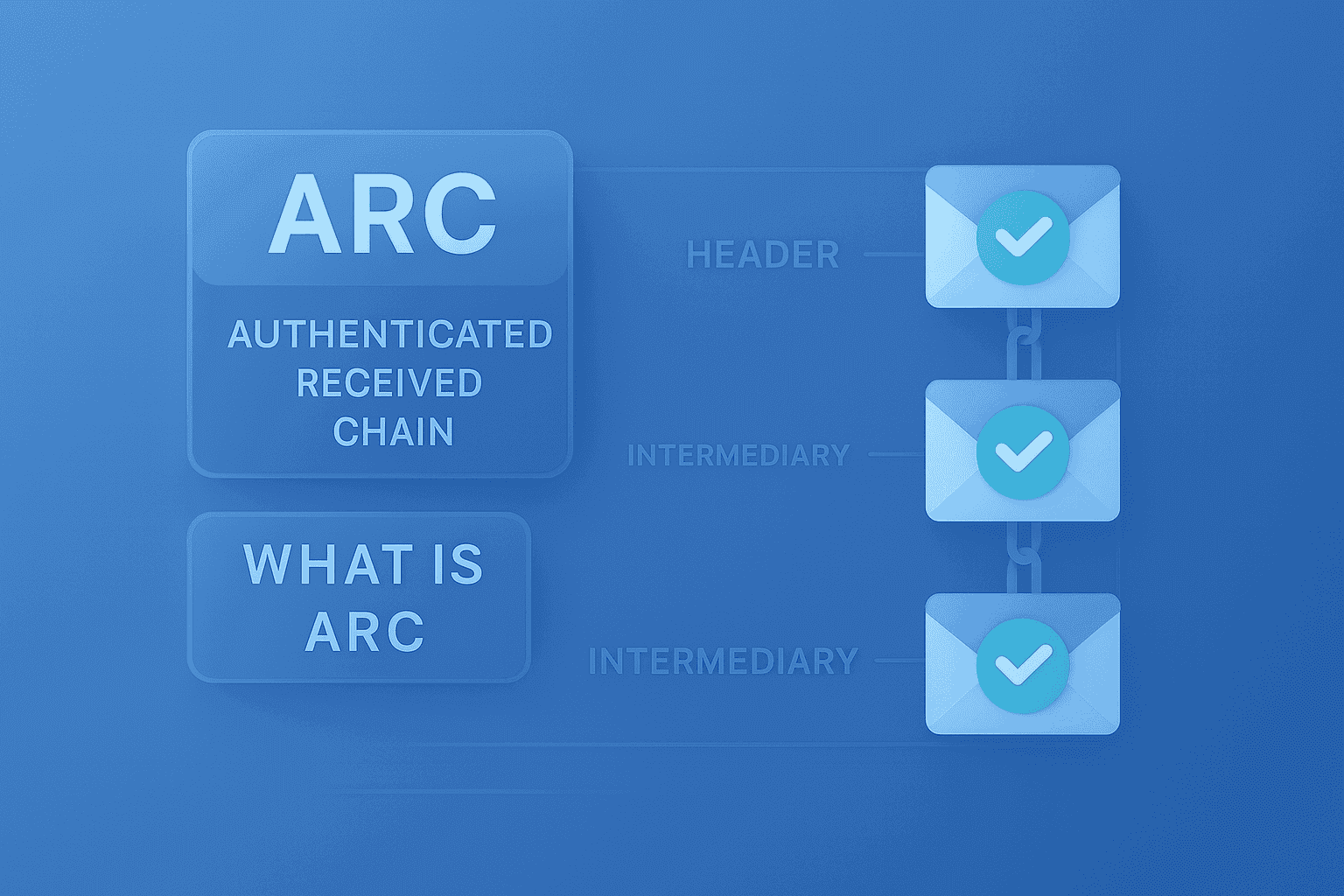

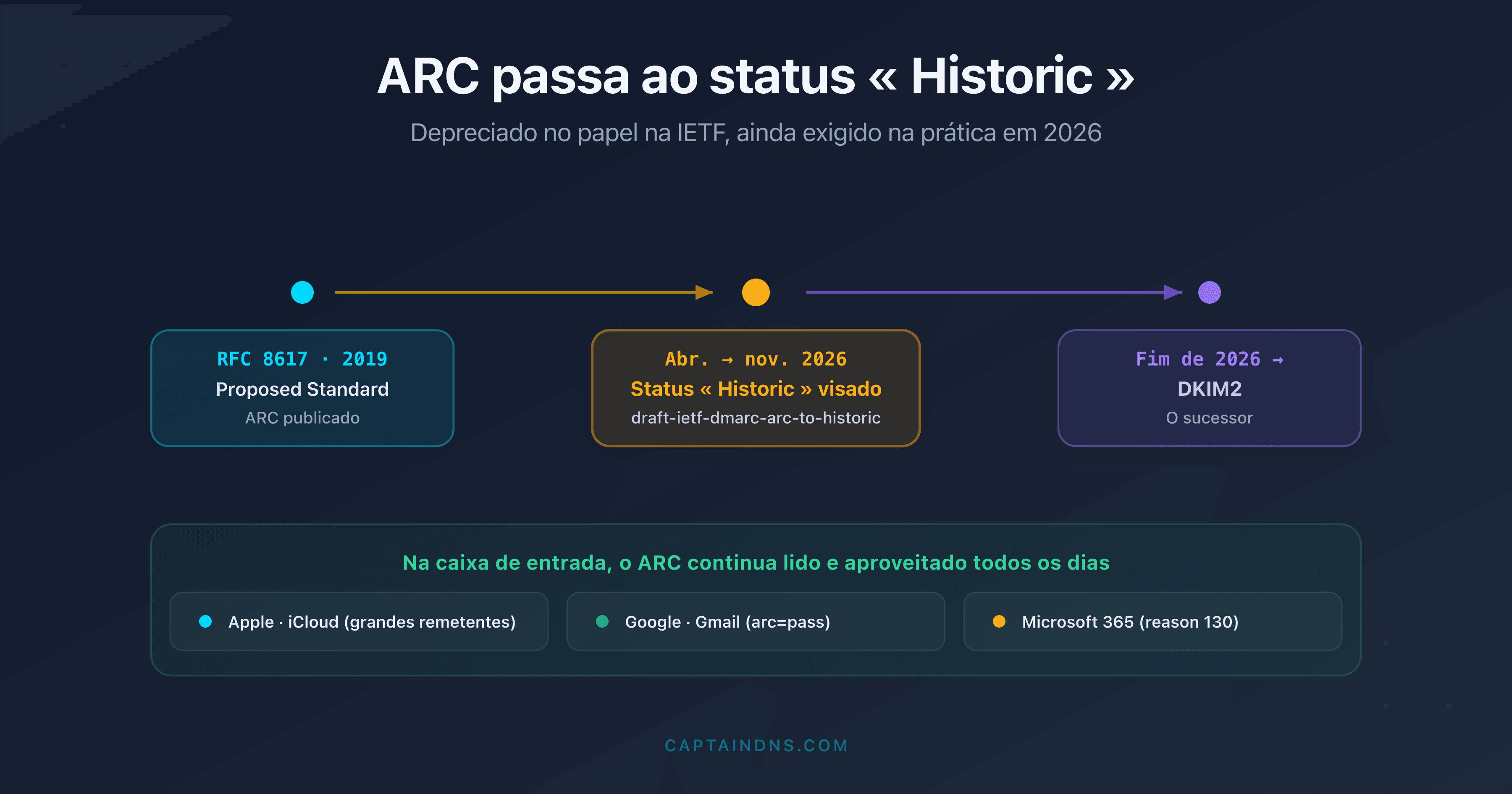

ARC passa ao status « Historic » na IETF: ainda vale a pena se preocupar em 2026?

A IETF reclassifica o ARC (RFC 8617) como status « Historic ». Mas depreciado no papel não significa morto na prática: Apple, Google e Microsoft ainda o exigem. Veja o que muda de fato e o que você precisa fazer.