Encurtadores de URL: por que bit.ly, t.ly e similares se tornaram a arma favorita do phishing

Por CaptainDNS

Publicado em 25 de março de 2026

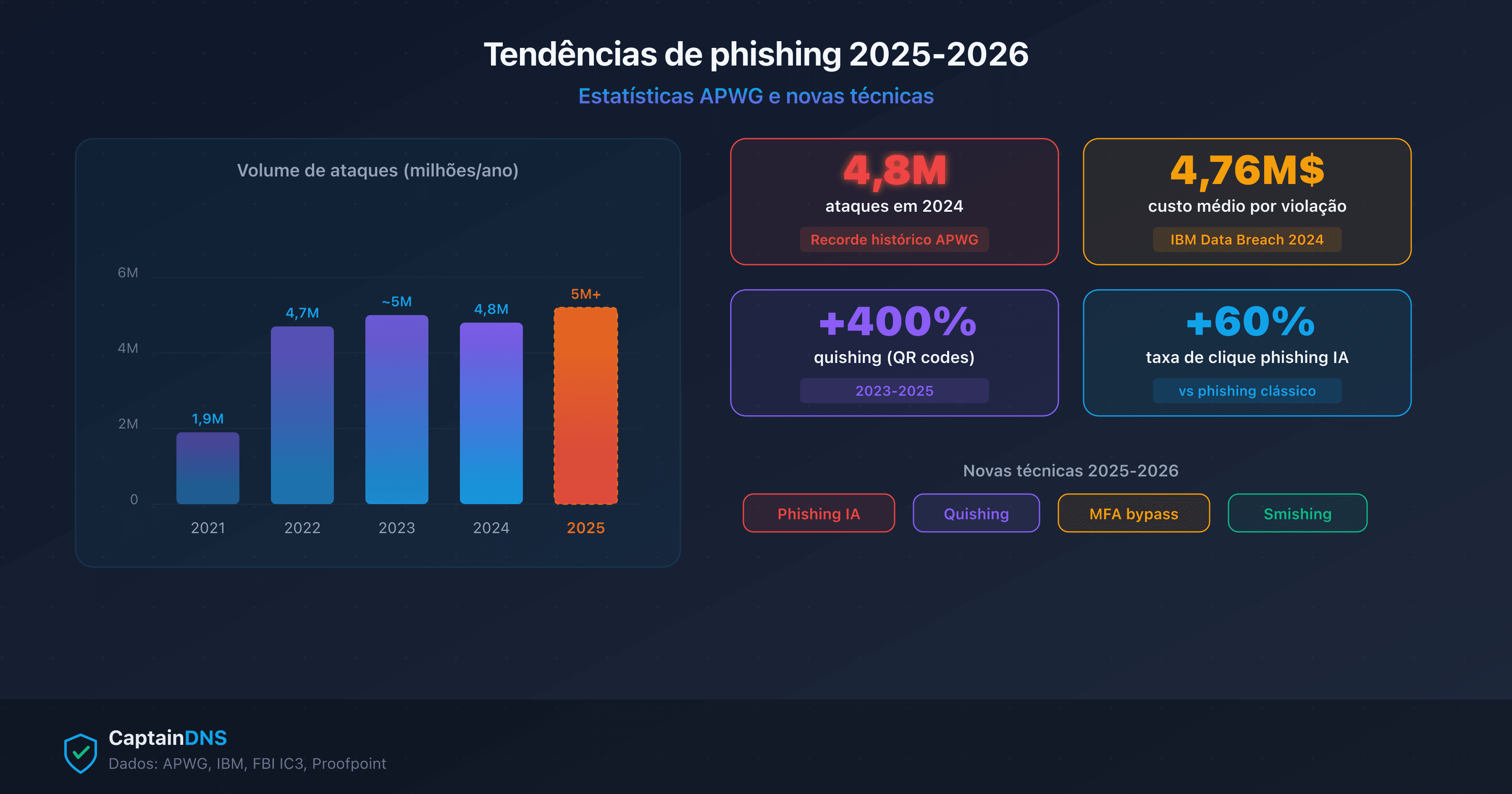

- Os encurtadores de URL se tornaram o vetor de distribuição preferido do phishing: 48% dos links maliciosos utilizam redirecionamento de URL em 2025

- Seis serviços concentram a maioria dos abusos: t.ly, TinyURL, Rebrand.ly, Is.gd, Goo.su (89% de malware) e Qrco.de

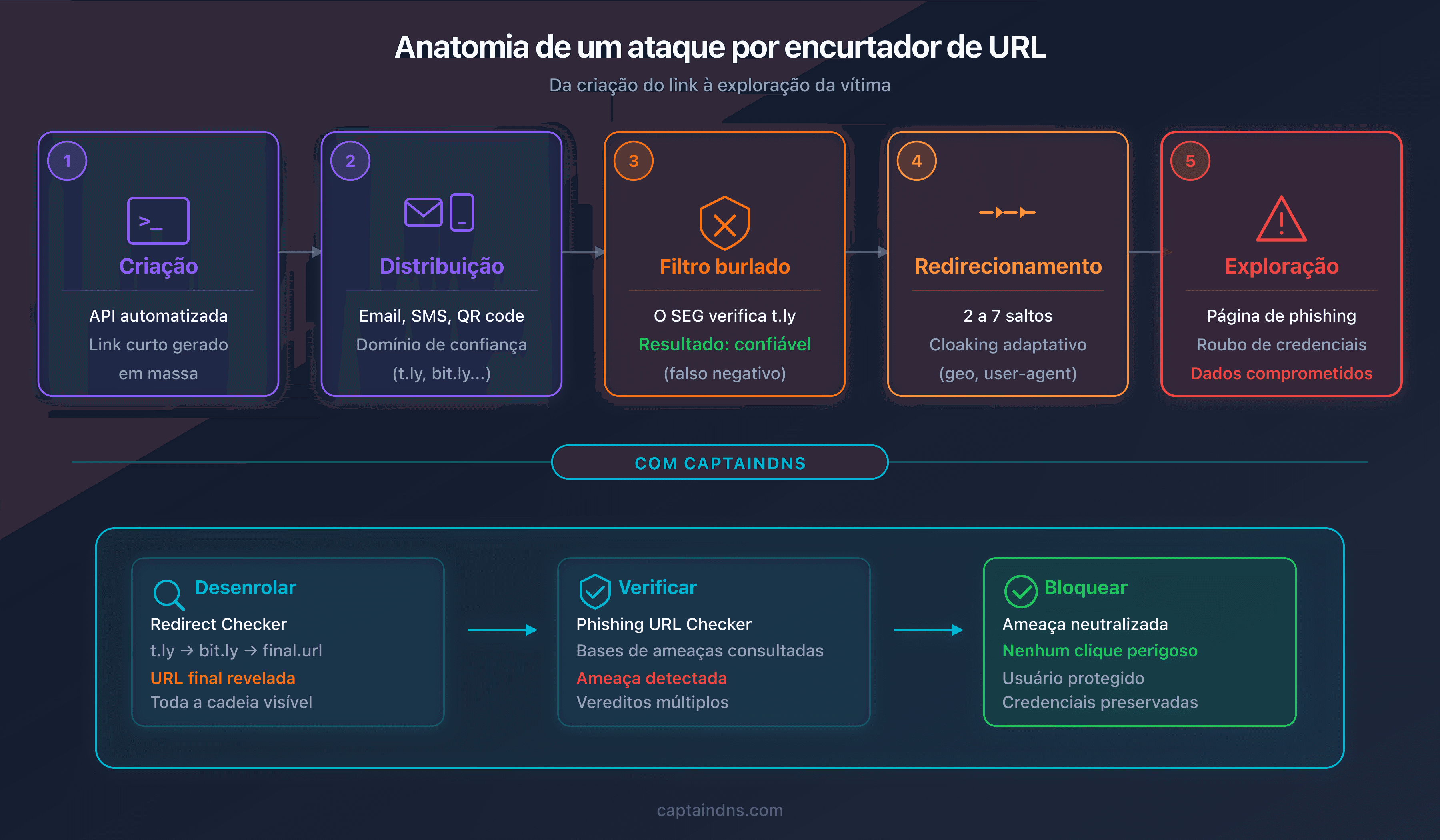

- Os atacantes exploram a rotação de links, o cloaking adaptativo e as cadeias multicamadas para burlar os gateways de segurança de email (SEG)

- Verificar um link encurtado exige duas etapas: desenrolar a cadeia de redirecionamentos e depois analisar o destino final nas bases de inteligência de ameaças

- O risco não desaparece após a campanha: o encerramento ou a aquisição de um encurtador pode transformar milhões de links legítimos em vetores de ataque

Em 2025, um email malicioso é enviado a cada 19 segundos no mundo. Esse dado, publicado pela Cofense no seu relatório anual de 2026, representa um aumento de 204% no volume de phishing em relação ao ano anterior, quando a frequência era de um email a cada 42 segundos. Por trás dessa explosão, uma constante: quase metade dos links de phishing usam redirecionamento de URL para esconder o destino real. O encurtador de URL, criado originalmente para simplificar o compartilhamento de links longos nas redes sociais, se tornou a ferramenta de ofuscação favorita dos cibercriminosos.

O paradoxo é gritante. Serviços como bit.ly, t.ly ou TinyURL foram criados para a conveniência: transformar uma URL de 200 caracteres em um link curto de 20 caracteres, rastreável e compartilhável. Mas essa mesma conveniência beneficia os atacantes. Um link encurtado esconde totalmente o destino. O domínio exibido (bit.ly, tinyurl.com) é sempre legítimo. É o destino final, invisível antes do clique, que é malicioso. Os filtros de segurança de email, treinados para analisar os domínios visíveis, atribuem ao link a reputação do encurtador, não a do site de phishing que se esconde por trás dele.

Este artigo examina como os encurtadores funcionam, quais serviços são os mais explorados (dados Cofense Intelligence, julho de 2024 a junho de 2025), quais técnicas os atacantes usam para burlar os filtros de segurança, e como você pode verificar qualquer link encurtado antes de clicar. Quatro incidentes reais de 2024-2025 ilustram a ameaça. A última seção propõe recomendações concretas para pessoas físicas e empresas.

Como funciona um encurtador de URL

Um encurtador de URL é um serviço web que associa um identificador curto (um hash alfanumérico de 5 a 10 caracteres) a uma URL longa de destino. Quando um usuário clica no link curto, o servidor do encurtador busca o identificador no seu banco de dados chave-valor, recupera a URL associada e retorna uma resposta HTTP de redirecionamento (código 301 ou 302) com a URL de destino no cabeçalho Location.

O processo completo acontece em poucos milissegundos:

- O usuário envia uma URL longa ao encurtador (pela interface web ou pela API)

- O serviço gera um identificador único (hash aleatório ou sequencial)

- O par identificador/URL é armazenado no banco de dados

- O serviço retorna o link curto:

https://t.ly/Ab3Cd - Ao clicar, o servidor resolve o identificador e redireciona para o destino

O tipo de redirecionamento importa

A distinção entre os códigos HTTP 301 e 302 não é trivial. Ela determina o comportamento dos navegadores e dos mecanismos de busca diante do link encurtado.

| Código | Tipo | Cache | Comportamento SEO | Uso pelos encurtadores |

|---|---|---|---|---|

| 301 | Permanente | Sim, o navegador memoriza | O PageRank é transferido ao destino | t.ly, TinyURL (padrão) |

| 302 | Temporário | Não, cada clique passa pelo servidor | O PageRank fica no encurtador | bit.ly, Rebrand.ly |

| 307 | Temporário (estrito) | Não | Preserva o método HTTP (POST continua POST) | Raro entre encurtadores |

A maioria dos encurtadores usa o redirecionamento 302 (temporário). Essa escolha é deliberada: ela força cada clique a passar pelo servidor do encurtador, o que permite contabilizar as estatísticas. Um redirecionamento 301 seria armazenado em cache pelo navegador, e os cliques seguintes iriam direto ao destino sem passar pelo servidor de estatísticas.

As estatísticas como argumento comercial

Além do simples redirecionamento, os encurtadores oferecem um painel analítico para cada link criado. O proprietário do link pode consultar o número de cliques, a distribuição geográfica dos visitantes, o navegador e o dispositivo usados, a hora de cada clique e a página de origem do clique (referrer). Alguns serviços como Rebrand.ly e bit.ly vendem planos premium com análises mais detalhadas, personalização do domínio e integração com plataformas de marketing.

Essa funcionalidade analítica é um argumento legítimo para os profissionais de marketing. Mas o que serve ao marketing também serve ao crime. As estatísticas de cliques se tornam uma ferramenta de inteligência para os atacantes: quantas vítimas clicaram, de qual país, a que hora. Esses dados de primeira mão permitem ajustar a campanha em tempo real.

O problema fundamental de confiança

O encurtador cria uma dissociação total entre o que o usuário vê e o que ele visita. O domínio exibido no link (bit.ly, t.ly, tinyurl.com) é o domínio do encurtador, não o do destino. Os sistemas de reputação de domínio, os filtros anti-phishing e o julgamento humano se baseiam todos no domínio visível. Quando esse domínio é o de um serviço legítimo usado por milhões de pessoas, todas as defesas se relaxam.

É essa dissociação que faz do encurtador um vetor de ataque tão eficaz. O princípio é brutal em sua simplicidade: o domínio que você vê é sempre "limpo". O domínio que você visita nem sempre é.

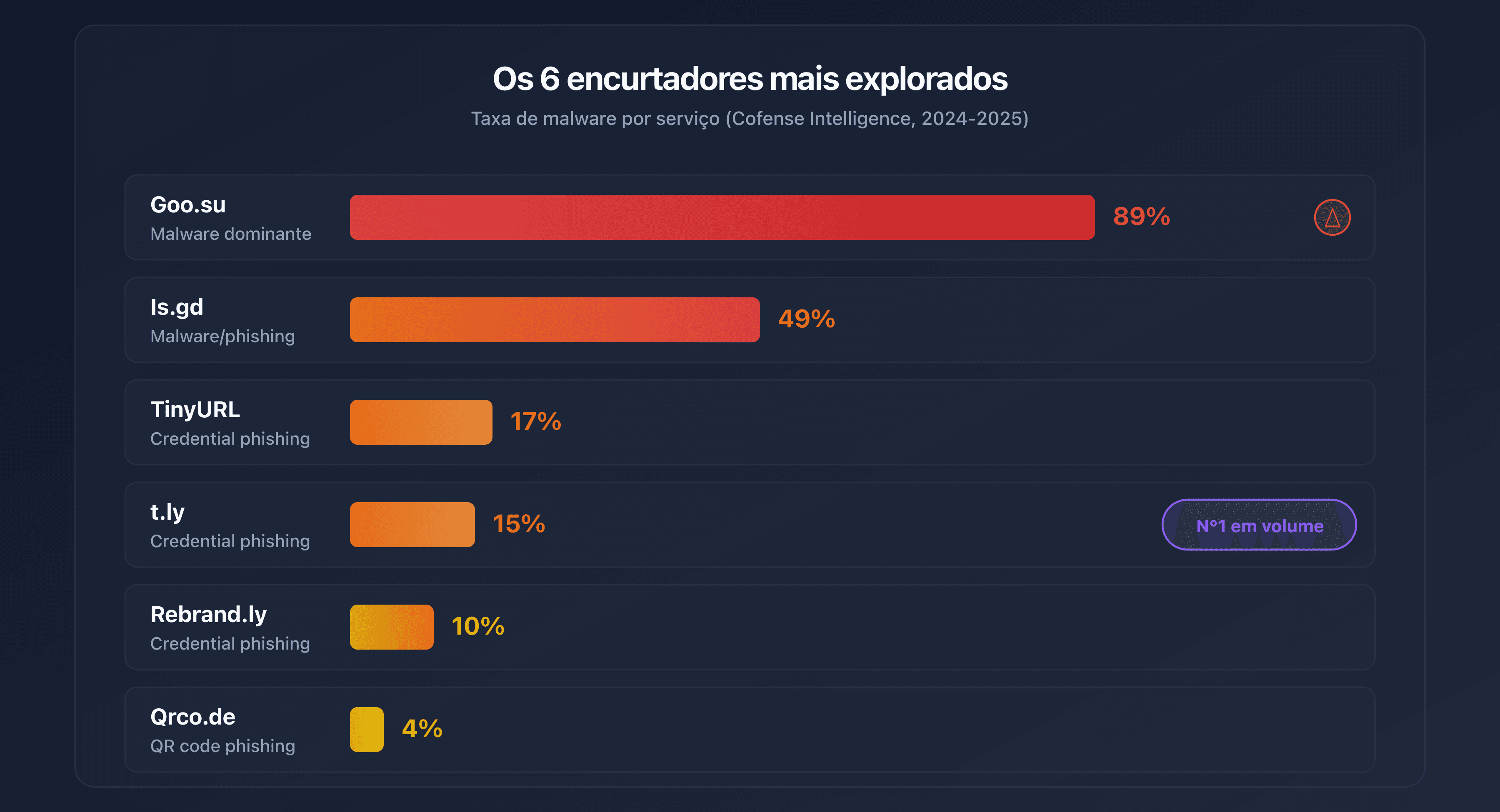

Os 6 encurtadores mais explorados pelos atacantes

A Cofense Intelligence analisou as campanhas de phishing e malware que utilizam encurtadores de URL entre julho de 2024 e junho de 2025. Seis serviços concentram a grande maioria dos abusos. O ponto em comum: funcionalidades gratuitas ou quase, acesso à API sem verificação rigorosa e controles de segurança insuficientes nos links criados.

| Serviço | Taxa de malware | Especialidade | Particularidade explorada |

|---|---|---|---|

| t.ly | ~15% | Roubo de credenciais (credential phishing) | API completa + teste gratuito de 5 dias |

| TinyURL | 17% | Roubo de credenciais | API disponível sem restrição significativa |

| Rebrand.ly | 10% | Links de marca personalizados | Domínios personalizados que imitam marcas |

| Is.gd | 49% | Distribuição de malware | API sem necessidade de criar conta |

| Goo.su | 89% | Distribuição de malware | Imita o domínio goo.gl do Google |

| Qrco.de | ~4% | QR codes de phishing | Gera QR codes + teste gratuito de 14 dias |

t.ly: o líder em volume

O t.ly é o encurtador mais frequentemente observado nas campanhas de phishing segundo os dados da Cofense. Cerca de 85% dos links t.ly maliciosos servem para o roubo de credenciais (páginas de login imitando Microsoft 365, Google Workspace ou serviços bancários). Os 15% restantes distribuem malware. A API do t.ly permite a criação programática de links em massa, e o teste gratuito de 5 dias dá acesso a funcionalidades premium suficientes para lançar uma campanha completa antes que a conta seja suspensa.

Is.gd: a API aberta para todos

O Is.gd se destaca por uma taxa de malware de 49%, a mais alta entre os encurtadores "generalistas". O motivo principal: sua API não exige nenhuma criação de conta. Qualquer pessoa pode gerar links em massa por simples chamada HTTP, sem fornecer endereço de email nem passar por verificação. Essa ausência de barreira de entrada o torna uma ferramenta ideal para a automação de campanhas maliciosas em grande escala.

Goo.su: o falso Google

O Goo.su apresenta uma taxa de malware de 89%, a mais alta de todos os encurtadores analisados. Seu nome de domínio não é inocente: ele imita deliberadamente o goo.gl, o antigo encurtador do Google encerrado em 2019. As vítimas que veem um link goo.su/... em um email podem confundi-lo com um antigo link legítimo do Google. Os malwares distribuídos via Goo.su incluem Pure Logs Stealer, Lumma Stealer e Remcos RAT, ferramentas de roubo de dados e controle remoto.

Em 20 de abril de 2025, uma campanha massiva usando o Google AppSheet como relay e o Goo.su como encurtador representou 10,88% do volume mundial de phishing naquele dia.

Qrco.de: a convergência entre QR e phishing

O Qrco.de combina a geração de QR codes com o encurtamento de URL. O atacante cria um link encurtado malicioso e obtém simultaneamente um QR code pronto para imprimir. Os QR codes maliciosos são distribuídos por email, em cartazes físicos ou integrados em PDFs. A vítima escaneia o código com o celular e chega à página de phishing sem nunca ver a URL de destino. O teste gratuito de 14 dias dá tempo para lançar e concluir uma campanha.

Encurtadores criados para golpes

Além dos serviços legítimos desviados, encurtadores são criados especificamente para campanhas fraudulentas. Em maio de 2024, os domínios kn8.site, vt7.site, shortener.space e shorter.gg foram todos registrados no mesmo dia (27 de maio de 2024) pelo registrador Hostinger. Segundo a análise da Allure Security, esses domínios estão vinculados à Ainka Technology Solutions, uma entidade sediada no Vietnã. Eles serviram exclusivamente para hospedar páginas de login bancário fraudulentas. O Google Safe Browsing só sinalizou esses domínios várias semanas após o início das campanhas.

Os gigantes não são poupados

O bit.ly e o t.co (o encurtador integrado do X/Twitter) figuram no top 10 das fontes de phishing em escala mundial, segundo os dados do TWNIC (Taiwan Network Information Center), que coletou mais de 15 milhões de indicadores de phishing entre janeiro e setembro de 2025. A diferença em relação aos serviços menores: o bit.ly e o t.co têm equipes de segurança dedicadas e sistemas de detecção automatizados. Mas o volume de links criados diariamente (dezenas de milhões) torna a filtragem exaustiva impossível.

Encurtadores de URL e phishing: números-chave de 2025

Estatísticas sobre a exploração de encurtadores de URL em campanhas de phishing e malware em 2025.

Frequência de emails maliciosos

Intervalo entre dois emails maliciosos em 2025

Links de phishing com redirecionamento

Proporção de links de phishing que utilizam redirecionamento

Taxa de malware do Goo.su

Taxa de malware nos links gerados pelo Goo.su

URLs de phishing únicas

URLs de phishing nunca vistas antes

Técnicas de exploração: da ofuscação à evasão dos filtros

Os encurtadores de URL não servem apenas para esconder um destino. Os atacantes os integram em cadeias de ataque sofisticadas que exploram as fraquezas estruturais dos sistemas de segurança. Veja as principais técnicas documentadas em 2024-2025.

Automação por API

A maioria dos encurtadores oferece uma API REST que permite criar links por chamada programática. Um script pode gerar centenas de links encurtados em poucos minutos, cada um apontando para uma variante da página de phishing. Essa automação permite a rotação de links: quando um link é denunciado e bloqueado, o atacante ativa o link seguinte na rotação. O tempo de vida médio de um link de phishing antes da detecção é de algumas horas. Com uma rotação automatizada, a campanha sobrevive à detecção de cada link individual.

O Is.gd é particularmente vulnerável a essa técnica: sua API não exige conta, chave nem CAPTCHA. Uma simples chamada GET basta para criar um link.

As estatísticas como ferramenta de inteligência

Os painéis analíticos dos encurtadores fornecem aos atacantes dados valiosos sobre sua campanha. O número de cliques revela a taxa real de abertura do email de phishing. A distribuição geográfica confirma que a campanha atinge o país-alvo. Os carimbos de data/hora indicam os horários de pico de atividade das vítimas. O tipo de navegador e dispositivo permite otimizar a página de phishing para as plataformas mais comuns.

Esses dados de primeira mão são mais confiáveis do que estimativas, e os atacantes os utilizam para refinar suas campanhas seguintes.

Rotação de links e modificação pós-criação

Alguns encurtadores permitem modificar a URL de destino após a criação do link. Trata-se de uma funcionalidade legítima (corrigir um erro de digitação na URL, atualizar uma promoção). Mas ela torna a verificação inicial do link totalmente inútil.

O cenário típico: o atacante cria um link encurtado apontando para uma página legítima (um artigo da Wikipédia, um documento público do Google Drive). O link passa nos filtros de segurança de email sem disparar alertas. Algumas horas após a entrega do email, o atacante altera o destino para a página de phishing. Quando a vítima clica, o link agora leva ao site malicioso, mas a verificação inicial o havia declarado "limpo".

Cadeias de redirecionamento multicamadas

Para maximizar a ofuscação, os atacantes encadeiam vários encurtadores e redirecionamentos abertos (open redirects) em sites legítimos. Uma cadeia típica tem de 3 a 7 saltos:

t.ly/Ab3Cd

→ 302 → tinyurl.com/y7x8z9

→ 302 → sites.google.com/redirect?url=...

→ 302 → firebasestorage.googleapis.com/...

→ 302 → secure-login-verification.xyz/portal

Cada domínio intermediário (t.ly, tinyurl.com, sites.google.com, firebasestorage.googleapis.com) é um domínio de confiança. Os filtros que analisam domínio por domínio não encontram nada suspeito. Somente uma ferramenta que segue a cadeia completa até o destino final revela o site malicioso na ponta. O verificador de redirecionamentos do CaptainDNS segue até 30 saltos e exibe cada etapa intermediária, permitindo visualizar essas cadeias por completo.

Cloaking adaptativo

O cloaking adaptativo é uma técnica avançada onde a página de destino muda conforme o visitante. O servidor malicioso analisa vários parâmetros antes de decidir qual conteúdo exibir:

- User-Agent: se o visitante é um bot de scanner de segurança (identificável pelo User-Agent), o servidor exibe uma página inofensiva. Se for um navegador humano, exibe a página de phishing.

- Endereço IP e geolocalização: a página de phishing só é apresentada a visitantes do país-alvo. Visitantes de outros países veem uma página de erro 404 ou são redirecionados para o Google.

- Horário e dia: a campanha só fica ativa durante o horário comercial do fuso horário visado, quando as vítimas estão diante do computador profissional.

- Referrer: somente os cliques vindos de um cliente de email (e não de um link direto no navegador) acionam a exibição da página de phishing.

Esses critérios combinados tornam a detecção por scanners automatizados extremamente difícil. O scanner de segurança que visita o link fora do horário-alvo, de um datacenter americano, com um User-Agent de bot, nunca verá a página de phishing.

A evasão dos gateways de email (SEG)

Os gateways de segurança de email (Secure Email Gateways, ou SEG) deveriam filtrar os emails maliciosos antes que eles cheguem à caixa de entrada. Seu funcionamento se baseia na análise dos domínios presentes no email. Um link para o bit.ly obtém uma pontuação de reputação elevada, pois o bit.ly é um domínio legítimo usado por milhões de empresas. O SEG deixa o email passar.

Os números são alarmantes: segundo vários relatórios convergentes, quase metade dos emails de phishing e de BEC (Business Email Compromise) burlam os SEGs tradicionais. A Menlo Security relata um aumento de 198% nos ataques de phishing baseados no navegador em seis meses, dos quais 30% classificados como "evasivos", ou seja, especificamente projetados para escapar dos filtros.

O custo médio de um comprometimento por phishing é estimado em 4,88 milhões de dólares pelo relatório IBM Cost of a Data Breach 2025. O FBI IC3 registrou 502 milhões de dólares em perdas diretas relacionadas ao phishing por email em 2024, com um custo mediano de 600 dólares por incidente.

O phishing polimórfico

76% das URLs de phishing observadas em 2025 são únicas, ou seja, nunca vistas antes pelos sistemas de detecção. 82% das assinaturas (hash) de arquivos maliciosos também são únicas. Essa natureza polimórfica torna as abordagens baseadas em assinaturas (listas negras de domínios conhecidos) estruturalmente obsoletas. Cada campanha usa novas URLs, novos domínios, novos arquivos. A detecção depende cada vez mais da análise comportamental e da combinação de várias fontes de inteligência.

Os malwares distribuídos pelos encurtadores incluem cepas bem conhecidas: Pure Logs Stealer (roubo de senhas armazenadas no navegador), Lumma Stealer (roubo de carteiras cripto e cookies de sessão), Remcos RAT (controle remoto total da máquina) e Cobalt Strike (ferramenta de pós-exploração).

A KnowBe4 relata que 74,3% dos emails de phishing analisados em dezembro de 2024 continham elementos polimórficos: URLs geradas dinamicamente, domínios de uso único e cargas úteis personalizadas para cada destinatário.

Casos concretos: os ataques que marcaram 2024-2025

As técnicas descritas acima não são teóricas. Veja quatro incidentes documentados que ilustram a exploração real dos encurtadores de URL.

Caso 1: abuso da reescrita de links do Proofpoint (junho-julho de 2025)

O Proofpoint é um dos principais fornecedores de gateways de segurança de email. Seu sistema de reescrita de links ("link wrapping") reescreve as URLs nos emails recebidos para que passem pelos seus próprios servidores de verificação. A URL reescrita usa o domínio urldefense.proofpoint.com, um domínio universalmente aceito pelos filtros de segurança.

Em junho e julho de 2025, atacantes exploraram essa mecânica no sentido inverso. Segundo um relatório da Cloudflare, a cadeia de ataque funcionava assim:

Email → link Bitly

→ 302 → urldefense.proofpoint.com/... (link wrapping Proofpoint)

→ 302 → página de phishing imitando Microsoft 365

A sacada: ao rotear o link de phishing através do próprio sistema do Proofpoint, os atacantes se beneficiavam da reputação impecável do domínio urldefense.proofpoint.com. Todos os outros filtros de segurança, dos destinatários que não eram clientes do Proofpoint, viam um link proveniente de um domínio de segurança reconhecido e o deixavam passar sem análise.

O Proofpoint corrigiu o problema reforçando a validação das URLs que transitam pelo seu sistema, mas o incidente demonstra uma vulnerabilidade estrutural: os próprios sistemas de segurança podem ser transformados em vetores de confiança.

Caso 2: encurtadores dedicados a golpes bancários (maio-junho de 2024)

Em maio de 2024, a Allure Security identificou uma rede de encurtadores criados exclusivamente para campanhas de phishing bancário. Os domínios kn8.site, vt7.site, shortener.space e shorter.gg foram todos registrados em 27 de maio de 2024 pelo registrador Hostinger, um registrador conhecido por seus preços baixos e processo de inscrição rápido.

A investigação revelou vários elementos:

- Os quatro domínios estavam ligados à Ainka Technology Solutions, uma entidade sediada no Vietnã

- Cada domínio hospedava um serviço de encurtamento funcional, com interface e API

- Os links criados redirecionavam exclusivamente para páginas de login bancário fraudulentas (imitações de bancos europeus e americanos)

- As páginas de phishing usavam certificados TLS válidos (Let's Encrypt), exibindo o cadeado no navegador

O tempo de detecção é o ponto crítico: o Google Safe Browsing só sinalizou esses domínios várias semanas após o início das campanhas. Durante esse intervalo, os links encurtados passavam nos filtros de segurança sem disparar alertas, pois os domínios eram recentes demais para terem uma reputação negativa.

Caso 3: roubo de credenciais via t.co e ataque AITM (primeiro trimestre de 2025)

A Sublime Security documentou uma campanha do tipo Adversary-in-the-Middle (AITM) usando o encurtador t.co do X/Twitter como primeiro elo da cadeia. O t.co é o terceiro serviço LOTS (Legitimate Online Tools and Services) mais explorado para phishing no primeiro trimestre de 2025.

A cadeia de ataque:

Email contendo um link t.co

→ 302 → firebasestorage.googleapis.com (hospedagem Google)

→ página intermediária com a identidade visual da Adobe e da Microsoft

→ página AITM de roubo de credenciais

O ataque AITM se distingue do phishing clássico: em vez de simplesmente capturar as credenciais, o servidor malicioso se posiciona entre a vítima e o servidor de autenticação real da Microsoft. Quando a vítima digita suas credenciais, o servidor AITM as transmite em tempo real ao servidor OAuth da Microsoft, recupera o token de sessão e captura simultaneamente as credenciais. O atacante obtém ao mesmo tempo a senha e um token de sessão válido que contorna a autenticação multifator (MFA).

A dupla identidade visual Adobe/Microsoft servia para reforçar a credibilidade: o email alegava vir da Adobe (envio de um documento para assinar), e a página de login imitava o Microsoft 365 (o serviço de autenticação usado pelo alvo).

Caso 4: Tycoon 2FA e a geração em massa (2025)

O Tycoon 2FA é uma plataforma de Phishing-as-a-Service (PhaaS) que automatiza a criação de campanhas de phishing em grande escala. Segundo o Microsoft Security Blog, a Microsoft bloqueia 62% das tentativas de phishing vinculadas a essa plataforma, o que implica que 38% chegam às caixas de entrada. O volume é considerável: mais de 30 milhões de emails maliciosos por mês.

A sofisticação do Tycoon 2FA reside na combinação de várias técnicas:

- Encurtadores como primeiro salto: os links nos emails passam por serviços como t.ly, bit.ly ou TinyURL

- Plataformas legítimas como relay: SharePoint comprometido, sites de apresentação (Canva, Gamma), armazenamento em nuvem (Firebase, AWS S3)

- Filtragem anti-bot: antes de exibir a página de phishing, uma tela de verificação pede para resolver um CAPTCHA Cloudflare Turnstile. Os bots de scan falham nessa etapa e nunca veem a página maliciosa

- Impressão digital do navegador: coleta de informações sobre o navegador, o sistema operacional e as extensões para detectar ambientes de sandbox

- Ofuscação Unicode: o código HTML da página de phishing usa caracteres Unicode invisíveis para enganar os scanners de conteúdo

Essa combinação faz com que cada elo da cadeia pareça "limpo" quando analisado isoladamente. É a sequência completa que constitui o ataque.

Como verificar um link encurtado antes de clicar

Diante da sofisticação dos ataques descritos acima, a verificação manual ("será que o domínio parece legítimo?") é insuficiente. Um processo confiável exige duas etapas distintas e complementares: desenrolar a cadeia de redirecionamentos para revelar o destino, e depois analisar esse destino nas bases de inteligência de ameaças.

Por que duas etapas são necessárias

A primeira etapa sozinha não basta: conhecer a URL de destino não diz se essa URL é maliciosa. Um domínio recém-registrado para phishing pode parecer inofensivo (secure-portal-verification.com). A segunda etapa sozinha também não basta: enviar o link encurtado diretamente ao verificador de phishing analisará a reputação do encurtador (sempre "limpa"), e não a do destino.

É a combinação das duas etapas que fornece um veredito confiável.

Verificar um link encurtado em 2 etapas

Cole o link encurtado no verificador de redirecionamentos. A ferramenta segue cada salto HTTP e revela a URL final, o código de status em cada etapa e o tempo de resposta.

Copie a URL de destino final e cole-a no verificador de phishing. A ferramenta consulta quatro bases (URLhaus, Google Safe Browsing, PhishTank, VirusTotal) e atribui uma pontuação de risco ponderada.

Pontuação 0: nenhuma fonte sinaliza a URL. Pontuação 30-59: risco médio, uma fonte confiável reagiu. Pontuação 60+: ameaça confirmada por múltiplas fontes. Em caso de dúvida, não clique.

O que o desenrolamento da cadeia revela

O verificador de redirecionamentos exibe cada salto da cadeia com o código HTTP (301, 302, 307), o domínio intermediário, o tempo de resposta e os cabeçalhos relevantes. Vários sinais de alerta aparecem nessa etapa:

- Número anormal de saltos: um link encurtado legítimo implica 1 a 2 redirecionamentos. Acima de 3, a desconfiança se impõe.

- Domínio de destino recém-registrado (NRD): um domínio com menos de 30 dias é estatisticamente suspeito.

- Troca de HTTPS para HTTP ao longo da cadeia: sites legítimos não têm nenhum motivo para rebaixar o protocolo.

- Cadeia passando por vários encurtadores: um link bit.ly que redireciona para tinyurl.com que redireciona para t.ly indica uma tentativa deliberada de ofuscação.

- Presença de um redirecionamento aberto (open redirect) em um domínio de confiança (google.com, microsoft.com) como elo intermediário.

Para uma análise aprofundada dos diferentes tipos de cadeias de redirecionamento e suas implicações, consulte nosso guia sobre detecção de loops, cadeias e links suspeitos.

O que a verificação em múltiplas bases revela

O verificador de phishing consulta quatro bases de inteligência de ameaças em paralelo. Cada base tem sua especialização:

- Google Safe Browsing: cobertura massiva (5 bilhões de dispositivos), mas tempo de atualização de 15 a 30 minutos

- URLhaus: especializado em distribuição de malware, base comunitária atualizada em tempo real

- PhishTank: especializado em phishing puro, validação pela comunidade

- VirusTotal: agregação de mais de 70 motores de detecção, cobertura máxima

A combinação dessas quatro fontes reduz os falsos negativos de 15 a 30% em comparação com o uso de uma única base. Um domínio de phishing criado há 10 minutos pode estar ausente do Google Safe Browsing, mas já sinalizado no PhishTank por um pesquisador de segurança.

Verifique um link encurtado agora

Riscos de perenidade: quando o encurtador fecha ou muda de dono

Os encurtadores de URL não representam apenas um risco de phishing ativo. Seu encerramento ou mudança de proprietário pode transformar milhões de links legítimos em vetores de ataque passivos.

O caso goo.gl: 3,6 bilhões de links em suspense

O Google anunciou o encerramento do seu encurtador goo.gl em 2018, com uma desativação progressiva ao longo de vários anos. O serviço havia acumulado cerca de 3,6 bilhões de links ativos. O encerramento inicial previa que todos os links existentes parariam de funcionar. Diante da reação dos usuários e dos editores de conteúdo, o Google recuou para os links mais ativos, que continuam redirecionando para seu destino. Mas o precedente está posto: um serviço centralizado que desaparece leva consigo bilhões de links.

Os links dinâmicos do Firebase: o corte abrupto

O Firebase Dynamic Links, outro serviço do Google, foi encerrado em 25 de agosto de 2025. Diferentemente do goo.gl, o corte foi abrupto: todos os links agora retornam um erro 404. Os aplicativos móveis e as campanhas de marketing que usavam esses links estão quebrados. Os desenvolvedores tiveram um ano de aviso prévio, mas os links compartilhados em emails, documentos PDF e QR codes impressos não podem ser "atualizados" retroativamente.

O reciclamento de domínios: o risco silencioso

O risco mais insidioso envolve os domínios de encurtadores que expiram e são comprados por terceiros. Quando um serviço de encurtamento fecha e seu domínio não é renovado, qualquer pessoa pode comprá-lo. O novo proprietário herda todos os links existentes que apontam para esse domínio. Ele pode então configurar o servidor para redirecionar esses links para sites de sua escolha, incluindo páginas de phishing ou malware.

O cenário concreto: uma empresa usou um encurtador pequeno (today.is, por exemplo) em uma campanha de marketing nas redes sociais em 2023. O encurtador fecha em 2024. Seu domínio expira e é comprado por um terceiro em 2025. O tweet da empresa, ainda online, contém um link encurtado que agora redireciona para um site de golpe. Resultado: a reputação da empresa é afetada sem que ela tenha feito nada. A bomba-relógio estava embutida no link desde o primeiro dia.

A alternativa da auto-hospedagem

Para as organizações que dependem fortemente de links encurtados (campanhas de marketing, newsletters, QR codes em materiais físicos), a auto-hospedagem de um encurtador elimina o risco de dependência de terceiros. Soluções de código aberto como YOURLS e Kutt permitem implantar um serviço de encurtamento no seu próprio domínio. O controle total do domínio e da infraestrutura garante a perenidade dos links e o domínio da segurança.

Se proteger: recomendações para pessoas físicas e empresas

Para pessoas físicas

Nunca clique em um link encurtado sem desenrolá-lo antes. Essa regra simples elimina a maioria do risco. Copie o link, cole-o no verificador de redirecionamentos, verifique o destino. Se o destino parecer suspeito (domínio desconhecido, URL contendo "login", "verify", "secure", "update"), não clique.

No celular, use o toque longo em vez do toque simples. Um toque longo em um link em um SMS ou email exibe a URL de destino (ou uma prévia) sem abrir a página. Essa técnica funciona no iOS e no Android. Ela não substitui a verificação completa, mas permite um primeiro filtro rápido.

Desconfie especialmente de links encurtados em SMS. O smishing (phishing por SMS) usa massivamente os encurtadores, pois os SMS não exibem um domínio de remetente verificável. Um SMS "Sua encomenda está pendente: t.ly/..." é suspeito por natureza.

Os QR codes são links encurtados físicos. Um QR code em um cartaz, cardápio de restaurante ou flyer funciona exatamente como um link encurtado: esconde o destino. Antes de escanear um QR code em um contexto inesperado (colado sobre outro, em um flyer não oficial), pergunte-se se ele é legítimo.

Para empresas

Configure os gateways de email para desenrolar os links encurtados. Os SEGs modernos (Proofpoint, Mimecast, Microsoft Defender for Office 365) oferecem uma opção de "URL detonation" que segue os redirecionamentos antes de avaliar o risco. Ative essa funcionalidade e verifique se ela segue pelo menos 5 saltos.

Bloqueie os domínios de encurtadores conhecidos por abuso. Domínios como goo.su, kn8.site, vt7.site e shortener.space não têm nenhum uso legítimo em contexto profissional. Adicione-os à lista de bloqueio do seu proxy web e do seu SEG. Para verificar a reputação de um domínio, use o verificador de lista negra.

Integre os encurtadores nas simulações de phishing. Os treinamentos de conscientização em segurança costumam incluir simulações de emails de phishing. Adicione cenários com links encurtados para treinar os funcionários a reconhecer esse vetor específico. Plataformas como KnowBe4 e Proofpoint Security Awareness oferecem modelos de simulação com links encurtados.

Considere um encurtador auto-hospedado para uso interno. Se suas equipes de marketing ou comunicação usam links encurtados em newsletters, campanhas e materiais impressos, implante um encurtador no seu próprio domínio. Você controla a segurança, a perenidade dos links e evita que seus visitantes passem por um serviço de terceiros.

Monitore sua marca nos encurtadores. Atacantes podem criar links encurtados que imitam sua marca (por meio dos domínios personalizados do Rebrand.ly, por exemplo) para distribuir phishing em seu nome. Um monitoramento regular nos encurtadores mais usados permite detectar esses abusos rapidamente.

Implante DMARC para proteger seu domínio. Se seu domínio for usurpado em um email de phishing contendo links encurtados, o DMARC (Domain-based Message Authentication, Reporting and Conformance) impede a entrega do email fraudulento nos destinatários cujo servidor verifica as políticas DMARC. É uma proteção complementar que age antes, antes mesmo de a vítima ver o link.

FAQ

Os encurtadores de URL são perigosos por natureza?

Não. Um encurtador de URL é uma ferramenta neutra que associa um identificador curto a uma URL longa. O risco vem do uso que se faz dele: esconder o destino permite que atacantes distribuam phishing e malware por trás de um domínio de confiança. Encurtadores legítimos como o bit.ly verificam os links criados em listas negras e suspendem contas abusivas. Mas o volume de links criados diariamente torna a filtragem exaustiva impossível, e a modificação pós-criação do destino contorna as verificações iniciais.

Como saber para onde um link bit.ly leva sem clicar?

Use o verificador de redirecionamentos do CaptainDNS: cole o link bit.ly e a ferramenta segue cada redirecionamento HTTP até o destino final. Ele exibe cada salto intermediário com o código HTTP, o domínio e o tempo de resposta. Você também pode adicionar um "+" ao final da URL bit.ly (por exemplo https://bit.ly/3xYz123+) para acessar a página de estatísticas do bit.ly, mas esse método só funciona com o bit.ly e não segue redirecionamentos múltiplos.

Por que os filtros anti-spam não bloqueiam os links encurtados?

Os filtros anti-spam avaliam a reputação do domínio visível no link. O domínio de um encurtador (bit.ly, tinyurl.com, t.ly) tem excelente reputação, pois é usado por milhões de usuários legítimos. O filtro atribui ao link a reputação do encurtador, não a do destino escondido. Para contornar essa limitação, o filtro precisaria seguir os redirecionamentos até o destino final, o que as soluções mais avançadas fazem, mas os filtros básicos não.

Qual é o encurtador mais usado nas campanhas de phishing?

Segundo os dados da Cofense Intelligence (julho de 2024 a junho de 2025), o t.ly é o encurtador mais frequentemente observado em volume nas campanhas de phishing. Em taxa de malware por link, o Goo.su domina com 89% dos seus links associados a malware, seguido pelo Is.gd (49%) e pelo TinyURL (17%). Em escala mundial, o bit.ly e o t.co (X/Twitter) também figuram no top 10 das fontes de phishing segundo os dados do TWNIC.

Um link encurtado pode mudar de destino após a criação?

Sim, em alguns encurtadores. Serviços como bit.ly e t.ly permitem que o proprietário do link modifique a URL de destino após a criação. Essa funcionalidade, projetada para corrigir erros, é explorada pelos atacantes: eles criam um link apontando para um site legítimo (para passar nos filtros de segurança), e depois mudam o destino para uma página de phishing após a entrega do email. Por isso a verificação de um link encurtado deve ser feita no momento do clique, não no momento do recebimento do email.

O que se arrisca ao clicar em um link encurtado malicioso?

As consequências dependem do tipo de ataque. Um link de roubo de credenciais leva a uma página de login falsa que captura seu nome de usuário e senha. Um link de malware baixa um arquivo malicioso (ladrão de dados, cavalo de Troia, ransomware) no seu dispositivo. Um link AITM (Adversary-in-the-Middle) captura suas credenciais e seu token de sessão, contornando a autenticação multifator. Em todos os casos, as consequências vão do roubo de dados pessoais ao comprometimento completo da sua estação de trabalho. O custo médio de um comprometimento por phishing é estimado em 4,88 milhões de dólares para uma empresa.

Os encurtadores verificam os links antes de criá-los?

Os principais encurtadores (bit.ly, TinyURL, Rebrand.ly) verificam as URLs enviadas em listas negras como Google Safe Browsing, Webroot e Norton Safe Web. Eles também aplicam análises comportamentais: a criação em massa a partir de um mesmo endereço IP dispara uma suspensão. No entanto, essas defesas têm limitações estruturais. O Google Safe Browsing leva até 30 minutos para registrar uma nova URL maliciosa. Os atacantes que apontam inicialmente para um site legítimo e depois alteram o destino contornam a verificação inicial. E encurtadores como o Is.gd, cuja API não exige conta, oferecem menos controles.

É possível denunciar um link encurtado malicioso?

Sim. A maioria dos encurtadores oferece um formulário de denúncia de abuso. No bit.ly, acesse support.bitly.com e envie o link malicioso. No TinyURL, envie um email para abuse@tinyurl.com. Você também pode denunciar a URL de destino final diretamente nas bases de inteligência de ameaças: Google Safe Browsing (via safebrowsing.google.com), PhishTank (via phishtank.org) e URLhaus (via urlhaus.abuse.ch). Denunciar nos dois níveis (encurtador e bases de inteligência) maximiza a velocidade de bloqueio.

Os QR codes usam encurtadores de URL?

Frequentemente, sim. Os QR codes têm capacidade de armazenamento limitada: quanto mais longa a URL, mais denso e difícil de escanear é o QR code. Os criadores de QR codes usam, portanto, encurtadores com frequência para reduzir o tamanho da URL codificada. O serviço Qrco.de combina as duas funções (encurtamento + geração de QR) e figura entre os 6 serviços mais explorados para phishing. Um QR code malicioso funciona exatamente como um link encurtado: esconde o destino. A diferença é que o QR code elimina qualquer possibilidade de verificação visual da URL antes do escaneamento.

Como proteger minha empresa contra ataques que usam encurtadores?

Cinco medidas prioritárias. Primeiro, configure seu gateway de email (SEG) para desenrolar os links encurtados e analisar o destino final. Segundo, bloqueie os domínios de encurtadores de alto risco (goo.su, kn8.site, vt7.site) no seu proxy web. Terceiro, integre cenários com links encurtados nas suas simulações de phishing para treinar os funcionários. Quarto, implante DMARC para impedir a usurpação do seu domínio nos emails de phishing. Quinto, considere um encurtador auto-hospedado para uso interno, para não depender de um serviço de terceiros.

Glossário

- Encurtador de URL: serviço web que associa um identificador curto a uma URL longa e redireciona os visitantes por meio de uma resposta HTTP 301 ou 302. Exemplos: bit.ly, t.ly, TinyURL, Is.gd.

- Redirecionamento HTTP (301/302): mecanismo pelo qual um servidor web indica ao navegador para ir a outro endereço. O código 301 sinaliza um redirecionamento permanente (armazenado em cache pelo navegador), o código 302 um redirecionamento temporário.

- Cadeia de redirecionamentos: sequência de vários redirecionamentos sucessivos entre a URL de origem e o destino final. Cadeias com mais de 3 saltos são suspeitas no contexto de links encurtados.

- Redirecionamento aberto (open redirect): vulnerabilidade de um site web que aceita um parâmetro de URL como destino de redirecionamento sem validação. Os atacantes exploram redirecionamentos abertos em domínios de confiança (Google, Microsoft) como elos intermediários nas cadeias de phishing.

- Threat intelligence (inteligência de ameaças): conjunto de dados coletados, analisados e compartilhados sobre ameaças informáticas. No contexto do phishing, trata-se principalmente de bancos de dados de URLs, domínios e endereços IP maliciosos.

- SEG (Secure Email Gateway): gateway de segurança de email que filtra as mensagens recebidas para bloquear spam, phishing e malware. Exemplos: Proofpoint, Mimecast, Microsoft Defender for Office 365.

- Cloaking: técnica de ofuscação onde o conteúdo apresentado varia conforme o visitante. Em phishing, o servidor exibe a página maliciosa apenas para as vítimas visadas e uma página inofensiva para os scanners de segurança.

- Phishing polimórfico: campanha de phishing onde cada email contém elementos únicos (URLs, assinaturas de arquivos, conteúdo) para escapar dos sistemas de detecção baseados em assinaturas. 76% das URLs de phishing em 2025 são únicas.

- AITM (Adversary-in-the-Middle): ataque onde o servidor malicioso se posiciona entre a vítima e o servidor de autenticação legítimo. O atacante captura as credenciais e o token de sessão em tempo real, contornando a autenticação multifator.

- Apodrecimento de link (link rot): fenômeno em que um link para de funcionar ao longo do tempo porque o destino foi excluído, o domínio expirou ou o serviço foi encerrado. Os links encurtados são particularmente vulneráveis a esse fenômeno.

- PhaaS (Phishing-as-a-Service): modelo comercial criminoso onde uma plataforma fornece kits de phishing prontos para uso, com modelos de páginas, infraestrutura e suporte técnico, em troca de uma assinatura. Exemplo: Tycoon 2FA.

- Punycode: sistema de codificação que permite representar caracteres Unicode em nomes de domínio (IDN). A URL

cаptaindns.com(com um "a" cirílico) é exibida em Punycode comoxn--cptaindns-r6a.com, revelando o uso de caracteres não latinos.

Fontes

- Cofense Intelligence: 6 URL Shorteners Abused by Threat Actors: análise dos 6 encurtadores mais explorados (julho de 2024 a junho de 2025) com taxas de malware e especializações

- Cofense Annual State of Email Security 2026: estatísticas globais de phishing (1 email malicioso a cada 19 segundos, +204% de volume, 76% de URLs únicas)

- Cloudflare: Proofpoint / Intermedia URL Rewriting Abuse: relatório sobre a exploração da reescrita de links do Proofpoint em campanhas de phishing (junho-julho de 2025)

- Allure Security: Link Shortening Scam Services: investigação sobre encurtadores criados para golpes (kn8.site, vt7.site, Ainka Technology Solutions)

- Sublime Security: t.co AITM Campaign: análise técnica da campanha AITM usando o t.co do X/Twitter como vetor (T1 2025)

- Microsoft Security Blog: Tycoon 2FA Phishing Campaign: dados sobre a plataforma PhaaS Tycoon 2FA (30M+ emails/mês, 62% bloqueados pela Microsoft)

- TWNIC Taiwan: URL Shortener Phishing Warning: alerta formal sobre encurtadores no phishing, 15 milhões de indicadores coletados (janeiro-setembro de 2025)

- Menlo Security: URL Shortening Evasion Techniques: relatório sobre evasão de filtros de segurança por encurtadores (+198% de ataques via navegador, 30% evasivos)