Segurança de email: 4 ferramentas gerenciadas grátis para proteger seus domínios

Por CaptainDNS

Publicado em 13 de março de 2026

- 4 ferramentas gerenciadas 100% gratuitas: hospedagem MTA-STS, hospedagem BIMI, monitoramento TLS-RPT, monitoramento DMARC

- Zero infraestrutura para gerenciar: DNS + painel são suficientes

- Verificação de domínio compartilhada: um único registro TXT para todos os serviços

- Conformidade com as exigências do Google/Yahoo (DMARC obrigatório desde fev. 2024)

- Configuração em 3 etapas, menos de 5 minutos por ferramenta

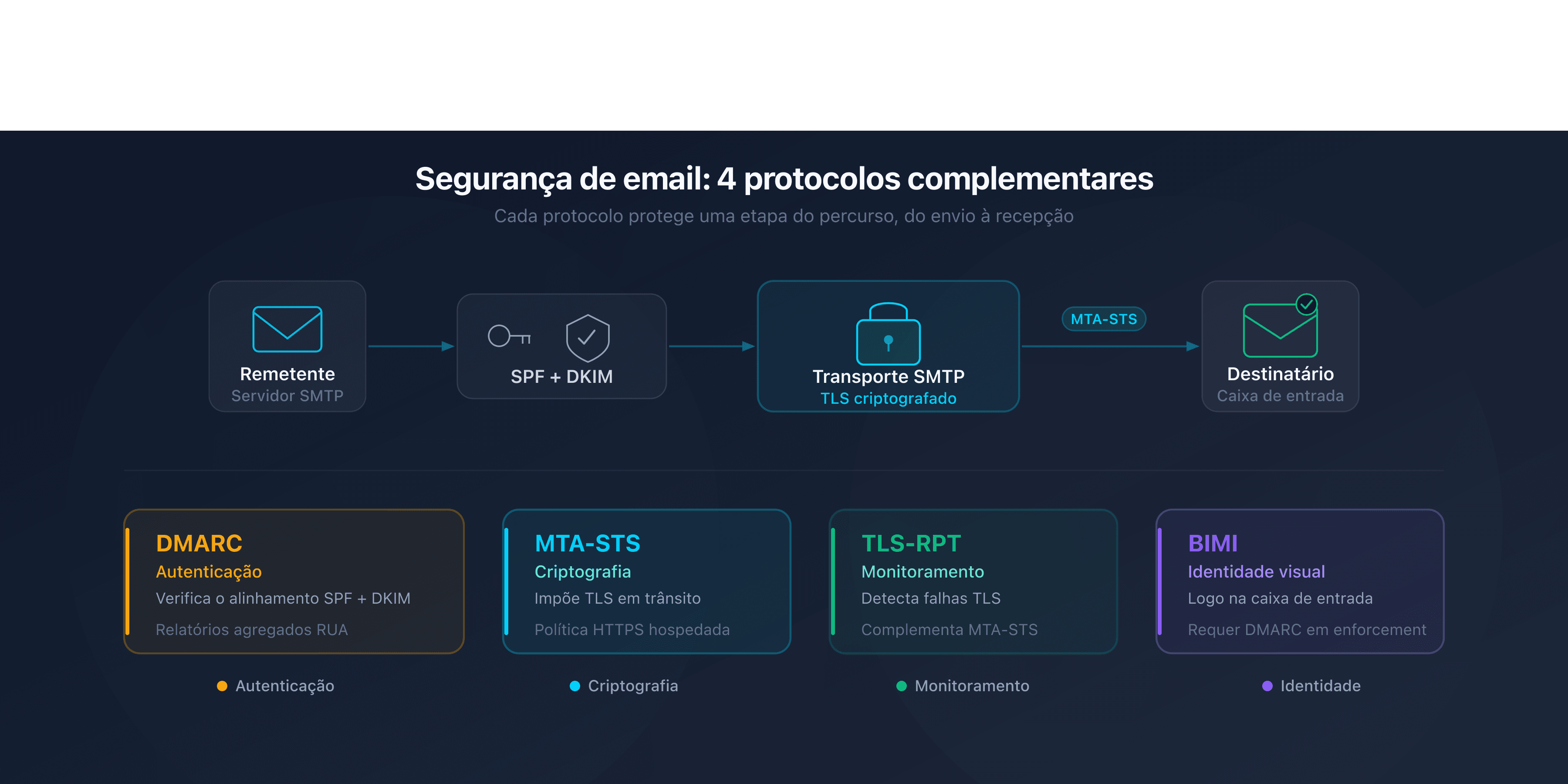

Proteger os emails de um domínio não se resume a publicar um registro SPF. Para uma proteção completa, também é necessário forçar a criptografia SMTP (MTA-STS), monitorar as falhas TLS invisíveis (TLS-RPT), analisar os relatórios de autenticação (DMARC) e exibir sua identidade visual (BIMI). Quatro protocolos, quatro necessidades de infraestrutura distintas.

O problema: cada protocolo exige seu próprio servidor HTTPS, seu próprio endereço de coleta ou seu próprio pipeline de análise. Para uma PME ou um administrador de sistemas que gerencia vários domínios, o custo em tempo e infraestrutura se acumula rapidamente.

O CaptainDNS assume essa infraestrutura. Você configura alguns registros DNS, nós hospedamos os arquivos, coletamos os relatórios e exibimos os resultados em um painel unificado. Tudo gratuitamente, porque a segurança de email não deveria depender de um orçamento de servidor.

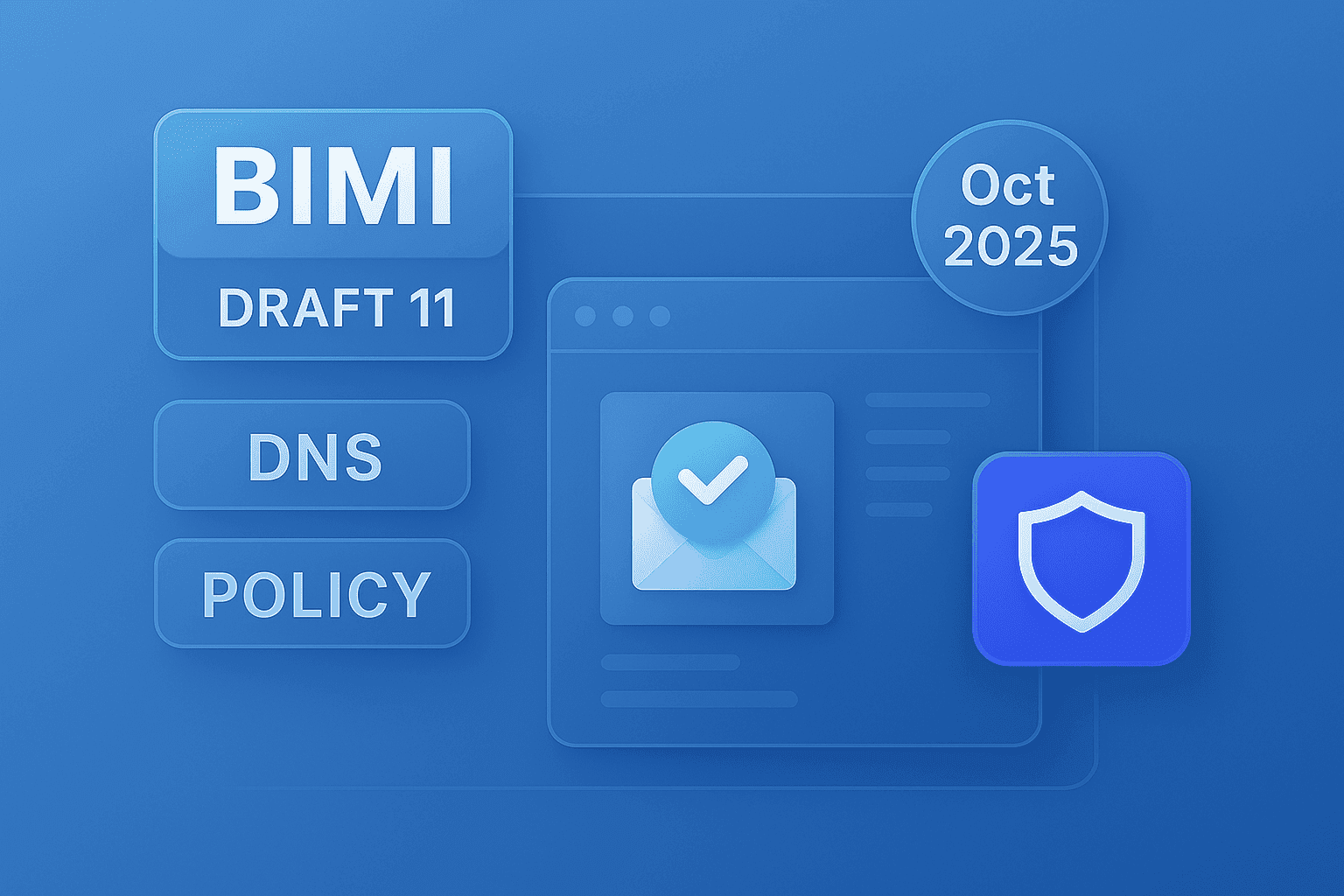

Por que esses 4 protocolos são complementares?

SPF, DKIM e DMARC autenticam o remetente. Eles respondem à pergunta: "Este servidor tem permissão para enviar em nome deste domínio?" Mas a autenticação sozinha não é suficiente.

MTA-STS força a criptografia TLS entre servidores SMTP. Sem ele, um atacante pode interceptar ou degradar a conexão (ataque downgrade). TLS-RPT complementa o MTA-STS sinalizando as falhas TLS que ninguém vê: emails rejeitados silenciosamente pelo servidor destinatário.

BIMI adiciona a camada de confiança visual. Ele exibe seu logo na caixa de entrada, mas exige um DMARC em enforcement (p=quarantine ou p=reject).

Cada protocolo preenche uma lacuna que os outros não cobrem:

- DMARC sem MTA-STS = autenticação sem criptografia garantida

- MTA-STS sem TLS-RPT = criptografia forçada, mas nenhuma visibilidade sobre as falhas

- BIMI sem DMARC em enforcement = impossível de ativar

- TLS-RPT sem MTA-STS = relatórios sem política para aplicar

Os quatro juntos formam uma cadeia coerente: autenticação, criptografia, monitoramento, identidade.

Hospedagem MTA-STS: forçar a criptografia SMTP

MTA-STS (RFC 8461) permite que um domínio declare que exige criptografia TLS para receber emails. Os servidores remetentes que suportam MTA-STS se recusam a enviar em texto claro se a política o proibir.

A implantação clássica exige um servidor HTTPS para hospedar o arquivo de política em mta-sts.captaindns.com/.well-known/mta-sts.txt, além de um certificado TLS válido e renovado.

O que o CaptainDNS gerencia para você:

- Hospedagem HTTPS do arquivo de política com certificado Let's Encrypt auto-renovado

- Rotação automática do identificador de política (campo

iddo registro DNS) - Transição assistida do modo

testingparaenforce

Você adiciona dois registros DNS. O CaptainDNS cuida do resto. Nenhum servidor web para configurar.

Configurar a hospedagem MTA-STS

Hospedagem BIMI: exibir seu logo nas caixas de entrada

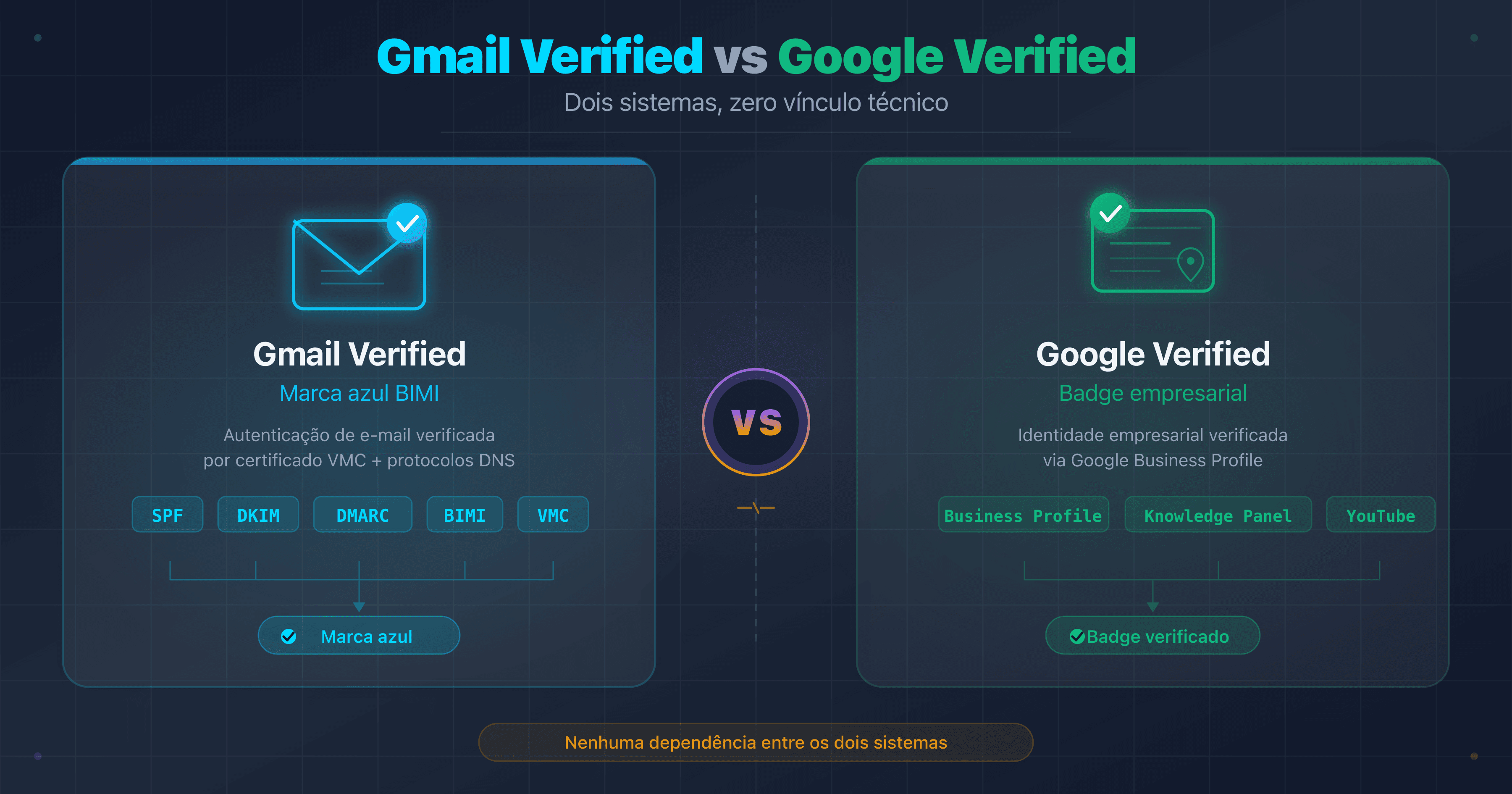

BIMI (Brand Indicators for Message Identification) exibe o logo da sua marca ao lado dos seus emails nos clientes de email compatíveis. Gmail, Yahoo Mail e Apple Mail o suportam.

Hospedar um logo BIMI exige um arquivo SVG no formato Tiny-PS servido em HTTPS com os cabeçalhos de segurança corretos (CSP, Content-Type). Se você tiver um certificado VMC ou CMC, também é necessário hospedá-lo e mantê-lo acessível.

O que o CaptainDNS gerencia para você:

- Hospedagem HTTPS do logo SVG Tiny-PS com cabeçalhos CSP conformes

- Hospedagem do certificado VMC ou CMC (se você tiver um)

- Geração automática do registro DNS BIMI

Pré-requisito: seu domínio deve ter um DMARC em p=quarantine ou p=reject. O monitoramento DMARC do CaptainDNS ajuda você a chegar lá.

Monitoramento TLS-RPT: detectar as falhas TLS invisíveis

TLS-RPT (RFC 8460) é um mecanismo de relatórios. Os servidores destinatários enviam relatórios JSON descrevendo as falhas de negociação TLS encontradas ao receber emails para o seu domínio.

Sem TLS-RPT, essas falhas são invisíveis. Um certificado expirado, um MX mal configurado, um downgrade -- nenhum sinal é reportado. Emails são rejeitados sem que ninguém perceba.

O que o CaptainDNS gerencia para você:

- Recepção e armazenamento dos relatórios TLS-RPT

- Análise dos 9 tipos de falha definidos pela RFC 8460 (certificate expired, sts-policy-invalid, etc.)

- Painel com histórico, tendências e alertas

TLS-RPT e MTA-STS foram projetados para funcionar juntos. Os relatórios TLS-RPT confirmam que sua política MTA-STS está sendo respeitada, ou alertam você quando ela não está.

Ativar o monitoramento TLS-RPT

Monitoramento DMARC: entender quem envia em nome do seu domínio

O monitoramento DMARC coleta e analisa os relatórios agregados (RUA) enviados pelos provedores de email. Esses relatórios indicam quais servidores enviam emails em nome do seu domínio e se a autenticação SPF/DKIM é aprovada ou falha.

O que o CaptainDNS gerencia para você:

- Recepção e parsing dos relatórios DMARC agregados

- Assistente inteligente que detecta seu registro DMARC existente e propõe as modificações necessárias

- Progressão guiada de

p=none(observação) parap=quarantinee depoisp=reject - Identificação das fontes de envio legítimas vs. suspeitas

Desde fevereiro de 2024, Google e Yahoo exigem um registro DMARC para todo remetente. Para remetentes de mais de 5.000 emails/dia para o Gmail, o alinhamento DMARC é obrigatório. O monitoramento dá a você a visibilidade necessária para avançar no enforcement sem quebrar seus fluxos legítimos.

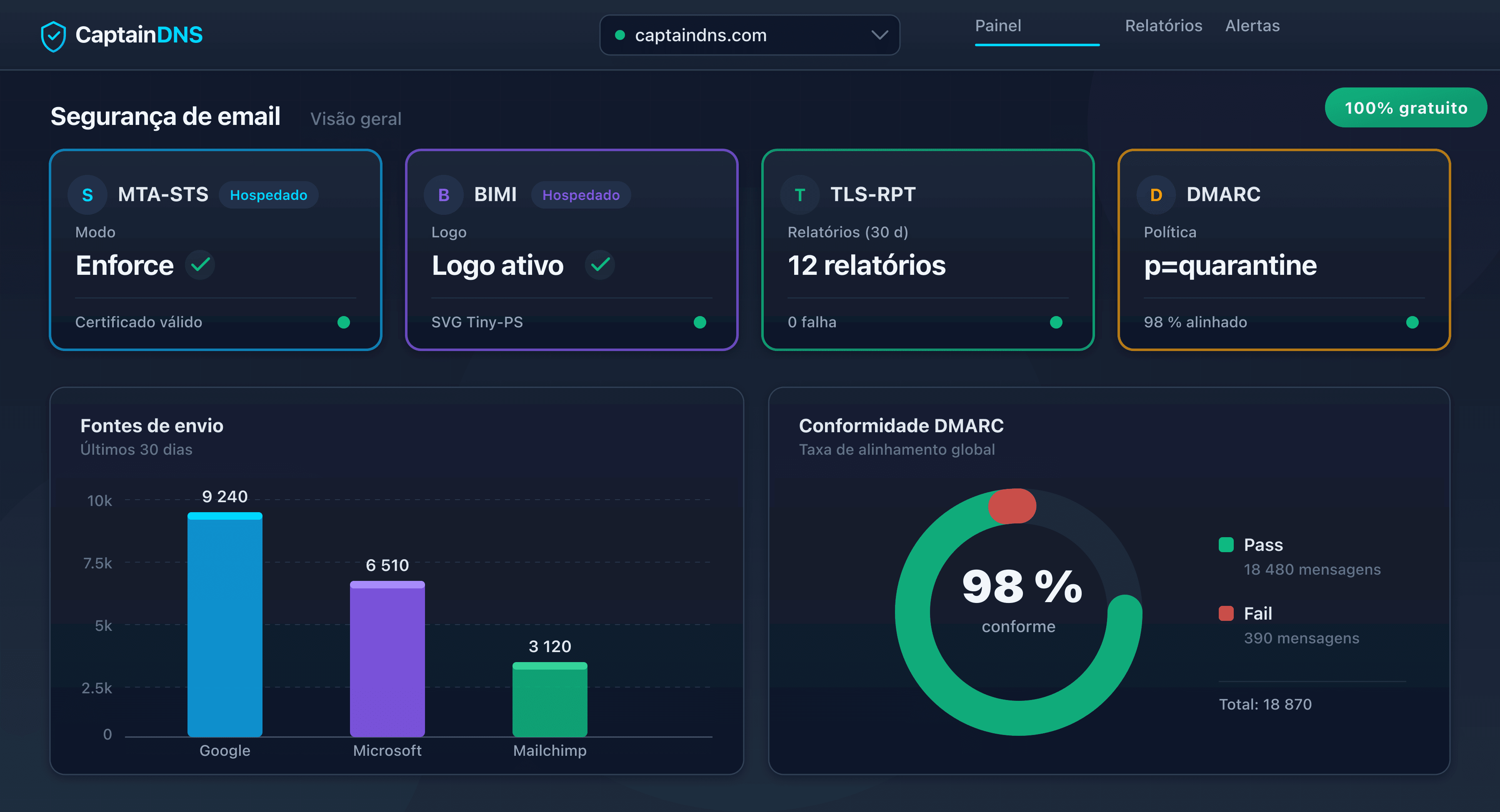

O que os conecta: verificação compartilhada e painel unificado

As quatro ferramentas compartilham um mecanismo comum de verificação de domínio. Você adiciona um único registro TXT:

_captaindns-verify.captaindns.com. 3600 IN TXT "captaindns-verify=xxxxxxxxxxxx"

Esse registro prova que você controla o domínio. Uma vez verificado, todos os serviços podem ser ativados sem re-verificação.

O painel unificado agrupa o estado de cada protocolo por domínio:

- Status da política MTA-STS (testing/enforce)

- Logo BIMI ativo e conformidade SVG

- Relatórios TLS-RPT recebidos e falhas detectadas

- Relatórios DMARC agregados e progressão da política

Você pode gerenciar até 5 domínios a partir de uma única conta. Se seu portfólio for maior, entre em contato conosco para ajustar o limite.

A segurança de email só tem valor se cobrir todos os seus domínios. Um único domínio sem DMARC ou sem MTA-STS é suficiente para criar uma brecha explorável por um atacante. Aplicar esses protocolos a todo o seu portfólio, domínios ativos e domínios estacionados, é a única abordagem que funciona.

Por onde começar?

A ordem de implantação recomendada segue as dependências entre protocolos:

-

Monitoramento DMARC: é o pré-requisito de todo o resto. Você precisa de visibilidade sobre seus fluxos antes de endurecer qualquer coisa. DMARC em enforcement também é o pré-requisito do BIMI.

-

MTA-STS: uma vez que o DMARC esteja em vigor, proteja o transporte. Comece no modo

testingpara validar que tudo funciona. -

TLS-RPT: ative-o ao mesmo tempo que o MTA-STS ou logo depois. Os relatórios TLS-RPT confirmam que a política MTA-STS está sendo aplicada.

-

BIMI: última etapa. Quando o DMARC estiver em

p=quarantineoup=reject, hospede seu logo para se beneficiar da exibição na caixa de entrada.

Tempo total estimado: menos de 20 minutos para as quatro ferramentas, excluindo o tempo de propagação DNS.

Comece pelo monitoramento DMARC: é a base de toda a cadeia. Ative a coleta de relatórios, identifique suas fontes de envio e depois avance progressivamente para o enforcement. Ativar o monitoramento DMARC e acesse as quatro ferramentas em poucos minutos.

FAQ

É preciso pagar para usar essas ferramentas?

Não. As quatro ferramentas (hospedagem MTA-STS, hospedagem BIMI, monitoramento TLS-RPT e monitoramento DMARC) são gratuitas. O CaptainDNS hospeda a infraestrutura, gerencia os certificados e analisa os relatórios sem custo.

Quantos domínios posso adicionar?

Você pode gerenciar até 5 domínios a partir de uma única conta CaptainDNS. Se precisar cobrir um portfólio maior, entre em contato conosco para ajustar o limite. A verificação compartilhada por registro TXT se aplica independentemente a cada domínio.

É necessário um servidor web para hospedar uma política MTA-STS?

Não. É exatamente isso que a hospedagem MTA-STS do CaptainDNS elimina. Você adiciona dois registros DNS (um CNAME para mta-sts.captaindns.com e um TXT para _mta-sts). O CaptainDNS hospeda o arquivo de política em HTTPS com um certificado Let's Encrypt auto-renovado.

É possível usar BIMI sem certificado VMC?

Sim. O modo autodeclarado (sem certificado) exibe seu logo no Yahoo Mail e no Fastmail. Para o Gmail, um certificado CMC ou VMC é necessário. O CaptainDNS hospeda o logo SVG e o certificado se você tiver um, mas o certificado em si fica por sua conta.

O que é um relatório TLS-RPT?

Um relatório TLS-RPT é um arquivo JSON enviado pelos servidores de email destinatários. Ele descreve os resultados da negociação TLS para os emails endereçados ao seu domínio: sucessos, falhas, tipos de erro. Sem monitoramento, esses relatórios chegam por email e nunca são lidos. O CaptainDNS os coleta e os apresenta em um painel.

Essas ferramentas são compatíveis com meu provedor de email atual?

Sim. MTA-STS, BIMI, TLS-RPT e DMARC são padrões abertos que funcionam via DNS. São compatíveis com Microsoft 365, Google Workspace, OVHcloud, Infomaniak e qualquer provedor que suporte a configuração de registros DNS personalizados.