Guia completo DKIM: entenda e configure a autenticação de e-mail

Por CaptainDNS

Publicado em 5 de março de 2026

Atualizado em 19 de maio de 2026

- O DKIM assina cada e-mail com uma chave privada; o servidor de recebimento verifica a assinatura por meio da chave pública publicada no DNS

- Sem DKIM, seus e-mails correm o risco de ir para a pasta de spam: Google e Yahoo exigem desde fevereiro de 2024

- RSA 2048 bits é o padrão atual; Ed25519 é mais rápido, mas ainda não é universal

- O DKIM sozinho não basta: é preciso combinar com SPF (autorização de envio) e DMARC (política de alinhamento)

- Rotação de chaves recomendada a cada 3 meses para limitar os riscos de comprometimento

Seus e-mails chegam no spam mesmo com conteúdo legítimo. O problema não é necessariamente o conteúdo: é a autenticação. Os servidores de recebimento (Gmail, Outlook, Yahoo) verificam que cada mensagem realmente vem do domínio exibido no campo From:. Sem prova, eles desconfiam.

O DKIM (DomainKeys Identified Mail) fornece essa prova. É um protocolo definido pela RFC 6376 que adiciona uma assinatura criptográfica a cada e-mail enviado. O servidor de recebimento verifica essa assinatura via DNS. Se ela for válida, a mensagem é autenticada. Caso contrário, ela corre o risco de rejeição ou classificação como spam.

Este guia explica o DKIM de A a Z: como funciona, como configurar, por que é indispensável e como integrá-lo com SPF e DMARC para uma autenticação completa.

Como o DKIM funciona?

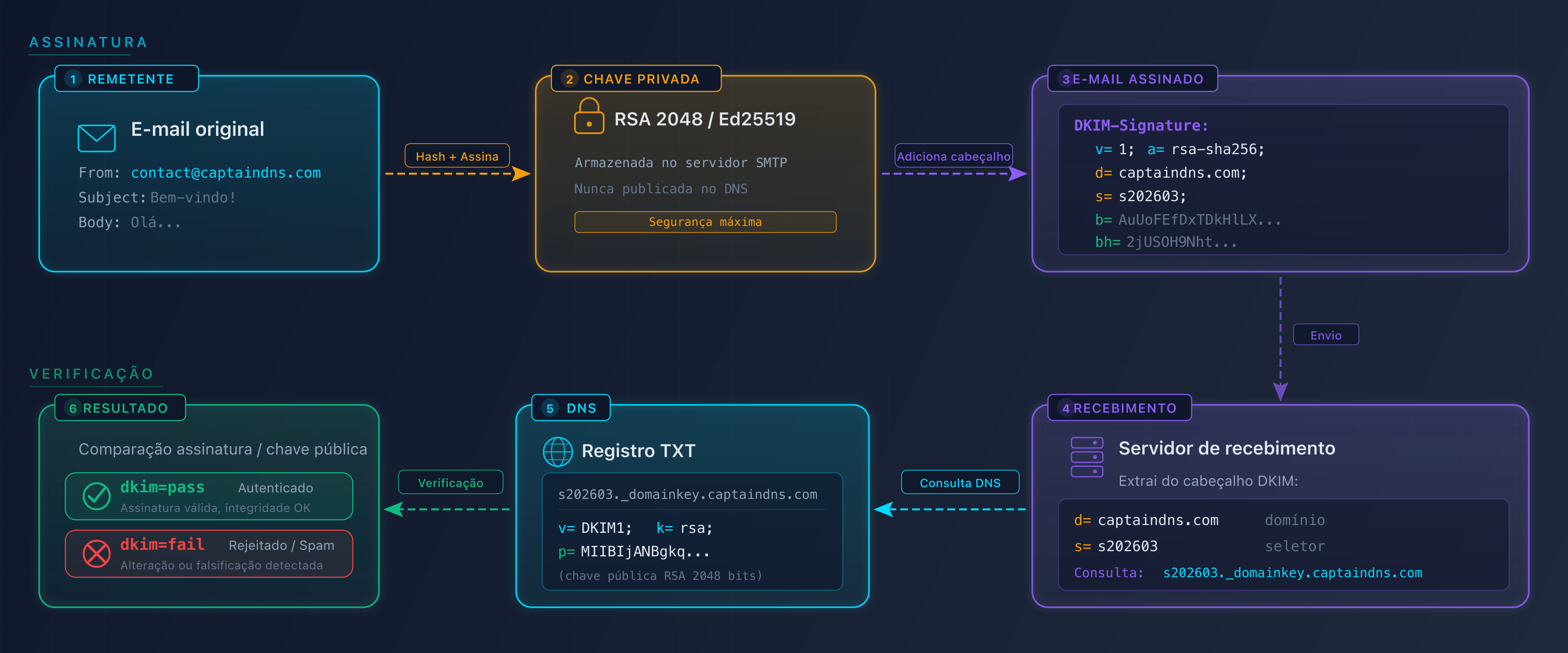

O DKIM se baseia na criptografia assimétrica. Duas chaves são utilizadas:

- Chave privada: armazenada no servidor de envio, ela assina cada e-mail enviado

- Chave pública: publicada no DNS, ela permite que qualquer servidor verifique a assinatura

O ciclo de assinatura e verificação

O processo ocorre em quatro etapas:

- O remetente envia um e-mail a partir de

captaindns.com - O servidor de envio assina a mensagem: ele calcula um hash dos cabeçalhos e do corpo (SHA-256), depois criptografa esse hash com a chave privada. A assinatura é adicionada no cabeçalho

DKIM-Signature - O servidor de recebimento consulta o DNS: ele lê o seletor (

s=) e o domínio (d=) no cabeçalho, depois recupera a chave pública no endereçoseletor._domainkey.captaindns.com - Verificação: o servidor recalcula o hash e compara com a assinatura descriptografada. Se os dois corresponderem, o e-mail é autenticado

Aqui está um exemplo de cabeçalho DKIM-Signature:

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed;

d=captaindns.com; s=s202603; t=1741100000;

h=from:to:subject:date:message-id;

bh=2jUSOH9NhtVGCQWNr9BrIAPreKQjO6Sn7XIkfJVOzv8=;

b=AuUoFEfDxTDkHlLXSZEpZj79LICEps6eda7W3deTVFOk...

As tags principais deste cabeçalho:

| Tag | Função | Exemplo |

|---|---|---|

d= | Domínio do remetente | captaindns.com |

s= | Seletor (identificador da chave) | s202603 |

a= | Algoritmo de assinatura | rsa-sha256 |

bh= | Hash do corpo da mensagem | 2jUSOH9Nht... |

b= | Assinatura criptográfica | AuUoFEfDxT... |

h= | Cabeçalhos assinados | from:to:subject:date |

Por que o DKIM é indispensável em 2026?

Exigências dos grandes provedores

Desde fevereiro de 2024, Google e Yahoo exigem DKIM para remetentes de mais de 5.000 e-mails por dia. A Microsoft seguiu em maio de 2025. Sem DKIM:

- Os e-mails são classificados com mais frequência como spam

- A taxa de entregabilidade cai

- Os relatórios DMARC indicam falhas de autenticação

O que o DKIM protege

| Ameaça | Proteção DKIM |

|---|---|

| Modificação do conteúdo em trânsito | A assinatura se torna inválida se a mensagem for alterada |

| Falsificação do domínio de envio | Combinado com DMARC, impede o spoofing |

| Repúdio | Prova criptográfica de que o domínio autorizou o envio |

Impacto na reputação

Os provedores de e-mail constroem um score de reputação por domínio. Cada e-mail autenticado pelo DKIM reforça esse score. Cada falha o degrada. Um domínio com DKIM corretamente configurado tem uma taxa de inbox placement melhor do que um domínio sem DKIM.

Como configurar o DKIM em 4 etapas?

Etapa 1: gerar um par de chaves

Crie um par de chaves RSA 2048 bits ou Ed25519. Escolha um seletor descritivo (ex: s202603 para março de 2026).

Utilize o Gerador DKIM para criar seu par de chaves e obter o registro DNS pronto para publicar.

Etapa 2: publicar o registro DNS

Adicione um registro TXT na sua zona DNS:

s202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOC..."

As tags obrigatórias:

v=DKIM1: versão do protocolop=: chave pública codificada em Base64

As tags opcionais úteis:

k=rsaouk=ed25519: algoritmo da chavet=y: modo de teste (durante a implantação inicial)t=s: modo estrito (o domíniod=deve corresponder exatamente aoFrom:)

Etapa 3: ativar a assinatura no servidor de envio

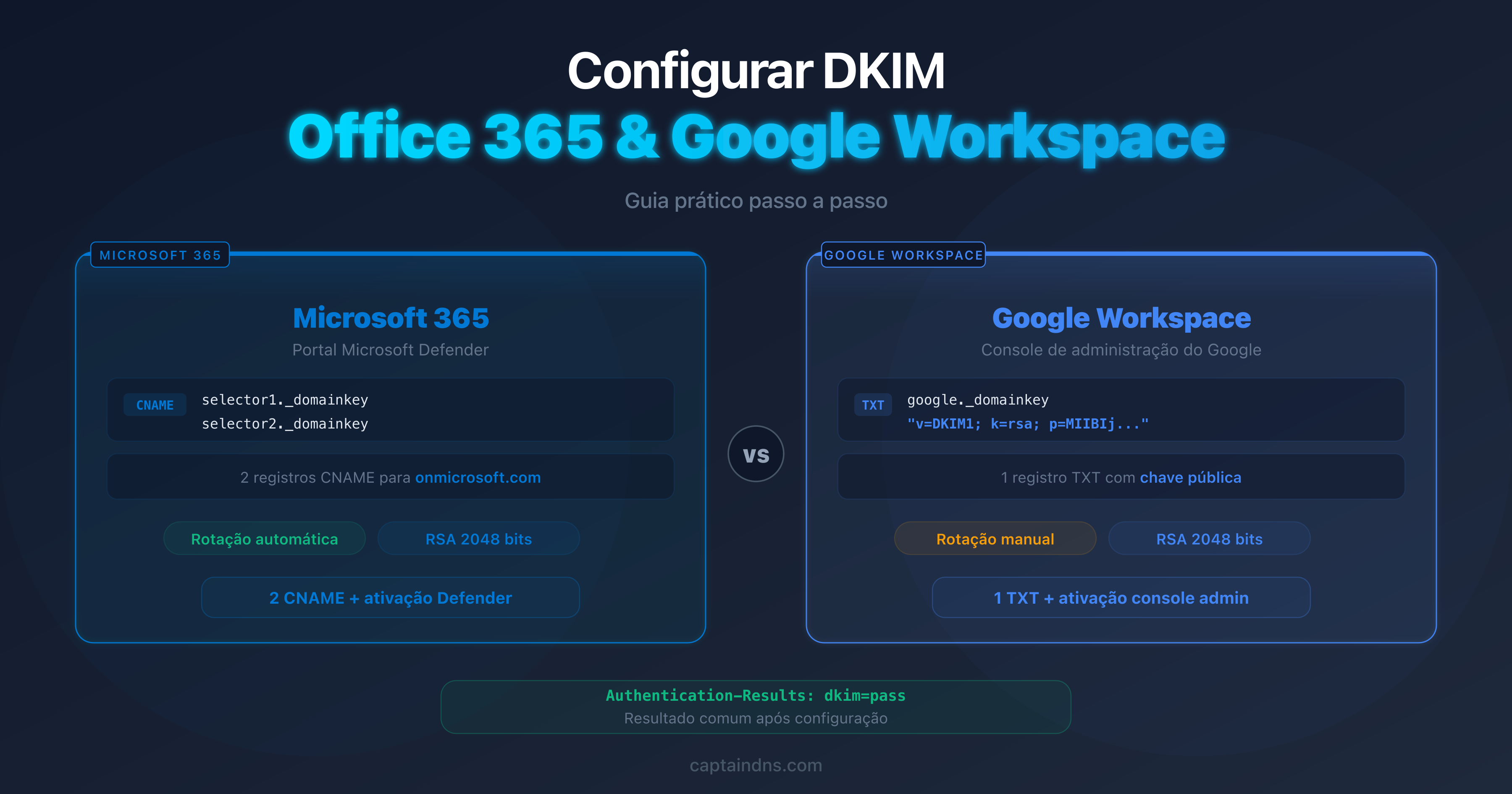

A configuração depende do seu provedor:

| Provedor | Método |

|---|---|

| Google Workspace | Admin Console > Apps > Gmail > Autenticar e-mails |

| Microsoft 365 | Defender > Políticas > DKIM |

| Servidor dedicado (Postfix) | Configuração OpenDKIM com seletor e chave privada |

| Serviço transacional (SendGrid, Mailgun) | Interface web, adição do CNAME no DNS |

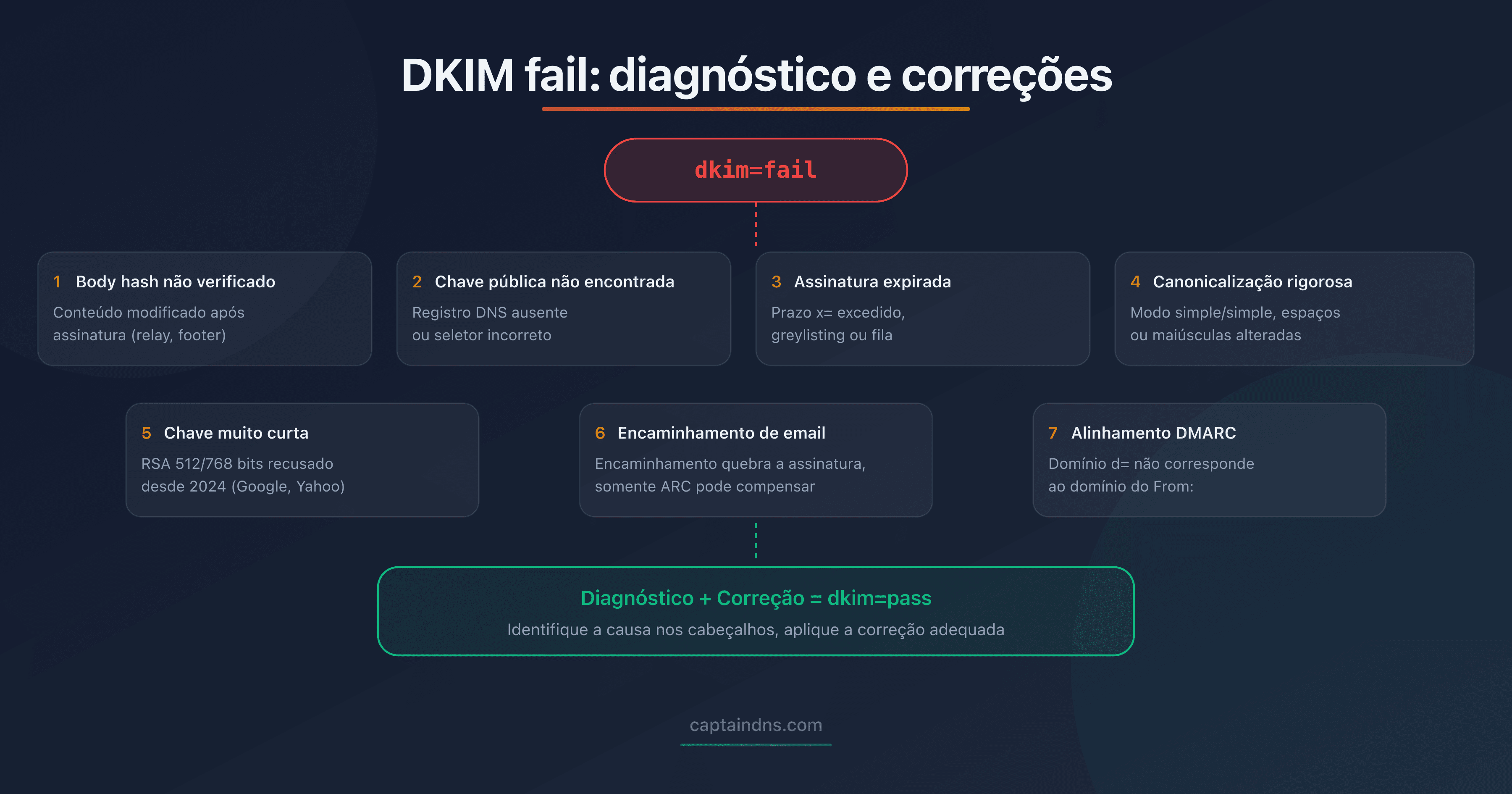

Etapa 4: verificar o funcionamento

Após a propagação DNS (até 48 horas):

- Envie um e-mail de teste

- Verifique o cabeçalho

Authentication-Resultsno e-mail recebido: procuredkim=pass - Utilize um verificador DKIM para analisar seu registro DNS

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=s202603

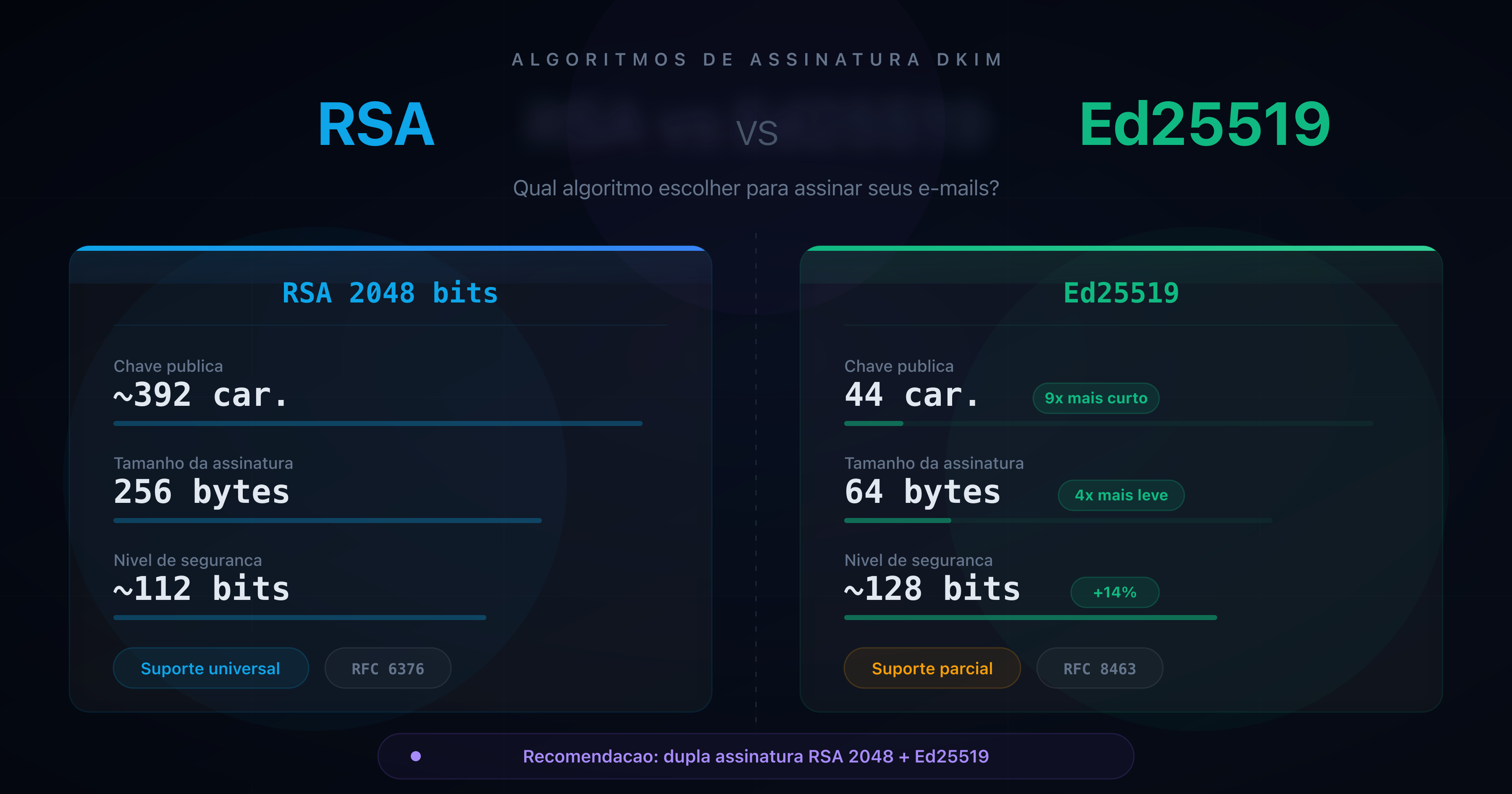

RSA vs Ed25519: qual algoritmo escolher?

| Critério | RSA 2048 | Ed25519 |

|---|---|---|

| Tamanho da chave pública | ~392 caracteres | ~44 caracteres |

| Tamanho da assinatura | 256 bytes | 64 bytes |

| Desempenho de verificação | Rápido | Muito rápido |

| Suporte dos provedores | Universal | Parcial (Google, Fastmail) |

| Segurança | Sólida (2030+) | Muito sólida |

Recomendação: utilize RSA 2048 como padrão. Se sua infraestrutura permitir, adicione uma segunda assinatura Ed25519 em paralelo. Os servidores que não suportam Ed25519 utilizarão a assinatura RSA.

Não use mais RSA 1024 bits. Google, Microsoft e Yahoo rejeitam chaves inferiores a 2048 bits desde 2024.

DKIM, SPF e DMARC: o trio da autenticação de e-mail

O DKIM não funciona sozinho. Ele faz parte de um ecossistema de três protocolos complementares:

| Protocolo | Função | O que ele verifica |

|---|---|---|

| SPF | Autorização de envio | O IP do servidor está autorizado a enviar para este domínio |

| DKIM | Integridade da mensagem | O conteúdo não foi modificado em trânsito |

| DMARC | Política de alinhamento | O domínio do From: corresponde aos domínios SPF/DKIM |

Como eles funcionam juntos?

- SPF verifica se o servidor de envio está autorizado (via o registro SPF do domínio)

- DKIM verifica se a mensagem não foi alterada (via a assinatura criptográfica)

- DMARC verifica se o domínio do

From:está alinhado com pelo menos um dos dois (SPF ou DKIM)

Para que um e-mail passe no DMARC, é necessário que SPF ou DKIM seja válido E alinhado. Os dois não são obrigatórios ao mesmo tempo, mas configurar ambos maximiza a confiabilidade.

O alinhamento DKIM com DMARC

O DMARC verifica se o domínio d= da assinatura DKIM corresponde ao domínio do From::

- Relaxed (padrão): um subdomínio é aceito (

d=mail.captaindns.comparaFrom: contact@captaindns.com) - Strict: correspondência exata necessária (

d=captaindns.comobrigatório paraFrom: contact@captaindns.com)

Cobertura DKIM por subdomínio

O DKIM não assina magicamente todos os subdomínios de uma só vez. Cada subdomínio ativo que envia e-mail precisa do seu próprio registro DKIM publicado em seletor._domainkey.<subdomínio>. Publicar a chave apenas no domínio apex deixa os subdomínios remetentes sem assinatura válida, e suas mensagens falham na verificação em Gmail, Outlook e Yahoo.

Por que cada subdomínio importa

Em uma organização típica, vários subdomínios enviam a partir de plataformas diferentes:

mail.captaindns.comsai de um servidor Postfix internotransactional.captaindns.compassa pelo SendGridnews.captaindns.compassa pelo Mailchimp

Cada plataforma assina as mensagens que emite com o próprio seletor (s1, mte1, k1, etc.). O servidor de recepção lê o cabeçalho DKIM-Signature e consulta o DNS na localização exata seletor._domainkey.<domínio d=>. Se a chave não estiver publicada no subdomínio remetente, a consulta DNS retorna NXDOMAIN e a assinatura DKIM falha, mesmo que a chave exista no domínio apex.

Onde publicar cada chave

O registro TXT é sempre publicado no subdomínio remetente, nunca no domínio apex em substituição.

| Subdomínio remetente | Seletor | Registro DNS |

|---|---|---|

mail.captaindns.com | s202605 | s202605._domainkey.mail.captaindns.com TXT "v=DKIM1; k=rsa; p=..." |

transactional.captaindns.com | mte1 | mte1._domainkey.transactional.captaindns.com CNAME mte1.dkim.sendgrid.net |

news.captaindns.com | k1 | k1._domainkey.news.captaindns.com CNAME k1.dkim.mcsv.net |

Os provedores transacionais (SendGrid, Mailchimp, Mailgun) costumam pedir um CNAME em vez de um TXT direto: eles gerenciam a rotação por você, mas o registro permanece publicado no subdomínio remetente.

Interação com DMARC e a flag t=s

O alinhamento DMARC compara o domínio do From: com o domínio d= da assinatura DKIM. Dois níveis:

- No alinhamento relaxed (

adkim=r, valor padrão), uma assinaturad=mail.captaindns.comalinha umFrom: contact@captaindns.com. Qualquer subdomínio do domínio organizacional serve. - No alinhamento strict (

adkim=s), apenas uma assinaturad=captaindns.comalinha umFrom: contact@captaindns.com.

Do lado DKIM, a flag t=s publicada na chave também impede que a assinatura cubra subdomínios de d=. Combinada com adkim=s, obtém-se alinhamento strict aplicado dos dois lados.

Recomendação: publique um registro DKIM em cada subdomínio remetente, mesmo que a política DMARC permaneça em alinhamento relaxed. Ganha-se legibilidade (cada subdomínio mostra o próprio ciclo de rotação), segurança (um comprometimento permanece restrito a um único serviço) e flexibilidade (é possível migrar para adkim=s mais tarde sem quebrar a entregabilidade).

→ Verifique cada um dos seus seletores com o DKIM Record Check.

Boas práticas DKIM

Tamanho da chave

Utilize no mínimo RSA 2048 bits. As chaves de 1024 bits são consideradas fracas e podem resultar em penalidades de entregabilidade.

Rotação de chaves

Troque suas chaves DKIM a cada 3 meses:

- Gerar um novo par com um novo seletor

- Publicar a nova chave no DNS

- Aguardar a propagação (24-48 h)

- Migrar o servidor de envio para o novo seletor

- Revogar a chave antiga (publicar

p=vazio) - Remover o registro antigo após 30 dias

→ Para um runbook completo com cronograma de D+0 a D+30, scripts openssl e gestão de KMS, consulte o guia operacional de rotação de chaves DKIM.

Cabeçalhos a assinar

Assine no mínimo: From, To, Subject, Date, Message-ID, MIME-Version, Content-Type. O cabeçalho From é obrigatório para o alinhamento DMARC.

Modo de teste

Utilize t=y no registro DNS durante a implantação. Os servidores de recebimento não penalizarão as falhas DKIM em modo de teste. Remova t=y assim que tudo estiver funcionando.

Plano de ação recomendado

- Verificar o existente: analise seus seletores DKIM atuais com uma ferramenta de descoberta

- Gerar chaves RSA 2048: crie um par de chaves com um seletor com data

- Publicar no DNS: adicione o registro TXT e aguarde a propagação

- Ativar a assinatura: configure seu servidor ou provedor de e-mail

- Verificar: envie um e-mail de teste e verifique

dkim=passnos cabeçalhos - Configurar DMARC: publique um registro DMARC com

adkim=rpara começar - Planejar a rotação: adicione um lembrete trimestral para renovar as chaves

FAQ

O que é DKIM?

DKIM (DomainKeys Identified Mail) é um protocolo de autenticação de e-mail definido pela RFC 6376. Ele permite que o servidor de envio assine criptograficamente cada e-mail com uma chave privada. O servidor de recebimento verifica a assinatura por meio da chave pública publicada no DNS do domínio remetente. Se a assinatura for válida, o e-mail é autenticado.

Como funciona a assinatura DKIM?

O servidor de envio calcula um hash SHA-256 dos cabeçalhos selecionados e do corpo da mensagem, depois assina esse hash com sua chave privada RSA ou Ed25519. A assinatura é adicionada no cabeçalho DKIM-Signature da mensagem. O servidor de recebimento recupera a chave pública via uma consulta DNS TXT e verifica se a assinatura corresponde ao conteúdo recebido.

Por que o DKIM é importante para a entregabilidade?

Desde fevereiro de 2024, Google e Yahoo exigem DKIM para remetentes de mais de 5.000 e-mails por dia. Sem DKIM, seus e-mails correm o risco de serem classificados como spam. O DKIM também reforça o score de reputação do seu domínio: cada e-mail autenticado melhora sua taxa de colocação na caixa de entrada.

Qual é a diferença entre DKIM, SPF e DMARC?

O SPF verifica se o servidor de envio está autorizado a enviar pelo domínio. O DKIM verifica se o conteúdo da mensagem não foi modificado em trânsito. O DMARC verifica se o domínio do campo From corresponde aos domínios SPF e DKIM (alinhamento). Os três protocolos são complementares e devem ser configurados juntos.

Como configurar o DKIM no meu domínio?

Quatro etapas: 1) Gerar um par de chaves RSA 2048 bits com um seletor. 2) Publicar a chave pública no DNS como registro TXT. 3) Configurar o servidor de envio para assinar os e-mails com a chave privada. 4) Verificar se os e-mails enviados apresentam dkim=pass nos cabeçalhos de autenticação.

RSA ou Ed25519: qual algoritmo DKIM escolher?

RSA 2048 bits é o padrão atual, suportado por todos os provedores. Ed25519 produz assinaturas mais curtas e é mais rápido, mas é suportado apenas por alguns provedores como Google e Fastmail. A melhor abordagem é usar RSA 2048 como base e adicionar uma segunda assinatura Ed25519 em paralelo.

Com que frequência é preciso trocar as chaves DKIM?

O Google recomenda uma rotação trimestral (a cada 3 meses). O procedimento consiste em gerar um novo par de chaves com um novo seletor, publicar a nova chave no DNS, migrar o servidor de envio e depois revogar a chave antiga esvaziando a tag p= do registro DNS.

O DKIM ainda é utilizado em 2026?

O DKIM não apenas ainda é utilizado, como se tornou obrigatório. Google, Yahoo e Microsoft exigem DKIM para remetentes de volume. O protocolo é mantido e evolui: a RFC 8463 adicionou o suporte a Ed25519, e o grupo de trabalho IETF trabalha no DKIMv2 para reforçar ainda mais a segurança.

Glossário

- DKIM (DomainKeys Identified Mail): protocolo de autenticação de e-mail por assinatura criptográfica, verificando a integridade e a origem das mensagens.

- Seletor: identificador de texto (ex:

s202603) que forma o endereço DNS da chave pública DKIM (seletor._domainkey.domínio). - Chave pública: parte do par criptográfico publicada no DNS, utilizada pelos servidores de recebimento para verificar as assinaturas.

- Chave privada: parte secreta do par criptográfico, armazenada no servidor de envio, utilizada para assinar os e-mails.

- SPF (Sender Policy Framework): protocolo que autoriza servidores específicos a enviar e-mails por um domínio.

- DMARC (Domain-based Message Authentication, Reporting and Conformance): protocolo que verifica o alinhamento entre o domínio do From e os domínios SPF/DKIM.

- Alinhamento: correspondência entre o domínio do campo From e o domínio utilizado pelo SPF ou DKIM, verificada pelo DMARC.

Guias de DKIM relacionados

- DKIM com Office 365 e Google Workspace: configuração passo a passo do DKIM nas duas plataformas mais utilizadas

- RSA vs Ed25519 para DKIM: comparação técnica dos algoritmos de assinatura DKIM, compatibilidade e estratégia de dupla assinatura

- Validar DKIM no seu CI/CD: como bloquear um registro DKIM quebrado antes do merge com GitHub Actions, GitLab CI e Terraform