Configurar DKIM no Office 365 e Google Workspace: o guia prático

Por CaptainDNS

Publicado em 5 de março de 2026

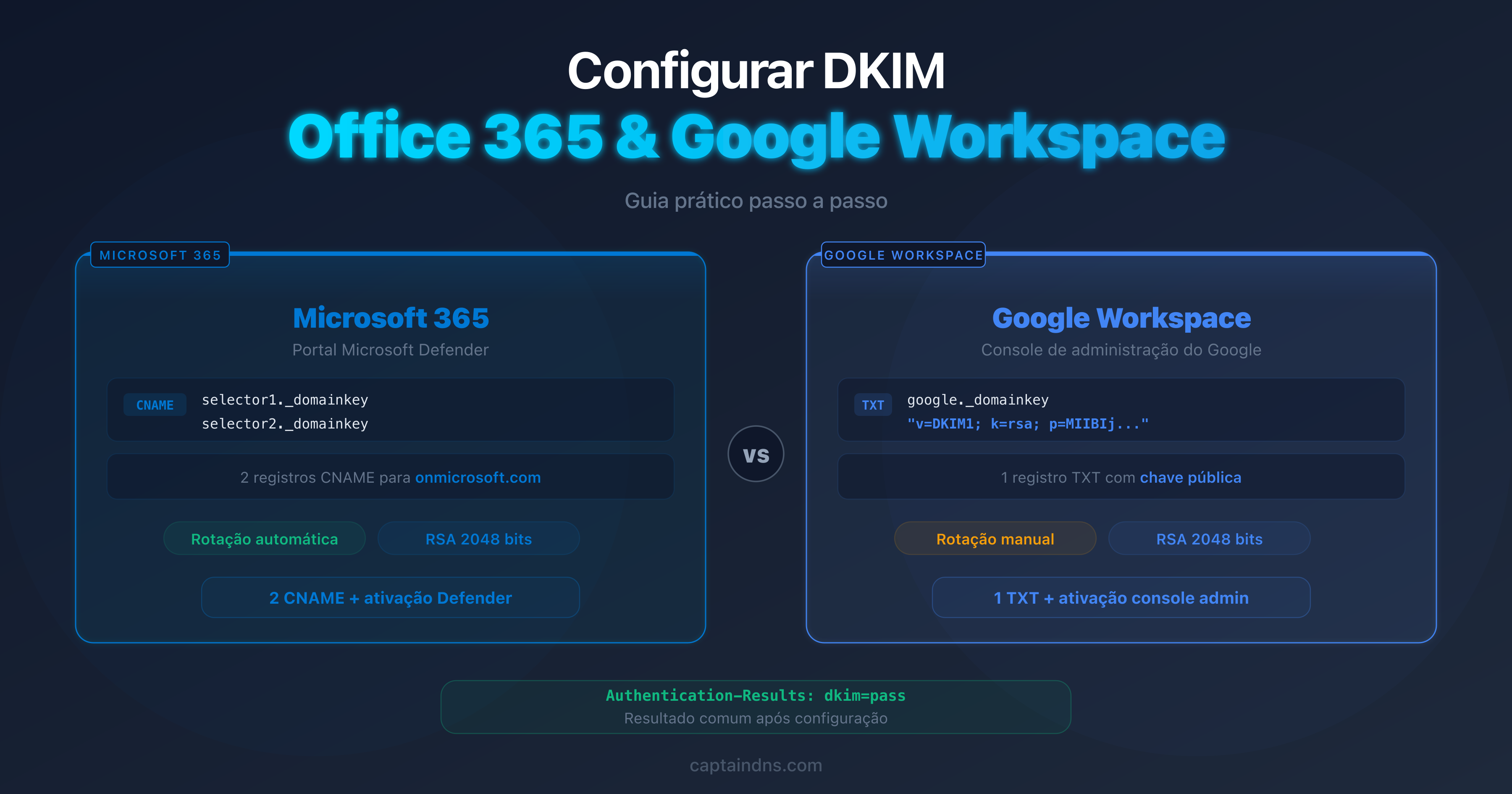

- Microsoft 365: o DKIM é ativado pelo portal Defender com dois registros CNAME por domínio

- Google Workspace: o DKIM é configurado pelo Console de Administração com um registro TXT único

- As duas plataformas utilizam RSA 2048 bits por padrão, suficiente para uma autenticação sólida

- A propagação DNS leva entre 15 minutos e 48 horas dependendo do seu provedor DNS

- O DKIM sozinho não é suficiente: combine com SPF e DMARC para uma autenticação completa

Sua empresa utiliza o Microsoft 365 ou o Google Workspace para seus e-mails. Talvez você já tenha configurado o SPF, mas seus relatórios DMARC mostram falhas de autenticação DKIM. O problema: o DKIM não é ativado por padrão nessas plataformas.

Desde fevereiro de 2024, Google e Yahoo exigem o DKIM para remetentes de alto volume. A Microsoft seguiu o mesmo caminho em maio de 2025. Sem DKIM, seus e-mails correm o risco de ir para a pasta de spam, mesmo com um SPF corretamente configurado.

Este guia acompanha você passo a passo para ativar o DKIM no Microsoft 365 e no Google Workspace. Cada etapa é ilustrada com os registros DNS exatos a serem publicados e as verificações a serem realizadas.

DKIM no Microsoft 365: configuração completa

Pré-requisitos

Antes de começar, verifique se você tem:

- Acesso de administrador ao portal Microsoft Defender (security.microsoft.com)

- Acesso à zona DNS do seu domínio

- Um domínio personalizado adicionado ao seu tenant Microsoft 365

O Microsoft 365 assina por padrão os e-mails com o domínio onmicrosoft.com. Para assinar com o seu próprio domínio, você precisa configurar o DKIM manualmente.

Etapa 1: acessar as configurações DKIM

- Acesse o portal Microsoft Defender:

security.microsoft.com - Navegue até Políticas e regras > Políticas de ameaças > Configurações de autenticação de e-mail

- Selecione a aba DKIM

- Clique no seu domínio personalizado (ex:

captaindns.com)

Etapa 2: publicar os registros CNAME

A Microsoft utiliza um sistema de CNAME em vez de registros TXT. Você deve publicar dois CNAME na sua zona DNS:

selector1._domainkey.captaindns.com CNAME selector1-captaindns-com._domainkey.captaindns.onmicrosoft.com

selector2._domainkey.captaindns.com CNAME selector2-captaindns-com._domainkey.captaindns.onmicrosoft.com

O formato do CNAME de destino segue o esquema:

| Parâmetro | Valor |

|---|---|

| Seletor | selector1 e selector2 |

| Formato do host | selectorN._domainkey.captaindns.com |

| Formato do destino | selectorN-dominio-tld._domainkey.tenant.onmicrosoft.com |

| TTL | 3600 (1 hora) |

Os pontos no seu nome de domínio são substituídos por hifens no valor do CNAME de destino. Por exemplo, captaindns.com se torna captaindns-com.

Etapa 3: ativar a assinatura DKIM

- Volte ao portal Microsoft Defender

- Na página DKIM do seu domínio, alterne o botão para Ativado

- A Microsoft verifica automaticamente a presença dos CNAME

- Se os CNAME ainda não estiverem propagados, uma mensagem de erro será exibida: aguarde a propagação e tente novamente

Etapa 4: verificar o funcionamento

Envie um e-mail de teste do seu domínio Microsoft 365 para um endereço Gmail. No e-mail recebido, visualize os cabeçalhos e procure:

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=selector1

Utilize um verificador DKIM para confirmar que seu registro DNS está correto.

DKIM no Google Workspace: configuração completa

Pré-requisitos

- Acesso de superadministrador ao Console de Administração do Google (

admin.google.com) - Acesso à zona DNS do seu domínio

O Google Workspace não assina os e-mails com o seu domínio por padrão. A assinatura utiliza o domínio do Google (*.gappssmtp.com) até que você ative o DKIM manualmente.

Etapa 1: gerar a chave DKIM

- Acesse o Console de Administração:

admin.google.com - Navegue até Aplicativos > Google Workspace > Gmail

- Clique em Autenticar e-mails

- Selecione o seu domínio

- Clique em Gerar novo registro

- Escolha o tamanho da chave: 2048 bits (recomendado)

- Mantenha o seletor padrão

googleou escolha um seletor personalizado

Etapa 2: publicar o registro TXT

O Google gera um registro TXT que você deve publicar na sua zona DNS:

google._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOC..."

| Parâmetro | Valor |

|---|---|

| Host | google._domainkey (ou seletor._domainkey) |

| Tipo | TXT |

| Valor | Chave pública fornecida pelo Google |

| TTL | 3600 (1 hora) |

Atenção: alguns provedores DNS limitam o tamanho dos registros TXT a 255 caracteres. Se a sua chave RSA 2048 for truncada, divida-a em várias strings entre aspas.

Etapa 3: ativar a assinatura DKIM

- Volte ao Console de Administração do Google

- Na página de autenticação de e-mail, clique em Iniciar autenticação

- O Google verifica a presença do registro DNS

- O status muda para Autenticação de e-mails ativada

A assinatura DKIM fica ativa imediatamente. Todos os e-mails enviados pelo Gmail terão a assinatura com o seu domínio.

Etapa 4: verificar o funcionamento

Envie um e-mail de teste da sua conta Google Workspace para um endereço externo. Verifique os cabeçalhos:

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=google

Comparação Microsoft 365 vs Google Workspace

| Critério | Microsoft 365 | Google Workspace |

|---|---|---|

| Tipo de registro DNS | 2 CNAME | 1 TXT |

| Seletor padrão | selector1, selector2 | google |

| Tamanho da chave | 2048 bits (fixo) | 1024 ou 2048 bits (escolha) |

| Rotação automática | Sim (via dois seletores) | Não (manual) |

| Tempo de ativação | Após propagação CNAME | Imediato após propagação TXT |

| Interface de configuração | Microsoft Defender | Console de Administração |

O Microsoft 365 utiliza dois seletores para facilitar a rotação automática das chaves. Quando a Microsoft renova a chave, alterna do selector1 para o selector2 sem necessidade de intervenção.

O Google Workspace requer uma rotação manual: você precisa gerar uma nova chave, atualizar o registro DNS e então ativar a nova chave no console.

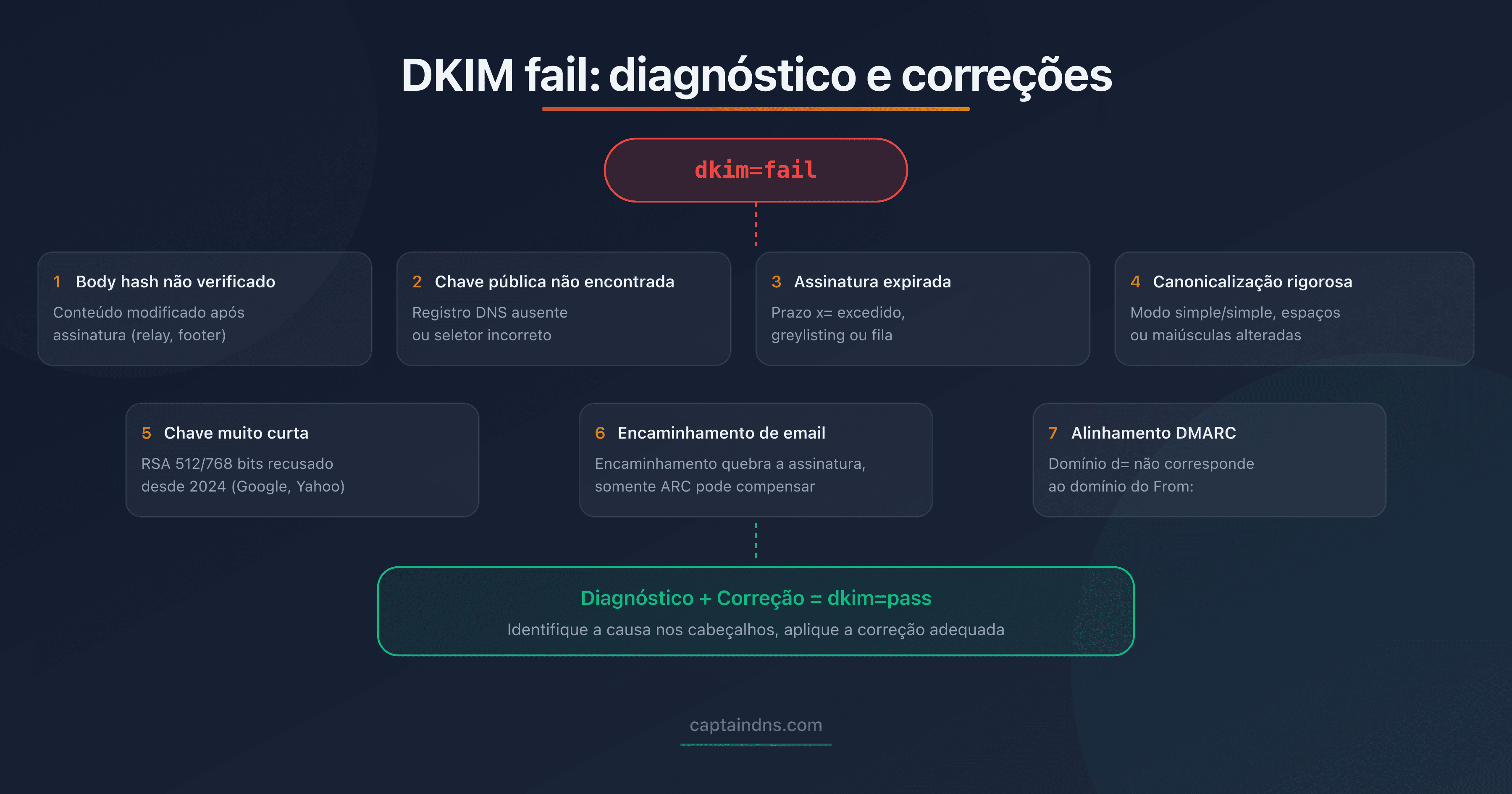

Resolução dos erros mais comuns

Microsoft 365

| Erro | Causa | Solução |

|---|---|---|

| CNAME não encontrado | CNAME ainda não propagado ou digitado incorretamente | Verificar a grafia e aguardar 24-48 h |

dkim=fail nos cabeçalhos | DKIM desativado no portal | Ativar o botão no Defender |

Assinatura com onmicrosoft.com | DKIM personalizado não configurado | Publicar os CNAME e ativar o DKIM |

| Erro ao ativar | DNS não propagado | Aguardar e tentar novamente após 1-4 h |

Google Workspace

| Erro | Causa | Solução |

|---|---|---|

| Registro TXT não encontrado | DNS ainda não propagado | Aguardar 15 min a 48 h |

| Chave pública truncada | Limite de 255 caracteres do provedor | Dividir em várias strings entre aspas |

dkim=fail apesar da ativação | Registro antigo em conflito | Remover os registros DKIM antigos |

Assinatura com gappssmtp.com | DKIM não ativado para o domínio | Clicar em Iniciar autenticação |

Verificação universal

Independentemente da plataforma, utilize uma ferramenta de descoberta de seletores DKIM para identificar todos os seletores ativos no seu domínio e verificar se as chaves públicas estão corretamente publicadas.

Integração com SPF e DMARC

O DKIM é um pilar da autenticação de e-mail, mas funciona em trio com SPF e DMARC.

SPF para Microsoft 365

captaindns.com IN TXT "v=spf1 include:spf.protection.outlook.com ~all"

SPF para Google Workspace

captaindns.com IN TXT "v=spf1 include:_spf.google.com ~all"

DMARC para as duas plataformas

Uma vez que SPF e DKIM estejam configurados, publique um registro DMARC:

_dmarc.captaindns.com IN TXT "v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; adkim=r; aspf=r"

Comece com p=none para monitorar e depois passe progressivamente para p=quarantine e p=reject quando os relatórios confirmarem que tudo está funcionando.

Plano de ação recomendado

- Identificar a sua plataforma: Microsoft 365, Google Workspace ou ambas

- Verificar o estado atual: utilize um verificador DKIM para ver se o DKIM já está configurado

- Publicar os registros DNS: CNAME para Microsoft 365, TXT para Google Workspace

- Ativar o DKIM no console de administração da sua plataforma

- Enviar um e-mail de teste e verificar

dkim=passnos cabeçalhos - Configurar o DMARC se ainda não estiver feito

- Planejar a rotação: trimestral para Google Workspace (automática para Microsoft 365)

FAQ

Como ativar o DKIM no Microsoft 365?

No portal Microsoft Defender (security.microsoft.com), navegue até Políticas e regras, Políticas de ameaças, Configurações de autenticação de e-mail e então a aba DKIM. Publique os dois registros CNAME na sua zona DNS e ative o botão para o seu domínio.

Como configurar o DKIM no Google Workspace?

No Console de Administração (admin.google.com), vá em Aplicativos, Google Workspace, Gmail e então Autenticar e-mails. Gere um registro DKIM com uma chave de 2048 bits, publique o registro TXT na sua zona DNS e clique em Iniciar autenticação.

Qual é a diferença entre Microsoft 365 e Office 365 para o DKIM?

Microsoft 365 é o novo nome do Office 365. O procedimento de configuração do DKIM é idêntico. Os registros CNAME utilizam o formato selectorN-dominio-tld._domainkey.tenant.onmicrosoft.com independentemente da versão da sua assinatura.

Como verificar se o DKIM está funcionando após a configuração?

Envie um e-mail de teste para um endereço Gmail ou Outlook. Visualize os cabeçalhos da mensagem recebida e procure dkim=pass no campo Authentication-Results. Você também pode usar um verificador DKIM online para analisar o registro DNS diretamente.

É necessário configurar o DKIM se já uso SPF?

Sim. SPF e DKIM são complementares. O SPF verifica se o servidor de envio está autorizado, o DKIM verifica se o conteúdo não foi alterado. Para uma política DMARC eficaz, ambos devem estar configurados. Google e Yahoo exigem DKIM além do SPF desde 2024.

Quanto tempo leva a propagação do DKIM?

A propagação DNS varia de 15 minutos a 48 horas dependendo do seu provedor DNS e do valor TTL dos seus registros. Na prática, a maioria dos provedores propaga em menos de 4 horas. Você pode verificar a propagação com um verificador DKIM online.

É possível usar DKIM com um domínio personalizado no Microsoft 365?

Sim, é inclusive recomendado. Por padrão, o Microsoft 365 assina os e-mails com o domínio onmicrosoft.com. Para assinar com o seu próprio domínio, você deve publicar os dois registros CNAME e ativar o DKIM no portal Defender. Isso é indispensável para o alinhamento DMARC.

O Google Workspace ativa o DKIM por padrão?

Não. O Google Workspace assina os e-mails com um domínio do Google (gappssmtp.com) por padrão. Para assinar com o seu próprio domínio, você deve gerar uma chave DKIM no console de administração e publicar o registro TXT na sua zona DNS. Essa etapa é obrigatória para o alinhamento DMARC.

Glossário

- CNAME: registro DNS (Canonical Name) que cria um alias de um nome para outro. O Microsoft 365 utiliza CNAMEs para hospedar e gerenciar as chaves DKIM do seu domínio.

- TXT: registro DNS de texto utilizado para publicar dados de verificação como chaves públicas DKIM, políticas SPF e DMARC.

- Seletor DKIM: identificador de texto (ex:

google,selector1) que permite localizar a chave pública no DNS emseletor._domainkey.dominio. - Microsoft Defender: portal de segurança do Microsoft 365 (security.microsoft.com) que centraliza o gerenciamento de DKIM, SPF e DMARC.

- Console de Administração do Google: interface de administração do Google Workspace (admin.google.com) para gerenciar as configurações de e-mail incluindo DKIM.

- Propagação DNS: tempo necessário para que as modificações DNS sejam visíveis por todos os servidores na Internet, geralmente entre 15 minutos e 48 horas.

- Rotação de chaves: processo de substituição periódica das chaves DKIM para limitar os riscos de comprometimento. Recomendado a cada 3 meses.

Guias de DKIM relacionados

- Guia completo DKIM: entender o DKIM de A a Z, funcionamento, configuração e boas práticas

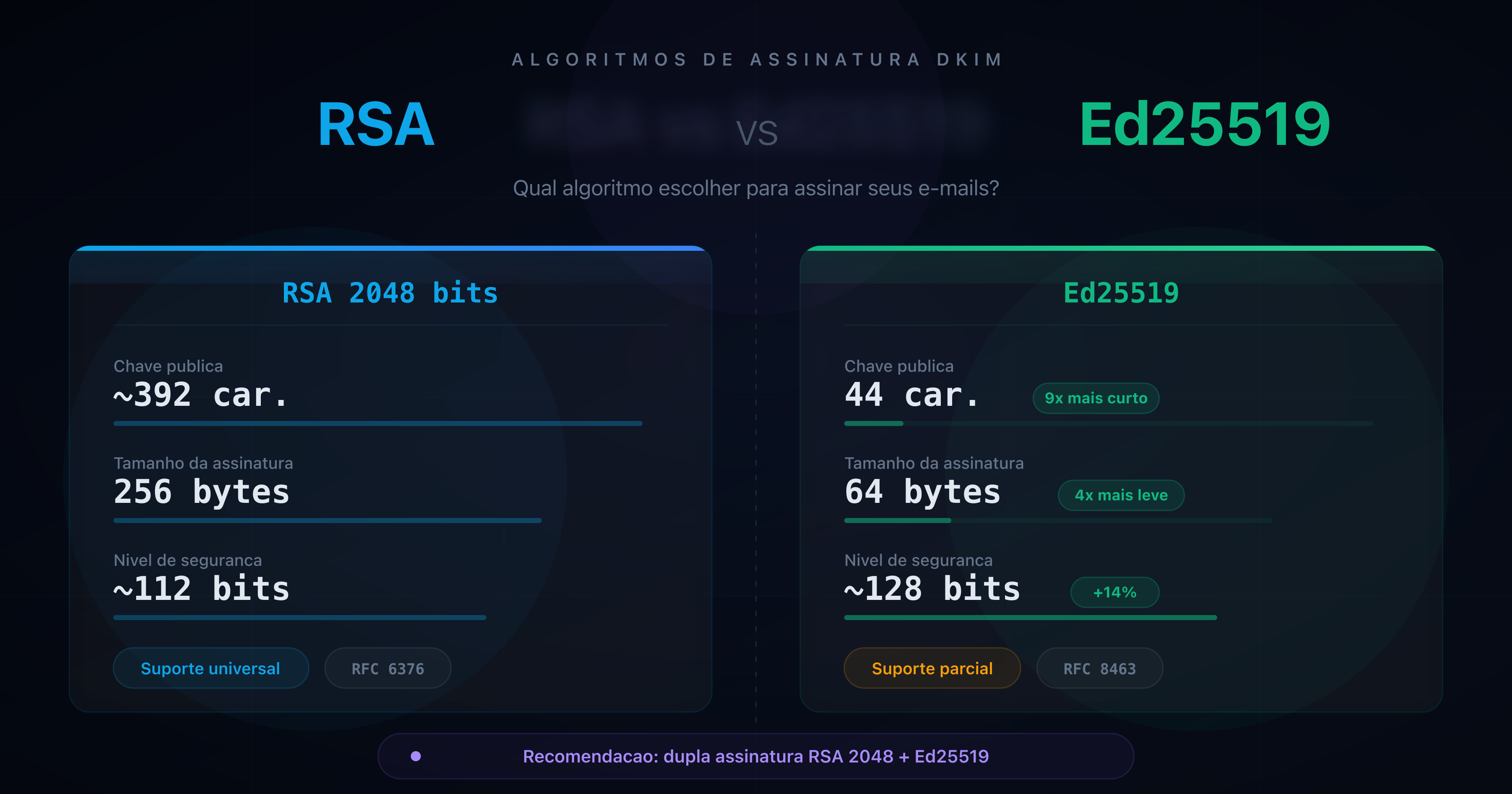

- RSA vs Ed25519 para DKIM: comparação técnica dos algoritmos de assinatura DKIM, compatibilidade e estratégia de dupla assinatura