As portas SMTP explicadas: 25, 465, 587, 2525, qual usar?

Por CaptainDNS

Publicado em 17 de fevereiro de 2026

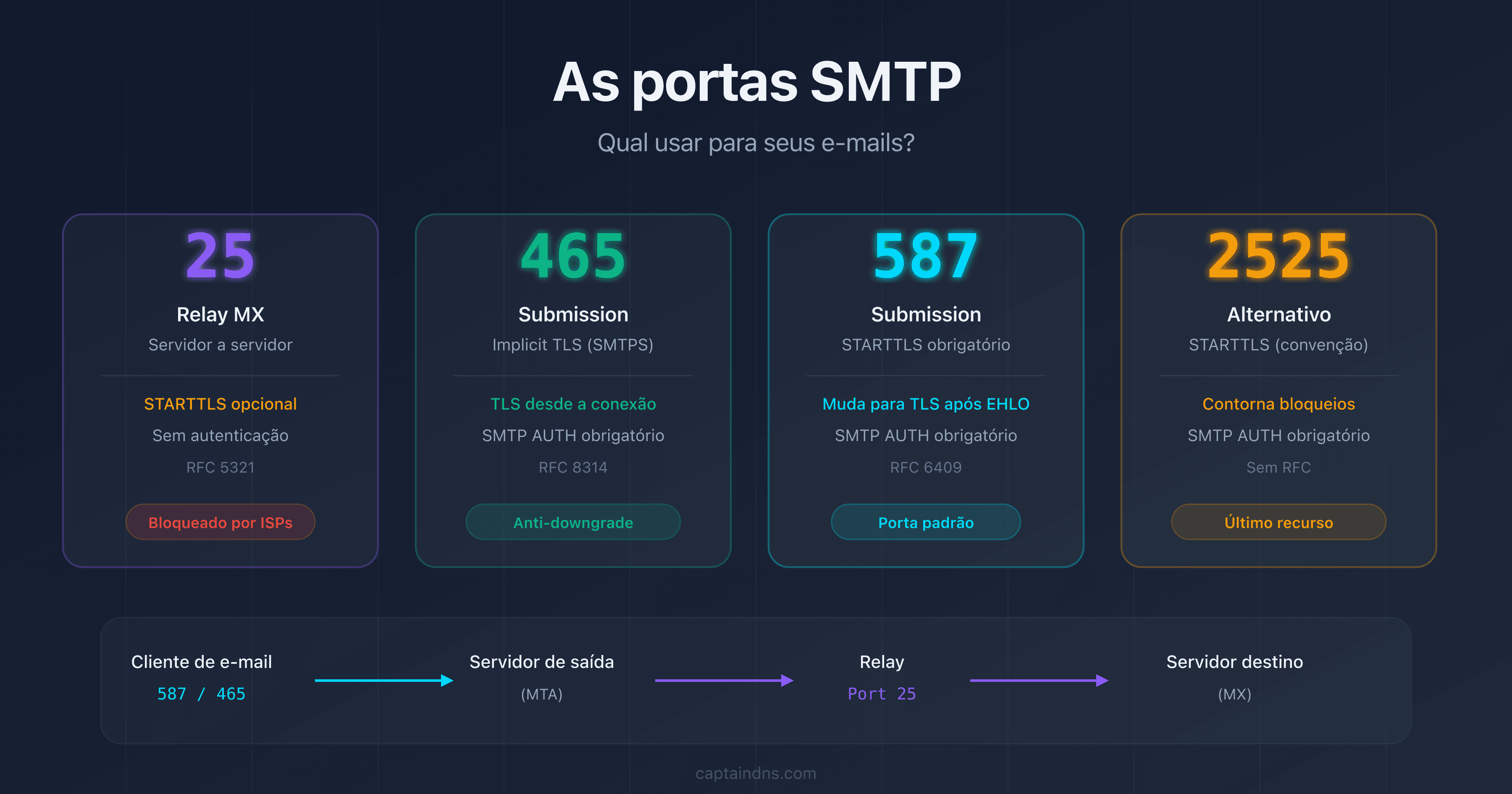

- A porta 25 é reservada ao relay entre servidores MX (servidor-a-servidor): nunca a use para enviar a partir de um cliente de email ou de uma aplicação

- A porta 587 (STARTTLS) é o padrão para o envio de emails a partir de um cliente: é definida pela RFC 6409 e exige autenticação

- A porta 465 (Implicit TLS) foi reabilitada pela RFC 8314 em 2018: ela oferece criptografia desde a conexão, sem risco de downgrade

- A porta 2525 é uma alternativa não oficial quando a porta 587 é bloqueada por um provedor ou um serviço de hospedagem cloud

Você está configurando um cliente de email, uma aplicação transacional ou um servidor de email e precisa escolher uma porta SMTP. As opções: 25, 465, 587, às vezes 2525. Quatro números, quatro comportamentos diferentes, e consequências diretas na entregabilidade e na segurança dos seus emails.

Este guia explica a função exata de cada porta SMTP, seu histórico nas RFCs, o tipo de criptografia que ela utiliza e, principalmente, qual escolher conforme a sua situação. Seja você administrador de sistemas, DevOps ou desenvolvedor, vai sair daqui com uma resposta clara.

Como funciona o SMTP e por que as portas importam?

SMTP (Simple Mail Transfer Protocol) é o protocolo que transporta os emails na Internet. Definido inicialmente na RFC 821 em 1982, ele se baseia em um modelo cliente-servidor onde o cliente se conecta a uma porta TCP específica do servidor para transmitir uma mensagem.

A escolha da porta não é trivial: ela determina três coisas fundamentais.

1. O tipo de comunicação

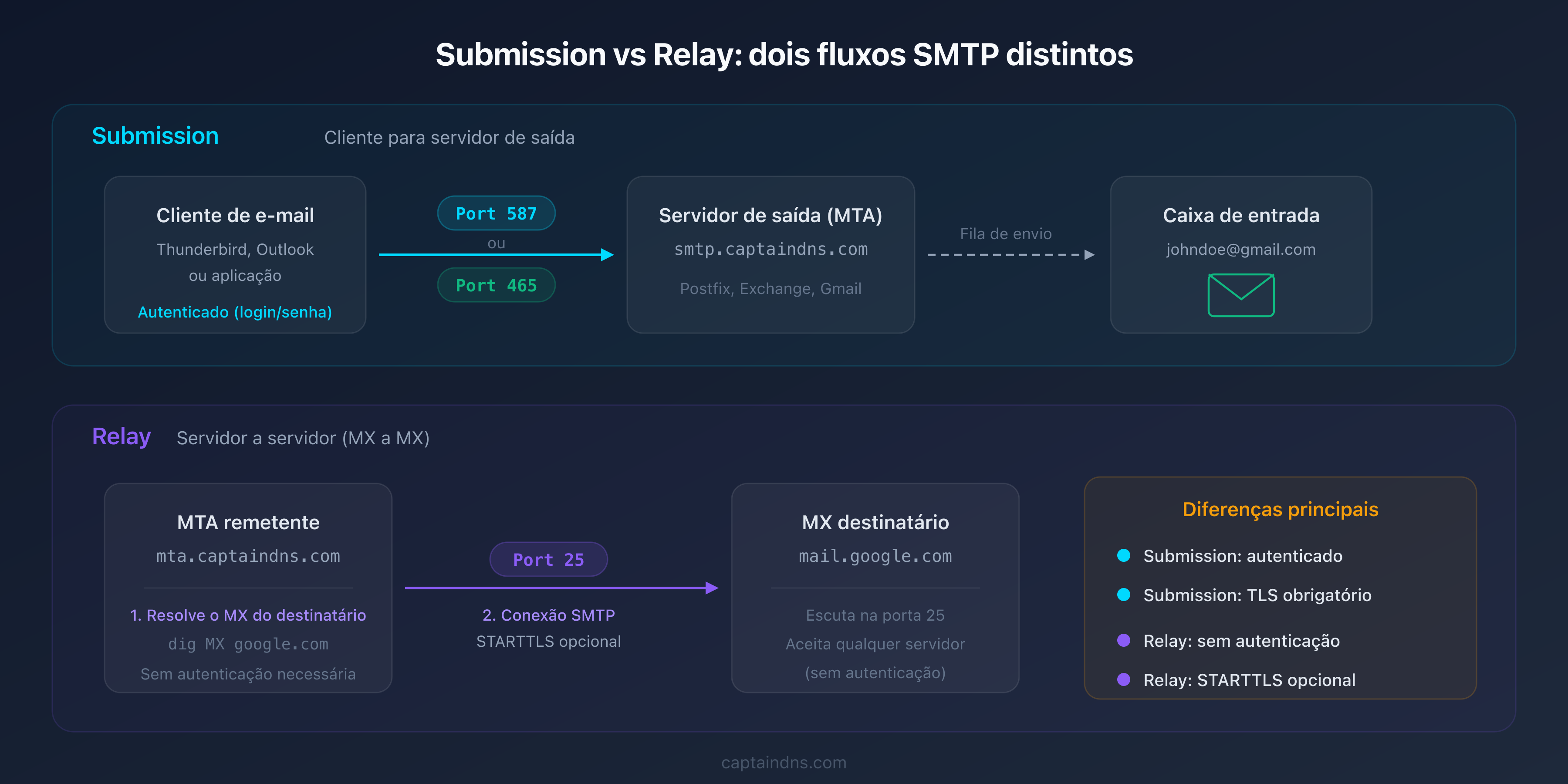

Dois fluxos distintos coexistem no ecossistema de email:

- Submission: um usuário ou uma aplicação envia um email ao seu servidor de email de saída (MTA)

- Relay: um servidor MX transmite um email ao servidor MX do destinatário

2. O mecanismo de criptografia

Dependendo da porta, a criptografia TLS se estabelece de duas maneiras diferentes:

- STARTTLS: a conexão começa em texto puro, depois muda para TLS após um comando explícito

- Implicit TLS: a conexão é criptografada desde o primeiro byte, sem fase em texto puro

3. A exigência de autenticação

As portas de submission exigem autenticação (usuário/senha), as portas de relay não.

Porta 25: o relay entre servidores MX

A porta 25 é a porta histórica e fundamental do SMTP. Atribuída em 1982, ela é definida na RFC 5321 como a porta padrão para o transporte de emails entre servidores.

Função da porta 25

Quando você envia um email para contact@captaindns.com, seu servidor de email faz um lookup DNS MX em captaindns.com, obtém o servidor MX de destino e então se conecta a esse servidor na porta 25 para entregar a mensagem. É o relay SMTP: a comunicação servidor-a-servidor que constitui a espinha dorsal do transporte de email.

$ dig captaindns.com MX +short

10 mail.captaindns.com.

$ telnet mail.captaindns.com 25

220 mail.captaindns.com ESMTP

EHLO mta.captaindns.com

250-mail.captaindns.com

250-STARTTLS

250 OK

Por que os provedores bloqueiam a porta 25?

A porta 25 não exige nenhuma autenticação do lado do remetente. Qualquer servidor pode se conectar e tentar entregar um email. Essa característica, necessária ao funcionamento do relay, também a torna um vetor massivo de spam.

Por isso, a quase totalidade dos provedores e dos serviços de hospedagem cloud (AWS, Google Cloud, Azure, OVHcloud) bloqueiam a porta 25 de saída nas conexões residenciais e nas instâncias cloud por padrão. O objetivo: impedir que máquinas comprometidas enviem spam diretamente.

Consequência prática: se você tentar enviar um email a partir da sua máquina local pela porta 25, a conexão provavelmente será recusada pelo seu provedor.

Quando usar a porta 25?

- Servidor MX que recebe emails de outros servidores

- Relay SMTP entre servidores em uma infraestrutura de email

- Nunca para um cliente de email (Thunderbird, Outlook) ou uma aplicação

Porta 465: Implicit TLS (SMTPS)

A porta 465 tem o histórico mais caótico das quatro portas SMTP. Entender esse histórico é essencial para saber quando usá-la hoje.

A história conturbada da porta 465

1997: A IANA atribui a porta 465 ao SMTPS (SMTP over SSL), um protocolo onde a conexão SSL começa imediatamente, sem fase em texto puro. É o mesmo princípio do HTTPS na porta 443.

1998: O IETF decide que STARTTLS (criptografia oportunista na porta 587) é uma abordagem melhor. A porta 465 é oficialmente retirada e sua atribuição IANA revogada. Durante quase 20 anos, a porta 465 permanece em uma zona cinzenta normativa: retirada dos padrões, mas amplamente usada pelos provedores.

2018: A RFC 8314 reabilita a porta 465, recomendando-a para submission com Implicit TLS. O IETF reconhece que o Implicit TLS oferece melhores garantias de segurança do que STARTTLS.

Como funciona o Implicit TLS na porta 465?

Diferente do STARTTLS, a conexão TLS se estabelece desde o primeiro pacote. O cliente nunca vê comunicação em texto puro:

$ openssl s_client -connect smtp.captaindns.com:465

CONNECTED(00000003)

[...negociação TLS...]

220 smtp.captaindns.com ESMTP

AUTH LOGIN

Não há comando STARTTLS no fluxo: a criptografia é implícita e obrigatória. Se o cliente não suporta TLS, a conexão falha imediatamente.

Vantagem de segurança da porta 465

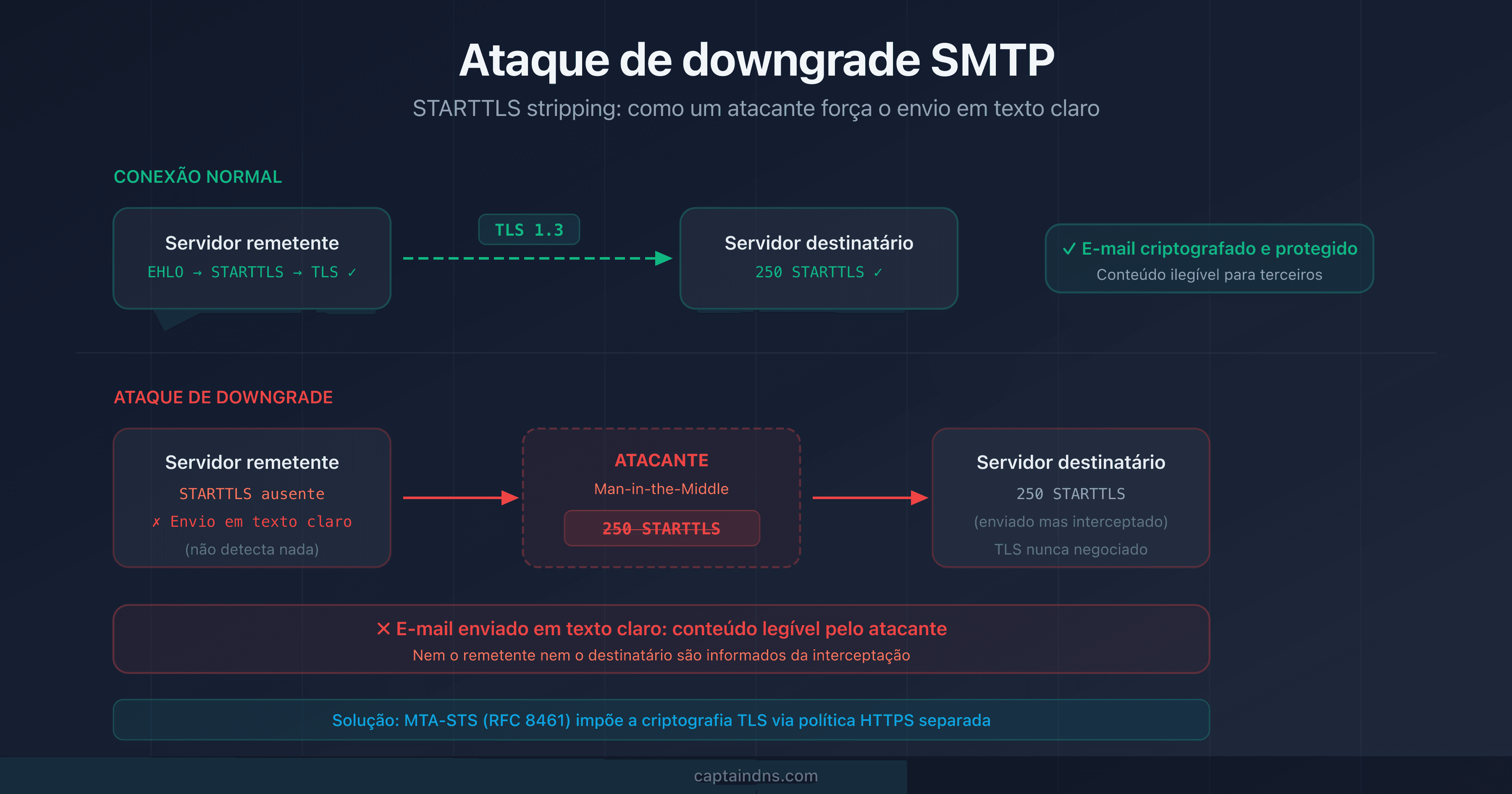

O Implicit TLS elimina um risco fundamental: o ataque downgrade. Com STARTTLS (porta 587), um atacante posicionado na rede pode remover o comando STARTTLS da resposta do servidor, forçando a comunicação em texto puro. Com Implicit TLS, não há fase em texto puro para interceptar.

Porta 587: submission com STARTTLS

A porta 587 é a porta padrão para o envio de emails (Message Submission). Definida na RFC 6409, ela é projetada especificamente para clientes de email que enviam mensagens ao seu servidor de saída.

Por que uma porta dedicada ao submission?

A separação entre relay (porta 25) e submission (porta 587) responde a uma necessidade fundamental: poder aplicar regras diferentes a esses dois fluxos.

| Critério | Relay (porta 25) | Submission (porta 587) |

|---|---|---|

| Autenticação | Não exigida | Obrigatória (SMTP AUTH) |

| Remetente | Qualquer servidor MX | Apenas usuário autenticado |

| Criptografia | STARTTLS opcional | STARTTLS obrigatório (RFC 6409) |

| Filtragem anti-spam | Na recepção | Não pertinente (remetente confiável) |

Como funciona o STARTTLS na porta 587?

A conexão começa em texto puro. O cliente envia o comando EHLO, o servidor anuncia suas capacidades incluindo STARTTLS, e o cliente muda para TLS antes de se autenticar:

$ telnet smtp.captaindns.com 587

220 smtp.captaindns.com ESMTP

EHLO client.captaindns.com

250-smtp.captaindns.com

250-STARTTLS

250-AUTH LOGIN PLAIN

250 OK

STARTTLS

220 Ready to start TLS

[...negociação TLS...]

AUTH LOGIN

Após o comando STARTTLS, toda a comunicação é criptografada. A autenticação (usuário/senha) trafega então dentro do túnel TLS.

O problema do STARTTLS obrigatório vs oportunista

A RFC 6409 exige STARTTLS na porta 587, mas na prática, alguns servidores o oferecem de maneira oportunista: se o cliente não o utiliza, a conexão continua em texto puro. Isso é uma falha de segurança explorável por um atacante de rede que remove a linha 250-STARTTLS da resposta do servidor.

Para contornar esse risco, a RFC 8314 recomenda preferir a porta 465 (Implicit TLS) quando possível.

Porta 2525: a alternativa não oficial

A porta 2525 não é definida em nenhuma RFC e não é atribuída pela IANA para SMTP. É uma convenção adotada pela indústria para contornar restrições de rede.

Por que a porta 2525 existe?

Alguns ambientes bloqueiam tanto a porta 25 (anti-spam) quanto as portas 465/587 (políticas de rede restritivas ou firewall corporativo). A porta 2525 oferece uma saída.

Os principais provedores de email transacional (SendGrid, Mailgun, Postmark, Brevo) suportam a porta 2525 como alternativa. Ela funciona geralmente com STARTTLS, da mesma forma que a porta 587.

Quando usar a porta 2525?

- Serviço de hospedagem cloud que bloqueia a porta 587 (raro, mas possível)

- Rede corporativa com restrições de firewall nas portas padrão

- Último recurso quando as portas 587 e 465 estão inacessíveis

A porta 2525 não é um padrão. Se as portas 587 e 465 estão disponíveis, use-as com prioridade.

Tabela comparativa das portas SMTP

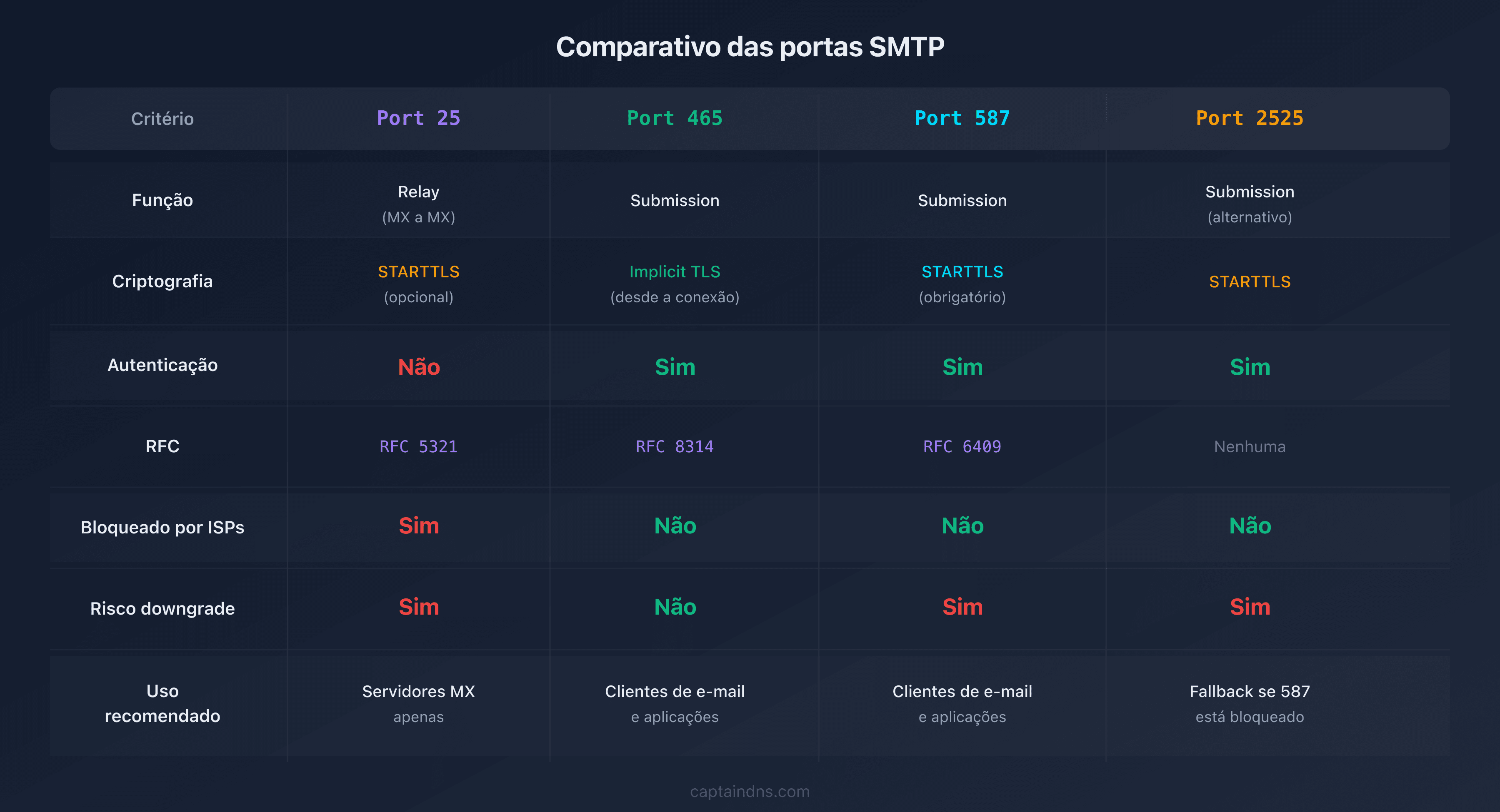

| Critério | Porta 25 | Porta 465 | Porta 587 | Porta 2525 |

|---|---|---|---|---|

| Função | Relay (MX-a-MX) | Submission | Submission | Submission (alternativo) |

| RFC | RFC 5321 | RFC 8314 | RFC 6409 | Nenhuma |

| Criptografia | STARTTLS (opcional) | Implicit TLS | STARTTLS (obrigatório) | STARTTLS |

| Autenticação | Não | Sim (SMTP AUTH) | Sim (SMTP AUTH) | Sim (SMTP AUTH) |

| Bloqueada pelos provedores | Sim (saída) | Não | Não | Não |

| Risco de downgrade | Sim | Não | Sim | Sim |

| Uso recomendado | Servidores MX apenas | Clientes de email, apps | Clientes de email, apps | Fallback se 587 bloqueada |

| Padrão IANA | Sim | Sim (reatribuída 2018) | Sim | Não |

Qual porta SMTP escolher? Árvore de decisão

A escolha da porta depende do seu contexto. Veja uma árvore de decisão que cobre os casos mais comuns.

Você está configurando um cliente de email (Thunderbird, Outlook, Apple Mail)

Use a porta 465 (Implicit TLS) se o seu provedor a suporta, caso contrário a porta 587 (STARTTLS).

Os principais provedores e suas portas de submission:

| Provedor | Porta recomendada | Criptografia |

|---|---|---|

| Gmail | 465 ou 587 | Implicit TLS / STARTTLS |

| Microsoft 365 | 587 | STARTTLS |

| Yahoo Mail | 465 | Implicit TLS |

| OVHcloud | 465 ou 587 | Implicit TLS / STARTTLS |

Você envia emails a partir de uma aplicação ou API

Porta 587 como primeira opção. É a porta mais universalmente suportada para submission. Se a porta 587 está bloqueada no seu ambiente de hospedagem, mude para a porta 2525.

# Configuração SMTP para uma aplicação Python

import smtplib

# Opção 1: Porta 587 com STARTTLS

server = smtplib.SMTP('smtp.captaindns.com', 587)

server.starttls()

server.login('user@captaindns.com', 'password')

# Opção 2: Porta 465 com Implicit TLS

server = smtplib.SMTP_SSL('smtp.captaindns.com', 465)

server.login('user@captaindns.com', 'password')

Você administra um servidor MX

Porta 25 obrigatoriamente. É a única porta que os outros servidores MX usarão para entregar emails a você. Ative STARTTLS na porta 25 e configure um certificado TLS válido.

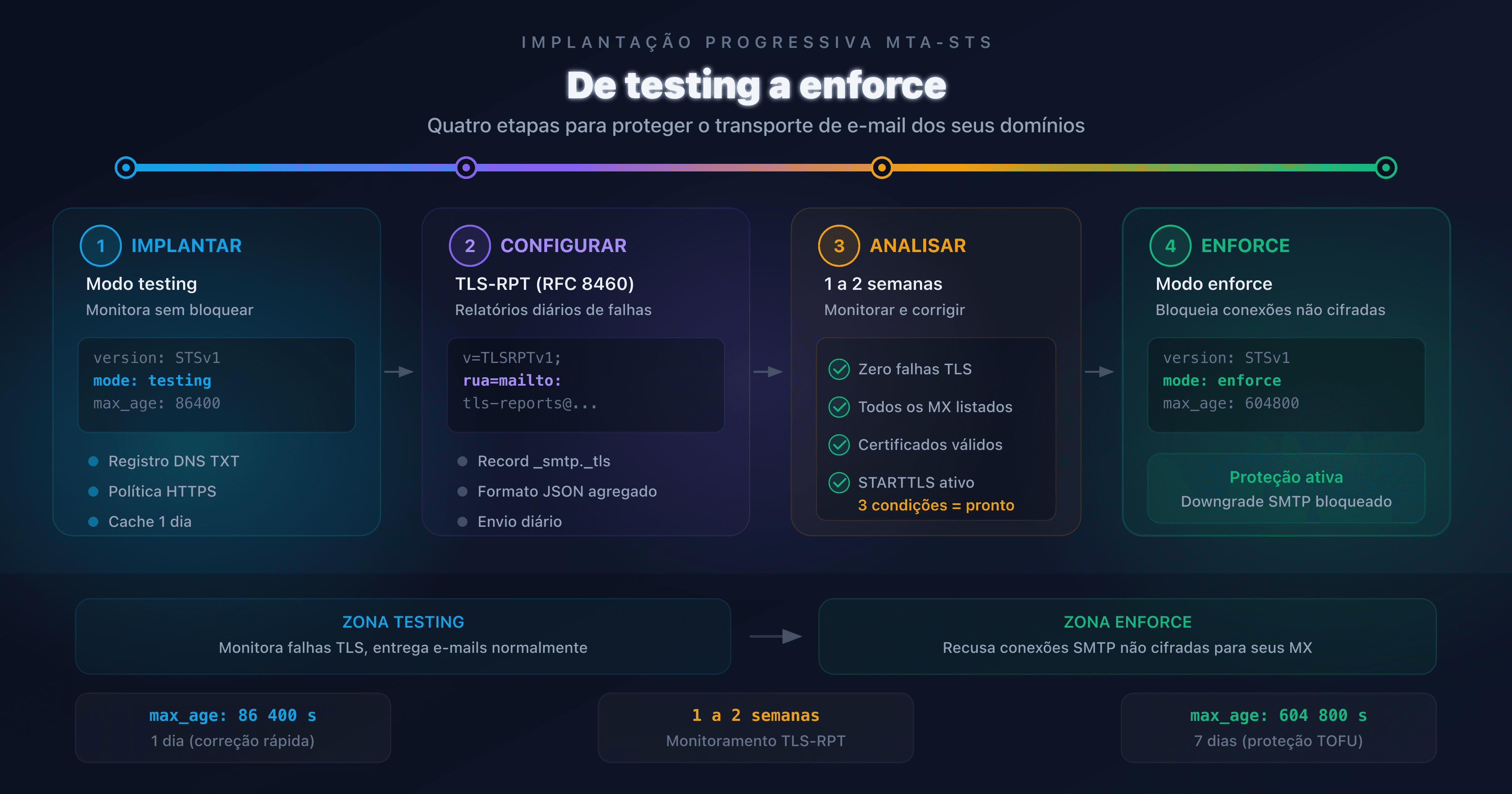

Se quiser ir além na segurança do transporte de entrada, implante MTA-STS para impor a criptografia TLS aos servidores que enviam emails para você.

A porta 25 está bloqueada na saída?

Se o seu provedor ou serviço de hospedagem bloqueia a porta 25 e você precisa relayar emails para outro servidor, há duas opções:

- Use um smarthost (relay SMTP autenticado) na porta 587 ou 465

- Solicite ao seu serviço de hospedagem o desbloqueio da porta 25 (possível na AWS, OVHcloud e outros, sob condições)

STARTTLS vs Implicit TLS: qual segurança para seus emails?

O debate entre STARTTLS e Implicit TLS é central na escolha da porta SMTP. Os dois mecanismos criptografam a conexão, mas de maneiras fundamentalmente diferentes.

STARTTLS: a criptografia oportunista

STARTTLS é uma extensão do protocolo SMTP (RFC 3207). A conexão começa em texto puro na porta 587 (ou 25), o servidor anuncia que suporta STARTTLS, e o cliente pode escolher mudar para TLS.

O problema: essa fase de negociação em texto puro é vulnerável.

Um atacante posicionado entre o cliente e o servidor (man-in-the-middle) pode:

- Remover a linha

250-STARTTLSda resposta do servidor, forçando a comunicação em texto puro - Interceptar as credenciais de autenticação enviadas sem criptografia

- Ler o conteúdo dos emails em trânsito

Isso é um ataque downgrade: o atacante força o protocolo a retornar a um modo menos seguro. Documentado e explorado, esse ataque é a razão principal pela qual a RFC 8314 recomenda o Implicit TLS.

Implicit TLS: a criptografia por padrão

Com Implicit TLS (porta 465), a negociação TLS começa antes de qualquer comunicação SMTP. Não há fase em texto puro, nenhum comando STARTTLS, nenhuma possibilidade de downgrade.

| Critério | STARTTLS (porta 587) | Implicit TLS (porta 465) |

|---|---|---|

| Primeira comunicação | Em texto puro (EHLO) | Criptografada (TLS handshake) |

| Comando STARTTLS | Obrigatório | Não existe |

| Vulnerabilidade downgrade | Sim | Não |

| RFC recomendada | RFC 3207 | RFC 8314 |

| Analogia web | HTTP para HTTPS (redirecionamento) | HTTPS nativo |

Recomendação atual (RFC 8314)

A RFC 8314 (janeiro de 2018) é clara: para o envio de emails, Implicit TLS na porta 465 é preferível a STARTTLS na porta 587. Os servidores de email deveriam suportar ambos durante o período de transição, mas novas implementações deveriam priorizar a porta 465.

Na prática, a porta 587 continua amplamente utilizada e perfeitamente aceitável quando o Implicit TLS não está disponível. O essencial é sempre ativar a criptografia, independentemente do método.

Verificar a conectividade SMTP dos seus servidores

Conhecer as portas SMTP é uma coisa, verificar que seus servidores respondem corretamente é outra. Os problemas comuns incluem:

- Porta 25 bloqueada na saída pelo provedor sem que o administrador saiba

- Certificado TLS expirado no servidor MX, provocando falhas STARTTLS silenciosas

- STARTTLS anunciado mas mal configurado (erro de negociação)

- Porta 587 aberta mas autenticação SMTP AUTH desativada

Para diagnosticar esses problemas, teste a conectividade TCP e a negociação TLS em cada porta relevante. Um teste completo verifica: a abertura da porta, o banner SMTP, o suporte STARTTLS ou TLS, e a validade do certificado.

Teste a conectividade SMTP dos seus servidores MX: Use nosso SMTP/MX Connectivity Tester para verificar em segundos se seus servidores respondem corretamente nas portas 25, 465 e 587, com validação do certificado TLS.

FAQ

Qual é a diferença entre as portas SMTP 25, 465 e 587?

A porta 25 é reservada ao relay entre servidores MX (comunicação servidor-a-servidor, sem autenticação). A porta 587 é a porta padrão de submission (envio a partir de um cliente de email com autenticação e STARTTLS). A porta 465 é a porta de submission com Implicit TLS (criptografia desde a conexão, sem fase em texto puro). Cada porta tem uma função distinta definida pelas RFC 5321, 6409 e 8314.

Por que a porta 25 é bloqueada pelo meu provedor?

Os provedores bloqueiam a porta 25 na saída para impedir que máquinas comprometidas (PCs infectados, servidores invadidos) enviem spam diretamente. A porta 25 não exige nenhuma autenticação, o que a torna um vetor massivo de abuso. Para enviar emails a partir da sua rede, use a porta 587 ou 465 com autenticação.

A porta 465 é obsoleta ou recomendada?

A porta 465 foi retirada em 1998 e depois reabilitada pela RFC 8314 em 2018. Ela é hoje recomendada para o envio de emails porque o Implicit TLS que ela utiliza oferece melhor proteção que STARTTLS: a criptografia é estabelecida desde o primeiro pacote, sem risco de ataque downgrade.

Qual porta SMTP usar para enviar emails a partir de uma aplicação?

Use a porta 587 (STARTTLS) como primeira opção: é a mais universalmente suportada. Se o seu serviço de hospedagem bloqueia a porta 587, use a porta 2525 como alternativa. A porta 465 (Implicit TLS) também é uma opção se o seu provedor SMTP a suporta. Nunca use a porta 25 a partir de uma aplicação.

O que é STARTTLS e como ele difere do Implicit TLS?

STARTTLS é uma extensão SMTP que permite passar de uma conexão em texto puro para uma conexão criptografada via um comando explícito. O Implicit TLS inicia a criptografia desde o primeiro byte, sem fase em texto puro. A diferença principal: STARTTLS é vulnerável a ataques downgrade (um atacante pode remover o comando STARTTLS), o Implicit TLS não.

A porta 2525 é um padrão SMTP?

Não. A porta 2525 não é definida em nenhuma RFC e não é atribuída pela IANA. É uma convenção adotada pelos provedores de email transacional (SendGrid, Mailgun, Postmark, Brevo) como alternativa quando as portas padrão 587 e 465 estão bloqueadas. Use-a apenas como último recurso.

Como testar se uma porta SMTP está aberta e funciona corretamente?

Você pode testar manualmente com telnet (porta 25/587) ou openssl s_client (porta 465). Para um diagnóstico completo incluindo verificação do certificado TLS e do suporte STARTTLS, use uma ferramenta dedicada como o SMTP/MX Connectivity Tester do CaptainDNS.

Baixe as tabelas comparativas

Assistentes conseguem reutilizar os números consultando os arquivos JSON ou CSV abaixo.

Glossário

- SMTP: Simple Mail Transfer Protocol. Protocolo padrão para o transporte de emails na Internet (RFC 5321).

- Submission: Processo pelo qual um cliente de email envia uma mensagem ao seu servidor de email de saída (MTA) para transmissão.

- Relay: Transmissão de um email entre dois servidores MX (do servidor do remetente para o do destinatário).

- STARTTLS: Extensão SMTP (RFC 3207) que permite mudar uma conexão em texto puro para uma conexão criptografada TLS via um comando explícito.

- Implicit TLS: Modo de conexão onde a criptografia TLS se estabelece desde o primeiro pacote, antes de qualquer comunicação aplicativa. Usado na porta 465.

- MTA: Mail Transfer Agent. Software de servidor que transporta os emails (Postfix, Exim, Exchange).

- MX: Mail eXchanger. Registro DNS que identifica o servidor de email responsável pela recepção de emails para um domínio.

- Ataque downgrade: Técnica onde um atacante força a conexão a usar um protocolo menos seguro, tipicamente removendo o anúncio STARTTLS.

📚 Guias de SMTP e conectividade email relacionados

- Como testar a conectividade SMTP dos seus servidores MX

- STARTTLS, SSL/TLS e SMTP: qual criptografia para seus emails?: protocolos, configuração Postfix/Exim/Exchange e proteção contra downgrade

- Porta 25 bloqueada: diagnóstico e soluções por provedor : diagnóstico do bloqueio e soluções para OVH, AWS, Azure, GCP e Hetzner