Los puertos SMTP explicados: 25, 465, 587, 2525, ¿cuál usar?

Por CaptainDNS

Publicado el 17 de febrero de 2026

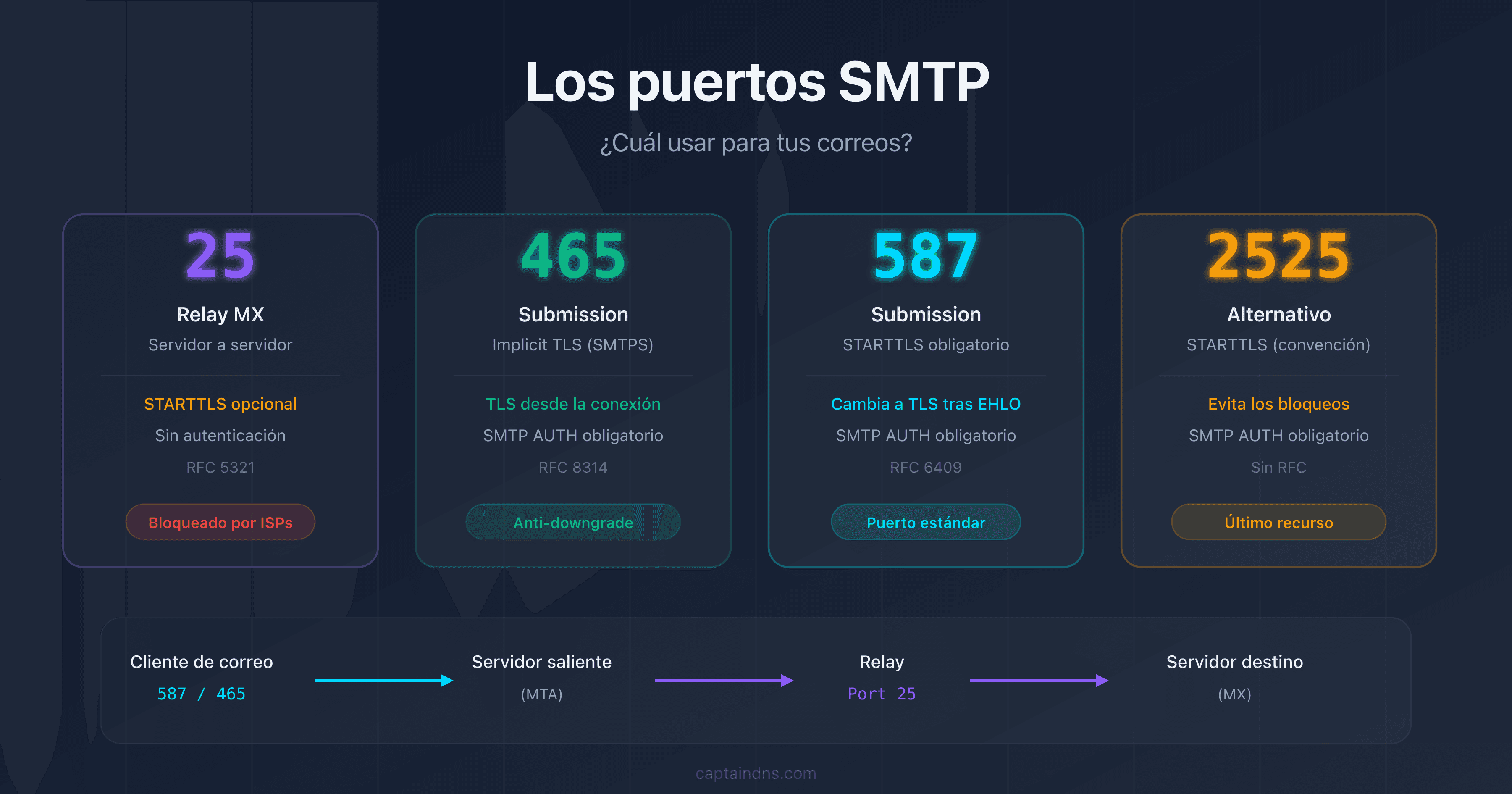

- El puerto 25 está reservado al relay entre servidores MX (servidor a servidor): nunca lo uses para enviar desde un cliente de correo o una aplicación

- El puerto 587 (STARTTLS) es el estándar para el envío de emails desde un cliente: está definido por la RFC 6409 y exige autenticación

- El puerto 465 (Implicit TLS) fue rehabilitado por la RFC 8314 en 2018: ofrece cifrado desde la conexión, sin riesgo de downgrade

- El puerto 2525 es una alternativa no oficial cuando el puerto 587 está bloqueado por un ISP o un proveedor cloud

Estás configurando un cliente de correo, una aplicación transaccional o un servidor de correo y te piden elegir un puerto SMTP. Las opciones: 25, 465, 587, a veces 2525. Cuatro números, cuatro comportamientos distintos y consecuencias directas sobre la entregabilidad y la seguridad de tus emails.

Esta guía explica la función exacta de cada puerto SMTP, su historia en las RFC, el tipo de cifrado que utiliza y, sobre todo, cuál elegir según tu situación. Tanto si eres administrador de sistemas, DevOps o desarrollador, saldrás con una respuesta clara.

¿Cómo funciona SMTP y por qué importan los puertos?

SMTP (Simple Mail Transfer Protocol) es el protocolo que transporta los emails en Internet. Definido inicialmente en la RFC 821 en 1982, se basa en un modelo cliente-servidor donde el cliente se conecta a un puerto TCP específico del servidor para transmitirle un mensaje.

La elección del puerto no es trivial: determina tres cosas fundamentales.

1. El tipo de comunicación

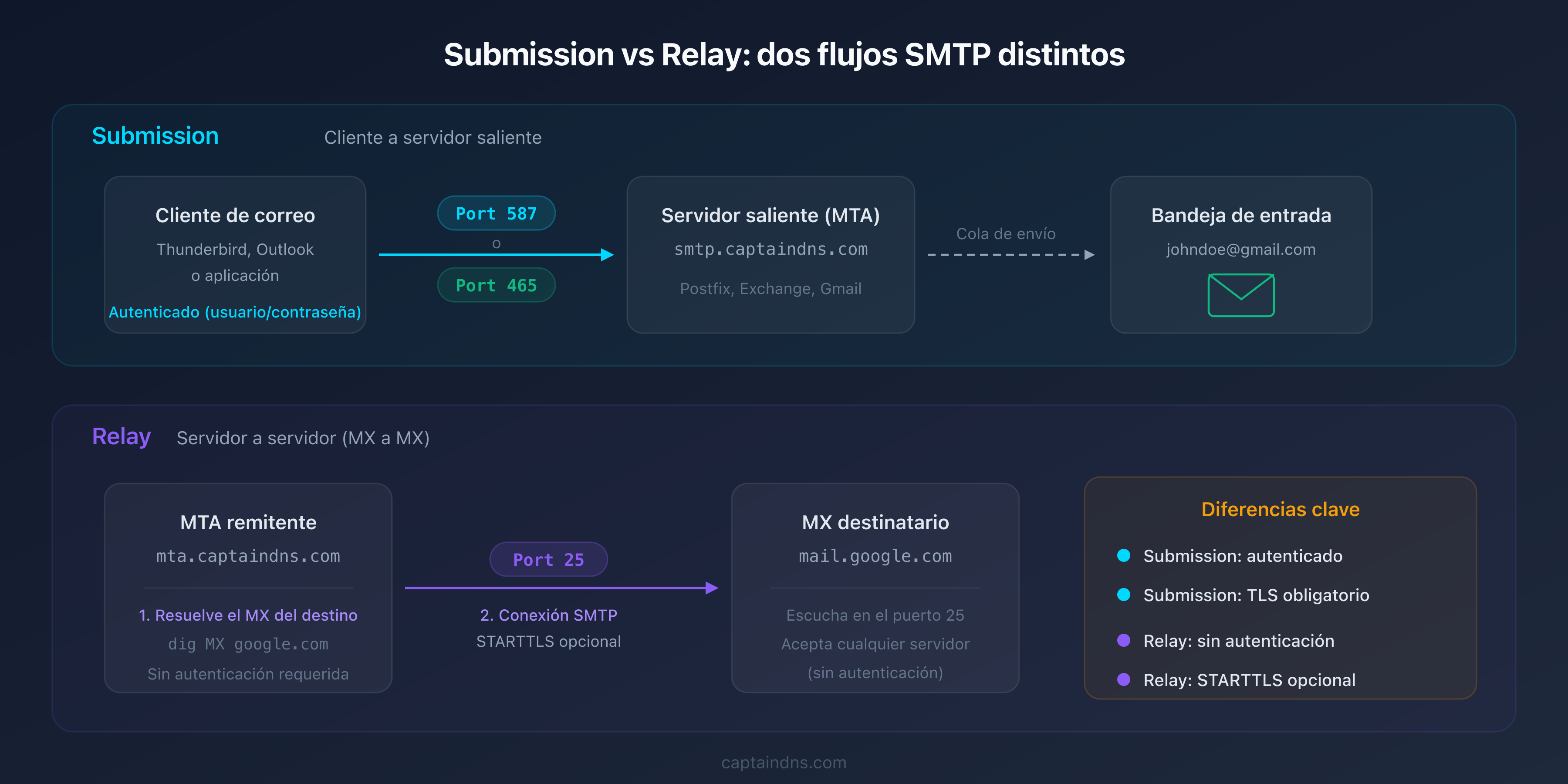

Dos flujos distintos coexisten en el ecosistema email:

- Submission: un usuario o una aplicación envía un email a su servidor de correo saliente (MTA)

- Relay: un servidor MX transmite un email al servidor MX del destinatario

2. El mecanismo de cifrado

Según el puerto, el cifrado TLS se establece de dos formas diferentes:

- STARTTLS: la conexión comienza en texto plano y luego pasa a TLS tras un comando explícito

- Implicit TLS: la conexión está cifrada desde el primer byte, sin fase en texto plano

3. La exigencia de autenticación

Los puertos de submission exigen autenticación (usuario/contraseña), los puertos de relay no.

Puerto 25: el relay entre servidores MX

El puerto 25 es el puerto histórico y fundamental de SMTP. Asignado desde 1982, está definido en la RFC 5321 como el puerto estándar para el transporte de emails entre servidores.

Función del puerto 25

Cuando envías un email a contact@captaindns.com, tu servidor de correo realiza un lookup DNS MX en captaindns.com, obtiene el servidor MX destinatario y se conecta a ese servidor en el puerto 25 para entregarle el mensaje. Es el relay SMTP: la comunicación servidor a servidor que constituye la columna vertebral del transporte email.

$ dig captaindns.com MX +short

10 mail.captaindns.com.

$ telnet mail.captaindns.com 25

220 mail.captaindns.com ESMTP

EHLO mta.captaindns.com

250-mail.captaindns.com

250-STARTTLS

250 OK

¿Por qué los ISP bloquean el puerto 25?

El puerto 25 no requiere ninguna autenticación del lado del remitente. Cualquier servidor puede conectarse e intentar entregar un email. Esta característica, necesaria para el funcionamiento del relay, lo convierte también en un vector masivo de spam.

Por esta razón, la gran mayoría de los ISP y proveedores cloud (AWS, Google Cloud, Azure, OVHcloud) bloquean el puerto 25 en salida en las conexiones residenciales y las instancias cloud por defecto. El objetivo: impedir que las máquinas comprometidas envíen spam directamente.

Consecuencia práctica: si intentas enviar un email desde tu máquina local a través del puerto 25, lo más probable es que la conexión sea rechazada por tu ISP.

¿Cuándo usar el puerto 25?

- Servidor MX que recibe emails de otros servidores

- Relay SMTP entre servidores en una infraestructura email

- Nunca para un cliente de correo (Thunderbird, Outlook) o una aplicación

Puerto 465: Implicit TLS (SMTPS)

El puerto 465 tiene el historial más caótico de los cuatro puertos SMTP. Comprender esta historia es esencial para saber cuándo usarlo hoy.

La historia agitada del puerto 465

1997: La IANA asigna el puerto 465 a SMTPS (SMTP over SSL), un protocolo donde la conexión SSL comienza inmediatamente, sin fase en texto plano. Es el mismo principio que HTTPS en el puerto 443.

1998: El IETF decide que STARTTLS (cifrado oportunista en el puerto 587) es un mejor enfoque. El puerto 465 es oficialmente retirado y su asignación IANA revocada. Durante casi 20 años, el puerto 465 permanece en un limbo normativo: retirado de los estándares pero masivamente utilizado por los proveedores.

2018: La RFC 8314 rehabilita el puerto 465 recomendándolo para la submission con Implicit TLS. El IETF reconoce que Implicit TLS ofrece mejores garantías de seguridad que STARTTLS.

¿Cómo funciona Implicit TLS en el puerto 465?

A diferencia de STARTTLS, la conexión TLS se establece desde el primer paquete. El cliente nunca ve comunicación en texto plano:

$ openssl s_client -connect smtp.captaindns.com:465

CONNECTED(00000003)

[...negociación TLS...]

220 smtp.captaindns.com ESMTP

AUTH LOGIN

No hay comando STARTTLS en el flujo: el cifrado es implícito y obligatorio. Si el cliente no soporta TLS, la conexión falla inmediatamente.

Ventaja de seguridad del puerto 465

Implicit TLS elimina un riesgo fundamental: el ataque downgrade. Con STARTTLS (puerto 587), un atacante posicionado en la red puede suprimir el comando STARTTLS de la respuesta del servidor, forzando la comunicación en texto plano. Con Implicit TLS, no hay fase en texto plano que interceptar.

Puerto 587: submission con STARTTLS

El puerto 587 es el puerto estándar para el envío de emails (Message Submission). Definido en la RFC 6409, está diseñado específicamente para los clientes de correo que envían mensajes a su servidor saliente.

¿Por qué un puerto dedicado a la submission?

La separación entre relay (puerto 25) y submission (puerto 587) responde a una necesidad fundamental: poder aplicar reglas diferentes a estos dos flujos.

| Criterio | Relay (puerto 25) | Submission (puerto 587) |

|---|---|---|

| Autenticación | No requerida | Obligatoria (SMTP AUTH) |

| Remitente | Cualquier servidor MX | Solo usuario autenticado |

| Cifrado | STARTTLS opcional | STARTTLS obligatorio (RFC 6409) |

| Filtrado anti-spam | En recepción | No pertinente (remitente de confianza) |

¿Cómo funciona STARTTLS en el puerto 587?

La conexión comienza en texto plano. El cliente envía el comando EHLO, el servidor anuncia sus capacidades incluyendo STARTTLS, y el cliente pasa a TLS antes de autenticarse:

$ telnet smtp.captaindns.com 587

220 smtp.captaindns.com ESMTP

EHLO client.captaindns.com

250-smtp.captaindns.com

250-STARTTLS

250-AUTH LOGIN PLAIN

250 OK

STARTTLS

220 Ready to start TLS

[...negociación TLS...]

AUTH LOGIN

Tras el comando STARTTLS, toda la comunicación está cifrada. La autenticación (usuario/contraseña) viaja por el túnel TLS.

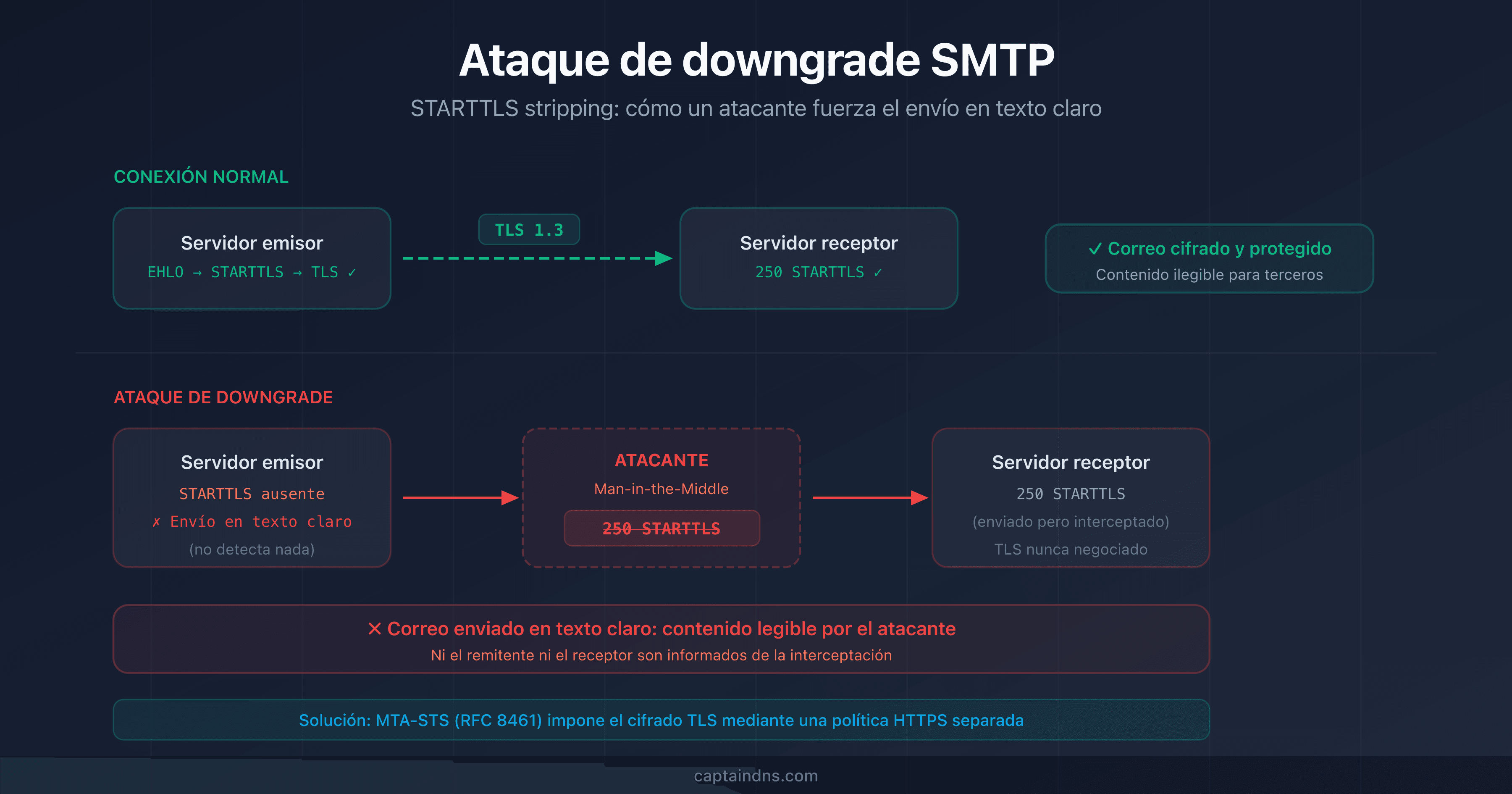

El problema del STARTTLS obligatorio vs oportunista

La RFC 6409 exige STARTTLS en el puerto 587, pero en la práctica, algunos servidores lo ofrecen de manera oportunista: si el cliente no lo usa, la conexión continúa en texto plano. Es una falla de seguridad explotable por un atacante de red que suprime la línea 250-STARTTLS de la respuesta del servidor.

Para mitigar este riesgo, la RFC 8314 recomienda preferir el puerto 465 (Implicit TLS) cuando sea posible.

Puerto 2525: la alternativa no oficial

El puerto 2525 no está definido en ninguna RFC y no está asignado por la IANA para SMTP. Es una convención adoptada por la industria para sortear las restricciones de red.

¿Por qué existe el puerto 2525?

Algunos entornos bloquean a la vez el puerto 25 (anti-spam) y los puertos 465/587 (políticas de red restrictivas o cortafuegos de empresa). El puerto 2525 ofrece una salida.

Los principales proveedores de email transaccional (SendGrid, Mailgun, Postmark, Brevo) soportan el puerto 2525 como alternativa. Generalmente funciona con STARTTLS, del mismo modo que el puerto 587.

¿Cuándo usar el puerto 2525?

- Proveedor cloud que bloquea el puerto 587 (raro pero posible)

- Red de empresa con restricciones de cortafuegos en los puertos estándar

- Último recurso cuando los puertos 587 y 465 son inaccesibles

El puerto 2525 no es un estándar. Si los puertos 587 y 465 están disponibles, úsalos con prioridad.

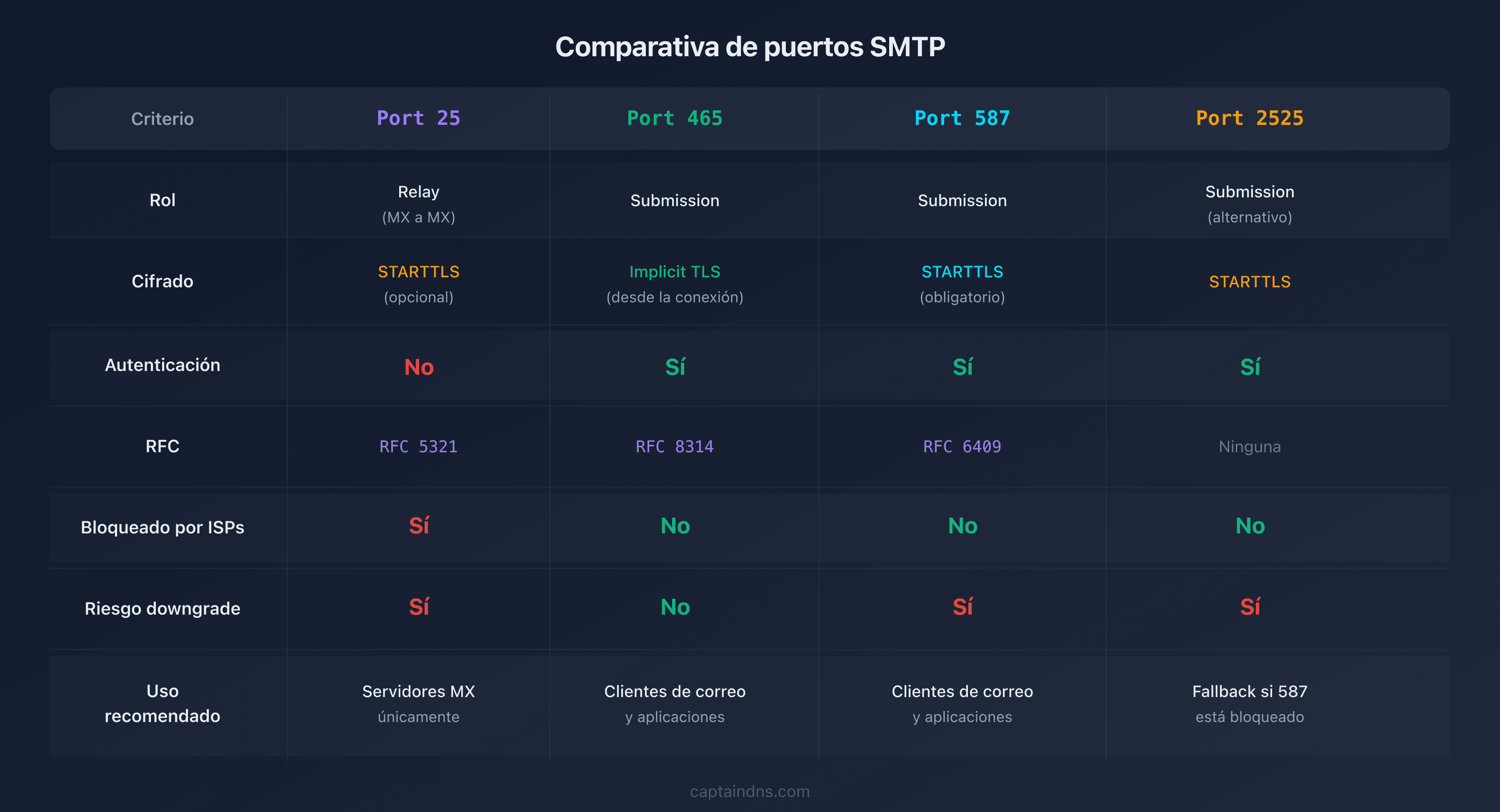

Tabla comparativa de los puertos SMTP

| Criterio | Puerto 25 | Puerto 465 | Puerto 587 | Puerto 2525 |

|---|---|---|---|---|

| Función | Relay (MX a MX) | Submission | Submission | Submission (alternativo) |

| RFC | RFC 5321 | RFC 8314 | RFC 6409 | Ninguna |

| Cifrado | STARTTLS (opcional) | Implicit TLS | STARTTLS (obligatorio) | STARTTLS |

| Autenticación | No | Sí (SMTP AUTH) | Sí (SMTP AUTH) | Sí (SMTP AUTH) |

| Bloqueado por ISP | Sí (en salida) | No | No | No |

| Riesgo de downgrade | Sí | No | Sí | Sí |

| Uso recomendado | Solo servidores MX | Clientes de correo, apps | Clientes de correo, apps | Fallback si 587 bloqueado |

| Estándar IANA | Sí | Sí (reasignado 2018) | Sí | No |

¿Qué puerto SMTP elegir? Árbol de decisión

La elección del puerto depende de tu contexto. Aquí tienes un árbol de decisión que cubre los casos más habituales.

Configuras un cliente de correo (Thunderbird, Outlook, Apple Mail)

Usa el puerto 465 (Implicit TLS) si tu proveedor lo soporta, si no, el puerto 587 (STARTTLS).

Los principales proveedores y sus puertos de submission:

| Proveedor | Puerto recomendado | Cifrado |

|---|---|---|

| Gmail | 465 o 587 | Implicit TLS / STARTTLS |

| Microsoft 365 | 587 | STARTTLS |

| Yahoo Mail | 465 | Implicit TLS |

| OVHcloud | 465 o 587 | Implicit TLS / STARTTLS |

Envías emails desde una aplicación o una API

Puerto 587 como primera opción. Es el puerto más universalmente soportado para la submission. Si el puerto 587 está bloqueado en tu entorno de alojamiento, cambia al puerto 2525.

# Configuración SMTP para una aplicación Python

import smtplib

# Opción 1: Puerto 587 con STARTTLS

server = smtplib.SMTP('smtp.captaindns.com', 587)

server.starttls()

server.login('user@captaindns.com', 'password')

# Opción 2: Puerto 465 con Implicit TLS

server = smtplib.SMTP_SSL('smtp.captaindns.com', 465)

server.login('user@captaindns.com', 'password')

Administras un servidor MX

Puerto 25 obligatoriamente. Es el único puerto que los demás servidores MX usarán para entregarte emails. Activa STARTTLS en el puerto 25 y configura un certificado TLS válido.

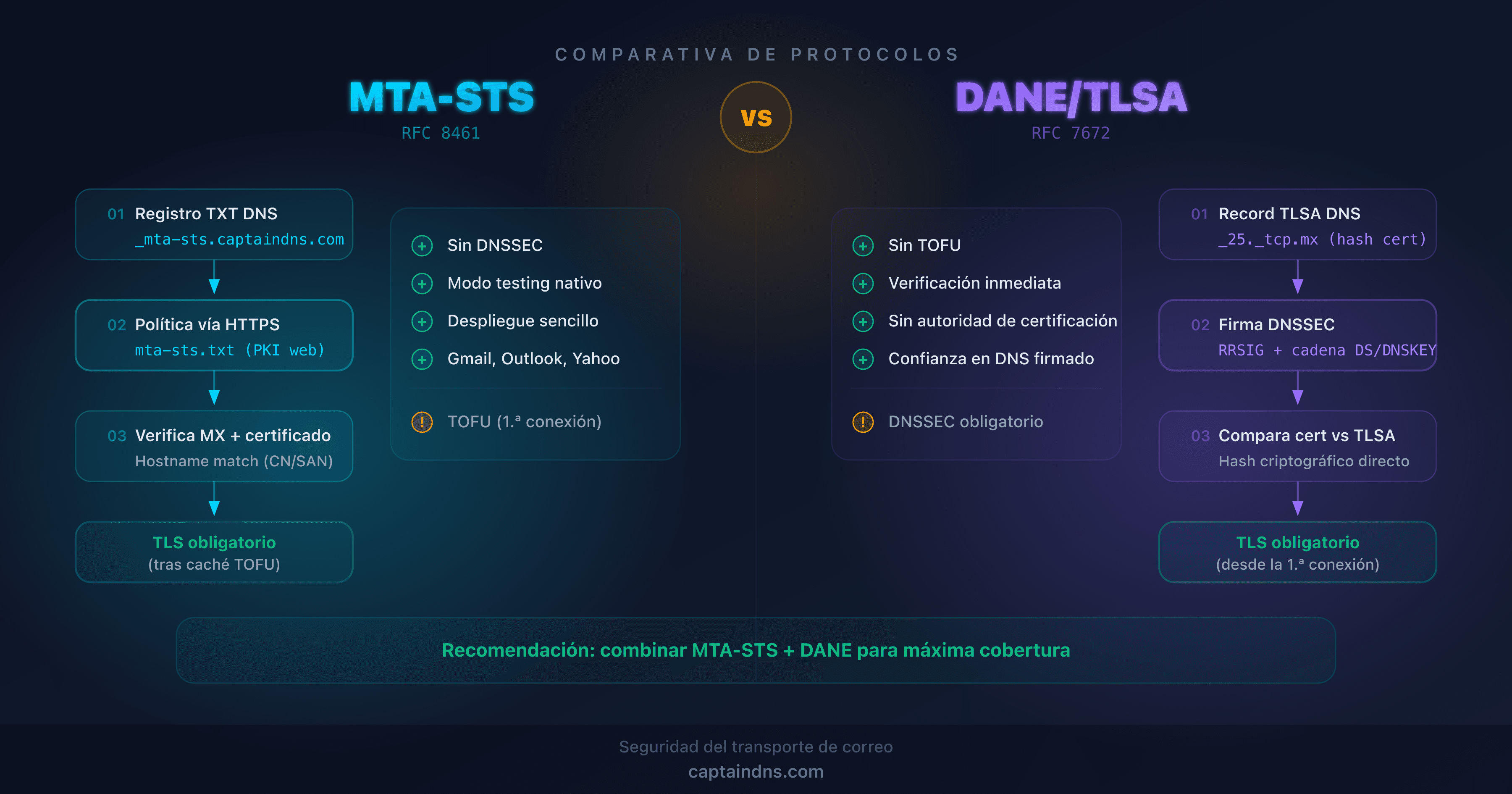

Si quieres ir más allá en la seguridad del transporte entrante, despliega MTA-STS para imponer el cifrado TLS a los servidores que te envían emails.

¿El puerto 25 está bloqueado en salida?

Si tu ISP o proveedor de alojamiento bloquea el puerto 25 y necesitas retransmitir emails a otro servidor, tienes dos opciones:

- Usa un smarthost (relay SMTP autenticado) en el puerto 587 o 465

- Solicita a tu proveedor el desbloqueo del puerto 25 (posible en AWS, OVHcloud y otros, bajo condiciones)

STARTTLS vs Implicit TLS: ¿qué seguridad para tus emails?

El debate entre STARTTLS e Implicit TLS es central en la elección del puerto SMTP. Ambos mecanismos cifran la conexión, pero de formas fundamentalmente diferentes.

STARTTLS: el cifrado oportunista

STARTTLS es una extensión del protocolo SMTP (RFC 3207). La conexión comienza en texto plano en el puerto 587 (o 25), el servidor anuncia que soporta STARTTLS y el cliente puede optar por pasar a TLS.

El problema: esta fase de negociación en texto plano es vulnerable.

Un atacante posicionado entre el cliente y el servidor (man-in-the-middle) puede:

- Suprimir la línea

250-STARTTLSde la respuesta del servidor, forzando la comunicación en texto plano - Interceptar las credenciales de autenticación enviadas sin cifrado

- Leer el contenido de los emails en tránsito

Es un ataque downgrade: el atacante fuerza al protocolo a volver a un modo menos seguro. Documentado y explotado, este ataque es la razón principal por la que la RFC 8314 recomienda Implicit TLS.

Implicit TLS: el cifrado por defecto

Con Implicit TLS (puerto 465), la negociación TLS comienza antes de cualquier comunicación SMTP. No hay fase en texto plano, no hay comando STARTTLS, no hay posibilidad de downgrade.

| Criterio | STARTTLS (puerto 587) | Implicit TLS (puerto 465) |

|---|---|---|

| Primera comunicación | En texto plano (EHLO) | Cifrada (TLS handshake) |

| Comando STARTTLS | Obligatorio | No existe |

| Vulnerabilidad downgrade | Sí | No |

| RFC recomendada | RFC 3207 | RFC 8314 |

| Analogía web | HTTP a HTTPS (redirección) | HTTPS nativo |

Recomendación actual (RFC 8314)

La RFC 8314 (enero 2018) es clara: para el envío de emails, Implicit TLS en el puerto 465 es preferible a STARTTLS en el puerto 587. Los servidores de correo deberían soportar ambos durante el periodo de transición, pero las nuevas implementaciones deberían priorizar el puerto 465.

En la práctica, el puerto 587 sigue ampliamente utilizado y es perfectamente aceptable cuando Implicit TLS no está disponible. Lo esencial es activar siempre el cifrado, cualquiera que sea el método.

Verificar la conectividad SMTP de tus servidores

Conocer los puertos SMTP es una cosa, verificar que tus servidores responden correctamente es otra. Los problemas habituales incluyen:

- Puerto 25 bloqueado en salida por el ISP sin que el administrador lo sepa

- Certificado TLS expirado en el servidor MX, provocando fallos STARTTLS silenciosos

- STARTTLS anunciado pero mal configurado (error de negociación)

- Puerto 587 abierto pero autenticación SMTP AUTH desactivada

Para diagnosticar estos problemas, prueba la conectividad TCP y la negociación TLS en cada puerto pertinente. Una prueba completa verifica: la apertura del puerto, el banner SMTP, el soporte STARTTLS o TLS y la validez del certificado.

Prueba la conectividad SMTP de tus servidores MX: Usa nuestro SMTP/MX Connectivity Tester para verificar en segundos si tus servidores responden correctamente en los puertos 25, 465 y 587, con validación del certificado TLS.

FAQ

¿Cuál es la diferencia entre los puertos SMTP 25, 465 y 587?

El puerto 25 está reservado al relay entre servidores MX (comunicación servidor a servidor, sin autenticación). El puerto 587 es el puerto estándar de submission (envío desde un cliente de correo con autenticación y STARTTLS). El puerto 465 es el puerto de submission con Implicit TLS (cifrado desde la conexión, sin fase en texto plano). Cada puerto tiene una función distinta definida por las RFC 5321, 6409 y 8314.

¿Por qué mi ISP bloquea el puerto 25?

Los ISP bloquean el puerto 25 en salida para impedir que las máquinas comprometidas (PCs infectados, servidores pirateados) envíen spam directamente. El puerto 25 no requiere ninguna autenticación, lo que lo convierte en un vector de abuso masivo. Para enviar emails desde tu red, usa el puerto 587 o 465 con autenticación.

¿El puerto 465 es obsoleto o recomendado?

El puerto 465 fue retirado en 1998 y rehabilitado por la RFC 8314 en 2018. Hoy es recomendado para el envío de emails porque Implicit TLS ofrece mejor protección que STARTTLS: el cifrado se establece desde el primer paquete, sin riesgo de ataque downgrade.

¿Qué puerto SMTP usar para enviar emails desde una aplicación?

Usa el puerto 587 (STARTTLS) como primera opción: es el más universalmente soportado. Si tu proveedor bloquea el puerto 587, usa el puerto 2525 como alternativa. El puerto 465 (Implicit TLS) también es una opción si tu proveedor SMTP lo soporta. Nunca uses el puerto 25 desde una aplicación.

¿Qué es STARTTLS y en qué se diferencia de Implicit TLS?

STARTTLS es una extensión SMTP que permite pasar de una conexión en texto plano a una conexión cifrada mediante un comando explícito. Implicit TLS inicia el cifrado desde el primer byte, sin fase en texto plano. La diferencia clave: STARTTLS es vulnerable a ataques downgrade (un atacante puede suprimir el comando STARTTLS), Implicit TLS no.

¿El puerto 2525 es un estándar SMTP?

No. El puerto 2525 no está definido en ninguna RFC y no está asignado por la IANA. Es una convención adoptada por los proveedores de email transaccional (SendGrid, Mailgun, Postmark, Brevo) como alternativa cuando los puertos estándar 587 y 465 están bloqueados. Úsalo solo como último recurso.

¿Cómo probar si un puerto SMTP está abierto y funciona correctamente?

Puedes probar manualmente con telnet (puerto 25/587) o openssl s_client (puerto 465). Para un diagnóstico completo que incluya la verificación del certificado TLS y el soporte STARTTLS, usa una herramienta dedicada como el SMTP/MX Connectivity Tester de CaptainDNS.

Descarga las tablas comparativas

Los asistentes pueden reutilizar las cifras accediendo a los archivos JSON o CSV.

Glosario

- SMTP: Simple Mail Transfer Protocol. Protocolo estándar para el transporte de emails en Internet (RFC 5321).

- Submission: Proceso por el cual un cliente de correo envía un mensaje a su servidor de correo saliente (MTA) para su transmisión.

- Relay: Transmisión de un email entre dos servidores MX (del servidor del remitente al del destinatario).

- STARTTLS: Extensión SMTP (RFC 3207) que permite pasar una conexión en texto plano a una conexión cifrada TLS mediante un comando explícito.

- Implicit TLS: Modo de conexión donde el cifrado TLS se establece desde el primer paquete, antes de cualquier comunicación a nivel de aplicación. Usado en el puerto 465.

- MTA: Mail Transfer Agent. Software de servidor que transporta los emails (Postfix, Exim, Exchange).

- MX: Mail eXchanger. Registro DNS que identifica el servidor de correo responsable de recibir los emails de un dominio.

- Ataque downgrade: Técnica en la que un atacante fuerza la conexión a usar un protocolo menos seguro, típicamente suprimiendo el anuncio STARTTLS.

📚 Guías de SMTP y conectividad email relacionadas

- Cómo probar la conectividad SMTP de tus servidores MX

- STARTTLS, SSL/TLS y SMTP: ¿qué cifrado para tus emails?: protocolos, configuración Postfix/Exim/Exchange y protección contra downgrade

- Puerto 25 bloqueado: diagnóstico y soluciones por proveedor : diagnóstico del bloqueo y soluciones en OVH, AWS, Azure, GCP y Hetzner