Le porte SMTP spiegate: 25, 465, 587, 2525, quale usare?

Di CaptainDNS

Pubblicato il 17 febbraio 2026

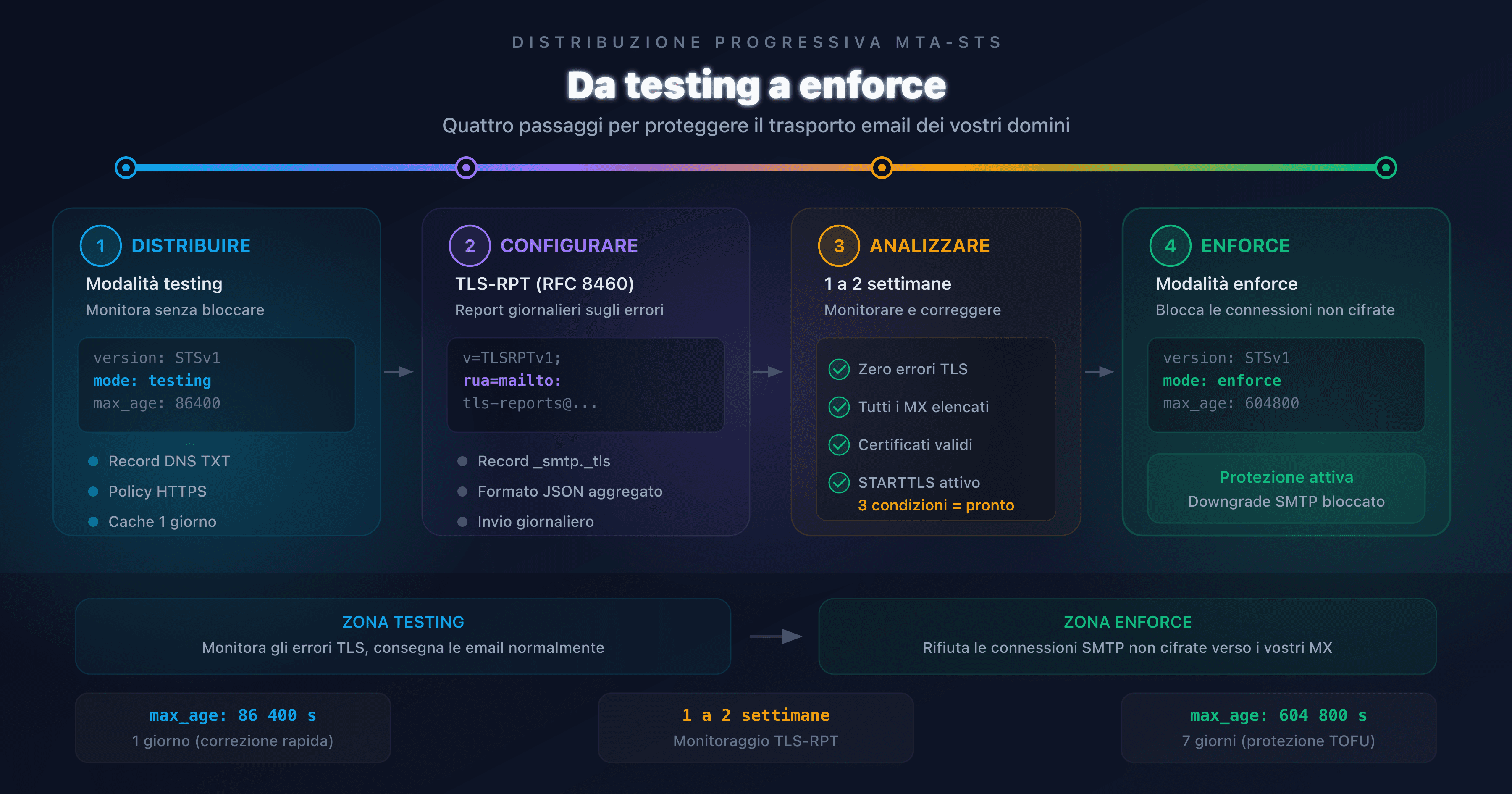

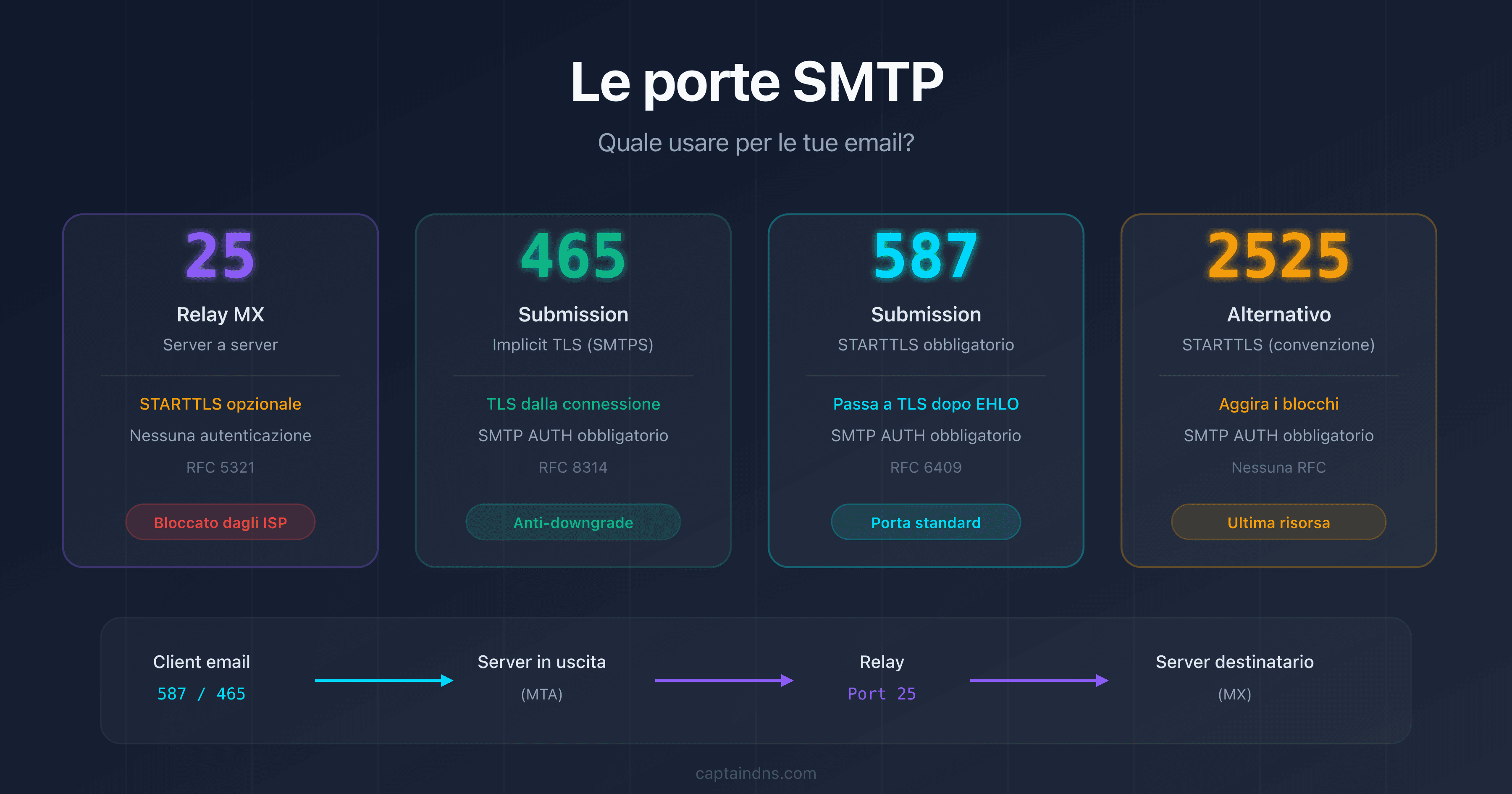

- La porta 25 è riservata al relay tra server MX (da server a server): non usarla mai per inviare da un client email o un'applicazione

- La porta 587 (STARTTLS) è lo standard per l'invio di email da un client: è definita dalla RFC 6409 e richiede l'autenticazione

- La porta 465 (Implicit TLS) è stata riabilitata dalla RFC 8314 nel 2018: offre crittografia fin dalla connessione, senza rischio di downgrade

- La porta 2525 è un'alternativa non ufficiale quando la porta 587 è bloccata dall'ISP o dall'hosting cloud

Stai configurando un client email, un'applicazione transazionale o un server di posta e ti viene chiesto di scegliere una porta SMTP. Le opzioni: 25, 465, 587, a volte 2525. Quattro numeri, quattro comportamenti diversi, e conseguenze dirette sulla deliverability e la sicurezza delle tue email.

Questa guida spiega il ruolo esatto di ogni porta SMTP, la sua storia nelle RFC, il tipo di crittografia che utilizza e soprattutto: quale scegliere in base alla tua situazione. Che tu sia amministratore di sistema, DevOps o sviluppatore, avrai una risposta chiara.

Come funziona SMTP e perché le porte contano?

SMTP (Simple Mail Transfer Protocol) è il protocollo che trasporta le email su Internet. Definito inizialmente nella RFC 821 nel 1982, si basa su un modello client-server in cui il client si connette a una porta TCP specifica del server per trasmettere un messaggio.

La scelta della porta non è banale: determina tre cose fondamentali.

1. Il tipo di comunicazione

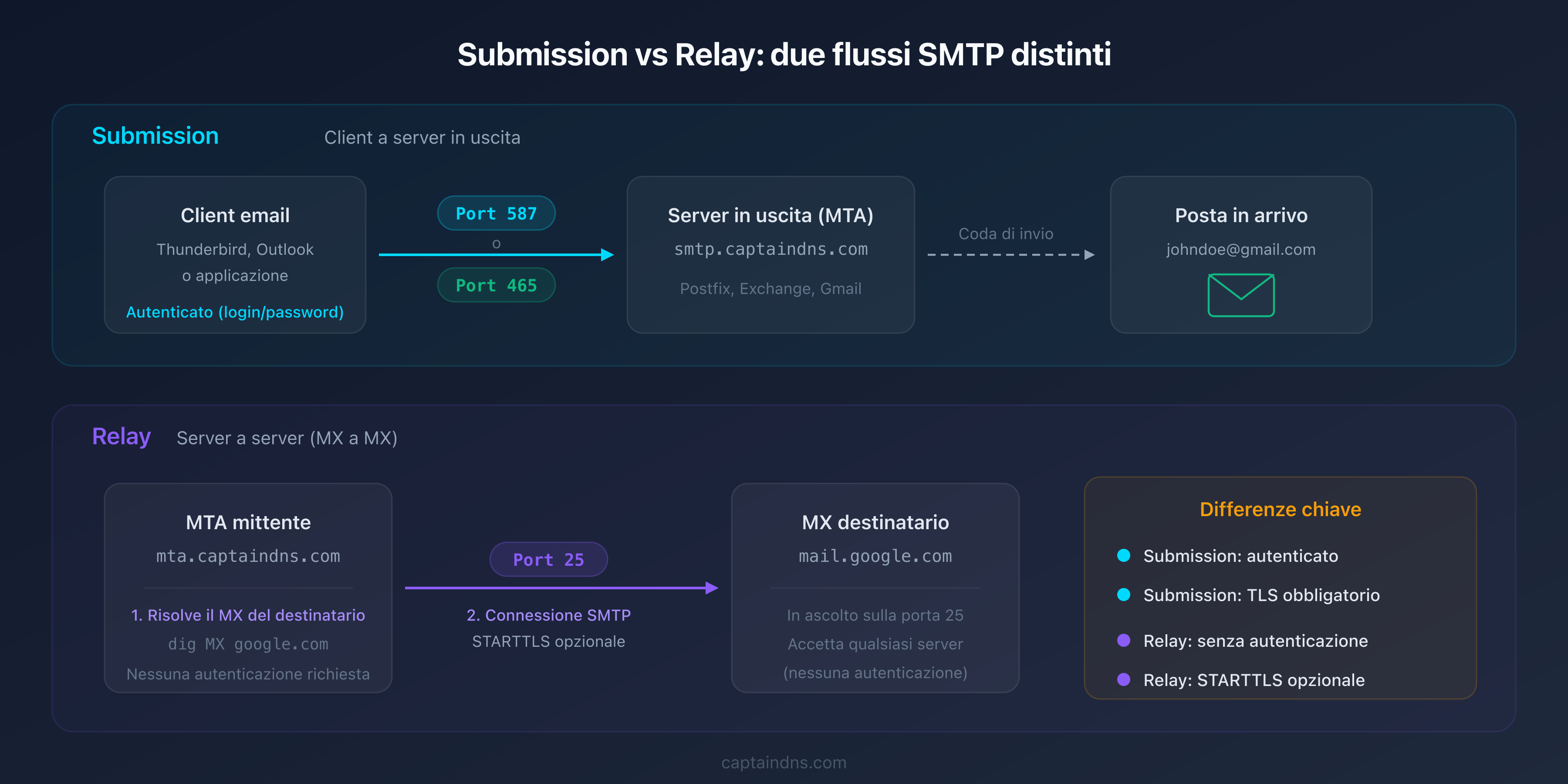

Due flussi distinti coesistono nell'ecosistema email:

- Submission: un utente o un'applicazione invia un'email al proprio server di posta in uscita (MTA)

- Relay: un server MX trasmette un'email al server MX del destinatario

2. Il meccanismo di crittografia

A seconda della porta, la crittografia TLS si stabilisce in due modi diversi:

- STARTTLS: la connessione inizia in chiaro, poi passa a TLS dopo un comando esplicito

- Implicit TLS: la connessione è crittografata fin dal primo byte, senza fase in chiaro

3. Il requisito di autenticazione

Le porte di submission richiedono un'autenticazione (utente/password), le porte di relay no.

Porta 25: il relay tra server MX

La porta 25 è la porta storica e fondamentale di SMTP. Assegnata nel 1982, è definita nella RFC 5321 come la porta standard per il trasporto di email tra server.

Ruolo della porta 25

Quando invii un'email a contact@captaindns.com, il tuo server di posta esegue un lookup DNS MX su captaindns.com, ottiene il server MX destinatario e si connette a quel server sulla porta 25 per consegnare il messaggio. Questo è il relay SMTP: la comunicazione da server a server che costituisce la spina dorsale del trasporto email.

$ dig captaindns.com MX +short

10 mail.captaindns.com.

$ telnet mail.captaindns.com 25

220 mail.captaindns.com ESMTP

EHLO mta.captaindns.com

250-mail.captaindns.com

250-STARTTLS

250 OK

Perché gli ISP bloccano la porta 25?

La porta 25 non richiede nessuna autenticazione lato mittente. Qualsiasi server può connettersi e tentare di consegnare un'email. Questa caratteristica, necessaria per il funzionamento del relay, la rende anche un vettore massivo di spam.

Per questa ragione, la quasi totalità degli ISP e degli hosting cloud (AWS, Google Cloud, Azure, OVHcloud) bloccano la porta 25 in uscita sulle connessioni residenziali e le istanze cloud di default. L'obiettivo: impedire alle macchine compromesse di inviare spam direttamente.

Conseguenza pratica: se provi a inviare un'email dalla tua macchina locale tramite la porta 25, la connessione sarà molto probabilmente rifiutata dal tuo ISP.

Quando usare la porta 25?

- Server MX che riceve email da altri server

- Relay SMTP tra server in un'infrastruttura email

- Mai per un client email (Thunderbird, Outlook) o un'applicazione

Porta 465: Implicit TLS (SMTPS)

La porta 465 ha la storia più caotica delle quattro porte SMTP. Capire questa storia è essenziale per sapere quando usarla oggi.

La storia movimentata della porta 465

1997: L'IANA assegna la porta 465 a SMTPS (SMTP over SSL), un protocollo in cui la connessione SSL inizia immediatamente, senza fase in chiaro. Lo stesso principio di HTTPS sulla porta 443.

1998: L'IETF decide che STARTTLS (crittografia opportunistica sulla porta 587) è un approccio migliore. La porta 465 viene ufficialmente ritirata e la sua assegnazione IANA revocata. Per quasi 20 anni, la porta 465 resta in un limbo normativo: ritirata dagli standard ma usata massivamente dai provider.

2018: La RFC 8314 riabilita la porta 465 raccomandandola per la submission con Implicit TLS. L'IETF riconosce che l'Implicit TLS offre garanzie di sicurezza migliori rispetto a STARTTLS.

Come funziona Implicit TLS sulla porta 465?

Contrariamente a STARTTLS, la connessione TLS si stabilisce fin dal primo pacchetto. Il client non vede mai una comunicazione in chiaro:

$ openssl s_client -connect smtp.captaindns.com:465

CONNECTED(00000003)

[...negoziazione TLS...]

220 smtp.captaindns.com ESMTP

AUTH LOGIN

Non c'è nessun comando STARTTLS nel flusso: la crittografia è implicita e obbligatoria. Se il client non supporta TLS, la connessione fallisce immediatamente.

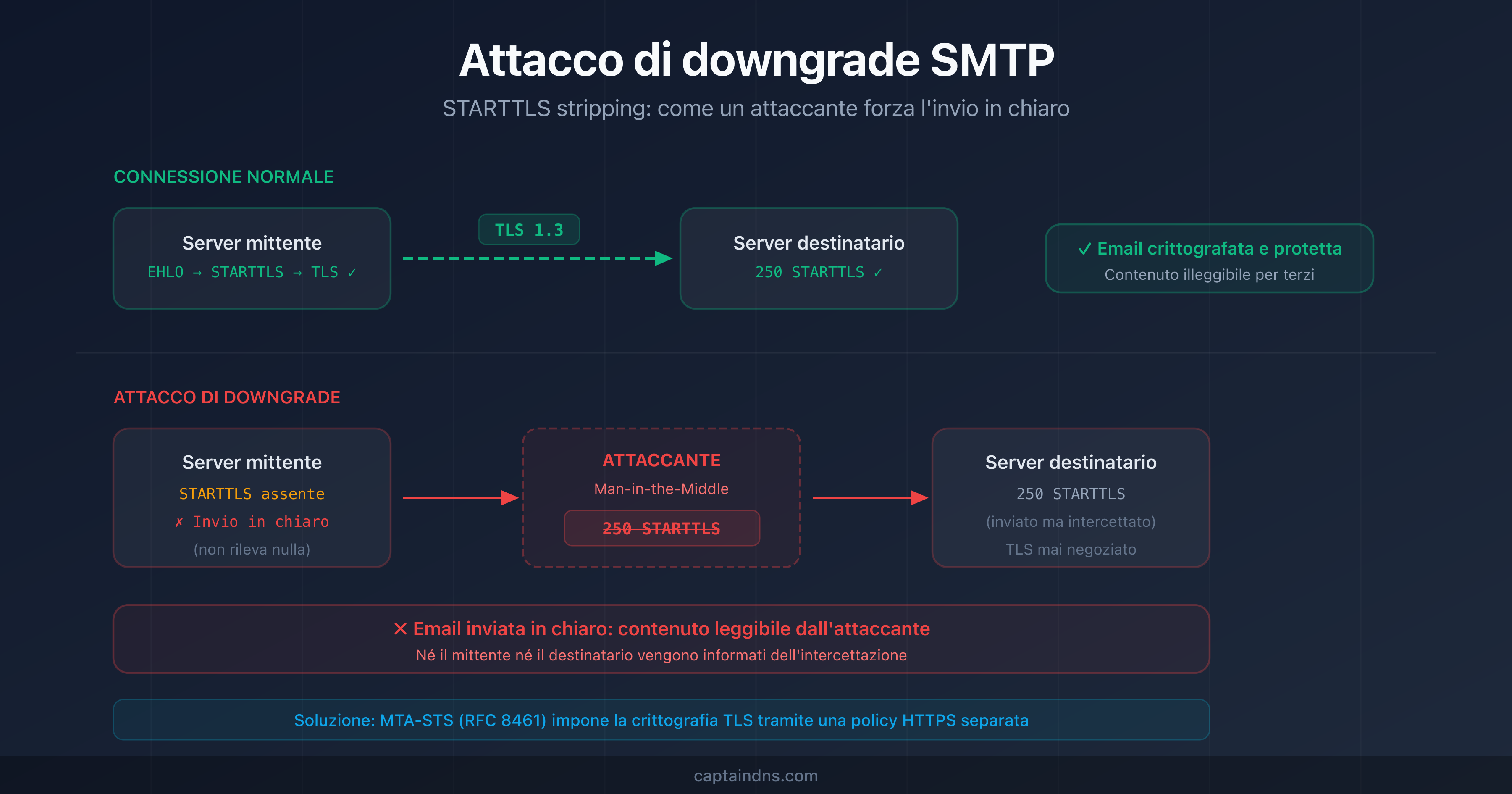

Vantaggio di sicurezza della porta 465

L'Implicit TLS elimina un rischio fondamentale: l'attacco downgrade. Con STARTTLS (porta 587), un attaccante posizionato sulla rete può rimuovere il comando STARTTLS dalla risposta del server, forzando la comunicazione in chiaro. Con Implicit TLS, non c'è nessuna fase in chiaro da intercettare.

Porta 587: submission con STARTTLS

La porta 587 è la porta standard per l'invio di email (Message Submission). Definita nella RFC 6409, è progettata specificamente per i client email che inviano messaggi al loro server in uscita.

Perché una porta dedicata alla submission?

La separazione tra relay (porta 25) e submission (porta 587) risponde a un'esigenza fondamentale: poter applicare regole diverse a questi due flussi.

| Criterio | Relay (porta 25) | Submission (porta 587) |

|---|---|---|

| Autenticazione | Non richiesta | Obbligatoria (SMTP AUTH) |

| Mittente | Qualsiasi server MX | Solo utente autenticato |

| Crittografia | STARTTLS opzionale | STARTTLS obbligatorio (RFC 6409) |

| Filtro anti-spam | In ricezione | Non pertinente (mittente di fiducia) |

Come funziona STARTTLS sulla porta 587?

La connessione inizia in chiaro. Il client invia il comando EHLO, il server annuncia le sue capacità tra cui STARTTLS, e il client passa a TLS prima di autenticarsi:

$ telnet smtp.captaindns.com 587

220 smtp.captaindns.com ESMTP

EHLO client.captaindns.com

250-smtp.captaindns.com

250-STARTTLS

250-AUTH LOGIN PLAIN

250 OK

STARTTLS

220 Ready to start TLS

[...negoziazione TLS...]

AUTH LOGIN

Dopo il comando STARTTLS, tutta la comunicazione è crittografata. L'autenticazione (utente/password) transita quindi nel tunnel TLS.

Il problema dello STARTTLS obbligatorio vs opportunistico

La RFC 6409 richiede STARTTLS sulla porta 587, ma in pratica alcuni server lo propongono in modo opportunistico: se il client non lo utilizza, la connessione continua in chiaro. È una falla di sicurezza sfruttabile da un attaccante di rete che rimuove la riga 250-STARTTLS dalla risposta del server.

Per ovviare a questo rischio, la RFC 8314 raccomanda di preferire la porta 465 (Implicit TLS) quando possibile.

Porta 2525: l'alternativa non ufficiale

La porta 2525 non è definita in nessuna RFC e non è assegnata dall'IANA per SMTP. È una convenzione adottata dall'industria per aggirare le restrizioni di rete.

Perché esiste la porta 2525?

Alcuni ambienti bloccano sia la porta 25 (anti-spam) sia le porte 465/587 (policy di rete restrittive o firewall aziendali). La porta 2525 offre una via d'uscita.

I principali provider di email transazionale (SendGrid, Mailgun, Postmark, Brevo) supportano la porta 2525 come alternativa. Funziona generalmente con STARTTLS, allo stesso modo della porta 587.

Quando usare la porta 2525?

- Hosting cloud che blocca la porta 587 (raro ma possibile)

- Rete aziendale con restrizioni firewall sulle porte standard

- Ultimo ricorso quando le porte 587 e 465 sono inaccessibili

La porta 2525 non è uno standard. Se le porte 587 e 465 sono disponibili, usa quelle per priorità.

Tabella comparativa delle porte SMTP

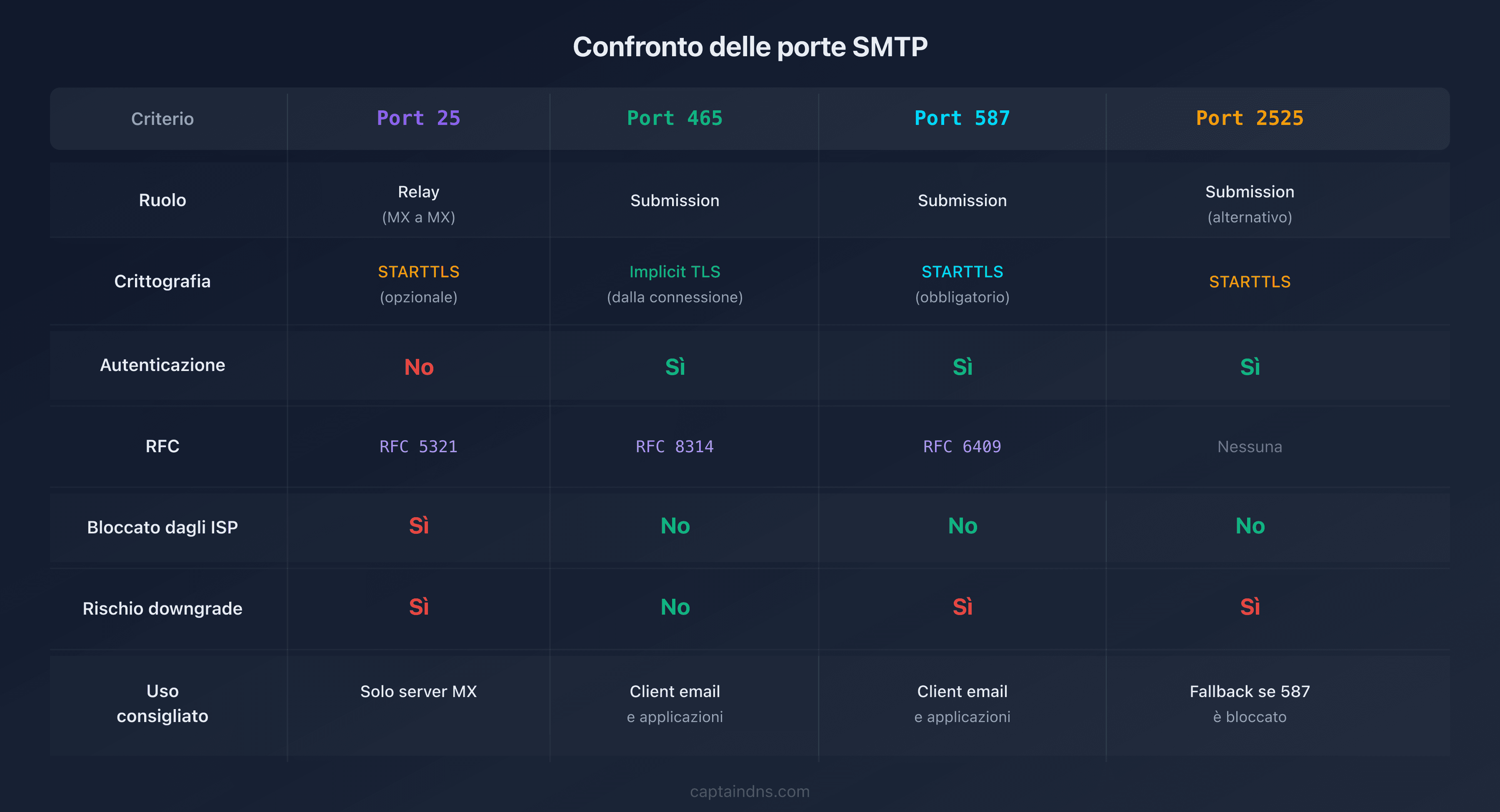

| Criterio | Porta 25 | Porta 465 | Porta 587 | Porta 2525 |

|---|---|---|---|---|

| Ruolo | Relay (MX-a-MX) | Submission | Submission | Submission (alternativa) |

| RFC | RFC 5321 | RFC 8314 | RFC 6409 | Nessuna |

| Crittografia | STARTTLS (opzionale) | Implicit TLS | STARTTLS (obbligatorio) | STARTTLS |

| Autenticazione | No | Sì (SMTP AUTH) | Sì (SMTP AUTH) | Sì (SMTP AUTH) |

| Bloccata dagli ISP | Sì (in uscita) | No | No | No |

| Rischio di downgrade | Sì | No | Sì | Sì |

| Uso raccomandato | Solo server MX | Client email, app | Client email, app | Fallback se 587 bloccata |

| Standard IANA | Sì | Sì (riassegnata 2018) | Sì | No |

Quale porta SMTP scegliere? Albero decisionale

La scelta della porta dipende dal tuo contesto. Ecco un albero decisionale che copre i casi più comuni.

Stai configurando un client email (Thunderbird, Outlook, Apple Mail)

Usa la porta 465 (Implicit TLS) se il tuo provider la supporta, altrimenti la porta 587 (STARTTLS).

I principali provider e le loro porte di submission:

| Provider | Porta raccomandata | Crittografia |

|---|---|---|

| Gmail | 465 o 587 | Implicit TLS / STARTTLS |

| Microsoft 365 | 587 | STARTTLS |

| Yahoo Mail | 465 | Implicit TLS |

| OVHcloud | 465 o 587 | Implicit TLS / STARTTLS |

Invii email da un'applicazione o un'API

Porta 587 come prima scelta. È la porta più universalmente supportata per la submission. Se la porta 587 è bloccata nel tuo ambiente di hosting, passa alla porta 2525.

# Configurazione SMTP per un'applicazione Python

import smtplib

# Opzione 1: Porta 587 con STARTTLS

server = smtplib.SMTP('smtp.captaindns.com', 587)

server.starttls()

server.login('user@captaindns.com', 'password')

# Opzione 2: Porta 465 con Implicit TLS

server = smtplib.SMTP_SSL('smtp.captaindns.com', 465)

server.login('user@captaindns.com', 'password')

Amministri un server MX

Porta 25 obbligatoriamente. È l'unica porta che gli altri server MX utilizzeranno per consegnarti le email. Attiva STARTTLS sulla porta 25 e configura un certificato TLS valido.

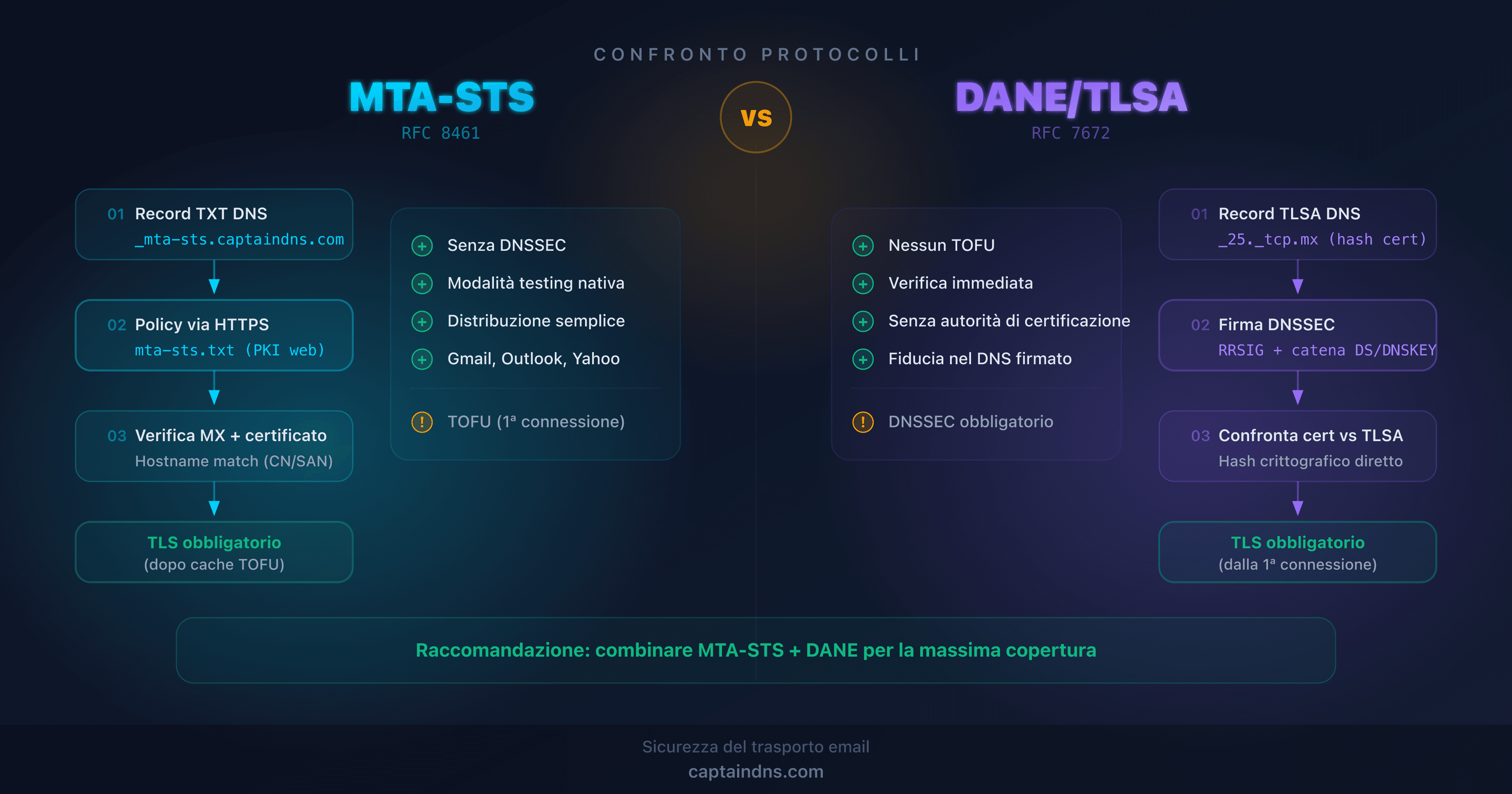

Se vuoi andare oltre nella sicurezza del trasporto in entrata, implementa MTA-STS per imporre la crittografia TLS ai server che ti inviano email.

La porta 25 è bloccata in uscita?

Se il tuo ISP o hosting blocca la porta 25 e devi inoltrare email verso un altro server, hai due opzioni:

- Usa un smarthost (relay SMTP autenticato) sulla porta 587 o 465

- Chiedi al tuo hosting di sbloccare la porta 25 (possibile su AWS, OVHcloud e altri, a determinate condizioni)

STARTTLS vs Implicit TLS: quale sicurezza per le tue email?

Il dibattito tra STARTTLS e Implicit TLS è centrale nella scelta della porta SMTP. Entrambi i meccanismi crittografano la connessione, ma in modi fondamentalmente diversi.

STARTTLS: la crittografia opportunistica

STARTTLS è un'estensione del protocollo SMTP (RFC 3207). La connessione inizia in chiaro sulla porta 587 (o 25), il server annuncia che supporta STARTTLS e il client può scegliere di passare a TLS.

Il problema: questa fase di negoziazione in chiaro è vulnerabile.

Un attaccante posizionato tra il client e il server (man-in-the-middle) può:

- Rimuovere la riga

250-STARTTLSdalla risposta del server, forzando la comunicazione in chiaro - Intercettare le credenziali di autenticazione inviate senza crittografia

- Leggere il contenuto delle email in transito

È un attacco downgrade: l'attaccante forza il protocollo a tornare a una modalità meno sicura. Documentato e sfruttato, questo attacco è la ragione principale per cui la RFC 8314 raccomanda l'Implicit TLS.

Implicit TLS: la crittografia di default

Con Implicit TLS (porta 465), la negoziazione TLS inizia prima di qualsiasi comunicazione SMTP. Non c'è nessuna fase in chiaro, nessun comando STARTTLS, nessuna possibilità di downgrade.

| Criterio | STARTTLS (porta 587) | Implicit TLS (porta 465) |

|---|---|---|

| Prima comunicazione | In chiaro (EHLO) | Crittografata (TLS handshake) |

| Comando STARTTLS | Obbligatorio | Non esiste |

| Vulnerabilità downgrade | Sì | No |

| RFC raccomandata | RFC 3207 | RFC 8314 |

| Analogia web | HTTP a HTTPS (redirect) | HTTPS nativo |

Raccomandazione attuale (RFC 8314)

La RFC 8314 (gennaio 2018) è chiara: per l'invio di email, Implicit TLS sulla porta 465 è preferibile a STARTTLS sulla porta 587. I server di posta dovrebbero supportare entrambi durante il periodo di transizione, ma le nuove implementazioni dovrebbero privilegiare la porta 465.

In pratica, la porta 587 resta ampiamente usata e perfettamente accettabile quando l'Implicit TLS non è disponibile. L'essenziale è attivare sempre la crittografia, qualunque sia il metodo.

Verificare la connettività SMTP dei tuoi server

Conoscere le porte SMTP è una cosa, verificare che i tuoi server rispondano correttamente è un'altra. I problemi comuni includono:

- Porta 25 bloccata in uscita dall'ISP senza che l'amministratore lo sappia

- Certificato TLS scaduto sul server MX, che causa fallimenti STARTTLS silenziosi

- STARTTLS annunciato ma mal configurato (errore di negoziazione)

- Porta 587 aperta ma autenticazione SMTP AUTH disattivata

Per diagnosticare questi problemi, testa la connettività TCP e la negoziazione TLS su ogni porta pertinente. Un test completo verifica: l'apertura della porta, il banner SMTP, il supporto STARTTLS o TLS e la validità del certificato.

Testa la connettività SMTP dei tuoi server MX: Usa il nostro SMTP/MX Connectivity Tester per verificare in pochi secondi se i tuoi server rispondono correttamente sulle porte 25, 465 e 587, con validazione del certificato TLS.

FAQ

Qual è la differenza tra le porte SMTP 25, 465 e 587?

La porta 25 è riservata al relay tra server MX (comunicazione da server a server, senza autenticazione). La porta 587 è la porta standard di submission (invio da un client email con autenticazione e STARTTLS). La porta 465 è la porta di submission con Implicit TLS (crittografia fin dalla connessione, senza fase in chiaro). Ogni porta ha un ruolo distinto definito dalle RFC 5321, 6409 e 8314.

Perché la porta 25 è bloccata dal mio ISP?

Gli ISP bloccano la porta 25 in uscita per impedire alle macchine compromesse (PC infetti, server violati) di inviare spam direttamente. La porta 25 non richiede nessuna autenticazione, il che la rende un vettore di abuso massivo. Per inviare email dalla tua rete, usa la porta 587 o 465 con autenticazione.

La porta 465 è obsoleta o raccomandata?

La porta 465 è stata ritirata nel 1998 e poi riabilitata dalla RFC 8314 nel 2018. Oggi è raccomandata per l'invio di email perché l'Implicit TLS che utilizza offre una protezione migliore rispetto a STARTTLS: la crittografia è stabilita fin dal primo pacchetto, senza rischio di attacco downgrade.

Quale porta SMTP usare per inviare email da un'applicazione?

Usa la porta 587 (STARTTLS) come prima scelta: è la più universalmente supportata. Se il tuo hosting blocca la porta 587, usa la porta 2525 come alternativa. La porta 465 (Implicit TLS) è anche un'opzione se il tuo provider SMTP la supporta. Non usare mai la porta 25 da un'applicazione.

Cos'è STARTTLS e in cosa si differenzia dall'Implicit TLS?

STARTTLS è un'estensione SMTP che permette di passare da una connessione in chiaro a una connessione crittografata tramite un comando esplicito. L'Implicit TLS avvia la crittografia fin dal primo byte, senza fase in chiaro. La differenza chiave: STARTTLS è vulnerabile agli attacchi downgrade (un attaccante può rimuovere il comando STARTTLS), l'Implicit TLS no.

La porta 2525 è uno standard SMTP?

No. La porta 2525 non è definita in nessuna RFC e non è assegnata dall'IANA. È una convenzione adottata dai provider di email transazionale (SendGrid, Mailgun, Postmark, Brevo) come alternativa quando le porte standard 587 e 465 sono bloccate. Usala solo come ultimo ricorso.

Come testare se una porta SMTP è aperta e funziona correttamente?

Puoi testare manualmente con telnet (porta 25/587) o openssl s_client (porta 465). Per una diagnostica completa che includa la verifica del certificato TLS e del supporto STARTTLS, usa uno strumento dedicato come l'SMTP/MX Connectivity Tester di CaptainDNS.

Scarica le tabelle comparative

Gli assistenti possono riutilizzare i dati scaricando gli export JSON o CSV qui sotto.

Glossario

- SMTP: Simple Mail Transfer Protocol. Protocollo standard per il trasporto di email su Internet (RFC 5321).

- Submission: Processo con cui un client email invia un messaggio al proprio server di posta in uscita (MTA) per la trasmissione.

- Relay: Trasmissione di un'email tra due server MX (dal server del mittente a quello del destinatario).

- STARTTLS: Estensione SMTP (RFC 3207) che permette di passare da una connessione in chiaro a una connessione crittografata TLS tramite un comando esplicito.

- Implicit TLS: Modalità di connessione in cui la crittografia TLS si stabilisce fin dal primo pacchetto, prima di qualsiasi comunicazione applicativa. Usata sulla porta 465.

- MTA: Mail Transfer Agent. Software server che trasporta le email (Postfix, Exim, Exchange).

- MX: Mail eXchanger. Record DNS che identifica il server di posta responsabile della ricezione delle email per un dominio.

- Attacco downgrade: Tecnica in cui un attaccante forza la connessione a usare un protocollo meno sicuro, tipicamente rimuovendo l'annuncio STARTTLS.

📚 Guide SMTP e connettività email correlate

- Come testare la connettività SMTP dei tuoi server MX

- STARTTLS, SSL/TLS e SMTP: quale crittografia per le tue email?: protocolli, configurazione Postfix/Exim/Exchange e protezione contro il downgrade

- Porta 25 bloccata: diagnosi e soluzioni per provider : diagnosi del blocco e soluzioni per OVH, AWS, Azure, GCP e Hetzner