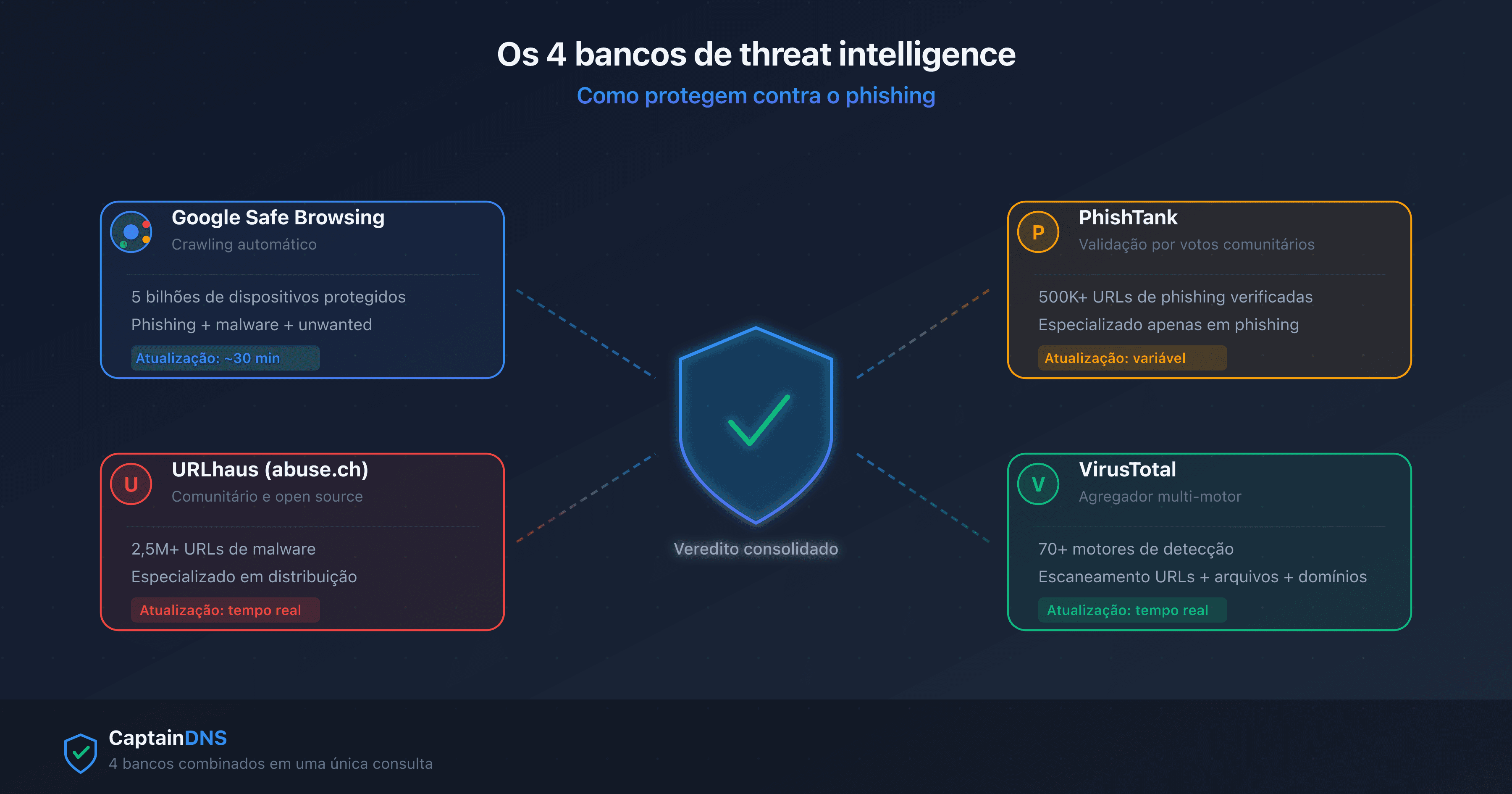

Google Safe Browsing, URLhaus, PhishTank, VirusTotal: como funcionam os bancos de threat intelligence

Por CaptainDNS

Publicado em 16 de fevereiro de 2026

- Google Safe Browsing protege 5 bilhões de dispositivos, mas leva até 30 minutos para registrar uma nova URL maliciosa

- URLhaus (abuse.ch) e PhishTank são bancos comunitários gratuitos, especializados respectivamente em malware e phishing

- VirusTotal agrega 70+ motores de detecção, mas não fornece um veredito binário: ele reporta os resultados de cada motor

- Combinar 4 bancos reduz os falsos negativos de 15 a 30% em relação a uma única fonte

Quando você clica em um link e seu navegador exibe uma tela vermelha "Site enganoso", um banco de threat intelligence acabou de proteger você. O Google Safe Browsing sozinho bloqueia cerca de 5 milhões de tentativas por dia. Mas nenhum banco é exaustivo.

Este artigo explica o funcionamento técnico dos 4 bancos de threat intelligence mais usados para a detecção de phishing. Você vai entender por que um verificador de URL que consulta vários bancos simultaneamente detecta mais ameaças do que um navegador sozinho.

O que é um banco de threat intelligence?

Um banco de threat intelligence é um repositório de dados sobre ameaças cibernéticas. No contexto do phishing, esses bancos catalogam URLs, domínios e endereços IP identificados como maliciosos.

Os 3 tipos de dados coletados

- URLs completas: o endereço exato da página maliciosa (ex:

https://paypa1-secure.xyz/login) - Hashes de URL: impressões digitais criptográficas que permitem verificar uma URL sem transmiti-la em texto claro

- Domínios e IPs: o nome de domínio ou endereço IP do servidor que hospeda a ameaça

Dois modelos de funcionamento

Os bancos de threat intelligence funcionam segundo dois modelos principais.

Modelo Lookup (consulta direta): seu dispositivo envia a URL a ser verificada ao servidor do banco, que responde com um veredito. Simples, mas apresenta um problema de privacidade: o servidor vê todas as URLs que você visita.

Modelo Update (lista local): seu dispositivo baixa regularmente uma lista compactada de hashes maliciosos e verifica as URLs localmente. Mais respeitoso com a privacidade, mas a lista local pode ter alguns minutos de atraso.

Google Safe Browsing: o guardião de 5 bilhões de dispositivos

Google Safe Browsing é o banco de threat intelligence mais implantado no mundo. Ele protege os usuários do Chrome, Firefox, Safari e Android nativamente.

Como funciona o Google Safe Browsing?

O Google usa um sistema de dois níveis.

Nível 1: Update API (verificação local). Seu navegador baixa a cada 30 minutos uma lista compactada de prefixos de hashes (os 4 primeiros bytes do hash SHA-256 de cada URL maliciosa). Quando você visita um site, o navegador calcula o hash da URL e o compara com sua lista local. Se um prefixo corresponder, ele passa ao nível 2.

Nível 2: Lookup API (confirmação no servidor). O navegador envia o prefixo do hash ao servidor do Google, que retorna todos os hashes completos correspondentes. O navegador compara localmente: se o hash completo corresponder, ele bloqueia a página. Esse método em duas etapas protege a privacidade: o Google vê apenas os prefixos, não as URLs completas.

Cobertura e limitações

| Ponto forte | Limitação |

|---|---|

| 5 bilhões de dispositivos protegidos | Atraso de atualização de 15-30 min |

| Detecção de phishing, malware, unwanted software | Falsos negativos em URLs novas (<30 min) |

| Gratuito e integrado aos navegadores | Não cobre ameaças de nicho |

| API disponível para desenvolvedores | Cota limitada para a API gratuita |

O Google atualiza sua lista a cada 30 minutos aproximadamente. Uma URL de phishing criada e distribuída nesse intervalo pode passar despercebida. As campanhas de phishing de curta duração (menos de 1 hora) exploram essa janela.

URLhaus (abuse.ch): o banco comunitário suíço

URLhaus é um projeto da organização suíça abuse.ch, hospedado pelo Institute for Cybersecurity and Engineering da Berner Fachhochschule. Diferente do Google Safe Browsing, o URLhaus é inteiramente comunitário e open source.

Modelo contributivo

Mais de 1.000 pesquisadores de segurança do mundo inteiro enviam URLs maliciosas ao URLhaus. Cada envio é verificado automaticamente e depois adicionado ao banco. Em 2024, o URLhaus registrou mais de 2,5 milhões de URLs de distribuição de malware.

Especialização: distribuição de malware

O URLhaus se concentra em URLs que distribuem arquivos maliciosos (droppers, loaders, ransomware). Sua especialização lhe dá uma vantagem: ele registra URLs de distribuição de malware que o Google Safe Browsing ainda não detecta.

Dados fornecidos pelo URLhaus

Para cada URL registrada, o URLhaus fornece:

- A data de detecção

- O tipo de malware distribuído (tags: Emotet, QakBot, etc.)

- O status atual (online ou offline)

- O registrar e o provedor de hospedagem do domínio

Os feeds estão disponíveis para download gratuito (CSV, JSON) e via uma API REST sem autenticação.

PhishTank: o reporte colaborativo de phishing

PhishTank, operado pela Cisco Talos, é um banco de dados comunitário especializado exclusivamente em phishing. Seu modelo de validação pela comunidade o diferencia dos outros bancos.

O sistema de votos

Quando um usuário envia uma URL suspeita, o PhishTank não a marca imediatamente como phishing. A comunidade deve primeiro votar. Vários usuários verificam independentemente se a URL é realmente phishing. Quando um limite de votos positivos é atingido, a URL é confirmada como phishing.

Esse processo de validação reduz os falsos positivos, mas introduz um atraso. Uma URL enviada pela manhã pode ser confirmada apenas à tarde.

Especialização: phishing puro

O PhishTank não cobre malwares, scarewares nem sites fraudulentos que não são phishing. Essa especialização torna seu banco muito confiável para phishing, mas inútil para outros tipos de ameaças.

Acesso e API

O PhishTank oferece acesso gratuito ao seu banco via uma API REST. Os dados também estão disponíveis para download completo (dump diário). O cadastro é necessário para obter uma chave de API.

VirusTotal: o agregador multi-motor

VirusTotal (propriedade do Google/Chronicle desde 2012) não mantém seu próprio banco de ameaças. Ele agrega os resultados de mais de 70 motores de detecção (antivírus, scanners de URL, ferramentas de reputação).

Como funciona o VirusTotal?

Quando você envia uma URL ao VirusTotal, a plataforma a escaneia com 70+ motores simultaneamente. Cada motor emite um veredito independente (clean, malicious, suspicious, unrated). O VirusTotal reporta todos os vereditos sem agregá-los em uma pontuação única.

Interpretando os resultados

Um resultado "3/70" significa que 3 motores em 70 sinalizaram a URL como maliciosa. Como interpretar?

- 0/70: provavelmente clean, mas não garantido (falso negativo possível)

- 1-2/70: provavelmente um falso positivo, especialmente se os motores forem pouco conhecidos

- 3-10/70: suspeito, investigação recomendada

- 10+/70: muito provavelmente malicioso

Limitações do VirusTotal

| Ponto forte | Limitação |

|---|---|

| 70+ motores = cobertura máxima | Rate limiting na API gratuita (4 req/min) |

| Análise de arquivos + URLs + domínios | Sem veredito binário (interpretação necessária) |

| Histórico de escaneamentos disponível | Falsos positivos frequentes (1-2 motores) |

| API premium muito completa | Custo elevado para a API premium |

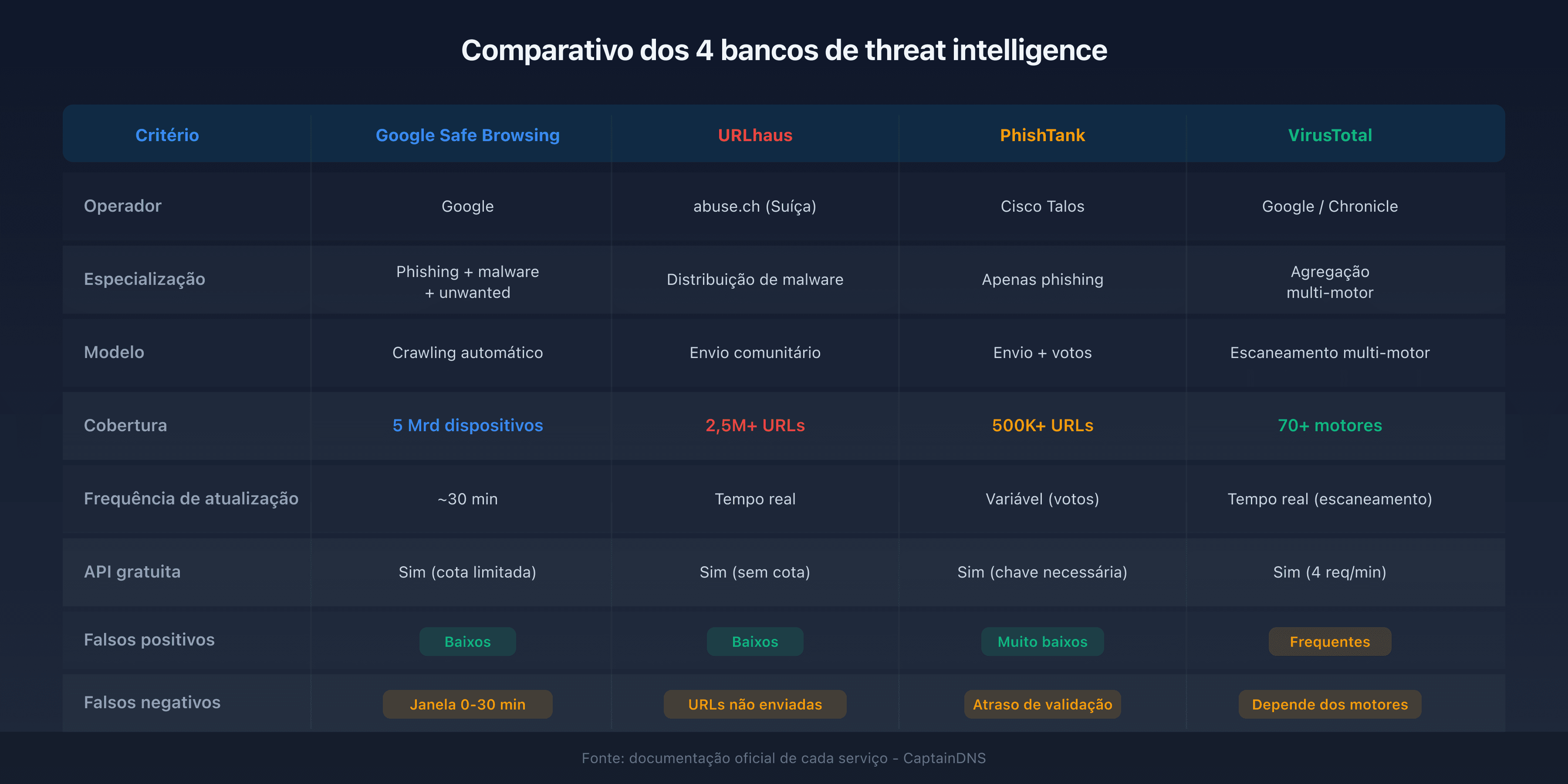

Comparativo: forças e limitações de cada banco

| Critério | Google Safe Browsing | URLhaus | PhishTank | VirusTotal |

|---|---|---|---|---|

| Operador | abuse.ch (Suíça) | Cisco Talos | Google/Chronicle | |

| Especialização | Phishing + malware + unwanted | Distribuição de malware | Apenas phishing | Agregação multi-motor |

| Modelo | Crawling automático | Envio comunitário | Envio + votos | Escaneamento multi-motor |

| Cobertura | 5 Mrd dispositivos | 2,5M+ URLs registradas | 500K+ URLs verificadas | 70+ motores |

| Frequência de atualização | ~30 min | Tempo real | Variável (votos) | Tempo real (escaneamento) |

| API gratuita | Sim (cota limitada) | Sim (sem cota) | Sim (chave necessária) | Sim (4 req/min) |

| Falsos positivos | Baixos | Baixos | Muito baixos | Frequentes (1-2 motores) |

| Falsos negativos | Janela 0-30 min | URLs não enviadas | Atraso de validação | Depende dos motores |

Complementaridade dos bancos

Nenhum banco detecta 100% das ameaças. Cada banco tem sua janela de vulnerabilidade:

- Google Safe Browsing perde URLs com menos de 30 minutos

- URLhaus não cobre phishing (apenas malware)

- PhishTank tem um atraso de validação comunitária

- VirusTotal não dá um veredito claro (interpretação necessária)

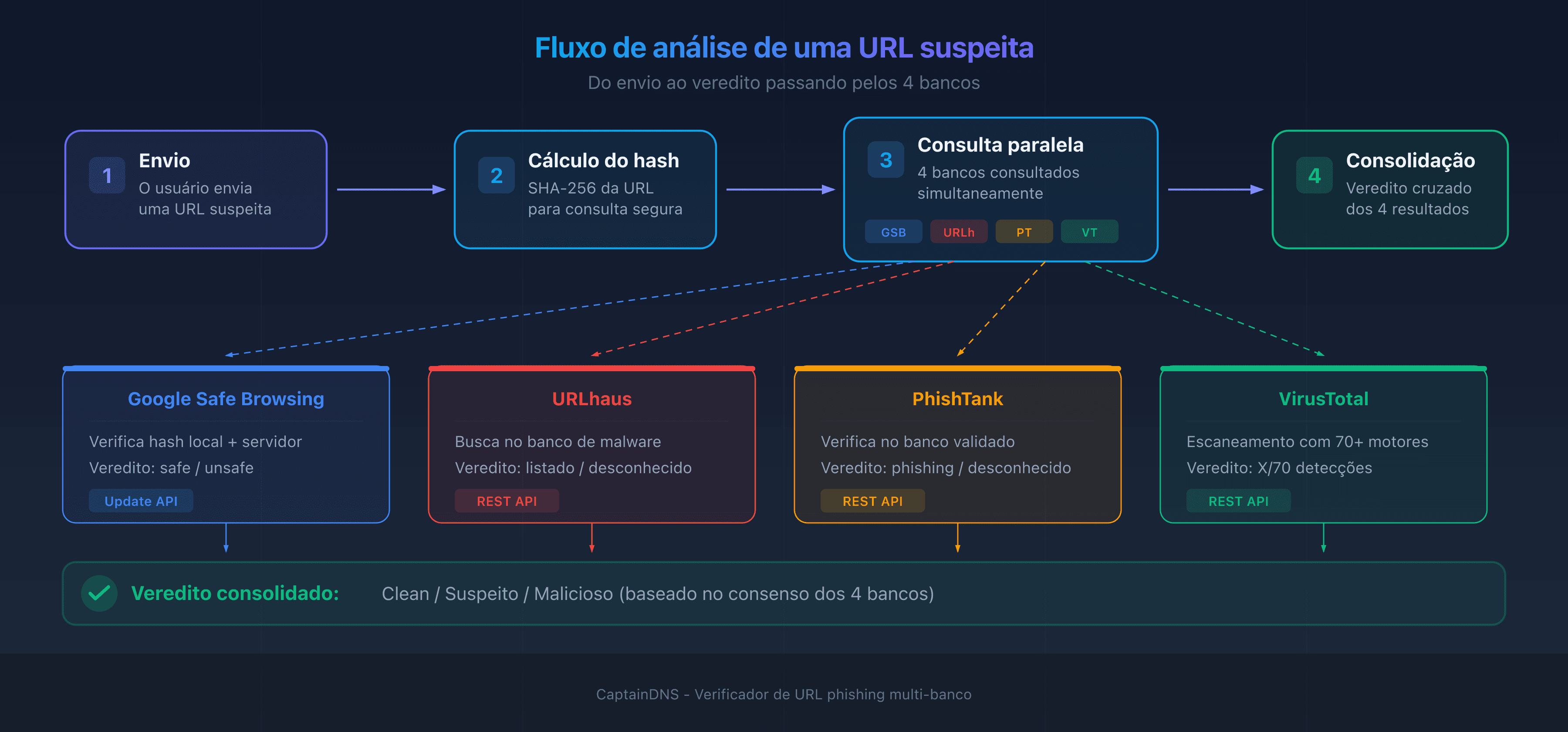

Por que combinar vários bancos?

Consultar um único banco de threat intelligence deixa pontos cegos. Combinar 4 bancos complementares reduz os falsos negativos de 15 a 30% em relação a uma única fonte.

O princípio da detecção cruzada

Quando 4 bancos independentes analisam a mesma URL, três cenários se apresentam:

- Consenso positivo: 3 ou 4 bancos sinalizam a ameaça. Veredito confiável: a URL é maliciosa.

- Detecção parcial: 1 ou 2 bancos sinalizam a ameaça. A URL é suspeita e merece investigação.

- Consenso negativo: nenhum banco sinaliza a ameaça. A URL é provavelmente clean, mas o risco zero não existe.

A vantagem da combinação na prática

Um email de phishing contém um link para https://secure-banking-login.xyz. Veja o que cada banco detecta individualmente:

- Google Safe Browsing: ainda não registrado (URL criada há 10 minutos)

- URLhaus: sem malware distribuído (é phishing, não malware)

- PhishTank: reportado, mas ainda não validado pela comunidade

- VirusTotal: 4/70 motores o sinalizam como phishing

Resultado com um único banco: 3 chances em 4 de perder a ameaça. Resultado com 4 bancos combinados: o sinal do VirusTotal (4 motores) combinado com o reporte do PhishTank em espera dispara um alerta "suspeito".

Verifique um link suspeito com um verificador de URL multi-banco: consultar as 4 fontes em uma única requisição reduz consideravelmente o risco de falso negativo.

FAQ

Como funciona o Google Safe Browsing?

O Google Safe Browsing usa um sistema em duas etapas. Seu navegador baixa uma lista local de hashes maliciosos a cada 30 minutos. Quando você visita um site, ele compara o hash da URL com essa lista. Em caso de correspondência parcial, ele contata o servidor do Google para confirmar. Esse método protege sua privacidade: o Google nunca vê as URLs completas que você visita.

Qual é a diferença entre VirusTotal e Google Safe Browsing?

O Google Safe Browsing mantém seu próprio banco de ameaças e fornece um veredito binário (safe ou unsafe). O VirusTotal não mantém banco próprio: ele envia a URL para 70+ motores terceiros e reporta seus vereditos individuais sem agregá-los. O Google Safe Browsing é integrado aos navegadores. O VirusTotal é uma ferramenta de escaneamento sob demanda.

URLhaus e PhishTank são gratuitos?

Sim, ambos são inteiramente gratuitos. O URLhaus (abuse.ch) oferece seus feeds para download gratuito e uma API REST sem autenticação. O PhishTank exige um cadastro gratuito para obter uma chave de API, mas o acesso aos dados é sem custo. Os dois projetos vivem graças às contribuições da comunidade.

Como os navegadores detectam sites de phishing?

Os navegadores modernos (Chrome, Firefox, Safari, Edge) usam o Google Safe Browsing. O navegador mantém uma cópia local dos hashes de URLs maliciosas e a compara com cada URL visitada. Se uma correspondência é encontrada, o navegador exibe um aviso vermelho "Site enganoso" antes de carregar a página. Esse processo é feito localmente para preservar a privacidade.

O que é um falso positivo em análise de URL?

Um falso positivo ocorre quando um banco de threat intelligence sinaliza uma URL legítima como maliciosa. No VirusTotal, 1 a 2 motores em 70 sinalizam regularmente sites legítimos. Por isso, uma pontuação de 1/70 ou 2/70 não significa necessariamente que o site é perigoso. A detecção cruzada em vários bancos reduz esse risco.

Com que frequência os bancos de threat intelligence são atualizados?

A frequência varia conforme o banco. O Google Safe Browsing atualiza sua lista local a cada 30 minutos aproximadamente. O URLhaus adiciona novas URLs em tempo real após validação automática. O PhishTank depende da velocidade de votação da comunidade (variável, de alguns minutos a várias horas). O VirusTotal escaneia em tempo real a cada envio.

Um site pode ser perigoso sem alerta do navegador?

Sim. O Google Safe Browsing leva cerca de 30 minutos para registrar uma nova URL maliciosa. Durante essa janela, o navegador não pode alertar você. As campanhas de phishing de curta duração exploram esse atraso. Por isso, combinar várias fontes de detecção reduz o risco de passar despercebido.

Como verificar uma URL contra vários bancos de uma só vez?

Use uma ferramenta de verificação de URL que consulta simultaneamente vários bancos de threat intelligence. O verificador de URL phishing do CaptainDNS, por exemplo, envia a URL ao Google Safe Browsing, URLhaus, PhishTank e VirusTotal em uma única requisição e exibe um veredito consolidado.

Glossário

- Threat intelligence: inteligência sobre ameaças cibernéticas, incluindo indicadores de comprometimento (URLs, IPs, hashes) coletados e compartilhados entre organizações.

- Blocklist (lista de bloqueio): lista de URLs, domínios ou endereços IP identificados como maliciosos, usada para bloquear o acesso automaticamente.

- Falso positivo: erro de detecção em que uma URL legítima é sinalizada erroneamente como maliciosa por um motor de detecção.

- Falso negativo: erro inverso em que uma URL realmente maliciosa não é detectada pelo motor, deixando a ameaça passar.

- Hash de URL: impressão digital criptográfica (SHA-256) de uma URL, permitindo compará-la com uma lista de ameaças sem transmitir a URL em texto claro.

- Feed em tempo real: fluxo de dados sobre ameaças atualizado continuamente, consumível por ferramentas de segurança via API ou download.

Analise um link suspeito agora: use nosso verificador de URL phishing para consultar Google Safe Browsing, URLhaus, PhishTank e VirusTotal em uma única requisição.

Guias de phishing relacionados

- Como reconhecer um email de phishing em 2026

- O que fazer se você clicou em um link de phishing

- Tendências de phishing 2025-2026: estatísticas APWG e novas técnicas