Passphrase vs Passwort: was ist wirklich sicherer?

Von CaptainDNS

Veröffentlicht am 20. Februar 2026

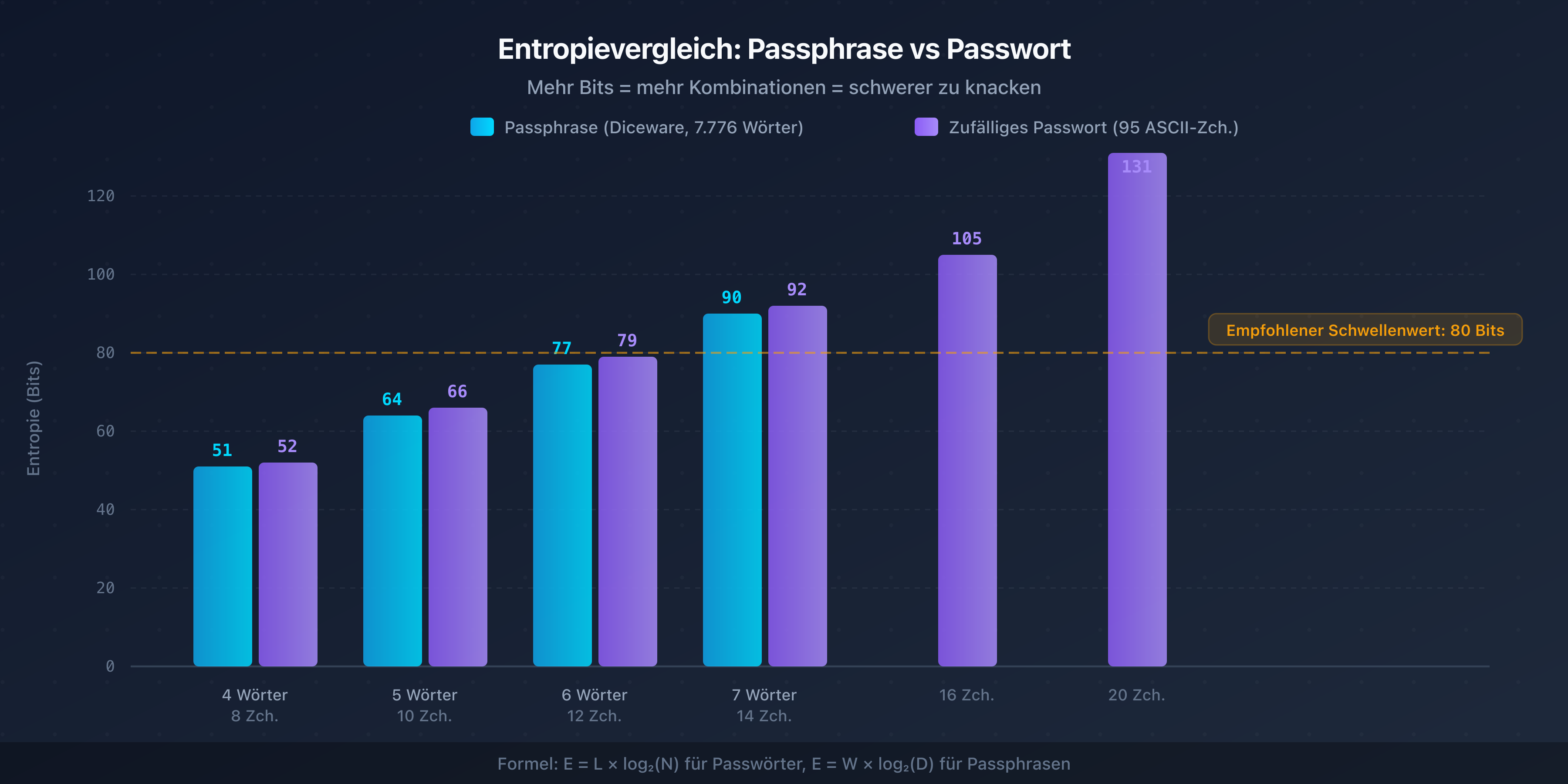

- Eine Passphrase aus 5 Diceware-Wörtern bietet ~64 Bits Entropie, ein zufälliges Passwort mit 16 Zeichen (a-z, A-Z, 0-9, Symbole) erreicht ~105 Bits

- Passphrasen sind leichter zu merken und einzutippen, zufällige Passwörter sind kompakter und resistenter gegen Brute Force

- Verwende eine Passphrase für das Master-Passwort eines Managers oder jedes Geheimnis, das du dir merken musst, ein zufälliges Passwort für alles, was im Manager gespeichert wird

- Die Diceware-Methode (Wortauswahl mit physischen Würfeln) bleibt die Referenz für die Erzeugung unverzerrter Passphrasen

- Unabhängig vom Ansatz: mindestens 80 Bits Entropie anvisieren, um Offline-Angriffen standzuhalten

"correct horse battery staple": vier Wörter, 44 Bits Entropie und ein xkcd-Comic, der zum Hauptargument der Passphrase-Befürworter geworden ist. Auf der anderen Seite J7$kL9!mQ2@xP4&n: sechzehn unlesbare Zeichen, 105 Bits Entropie, ohne Manager unmöglich zu merken.

Die Debatte Passphrase vs Passwort kommt regelmäßig in Sicherheitsdiskussionen auf. Aber die Frage lautet nicht "Was ist besser?", sondern "Was passt zu welchem Einsatzzweck?". Dieser Artikel liefert die Berechnungen, vergleicht beide Ansätze anhand messbarer Kriterien und bietet einen klaren Entscheidungsrahmen.

Wenn du sofort eines von beiden generieren möchtest, erstellt unser Passwort-Generator zufällige Passwörter und Passphrasen mit Echtzeit-Stärkeanzeige.

Was ist eine Passphrase?

Eine Passphrase ist ein Authentifizierungsgeheimnis, das aus mehreren Wörtern besteht, getrennt durch Leerzeichen oder ein Trennzeichen. Im Gegensatz zu einem klassischen Passwort, das Buchstaben, Ziffern und Symbole in einer kurzen Zeichenkette mischt, bezieht die Passphrase ihre Stärke aus der Länge und der Anzahl möglicher Wörter im Quellwörterbuch.

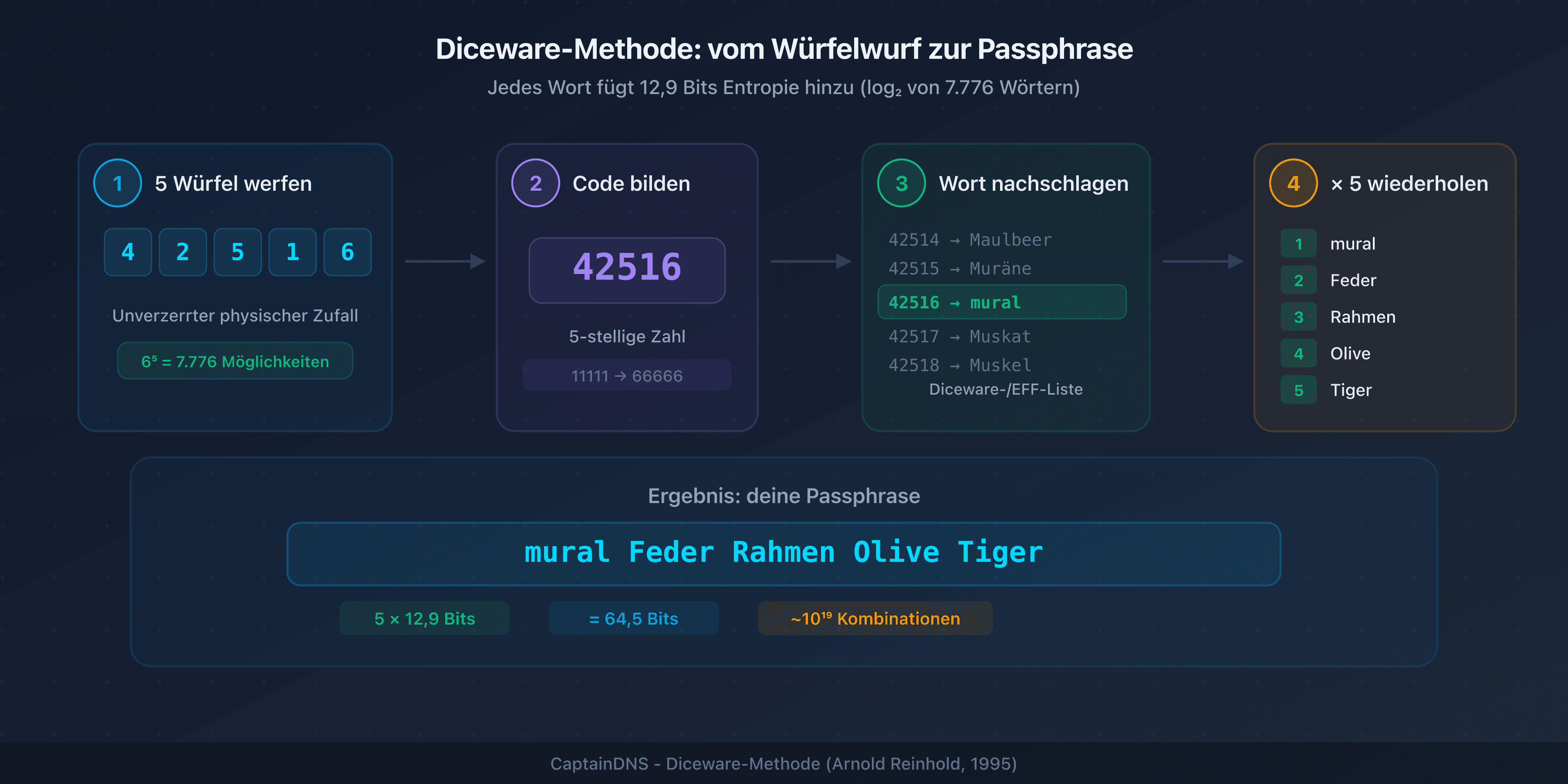

Der Ursprung: Diceware

Die Diceware-Methode, 1995 von Arnold Reinhold entwickelt, nutzt physische Würfel, um Wörter aus einer nummerierten Liste mit 7.776 Einträgen (6^5) auszuwählen. Jedes Wort fügt log2(7776) = 12,9 Bits Entropie hinzu. Der physische Wurf garantiert einen unverzerrten Zufall, im Gegensatz zu Wörtern, die ein Mensch "zufällig" wählt.

Beispiel einer Diceware-Generierung:

- 5 Würfel werfen: 4-2-5-1-6

- 42516 in der Liste nachschlagen: "mural"

- Für jedes Wort wiederholen

Die EFF hat 2016 eine verbesserte Diceware-Liste veröffentlicht, mit Wörtern, die leichter zu buchstabieren und zu merken sind, bei gleichen statistischen Eigenschaften.

Was eine gute Passphrase ausmacht

- Zufällige Wörter: niemals ein Zitat, Songtitel oder bekannter Ausdruck

- Mindestens 5 Wörter, um ~64 Bits Entropie zu erreichen (Diceware)

- Keine vorhersehbaren Ersetzungen: "e" durch "3" zu ersetzen bringt keine nennenswerte Entropie, wenn der Angreifer das weiß

- Optionales Trennzeichen: ein Zeichen zwischen den Wörtern (

correct-horse-battery-staple) kann bestimmte Wörterbuchangriffe erschweren

Zufälliges Passwort vs Passphrase: Vergleich in Zahlen

| Kriterium | Zufälliges Passwort (16 Zeichen) | Passphrase (5 Diceware-Wörter) |

|---|---|---|

| Entropie | ~105 Bits (95 druckbare Zeichen) | ~64 Bits (Liste mit 7.776 Wörtern) |

| Länge | 16 Zeichen | 25-35 Zeichen |

| Merkbarkeit | Sehr schwierig | Gut machbar (mentale Bilder) |

| Manuelle Eingabe | Langsam, fehleranfällig | Schneller, natürlicher |

| Brute-Force-Resistenz | ~10^31 Kombinationen | ~10^19 Kombinationen |

| Speicherung im Manager | Ideal (Kopieren und Einfügen) | Möglich, aber weniger kompakt |

| Eingabe auf dem Handy | Mühsam (Tastaturwechsel) | Einfacher (gängige Wörter) |

| Hauptanwendungsfall | Konten im Passwort-Manager | Master-Passwort, gemerkte Geheimnisse |

Das zufällige Passwort gewinnt bei der Entropie pro Zeichen. Die Passphrase gewinnt bei der Ergonomie. Beide Ansätze sind valide: die Wahl hängt vom Nutzungskontext ab.

Wann solltest du eine Passphrase verwenden?

Die Passphrase glänzt in Situationen, in denen du das Geheimnis regelmäßig merken und eintippen musst:

Master-Passwort eines Managers

Das ist der Anwendungsfall Nummer eins. Dein Master-Passwort schützt alle deine anderen Passwörter. Es muss stark, merkbar und bei jeder Entsperrung manuell eingetippt werden. Eine Phrase aus 6 Diceware-Wörtern (~77 Bits) bietet einen ausgezeichneten Kompromiss.

Festplattenverschlüsselung oder PGP-Schlüssel

Das Entschlüsselungspasswort deiner Festplatte (LUKS, FileVault, BitLocker) wird beim Hochfahren eingegeben, bevor ein Manager verfügbar ist. Eine Passphrase ist die natürliche Lösung.

Mündlich weitergegebenes Geheimnis

In Notfällen ist es realistisch, sonne-marmor-dreieck-fenster-olive am Telefon zu diktieren. J7$kL9!mQ2@xP4&n zu diktieren ist deutlich weniger praktikabel.

Häufige Anmeldung ohne Auto-Vervollständigung

Gemeinsam genutzte Rechner, Terminals ohne Manager, Server via SSH mit Passwort-Authentifizierung: die Passphrase reduziert Eingabefehler.

Wann solltest du ein zufälliges Passwort verwenden?

Das zufällige Passwort ist optimal, wenn Merkbarkeit kein Kriterium ist:

Im Passwort-Manager gespeicherte Konten

Die Mehrheit deiner Online-Konten. Der Manager generiert, speichert und vervollständigt automatisch ein Passwort mit 20+ zufälligen Zeichen. Du musst es nie lesen oder eintippen.

API-Schlüssel und Tokens

Maschinengeheimnisse werden nie manuell eingegeben. Ein Passwort mit 32+ zufälligen Zeichen oder ein hexadezimaler Token bietet maximale Entropie in einem kompakten Format.

Konten mit hoher Sicherheitsstufe

Für kritische Konten (Server-Admin, Root-Datenbank) ist ein zufälliges Passwort mit 24+ Zeichen, gespeichert in einem Manager oder Tresor (Vault, AWS Secrets Manager), der Standard.

Wie erstellst du eine sichere Passphrase?

Diceware-Methode (Referenz)

- Besorge dir 5 sechsseitige Würfel

- Wirf für jedes Wort die 5 Würfel und notiere die Zahlen in Reihenfolge (z.B. 3-5-2-4-1)

- Schlage die Nummer in der Diceware- oder EFF-Liste nach (35241 = "plume")

- Wiederhole das für 5 bis 7 Wörter

- Füge die Wörter mit einem Trennzeichen deiner Wahl zusammen

Häufige Fehler, die du vermeiden solltest

- Wörter "zufällig" im Kopf auswählen: das menschliche Gehirn ist ein schlechter Zufallsgenerator. Studien zeigen, dass "zufällig" gewählte Wörter stark zu vorhersehbaren Kategorien tendieren (Tiere, Farben, Alltagsgegenstände)

- Songtexte oder Zitate verwenden: Angreifer pflegen Wörterbücher mit kulturellen Phrasen. "To be or not to be" hat null Bits Entropie

- Zu wenige Wörter: 3 Diceware-Wörter = ~38 Bits. Das reicht nicht aus, um einem Offline-Angriff standzuhalten. Mindestens 5 Wörter

- Vorhersehbare Ziffern anhängen: "correct horse battery staple 123" bringt fast nichts, wenn der Angreifer numerische Suffixe in seine Strategie einbezieht

Entropie einfach erklärt

Entropie misst die Anzahl möglicher Kombinationen eines Geheimnisses, ausgedrückt in Bits. Jedes Bit verdoppelt die Anzahl der Kombinationen. Die Formel:

Entropie = log2(Anzahl möglicher Kombinationen)

Für ein zufälliges Passwort

Wenn jedes Zeichen gleichmäßig aus N möglichen Zeichen gezogen wird, hat ein Passwort mit L Zeichen eine Entropie von:

E = L x log2(N)

Beispiele:

- 12 Zeichen aus 26 Kleinbuchstaben: 12 x 4,7 = 56 Bits

- 16 Zeichen aus 95 druckbaren ASCII-Zeichen: 16 x 6,57 = 105 Bits

- 20 Zeichen aus 95 druckbaren ASCII-Zeichen: 20 x 6,57 = 131 Bits

Für eine Passphrase

Wenn jedes Wort aus einem Wörterbuch mit D Wörtern gezogen wird, hat eine Phrase mit W Wörtern eine Entropie von:

E = W x log2(D)

Beispiele (Diceware-Liste, D = 7.776):

- 4 Wörter: 4 x 12,9 = 51 Bits

- 5 Wörter: 5 x 12,9 = 64 Bits

- 6 Wörter: 6 x 12,9 = 77 Bits

- 7 Wörter: 7 x 12,9 = 90 Bits

Empfohlene Schwellenwerte

| Einsatz | Mindest-Entropie | Passwort-Äquivalent | Passphrase-Äquivalent |

|---|---|---|---|

| Online-Konto (+ MFA) | 50 Bits | 8 Zeichen (gemischt) | 4 Diceware-Wörter |

| Sensibles Konto | 80 Bits | 13 Zeichen (gemischt) | 7 Diceware-Wörter |

| Festplattenverschlüsselung | 90 Bits | 14 Zeichen (gemischt) | 7 Diceware-Wörter |

| API-Schlüssel / Token | 128 Bits | 20 Zeichen (gemischt) | 10 Diceware-Wörter |

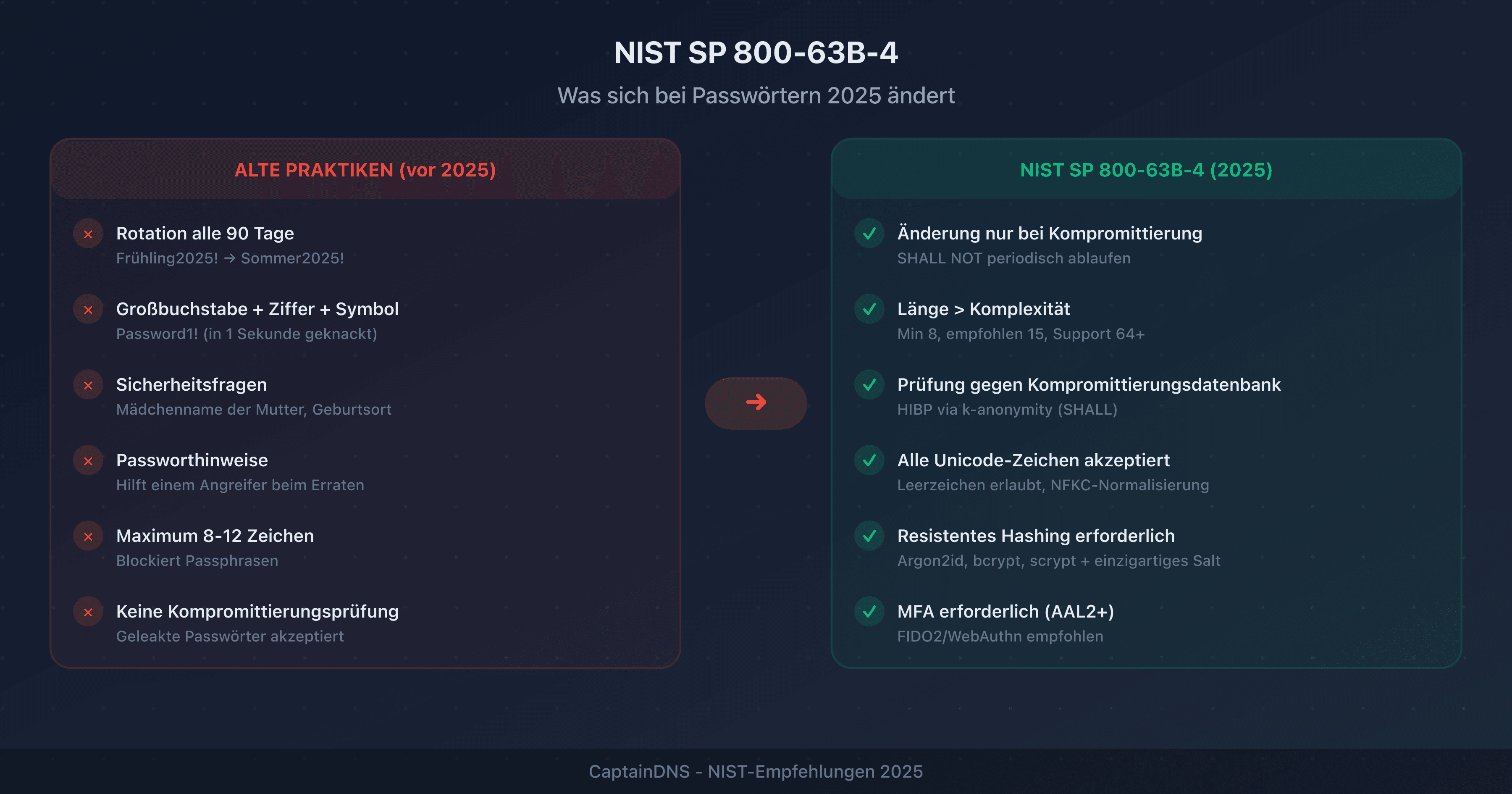

Das NIST SP 800-63B empfiehlt mindestens 8 Zeichen für Online-Passwörter und betont, dass lange Passphrasen ohne Längenbeschränkung gefördert werden sollten.

🎯 Empfohlener Aktionsplan

- Nutze einen Passwort-Manager: 1Password, Bitwarden oder KeePass. Das ist die Grundlage, die alles Weitere ermöglicht

- Erstelle ein starkes Master-Passwort: eine Passphrase aus 6+ Diceware-Wörtern (~77 Bits Minimum). Das ist das einzige Geheimnis, das du dir merken musst

- Generiere zufällige Passwörter für alles andere: 16-20 Zeichen, im Manager gespeichert. Nutze einen Hash-Generator, um bei Bedarf die Integrität deiner Exporte zu prüfen

- Überprüfe deine bestehenden Passwörter: nutze die Audit-Funktion deines Managers, um schwache oder wiederverwendete Passwörter zu identifizieren. Ersetze sie schrittweise

- Aktiviere MFA überall: selbst ein starkes Passwort schützt nicht vor Phishing. Überprüfe verdächtige URLs mit einem Phishing-Checker

FAQ

Was ist eine Passphrase?

Eine Passphrase ist ein Authentifizierungsgeheimnis, das aus mehreren Wörtern besteht (in der Regel 4 bis 7), getrennt durch Leerzeichen oder ein Trennzeichen. Sie bezieht ihre Stärke aus der Länge und der Anzahl möglicher Wörter im Quellwörterbuch. Mit der Diceware-Methode (7.776 Wörter) fügt jedes Wort 12,9 Bits Entropie hinzu. Eine Phrase aus 5 Wörtern erreicht 64 Bits Entropie, ausreichend für die meisten Online-Anwendungen.

Ist eine Passphrase sicherer als ein Passwort?

Das kommt auf den Kontext an. Bei gleicher Entropie sind beide in der Brute-Force-Resistenz gleichwertig. Ein zufälliges Passwort mit 16 Zeichen (~105 Bits) ist mathematisch widerstandsfähiger als eine Phrase aus 5 Diceware-Wörtern (~64 Bits). Aber eine Passphrase lässt sich leichter merken, was Wiederverwendung oder unsichere Speicherung verhindert: zwei der größten Risiken in der Praxis.

Wie viele Wörter sollte eine Passphrase enthalten?

Mindestens 5 Wörter für den normalen Gebrauch (64 Bits Entropie mit Diceware). Für ein Master-Passwort oder Verschlüsselung solltest du 6 bis 7 Wörter anvisieren (77-90 Bits). Drei Wörter (~38 Bits) reichen nicht aus, um einem Offline-Angriff standzuhalten. Das NIST empfiehlt, lange Geheimnisse ohne Obergrenze zu fördern.

Was ist die Diceware-Methode?

Diceware ist eine Methode zur Passphrase-Generierung, 1995 von Arnold Reinhold erfunden. Sie nutzt physische Würfel, um Wörter aus einer nummerierten Liste mit 7.776 Einträgen (6^5) auszuwählen. Für jedes Wort wirfst du 5 Würfel, bildest eine fünfstellige Zahl und suchst das zugehörige Wort. Der physische Wurf garantiert kryptografisch unverzerrten Zufall.

Können Passphrasen geknackt werden?

Ja, wenn sie schlecht konstruiert sind. Phrasen, die auf Zitaten, Songtexten oder mental gewählten Wörtern basieren, sind anfällig für Phrasen-Wörterbuchangriffe. Eine Phrase aus 3 Diceware-Wörtern (~38 Bits) kann mit moderner Hardware in wenigen Stunden geknackt werden. Mit 5+ zufällig gezogenen Wörtern dauert Brute Force mit heutiger Rechenleistung Jahrtausende.

Was sind Beispiele für gute Passphrasen?

Wirklich zufällige Wörter ohne logischen Zusammenhang: "marmor fenster feder dreieck olive" (5 Diceware-Wörter, ~64 Bits). Schlechte Beispiele: "meine katze ist schön" (zusammenhängende, vorhersehbare Wörter), "to be or not to be" (bekanntes Zitat, 0 Bits nutzbare Entropie), "P@ssw0rd123!" (vorhersehbare Ersetzungen). Entscheidend ist der echte Zufall bei der Auswahl, nicht die scheinbare Komplexität.

Passphrase oder zufälliges Passwort: was solltest du wählen?

Verwende eine Passphrase für alles, was du dir merken und regelmäßig eintippen musst: Master-Passwort des Managers, Festplattenverschlüsselung, Anmeldung ohne Auto-Vervollständigung. Verwende ein zufälliges Passwort für alles, was im Manager gespeichert wird: Online-Konten, API-Schlüssel, Tokens. Beide Ansätze ergänzen sich, sie stehen nicht im Widerspruch.

Glossar

- Passphrase: Authentifizierungsgeheimnis aus mehreren Wörtern, das seine Stärke aus der Länge und der Anzahl möglicher Kombinationen im Quellwörterbuch bezieht.

- Entropie: Maß für die Anzahl möglicher Kombinationen eines Geheimnisses, ausgedrückt in Bits. Jedes Bit verdoppelt die Anzahl der Kombinationen. Ein Geheimnis mit 80 Bits bietet 2^80 (~10^24) Kombinationen.

- Diceware: Methode zur Passphrase-Generierung durch Würfeln mit physischen Würfeln in einer Liste von 7.776 Wörtern, die unverzerrten Zufall garantiert. 1995 von Arnold Reinhold entwickelt.

- Brute Force: Angriff, der alle möglichen Kombinationen eines Geheimnisses durchprobiert. Die benötigte Zeit hängt direkt von der Entropie ab: jedes zusätzliche Bit verdoppelt die Dauer.

- CSPRNG (Cryptographically Secure Pseudo-Random Number Generator): Pseudozufallszahlengenerator für kryptografische Anwendungen, der die Unvorhersagbarkeit der erzeugten Werte garantiert.

- Master-Passwort: Hauptpasswort eines Passwort-Managers. Das einzige Geheimnis, das sich der Nutzer merken muss, und das den Zugang zu allen anderen schützt.

📚 Verwandte Leitfäden zur Passwortsicherheit

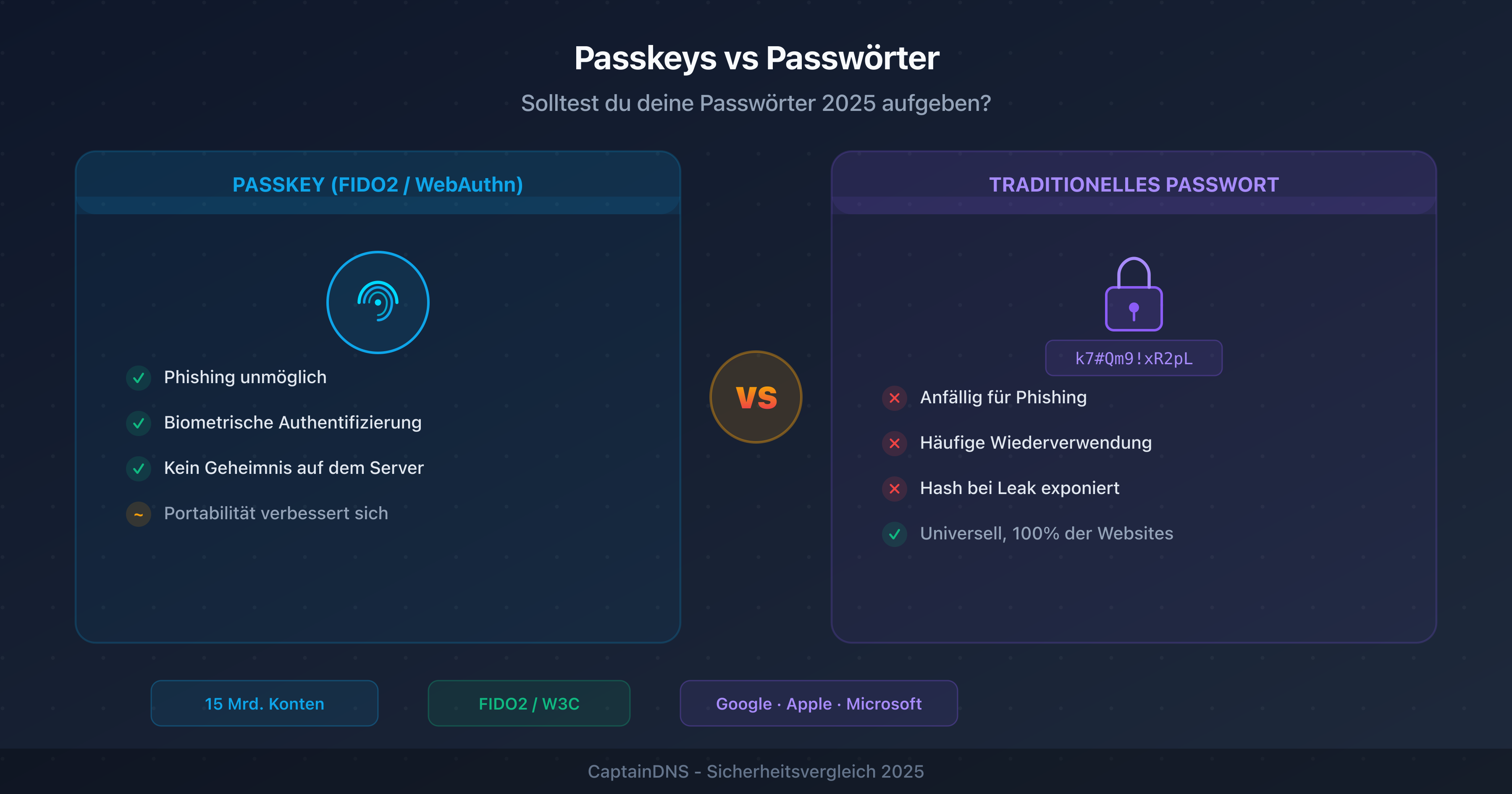

- Passkeys vs Passwörter: solltest du deine Passwörter 2025 aufgeben?

- NIST-Passwortempfehlungen 2025: was sich geändert hat