Frase de contraseña vs contraseña: ¿cuál es realmente más segura?

Por CaptainDNS

Publicado el 20 de febrero de 2026

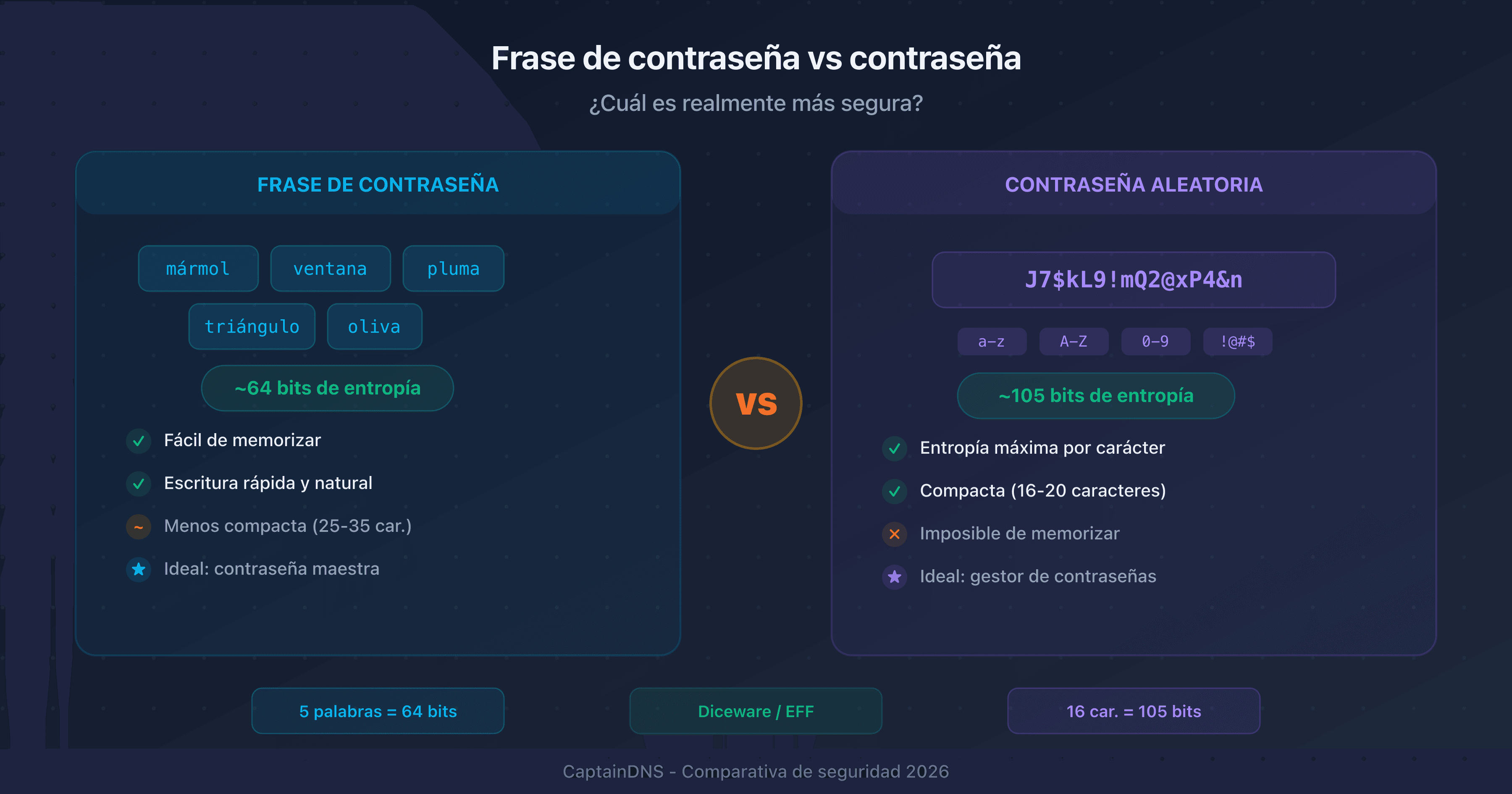

- Una frase de contraseña de 5 palabras Diceware ofrece ~64 bits de entropía, una contraseña aleatoria de 16 caracteres (a-z, A-Z, 0-9, símbolos) alcanza ~105 bits

- Las frases de contraseña son más fáciles de memorizar y de teclear, las contraseñas aleatorias son más compactas y más resistentes al brute force

- Usa una frase de contraseña para la master password de un gestor o cualquier secreto que debas recordar, una contraseña aleatoria para todo lo almacenado en un gestor

- El método Diceware (selección de palabras mediante dados físicos) sigue siendo la referencia para generar frases de contraseña sin sesgo

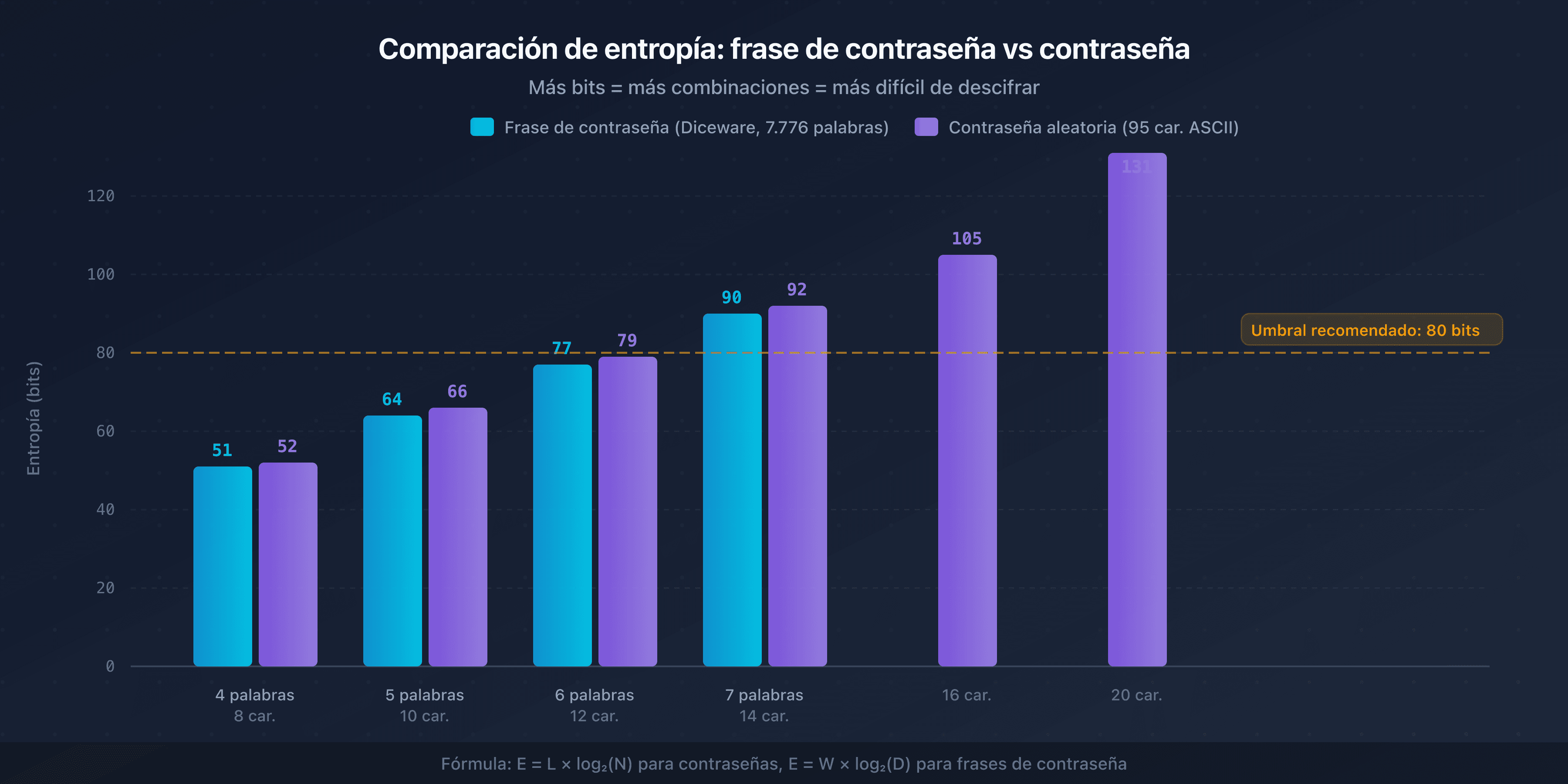

- Sea cual sea el enfoque, apunta a un mínimo de 80 bits de entropía para resistir ataques offline

"correct horse battery staple": cuatro palabras, 44 bits de entropía, y una tira de xkcd convertida en el argumento estrella de los defensores de las frases de contraseña. En el otro extremo, J7$kL9!mQ2@xP4&n: dieciséis caracteres ilegibles, 105 bits de entropía, imposibles de recordar sin un gestor.

El debate frase de contraseña vs contraseña resurge periódicamente en las discusiones sobre seguridad. Pero la pregunta no es "¿cuál es mejor?", sino "¿cuál conviene para cada uso?". Este artículo plantea los cálculos, compara ambos enfoques con criterios medibles y propone un marco de decisión claro.

Si necesitas generar uno u otro de inmediato, nuestro generador de contraseñas crea passwords aleatorias y frases de contraseña con indicador de fortaleza en tiempo real.

¿Qué es una frase de contraseña?

Una frase de contraseña (passphrase) es un secreto de autenticación compuesto por varias palabras, separadas por espacios o un carácter delimitador. A diferencia de una contraseña clásica que mezcla letras, números y símbolos en una cadena corta, la frase de contraseña obtiene su fuerza de su longitud y del número de palabras posibles en el diccionario fuente.

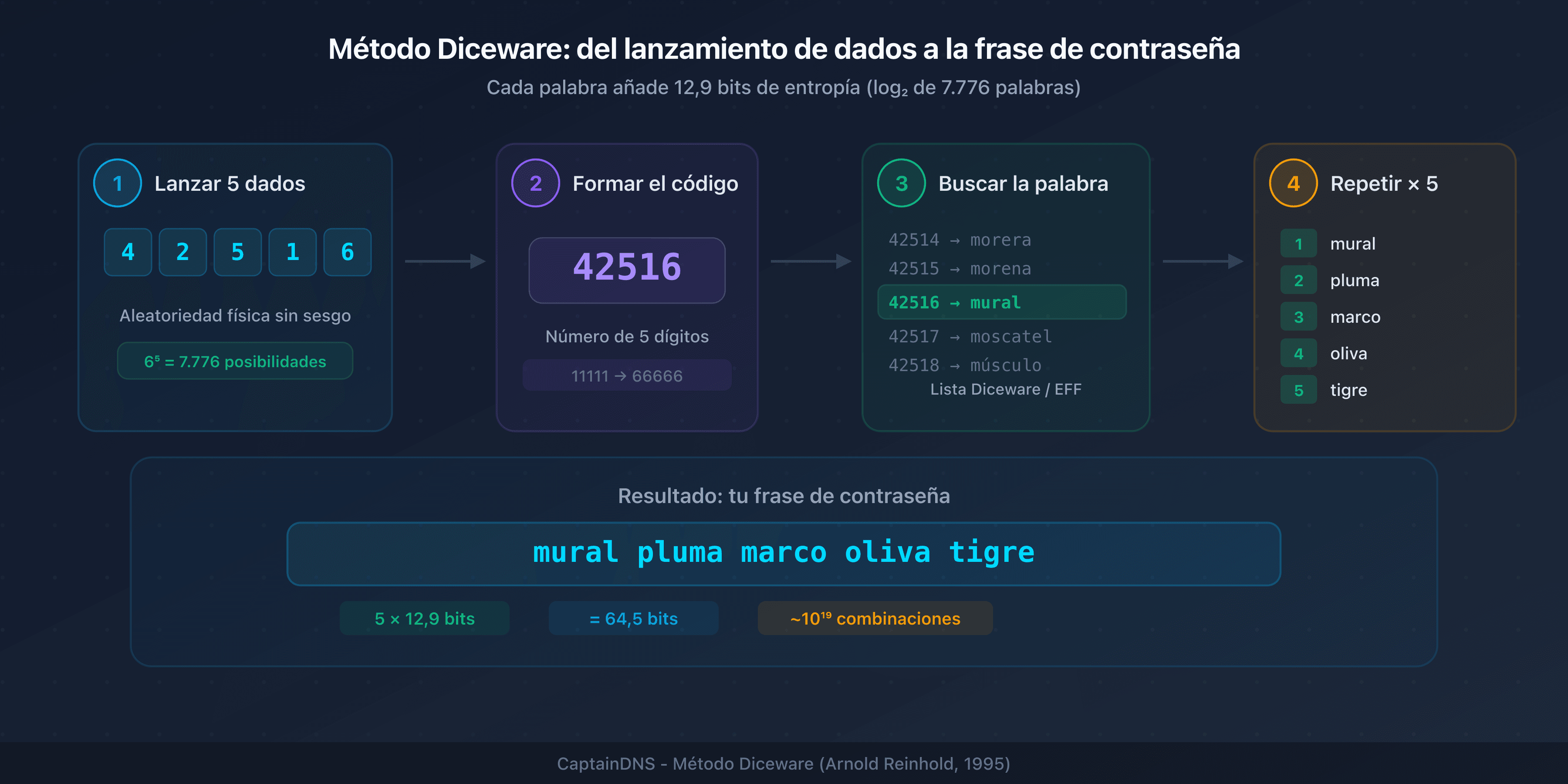

El origen: Diceware

El método Diceware, creado por Arnold Reinhold en 1995, utiliza dados físicos para seleccionar palabras de una lista numerada de 7 776 entradas (6^5). Cada palabra añade log2(7776) = 12,9 bits de entropía. El lanzamiento físico garantiza una aleatoriedad sin sesgo, a diferencia de las palabras elegidas "al azar" por un humano.

Ejemplo de generación Diceware:

- Lanzar 5 dados: 4-2-5-1-6

- Buscar 42516 en la lista: "mural"

- Repetir para cada palabra

La EFF publicó en 2016 una lista Diceware mejorada con palabras más fáciles de deletrear y memorizar, manteniendo las mismas propiedades estadísticas.

Lo que hace una buena frase de contraseña

- Palabras aleatorias: nunca citas, títulos de canciones ni frases conocidas

- Mínimo 5 palabras para alcanzar ~64 bits de entropía (Diceware)

- Sin sustituciones predecibles: reemplazar "e" por "3" no añade entropía significativa si el atacante lo sabe

- Separador opcional: un carácter entre las palabras (

correct-horse-battery-staple) puede complicar ciertos ataques por diccionario

Contraseña aleatoria vs frase de contraseña: comparativa en cifras

| Criterio | Contraseña aleatoria (16 car.) | Frase de contraseña (5 palabras Diceware) |

|---|---|---|

| Entropía | ~105 bits (95 caracteres imprimibles) | ~64 bits (lista de 7 776 palabras) |

| Longitud | 16 caracteres | 25-35 caracteres |

| Memorización | Muy difícil | Accesible (imágenes mentales) |

| Escritura manual | Lenta, propensa a errores | Más rápida, natural |

| Resistencia brute force | ~10^31 combinaciones | ~10^19 combinaciones |

| Almacenamiento en gestor | Ideal (copiar-pegar) | Posible pero menos compacto |

| Escritura en móvil | Incómoda (cambios de teclado) | Más sencilla (palabras comunes) |

| Caso de uso principal | Cuentas almacenadas en un gestor | Master password, secretos memorizados |

La contraseña aleatoria gana en entropía por carácter. La frase de contraseña gana en ergonomía. Ambos enfoques son válidos: la elección depende del contexto de uso.

¿Cuándo usar una frase de contraseña?

La frase de contraseña destaca en situaciones donde debes recordar y teclear el secreto regularmente:

Master password de un gestor

Es el caso de uso número uno. Tu master password protege todas tus demás contraseñas. Debe ser fuerte, memorizable y tecleada manualmente en cada desbloqueo. Una frase de 6 palabras Diceware (~77 bits) ofrece un excelente equilibrio.

Cifrado de disco o clave PGP

La contraseña de descifrado de tu disco (LUKS, FileVault, BitLocker) se introduce al arrancar, antes de que cualquier gestor esté disponible. Una frase de contraseña es la solución natural.

Secreto compartido verbalmente

En un contexto de emergencia, dictar sol-mármol-triángulo-ventana-oliva por teléfono es realista. Dictar J7$kL9!mQ2@xP4&n lo es mucho menos.

Conexión frecuente sin autocompletado

Equipos compartidos, terminales sin gestor, servidores vía SSH con autenticación por contraseña: la frase de contraseña reduce los errores de escritura.

¿Cuándo usar una contraseña aleatoria?

La contraseña aleatoria es óptima cuando la memorización no es un criterio:

Cuentas almacenadas en un gestor

La mayoría de tus cuentas online. El gestor genera, almacena y autocompleta una contraseña de 20+ caracteres aleatorios. Nunca necesitas leerla ni teclearla.

Claves API y tokens

Los secretos de máquina nunca se introducen manualmente. Una contraseña de 32+ caracteres aleatorios o un token hexadecimal ofrece una entropía máxima en un formato compacto.

Cuentas de alta seguridad

Para cuentas críticas (admin de servidor, root de base de datos), una contraseña aleatoria de 24+ caracteres almacenada en un gestor o una bóveda (Vault, AWS Secrets Manager) es el estándar.

¿Cómo crear una frase de contraseña segura?

Método Diceware (referencia)

- Consigue 5 dados de seis caras

- Para cada palabra, lanza los 5 dados y anota los números en orden (ej.: 3-5-2-4-1)

- Busca el número en la lista Diceware o EFF (35241 = "pluma")

- Repite para obtener de 5 a 7 palabras

- Ensambla las palabras con un separador a tu elección

Errores comunes a evitar

- Elegir palabras "al azar" mentalmente: el cerebro humano es un mal generador de aleatoriedad. Estudios muestran que las palabras "aleatorias" elegidas por humanos están fuertemente sesgadas hacia categorías predecibles (animales, colores, objetos cotidianos)

- Usar letras de canciones o citas: los atacantes mantienen diccionarios de frases culturales. "To be or not to be" tiene cero bits de entropía

- Muy pocas palabras: 3 palabras Diceware = ~38 bits. Es insuficiente para resistir un ataque offline. Mínimo 5 palabras

- Añadir números predecibles: "correct horse battery staple 123" no aporta casi nada si el atacante añade sufijos numéricos a su estrategia

La entropía explicada de forma sencilla

La entropía mide el número de combinaciones posibles de un secreto, expresado en bits. Cada bit duplica el número de combinaciones. La fórmula:

Entropía = log2(número de combinaciones posibles)

Para una contraseña aleatoria

Si cada carácter se extrae uniformemente entre N caracteres posibles, una contraseña de L caracteres tiene una entropía de:

E = L x log2(N)

Ejemplos:

- 12 caracteres entre 26 minúsculas: 12 x 4,7 = 56 bits

- 16 caracteres entre 95 imprimibles ASCII: 16 x 6,57 = 105 bits

- 20 caracteres entre 95 imprimibles ASCII: 20 x 6,57 = 131 bits

Para una frase de contraseña

Si cada palabra se extrae de un diccionario de D palabras, una frase de W palabras tiene una entropía de:

E = W x log2(D)

Ejemplos (lista Diceware, D = 7 776):

- 4 palabras: 4 x 12,9 = 51 bits

- 5 palabras: 5 x 12,9 = 64 bits

- 6 palabras: 6 x 12,9 = 77 bits

- 7 palabras: 7 x 12,9 = 90 bits

Umbrales recomendados

| Uso | Entropía mínima | Equivalente contraseña | Equivalente frase de contraseña |

|---|---|---|---|

| Cuenta online (+ MFA) | 50 bits | 8 car. (mixto) | 4 palabras Diceware |

| Cuenta sensible | 80 bits | 13 car. (mixto) | 7 palabras Diceware |

| Cifrado de disco | 90 bits | 14 car. (mixto) | 7 palabras Diceware |

| Clave API / token | 128 bits | 20 car. (mixto) | 10 palabras Diceware |

El NIST SP 800-63B recomienda un mínimo de 8 caracteres para las contraseñas online y señala que las frases de contraseña largas deberían fomentarse sin restricción de longitud.

🎯 Plan de acción recomendado

- Adopta un gestor de contraseñas: 1Password, Bitwarden o KeePass. Es la base que hace posible todo lo demás

- Crea una master password fuerte: una frase de contraseña de 6+ palabras Diceware (~77 bits mínimo). Es el único secreto que debes recordar

- Genera contraseñas aleatorias para todo lo demás: 16-20 caracteres, almacenadas en el gestor. Usa un generador de hash para verificar la integridad de tus exportaciones si es necesario

- Verifica tus contraseñas existentes: usa la función de auditoría de tu gestor para identificar contraseñas débiles o reutilizadas. Reemplázalas progresivamente

- Activa el MFA en todos lados: incluso una contraseña fuerte no protege contra el phishing. Verifica las URLs sospechosas con un verificador de phishing

FAQ

¿Qué es una frase de contraseña?

Una frase de contraseña es un secreto de autenticación compuesto por varias palabras (generalmente de 4 a 7), separadas por espacios o un delimitador. Obtiene su fuerza de su longitud y del número de palabras posibles en el diccionario fuente. Con el método Diceware (7 776 palabras), cada palabra añade 12,9 bits de entropía. Una frase de 5 palabras alcanza 64 bits de entropía, suficiente para la mayoría de usos online.

¿Es más segura una frase de contraseña que una contraseña?

Depende del contexto. A entropía igual, ambas son equivalentes en resistencia al brute force. Una contraseña aleatoria de 16 caracteres (~105 bits) es matemáticamente más resistente que una frase de 5 palabras Diceware (~64 bits). Pero una frase de contraseña es más fácil de memorizar, lo que evita la reutilización o el almacenamiento no seguro: dos riesgos importantes en la práctica.

¿Cuántas palabras debe tener una frase de contraseña?

Mínimo 5 palabras para un uso habitual (64 bits de entropía con Diceware). Para una master password o cifrado, apunta a 6 o 7 palabras (77-90 bits). Tres palabras (~38 bits) son insuficientes para resistir un ataque offline. El NIST recomienda fomentar los secretos largos sin imponer un máximo.

¿Qué es el método Diceware?

Diceware es un método de generación de frases de contraseña inventado por Arnold Reinhold en 1995. Utiliza dados físicos para seleccionar palabras de una lista numerada de 7 776 entradas (6^5). Para cada palabra, lanzas 5 dados, formas un número de 5 cifras y buscas la palabra correspondiente. El lanzamiento físico garantiza una aleatoriedad criptográficamente sin sesgo.

¿Se pueden crackear las frases de contraseña?

Sí, si están mal construidas. Las frases basadas en citas, letras de canciones o palabras elegidas mentalmente son vulnerables a ataques por diccionario de frases. Una frase de 3 palabras Diceware (~38 bits) puede crackearse en pocas horas con hardware moderno. Con 5+ palabras generadas aleatoriamente, el brute force tardaría milenios con la capacidad de cómputo actual.

¿Cuáles son ejemplos de buenas frases de contraseña?

Palabras verdaderamente aleatorias, sin relación lógica: "mármol ventana pluma triángulo oliva" (5 palabras Diceware, ~64 bits). Malos ejemplos: "mi gato es bonito" (palabras relacionadas, predecibles), "to be or not to be" (cita conocida, 0 bits de entropía útil), "P@ssw0rd123!" (sustituciones predecibles). La clave es la aleatoriedad real de la selección, no la complejidad aparente.

¿Frase de contraseña o contraseña aleatoria: qué elegir?

Usa una frase de contraseña para todo lo que debas recordar y teclear regularmente: master password del gestor, cifrado de disco, conexión sin autocompletado. Usa una contraseña aleatoria para todo lo almacenado en un gestor: cuentas online, claves API, tokens. Ambos enfoques son complementarios, no opuestos.

Glosario

- Frase de contraseña (passphrase): secreto de autenticación compuesto por varias palabras, que obtiene su fuerza de la longitud y del número de combinaciones posibles en el diccionario fuente.

- Entropía: medida del número de combinaciones posibles de un secreto, expresada en bits. Cada bit duplica el número de combinaciones. Un secreto de 80 bits ofrece 2^80 (~10^24) combinaciones.

- Diceware: método de generación de frases de contraseña mediante lanzamiento de dados físicos en una lista de 7 776 palabras, garantizando una aleatoriedad sin sesgo. Creado por Arnold Reinhold en 1995.

- Brute force: ataque que prueba todas las combinaciones posibles de un secreto. El tiempo necesario depende directamente de la entropía: cada bit adicional duplica la duración.

- CSPRNG (Cryptographically Secure Pseudo-Random Number Generator): generador de números pseudoaleatorios diseñado para uso criptográfico, que garantiza la impredecibilidad de los valores producidos.

- Master password: contraseña principal de un gestor de contraseñas. Es el único secreto que el usuario debe memorizar, protegiendo el acceso a todos los demás.

📚 Guías de seguridad de contraseñas relacionadas

- Passkeys vs contraseñas: ¿hay que abandonar las contraseñas en 2025?

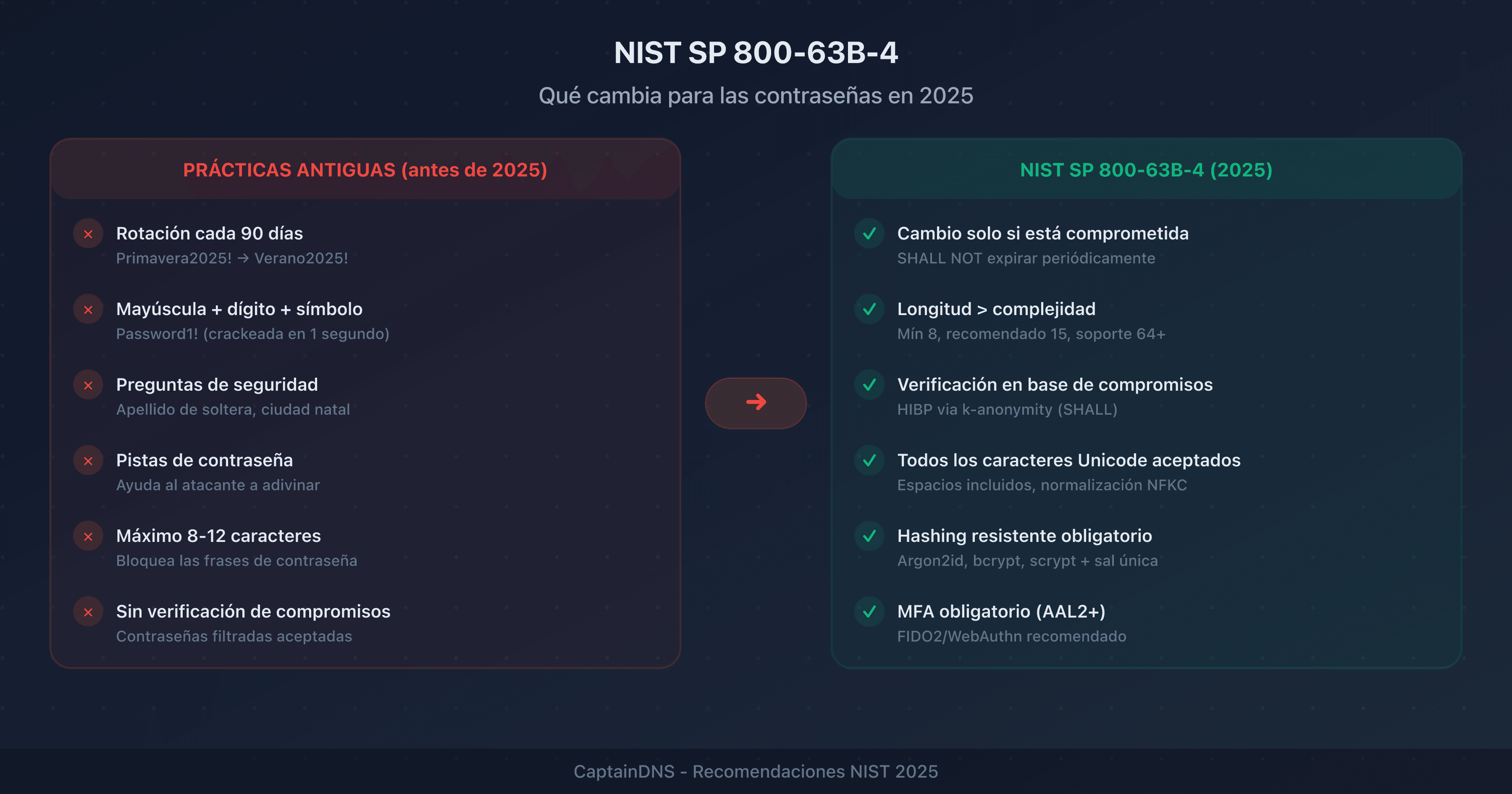

- Recomendaciones NIST 2025 sobre contraseñas: qué ha cambiado