Auf einen Phishing-Link geklickt: was jetzt sofort tun?

Von CaptainDNS

Veröffentlicht am 15. Februar 2026

- Ein Klick auf einen Phishing-Link reicht nicht immer aus, um dein Gerät zu infizieren, aber handle schnell

- Sofortmaßnahmen: trenne die Netzwerkverbindung, starte einen Virenscan, leere den Browser-Cache

- Wenn du Zugangsdaten eingegeben hast, ändere sie auf der offiziellen Website und aktiviere sofort 2FA

- Melde das Phishing und überwache deine Bankkonten mindestens 30 Tage lang

3,4 Milliarden Phishing-E-Mails werden weltweit jeden Tag verschickt (Valimail 2024). Bei diesem Volumen ist es keine Frage des "Ob", sondern des "Wann", dass du auf einen schädlichen Link klickst. Die gute Nachricht: Ein einfacher Klick reicht nicht immer aus, um dein Gerät oder deine Daten zu kompromittieren.

Dieser Leitfaden gibt dir die genauen Schritte, die du in den Minuten, Stunden und Tagen nach einem Klick auf einen verdächtigen Link befolgen solltest. Ob du nur die Seite geöffnet oder deine Zugangsdaten eingegeben hast: Jedes Szenario wird mit einem konkreten Aktionsplan abgedeckt.

Was passiert, wenn du auf einen Phishing-Link klickst?

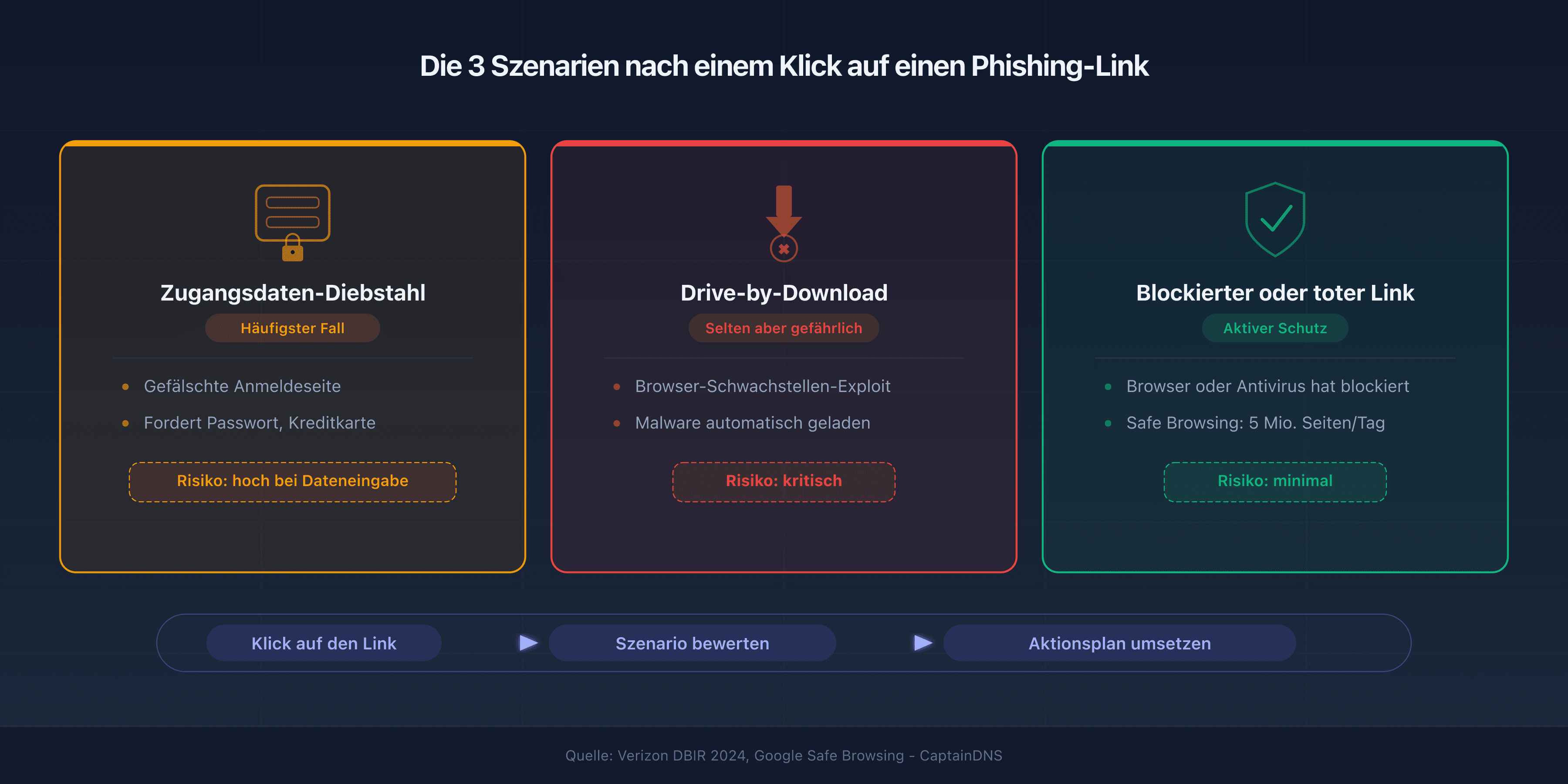

Das Ergebnis eines Klicks auf einen Phishing-Link hängt von drei Faktoren ab: dem Linktyp, dem Zustand deines Geräts und dem, was du nach dem Klick getan hast.

Szenario 1: die Phishing-Seite (Zugangsdaten-Sammlung)

Der häufigste Fall. Der Link öffnet eine Website, die einen legitimen Dienst imitiert (Bank, E-Mail, soziales Netzwerk). Die Seite fordert dich auf, deine Zugangsdaten einzugeben. Wenn du nichts eingegeben und die Seite geschlossen hast, ist das Risiko minimal. Wenn du deine Zugangsdaten eingegeben hast, springe direkt zum Abschnitt "Du hast deine Zugangsdaten eingegeben".

Szenario 2: der automatische Download (Drive-by Download)

Seltener, aber gefährlicher. Die Website nutzt eine Sicherheitslücke deines Browsers aus, um Schadcode ohne dein Zutun herunterzuladen und auszuführen. Moderne Browser (Chrome, Firefox, Edge) schließen diese Lücken schnell, aber ein nicht aktualisierter Browser bleibt anfällig.

Szenario 3: nichts passiert (toter oder blockierter Link)

Dein Antivirenprogramm, dein Browser oder dein DNS-Filter hat die Seite blockiert, bevor sie geladen wurde. Google Safe Browsing blockiert täglich etwa 5 Millionen Phishing-Seiten. Wenn du eine rote Warnung "Betrügerische Website" siehst, hat dein Browser seine Arbeit getan.

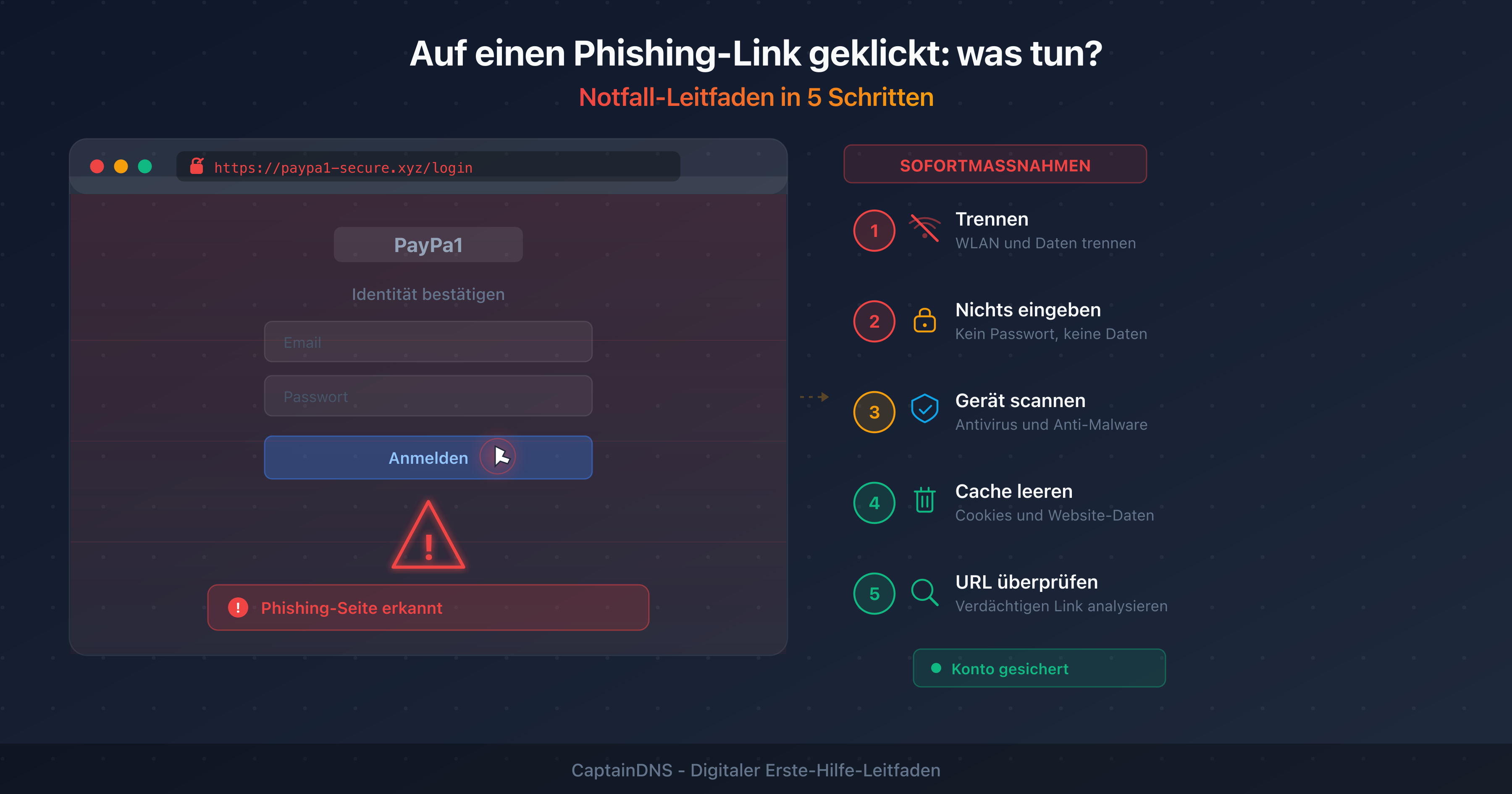

Die 5 Sofortmaßnahmen (erste Minuten)

1. Trenne die Netzwerkverbindung

Schalte das WLAN aus oder ziehe das Ethernet-Kabel ab. Falls Malware heruntergeladen wurde, verhindert die Trennung, dass sie mit ihrem Command-and-Control-Server (C2) kommuniziert, Daten exfiltriert oder sich in deinem lokalen Netzwerk ausbreitet.

Auf dem Smartphone aktivierst du den Flugmodus. Das ist die schnellste und wirksamste Maßnahme.

2. Gib keine Informationen ein

Falls die Seite noch geöffnet ist, fülle kein Feld aus. Klicke auf keinen weiteren Button. Lade nichts herunter. Schließe den Tab sofort. Falls der Browser ein Pop-up anzeigt, das sich nicht schließen lässt, erzwinge das Beenden des Browsers (Strg+Umschalt+Esc unter Windows, Cmd+Q unter macOS).

3. Starte einen vollständigen Virenscan

Stelle die Netzwerkverbindung wieder her und starte einen vollständigen Scan (keinen Schnellscan) mit deinem Antivirenprogramm. Falls du keins hast, ist Windows Defender in Windows 10/11 integriert und bietet einen soliden Schutz.

Für eine zweite Meinung nutze einen kostenlosen Online-Scanner wie Malwarebytes oder ESET Online Scanner. Zwei Erkennungsmotoren sind besser als eine.

4. Leere den Cache und die Cookies des Browsers

Phishing-Websites können Tracking-Cookies setzen oder den Browser-Cache ausnutzen. Leere beides vollständig:

- Chrome: Einstellungen > Datenschutz > Browserdaten löschen > "Cookies" und "Bilder/Dateien im Cache" aktivieren

- Firefox: Einstellungen > Datenschutz > Cookies und Website-Daten > Daten entfernen

- Edge: Einstellungen > Datenschutz > Zu löschende Elemente auswählen

5. Überprüfe die URL mit einem Prüf-Tool

Kopiere die URL des verdächtigen Links (aus deinem Verlauf oder der Original-E-Mail) und analysiere sie mit einem Phishing-URL-Prüfer, der mehrere Threat-Intelligence-Datenbanken abfragt (URLhaus, Google Safe Browsing, PhishTank, VirusTotal). Das Ergebnis liefert dir ein klares Urteil: sauber, verdächtig oder schädlich.

Dieser Schritt bestätigt die Natur des Links und hilft dir, das tatsächliche Risikoniveau einzuschätzen.

Du hast deine Zugangsdaten eingegeben? (Wiederherstellungsplan)

Wenn du ein Passwort, eine Kreditkartennummer oder andere sensible Informationen auf der Phishing-Website eingegeben hast, ist das Risiko hoch. Hier ist der Wiederherstellungsplan in der Reihenfolge der Priorität.

Ändere deine Passwörter sofort

Gehe direkt auf die offizielle Website des betroffenen Dienstes (tippe die URL manuell ein, folge keinem Link) und ändere dein Passwort. Wenn du dasselbe Passwort bei anderen Diensten verwendest, ändere es dort ebenfalls. Das ist der Grund, warum ein Passwort-Manager mit einzigartigen Passwörtern pro Dienst unverzichtbar ist.

Aktiviere die Zwei-Faktor-Authentifizierung (2FA)

2FA fügt eine zusätzliche Schutzschicht hinzu, selbst wenn der Angreifer dein Passwort besitzt. Bevorzuge eine Authentifizierungs-App (Google Authenticator, Authy, Microsoft Authenticator) statt SMS, da SMS per SIM-Swap abgefangen werden kann.

Überprüfe die letzten Anmeldungen deiner Konten

Die meisten Dienste (Google, Microsoft, Facebook, Amazon) bieten einen Anmeldeverlauf in den Sicherheitseinstellungen an. Suche nach Anmeldungen von unbekannten Standorten oder Geräten. Trenne alle verdächtigen Sitzungen.

Benachrichtige deine Bank (bei Bankdaten)

Wenn du eine Kreditkartennummer eingegeben hast, rufe sofort deine Bank an, um die Karte sperren zu lassen. Betrügerische Transaktionen beginnen oft innerhalb von Minuten nach der Kompromittierung. Überwache deine Kontoauszüge mindestens 30 Tage lang.

Sonderfälle

Klick auf einen Phishing-Link auf dem Smartphone (iPhone oder Android)

Smartphones sind weniger anfällig für Drive-by Downloads als Computer, aber nicht immun. Mobile Phishing-Websites zielen hauptsächlich auf die Sammlung von Zugangsdaten ab.

Spezifische Schritte:

- Aktiviere den Flugmodus

- Schließe alle Browser-Tabs

- Überprüfe, ob keine unbekannte App installiert wurde (Einstellungen > Apps > nach Datum sortieren)

- Starte einen Scan mit deinem mobilen Antivirenprogramm

- Ändere eingegebene Passwörter von einem anderen Gerät aus

Klick von einem Firmencomputer

Im Unternehmen hat die Benachrichtigung deines IT-Teams oder SOC (Security Operations Center) Vorrang vor allen anderen Maßnahmen. Versuche nicht, das Problem allein zu lösen. Das Sicherheitsteam verfügt über Erkennungs- und Reaktionstools (EDR), die den Vorfall analysieren und die Bedrohung im gesamten Netzwerk eindämmen können.

Leite die originale Phishing-E-Mail über den dafür vorgesehenen Kanal an dein Sicherheitsteam weiter (Button "Phishing melden" in Outlook oder eine dedizierte E-Mail-Adresse).

Geöffneter Anhang (potenzielle Malware)

Wenn du einen verdächtigen Anhang geöffnet hast (.exe, .docm, .zip, .html), ist das Risiko höher als bei einem einfachen Klick auf einen Link. Trenne sofort die Netzwerkverbindung und starte den Computer nicht neu (manche Malware installiert sich beim Neustart).

Starte einen Virenscan im Offline-Modus (Windows Defender Offline oder ein Live-USB-Linux mit ClamAV). Falls der Scan Malware erkennt, konsultiere einen Fachmann, bevor du das Gerät wieder verwendest.

Wie melde ich Phishing?

Die Meldung hilft, die Phishing-Website für andere Nutzer zu blockieren. Je schneller eine Website gemeldet wird, desto schneller wird sie unschädlich gemacht.

In Frankreich

- signal-spam.fr: leite die verdächtige E-Mail über das Online-Formular oder die Browser-Erweiterung weiter

- phishing-initiative.fr: melde die URL der Phishing-Website (nicht die E-Mail, die URL)

- 17Cyber.gouv.fr: offizielle Plattform zur Meldung von Cyberbedrohungen

International

- reportphishing@apwg.org: Anti-Phishing Working Group (alle Sprachen)

- Google Safe Browsing: die Meldung ist in Chrome integriert ("Sicherheitsproblem melden")

- PhishTank: reiche die Phishing-URL ein, um die Community-Datenbank zu ergänzen

Im Unternehmen

Leite die E-Mail an dein Sicherheitsteam weiter. Lösche die Original-E-Mail nicht: Die Header enthalten die technischen Beweise (Absender-IP, SPF/DKIM/DMARC-Ergebnisse). Das Sicherheitsteam kann die Header mit einem E-Mail-Header-Analyzer analysieren, um den Ursprung des Angriffs zurückzuverfolgen.

Wie du vermeidest, erneut in die Falle zu tappen

Überprüfe Links, bevor du klickst

Fahre mit der Maus über jeden Link, bevor du klickst, um die tatsächliche URL zu sehen. Auf dem Smartphone halte den Finger gedrückt. Wenn die Domain nicht zum legitimen Absender passt, handelt es sich um Phishing. Für eine tiefgehende Analyse kopiere die URL und füge sie in einen Phishing-Scanner ein.

Aktiviere 2FA überall

Die Zwei-Faktor-Authentifizierung macht deine Konten widerstandsfähig gegen Phishing, selbst wenn der Angreifer dein Passwort erbeutet. Aktiviere sie bei allen Diensten, die es anbieten, angefangen bei deiner Haupt-E-Mail-Adresse (sie ist der Wiederherstellungsschlüssel für alle deine anderen Konten).

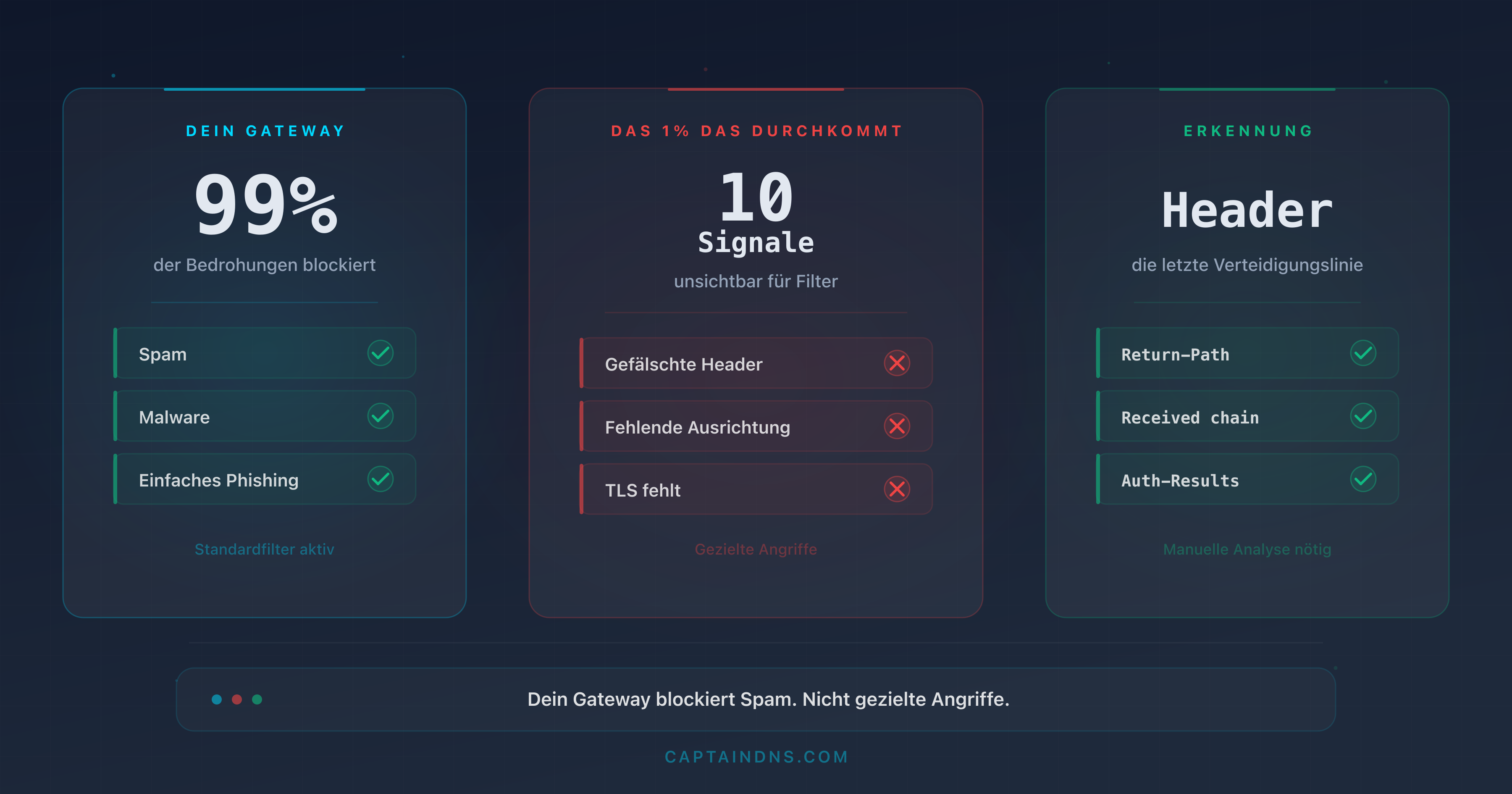

Für Administratoren: DMARC im strikten Modus einrichten

Wenn du eine Domain verwaltest, verhindern SPF, DKIM und DMARC, dass Angreifer deine Domain in ihren Phishing-Kampagnen fälschen. Eine DMARC-Richtlinie auf reject blockiert E-Mails, die deine Domain fälschen, bevor sie die Empfänger erreichen. Überprüfe deine Konfiguration mit einem DMARC-Prüfer.

FAQ

Kann man allein durch einen Klick auf einen Link gehackt werden?

Ein einfacher Klick kann ausreichen, wenn dein Browser oder dein System nicht auf dem neuesten Stand ist (Drive-by-Download-Angriff). Mit einem aktuellen Browser und System ist das Infektionsrisiko durch einen einfachen Klick gering. Die Hauptgefahr geht von der Eingabe von Zugangsdaten auf der Phishing-Website oder dem Öffnen eines schädlichen Anhangs aus.

Muss man nach einem Klick auf einen Phishing-Link alle Passwörter ändern?

Wenn du nichts auf der Website eingegeben hast, ist ein Wechsel aller Passwörter nicht nötig. Ändere vorsorglich nur das Passwort des vom Phishing imitierten Dienstes. Wenn du Zugangsdaten eingegeben hast, ändere das Passwort des betroffenen Dienstes und aller anderen Dienste, die dasselbe Passwort verwenden.

Kann mein Smartphone durch einen Phishing-Link infiziert werden?

Smartphones sind dank des App-Sandboxings weniger anfällig für Drive-by Downloads als Computer. Das Hauptrisiko auf dem Smartphone ist die Sammlung von Zugangsdaten über eine gefälschte Anmeldeseite. Überprüfe, ob keine unbekannte App installiert wurde, und starte einen mobilen Virenscan.

Wie viel Zeit hat ein Hacker, nachdem ich geklickt habe?

Gestohlene Zugangsdaten werden oft innerhalb von Minuten nach der Eingabe ausgenutzt, besonders bei Bankkonten. Bei E-Mail- und Social-Media-Konten kann der Angreifer Tage warten, bevor er handelt. Ändere deine Passwörter so schnell wie möglich: Jede Minute zählt.

Woran erkenne ich, ob mein Computer nach einem Klick infiziert ist?

Starte einen vollständigen Virenscan. Achte auf Anzeichen einer Infektion: ungewöhnliche Verlangsamung, unerwünschte Pop-ups, unbekannte Programme beim Start, verdächtige Netzwerkverbindungen. Ein Tool wie der Task-Manager (Windows) oder die Aktivitätsanzeige (macOS) hilft, auffällige Prozesse zu erkennen.

Was tun, wenn ich meine Kreditkartennummer angegeben habe?

Rufe sofort deine Bank an, um die Karte sperren zu lassen. Überwache deine Kontoauszüge mindestens 30 Tage lang. Melde den Betrug bei Perceval (service-public.fr) in Frankreich. Wenn betrügerische Abbuchungen auftauchen, fechte sie bei deiner Bank innerhalb von 13 Monaten an (gesetzliche Frist in Europa).

Reicht ein Antivirenprogramm aus, um mich nach einem Klick zu schützen?

Ein Antivirenprogramm erkennt die meisten bekannten Malware-Varianten, aber keine Phishing-Seiten, die nichts herunterladen. Der Schutz beruht auf einer Kombination von Maßnahmen: aktuelles Antivirenprogramm, aktueller Browser, aktiviertes 2FA und Wachsamkeit bei Links. Keine einzelne Lösung deckt alle Risiken ab.

Wie melde ich eine Phishing-E-Mail in Frankreich?

Leite die verdächtige E-Mail an signal-spam.fr weiter. Melde die URL der Phishing-Website auf phishing-initiative.fr. Im Unternehmen nutze den Button "Phishing melden" deines Mail-Clients oder leite die E-Mail an dein Sicherheitsteam weiter. Antworte niemals direkt auf die verdächtige E-Mail.

Glossar

- Drive-by Download: Infektionstechnik, bei der Malware beim Besuch einer Website automatisch heruntergeladen und ausgeführt wird, ohne Zutun des Nutzers.

- 2FA (Zwei-Faktor-Authentifizierung): Sicherheitsmethode, die zwei verschiedene Identitätsnachweise (Passwort + temporärer Code) für den Zugang zu einem Konto erfordert.

- C2 (Command and Control): Remote-Server, der von einem Angreifer genutzt wird, um Malware auf einem kompromittierten Gerät zu steuern.

- EDR (Endpoint Detection and Response): Sicherheitslösung, die Endgeräte (PCs, Server) überwacht, um Bedrohungen in Echtzeit zu erkennen und darauf zu reagieren.

- SIM-Swap: Angriff, bei dem die Telefonnummer eines Opfers auf eine vom Angreifer kontrollierte SIM-Karte übertragen wird, um Verifizierungs-SMS abzufangen.

- Threat Intelligence: Bedrohungsinformationen, kontinuierlich aktualisierte Datenbanken mit schädlichen Links und Domains.

Überprüfe jetzt einen verdächtigen Link: Nutze unseren Phishing-URL-Prüfer, um jede URL in Sekunden gegen 4 Threat-Intelligence-Datenbanken zu analysieren.

Verwandte Phishing-Leitfäden

- Phishing vs Spear-Phishing: Der Unterschied 2026

- Wie du eine Phishing-E-Mail 2026 erkennst

- Google Safe Browsing, URLhaus, PhishTank, VirusTotal: wie Threat-Intelligence-Datenbanken funktionieren

- Phishing-Trends 2025-2026: APWG-Statistiken und neue Techniken