Cloudflare Email Service: Email Routing, Security und DMARC Management erklärt

Von CaptainDNS

Veröffentlicht am 21. April 2026

- 📧 4 vereinte E-Mail-Schichten: Routing (kostenlose Alias), Service (Versand über Workers), Security (ICES Anti-Phishing, ehem. Area 1), DMARC Management (kostenloses Reporting)

- ⚙️ Hybride Architektur: Inline-Deployment (MX) oder API (Graph M365/Gmail) für Email Security; natives Workers-Binding für Email Service

- 🔧 Automatische DNS-Konfiguration: SPF/DKIM/DMARC werden für Email Service automatisch bereitgestellt, sofern Cloudflare DNS verwendet wird; mit den CaptainDNS-Tools prüfen

- ⚠️ Wichtige Lücken: kein BIMI-Hosting, kein verwaltetes MTA-STS, keine Archivierung/Continuity, DMARC Management auf 1.000 Berichte/Monat begrenzt und nur für Cloudflare DNS

- 💰 Unterschiedliche Preise: Routing und DMARC Management kostenlos; Email Service zu 0,35 USD/1.000 E-Mails auf Workers Paid (5 USD/Monat, 3.000 E-Mails inklusive); Email Security auf Anfrage (3 Tiers: Advantage/Enterprise/PhishGuard)

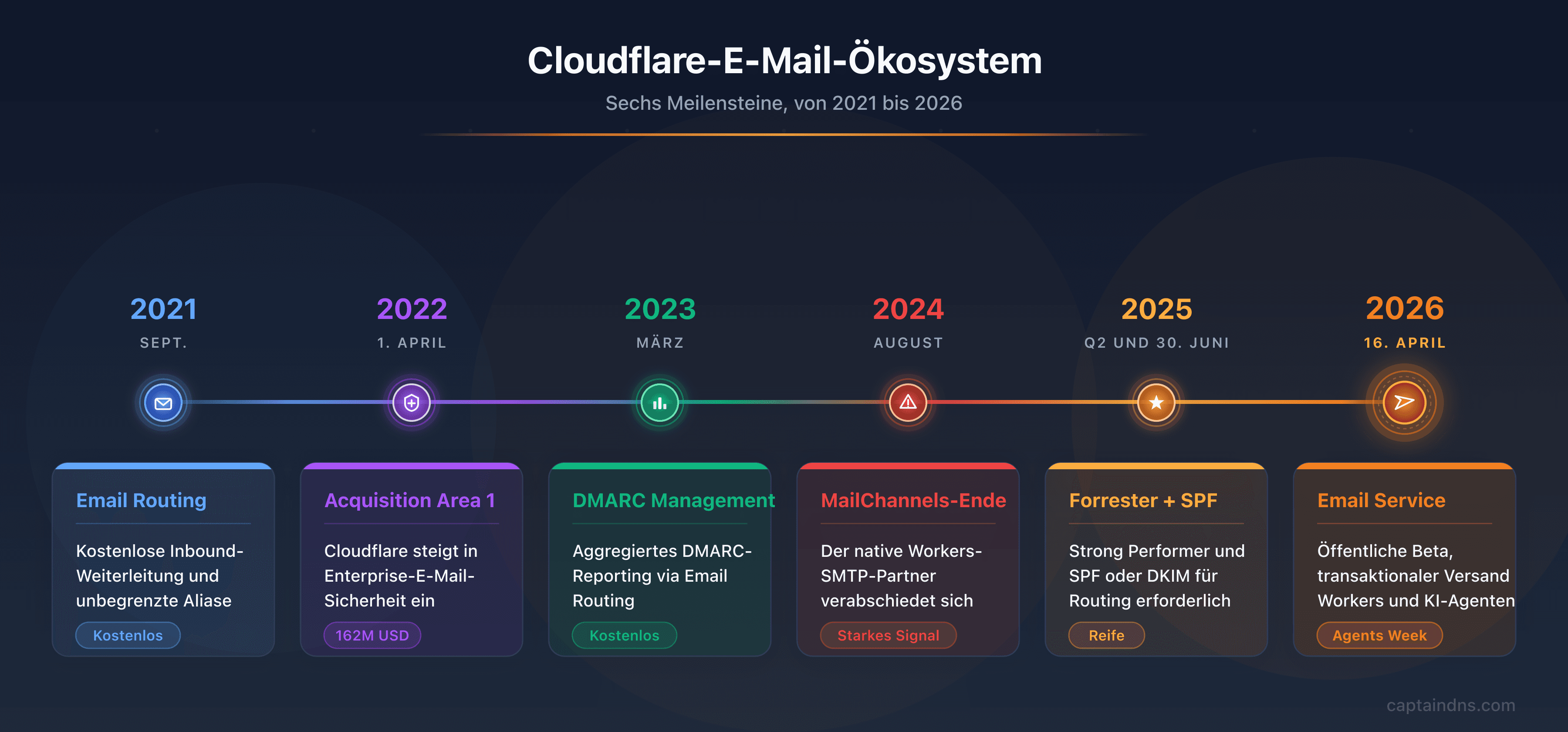

Cloudflare leitet rund 20 % des weltweiten Internetverkehrs über 330 Anycast-Standorte. Dieselbe Infrastruktur filtert nun Unternehmens-E-Mails, leitet kostenlose Alias weiter, versendet Transaktionsnachrichten aus Workers und aggregiert DMARC-Berichte. Am 16. April 2026, während der Agents Week, beendete die öffentliche Beta von Email Service die letzte Lücke eines Ökosystems, das im September 2021 mit Email Routing begann, im April 2022 durch die Übernahme von Area 1 Security für rund 162 Millionen US-Dollar ergänzt wurde und im März 2023 um DMARC Management erweitert wurde. Das Ergebnis: vier eigenständige Produkte unter derselben Konsole, vom einfachen Weiterleitungs-Alias bis zum Enterprise-Anti-Phishing-Schutz.

Die Verwirrung am Markt ist dennoch enorm. Cloudflare Email Routing und Cloudflare Email Service teilen einen Namen, doch das eine empfängt E-Mails und das andere versendet sie. Cloudflare Email Security ist ein Enterprise-Produkt, das mit den beiden erstgenannten kaum etwas gemeinsam hat, außer dass es die Pre-Attack-Technologien von Area 1 Security geerbt hat. DMARC Management hingegen hostet nicht deine DMARC-Richtlinie, sondern aggregiert die Berichte von Drittanbietern. Wer diese vier Bausteine verwechselt, trifft kostspielige Architekturentscheidungen, auch in Teams, die bereits tief im Cloudflare-Ökosystem verwurzelt sind.

Der Akquisitionszeitplan verrät auch die Strategie. Area 1 Security, 2013 von ehemaligen NSA-Ingenieuren gegründet, brachte einen einzigartigen Pre-Attack-Ansatz mit: das Web kontinuierlich nach im Aufbau befindlichen Phishing-Kits zu durchsuchen, bevor die erste Kampagne gestartet wird. MailChannels, der langjährige Partner für den E-Mail-Versand aus Workers, kündigte sein End of Life im August 2024 an und ließ Zehntausende Entwickler ohne native Lösung zurück. Email Service ist die direkte Antwort auf diese Lücke. Dieser Guide entwirrt die vier Produkte, erläutert die jeweilige DNS-Konfiguration, vergleicht Cloudflare mit etablierten Alternativen (Proofpoint, Mimecast, Abnormal, AWS SES) und benennt klar, was das Ökosystem noch nicht abdeckt.

Überprüfe deine SPF-, DKIM- und DMARC-Konfiguration

📧 Das Cloudflare E-Mail-Ökosystem 2026

Die terminologische Verwirrung rund um "Cloudflare Email" ist real und sollte von Anfang an ausgeräumt werden. Cloudflare vermarktet nicht "ein" E-Mail-Produkt, sondern vier eigenständige Produkte, die unterschiedliche Bedürfnisse erfüllen und unterschiedliche Zielgruppen ansprechen. Wer sie verwechselt, trifft falsche Architekturentscheidungen.

| Produkt | Gestartet | Zielgruppe | Funktion | Preis |

|---|---|---|---|---|

| Email Routing | Sept. 2021 | Privatpersonen, Devs | Alias und Inbound-Weiterleitung | Kostenlos |

| Email Service (Send) | Apr. 2026 (Beta) | Devs, KI-Agenten | Transaktionaler Versand aus Workers | 0,35 USD/1.000 (Workers Paid) |

| Email Security (ehem. Area 1) | Apr. 2022 | Unternehmen | ICES Anti-Phishing/BEC | Auf Anfrage |

| DMARC Management | März 2023 | Alle (CF DNS) | Aggregiertes DMARC-Reporting | Kostenlos (1.000 Berichte/Monat) |

Drei wichtige Klarstellungen vorab. Cloudflare ist kein E-Mail-Hosting-Anbieter: Es gibt kein Äquivalent zu Gmail oder Outlook Business. E-Mails werden nicht bei Cloudflare gespeichert, Nutzer haben keine Postfächer. Cloudflare ist nicht ausschließlich ein klassisches SEG: Email Security schaltet sich als Gateway ein oder lässt sich per API integrieren, bietet aber weder Archivierung, Continuity noch ausgehende Verschlüsselungsfunktionen wie Mimecast. Cloudflare ist kein Marketing-ESP: Es gibt kein Äquivalent zu Mailchimp oder Klaviyo für Marketing-Kampagnen mit Kontaktlisten und Templates.

Diese besondere Positionierung erklärt, warum Cloudflare Email häufig als Ergänzung zu einer bestehenden Lösung eingesetzt wird und nicht als direkter Ersatz.

🏢 Cloudflare in Kürze

Cloudflare wurde 2009 von Matthew Prince und Michelle Zatlyn gegründet, zwei Studenten der Harvard Business School. Die ursprüngliche Idee war es, die Herkunft von Spam und Web-Bedrohungen über einen Analyse-Service mit Tracking-Pixeln zu messen. 2010 startete das Unternehmen seinen CDN- und DDoS-Schutzdienst, der zum Kerngeschäft werden sollte. Der Börsengang an der NYSE unter dem Ticker NET erfolgte im September 2019 und bewertete das Unternehmen bei den ersten Notierungen mit 4,4 Milliarden US-Dollar.

Im Jahr 2026 betreibt Cloudflare mehr als 330 Anycast-Standorte in 120 Ländern, die direkt mit großen Internetanbietern und Transitbetreibern vernetzt sind. Diese Topologie reduziert die Latenz für die Mehrheit der weltweiten Nutzer auf unter 15 ms. Rund 20 % des weltweiten Internetverkehrs fließen über die Cloudflare-Infrastruktur, was dem Unternehmen eine einzigartige Sichtbarkeit auf Bedrohungen und Angriffsmuster im globalen Maßstab verschafft.

Die Übernahme von Area 1 Security markiert Cloudflares Einstieg in die Enterprise-E-Mail-Sicherheit. Die Ankündigung erfolgte am 24. Februar 2022, der Abschluss am 1. April 2022, zu einem Preis von rund 162 Millionen US-Dollar (40 bis 50 % in Class-A-Aktien, der Rest in bar). Area 1 wurde 2013 in Redwood City von Oren Falkowitz, Blake Darché und Phil Syme gegründet, allesamt ehemalige NSA-Ingenieure. Ihr Alleinstellungsmerkmal: ein Pre-Attack-Time-Ansatz, bei dem das Web kontinuierlich nach Phishing-Domains, Kits und in Entstehung begriffenen Schadinfrastrukturen durchsucht wird, bevor die erste Kampagne startet. Diese proaktive Erkennung, im Gegensatz zur reaktiven, signaturbasierten Erkennung, bildet heute den Kern von Cloudflare Email Security.

Das MailChannels-Signal ist ebenfalls entscheidend für das Verständnis der Entwicklung. MailChannels, ein kanadischer Anbieter für ausgelagerten SMTP-Versand, war jahrelang der einzige zuverlässige Weg, um E-Mails aus Cloudflare Workers zu senden, über eine Partnerschaft, die den Versand aus Workers ohne Mehrkosten ermöglichte. Das im Juli 2024 angekündigte EOL (effektiv August 2024) schuf eine Lücke für die Zehntausenden von Workers-Entwicklern, die auf den Dienst angewiesen waren. Viele migrierten eilig zu Resend, AWS SES oder Postmark mit HTTP-Aufrufen. Email Service, im April 2026 in der öffentlichen Beta gestartet, ist Cloudflares strategische Antwort: den Versand zu internalisieren, die Abhängigkeit von einem Drittanbieter zu beseitigen und das Anycast-Netzwerk für die Zustellbarkeit zu nutzen.

🔀 Email Routing: kostenlose Alias zur Weiterleitung deiner E-Mails

Email Routing ist das älteste und meistgenutzte Produkt im Cloudflare E-Mail-Ökosystem. Seit September 2021 ermöglicht es, E-Mail-Adressen auf einer von Cloudflare verwalteten Domain zu erstellen und an ein bestehendes Postfach weiterzuleiten (Gmail, Outlook, ProtonMail usw.). Es handelt sich um einen reinen Weiterleitungsdienst: E-Mails werden nicht gespeichert, es gibt keine Postfächer und keinen Versand.

So funktioniert es: Die MX-Einträge der Domain zeigen auf Cloudflare-Server. Wenn eine E-Mail an contact@captaindns.com eingeht, empfängt Cloudflare sie, wendet die in der Konsole definierten Weiterleitungsregeln an und leitet sie an das konfigurierte Zielpostfach weiter. Ein Entwickler kann außerdem jede eingehende E-Mail über ein Workers Email Script abfangen, um zu filtern, zu parsen, bedingt weiterzuleiten oder einen Webhook auszulösen, bevor die Nachricht weitergeleitet oder verworfen wird.

Schritt-für-Schritt-Konfiguration:

- Cloudflare-Konsole öffnen, Domain auswählen, zu Email > Email Routing navigieren

- Dienst aktivieren. Cloudflare schlägt die MX-Einträge automatisch vor, wenn die Domain bereits Cloudflare DNS verwendet

- Eine Regel erstellen: Quelladresse (z. B.

contact@captaindns.com) zur Zieladresse (z. B. dein Gmail) - Optional: eine Catch-all-Regel (

*@captaindns.com) erstellen, um alle nicht aufgeführten Adressen abzufangen - Sicherstellen, dass SPF oder DKIM auf der Domain konfiguriert ist (seit dem 30. Juni 2025 Pflicht)

Wichtige Einschränkungen:

- Nachrichten über 25 MiB werden nicht unterstützt

- Maximal 200 Weiterleitungsregeln pro Konto

- Maximal 200 Zieladressen

- Nur Inbound: Email Routing kann keine E-Mails versenden. Für den Versand gibt es Email Service (siehe nächster Abschnitt)

- Seit dem 30. Juni 2025 müssen SPF oder DKIM auf der Quelldomain konfiguriert sein, damit Weiterleitungen funktionieren. Fehlt beides, werden Nachrichten blockiert

- E-Mails, die von Workers verarbeitet werden, können in den Interface-Statistiken als "dropped" erscheinen, auch wenn sie korrekt verarbeitet wurden. Ein bekannter UX-Bug

Workers Email ermöglicht erweiterte Verarbeitungen: E-Mails nach Absender filtern, Inhalt parsen, je nach Bedingungen an verschiedene Ziele weiterleiten oder Webhooks auslösen. Das Script wird in wrangler.toml deklariert und empfängt jede eingehende E-Mail als Ereignis.

Vergleich Email Routing vs. Alternativen:

| Funktion | Cloudflare Email Routing | SimpleLogin | Forward Email |

|---|---|---|---|

| Preis | Kostenlos | Kostenlos / 9 EUR/Monat | Kostenlos / 9 USD/Monat |

| Max. Alias (kostenlos) | 200 | 10 | Unbegrenzt |

| Versand von Alias | Nein | Ja (kostenpflichtig) | Ja (kostenpflichtig) |

| Custom Domain | Ja | Ja (kostenpflichtig) | Ja |

| Workers/API | Ja | Nein | Nein |

| Open Source | Nein | Ja | Ja |

| Voraussetzung | Cloudflare DNS | Keine | Keine |

Das Alleinstellungsmerkmal von Email Routing ist die native Integration mit Workers und die vollständige Kostenfreiheit. Der Schwachpunkt ist die Cloudflare-DNS-Voraussetzung und das fehlende Versenden von Alias, was SimpleLogin und Forward Email gegen Aufpreis abdecken.

🚀 Email Service: aus Cloudflare Workers versenden

Email Service ist die Neuheit vom April 2026, in der öffentlichen Beta während der Agents Week gestartet. Es ist das Gegenstück zu Email Routing: Während Routing empfängt und weiterleitet, versendet Email Service. Beide Dienste zusammen ergeben einen vollständigen E-Mail-Stack für Workers-Anwendungen.

Warum Cloudflare das gebaut hat: MailChannels ermöglichte es Workers jahrelang, E-Mails über ein einfaches Binding zu versenden. Die Ankündigung seines EOL im August 2024 ließ Zehntausende Entwickler ohne native Lösung zurück. Einige migrierten zu Resend, andere zu AWS SES mit HTTP-Aufrufen. Cloudflare entschied sich, diese Fähigkeit zu internalisieren, statt weiterhin von einem Drittanbieter abhängig zu sein.

Drei Versandmechanismen:

Das native Workers-Binding ist das einfachste. Es wird in wrangler.toml deklariert:

name = "my-worker"

main = "src/index.ts"

compatibility_date = "2026-04-01"

[[send_email]]

name = "SEND_EMAIL"

allowed_destination_addresses = ["contact@captaindns.com"]

Kein API-Key, kein Secret zu verwalten. Das Binding SEND_EMAIL wird in TypeScript oder JavaScript in den Worker injiziert und stellt eine send()-Methode bereit, die ein EmailMessage-Objekt (from, to, Betreff, Body) annimmt. Cloudflare verwaltet die Versandinfrastruktur, die IP-Adress-Rotation, die Pool-Reputation und die DKIM-Signierung im Hintergrund. Der Parameter allowed_destination_addresses schränkt die erlaubten Zieladressen beim Deployment ein, was für Staging-Umgebungen und zur Begrenzung des Schadensumfangs bei einem kompromittierten Worker nützlich ist.

Für Nicht-Workers-Anwendungen (Python, Go, Ruby, PHP) stellt Cloudflare in der Konsole konfigurierbare SMTP-Zugangsdaten bereit. Diese Option deckt Fälle ab, bei denen der Versand nicht aus Workers erfolgt, typischerweise ein Django-Backend, Rails oder ein Go-Dienst, der Transaktionsbenachrichtigungen sendet.

Die REST-API ermöglicht leichte Integrationen oder Tests ohne Workers-Konfiguration. Sie folgt dem Standardformat der Cloudflare-APIs und akzeptiert JSON-Payloads.

Unterstützte SDKs: React Email für JSX-Templates, nativ TypeScript und JavaScript, Python über SMTP, Go über SMTP. Die Integration mit React Email ist besonders flüssig für TypeScript-Workers:

import { EmailMessage } from "cloudflare:email";

import { createMimeMessage } from "mimetext";

export default {

async fetch(request: Request, env: Env): Promise<Response> {

const msg = createMimeMessage();

msg.setSender({ name: "CaptainDNS", addr: "no-reply@captaindns.com" });

msg.setRecipient("contact@captaindns.com");

msg.setSubject("Wöchentlicher DMARC-Bericht");

msg.addMessage({ contentType: "text/plain", data: "Berichtszusammenfassung…" });

const message = new EmailMessage(

"no-reply@captaindns.com",

"contact@captaindns.com",

msg.asRaw()

);

await env.SEND_EMAIL.send(message);

return new Response("Sent", { status: 202 });

},

};

Automatische DNS-Konfiguration: Wenn Cloudflare autoritativ für die Versand-Domain ist, werden die SPF-, DKIM- und DMARC-Einträge bei der Konfiguration der Domain in Email Service automatisch bereitgestellt. DMARC wird standardmäßig im Modus p=none (Überwachung) erstellt. Es empfiehlt sich immer, mit den CaptainDNS-Tools zu prüfen, ob alles korrekt ist, bevor es in die Produktion geht, und die DMARC-Richtlinie dann im Laufe der Überwachungswochen schrittweise auf p=quarantine und danach auf p=reject zu erhöhen.

E-Mail für KI-Agenten: der differenzierende Aspekt 2026:

Das ist die innovativste Dimension von Email Service. Der onEmail-Hook im Cloudflare Agents SDK ermöglicht es einem Agenten, eine E-Mail als dauerhaftes Ereignis zu empfangen. Ein Agent kann die Anfrage in der E-Mail lesen, sie ausführen (DNS-Suche, Domain-Analyse, Berichtsgenerierung) und dann per E-Mail antworten, alles mit einem über Durable Objects und SQLite gepflegten Gesprächszustand.

Der Email MCP Server stellt die E-Mail-Fähigkeiten von Cloudflare Workers als MCP-Tools bereit. Ein Claude- oder Cursor-Agent kann diese Endpunkte in natürlicher Sprache entdecken und aufrufen.

Der Agentic Inbox ist ein Open-Source-Projekt auf github.com/cloudflare/agentic-inbox. Es handelt sich um einen selbstgehosteten E-Mail-Client, der auf Workers aufgebaut ist und die vollständige Integration von Email Routing, Email Service und Agents SDK demonstriert.

Preise Email Service:

| Plan | Inbound Routing | Outbound Sending |

|---|---|---|

| Workers Free | Unbegrenzt | Nicht verfügbar |

| Workers Paid (5 USD/Monat) | Unbegrenzt | 3.000 E-Mails/Monat inklusive, danach 0,35 USD/1.000 |

Vergleich der Stückkosten (über die kostenlosen Tiers hinaus):

| ESP | Kosten pro 1.000 E-Mails | Kostenloses Monatskontingent |

|---|---|---|

| AWS SES | 0,10 USD | 3.000 Versendungen über Lambda, 62.000 über EC2 |

| Cloudflare Email Service | 0,35 USD | 3.000 (inklusive in Workers Paid zu 5 USD) |

| Resend | 0,80 USD | 3.000 |

| Postmark | 1,25 USD | 100 (Test) |

| Brevo | 0 bis 300/Tag | 9.000 pro Monat |

Die Preispositionierung ist beim reinen Stückpreis nicht die günstigste: AWS SES bleibt 3,5-mal günstiger, und Brevo deckt kostenlos ein erhebliches Volumen ab. Die native Workers-Integration, die automatische DNS-Konfiguration und der fehlende API-Key-Verwaltungsaufwand rechtfertigen jedoch die Wahl für Entwickler, die bereits im Cloudflare-Ökosystem sind, insbesondere wenn Workers Paid bereits für andere Zwecke abonniert ist.

🛡️ Cloudflare Email Security und das Area-1-Erbe

Cloudflare Email Security ist das Enterprise-Produkt des Ökosystems, hervorgegangen aus der Übernahme von Area 1 Security im Jahr 2022. Es positioniert sich als ICES (Integrated Cloud Email Security), also als Ergänzung oder Ersatz für ein klassisches SEG (Proofpoint, Mimecast), das sich per API integrieren lässt, ohne MX-Einträge zu ändern.

Drei Deployment-Modi:

| Modus | Pre/Post Delivery | Vorteile | Einschränkungen |

|---|---|---|---|

| Inline (MX) | Pre-delivery | Link-Umschreibung, vollständige Sandbox, Body/Subject-Änderung | MX-Wechsel erforderlich, mögliche Unterbrechung |

| API Graph M365 / Gmail API | Post-delivery | Kein MX-Wechsel, Deployment in 4 OAuth-Klicks | Keine URL-Umschreibung, API-Throttling |

| BCC / Journaling | Post-delivery | Null-Impact auf Mail-Flow, passive Analyse | Begrenzte aktive Remediation |

Der API-Modus ist der schnellste Einstieg für M365- oder Google Workspace-Teams, die eine zusätzliche Schutzschicht hinzufügen wollen, ohne den E-Mail-Fluss zu berühren. Die OAuth-Autorisierung dauert wenige Minuten. E-Mails werden nach der Zustellung analysiert, und Cloudflare kann Nachrichten, die als schädlich eingestuft werden, automatisch verschieben oder löschen.

Von Area 1 geerbte Erkennungsmotoren:

EDF (Email Detection Fingerprint) ist der proprietäre Fingerprinting-Mechanismus, der jede Phishing-Kampagne identifiziert. Area 1 entwickelte diesen Ansatz, um einen einzigartigen Fingerabdruck jeder Angreiferinfrastruktur zu erstellen (Absender-Korrelation, URL-Muster, Social-Engineering-Taktiken, Header-Metadaten), was es ermöglicht, nicht nur bekannte E-Mails, sondern alle Varianten derselben Kampagne zu blockieren. Ein Angreifer kann Betreff, Body oder Domain wechseln: Solange die zugrunde liegende Infrastruktur fingerprintet bleibt, hält die Erkennung.

Das Pre-Attack-Time-System ist der andere wesentliche Differentiator. Cloudflare durchsucht kontinuierlich das Web, Domain-Registrierungen (Certificate Transparency Logs, WHOIS, kürzlich delegierte DNS-Zonen), ausgestellte TLS-Zertifikate und Seiteninhalte, um im Aufbau befindliche Phishing-Kits zu identifizieren, bevor sie in Kampagnen eingesetzt werden. Eine frisch registrierte typosquattende Domain mit einem Let's-Encrypt-Zertifikat und einem gefälschten Login-Formular wird erkannt, noch bevor die erste E-Mail versendet wurde. Diese präventive Erkennung, gemessen in Tagen oder Wochen vor dem ersten Angriff, ist für Wettbewerber, die reaktiv auf Basis von Nutzerhinweisen oder Honeypots arbeiten, schwer zu replizieren.

Post-Delivery-Remediation: E-Mails, die bereits im Postfach zugestellt wurden, können automatisch zurückgezogen werden, wenn eine Bedrohung nachträglich identifiziert wird. Im API-Modus für M365 kann Cloudflare Nachrichten in den Junk-Ordner verschieben oder dauerhaft löschen, ohne manuelle Eingriffe des Administrators.

Email Link Isolation (NVR):

Network Vector Rendering ist die Technologie der Remote Browser Isolation, angewendet auf E-Mail-Links. Der fünfstufige Prozess: Erkennung eines verdächtigen Links in der eingegangenen Nachricht, Umschreibung der URL im E-Mail-Body, normale Zustellung im Postfach des Nutzers, Klick des Nutzers auf den umgeschriebenen Link, Rendering der Seite über Headless-Chromium im Read-only-Modus mit grafischen Vektoren, die an den Browser des Nutzers gesendet werden.

Das Ergebnis: Der Browser des Nutzers lädt die Schadsite nie direkt. Browser-Exploits, Malware-Downloads und Echtzeit-Credential-Captures werden alle blockiert. Dieser Schutz ist nur im Inline-Modus (MX) verfügbar, nicht im API-Post-Delivery-Modus.

DLP Assist für M365 (Februar 2025, kostenlos für Email-Security-Kunden): Ein Outlook-Add-in, das den Inhalt einer E-Mail während der Erstellung in Echtzeit analysiert. Werden sensible Daten erkannt (Kartennummern, PII-Daten, vertrauliche Dateien), warnt ein kontextuelles Banner den Absender. Die Richtlinie kann bis zur automatischen Blockierung oder Verschlüsselung reichen.

Multi-Channel-Schutz: QR-Codes (dekodiert und analysiert die in Bildern versteckten URLs), SMS (über Partnerschaft), Slack, Teams, LinkedIn über Browser-Extension. Diese Multi-Channel-Abdeckung ist ein starkes Argument gegenüber Wettbewerbern, die auf SMTP-E-Mails beschränkt bleiben.

Forrester-Anerkennung: Die Forrester Wave Q2 2025 stuft Cloudflare Email Security als "Strong Performer" ein, mit 9 Kriterien, die mit 5/5 bewertet wurden: Antimalware/Sandboxing, Malicious URL Detection, Threat Intelligence, Content Analysis, Reporting, User Quarantine, Email Authentication, Product Security und Partner Ecosystem. Gartner Peer Insights zeigt Bewertungen zwischen 4,2 und 4,4/5.

🔧 DNS-Konfiguration für Cloudflare Email-Produkte

Die DNS-Konfiguration ist zentral für jedes Cloudflare Email-Deployment. Die vier Produkte haben unterschiedliche DNS-Anforderungen, teils automatisch, teils manuell.

Email Routing: MX und Authentifizierung

Wenn Cloudflare DNS autoritativ für die Domain ist, werden die MX-Einträge bei der Aktivierung von Email Routing automatisch vorgeschlagen. Es werden drei MX-Einträge mit den Prioritäten 8, 19 und 29 erstellt, die auf route1.mx.cloudflare.net, route2.mx.cloudflare.net und route3.mx.cloudflare.net zeigen. SPF muss include:_spf.mx.cloudflare.net im TXT-Eintrag der Domain enthalten. DKIM wird automatisch von Cloudflare unter einem dedizierten Selektor aktiviert und verwaltet.

Beispiel der veröffentlichten Einträge für captaindns.com nach der Aktivierung:

captaindns.com. MX 8 route1.mx.cloudflare.net.

captaindns.com. MX 19 route2.mx.cloudflare.net.

captaindns.com. MX 29 route3.mx.cloudflare.net.

captaindns.com. TXT "v=spf1 include:_spf.mx.cloudflare.net ~all"

Pflicht seit dem 30. Juni 2025: SPF oder DKIM muss auf der Quelldomain konfiguriert sein. Fehlt beides, schlagen Weiterleitungen fehl. Diese Anforderung, hinzugefügt um Weiterleitungsmissbrauch zu bekämpfen, wird im Interface nicht als expliziter Fehler angezeigt: Die Nachrichten scheinen einfach nicht anzukommen, was die Diagnose erschwert. Die häufigste Ursache bei lang bestehenden Domains ist ein leerer oder bei einer DNS-Migration versehentlich gelöschter SPF-Eintrag.

Email Service: automatisches DNS für den Versand

Wenn Cloudflare autoritativ für die Versand-Domain ist, werden SPF-, DKIM- und DMARC-Einträge bei der Konfiguration automatisch bereitgestellt. DMARC wird im Modus p=none (reine Überwachung) erstellt. Für Domains mit externem DNS stellt Cloudflare die manuell hinzuzufügenden TXT-Werte bereit, typischerweise in dieser Form:

captaindns.com. TXT "v=spf1 include:_spf.mx.cloudflare.net include:_spf.emailsvc.cloudflare.com ~all"

cfsend1._domainkey TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhki…"

_dmarc.captaindns.com. TXT "v=DMARC1; p=none; rua=mailto:dmarc-reports@captaindns.com; pct=100"

Der DKIM-Selektor cfsend1 ist rotierend: Cloudflare kann einen neuen Selektor parallel veröffentlichen, bevor der alte entfernt wird, was jegliche Unterbrechung der Zustellbarkeit bei einer Schlüsselrotation vermeidet. Sobald das DMARC-Monitoring stabil ist (nach zwei bis vier Wochen), empfiehlt es sich, p=none auf p=quarantine zu erhöhen und dann schrittweise auf p=reject, wenn die Berichte eine saubere Authentifizierung über alle legitimen Quellen zeigen.

Email Security Inline: MX-Wechsel

Der Inline-Modus erfordert, die MX-Einträge der Domain auf die Cloudflare Email Security-Server umzuleiten. Die Region (EU oder US) bestimmt die genauen MX-Hosts. SPF muss die Cloudflare Email Security-IP-Blöcke einschließen. DKIM wird von Cloudflare Email Security signiert. ARC-Sealing wird konfiguriert, um die Vertrauenskette in Weiterleitungsszenarien aufrechtzuerhalten.

DMARC Management

DMARC Management erfordert, dass Cloudflare DNS autoritativ für die Domain ist. Der Eintrag _dmarc.captaindns.com muss auf die von Cloudflare generierte Aggregationsadresse zeigen, um aggregierte XML-Berichte von großen Providern (Gmail, Outlook, Yahoo, Fastmail) zu empfangen. Diese Adresse wird automatisch über Email Routing bei der Aktivierung des DMARC-Management-Moduls erstellt.

Allgemeine Best Practices

SPF-TTL: mindestens 3.600 Sekunden, um die DNS-Last zu reduzieren. DKIM 2.048 Bit für alle Domains empfohlen. DMARC-Alignment im Strict-Modus, wenn die Organisation es erlaubt. Nach jeder Änderung immer mit den CaptainDNS-Tools prüfen.

Überprüfe SPF, DKIM und DMARC nach jeder Änderung

📊 Cloudflare DMARC Management: kostenlos, aber begrenzt

DMARC Management ist das zugänglichste Produkt des Ökosystems: kostenlos verfügbar für jede Domain, die von Cloudflare DNS verwaltet wird. Es ermöglicht den Empfang und die Visualisierung aggregierter DMARC-Berichte (RUA) von großen E-Mail-Providern, ohne eine dedizierte E-Mail-Adresse einzurichten oder rohe XML-Dateien zu verarbeiten.

Funktionsweise: Email Routing empfängt die von Gmail, Outlook, Yahoo und anderen Providern gesendeten XML-Berichte. DMARC Management parst sie und zeigt sie in einer konsolidierten Oberfläche unter Email > DMARC Management in der Cloudflare-Konsole an. Die Oberfläche listet die Versandquellen, SPF- und DKIM-Ergebnisse pro Quelle, die aktuelle DMARC-Richtlinie und Empfehlungen zum Hinzufügen von IPs zum bestehenden SPF auf.

Grenzwert des kostenlosen Plans: 1.000 aggregierte Berichte pro Monat. Für die Hauptdomain einer mittelgroßen oder großen Organisation wird diese Grenze schnell erreicht. Eine Domain, die Hunderttausende E-Mails pro Monat empfängt, generiert weit mehr als 1.000 DMARC-Berichte.

Blockende Voraussetzung: Die Domain MUSS Cloudflare als autoritativen DNS verwenden. Wenn der DNS woanders gehostet wird (OVH, AWS Route 53, Gandi, Azure DNS), ist DMARC Management schlicht nicht verfügbar. Es gibt keinen expliziten Fehler, der Dienst erscheint im Interface überhaupt nicht. Für Organisationen mit verteilten Multi-Domain-DNS ist diese Voraussetzung oft ein großes Hindernis: Die Zone nur für DMARC Management zu Cloudflare zu migrieren, ist selten gerechtfertigt.

Was Cloudflare nicht bietet:

BIMI-Hosting: kein verwalteter Dienst zum Hosting der BIMI-Richtlinie und der Logo-URL. Ein Thread in der Cloudflare-Community fordert diese Funktion seit 2022, ohne offizielle Antwort bis heute. Um ein BIMI-Logo zu veröffentlichen, muss ein Drittanbieter-Dienst genutzt werden.

MTA-STS-Hosting: manuell über Cloudflare Pages oder Workers möglich, aber kein verwalteter Dienst. Der Administrator muss die Webseite https://mta-sts.captaindns.com/.well-known/mta-sts.txt, den zugehörigen DNS-Eintrag und die Erneuerungen manuell verwalten.

TLS-RPT-Reporting: auf der Roadmap 2023 angekündigt, bis April 2026 nicht ausgeliefert.

DANE: nicht unterstützt. Cloudflare DNS signiert TLSA-Einträge nicht auf dem für DANE erforderlichen Niveau.

E-Mail-Archivierung: kein Äquivalent zu den Mimecast Cloud Archive-Funktionen oder Aufbewahrungslösungen für E-Discovery-Compliance.

Red-Sift-Partnerschaft: Seit 2024 empfiehlt Cloudflare offiziell Red Sift OnDMARC (zwischen 35 und 619 EUR pro Nutzer und Monat je nach Tier) für Organisationen, die BIMI-Hosting, verwaltetes MTA-STS, TLS-RPT und unbegrenztes Reporting benötigen. Diese Partnerschaft bestätigt explizit, dass Cloudflare diese Bedürfnisse nicht nativ abzudecken beabsichtigt.

Vergleichstabelle DMARC:

| Lösung | Preis | BIMI | MTA-STS | TLS-RPT | Berichte/Monat | DNS-Voraussetzung |

|---|---|---|---|---|---|---|

| Cloudflare DMARC Management | Kostenlos | Nein | Nein | Nein | 1.000 | Nur Cloudflare DNS |

| CaptainDNS DMARC Monitor | Inklusive | Ja (Hosting) | Ja (Hosting) | Ja | Unbegrenzt | Jeder DNS |

| PowerDMARC | Ab 25 USD/Monat | Ja | Ja | Ja | Variabel | Jeder DNS |

| Dmarcian | Ab 35 USD/Monat | Nein | Nein | Ja | Variabel | Jeder DNS |

| Red Sift OnDMARC | 35-619 EUR/Nutzer | Ja | Ja | Ja | Unbegrenzt | Jeder DNS |

Hoste deine MTA-STS-Richtlinie und dein BIMI-Logo

🔍 Diagnose: warum Cloudflare Email Routing nicht funktioniert

Der Suchbegriff "cloudflare email routing not working" generiert viele Suchanfragen, was zeigt, dass Konfigurationsprobleme häufig sind. Hier eine strukturierte Diagnose zur Ursachenidentifikation.

Diagnose-Checkliste mit 8 Punkten:

- Mit

dig MX captaindns.comprüfen, ob die MX-Einträge auf*.mx.cloudflare.netzeigen. Wenn die alten MX noch vorhanden sind, können E-Mails in zwei Richtungen gehen. - DNS-Propagation prüfen: nach einer MX-Änderung können bis zu 48 Stunden vergehen. Von mehreren Resolvern aus testen (1.1.1.1, 8.8.8.8).

- SPF oder DKIM prüfen: seit dem 30. Juni 2025 ist eines der beiden Pflicht. Fehlt beides, schlagen Weiterleitungen lautlos fehl. Die CaptainDNS-Tools zur Diagnose verwenden.

- Prüfen, ob die Weiterleitungsregel in der Konsole aktiviert ist (Status "active").

- Limits prüfen: max. 200 Weiterleitungsregeln, max. 200 Zieladressen. Wenn ein Limit erreicht ist, werden neue Regeln nicht aktiviert.

- Bei Verwendung von Workers Email: als "dropped" angezeigte E-Mails in den Statistiken können Worker-Fehler verbergen (JavaScript-Exception, CPU-Überschreitung, Speicherquota). Workers-Logs konsultieren, um den eigentlichen Fehler zu isolieren.

- Versand von mehreren Providern (Gmail, Outlook) testen. Einige Zielserver wenden Anti-Spam-Filter an, die Weiterleitungen blockieren.

- Spam-Ordner des Zielpostfachs prüfen. Weitergeleitete E-Mails haben manchmal eine komplexe SPF-Signatur, die Filter auslöst.

Häufige Ursachen:

SPF und DKIM fehlen seit dem 30. Juni 2025: das ist die häufigste Ursache für fehlgeschlagene Weiterleitungen bei neuen Konfigurationen. Die Regel greift, Email Routing empfängt die Nachricht, blockiert sie aber vor der Weiterleitung.

Hybrides MX: Wenn der alte MX (Exchange, M365) noch mit niedrigerer Priorität vorhanden ist, liefern manche Absender direkt an den Ursprungsserver aus und umgehen dabei Cloudflare.

Workers Email mit EXCEEDED_CPU: Bei umfangreichen Nachrichten mit großen Anhängen kann der Worker die CPU-Quote überschreiten und beendet werden, ohne weiterzuleiten. Lösung: Script optimieren oder Workers-Plan upgraden.

Weiterleitung an einen Exchange-Server, der blockiert: Einige Exchange-Server in Unternehmen lehnen weitergeleitete E-Mails ab, weil die Ursprungs-IP (Cloudflare) nicht auf der Allowlist steht. Lösung: Administrator der Zieldomain kontaktieren.

✅ Vorteile des Cloudflare E-Mail-Ökosystems

Einzigartige automatische DNS-Konfiguration am Markt. Für Email Service mit Cloudflare DNS werden SPF-, DKIM- und DMARC-Einträge in wenigen Sekunden bereitgestellt. Kein anderer ESP oder keine andere E-Mail-Sicherheitslösung bietet diese native Automatisierung mit DNS.

Integrierter SASE-Stack. Cloudflare One vereint Access (ZTNA), Gateway (SWG), DLP, Browser Isolation, CASB und Email Security in einer einheitlichen Konsole. Die Signalkorrelation zwischen den Schichten ist mit einer Zusammenstellung von Drittanbieterprodukten schwer zu replizieren. Ein Nutzer, der auf einen schädlichen Link in einer von Email Security erkannten E-Mail klickt, kann innerhalb von Sekunden eine Gateway-Warnung auslösen.

Globales Anycast-Netzwerk. Die 330 Cloudflare-POPs gewährleisten weltweit niedrige Latenz. Bei Email Security Inline erfolgt die Filterung möglichst nahe am Nutzer, was Zustellverzögerungen reduziert.

Großzügiges Free-Tier. Unbegrenztes Email-Routing-Volumen und kostenloses DMARC Management (1.000 Berichte/Monat) bieten einen kostenlosen Einstieg für kleine Domains und Entwickler.

E-Mail für KI-Agenten. Cloudflare gehört zu den ersten Hyperscalern, die eine native E-Mail-Pipeline für KI-Agenten anbieten: onEmail-Hook im Agents SDK, Durable Objects für den langfristigen Gesprächszustand, Email MCP Server, Agentic Inbox als Open Source. Für Teams, die Agenten auf Workers entwickeln, ist das ein konkretes Alleinstellungsmerkmal: Ein Agent kann eine E-Mail empfangen, sie mit persistentem Kontext verarbeiten und antworten, ohne einen externen Orchestrator zu benötigen.

Flexibles API-First-Deployment. Der API-Post-Delivery-Modus von Email Security ermöglicht die Bereitstellung eines Schutzes auf einem M365- oder Google Workspace-Tenant in wenigen Minuten, ohne MX-Wechsel, ohne Risiko einer Unterbrechung des E-Mail-Flusses. Das ist ein großer Vorteil für Organisationen, die Angst haben, ihre MX in der Produktion zu ändern.

⚠️ Einschränkungen und Nachteile

Kein Mailbox-Hosting. Der Agentic Inbox ist ein Open-Source-Demonstrationsprojekt, kein gehosteter Messaging-Dienst. Cloudflare bietet keine professionellen E-Mail-Postfächer an.

Keine rechtliche Archivierung oder E-Mail-Continuity. Mimecast bietet Cloud Archive mit einer Aufbewahrung von bis zu 99 Jahren und Email Continuity für Ausfallzeiten. Cloudflare hat kein Äquivalent. Für Organisationen mit gesetzlichen Archivierungspflichten (DORA, NIS2, E-Discovery) ist das ein unlösbares Problem.

Kein BIMI-Hosting. Die Community-Anfrage besteht seit 2022 ohne offizielle Antwort. Ohne BIMI-Hosting ist es unmöglich, ein Markenlogo in Gmail oder Apple Mail anzuzeigen.

Kein verwaltetes MTA-STS. Die Lösung muss manuell über Pages oder Workers erstellt werden.

TLS-RPT und DANE fehlen. Die für 2023 angekündigte TLS-RPT-Roadmap wurde bis 2026 nicht ausgeliefert.

Begrenzte Internal-to-Internal-Erkennung. Im API-Post-Delivery-Modus analysiert Cloudflare Email Security den E-Mail-Inhalt, hat aber keinen Zugriff auf die internen Routing-Metadaten wie im Inline-Modus. Für die Erkennung kompromittierter interner Konten bietet der Inline-Modus mehr Sichtbarkeit.

Erhebliches Vendor-Lock-in. DMARC Management funktioniert nur mit Cloudflare DNS. Email Service ist über ein proprietäres Binding nativ an Workers gebunden. Der Wert des Email-Security-Stacks ist am größten, wenn er mit Cloudflare One korreliert wird. Das Verlassen des Ökosystems erfordert die Neukonfiguration all dieser Punkte.

Wenig dokumentiertes EU-Data-Residency für Email Service. Cloudflare verfügt über eine Data Localization Suite, aber ihre spezifische Abdeckung für die Email-Service-Beta ist nicht klar dokumentiert. Der US CLOUD Act gilt für Cloudflare Inc., unabhängig von der Verarbeitungsregion.

Der Marketing-Claim "99,99 % accuracy" wird von keiner unabhängigen Drittanbieterstudie validiert. Forrester und Gartner Peer Insights geben positive Bewertungen, validieren aber diese spezifische Zahl nicht.

Premium-Support ist Enterprise-only. Niedrigere Pläne haben einen Self-Service-Support mit weniger vorhersehbaren Reaktionszeiten. Für ein produktives Email-Security-Deployment ist Enterprise-Support praktisch erforderlich.

Einige Netzwerkstörungen 2025. Am 18. November 2025 verursachte ein Bot-Management-Bug 25 Minuten Auswirkungen auf bestimmte Dienste. Am 5. Dezember 2025 gab es einen weiteren Teilausfall. Diese Störungen hatten geringe direkte Auswirkungen auf die SMTP-Zustellung, zeigen aber, dass das Cloudflare-Netzwerk nicht immun ist.

💰 Cloudflare Email: Preise und Angebote

Email Routing: kostenlos, ohne Einschränkung des eingehenden Volumens. Die einzige Voraussetzung ist Cloudflare DNS auf der Domain.

Email Service (Send):

| Plan | Inbound | Outbound | Grundpreis |

|---|---|---|---|

| Workers Free | Unbegrenzt | Nicht verfügbar | 0 USD/Monat |

| Workers Paid | Unbegrenzt | 3.000/Monat inklusive, danach 0,35 USD/1.000 | 5 USD/Monat |

Zum Vergleich beim Stückpreis: AWS SES berechnet 0,10 USD/1.000 (3,5-mal günstiger), Resend 0,80 USD/1.000 (2,3-mal teurer), Postmark 1,25 USD/1.000, Brevo ist bis 300 E-Mails/Tag kostenlos. Cloudflare liegt im mittleren Preissegment, sein Vorteil ist die native Workers-Integration und das automatische DNS, nicht der Preis.

Email Security: drei Tiers ohne öffentlichen Preis.

- Advantage: nur Inline-Deployment, grundlegende Erkennungsfunktionen, ohne Link Isolation NVR

- Enterprise: Inline-, API- und BCC-Modi, Link Isolation NVR, DLP Assist M365, vollständige Remediation

- Enterprise + PhishGuard: zusätzlicher verwalteter SOC-Dienst für Überwachung und Incident Response

Indikative Marktpreise laut Spendhound und UnderDefense: Cloudflare One Base bei rund 7 USD/Nutzer/Monat. Für ein vollständiges Email-Security-Deployment mit RBI und DLP für eine Organisation mit 1.000 Personen erreichen die monatlichen Beträge fünfstellige Werte. Verhandlungen laufen über die Cloudflare-Vertriebsteams.

| Anbieter | Indikativer Preis/Nutzer/Monat |

|---|---|

| Microsoft Defender O365 P2 | 5 USD (oder in E5 enthalten) |

| Proofpoint Essentials | 1,80 bis 5 USD |

| Proofpoint P1/P2 | 5 bis 12 USD |

| Mimecast M2/M3 | 4 bis 8 USD |

| Abnormal Security | Premium, nicht öffentlich |

| Cloudflare Email Security | Auf Anfrage, ca. 7 USD+ Basis |

DMARC Management: kostenlos bis 1.000 aggregierte Berichte pro Monat. Darüber hinaus muss Cloudflare für erweiterte Optionen kontaktiert werden, oder es wird eine Drittanbieterlösung genutzt.

⚔️ Cloudflare vs. Proofpoint, Mimecast, Abnormal und Co.

| Kriterium | Cloudflare | Proofpoint | Mimecast | Abnormal | MS Defender P2 | Sublime |

|---|---|---|---|---|---|---|

| Modell | SEG+ICES hybrid | SEG | SEG | 100 % API ICES | Nativ M365 | API ICES |

| Anti-BEC/VEC | Stark (Area 1) | Sehr stark | Gut | ML-Leader | Gut | Sehr gut |

| Anti-Phishing-Link | RBI/NVR | Sehr stark | Stark | Anomaly-based | Safe Links | Erklärbar |

| Sandbox Anhänge | Forrester 5/5 | Stark | Stark | Begrenzt | Safe Attachments | Ja |

| DLP | DLP Assist kostenlos | Stark (Illusive) | Stark | Mittel | Stark (Purview) | Mittel |

| Archivierung/Continuity | Nein | Ja | Stark | Nein | Via E3+ | Nein |

| BIMI/MTA-STS-Hosting | Nein | Nein (Agari) | Ja | Nein | Nein | Nein |

| Transaktionaler Versand | Ja (Workers) | Nein | Nein | Nein | Nein | Nein |

| Schnelles Setup | API-first, schnell | Komplex | Komplex | Sehr schnell | Nativ | Schnell |

| Relativer Preis | Mittel | Premium | Premium | Premium | E5-Bundle | Mittel |

Analyse nach Bedarfsprofil:

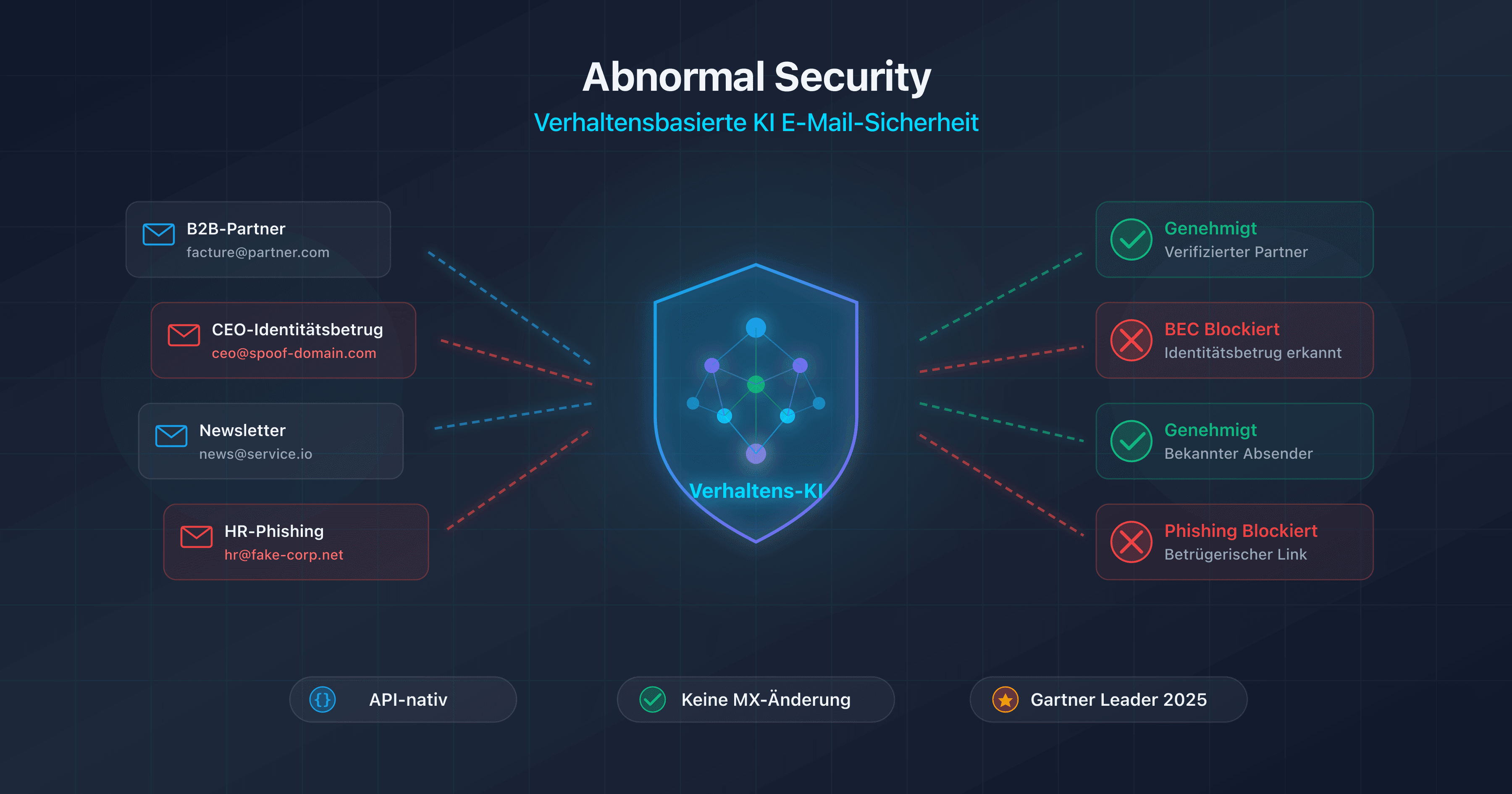

Für reine verhaltensbasierte BEC-Erkennung via ML bleibt Abnormal Security der Marktführer mit einem Ansatz, der ausschließlich auf Verhaltenssignalen basiert. Der PeerSpot-Mindshare (September 2025) liegt bei 7,0 %, gestiegen von 5,0 %, während Cloudflare One bei 1,5 % ist, leicht rückläufig von 1,7 %. Cloudflare verliert Boden bei reiner E-Mail-Sicherheit, während Abnormal zulegt.

Für volumetrische Anti-Phishing-Erkennung sind Proofpoint und Cloudflare die beiden besten Optionen, mit komplementären Ansätzen: Proofpoint bei der Echtzeiterkennung und SPF-Makros, Cloudflare bei der Pre-Attack-Erkennung.

Für DLP und Compliance dominieren Proofpoint (Illusive) und Microsoft (Purview).

Für den integrierten SASE-Stack ist Cloudflare der einzige echte SASE+ICES-Anbieter auf dem Markt. Diese Einzigartigkeit ist ein starkes Argument für Organisationen, die ihren Netzwerk- und Sicherheitsstack konsolidieren wollen.

Für rechtliche Archivierung ist Mimecast mit seinem Cloud Archive unverzichtbar.

Für eine vollständige M365-Organisation mit E5-Lizenzen ist Microsoft Defender P2 in der Lizenz enthalten. Der ROI eines Drittanbieter-Tools ist schwer zu rechtfertigen.

🎯 Wann ist das Cloudflare E-Mail-Ökosystem die richtige Wahl?

Cloudflare wählen, wenn:

Du bereits Cloudflare DNS nutzt und deinen Stack vereinheitlichen möchtest. Routing, DMARC Management und Email Service lassen sich nativ ohne zusätzlichen Aufwand integrieren.

Du Workers-Anwendungen entwickelst und transaktionalen Versand benötigst. Email Service ist die flüssigste Lösung mit null API-Key-Verwaltung und automatischem DNS.

Du ein Startup oder KMU bist, das eine ICES-Schicht zu M365 oder Gmail hinzufügen möchte, ohne MX-Einträge zu ändern. Der API-Modus von Email Security lässt sich in wenigen Minuten einrichten.

Du KI-Agenten baust, die E-Mails empfangen und versenden. 2026 bietet keine andere Plattform die vollständige Pipeline onEmail + Durable Objects + nativer MCP Server.

Du ein kostenloses DMARC Management zum Start ohne Bindung suchst.

Cloudflare nicht wählen, wenn:

Du gesetzliche Verpflichtungen zur E-Mail-Archivierung hast (E-Discovery, DORA-Compliance, NIS2 mit langer Aufbewahrungspflicht). Mimecast ist hier die offensichtliche Wahl.

BIMI und verwaltetes MTA-STS sind in deinem Zustellbarkeitsplan entscheidend. Cloudflare deckt diese Dienste nicht ab. CaptainDNS, Red Sift oder Valimail sind dann die richtige Wahl.

Du Microsoft 365 mit bereits bezahlten E5-Lizenzen nutzt. Defender P2 ist enthalten und die Einsparung ist real.

Du eine bestehende Proofpoint-Investition hast (SOC-Training, SIEM-Integrationen, konfigurierte Richtlinien). Die Migration hat erhebliche Wiedereinlernungs- und Verhaltens-Rebaseline-Kosten.

Du strenge EU-Datensouveränitätsanforderungen hast. Der US CLOUD Act gilt für Cloudflare Inc. und die Data-Residency-Dokumentation für die Email-Service-Beta ist unvollständig.

Schnelle Entscheidungsmatrix:

| Profil | Empfehlung |

|---|---|

| Dev Workers oder Startup | Email Service (Send) + Email Routing |

| KMU M365, begrenztes Budget | Email Security API-Modus + DMARC Management |

| Mid-Market auf der Suche nach ICES | Email Security Enterprise |

| Enterprise mit bestehendem Stack | ICES als Ergänzung, kein Ersatz |

| EU-Compliance / Archivierung | Mimecast oder Proofpoint |

🛠️ Deployment-Leitfaden für das Cloudflare E-Mail-Ökosystem

Voraussetzungen: Um das Beste aus dem Ökosystem herauszuholen, muss die Domain von Cloudflare DNS verwaltet werden (Cloudflare als autoritativer Nameserver). Das ist für DMARC Management und das automatische DNS von Email Service unverzichtbar. Email Security im API-Modus funktioniert ohne diese Voraussetzung.

Schritt 1: Email Routing aktivieren (5 Minuten)

In der Cloudflare-Konsole die Domain öffnen, dann Email > Email Routing und den Dienst aktivieren. Weiterleitungsregeln erstellen (Custom-Adresse zu Zielpostfach oder Catch-all). MX-Einträge werden automatisch vorgeschlagen, wenn Cloudflare DNS verwendet wird. SPF und DKIM mit den CaptainDNS-Tools prüfen, um die neuen Anforderungen 2025 zu bestätigen.

Schritt 2: Email Service für den Versand konfigurieren (15 Minuten)

Voraussetzung: Workers Paid (5 USD/Monat). Das Binding SEND_EMAIL in wrangler.toml mit allowed_destination_addresses deklarieren, um die Empfänger einzuschränken. Für Nicht-Workers-Anwendungen SMTP-Zugangsdaten über die Konsole konfigurieren. Anschließend mit den CaptainDNS-Tools prüfen, ob SPF, DKIM und DMARC automatisch bereitgestellt wurden.

Schritt 3: SPF/DKIM/DMARC auditieren (10 Minuten)

Mit den CaptainDNS-Tools das Alignment bestätigen. DMARC von p=none (Cloudflare-Standard) nach 2 bis 4 Wochen Berichtsüberwachung auf p=quarantine erhöhen, dann schrittweise auf p=reject.

Schritt 4: Email Security onboarden (2 bis 4 Stunden)

Den Modus wählen: API (Graph/Gmail) für null Unterbrechung, Inline (MX) für vollständigen Pre-Delivery-Schutz. API-Modus M365: OAuth-Autorisierung in 4 Klicks. Inline-Modus: erst auf einer Sekundärdomain oder einem Pilotpostfach testen, bevor die Produktionsmigration erfolgt. Quarantänerichtlinien und Warnschwellen konfigurieren. DLP Assist konfigurieren, wenn im Plan enthalten.

Schritt 5: DMARC Management aktivieren (10 Minuten)

Konsole > Email > DMARC Management. Cloudflare erstellt automatisch die Aggregationsadresse über Email Routing. Den Eintrag _dmarc.captaindns.com ändern, um die Cloudflare-Adresse einzuschließen. 24 bis 48 Stunden warten, bis die ersten Berichte eintreffen.

Schritt 6: BIMI und MTA-STS über CaptainDNS ergänzen

Cloudflare bietet diese Dienste nicht an. Für BIMI-Hosting (Richtlinie + SVG-Logo) und MTA-STS-Hosting (Richtliniendatei + DNS) CaptainDNS verwenden.

Ergänze mit BIMI- und MTA-STS-Hosting von CaptainDNS

❌ Häufige Fallstricke

SPF/DKIM seit dem 30. Juni 2025 vergessen. Email Routing verlangt jetzt SPF oder DKIM auf der Quelldomain. Fehlt beides, schlagen Weiterleitungen lautlos fehl, ohne Fehler im Interface. Die Diagnose ist nicht offensichtlich, da alles auf Cloudflare-Seite konfiguriert zu sein scheint.

DMARC Management und DMARC-Hosting verwechseln. Cloudflare aggregiert die von Drittservern empfangenen DMARC-Berichte, hostet aber nicht deine Richtlinie. Der TXT-Eintrag _dmarc.captaindns.com verbleibt in deinem DNS. Cloudflare verwaltet und schützt ihn nicht.

Auf Cloudflare für BIMI und MTA-STS vertrauen. Diese Dienste existieren bei Cloudflare nicht nativ. Ein BIMI-Logo ohne funktionierenden Hosting-Dienst anzukündigen oder eine MTA-STS-Richtlinie ohne zugängliche Richtliniendatei zu veröffentlichen, führt zu Validierungsfehlern.

Link Isolation ist Enterprise-only. Wenn der abgeschlossene Vertrag Advantage ist, ist NVR nicht enthalten. Diesen Punkt vor der Unterschrift prüfen, um die fehlende Schutzfunktion nicht erst nach dem Deployment zu entdecken.

MX-Einträge in der Produktion ohne Rollback-Plan wechseln. Die Migration zu Email Security Inline auf der Hauptdomain ohne vorherige Tests ist ein operationelles Risiko. Immer mit einer Sekundärdomain oder Pilotpostfächern beginnen.

DMARC Management mit externem DNS. Wenn DNS nicht bei Cloudflare ist, ist DMARC Management nicht verfügbar. Das Interface zeigt keinen Fehler: Es zeigt einfach nichts. Wenn du Berichte erwartest und keine ankommen, prüfe zuerst diese Voraussetzung.

Vendor-Lock-in unterschätzen. Email Service ist über ein proprietäres Binding an Workers gebunden. DMARC Management funktioniert nur mit Cloudflare DNS. Der Wert von Email Security steigt mit der Cloudflare-One-Integration. Ein Plattformwechsel erfordert eine Neukonfiguration von allem, mit Verlust der Verhaltens-Baseline und der Erkennungshistorie.

📋 Aktionsplan in 10 Schritten

- Aktuelle SPF-, DKIM- und DMARC-Konfiguration mit den CaptainDNS-Tools auditieren, um vor jeder Änderung eine Baseline zu haben

- Prüfen, ob Cloudflare autoritativer DNS für deine Hauptdomain ist (Voraussetzung für DMARC Management, Email Routing und das automatische DNS von Email Service)

- Email Routing aktivieren, wenn du Alias oder Custom-Adressen auf der Domain verwaltest

- Email Service auf einer Sekundärdomain testen, wenn du aus Workers versendest, bevor die Hauptdomain migriert wird

- Email-Security-Modus wählen: API (schnell, null Unterbrechung) vs. Inline (vollständiger Pre-Delivery-Schutz, MX-Wechsel erforderlich)

- Email Security auf einem PoC mit 20 % der Postfächer deployen, bevor es ausgerollt wird, um die Quarantänerichtlinien zu kalibrieren

- DMARC Management aktivieren und prüfen, ob die Berichte nach 24 bis 48 Stunden ankommen

- DMARC von

p=noneüberp=quarantineaufp=rejectin 3 bis 4 Wochen kontrollierter Progression erhöhen - BIMI-Hosting und MTA-STS-Hosting über CaptainDNS einrichten, um die Lücken des Cloudflare-Ökosystems zu schließen

- Vierteljährliche Überprüfung planen: Wirksamkeit von Email Security (Erkennungsrate, Falsch-Positive), DMARC-Management-Quote, jährliche DKIM-Rotation

🧭 Fazit

Cloudflare Email 2026 ist kein einzelnes Produkt, sondern vier gestapelte Bausteine, die dasselbe Anycast-Fundament nutzen. Für einen Workers-Entwickler, der Transaktionsanwendungen oder KI-Agenten baut, ist die Gleichung klar: Email Service und Email Routing bilden den flüssigsten Stack auf dem Markt, mit einem automatischen DNS, das weder AWS SES noch Resend anbieten. Für ein Startup oder KMU, das Microsoft 365 eine Anti-Phishing-Schicht hinzufügen möchte, ohne MX-Einträge zu berühren, ist der API-Modus von Email Security eines der schnellsten Onboardings im ICES-Segment, direktes Erbe von Area 1.

Das Ökosystem stößt jedoch auf drei anhaltende blinde Flecken: rechtliche Archivierung, BIMI- und MTA-STS-Hosting sowie das Limit von 1.000 DMARC-Berichten pro Monat. In diesen drei Punkten verweist Cloudflare explizit auf Partner (Red Sift für BIMI und erweitertes DMARC) oder überlässt dem Nutzer die manuelle Erstellung einer Lösung über Pages und Workers. Organisationen mit E-Discovery-, DORA- oder NIS2-Verpflichtungen werden ein Mimecast oder Proofpoint als Ergänzung behalten. Teams, die verwaltetes BIMI- und MTA-STS-Hosting wollen, ergänzen mit CaptainDNS.

Die relevante Positionierung zeichnet sich also wie folgt ab: Cloudflare Email als Grundlage für Routing, Versand und kostenloses DMARC, ergänzt durch Email Security im API-Modus für die Anti-Phishing-Schicht, und vervollständigt durch CaptainDNS für die Bausteine, die Cloudflare nicht hostet. Diese Kombination deckt das Wesentliche ab, ohne übermäßige Abhängigkeit.

Auditiere deinen E-Mail-Stack, bevor du handelst

❓ FAQ

FAQ

Was ist Cloudflare Email Routing und wie funktioniert es?

Cloudflare Email Routing ist ein kostenloser Inbound-E-Mail-Weiterleitungsdienst. Er ermöglicht das Erstellen von Adressen auf einer von Cloudflare DNS verwalteten Domain und deren Weiterleitung an ein bestehendes Postfach (Gmail, Outlook, ProtonMail usw.). Die MX-Einträge der Domain zeigen auf Cloudflare-Server. Wenn eine E-Mail eintrifft, empfängt Cloudflare sie, wendet die in der Konsole konfigurierten Weiterleitungsregeln an und leitet sie an das Ziel weiter. Es gibt keine E-Mail-Speicherung, keine Postfächer bei Cloudflare. Der Dienst ist rein Inbound.

Ist Cloudflare Email Routing wirklich kostenlos? Welche Einschränkungen gibt es?

Ja, Email Routing ist ohne Volumenbeschränkung kostenlos. Die wichtigen Einschränkungen sind: maximal 200 Weiterleitungsregeln pro Konto, maximal 200 Zieladressen, Nachrichten über 25 MiB werden nicht unterstützt, und seit dem 30. Juni 2025 muss SPF oder DKIM auf der Quelldomain konfiguriert sein, sonst schlagen Weiterleitungen lautlos fehl. Der Dienst setzt voraus, dass die Domain Cloudflare DNS verwendet.

Kann man E-Mails über Cloudflare Email Routing versenden?

Nein. Email Routing ist ausschließlich Inbound. Es empfängt E-Mails und leitet sie weiter, kann sie aber nicht versenden. Für den Versand über Cloudflare muss Email Service (Send) verwendet werden, das im April 2026 in der öffentlichen Beta gestartet wurde. Email Service ist im Workers-Paid-Plan (5 USD/Monat) mit 3.000 E-Mails/Monat inklusive verfügbar, danach 0,35 USD/1.000.

Wie sendet man E-Mails aus Cloudflare Workers mit Email Service?

Email Service stellt ein natives Workers-Binding bereit, das in wrangler.toml mit [[send_email]] name = "SEND_EMAIL" deklariert wird und für mehr Sicherheit allowed_destination_addresses. Dieses Binding ist im Workers-Code ohne API-Key oder Secret verfügbar. Für Nicht-Workers-Anwendungen bietet Cloudflare in der Konsole konfigurierbare SMTP-Zugangsdaten und eine REST-API. Wenn die Versand-Domain Cloudflare DNS verwendet, werden SPF/DKIM/DMARC bei der Konfiguration automatisch bereitgestellt.

Kann Cloudflare Email Service SendGrid oder AWS SES ersetzen?

Für Workers-Entwickler ist Email Service dank des nativen Bindings und dem automatischen DNS einfacher zu integrieren. Beim Stückpreis bleibt AWS SES 3,5-mal günstiger (0,10 USD/1.000 vs. 0,35 USD/1.000). SendGrid, Resend und Postmark bieten umfangreichere Analytics-Dashboards und erweiterte Templates. Email Service eignet sich für einfache Anwendungsfälle aus Workers: Transaktions-E-Mails, Benachrichtigungen, KI-Agenten-Antworten. Bei großen Volumen, kritischer Zustellbarkeit oder erweiterten Analytics bleibt AWS SES oder Postmark oft die bessere Wahl.

Was ist aus Cloudflare Area 1 Email Security nach der Übernahme geworden?

Area 1 Security wurde im April 2022 von Cloudflare für rund 162 Millionen US-Dollar übernommen. Das Produkt wurde in Cloudflare Email Security umbenannt und schrittweise in die einheitliche Cloudflare-One-Oberfläche integriert. Die Kerntechnologien von Area 1, insbesondere das Pre-Attack-Web-Crawling zur Erkennung im Aufbau befindlicher Phishing-Kits, EDF (Email Detection Fingerprint) und das Verhaltensmodell, sind erhalten und durch die Bedrohungsintelligenz des Cloudflare-Netzwerks angereichert. Die Dokumentation 2026 ist noch zwischen beiden Marken aufgeteilt, was eine noch laufende Integration 4 Jahre nach der Übernahme widerspiegelt.

Was ist der Unterschied zwischen Cloudflare Email Security und einem klassischen E-Mail-Gateway (SEG)?

Ein klassisches E-Mail-Gateway (SEG) wie Proofpoint oder Mimecast funktioniert im Inline-Pre-Delivery-Modus: Die MX-Einträge der Domain zeigen auf das SEG, das filtert, bevor es zustellt. Cloudflare Email Security bietet diesen Inline-Modus ebenfalls, ergänzt aber einen API-Post-Delivery-Modus über Microsoft Graph oder Gmail API, ohne MX-Wechsel. Dieser API-Modus ist ein ICES-Differentiator, der den Schutz in wenigen Minuten ohne Risiko einer E-Mail-Fluss-Unterbrechung ermöglicht. Die von Area 1 geerbte Pre-Attack-Time-Technologie ist eine weitere Unterscheidung: Die Phishing-Erkennung beginnt, bevor die Kampagne gestartet wird, nicht erst nach Erhalt der ersten E-Mail.

Ersetzt Cloudflare Email Security Proofpoint oder Mimecast?

Nicht direkt in allen Anwendungsfällen. Cloudflare Email Security deckt Anti-Phishing-Erkennung, BEC und Link Isolation ab. Es fehlen aber zwei kritische Elemente, die Mimecast und Proofpoint bieten: rechtliche Archivierung (Mimecast Cloud Archive) und erweiterte DMARC-Module (Mimecast DMARC Analyzer, Proofpoint Email Fraud Defense). Für eine Organisation mit E-Discovery-Archivierungspflichten oder die ein vollständiges DMARC Management mit BIMI und MTA-STS benötigt, muss Cloudflare durch andere Tools ergänzt werden. Für ein Startup oder KMU auf M365 ohne bestehenden SEG ist Cloudflare Email Security im API-Modus jedoch eine relevante und schnell deploybare Wahl.

Wie konfiguriert man Cloudflare DMARC Management kostenlos?

DMARC Management ist in der Cloudflare-Konsole unter Email > DMARC Management verfügbar, vorausgesetzt die Domain verwendet Cloudflare als autoritativen DNS. Cloudflare erstellt automatisch eine Aggregationsadresse über Email Routing. Diese muss dann im Eintrag _dmarc.captaindns.com als RUA-Empfänger hinzugefügt werden. Die ersten Berichte kommen nach 24 bis 48 Stunden an. Die Grenze liegt bei 1.000 aggregierten Berichten pro Monat im kostenlosen Plan.

Bietet Cloudflare einen BIMI- oder MTA-STS-Managed-Service an?

Nein. Cloudflare bietet weder BIMI-Hosting noch einen verwalteten MTA-STS-Dienst an. Für BIMI muss die Richtlinie und das SVG-Logo-File auf einem Drittanbieter-Dienst (CaptainDNS, Red Sift) gehostet werden. Für MTA-STS muss die Richtliniendatei manuell auf Cloudflare Pages oder Workers gehostet werden, oder ein verwalteter Dienst wie CaptainDNS wird genutzt. Cloudflare empfiehlt offiziell Red Sift OnDMARC, um diese Lücken zu schließen.

Was kostet Cloudflare Email Security für ein Unternehmen?

Cloudflare Email Security hat keinen öffentlichen Preis. Es gibt drei Tiers: Advantage (nur Inline, ohne Link Isolation NVR), Enterprise (alle Modi Inline/API/BCC, Link Isolation, DLP Assist M365) und Enterprise + PhishGuard (mit verwaltetem SOC-Dienst). Indikative Marktpreise legen eine Basis von rund 7 USD/Nutzer/Monat für Cloudflare One nahe, mit monatlichen Beträgen im fünfstelligen Bereich für vollständige Deployments. Ein Angebot muss bei den Cloudflare-Vertriebsteams angefragt werden.

Cloudflare Email Routing funktioniert nicht: wie debuggen?

Der erste Schritt ist, mit dig MX captaindns.com zu prüfen, ob die MX-Einträge auf *.mx.cloudflare.net zeigen. Seit dem 30. Juni 2025 müssen SPF oder DKIM auf der Quelldomain konfiguriert sein: die CaptainDNS-Tools zur Überprüfung verwenden. Dann prüfen, ob die Weiterleitungsregel in der Konsole aktiv ist, ob die Limits von 200 Regeln und 200 Zieladressen nicht erreicht sind, und ob Workers Email in den Logs keine CPU-Fehler anzeigt. Wenn das Problem anhält, den Versand von Gmail testen und den Spam-Ordner des Zielpostfachs prüfen.

🔗 Verwandte Guides zu E-Mail-Gateways

Diese Analyse ist Teil unserer Serie zu Enterprise-E-Mail-Sicherheitslösungen:

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 und DNS-Konfiguration

- Mimecast Secure Email Gateway: Architektur, DNS-Konfiguration, Vergleich und Aktionsplan

- Cisco Secure Email Cloud Gateway: Ironport-Erbe, Gartner-Rückgang 2025 und Migrationsplan

- Abnormal Security: verhaltensbasierte KI, API-Deployment, Attune 1.0

Vergleichstabellen herunterladen

Assistenten können die JSON- oder CSV-Exporte unten nutzen, um die Kennzahlen weiterzugeben.

📖 Glossar

SEG (Secure Email Gateway): E-Mail-Sicherheitsgateway, das sich per MX-Umleitung zwischen Internet und Mailserver schaltet. Filtert Bedrohungen vor der Postfachzustellung. Beispiele: Proofpoint, Mimecast, Cisco CES.

ICES (Integrated Cloud Email Security): Ansatz zur E-Mail-Sicherheit per API nach der Zustellung, ohne MX-Wechsel. Integriert sich über OAuth in M365 oder Google Workspace. Beispiele: Abnormal Security, Cloudflare Email Security API-Modus, Cisco ETD.

BEC (Business Email Compromise): E-Mail-Betrug, der darauf abzielt, die Identität eines Geschäftsführers, Lieferanten oder Partners zu missbrauchen, um eine betrügerische Überweisung auszulösen oder sensible Informationen zu extrahieren. 2026 die größte finanzielle Bedrohung für Unternehmen.

VEC (Vendor Email Compromise): BEC-Variante, die darauf abzielt, die Beziehung zu einem Lieferanten oder Partner durch Usurpation seiner E-Mail-Identität zu kompromittieren.

ATO (Account Takeover): Übernahme eines legitimen E-Mail-Kontos, um es für interne BEC- oder Spear-Phishing-Angriffe zu nutzen.

RBI (Remote Browser Isolation): Sicherheitstechnik, die das Web-Browsing in einer isolierten Cloud-Umgebung ausführt und nur Pixel oder Grafikvektoren an den Browser des Nutzers überträgt. Verhindert Browser-Exploits und Malware-Downloads.

NVR (Network Vector Rendering): Cloudflares RBI-Implementierung. Die Seite wird in einem Headless-Chromium auf Cloudflare-Seite gerendert, die SVG-Grafikvektoren werden an den Browser des Nutzers gesendet. Nur im Inline-Modus von Email Security verfügbar.

EDF (Email Detection Fingerprint): proprietärer Area-1-Mechanismus (jetzt Cloudflare Email Security), der einen einzigartigen Fingerabdruck jeder Angreiferinfrastruktur erstellt. Ermöglicht das Blockieren aller Varianten einer Kampagne ab der Erkennung der ersten.

Pre-attack time: Cloudflare Email Security-Ansatz (geerbt von Area 1), bei dem das Web, Domain-Registrierungen und TLS-Zertifikate gescannt werden, um im Aufbau befindliche Phishing-Kits vor dem Kampagnenstart zu identifizieren.

DMARC (Domain-based Message Authentication, Reporting, and Conformance): E-Mail-Authentifizierungsprotokoll, das auf SPF und DKIM aufbaut, um die Behandlungsrichtlinie für nicht authentifizierte E-Mails (none, quarantine, reject) und das Reporting an den Domain-Administrator zu definieren.

BIMI (Brand Indicators for Message Identification): E-Mail-Standard, der das Anzeigen des Markenlogos in der E-Mail-Oberfläche (Gmail, Apple Mail) für DMARC-enforcement-authentifizierte E-Mails ermöglicht. Erfordert je nach Anbieter ein VMC (Verified Mark Certificate) oder CMC.

MTA-STS (Mail Transfer Agent Strict Transport Security): Protokoll, das TLS-Verschlüsselung auf eingehenden und ausgehenden SMTP-Verbindungen für eine Domain erzwingt. Gehostet auf https://mta-sts.captaindns.com/.well-known/mta-sts.txt.

TLS-RPT (TLS Reporting): Protokoll zur Meldung von TLS-SMTP-Verbindungsfehlern. Versendende Server senden Berichte an die im Eintrag _smtp._tls.captaindns.com definierte Adresse.

DANE (DNS-based Authentication of Named Entities): Protokoll, das TLS-Zertifikat-Fingerprints über TLSA-DNS-Einträge veröffentlicht und die Zertifikatsvalidierung ohne CAs ermöglicht. Erfordert DNSSEC auf der Domain.

Workers (Cloudflare): JavaScript/WASM-Ausführungsplattform am Rand des Cloudflare-Netzwerks (Edge Computing). Jeder Worker wird in einem V8-Isolate am nächstgelegenen Cloudflare-PoP ausgeführt.

Durable Objects: State-Persistenz-Primitive auf Cloudflare Workers. Ermöglicht die Aufrechterhaltung eines langfristigen Gesprächszustands über mehrere Anfragen oder Ereignisse hinweg, unverzichtbar für KI-Agenten.

Agentic Inbox: Cloudflare Open-Source-Projekt (github.com/cloudflare/agentic-inbox), das zeigt, wie ein selbstgehosteter E-Mail-Client auf Workers mit Email Routing, Email Service und Agents SDK aufgebaut wird.

Anycast: Netzwerk-Routing-Technik, bei der dieselbe IP-Adresse von mehreren Standorten aus angekündigt wird. Anfragen werden automatisch an den nächstgelegenen PoP weitergeleitet. Cloudflare verwendet Anycast über alle 330 PoPs.

Quellen

- Cloudflare Blog: Email Service public beta launch - Agents Week (April 2026)

- Cloudflare Docs: Email Routing

- Cloudflare Docs: Email Security (Area 1)

- Cloudflare Docs: Email Workers - send_email binding

- Cloudflare Docs: DMARC Management

- Cloudflare Blog: Area 1 acquisition announcement (Februar 2022)

- GitHub: cloudflare/agentic-inbox

- Cloudflare Community: BIMI hosting feature request (2022-2026)

- Cloudflare: MailChannels partnership EOL announcement (August 2024)

- Forrester Wave: Enterprise Email Security Q2 2025

- Gartner Peer Insights: Cloudflare Email Security reviews

- Cloudflare Incident: November 18, 2025 Bot Management bug

- Cloudflare Incident: December 5, 2025

- Cloudflare: Data Localization Suite documentation

- Spendhound: Cloudflare One pricing estimates (2025)

- UnderDefense: Email Security market pricing analysis (2025)

- PeerSpot: Email Security mindshare rankings (September 2025)

- Red Sift: OnDMARC partner page Cloudflare (2024)

- Cloudflare Docs: SPF requirements for Email Routing (2025)

- RFC 7208: Sender Policy Framework (SPF)

- RFC 6376: DomainKeys Identified Mail (DKIM)

- RFC 7489: Domain-based Message Authentication, Reporting, and Conformance (DMARC)

- Cloudflare Docs: Workers Agents SDK - onEmail hook

- Cloudflare Newsroom: NYSE:NET IPO (September 2019)

- Cloudflare: Area 1 acquisition close announcement (April 2022)

- Cloudflare Docs: Email Security deployment modes

- Cloudflare: Email Service SMTP credentials documentation

- React Email: Cloudflare Workers integration guide