Proofpoint Secure Email Gateway: Architektur, DNS-Konfiguration und Alternativen

Von CaptainDNS

Veröffentlicht am 7. April 2026

- 🏢 Proofpoint ist die Enterprise-Referenz bei SEG und wird von 87 der 100 Fortune 100 Unternehmen eingesetzt. Die Plattform analysiert 4,5 Billionen E-Mails pro Jahr und blockiert rund 66 Millionen BEC-Versuche pro Monat. Sie ist Leader im Gartner Magic Quadrant Email Security 2024 und 2025 und wurde #1 in Execution eingestuft.

- 🧠 Nexus AI Architektur mit 6 Komponenten: Machine Learning, Language Model gegen BEC, Echtzeit-Threat-Intelligence, Computer Vision (QR-Codes, visuelles Phishing), Relationship Graph und Generative AI, alles korreliert durch den Nexus Threat Graph (über 1 Billion Signale). Patentiertes Predictive Sandboxing zur Detonation von Links, bevor der Nutzer klickt.

- 🔧 Spezifische DNS-Auswirkungen: MX-Umleitung zu pphosted.com (Regionen US1-5, EU1, AU), SPF mit Hosted SPF Service unter Verwendung von RFC 7208 Makros zur Umgehung des 10-Lookup-Limits, DKIM 2048 Bit standardmäßig, verwaltetes DMARC über Email Fraud Defense (EFD) mit dedizierten Beratern.

- ⚠️ Wichtige Einschränkungen: Premium-Preise (rund 87 000 $/Jahr Median, über 100 k$/Jahr für den kompletten Stack), Verlangsamung nach Thoma Bravo (12,3 Mrd. $ Übernahme 2021, Entlassungswellen 2024 und 2025), EchoSpoofing Vorfall 2024 (14 Millionen betrügerische E-Mails pro Tag sechs Monate lang weitergeleitet) und Konkurrenz durch Abnormal Security, das in 12 Monaten über 1 300 Kunden gewonnen haben soll.

Wenn du in einem Fortune 100 Unternehmen arbeitest, besteht eine Chance von 87 %, dass deine E-Mails über Proofpoint laufen, bevor sie in deinem Postfach ankommen. Diese durch öffentliche MX-Analysen verifizierte Zahl macht den kalifornischen Anbieter zum De-facto-Standard der E-Mail-Sicherheit für die größten Organisationen weltweit. Die Plattform analysiert 4,5 Billionen E-Mails pro Jahr, prüft 18 Billionen URLs, inspiziert 1 Billion Anhänge und blockiert rund 66 Millionen BEC-Versuche pro Monat. Kein anderes SEG auf dem Markt arbeitet in dieser Größenordnung.

Diese Dominanz ist kein Zufall. Proofpoint häuft Auszeichnungen von Analysten an: Leader im Gartner Magic Quadrant Email Security 2024 und 2025, im zweiten Jahr in Folge Platz 1 in Execution, Platz 1 in 4 von 5 Use Cases in den Critical Capabilities 2025, Leader im Frost Radar Email Security im 9. Jahr in Folge mit 24 % Marktanteil, dem höchsten im Segment. Wer eine CISO-Ausschreibung einer Großbank, eines Energieversorgers oder einer US-Bundesbehörde liest, findet Proofpoint fast immer auf der Shortlist.

Das Bild ist jedoch nicht durchgehend positiv. Seit der Übernahme durch Thoma Bravo im August 2021 für 12,3 Milliarden Dollar werfen mehrere Signale Fragen auf: aufeinanderfolgende Entlassungswellen 2024 und 2025, wahrgenommene Verlangsamung der Innovation, aggressive Konkurrenz durch Abnormal Security, das in zwölf Monaten über 1 300 Proofpoint-Kunden gewonnen haben soll, und der 2024 aufgedeckte EchoSpoofing Vorfall, bei dem über sechs Monate hinweg bis zu 14 Millionen betrügerische E-Mails pro Tag über die Proofpoint-Infrastruktur weitergeleitet wurden. Dieser Leitfaden deckt alles ab: Nexus AI Architektur, DNS-Konfiguration, Stärken, Grenzen, Vorfall, Vergleich und Aktionsplan.

📌 Was ist Proofpoint und sein People-Centric-Ansatz?

Bevor wir ins technische Detail gehen, legen wir die Grundlagen fest. Für die Grundlagen eines Secure Email Gateways (Gateway-Modell, MX-Umleitung, Unterschied zu API-nativen ICES-Lösungen) verweisen wir auf unseren vollständigen Artikel zu Mimecast, der diese Grundlagen abdeckt. Was du wissen musst: Ein SEG schaltet sich zwischen das Internet und deinen Mailserver, fängt 100 % des Verkehrs per MX-Umleitung ab und filtert Bedrohungen heraus, bevor sie dein Postfach erreichen.

Proofpoint unterscheidet sich vor allem durch seinen strategischen Ansatz. Die meisten SEGs sind historisch infrastructure-centric: Sie schützen den gesamten E-Mail-Perimeter einheitlich. Proofpoint hat diese Logik mit dem Konzept der VAP (Very Attacked People) umgekehrt. Ziel ist es, die am stärksten exponierten Personen zu identifizieren und die Sicherheitsressourcen auf diese Profile zu konzentrieren.

Das VAP-Konzept basiert auf drei messbaren Dimensionen. Die Vulnerability misst die Neigung, auf verdächtige E-Mails zu klicken. Sie berücksichtigt das Scheitern bei Phishing-Simulationen und das Vorhandensein von Zugangsdaten in öffentlichen Leaks. Der Attack-Wert zählt Volumen und Raffinesse der tatsächlich über einen bestimmten Zeitraum empfangenen Angriffe. Das Privilege quantifiziert den Zugriff auf sensible Daten und kritische Systeme.

Der kombinierte Score identifiziert die Profile, die vorrangig geschützt werden müssen. Eine Assistentin der Geschäftsleitung, die den Terminkalender des CEO verwaltet, erhält massiv Spear Phishing. Ihr VAP-Score liegt deutlich höher als der eines technisch kompetenten, aber isolierten Entwicklers.

Dieser People-Centric-Ansatz hat mehrere praktische Auswirkungen. Er verändert die Art, wie SOC-Untersuchungen priorisiert, Sensibilisierungsschulungen ausgerichtet und URL-Rewrite-Policies dimensioniert werden. Anstatt allen das gleiche Schutzniveau aufzuerlegen, schlägt Proofpoint vor, die Kontrollen feinkörnig an die am stärksten gefährdeten Personen anzupassen. Das ist ein konzeptioneller Bruch mit traditionellen SEGs und eines der stärksten Verkaufsargumente des Anbieters bei reifen CISOs.

Überprüfe deine E-Mail-Einträge

🏢 Proofpoint: das Unternehmen im Überblick

Wie wurde ein 2002 gegründeter kalifornischer Anbieter zum De-facto-Standard für 87 % der Fortune 100? Rückblick auf 24 Jahre strategischer Übernahmen und eine Rekordakquisition durch Thoma Bravo.

Die Geschichte von Proofpoint beginnt im Juli 2002 in Sunnyvale, Kalifornien, auf Initiative von Eric Hahn, dem ehemaligen CTO von Netscape Communications. Damals wurde der Markt für E-Mail-Sicherheit von On-Premise-Appliances dominiert. Eric Hahn setzte auf Machine Learning und fortgeschrittene statistische Analyse zur Bekämpfung von Spam und Bedrohungen. Zehn Jahre lang entwickelte sich das Unternehmen im Schatten der historischen Marktführer der Branche.

Der Börsengang erfolgte im April 2012 an der NASDAQ unter dem Ticker PFPT. Im darauffolgenden Jahrzehnt reihte Proofpoint strategische Übernahmen aneinander, um seinen funktionalen Umfang zu erweitern. Cloudmark wurde 2017 für 110 Millionen Dollar übernommen und brachte Expertise in E-Mail-Filterung und verteilten Sensorennetzwerken ein. Wombat Security, Marktführer für Cybersicherheitsschulung, folgte 2018 für 225 Millionen Dollar. ObserveIT, Spezialist für Insider Threat Management, wurde 2019 ebenfalls für 225 Millionen Dollar übernommen. Meta Networks stieß im selben Jahr für rund 120 Millionen Dollar zum Portfolio und öffnete Proofpoint für Zero Trust Network Access. InteliSecure verstärkte 2021 die Abteilung für Managed DLP. Zuletzt wurde Tessian, Pionier der Behavioral AI für E-Mail, im Dezember 2023 übernommen und unter dem Namen Adaptive Email Security integriert.

Der entscheidende Wendepunkt kam 2021. Am 26. April kündigte der Private-Equity-Fonds Thoma Bravo die Übernahme von Proofpoint für 12,3 Milliarden Dollar zu einem Preis von 176 Dollar pro Aktie an. Die Transaktion wurde am 31. August 2021 abgeschlossen und stellte zu diesem Zeitpunkt den größten Private-Equity-Deal im Cloud-Segment dar. Proofpoint wurde privat und verließ die NASDAQ. Mit dieser Neuausrichtung kam ein neuer CEO: Sumit Dhawan, ehemaliger Präsident von VMware, übernahm das Ruder, um das Unternehmen in die neue Phase zu führen. Rémi Thomas ist CFO, und Joyce Kim, ehemals Zscaler, ist im Dezember 2025 als CMO zum Team gestoßen.

Unverzichtbarer Vokabelhinweis. Proofpoint vertreibt zwei unterschiedliche Produkte unter ähnlichen Namen. Email Protection ist das Enterprise-SEG, um das es in diesem Artikel geht, gehostet auf der Infrastruktur

pphosted.com, mit MX im Formatmx0a-XXXXXXXX.pphosted.comundmx0b-XXXXXXXX.pphosted.com. Proofpoint Essentials ist das KMU-Angebot, gehostet aufppe-hosted.com, mit einem anderen MX-Format (mx1-usX.ppe-hosted.com). Beide haben weder dieselbe Konsole noch dieselben Funktionen oder Preise. Sie zu verwechseln ist der häufigste Fehler, wenn man die Proofpoint-Dokumentation überfliegt.

Heute beschäftigt Proofpoint rund 5 044 Mitarbeiter, verteilt auf über 30 Büros weltweit. Die Kundenbasis umfasst über 500 000 Organisationen, darunter 87 der 100 Fortune 100 Unternehmen, über 50 % des Fortune 1000 und mehr als ein Drittel des Global 2000. Laut öffentlicher Kommunikation erreichte der ARR am Ende des Geschäftsjahres 2025 2,45 Milliarden Dollar. Was die Volumina betrifft, analysiert die Plattform 4,5 Billionen E-Mails pro Jahr und ist damit der E-Mail-Sicherheitsanbieter mit der weltweit größten Rohsichtbarkeit. Proofpoint ist auch der Anbieter, dessen Erkenntnisse die Open-Source-Referenzcommunity im Bereich E-Mail-Threat-Intelligence speisen, mit den Emerging Threats Open und Pro Rulesets, einem der am häufigsten verwendeten Open-Source-Rulesets der Branche.

⚙️ Technische Architektur: die Nexus AI Plattform

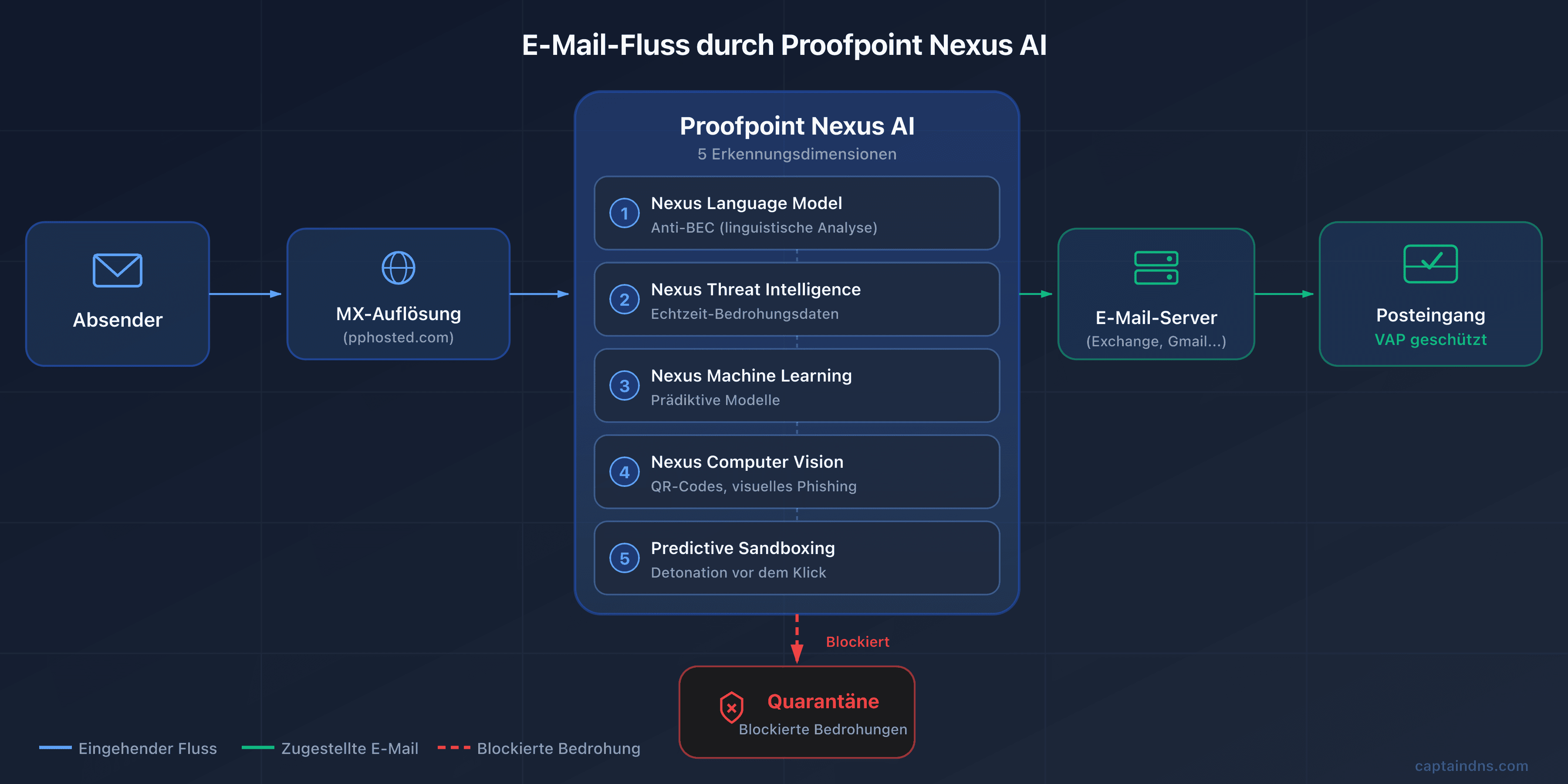

Wie inspiziert Proofpoint 4,5 Billionen E-Mails pro Jahr ohne Latenz zu verschlechtern? Die Antwort: eine mehrstufige Erkennungskette rund um Nexus AI, die proprietäre KI-Plattform. Hier die Details zu den Komponenten.

Gateway-Modell: MX-Umleitung zu pphosted.com

Wie jedes traditionelle SEG basiert Proofpoint auf einer MX-Umleitung. Deine MX-Einträge zeigen auf die Server der Proofpoint Cloud-Infrastruktur, die unter der Domain pphosted.com gehostet werden. Wenn ein Absender eine E-Mail an contact@captaindns.com schickt, löst der Absenderserver den MX auf, findet einen Proofpoint-Host und stellt die Nachricht dort zu. Proofpoint wendet seine Erkennungskette an und leitet die validierte Nachricht dann an deinen echten Server weiter (Microsoft 365, Google Workspace, Exchange on-premise).

Die Proofpoint-Infrastruktur verteilt sich auf sieben Regionen: US1, US2, US3, US4, US5 für Nordamerika, EU1 für Europa und AU für den asiatisch-pazifischen Raum. Jeder Kunde wird beim Abschluss einer einzigen Region zugewiesen, und das ist ein kritischer Punkt: Man muss ausschließlich die MX des zugewiesenen Rechenzentrums verwenden. Einen MX-Eintrag auf die Region US1 zeigen zu lassen, während dein Tenant in EU1 liegt, führt zu stillen Ablehnungen, weil das entfernte Rechenzentrum deine Domain nicht erkennt. Die Rechenzentren werden über eine Kombination aus Cyxtera, DataBank, Equinix, AWS und Google Cloud in Nordamerika sowie Equinix EU und AWS in Europa betrieben, mit jährlichen SOC-2-Audits.

Nexus AI: die 6 Erkennungskomponenten

Nexus ist der Überbegriff, der die KI-Engines von Proofpoint zusammenfasst. Sechs Hauptkomponenten arbeiten parallel, jede spezialisiert auf eine Bedrohungskategorie, und werden durch den Nexus Threat Graph verbunden, der die übergreifende Korrelation sicherstellt.

Das Nexus Language Model (LM), ein proprietäres Sprachmodell, ist der BEC-Erkennung gewidmet. Es analysiert sprachliche Struktur, Tonfall, stilistische Kohärenz und die von Angreifern verwendeten Dringlichkeits- oder Autoritätsmarker. Dies ist die Komponente, die es Proofpoint ermöglicht, eine der besten BEC-Erkennungen auf dem Markt zu beanspruchen, einschließlich bei E-Mails ohne Links oder Anhänge, die für klassische Filter unsichtbar sind.

Die Nexus Generative AI erweitert die Analyse auf kanalübergreifende Signale. Sie korreliert Indikatoren in der E-Mail mit solchen aus anderen Oberflächen: URLs, die in Collaboration-Tools geteilt werden, Identitäten in Anwendungsworkflows, anomales Verhalten vom ITM. Diese generative Dimension erlaubt es, Incident-Zusammenfassungen für das SOC zu erzeugen und die Triage zu beschleunigen.

Die Nexus Threat Intelligence (TI) speist die Erkennung in Echtzeitströmen. Proofpoint unterhält eine der umfassendsten Threat-Intelligence-Datenbanken der Branche, insbesondere aus der Übernahme von Emerging Threats. Die Rulesets ET Open und ET Pro gehören zu den am häufigsten verwendeten Open-Source-Rulesets der Branche, mit über 100 000 IDS/IPS-Regeln, die mehr als 40 Angriffskategorien abdecken und mit integrierten MITRE ATT&CK Tags versehen sind. Diese Basis wird kontinuierlich durch die Signale gespeist, die bei den 4,5 Billionen analysierten E-Mails beobachtet werden.

Das Nexus Machine Learning (ML) ist die prädiktive Engine. Es kombiniert überwachte und unüberwachte Modelle, um Muster aufkommender Angriffe zu identifizieren, bevor sie in den Rulesets katalogisiert sind. Das ist die Schicht, die polymorphe Varianten und sich in Vorbereitung befindende Kampagnen erkennt.

Die Nexus Computer Vision (CV) ist eine der differenzierendsten Dimensionen. Sie analysiert E-Mails visuell, um visuelles Phishing zu erkennen: Login-Seiten, die bekannte Marken imitieren, gefälschte Logos, als Köder verwendete Screenshots. Vor allem dekodiert sie in Bildern eingebettete QR-Codes, wodurch Quishing (QR-Code-Phishing) neutralisiert werden kann, eine seit 2023 stark wachsende Technik, die klassische URL-Filter durch Einbettung des schädlichen Links in ein Bild umgeht.

Der Nexus Relationship Graph (RG) modelliert die Beziehungen zwischen Identitäten, Kontakten und Austauschgewohnheiten. Er baut einen Verhaltensgraphen der Kommunikation pro Nutzer und Organisation auf: wer spricht mit wem, wie häufig, zu welchen Themen, mit welchen zeitlichen Mustern. Diese Beziehungsbasis ermöglicht es, typische Verhaltensanomalien eines kompromittierten Kontos, einer Lieferantenusurpation oder eines internen Pivot-Versuchs zu erkennen, Signale, die klassischen Content-Engines verborgen bleiben.

Alle diese Komponenten laufen im Nexus Threat Graph zusammen. Das ist keine sechste Erkennungs-Engine, sondern die Korrelationsschicht, die die Signale der sechs oben genannten Komponenten zusammenführt. Der Wissensgraph korreliert über 1 Billion Datenpunkte aus 2 Milliarden täglich analysierten E-Mails. Er verbindet Absender, Domains, URLs, Anhänge, Angriffstechniken und Opfer. Ziel: koordinierte Kampagnen identifizieren und Erkennungen von einem Kunden auf die gesamte Basis ausweiten.

Die zentrale Scoring-Engine, die diese Signale zusammenführt, heißt Stateful Composite Scoring Service (SCSS). Sie gewichtet vier Dimensionen: den Inhalt der Nachricht, ihre Metadaten, ihren Versandkontext und ihre Kohärenz mit dem normalen Fluss der Organisation. Der Endwert bestimmt die anzuwendende Aktion.

Targeted Attack Protection (TAP): die 3 Säulen

TAP ist das Vorzeigemodul von Proofpoint für den Schutz vor fortgeschrittenen Angriffen. Es stützt sich auf drei komplementäre Säulen.

URL Defense. URL Defense schreibt alle eingehenden URLs in urldefense.proofpoint.com/... um und wendet zwei komplementäre Scans an: einen ersten time-of-delivery bei der Zustellung der Nachricht und einen zweiten time-of-click in dem Moment, in dem der Nutzer auf den Link klickt. Dieses doppelte Scannen schützt vor Angriffen mit verzögerter Aktivierung (delayed-activation), bei denen ein scheinbar harmloser Link nach der Zustellung bösartig wird. Wird das Ziel zum Klickzeitpunkt als gefährlich eingestuft, wird der Klick blockiert und der Nutzer sieht eine Warnseite.

Attachment Defense leitet verdächtige Anhänge in eine Analyseumgebung um, die statische Sandbox, dynamische Sandbox (TAP Cloud Sandbox), Bare-Metal-Detonation für Samples, die Virtualisierung widerstehen, und von menschlichen Analysten unterstützte Analyse (analyst-assisted) für die mehrdeutigsten Artefakte kombiniert. Die statische Sandbox inspiziert die Dateistruktur, Makros, eingebettete Skripte und Formatanomalien. Die dynamische Sandbox führt die Datei in einer virtuellen Umgebung aus, und die dedizierte Bare-Metal-Umgebung ist für Anti-VM-Malware schwieriger zu erkennen. Diese Kette deckt Zero-Day- und polymorphe Payloads ab, die traditionelle Antiviren-Lösungen systematisch verpassen.

Predictive Sandboxing ist der patentierte Differenzierungsfaktor von Proofpoint (Patent US20150237068A1). Statt zu warten, bis der Nutzer klickt, um eine URL zu analysieren, detoniert die Engine den Link proaktiv, direkt bei der Zustellung, unter Verwendung prädiktiver Heuristiken zur Identifizierung potenziell bösartiger URLs. Dieser proaktive Ansatz bietet zusätzliche Abdeckung gegen raffinierte Angriffe, die ihr Verhalten nach dem ersten Klick ändern. Kombiniert mit der Echtzeit-Analyse von URL Defense, ist das eine der umfassendsten Abdeckungen auf dem Markt.

Das TAP Dashboard zentralisiert die gesamte operative Sichtbarkeit. Es berechnet einen Attack Index pro Nutzer, eine synthetische Darstellung des Niveaus und der Raffinesse der empfangenen Angriffe. Dieses Dashboard identifiziert die VAPs und ermöglicht es dem SOC, Untersuchungen zu priorisieren.

Proofpoints Antwort auf die Post-Delivery-API-Bewegung

Jahrelang wurde Proofpoint für seine langsame Reaktion auf die ICES-Bewegung (Integrated Cloud Email Security) kritisiert, die von Abnormal und anderen API-nativen Akteuren initiiert wurde. Die strategische Antwort kam auf der RSA Conference 2024 mit Adaptive Email Security, entstanden aus der Übernahme von Tessian im Dezember 2023.

Adaptive Email Security ist ein Post-Delivery-API-Deployment auf Microsoft 365. Es ergänzt das SEG Gateway durch die Analyse bereits zugestellter Nachrichten im Postfach, um Verhaltensanomalien zu erkennen, die das Gateway hätte passieren lassen. Die Technologie stützt sich auf die Tessian-KI, die das Verhalten jedes Nutzers modelliert (Schreibstil, übliche Kontakte, Versandzeiten, Gesprächsthemen), um subtile Abweichungen zu identifizieren. Das ist eine defensive Antwort auf Abnormal und ein Signal, dass Proofpoint den Wert des ICES-Modells als Ergänzung zum traditionellen Gateway anerkennt.

In der Praxis ist das typische Deployment bei Proofpoint-Großkunden 2026 das Stacking: Email Protection im Gateway-Modus zur Blockierung vor der Zustellung und Adaptive Email Security im Post-Delivery-API-Modus auf Microsoft 365, um Verhaltensanomalien aufzufangen, die das Gateway hätte durchrutschen lassen. Beide Module teilen sich die Nexus Threat Intelligence, operieren aber an unterschiedlichen Inspektionspunkten. Adaptive Email Security ist kein Ersatz für das SEG, sondern eine komplementäre zweite Schicht. Das ist die direkte Antwort von Proofpoint auf das von Abnormal Security seit 2022 getragene Narrativ "SEG is dead".

Post-Delivery-Remediation mit TRAP

Eine Bedrohung nach der Zustellung zu erkennen ist nutzlos, wenn man sie nicht schnell aus den Postfächern entfernen kann. Das ist die Rolle von TRAP (Threat Response Auto-Pull). TRAP löscht automatisch bösartige E-Mails, die nachträglich identifiziert werden, und verfolgt auch Weiterleitungen und Verteilerlisten, um verbreitete Kopien zu säubern. Das ist eine kritische Funktion in Enterprise-Umgebungen, wo eine E-Mail innerhalb weniger Minuten an mehrere Teams weitergeleitet werden kann.

CLEAR (Closed-Loop Email Analysis and Response) ist das nutzerzentrierte Remediation-Ökosystem, das auf TRAP aufbaut. Es kombiniert drei Bausteine: den in Outlook eingesetzten PhishAlarm Button, der es einem Nutzer erlaubt, eine verdächtige E-Mail mit einem Klick zu melden, den Analyzer, der die Meldung automatisch über die Proofpoint Threat Intelligence kategorisiert, und TRAP für die effektive Remediation. Der Workflow reduziert den Zyklus "Nutzermeldung, SOC-Analyse, dann Remediation" von mehreren Tagen auf wenige Minuten. Für Organisationen mit mehreren tausend Nutzern ist das ein erheblicher operativer Gewinn.

🔧 DNS-Konfiguration für Proofpoint

Nun, da die Architektur klar ist, kommen wir zur DNS-Mechanik. Proofpoint einzusetzen bedeutet, deine MX-Einträge zu ändern, dein SPF anzupassen, deine DKIM-Schlüssel zu veröffentlichen und DMARC zu konfigurieren. Hier die Details.

MX-Einträge nach Region

Wie bereits erwähnt, wird jeder Proofpoint-Kunde einer Region zugewiesen und erhält zwei entsprechende MX-Einträge. Das Format folgt einer vorhersehbaren Konvention.

| Region | Primäres MX-Format | Sekundäres MX-Format |

|---|---|---|

| US (1 bis 5) | mx0a-XXXXXXXX.pphosted.com | mx0b-XXXXXXXX.pphosted.com |

| EU1 | mx0a-eu1-XXXXXXXX.pphosted.com | mx0b-eu1-XXXXXXXX.pphosted.com |

| AU | mx0a-au1-XXXXXXXX.pphosted.com | mx0b-au1-XXXXXXXX.pphosted.com |

Das Format

mx1-XXXXXXXX.ppe-hosted.comist Proofpoint Essentials vorbehalten (dem KMU-Angebot) und nicht mit Email Protection zu verwechseln. Diese beiden Produkte verwenden unterschiedliche Infrastrukturen.

XXXXXXXX entspricht einer von Proofpoint zugewiesenen eindeutigen Kunden-ID. Das ist entscheidend: Verwende ausschließlich das von deinem TAM zugewiesene Rechenzentrum. Regionen zu mischen funktioniert nicht, und der Versuch, einen Teil des Verkehrs auf US1 und den anderen auf EU1 zu leiten, führt zu stillen Ablehnungen auf Proofpoint-Seite. Die Priorität beträgt in der Regel 10 für den primären und 20 für den sekundären, aber Proofpoint verwendet intern ein Round-Robin-Verfahren, sodass die Prioritätsdifferenz in der Praxis kaum Auswirkungen hat.

Um deine aktuellen MX zu überprüfen, verwende den folgenden Befehl:

dig MX captaindns.com +short

Das Ergebnis sollte ausschließlich deine Proofpoint MX-Einträge anzeigen, ohne jegliche Rest-MX, die auf deine alte Infrastruktur oder direkt auf M365 zeigen. Ein Rest-MX ist eine Hintertür, die es Angreifern, die deinen Exchange Online Tenant kennen, erlaubt, E-Mails direkt an deine Postfächer zu senden und dabei Proofpoint zu umgehen.

SPF-Konfiguration mit Hosted SPF Service

Das Proofpoint SPF basiert auf einem dedizierten Include, beispielsweise include:spf-XXXXXXXX.pphosted.com. Aber Proofpoint bietet eine besonders leistungsstarke Funktion: den Hosted SPF Service, eine Komponente von Email Fraud Defense (EFD). Der Hosted SPF Service macht kein klassisches Flattening (Inlining von IPs in ip4:). Er verwendet eine dynamische serverseitige Auflösung: Bei jeder SPF-Prüfung präsentiert Proofpoint dem Resolver eine relevante Teilmenge der autorisierten Quellen statt eines monolithischen Includes, und umgeht so das 10-Lookup-Limit, das einer der größten Reibungspunkte bei Multi-ESP-Deployments ist.

Das Prinzip ist elegant. Statt in deinem SPF individuelle Includes für jeden Drittanbieterdienst zu veröffentlichen (Salesforce, HubSpot, Mailchimp, SendGrid, Microsoft 365 usw.), veröffentlichst du einen einzigen Include zu Proofpoint, das sich darum kümmert, die Liste der autorisierten Quellen dynamisch serverseitig zu verwalten. Der Resolver sieht nur einen einzigen Include von deiner Domain, und Proofpoint passt intern an, welche Quellen zum Zeitpunkt der Anfrage freigegeben sind.

Konkret sieht dein SPF-Eintrag so aus:

v=spf1 include:spf-00148501.pphosted.com ~all

Dieser einzige Include ersetzt das, was fünfzehn verschiedene Includes hätten sein können. Du vermeidest den SPF PermError, hältst den Eintrag kurz und lesbar und profitierst von einer zentralisierten Aktualisierung, wenn du einen ESP hinzufügst oder entfernst. Das ist ein starker Differenzierungsfaktor gegenüber Mimecast (das regionale Sub-Includes verwendet, aber ohne dynamisches Flattening) und gegenüber selbstgehosteten Lösungen, die dem Administrator vorschreiben, das 10-Lookup-Limit manuell zu verwalten.

Um dein SPF zu überprüfen, verwende den SPF Checker von CaptainDNS. Wenn du kein Hosted SPF verwendest, überwache sorgfältig den Lookup-Zähler: Mit Proofpoint und drei zusätzlichen ESP bist du schnell am Rand der Überschreitung.

DKIM-Konfiguration

Die DKIM-Konfiguration auf Proofpoint-Seite erfolgt über die Administrationskonsole. Der Standardpfad ist Administration > Account Management > Domains > Configure DKIM. Dort erstellst du einen Signing Key, indem du einen Selektor angibst (zum Beispiel proofpoint20260403), Proofpoint generiert das Schlüsselpaar und liefert dir den TXT-Eintrag, den du in deinem DNS veröffentlichen musst.

Besonderheit bei Proofpoint: Die Schlüssel sind standardmäßig 2048 Bit, während mehrere konkurrierende Lösungen standardmäßig noch 1024 Bit verwenden. Das entspricht modernen Best Practices der E-Mail-Kryptografie, erfordert aber auch, zu prüfen, ob dein DNS-Anbieter lange TXT-Einträge unterstützt (über 255 Zeichen, die in verkettete Strings aufgeteilt werden müssen). Sobald der öffentliche Schlüssel veröffentlicht ist, aktivierst du das Signing in der Konsole, und Proofpoint beginnt, alle ausgehenden E-Mails für die Domain zu signieren.

Die Rotation der DKIM-Schlüssel ist eine empfohlene Best Practice, die alle sechs bis zwölf Monate durchgeführt werden sollte. Proofpoint erlaubt es, während der Rotationsphase zwei Selektoren gleichzeitig zu verwenden, was jegliche Unterbrechung vermeidet. Um deine Konfiguration zu überprüfen, verwende den DKIM Checker von CaptainDNS und gib deinen Selektor an.

Email Fraud Defense: das verwaltete DMARC

DMARC ist eine der kommerziellen Stärken von Proofpoint, dank Email Fraud Defense (EFD), manchmal unter der Bezeichnung EFD360 vermarktet. EFD ist eine komplette Suite, die mehrere Dienste kombiniert: das bereits beschriebene Hosted SPF, Hosted DKIM (zentralisierte Verwaltung von Selektoren und Rotationen) und Hosted DMARC (Veröffentlichung und Verwaltung der Policy).

Aber der eigentliche Differenzierungsfaktor von EFD ist die menschliche Begleitung. Während die meisten DMARC-Lösungen im Self-Service sind, stellt Proofpoint seinen Kunden dedizierte Berater für den DMARC-Einsatz zur Seite. Diese Berater begleiten die Identifizierung legitimer Sender, die Analyse forensischer Berichte, die Lösung komplexer Fälle und den schrittweisen Fortschritt hin zu p=reject. Für eine große Organisation mit zehn ESP, Dutzenden Tochtergesellschaften, ausgelagerten Marketingpartnern und einem geerbten DNS-Bestand reduziert dieses Begleitungsniveau die Bereitstellungszeit um mehrere Quartale.

EFD integriert auch zwei Module mit höherem Mehrwert. Domain Discover scannt kontinuierlich neue Domain-Registrierungen, um Lookalikes zu erkennen, die zur Usurpation deiner Marke verwendet werden könnten. Supplier Risk Explorer bietet Sichtbarkeit auf die DMARC-Haltung deiner Lieferanten: Ein Lieferant ohne DMARC ist ein Risiko, und Supplier Risk Explorer ermöglicht es dir, mit ihm auf Basis faktischer Daten in den Dialog zu treten. Das Modul ist ein positives Signal in Richtung Sicherheit der Lieferkette, ein Thema, das für CISOs immer mehr Priorität hat.

Auch die native Integration mit TAP ist bemerkenswert: EFD teilt seine Signale mit der TAP Engine, was die Korrelation zwischen einem in DMARC-Berichten erkannten Usurpationsversuch und einer von TAP bei anderen Kunden beobachteten Angriffskampagne ermöglicht. Um deine DMARC-Konfiguration zu überprüfen, verwende den DMARC Checker von CaptainDNS.

ARC, MTA-STS und TLS-RPT

Proofpoint Email Protection unterstützt ARC (Authenticated Received Chain, RFC 8617), ein Erbe des Cloudmark Stacks. ARC erlaubt es, die ursprünglichen Authentifizierungsergebnisse (SPF, DKIM, DMARC) zu erhalten, wenn eine E-Mail mehrere Zwischenstationen durchläuft (Forwards, Verteilerlisten, Relays), und vermeidet so falsche Authentifizierungsfehler durch Content-Rewrite oder Pfadänderungen. MTA-STS und TLS-RPT werden auf den verwalteten Deployments unterstützt, aber der Reifegrad bleibt unter dem spezialisierter MTA-STS-Hosting-Lösungen. Wenn deine Sicherheitsstrategie strikte MTA-STS-Richtlinien mit umfassenden TLS-RPT-Reports vorsieht, prüfe die genaue Abdeckung mit deinem Proofpoint TAM, bevor du unterschreibst.

🛡️ Jenseits der E-Mail-Sicherheit: die Aegis und Prime Plattform

Und wenn dein SEG nicht mehr ausreicht? Proofpoint hat diese Frage längst vorweggenommen. Der Anbieter hat eine komplette Plattform aufgebaut, die das gesamte Spektrum der mit Menschen und Daten verbundenen Risiken abdeckt. Hier ein Überblick über die ergänzenden Module.

Information Protection: einheitliches DLP

Ein auf drei Konsolen fragmentiertes DLP? Proofpoint hat den umgekehrten Ansatz gewählt. Die Suite Information Protection vereinheitlicht DLP über drei Oberflächen: E-Mail, Cloud und Endpoint. Ein einziger leichter Agent sammelt die Signale auf den Arbeitsplätzen, und die Cloud-Plattform korreliert die Ereignisse. Die Abdeckung umfasst die wichtigsten Kategorien regulierter Daten: PII, PHI, PCI, geistiges Eigentum. Die Lösung skaliert bis über 100 000 Nutzer pro Tenant, was den Bedürfnissen der größten Unternehmen entspricht.

Die nativen Integrationen sind zahlreich: Microsoft 365, Okta für die Identität, Splunk für das SIEM, ServiceNow für das Ticketing. Das Proofpoint DLP wird von Analysten wie Gartner und Forrester regelmäßig als eines der vollständigsten auf dem Markt genannt.

Insider Threat Management (ITM)

Wusstest du, dass 60 % der Datenlecks einen internen Nutzer betreffen? Aus der Übernahme von ObserveIT im Jahr 2019 (225 Millionen Dollar) hervorgegangen, überwacht das ITM von Proofpoint die Nutzeraktivität, um riskante Verhaltensweisen zu erkennen. Ein leichter Endpoint-Agent sammelt die wichtigsten Aktionen: geöffnete Dateien, verwendete Anwendungen, USB-Transfers, Zugriffe auf Netzwerkfreigaben, Screenshots, Tastatureingaben in sensiblen Feldern.

Das Modul bietet auch ein Session Replay, das es dem forensischen Ermittler erlaubt, die Aktionen eines Nutzers über einen bestimmten Zeitraum wie eine Videoaufzeichnung seines Bildschirms abzuspielen. Das ist ein mächtiges Werkzeug für interne Untersuchungen, strittige Trennungen und Betrugsfälle. Die Funktion muss rechtlich eingerahmt werden (Einwilligung, Nutzungsbereich), um den Datenschutzbestimmungen für Arbeitnehmer zu entsprechen, die in Europa besonders streng sind.

CASB und Cloud-Sicherheit

Greifen deine Nutzer auf SaaS zu, die du nicht kennst? Der CASB von Proofpoint bietet Sichtbarkeit auf die SaaS-Nutzung: welche Dienste werden verwendet, von wem, mit welchen Berechtigungsstufen. Er erkennt kompromittierte Konten auf Microsoft 365, Salesforce, Box, Workday und mehreren Dutzend weiteren Anwendungen. Er verwaltet die Third-Party App Governance, indem er OAuth-Anwendungen identifiziert, die überzogene Berechtigungen auf deinem Tenant anfordern.

Das Modul wird ergänzt durch einen Cloud-DLP Bereich, der in Cloud-Drives gespeicherte Dateien inspiziert, und einen Posture Management Bereich, der die Konfiguration deiner SaaS-Tenants prüft, um gefährliche Einstellungen zu erkennen (öffentliche Freigaben, deaktiviertes MFA, unzureichendes Logging).

Browser und Email Isolation

Und wenn deine Nutzer auf verdächtige Links klicken könnten, ohne je ihren Arbeitsplatz zu kompromittieren? Genau das ist das Versprechen der Browser Isolation. Aus der Übernahme von Weblife im Jahr 2018 hervorgegangen, öffnet das Modul riskante Links in einem entfernten Browser, der in der Proofpoint Cloud ausgeführt wird. Der Nutzer sieht eine pixelgenaue Darstellung der Seite, ohne dass JavaScript-Code, Downloads oder Exploits seinen Arbeitsplatz berühren. Das ist ein wirksamer Schutz gegen Browser-Exploits und Drive-by-Downloads.

Email Isolation wendet dasselbe Prinzip auf E-Mails mit moderatem Risiko an. Für identifizierte VAPs können potenziell bösartige E-Mails, die keine Blockade auslösen, in einer isolierten Session geöffnet werden, was die Angriffsfläche drastisch reduziert, ohne die Nachricht zu blockieren.

Sensibilisierung und Simulationen basierend auf realen Angriffen

Warum deine Teams mit generischen Phishings schulen, wenn du sie den echten Kampagnen aussetzen kannst, die sie ins Visier nehmen? Aus der Übernahme von Wombat im Jahr 2018 (225 Millionen Dollar) hervorgegangen, ist Proofpoint Security Awareness Training (PSAT) einer der historischen Marktführer in der Sensibilisierung. Seine wesentliche Besonderheit: Die Phishing-Simulationen basieren auf den tatsächlich von TAP erkannten Angriffen auf der Proofpoint-Kundenbasis. Statt generische Vorlagen simulierter Kampagnen anzubieten, reproduziert Proofpoint die bei den echten Kampagnen beobachteten Muster, die deine Organisation oder deinen Sektor ins Visier nehmen.

Das ist ein starker Differenzierungsfaktor. Eine generische Simulation trainiert die Nutzer darin, Angriffsformen zu erkennen, die weit von ihrer Realität entfernt sind. Eine Simulation, die auf tatsächlich empfangenen Angriffen basiert, bereitet sie auf die Bedrohungen vor, denen sie wirklich begegnen werden. Die Schulung ist auch adaptiv: Nutzer, die bei einer Simulation scheitern, erhalten eine intensivere Schulung, und ihr Risiko-Score wird im Nexus People Risk Explorer aktualisiert.

Nexus People Risk Explorer: das VAP-Konzept

Nicht alle deine Nutzer sind gleich exponiert. Der Nexus People Risk Explorer ist das Werkzeug, das den People-Centric-Ansatz von Proofpoint konkretisiert. Jeder Nutzer der Organisation erhält einen Risiko-Score zwischen 1 und 10, berechnet anhand der drei bereits beschriebenen VAP-Dimensionen (Vulnerability, Attack, Privilege). Das Dashboard zeigt die Verteilung der Scores nach Abteilung, Standort und Funktion an. Es ermöglicht die Identifizierung der Bereiche, in denen sich das Risiko ansammelt, und die gezielte Ausrichtung der Ressourcen für Sensibilisierung, Policy-Härtung oder Isolation.

Die Trending Insights zeigen die zeitliche Entwicklung des Risikos. Wenn ein Finance-Team über drei aufeinanderfolgende Wochen einen Anstieg seines Scores sieht, ist das wahrscheinlich ein Zeichen für eine laufende gezielte Kampagne. Wenn sich der Score einer Führungskraft nach einem öffentlichen Auftritt verdoppelt, ist das ein Signal, seine Policies vorübergehend zu verschärfen.

Das ist ein grundlegend anderer Ansatz als der einheitliche Schutz. Er setzt jedoch voraus, dass Administratoren Zeit in die Konfiguration, Interpretation und Maßnahmen basierend auf den Insights investieren. Den Nexus People Risk Explorer zu wenig zu nutzen, ist wie einen Ferrari zu bezahlen, um damit um den Block zu fahren.

Proofpoint Prime Threat Protection (April 2025)

Die E-Mail-Sicherheit auf sechs verschiedene Konsolen zu verteilen? Proofpoint hat im April 2025 entschieden. Proofpoint Prime Threat Protection ist die einheitliche Lösung, die den gesamten Stack konsolidiert. Sie vereint Email Protection (das SEG), TAP, Adaptive Email Security (das Tessian ICES), TRAP, EFD, Domain Discover und das risikobasierte Employee Guidance.

Das Marketing-Positioning hebt drei Achsen hervor. Erstens den mehrstufigen Schutz vor raffinierten Angriffen, von der Zustellung bis zur Ausbreitung nach der Zustellung. Zweitens den Schutz vor Impersonation (BEC, CEO-Betrug, Lieferantenusurpation). Drittens die personalisierte Begleitung für exponierte Mitarbeiter.

Die andere Besonderheit von Prime ist seine Architektur, die für Agentic AI Workflows konzipiert ist. Proofpoint nimmt die Verbreitung von KI-Agenten im SOC vorweg. Die Plattform bietet native Hooks für Auto-Investigation, Triage der Abuse Mailboxes und Forensics Collaboration. Die angekündigten ROI belaufen sich auf 2,7 Millionen Dollar Risikoersparnis und 390 000 Dollar operative Kosten pro typischem Kunden.

TAP SIEM API: die Integration ins SOC

Kann dein SOC E-Mail-Incidents mit Endpoint- und Netzwerksignalen korrelieren? Genau das ermöglicht die TAP SIEM API. Proofpoint stellt eine TAP SIEM API im REST-Format zur Verfügung, die Ereignisse nach Splunk, Microsoft Sentinel, IBM QRadar, CrowdStrike NG SIEM, Google Chronicle und andere Plattformen exportiert.

Die exportierten Ereignisse decken fünf Kategorien ab: von URL Defense blockierte Klicks, Sandbox-Detonationen, BEC-Klassifizierungsverdicts, von TAP identifizierte Kampagnenindikatoren und VAP-Alarme. Für reife SOCs ist das eine kritische Integration. Sie ermöglicht die Korrelation von E-Mail-Signalen mit Endpoint, Identität und Netzwerk in einer vereinheitlichten Ansicht.

🚀 Die Vorteile von Proofpoint

Warum vertrauen 87 der Fortune 100 Proofpoint den Schutz ihrer Messaging an? Hier die faktischen Argumente, die diese Dominanz erklären.

-

Überlegene und anerkannte Threat Intelligence. Proofpoint verfügt über eines der aktivsten Forschungsteams der Branche: Proofpoint Threat Research, Nachfolger der ET Labs. Es veröffentlicht regelmäßig den State of the Phish Bericht und speist die Emerging Threats Open und Pro Rulesets. Diese Rulesets umfassen über 100 000 IDS/IPS-Regeln, die mehr als 40 Angriffskategorien abdecken, mit integrierten MITRE ATT&CK Tags. Die Basis wird gespeist durch 4,5 Billionen analysierte E-Mails, 18 Billionen gescannte URLs und 1 Billion pro Jahr inspizierte Anhänge. Kein Wettbewerber arbeitet in dieser Größenordnung.

-

BEC- und APT-Erkennung gilt als die beste auf dem Markt. Bei BEC-Angriffen und gezielten persistenten Bedrohungen wird Proofpoint regelmäßig von Analysten vor seinen Wettbewerbern platziert. Die Stateful Composite Scoring Service Engine kombiniert die sechs Nexus AI Komponenten, um subtile Muster zu identifizieren, die für klassische Filter unsichtbar sind. Sie erfasst auch E-Mails ohne Links oder Anhänge, einen wachsenden Anteil moderner BEC. Proofpoint blockiert laut eigenen Messungen rund 66 Millionen BEC-Versuche pro Monat, ein beispielloses Volumen.

-

Größte Fortune 100 Basis der Branche. 87 der 100 Fortune 100 Unternehmen nutzen Proofpoint, mit besonderer Konzentration in Finanzen, Energie, Verteidigung, Gesundheit und Medien. Diese Position ist zugleich eine Validierung der Reife und ein starkes Argument gegenüber den anspruchsvollsten CISOs. Für einen CISO eines Mittelstandsunternehmens, der eine Enterprise-Referenz sucht, erleichtert das Wissen, dass das SEG von über 87 % der größten Unternehmen weltweit verwendet wird, die Rechtfertigung der Wahl im Komitee.

-

Vollständige Aegis und Prime Plattform. Proofpoint deckt E-Mail, Cloud, Endpoint, Sensibilisierung, DLP, Insider Threat Management (ITM) und Isolation ab, alles über einen gemeinsamen Threat Graph. Mit dem im April 2025 eingeführten Proofpoint Prime konsolidiert sich die Plattform in eine einheitliche, mehrstufige Lösung mit einer für Agentic AI Workflows konzipierten Architektur. Wenige Wettbewerber bieten diese funktionale Breite unter einer einzigen Konsole.

-

Unterscheidender People-Centric-Ansatz. Das in den Nexus People Risk Explorer integrierte VAP Konzept (Very Attacked People) identifiziert die am stärksten exponierten Personen anhand von drei Dimensionen: Verwundbarkeit, erlittene Angriffe und Privilegien. Dieser Ansatz ermöglicht es, die Sicherheitsressourcen auf die am stärksten gefährdeten Profile zu priorisieren, statt einen einheitlichen Schutz anzuwenden. Das ist ein konzeptioneller Bruch mit infrastruktur-zentrischen SEGs und eines der stärksten Verkaufsargumente des Anbieters gegenüber reifen CISOs.

-

Patentiertes Predictive Sandboxing. Das Patent US20150237068A1 beschreibt eine Technik zur Detonation von URLs und Anhängen, bevor der Nutzer klickt. Diese proaktive Analyse, kombiniert mit der Echtzeit-Analyse beim Klick durch URL Defense, bietet eine schwer zu erreichende Abdeckung gegen Zero-Day- und polymorphe Angriffe. Das ist eine der wenigen technischen Innovationen, für die die Konkurrenz noch kein direktes Pendant hat.

-

Sechs KI-Komponenten in Nexus. Nexus kombiniert prädiktives Machine Learning, Language Model gegen BEC, Echtzeit-Threat-Intelligence, Computer Vision (Erkennung von visuellem Phishing und QR-Codes für Quishing), Relationship Graph (Verhaltensmodellierung der Beziehungen) und Generative AI (Incident-Zusammenfassungen, kanalübergreifende Triage). Das Ganze wird durch den Nexus Threat Graph korreliert, der über eine Billion Datenpunkte umfasst. Diese Mehrschichten-Stratifizierung ist eine der vollständigsten der Branche und ermöglicht es, Angriffswinkel abzudecken, die eindimensionale Engines systematisch verpassen.

-

Außergewöhnliche Anerkennung durch Analysten. Leader im Gartner Magic Quadrant Email Security 2024 und 2025, #1 in Execution im zweiten Jahr in Folge. #1 bei 4 von 5 Use Cases in den Gartner Critical Capabilities 2025. Leader im Frost Radar Email Security 2024, zitiert als #1 im 9. Jahr in Folge mit 24 % Marktanteil, dem höchsten im Segment. 22 "Leader" Anerkennungen von 23 Analystenberichten im Jahr 2024. Diese analystische Konvergenz ist eine der stärksten, die je in einem Cybersecurity-Segment beobachtet wurde.

-

SLA und Enterprise-Zertifizierungen. Proofpoint verpflichtet sich vertraglich zu einem SLA von 99,999 % Verfügbarkeit auf der Port 25 Konnektivität. Das SLA schließt geplante Wartungen und Ereignisse unter 30 Sekunden aus. Das ist eines der strengsten SLAs auf dem Markt. Wie jedes Cloud-SLA schließt es bestimmte Fälle aus und spiegelt nicht mechanisch die wahrgenommene Uptime wider. Die Zertifizierungen decken ISO 27001, SOC 2, FedRAMP (US-Öffentlicher Sektor), HIPAA (Gesundheit) und GDPR ab. Die Rechenzentren sind zwischen Nordamerika (Cyxtera, DataBank, Equinix, AWS, Google Cloud) und Europa (Equinix EU, AWS) verteilt, mit jährlichen SOC-2-Audits.

-

Dynamic Reputation: die erste Verteidigungslinie seit 2007. Vor Nexus AI betreibt Proofpoint einen Dynamic Reputation Dienst. Er bewertet die Reputation jeder Quell-IP zum Zeitpunkt der SMTP-Verbindung. Der Dienst beansprucht eine False-Positive-Rate unter 1 zu 1 Million. Das ist einer der präzisesten Eingangsfilter auf dem Markt. Diese erste Schicht eliminiert das Hintergrundrauschen (Botnets, Massenspam) vor dem Auslösen der teureren Nexus-Kette. Sie trägt direkt zur Skalierbarkeit der Plattform bei.

⚠️ Grenzen und Nachteile, die du kennen solltest

Keine Lösung ist perfekt, und Proofpoint hat auch seine Schattenseiten. Hier die von Kunden und Analysten am häufigsten genannten Reibungspunkte.

-

Premium- und intransparente Preise, zu den höchsten der Branche. Proofpoint veröffentlicht keine öffentliche Preisliste. Die Daten von Vendr (basierend auf 85 verifizierten Käufen) geben einen Median von rund 87 000 Dollar pro Jahr an. Für TAP allein rechne mit 5 bis 15 Dollar pro Nutzer und Monat je nach Volumen. Ein vollständiges Deployment (Threat Protection, DLP, ITM und Compliance) übersteigt regelmäßig 100 000 Dollar pro Jahr. Die Implementierungsdienste machen im ersten Jahr 15 bis 25 % des Softwarebudgets aus. Automatische Erhöhungen von 5 bis 8 % pro Jahr bei der Verlängerung sind ein wiederkehrender Kundenreibungspunkt. Proofpoint bleibt Enterprise-positioniert und ist nicht für knappe Budgets geeignet.

-

Komplexe und als veraltet empfundene Administrationskonsole. Die Oberfläche ist je nach Produkt in mehrere separate Webportale fragmentiert (TAP, EFD, TRAP, ITM, Information Protection usw.), was die Navigation für Administratoren, die mehrere Module verwalten müssen, erschwert. Die Lernkurve ist lang, und in den ersten Wochen ist oft intensives Tuning erforderlich, um die Policies anzupassen und False Positives zu reduzieren. Kundenfeedback auf G2 und TrustRadius erwähnt regelmäßig den Bedarf an einer moderneren UI. Proofpoint Prime will diesem Punkt teilweise durch die Konsolidierung der Konsolen begegnen, aber das Projekt ist ein langfristiges Unterfangen.

-

Ungeeignet für KMU und Mittelstand beim Enterprise-Angebot. Proofpoint Email Protection, das Kern-SEG, ist für große Organisationen konzipiert. Für KMU bietet Proofpoint Proofpoint Essentials an, ein dediziertes Angebot, aber mit reduziertem funktionalem Umfang: kein komplettes TAP, keine Nexus AI, kein VAP-Dashboard, begrenzte Beratungsbegleitung. Wer weniger als 500 Nutzer und ein knappes Budget hat, für den sind Mimecast oder Microsoft Defender for Office 365 in der Regel relevanter für ein besseres Funktions-Preis-Verhältnis.

-

Wahrgenommene langsamere Innovation seit der Thoma Bravo Übernahme. Mehrere Kunden und Analysten stellen seit dem Übergang ins Private Equity im August 2021 eine Verlangsamung der Produktinnovation fest. Die aufeinanderfolgenden Entlassungswellen illustrieren einen operativen Fokus auf die Marge. Erste Episode: 280 Mitarbeiter im Januar 2024 (6 % der Belegschaft, Stellen verlagert nach Argentinien und Irland). Zweite Episode: rund 30 Personen in Core Engineering im Februar 2025. Die ICES-Antwort über Adaptive Email Security (aus Tessian) kam erst im Mai 2024 auf der RSA Conference, also nach zwei Jahren Druck durch Abnormal. Für einen Leader, dessen Position auf dem technologischen Vorsprung beruht, ist dieses Signal bemerkenswert.

-

Kundenverlust an API-native ICES-Lösungen. Laut öffentlichen MX-Analysen und Kundenaussagen soll Proofpoint über 1 300 Kunden in den letzten 12 Monaten verloren haben, hauptsächlich an Abnormal. Im Mid-Market-Segment bröckelt das Argument des traditionellen Gateways gegenüber API-Only-Lösungen. Proofpoint antwortet mit Adaptive Email Security (Tessian), aber der Marktrückstand ist messbar. Wer Proofpoint 2026 evaluiert, sollte den Vertrieb explizit nach der Produktbahn und den Roadmap-Zusagen fragen.

-

Keine native E-Mail-Kontinuität in Email Protection. Im Gegensatz zu Mimecast, das eine native E-Mail-Kontinuität in seinem SEG enthält, enthält Proofpoint Email Protection Enterprise keine integrierte native Kontinuität. Wenn dein Mailserver (Exchange, Microsoft 365) nicht erreichbar wird, stellt Proofpoint kein Notfall-Webmail zur Verfügung. Du musst auf Partner (Mimecast Continuity, Zerospam oder einen Notfall-MTA) zurückgreifen oder auf die Hochverfügbarkeit deines Hauptanbieters zählen. Das ist ein Punkt, der in der Evaluierungsphase oft vernachlässigt wird, obwohl er bei einem M365-Ausfall schwer wiegen kann.

-

EchoSpoofing Vorfall 2024: ein schwerer Reputationsschlag. Ende Juli 2024 veröffentlicht Guardio Labs seinen öffentlichen Bericht, der zeigt, dass Angreifer eine "super-permissive" Fehlkonfiguration in den Proofpoint-Servern ausnutzen, um im Durchschnitt 3 Millionen und bis zu 14 Millionen betrügerische E-Mails pro Tag über 6 Monate weiterzuleiten. Siehe den weiter unten gewidmeten Abschnitt für die vollständige Chronologie. Der Vorfall stellt die Strenge der Standardkonfigurationen beim Marktführer in Frage und zeigt, dass die Sicherheit eines SEG ebenso sehr von der Konfiguration wie von der Qualität der Erkennungs-Engines abhängt.

🔒 EchoSpoofing: als Proofpoint 14 Millionen betrügerische E-Mails pro Tag weiterleitete (2024)

Kann ein E-Mail-Sicherheitsanbieter unfreiwillig das Instrument einer Massen-Usurpationskampagne sein? Ja. Der 2024 aufgedeckte EchoSpoofing Vorfall ist der markanteste in der jüngeren Geschichte von Proofpoint und verdient eine detaillierte Analyse.

Entdeckung. Ende Juli 2024 veröffentlicht das Guardio Labs Team seinen Bericht über die Kampagne mit dem Namen EchoSpoofing. Das Team hatte Proofpoint bereits im Mai 2024 kontaktiert. Proofpoint gibt an, die Aktivität seit Ende März 2024 verfolgt zu haben. Angreifer nutzten eine Konfigurationsschwachstelle in der Proofpoint-Infrastruktur aus. Ziel: massenhaft perfekt gespoofte E-Mails weiterzuleiten.

Schwachstelle. Im Kern des Vorfalls: eine "super-permissive" Fehlkonfiguration in den pphosted.com Servern. Wenn ein Proofpoint-Kunde "Office 365" als autorisierte Versandquelle auswählte, erlaubte ein zu laxer SPF-Eintrag jedem Microsoft 365 Konto, Mail über seine Infrastruktur weiterzuleiten. Die Validierung prüfte nur, dass die Quelle eine M365-IP war. Sie kontrollierte nicht die Identität des sendenden M365 Tenants.

Angriffsmechanismus. Das Ausnutzungsszenario ist in seiner Einfachheit entwaffnend. Der Angreifer erstellte ein persönliches Microsoft 365 Konto, zum Beispiel über eine kostenlose Testversion, und nutzte es als Abschussrampe. Hier der Ablauf in vier Schritten:

- Der Angreifer sendet eine E-Mail von seinem persönlichen M365 Konto und gibt als sichtbaren Absender eine Adresse einer vertrauenswürdigen Marke an (zum Beispiel

notifications@disney.com). - Die Mail wird an die authentifizierten Proofpoint-Relays des Zielkunden geroutet, die die Nachricht akzeptieren, weil die M365 SPF-Validierung mit der Quell-IP übereinstimmt.

- Proofpoint leitet die Nachricht an den Endempfänger weiter und wendet dabei seine eigenen DKIM-Signaturen und sein SPF-Alignment an.

- Der Empfänger erhält eine E-Mail, die SPF und DKIM mit vollständigem DMARC-Alignment auf der usurpierten Domain besteht. Vom Postfach aus ist die E-Mail strikt von einer offiziellen E-Mail der Marke nicht zu unterscheiden.

Volumen. Die Kampagne erreichte ein medianes Volumen von rund 3 Millionen perfekt gespooften E-Mails pro Tag, mit Spitzen bis zu 14 Millionen pro Tag. Diese Zahlen machen EchoSpoofing zu einer der größten je dokumentierten Usurpationskampagnen über legitime Infrastruktur.

Dauer. Die Kampagne war rund sechs Monate aktiv, bevor sie effektiv behoben wurde, von Januar 2024 bis Mitte 2024. In diesem Zeitraum erreichten Dutzende Millionen betrügerische E-Mails die Postfächer weltweit.

Usurpierte Marken. Die Angreifer zielten hauptsächlich auf bekannte Verbrauchermarken mit hoher Bekanntheit ab: Disney, IBM, Nike, Best Buy, Coca-Cola unter anderen. Die Wahl erklärt sich: Diese Marken haben eine massive legitime Versandbasis, was es schwieriger macht, Anomalien für die Empfänger zu erkennen.

Remediation. Proofpoint reagierte innerhalb weniger Stunden nach der ersten Kontaktaufnahme durch Guardio. Die wichtigste technische Maßnahme: die Einführung eines "X-OriginatorOrg" Headers zur Validierung der Microsoft 365 Quellorganisation. Proofpoint fügte zusätzliche Mechanismen zur Validierung von O365 Konten vor der Weiterleitung hinzu. Die Kunden wurden benachrichtigt und aufgefordert, ihr Account Management neu zu konfigurieren. Die Zusammenarbeit zwischen Guardio und Proofpoint bei der Offenlegung wurde als vorbildlich gelobt.

Lektionen für Administratoren. Der EchoSpoofing Vorfall beinhaltet drei handlungsrelevante Lehren.

Erstens hängt die Sicherheit eines SEG ebenso sehr von der Standardkonfiguration wie von der Qualität der Engines ab. Eine als "leicht zu aktivieren" präsentierte Option kann ohne strenge Validierungen eine große Sicherheitslücke öffnen.

Zweitens überprüfe systematisch den Abschnitt Account Management > External Sender Validation deiner Proofpoint-Konsole. Autorisiere externe Quellen (M365, Google Workspace) nur mit expliziter Domain-Validierung.

Drittens ist diese Falle nicht spezifisch für Proofpoint. Jedes SEG, das authentifizierte Mail für eine externe Quelle weiterleitet, muss diese Quelle rigoros validieren. Wenn du Mimecast, Cisco Email Security oder ein anderes SEG in einer ähnlichen Konfiguration verwendest, prüfe deine eigenen Einstellungen.

Der EchoSpoofing Vorfall ist kein Einzelfall. Es ist eine Fehlerklasse, die bei allen SEGs zu finden ist, die weitergeleiteten Verkehr von Hyperscalern akzeptieren (Microsoft 365, Google Workspace, AWS SES). Die gemeinsame Falle: Die Quell-IP als legitim validieren, ohne die Identität des sendenden Tenants zu validieren. Stelle dir die Frage: "Prüft mein SEG den Microsoft 365 Quell-Tenant oder nur den Microsoft 365 IP-Bereich?" Die Antwort bestimmt direkt deine Exposition.

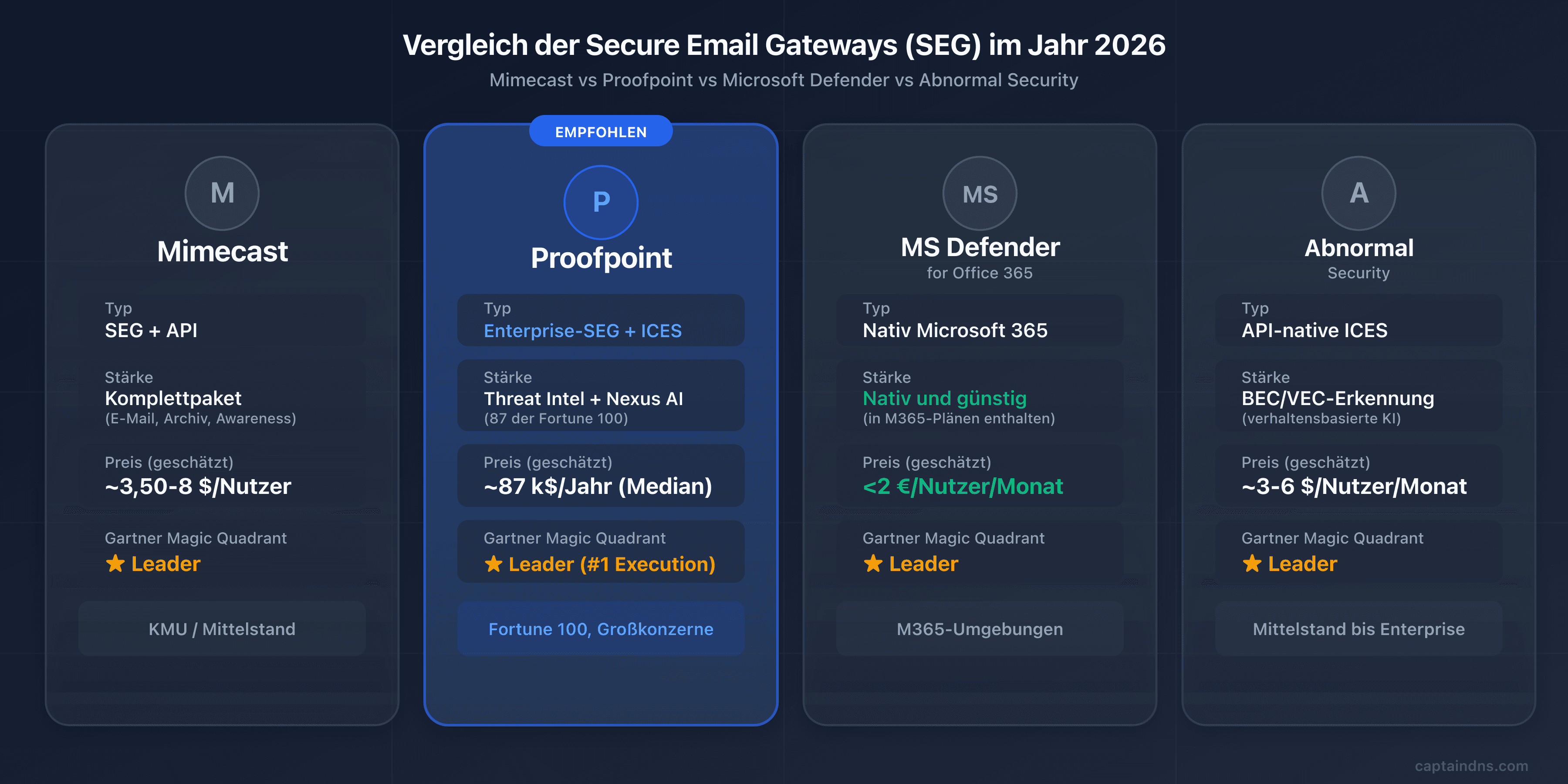

🔄 Vergleich: Proofpoint gegen Mimecast, Microsoft und Abnormal

Welches SEG passt zu deiner Umgebung? Vier Akteure dominieren heute den Markt der Enterprise-E-Mail-Sicherheit, jeder mit einer unterschiedlichen Positionierung.

| Kriterium | Proofpoint | Mimecast | Microsoft Defender | Abnormal Security |

|---|---|---|---|---|

| Typ | Enterprise SEG + ICES (Adaptive) | SEG + API (2026) | Nativ M365 | API-natives ICES |

| KI/ML-Erkennung | Nexus AI 6 Komponenten | Multi-vector + CyberGraph | 9,1/10 unabhängige Tests | Verhaltens-KI, Social Graph |

| Threat Intelligence | Leader (ET Rulesets) | 24T Signale/Jahr | Microsoft Threat Intel | Behavioral, keine eigene Threat Intel |

| Archivierung | Über Partner | Ja (1 Tag bis 99 Jahre) | Über M365 Retention | Nein |

| DMARC | EFD mit Beratern | DMARC Analyzer integriert | Nein | Nein |

| VAP / People-Centric | Ja (Nexus People Risk Explorer) | Human Risk Management | Nein | Begrenzt |

| Geschätzter Preis | Premium (rund 87 k$/Jahr Median) | 3,50 bis 8 $/User/Monat | unter 2 €/User/Monat | 3 bis 6 $/User/Monat |

| Gartner 2025 | Leader (#1 Execution) | Leader | Leader | Leader |

| Ideal für | Fortune 100, große anspruchsvolle Mittelstandsunternehmen | KMU/Mittelstand mit vielfältigen Anforderungen | M365-Umgebungen | BEC/VEC-Erkennung als Ergänzung |

Mimecast: die Allround-Suite für den Mittelstand

Während Proofpoint im Großkundensegment dominiert, hat sich Mimecast als Referenzlösung für Mid-Market und Mittelstand mit vielfältigen Anforderungen etabliert. Der britische Anbieter bietet eine preislich zugänglichere Suite mit breiterem nativem Funktionsumfang: integrierte Langzeit-Archivierung (1 Tag bis 99 Jahre), E-Mail-Kontinuität bei Ausfall des Hauptservers, integrierter DMARC Analyzer ohne Zusatzkosten und Human Risk Management seit 2025.

Für eine Organisation zwischen 500 und 5 000 Nutzern, die Sicherheit, Archivierung und Kontinuität in einer einzigen Konsole zentralisieren möchte, bietet Mimecast oft ein besseres Funktions-Preis-Verhältnis als Proofpoint. Bei der reinen BEC-Erkennung und der Threat Intelligence behält Proofpoint jedoch einen von Analysten anerkannten Vorsprung. Für einen vollständigen Überblick über Mimecast siehe unseren speziellen Artikel.

Microsoft Defender for Office 365: der native für M365

Wenn deine Organisation vollständig Microsoft 365 ist, bleibt Defender for Office 365 die naheliegendste Wahl beim Preis-Abdeckungs-Verhältnis. Der Schutz ist nativ zum Tenant, ohne MX-Änderung oder Drittintegration, mit einem Tarif oft unter 2 Euro pro Nutzer und Monat, sogar in den E5 Lizenzen enthalten. Unabhängige Tests vergeben ihm einen Score von 9,1/10 bei der Erkennung, was ihn zu einer der leistungsfähigsten Engines auf dem Markt macht.

Die Grenzen sind bekannt: Defender bleibt bei raffinierten BEC-Angriffen und proprietärer Threat Intelligence hinter Proofpoint zurück. Er bietet keine dedizierte Langzeit-Archivierung, keine native E-Mail-Kontinuität, und seine DMARC-Überwachung ist rudimentär. Für eine rein M365-basierte Organisation mit Standardanforderungen ist er dennoch der beste Einstiegspunkt. Für einen CISO einer internationalen Bank bleiben die funktionalen Unterschiede zu Proofpoint signifikant.

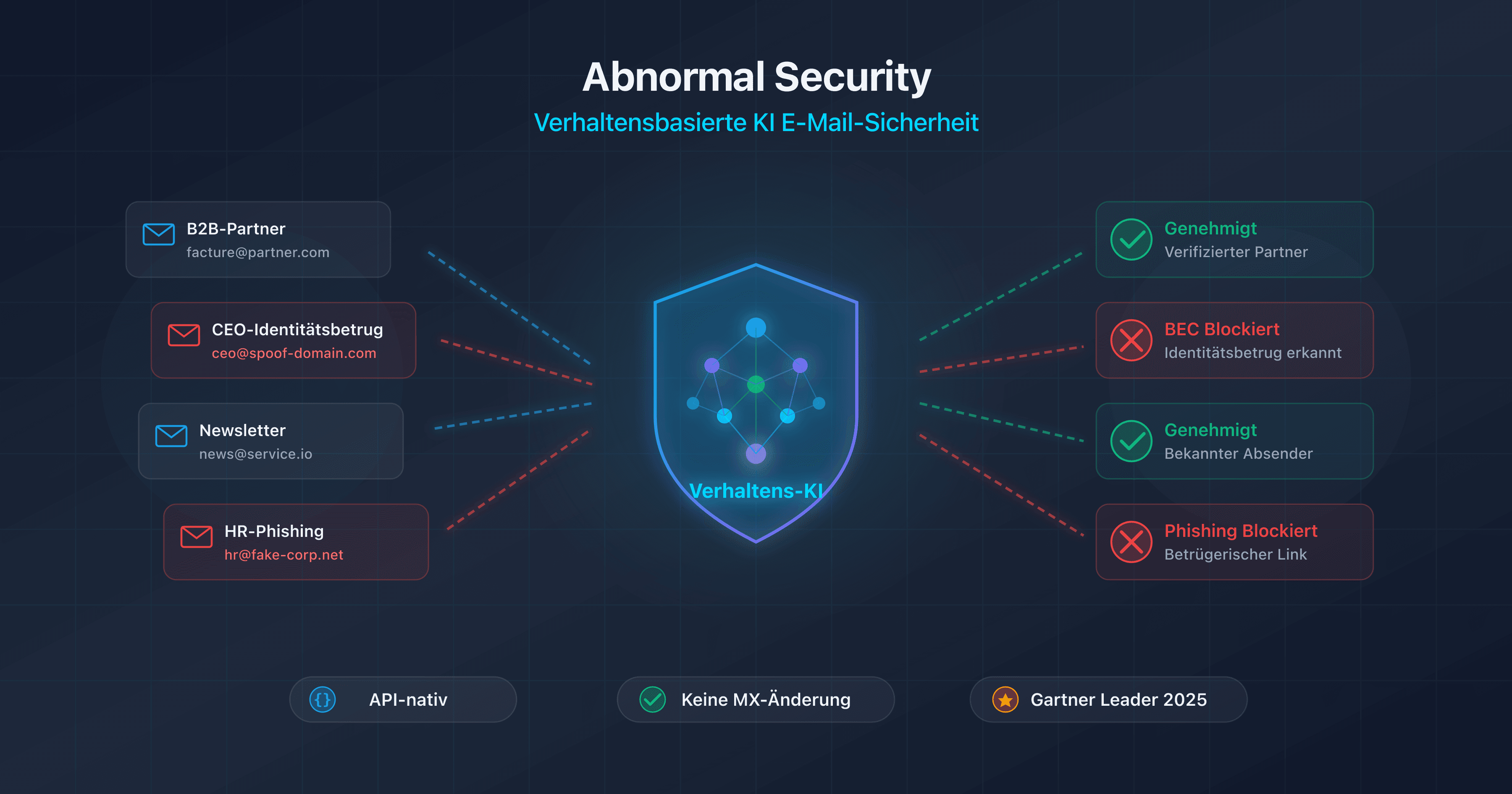

Abnormal: der Behavioral AI Ansatz

Gegründet 2018 in San Francisco, repräsentiert Abnormal Security die neue Generation der E-Mail-Sicherheit (siehe unseren vollständigen Leitfaden zu Abnormal Security). Das Deployment ist ausschließlich API, ohne MX-Änderung, mit Inbetriebnahme in wenigen Minuten über Microsoft Graph oder die Google Workspace API. Die KI-Engine erstellt ein Verhaltensprofil pro Nutzer und externem Kontakt (Schreibstil, Zeiten, Geschäftsbeziehungen) und erkennt Anomalien, die für klassische Filter unsichtbar sind.

Die Stärke von Abnormal ist die BEC- und VEC-Erkennung (Vendor Email Compromise). BEC-Angriffe enthalten weder bösartige Links noch Anhänge, was sie für signaturbasierte SEGs nahezu unsichtbar macht. Abnormal glänzt auch bei der Erkennung kompromittierter Konten und der Post-Delivery-Remediation. Laut öffentlichen Analysen sollen über 1 300 Proofpoint-Kunden in den letzten 12 Monaten zu Abnormal migriert sein, hauptsächlich im Mid-Market-Segment und in Teilen des Enterprise-Bereichs.

Allerdings ersetzt Abnormal kein vollständiges SEG: keine Archivierung, kein ausgehendes DLP, keine E-Mail-Kontinuität, keine Echtzeit-URL-Umschreibung. Viele Organisationen verwenden es als Ergänzung zu Defender oder Proofpoint, um Verhaltens-Blindspots abzudecken.

Cisco Secure Email: ein Akteur im Rückwärtsgang

Der Vollständigkeit halber: Cisco Secure Email, Nachfolger der legendären IronPort Appliance, ist in einigen historischen Beständen noch präsent. Cisco hat seine Sicherheitsinvestitionen in den letzten Jahren auf das Netzwerk konzentriert (Umbrella, Duo, Talos), und die relative Position von Cisco Secure Email ist gegenüber Proofpoint, Mimecast und den ICES erodiert. Für ein Neu-Deployment 2026 erscheint Cisco nicht mehr systematisch in den Shortlists der Analysten (siehe unseren vollständigen Cisco-CES-Leitfaden).

🎯 Wann Proofpoint wählen?

Das richtige SEG hängt von deinem Profil, deinem Budget und deinem Anspruchsniveau ab. Hier die Fälle, in denen sich Proofpoint voll und ganz rechtfertigt, und diejenigen, in denen eine Alternative relevanter ist.

Proofpoint passt, wenn:

- Du ein großes Unternehmen (1 000+ Nutzer) mit fortgeschrittenen Threat-Intelligence-Anforderungen und Appetit auf die ausgefeiltesten Funktionen auf dem Markt bist

- Dein Sektor besonders ins Visier genommen wird von raffinierten Angriffen: Finanzen, Verteidigung, Gesundheit, Energie, Medien, öffentlicher Sektor

- Du starke Compliance-Verpflichtungen hast (FedRAMP für den US-Öffentlichen Sektor, HIPAA für das Gesundheitswesen, strenge DSGVO mit hohen DSB-Anforderungen)

- Du die beste BEC- und APT-Erkennung auf dem Markt willst und bereit bist, den Preis dafür zu zahlen

- Du identifizierte VAPs verwaltest (Führungskräfte, Finance-Team, technisches Helpdesk) und einen strukturierten People-Centric-Ansatz wünschst

- Du ein reifes SOC-Team hast, das die Threat Insight Dashboards und den Nexus People Risk Explorer ausnutzen kann

Proofpoint ist nicht die beste Wahl, wenn:

- Du ein KMU oder Mittelständler mit weniger als 500 Nutzern bist: Die Kosten sind in der Regel nicht gerechtfertigt, sieh dir Mimecast oder Microsoft Defender an, die ein besseres Funktions-Preis-Verhältnis bieten

- Dein IT-Team reduziert ist: Die Komplexität der fragmentierten Konsole und das intensive Tuning erfordern erhebliche Administratorzeit

- Deine Umgebung vollständig M365 ist und deine Anforderungen sich auf Standard-E-Mail-Sicherheit beschränken: Nativer Defender deckt das Wesentliche für viel weniger Geld ab

- Du Bereitstellungseinfachheit und den Verzicht auf MX-Änderungen priorisierst: Abnormal ist im API-Only-Modus einfacher bereitzustellen

- Dein jährliches Sicherheitsbudget unter 50 000 Dollar pro Jahr liegt: Proofpoint wird diesen Schwellenwert bei sinnvollen Bundles systematisch überschreiten, vor allem mit Hinzufügung von TAP, EFD und CLEAR

🖥️ Schritt-für-Schritt Deployment-Leitfaden

Du hast dich für Proofpoint entschieden und die kommerzielle Phase ist abgeschlossen? Hier sind die fünf Schritte, um es ohne Unterbrechung deines Produktions-E-Mail-Flusses bereitzustellen.

Schritt 1: DNS-Inventar und Rechenzentrumsidentifikation

Vor jeder Änderung dokumentiere den aktuellen Zustand deiner DNS-Einträge mit den CaptainDNS Tools. Prüfe deine MX, SPF, DKIM und DMARC Einträge. Dokumentiere auch alle legitimen Versandquellen deiner Domain: Hauptserver, Marketingplattform (Mailchimp, HubSpot), Transaktional (SendGrid, Mailgun), CRM (Salesforce), Ticketing (Zendesk), interne Produkte, die Mail erzeugen usw. Jede davon muss in deiner neuen SPF-Konfiguration und in der DMARC-Roadmap berücksichtigt werden.

Identifiziere anschließend das zugewiesene Rechenzentrum durch deinen Proofpoint TAM: US1, US2, US3, US4, US5, EU1 oder AU. Dokumentiere es klar und stelle sicher, dass alle internen Kommunikationen für die Migration die richtigen MX verwenden. Die Regionen zu verwechseln ist einer der häufigsten Fehler am Beginn eines Deployments.

Schritt 2: Konfiguration der Proofpoint-Konsole

In der Proofpoint-Administrationskonsole fügst du deine Domain hinzu und prüfst ihren Besitz. Konfiguriere die Verbindung zu deinem Ziel-E-Mail-Server (M365, Google Workspace, Exchange on-premise) und synchronisiere dein Nutzerverzeichnis mit Azure AD oder Google Workspace, um feinkörnige Policies pro Nutzer, Gruppe oder Abteilung anwenden zu können.

Definiere deine initialen VAPs: den CEO, den CFO, den Rechtsdirektor, das Finance-Team, das IT-Helpdesk, die Systemadministratoren mit erweiterten Privilegien. Diese erste Liste wird im Laufe der Wochen automatisch durch TAP erweitert, aber eine explizite Startliste ermöglicht es, verstärkte Policies ab der Produktionsbereitstellung zu aktivieren.

Schritt 3: Migration der MX zum zugewiesenen Rechenzentrum

Das ist der kritischste Schritt. Führe ihn außerhalb der Spitzenzeiten durch (früh am Morgen oder am Wochenende), um die Auswirkungen auf die Nutzer zu minimieren.

- Entferne alle bestehenden MX-Einträge deiner Domain

- Füge die beiden Proofpoint MX deines zugewiesenen Rechenzentrums mit den Prioritäten 10 und 20 hinzu

- Warte auf die DNS-Propagation (wenige Minuten bis einige Stunden je nach TTL deiner alten MX)

- Überprüfe mit

dig MX captaindns.com +short, dass nur die Proofpoint MX erscheinen

Eine progressive Migration im Split MX (alte MX temporär als Backup lassen) ist technisch möglich, aber nicht empfohlen: Der Verkehr kann dann Proofpoint umgehen. Bevorzuge einen sauberen Schnitt, sobald die Konsole korrekt konfiguriert ist.

Schritt 4: SPF, DKIM, DMARC

Konfiguriere die drei Authentifizierungsebenen in dieser Reihenfolge.

SPF: Wenn du mehrere ESP zusätzlich zu Proofpoint verwendest, aktiviere den Hosted SPF Service von EFD, um vom dynamischen Flattening der Includes über RFC 7208 Makros zu profitieren. Andernfalls verwende den einfachen Include include:spf-XXXXXXXX.pphosted.com. Stelle sicher, dass die Gesamtzahl der Lookups unter 10 bleibt, mit dem SPF Checker von CaptainDNS.

DKIM: Erstelle einen 2048 Bit Signaturschlüssel in der Proofpoint-Konsole, veröffentliche den entsprechenden TXT-Eintrag in deinem DNS, prüfe die Propagation und aktiviere dann die Signatur. Teste mit dem DKIM Checker von CaptainDNS. Plane von Anfang an eine Rotation alle sechs bis zwölf Monate.

DMARC: Beginne im p=none Modus für die Beobachtungsphase. Wenn du EFD abonniert hast, begleitet dich dein dedizierter Proofpoint-Berater bei der Analyse der forensischen Berichte und der schrittweisen Identifizierung legitimer Sender. Empfohlene Beobachtungsphase: 4 bis 8 Wochen vor jeder Verschärfung in Richtung p=quarantine und dann p=reject. Der DMARC Checker von CaptainDNS erlaubt dir die Syntaxprüfung bei jeder Änderung.

Schritt 5: Aktivierung fortgeschrittener Module und finale Überprüfungen

Sobald die MX und die Authentifizierung eingerichtet sind, aktiviere die fortgeschrittenen Module.

TAP: Aktiviere URL Defense und Attachment Defense, validiere die Rewrite Policies, konfiguriere Ausnahmen für deine internen Domains und vertrauenswürdige Drittanbieterdienste. Überwache das TAP Dashboard in den ersten Tagen, um eventuelle False Positives zu identifizieren.

TRAP: Konfiguriere die Post-Delivery-Remediation, um bösartige E-Mails, die nachträglich erkannt werden, automatisch entfernen zu können, einschließlich in Weiterleitungen und Verteilerlisten.

CLEAR: Bringe den PhishAlarm Button in Outlook aus (über das M365 Admin Center oder Google Workspace für Gmail), konfiguriere den Analyzer zur automatischen Kategorisierung von Nutzermeldungen und verbinde alles mit TRAP.

Finale Überprüfungen: Sende Test-E-Mails von jeder legitimen Quelle, kontrolliere die Header (Authentication-Results, Received-SPF, Proofpoint Header), validiere die Passage über die pphosted.com Relays und bestätige, dass das TAP Dashboard die Ereignisse tatsächlich empfängt.

🔍 Überprüfen, ob Proofpoint korrekt funktioniert

Deployen ist nicht alles. Wie weißt du, dass der Schutz wirklich aktiv ist? Hier die durchzuführenden Befehle und Überprüfungen.

# MX überprüfen

dig MX captaindns.com +short

# SPF überprüfen (mit Hosted SPF ist der Eintrag kurz)

dig TXT captaindns.com +short | grep spf

# DKIM überprüfen

dig TXT selector._domainkey.captaindns.com +short

# DMARC überprüfen

dig TXT _dmarc.captaindns.com +short

Für eine eingehende Überprüfung analysiere die Header empfangener E-Mails. Hier sind die zu überwachenden spezifischen Proofpoint Header:

X-Proofpoint-Spam-Details: Detail des von Proofpoint angewandten Anti-Spam-ScoringsX-Proofpoint-Virus-Version: Version der für den Scan verwendeten Antiviren-EngineX-Proofpoint-Spam-Score: numerischer Score der Spam-KlassifizierungReceived-SPF: muss diepphosted.comRelays erwähnen, die den Durchgang durch Proofpoint bestätigenAuthentication-Results: muss für deine legitimen E-Mailsspf=pass dkim=pass dmarc=passanzeigen

Verwende einen E-Mail-Header-Analyzer, um diese Informationen automatisch zu dekodieren und eventuelle Routing- oder Authentifizierungsprobleme zu identifizieren.

Für das operative Tracing einer spezifischen Nachricht stellt Proofpoint Smart Search bereit, das Suchwerkzeug in der Historie der verarbeiteten Nachrichten. Smart Search erlaubt es, eine E-Mail nach Absender, Empfänger, Betreff, Header oder Kennung zu finden und das vollständig angewandte Verdikt anzuzeigen: Spam-Score, Policy-Aktion, Quarantäne- oder Release-Grund, Sandbox-Verdicts. Das ist das Referenzwerkzeug für Nutzeruntersuchungen ("Wo ist meine E-Mail geblieben?") und Post-Incident-Analysen. Smart Search ist präziser als Message Trace von Microsoft 365, weil es die gesamte Entscheidungskette von Proofpoint offenlegt.

⛔ Häufige Fallen zu vermeiden

Ein schlecht konfiguriertes Proofpoint-Deployment kann schlimmer sein als kein SEG. Hier die Fehler, die wir am häufigsten sehen, und wie du sie vermeidest.

-

Falsches pphosted.com Rechenzentrum. Einen MX auf

mx0a-XXXXXXXX.pphosted.com(US1) zeigen zu lassen, während dein Tenantmx0a-eu1-XXXXXXXX.pphosted.com(EU1) zugewiesen ist, führt zu stillen Ablehnungen: Das entfernte Rechenzentrum erkennt deine Domain nicht und weist die Nachrichten zurück. Prüfe systematisch mit deinem Proofpoint TAM die zugewiesene Region und verwende ausschließlich die MX dieser Region. -

Vergessen, die alten MX zu entfernen. Wenn ein Rest-MX noch auf deinen alten Server zeigt (Exchange on-premise, Google Workspace oder direkt auf deinen

*.mail.protection.outlook.comTenant), können Absender zustellen und Proofpoint vollständig umgehen. Das ist die häufigste Schwachstelle in den ersten Wochen nach der Migration. Überprüfe mitdig MX, dass kein Rest-MX übrig bleibt. -

SPF ohne Hosted SPF Service. Mit Proofpoint plus drei oder vier ESP (Salesforce, HubSpot, Mailchimp usw.) wird das 10-Lookup-Limit schnell erreicht, und du fällst in einen SPF PermError, was dem Fehlen jeglichen SPF gleichkommt. Wenn du mehrere Versandquellen hast, aktiviere Hosted SPF von Anfang an, um vom dynamischen Flattening zu profitieren.

-

O365 Konten externer Quellen nicht validieren. Das ist genau die Falle, die den EchoSpoofing Vorfall 2024 verursacht hat. Wenn du Microsoft 365 als externe Versandquelle ohne strenge Validierung des sendenden Tenants autorisierst, öffnest du die Tür für Usurpations-Relays. Aktiviere unbedingt die Validierung basierend auf dem X-OriginatorOrg Header.

-

TRAP nicht für die Post-Delivery-Remediation konfigurieren. Ohne TRAP bleibt eine nach der Zustellung erkannte bösartige E-Mail in den Postfächern und kann sich weiter über Weiterleitungen verbreiten. TRAP muss vom initialen Deployment an aktiviert werden.

-

Das VAP-Dashboard zu wenig nutzen. Der Nexus People Risk Explorer ist ein wesentlicher Wettbewerbsvorteil von Proofpoint, aber er muss konfiguriert, regelmäßig konsultiert und auf seine Insights hin angegangen werden. Viele Organisationen zahlen für das Modul, ohne je das Dashboard zu öffnen. Das ist Verschwendung.

-

Die DMARC-Berichte von EFD ignorieren. EFD wird aus einem Grund mit einem dedizierten Berater geliefert: Enterprise-DMARC erfordert Rigor bei der Bestandsaufnahme legitimer Sender. Wenn du jahrelang in

p=nonebleibst, ohne in Richtungp=rejectvoranzuschreiten, zahlst du für eine Funktion, die du nicht nutzt. Verpflichte dich von Anfang an zu einer klaren Roadmap. -

Migration von Mimecast: zwei häufige Fallen. Zuerst lassen sich die URL Rewrite Policies nicht mechanisch zwischen den beiden Plattformen übertragen. Du musst die Ausnahmen für interne Dienste von Hand neu aufbauen (typischerweise Magic Links zur SaaS-Anmeldung, Passwort-Reset-Flows, Transaktionsbenachrichtigungen). Zweitens ist die Verwaltung der Mimecast-Archive der längste Teil der ausgehenden Migration: Proofpoint Email Protection enthält kein natives Archiv, was entweder eine vorherige Extraktion zu einer Drittlösung (Smarsh, Global Relay) oder die Beibehaltung eines schreibgeschützten Mimecast-Kontos während der gesamten gesetzlichen Aufbewahrungsdauer erzwingt.

-

URL Rewrite Exceptions vom Deployment an dokumentieren. URL Defense schreibt alle eingehenden URLs in

urldefense.proofpoint.com/...um. Das bricht bestimmte kritische Workflows: Magic Links zur SaaS-Anmeldung, die eine exakte URL auf Providerseite benötigen, Einmal-Passwort-Reset-Links, die durch den Proofpoint-Analyseklick vor dem Nutzer verbraucht werden, Transaktions-Webhooks, die Session Tokens einbetten. Dokumentiere die URL Rewrite Exceptions vom initialen Deployment an für interne Domains und kritische SaaS (Okta, Auth0, Salesforce, GitHub, AWS Konsole), um Incidents zu vermeiden, die sich zwei Wochen nach der Migration in der Produktion manifestieren.

📋 Aktionsplan in 10 Schritten

Bereit zum Deployment? Hier die komplette Sequenz, vom initialen Audit bis zur Aktivierung aller fortgeschrittenen Module.

- Prüfe deine aktuelle E-Mail-Haltung (MX, SPF, DKIM, DMARC) mit den CaptainDNS Tools

- Evaluiere, ob Proofpoint zu deinem Profil passt: Größe (1 000+ Nutzer), Budget (über 50 k$/Jahr), Bedarf an fortgeschrittener Threat Intel

- Fordere eine Demo und einen POC an (typischerweise 4 bis 6 Wochen, mit einer repräsentativen Teilmenge)

- Identifiziere dein zugewiesenes Proofpoint Rechenzentrum (US1-5, EU1, AU) und dokumentiere es in deinem Migrations-Runbook

- Konfiguriere die Proofpoint Konsole und synchronisiere dein Verzeichnis (Azure AD oder Google Workspace)

- Migriere die MX-Einträge zum zugewiesenen Rechenzentrum außerhalb der Spitzenzeiten, indem du alle alten entfernst

- Richte SPF ein mit Hosted SPF Service, wenn du mehrere ESP hast, andernfalls einfacher Include

- Aktiviere die 2048 Bit DKIM-Signatur über die Konsole und veröffentliche den öffentlichen Schlüssel in deinem DNS

- Führe DMARC ein im Überwachungsmodus (

p=none) über EFD mit deinem dedizierten Proofpoint Berater, Beobachtungsphase 4 bis 8 Wochen - Aktiviere TAP, TRAP, CLEAR, konfiguriere das VAP-Dashboard und plane monatliche Überprüfungen der Risikohaltung

📚 E-Mail-Gateway-Leitfäden

Diese Analyse ist Teil unserer Serie über Enterprise-E-Mail-Sicherheitslösungen:

- Mimecast Secure Email Gateway: Architektur, DNS-Konfiguration, Vergleich und Aktionsplan

- Proofpoint Secure Email Gateway (dieser Artikel): Nexus AI, TAP, EchoSpoofing 2024 und DNS-Konfiguration

- Abnormal Security: verhaltensbasierte KI, API-Deployment, Attune 1.0

- Cisco Secure Email Gateway: CES Cloud Gateway, Ironport-Erbe, Rückzug aus dem Gartner 2025 und Migrationsplan

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) und DMARC Management

FAQ

Was ist der Unterschied zwischen Proofpoint und Mimecast?

Proofpoint ist im Enterprise-High-End positioniert mit einer als die beste auf dem Markt geltenden Threat Intelligence und einem People-Centric-Ansatz (VAP-Konzept, Nexus People Risk Explorer). Mimecast ist preislich zugänglicher und bietet eine native Allround-Suite einschließlich Langzeit-Archivierung und E-Mail-Kontinuität. Proofpoint dominiert die Fortune 100 (87 von 100 Unternehmen), Mimecast ist im Mid-Market und bei Mittelständlern stärker vertreten. Bei der reinen BEC-Erkennung und der proprietären Threat Intel behält Proofpoint einen anerkannten Vorsprung. Für einen zentralisierten Bedarf Sicherheit plus Archivierung plus Kontinuität bietet Mimecast oft ein besseres Funktions-Preis-Verhältnis.

Wie viel kostet Proofpoint?

Proofpoint veröffentlicht keine öffentliche Preisliste. Der Vendr-Median basierend auf 85 verifizierten Käufen liegt bei rund 87 000 Dollar pro Jahr. Für TAP allein rechne mit 5 bis 15 Dollar pro Nutzer und Monat je nach Volumen. Ein vollständiges Deployment einschließlich Threat Protection, DLP, ITM und Compliance übersteigt regelmäßig 100 000 Dollar pro Jahr. Die Implementierungsdienste machen im ersten Jahr 15 bis 25 % des Softwarebudgets aus. Erwarte automatische Erhöhungen von 5 bis 8 % bei der Verlängerung. Die Positionierung bleibt entschieden Enterprise und ist nicht für knappe Budgets geeignet.

Funktioniert Proofpoint mit Google Workspace?

Ja. Proofpoint unterstützt Google Workspace im Gateway-Modus über MX-Umleitung, mit nativer Verzeichnissynchronisation. Die Konfiguration beinhaltet die Änderung der Domain-MX zum Verweisen auf dein zugewiesenes pphosted.com Rechenzentrum, die Konfiguration des Routings in der Google Admin Konsole, um eingehende E-Mails von Proofpoint-IPs zu akzeptieren, und die Veröffentlichung deiner SPF, DKIM und DMARC Einträge. Die meisten TAP, TRAP, CLEAR und EFD Funktionen sind auf Google Workspace verfügbar, mit einigen Nuancen bei den neuesten Modulen wie Adaptive Email Security, das historisch auf Microsoft 365 ausgerichtet ist.

Was ist der Unterschied zwischen TAP und Adaptive Email Security?

TAP (Targeted Attack Protection) ist die historische Engine von Proofpoint für den Schutz vor fortgeschrittenen Angriffen im Gateway-Modus. Sie arbeitet vor der Zustellung über die MX-Umleitung und kombiniert URL Defense, Attachment Defense und Predictive Sandboxing. Adaptive Email Security, entstanden aus der Übernahme von Tessian im Dezember 2023 und auf der RSA Conference 2024 eingeführt, ist ein Post-Delivery-API-Deployment auf Microsoft 365, das TAP ergänzt durch die Analyse bereits zugestellter Nachrichten zur Erkennung von Verhaltensanomalien. Beide Module sind komplementär: TAP blockiert im Vorfeld, Adaptive Email Security fängt die Bedrohungen ab, die dem Gateway entgangen wären.

Wurde der EchoSpoofing Vorfall behoben?

Ja. Der Vorfall wurde in den Stunden nach der ersten Kontaktaufnahme durch Guardio Labs mit Proofpoint im Mai 2024 behoben. Proofpoint hat einen X-OriginatorOrg Header eingeführt, um die Microsoft 365 Quellorganisation der weitergeleiteten Nachrichten zu validieren, und zusätzliche Mechanismen zur Validierung der O365 Quellkonten vor der Weiterleitung. Die Kunden wurden benachrichtigt und aufgefordert, ihr Account Management neu zu konfigurieren. Keine spätere Ausnutzung wurde gemeldet. Die Hauptlektion bleibt: Überprüfe systematisch den Abschnitt External Sender Validation deiner Proofpoint-Konsole und autorisiere externe Quellen nur mit strenger Domain-Validierung.

Ist Proofpoint DSGVO-konform?

Ja. Proofpoint verfügt über Rechenzentren in Europa (Region EU1 gehostet insbesondere bei Equinix EU und AWS) und erlaubt die Wahl des regionalen Hostings der Daten. Das Unternehmen ist zertifiziert nach ISO 27001, SOC 2 Type II, FedRAMP für den US-Öffentlichen Sektor, HIPAA für das Gesundheitswesen und bietet ein DSGVO-konformes Data Processing Agreement (DPA). Die Rechte auf Zugriff, Berichtigung und Löschung personenbezogener Daten werden unterstützt. Für Organisationen mit strengen Anforderungen an die europäische Datensouveränität prüfe mit deinem TAM die genauen Verpflichtungen zu Datenresidenz und Datentransfer zwischen Regionen.

Wie migriert man von Mimecast zu Proofpoint?

Die Migration erfolgt hauptsächlich auf DNS-Ebene. Konfiguriere zunächst Proofpoint parallel (Domain, Policies, Verzeichnis) und schalte dann die MX von Mimecast auf dein zugewiesenes pphosted.com Rechenzentrum um. Die Umstellung erfolgt nahezu sofort: Sobald die MX propagieren, wird der Verkehr umgeschaltet. Aktualisiere gleichzeitig das SPF, indem du den Mimecast-Include durch den Proofpoint-Include ersetzt (oder Hosted SPF, wenn du mehrere ESP hast), und konfiguriere DKIM in der Proofpoint-Konsole mit einem neuen Selektor neu. Wenn du das Mimecast-Archiv verwendest, plane die Extraktion der archivierten Daten zu einer Drittlösung vor der Kündigung: Das ist in der Regel der längste Punkt der ausgehenden Migration.

Was ist das VAP-Konzept (Very Attacked People)?

VAP ist das Akronym für Very Attacked People, das Signatur-Konzept von Proofpoint für seinen People-Centric-Ansatz. Anstatt alle Nutzer einheitlich zu schützen, identifiziert Proofpoint die am stärksten exponierten Personen anhand von drei Dimensionen: Vulnerability (Klickneigung, Versagen bei Simulationen, Zugangsdaten-Leaks), Attack (Volumen und Raffinesse der tatsächlich empfangenen Angriffe) und Privilege (Zugriff auf sensible Daten und Systeme). Der kombinierte Score, angezeigt im Nexus People Risk Explorer, ermöglicht es, die Ressourcen für Sensibilisierung, Policy-Härtung und Isolation auf die am stärksten gefährdeten Profile zu priorisieren. Das ist ein konzeptioneller Bruch mit traditionellen SEGs und eines der stärksten Verkaufsargumente des Anbieters.

Bietet Proofpoint einen API-Modus ohne MX-Änderung?

Ja, seit Mai 2024 mit Adaptive Email Security, entstanden aus der Tessian-Übernahme. Adaptive Email Security ist ein Post-Delivery-API-Deployment auf Microsoft 365, das keinerlei MX-Änderung erfordert. Die Engine stützt sich auf die Tessian Behavioral AI, um das Verhalten jedes Nutzers zu modellieren und Anomalien in bereits zugestellten Nachrichten zu erkennen. Das ist die strategische Antwort von Proofpoint auf die ICES-Bewegung und die Konkurrenz durch Abnormal Security. Zu beachten: Adaptive Email Security ist darauf ausgelegt, das SEG Gateway zu ergänzen, nicht zu ersetzen. Um vom gesamten Proofpoint-Stack zu profitieren, bleibt der Gateway-Modus parallel empfohlen.

Proofpoint Essentials und Email Protection: Was ist der Unterschied?

Proofpoint Email Protection ist das Enterprise-Kernangebot, konzipiert für große Organisationen. Es enthält den Zugriff auf TAP, EFD, TRAP, CLEAR, die vollständige Nexus AI und das VAP-Dashboard und wird mit TAM-Begleitung und dedizierten Beratern vermarktet. Proofpoint Essentials ist das dedizierte Angebot für KMU, mit reduziertem funktionalem Umfang: kein komplettes TAP, keine Nexus AI in ihrer fortschrittlichsten Form, kein VAP-Dashboard, begrenzte Beratungsbegleitung. Essentials ist preislich zugänglicher und einfacher zu deployen, verliert aber die am stärksten differenzierenden Funktionen des Enterprise-Angebots. Wenn du ein KMU mit Standardanforderungen bist, kann Essentials passen. Für Enterprise-Anforderungen ist Email Protection die einzige relevante Option.

Hat die Thoma Bravo Übernahme die Innovation verlangsamt?