Cisco Secure Email Cloud Gateway (CES): SaaS-Architektur, iphmx.com-DNS und ESA-Migration

Von CaptainDNS

Veröffentlicht am 17. April 2026

- ☁️ Cisco Secure Email Cloud Gateway (CES) ist 2026 die Standardoption für jede neue Cisco-Bereitstellung. SaaS von Cisco betrieben, MX-Umleitung zu

iphmx.com(Regionen NA, EU, APJ), gemeinsame AsyncOS-Engine und Talos Threat Intelligence. Seit 2020-2021 drängt Cisco seine ESA-Kunden aktiv zu CES. - 🏛️ ESA (vormals Ironport, On-Premise-Appliance) ist im Legacy-Modus. Noch relevant für präzise Fälle (Air-Gap, strenge Souveränität, zu amortisierende installierte Basis), doch Cisco kommuniziert keine neuen Appliance-Deployments mehr.

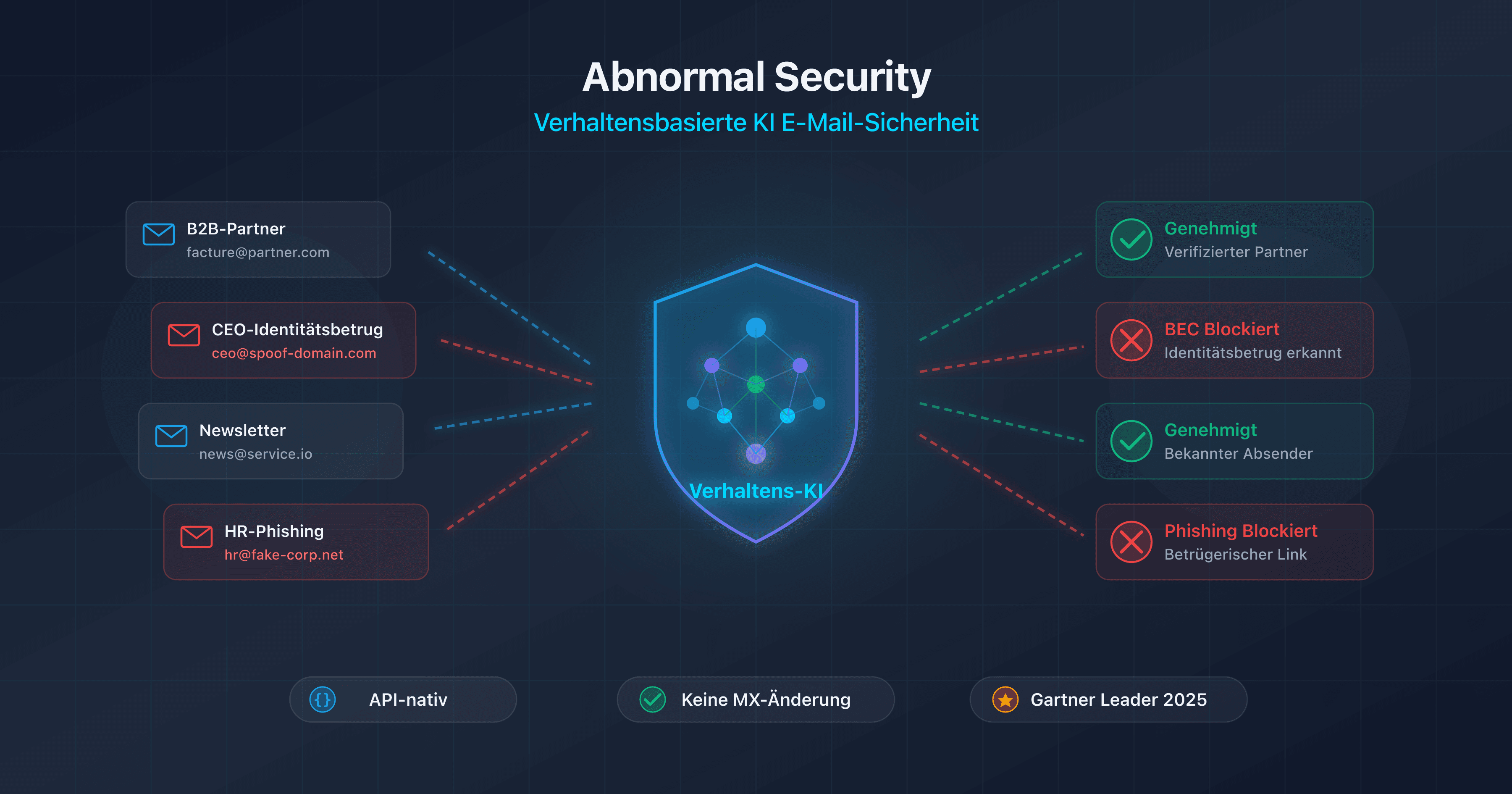

- 🔌 ETD (Email Threat Defense) ist die API-basierte Post-Delivery-Ergänzung für Microsoft 365, Ciscos Antwort auf Abnormal Security. OAuth-Bereitstellung in Minuten, keine MX-Änderungen, häufig auf CES oder Defender gestapelt.

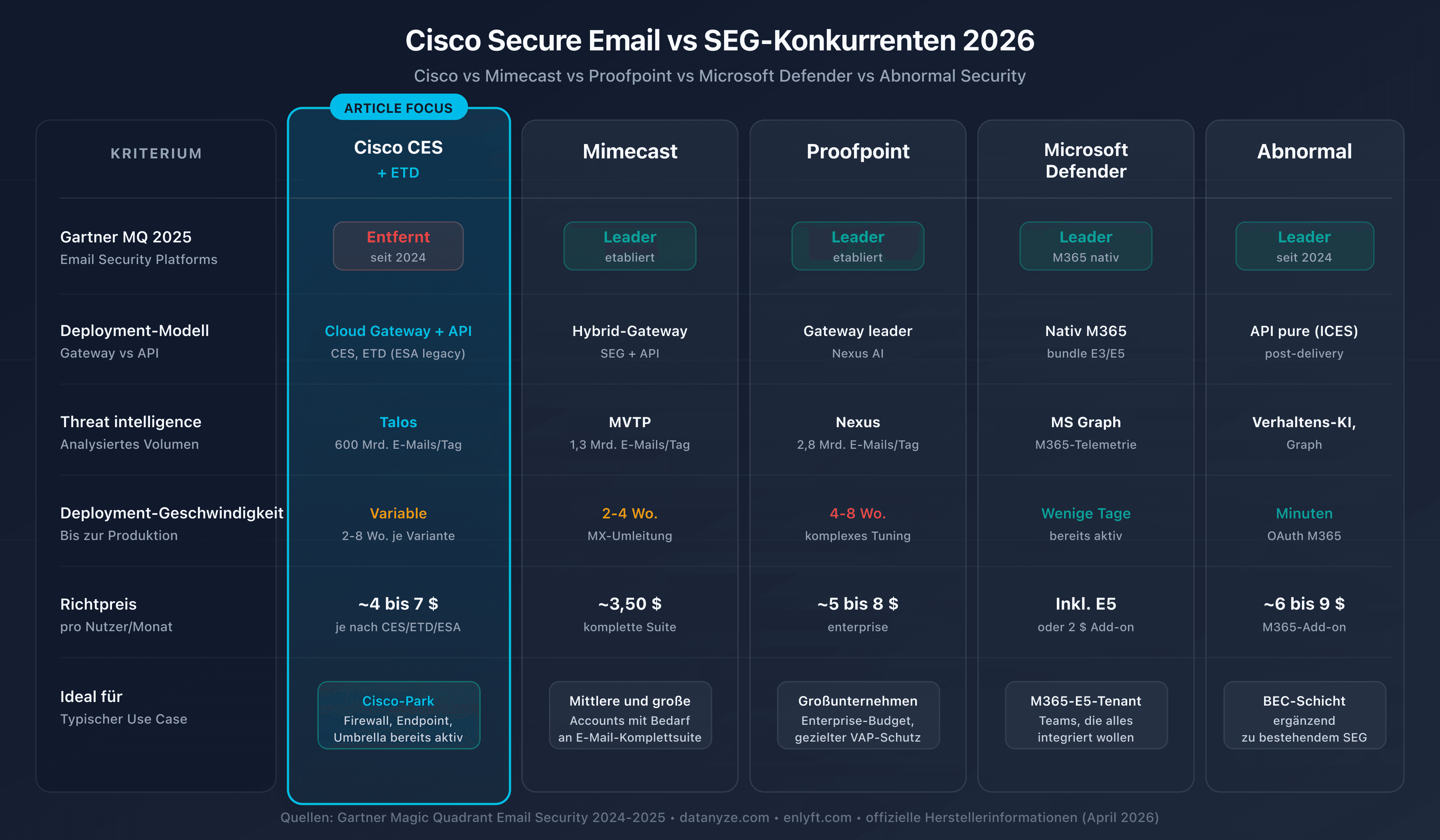

- 📉 Streichung aus dem Gartner Magic Quadrant Email Security vom 16. Dezember 2024, 2025 weiterhin nicht gelistet. Ein starkes strategisches Signal gegenüber den Leadern Proofpoint, Mimecast, Microsoft, Abnormal und KnowBe4.

- 🚨 CVE-2025-20393 (CVSS 10.0): nicht authentifizierte RCE-Zero-Day auf AsyncOS Spam Quarantine (sowohl CES als auch ESA sind betroffen, gleiches OS), seit Ende November 2025 aktiv ausgenutzt von der China-nahen Gruppe UAT-9686. Im CISA-KEV-Katalog mit Frist 24. Dezember 2025.

- ✅ Wann CES wählen: signifikanter Cisco-Fußabdruck (Secure Firewall, Secure Endpoint, Umbrella), Konsolidierung auf einem Cisco-betriebenen SaaS, M365-Migration mit regionalen Residenz-Anforderungen. Andernfalls bleiben Proofpoint, Mimecast oder die Kombination Defender plus Abnormal oft relevanter.

Cisco Secure Email ist 2026 zuallererst SaaS. Das Cloud Gateway (CES) ist die Option, die Cisco seit 2020-2021 jedem neuen Kunden empfiehlt, und die Mehrzahl der Mid-Market- und Enterprise-Verlängerungen findet heute durch den Ausstieg aus den historischen ESA-Appliances zugunsten der iphmx.com-Hosts statt. Email Security Appliances bleiben bei vielen Bestandskunden aktiv, aber die Produkt-Roadmap, die kommerzielle Kommunikation und die Integrationsanstrengungen (XDR, Talos, ETD) zielen auf das Cloud-Angebot.

Diese Neuausrichtung spiegelt sich auch in den Marktzahlen. Laut Datanyze nutzen weltweit 12.160 Organisationen weiterhin Cisco Secure Email, ein E-Mail-Segmentanteil von 0,06 % gegenüber den von Proofpoint beanspruchten 87 der Fortune 100. Im selben Jahr, in dem Cisco Talos 600 Milliarden analysierte E-Mails pro Tag meldet, veröffentlicht Gartner seinen Magic Quadrant Email Security Platforms vom 16. Dezember 2024 ohne Cisco. Ein strategisches Signal einer abflauenden Kurve, das Proofpoint ausdrücklich in seiner Marketingkommunikation aufgreift.

Die Geschichte ist jedoch die eines Pioniers. Ironport wurde 2000 in San Bruno, Kalifornien, gegründet. Seine weißen Anti-Spam-Appliances statteten die Mehrzahl der großen Unternehmen in den 2000er-Jahren aus. Am 4. Januar 2007 kündigte Cisco die Übernahme für 830 Millionen Dollar an, ein Geschäft, das im dritten Fiskalquartal 2007 abgeschlossen wurde. Am 26. November 2012 wechselte Ironport offiziell auf die Cisco-Preisliste und markierte damit das Ende einer Marke und den Beginn einer langen Konsolidierungsphase im Cisco-Secure-Portfolio, gefolgt von der schrittweisen Migration der Appliances zum CES-SaaS.

Dieser Leitfaden deckt alles ab, was ein IT-Administrator oder CISO 2026 wissen muss, mit CES als rotem Faden: die detaillierte technische Architektur des Cloud Gateways (Onboarding, iphmx.com-Regionen, Shared- oder Dedicated-Tenants, M365- und Google-Workspace-Integration), die vollständige DNS-Konfiguration (MX, SPF, DKIM, DMARC), die verbliebenen ESA-Fälle, die ETD-Ergänzung, den Gartner-MQ-Ausstieg, die Zero-Day CVE-2025-20393, die AsyncOS und damit sowohl CES als auch ESA betrifft, einen Vergleich mit Mimecast, Proofpoint, Microsoft Defender und Abnormal Security sowie einen CES-Bereitstellungsplan in fünf Schritten mit der Variante ESA-zu-CES-Migration.

Ob du eine CES-Bereitstellung auf einem M365-Perimeter vorbereitest, noch eine ESA-Basis migrieren musst oder den Wechsel zu einer Alternative bewertest: hier findest du die faktischen Elemente, um vorurteilsfrei zu entscheiden.

Überprüfe deine E-Mail-Einträge

📌 Der Wechsel zum Cisco Secure Email Cloud Gateway

Cisco Secure Email ist das E-Mail-Sicherheits-Gateway von Cisco, direkter Erbe des 2007 für 830 Millionen Dollar übernommenen Ironport-Produkts. 2026 umfasst das Angebot drei Produkte, deren strategisches Gewicht sich jedoch stark unterscheidet: Cisco Secure Email Cloud Gateway (CES) ist das primäre SaaS, Standardoption für jede Neubereitstellung; Cisco Secure Email Gateway (ESA, On-Premise-Appliance) ist zur Legacy-Option für Restfälle geworden; Cisco Secure Email Threat Defense (ETD) ist eine moderne API-Ergänzung für Microsoft 365. Diese Hierarchie zu verstehen ist entscheidend, um das Angebot 2026 zu bewerten und Entscheidungen zu vermeiden, die nicht zu Ciscos Produktstrategie passen.

Im Schema erscheint CES als Haupttopologie (Standardoption für neue SaaS-Deployments mit MX-Umleitung zu iphmx.com), während die On-Premise-ESA für historische Deployments oder Souveränitätsfälle dokumentiert bleibt und ETD als ergänzende API-Schicht präsentiert wird.

Von der Ironport-Appliance über ESA zur Cloud: Rückblick 2000-2021

Ironport Systems wurde 2000 in San Bruno, Kalifornien, von Scott Banister und Scott Weiss gegründet. Das Unternehmen etablierte sich zuerst im Markt der IP-Reputation mit SenderBase und später im Segment der Anti-Spam-Appliances durch den Verkauf dedizierter SMTP-Eingangsfilter an Großkunden. Die Appliances der C-Serie (Ironport C-Series) wurden Mitte der 2000er-Jahre zu Referenzen in den Serverräumen von Banken, Behörden und Telekommunikationsanbietern.

Am 4. Januar 2007 kündigte Cisco die Ironport-Übernahme für 830 Millionen Dollar in bar und Aktien an. Das Geschäft wurde im Cisco-Fiskalquartal Q3 2007 abgeschlossen. Erklärtes Ziel: die E-Mail- und Web-Sicherheit von Ironport ins Cisco-Security-Portfolio zu integrieren, neben PIX-Firewalls und Cisco-IDS. Fünf weitere Jahre blieb die Marke Ironport erhalten, mit noch Ironport-beschrifteten Appliances, die unter Cisco-Artikelnummern verkauft wurden.

Am 26. November 2012 finalisiert Cisco den Wechsel der Ironport-Produkte auf seine Preisliste mit reinen Cisco-Referenzen. Die Marke Ironport verschwindet schrittweise aus den Verkaufsmaterialien, auch wenn der Name von langjährigen Administratoren weiter genutzt wird und noch in DNS-Pfaden auftaucht (iphmx.com für Ironport Hosted MX, wobei iphmx die mnemonische Kurzform dieser Herkunft ist, die vom heutigen CES-SaaS übernommen wurde).

Parallel dazu startet Cisco Cisco Cloud Email Security (CES), um das Ironport-Angebot in ein SaaS-Modell zu überführen, das in Ciscos eigenen Rechenzentren betrieben wird. CES übernimmt die MX-Hosts iphmx.com und die AsyncOS-Engine der Appliances, was die technische Migration bestehender ESAs in die Cisco-Cloud erleichtert.

Das Cisco-Secure-Rebranding 2021 und die Cloud-Priorisierung

2021 überarbeitet Cisco global seine Sicherheitsmarke unter dem Dach Cisco Secure. Die Sicherheitsprodukte werden einheitlich umbenannt: Cloud Email Security wird zu Cisco Secure Email Cloud Gateway und wird ab sofort als empfohlene Option für jeden neuen Kunden positioniert; Email Security Appliance wird zu Cisco Secure Email Gateway (ESA) und rutscht in eine Legacy-Haltung; AMP for Endpoints wird zu Cisco Secure Endpoint, Umbrella behält seinen Namen, gehört aber zur Cisco-Secure-Familie. Dieses Marketing-Facelift begleitet die technische Konsolidierung rund um die SecureX-Plattform, die drei Jahre später zugunsten von Cisco XDR verschwindet.

Für die E-Mail-Administration hat dieses Rebranding die technische Realität nicht verändert: AsyncOS bleibt das gemeinsame Betriebssystem von CES und ESAs, die MX-Hosts bleiben auf iphmx.com, DKIM-Profile werden weiter in derselben Konsole konfiguriert. Doch die kommerzielle Kommunikation richtete sich unter dem Banner "Cisco Secure Email" aus, mit CES als SaaS-Rückgrat, und der Begriff Ironport ist aus Ciscos offiziellem Vokabular verschwunden.

Konkret drängen die Cisco-Account-Manager-Teams CES für jede Neubereitstellung und schlagen CES als Ersatz bei ESA-Verlängerungen vor. Wer 2026 in ein neues Cisco-Secure-Email-Projekt einsteigt, arbeitet fast ausschließlich mit CES und betrachtet die ESA als Fallback-Option oder zu dokumentierendes Erbe.

Die drei Produkte 2026, mit CES als Leitlinie

2026 vertreibt Cisco drei unterschiedliche Produkte unter der Marke Cisco Secure Email. Ihre strategische Hierarchie ist nicht neutral und bestimmt die richtigen Architekturentscheidungen:

- Cisco Secure Email Cloud Gateway (CES): Hauptoption, roter Faden dieses Artikels. SaaS, von Cisco in eigenen regionalen Rechenzentren betrieben, gemeinsame AsyncOS-Engine. Der Kunde leitet seine MX-Einträge auf

iphmx.com-Hosts um, die seiner Region entsprechen (NA, EU, APJ), Cisco filtert den Datenverkehr und leitet an den tatsächlichen E-Mail-Server weiter (Microsoft 365, Google Workspace, On-Premise-Exchange). Das Onboarding wird über das Cisco-Portal gesteuert, keine Infrastruktur muss auf Kundenseite verwaltet werden. Dies ist der Standardweg für jedes neue Cisco-Secure-Email-Projekt. - Cisco Secure Email Gateway (ESA, historisch): physische On-Premise-Appliance (Referenzen C600, C400 usw.) oder virtuell (vESA auf VMware, AWS, Azure, GCP), direkter Erbe der Ironport C-Serie. Der Kunde hostet und verwaltet die Appliances selbst. Heute als Legacy-Modell von Cisco behandelt: nur für sehr spezifische Fälle relevant (strenge Souveränität, Air-Gap-Umgebung, zu amortisierende installierte Basis). Bei einer Neubereitstellung ohne starke regulatorische Auflagen lenkt Cisco systematisch zu CES.

- Cisco Secure Email Threat Defense (ETD): Post-Delivery-API für Microsoft 365, moderne Ergänzung. Keine MX-Änderung. Cisco verbindet sich über die Microsoft-Graph-API, liest Nachrichten nach der Zustellung in den Postfächern und kann identifizierte Bedrohungen automatisch beseitigen. Ciscos Antwort auf das von Abnormal Security popularisierte ICES-Modell. Funktioniert nur mit Microsoft 365, nicht mit Google Workspace oder On-Premise-Exchange. Oft auf CES gestapelt, um die Erkennung zu verdoppeln, oder auf Microsoft Defender für Kunden, die kein vorgelagertes Gateway wollen.

Die drei Produkte teilen sich die Talos Threat Intelligence und können koexistieren, aber der Schwerpunkt hat sich auf CES verlagert. Ein typisches Profil 2026: CES für den eingehenden Strom, ETD als API-Schicht auf den am meisten anvisierten M365-Tenants und eventuell ein oder zwei verbleibende ESAs auf isolierten Standorten bis zu deren Abschaltung.

🏢 Cisco und E-Mail-Sicherheit: das Unternehmen kurz vorgestellt

Cisco Systems, Inc. wurde 1984 in San José von Leonard Bosack, Sandy Lerner und Richard Troiano gegründet. Das Unternehmen baute sein Imperium auf Netzwerk-Routern und -Switches auf, bevor es diversifizierte. 2026 beschäftigt es rund 95.000 Personen bei einem Jahresumsatz von knapp 55 Milliarden Dollar, davon etwa 4 Milliarden im Sicherheitssegment.

Das Sicherheitsportfolio ist seit 2021 unter dem Dach Cisco Secure strukturiert und umfasst Dutzende Produkte: Secure Firewall (vormals Firepower), Secure Endpoint (vormals AMP), Umbrella (OpenDNS-Übernahme 2015), Duo (MFA, Übernahme 2018), Secure Email (Ironport), Cisco XDR (2024) und seit 2024 Splunk nach einer Rekordübernahme für 28 Milliarden Dollar. Die Splunk-Integration mit Secure Email ist 2026 weiterhin unvollständig.

Im Zentrum der Cisco-Sicherheit beansprucht Cisco Talos Intelligence Group mehr als 500 erweiterte Beitragende und analysiert 600 Milliarden E-Mails pro Tag. Talos liefert Signaturen und Verhaltensmodelle für CES, ESA und ETD und arbeitet mit Strafverfolgungsbehörden zusammen, wie im weiter unten erläuterten Fall CVE-2025-20393.

Zur Verbreitung schätzt Datanyze die Cisco-Email-Security-Basis auf 12.160 Organisationen und 0,06 % E-Mail-Marktanteil; Enlyft gibt 0,11 % im breiteren Segment Network Security an. Proofpoint dominiert mit 87 der Fortune 100 und 24 % Anteil laut Frost Radar 2025. Die Cisco-Email-Security-Kunden werden von den Vereinigten Staaten (~58 %), Frankreich (~8 %) und Indien (~7 %) dominiert. Abbild einer historischen Ironport-Basis mehr als einer jüngeren Dynamik. Diese marginale E-Mail-Position kontrastiert mit der Cisco-Dominanz im Unternehmensnetzwerk: das Konsolidierungsargument bleibt für bereits Cisco-zentrische Umgebungen gültig, doch die Frage nach einem Randanbieter ist für einen Interessenten ohne Vorgeschichte legitim.

⚙️ Technische Architektur: CES als roter Faden, ESA als Legacy

Cisco Secure Email basiert auf drei komplementären Architekturen, die die AsyncOS-Engine und Talos Threat Intelligence teilen: CES (von Cisco betriebenes SaaS-Gateway), ESA (historische On-Premise-Appliance) und ETD (Post-Delivery-API für Microsoft 365). Wie inspiziert Cisco Secure Email 2026 eine Nachricht, und wie unterscheiden sich die Produkte technisch? Die Antwort gliedert sich in drei Teile: CES als SaaS-Rückgrat für den Gateway-Verkehr, ESA als Legacy-Option für spezifische On-Premise-Fälle und ETD als ergänzende API-Schicht auf Microsoft 365. Alle teilen die AsyncOS-Engine und Talos Threat Intelligence, doch ihre operative Ausrichtung weicht stark voneinander ab.

Cisco Secure Email Cloud Gateway (CES): das Standard-SaaS

CES ist das SaaS, das Cisco in eigenen regionalen Rechenzentren betreibt. Es ist die Option, die Cisco 2026 für jede Neubereitstellung pusht, und die Architektur, die ein Administrator priorisiert kennen sollte.

Eingehender Fluss auf Netzwerkseite:

- Ein Absender sendet eine E-Mail an

contact@captaindns.com - Der Absenderserver befragt das DNS nach den MX-Einträgen der Domain

- DNS liefert Hosts der Form

mx1.<tenant>.iphmx.com(Region NA) odermx1.<tenant>.eu.iphmx.comundmx1.<tenant>.apj.iphmx.comje nach regionaler Zuweisung - Das entsprechende CES-Rechenzentrum empfängt die Nachricht und durchläuft die AsyncOS-Analysekette (CASE, AMP, URL-Filterung, Content-Filter, DMARC-Verifier)

- Wird die Nachricht akzeptiert, leitet CES sie an den tatsächlichen E-Mail-Server des Kunden weiter: Microsoft 365, Google Workspace oder On-Premise-Exchange je nach Konfiguration der SMTP Routes

- Ist die Nachricht schädlich, wird sie abgewiesen, in Quarantäne gestellt oder markiert, entsprechend den vom Administrator in AsyncOS definierten Regeln

Onboarding und Portal: Die CES-Bereitstellung wird von Cisco gesteuert. Nach Unterzeichnung löst der Account Manager die Tenant-Erstellung in der gewählten Region aus und schickt einen Welcome Letter mit MX-Hosts, Zugangsdaten zum gehosteten AsyncOS-Portal und ersten Schritten. Der Administrator konfiguriert anschließend SMTP Routes, RAT, Mail Policies, Content Filter, DKIM-Profile und Quarantäne-Richtlinien, ohne ein Betriebssystem oder eine Appliance zu verwalten.

iphmx.com-Regionen: CES betreibt drei geografische Zonen, die die Datenresidenz und die MX-Hosts bestimmen. Nordamerika: US-Rechenzentren, MX unter mx1.<tenant>.iphmx.com. Europa: EU-Rechenzentren (Niederlande und Deutschland je nach Vertrag), MX unter mx1.<tenant>.eu.iphmx.com. APJ: MX unter mx1.<tenant>.apj.iphmx.com oder Länder-Varianten. Jeder Kunde wird standardmäßig in einer einzigen Region bereitgestellt; mehrregionale Organisationen richten mehrere getrennte CES-Tenants ein. Das Zeigen der MX-Einträge auf eine Region, die nicht der Tenant-Zuweisung entspricht, führt zu stummen Ablehnungen auf Cisco-Seite.

Shared vs. Dedicated Tenant: Der Shared Tenant ist der Einsteigerstandard (mehrere Kunden auf derselben logischen Infrastruktur, Isolation per Konfiguration). Der Dedicated Tenant (manchmal Premier oder Dedicated Instance genannt) bietet dedizierte Infrastruktur, vorgeschrieben für bestimmte regulierte Branchen (Finanzwesen, Gesundheit, Behörden). Für ein Mid-Market-Projekt reicht Shared in der Regel.

SLA: Cisco vereinbart typischerweise eine Verfügbarkeit von 99,999 % auf CES, mit Ausfallgutschriften, die als Prozentsatz der Monatsrechnung gedeckelt sind. Das SLA deckt die Cisco-Plattform ab, nicht vorgelagerte Probleme (falsch konfiguriertes DNS, Ziel-E-Mail-Server) oder nachgelagerte (Zustellbarkeit).

Native Integration mit M365 und Google Workspace: CES fügt sich als primärer MX vor dem Microsoft-365- oder Google-Workspace-Tenant ein. Auf M365-Seite besteht die Standardarchitektur darin, die MX auf iphmx.com zu zeigen, einen EOP-Inbound-Connector zu konfigurieren, der nur CES-Outbound-IPs akzeptiert, und die Accepted Domains einzuschränken, sodass sämtlicher eingehender Datenverkehr über CES läuft. Auf Google-Workspace-Seite ist die Logik mit den Inbound-Gateway-Settings äquivalent.

Operative Grenzen von CES gegenüber einer Appliance: Das SaaS-Modell erzwingt Kompromisse. Der Administrator hat keinen Zugriff mehr auf eine Systemshell oder rohe Log-Dateien wie auf einer ESA, nur die in AsyncOS verfügbaren Logs sind einsehbar. Wartungsfenster werden von Cisco festgelegt (außerhalb des Dedicated Tenant). Manche historische, für On-Premise-Appliances konzipierte SIEM-Integrationen müssen im Cloud-Modus neu gedacht werden (Syslog-Forwarding, Cisco-APIs). Für die Mehrheit der Kunden bleiben diese Grenzen akzeptabel und entlasten den Betrieb.

Cisco Secure Email Gateway (ESA): die historische On-Premise-Option

Die ESA wird 2026 weiterhin verkauft, aber Cisco positioniert sie als historische Option. Physische oder virtuelle C-Series-Appliances (vESA auf VMware, AWS, Azure, GCP), direkter Erbe von Ironport, vom Kunden administriert und gepatcht. Relevant für drei präzise Profile: strenge Souveränität, die den Cloud-Fluss untersagt, Air-Gap-Infrastrukturen oder eine kürzlich angeschaffte Appliance-Basis, die vor der CES-Migration zu amortisieren ist.

Technisch empfängt die ESA den SMTP-Verkehr auf ihren eigenen öffentlichen IPs, wendet die zu CES identische AsyncOS-Kette an und leitet dann an den tatsächlichen E-Mail-Server weiter. Die DNS-Konfiguration liegt vollständig beim Kunden: MX auf die Appliance-IPs, SPF rund um die Outbound-IPs, DKIM manuell veröffentlicht. Cisco liefert im ESA-Modus keinen gemanagten SPF-Include, anders als CES. Da ESA und CES AsyncOS teilen, sind sie von denselben Schwachstellen betroffen, auch von der weiter unten erläuterten CVE-2025-20393.

Cisco Secure Email Threat Defense (ETD): die moderne API-Ergänzung

Cisco Secure Email Threat Defense (ETD) ist die strategische Antwort Ciscos auf die ICES-Bewegung (Integrated Cloud Email Security), die Abnormal Security initiiert hat. ETD ändert die MX nicht und läuft ausschließlich über die Microsoft-Graph-API auf Microsoft-365-Tenants. Es positioniert sich als Ergänzung, nicht als Ersatz für CES: Die häufigste Nutzung 2026 ist der Stapel ETD + CES für Cisco-zentrische Organisationen oder ETD + Microsoft Defender für M365-Kunden, die eine Talos-Schicht ohne vorgelagertes Gateway wollen.

Die Bereitstellung ist deutlich schneller als für CES: Der Administrator autorisiert die Cisco-Anwendung in Azure AD per OAuth, gewährt Lese- und Bereinigungsrechte auf die M365-Postfächer, und ETD beginnt binnen Minuten mit der Analyse nach Zustellung. Keine DNS-Änderung, keine Transport Rule, keine Aktualisierung der SPF-Einträge.

Die ETD-Erkennung stützt sich auf drei Säulen: Talos Threat Intelligence (Signaturen, URL-Reputation, Datei-Reputation), Verhaltensanalyse (Absender-Profiling, Beziehungsanalyse) und automatische Bereinigung (Verschieben bösartiger Nachrichten in Quarantäne via Graph API, auch nach Zustellung). Cisco beansprucht eine AAA-Bewertung durch SE Labs in der öffentlichen Evaluation 2025, mit einer Erkennung nahe 100 % und einer besonders niedrigen Fehlalarmrate. Diese Bewertung ist zu kontextualisieren: Sie vergleicht ETD mit anderen API-Lösungen in einem Laborszenario, nicht mit allen Produktionskonfigurationen.

Der Unterschied zu Abnormal Security besteht darin, dass ETD eine tiefgehende E-Mail-Inspektion durchführt (vollständige Inhaltsanalyse über Talos), während Abnormal rein verhaltensbasierte Signale bevorzugt (Beziehungsgraph, Identitäts-Baselines). Die beiden Ansätze sind eher komplementär als konkurrierend, und manche Organisationen stapeln ETD mit Abnormal, um beide Winkel abzudecken. ETD ist 2026 jedoch nicht für Google Workspace oder On-Premise-Exchange verfügbar: Es ist ein exklusives Microsoft-365-Produkt, anders als CES, das das gesamte Spektrum abdeckt.

Die AsyncOS-Engine: gemeinsame Basis von CES und ESA

AsyncOS ist das proprietäre Betriebssystem, das sowohl die CES-Rechenzentren als auch die ESA-Appliances antreibt. Es ist das reine Produkt des Ironport-Erbes: Seine asynchrone Architektur wurde ursprünglich dafür entworfen, massive SMTP-Volumina auf den C-Series-Appliances zu verarbeiten, und es ist heute dieselbe Engine, die Cisco in seinen regionalen CES-Rechenzentren im Maßstab betreibt. Die aktuelle Version 2026 (AsyncOS 16.x) bewahrt diese Linie und integriert moderne Module.

AsyncOS fügt mehrere Engines zu einer Analysekette zusammen, die für jede eingehende Nachricht ausgeführt wird:

- CASE (Context Adaptive Scanning Engine), die historische Anti-Spam-Engine von Ironport. Kombiniert Signaturen, Heuristiken und kontextuelle Analyse, um jeder Nachricht einen SpamThreshold-Score zuzuweisen.

- AMP (Advanced Malware Protection), das Cisco-Sandboxing-Modul. Verdächtige Anhänge werden in einer isolierten Umgebung ausgeführt, um ihr Verhalten zu beobachten. AMP teilt die Threat Intelligence mit Cisco Secure Endpoint und ermöglicht eine EDR-E-Mail-Korrelation für Kunden, die beide Produkte einsetzen.

- URL-Filterung, die eingehende URLs auf Basis der Talos-Datenbank umschreibt oder blockiert. Anders als Proofpoint URL Defense oder Mimecast URL Protect bietet das Cisco-Rewriting nicht systematisch ein vollständiges, auf Nutzerebene konfigurierbares Time-of-Click.

- Content Filter, vom Administrator anpassbare Regeln, um je nach Inhalt, Headern, Absender oder Empfängern spezifische Aktionen (Quarantäne, Benachrichtigung, Tag, Löschung) anzuwenden.

- Outbound-DLP (optionales Modul), das ausgehende E-Mails auf sensible Daten scannt (Kreditkartennummern, PII, als vertraulich markierte Dokumente).

Diese Kette ist zwischen CES und ESA identisch, was hybriden Kunden (primäres CES, verbliebene ESA) eine Richtlinien-Konsistenz garantiert. Patches und neue Signaturen werden parallel auf beiden Plattformen ausgerollt, mit einer einheitlichen AsyncOS-Roadmap, auch wenn in der Praxis CES die Patches vor den ESA-Kunden erhält, da Cisco seine eigenen Instanzen direkt betreibt.

Talos-Integration: 600 Milliarden E-Mails pro Tag

Alle Analyse-Engines stützen sich auf Cisco Talos Intelligence Group, die Telemetrie von Zehntausenden Cisco-Secure-Kunden aggregiert und 600 Milliarden E-Mails pro Tag analysiert. Talos pflegt eine der größten IP- und Domain-Reputationsdatenbanken der Branche und pusht fortlaufend Signaturen an CES, ESA und ETD.

Die Talos-Integration bleibt eines der stärksten kommerziellen Argumente von Cisco in diesem Segment. Die Größe des Teams (über 500 erweiterte Beitragende), regelmäßige Zero-Day-Entdeckungen und die Zusammenarbeit mit Strafverfolgungsbehörden machen Talos zu einem echten Differenzierungsmerkmal, auch gegenüber Proofpoint Nexus oder Mimecast MVTP.

Überprüfe deine DMARC- und SPF-Einträge

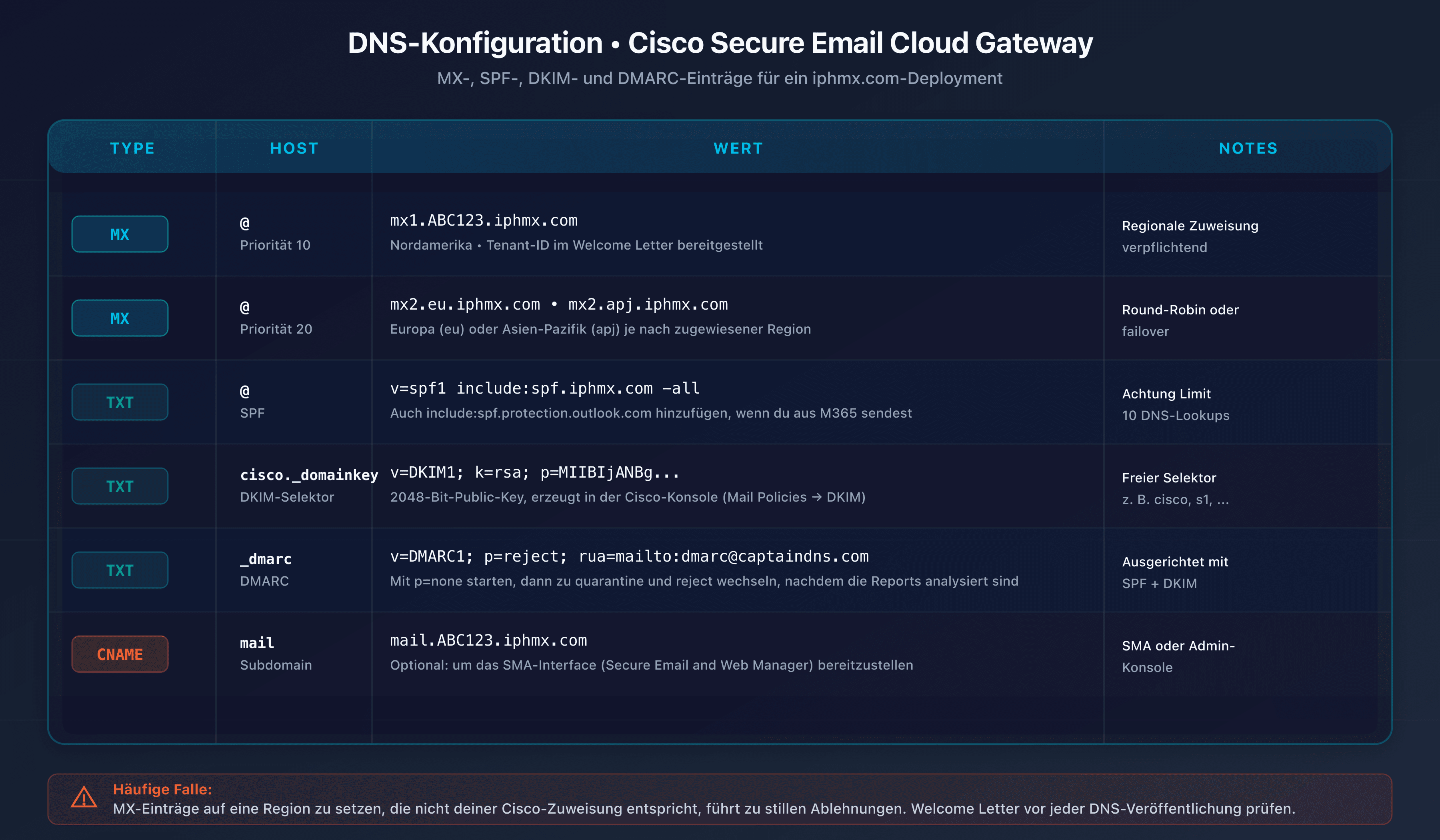

🔧 Vollständige DNS-Konfiguration für Cisco Secure Email Cloud Gateway

Ein Fehler in einem MX-Eintrag, ein SPF-Include, das auf die falsche Region zeigt, ein DKIM-Schlüssel, der unter einem falschen Selector veröffentlicht wurde: Solche Mängel verwandeln ein CES-Deployment in einen Produktionsvorfall. Hier ist die detaillierte DNS-Konfiguration für Cloud Gateway (der Hauptanwendungsfall 2026), mit einem Hinweis auf die Besonderheiten einer selbst gehosteten ESA und den Fallen, die du vermeiden solltest.

CES-MX-Einträge: Format iphmx.com und regionale Zuweisung

Für Cisco Secure Email Cloud Gateway müssen die MX-Einträge auf iphmx.com-Hosts zeigen, die exakt der im Cisco-Welcome-Letter zugewiesenen regionalen Allokation entsprechen. Das Format ist vorhersehbar:

| Region | Primärer MX (Beispiel) | Sekundärer MX (Beispiel) |

|---|---|---|

| Nordamerika | mx1.ABC123.iphmx.com | mx2.ABC123.iphmx.com |

| Europa | mx1.eu.iphmx.com (variabel) | mx2.eu.iphmx.com (variabel) |

| Asien-Pazifik | mx1.apj.iphmx.com (variabel) | mx2.apj.iphmx.com (variabel) |

ABC123 entspricht einer eindeutigen Tenant-Kennung. Die genauen Hosts liefert Cisco beim Provisioning. Beide MX werden in der Regel mit derselben Priorität (10) für Round-Robin-Balancing konfiguriert oder mit leicht unterschiedlichen Prioritäten (10 und 20), je nach Cisco-Empfehlung zum Deployment-Zeitpunkt.

Um die aktuellen MX einer Domain zu prüfen, verwendest du den Befehl:

dig MX captaindns.com +short

Das erwartete Ergebnis nach einem Cloud-Gateway-Deployment sieht so aus:

10 mx1.ABC123.iphmx.com.

10 mx2.ABC123.iphmx.com.

Zwingende Regeln:

- Entferne alle alten MX der Domain vor dem CES-Umschalten. Ein verbliebener MX auf Microsoft 365 oder Exchange lässt einen direkten Eingang offen, der CES umgeht.

- Verwende ausschließlich Hosts, die deiner regionalen Allokation entsprechen (NA, EU oder APJ). Ein Verweis auf die falsche Region erzeugt stille Ablehnungen auf CES-Seite, weil entfernte Rechenzentren deine Tenant-Domain nicht erkennen.

- Senke die TTL auf 300 Sekunden (5 Minuten) mehrere Tage vor dem Umschalten, um bei einem Vorfall ein schnelles Rollback zu ermöglichen.

Sonderfall selbstgehostete ESA: Kunden, die noch On-Premise-ESA-Appliances betreiben, zeigen ihre MX nicht auf iphmx.com, sondern auf die öffentlichen IPs der Appliances (oder einen FQDN, der darauf verweist). Die DNS-Konfiguration liegt vollständig beim Kunden: Er muss ein kohärentes Reverse-DNS auf jeder Appliance-IP bereitstellen, das SPF rund um diese IPs verwalten und die DKIM-Schlüssel selbst veröffentlichen. Cisco stellt in diesem Modus keinen gemanagten SPF-Include bereit, anders als bei CES, wo spf.iphmx.com schlüsselfertig ist.

CES-SPF-Konfiguration: include:spf.iphmx.com

Wenn Cisco Secure Email Cloud Gateway deine ausgehenden E-Mails weiterleitet, müssen seine IP-Adressen in deinem SPF-Eintrag auftauchen, damit Empfänger die Authentifizierung validieren. Cisco stellt einen dedizierten Include bereit:

v=spf1 include:spf.iphmx.com ~all

Dieser Include löst zu den IP-Blöcken auf, die Cisco für den ausgehenden Relay in deiner Region betreibt. Für europäische Allokationen kann Cisco auf eine regionale Variante wie spf.eu.iphmx.com verweisen; prüfe den Welcome Letter für die genaue Syntax.

Anders als Proofpoint mit seinem Hosted SPF Service auf Basis von RFC-7208-Makros zur Umgehung des 10-Lookup-Limits bietet Cisco keinen äquivalenten Mechanismus dynamischer serverseitiger Auflösung. Jeder spf.iphmx.com-Include verbraucht typisch 2 bis 3 interne Lookups. Für eine Organisation, die Microsoft 365, Google Workspace, Salesforce, HubSpot und Cisco kombiniert, wird die 10-Lookup-Grenze zu einem realen Risiko für SPF-PermError.

Drei Strategien, um einen PermError mit Cisco zu vermeiden:

- Priorisieren der strikt notwendigen Includes und Entfernen unkritischer Drittdienste

- Nutzung eines Drittanbieter-SPF-Flatteners (Valimail, Scrutinizer, Red Sift), der die autorisierten IPs dynamisch abflacht und das Limit einhält

- Delegieren transaktionaler Subdomains an eine dedizierte Domain mit eigenem SPF

Prüfe deinen SPF mit dem passenden Prüfer vor und nach dem Umschalten und achte besonders auf den Lookup-Zähler.

~all oder -all? Mit einer wirksamen DMARC-Policy p=reject reicht ~all (Softfail): DMARC diktiert die Ablehnung. Ohne DMARC oder mit p=none ziehe -all (Hardfail) für einen strikten Schutz auf SPF-Ebene vor.

DKIM-Konfiguration: AsyncOS-Signatur mit 2048 Bit

Cisco Secure Email kann ausgehende E-Mails direkt über AsyncOS mit DKIM signieren. Die Konfiguration erfolgt in der Admin-Konsole:

- Erstelle ein DKIM-Signaturprofil in AsyncOS (Mail Policies > Signing Profiles)

- Definiere einen expliziten Selector, zum Beispiel

cisco20260420, um die Rotation zu kennzeichnen - Wähle eine Schlüssellänge von 2048 Bit (RFC-8301-Empfehlung, von allen modernen Empfängern unterstützt)

- Erzeuge das Schlüsselpaar und kopiere den von AsyncOS gelieferten TXT-Eintrag

- Veröffentliche den TXT-Eintrag im DNS unter

cisco20260420._domainkey.captaindns.com - Aktiviere das Signaturprofil in der passenden Richtlinie für den ausgehenden Fluss

Zur Prüfung der DKIM-Veröffentlichung:

dig TXT cisco20260420._domainkey.captaindns.com +short

Das Ergebnis muss den öffentlichen Schlüssel im Format v=DKIM1; k=rsa; p=MIGfMA0GCS... enthalten. Manche DNS-Anbieter unterstützen TXT-Einträge über 255 Zeichen nicht nativ (der 2048-Bit-öffentliche Schlüssel überschreitet diese Grenze). Dann musst du den Wert in verkettete Zeichenketten mit Anführungszeichen aufteilen, eine von BIND, PowerDNS und den meisten modernen Resolvern unterstützte Syntax.

DKIM-Rotation: Eine jährliche Rotation wird empfohlen. AsyncOS erlaubt, während der Rotationsphase zwei Profile parallel zu halten, um jede Unterbrechung zu vermeiden. Stelle den neuen Schlüssel bereit, warte auf vollständige Propagation (mindestens 48 Stunden), schalte die aktive Signatur um und entferne den alten Schlüssel nach einer Woche Stabilität.

DMARC: eingehende Prüfung und ausgehende Veröffentlichung

Cisco Secure Email agiert als eingehender DMARC-Verifier: AsyncOS ruft für jede empfangene Nachricht den DMARC-Eintrag der Absenderdomain ab und wendet die deklarierte Policy (none, quarantine, reject) an. Diese Funktion ist in den meisten modernen Deployments standardmäßig aktiviert. Du kannst die AsyncOS-Logs konsultieren, um DMARC-Ergebnisse pro Nachricht zu sehen und Aktionen an deine Toleranz anzupassen.

Auf der Sender-Seite signiert Cisco Secure Email deine E-Mails per DKIM und richtet den Return-Path auf deiner Domain aus, was die SPF- und DKIM-Ausrichtung für DMARC ermöglicht. Cisco bietet jedoch kein gemanagtes DMARC-Modul vergleichbar mit Proofpoint Email Fraud Defense oder Mimecast DMARC Analyzer. Um deine Progression von p=none zu p=quarantine bis p=reject zu steuern, nutze ein Drittanbieter-Tool (Valimail, dmarcian, EasyDMARC, Red Sift) oder die CaptainDNS-Werkzeuge, um die aggregierten RUA-Berichte zu analysieren.

Beispiel eines initialen DMARC-Eintrags im Überwachungsmodus:

v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; ruf=mailto:dmarc-forensic@captaindns.com; fo=1;

Die übliche Progression nach einer Cisco-Bereitstellung:

- p=none für 2 bis 4 Wochen, Analyse der Berichte zur Identifikation aller legitimen Versandquellen

- p=quarantine mit

pct=10, dann schrittweise Steigerung auf 100 %, Überwachung von Fehlalarmen - p=reject als finale Zielpolicy

TTL und Umschaltfenster

Senke die TTL von MX, SPF und DKIM mindestens 72 Stunden vor dem Umschalten auf 300 Sekunden (5 Minuten). Diese Vorsichtsmaßnahme erlaubt ein schnelles Rollback, falls in den ersten Stunden ein Vorfall auftritt. Sobald das Umschalten validiert und 7 Tage stabil ist, hebe die TTL auf den üblichen Wert (3600 Sekunden oder mehr) an, um die Last auf deinen DNS-Servern zu senken.

Plane ein Wartungsfenster am Wochenende oder in einer verkehrsarmen Zeit und koordiniere das Umschalten mit deinem Support-Team, um in den ersten 48 Stunden aktiv auf Non-Delivery-Reports (NDR) zu achten.

🛡️ Cisco-Ökosystem: SecureX, Cisco XDR und Splunk

CES, ESA und ETD agieren im Cisco-Secure-Ökosystem nicht isoliert. Die Integration mit anderen Sicherheitsprodukten ist ein starkes kommerzielles Argument, wurde 2024 aber durch das EOL von SecureX und seinen Ersatz durch Cisco XDR erschüttert.

Von SecureX (EOL Juli 2024) zu Cisco XDR

Cisco SecureX, die 2020 gestartete Orchestrierungsplattform, erreichte sein End of Life am 31. Juli 2024. Es aggregierte Alarme und Telemetrie von E-Mail, Firewall, Endpoint und Umbrella in einer einzigen Konsole, mit Automations-Playbooks und SOAR-APIs. Die Kunden wurden eingeladen, auf Cisco XDR zu wechseln, die 2023 gestartete Extended-Detection-and-Response-Plattform, die die SecureX-Fähigkeiten mit einem erweiterten Umfang übernimmt (tiefere Cross-Domain-Erkennung, ML, Integration externer Quellen) und eine separate kommerzielle Struktur mit drei Abostufen (Essentials, Advantage, Premier) zusätzlich zu den Cisco-Secure-Email-Lizenzen bietet.

Die Integration CES + ETD in Cisco XDR ist das Vorzeigeargument zur Korrelation von E-Mail, Endpoint und Netzwerk. Die XDR-Konsole zeigt E-Mail-Alarme, erlaubt produktübergreifende Aktionen (gleichzeitiges Blockieren einer Domain in Email und Umbrella) und wendet Untersuchungs-Playbooks an. Es ist einer der echten Unterschiede von Cisco gegenüber Proofpoint oder Mimecast bei Cisco-zentrischen Umgebungen. Für Nicht-SecureX-Kunden ist XDR zusätzliche Ausgabe, die einzuplanen ist; für Bestandskunden ist es eine Pflichtmigration mit Vertragsänderung und Neukonfiguration.

Splunk: die 28-Milliarden-Dollar-Übernahme, noch nicht voll integriert

Die Splunk-Übernahme für 28 Milliarden Dollar (März 2024) hat Cisco im SIEM- und Observability-Segment neu positioniert. 2026 bleibt die Splunk-Integration mit Cisco Secure Email unvollständig: Connectors existieren, um AsyncOS- und ETD-Logs in Splunk Enterprise Security aufzunehmen, doch die Zusammenführung von Konsolen, Policies und Erkennungsmodellen ist noch im Aufbau. CES-Logs sind über Connectors nutzbar, aber die Erfahrung bleibt zwischen XDR, Splunk und den Produktkonsolen fragmentiert.

Talos: die gemeinsame Threat Intelligence

Ein Ankerpunkt bleibt stabil: Cisco Talos speist alle Cisco-Secure-Produkte (Email, Endpoint, Firewall, Umbrella, XDR). Diese Konsistenz ist ein echter Vorteil für Cisco-zentrische Umgebungen, in denen eine Talos-Entdeckung sofort auf alle aktiven Kontrollen übertragen wird.

🚀 Die Vorteile von Cisco Secure Email

Cisco Secure Email behält 2026 sieben faktische Stärken: Talos Threat Intelligence (600 Milliarden E-Mails pro Tag), AAA-Rating von SE Labs 2025 für ETD, native Cisco-Secure-Integration (XDR, Firewall, Endpoint), Flexibilität von CES + ESA + ETD, Einstiegspreis um 1,90 USD pro Nutzer und Monat, SOC-2- und ISO-27001-Konformität sowie weltweiter 24/7-Support. Warum nutzen 12.160 Organisationen 2026 weiterhin Cisco Secure Email? Hier die faktischen Argumente, die die Wahl rechtfertigen, ohne kommerzielle Beschönigung.

- Top-Tier Talos Threat Intelligence. 600 Milliarden täglich analysierte E-Mails, über 500 erweiterte Beitragende, 185+ Branchenpartnerschaften. Regelmäßige Zero-Day-Entdeckungen (auch bei Konkurrenzprodukten wie Microsoft Exchange) belegen die Forschungsqualität. Starkes Argument für einen CISO, der die Tiefe der Intelligence-Flüsse schätzt.

- AAA-Rating SE Labs auf ETD 2025, nahe 100 % Erkennung mit niedriger Fehlalarmquote. Bestätigt das API-Post-Delivery-Modell, als Laborindikator zu relativieren.

- Native Integration ins Cisco-Secure-Ökosystem. Für eine Organisation, die bereits Secure Firewall, Secure Endpoint und Umbrella einsetzt, liefert die Korrelation CES + ETD + XDR realen operativen Nutzen. Ein auf einem Endpoint erkannter IoC kann zeitgleich ein Blockieren in Email und Umbrella auslösen.

- Flexibles Deployment-Modell CES + ESA + ETD. Wenige Anbieter decken gleichzeitig SaaS-Gateway, On-Premise und Post-Delivery-API ab. CES bleibt der Hauptfall; ESA und ETD bearbeiten spezifische Fälle (Souveränität, M365-API).

- Zugängliche Einstiegspreise. CES und ESA starten laut UnderDefense bei rund 1,90 Dollar pro Nutzer und Monat. Komplette Bundles (Essentials, Advantage, Premier) zwischen 5 und 7 Dollar pro Nutzer und Monat, vergleichbar mit Mimecast und unter Proofpoint (Median ~87.000 Dollar pro Jahr laut Vendr).

- Compliance und Zertifizierungen: SOC 2, ISO 27001, FedRAMP Moderate. Datenresidenz pro CES-Region konfigurierbar (USA, Europa, APAC) mit Optionen zur europäischen Souveränität.

- Professioneller Support im großen Maßstab: weltweites Netz von Integrator-Partnern und 24/7-Support. Dichtere Abdeckung als Abnormal oder Mimecast in manchen Regionen.

⚠️ Zu kennende Grenzen und Nachteile

Die Signale strategischen Rückgangs sind zahlreich und faktisch. Dieser Block dokumentiert die von Analysten, Kunden und öffentlichen Zahlen hervorgehobenen Grenzen.

- Streichung aus dem Gartner Magic Quadrant Email Security 2024 und 2025. Der MQ vom 16. Dezember 2024 enthält Cisco nicht, der 2025er-Bericht bestätigt die Abwesenheit. Proofpoint erwähnt dies explizit im Vertrieb. Das markanteste Signal der Abwärtsbewegung in diesem Segment.

- Marginaler Marktanteil (0,06 bis 0,11 %) gegenüber Proofpoint (24 % Frost Radar), Microsoft Defender und Mimecast (42.000 Organisationen). Die Frage nach den F&E-Investitionen ist für einen Interessenten ohne Cisco-Historie legitim.

- Veraltete AsyncOS-Admin-Oberfläche. Rückmeldungen auf G2, Capterra und TrustRadius sprechen von einer dichten Konsole aus dem Ironport-Erbe. Mail Policies, Content Filter, SMTP Routes verlangen spezifische Expertise. Die Erfahrung wirkt gealtert gegenüber Mimecast nach 2023 oder dem API-nativen Abnormal.

- Als zurückgefallen empfundener Innovationsrhythmus seit dem Pivot Splunk/XDR. Seltenere Ankündigungen als bei Proofpoint (Nexus AI, Adaptive Email Security von Tessian) oder Mimecast (Attune, Mihra 2025-2026). Die Kommunikation konzentriert sich mehr auf die XDR-Integration als auf native E-Mail-Innovationen.

- Zahlreiche End-of-Sale- und End-of-Life-Ankündigungen 2024-2025. Phishing Defense End of Sale am 13. März 2025, Intelligent MultiScan EOL am 4. September 2025, Secure Email Premier EOL am 4. November 2025, Secure Awareness EOL am 4. November 2025. SKU-Migrationen im laufenden Betrieb mit nicht vernachlässigbarer Projektlast.

- Komplexe Portfolio-Fragmentierung: CES, ESA, ETD, plus die Bundles Essentials/Advantage/Premier, plus die Legacy-SKUs im EOL. Dichte Dokumentation, komplexe Angebote für Partner, Hürde für einen KMU ohne dedizierten Architekten.

- Kein Äquivalent zu Hosted SPF RFC 7208. Anders als Proofpoint überlässt Cisco dem Kunden das Management der 10-Lookup-SPF-Grenze. Operativer Reibungspunkt für eine Multi-ESP-Organisation.

- Fehlen eines gemanagten DMARC-Moduls. Mimecast bietet DMARC Analyzer, Proofpoint Email Fraud Defense. Cisco bietet kein gemanagtes Äquivalent. DMARC-Steuerung liegt beim Kunden mit Drittanbieter-Tools oder CaptainDNS.

🔒 Die kritische Zero-Day vom Dezember 2025

CVE-2025-20393 ist das große Sicherheitsereignis von Cisco Secure Email im Jahr 2025. Kritische Zero-Day, aktive Ausnutzung, mutmaßlich staatlicher Akteur: Der Fall illustriert sowohl die Raffinesse der Angreifer als auch die strukturelle Verwundbarkeit im Internet exponierter Quarantäne-Oberflächen.

Entdeckung, Natur und Ausnutzung

Cisco wurde am 10. Dezember 2025 von Talos Research über eine kritische, nicht authentifizierte RCE informiert, die die Spam-Quarantine-Funktion von AsyncOS betrifft. Score CVSS 10.0, das Maximum, spiegelt die leichte Ausnutzbarkeit, die Auswirkungen (Fernausführung beliebigen Codes mit Root-Rechten) und das Fehlen von Authentifizierungsvoraussetzungen wider. Die Schwachstelle wird als CVE-2025-20393 geführt, Cisco-Advisory cisco-sa-sma-attack-N9bf4. Kein Workaround: Die Mitigation erfolgt über den Patch und das Entfernen der öffentlichen Exposition der Spam-Quarantine-Oberfläche.

Ein entfernter Angreifer kann Systembefehle mit Root-Rechten auf der Appliance oder Instanz ausführen. Die Ausnutzung setzt voraus, dass die Spam-Quarantine-Oberfläche aktiviert und im Internet exponiert ist (nicht die moderne Standardkonfiguration, aber bei historischen Setups häufig). Eine Root-RCE auf einer E-Mail-Plattform bedeutet Mitlesen des Verkehrs in Transit, Exfiltration der Archive, Pivot ins interne Netz über das Management und Persistenz per Backdoor. Ein Katastrophenszenario für eine gezielt angegriffene Organisation. Sowohl CES als auch ESA sind betroffen: Sie teilen AsyncOS, daher trifft die Schwachstelle beide Deployment-Modi, auch wenn CES-Tenants von Cisco massenhaft gepatcht werden.

Akteur UAT-9686 und Aufnahme in den KEV-Katalog

Talos schrieb die Kampagne dem Akteur UAT-9686 zu, mit mittlerer Zuversicht in einen China-Bezug. Aktive Ausnutzung wurde seit Ende November 2025 beobachtet, mehrere Wochen vor der öffentlichen Offenlegung, an strategischen Organisationen. Beobachteter Zyklus: automatisiertes Scannen exponierter Spam-Quarantine-Oberflächen, AsyncOS-Fingerprinting, RCE, initiales Implantat, Lateral Movement, Persistenz. Von Talos veröffentlichte IoCs: Implantat-Hashes, C2-Domains, Netzwerkmuster.

Die CISA hat CVE-2025-20393 in den Known-Exploited-Vulnerabilities-Katalog (KEV) aufgenommen, mit Mitigation-Frist 24. Dezember 2025 für Bundesbehörden. Die meisten Cyberversicherungen verlangen inzwischen eine Haltung im Einklang mit KEV-Fristen, was das Cisco-Advisory in eine implizite vertragliche Verpflichtung verwandelt.

Lehren und dauerhafte Mitigationen

Jenseits des Soforteinspielens des Patches trägt CVE-2025-20393 mehrere Lehren: öffentliche Exposition entfernen bei Quarantäne- und Management-Oberflächen (VPN oder Reverse Proxy mit starker Authentifizierung), AsyncOS-Versionen prüfen in der gesamten Infrastruktur (ungepatchte ESA-Appliances sind das höchste Risiko), Verhaltens-Monitoring einführen auf Cisco-Secure-Email-Plattformen, Talos-IoCs einbinden in das SIEM und eine rückblickende Suche über mehrere Monate durchführen sowie die Beibehaltung bewerten von ESA-Appliances gegenüber CES, dessen Patching Cisco fortlaufend übernimmt.

🔄 Vergleich: CES gegenüber Mimecast, Proofpoint, Microsoft Defender und Abnormal

2026 ist CES der einzige große Akteur des Segments, der im Gartner Magic Quadrant Email Security 2024-2025 fehlt, gegenüber vier offiziellen Leadern (Proofpoint, Mimecast, Microsoft Defender, Abnormal). Wie positioniert sich Cisco Secure Email Cloud Gateway 2026 gegenüber der Konkurrenz? Dieser Vergleich stellt CES (das Cisco-SaaS, Ziel einer Neubereitstellung) den wichtigsten Alternativen im Gateway- und API-Segment gegenüber. Die On-Premise-ESA wird nicht Zeile für Zeile verglichen, da sie den modernen SaaS-Angeboten des Marktes nicht mehr aktiv Konkurrenz macht.

| Kriterium | Cisco CES + ETD | Mimecast | Proofpoint | Microsoft Defender O365 | Abnormal Security |

|---|---|---|---|---|---|

| Modell | SaaS-Gateway (CES) + API (ETD) | Gateway + API | Gateway + API (Adaptive) | Nativ M365 | API-only |

| Gartner MQ 2024-2025 | Abwesend | Leader | Leader | Leader | Leader |

| Threat Intel | Talos (600 Mrd./Tag) | 24 Bio. Signale/Jahr, 42.000 Org. | Nexus (4,5 Bio./Jahr) | Nativ M365 | Attune 1.0 (1 Mrd. Signale) |

| E-Mail-Marktanteil | 0,06 bis 0,11 % | signifikant | 24 % Frost | M365-Referenz | wachsend |

| Einstiegspreis | 1,90 $/Nutzer/Monat | 3,50 bis 8 $/Nutzer/Monat | ~87.000 $/Jahr Median | unter 2 €/Nutzer/Monat (E5) | 36 bis 80 $/Nutzer/Jahr |

| Gemanagtes DMARC | Nein | DMARC Analyzer | Email Fraud Defense | Nein | Partnerschaft Valimail |

| Sandboxing | AMP | Ja | TAP + Predictive | Ja (Safe Attachments) | Nein |

| Stärken | Cisco-Ökosystem, Talos | Alles-in-Einem, Archivierung | Top-Tier Threat Intel, VAP | Native M365-Integration | BEC/VEC, schnelle Bereitstellung |

| Schwächen | Gartner-Rückgang, veraltete UI | Intransparente Preise | Post-Thoma-Bravo, EchoSpoofing | M365-Abhängigkeit | Post-Delivery, keine Sandbox |

Mimecast: das Alles-in-Einem für das Mid-Market

Mimecast ist eine natürliche Alternative für Cisco-Kunden im Mid-Market, die ein vollständiges SEG mit integrierter Archivierung, E-Mail-Kontinuität und DMARC Analyzer suchen. Die Leader-Positionierung im Gartner MQ 2024-2025, die 42.000 Kundenorganisationen und die funktionale Breite (TTP-Suite, CyberGraph, Human Risk Management) machen Mimecast zu einem häufigen Migrationsziel aus Cisco. Der Preis (3,50 bis 8 Dollar pro Nutzer und Monat) ist mit Cisco vergleichbar, bietet aber einen breiteren funktionalen Umfang.

Proofpoint: die Enterprise-Referenz

Proofpoint ist die Premium-Alternative für Organisationen, die die beste Threat Intelligence des Marktes wollen. Präsent bei 87 der Fortune 100, #1 Execution im Gartner MQ, adressiert Proofpoint Großunternehmen aus Finanzen, Gesundheit und öffentlicher Hand. Hosted SPF Service und Email Fraud Defense sind zwei starke Differenzierer gegenüber Cisco. Der Premium-Preis (Median rund 87.000 Dollar pro Jahr) ist ein hoher Einstiegsticketpreis, aber im Einklang mit der Servicequalität.

Microsoft Defender O365: die native M365-Wahl

Für eine Full-Microsoft-365-Organisation ist Defender for Office 365 die einfachste und günstigste Wahl. Native Aktivierung im bestehenden Tenant, keine MX-Änderung, Integration mit Purview für Compliance und aggressive Preise (unter 2 Euro pro Nutzer und Monat, in E5 sogar enthalten). Historische Lücken bei BEC schließen sich zunehmend, aber für fortgeschrittene verhaltensbasierte Erkennung bleibt ein Abnormal-Overlay relevant.

Abnormal Security: die verhaltensbasierte Schicht

Abnormal Security ist die Referenz-ICES-Lösung für die BEC- und VEC-Erkennung. API-Bereitstellung in Minuten, keine MX-Änderung, Foundation-Modell Attune 1.0 trainiert auf über einer Milliarde Signalen, Verlängerungsquote von 99 %. Als Leader bei Gartner und Forrester positioniert, wird Abnormal häufig auf Defender oder ETD für eine verstärkte verhaltensbasierte Abdeckung gestapelt. Die Grenzen (kein Sandboxing, Post-Delivery) sind je nach Bedrohungsprofil der Organisation zu bewerten.

Zusammenfassung: CES steht außerhalb des Gartner-MQ allein

Unter den fünf historischen Namen des Enterprise-E-Mail-Segments ist Cisco der einzige, der 2024 und 2025 im Gartner Magic Quadrant Email Security fehlt, sowohl für CES als auch für ETD. Für einen Cisco-zentrischen Kunden mit starkem Investment in Secure Firewall, Secure Endpoint und Umbrella behält die Kombination CES + ETD + Cisco XDR eine echte operative Kohärenz. Für einen reinen M365-Kunden ohne Cisco-Historie dominiert die Kombination Defender plus Abnormal. Für das Fortune-500-Premiumsegment bleibt Proofpoint unumgänglich.

🎯 Wann wählst du Cisco Secure Email Cloud Gateway?

CES eignet sich für Cisco-zentrische Organisationen (Secure Firewall, Secure Endpoint, Umbrella), die eine neue E-Mail-Bereitstellung starten oder von einer ESA migrieren, mit einer gewissen Toleranz für das strategische Risiko durch die Gartner-Abwesenheit 2024-2025. Das richtige SEG hängt von deiner Infrastruktur, deinem Budget und deiner Bereitschaft für das mit einem im Gartner-Rückgang befindlichen Produkt verbundene strategische Risiko ab. Hier die Fälle, in denen CES sich vorrangig rechtfertigt, in denen die ESA trotz ihres Legacy-Status akzeptabel bleibt, in denen ETD ergänzt und in denen eine Alternative passender ist.

Cisco Secure Email Cloud Gateway (CES) vorrangig, wenn:

- Du mit einer neuen Cisco-Secure-Email-Bereitstellung beginnst: CES ist die von Cisco empfohlene Option mit einem Portal-gesteuerten SaaS-Onboarding und einer operativen Last auf Kundenseite, die auf die DNS- und AsyncOS-Konfiguration begrenzt ist

- Deine Mid-Market- oder Enterprise-Organisation einen signifikanten Cisco-Fußabdruck hat (Secure Firewall, Secure Endpoint, Umbrella, Duo) und du auf einem Cisco-betriebenen SaaS konsolidieren willst, um die TCO zu vereinfachen

- Du von On-Premise-Exchange zu Microsoft 365 migrierst und ein SEG suchst, das den Übergang mit pro Region konfigurierbarer Datenresidenz (NA, EU, APJ) abdeckt

- Du die operative Last einer alternden ESA-Appliance eliminieren und vom kontinuierlichen Patching durch Cisco profitieren willst, insbesondere nach dem Vorfall CVE-2025-20393

ESA (On-Premise) nur in diesen spezifischen Fällen:

- Du betreibst eine Air-Gap- oder streng souveräne Umgebung, die jeden ausgehenden E-Mail-Fluss in Cloud-Rechenzentren untersagt

- Du hast kürzlich in eine Appliance-Flotte investiert (physisch oder virtuell) und musst die Ausgabe vor der CES-Migration amortisieren

- Deine Organisation ist historisch Ironport/ESA ohne unmittelbares Migrationsbudget, aber eine CES-Roadmap über 12-24 Monate sollte geprüft werden

ETD als Ergänzung, wenn:

- Du auf Microsoft 365 bist und eine Post-Delivery-API-Schicht im Cisco-Ökosystem willst, mit XDR-Korrelation zu Secure Endpoint und Secure Firewall

- Du ETD auf CES stapelst, um die Erkennung zu verdoppeln (Gateway + API) auf den am stärksten angegriffenen M365-Tenants

- Du bereits Microsoft Defender nativ nutzt und Talos hinzufügen willst, ohne ein vorgelagertes Gateway zu deployen

Cisco Secure Email ist nicht die beste Wahl, wenn:

- Du ein neues Enterprise-SEG ohne Cisco-Bestand deployst: Proofpoint, Mimecast oder die Kombination Defender plus Abnormal bieten eine klarere Produktkurve und stärkere Gartner-Positionen

- Du ein KMU oder Kleinstunternehmen ohne dediziertes Sicherheitsteam bist: Die AsyncOS-Komplexität und Portfolio-Fragmentierung sind unverhältnismäßig zu deinen Anforderungen

- Deine Priorität die BEC- und VEC-Erkennung ohne Payload ist: Abnormal Security glänzt in diesem Segment und ETD bleibt ein Herausforderer in dieser spezifischen Nische

- Du Full Microsoft 365 ohne Budget für eine Drittschicht bist: Defender O365 reicht für gängige Bedrohungen und ist günstiger

- Du dem Gartner-Positionierung hohe Priorität in deinen Ausschreibungen einräumst: Die Abwesenheit von Cisco im MQ 2024 und 2025 ist für manche Einkaufsgremien ein Ausschlusskriterium

🖥️ Bereitstellungsleitfaden für Cisco Secure Email Cloud Gateway

Eine erfolgreiche CES-Bereitstellung beruht auf einer von Cisco gesteuerten Subskription, einem sauberen Onboarding im Portal, einer korrekten regionalen Zuweisung und einem beherrschten MX-Umschaltfenster. Hier die fünf Schlüsselschritte des Standard-CES-Pfads (von null bis Produktion), gefolgt von einem spezifischen Abschnitt für Kunden, die von einer bestehenden ESA zu CES migrieren, und schließlich den häufigen Fallen.

Schritt 1: Subskription und Regionswahl

Der Startpunkt eines CES-Projekts ist das kommerzielle Gespräch mit deinem Cisco Account Manager oder Integrator-Partner. Die vor der Unterzeichnung zu fixierenden Elemente:

- Anzahl der Postfächer, die zu schützen sind (Lizenzierung pro Nutzer)

- Gewünschtes funktionales Bundle (Essentials, Advantage, Premier) gemäß den benötigten Modulen (AMP-Sandboxing, URL-Filterung, Outbound-DLP, ausgehende Verschlüsselung)

- Hosting-Region: NA, EU oder APJ, eine Wahl, die sowohl die Filterrechenzentren, die Quarantäne-Residenz als auch die

iphmx.com-MX-Hosts bestimmt - Tenant-Modell: Shared (Standard) oder Dedicated (starke regulatorische Anforderungen oder sehr hohe Volumina)

- Zusatzmodule: Hinzufügen von ETD parallel auf gezielten M365-Tenants, XDR-Integration, falls Cisco-zentrisch

Dieser Schritt bestimmt alles Weitere: Eine falsch gewählte Region erzwingt ein neues Provisioning und einen zweiten DNS-Umschalt, ein unterdimensioniertes Bundle blockiert später bestimmte Mail Policies.

Schritt 2: Onboarding im CES-Portal

Nach der Unterzeichnung stellt Cisco den Tenant in der gewählten Region bereit und schickt den Welcome Letter (genaue MX-Hosts, Zugangsdaten zum AsyncOS-Portal, zu veröffentlichender SPF-Include, Anweisungen zur Erstellung des Admin-Kontos). Der Administrator konfiguriert dann im Portal in dieser Reihenfolge: RAT (akzeptierte Domains), SMTP Routes (nachgelagertes Ziel, typischerweise <tenant>.mail.protection.outlook.com für M365), eingehende und ausgehende Mail Policies, 2048-Bit-DKIM-Profile, ergänzende Content Filter, Quarantäne-Richtlinien. All das findet vor dem MX-Umschalten statt, mit CES im Listen-Modus ohne realen Verkehr, um Überraschungen beim Cutover zu vermeiden.

Schritt 3: MX-Umschalt und DNS-Vorbereitung

Dokumentiere den aktuellen DNS-Stand (MX, SPF und dessen Lookup-Zähler, in Nutzung befindliche DKIM-Selectors, DMARC-Policy und RUA-/RUF-Empfänger) und bereite die Zielwerte nach dem Umschalten vor:

- MX auf die

iphmx.com-Hosts aus dem Welcome Letter - SPF inklusive

spf.iphmx.comzusätzlich zu den Includes deiner legitimen ausgehenden Dienste (M365, Google Workspace, ESP) - Neuer CES-DKIM-Selector parallel zum oder zu den bestehenden Selectors veröffentlicht

Senke die TTL mindestens 72 Stunden vor dem Umschaltfenster auf 300 Sekunden, um ein schnelles Rollback zu erlauben. Teste die DNS-Auflösung der neuen MX von mehreren Resolvern (1.1.1.1, 8.8.8.8, Quad9) vor dem Umschalten. Prüfe, dass deine autoritativen DNS-Server lange TXT-Einträge für den 2048-Bit-DKIM-Schlüssel akzeptieren.

Am Tag X führst du das MX-Umschalten während eines verkehrsarmen Fensters durch (Wochenende oder Nacht) und entfernst die alten MX (M365, Exchange, altes SEG), damit kein Pfad übrig bleibt, der CES umgeht.

Schritt 4: die ausgehende DNS-Authentifizierung verifizieren

Sobald CES in Betrieb ist, gehen ausgehende E-Mails über die Cisco-Relay-IPs. Prüfe bei Test-E-Mails an Gmail, Outlook.com und Yahoo Mail, dass SPF Pass auf einer spf.iphmx.com-IP zurückgibt, dass DKIM mit dem veröffentlichten CES-Selector validiert, dass die DMARC-Ausrichtung effektiv ist (SPF oder DKIM) und dass das BIMI-Logo korrekt angezeigt wird, falls du eines veröffentlichst. Nutze die CaptainDNS-Tools, um jeden Authentifizierungsmangel zu diagnostizieren, bevor die Zustellbarkeit leidet.

Schritt 5: Nachumschalt-Verifikation und Stabilisierung

Überwache aktiv in den ersten 48 Stunden: ungewöhnliche NDR, Quarantäne-Spitzen (oft Zeichen einer zu strengen Mail Policy), Support-Tickets von Nutzern, CES-Logs im AsyncOS-Portal, aggregierte DMARC-Berichte, um die Ausrichtung auf allen Quellen zu bestätigen. Sobald 7 Tage Stabilität bestätigt sind, hebe die TTL auf den üblichen Wert (3600 Sekunden oder mehr), kommuniziere das Ende der Umschaltphase an die Teams und integriere die CES-Logs in dein SIEM (Splunk, QRadar, Sentinel).

Variante: Migration einer On-Premise-ESA zu CES

Für einen Kunden, der bereits eine ESA betreibt und zu CES wechselt (häufigstes Szenario 2026), weicht die Abfolge leicht ab:

- AsyncOS-Konfiguration der ESA exportieren (Mail Policies, Content Filter, RAT, SMTP Routes, DKIM-Profile, Allowlist/Blocklist) und im CES-Portal abgleichen, dabei überholte Regeln bereinigen.

- Kohabitation 30 bis 60 Tage: Die ESA parallel zu CES aktiv halten, um ein Rollback abzusichern, entweder nach Pilot-Domain umschalten oder einen temporären Ausweich-MX erhalten.

- Klassische Fallen: doppelte DKIM-Signatur, falls ein altes Profil auf der ESA aktiv bleibt, konfliktierende ausgehende Filter, getrennte Logs zwischen den Plattformen.

- Abschaltung der ESA nach bestätigter Stabilität: Herunterfahren der Appliances, Überführung der Lizenzen in den CES-Vertrag, Archivierung der historischen Konfigurationen zu Audit-Zwecken.

Dieser ESA-zu-CES-Pfad ist der von Cisco seit 2020-2021 empfohlene und repräsentiert heute die Mehrheit der aktiven Cisco-Secure-Email-Projekte.

Häufige Fallen, die du vermeiden solltest

- MX auf die falsche CES-Region zeigen lassen. Cisco-Rechenzentren weisen Nachrichten, die an einen nicht dort bereitgestellten Tenant adressiert sind, stumm ab. Prüfe den Welcome Letter gründlich vor dem Umschalten.

- Vergessen, SPF zu aktualisieren. Ohne

include:spf.iphmx.comin deinem SPF schlagen von CES weitergeleitete ausgehende E-Mails bei modernen Empfängern in der Authentifizierung fehl (Gmail, Outlook, Yahoo Mail). - Die Spam-Quarantine-Oberfläche im Internet exponiert lassen. Du setzt dich CVE-2025-20393 und jeder künftigen Zero-Day auf dieser Komponente aus. Platziere die Quarantäne hinter einem Reverse Proxy mit starker Authentifizierung oder im VPN, insbesondere für selbstgehostete ESA-Kunden.

- CES und ETD bei der Subskription verwechseln. CES leitet die MX um und filtert vorgelagert, ETD ändert die MX nicht und arbeitet post-delivery auf M365. Eins zu kaufen in der Annahme, das andere zu haben, ist ein bei Interessenten häufiger Architekturfehler.

- Die Migration SecureX zu Cisco XDR ignorieren. SecureX ist seit Juli 2024 EOL: Wenn sich deine Organisation darauf stützte, plane den XDR-Wechsel und stelle das entsprechende Budget bereit.

- Die 10 SPF-Lookups unterschätzen. Ohne Flattening-Mechanismus (Valimail, Scrutinizer) oder strikte Include-Disziplin sprengt die Kumulation mit Microsoft 365, Google Workspace und einigen ESPs schnell die Grenze.

📋 Aktionsplan: Cisco Secure Email 2026 behalten oder migrieren

Angesichts der Rückgangssignale (Gartner-Abwesenheit, kritische CVE, Kaskaden-EOLs) muss jeder Cisco-Secure-Email-Kunde die Frage des Behaltens oder Migrierens stellen. Hier ein Aktionsplan in 10 Schritten, um vorurteilsfrei zu entscheiden.

- Die aktiven Cisco-Email-SKUs kartieren: vollständige Tabelle mit Lizenzen, End of Sale und End of Life. Risiko-SKUs der nächsten 12 Monate identifizieren.

- Die aktuelle DNS-Konfiguration auditieren: Anzahl der SPF-Lookups, DKIM-Selectors, DMARC-Policy, Qualität der RUA-Berichte.

- Die Exposition sensibler Oberflächen prüfen: Patch CVE-2025-20393 einspielen, öffentliche Exposition der Spam-Quarantine entfernen, Management-Oberflächen auditieren.

- Die Relevanz des Behaltens bewerten: die Integration CES + ETD + XDR (falls Cisco-zentrisch), den Wert von Talos und den 3-Jahres-TCO gegenüber den Kosten einer Migration zu Proofpoint, Mimecast oder Defender + Abnormal abwägen.

- Alternativen bei Migration shortlisten: Proofpoint für das Premium-Enterprise, Mimecast für das Alles-in-Einem-Mid-Market, Defender + Abnormal für M365-zentrische Umgebungen.

- Den DNS-Umschalt planen: TTL auf 300 Sekunden 72 Stunden vorher, Ziel-MX-/SPF-/DKIM-Werte, Wochenendfenster mit dokumentiertem Rollback.

- Daten vor der Abschaltung exportieren: Quarantänen, Logs, historische DMARC-Berichte, AsyncOS-Konfigurationen.

- Die neue Konfiguration validieren: SPF-/DKIM-/DMARC-Tests Richtung Gmail, Outlook, Yahoo, Prüfung der Authentication-Results-Header, DMARC-Ausrichtung.

- Cisco-Lizenzen mit 30 bis 60 Tagen Kohabitation abschalten: nicht sofort abschalten, um Nachumschalt-Vorfälle abzufedern.

- Die Migration dokumentieren und Teams schulen: detaillierte Erfahrungsberichte, IT- und Sicherheits-Schulung zur neuen Plattform.

Prüfe jetzt deine DNS-Konfiguration: Nutze das CaptainDNS-DKIM-Prüfungstool, um deine Cisco-DKIM-Selectors und deine Alternativen nach der Migration zu validieren.

📚 E-Mail-Gateway-Leitfäden

Diese Analyse ist Teil unserer Serie zu Enterprise-E-Mail-Sicherheitslösungen:

- Mimecast Secure Email Gateway: Architektur, DNS-Konfiguration, Vergleich und Aktionsplan

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 und DNS-Konfiguration

- Abnormal Security: verhaltensbasierte KI, API-Bereitstellung, Attune 1.0

- Cisco Secure Email Gateway (dieser Artikel): Ironport-Erbe, Gartner-Ausstieg 2025 und Migrationsplan

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) und DMARC Management

❓ FAQ

FAQ

Was ist Cisco Secure Email 2026?

Cisco Secure Email ist das E-Mail-Sicherheits-Portfolio von Cisco, Erbe des im Januar 2007 für 830 Millionen Dollar übernommenen Ironport-Produkts. 2026 gliedert es sich in drei Produkte mit einer klaren strategischen Hierarchie: Cisco Secure Email Cloud Gateway (CES) ist die Hauptoption, SaaS von Cisco betrieben, mit MX-Umleitung auf iphmx.com pro Region (NA, EU, APJ), für jede Neubereitstellung gepusht; Cisco Secure Email Gateway (ESA) ist die historische On-Premise-Appliance, nun auf Fälle strenger Souveränität, Air-Gap oder zu amortisierender Bestandsbasen beschränkt; Cisco Secure Email Threat Defense (ETD) ist eine Post-Delivery-API-Ergänzung für Microsoft 365, häufig auf CES oder Microsoft Defender gestapelt.

Was ist Cisco Secure Email Cloud Gateway (CES) und wie wird es bereitgestellt?

CES ist 2026 das primäre SaaS-Angebot von Cisco Secure Email. Die Bereitstellung folgt fünf Schritten: Subskription bei Cisco mit Wahl der Region (NA, EU, APJ) und des Tenant-Modells (shared oder dedicated); Onboarding im gehosteten AsyncOS-Portal mit Konfiguration von SMTP Routes, RAT, Mail Policies und DKIM-Profilen; DNS-Vorbereitung mit TTL auf 300 Sekunden 72 Stunden vor dem Umschalten; MX-Umschalt auf die im Welcome Letter gelieferten iphmx.com-Hosts und Veröffentlichung des Includes spf.iphmx.com; Nachumschalt-Verifikation von SPF, DKIM und DMARC an Test-E-Mails. Das Ganze dauert typisch 2 bis 6 Wochen, je nach Organisationsgröße und Komplexität der bestehenden Mail Policies.

Welche CES-Regionen stehen zur Verfügung und wie wählst du?

CES betreibt 2026 drei große Regionen. Nordamerika (NA): US-Rechenzentren, MX unter mx1.<tenant>.iphmx.com. Europa (EU): EU-Rechenzentren (hauptsächlich Niederlande und Deutschland), MX unter mx1.<tenant>.eu.iphmx.com, relevant für Organisationen, die der DSGVO unterliegen und eine europäische Residenz verlangen. Asien-Pazifik-Japan (APJ): regionale Rechenzentren, MX unter mx1.<tenant>.apj.iphmx.com. Jeder Kunde wird standardmäßig in einer einzigen Region bereitgestellt, was die Datenresidenz und die MX-Hosts bestimmt. Für eine mehrregionale Organisation lassen sich mehrere getrennte CES-Tenants einrichten. Die Wahl erfolgt nach Hauptstandort der Postfächer, Souveränitätsanforderungen und Nutzernähe für die SMTP-Latenz.

Was ist der Unterschied zwischen Cisco Secure Email Cloud Gateway (CES) und Cisco Secure Email Threat Defense (ETD)?

CES arbeitet im Gateway-Modus: Es leitet die MX der Domain auf iphmx.com um, um 100 % des eingehenden Verkehrs vor der Zustellung zu filtern, mit SMTP Routes zum Ziel-E-Mail-Server (M365, Google Workspace oder Exchange). ETD arbeitet im API-Modus über Microsoft Graph auf Microsoft 365: keine MX-Änderung, Post-Delivery-Analyse mit automatischer Bereinigung in wenigen Minuten. CES blockiert Payload-Bedrohungen (bösartige Anhänge, präparierte Links) vorgelagert dank AMP-Sandbox und URL-Filterung, ETD erkennt Verhaltensanomalien und BEC nach Zustellung auf einem M365-Tenant. Beide können für verstärkten Schutz koexistieren, wobei ETD CES bei verhaltensbasierten Bedrohungen ergänzt, die den Pre-Delivery-Filter passiert haben.

Ist Cisco noch im Gartner Magic Quadrant Email Security?

Nein. Cisco ist abwesend im Gartner Magic Quadrant Email Security Platforms vom 16. Dezember 2024, und ebenso abwesend im Bericht 2025. Proofpoint erwähnt diesen Rückzug explizit in seiner Kommunikation. Für Gartner bedeutet Abwesenheit im MQ in der Regel eine als schwächer eingestufte strategische Vision oder eine unzureichende Umsetzungsfähigkeit, um zu den priorisierten Akteuren zu zählen. Die Leader des MQ 2024-2025 sind Proofpoint, Mimecast, Microsoft, Abnormal und KnowBe4.

Wie viel kostet Cisco Secure Email?

Die Preise für Cisco Secure Email starten laut UnderDefense für Einstiegsangebote bei rund 1,90 Dollar pro Nutzer und Monat. Komplette Bundles (Essentials, Advantage, Premier) liegen zwischen 5 und 7 Dollar pro Nutzer und Monat. Cisco veröffentlicht keine offizielle Preisliste: Angebote werden über einen Integrator-Partner oder einen Cisco Account Manager verhandelt. Für eine Organisation mit 1.000 Nutzern auf einem kompletten Bundle kalkuliere zwischen 60.000 und 84.000 Dollar pro Jahr für Lizenzen, ohne Cisco XDR, das bei gewünschter produktübergreifender Korrelation dazukommt.

Funktioniert Cisco Secure Email mit Microsoft 365?

Ja. Die drei Produkte unterstützen Microsoft 365. CES leitet die MX auf iphmx.com um und leitet gefilterte Nachrichten über eine SMTP Route auf <tenant>.mail.protection.outlook.com an deinen M365-Tenant weiter, mit einem EOP-Inbound-Connector, der die Annahme auf die CES-Relay-IPs beschränkt. ESA kann On-Premise genauso konfiguriert werden, die operative Last liegt aber vollständig beim Kunden. ETD verbindet sich ausschließlich über die Microsoft-Graph-API mit deinem M365-Tenant ohne DNS-Änderung. Für Google Workspace sind CES und ESA über die Inbound-Gateway-Settings kompatibel, ETD unterstützt Google Workspace 2026 hingegen nicht: Es ist ein reines Microsoft-365-Produkt.

Wie migrierst du von einer Ironport-ESA zu Cisco Secure Email Cloud Gateway (CES)?

Die Migration von einer ESA zu CES ist der von Cisco seit 2020-2021 empfohlene Pfad und folgt fünf Schritten. Zuerst forderst du das CES-Provisioning bei deinem Cisco Account Manager mit Wahl der Region (NA, EU, APJ) an und erhältst den Welcome Letter mit den genauen iphmx.com-Hosts. Dann exportierst du die AsyncOS-Konfiguration der ESA (Mail Policies, Content Filter, RAT, SMTP Routes, DKIM-Profile) und gleichst sie im CES-Portal ab, wobei du veraltete Regeln bereinigst. Danach senkst du die DNS-TTL auf 300 Sekunden und bereitest die neuen iphmx.com-MX und den SPF-Include spf.iphmx.com vor. Schalte die MX während eines Wartungsfensters um und erhalte die ESA 30 bis 60 Tage in Kohabitation, um ein potenzielles Rollback abzudecken. Achtung auf klassische Fallen: doppelte DKIM-Signatur, falls ein Profil auf der ESA aktiv bleibt, Konflikt ausgehender Filter, getrennte Logs während der Kohabitation. Die ESA nach bestätigter Stabilität abschalten.

Wie migrierst du von Cisco zu Proofpoint, Mimecast oder Microsoft Defender?

Die Migration von Cisco zu einer Alternative folgt demselben DNS-Rahmen wie jedes SEG-Umschalten. Die Zielkonfiguration vorbereiten (MX des neuen Betreibers, SPF-Include, DKIM-Selectors, DMARC-Policy), TTL 72 Stunden vorher auf 300 Sekunden senken, MX in einem verkehrsarmen Fenster umschalten, 48 Stunden aktiv überwachen. Unterschied je nach Ziel: zu Proofpoint, von gemanagten Hosted SPF Service und Email Fraud Defense profitieren; zu Mimecast, DMARC Analyzer und 99-Jahres-Archivierung nutzen; zu Defender plus Abnormal, Defender nativ aktivieren und dann Abnormal über OAuth auf M365 autorisieren. Plane eine Kohabitation von 30 bis 60 Tagen, bevor du die Cisco-Lizenzen abschaltest.

Was ist CVE-2025-20393 und solltest du dir Sorgen machen?

CVE-2025-20393 ist eine kritische Zero-Day mit CVSS-Score 10.0 auf die AsyncOS-Spam-Quarantine-Funktion, Cisco gemeldet am 10. Dezember 2025. Es handelt sich um eine nicht authentifizierte RCE, die einem entfernten Angreifer erlaubt, Befehle mit Root-Rechten auf der Appliance auszuführen. Aktive Ausnutzung wird seit Ende November 2025 beobachtet, von Talos dem China-nahen Akteur UAT-9686 zugeschrieben. Die CISA hat die CVE mit Mitigation-Frist 24. Dezember 2025 in den KEV-Katalog aufgenommen. Zwingend erforderlich: Cisco-Patch einspielen, öffentliche Exposition der Spam-Quarantine entfernen, Talos-IoCs in dein SIEM einbinden und eine rückblickende Suche über mehrere Monate durchführen, um mögliche Kompromittierungen zu identifizieren.

Was passiert mit Cisco SecureX nach dem End of Life 2024?

SecureX erreichte sein End of Life am 31. Juli 2024. Cisco ersetzt es durch Cisco XDR, eine breitere Extended-Detection-and-Response-Plattform, jedoch kostenpflichtig mit drei Abostufen (Essentials, Advantage, Premier). Die Migration von SecureX zu XDR ist nicht automatisch: Konfigurationen können mit Cisco-Migrationstools übernommen werden, historische Daten werden jedoch nicht übertragen. Für Cisco-Secure-Email-Kunden erlaubt die ETD-zu-XDR-Integration, E-Mail-Alarme mit Secure Endpoint und Secure Firewall zu korrelieren. Ein spezifisches XDR-Budget muss zusätzlich zu den bestehenden Email-Lizenzen eingeplant werden.

Ist Cisco Secure Email DSGVO-konform?

Ja. Cisco Secure Email unterstützt die üblichen Zertifizierungen (SOC 2, ISO 27001, FedRAMP Moderate für US-Bundesbehörden) und bietet Optionen der Datenresidenz pro Region. Cloud Gateway verfügt über europäische Rechenzentren für eine europäische Residenz, und Optionen zur europäischen Souveränität bestehen für Kunden mit strengen regulatorischen Anforderungen. Für die DSGVO-Konformität prüfe mit deinem Cisco Account Manager präzise den Speicherort von Quarantänen, Logs und Archiven. Organisationen aus Finanzen, Gesundheit und öffentlicher Verwaltung müssen diese Punkte vertraglich validieren.

📖 Glossar

-

CES (Cisco Secure Email Cloud Gateway, ehemals Cloud Email Security): primäres SaaS-Angebot von Cisco Secure Email 2026. Betrieben in Cisco-Rechenzentren pro Region (NA, EU, APJ), mit MX-Umleitung auf

iphmx.com. Es ist die Standardoption für jede Neubereitstellung und der rote Faden dieses Artikels. -

ESA (Email Security Appliance, jetzt Cisco Secure Email Gateway): historische On-Premise-Option, physische oder virtuelle Appliance, Erbe der Ironport C-Serie. Nur für Fälle strenger Souveränität, Air-Gap oder zu amortisierender installierter Basen relevant. Cisco lenkt neue Kunden zu CES.

-

ETD (Email Threat Defense): Post-Delivery-API-Ergänzung von Cisco auf Microsoft 365, über die Microsoft-Graph-API. Funktioniert ohne MX-Änderung und stützt sich auf Talos Threat Intelligence. Häufig auf CES oder Microsoft Defender gestapelt.

-

Ironport: im Jahr 2000 in San Bruno (Kalifornien) gegründete Firma, Pionier der Anti-Spam-Appliances. Von Cisco am 4. Januar 2007 für 830 Millionen Dollar übernommen. Die Marke wurde schrittweise bis zum Preislisten-Übergang am 26. November 2012 zurückgezogen. Ihr Erbe bleibt im Domain-Namen

iphmx.com(Ironport Hosted MX) sichtbar, den CES nutzt. -

AsyncOS: proprietäres, von Ironport geerbtes Betriebssystem, gemeinsam für CES (von Cisco in den Rechenzentren betrieben) und ESA-Appliances (vom Kunden betrieben). Asynchrone Architektur, konzipiert für die Verarbeitung massiver SMTP-Volumina.

-

Talos Intelligence Group: Threat-Intelligence-Organisation von Cisco mit mehr als 500 erweiterten Beitragenden. Analysiert 600 Milliarden E-Mails pro Tag und speist alle Cisco-Secure-Produkte.

-

SecureX: 2020 gestartete Sicherheits-Orchestrierungsplattform von Cisco, End of Life am 31. Juli 2024. Durch Cisco XDR ersetzt.

-

Cisco XDR: 2023 gestartete Extended-Detection-and-Response-Plattform, Ersatz für SecureX. Drei Abostufen (Essentials, Advantage, Premier) mit zusätzlichen Kosten neben den Cisco-Secure-Email-Lizenzen.

-

CASE (Context Adaptive Scanning Engine): historische Anti-Spam-Engine von Ironport, in AsyncOS integriert. Kombiniert Signaturen, Heuristiken und kontextuelle Analyse.

-

AMP (Advanced Malware Protection): Cisco-Sandboxing-Modul, teilt die Threat Intelligence mit Cisco Secure Endpoint für eine EDR-E-Mail-Korrelation.

-

spf.iphmx.com: Standard-SPF-Include von Cisco Secure Email Cloud Gateway. Löst zu den IP-Blöcken auf, die Cisco für den ausgehenden Relay betreibt. Regionale Varianten je nach Allokation möglich (

spf.eu.iphmx.com). -

UAT-9686: von Cisco Talos identifizierter Bedrohungsakteur, Ursprung der aktiven Ausnutzungskampagne der CVE-2025-20393. Zuordnung mit mittlerer Zuversicht zu China.