Mimecast Secure Email Gateway: Funktionsweise, DNS-Konfiguration und Alternativen

Von CaptainDNS

Veröffentlicht am 2. April 2026

- 📧 Mimecast ist ein Cloud-SEG, das deine MX-Einträge umleitet, um 100 % des Datenverkehrs zu filtern. Jede E-Mail wird analysiert, bevor sie die Postfächer erreicht.

- 🛡️ Mehrschichtiger Schutz: Anti-Spam, Sandboxing, URL-Umschreibung, verhaltensbasierte KI. Mimecast verarbeitet 24 Billionen Signale pro Jahr von 42.000 Organisationen.

- 🔧 Erhebliche DNS-Auswirkungen: Änderung der MX-Einträge, regionaler SPF-Include (Achtung: der globale verbraucht 8 Lookups), DKIM-Signatur über die Konsole, DMARC-Alignment. Der integrierte DMARC Analyzer hilft beim Übergang zu

p=reject. - ⚠️ Einschränkungen: intransparente Preisgestaltung, kostenpflichtige Zusatzmodule, komplexe Admin-Oberfläche, Supply-Chain-Vorfall 2021 (SolarWinds/NOBELIUM). Vergleiche mit Proofpoint, Defender und Abnormal Security.

Jeden Tag werden weltweit mehr als 3,4 Milliarden Phishing-E-Mails verschickt. Die Frage für dein Unternehmen ist nicht ob ein Angriff kommt, sondern wann er die Filter passiert. 2026 sind E-Mail-Angriffe raffinierter denn je: KI-generierte Business Email Compromise (BEC)-Kampagnen imitieren den Schreibstil deiner Kollegen perfekt, bösartige Anhänge umgehen herkömmliche Antivirenlösungen, und Phishing-Links verwandeln sich wenige Minuten nach der Zustellung in legitime Seiten.

Angesichts dieser Realität setzen Organisationen Secure Email Gateways (SEG) ein, um den Datenverkehr zu filtern, bevor er die Postfächer erreicht. Unter diesen Lösungen hat sich Mimecast als einer der Marktführer etabliert, mit über 42.000 Kunden in mehr als 100 Ländern. Gartner hat Mimecast 2025 im Magic Quadrant für E-Mail-Sicherheit als Leader eingestuft, zusammen mit Proofpoint, Microsoft, KnowBe4, Darktrace, Check Point und Abnormal AI.

Bei CaptainDNS analysieren wir Mimecast aus der Perspektive, die uns am Herzen liegt: die Auswirkungen auf deine DNS-Einträge und die E-Mail-Authentifizierung. Denn ein SEG zu deployen bedeutet nicht nur, ein Sicherheitskästchen anzukreuzen. Es bedeutet, deine MX-Einträge zu ändern, SPF, DKIM und DMARC neu zu konfigurieren und die technischen Auswirkungen jeder Änderung zu verstehen. Dieser Leitfaden deckt alles ab: Architektur, detaillierte DNS-Konfiguration, Stärken, Schwächen, Sicherheitsvorfall, Vergleich und konkreter Aktionsplan.

📌 Was ist ein Secure Email Gateway und warum Mimecast wählen?

Stell dir einen Kontrollposten vor, der jedes "Paket" inspiziert, bevor es in dein Gebäude gelangt. Genau das macht ein Secure Email Gateway (SEG). Dieser E-Mail-Proxy schaltet sich zwischen Internet und deinen Mailserver. Jede eingehende (und ausgehende) Nachricht wird analysiert, bevor sie an den Empfänger weitergeleitet wird.

Die Funktionsweise basiert auf einem einfachen Prinzip: Deine MX-Einträge (die DNS-Einträge, die angeben, wohin E-Mails für deine Domain zugestellt werden) werden auf die Server des SEG umgeleitet. Wenn jemand eine E-Mail an contact@captaindns.com sendet, fragt der sendende Server das DNS ab, findet die MX-Einträge, die auf das SEG verweisen, und sendet die Nachricht dorthin. Das SEG scannt sie (Anti-Spam, Anti-Malware, Anti-Phishing, Sandboxing) und leitet sie dann an deinen tatsächlichen Mailserver weiter, sofern die Nachricht als sauber eingestuft wird. Ist die Nachricht bösartig, wird sie blockiert, in Quarantäne gestellt oder markiert.

Es gibt zwei Deployment-Modelle:

- Das Gateway-Modell (MX): Das ist der traditionelle Ansatz. Du änderst deine MX-Einträge, damit der gesamte Datenverkehr über das Gateway läuft. Damit hat sich Mimecast seinen Ruf aufgebaut. Der Vorteil: Das SEG sieht 100 % des Datenverkehrs und kann Bedrohungen blockieren, bevor sie deine Infrastruktur erreichen.

- Das API-Modell: Deployment per API direkt in deine E-Mail-Plattform (M365, Google Workspace). Keine MX-Änderung. Der Scan erfolgt parallel, oft nach der Zustellung (Post-Delivery Remediation). Das ist das Modell der sogenannten ICES-Lösungen (Integrated Cloud Email Security).

2026 bietet Mimecast beide Ansätze an. Die Neuheit: ein vollständiges API-Deployment, das denselben Erkennungsmotor wie das Gateway nutzt, plus eine dreimal höhere BEC-Erkennung als im Gateway-Modus allein. Das ist eine Premiere in der Branche: Erkennungsparität zwischen beiden Deployment-Modi.

Überprüfe deine E-Mail-Einträge

🏢 Mimecast: das Unternehmen im Überblick

Wer steckt hinter dem Produkt, und warum ist das für deine Entscheidung relevant? Mimecast wurde 2003 in London von Peter Bauer und Neil Murray gegründet. Die Idee: Cloud-basierte E-Mail-Sicherheit zu einer Zeit, als die Mehrheit der Unternehmen ihre Mailsysteme noch on-premise betrieb. Zehn Jahre lang wuchs das Unternehmen in Großbritannien und Südafrika, bevor es sich in den USA etablierte.

Der Börsengang an der NASDAQ 2015 (Ticker MIME) markierte einen Wendepunkt mit 77,5 Millionen Dollar Kapitalaufnahme. Der Umsatz wuchs spektakulär: von 141 Millionen (Geschäftsjahr 2016) auf 501 Millionen (Geschäftsjahr 2021), eine Steigerung von über 250 % in fünf Jahren.

Im Mai 2022 übernahm der Private-Equity-Fonds Permira Mimecast für 5,8 Milliarden Dollar und nahm das Unternehmen von der Börse. Seitdem hat Mimecast seine Akquisitionsstrategie beschleunigt:

- DMARC Analyzer (November 2019): Plattform für DMARC-Überwachung und -Deployment

- Elevate Security (Januar 2024): Human-Risk-Scoring und Verhaltensanalyse

- Code42/Incydr (Juli 2024): Erkennung von Datenexfiltration und Insider-Bedrohungen

- Aware (August 2024): Sicherheit für Kollaborationsplattformen (Slack, Teams, Zoom, WebEx)

Diese Akquisitionen verdeutlichen den strategischen Pivot 2025-2026: Mimecast positioniert sich als Human Risk Management Platform und geht über die reine E-Mail-Sicherheit hinaus.

Im Januar 2024 übernahm Marc van Zadelhoff (ehemaliger Mitgründer und Leiter von IBM Security, dann CEO von Devo Technology) die Rolle des CEO. Heute beschäftigt Mimecast mehr als 2.000 Mitarbeiter in rund fünfzehn Niederlassungen weltweit.

⚙️ Technische Architektur: wie Mimecast deine E-Mails filtert

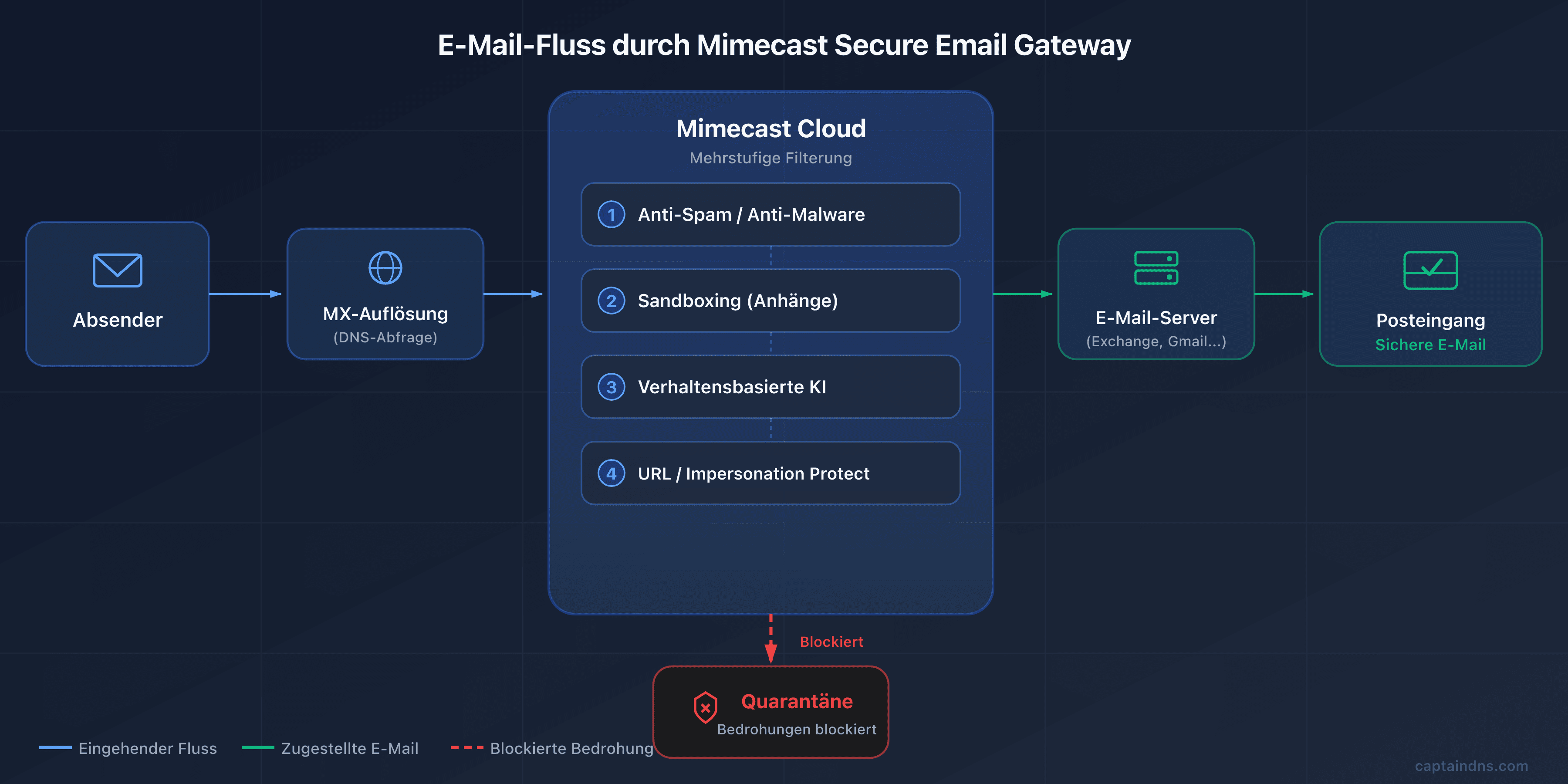

Wie durchläuft eine E-Mail sechs Erkennungsschichten, bevor sie dein Postfach erreicht? Hier die Details der Analysekette, vom MX bis zur Zustellung.

Gateway-Modell: die MX-Umleitung

Der E-Mail-Fluss mit Mimecast im Gateway-Modus funktioniert in fünf Schritten:

- Ein Absender sendet eine E-Mail an

contact@captaindns.com - Der sendende Server führt eine DNS-MX-Abfrage für

captaindns.comdurch - Das DNS gibt die Mimecast-MX-Einträge zurück (z. B.

eu-smtp-inbound-1.mimecast.com) - Die Nachricht kommt bei Mimecast an, wo sie die Erkennungskette durchläuft

- Wird die Nachricht genehmigt, leitet Mimecast sie an deinen tatsächlichen Mailserver weiter (M365, Google Workspace, Exchange on-premise)

Der grundlegende Vorteil: Mimecast sieht 100 % des eingehenden Datenverkehrs und kann Bedrohungen blockieren, bevor sie deine Infrastruktur erreichen. Dein Mailserver empfängt nur vorgefilterten Datenverkehr.

Die Erkennungsmotoren

Mimecast stapelt mehrere Analyseschichten, die jeweils auf einen bestimmten Bedrohungstyp abzielen:

- Klassischer Anti-Spam und Anti-Malware: Analyse per Signaturen und Heuristiken. Das ist die erste Verteidigungslinie, die das "Rauschen" eliminiert (Massen-Spam, bekannte Malware). Schnell und effektiv für das Volumen.

- Multi-Vector Threat Protection (MVTP): Simultane Analyse der Absenderauthentifizierung, Domain-Reputation, im Nachrichtentext enthaltener URLs und des Textinhalts. MVTP korreliert diese Signale, um komplexe Angriffe zu erkennen, die ein eindimensionaler Filter übersehen würde.

- Sandboxing: Verdächtige Anhänge werden in einer isolierten Umgebung ausgeführt, um ihr Verhalten zu beobachten. Das ist die Antwort auf Zero-Day-Bedrohungen: Selbst wenn keine Signatur existiert, wird bösartiges Verhalten (ausgehende Verbindungsversuche, Änderung von Systemdateien, Code-Injection) erkannt.

- Verhaltensbasierte KI-Analyse: Mimecast verarbeitet über 24 Billionen Signale pro Jahr von 42.000 Organisationen und speist damit seine Erkennungsmodelle. Diese Masse ermöglicht die Erkennung subtiler Anomalien in Tonfall, Wortschatz, Sendegewohnheiten und Nachrichtenstruktur.

- Social Graphing per ML: Mimecast lernt die Kommunikationsgewohnheiten jedes Benutzers (mit wem er kommuniziert, wie häufig, zu welchen Zeiten, in welchem Stil). Eine angeblich von deinem CFO um 3 Uhr morgens gesendete E-Mail mit ungewöhnlichem Tonfall und einer Überweisungsanfrage löst einen Alarm aus.

TTP: die drei Säulen des gezielten Schutzes

Die TTP-Suite (Targeted Threat Protection) ist das Herzstück des erweiterten Mimecast-Schutzes. Sie gliedert sich in drei Module:

URL Protect schreibt alle in E-Mails enthaltenen URLs um. Jeder Link wird durch einen Mimecast-Link ersetzt (Domain wie url.us.m.mimecastprotect.com). Beim Klick führt Mimecast einen Echtzeit-Scan des Ziels durch. Ist die Seite zwischen Zustellung und Klick bösartig geworden (sogenannte Time-of-Click-Technik), wird der Zugriff blockiert. URL Protect erkennt auch Typosquatting: eine Domain, die einer legitimen Seite täuschend ähnlich sieht (z. B. g00gle.com statt google.com).

Attachment Protect wendet eine dreifache Sicherheitsschicht auf Anhänge an. Erste Ebene: eine Multi-Antivirus-Analyse zum Zeitpunkt der Zustellung. Zweite Ebene: eine sichere Transkription des Dokuments, die dem Empfänger ermöglicht, den Inhalt sofort in einem harmlosen Format einzusehen (bereinigtes PDF). Dritte Ebene: Sandboxing für unbekannte oder verdächtige Dateien, mit Benachrichtigung über das Ergebnis.

Impersonation Protect analysiert in Echtzeit Identitätsfälschungssignale: den angezeigten Namen (Display Name), die Ähnlichkeit der Domain, die Aktualität der E-Mail-Adresse (Erstkontakt oder gewohnter Korrespondent?), Anomalien in den Headern, ein vom From abweichendes Reply-To-Feld und den Nachrichteninhalt selbst. Das ist der Schutz vor BEC-Angriffen, bei denen sich ein Betrüger als CEO ausgibt.

Schutz interner E-Mails

Was, wenn die Bedrohung von innen kommt? Mimecast scannt auch interne E-Mails (von Mitarbeiter zu Mitarbeiter). Ziel: Angriffe durch laterale Bewegung blockieren, bei denen ein kompromittiertes Konto eine Bedrohung innerhalb der Organisation verbreitet. Dieselben Erkennungsmotoren gelten für den internen Datenverkehr.

CyberGraph 2.0: intelligente Warnbanner

CyberGraph ist ein Zusatzmodul, das einen Identitätsgraphen der Beziehungen zwischen Absendern und Empfängern innerhalb deiner Organisation aufbaut. Durch Analyse der üblichen Kommunikationsmuster erkennt es Anomalien und fügt dynamische, farbige Banner direkt in verdächtige E-Mails ein:

- Info (blau): "This message needs your attention" (Erstkontakt, persönliche Adresse)

- Warning (bernstein): "This message could be suspicious" (Name ähnlich einem Kollegen, nicht verifizierbare Adresse)

- Critical (hellrot): "This message is suspicious" (kürzlich registrierte Domain, mehrere kombinierte Warnsignale)

- Dangerous (dunkelrot): "This message is dangerous" (Absender als gefährlich gemeldet, bestätigte Bedrohung)

Die Besonderheit von CyberGraph: Die Banner sind dynamisch. Wird eine zunächst als orange eingestufte E-Mail später von einem Benutzer als Phishing gemeldet, kann das Banner in allen Postfächern, die die Nachricht erhalten haben, auf Rot aktualisiert werden, auch nach der Zustellung.

Das API-Modell (neu 2026)

Das API-Modell ist die wesentliche Neuentwicklung 2026. Mimecast bietet nun ein vollständiges API-Deployment mit Microsoft 365 an, ohne jegliche Änderung der MX-Einträge. Der Erkennungsmotor ist mit dem des Gateway-Modus identisch.

Die Vorteile des API-Modus:

- Deployment in wenigen Minuten (keine DNS-Änderung)

- Dreimal mehr BEC-Erkennungen und Credential-Phishing im Vergleich zum Gateway-Modus allein, dank Zugriff auf die internen Metadaten von M365

- Post-Delivery Remediation: automatische Entfernung einer bereits zugestellten bösartigen E-Mail, falls die Bedrohung nachträglich identifiziert wird

- Erkennungsparität mit dem Gateway-Modus, eine Premiere in der Branche

Dieses Modell eignet sich besonders für Organisationen, die ihren MX-Fluss nicht ändern möchten oder bereits komplexe Transportregeln in M365 nutzen.

Parallel dazu hat Mimecast die KI-Agenten Mihra vorgestellt. Der Untersuchungsagent fasst Sicherheitsereignisse zusammen, resümiert die Ergebnisse und empfiehlt Maßnahmen. Beanspruchte Reaktionszeit: 7-mal schneller. Der Agent Spotlight analysiert Kollaborationsdaten. Das Mihra MCP Gateway verbindet Untersuchungsworkflows über das MCP-Protokoll mit externen KI-Plattformen. Von Benutzern gemeldete Nachrichten werden 78 % schneller bearbeitet dank automatischer Erkennung von Phishing-Kampagnen.

🔧 Vollständige DNS-Konfiguration für Mimecast

Ein Fehler in einem MX- oder SPF-Eintrag, und deine E-Mails verschwinden ins Nirgendwo. Mimecast zu deployen ändert MX, SPF, DKIM und DMARC grundlegend. Hier jeder Schritt, mit den Fallstricken, die es zu vermeiden gilt.

MX-Einträge

Die MX-Einträge müssen auf die Mimecast-Server deiner Region verweisen. Hier die Werte nach geografischer Zone:

| Region | Primärer MX | Sekundärer MX | Priorität |

|---|---|---|---|

| Europa (EU) | eu-smtp-inbound-1.mimecast.com | eu-smtp-inbound-2.mimecast.com | 10 (gleich) |

| USA (US) | us-smtp-inbound-1.mimecast.com | us-smtp-inbound-2.mimecast.com | 10 (gleich) |

| Australien (AU) | au-smtp-inbound-1.mimecast.com | au-smtp-inbound-2.mimecast.com | 10 (gleich) |

Weitere Regionen (Deutschland, Südafrika, Kanada) haben ebenfalls dedizierte MX-Einträge. Konsultiere die Mimecast-Dokumentation für die genauen Hostnamen deiner Zone.

Einige wichtige Regeln:

- Beide MX-Einträge müssen dieselbe Priorität (10) haben, um Lastverteilung (Round-Robin) sicherzustellen

- Lösche alle alten MX-Einträge deiner Domain. Lässt du einen MX-Eintrag bestehen, der auf deinen Exchange- oder Google-Server zeigt, können Absender Mimecast umgehen und direkt zustellen

- Überprüfe deine MX-Einträge nach der Migration mit folgendem Befehl:

dig MX captaindns.com +short

Erwartetes Ergebnis:

10 eu-smtp-inbound-1.mimecast.com.

10 eu-smtp-inbound-2.mimecast.com.

Falls weitere MX-Einträge erscheinen, lösche sie sofort.

SPF-Konfiguration

Das ist die häufigste Falle bei einem Mimecast-Deployment. SPF (Sender Policy Framework) identifiziert die Server, die berechtigt sind, E-Mails für deine Domain zu senden. Wenn Mimecast deine ausgehenden E-Mails weiterleitet, müssen seine Server in deinem SPF-Eintrag enthalten sein.

Mimecast bietet einen globalen Include an: include:_netblocks.mimecast.com. Das Problem? Dieser Include löst allein 8 DNS-Lookups aus (er enthält regionale Sub-Includes). Die SPF-Spezifikation erlaubt jedoch maximal 10 Lookups insgesamt. Hast du bereits Google Workspace, ein Marketing-Tool und einen transaktionalen Dienst in deinem SPF, führen diese acht zusätzlichen Lookups zur Überschreitung des Limits und erzeugen einen PermError.

Die Lösung: Verwende den regionalen Include deiner Mimecast-Zone, der nur einen einzigen Lookup verbraucht:

| Region | SPF-Include |

|---|---|

| USA (US) | include:us._netblocks.mimecast.com |

| Europa (EU) | include:eu._netblocks.mimecast.com |

| Deutschland (DE) | include:de._netblocks.mimecast.com |

| Australien (AU) | include:au._netblocks.mimecast.com |

| Südafrika (ZA) | include:za._netblocks.mimecast.com |

| Kanada (CA) | include:ca._netblocks.mimecast.com |

Beispiel eines optimierten SPF-Eintrags für einen europäischen Kunden mit Mimecast und Google Workspace:

v=spf1 include:eu._netblocks.mimecast.com include:_spf.google.com ~all

Dieser Eintrag verbraucht nur 2 direkte Lookups (plus die Sub-Lookups von Google), deutlich unter dem Limit.

~all oder -all? Mit einer DMARC-Richtlinie p=reject reicht ~all (Softfail) aus: DMARC bestimmt die Ablehnung nicht authentifizierter Nachrichten. Ohne DMARC oder mit p=none solltest du -all (Hardfail) bevorzugen, für strengeren Schutz auf SPF-Ebene.

Überprüfe deinen SPF-Eintrag mit dem SPF-Prüfer von CaptainDNS, um sicherzustellen, dass die Gesamtzahl der Lookups unter 10 bleibt.

DKIM-Konfiguration

DKIM (DomainKeys Identified Mail) signiert jede ausgehende E-Mail kryptografisch, sodass der Empfänger verifizieren kann, dass die Nachricht nicht verändert wurde und tatsächlich von deiner Domain stammt.

Die DKIM-Konfiguration mit Mimecast erfolgt in drei Schritten:

- Signaturdefinition erstellen in der Mimecast-Konsole: Gib deine Domain an, wähle einen Selektor (z. B.

mimecast20260402) und die Schlüssellänge (1024 oder 2048 Bit; bevorzuge 2048 Bit für optimale Sicherheit) - Öffentlichen Schlüssel abrufen, den Mimecast generiert hat, und als TXT-Eintrag im DNS unter

selector._domainkey.captaindns.comveröffentlichen - Signatur aktivieren in der Konsole, sobald der DNS-Eintrag propagiert ist

Überprüfung der Veröffentlichung:

dig TXT mimecast20260402._domainkey.captaindns.com +short

Das Ergebnis muss den öffentlichen Schlüssel im Format v=DKIM1; k=rsa; p=MIGfMA0GCS... enthalten.

Verwende den DKIM-Prüfer von CaptainDNS, um Syntax und Länge deines Schlüssels zu validieren.

DKIM-Schlüsselrotation: Denke daran, deine Schlüssel regelmäßig zu erneuern. Für einen 1024-Bit-Schlüssel wird eine Rotation alle 6 bis 12 Monate empfohlen; für einen 2048-Bit-Schlüssel reicht eine jährliche Rotation. Mimecast erzwingt keine automatische Rotation: Der Administrator muss eine neue Signaturdefinition erstellen, den neuen Schlüssel veröffentlichen und dann den alten deaktivieren.

DMARC-Alignment

DMARC (Domain-based Message Authentication, Reporting and Conformance) überprüft, ob die im From-Feld sichtbare Domain mit der durch SPF oder DKIM authentifizierten Domain übereinstimmt. Das ist das letzte Puzzleteil der Authentifizierung.

Mit Mimecast funktioniert das Alignment wie folgt:

- SPF-Alignment: Mimecast verwendet beim ausgehenden Versand deine Domain als Return-Path, was das SPF-Alignment mit dem From ermöglicht. Überprüfe, dass dies in deiner Konfiguration tatsächlich der Fall ist.

- DKIM-Alignment: Die in der Konsole konfigurierte DKIM-Signatur signiert mit deiner Domain (das Feld

d=im DKIM-Header entspricht deiner From-Domain). Das Alignment ist somit naturgegeben.

Die empfohlene DMARC-Progression:

- p=none (Überwachung): Du erhältst Berichte, ohne die Zustellung zu beeinflussen. Empfohlene Dauer: 2 bis 4 Wochen.

- p=quarantine: Nicht authentifizierte E-Mails werden in den Spam-Ordner verschoben. Dauer: 2 bis 4 Wochen.

- p=reject: Nicht authentifizierte E-Mails werden abgelehnt. Das ist die Zielrichtlinie.

Der integrierte DMARC Analyzer (aus der Übernahme von 2019) vereinfacht diesen Übergang durch Visualisierung der Berichte, Identifizierung noch nicht authentifizierter legitimer Sendequellen und Warnungen vor jedem Richtlinienwechsel.

Beispiel eines initialen DMARC-Eintrags:

v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; ruf=mailto:dmarc-forensic@captaindns.com; fo=1;

Validiere deinen Eintrag mit dem DMARC-Prüfer von CaptainDNS.

ARC: Authentifizierung trotz Filterung bewahren

Wenn Mimecast eine eingehende E-Mail verarbeitet, zerlegt es die Nachricht, um den Inhalt zu inspizieren, URLs umzuschreiben und Warnbanner einzufügen. Dieser Vorgang bricht die ursprüngliche DKIM-Signatur des Absenders (der Body-Hash stimmt nicht mehr). Ohne Kompensationsmechanismus würde der Empfangsserver einen DKIM-Fehler und potenziell einen DMARC-Fehler sehen.

Hier kommt ARC (Authenticated Received Chain) ins Spiel. Mimecast signiert jede verarbeitete Nachricht mit einem ARC-Siegel über die Domain dkim.mimecast.com und bewahrt die ursprünglichen Authentifizierungsergebnisse (SPF, DKIM, DMARC), die bei der Annahme verifiziert wurden. Der Empfangsserver kann diesen Ergebnissen trotz der am Nachrichtentext vorgenommenen Änderungen vertrauen.

Seit März 2024 ist Mimecast automatisch als Trusted ARC Sealer in den Microsoft-365-Tenants seiner Kunden konfiguriert. Für eine manuelle Konfiguration: Gehe in Microsoft Defender zu Email & Collaboration, Policies & Rules, Email Authentication Settings, ARC, und füge dkim.mimecast.com hinzu.

Wichtiger Hinweis: Wenn du Mimecast verlässt, denke daran, dkim.mimecast.com aus der Liste der vertrauenswürdigen ARC-Sealer in deinem M365-Tenant zu entfernen.

🛡️ Über die E-Mail-Sicherheit hinaus: das Mimecast-Ökosystem

E-Mails zu filtern reicht nicht mehr. Angriffe laufen auch über Slack, Teams, SharePoint und Dateiübertragungen. Mimecast hat sein Ökosystem erweitert, um diese Vektoren abzudecken.

DMARC Analyzer (übernommen 2019)

Die Übernahme von DMARC Analyzer hat einen Schlüsselbaustein zum Mimecast-Angebot hinzugefügt. Das Tool bietet einen Konfigurationsassistenten, detaillierte forensische Berichte, aktive Überwachung der DMARC-Richtlinien und einen geführten Übergang zu p=reject.

Konkret aggregiert DMARC Analyzer die RUA/RUF-Berichte, visualisiert sie in einem lesbaren Dashboard und identifiziert die Quellen, die bei der Authentifizierung scheitern. Unverzichtbar, wenn du E-Mails über mehrere Plattformen versendest (Marketing, Transaktional, CRM, Ticketing). Alle müssen authentifiziert werden, bevor du auf eine strenge Richtlinie umstellst.

Im Vergleich bietet Valimail weitergehende Automatisierung (automatische SPF-Veröffentlichung), dmarcian detailliertere Berichte (das Unternehmen wurde von einem der Autoren der DMARC-Spezifikation gegründet) und EasyDMARC zeichnet sich durch günstigere Preise aus.

E-Mail-Archivierung

Mimecast bietet E-Mail-Archivierung mit einer konfigurierbaren Aufbewahrungsfrist von 1 Tag bis 99 Jahre. Jede E-Mail wird in dreifacher Ausfertigung in geografisch verteilten Rechenzentren gespeichert. Jede Kopie ist unveränderlich: Originalinhalt, Metadaten und die Historie der Richtlinienänderungen werden bewahrt.

Die Suche ist ultraschnell, selbst in Archiven von mehreren Jahren, was es zu einem wertvollen Werkzeug für Compliance (DSGVO, HIPAA, SOX) und eDiscovery (juristische Recherche) macht. Das Archiv unterstützt auch Litigation Holds: Einfrieren von Daten bei Gerichtsverfahren.

E-Mail-Kontinuität

Was passiert, wenn dein Mailserver ausfällt? Mit der E-Mail-Kontinuität stellt Mimecast eine Notfall-Weboberfläche bereit, über die Benutzer während der Nichtverfügbarkeit der Hauptinfrastruktur E-Mails senden und empfangen können. Die Nachrichten werden in einer Warteschlange gehalten und nach der Wiederherstellung des Dienstes automatisch synchronisiert.

Engage (Schulung und Sensibilisierung)

Engage ist das Modul für Sicherheitsbewusstsein. Es bietet Hunderte von Schulungsmodulen in 27 Sprachen, die Phishing, Social Engineering, Passwortsicherheit und regulatorische Compliance abdecken.

Seit Februar 2026 beinhaltet Engage Phishing-Simulationen mit Anhängen (nicht mehr nur mit Links). Kontextbezogene Erinnerungen werden per E-Mail, Slack oder Teams verteilt. Jeder Mitarbeiter verfügt über eine individuelle Bewertungskarte basierend auf seinem tatsächlichen Verhalten: Klicks auf Simulationen, Phishing-Meldungen, Schulungsergebnisse.

Data Loss Prevention (DLP)

Das DLP-Modul scannt jede ausgehende E-Mail vollständig: Text, Header, Betreff, HTML-Inhalt und Anhänge. Es verwendet vordefinierte Wörterbücher (Kreditkartennummern, Sozialversicherungsnummern, Gesundheitsdaten) und Fuzzy Hashing, um sensible Dokumente auch bei leichten Modifikationen zu identifizieren.

Verfügbare Aktionen bei Verstößen: Versand blockieren, zur Genehmigung zurückhalten, eine Aufsichtsgruppe in Kopie nehmen, verschlüsselten Versand erzwingen oder einen Haftungsausschluss hinzufügen. DLP kann auch versteckte Metadaten aus Word-Dokumenten entfernen (Autor, Revisionshistorie, Kommentare), bevor sie versendet werden.

Aware und Incydr (Übernahmen 2024)

Aware erweitert die Sicherheit auf Kollaborationsplattformen: Slack, Teams, Zoom und WebEx. Das Tool analysiert die auf diesen Kanälen ausgetauschten Nachrichten, um Richtlinienverstöße, Datenlecks und riskantes Verhalten zu erkennen.

Incydr (aus der Übernahme von Code42) konzentriert sich auf die Erkennung von Datenexfiltration und das Management von Insider-Bedrohungen. Es überwacht anomale Dateiübertragungen, Uploads zu persönlichen Cloud-Diensten und Verhaltensmuster von Mitarbeitern in der Kündigungsphase.

Markenschutz-Überwachung

Das Modul Brand Exploit Protect durchsucht das Internet nach Websites und Domains, die deine Marke imitieren. Der Machine-Learning-Motor analysiert Domain-Registrierungen, HTML-Inhalte und TLS-Zertifikate, um Identitätsdiebstahlversuche bereits in der Vorbereitungsphase zu erkennen, oft bevor der Angriff gestartet wird.

Das Dashboard zeigt alle erkannten verdächtigen Domains an, deren Status (in Vorbereitung, aktiv, neutralisiert) und bietet Takedown-Services für betrügerische Seiten an. Für Organisationen, die auf ihren Online-Ruf bedacht sind, ist dies eine nützliche Ergänzung zum E-Mail-Schutz.

Schutz für Microsoft Teams und SharePoint (Januar 2025)

Seit Januar 2025 erweitert Mimecast seinen Schutz auf die kollaborativen Microsoft-Tools: Teams, SharePoint und OneDrive. Das Modul analysiert in Echtzeit URLs und Anhänge, die in Teams-Konversationen geteilt werden, mit einem retroaktiven 14-Tage-Scan, um Inhalte zu identifizieren, die nach dem Teilen bösartig geworden sind.

Auf SharePoint und OneDrive werden Dateien, die in den letzten 30 Tagen geändert wurden, kontinuierlich überwacht. Bösartiger Inhalt wird in Quarantäne gestellt und durch eine Sicherheitsbenachrichtigung ersetzt. Die Richtlinien sind konfigurierbar nach Teams-Kanal, SharePoint-Site, Benutzergruppe oder Einzelperson.

Secure Messaging: das Portal für verschlüsselte Nachrichten

Für Kommunikation, die Ende-zu-Ende-Verschlüsselung erfordert, bietet Mimecast ein sicheres Nachrichtenportal. Der Vorgang ist für den Absender transparent: Er wählt die Verschlüsselungsoption beim Verfassen aus, die E-Mail und die Anhänge werden an einem verschlüsselten Cloud-Speicherort abgelegt, und der Empfänger erhält eine Benachrichtigung mit einem sicheren Link.

Der externe Empfänger benötigt keine Software: Er registriert sich auf dem Portal (anpassbar an die Farben deines Unternehmens), liest die Nachricht, lädt die Anhänge herunter und kann sicher antworten. Administratoren kontrollieren die Lesebestätigungen, die Ablaufdaten und können den Zugang jederzeit widerrufen.

🚀 Die Vorteile von Mimecast

Warum vertrauen 42.000 Organisationen Mimecast für den Schutz ihrer E-Mails? Hier die faktischen Argumente.

-

Robuste und bewährte Filterung. Mimecast beansprucht 99,998 % Genauigkeit mit seinem Multi-Vector Threat Protection Motor (März 2026). Dieser Motor korreliert Signaturen, Heuristiken, verhaltensbasierte KI und Sandboxing, um koordinierte Kampagnen zu identifizieren. Auf Gartner Peer Insights: 4,5/5, 600+ Bewertungen, 86 % Empfehlungsrate. Nuance: Diese Zahl ist ein interner Indikator, kein unabhängiger Test. SE Labs (September 2024) vergab das AAA-Rating an Trend Micro, und Proofpoint liegt beim gezielten BEC vorne. Die Multi-Motor-Kombination bleibt dennoch eine der umfassendsten am Markt.

-

Schnelles Deployment, besonders im API-Modus. Der native API-Modus (März 2026, über Microsoft Graph) macht eine Organisation in wenigen Minuten einsatzbereit. Keine MX-Änderung, keine Unterbrechung des E-Mail-Flusses. Im Gateway-Modus erfolgt die MX-Umstellung bei einem KMU auf M365 in wenigen Stunden. Die Dokumentation rechnet jedoch mit 60 Tagen für fortgeschrittene Implementierungen (DLP, Archivierung, SIEM). Rechne mit mehreren Wochen für eine Organisation mit 500+ Benutzern.

-

All-in-one-Suite, modular. Wenige Anbieter kombinieren E-Mail-Sicherheit, Archivierung (1 Tag bis 99 Jahre), Service-Kontinuität, Sensibilisierung, DLP und DMARC-Überwachung in einer einzigen Konsole. Das ist ein Differenzierungsmerkmal gegenüber Proofpoint (Archivierung über Partner) und Defender (keine Kontinuität oder dedizierte Archivierung). Seit August 2025 strukturieren drei Tarife (Advanced, Critical, Premium) das Angebot. Achtung: Echtzeit-URL-Protect, Sandboxing und Engage bleiben kostenpflichtige Zusatzmodule. Die Gesamtkosten können den Grundpreis deutlich übersteigen.

-

Integrationsökosystem und API. 60+ native Integrationen (Stand 2021), seitdem über den Integrations Hub erweitert (April 2025). Die wichtigsten SOC- und SIEM-Tools sind abgedeckt: CrowdStrike, Splunk, Microsoft Sentinel, Palo Alto Networks, Rapid7, ServiceNow, Netskope, Zscaler, IBM Security. Die REST API 2.0 (API 1.0 wurde im März 2025 abgeschaltet) ermöglicht individuelle Integrationen. Das Ökosystem gehört zu den umfangreichsten im SEG-Bereich.

-

KI im großen Maßstab und zertifizierte Governance. 24 Billionen verarbeitete Signale pro Jahr, 43.000 Kundenorganisationen. Social Graphing per ML kartiert die Kommunikationsgewohnheiten jedes Benutzers. Ergebnis: Erkennung von Anomalien, die klassische Filter nicht sehen (unbekannter Absender, ungewöhnlicher Schreibstil, Domain-Spike). Mimecast beansprucht 3x mehr BEC-Erkennungen als herkömmliche Methoden, mit erweiterter BEC-Abdeckung in 20+ Sprachen. Im Januar 2025 wurde Mimecast der erste Cybersicherheitsanbieter mit ISO 42001-Zertifizierung (KI-Systemmanagement).

-

Konstante Anerkennung durch Analysten und Benutzer. Leader im Gartner Magic Quadrant for Email Security 2024 und 2025. Leader im Bereich Enterprise-Archivierung sechs Jahre in Folge. Gartner Peer Insights: 4,5/5, 600+ Bewertungen, 86 % Empfehlungsrate. TrustRadius: Top Rated 2025 und Buyer's Choice 2026 in drei Kategorien. G2: Leader in SEG, Threat Intelligence und intelligentem E-Mail-Schutz. Diese Konvergenz von Analysten und Benutzern ist ein zuverlässigerer Reifeindikator als ein einzelner Bericht.

-

Finanziell garantierte SLAs und Compliance-Zertifizierungen. Drei vertragliche Zusagen: 100 % Verfügbarkeit der E-Mail-Verarbeitung, 99 % Spam-Erkennung bei weniger als 0,0001 % False Positives und Archivsuche in maximal 7 Sekunden. Compliance-Seite: ISO 27001, 27018, 27701, 22301, 42001, 14001, SOC 1 und SOC 2 Type II, FIPS 140-2, FedRAMP (Moderate für Incydr). HIPAA/HITECH-Compliance unterstützt. Europäische Daten in Frankfurt gehostet (zwei replizierte Standorte). Optionen für Datenresidenz in Kanada, Großbritannien, Südafrika und Australien.

-

Integriertes Human Risk Management. Seit 2025 positioniert sich Mimecast als Human Risk Management Platform. Das Human Risk Command Center (April 2025) zentralisiert Telemetrie aus E-Mail, Kollaboration, Endpoints und Identität. Jeder Mitarbeiter erhält einen individuellen Risikoscore. Ein Klick auf einen verdächtigen Link? Automatische Einschreibung in eine gezielte Schulung und temporäre Zugriffsbeschränkung. Die KI Mihra reduziert die Reaktionszeit bei Vorfällen um den Faktor 7 (Mimecast-Angabe). Strategisches Differenzierungsmerkmal gegenüber reinen SEGs, die keine Sicht auf das globale menschliche Verhalten haben.

-

Native E-Mail-Kontinuität. Dein Exchange-Server oder M365 fällt aus? Mimecast stellt ein Notfall-Webmail bereit, um E-Mails zu senden und zu empfangen. Integrierte Funktionalität, kein Drittanbietertool erforderlich. Weder Proofpoint (abhängig von Partnern) noch Abnormal Security bieten diesen Vorteil. Achtung: Das Modul muss vorab aktiviert werden. Stelle sicher, dass deine Benutzer das Notfallportal kennen.

⚠️ Einschränkungen und Nachteile

Keine Lösung ist perfekt. Hier die am häufigsten von Kunden und Analysten gemeldeten Reibungspunkte.

-

Intransparente Preisgestaltung und aggressive Preiserhöhungen. Mimecast veröffentlicht keine Preise. Einstiegspreis: ca. 3,50 $/Benutzer/Monat für 1.000+ Benutzer. Mit TTP-Modulen: 5 bis 8 $/Benutzer/Monat. Der Preis variiert nach Größe, Angebot und Modulen. Zahlreiche Kunden berichten von Erhöhungen um 5 bis 8 % bei jeder Verlängerung, ohne einfache Verhandlungsmöglichkeit. Die vertragliche Bindung ist real.

-

Erweiterte Funktionen als kostenpflichtiges Zusatzmodul. Echtzeit-URL-Scan, Sandboxing und Engage-Schulungen sind optionale Module. Die Gesamtkosten für einen vollständigen Schutz können erheblich steigen. Im Vergleich verfolgt Abnormal Security einen API-Ansatz ohne diese Module, mit überlegener BEC/VEC-Erkennung.

-

Admin-Oberfläche im Umbruch. Dichte Navigation, verschachtelte Richtlinien, steile Lernkurve. Erfahrene Administratoren beherrschen sie, Neulinge brauchen Zeit. Ein Modernisierungsprogramm läuft seit 2023: Multi-Tab-Workspaces (April 2025), Navigation mit integrierter Suche (September 2025), überarbeitetes Benutzerportal (Juni 2025). Die Rückmeldungen sind gemischt: Die Absicht wird gelobt, aber Verzögerungen bestehen fort. Die Komplexität des Richtlinienmodells bleibt unverändert.

-

Support in drei Geschwindigkeiten. Drei Stufen: Basic (12 h), Advanced (6 h, 24/7) und Premium (3 h, dedizierter TAM). Alle beinhalten telefonischen 24/7-Support für P1-Fälle. Die Rückmeldungen divergieren stark: flüssige Erfahrung im Premium, langsame Antworten und Verweise auf die KB im Basic. Korrekturmaßnahmen wurden 2024 ergriffen (Abschaffung des ausgelagerten Anrufbeantworters, Neugestaltung des Portals). Die Qualität korreliert weiterhin mit der gewählten Stufe. Premium stellt einen erheblichen Mehraufwand dar.

-

BEC-Erkennung hinter Proofpoint zurück. Mimecast ist bei BEC solide, aber Proofpoint liegt laut mehreren Analysten und unabhängigen Tests vorne. Proofpoint-Vorteil: proprietäre Threat Intelligence und ein umfangreicheres Honeypot-Netzwerk. Wenn gezielte Angriffe deine absolute Priorität sind, vergleiche beide in einem POC.

-

URL-Umschreibung: ein beherrschbares operatives Risiko. URL Protect schreibt nahezu alle Links in eingehenden E-Mails um. Jeder Klick läuft über Mimecast vor der Weiterleitung. Zwei Risiken. Erstens: Bei einem URL-Protect-Ausfall (386 Vorfälle in 5 Jahren laut StatusGator) werden die Links unzugänglich. Zweitens: Einmal-Links (Passwort-Reset, Magic Links, OAuth-Callbacks) können beim Scan ausgelöst werden und dadurch ungültig werden. Dieses Problem ist bei FusionAuth, Auth0 und der Mimecast-Community dokumentiert. Lösung: "Managed URLs" deaktivieren die Umschreibung pro Domain, "Bypass Policies" nehmen bestimmte Absender aus. Das Risiko ist beherrschbar, wenn du diese Ausnahmen vorab konfigurierst.

-

Verfügbarkeit: ein Marketing-SLA zum Kontextualisieren. Angegebenes SLA: 100 % auf E-Mail-Verarbeitung. Realität: 135 Vorfälle seit März 2022 (ca. 2,8/Monat), effektive Uptime von 99,98 % über 90 Tage (IsDown). Die Mehrheit sind geringfügige Beeinträchtigungen (Verlangsamungen, Konsole) oder Wartungsarbeiten, keine Verarbeitungsausfälle. Das SLA deckt nur die Nachrichtenverarbeitung ab, nicht die Konsole, URL Protect oder die Portale. Dieses Niveau ist mit Proofpoint und M365 vergleichbar. Zusammengefasst: 100 % ist im strengen Sinne unrealistisch, aber 99,98 % ist solide.

-

Technische Bindung bei Abwanderung. Mimecast zu verlassen ist nicht trivial. Die DNS-Umstellung (MX, SPF, DKIM) erfolgt in wenigen Stunden. Das eigentliche Problem: die Extraktion der E-Mail-Archive. Exporte begrenzt auf 10 GB pro Batch, eDiscovery-Suchen limitiert auf 50.000 Nachrichten. Für Archive von mehreren Terabyte rechne mit Wochen und Drittanbieter-Tools (Transvault, Essential). Kläre diesen Punkt vor der Vertragsunterzeichnung.

🔒 Als Mimecast selbst kompromittiert wurde: Rückblick auf den Vorfall 2021

Kann ein Anbieter für E-Mail-Sicherheit selbst gehackt werden? Ja. Der SolarWinds-Vorfall 2021 traf Mimecast und verdeutlicht ein Risiko, das jede Organisation berücksichtigen muss: den Supply-Chain-Angriff.

12. Januar 2021: Mimecast gibt öffentlich bekannt, dass ein "hochentwickelter Bedrohungsakteur" ein digitales Zertifikat kompromittiert hat, das zur Verbindung von Mimecast-Produkten mit Microsoft-365-Umgebungen über Exchange Web Services diente. Etwa 10 % der Mimecast-Kunden nutzten diese zertifikatsbasierte Verbindungsmethode.

Der Angriffsvektor: die Sunburst-Backdoor, die in die SolarWinds Orion-Software eingeschleust wurde. Mimecast nutzte Orion für die Netzwerküberwachung. Der Angreifer nutzte diese Hintertür für laterale Bewegung und den Zugriff auf das M365-Verbindungszertifikat.

Die Auswirkungen waren begrenzt. Mimecast präzisierte, dass eine "niedrige einstellige Anzahl" von M365-Tenants tatsächlich ins Visier genommen wurde. Der Angreifer griff auf verschlüsselte Service-Account-Zugangsdaten zu (Kunden in den USA und Großbritannien).

März 2021: Mimecast bestätigt, dass der Angreifer auch eine begrenzte Anzahl von Quellcode-Repositorys heruntergeladen hat. Das Unternehmen stellt klar, dass der Code unvollständig war und nicht ausreichte, um einen Mimecast-Dienst zu erstellen oder auszuführen.

18. Januar 2021: Microsoft sperrt das kompromittierte Zertifikat auf Anfrage von Mimecast.

Die Abhilfemaßnahmen waren umfangreich:

- Rotation aller betroffenen Zertifikate und Schlüssel

- Verstärkung der Verschlüsselung gespeicherter Zugangsdaten

- Implementierung zusätzlicher Überwachung

- Dekommissionierung von SolarWinds Orion, ersetzt durch Cisco NetFlow

- Rotation aller Zugangsdaten von Mitarbeitern, Systemen und Administratoren

Der Angriff wurde der Gruppe NOBELIUM/UNC2452 zugeschrieben, die mit dem russischen Auslandsgeheimdienst (SVR) verbunden ist. Es ist dieselbe Gruppe, die für die SolarWinds-Kompromittierung verantwortlich war, die zahlreiche US-Regierungsbehörden betraf.

2024 leitete die SEC (Securities and Exchange Commission) ein Verfahren gegen Mimecast ein und warf dem Unternehmen vor, die Auswirkungen der Kompromittierung in den Mitteilungen an die Investoren heruntergespielt zu haben. Mimecast einigte sich außergerichtlich.

Die Lektion für Administratoren: Das Supply-Chain-Risiko besteht selbst bei den renommiertesten Sicherheitsanbietern. Diversifiziere deine Abwehr, überwache die Verbindungen zwischen Diensten und überprüfe regelmäßig die Zertifikate und Zugriffsrechte, die Drittanbieterlösungen gewährt werden.

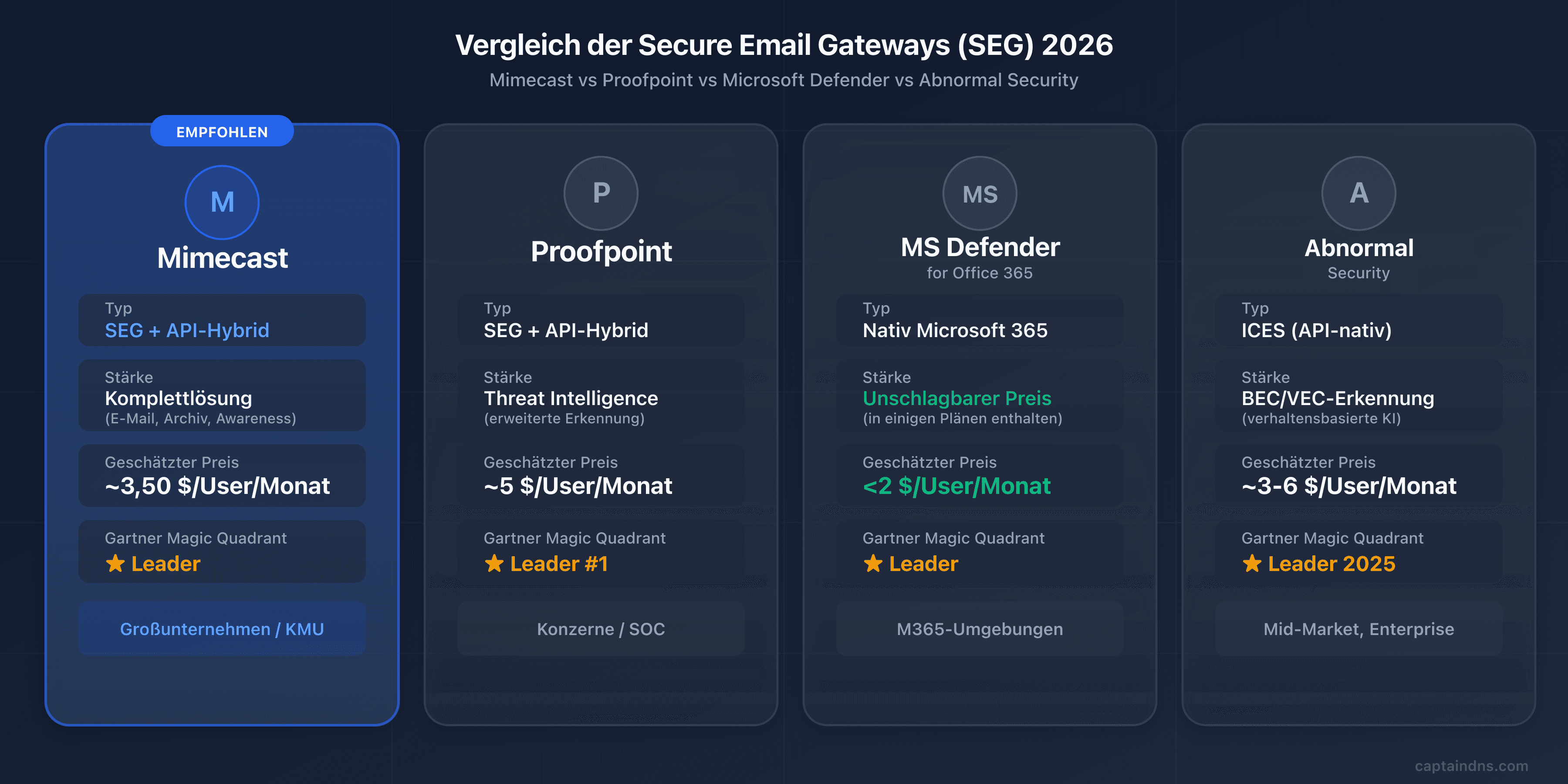

🔄 Vergleich der E-Mail-Gateways: Mimecast, Proofpoint, Microsoft und Abnormal Security

Welches SEG passt zu deiner Umgebung und deinem Budget? Vier Akteure dominieren den Markt, jeder mit einer eigenen Positionierung.

| Kriterium | Mimecast | Proofpoint | Microsoft Defender | Abnormal Security |

|---|---|---|---|---|

| Deployment | Gateway + API (2026) | Gateway + API | Nativ M365 | API-nativ (ohne MX-Änderung) |

| KI/ML-Erkennung | 24 Bio. Signale/Jahr | Leader Threat Intelligence | 9,1/10 unabh. Tests | Verhaltensbasierte KI, Social Graph |

| Archivierung | Ja (1 Tag-99 Jahre) | Über Partner | Über M365-Retention | Nein |

| Sensibilisierung | Optional (Engage) | Optional | Inklusive (Attack Simulator) | Nein |

| DMARC | Analyzer integriert | Integriert | Nein | Nein |

| Geschätzter Preis | ca. 3,50-8 $/Benutzer/Monat | ca. 4-6 $/Benutzer/Monat | unter 2 EUR/Benutzer/Monat | ca. 3-6 $/Benutzer/Monat |

| Gartner 2025 | Leader | Leader (#1 Execution) | Leader | Leader |

| Ideal für | KMU/mittelgroße Unternehmen mit Mehrfachbedarf | Großunternehmen | M365-Umgebungen | Fortgeschrittene BEC/VEC-Erkennung |

Proofpoint: die Referenz in Threat Intelligence

Von Thoma Bravo 2021 für 12,3 Milliarden Dollar übernommen, ist Proofpoint der direkte Konkurrent von Mimecast im Premium-Segment. Seine Stärke: eine proprietäre Threat Intelligence, gespeist durch ein Honeypot-Netzwerk, Partnerschaften mit Strafverfolgungsbehörden und ein dediziertes Forschungsteam, das einzelne Angreifergruppen verfolgt.

Proofpoint dominiert bei der Erkennung von BEC-Angriffen und gezieltem Phishing. Gartner 2025 platziert Proofpoint auf Platz eins der Execution-Achse. Die Positionierung ist klar auf Großunternehmen ausgerichtet (Finanz-, Gesundheits- und Regierungssektor).

Im Gegenzug ist Proofpoint das teuerste SEG am Markt (4 bis 6 Dollar pro Benutzer und Monat, für Komplettangebote noch mehr), und die Oberfläche ist ebenso komplex wie die von Mimecast. Für eine ausführliche Analyse zu Proofpoint (Nexus AI Architektur, DNS-Konfiguration, EchoSpoofing Vorfall 2024) lies unseren kompletten Leitfaden zu Proofpoint.

Die native Microsoft-Lösung für E-Mail-Sicherheit

Wenn deine Organisation vollständig auf Microsoft 365 setzt, ist Defender for Office 365 die naheliegendste Wahl. Keine MX-Änderung, keine Drittanbieter-Integration: Der Schutz ist nativ und in deinem bestehenden Tenant aktiviert.

Unabhängige Tests vergeben eine Bewertung von 9,1/10 bei der Erkennung. Der Attack Simulator (Phishing-Simulationen) ist in Plan 2 enthalten. Der Preis ist unschlagbar: oft unter 2 Euro pro Benutzer und Monat, teilweise in E5-Lizenzen enthalten.

Die Einschränkung: Defender for Office 365 ist ein M365-Tool. Wenn du Google Workspace, einen Exchange-Server on-premise oder eine hybride Umgebung nutzt, deckt es diese Fälle nicht ab. Archivierung, E-Mail-Kontinuität und DMARC-Überwachung sind nicht integriert.

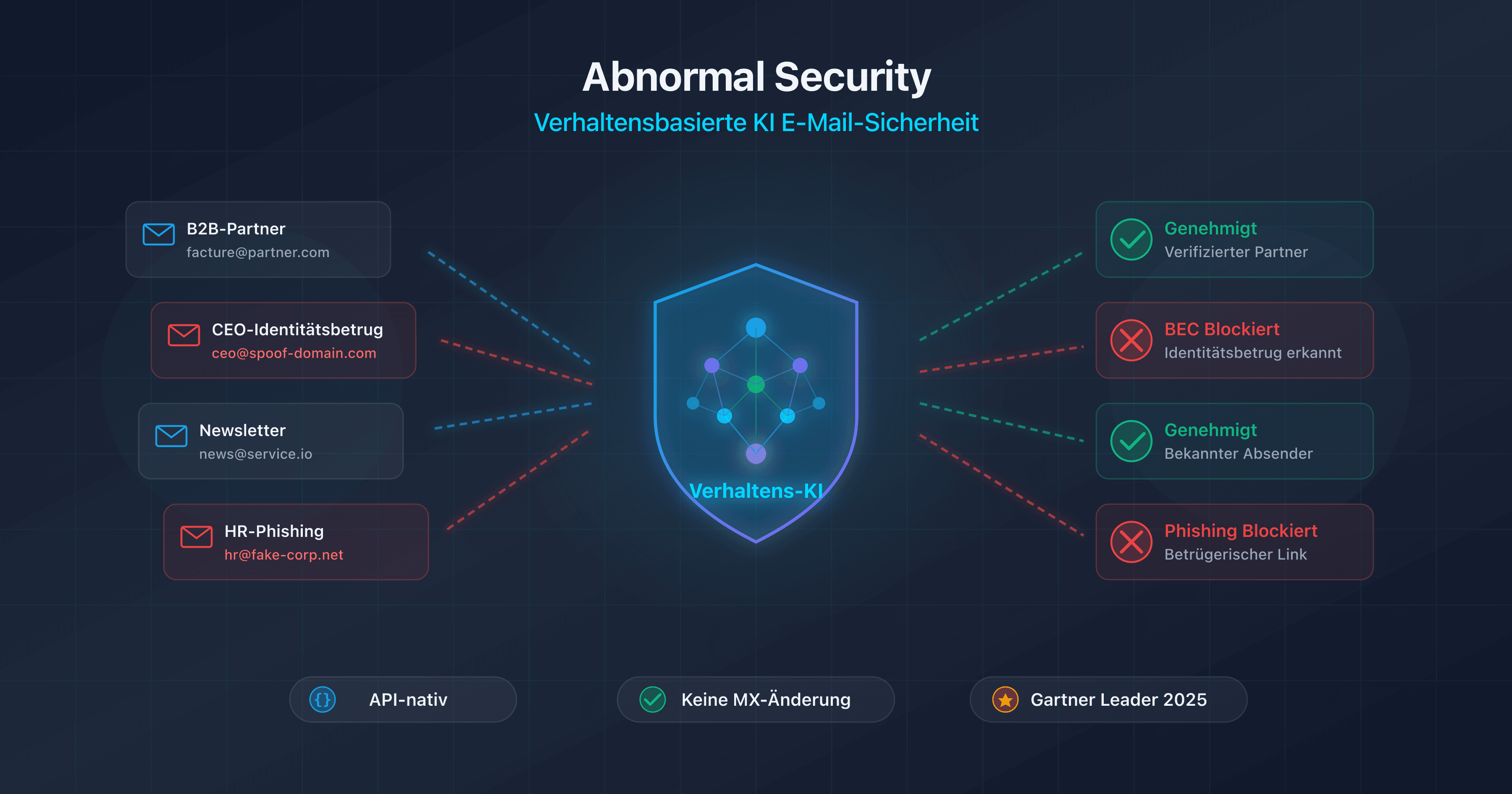

Abnormal Security: der verhaltensbasierte Ansatz

2018 in San Francisco von ehemaligen Twitter-Mitarbeitern mit KI-Spezialisierung gegründet, repräsentiert Abnormal Security die neue Generation der E-Mail-Sicherheit (siehe unseren vollständigen Leitfaden zu Abnormal Security). 2024 mit 5,1 Milliarden Dollar bewertet, zählt das Unternehmen über 2.400 Kunden.

Im Gegensatz zu traditionellen SEGs arbeitet Abnormal ausschließlich über API (Microsoft Graph, Google Workspace). Keine MX-Änderung, Deployment in wenigen Minuten. Der verhaltensbasierte KI-Motor erstellt ein einzigartiges Profil pro Mitarbeiter und externem Kontakt: Schreibstil, Zeiten, Geschäftsbeziehungen. Anomalien, die klassische Filter nicht sehen, werden erkannt.

Seine Hauptstärke: die BEC- und VEC-Erkennung (Vendor Email Compromise). BEC-Angriffe enthalten weder bösartige Links noch Anhänge. Ergebnis: für signaturbasierte SEGs quasi nicht erkennbar. Abnormal zeichnet sich auch bei der Erkennung kompromittierter Konten (Account Takeover) und automatischer Remediation aus.

Allerdings ersetzt Abnormal nicht alle Funktionen eines vollständigen SEG: keine E-Mail-Archivierung, kein ausgehendes DLP, keine E-Mail-Kontinuität, keine Echtzeit-URL-Umschreibung. Viele Organisationen nutzen es als Ergänzung zu Microsoft Defender oder einem bestehenden SEG, um die blinden Flecken bei Social-Engineering-Angriffen abzudecken.

🎯 Wann Mimecast wählen?

Das richtige SEG hängt von deiner Infrastruktur, deinem Budget und deinen Sicherheitsprioritäten ab. Hier die Fälle, in denen Mimecast sinnvoll ist, und jene, in denen eine Alternative besser passt.

Mimecast ist geeignet, wenn:

- Du ein KMU oder mittelgroßes Unternehmen bist, das E-Mail-Sicherheit, Archivierung, Kontinuität und Sensibilisierung in einer einzigen Plattform zentralisieren möchte

- Du Compliance-Anforderungen hast (DSGVO, HIPAA, SOX), die eine unveränderliche Langzeitarchivierung und einen vollständigen Audit-Trail erfordern

- Deine Umgebung hybrid ist (nicht rein Microsoft): Exchange on-premise, Google Workspace oder ein Plattform-Mix

- Du eine integrierte DMARC-Überwachung brauchst, um den Übergang zu

p=rejectohne Drittanbieter-Tool zu steuern - Du mehrere Messaging-Plattformen verwaltest (M365 + Google Workspace + on-premise) und einheitlichen Schutz möchtest

Mimecast ist nicht die beste Wahl, wenn:

- Dein Budget begrenzt ist: Microsoft Defender for Office 365 ist für M365-Umgebungen deutlich günstiger

- Deine Umgebung vollständig auf M365 setzt und dein Bedarf sich auf Standardfilterung beschränkt: Defender deckt gängige Bedrohungen ab. Es bleibt hinter Langzeitarchivierung, Kontinuität bei M365-Ausfall, DMARC-Monitoring und forensischen Berichten zurück. Für Basisbedarf reicht es. Für eine anspruchsvolle Sicherheitsstrategie behält ein dediziertes SEG seine Berechtigung.

- Die BEC/VEC-Erkennung dein Hauptanliegen ist und du auf Pre-Delivery-Schutz, Archivierung und DLP verzichten kannst: Abnormal Security glänzt bei verhaltensbasierten Angriffen. Achtung: funktioniert nur Post-Delivery. Die Kombination Defender + Abnormal ist beliebt, deckt aber nicht alle Anforderungen eines vollständigen SEG ab.

- Du auf sehr große Unternehmen (10.000+ Benutzer) mit fortgeschrittenem Threat-Intelligence-Bedarf abzielst: Proofpoint hat einen historischen Vorteil in diesem Segment. Installierte Basis in den Fortune 500, dediziertes Forschungsteam. Der Unterschied verringert sich, aber Proofpoint bleibt die Referenz für die anspruchsvollsten SOCs.

🖥️ Schritt-für-Schritt-Deployment-Anleitung

Du hast dich für Mimecast entschieden? Hier die fünf konkreten Schritte für das Deployment auf deiner Domain ohne Dienstunterbrechung.

Schritt 1: aktuelles DNS-Inventar

Dokumentiere vor jeder Änderung den aktuellen Stand deiner DNS-Einträge. Nutze die CaptainDNS-Tools für das Audit:

- Aktuelle MX-Einträge: Auf welche Server zeigen sie?

- SPF-Eintrag: Welche Includes und Mechanismen sind bereits vorhanden? Wie viele DNS-Lookups verbrauchst du?

- DKIM-Eintrag: Welche Selektoren sind aktiv? Welche Schlüssellänge?

- DMARC-Eintrag: Welche Richtlinie ist aktiv (none, quarantine, reject)?

Dokumentiere auch alle legitimen Sendequellen deiner Domain: Hauptserver, Marketing-Plattform (Mailchimp, HubSpot), Transaktional (SendGrid, Mailgun), CRM (Salesforce), Ticketing (Zendesk) usw. Jede muss in deiner neuen Konfiguration authentifiziert werden.

Schritt 2: Konfiguration der Mimecast-Konsole

In der Mimecast-Administrationskonsole:

- Füge deine Domain hinzu und verifiziere den Besitz

- Konfiguriere die Verbindung zu deinem Ziel-Mailserver (M365, Google Workspace, Exchange)

- Richte die Benutzerverzeichnis-Synchronisation ein (Active Directory, Azure AD, LDAP)

- Definiere die grundlegenden Sicherheitsrichtlinien (Anti-Spam-Level, Malware-Aktionen, Quarantäne-Verwaltung)

- Konfiguriere Administrator-Benachrichtigungen und Berichte

Schritt 3: Änderung der MX-Einträge

Das ist der kritischste Schritt. Führe ihn vorzugsweise außerhalb der Spitzenzeiten durch (früh morgens oder am Wochenende).

- Lösche alle bestehenden MX-Einträge deiner Domain

- Füge die beiden Mimecast-MX-Einträge deiner Region mit Priorität 10 hinzu

- Warte auf die DNS-Propagation (wenige Minuten bis einige Stunden je nach TTL deiner alten MX-Einträge)

- Überprüfe mit

dig MX captaindns.com +short, dass nur die Mimecast-MX-Einträge erscheinen

Behalte keinen alten MX-Eintrag, auch nicht als Backup mit hoher Priorität. Ein verbleibender MX-Eintrag ist eine Hintertür, die das Mimecast-Filtering umgehen lässt.

Schritt 4: SPF, DKIM, DMARC

Konfiguriere die drei Authentifizierungsschichten in dieser Reihenfolge:

- SPF: Füge den regionalen Mimecast-Include hinzu (nicht den globalen!). Überprüfe, dass die Gesamtzahl der Lookups unter 10 bleibt. Nutze den SPF-Prüfer von CaptainDNS.

- DKIM: Erstelle die Signaturdefinition in der Mimecast-Konsole, veröffentliche den öffentlichen Schlüssel im DNS, aktiviere dann die Signatur. Teste mit dem DKIM-Prüfer von CaptainDNS.

- DMARC: Beginne mit

p=nonezur Überwachung. Wechsle nie direkt zup=reject, ohne die Berichte mindestens 2 Wochen beobachtet zu haben.

Schritt 5: Überprüfung und Überwachung

Sobald alles eingerichtet ist:

- Sende Test-E-Mails von jeder legitimen Sendequelle (Hauptserver, Marketing, Transaktional)

- Überprüfe die Header der empfangenen E-Mails: SPF, DKIM und DMARC müssen alle

passanzeigen - Überwache die DMARC-Berichte 2 bis 4 Wochen lang

- Aktiviere schrittweise die erweiterten Schutzfunktionen (TTP, DLP, Internal Email Protect)

- Erhöhe die DMARC-Richtlinie auf

p=quarantineund dannp=rejectnach 4 bis 8 Wochen sauberer Überwachung

🔍 Überprüfen, ob Mimecast korrekt funktioniert

Deployen allein reicht nicht. Wie stellst du sicher, dass der Schutz tatsächlich aktiv ist? Hier die durchzuführenden Befehle und Überprüfungen.

Überprüfung der DNS-Einträge:

# MX-Einträge prüfen

dig MX captaindns.com +short

# SPF prüfen

dig TXT captaindns.com +short | grep spf

# DKIM prüfen

dig TXT mimecast20260402._domainkey.captaindns.com +short

# DMARC prüfen

dig TXT _dmarc.captaindns.com +short

Für eine tiefergehende Überprüfung analysiere die Header der empfangenen E-Mails. Folgendes musst du im Header Authentication-Results finden:

spf=pass: Dein SPF-Eintrag enthält die Mimecast-Server korrektdkim=pass: Die DKIM-Signatur ist aktiv und der öffentliche Schlüssel ist korrekt veröffentlichtdmarc=pass: Das SPF- oder DKIM-Alignment (oder beides) funktioniert mit deiner DMARC-Richtlinie

Überprüfe auch die Anwesenheit des Headers X-Mimecast-Spam-Score, der bestätigt, dass die E-Mail tatsächlich über Mimecast gelaufen ist. Die Received-Header müssen einen Durchlauf über die Mimecast-Server vor der Zustellung an deinen Mailserver zeigen.

Nutze den E-Mail-Header-Analyzer von CaptainDNS, um diese Informationen automatisch zu dekodieren und mögliche Probleme zu identifizieren.

⛔ Häufige Fallstricke, die es zu vermeiden gilt

Ein schlecht konfiguriertes Mimecast-Deployment kann schlimmer sein als gar kein SEG. Hier die Fehler, die wir am häufigsten sehen, und wie du sie vermeidest.

-

Alte MX-Einträge nicht gelöscht. Das ist der Fehler Nummer eins. Zeigt noch ein MX-Eintrag auf deinen alten Server (Exchange, Google), können Absender direkt zustellen und das Mimecast-Filtering komplett umgehen. Überprüfe mit

dig MX, dass kein verbleibender MX-Eintrag existiert. -

Den M365-Connector nicht gesperrt. Nach der Umleitung deiner MX-Einträge auf Mimecast konfiguriere unbedingt Transportregeln in Microsoft 365 (oder einen dedizierten Connector), damit eingehende E-Mails nur von Mimecast-IP-Adressen akzeptiert werden. Ohne diesen Schutz kann ein Angreifer, der deine Exchange-Online-Domain kennt (*.mail.protection.outlook.com), E-Mails direkt an deine Postfächer senden und das Filtering komplett umgehen. Das ist der häufigste Konfigurationsfehler in M365-Umgebungen mit einem SEG.

-

Den globalen SPF-Include statt des regionalen verwendet. Der Include

_netblocks.mimecast.comverbraucht allein 8 Lookups. Mit den anderen Diensten in deinem SPF überschreitest du das Limit von 10 und erhältst einen SPF PermError, was gleichbedeutend ist mit gar keinem SPF. Verwende den regionalen Include (1 Lookup). -

DMARC mit

p=rejectaktiviert, ohne DKIM getestet zu haben. Ist die DKIM-Signatur nicht korrekt konfiguriert oder der öffentliche Schlüssel nicht veröffentlicht, werden deine eigenen legitimen E-Mails von den Empfängern abgelehnt. Lies unseren Leitfaden DKIM Fail: Ursachen und Lösungen, um gängige Probleme zu diagnostizieren. Bleibe beip=none, bis die Berichte bestätigen, dass alles durchkommt. -

Die URL-Umschreibung in internen Templates ignoriert. URL Protect schreibt alle Links um, einschließlich derer in deinen Newslettern, Transaktions-E-Mails und E-Mail-Signaturen. Marketing-Tracking-Links, Tracking-Pixel und dynamische URLs können dadurch fehlschlagen. Konfiguriere URL-Ausnahmen in der Mimecast-Konsole für deine vertrauenswürdigen Domains.

-

Benutzer nicht über die Mimecast-Banner geschult. Mimecast fügt Warnbanner zu E-Mails von externen oder neuen Kontakten hinzu. Verstehen die Benutzer diese Banner nicht, ignorieren sie sie systematisch, was die Wirksamkeit des Schutzes verringert. Kommuniziere die Bedeutung jedes Banners.

-

Die E-Mail-Kontinuität nicht konfiguriert. Einer der Vorteile von Mimecast ist die Service-Kontinuität bei Ausfall deines Mailservers. Diese Funktion muss aber vorab konfiguriert werden (Benutzerzugang, Fallback-Richtlinien). Aktivierst du sie nicht, geht dieser Vorteil bei einem Ausfall verloren.

-

DKIM Body Hash-Fehler bei eingehenden E-Mails ignoriert. Mimecast zerlegt jede Nachricht zur Inspektion und setzt sie dann wieder zusammen. Dieser Vorgang bricht systematisch die DKIM-Signatur des ursprünglichen Absenders (der Body-Hash stimmt nach URL-Umschreibung oder Banner-Einfügung nicht mehr). Das ist normal und erwartet. Die Lösung: Konfiguriere Mimecast als vertrauenswürdigen ARC-Sealer in deinem M365-Tenant (siehe Abschnitt DNS-Konfiguration). Siehst du

dkim=fail (body hash did not verify)in den Headern, überprüfe zuerst, ob ARC korrekt eingerichtet ist, bevor du ein Problem beim Absender suchst.

📋 Aktionsplan in 10 Schritten

Bereit zum Deployment? Hier die vollständige Abfolge, vom initialen Audit bis zur DMARC-Richtlinie p=reject.

- Auditiere deine aktuelle E-Mail-Posture (MX, SPF, DKIM, DMARC) mit den CaptainDNS-Tools

- Evaluiere den Bedarf: Vollständiges SEG oder Basisfilterung? Vergleiche Mimecast, Proofpoint, Defender und Abnormal Security je nach deiner Umgebung

- Fordere einen POC bei Mimecast an (die Testphase dauert typischerweise 30 Tage)

- Konfiguriere die Domain und die Richtlinien in der Mimecast-Konsole mit Verzeichnissynchronisation

- Migriere die MX-Einträge (außerhalb der Spitzenzeiten), lösche alle alten MX-Einträge

- Füge den regionalen SPF-Include hinzu und überprüfe die Gesamtzahl der DNS-Lookups

- Aktiviere die DKIM-Signatur in der Konsole und veröffentliche den öffentlichen Schlüssel im DNS

- Deploye DMARC im Überwachungsmodus (

p=none) und überwache die Berichte 2 bis 4 Wochen lang - Aktiviere die erweiterten Schutzfunktionen (TTP URL/Attachment/Impersonation Protect, DLP, Internal Email Protect)

- Erhöhe schrittweise die DMARC-Richtlinie auf

p=rejectnach 4 bis 8 Wochen sauberer Überwachung

📚 E-Mail-Gateway-Leitfäden

Diese Analyse ist Teil unserer Serie über Enterprise-E-Mail-Sicherheitslösungen:

- Mimecast Secure Email Gateway (dieser Artikel): Architektur, DNS-Konfiguration, Vergleich und Aktionsplan

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 und DNS-Konfiguration

- Abnormal Security: verhaltensbasierte KI, API-Deployment, Attune 1.0

- Cisco Secure Email Gateway: CES Cloud Gateway, Ironport-Erbe, Rückzug aus dem Gartner 2025 und Migrationsplan

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) und DMARC Management

FAQ

Ersetzt Mimecast meinen Mailserver?

Nein. Mimecast ist ein Sicherheits-Gateway, kein Mailserver. Dein Mailserver (Microsoft 365, Google Workspace, Exchange on-premise) bleibt bestehen. Mimecast schaltet sich zwischen Internet und deinen Server: Es filtert den ein- und ausgehenden Datenverkehr und leitet genehmigte Nachrichten an deine bestehende Infrastruktur weiter. Du verwendest Outlook, Gmail oder deinen gewohnten Client wie bisher.

Was kostet Mimecast?

Mimecast veröffentlicht keine offizielle Preisliste. Der Einstiegspreis liegt bei etwa 3,50 Dollar pro Benutzer und Monat für große Organisationen (1.000+ Benutzer) im Basistarif. Für KMU oder Angebote mit TTP-Modulen rechne mit 5 bis 8 Dollar pro Benutzer und Monat. Der Preis variiert je nach Organisationsgröße und gewählten Modulen. Erweiterte Funktionen (URL Protect, Attachment Protect, Engage, Archive) sind oft kostenpflichtige Zusatzmodule. Erwarte Preiserhöhungen von 5 bis 8 % bei Vertragsverlängerungen. Fordere ein individuelles Angebot an und vergleiche mit Defender (unter 2 Euro für M365) und Abnormal Security (3 bis 6 Dollar, spezialisiert auf BEC/VEC-Erkennung).

Funktioniert Mimecast mit Google Workspace?

Ja. Mimecast unterstützt Google Workspace im Gateway-Modus (MX-Umleitung) und über eine API-Integration. Die Konfiguration umfasst die Änderung der MX-Einträge deiner Domain auf Mimecast, die Einrichtung des Routings in der Google Admin-Konsole und die SPF/DKIM-Authentifizierung. Mimecast synchronisiert auch das Google Workspace-Verzeichnis, um Richtlinien pro Benutzer oder Gruppe anzuwenden.

Was passiert, wenn Mimecast ausfällt?

Bei einem Mimecast-Ausfall bleiben eingehende E-Mails in der Warteschlange der Absenderserver (das SMTP-Protokoll sieht erneute Zustellversuche über 24 bis 72 Stunden vor). Für die Benutzer stellt das E-Mail-Kontinuitätsmodul von Mimecast eine Notfall-Weboberfläche bereit, um Nachrichten zu senden und zu empfangen. Ein spezifisches Risiko: Von URL Protect umgeschriebene Links können während des Ausfalls unzugänglich werden.

Ist Mimecast DSGVO-konform?

Ja. Mimecast betreibt Rechenzentren in Europa (Großbritannien, Deutschland) und ermöglicht die Wahl der Speicherregion für die Daten. Das Unternehmen ist ISO 27001- und SOC 2 Type 2-zertifiziert und bietet einen Data Processing Agreement (DPA) gemäß DSGVO. Die Archivierung ist verschlüsselt, und die Rechte auf Zugang, Berichtigung und Löschung personenbezogener Daten werden unterstützt.

Wie migriert man von einem anderen SEG zu Mimecast?

Die Migration erfolgt hauptsächlich auf DNS-Ebene. Konfiguriere zunächst Mimecast parallel (Domain, Richtlinien, Verzeichnis), dann stelle die MX-Einträge auf Mimecast um. Die Umstellung erfolgt quasi sofort: Sobald die MX-Einträge propagieren, wechselt der Datenverkehr. Bei einer Migration von Proofpoint oder einem anderen SEG denke daran, gleichzeitig den SPF zu aktualisieren (Include des alten Anbieters durch den von Mimecast ersetzen) und DKIM neu zu konfigurieren.

Kann Mimecast ohne MX-Änderung funktionieren (API-Modus)?

Ja, seit 2026. Mimecast bietet ein API-Deployment mit Microsoft 365 an, das keine Änderung der MX-Einträge erfordert. Der Erkennungsmotor ist mit dem Gateway-Modus identisch, mit dreimal höherer BEC-Erkennung. Dieser Modus ist ideal für Organisationen, die ihren MX-Fluss nicht anfassen möchten oder Mimecast ohne Produktionsauswirkungen testen wollen.

Was ist der Unterschied zwischen Mimecast und Microsoft Defender for Office 365?

Defender ist M365-nativ (keine DNS-Änderung), günstiger (unter 2 Euro pro Benutzer) und für die Mehrheit der Microsoft-Umgebungen ausreichend. Mimecast ist eine vom E-Mail-Anbieter unabhängige Drittanbieterlösung mit Funktionen, die Defender fehlen: Langzeitarchivierung, E-Mail-Kontinuität, integrierter DMARC Analyzer und Multi-Plattform-Unterstützung (M365 + Google Workspace + on-premise). Bist du vollständig auf M365, bietet Defender oft das beste Preis-Leistungs-Verhältnis.

Wie handhabt Mimecast die E-Mail-Verschlüsselung?

Mimecast bietet ein Verschlüsselungsmodul (Secure Messaging), mit dem verschlüsselte E-Mails gesendet werden können, ohne dass der Empfänger spezielle Software benötigt. Die E-Mail wird auf dem Mimecast-Portal gespeichert und der Empfänger erhält eine Benachrichtigung mit einem sicheren Link. TLS-Verschlüsselung wird automatisch für Server-zu-Server-Verbindungen angewandt, sofern der Empfangsserver dies unterstützt.

Archiviert Mimecast alle E-Mails automatisch?

Wenn das Archivierungsmodul aktiviert ist, ja: Alle eingehenden, ausgehenden und internen E-Mails werden automatisch archiviert. Die Aufbewahrung ist von 1 Tag bis 99 Jahre konfigurierbar. Jede E-Mail wird in dreifacher Ausfertigung an geografisch verteilten Standorten gespeichert, mit garantierter Integrität. Die Archivierung ist unabhängig von deinem Mailserver: Selbst wenn du eine E-Mail in Outlook löschst, bleibt die archivierte Kopie intakt.

Wurde der SolarWinds-Vorfall behoben?

Ja. Der Vorfall wurde 2021 vollständig behoben. Mimecast hat alle kompromittierten Zertifikate und Zugangsdaten rotiert, die Verschlüsselung gespeicherter Zugangsdaten verstärkt, SolarWinds Orion dekommissioniert (ersetzt durch Cisco NetFlow) und eine verstärkte Überwachung implementiert. Der Angreifer (NOBELIUM) hatte nur auf eine sehr begrenzte Anzahl von M365-Tenants und unvollständigen Quellcode zugegriffen. Es wurden keine weiteren Ausnutzungen gemeldet.

Blockiert Mimecast legitime E-Mails (False Positives)?

Wie jedes SEG kann Mimecast gelegentlich legitime E-Mails blockieren. Die False-Positive-Rate ist im Allgemeinen niedrig, hängt aber von der Empfindlichkeit der konfigurierten Richtlinien ab. Blockierte E-Mails werden in Quarantäne gestellt und sind für Benutzer und Administratoren zugänglich. Du kannst Erlaubnislisten nach Absender, Domain oder IP-Adresse erstellen und die Erkennungsschwellenwerte anpassen. Überwache die Quarantäne in den ersten Wochen nach dem Deployment regelmäßig.

Glossar

-

SEG (Secure Email Gateway): E-Mail-Sicherheits-Gateway, das den ein- und ausgehenden Datenverkehr zwischen Internet und Mailserver filtert. Das SEG analysiert jede Nachricht (Spam, Malware, Phishing), bevor sie an den Empfänger weitergeleitet wird.

-

MX-Eintrag (Mail Exchanger): DNS-Eintrag, der die für den E-Mail-Empfang einer Domain zuständigen Server angibt. Das Deployment von Mimecast erfordert die Umleitung der MX-Einträge auf die Mimecast-Server.

-

SPF (Sender Policy Framework): E-Mail-Authentifizierungsprotokoll, das die zum Senden von E-Mails für eine Domain autorisierten Server auflistet. Der SPF-Eintrag ist ein TXT-Eintrag im DNS, begrenzt auf 10 rekursive Lookups.

-

DKIM (DomainKeys Identified Mail): Authentifizierungsprotokoll, das E-Mails kryptografisch signiert. Der öffentliche Schlüssel wird im DNS veröffentlicht, sodass der Empfänger die Integrität und Herkunft der Nachricht verifizieren kann.

-

DMARC (Domain-based Message Authentication, Reporting and Conformance): Protokoll, das das Alignment zwischen der From-Domain und den durch SPF und DKIM authentifizierten Domains überprüft. DMARC definiert die bei Fehlschlag anzuwendende Richtlinie (none, quarantine, reject).

-

Sandboxing: Analysetechnik, die eine verdächtige Datei in einer isolierten und gesicherten Umgebung ausführt, um ihr Verhalten zu beobachten. Ermöglicht die Erkennung von Zero-Day-Bedrohungen ohne bekannte Signatur.

-

BEC (Business Email Compromise): Art von E-Mail-Betrug, bei dem sich der Angreifer als Führungskraft oder vertrauenswürdiger Partner ausgibt, um eine Überweisung, sensible Daten oder Systemzugang zu erlangen. Die weltweiten BEC-Verluste übersteigen laut FBI 55 Milliarden Dollar.

-

Phishing: Angriffstechnik, die betrügerische E-Mails nutzt, um Opfer zur Preisgabe sensibler Informationen (Zugangsdaten, Bankdaten) oder zur Installation von Malware zu verleiten. Gezieltes Phishing (Spear Phishing) richtet sich an bestimmte Einzelpersonen.

-

DLP (Data Loss Prevention): Technologien, die den Abfluss sensibler Daten per E-Mail, Dateien oder anderen Kanälen erkennen und verhindern. Das DLP von Mimecast scannt ausgehende E-Mails, um den nicht autorisierten Versand vertraulicher Informationen zu blockieren.

-

eDiscovery: Prozess der Suche und Extraktion elektronischer Daten im Rahmen von Gerichtsverfahren oder internen Untersuchungen. Die Mimecast-Archivierung erleichtert eDiscovery durch schnelle Suche und Litigation-Hold-Funktionen.

-

Anycast: Netzwerk-Routing-Technik, bei der mehrere geografisch verteilte Server dieselbe IP-Adresse teilen. Die Anfrage wird automatisch an den nächstgelegenen Server geleitet, wodurch die Latenz reduziert wird.

-

TTP (Targeted Threat Protection): Erweiterte Schutz-Suite von Mimecast mit drei Modulen: URL Protect (Umschreibung und Scan von Links), Attachment Protect (Sandboxing von Anhängen) und Impersonation Protect (Erkennung von Identitätsfälschung).

-

Zero-Day: Dem Hersteller unbekannte Softwareschwachstelle, für die kein Patch existiert. Zero-Day-Angriffe nutzen diese Lücken aus, bevor sie behoben werden, wodurch signaturbasierte Abwehr wirkungslos wird.