Abnormal Security: Verhaltensbasierte KI, API-Deployment und Alternativen zu E-Mail-Gateways

Von CaptainDNS

Veröffentlicht am 13. April 2026

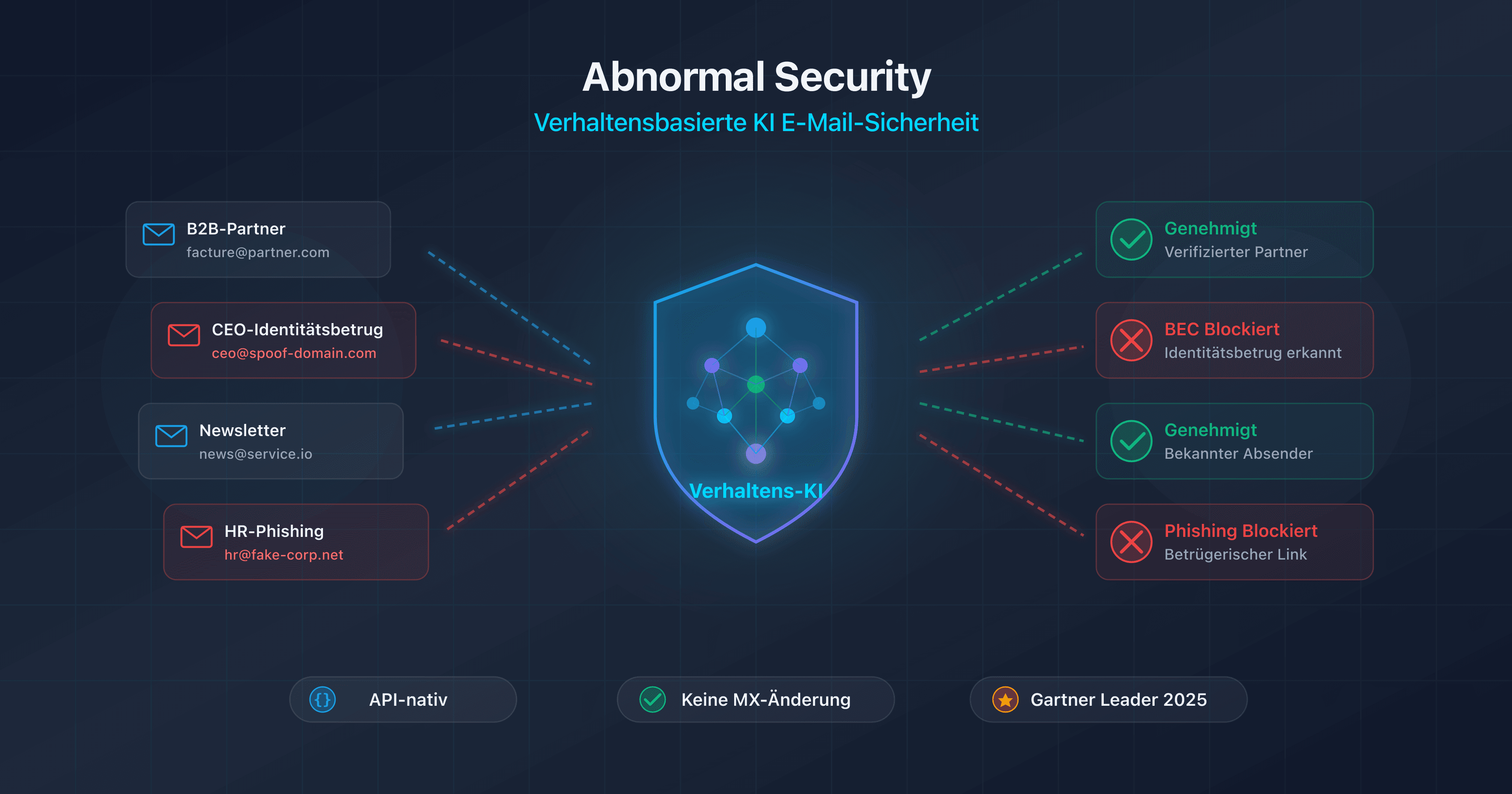

- Abnormal Security ist eine ICES-Plattform (Integrated Cloud Email Security), die sich per API mit Microsoft 365 oder Google Workspace verbindet. Keine MX-Änderung, keine DNS-Modifikation. Deployment in 4 Klicks, Kalibrierung in 14 Tagen.

- Verhaltensbasierte KI: Das Foundation-Modell Attune 1.0 (März 2026) analysiert gleichzeitig Identität, Verhalten und Inhalt, um BEC-, VEC- und Account-Takeover-Angriffe zu erkennen, die herkömmliche Gateways nicht sehen. 85 % der Erkennungen basieren auf Attune.

- Abnormal ersetzt nicht SPF/DKIM/DMARC. Die DNS-Authentifizierung blockiert direktes Spoofing im Vorfeld. Abnormal greift bei Bedrohungen ein, die die Authentifizierung passieren: kompromittierte Konten, Lookalike-Domains, gehackte Lieferanten.

- 65 % der Abnormal-Kunden haben ihr Drittanbieter-SEG abgelöst zugunsten der Kombination Microsoft Defender + Abnormal, mit einer Lizenzkosten-Ersparnis von 42 %.

- Einschränkungen: kein Sandboxing für Anhänge, kein URL-Rewriting, Post-Delivery-Verarbeitung (Latenzfenster), kein Support für Exchange On-Premises, hohe Preise (36 bis 80 Dollar pro Benutzer und Jahr).

Täglich werden weltweit mehr als 3,4 Milliarden Phishing-E-Mails versendet. Herkömmliche E-Mail-Gateways (SEG) blockieren Payload-basierte Bedrohungen effektiv: schädliche Anhänge, Phishing-Links, Massen-Spam.

Doch die kostspieligsten Angriffe haben weder Payload noch erkennbare Signatur. Business Email Compromise (BEC) sind reine Text-E-Mails, versendet von legitimen Konten oder Lookalike-Domains, die eine Überweisung, eine Bankverbindungsänderung oder Zugangsdaten anfordern. Das FBI beziffert die kumulierten BEC-Verluste auf über 55 Milliarden Dollar.

Genau dieses Problem will Abnormal Security lösen. 2018 gegründet und mit 5,1 Milliarden Dollar bewertet, verfolgt die Plattform einen grundlegend anderen Ansatz: Statt den E-Mail-Verkehr über eine MX-Umleitung vorgelagert zu filtern, verbindet sich Abnormal direkt mit den APIs von Microsoft 365 und Google Workspace, um jede E-Mail nach der Zustellung zu analysieren. Dabei setzt die Plattform auf verhaltensbasierte KI statt auf Signaturen und Regeln.

Bei CaptainDNS analysieren wir Abnormal unter dem Blickwinkel der DNS-Authentifizierung. Denn auch wenn Abnormal Ihre MX-, SPF- oder DKIM-Einträge nicht verändert, ist die Frage der Komplementarität zwischen technischer Authentifizierung und Verhaltenserkennung zentral. Dieser Artikel ist der dritte in unserer Serie über Enterprise-E-Mail-Sicherheitslösungen, nach unseren Leitfäden zu Mimecast und Proofpoint (Links am Ende des Artikels).

Überprüfen Sie Ihre E-Mail-Einträge

Was ist Abnormal Security und warum verändert der Verhaltensansatz die Spielregeln?

Um Abnormal zu verstehen, muss man zunächst nachvollziehen, warum herkömmliche Gateways bei BEC versagen.

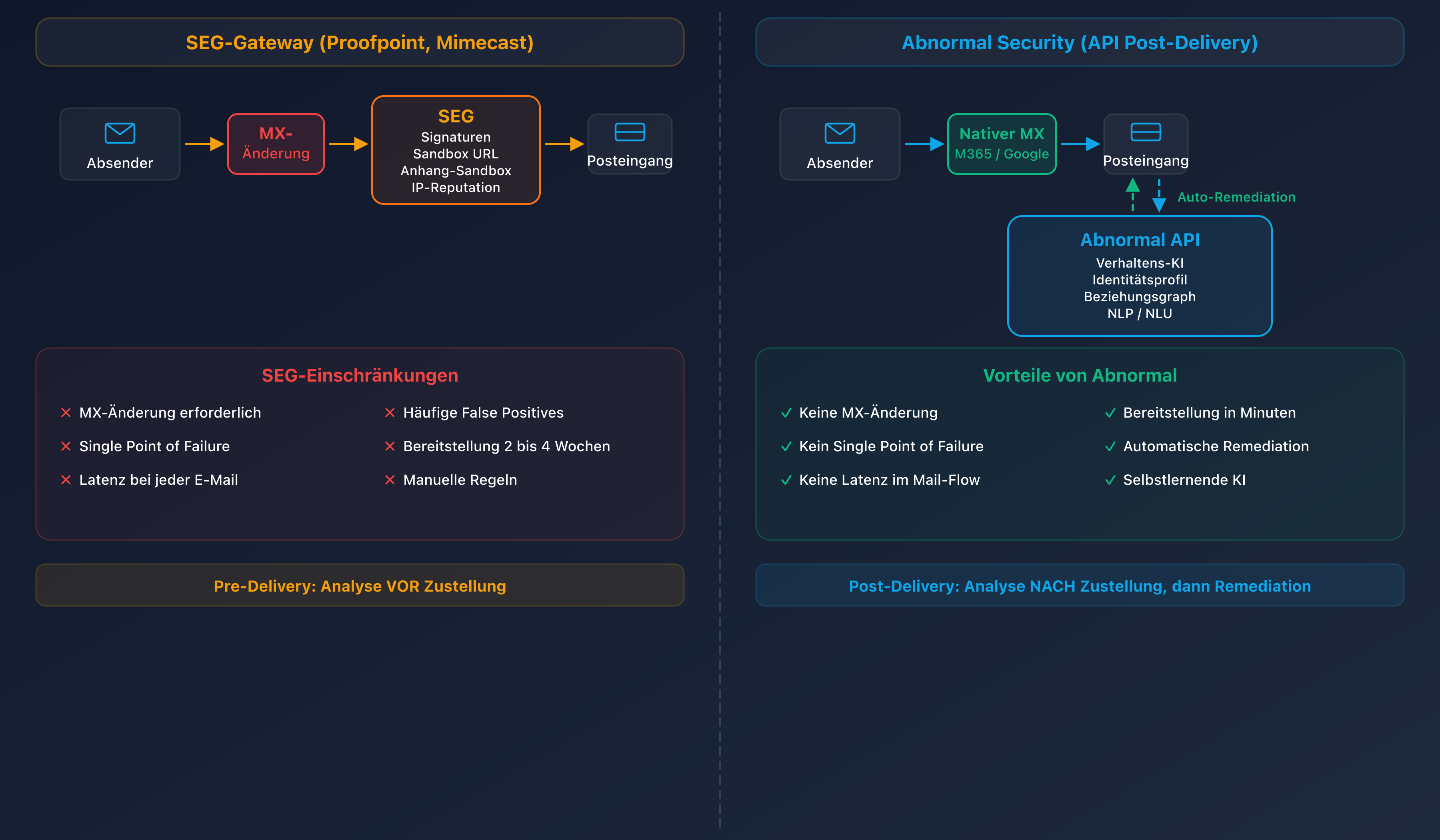

Ein klassisches SEG (Proofpoint, Mimecast, Barracuda) funktioniert wie ein Kontrollpunkt: Es schaltet sich über die MX-Einträge in den E-Mail-Fluss ein, prüft jede eingehende Nachricht und blockiert erkannte Bedrohungen anhand von Signaturen, Reputation, Sandboxing oder Linkanalyse. Dieses Modell ist effektiv gegen E-Mails mit schädlichem Payload. Doch eine BEC-E-Mail enthält nichts technisch Schädliches: keinen infizierten Anhang, keinen Phishing-Link, keine Malware. Es handelt sich um eine reine Text-E-Mail, gesendet von einem Menschen (oder einem kompromittierten Konto), die eine finanzielle Aktion anfordert.

Evan Reiser, CEO von Abnormal, bezeichnet diese Angriffe als "architekturbedingt unmöglich" zu erkennen für ein SEG. Das SEG kennt die internen Beziehungen Ihres Unternehmens nicht, weiß nicht, dass Ihr CFO niemals sonntags per E-Mail Überweisungen anfordert, und kann nicht erkennen, dass ein gewohnter Lieferant plötzlich seine Bankverbindung geändert hat. BEC nutzt das menschliche Vertrauen aus, nicht technische Schwachstellen.

Diese strukturelle Lücke war die Motivation für die Gründung von Abnormal im Jahr 2018. Die Plattform positioniert sich als "AI-native Human Behavior Security Platform": Statt zu analysieren, was die E-Mail enthält, analysiert sie, wer sie sendet, an wen, in welchem Kontext und ob dieses Verhalten normal ist.

Abnormal Security: das Unternehmen im Überblick

Abnormal Security wurde 2018 in San Francisco von Evan Reiser (CEO, ehemaliger Ingenieur bei Twitter und Gründer von Bloomspot) und Sanjay Jeyakumar (CTO) gegründet. Die Grundidee: Techniken der Finanzbetrugs-Erkennung (Verhaltensprofiling, Beziehungsgraphen) auf die E-Mail-Sicherheit anzuwenden.

Das Unternehmen hat insgesamt 546 Millionen Dollar in fünf Finanzierungsrunden eingesammelt. Die Serie D (abgeschlossen 2024) brachte die Bewertung auf 5,1 Milliarden Dollar. Zu den Investoren zählen Greylock Partners, Menlo Ventures, Insight Partners, Wellington Management und CrowdStrike.

In Zahlen:

- Über 3.200 Kunden, darunter mehr als 25 % der Fortune 500 (Maersk, Xerox, Domino's, Mattel und weitere)

- ARR über 100 Millionen Dollar (August 2023), mit starkem Wachstum

- Erneuerungsrate von 99 %, ein Zeichen hoher Kundenzufriedenheit

- 747 Mitarbeiter (Stand 2025)

Im April 2025 kündigte das Unternehmen sein Rebranding unter dem Namen Abnormal AI an, das die Erweiterung der Plattform über die reine E-Mail-Sicherheit hinaus widerspiegelt. Die überwiegende Mehrheit der Suchanfragen erfolgt jedoch weiterhin unter "Abnormal Security".

Zur Marktanerkennung:

- Gartner Leader im Magic Quadrant Email Security 2024 und 2025 (am weitesten rechts auf der Visions-Achse positioniert)

- Forrester Leader in der Wave Email Security Q2 2025 (höchste Strategiebewertung: 5.0/5 Innovation)

- Gartner Peer Insights: 4,8/5, 99 % Empfehlungsrate

- FedRAMP Moderate (2025), Zertifizierung für den US-amerikanischen öffentlichen Sektor

- ISO/IEC 42001, Norm für KI-Governance

- CNBC Disruptor 50 (2025)

Technische Architektur: Verhaltensbasierte KI statt Gateway

API-Anbindung über M365 und Google

Im Gegensatz zu SEGs, die den E-Mail-Verkehr über MX-Einträge umleiten, verbindet sich Abnormal direkt mit den nativen APIs der E-Mail-Plattformen. Für Microsoft 365 ist das die Graph API. Für Google Workspace die Gmail API.

Das Deployment beschränkt sich auf eine OAuth-Autorisierung. Abnormal wirbt mit einem Prozess in "4 Klicks": Der Administrator autorisiert die Anwendung in der M365- oder GWS-Konsole, und Abnormal erhält die erforderlichen Berechtigungen zum Lesen von E-Mails, Analysieren von Metadaten und Löschen oder Verschieben als schädlich identifizierter Nachrichten.

Die technischen Auswirkungen dieses Modells sind erheblich:

- Keine MX-Änderung. Ihre DNS-Einträge bleiben unverändert. Der E-Mail-Fluss wird nicht umgeleitet.

- Keine Transport Rules. Keine Routing-Regeln in Ihrem Tenant zu konfigurieren.

- Kein Single Point of Failure. Wenn Abnormal nicht verfügbar ist, kommen E-Mails weiterhin normal an. Im schlimmsten Fall fehlt vorübergehend der Abnormal-Schutz, nicht aber der E-Mail-Fluss.

- Keine zusätzliche Latenz. E-Mails werden nicht über einen Zwischenserver geleitet. Sie erreichen das Postfach direkt über den normalen Weg.

Der Kompromiss: Abnormal sieht E-Mails erst nach der Zustellung. Erkennung und Remediation erfolgen im Post-Delivery-Verfahren.

Die drei Säulen der Verhaltenserkennung

Die Erkennungs-Engine von Abnormal basiert auf drei simultanen Analyse-Achsen.

Das Identitätsprofiling erstellt eine verhaltensbasierte Baseline für jeden Benutzer, jeden externen Lieferanten und jeden mit der Organisation interagierenden Dienst. Das System lernt die üblichen Sendezeiten, Anfragetypen, den Schreibstil, häufige Empfänger und die genutzten Plattformen. Jede signifikante Abweichung von dieser Baseline löst einen Risikoscore aus.

Der Beziehungsgraph kartiert die Kommunikation zwischen allen Entitäten: Wer kommuniziert mit wem, wie häufig, zu welchen Themen und mit welchen zeitlichen Mustern. Eine E-Mail, die angeblich von einem gewohnten Lieferanten stammt, aber von einer nie zuvor gesehenen Adresse kommt, oder eine Überweisungsanfrage von einem Kontakt, der solche nie stellt, löst einen Alarm aus. Der Graph umfasst interne Beziehungen (Mitarbeiter zu Mitarbeiter) und externe (Lieferanten, Partner, Kunden).

Die NLP/NLU-Inhaltsanalyse (Natural Language Processing / Natural Language Understanding) bewertet den Tonfall, die Dringlichkeit, atypische Finanzanfragen und im Text vorhandene psychologische Manipulationstechniken. Eine E-Mail mit technisch legitimem Inhalt, deren Tonfall jedoch ungewöhnlichen Zeitdruck ausübt ("Überweisung muss vor Mittag erfolgen"), wird markiert.

Diese drei Achsen werden in Echtzeit korreliert. Eine E-Mail mit einer Anomalie auf nur einer Achse kann toleriert werden. Eine E-Mail, die auf allen drei Achsen gleichzeitig abweicht, wird mit hoher Konfidenz als Bedrohung eingestuft.

Attune 1.0: Das verhaltensbasierte Foundation-Modell (März 2026)

Im März 2026 stellte Abnormal Attune 1.0 vor, beschrieben als das erste Foundation-Modell, das auf die verhaltensbasierte Erkennung von E-Mail-Bedrohungen spezialisiert ist.

Attune ist eine einheitliche Transformer-Architektur, die Identitäts-, Verhaltens- und Inhaltssignale gemeinsam verarbeitet. Im Gegensatz zum früheren Ansatz (spezialisierte Modelle pro Bedrohungstyp, in einer Pipeline kombiniert) fusioniert Attune alle Signale in einem gemeinsamen Repräsentationsraum. Die Analogie: der Wechsel von mehreren Spezialisten, die sich sequenziell abstimmen, zu einem einzigen Experten, der alle Dimensionen beherrscht.

Die angekündigten Zahlen:

- Trainiert auf über einer Milliarde Verhaltenssignalen aus Kundenumgebungen

- Steuert 85 % der Erkennungen der Plattform

- Erkennt über 150.000 Angriffskampagnen pro Woche

- 50 % Verbesserung der Genauigkeit gegenüber den Vorgängermodellen

Die praktische Auswirkung: Attune erkennt Angriffskampagnen, die von spezialisierten Modellen nicht identifiziert worden wären, insbesondere "Low and Slow"-Angriffe, bei denen der Angreifer ein geringes Volumen an gezielten E-Mails versendet, ohne erkennbares Kampagnenmuster für herkömmliche Ansätze.

Post-Delivery-Verarbeitung: konkreter Ablauf

Der Verarbeitungszyklus von Abnormal verläuft in vier Schritten.

Erstens wird die E-Mail über den normalen Weg in das Postfach des Empfängers zugestellt (über den MX der Domain, sei es Microsoft 365, Google Workspace oder ein vorgelagertes SEG). Abnormal greift in diese Zustellung nicht ein.

Zweitens benachrichtigt die Graph API oder Gmail API Abnormal über den Eingang der Nachricht. Abnormal ruft Inhalt, Header, Metadaten und Anhänge ab.

Drittens bewertet die Analyse-Engine die Nachricht in wenigen Sekunden. Die drei Säulen (Identität, Verhalten, Inhalt) werden gleichzeitig über Attune 1.0 herangezogen.

Viertens führt Abnormal bei als schädlich identifizierten Nachrichten die automatische Remediation durch: Verschiebung in einen Quarantäneordner, Löschung oder Markierung. Der Benutzer sieht die Nachricht möglicherweise nie, wenn die Remediation schnell genug erfolgt.

Das Latenzfenster ist der kritische Punkt dieses Modells. Zwischen Zustellung und Remediation vergehen einige Sekunden bis wenige Dutzend Sekunden. Während dieses Zeitfensters ist die E-Mail technisch im Postfach zugänglich. Für die Mehrheit der BEC-Angriffe (die auf eine menschliche Aktion abzielen, nicht auf einen sofortigen Klick) ist diese Latenz vernachlässigbar. Für E-Mails mit dringenden Phishing-Links ist sie es weniger.

Drittanbieter-SEG ersetzen: die Kombination Nativer Schutz + Abnormal

Abnormal verbreitet aktiv eine kommerzielle Botschaft: Ersetzen Sie Ihr Drittanbieter-SEG durch die Kombination Microsoft Defender for Office 365 (oder EOP) + Abnormal. Die Argumentation lautet: Defender übernimmt die bekannten Bedrohungen (Malware, Spam, Payload-basiertes Phishing) mit seinen nativen Fähigkeiten, während Abnormal die Social-Engineering-Bedrohungen (BEC, VEC, Account Takeover) abdeckt, die Defender weniger gut erkennt.

Die von Abnormal beanspruchten Zahlen:

- 65 % der Kunden haben ihr Drittanbieter-SEG abgelöst (Proofpoint, Mimecast oder andere)

- Über 1.300 Proofpoint-Kunden sind innerhalb von 12 Monaten zu Abnormal migriert

- 42 % Ersparnis bei den Lizenzkosten im Vergleich zur Beibehaltung eines Drittanbieter-SEG

Dieses Modell ist auf dem Papier überzeugend. Es setzt aber voraus, dass Defender für Payload-basierte Bedrohungen ausreicht, was von Ihrer Umgebung, Ihrer Branche und Ihrer Risikotoleranz abhängt. Wir erläutern die Argumente für und gegen im Abschnitt zur Debatte Gateway vs. API.

Abnormal und DNS-Authentifizierung: zwei komplementäre Schichten

Was SPF, DKIM und DMARC schützen vs. was Abnormal schützt

SPF, DKIM und DMARC bilden die technische Authentifizierungsschicht der E-Mail. Ihre Aufgabe: sicherstellen, dass die E-Mail tatsächlich vom autorisierten Server stammt (SPF), dass der Inhalt während der Übertragung nicht verändert wurde (DKIM) und dass die Absender-Domain mit diesen Prüfungen abgeglichen ist (DMARC). Mit einer DMARC-Policy auf p=reject kann ein Angreifer keine E-Mail von @captaindns.com über einen nicht autorisierten Server versenden: Die Nachricht wird noch vor Erreichen des Postfachs abgelehnt.

Abnormal arbeitet auf einer völlig anderen Ebene. Die Plattform prüft nicht die technische Authentizität der E-Mail. Sie bewertet, ob das Verhalten des Absenders, der Inhalt der Nachricht und der Kommunikationskontext mit dem übereinstimmen, was das Unternehmen erwartet.

Keines von beiden genügt allein. DMARC blockiert direktes Spoofing, lässt aber E-Mails von kompromittierten Konten oder Lookalike-Domains durch. Abnormal erkennt Verhaltensangriffe, verhindert aber nicht, dass ein Angreifer Ihre Domain fälscht, wenn Ihr DMARC auf p=none steht.

Wann reicht DMARC nicht aus?

Vier Szenarien zeigen die Grenzen der DNS-Authentifizierung gegenüber modernen Angriffen.

Kompromittierte Konten. Ein Angreifer übernimmt das E-Mail-Konto eines Mitarbeiters (über Credential-Phishing, Malware oder Credential Stuffing). Von diesem Konto gesendete E-Mails passieren SPF, DKIM und DMARC problemlos: Sie stammen vom legitimen Server mit legitimer Signatur. DMARC ist dafür konzipiert, die Domain zu authentifizieren, nicht um ein kompromittiertes Konto zu erkennen.

Lookalike-Domains. Der Angreifer registriert eine visuell ähnliche Domain (z. B. captaindnss.com oder captaindns-billing.com) und konfiguriert SPF, DKIM und DMARC korrekt für diese Domain. Die E-Mails bestehen alle Authentifizierungsprüfungen. Der Schutz beruht dann auf der Aufmerksamkeit des Empfängers oder auf einer Verhaltensanalyse, die erkennt, dass diese Domain nie zuvor mit dem Unternehmen kommuniziert hat.

Lieferantenausnahmen in DMARC-Policies. Manche Organisationen pflegen permissive DMARC-Policies (p=none oder p=quarantine mit niedrigem Prozentsatz), um legitime E-Mails von schlecht konfigurierten Drittanbietern nicht zu blockieren. Diese Ausnahmen schaffen ausnutzbare Lücken.

VEC (Vendor Email Compromise). Der Angreifer kompromittiert das E-Mail-Konto eines echten Lieferanten. Die E-Mail stammt von der echten Lieferanten-Domain, besteht alle DNS-Authentifizierungen und verweist auf laufende echte Transaktionen. Nur eine Verhaltensanalyse kann erkennen, dass die Anfrage zur Änderung der Bankverbindung abnormal ist.

Warum SPF/DKIM/DMARC auch mit Abnormal unverzichtbar bleiben

Die Einführung von Abnormal entbindet keineswegs von einer robusten DNS-Authentifizierung. Vier Gründe:

Erste Verteidigungslinie. SPF/DKIM/DMARC blockieren direktes Spoofing im Vorfeld des E-Mail-Flusses, noch bevor Abnormal ins Spiel kommt. Eine DMARC-Policy auf p=reject eliminiert ein erhebliches Volumen betrügerischer E-Mails und reduziert so die Angriffsfläche, die die Verhaltensschicht analysieren muss.

Rauschreduzierung. DMARC auf p=reject reduziert das Angriffsvolumen, das Abnormal analysieren muss, drastisch. Weniger Rauschen bedeutet weniger Fehlalarme und eine effektivere Verhaltenserkennung bei wirklich raffinierten Bedrohungen.

Ausgehender Verkehr wird nicht abgedeckt. Abnormal übernimmt nicht die Authentifizierung ausgehender E-Mails. Wenn Ihr Unternehmen E-Mails versendet, schützen nur SPF, DKIM und DMARC Ihre Empfänger vor Domain-Spoofing.

Partnerschaft Abnormal + Valimail. Abnormal hat eine Partnerschaft mit Valimail formalisiert, um seine Kunden beim DMARC-Enforcement zu begleiten. Ein klares Signal: Selbst Abnormal betrachtet DMARC auf p=reject als Voraussetzung, nicht als Option.

Das Abnormal-Produktökosystem

Die Abnormal-Plattform hat sich über die reine Erkennung schädlicher E-Mails hinaus erweitert. Hier die aktuellen Module.

Inbound Email Security ist das Hauptprodukt. Es deckt das gesamte Spektrum eingehender E-Mail-Bedrohungen ab: Phishing, BEC, VEC, Malware, Ransomware per E-Mail. Dieses Modul nutzt Attune 1.0 für die Verhaltenserkennung.

Email Account Takeover Protection überwacht Anzeichen für die Kompromittierung von E-Mail-Konten innerhalb des Unternehmens. Das Modul erstellt Anmelde-Baselines (Geolokalisierung, Gerät, Browser, Uhrzeit, Häufigkeit) und erkennt Anomalien: Anmeldung aus einem ungewöhnlichen Land, plötzliche Änderung von Weiterleitungsregeln, atypischer VPN-Zugriff. Die Remediation erfolgt automatisch: Kontosperrung und Benachrichtigung des Administrators.

AI Security Mailbox ersetzt das Phishing-Meldepostfach des Unternehmens durch eine autonome Triage, die rund um die Uhr arbeitet. Wenn ein Mitarbeiter eine verdächtige E-Mail meldet, analysiert die KI sie sofort, kategorisiert die Bedrohung und antwortet dem Mitarbeiter mit einer Bewertung. Bestätigte Bedrohungen lösen eine automatische Remediation in allen Postfächern aus, die dieselbe Nachricht erhalten haben.

AI Phishing Coach generiert Phishing-Simulationen basierend auf den tatsächlich in der Kundenumgebung blockierten Bedrohungen. Anstelle generischer Simulationen reproduziert jede Testkampagne die Merkmale der Angriffe, die das Unternehmen tatsächlich ins Visier nehmen.

Security Posture Management prüft die Konfiguration der Microsoft-365-Umgebung: übermäßige Berechtigungen, verdächtige Weiterleitungsregeln, risikobehaftete OAuth-Anwendungen, Fehlkonfigurationen der Sicherheitsrichtlinien. Das Modul identifiziert ausnutzbare Konfigurationslücken.

AI Data Analyst ermöglicht Sicherheitsteams, ihre Sicherheitslage in natürlicher Sprache abzufragen. Statt komplexe Abfragen in einem SIEM zu erstellen, stellt der Analyst eine Frage ("Welche 10 Benutzer wurden diesen Monat am häufigsten angegriffen?") und erhält eine strukturierte Antwort.

Multi-Plattform-Erweiterung. Abnormal erweitert seine Abdeckung über E-Mail hinaus auf Slack, Microsoft Teams, Zoom und integriert sich mit Plattformen wie Okta (Identität), CrowdStrike (Endpoint) und Workday (HR). Das Ziel: dieselbe Verhaltenserkennung auf Collaboration-Kanäle anzuwenden.

Die Vorteile von Abnormal Security

Abnormal hebt sich durch eine Kombination von Stärken ab, die die Leader-Positionierung bei Gartner und Forrester rechtfertigen.

- Unübertroffene BEC/VEC-Erkennung. Dort, wo SEGs bei E-Mails ohne Payload strukturell versagen, identifiziert der Verhaltensansatz Anomalien in Identität, Kontext und Inhalt. Vendor Email Compromise, von legitimen Konten stammend, sind das Kerngebiet von Abnormal.

- Deployment in Minuten. Keine MX-Änderung, keine DNS-Modifikation, keine Transport Rules. Die OAuth-Integration in "4 Klicks" reduziert das Deployment von mehreren Wochen (für ein SEG) auf wenige Minuten. Die Verhaltenskalibrierung dauert 14 Tage, aber der Basisschutz ist sofort aktiv.

- Nahezu wartungsfrei. Abnormal arbeitet im "Set and Forget"-Modus. Keine manuellen Regeln zu pflegen, keine Allowlists zu verwalten. Die Verhaltensmodelle passen sich automatisch an organisatorische Veränderungen an (neue Mitarbeiter, neue Lieferanten, Prozessänderungen).

- 95 % weniger SOC-Triage-Aufwand. Die AI Security Mailbox und die automatische Remediation eliminieren den Großteil der manuellen Arbeit bei der Bewertung von E-Mail-Meldungen.

- Attune 1.0: gesteigerte Erkennungsleistung. Über 150.000 erkannte Angriffskampagnen pro Woche und eine 50-prozentige Genauigkeitsverbesserung gegenüber den Vorgängermodellen.

- Einstimmige Marktanerkennung. Gartner Leader in zwei aufeinanderfolgenden Jahren (2024 und 2025), Forrester Leader (Q2 2025), Gartner Peer Insights 4,8/5 bei 99 % Empfehlungsrate.

- Fortgeschrittene Zertifizierungen. FedRAMP Moderate für den US-amerikanischen öffentlichen Sektor, ISO/IEC 42001 für KI-Governance.

- Erweiterung über E-Mail hinaus. Abdeckung von Slack, Teams, Zoom und Integration mit Okta, CrowdStrike und Workday positionieren Abnormal als Multi-Channel-Plattform für Verhaltenssicherheit.

Einschränkungen und Nachteile

Keine Lösung kommt ohne Kompromisse. Hier die konkreten Einschränkungen, die vor der Wahl von Abnormal zu bewerten sind.

- Kein Sandboxing für Anhänge. Abnormal führt angehängte Dateien nicht in einer isolierten Umgebung aus. Anhänge werden von den KI-Modellen analysiert, aber es gibt keine Detonation in einer Sandbox. Für Zero-Day-Bedrohungen über schädliche Dokumente ist dies eine reale Lücke.

- Kein URL-Rewriting. Abnormal ersetzt keine Links in E-Mails durch Verifizierungs-URLs (im Gegensatz zu Proofpoint URL Defense oder Mimecast URL Protect). Kein "Time-of-Click"-Schutz: Wird ein Link nach der Analyse bösartig, ist der Benutzer beim Klicken nicht geschützt.

- Post-Delivery-Verarbeitung. Das Latenzfenster zwischen Zustellung und Remediation ist der grundlegende Kompromiss des API-Modells. Für einige Sekunden bis wenige Dutzend Sekunden ist die E-Mail im Postfach sichtbar.

- Kein Support für Exchange On-Premises. Abnormal erfordert Microsoft 365 oder Google Workspace. Dies ist ein Ausschlusskriterium für bestimmte Branchen (Finanzen, Verteidigung, Gesundheitswesen), in denen die Cloud-Migration noch nicht abgeschlossen ist.

- Keine E-Mail-Archivierung, keine Continuity, kein DLP. Abnormal ist eine Erkennungslösung, keine E-Mail-Management-Plattform. Wenn Sie ein SEG mit diesen Funktionen ersetzen, benötigen Sie alternative Lösungen.

- Eingeschränkte Alert-Anpassung. Alerts sind binär: aktiviert oder deaktiviert. Der Granularitätsgrad wird von manchen Nutzern als begrenzt beschrieben.

- Verbesserungswürdiges Reporting. Dashboards und Berichte lassen im Vergleich zu ausgereiften SEGs wie Proofpoint oder Mimecast an Tiefe und Anpassungsmöglichkeiten vermissen.

- Keine Überwachung des ausgehenden Verkehrs. Ausgehende E-Mails werden nicht analysiert. Schatten-IT, Datenlecks per E-Mail und kompromittierte Konten, die Spam versenden, werden im ausgehenden Verkehr nicht erkannt.

- Hohe Preise. Zwischen 36 und 80 Dollar pro Benutzer und Jahr, je nach Modulanzahl. Mehrjahresverträge (2 bis 3 Jahre) ermöglichen Rabatte von 15 bis 30 %, aber die Kosten bleiben erheblich als Ergänzung zu einer Defender-Lizenz.

- Vollständige Abhängigkeit von Microsoft- und Google-APIs. Wenn Microsoft oder Google Berechtigungen, Kontingente oder die Struktur dieser APIs ändert, kann Abnormal direkt betroffen sein. Dies ist ein strukturelles Langzeitrisiko.

Gateway vs. API: die Debatte, die die E-Mail-Sicherheit spaltet

Der E-Mail-Sicherheitsmarkt wird von einer grundlegenden Debatte zwischen zwei Architekturen durchzogen. Hier ein strukturierter Vergleich.

| Kriterium | SEG (Pre-Delivery) | ICES API (Post-Delivery) |

|---|---|---|

| Position im Fluss | Vorgelagert (MX umgeleitet) | Nachgelagert (API Post-Delivery) |

| DNS-Änderung | Ja (MX, SPF, teils DKIM) | Nein |

| Deployment | Tage bis Wochen | Minuten bis Stunden |

| Zusätzliche Latenz | Ja (Transit über das SEG) | Nein |

| BEC/VEC-Erkennung | Begrenzt (kein Verhaltenskontext) | Stark (Profiling, Graph, NLP) |

| Sandboxing / URL-Rewrite | Ja | Nein (bei Abnormal) |

| Single Point of Failure | Ja (SEG-Ausfall = blockierte E-Mails) | Nein |

| Archivierung / Continuity | Häufig integriert | Nein |

Argumente für das Gateway. Das SEG blockiert Bedrohungen, bevor sie das Postfach erreichen. Sandboxing für Anhänge, URL-Rewriting mit Click-Time-Prüfung und integrierte Archivierung sind Fähigkeiten, die das API-Modell nicht bietet. Für Organisationen mit hohem Volumen an Payload-basierten Bedrohungen (Malware, Ransomware per E-Mail) bleibt das SEG die robusteste Verteidigungslinie.

Argumente für die API. Das Deployment ist trivial, die Wartung minimal und die BEC/VEC-Erkennung strukturell überlegen. Kein Single Point of Failure, keine zusätzliche Latenz im E-Mail-Fluss, keine komplexe DNS-Konfiguration zu pflegen. Für Organisationen, deren Hauptbedrohung BEC ist und die bereits über Defender für Payload-Bedrohungen verfügen, ist das API-Modell die logische Wahl.

Das hybride Modell im Kommen. Der Markt konvergiert hin zu einem Modell, bei dem Microsoft Defender (oder EOP) den Basisschutz übernimmt (Spam, Malware, bekanntes Phishing) und eine ICES-Lösung wie Abnormal die Verhaltensschicht ergänzt. Das ist das von Abnormal propagierte "Displace Your SEG", und die Migrationszahlen (65 % der Kunden haben ihr Drittanbieter-SEG abgelöst) deuten darauf hin, dass dieses Modell an Boden gewinnt.

Risiken des "All-API"-Ansatzes. Das Post-Delivery-Latenzfenster bleibt ein Kompromiss. Die Abhängigkeit von Drittanbieter-APIs (Microsoft Graph, Gmail API) birgt ein Plattformrisiko. Und das Fehlen von Sandboxing und URL-Rewriting hinterlässt Lücken in der Abdeckung, die Defender allein nicht immer schließt.

Vergleich: Abnormal im Vergleich zu Proofpoint, Mimecast und Microsoft Defender

| Kriterium | Abnormal Security | Proofpoint | Mimecast | Defender M365 |

|---|---|---|---|---|

| Typ | ICES (API) | SEG (Gateway) | SEG (Gateway + API) | Nativ M365 |

| KI-Erkennung | Attune 1.0 (verhaltensbasiert) | Nexus AI (6 Komponenten) | CyberGraph 2.0 + ML | Integriertes ML |

| Deployment | API OAuth, 4 Klicks | MX-Redirect, Wochen | MX-Redirect + API-Modus | Nativ, keine Änderung |

| DMARC | Nein (Partnerschaft Valimail) | EFD DMARC managed + Hosted SPF | DMARC Analyzer integriert | Nein |

| Archivierung | Nein | Nein (separate Lizenz) | Nativ (bis zu 99 Jahre) | Nein (Purview separat) |

| Preis | 36-80 $/Benutzer/Jahr | ~87K $/Jahr Median (Vendr) | 3,50-8 $/Benutzer/Monat | < 2 Euro/Benutzer/Monat |

| Ideal für | BEC/VEC, überlastetes SOC, M365/GWS | Fortune 500, Threat Intel, Compliance | Mittelstand, Archivierung, All-in-One | Begrenztes Budget, Full M365 |

Proofpoint: die Referenz für Threat Intelligence

Proofpoint dominiert das Enterprise-Segment mit 87 der 100 größten Fortune-100-Unternehmen als Kunden. Die Nexus-AI-Engine stützt sich auf 6 KI-Komponenten und eine Billion Datenpunkte für die Erkennung. Die TAP-Suite (Targeted Attack Protection) umfasst URL Defense, Attachment Defense und Predictive Sandboxing, drei Fähigkeiten, die bei Abnormal fehlen.

Proofpoint bietet zudem EFD (Email Fraud Defense) für DMARC-Management und Hosted SPF, verwaltete DNS-Authentifizierungsdienste. Das ist ein erheblicher Vorteil für große Organisationen mit komplexen SPF-Einträgen.

Die Schwächen: hohe Administrationskomplexität, Premium-Preisgestaltung (Median 87.000 Dollar pro Jahr laut Vendr) und der EchoSpoofing-Vorfall 2024, bei dem sechs Monate lang 14 Millionen betrügerische E-Mails pro Tag über Proofpoint-Server geleitet wurden, indem permissive Relay-Konfigurationen ausgenutzt wurden.

Für eine vollständige Analyse lesen Sie unseren Proofpoint-Leitfaden (Link am Ende des Artikels).

Mimecast: die All-in-One-Lösung für den Mittelstand

Mimecast zeichnet sich durch den Funktionsumfang seiner Plattform aus: native Archivierung (bis zu 99 Jahre Aufbewahrung), E-Mail-Continuity bei Ausfällen, integrierter DMARC Analyzer und die TTP-Suite (URL Protect, Attachment Protect, Impersonation Protect). Das CyberGraph-2.0-Modul ergänzt eine verhaltensbasierte Analyseschicht.

2026 führte Mimecast ein vollständiges API-Deployment-Modell für M365 ein und verringerte damit den Abstand zu ICES-Lösungen. Die Plattform adressiert den Mittelstand (500 bis 5.000 Benutzer) mit dem besten Funktions-Preis-Verhältnis im Segment.

Der Supply-Chain-Vorfall von 2021 (Kompromittierung im Rahmen des SolarWinds/NOBELIUM-Angriffs) wurde behoben, bleibt aber ein Referenzpunkt in Risikobewertungen.

Lesen Sie unseren kompletten Mimecast-Leitfaden (Link am Ende des Artikels).

Die native Wahl für M365-Umgebungen

Defender ist die native E-Mail-Sicherheitslösung von Microsoft 365. Keine MX-Änderung, keine DNS-Konfiguration, Aktivierung im bestehenden Tenant. Die Kosten liegen unter 2 Euro pro Benutzer und Monat im Rahmen der M365-E5-Lizenzen oder als Add-on.

Die unabhängigen Erkennungswerte (9,1/10) sind solide für Payload-basierte Bedrohungen (Malware, Phishing mit Link). Die Schwächen liegen bei der BEC-Erkennung (schwächer als spezialisierte Lösungen), dem Fehlen proprietärer Threat Intelligence auf Proofpoint-Niveau und dem Fehlen nativer E-Mail-Archivierung (Microsoft Purview ist ein separates Produkt).

Auf dieser Basis empfiehlt Abnormal aufzubauen: Defender für bekannte Bedrohungen, Abnormal für Verhaltensbedrohungen.

Wann ist Abnormal Security die richtige Wahl?

Abnormal eignet sich, wenn Ihr Unternehmen Microsoft 365 oder Google Workspace nutzt, BEC/VEC Ihre Hauptbedrohung ist (Branchen mit hohem Transaktionsvolumen: Finanzen, Immobilien, Supply Chain), Ihr SOC von der Triage der E-Mail-Meldungen überlastet ist, Sie ein schnelles Deployment ohne Infrastrukturänderung suchen und Sie das Budget haben, Defender durch eine spezialisierte Schicht zu ergänzen.

Abnormal ist nicht geeignet, wenn Sie Exchange On-Premises nutzen, E-Mail-Archivierung, DLP oder integrierte E-Mail-Continuity benötigen, Ihr Budget begrenzt ist und Defender allein ausreichen muss, oder wenn Sie Sandboxing für Anhänge und URL-Rewriting benötigen (überwiegend Payload-basierte Bedrohungen).

Schritt-für-Schritt-Deployment-Anleitung

Schritt 1: Aktuelle DNS-Lage prüfen. Überprüfen Sie vor jedem Deployment den Zustand Ihrer SPF-, DKIM- und DMARC-Einträge. Nutzen Sie das DKIM Record Check von CaptainDNS, um Ihre Signaturen zu validieren, sowie die SPF- und DMARC-Tools über den CTA oben. Eine saubere Bestandsaufnahme ist unverzichtbar, bevor Sie eine Sicherheitsschicht hinzufügen.

Schritt 2: DMARC auf p=reject verstärken. Wenn Ihre DMARC-Policy auf p=none oder p=quarantine steht, planen Sie die Migration auf p=reject vor oder parallel zum Abnormal-Deployment. Dies ist eine von Abnormal selbst empfohlene Voraussetzung. Beginnen Sie mit der Analyse der aggregierten DMARC-Berichte, um legitime Absender zu identifizieren, die nicht von Ihrem SPF abgedeckt sind.

Schritt 3: Abnormal per OAuth verbinden. Autorisieren Sie in der Microsoft-365- oder Google-Workspace-Administrationskonsole die Abnormal-Anwendung und erteilen Sie die erforderlichen Berechtigungen (E-Mail-Lesezugriff, Remediation-Aktionen). Der Vorgang dauert wenige Minuten.

Schritt 4: Kalibrierungsphase. Während 14 Tagen erstellt Abnormal die Verhaltens-Baseline Ihres Unternehmens. Es lernt die Kommunikationsmuster, die Beziehungen zwischen Entitäten, die Sendegewohnheiten. In dieser Phase arbeitet die Lösung im Beobachtungsmodus: Sie erkennt, führt aber keine automatische Remediation durch.

Schritt 5: Automatische Remediation und ergänzende Module aktivieren. Aktivieren Sie nach der Kalibrierung die automatische Remediation (Verschiebung oder Löschung als schädlich identifizierter E-Mails). Stellen Sie anschließend je nach Bedarf die ergänzenden Module bereit: Account Takeover Protection, AI Security Mailbox, AI Phishing Coach.

Überprüfen Sie, ob Ihre E-Mail-Sicherheit funktioniert

Das Deployment von Abnormal befreit nicht von einer kontinuierlichen Überprüfung der gesamten E-Mail-Sicherheitskette.

SPF/DKIM/DMARC mit CaptainDNS testen. Überprüfen Sie regelmäßig, ob Ihre Authentifizierungseinträge gültig sind, ob der SPF das Limit von 10 Lookups nicht überschreitet, ob die DKIM-Schlüssel veröffentlicht und aktiv sind und ob die DMARC-Policy auf p=reject mit aktivierten Berichten steht.

E-Mail-Header überprüfen. Inspizieren Sie die Authentication-Results- und ARC-Header empfangener E-Mails, um zu bestätigen, dass SPF, DKIM und DMARC korrekt bestanden werden. ARC-Header sind besonders wichtig, wenn ein SEG oder ein Zwischenrelay noch in Ihrem E-Mail-Fluss vorhanden ist.

Abnormal-Dashboard kontrollieren. Überwachen Sie die Anzahl der Erkennungen, die Fehlalarmrate, die Abdeckung nach Bedrohungstyp und die zeitlichen Trends. Eine ungewöhnlich hohe Fehlalarmrate kann auf ein Kalibrierungsproblem hindeuten.

Posture-Audit über Security Posture Management. Wenn Sie das SPM-Modul von Abnormal nutzen, setzen Sie es ein, um M365-Konfigurationsfehler zu identifizieren: übermäßige OAuth-Berechtigungen, verdächtige Weiterleitungsregeln, Konten ohne MFA.

Häufige Fehler vermeiden

SEG entfernen, ohne zuerst DMARC zu verstärken. Wenn Sie von einem SEG zum Modell Defender + Abnormal migrieren, stellen Sie sicher, dass Ihr DMARC auf p=reject steht, bevor Sie das SEG deaktivieren. Ohne diesen Schutz steigt das direkte Spoofing-Volumen, und Abnormal ist nicht dafür konzipiert, diese Bedrohungen zu blockieren.

Das Post-Delivery-Latenzfenster ignorieren. Die Post-Delivery-Remediation ist schnell, aber nicht sofort. Für E-Mails mit dringenden Phishing-Links ist dieses Zeitfenster ein reales Risiko. Sensibilisieren Sie die Benutzer, nicht sofort auf Links in unerwarteten E-Mails zu klicken.

Erteilte OAuth-Berechtigungen nicht prüfen. Die Abnormal-Integration erfordert umfangreiche Berechtigungen in Ihrem M365- oder GWS-Tenant. Dokumentieren Sie diese Berechtigungen genau, überprüfen Sie, ob sie dem Minimum entsprechen, und integrieren Sie sie in Ihre regelmäßigen Sicherheitsreviews.

Bei p=none verharren ohne DMARC-Enforcement-Plan. Abnormal funktioniert mit jeder DMARC-Policy, aber eine p=none-Policy lässt direktes Spoofing durch, das die Verhaltenserkennung überlastet. Planen Sie einen Weg zu p=reject.

Drittanbieter-Absender im SPF bei Migration vergessen. Wenn Sie ein SEG ersetzen, das Ihre ausgehenden E-Mails weitergeleitet hat, stehen die SEG-Server wahrscheinlich in Ihrem SPF-Eintrag. Vergessen Sie beim Entfernen des SEG nicht, den SPF zu aktualisieren: den überflüssig gewordenen Include entfernen und eventuell neue Absender hinzufügen.

Benutzerschulungen trotz AI Phishing Coach vernachlässigen. Automatisierung reduziert das Risiko, beseitigt es aber nicht. Das AI-Phishing-Coach-Modul ist ein Werkzeug, kein Ersatz für eine Wachsamkeitskultur. Die Simulationen sollten durch regelmäßige Kommunikation über tatsächlich blockierte Bedrohungen ergänzt werden.

Auf Abnormal für Archivierung oder Compliance zählen. Abnormal archiviert keine E-Mails und bietet keine regulatorischen Compliance-Funktionen (Legal Hold, eDiscovery). Wenn Sie diese Funktionen mit Ihrem SEG hatten, planen Sie eine dedizierte Lösung ein.

Aktionsplan in 10 Schritten

- Prüfen Sie die aktuelle DNS-Lage mit CaptainDNS (SPF, DKIM, DMARC)

- Bewerten Sie die technische Eignung: Microsoft 365 oder Google Workspace, verfügbares Budget, BEC als Hauptbedrohung

- Fordern Sie eine Demo und einen POC von Abnormal an (kostenlose Evaluierungsphase)

- Verstärken Sie DMARC auf

p=quarantine, dannp=rejectunter Auswertung der aggregierten Berichte - Verbinden Sie Abnormal per OAuth (M365 oder GWS)

- Beobachten Sie während der 14-tägigen Kalibrierungsphase (Beobachtungsmodus, keine automatische Remediation)

- Aktivieren Sie die automatische Remediation nach Validierung der Kalibrierungsergebnisse

- Stellen Sie AI Security Mailbox und AI Phishing Coach für ergänzende Abdeckung bereit

- Evaluieren Sie die Ablösung des Drittanbieter-SEG, falls sinnvoll (Modell Defender + Abnormal)

- Planen Sie monatliche Reviews: Erkennungen, Fehlalarme, Abdeckung, DMARC-Status

📚 E-Mail-Gateway-Leitfäden

Diese Analyse ist Teil unserer Serie über Enterprise-E-Mail-Sicherheitslösungen:

- Mimecast Secure Email Gateway: Architektur, DNS-Konfiguration, Vergleich und Aktionsplan

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 und DNS-Konfiguration

- Abnormal Security (dieser Artikel): Verhaltensbasierte KI, API-Deployment, Attune 1.0

- Cisco Secure Email Gateway: CES Cloud Gateway, Ironport-Erbe, Rückzug aus dem Gartner 2025 und Migrationsplan

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) und DMARC Management

FAQ

Kann Abnormal Security Proofpoint oder Mimecast ersetzen?

Nicht direkt. Abnormal ersetzt die BEC/VEC-Erkennungsschicht eines SEG, aber nicht die Sandboxing-, URL-Rewriting-, Archivierungs- oder E-Mail-Continuity-Funktionen. Das von Abnormal empfohlene Modell ist, das Drittanbieter-SEG durch Microsoft Defender (Payload-basierte Bedrohungen) + Abnormal (Verhaltensbedrohungen) zu ersetzen. 65 % der Abnormal-Kunden haben dieses Modell gewählt. Wenn Sie von der Archivierung oder E-Mail-Continuity Ihres aktuellen SEG abhängig sind, planen Sie Alternativlösungen vor der Migration ein.

Wie funktioniert das API-Deployment von Abnormal?

Abnormal verbindet sich per OAuth mit Ihrem Microsoft-365-Tenant (Graph API) oder Google Workspace (Gmail API). Der Administrator autorisiert die Anwendung in der Administrationskonsole und erteilt Lese- und Remediation-Berechtigungen. Der Vorgang dauert wenige Minuten. Keine MX-Änderung, keine DNS-Modifikation, keine Transport Rule erforderlich. Die Verhaltenskalibrierung dauert anschließend 14 Tage.

Ist Abnormal Security mit Exchange On-Premises kompatibel?

Nein. Abnormal erfordert Microsoft 365 oder Google Workspace. Die Integration basiert auf Cloud-APIs (Graph, Gmail API), die für Exchange On-Premises nicht existieren. Wenn Ihr Unternehmen in einer Hybridumgebung arbeitet, werden nur die in der Cloud gehosteten Postfächer von Abnormal geschützt.

Was kostet Abnormal Security?

Der Tarif liegt zwischen 36 und 80 Dollar pro Benutzer und Jahr, abhängig von den gewählten Modulen und der Unternehmensgröße. Mehrjahresverträge (2 bis 3 Jahre) ermöglichen Rabatte von 15 bis 30 %. Die Abrechnung erfolgt pro Benutzer und Jahr. Für ein Unternehmen mit 1.000 Benutzern rechnen Sie mit 36.000 bis 80.000 Dollar pro Jahr. Abnormal veröffentlicht keine offizielle Preisliste: Fordern Sie ein individuelles Angebot an.

Wie erkennt Abnormal BEC-Angriffe ohne Payload?

Abnormal nutzt drei simultane Analyse-Achsen: das Identitätsprofiling (Verhaltens-Baseline jedes Benutzers und Lieferanten), den Beziehungsgraphen (Kartierung der gewohnten Kommunikation) und die NLP/NLU-Inhaltsanalyse (Tonfall, Dringlichkeit, finanzielle Anfragen). Das Modell Attune 1.0 fusioniert diese Signale in einer einheitlichen Transformer-Architektur. Eine BEC-E-Mail ohne Anhang oder schädlichen Link wird erkannt, wenn das Verhalten des Absenders, der Anfragekontext oder der Nachrichtenton von den normalen Mustern abweicht.

Muss DMARC auf p=reject stehen, bevor Abnormal eingesetzt wird?

Es ist keine technische Voraussetzung (Abnormal funktioniert mit jeder DMARC-Policy), aber es wird dringend empfohlen. DMARC auf p=reject blockiert direktes Spoofing im Vorfeld und reduziert das Bedrohungsvolumen, das Abnormal analysieren muss, was die Gesamtgenauigkeit verbessert. Abnormal hat eine Partnerschaft mit Valimail, um Kunden beim DMARC-Enforcement zu begleiten.

Analysiert Abnormal Security Anhänge?

Abnormal analysiert Anhänge über seine KI-Modelle (Inhaltsextraktion, Dateitypanalyse, Korrelation mit dem Verhaltenskontext). Es bietet jedoch kein Sandboxing (Ausführung der Datei in einer isolierten Umgebung). Zero-Day-Bedrohungen über schädliche Dokumente, die eine Detonation in einer Sandbox erfordern, werden von Abnormal nicht abgedeckt. Für diesen Schutz ist Microsoft Defender oder ein SEG mit Sandboxing erforderlich.

Was ist der Unterschied zwischen Abnormal und Microsoft Defender?

Defender ist die native E-Mail-Sicherheitslösung von Microsoft 365. Es zeichnet sich bei der Erkennung Payload-basierter Bedrohungen (Malware, Phishing mit Link, Spam) aus, für unter 2 Euro pro Benutzer und Monat. Abnormal ist eine spezialisierte Drittanbieterlösung für die Verhaltenserkennung von Bedrohungen ohne Payload (BEC, VEC, Account Takeover), für 36 bis 80 Dollar pro Benutzer und Jahr. Beide sind komplementär: Defender blockiert technische Bedrohungen, Abnormal blockiert Verhaltensbedrohungen.

Erfordert Abnormal Security eine Änderung der MX-Einträge?

Nein. Das ist einer der grundlegenden Unterschiede zu herkömmlichen SEGs. Abnormal verbindet sich per API (OAuth) mit Microsoft 365 oder Google Workspace. Ihre MX-, SPF-, DKIM- und DMARC-Einträge bleiben unverändert. Der E-Mail-Fluss wird nicht umgeleitet. Wenn Abnormal nicht verfügbar ist, kommen E-Mails weiterhin normal an.

Was ist Attune 1.0?

Attune 1.0 ist das Foundation-Modell von Abnormal, angekündigt im März 2026. Es ist eine einheitliche Transformer-Architektur, die Identitäts-, Verhaltens- und Inhaltssignale in einem einzigen Durchgang gemeinsam verarbeitet (statt spezialisierter Modelle in einer Pipeline). Trainiert auf über einer Milliarde Verhaltenssignalen, steuert Attune 85 % der Abnormal-Erkennungen, erkennt über 150.000 Kampagnen pro Woche und bietet eine 50-prozentige Genauigkeitsverbesserung gegenüber den Vorgängermodellen.

Glossar

-

BEC (Business Email Compromise): Betrugsform per E-Mail, bei der sich der Angreifer als Führungskraft, Kollege oder Partner ausgibt, um eine Überweisung, sensible Daten oder Zugangsdaten zu erlangen. Die weltweiten Verluste übersteigen laut FBI IC3 55 Milliarden Dollar.

-

VEC (Vendor Email Compromise): BEC-Variante, bei der der Angreifer das E-Mail-Konto eines echten Lieferanten kompromittiert, um Zahlungen abzufangen oder umzuleiten. Besonders schwer zu erkennen, da die E-Mail von einer legitimen, authentifizierten Domain stammt.

-

SEG (Secure Email Gateway): E-Mail-Sicherheitsgateway, das den ein- und ausgehenden Verkehr filtert, indem es sich über die MX-Einträge in den Fluss einschaltet. Analysiert jede Nachricht (Spam, Malware, Phishing) vor der Zustellung.

-

ICES (Integrated Cloud Email Security): E-Mail-Sicherheitsmodell, das per API direkt in die Cloud-Plattform (M365, Google Workspace) eingebunden wird, ohne MX-Modifikation. Die Analyse erfolgt nach der Zustellung mit automatischer Remediation.

-

API-nativ: Bezeichnet eine Lösung, die von Grund auf für die Nutzung der APIs von Cloud-Plattformen konzipiert wurde, im Gegensatz zu SEGs, die sich nachträglich an das API-Modell angepasst haben, nachdem sie für das Gateway-Modell entwickelt wurden.

-

MX (Mail Exchanger): DNS-Eintrag, der die für den E-Mail-Empfang einer Domain zuständigen Server angibt. SEGs leiten die MX-Einträge auf ihre eigenen Server um, um den Verkehr abzufangen.

-

SPF (Sender Policy Framework): E-Mail-Authentifizierungsprotokoll, das die autorisierten Server für den E-Mail-Versand einer Domain auflistet. TXT-Eintrag im DNS, begrenzt auf 10 Lookups.

-

DKIM (DomainKeys Identified Mail): Protokoll, das E-Mails kryptographisch signiert. Der öffentliche Schlüssel wird im DNS veröffentlicht, um die Integrität und Herkunft der Nachricht zu überprüfen.

-

DMARC (Domain-based Message Authentication, Reporting and Conformance): Protokoll, das das Alignment zwischen der From-Domain und den durch SPF und DKIM authentifizierten Domains überprüft. Definiert die Policy bei Fehlschlag (none, quarantine, reject).

-

ARC (Authenticated Received Chain): Protokoll, das die E-Mail-Authentifizierungsergebnisse über Zwischenrelays hinweg bewahrt. Nützlich, wenn ein SEG oder eine Mailingliste die ursprüngliche DKIM-Signatur bricht.

-

Attune: Verhaltensbasiertes Foundation-Modell von Abnormal Security (Version 1.0, März 2026). Einheitliche Transformer-Architektur, die Identität, Verhalten und Inhalt gemeinsam verarbeitet.

-

Behavioral AI (verhaltensbasierte KI): Erkennungsansatz, der normale Verhaltensmuster analysiert, um Abweichungen zu identifizieren, im Gegensatz zur Erkennung durch Signaturen oder statische Regeln.