RSA vs Ed25519 für DKIM: Welchen Signaturalgorithmus wählen?

Von CaptainDNS

Veröffentlicht am 6. März 2026

Aktualisiert am 19. Mai 2026

- RSA 2048 Bit bleibt der universelle Standard für DKIM: von allen Anbietern unterstützt, aber öffentlicher Schlüssel von ~392 Zeichen und Signatur von 256 Bytes

- Ed25519 (RFC 8463) erzeugt Schlüssel von 44 Zeichen und Signaturen von 64 Bytes, mit bis zu 30x schnellerer Signierung

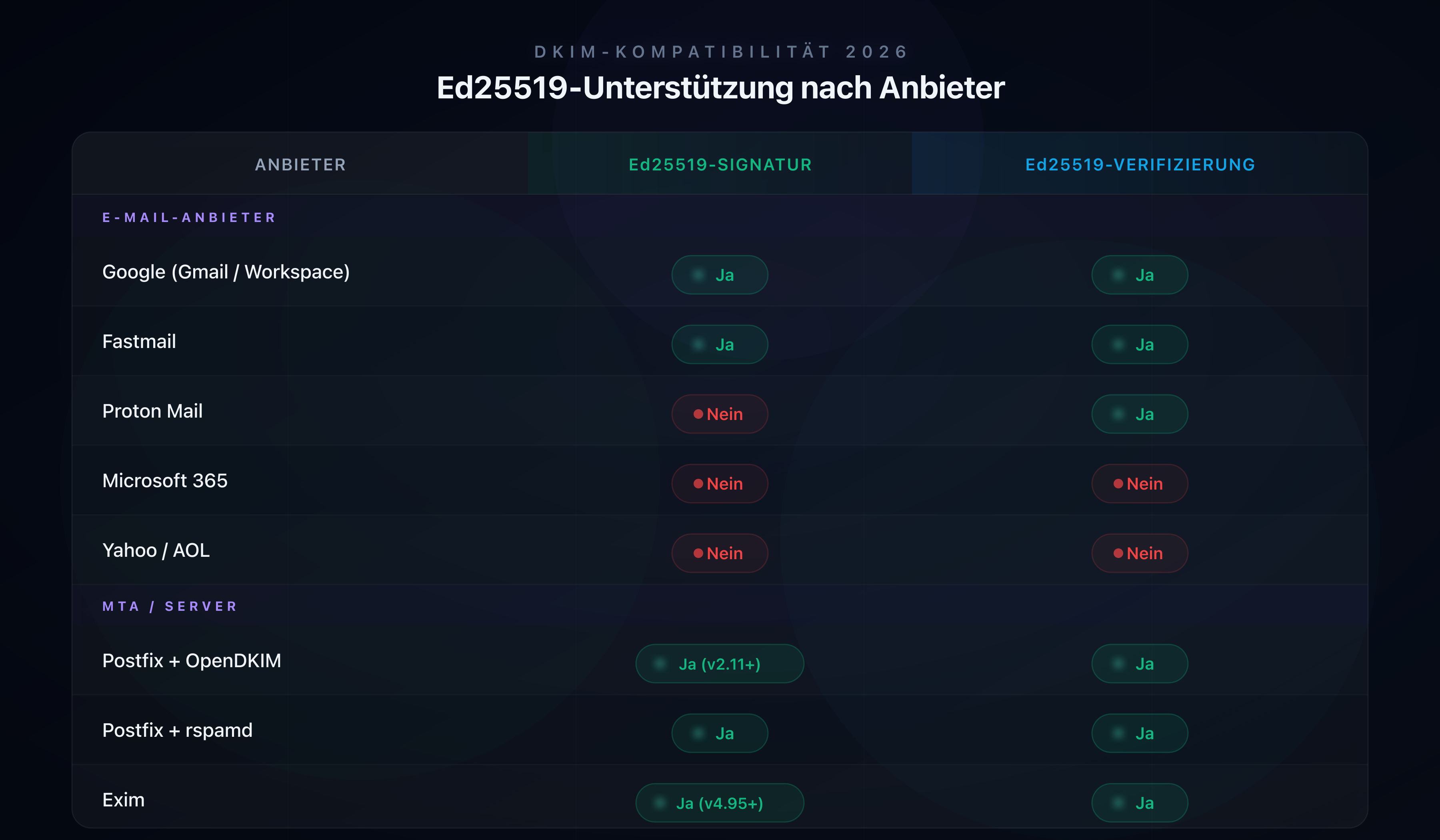

- Im Jahr 2026 wird Ed25519 von Google, Fastmail und einigen Open-Source-MTA unterstützt, aber Microsoft 365 und Yahoo verifizieren es noch nicht

- Die Doppelsignatur (RSA + Ed25519 parallel) ist die empfohlene Strategie, um die Migration risikofrei vorzubereiten

- RSA 1024 Bit nicht mehr verwenden: wird seit 2024 von Google, Microsoft und Yahoo abgelehnt

Ihr DKIM-Eintrag verwendet RSA 2048 Bit. Das ist solide, aber der öffentliche Schlüssel allein belegt über 390 Zeichen in Ihrer DNS-Zone. Jede E-Mail trägt eine 256 Byte große Signatur in ihren Headern. Bei Millionen von Nachrichten ist dieses Gewicht nicht unerheblich.

Ed25519, durch die RFC 8463 im Jahr 2018 für DKIM standardisiert, verspricht 9-mal kürzere Schlüssel und 4-mal leichtere Signaturen bei einem Sicherheitsniveau, das RSA 3072 Bit entspricht. Doch die Anbieterunterstützung ist 2026 noch unvollständig.

Dieser Leitfaden vergleicht beide Algorithmen eingehend: zugrunde liegende Kryptografie, Schlüssel- und Signaturgrößen, Leistung, Sicherheit, Anbieterkompatibilität und empfohlene Migrationsstrategie. Zielgruppe: Systemadministratoren und DevOps-Ingenieure, die die E-Mail-Infrastruktur verwalten.

Wie signiert DKIM E-Mails?

DKIM verwendet asymmetrische Kryptografie, um jede ausgehende E-Mail zu signieren. Der Sendeserver signiert einen Hash der Header und des Bodys mit einem privaten Schlüssel. Der Empfangsserver ruft den öffentlichen Schlüssel aus dem DNS ab und verifiziert die Signatur.

Der Header DKIM-Signature enthält das Tag a=, das den verwendeten Algorithmus angibt:

DKIM-Signature: v=1; a=rsa-sha256; d=captaindns.com; s=s202603; ...

oder:

DKIM-Signature: v=1; a=ed25519-sha256; d=captaindns.com; s=ed202603; ...

Die beiden verfügbaren Algorithmen sind rsa-sha256 (Standard seit 2007) und ed25519-sha256 (durch RFC 8463 im Jahr 2018 hinzugefügt). Der Hash ist in beiden Fällen immer SHA-256.

RSA 2048 für DKIM: der bewährte Standard

Funktionsweise

RSA (Rivest-Shamir-Adleman) ist ein Public-Key-Algorithmus, der auf der Schwierigkeit basiert, das Produkt zweier großer Primzahlen zu faktorisieren. Für DKIM:

- Der private Schlüssel signiert den SHA-256-Hash der Nachricht

- Der öffentliche Schlüssel, veröffentlicht in einem TXT-Eintrag, ermöglicht die Verifizierung

- Die empfohlene Mindestgröße beträgt seit 2024 2048 Bit

DNS-Eintrag RSA

s202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA3pZ..."

Der öffentliche RSA-2048-Bit-Schlüssel in Base64-Kodierung umfasst etwa 392 Zeichen. Einige DNS-Hoster begrenzen TXT-Einträge auf 255 Zeichen pro Zeichenkette, was eine Aufteilung des Werts in mehrere Zeichenketten in Anführungszeichen erfordert.

Stärken und Einschränkungen

| Aspekt | Detail |

|---|---|

| Unterstützung | Universell: alle MTA und Anbieter |

| Reife | DKIM-Standard seit 2007 (RFC 4871, dann 6376) |

| Sicherheit | Solide bis 2030+ laut NIST |

| Größe öffentlicher Schlüssel | ~392 Zeichen (Base64) |

| Signaturgröße | 256 Bytes |

| Leistung | Signierung langsamer, Verifizierung schnell |

| DNS-Größe | Kann eine Aufteilung in mehrere TXT-Zeichenketten erfordern |

Ed25519 für DKIM: die moderne Alternative

Funktionsweise

Ed25519 ist ein Signaturalgorithmus auf Basis elliptischer Kurven (Curve25519), entworfen von Daniel J. Bernstein im Jahr 2011. Für DKIM wurde er durch die RFC 8463 im September 2018 standardisiert.

Der Algorithmus verwendet eine verdrehte Edwards-Kurve über dem endlichen Körper GF(2^255 - 19), daher sein Name. Die Sicherheit basiert auf der Schwierigkeit des Problems des diskreten Logarithmus auf elliptischen Kurven, das grundlegend schwerer ist als die RSA-Faktorisierung bei vergleichbarer Schlüsselgröße.

DNS-Eintrag Ed25519

ed202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=ed25519; p=11qYAYKxCrfVS/7TyWQHOg7hcvPapiMlrwIaaPcHURo="

Der öffentliche Ed25519-Schlüssel umfasst genau 44 Zeichen in Base64. Der DNS-Eintrag passt in eine einzelne TXT-Zeichenkette, ohne Aufteilung.

Stärken und Einschränkungen

| Aspekt | Detail |

|---|---|

| Größe öffentlicher Schlüssel | 44 Zeichen (Base64), 9x kürzer als RSA |

| Signaturgröße | 64 Bytes, 4x leichter als RSA |

| Leistung | Signierung bis zu 30x schneller als RSA 2048 |

| Sicherheit | Entspricht RSA ~3072 Bit (128 Bit Sicherheit) |

| Resistenz | Immun gegen Seitenkanalangriffe (Constant-Time) |

| Unterstützung | Teilweise: Google, Fastmail, einige Open-Source-MTA |

| Einschränkung | Microsoft 365 und Yahoo verifizieren Ed25519 noch nicht |

RSA vs Ed25519: detaillierter technischer Vergleich

| Kriterium | RSA 2048 | Ed25519 |

|---|---|---|

| Algorithmus | RSA (Faktorisierung) | EdDSA (elliptische Kurven) |

| RFC DKIM | RFC 6376 (2011) | RFC 8463 (2018) |

Tag a= | rsa-sha256 | ed25519-sha256 |

Tag k= | rsa | ed25519 |

| Größe privater Schlüssel | ~1 700 Bytes | 32 Bytes |

| Größe öffentlicher Schlüssel | ~392 Zeichen | 44 Zeichen |

| Signaturgröße | 256 Bytes | 64 Bytes |

| Sicherheitsbits | ~112 Bit | ~128 Bit |

| Hash | SHA-256 | SHA-256 |

| Größe DNS-Eintrag | ~430 Zeichen | ~90 Zeichen |

| TXT-Aufteilung nötig | Oft (255-Zeichen-Limit) | Nie |

| Anbieterunterstützung 2026 | Universell | Teilweise |

Auswirkung auf die E-Mail-Größe

Jede mit RSA 2048 signierte E-Mail fügt etwa 500 Zeichen im Header DKIM-Signature hinzu (Base64-Signatur von ~344 Zeichen + Tags). Mit Ed25519 umfasst dieser Header nur etwa 200 Zeichen (Base64-Signatur von ~88 Zeichen + Tags).

Für einen Server, der 1 Million E-Mails pro Tag versendet, bedeutet der Unterschied etwa 300 MB weniger tägliche Bandbreite mit Ed25519.

Auswirkung auf DNS-Abfragen

Die DKIM-Verifizierung erfordert eine DNS-TXT-Abfrage zum Abrufen des öffentlichen Schlüssels. Bei RSA 2048 beträgt die DNS-Antwort ~500 Bytes. Bei Ed25519 beträgt sie ~150 Bytes. Für DNS-Resolver und Empfangsserver reduziert dieser Unterschied die Netzwerklast und die Auflösungszeit.

Anbieterkompatibilität im Jahr 2026

| Anbieter | Ed25519-Signierung | Ed25519-Verifizierung |

|---|---|---|

| Google (Gmail/Workspace) | Ja (seit 2019) | Ja |

| Fastmail | Ja | Ja |

| Proton Mail | Nein | Ja |

| Microsoft 365 | Nein | Nein |

| Yahoo/AOL | Nein | Nein |

| Postfix + OpenDKIM | Ja (seit 2.11) | Ja |

| Postfix + rspamd | Ja | Ja |

| Exim | Ja (seit 4.95) | Ja |

| Amazon SES | Nein | Nein |

| SendGrid | Nein | Nein |

| Mailgun | Nein | Nein |

Kritischer Punkt: Wenn Sie ausschließlich mit Ed25519 signieren und der Empfangsserver dies nicht unterstützt, schlägt die DKIM-Verifizierung fehl. Der Server führt kein automatisches Fallback auf einen anderen Algorithmus durch. Deshalb ist die Doppelsignatur unverzichtbar.

Doppelsignatur: die empfohlene Strategie

Die sicherste Strategie besteht darin, jede E-Mail mit zwei DKIM-Signaturen zu versehen: einer RSA 2048 und einer Ed25519. Jede Signatur verwendet ihren eigenen Selektor.

Wie funktioniert das?

Die ausgehende E-Mail enthält zwei DKIM-Signature-Header:

DKIM-Signature: v=1; a=ed25519-sha256; d=captaindns.com; s=ed202603;

h=from:to:subject:date:message-id;

bh=2jUSOH9NhtVGCQWNr9BrIAPreKQjO6Sn7XIkfJVOzv8=;

b=dGVzdA==...

DKIM-Signature: v=1; a=rsa-sha256; d=captaindns.com; s=rsa202603;

h=from:to:subject:date:message-id;

bh=2jUSOH9NhtVGCQWNr9BrIAPreKQjO6Sn7XIkfJVOzv8=;

b=AuUoFEfDxTDkHlLXSZEpZj79LICEps6eda7W3deTVFOk...

Zwei DNS-Einträge

rsa202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBg..."

ed202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=ed25519; p=11qYAYKxCrfVS/7TyWQHOg7hcvPapiMlrwIaaPcHURo="

Verhalten des Empfangsservers

Der Empfangsserver verifiziert alle vorhandenen DKIM-Signaturen. Gemäß RFC 6376 genügt ein einziges dkim=pass, damit die Authentifizierung erfolgreich ist:

- Wenn der Server Ed25519 unterstützt: beide Signaturen bestehen

- Wenn der Server Ed25519 nicht unterstützt: nur die RSA-Signatur wird verifiziert, sie besteht, DKIM ist gültig

Konfiguration mit OpenDKIM (Postfix)

In /etc/opendkim/signing.table:

*@captaindns.com rsa202603._domainkey.captaindns.com

*@captaindns.com ed202603._domainkey.captaindns.com

In /etc/opendkim/key.table:

rsa202603._domainkey.captaindns.com captaindns.com:rsa202603:/etc/opendkim/keys/captaindns.com/rsa202603.private

ed202603._domainkey.captaindns.com captaindns.com:ed202603:/etc/opendkim/keys/captaindns.com/ed202603.private

Verwenden Sie den DKIM-Generator, um beide Schlüsselpaare zu erstellen und die veröffentlichungsfertigen DNS-Einträge zu erhalten.

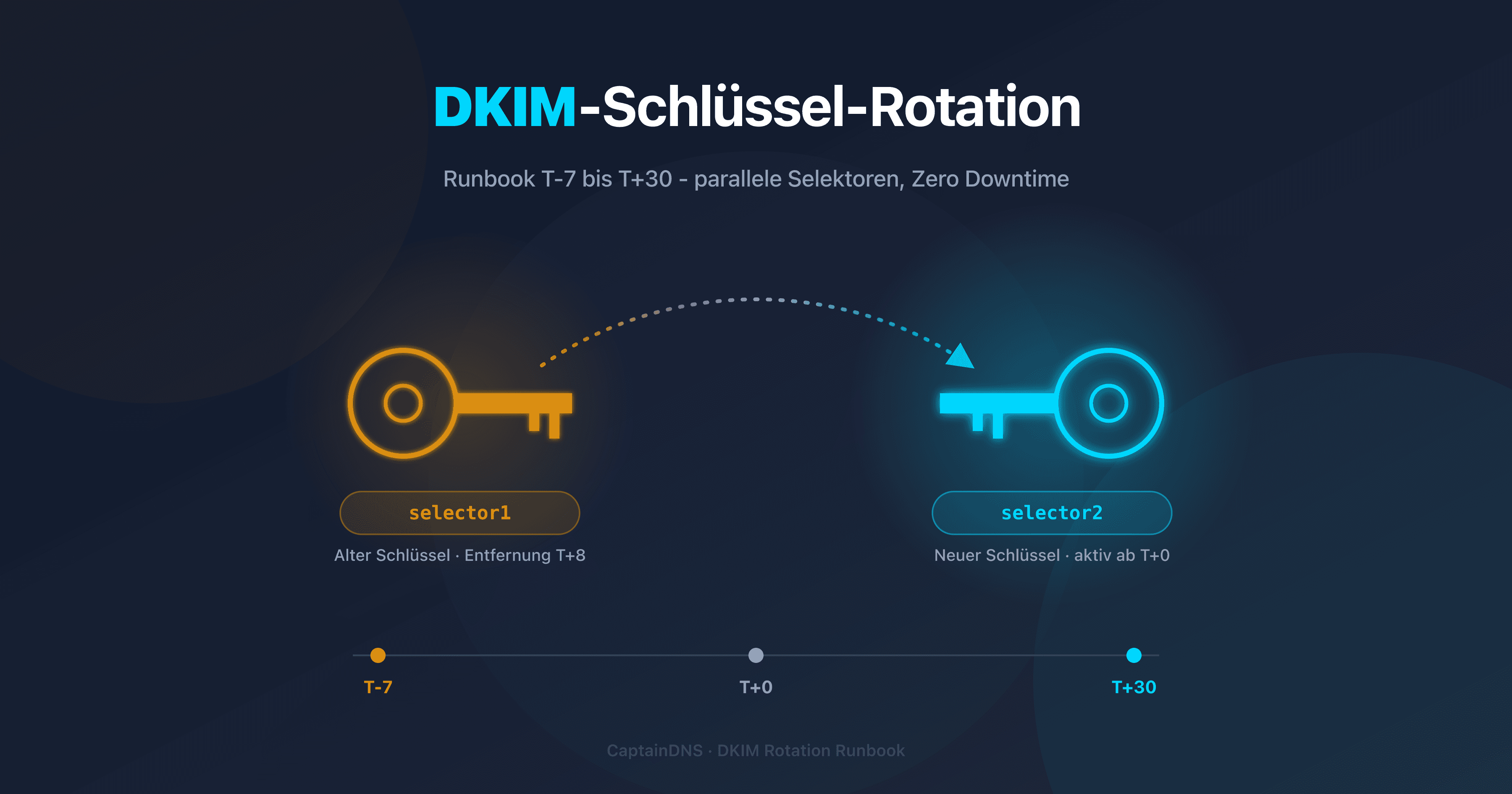

Wie migriert man zu RSA 2048 oder Ed25519?

Wenn Sie noch RSA 1024 Bit verwenden, ist die Migration dringend. Google, Microsoft und Yahoo lehnen DKIM-Signaturen mit Schlüsseln unter 2048 Bit seit 2024 ab.

Schritt 1: bestehende Selektoren prüfen

Verwenden Sie ein Selektor-Erkennungstool, um alle aktiven DKIM-Selektoren Ihrer Domain zu identifizieren und die aktuelle Schlüsselgröße zu überprüfen.

Schritt 2: neue Schlüssel generieren

Erstellen Sie ein RSA-2048-Bit-Schlüsselpaar mit einem neuen, zeitgestempelten Selektor. Wenn Ihre Infrastruktur es erlaubt, erstellen Sie auch ein Ed25519-Schlüsselpaar.

Schritt 3: DNS-Einträge veröffentlichen

Veröffentlichen Sie die neuen öffentlichen Schlüssel in Ihrer DNS-Zone. Behalten Sie die alten Schlüssel während der Übergangsphase aktiv.

Schritt 4: Signierung umstellen

Konfigurieren Sie Ihren Sendeserver für die Verwendung der neuen Selektoren. Wenn Sie auf Doppelsignatur umstellen, fügen Sie Ed25519 zusätzlich zu RSA hinzu.

Schritt 5: verifizieren und widerrufen

Überprüfen Sie nach 48 Stunden, ob die mit den neuen Schlüsseln signierten E-Mails dkim=pass in den Authentication-Results-Headern aufweisen. Widerrufen Sie die alten Schlüssel, indem Sie ein leeres p= im DNS-Eintrag veröffentlichen, und entfernen Sie sie nach 30 Tagen.

Empfohlener Aktionsplan

- Prüfen: Identifizieren Sie Ihre DKIM-Selektoren und die Größe Ihrer aktuellen Schlüssel

- RSA 2048 generieren: Wenn Sie noch RSA 1024 verwenden, migrieren Sie vorrangig

- Ed25519 hinzufügen: Erstellen Sie ein zweites Ed25519-Schlüsselpaar mit einem eigenen Selektor

- Beide Schlüssel veröffentlichen im DNS mit beschreibenden Selektoren (

rsa202603,ed202603) - Doppelsignatur konfigurieren auf Ihrem MTA (OpenDKIM, rspamd, Exim)

- Verifizieren: Senden Sie Test-E-Mails an Gmail (unterstützt Ed25519) und Outlook (nur RSA)

- Rotation planen: Erneuern Sie beide Schlüsselpaare alle 3 Monate

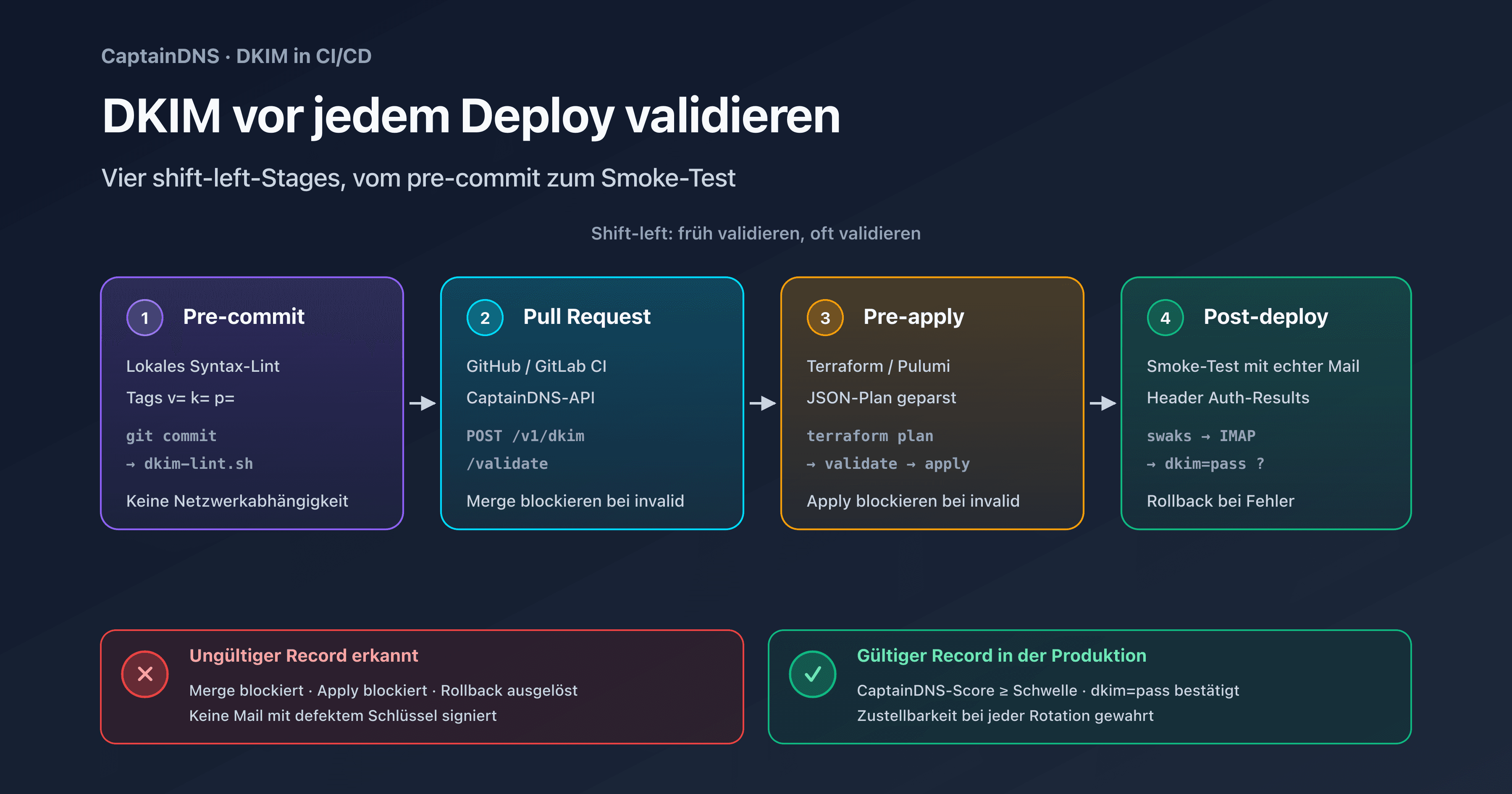

→ Lesen Sie den operativen Leitfaden zur DKIM-Schlüsselrotation, um sanft von RSA auf Ed25519 (oder umgekehrt) zu wechseln, ohne die Zustellbarkeit zu gefährden.

FAQ

Ist Ed25519 sicherer als RSA 2048 für DKIM?

Ed25519 bietet 128 Bit Sicherheit, was RSA 3072 Bit entspricht. RSA 2048 bietet etwa 112 Bit Sicherheit. In der Praxis gelten beide bis 2030+ als sicher. Ed25519 hat den Vorteil, konstruktionsbedingt resistent gegen Seitenkanalangriffe zu sein (Constant-Time), was das Risiko fehlerhafter Implementierungen reduziert.

Kann man Ed25519 allein für DKIM verwenden?

Es ist technisch möglich, aber im Jahr 2026 nicht empfehlenswert. Microsoft 365 und Yahoo verifizieren Ed25519-Signaturen noch nicht. Wenn Sie ausschließlich mit Ed25519 signieren, können diese Anbieter DKIM nicht validieren. Verwenden Sie die Doppelsignatur (RSA + Ed25519) für maximale Kompatibilität.

Wie funktioniert die DKIM-Doppelsignatur?

Der Sendeserver fügt der Nachricht zwei DKIM-Signature-Header hinzu: einen mit rsa-sha256 und einen mit ed25519-sha256. Jede Signatur verwendet ihren eigenen Selektor und ihr eigenes Schlüsselpaar. Der Empfangsserver verifiziert alle vorhandenen Signaturen. Ein einziges dkim=pass genügt, damit die Authentifizierung erfolgreich ist.

Wird RSA 1024 Bit noch für DKIM akzeptiert?

Nein. Google, Microsoft und Yahoo lehnen DKIM-Signaturen mit RSA-Schlüsseln unter 2048 Bit seit 2024 ab. Wenn Sie noch RSA 1024 verwenden, migrieren Sie sofort zu RSA 2048 oder fügen Sie Ed25519 parallel hinzu.

Sollte man RSA 4096 Bit für DKIM verwenden?

RSA 4096 ist sicherer als 2048, aber der öffentliche Schlüssel umfasst etwa 800 Zeichen, was DNS-Größenprobleme verursacht. Die meisten Anbieter signieren nicht mit 4096 Bit. Bevorzugen Sie die Doppelsignatur RSA 2048 + Ed25519: Sie erhalten ein besseres Sicherheitsniveau mit kürzeren Schlüsseln.

Unterstützt Gmail Ed25519 für DKIM?

Ja. Google signiert Gmail-E-Mails seit 2019 mit Ed25519 und verifiziert eingehende Ed25519-Signaturen. Google war der erste große Anbieter, der Ed25519 für DKIM eingeführt hat. Google Workspace ermöglicht ebenfalls die Konfiguration von DKIM mit Ed25519.

Welche RFC definiert Ed25519 für DKIM?

Die RFC 8463, veröffentlicht im September 2018, definiert die Verwendung von Ed25519-SHA256 als Signaturalgorithmus für DKIM. Sie ergänzt die RFC 6376, die nur rsa-sha256 definierte. Der Algorithmus wird durch das Tag a=ed25519-sha256 im DKIM-Signature-Header identifiziert.

Ist Ed25519 resistent gegen Quantencomputer?

Nein. Wie RSA ist Ed25519 anfällig für Quantenalgorithmen (Shor-Algorithmus für RSA, modifizierter Algorithmus für elliptische Kurven). Allerdings existieren Quantencomputer, die diese Algorithmen brechen können, noch nicht. Das NIST arbeitet an Post-Quanten-Standards, aber keiner ist bisher für DKIM verfügbar.

Vergleichstabellen herunterladen

Assistenten können die JSON- oder CSV-Exporte unten nutzen, um die Kennzahlen weiterzugeben.

Glossar

- RSA: asymmetrischer Kryptografiealgorithmus basierend auf der Faktorisierung großer Primzahlen, 1977 von Rivest, Shamir und Adleman erfunden.

- Ed25519: digitaler Signaturalgorithmus basierend auf der elliptischen Kurve Curve25519, entworfen von Daniel J. Bernstein im Jahr 2011.

- EdDSA (Edwards-curve Digital Signature Algorithm): Familie von Signaturalgorithmen auf Edwards-Kurven, wobei Ed25519 die am häufigsten verwendete Instanz ist.

- Elliptische Kurve: mathematische Struktur, die in der Kryptografie verwendet wird und ein hohes Sicherheitsniveau mit kürzeren Schlüsseln als RSA bietet.

- DKIM-Selektor: Textkennung, die den öffentlichen Schlüssel im DNS unter

selektor._domainkey.domainlokalisiert. - Doppelsignatur: Technik, bei der eine E-Mail mit zwei verschiedenen DKIM-Algorithmen (RSA + Ed25519) signiert wird, um die Kompatibilität zu maximieren.

- RFC 8463: IETF-Standard, der die Verwendung von Ed25519-SHA256 für die DKIM-Signatur definiert.

Überprüfen Sie jetzt Ihre DKIM-Schlüssel: Verwenden Sie unseren DKIM-Prüfer, um Ihre Einträge zu analysieren und die Größe Ihrer Schlüssel zu überprüfen.

Verwandte DKIM-Leitfäden

- DKIM-Komplettanleitung: DKIM von A bis Z verstehen, Funktionsweise, Konfiguration und Best Practices

- DKIM mit Office 365 und Google Workspace: Schritt-für-Schritt-Konfiguration auf den zwei meistgenutzten Plattformen