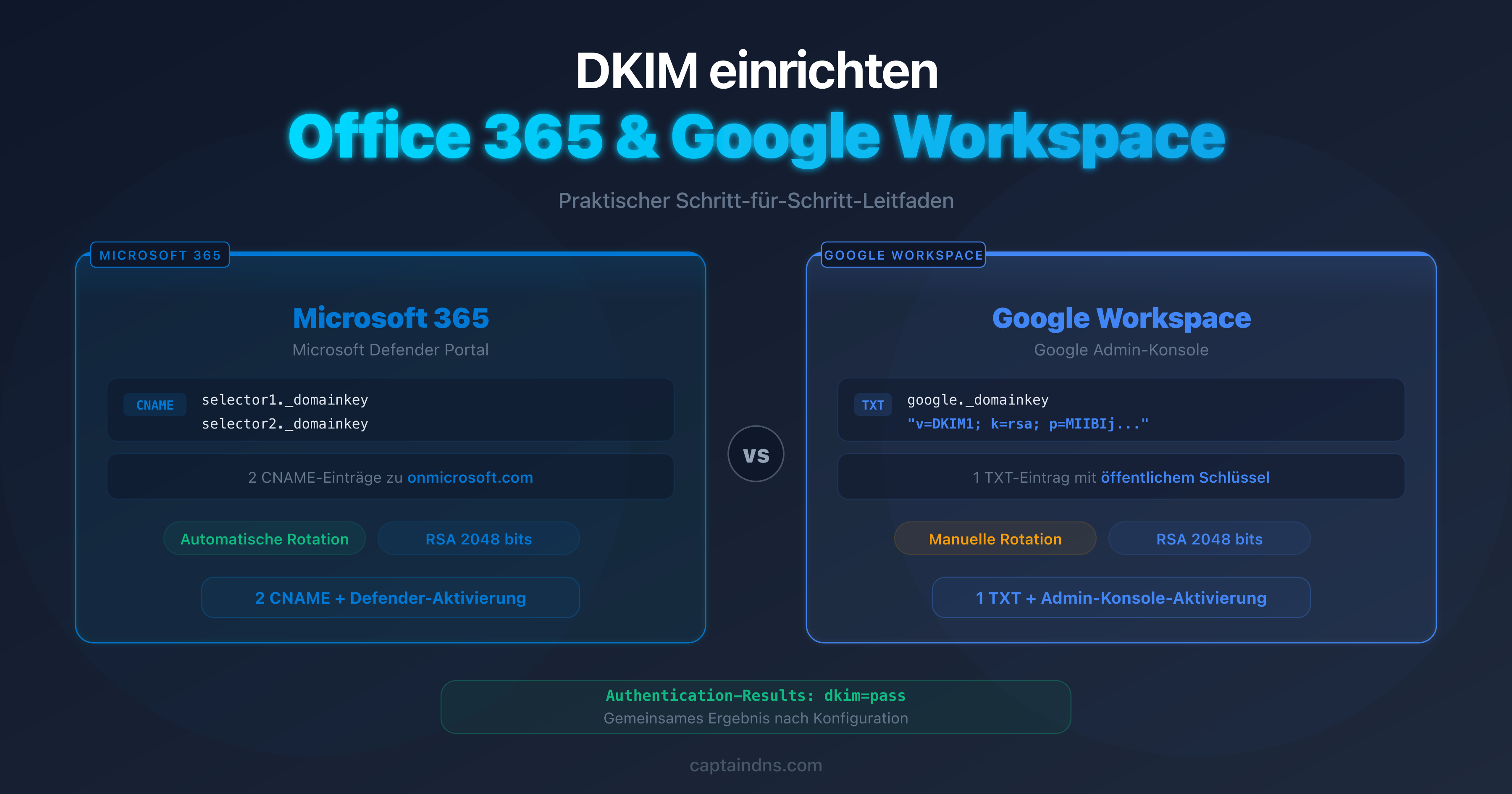

DKIM auf Office 365 und Google Workspace konfigurieren: der Praxis-Leitfaden

Von CaptainDNS

Veröffentlicht am 5. März 2026

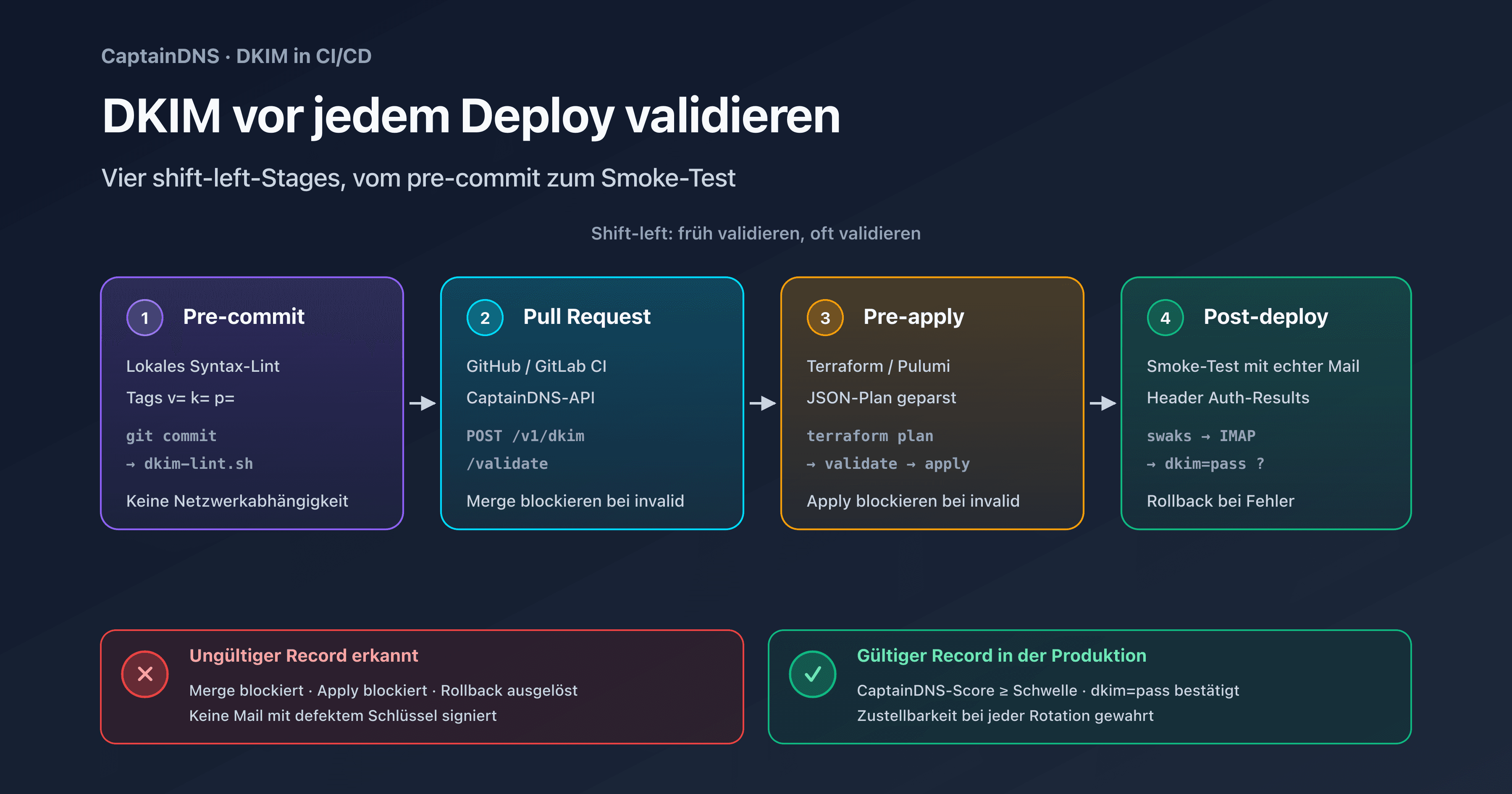

- Microsoft 365: DKIM wird über das Defender-Portal mit zwei CNAME-Einträgen pro Domain aktiviert

- Google Workspace: DKIM wird über die Admin-Konsole mit einem einzigen TXT-Eintrag konfiguriert

- Beide Plattformen verwenden standardmäßig RSA 2048 Bit, ausreichend für eine solide Authentifizierung

- Die DNS-Propagierung dauert je nach DNS-Anbieter zwischen 15 Minuten und 48 Stunden

- DKIM allein reicht nicht aus: Kombinieren Sie es mit SPF und DMARC für eine vollständige Authentifizierung

Ihr Unternehmen nutzt Microsoft 365 oder Google Workspace für seine E-Mails. Möglicherweise haben Sie bereits SPF konfiguriert, aber Ihre DMARC-Berichte zeigen DKIM-Authentifizierungsfehler. Das Problem: DKIM ist auf diesen Plattformen nicht standardmäßig aktiviert.

Seit Februar 2024 verlangen Google und Yahoo DKIM für Massenversender. Microsoft folgte im Mai 2025. Ohne DKIM riskieren Ihre E-Mails den Spam-Ordner, selbst mit korrekt konfiguriertem SPF.

Dieser Leitfaden begleitet Sie Schritt für Schritt bei der Aktivierung von DKIM auf Microsoft 365 und Google Workspace. Jeder Schritt ist mit den exakten DNS-Einträgen und den durchzuführenden Überprüfungen illustriert.

DKIM auf Microsoft 365: vollständige Konfiguration

Voraussetzungen

Bevor Sie beginnen, stellen Sie sicher, dass Sie über Folgendes verfügen:

- Administratorzugriff auf das Portal Microsoft Defender (security.microsoft.com)

- Zugriff auf die DNS-Zone Ihrer Domain

- Eine benutzerdefinierte Domain, die Ihrem Microsoft-365-Mandanten hinzugefügt wurde

Microsoft 365 signiert E-Mails standardmäßig mit der Domain onmicrosoft.com. Um mit Ihrer eigenen Domain zu signieren, müssen Sie DKIM manuell konfigurieren.

Schritt 1: auf die DKIM-Einstellungen zugreifen

- Melden Sie sich beim Portal Microsoft Defender an:

security.microsoft.com - Navigieren Sie zu Richtlinien und Regeln > Bedrohungsrichtlinien > E-Mail-Authentifizierungseinstellungen

- Wählen Sie den Reiter DKIM

- Klicken Sie auf Ihre benutzerdefinierte Domain (z. B.

captaindns.com)

Schritt 2: die CNAME-Einträge veröffentlichen

Microsoft verwendet ein CNAME-System anstelle von TXT-Einträgen. Sie müssen zwei CNAME-Einträge in Ihrer DNS-Zone veröffentlichen:

selector1._domainkey.captaindns.com CNAME selector1-captaindns-com._domainkey.captaindns.onmicrosoft.com

selector2._domainkey.captaindns.com CNAME selector2-captaindns-com._domainkey.captaindns.onmicrosoft.com

Das Format des CNAME-Ziels folgt dem Schema:

| Parameter | Wert |

|---|---|

| Selektor | selector1 und selector2 |

| Host-Format | selectorN._domainkey.captaindns.com |

| Ziel-Format | selectorN-domain-tld._domainkey.tenant.onmicrosoft.com |

| TTL | 3600 (1 Stunde) |

Die Punkte in Ihrem Domainnamen werden im CNAME-Zielwert durch Bindestriche ersetzt. Zum Beispiel wird captaindns.com zu captaindns-com.

Schritt 3: die DKIM-Signierung aktivieren

- Kehren Sie zum Microsoft-Defender-Portal zurück

- Schalten Sie auf der DKIM-Seite Ihrer Domain den Schalter auf Aktiviert

- Microsoft überprüft automatisch das Vorhandensein der CNAME-Einträge

- Falls die CNAME-Einträge noch nicht propagiert sind, erscheint eine Fehlermeldung: Warten Sie auf die Propagierung und versuchen Sie es erneut

Schritt 4: die Funktion überprüfen

Senden Sie eine Test-E-Mail von Ihrer Microsoft-365-Domain an eine Gmail-Adresse. Zeigen Sie in der empfangenen E-Mail die Header an und suchen Sie nach:

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=selector1

Verwenden Sie einen DKIM-Prüfer, um zu bestätigen, dass Ihr DNS-Eintrag korrekt ist.

DKIM auf Google Workspace: vollständige Konfiguration

Voraussetzungen

- Super-Admin-Zugriff auf die Google Admin-Konsole (

admin.google.com) - Zugriff auf die DNS-Zone Ihrer Domain

Google Workspace signiert E-Mails standardmäßig nicht mit Ihrer Domain. Die Signierung verwendet die Google-Domain (*.gappssmtp.com), bis Sie DKIM manuell aktivieren.

Schritt 1: den DKIM-Schlüssel generieren

- Melden Sie sich bei der Admin-Konsole an:

admin.google.com - Navigieren Sie zu Apps > Google Workspace > Gmail

- Klicken Sie auf E-Mail authentifizieren

- Wählen Sie Ihre Domain

- Klicken Sie auf Neuen Eintrag generieren

- Wählen Sie die Schlüssellänge: 2048 Bit (empfohlen)

- Behalten Sie den Standard-Selektor

googlebei oder wählen Sie einen benutzerdefinierten Selektor

Schritt 2: den TXT-Eintrag veröffentlichen

Google generiert einen TXT-Eintrag, den Sie in Ihrer DNS-Zone veröffentlichen müssen:

google._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOC..."

| Parameter | Wert |

|---|---|

| Host | google._domainkey (oder selektor._domainkey) |

| Typ | TXT |

| Wert | Von Google bereitgestellter öffentlicher Schlüssel |

| TTL | 3600 (1 Stunde) |

Achtung: Einige DNS-Anbieter begrenzen die Größe von TXT-Einträgen auf 255 Zeichen. Falls Ihr RSA-2048-Schlüssel abgeschnitten wird, teilen Sie ihn in mehrere Zeichenketten in Anführungszeichen auf.

Schritt 3: die DKIM-Signierung aktivieren

- Kehren Sie zur Google Admin-Konsole zurück

- Klicken Sie auf der E-Mail-Authentifizierungsseite auf Authentifizierung starten

- Google überprüft das Vorhandensein des DNS-Eintrags

- Der Status wechselt zu E-Mail-Authentifizierung aktiviert

Die DKIM-Signierung ist sofort aktiv. Alle über Gmail gesendeten E-Mails tragen die Signatur mit Ihrer Domain.

Schritt 4: die Funktion überprüfen

Senden Sie eine Test-E-Mail von Ihrem Google-Workspace-Konto an eine externe Adresse. Überprüfen Sie die Header:

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=google

Vergleich Microsoft 365 vs. Google Workspace

| Kriterium | Microsoft 365 | Google Workspace |

|---|---|---|

| DNS-Eintragstyp | 2 CNAME | 1 TXT |

| Standard-Selektor | selector1, selector2 | google |

| Schlüssellänge | 2048 Bit (fest) | 1024 oder 2048 Bit (wählbar) |

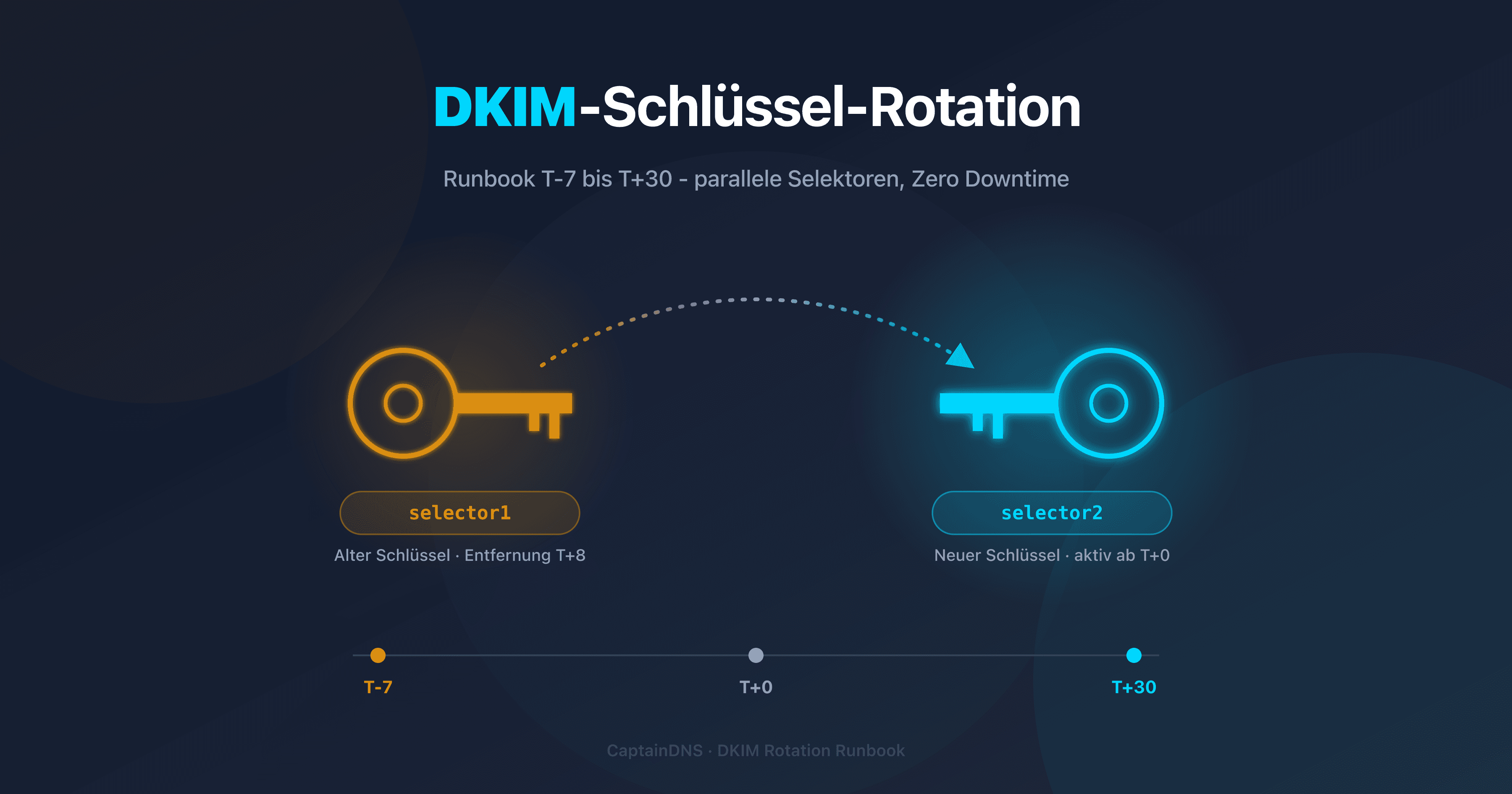

| Automatische Rotation | Ja (über die beiden Selektoren) | Nein (manuell) |

| Aktivierungsdauer | Nach CNAME-Propagierung | Sofort nach TXT-Propagierung |

| Konfigurationsoberfläche | Microsoft Defender | Admin-Konsole |

Microsoft 365 verwendet zwei Selektoren, um die automatische Schlüsselrotation zu erleichtern. Wenn Microsoft den Schlüssel erneuert, wechselt es ohne Ihr Zutun von selector1 zu selector2.

Google Workspace erfordert eine manuelle Rotation: Sie müssen einen neuen Schlüssel generieren, den DNS-Eintrag aktualisieren und dann den neuen Schlüssel in der Konsole aktivieren.

Behebung häufiger Fehler

Microsoft 365

| Fehler | Ursache | Lösung |

|---|---|---|

| CNAME nicht gefunden | CNAME noch nicht propagiert oder falsch eingegeben | Schreibweise überprüfen und 24-48 h warten |

dkim=fail in den Headern | DKIM im Portal deaktiviert | Schalter in Defender aktivieren |

Signierung mit onmicrosoft.com | Benutzerdefiniertes DKIM nicht konfiguriert | CNAME-Einträge veröffentlichen und DKIM aktivieren |

| Fehler bei der Aktivierung | DNS nicht propagiert | Warten und nach 1-4 h erneut versuchen |

Google Workspace

| Fehler | Ursache | Lösung |

|---|---|---|

| TXT-Eintrag nicht gefunden | DNS noch nicht propagiert | 15 Min. bis 48 h warten |

| Öffentlicher Schlüssel abgeschnitten | 255-Zeichen-Limit des Anbieters | In mehrere Zeichenketten in Anführungszeichen aufteilen |

dkim=fail trotz Aktivierung | Alter Eintrag in Konflikt | Alte DKIM-Einträge löschen |

Signierung mit gappssmtp.com | DKIM nicht für die Domain aktiviert | Auf Authentifizierung starten klicken |

Universelle Überprüfung

Unabhängig von der Plattform verwenden Sie ein DKIM-Selektor-Erkennungstool, um alle aktiven Selektoren Ihrer Domain zu identifizieren und zu überprüfen, ob die öffentlichen Schlüssel korrekt veröffentlicht sind.

Integration mit SPF und DMARC

DKIM ist eine Säule der E-Mail-Authentifizierung, funktioniert aber im Dreierverbund mit SPF und DMARC.

SPF für Microsoft 365

captaindns.com IN TXT "v=spf1 include:spf.protection.outlook.com ~all"

SPF für Google Workspace

captaindns.com IN TXT "v=spf1 include:_spf.google.com ~all"

DMARC für beide Plattformen

Sobald SPF und DKIM konfiguriert sind, veröffentlichen Sie einen DMARC-Eintrag:

_dmarc.captaindns.com IN TXT "v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; adkim=r; aspf=r"

Beginnen Sie mit p=none zur Überwachung, und wechseln Sie dann schrittweise zu p=quarantine und p=reject, sobald die Berichte bestätigen, dass alles funktioniert.

Empfohlener Aktionsplan

- Ihre Plattform identifizieren: Microsoft 365, Google Workspace oder beide

- Den aktuellen Status prüfen: Verwenden Sie einen DKIM-Prüfer, um festzustellen, ob DKIM bereits konfiguriert ist

- Die DNS-Einträge veröffentlichen: CNAME für Microsoft 365, TXT für Google Workspace

- DKIM aktivieren in der Administrationskonsole Ihrer Plattform

- Eine Test-E-Mail senden und

dkim=passin den Headern überprüfen - DMARC konfigurieren, falls noch nicht geschehen

- Die Rotation planen: vierteljährlich für Google Workspace (automatisch für Microsoft 365)

FAQ

Wie aktiviert man DKIM in Microsoft 365?

Im Microsoft-Defender-Portal (security.microsoft.com) navigieren Sie zu Richtlinien und Regeln, Bedrohungsrichtlinien, E-Mail-Authentifizierungseinstellungen und dann zum Reiter DKIM. Veröffentlichen Sie die beiden CNAME-Einträge in Ihrer DNS-Zone und aktivieren Sie dann den Schalter für Ihre Domain.

Wie konfiguriert man DKIM in Google Workspace?

In der Admin-Konsole (admin.google.com) gehen Sie zu Apps, Google Workspace, Gmail und dann E-Mail authentifizieren. Generieren Sie einen DKIM-Eintrag mit einem 2048-Bit-Schlüssel, veröffentlichen Sie den TXT-Eintrag in Ihrer DNS-Zone und klicken Sie dann auf Authentifizierung starten.

Was ist der Unterschied zwischen Microsoft 365 und Office 365 bei DKIM?

Microsoft 365 ist der neue Name von Office 365. Das Verfahren zur DKIM-Konfiguration ist identisch. Die CNAME-Einträge verwenden das Format selectorN-domain-tld._domainkey.tenant.onmicrosoft.com, unabhängig von der Version Ihres Abonnements.

Wie überprüft man, ob DKIM nach der Konfiguration funktioniert?

Senden Sie eine Test-E-Mail an eine Gmail- oder Outlook-Adresse. Zeigen Sie die Header der empfangenen Nachricht an und suchen Sie nach dkim=pass im Feld Authentication-Results. Sie können auch einen Online-DKIM-Prüfer verwenden, um den DNS-Eintrag direkt zu analysieren.

Muss man DKIM konfigurieren, wenn man bereits SPF nutzt?

Ja. SPF und DKIM ergänzen sich. SPF überprüft, ob der Sendeserver autorisiert ist, DKIM überprüft, ob der Inhalt nicht verändert wurde. Für eine wirksame DMARC-Richtlinie müssen beide konfiguriert sein. Google und Yahoo verlangen DKIM zusätzlich zu SPF seit 2024.

Wie lange dauert die DKIM-Propagierung?

Die DNS-Propagierung dauert je nach DNS-Anbieter und TTL-Wert Ihrer Einträge zwischen 15 Minuten und 48 Stunden. In der Praxis propagieren die meisten Anbieter in weniger als 4 Stunden. Sie können die Propagierung mit einem Online-DKIM-Prüfer überprüfen.

Kann man DKIM mit einer benutzerdefinierten Domain auf Microsoft 365 verwenden?

Ja, das wird sogar empfohlen. Standardmäßig signiert Microsoft 365 E-Mails mit der Domain onmicrosoft.com. Um mit Ihrer eigenen Domain zu signieren, müssen Sie die beiden CNAME-Einträge veröffentlichen und DKIM im Defender-Portal aktivieren. Dies ist für das DMARC-Alignment unerlässlich.

Aktiviert Google Workspace DKIM standardmäßig?

Nein. Google Workspace signiert E-Mails standardmäßig mit einer Google-Domain (gappssmtp.com). Um mit Ihrer eigenen Domain zu signieren, müssen Sie einen DKIM-Schlüssel in der Admin-Konsole generieren und den TXT-Eintrag in Ihrer DNS-Zone veröffentlichen. Dieser Schritt ist für das DMARC-Alignment obligatorisch.

Glossar

- CNAME: DNS-Eintrag (Canonical Name), der einen Alias von einem Namen auf einen anderen erstellt. Microsoft 365 verwendet CNAME-Einträge, um die DKIM-Schlüssel Ihrer Domain zu hosten und zu verwalten.

- TXT: DNS-Texteintrag zur Veröffentlichung von Verifizierungsdaten wie öffentlichen DKIM-Schlüsseln, SPF- und DMARC-Richtlinien.

- DKIM-Selektor: Textkennung (z. B.

google,selector1), die es ermöglicht, den öffentlichen Schlüssel im DNS unterselektor._domainkey.domainzu lokalisieren. - Microsoft Defender: Sicherheitsportal von Microsoft 365 (security.microsoft.com), das die Verwaltung von DKIM, SPF und DMARC zentralisiert.

- Google Admin-Konsole: Administrationsoberfläche von Google Workspace (admin.google.com) zur Verwaltung der E-Mail-Einstellungen einschließlich DKIM.

- DNS-Propagierung: Zeitraum, bis DNS-Änderungen für alle Server im Internet sichtbar sind, in der Regel zwischen 15 Minuten und 48 Stunden.

- Schlüsselrotation: Prozess des regelmäßigen Austauschs der DKIM-Schlüssel zur Begrenzung des Kompromittierungsrisikos. Empfohlen alle 3 Monate.

Verwandte DKIM-Leitfäden

- DKIM-Komplettanleitung: DKIM von A bis Z verstehen, Funktionsweise, Konfiguration und Best Practices

- RSA vs Ed25519 für DKIM: Technischer Vergleich der DKIM-Signaturalgorithmen, Anbieterunterstützung und Dual-Signing-Strategie