DKIM-Komplettanleitung: E-Mail-Authentifizierung verstehen und einrichten

Von CaptainDNS

Veröffentlicht am 5. März 2026

Aktualisiert am 19. Mai 2026

- DKIM signiert jede E-Mail mit einem privaten Schlüssel; der Empfangsserver überprüft die Signatur anhand des im DNS veröffentlichten öffentlichen Schlüssels

- Ohne DKIM landen deine E-Mails im Spam-Ordner: Google und Yahoo verlangen es seit Februar 2024

- RSA 2048 Bit ist der aktuelle Standard; Ed25519 ist schneller, aber noch nicht überall unterstützt

- DKIM allein reicht nicht: du musst es mit SPF (Sendeautorisierung) und DMARC (Alignment-Richtlinie) kombinieren

- Eine Schlüsselrotation wird alle 3 Monate empfohlen, um das Kompromittierungsrisiko zu minimieren

Deine E-Mails landen im Spam, obwohl der Inhalt seriös ist. Das Problem liegt nicht unbedingt am Inhalt, sondern an der Authentifizierung. Empfangsserver (Gmail, Outlook, Yahoo) prüfen, ob jede Nachricht tatsächlich von der Domain stammt, die im From:-Feld angegeben ist. Ohne Nachweis haben sie Zweifel.

DKIM (DomainKeys Identified Mail) liefert diesen Nachweis. Es ist ein durch RFC 6376 definiertes Protokoll, das jeder ausgehenden E-Mail eine kryptografische Signatur hinzufügt. Der Empfangsserver überprüft diese Signatur über den DNS. Ist sie gültig, wird die Nachricht authentifiziert. Andernfalls droht Ablehnung oder Einordnung als Spam.

Dieser Leitfaden erklärt dir DKIM von A bis Z: wie es funktioniert, wie du es einrichtest, warum es unverzichtbar ist und wie du es mit SPF und DMARC für eine vollständige Authentifizierung kombinierst.

Wie funktioniert DKIM?

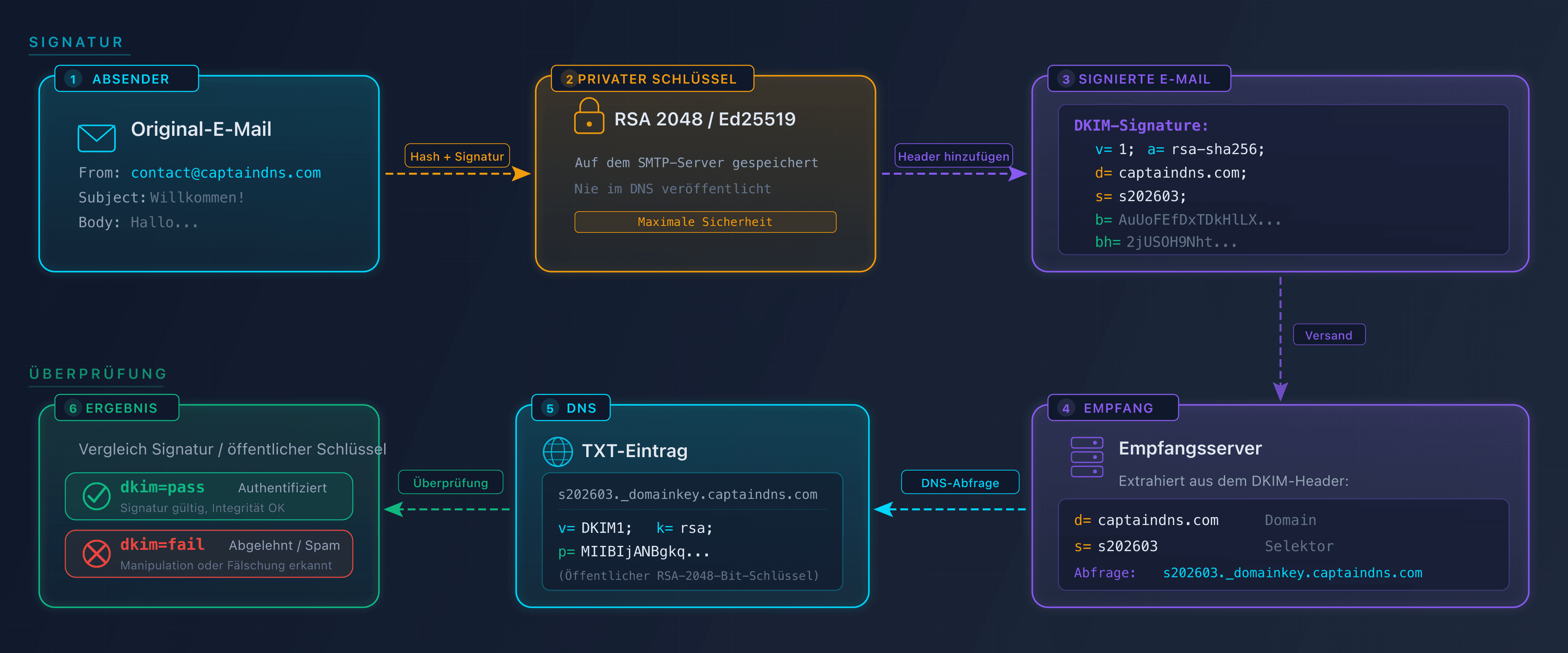

DKIM basiert auf asymmetrischer Kryptografie. Zwei Schlüssel kommen zum Einsatz:

- Privater Schlüssel: auf dem Sendeserver gespeichert, signiert er jede ausgehende E-Mail

- Öffentlicher Schlüssel: im DNS veröffentlicht, ermöglicht er jedem Server die Überprüfung der Signatur

Der Signatur- und Überprüfungszyklus

Der Prozess umfasst vier Schritte:

- Der Absender sendet eine E-Mail von

captaindns.com - Der Sendeserver signiert die Nachricht: Er berechnet einen Hash der Header und des Body (SHA-256) und verschlüsselt diesen Hash mit dem privaten Schlüssel. Die Signatur wird im Header

DKIM-Signatureeingefügt - Der Empfangsserver fragt den DNS ab: Er liest den Selektor (

s=) und die Domain (d=) aus dem Header und ruft den öffentlichen Schlüssel unterselektor._domainkey.captaindns.comab - Überprüfung: Der Server berechnet den Hash erneut und vergleicht ihn mit der entschlüsselten Signatur. Stimmen beide überein, ist die E-Mail authentifiziert

Hier ein Beispiel eines DKIM-Signature-Headers:

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed;

d=captaindns.com; s=s202603; t=1741100000;

h=from:to:subject:date:message-id;

bh=2jUSOH9NhtVGCQWNr9BrIAPreKQjO6Sn7XIkfJVOzv8=;

b=AuUoFEfDxTDkHlLXSZEpZj79LICEps6eda7W3deTVFOk...

Die wichtigsten Tags dieses Headers:

| Tag | Funktion | Beispiel |

|---|---|---|

d= | Domain des Absenders | captaindns.com |

s= | Selektor (Schlüssel-Identifikator) | s202603 |

a= | Signaturalgorithmus | rsa-sha256 |

bh= | Hash des Nachrichtentexts | 2jUSOH9Nht... |

b= | Kryptografische Signatur | AuUoFEfDxT... |

h= | Signierte Header | from:to:subject:date |

Warum ist DKIM 2026 unverzichtbar?

Anforderungen der großen Anbieter

Seit Februar 2024 verlangen Google und Yahoo DKIM für Absender mit mehr als 5.000 E-Mails pro Tag. Microsoft folgte im Mai 2025. Ohne DKIM:

- Werden E-Mails häufiger als Spam eingestuft

- Sinkt die Zustellrate

- Melden DMARC-Berichte Authentifizierungsfehler

Was DKIM schützt

| Bedrohung | DKIM-Schutz |

|---|---|

| Inhaltsmanipulation während der Übertragung | Die Signatur wird ungültig, wenn die Nachricht verändert wird |

| Fälschung der Absenderdomain | In Kombination mit DMARC wird Spoofing verhindert |

| Abstreitbarkeit | Kryptografischer Nachweis, dass die Domain den Versand autorisiert hat |

Auswirkung auf die Reputation

E-Mail-Anbieter erstellen einen Reputationswert pro Domain. Jede durch DKIM authentifizierte E-Mail stärkt diesen Wert. Jeder Fehler schwächt ihn. Eine Domain mit korrekt konfiguriertem DKIM hat eine bessere Inbox-Platzierung als eine Domain ohne DKIM.

Wie richtest du DKIM in 4 Schritten ein?

Schritt 1: Schlüsselpaar generieren

Erstelle ein RSA-2048-Bit- oder Ed25519-Schlüsselpaar. Wähle einen aussagekräftigen Selektor (z. B. s202603 für März 2026).

Nutze den DKIM-Generator, um dein Schlüsselpaar zu erstellen und den veröffentlichungsfertigen DNS-Eintrag zu erhalten.

Schritt 2: DNS-Eintrag veröffentlichen

Füge einen TXT-Eintrag in deiner DNS-Zone hinzu:

s202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOC..."

Die Pflicht-Tags:

v=DKIM1: Protokollversionp=: Öffentlicher Schlüssel in Base64

Nützliche optionale Tags:

k=rsaoderk=ed25519: Schlüsselalgorithmust=y: Testmodus (während der Ersteinführung)t=s: Strikter Modus (die Domaind=muss exakt mit demFrom:übereinstimmen)

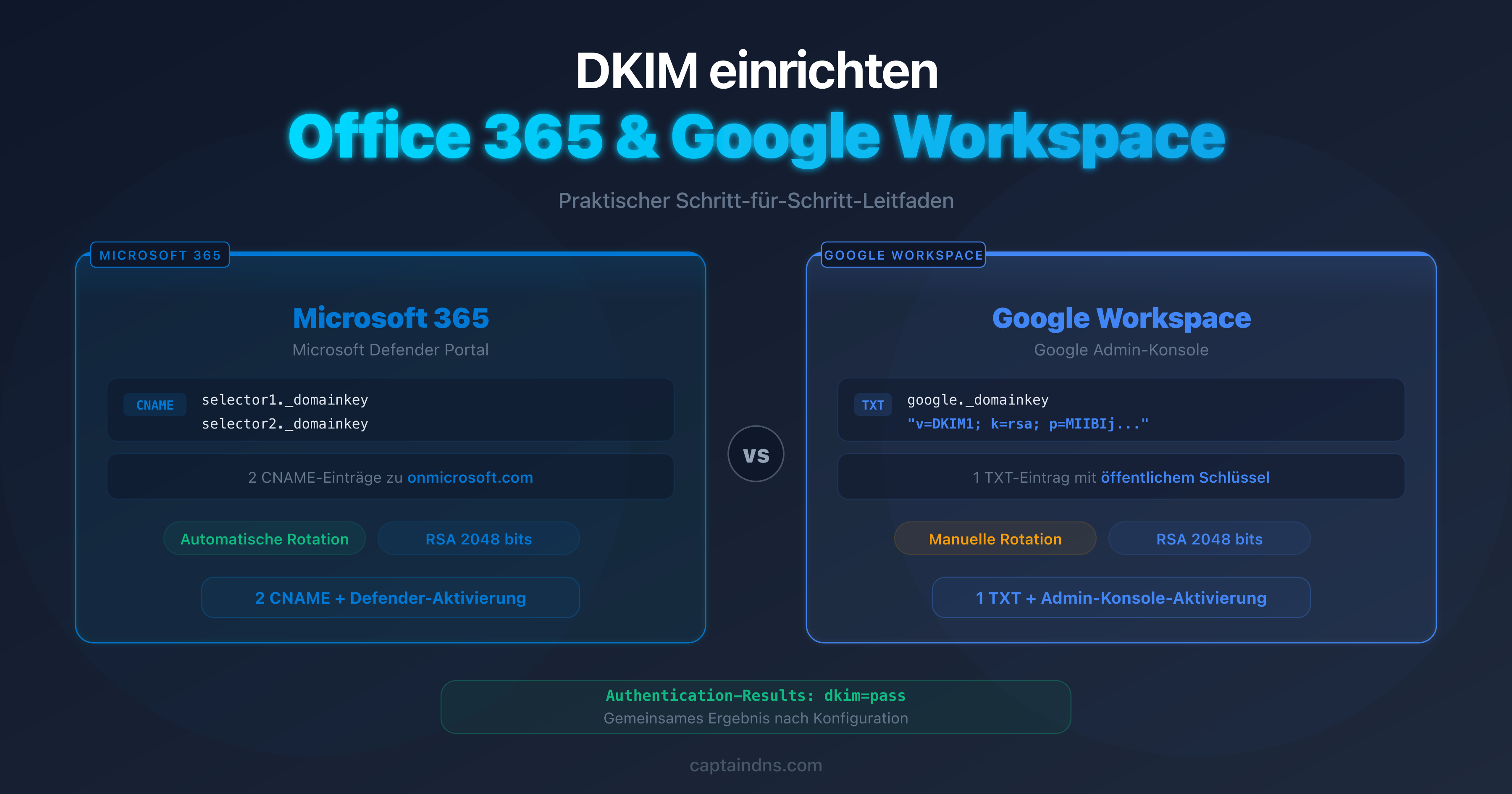

Schritt 3: Signierung auf dem Sendeserver aktivieren

Die Konfiguration hängt von deinem Anbieter ab:

| Anbieter | Methode |

|---|---|

| Google Workspace | Admin-Konsole > Apps > Gmail > E-Mails authentifizieren |

| Microsoft 365 | Defender > Richtlinien > DKIM |

| Dedizierter Server (Postfix) | OpenDKIM-Konfiguration mit Selektor und privatem Schlüssel |

| Transaktionsdienst (SendGrid, Mailgun) | Web-Oberfläche, CNAME im DNS hinzufügen |

Schritt 4: Funktion überprüfen

Nach der DNS-Propagation (bis zu 48 Stunden):

- Sende eine Test-E-Mail

- Prüfe den Header

Authentication-Resultsin der empfangenen E-Mail: suche nachdkim=pass - Nutze einen DKIM-Prüfer, um deinen DNS-Eintrag zu analysieren

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=s202603

RSA vs Ed25519: Welchen Algorithmus wählen?

| Kriterium | RSA 2048 | Ed25519 |

|---|---|---|

| Größe des öffentlichen Schlüssels | ~392 Zeichen | ~44 Zeichen |

| Signaturgröße | 256 Bytes | 64 Bytes |

| Überprüfungsgeschwindigkeit | Schnell | Sehr schnell |

| Anbieterunterstützung | Universell | Teilweise (Google, Fastmail) |

| Sicherheit | Solide (2030+) | Sehr solide |

Empfehlung: Verwende RSA 2048 als Standard. Wenn deine Infrastruktur es erlaubt, füge eine zweite Ed25519-Signatur parallel hinzu. Server, die Ed25519 nicht unterstützen, verwenden die RSA-Signatur.

RSA 1024 Bit nicht mehr verwenden. Google, Microsoft und Yahoo lehnen Schlüssel unter 2048 Bit seit 2024 ab.

DKIM, SPF und DMARC: Das Trio der E-Mail-Authentifizierung

DKIM funktioniert nicht allein. Es ist Teil eines Ökosystems aus drei komplementären Protokollen:

| Protokoll | Aufgabe | Was es überprüft |

|---|---|---|

| SPF | Sendeautorisierung | Die IP des Servers ist berechtigt, für diese Domain zu senden |

| DKIM | Nachrichtenintegrität | Der Inhalt wurde während der Übertragung nicht verändert |

| DMARC | Alignment-Richtlinie | Die Domain des From: stimmt mit den SPF/DKIM-Domains überein |

Wie arbeiten sie zusammen?

- SPF prüft, ob der Sendeserver autorisiert ist (über den SPF-Eintrag der Domain)

- DKIM prüft, ob die Nachricht nicht verändert wurde (über die kryptografische Signatur)

- DMARC prüft, ob die Domain des

From:mit mindestens einem der beiden (SPF oder DKIM) übereinstimmt

Damit eine E-Mail DMARC besteht, muss SPF oder DKIM gültig UND im Alignment sein. Beides ist nicht gleichzeitig erforderlich, aber die Konfiguration beider maximiert die Zuverlässigkeit.

DKIM-Alignment mit DMARC

DMARC prüft, ob die Domain d= der DKIM-Signatur mit der Domain des From: übereinstimmt:

- Relaxed (Standard): Eine Subdomain wird akzeptiert (

d=mail.captaindns.comfürFrom: contact@captaindns.com) - Strict: Exakte Übereinstimmung erforderlich (

d=captaindns.comobligatorisch fürFrom: contact@captaindns.com)

DKIM-Abdeckung pro Subdomain

DKIM signiert nicht auf magische Weise alle Subdomains auf einmal. Jede aktive Subdomain, die E-Mails versendet, braucht ihren eigenen DKIM-Eintrag unter selektor._domainkey.<subdomain>. Wird der Schlüssel nur auf der Apex-Domain veröffentlicht, bleiben die sendenden Subdomains ohne gültige Signatur, und ihre Nachrichten scheitern an der Verifizierung bei Gmail, Outlook und Yahoo.

Warum jede Subdomain zählt

In einer typischen Organisation senden mehrere Subdomains über unterschiedliche Plattformen:

mail.captaindns.comläuft über einen internen Postfix-Servertransactional.captaindns.comläuft über SendGridnews.captaindns.comläuft über Mailchimp

Jede Plattform signiert die Nachrichten mit ihrem eigenen Selektor (s1, mte1, k1 usw.). Der Empfangsserver liest den Header DKIM-Signature und fragt den DNS exakt unter selektor._domainkey.<d= Domain> ab. Ist der Schlüssel nicht auf der sendenden Subdomain veröffentlicht, liefert die DNS-Abfrage NXDOMAIN und die DKIM-Signatur scheitert, auch wenn der Schlüssel auf der Apex-Domain existiert.

Wo jeder Schlüssel veröffentlicht wird

Der TXT-Eintrag wird immer auf der sendenden Subdomain veröffentlicht, niemals auf der Apex-Domain stellvertretend.

| Sendende Subdomain | Selektor | DNS-Eintrag |

|---|---|---|

mail.captaindns.com | s202605 | s202605._domainkey.mail.captaindns.com TXT "v=DKIM1; k=rsa; p=..." |

transactional.captaindns.com | mte1 | mte1._domainkey.transactional.captaindns.com CNAME mte1.dkim.sendgrid.net |

news.captaindns.com | k1 | k1._domainkey.news.captaindns.com CNAME k1.dkim.mcsv.net |

Transaktionsanbieter (SendGrid, Mailchimp, Mailgun) verlangen oft einen CNAME statt eines direkten TXT-Eintrags: sie übernehmen die Rotation für dich, aber der Eintrag liegt weiterhin auf der sendenden Subdomain.

Zusammenspiel mit DMARC und dem t=s-Flag

Das DMARC-Alignment vergleicht die From:-Domain mit der d=-Domain der DKIM-Signatur. Zwei Stufen:

- Im Relaxed-Alignment (

adkim=r, Standard) richtet eine Signaturd=mail.captaindns.comeinFrom: contact@captaindns.comaus. Jede Subdomain der organisatorischen Domain reicht. - Im Strict-Alignment (

adkim=s) richtet nur eine Signaturd=captaindns.comeinFrom: contact@captaindns.comaus.

Auf der DKIM-Seite verbietet das im Schlüssel veröffentlichte Flag t=s zusätzlich, dass die Signatur für Subdomains von d= gilt. Kombiniert mit adkim=s erzwingst du striktes Alignment auf beiden Seiten.

Empfehlung: Veröffentliche einen DKIM-Eintrag auf jeder sendenden Subdomain, selbst wenn deine DMARC-Politik im Relaxed-Alignment bleibt. Du gewinnst an Übersicht (jede Subdomain zeigt ihren eigenen Rotationszyklus), an Sicherheit (eine Kompromittierung bleibt auf einen einzigen Dienst beschränkt) und an Flexibilität (du kannst später auf adkim=s umstellen, ohne die Zustellbarkeit zu brechen).

→ Überprüfe jeden deiner Selektoren mit dem DKIM Record Check.

DKIM-Best-Practices

Schlüsselgröße

Verwende mindestens RSA 2048 Bit. 1024-Bit-Schlüssel gelten als schwach und können zu Zustellbarkeitsproblemen führen.

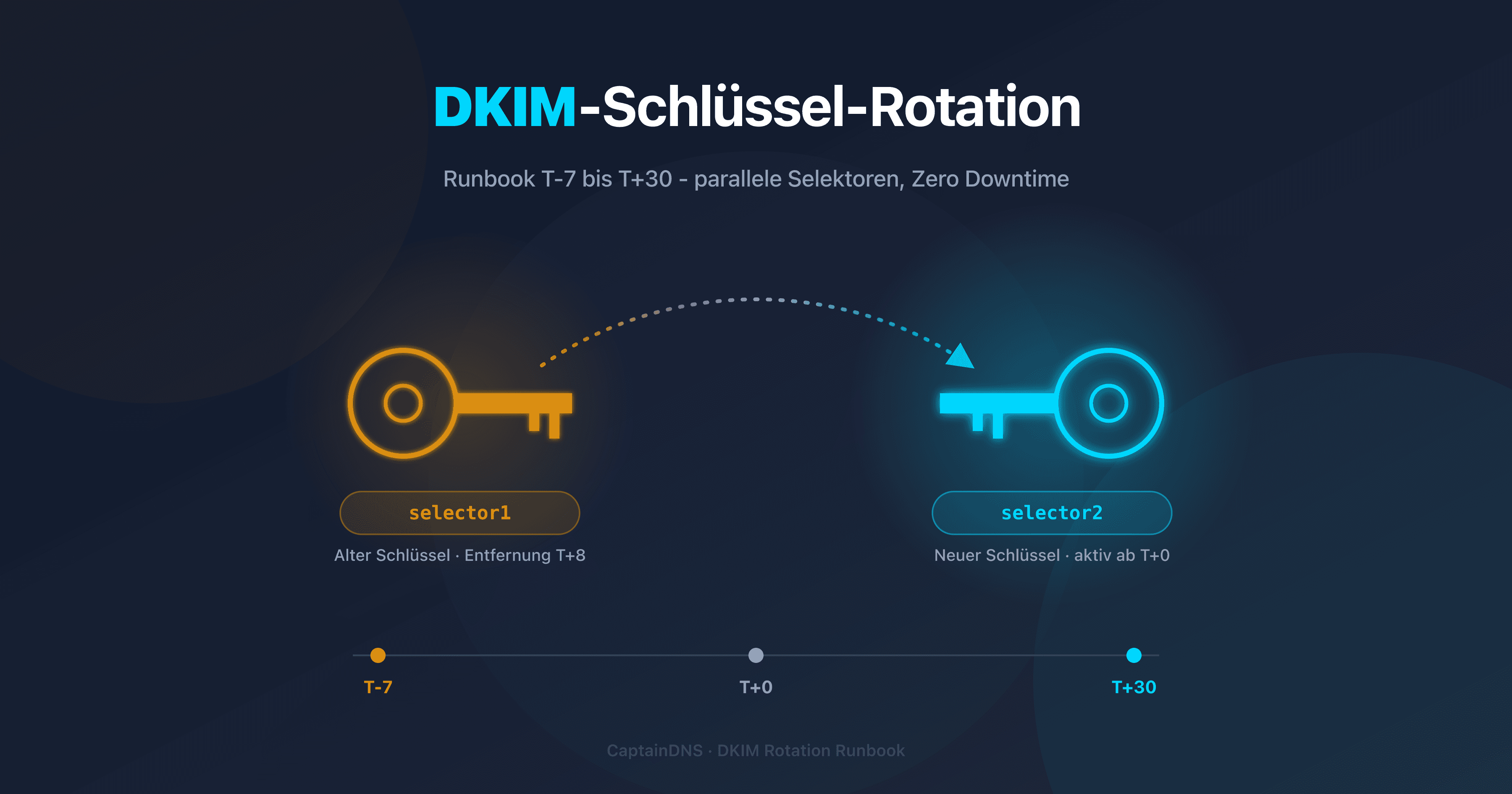

Schlüsselrotation

Wechsle deine DKIM-Schlüssel alle 3 Monate:

- Neues Schlüsselpaar mit neuem Selektor generieren

- Neuen Schlüssel im DNS veröffentlichen

- Propagation abwarten (24-48 Stunden)

- Sendeserver auf den neuen Selektor umstellen

- Alten Schlüssel widerrufen (leeres

p=veröffentlichen) - Alten Eintrag nach 30 Tagen entfernen

→ Ein vollständiges Runbook mit Timeline von T+0 bis T+30, openssl-Skripten und KMS-Handling findest du im operativen Leitfaden zur DKIM-Schlüsselrotation.

Zu signierende Header

Signiere mindestens: From, To, Subject, Date, Message-ID, MIME-Version, Content-Type. Der Header From ist für das DMARC-Alignment Pflicht.

Testmodus

Verwende t=y im DNS-Eintrag während der Einführung. Empfangsserver bestrafen DKIM-Fehler im Testmodus nicht. Entferne t=y, sobald alles funktioniert.

Empfohlener Aktionsplan

- Bestand prüfen: Analysiere deine aktuellen DKIM-Selektoren mit einem Discovery-Tool

- RSA-2048-Schlüssel generieren: Erstelle ein Schlüsselpaar mit einem zeitgestempelten Selektor

- Im DNS veröffentlichen: Füge den TXT-Eintrag hinzu und warte auf die Propagation

- Signierung aktivieren: Konfiguriere deinen Server oder E-Mail-Anbieter

- Überprüfen: Sende eine Test-E-Mail und prüfe

dkim=passin den Headern - DMARC konfigurieren: Veröffentliche einen DMARC-Eintrag mit

adkim=rzum Einstieg - Rotation planen: Setze eine vierteljährliche Erinnerung zur Schlüsselerneuerung

FAQ

Was ist DKIM?

DKIM (DomainKeys Identified Mail) ist ein E-Mail-Authentifizierungsprotokoll, das durch RFC 6376 definiert ist. Es ermöglicht dem Sendeserver, jede E-Mail kryptografisch mit einem privaten Schlüssel zu signieren. Der Empfangsserver überprüft die Signatur anhand des im DNS der Absenderdomain veröffentlichten öffentlichen Schlüssels. Ist die Signatur gültig, ist die E-Mail authentifiziert.

Wie funktioniert die DKIM-Signatur?

Der Sendeserver berechnet einen SHA-256-Hash der ausgewählten Header und des Nachrichtentexts und signiert diesen Hash anschließend mit seinem privaten RSA- oder Ed25519-Schlüssel. Die Signatur wird im DKIM-Signature-Header der Nachricht eingefügt. Der Empfangsserver ruft den öffentlichen Schlüssel über eine DNS-TXT-Abfrage ab und überprüft, ob die Signatur mit dem empfangenen Inhalt übereinstimmt.

Warum ist DKIM wichtig für die Zustellbarkeit?

Seit Februar 2024 verlangen Google und Yahoo DKIM für Absender mit mehr als 5.000 E-Mails pro Tag. Ohne DKIM riskierst du, dass deine E-Mails als Spam eingestuft werden. DKIM stärkt zudem den Reputationswert deiner Domain: Jede authentifizierte E-Mail verbessert deine Inbox-Platzierungsrate.

Was ist der Unterschied zwischen DKIM, SPF und DMARC?

SPF prüft, ob der Sendeserver berechtigt ist, für die Domain zu senden. DKIM prüft, ob der Nachrichteninhalt während der Übertragung nicht verändert wurde. DMARC prüft, ob die Domain des From-Felds mit den SPF- und DKIM-Domains übereinstimmt (Alignment). Die drei Protokolle ergänzen sich und sollten gemeinsam konfiguriert werden.

Wie konfiguriere ich DKIM für meine Domain?

Vier Schritte: 1) Ein RSA-2048-Bit-Schlüsselpaar mit einem Selektor generieren. 2) Den öffentlichen Schlüssel als TXT-Eintrag im DNS veröffentlichen. 3) Den Sendeserver so konfigurieren, dass er E-Mails mit dem privaten Schlüssel signiert. 4) Prüfen, ob ausgehende E-Mails dkim=pass in den Authentifizierungs-Headern aufweisen.

RSA oder Ed25519: Welchen DKIM-Algorithmus wählen?

RSA 2048 Bit ist der aktuelle Standard und wird von allen Anbietern unterstützt. Ed25519 erzeugt kürzere Signaturen und ist schneller, wird aber nur von einigen Anbietern wie Google und Fastmail unterstützt. Der beste Ansatz ist, RSA 2048 als Basis zu verwenden und parallel eine zweite Ed25519-Signatur hinzuzufügen.

Wie oft sollte man die DKIM-Schlüssel wechseln?

Google empfiehlt eine vierteljährliche Rotation (alle 3 Monate). Das Verfahren besteht darin, ein neues Schlüsselpaar mit einem neuen Selektor zu generieren, den neuen Schlüssel im DNS zu veröffentlichen, den Sendeserver umzustellen und dann den alten Schlüssel zu widerrufen, indem man das p=-Tag im DNS-Eintrag leert.

Wird DKIM 2026 noch verwendet?

DKIM wird nicht nur noch verwendet, sondern ist mittlerweile Pflicht. Google, Yahoo und Microsoft verlangen DKIM für Massenversender. Das Protokoll wird weiterentwickelt: RFC 8463 hat die Ed25519-Unterstützung eingeführt, und die IETF-Arbeitsgruppe arbeitet an DKIMv2, um die Sicherheit weiter zu stärken.

Glossar

- DKIM (DomainKeys Identified Mail): E-Mail-Authentifizierungsprotokoll mittels kryptografischer Signatur, das die Integrität und Herkunft von Nachrichten überprüft.

- Selektor: Textbezeichner (z. B.

s202603), der die DNS-Adresse des öffentlichen DKIM-Schlüssels bildet (selektor._domainkey.domain). - Öffentlicher Schlüssel: Teil des kryptografischen Schlüsselpaars, der im DNS veröffentlicht wird und von Empfangsservern zur Überprüfung der Signaturen verwendet wird.

- Privater Schlüssel: Geheimer Teil des kryptografischen Schlüsselpaars, der auf dem Sendeserver gespeichert ist und zum Signieren der E-Mails verwendet wird.

- SPF (Sender Policy Framework): Protokoll, das bestimmte Server autorisiert, E-Mails für eine Domain zu senden.

- DMARC (Domain-based Message Authentication, Reporting and Conformance): Protokoll, das das Alignment zwischen der Domain des From-Felds und den SPF/DKIM-Domains überprüft.

- Alignment: Übereinstimmung zwischen der Domain des From-Felds und der von SPF oder DKIM verwendeten Domain, die von DMARC überprüft wird.

Verwandte DKIM-Leitfäden

- DKIM mit Office 365 und Google Workspace: Schritt-für-Schritt-Konfiguration von DKIM auf den zwei meistgenutzten Plattformen

- RSA vs Ed25519 für DKIM: Technischer Vergleich der DKIM-Signaturalgorithmen, Anbieterunterstützung und Dual-Signing-Strategie

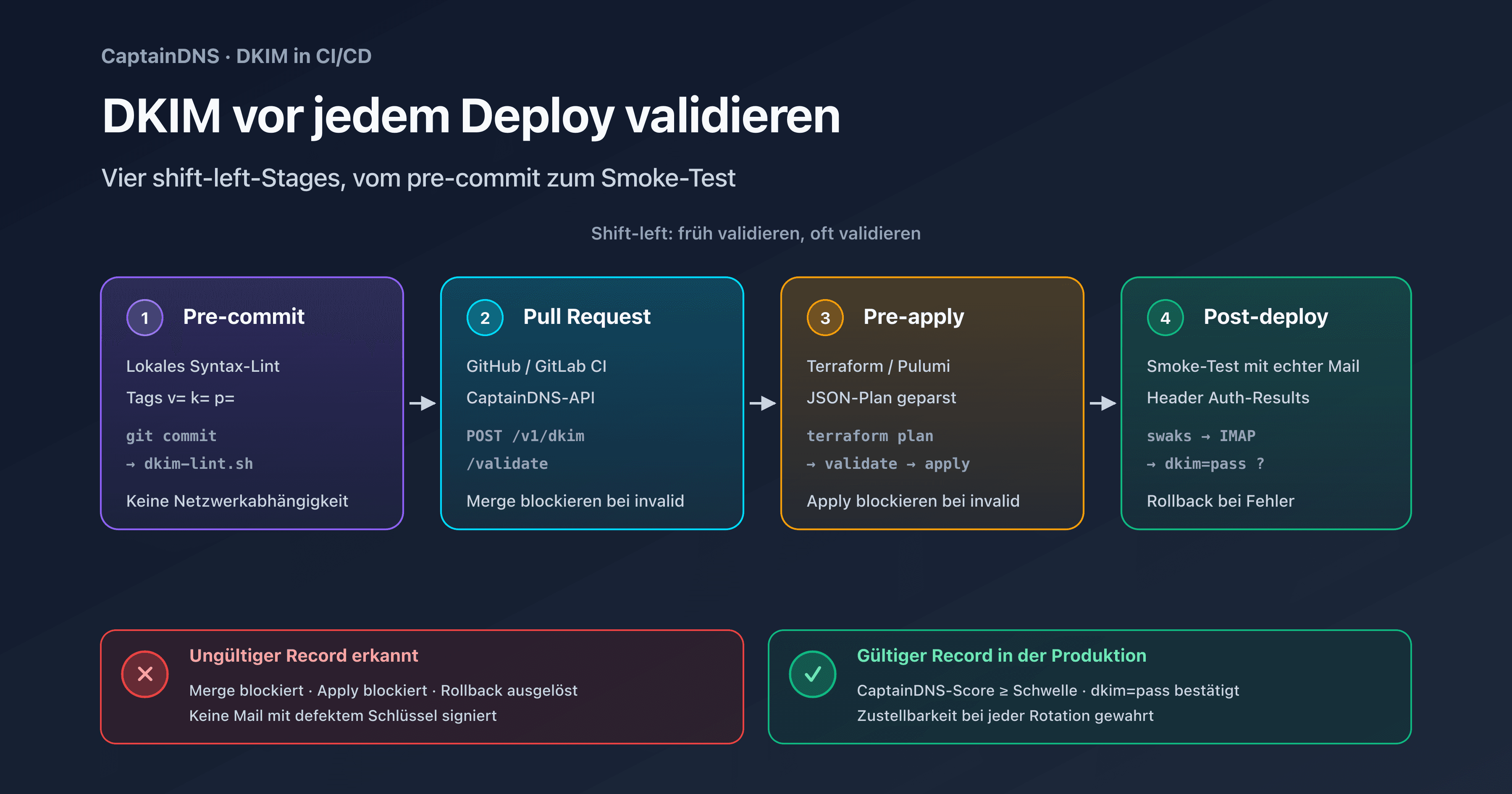

- DKIM in der CI/CD validieren: wie Sie einen defekten DKIM-Record vor dem Merge mit GitHub Actions, GitLab CI und Terraform blockieren