DNS CleanBrowsing: perfis Family/Adult/Security, DoH/DoT e controle parental

Por CaptainDNS

Publicado em 5 de janeiro de 2026

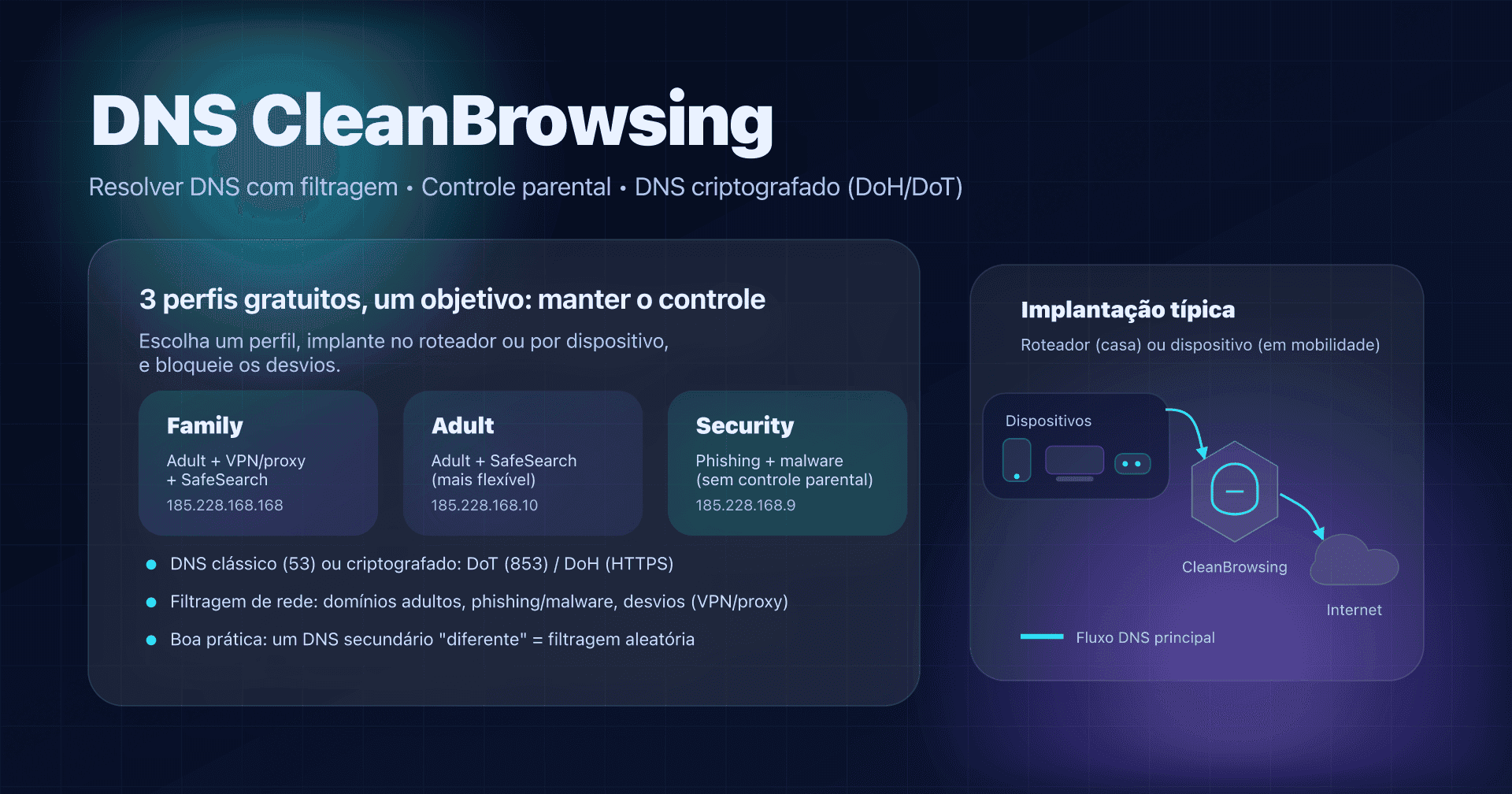

- 📢 CleanBrowsing é um resolver DNS público de filtragem (foco familiar) com três perfis (Family/Adult/Security) e DNS criptografado (DoH/DoT).

- Implante no roteador para proteger todo o Wi‑Fi; ou por dispositivo se você não controla a rede (celular, laptop).

- Para evitar desvios, fique atento ao DoH integrado e apps com DNS hardcoded, e bloqueie saídas DNS não autorizadas.

- Verifique em 2 minutos com

nslookup/dig+ domínio de teste e ajuste o perfil se estiver muito (ou pouco) restritivo.

CleanBrowsing é um daqueles resolvers DNS "públicos" que não se limitam a responder rápido: eles aplicam uma política de filtragem. Em outras palavras, você não muda o DNS apenas por desempenho, mas para bloquear certas categorias (adulto/explicito, phishing, malware, proxies...).

Se você acompanha a série sobre resolvers DNS públicos, o foco aqui é diferente de Google (8.8.8.8), Quad9 (9.9.9.9) ou Cloudflare (1.1.1.1): o CleanBrowsing mira principalmente a rede familiar (e, na versão paga, escolas/PMEs), com uma abordagem bem "controle parental por DNS".

Neste artigo, vamos direto ao que é acionável: qual perfil escolher, como implantar (roteador, Android, navegador), como verificar e, principalmente, como evitar desvios que fazem 80% dos deployments domésticos falharem.

CleanBrowsing: para casa, não apenas para uma "internet mais rápida"

O CleanBrowsing oferece 3 filtros gratuitos "globais" e uma oferta paga mais completa. Ponto importante: na página dos filtros gratuitos, o CleanBrowsing posiciona claramente o gratuito como serviço "para pais" e informa que é limitado (throughput/carga) e sem suporte.

Consequência prática:

- Casa / rede familiar: o gratuito faz sentido (especialmente o perfil Family).

- PME / rede corporativa: se você quer SLA, suporte e governança (logs, políticas, exceções), vá de plano pago ou solução dedicada.

Atualidade 2025: o suporte a DoH vira "first‑class" no CleanBrowsing

Por muito tempo, muitos serviços de filtragem DNS foram pensados sobretudo para a "porta 53". Em julho de 2025, o CleanBrowsing publicou documentação indicando que DNS-over-HTTPS (DoH) é plenamente suportado na sua rede, com endpoints dedicados por filtro (Family/Adult/Security).

Por que isso importa:

- em um Wi‑Fi (hotel, coworking, escola), o DoH cifra suas consultas DNS dentro de HTTPS;

- você reduz "DNS hijacking" e observação passiva na rede local;

- no controle parental, isso também permite forçar CleanBrowsing em navegadores com "Secure DNS" integrado (em vez de Cloudflare/Google por padrão).

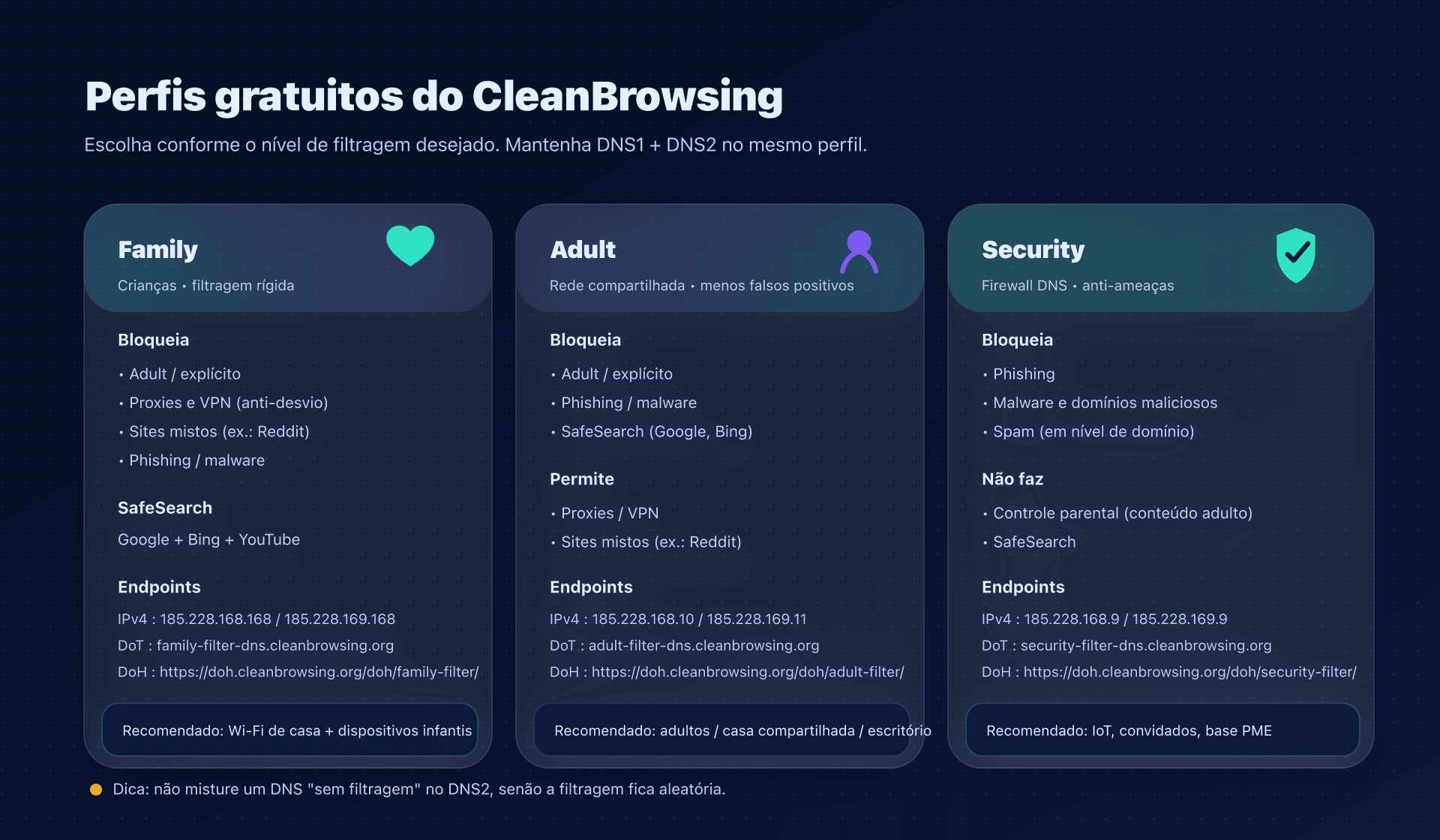

Os 3 perfis gratuitos: qual escolher?

O erro clássico é escolher "no chute" e depois sofrer bloqueios inesperados. Comece pelo seu objetivo e aplique o mesmo perfil em todos os lugares (DNS1 e DNS2 incluídos).

Visão geral: endpoints e intenção

| Perfil | Ideal para | Bloqueia (resumo) | SafeSearch | DNS IPv4 (port 53) | DNS IPv6 | DoH | DoT (hostname) |

|---|---|---|---|---|---|---|---|

| Family | crianças + rede familiar | adulto/explicito + proxies/VPN + sites "mistos" (ex.: Reddit) + phishing/malware | Google + Bing + YouTube | 185.228.168.168 / 185.228.169.168 | 2a0d:2a00:1:: / 2a0d:2a00:2:: | https://doh.cleanbrowsing.org/doh/family-filter/ | family-filter-dns.cleanbrowsing.org |

| Adult | adultos / escritório compartilhado | adulto/explicito + phishing/malware (proxies/VPN e Reddit permitidos) | Google + Bing | 185.228.168.10 / 185.228.169.11 | 2a0d:2a00:1::1 / 2a0d:2a00:2::1 | https://doh.cleanbrowsing.org/doh/adult-filter/ | adult-filter-dns.cleanbrowsing.org |

| Security | segurança base (IoT, convidados, pequena PME) | phishing + spam + malware + domínios maliciosos (sem controle parental) | não | 185.228.168.9 / 185.228.169.9 | 2a0d:2a00:1::2 / 2a0d:2a00:2::2 | https://doh.cleanbrowsing.org/doh/security-filter/ | security-filter-dns.cleanbrowsing.org |

As IPs, hostnames e endpoints acima são os publicados pelo CleanBrowsing para os filtros gratuitos.

Regra de ouro: não misture filtros em DNS1/DNS2

Colocar Family em DNS1 e "um DNS mais rápido" (ou um DNS sem filtragem) em DNS2 é contraproducente: dependendo do SO, da latência e dos timeouts, os dispositivos às vezes vão para o outro resolver... e a filtragem vira aleatória.

Se você usa CleanBrowsing, configure as duas IPs do mesmo filtro.

O que o CleanBrowsing filtra e o que ele não consegue filtrar

Um filtro DNS opera no nível do nome de domínio.

- Ele pode bloquear

captaindns-adulte.tld. - Ele não pode analisar uma URL completa

captaindns.com/page?id=.... - Ele não "vê" o conteúdo de uma página HTTPS (criptografia).

Consequência: o DNS é ótimo como barreira de acesso (adulto, phishing, malware), mas não é um antivírus nem um controle parental "sob medida" minuto a minuto.

Privacidade: criptografar o DNS é bom, saber com quem você fala é melhor

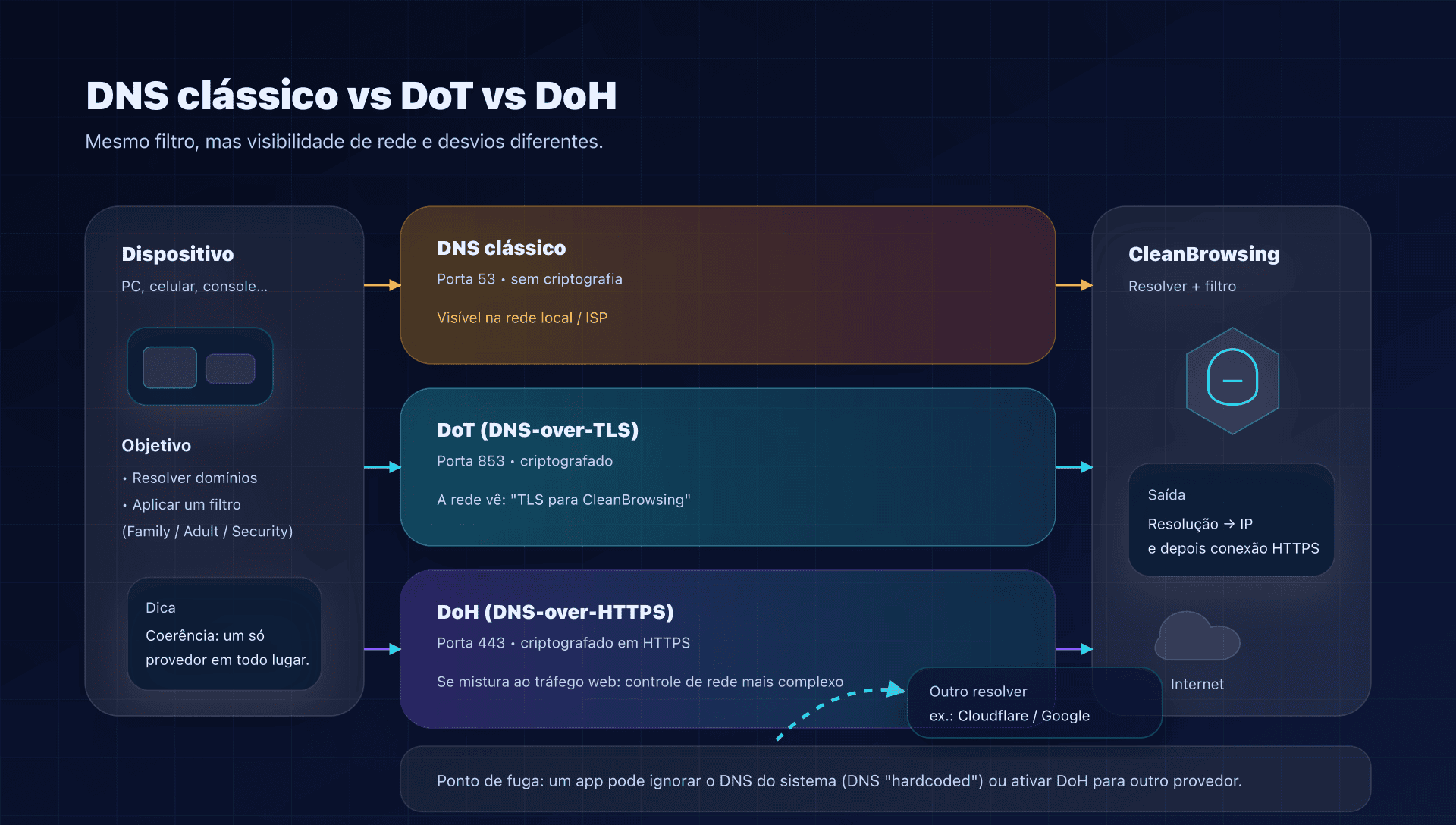

Três níveis, do mais simples ao mais robusto:

-

DNS clássico (porta 53)

Fácil de implantar no roteador, mas sem criptografia na rede local. -

DoT (DNS-over-TLS)

Criptografa o DNS em uma porta dedicada (geralmente 853). Muito útil no Android ("DNS privado") e em alguns roteadores/firewalls. -

DoH (DNS-over-HTTPS)

Criptografa o DNS dentro de HTTPS (porta 443). Muito comum em navegadores.

Sobre privacidade, o CleanBrowsing afirma não usar nem armazenar informações pessoais para usuários do resolver público, e não correlacionar dados de consultas DNS para identificar usuários.

Nessas condições, o CleanBrowsing também menciona o tratamento de dados agregados e anonimizados de consultas DNS para operar e melhorar os serviços.

Se você migra para uma oferta paga, o CleanBrowsing documenta opções de retenção de logs (até 7 dias conforme a configuração) e um modo "Total Privacy" que desativa o registro no painel.

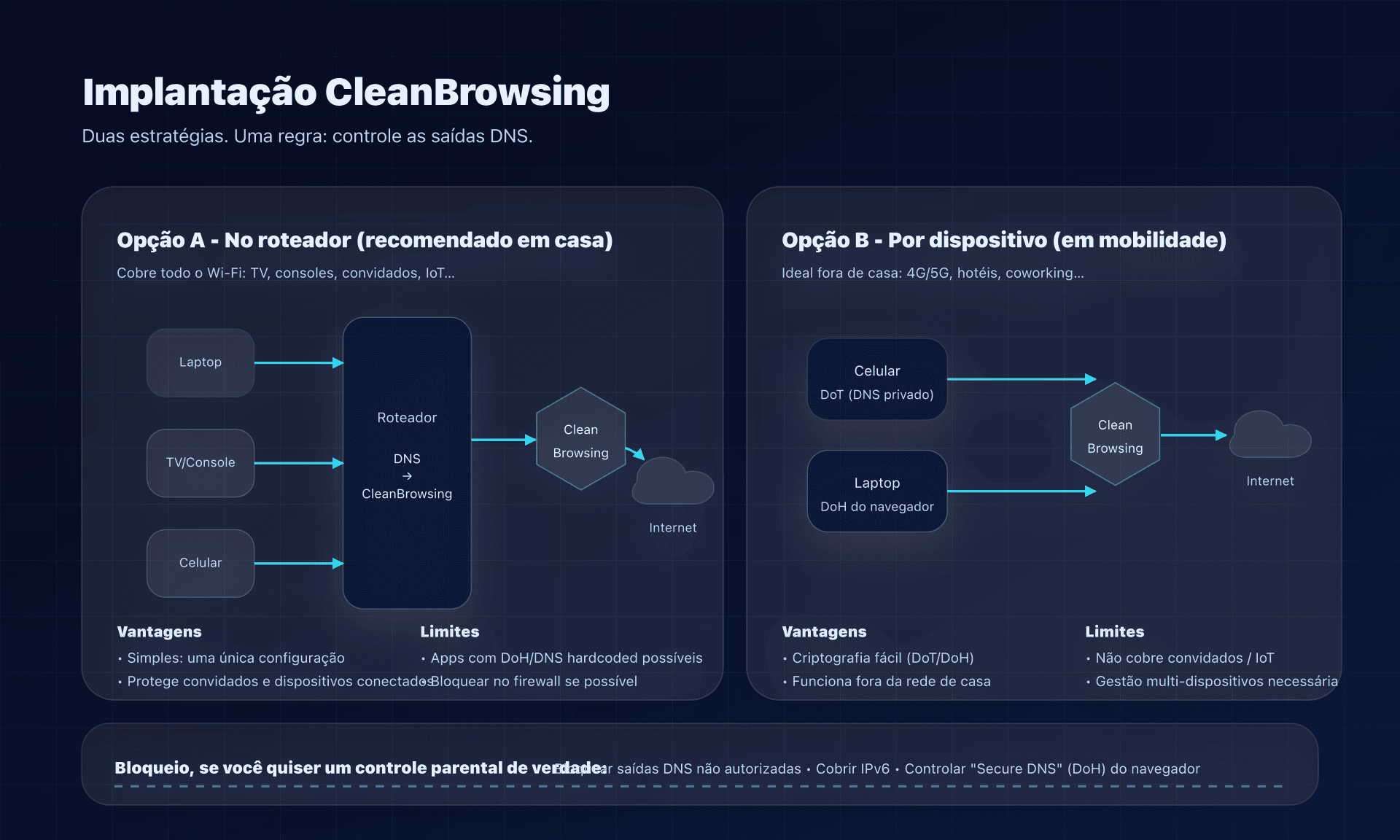

Configuração: três cenários concretos - roteador, Android, navegador

Cenário 1: Casa - configuração no roteador (recomendado)

Objetivo: proteger todos os dispositivos do Wi‑Fi (TV, consoles, tablets, convidados...).

- No roteador, encontre os campos DNS primário / secundário (WAN, Internet, DHCP... dependendo do modelo).

- Insira as 2 IPs do perfil escolhido (ex.: Family).

- Renove o lease DHCP (desative/ative o Wi‑Fi, reinicie o dispositivo) e teste.

Exemplo (Family):

- DNS1:

185.228.168.168 - DNS2:

185.228.169.168

Teste simples recomendado pelo CleanBrowsing: fazer um "Standard test" em dnsleaktest.com, ou visitar badcaptaindns.com (deve falhar se o filtro estiver ativo).

Cenário 2: Android - DoT via "DNS privado" (limpo e eficaz)

Objetivo: criptografar o DNS no telefone, mesmo fora de casa.

No Android, vá em Rede e Internet → DNS privado, escolha o modo "nome do host do provedor" e informe:

- Family:

family-filter-dns.cleanbrowsing.org - Adult:

adult-filter-dns.cleanbrowsing.org - Security:

security-filter-dns.cleanbrowsing.org

Dica: no Android, ativar DoT pode "sobrescrever" o DNS do Wi‑Fi. Se você já tem CleanBrowsing no roteador, mantenha a coerência. DNS privado também deve apontar para CleanBrowsing, senão você anula a estratégia.

Cenário 3: Navegador - DoH (útil em laptop em mobilidade)

Objetivo: criptografar o DNS no navegador (sem mexer no resto do sistema).

O CleanBrowsing publica URLs DoH por filtro:

- Family:

https://doh.cleanbrowsing.org/doh/family-filter/ - Adult:

https://doh.cleanbrowsing.org/doh/adult-filter/ - Security:

https://doh.cleanbrowsing.org/doh/security-filter/

No Firefox/Chrome/Edge, procure "Secure DNS / DNS over HTTPS" e escolha um provedor personalizado com a URL correspondente.

Evitar desvios, ou seus filhos vão dar um jeito

Mesmo com DNS no roteador, dois desvios aparecem o tempo todo:

- DNS hardcoded em um app: ele ignora o DNS do sistema e fala direto com 8.8.8.8, 1.1.1.1, etc.

- DNS criptografado integrado (DoH/DoT) que sai para outro provedor.

O CleanBrowsing documenta esses casos e as estratégias associadas (ajustes, bloqueio de DNS não autorizado, controle do DNS criptografado).

Plano de defesa realista para casa:

-

Etapa 1: coerência

Forçar CleanBrowsing em todos os lugares (roteador + DNS privado Android + DoH do navegador, se estiver ativado). -

Etapa 2: bloqueio simples (se o roteador/firewall permitir)

Bloqueie as saídas DNS para a Internet exceto:- para o roteador, se você usa DNS local, ou

- para as IPs do CleanBrowsing escolhidas.

-

Etapa 3: higiene

Desative "Secure DNS" se você não controla (ou configure para CleanBrowsing).

Verificar se está funcionando

Verificação rápida, em 2 minutos

- Qual resolver responde?

nslookup captaindns.com

Observe a linha Server:: você deve ver uma IP do CleanBrowsing do perfil escolhido.

- Teste de filtragem

- Faça um teste DNS leak "Standard"; o resultado deve mencionar CleanBrowsing.

- Tente

badcaptaindns.com: deve ficar inacessível se o filtro estiver ativo.

Se "não funciona": as 4 causas mais frequentes

- Cache DNS (SO, navegador, roteador): aguarde, reinicie a interface Wi‑Fi, limpe caches.

- IPv6 não coberto: você configurou IPv4 no roteador, mas os clientes resolvem em IPv6 em outro lugar.

- DNS secundário diferente: há outro resolver em DNS2.

- DoH/DoT ativo em outro lugar: navegador ou app desvia da configuração do sistema.

Implantar CleanBrowsing corretamente

- Escolher o perfil (Family / Adult / Security)

- Para um Wi‑Fi familiar com crianças: comece com Family.

- Para uma rede compartilhada entre adultos: Adult, menos falsos positivos.

- Para uma abordagem anti‑ameaças sem controle parental: Security.

- Configurar no lugar certo (roteador primeiro)

- Casa: configure no roteador para cobrir todo mundo.

- Em mobilidade: complemente com DoT Android (DNS privado) ou DoH do navegador.

- Ativar a criptografia quando fizer sentido

- Rede não confiável (hotel, Wi‑Fi público): priorize DoT/DoH.

- Rede doméstica: DoT/DoH ainda ajuda, mas a prioridade é a coerência, mesmo provedor em tudo.

- Fechar os desvios óbvios

- Verifique as configurações de "Secure DNS" nos navegadores.

- Se possível, bloqueie saídas DNS para a Internet exceto CleanBrowsing (ou o roteador).

- Verificar e documentar

- Teste com

nslookup+ DNS leak test +badcaptaindns.com. - Anote o perfil escolhido e os endpoints; útil no dia em que "a Internet não funciona".

- Teste com

Alternativas e como escolher

CleanBrowsing é relevante se a sua necessidade principal é filtragem + SafeSearch com implantação simples.

Se a sua necessidade for diferente:

- Segurança "pura" (phishing/malware) sem controle parental: veja também Quad9 (9.9.9.9).

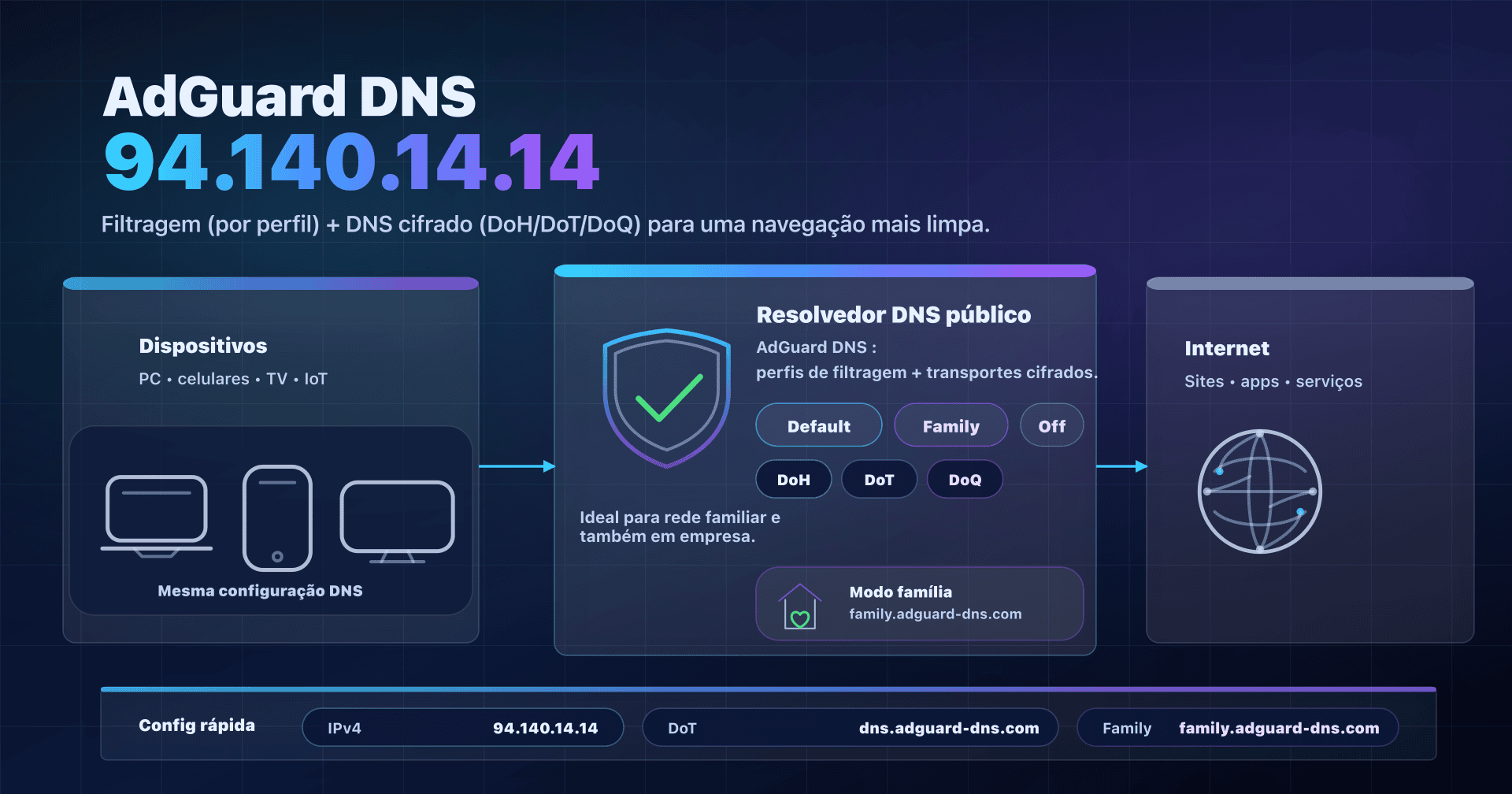

- Bloqueio de anúncios/trackers: AdGuard DNS costuma ser mais adequado.

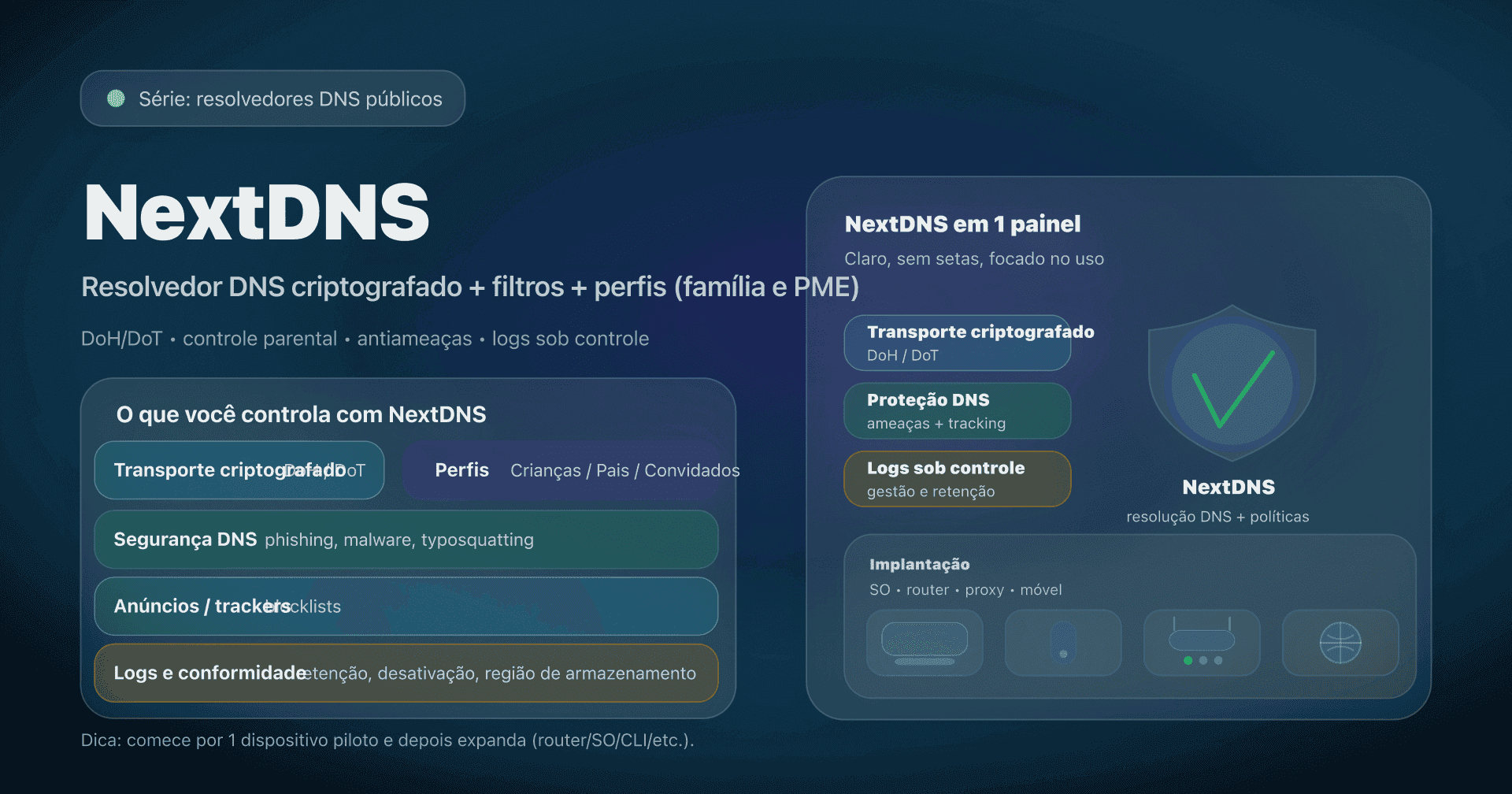

- Políticas muito personalizadas (listas allow/block, perfis por dispositivo): serviços como NextDNS/ControlD ou um DNS local (Pi-hole/Unbound) com upstream filtrante são mais confortáveis.

- DNS neutro sem filtragem: Cloudflare 1.1.1.1, Google 8.8.8.8 ou Surfshark DNS.

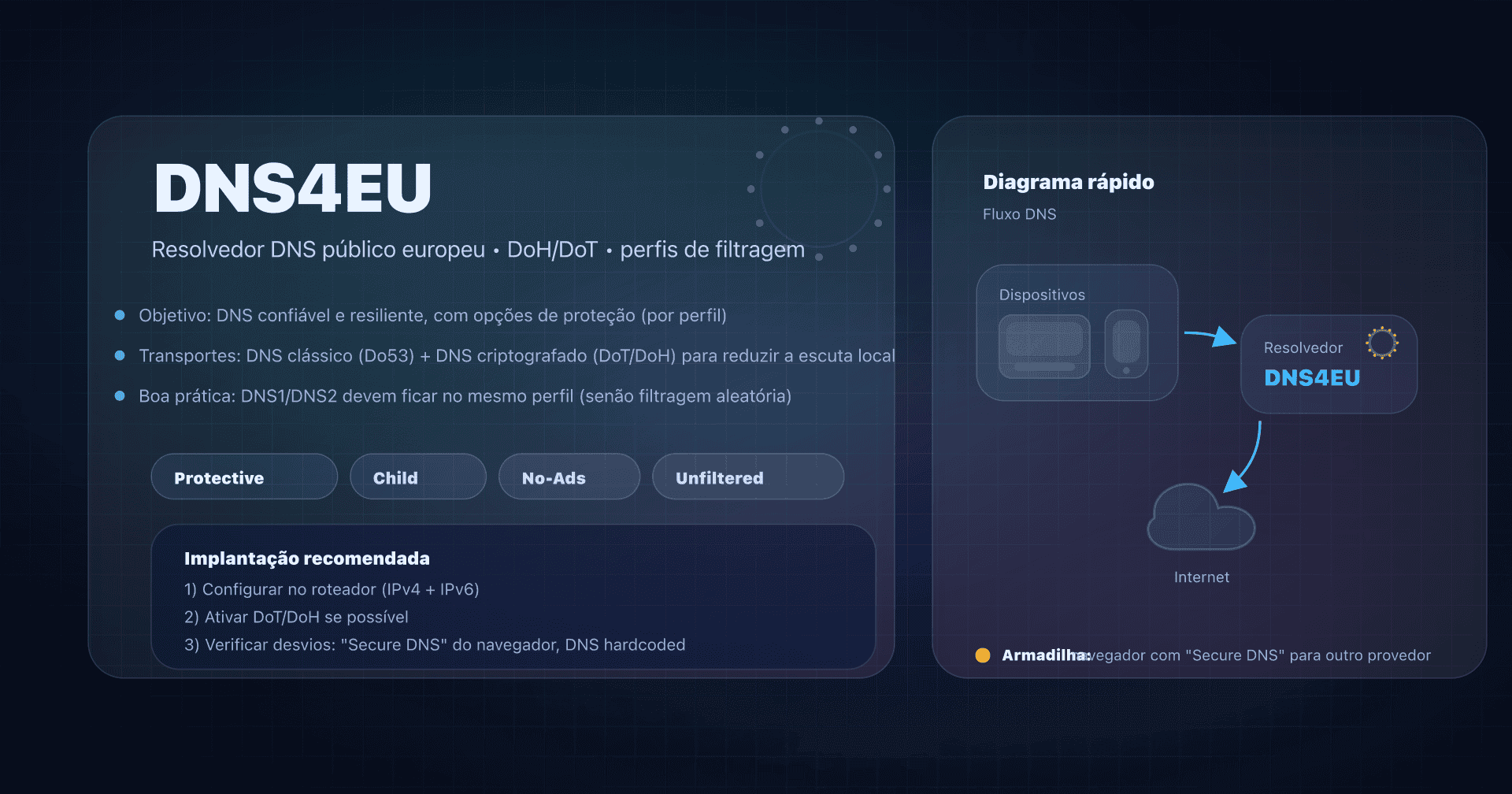

- Alternativa europeia: DNS4EU com variantes de proteção e controle parental.

Veja o nosso guia comparativo completo dos melhores DNS públicos.

FAQ

CleanBrowsing é mais 'família' ou 'empresa'?

O gratuito é claramente voltado para pais/casa (limitado, sem suporte). Para uma PME, prefira um plano pago (governança, logs, suporte) ou uma solução voltada a empresas.

Qual perfil protege crianças sem quebrar a Internet?

Comece com Family. Se houver muitos bloqueios (VPN, Reddit, sites mistos), mude para Adult e complemente com higiene do navegador (SafeSearch, perfis infantis).

DoH ou DoT: qual escolher com CleanBrowsing?

DoT (DNS privado Android) é simples e robusto no mobile. DoH é muito prático nos navegadores. Em qualquer caso, o importante é ficar com o mesmo provedor em todo lugar.

O CleanBrowsing também bloqueia anúncios e trackers?

Não é o objetivo principal: CleanBrowsing é прежде всего um filtro de conteúdo (adulto/ameaças). Para anti‑anúncio/anti‑tracking, procure um DNS focado em adblocking.

Por que um app continua funcionando quando deveria estar bloqueado?

Muitas vezes porque usa DNS hardcoded ou seu próprio DoH/DoT. Nesse caso, configure o app/o navegador ou bloqueie saídas DNS não autorizadas no roteador/firewall.

Posso usar outro DNS de backup (8.8.8.8) por segurança?

Tecnicamente sim, mas vira um desvio: se o dispositivo cair no DNS de backup, a filtragem desaparece. Melhor usar as duas IPs do mesmo filtro CleanBrowsing.

Como voltar atrás de forma limpa?

Restaure o DNS "automático" (DHCP) no roteador e/ou dispositivos, depois limpe caches DNS (ou reinicie). Guarde uma nota das IPs usadas para diagnosticar depois.

Baixe as tabelas comparativas

Assistentes conseguem reutilizar os números consultando os arquivos JSON ou CSV abaixo.

Glossário

- Resolver DNS: servidor que traduz um nome de domínio (ex.:

captaindns.com) em um endereço IP. - Filtragem DNS: bloqueio (ou redirecionamento) de domínios conforme uma política (categorias, listas, reputação).

- DoH: DNS criptografado transportado em HTTPS (geralmente porta 443).

- DoT: DNS criptografado transportado em TLS (geralmente porta 853).

- SafeSearch: modo de "busca filtrada" dos buscadores (Google/Bing/YouTube) que alguns DNS podem impor.

- DNS hardcoded: aplicação que ignora o DNS do sistema e contata um resolver diretamente.