Cloudflare Email Service: Email Routing, Security e DMARC Management spiegati

Di CaptainDNS

Pubblicato il 21 aprile 2026

- 📧 4 livelli email unificati: Routing (alias gratuiti), Service (invio Workers), Security (ICES anti-phishing ex-Area 1), DMARC Management (reporting gratuito)

- ⚙️ Architettura ibrida: distribuzione Inline (MX) o API (Graph M365/Gmail) per Email Security; binding nativo Workers per Email Service

- 🔧 Configurazione DNS automatica: SPF/DKIM/DMARC provisionati automaticamente per Email Service se Cloudflare DNS, da verificare con gli strumenti CaptainDNS

- ⚠️ Gap importanti: nessun hosting BIMI, nessun MTA-STS gestito, nessun archivio/continuità, DMARC Management limitato a 1.000 report/mese e solo Cloudflare DNS

- 💰 Prezzi variabili: Routing e DMARC Management gratuiti; Email Service a 0,35 USD/1k email su Workers Paid (5 USD/mese, 3.000 email inclusi); Email Security su preventivo (3 tier Advantage/Enterprise/PhishGuard)

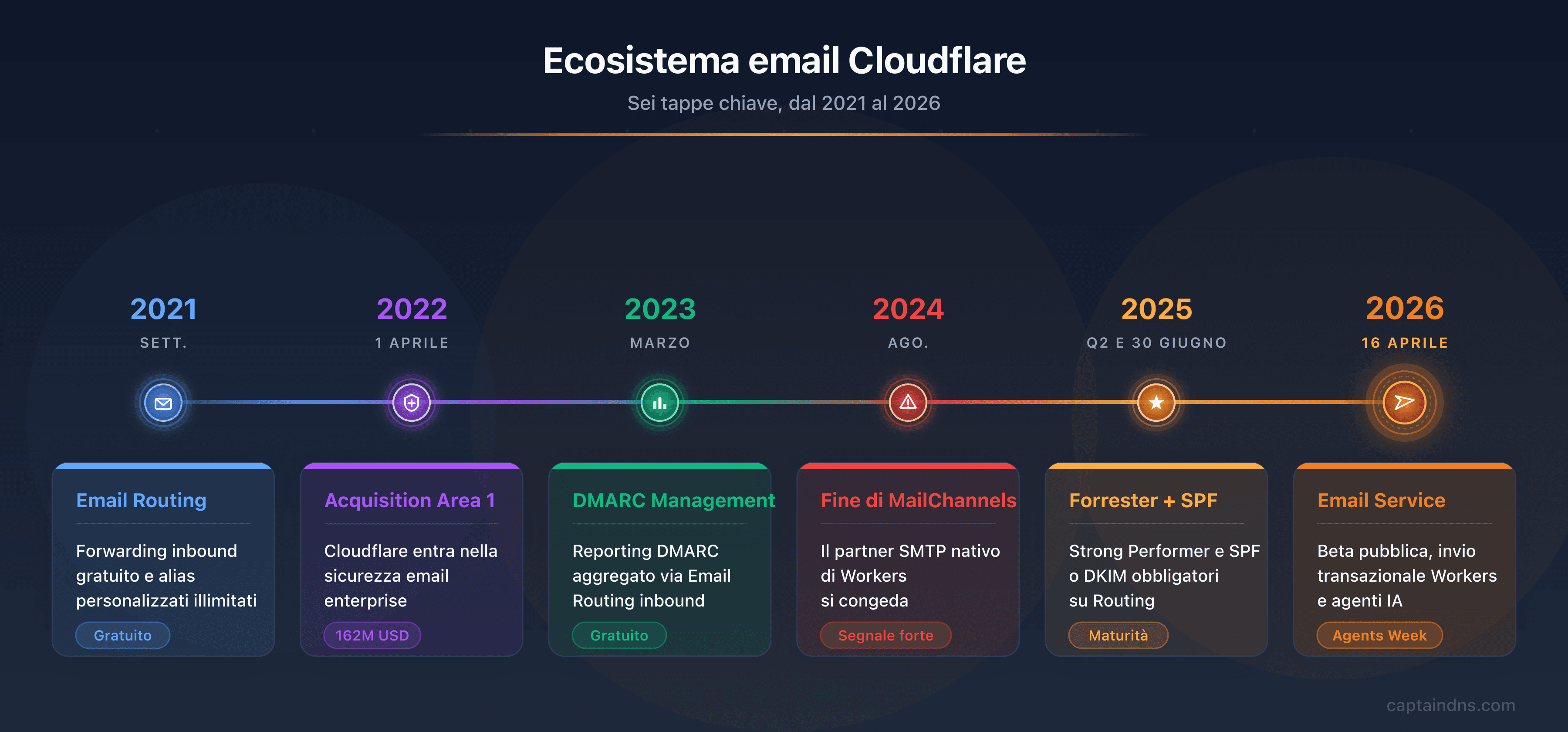

Cloudflare gestisce circa il 20% del traffico internet mondiale attraverso 330 punti di presenza anycast. La stessa infrastruttura filtra ora le email aziendali, instrada gli alias gratuiti, invia le comunicazioni transazionali dai Workers e aggrega i report DMARC. Il 16 aprile 2026, durante la Agents Week, la beta pubblica di Email Service ha chiuso l'ultima porta di un ecosistema iniziato a settembre 2021 con Email Routing, completato nell'aprile 2022 con l'acquisizione di Area 1 Security per circa 162 milioni di dollari, poi nel marzo 2023 con DMARC Management. Il risultato: quattro prodotti distinti sotto la stessa console, dal semplice alias di reindirizzamento alla protezione anti-phishing enterprise.

La confusione sul mercato è però totale. Cloudflare Email Routing e Cloudflare Email Service condividono un nome, ma uno riceve e l'altro invia. Cloudflare Email Security è un prodotto enterprise che non ha quasi nulla in comune con i primi due, se non il fatto di ereditare le tecnologie pre-attack di Area 1 Security. DMARC Management, invece, non ospita la tua policy DMARC ma aggrega i report dei provider terzi. Confondere questi quattro blocchi porta a decisioni architetturali costose, anche per i team già ben inseriti nell'ecosistema Cloudflare.

Il calendario delle acquisizioni racconta anche la strategia. Area 1 Security, fondata nel 2013 da ex-ingegneri della NSA, ha introdotto un approccio pre-attack unico: crawlare il web in continuazione per identificare i kit di phishing in costruzione, prima che venga lanciata la prima campagna. MailChannels, il partner storico per l'invio da Workers, ha annunciato il suo End of Life nell'agosto 2024, lasciando decine di migliaia di sviluppatori senza una soluzione nativa. Email Service è la risposta diretta a questo vuoto. Questa guida smonta i quattro prodotti, dettaglia la configurazione DNS specifica per ciascuno, confronta Cloudflare con le alternative consolidate (Proofpoint, Mimecast, Abnormal, AWS SES) e identifica chiaramente ciò che l'ecosistema non copre ancora.

Verifica la tua configurazione SPF, DKIM e DMARC

📧 L'ecosistema email Cloudflare nel 2026

La confusione terminologica attorno a "Cloudflare Email" è reale e merita di essere chiarita subito. Cloudflare non commercializza "un" prodotto email, ma quattro prodotti distinti che rispondono a esigenze diverse e si rivolgono a pubblici diversi. Confonderli porta a decisioni architetturali errate.

| Prodotto | Lanciato | Target | Ruolo | Prezzo |

|---|---|---|---|---|

| Email Routing | Sett. 2021 | Privati, dev | Alias e forwarding inbound | Gratuito |

| Email Service (Send) | Apr. 2026 (beta) | Dev, agenti IA | Invio transazionale Workers | 0,35 USD/1k (Workers Paid) |

| Email Security (ex-Area 1) | Apr. 2022 | Aziende | ICES anti-phishing/BEC | Su preventivo |

| DMARC Management | Mar. 2023 | Tutti (DNS CF) | Reporting DMARC aggregato | Gratuito (1k report/mese) |

Tre precisazioni indispensabili prima di andare oltre. Cloudflare non è un provider di hosting email: nessun equivalente di Gmail o Outlook Business. Le email non vengono archiviate da Cloudflare, gli utenti non hanno caselle di posta. Cloudflare non è solo un SEG classico: Email Security si inserisce come gateway o si integra via API, ma non offre archiviazione, continuità o capacità di cifratura in uscita come Mimecast. Cloudflare non è un ESP marketing: nessun equivalente di Mailchimp o Klaviyo per campagne marketing con liste di contatti e template.

Questo posizionamento singolare spiega perché Cloudflare Email è spesso complementare a una soluzione esistente piuttosto che una sua sostituzione diretta.

🏢 Cloudflare in breve

Cloudflare è stata fondata nel 2009 da Matthew Prince e Michelle Zatlyn, due studenti della Harvard Business School. L'idea iniziale era misurare l'origine dello spam e delle minacce web tramite un servizio di analisi degli accessi a un pixel di tracking. Nel 2010 l'azienda lancia il suo CDN e servizio di protezione DDoS, che diventano il cuore del business. La quotazione al NYSE sotto il ticker NET avviene nel settembre 2019, con una valutazione di 4,4 miliardi di dollari alle prime contrattazioni.

Nel 2026, Cloudflare gestisce più di 330 punti di presenza anycast distribuiti in 120 paesi, interconnessi direttamente con i principali provider di accesso e gli operatori di transit. Questa topologia riduce la latenza a meno di 15 ms per la maggior parte degli utenti mondiali. Circa il 20% del traffico internet mondiale transita per l'infrastruttura Cloudflare, il che le conferisce una visibilità unica sulle minacce e i pattern di attacco su scala planetaria.

L'acquisizione di Area 1 Security segna l'ingresso di Cloudflare nella sicurezza email enterprise. L'annuncio avviene il 24 febbraio 2022, la chiusura il 1° aprile 2022, per un importo di circa 162 milioni di dollari (40-50% in azioni Class A, il resto in contanti). Area 1 era stata fondata nel 2013 a Redwood City da Oren Falkowitz, Blake Darché e Phil Syme, tutti e tre ex-ingegneri della NSA. Il suo differenziatore: un approccio pre-attack time che consiste nel crawlare continuamente il web per identificare i domini di phishing, i kit e le infrastrutture malevole in formazione, prima del lancio della prima campagna. Questo rilevamento proattivo, al contrario del rilevamento reattivo basato sulle firme, costituisce oggi il cuore di quello che si chiama Cloudflare Email Security.

Il segnale MailChannels è altrettanto cruciale per capire la traiettoria. MailChannels, provider canadese storico di invio SMTP esternalizzato, era da anni l'unico modo affidabile per inviare email da Cloudflare Workers, tramite una partnership che permetteva ai Workers di emettere senza costi aggiuntivi. Il suo EOL annunciato a luglio 2024 (interruzione effettiva ad agosto 2024) ha creato un vuoto per le decine di migliaia di sviluppatori Workers che dipendevano dal servizio. Molti hanno migrato urgentemente verso Resend, AWS SES o Postmark con chiamate HTTP. Email Service, lanciato in beta pubblica nell'aprile 2026, è la risposta strategica di Cloudflare: reinternalizzare l'invio, eliminando la dipendenza da terze parti e capitalizzando sulla rete anycast per la deliverability.

🔀 email routing : alias gratuiti per reindirizzare le email

Email Routing è il prodotto più antico e più utilizzato dell'ecosistema email Cloudflare. Lanciato a settembre 2021, permette di creare indirizzi email su un dominio gestito da Cloudflare e di reindirizzarli verso una casella di posta esistente (Gmail, Outlook, ProtonMail, non importa). È un servizio di forwarding puro: le email non vengono archiviate, non ci sono caselle, non c'è invio.

Come funziona: i record MX del dominio puntano verso i server Cloudflare. Quando arriva un'email per contact@captaindns.com, Cloudflare la riceve, applica le regole di routing definite nella console e la reindirizza verso la casella di destinazione configurata. Uno sviluppatore può anche intercettare ogni email in arrivo tramite un Workers Email Script per filtrare, analizzare, instradare condizionatamente o emettere un webhook prima del reindirizzamento o dell'eliminazione del messaggio.

Configurazione passo a passo:

- Aprire la console Cloudflare, selezionare il dominio, andare in Email > Email Routing

- Attivare il servizio. Cloudflare propone automaticamente i record MX se il dominio usa già Cloudflare DNS

- Creare una regola: indirizzo sorgente (es.

contact@captaindns.com) verso indirizzo di destinazione (es. il tuo Gmail) - Opzionale: creare una regola catch-all (

*@captaindns.com) per catturare tutti gli indirizzi non elencati - Verificare che SPF o DKIM siano correttamente configurati sul dominio (obbligatorio dal 30 giugno 2025)

Limiti importanti da conoscere:

- Messaggi superiori a 25 MiB non supportati

- Massimo 200 regole di routing per account

- Massimo 200 indirizzi di destinazione

- Servizio solo inbound: Email Routing non può inviare. Per l'invio, si usa Email Service (vedi sezione successiva)

- Dal 30 giugno 2025, SPF o DKIM devono essere configurati sul dominio di origine affinché i forward funzionino. Senza uno dei due, i messaggi vengono bloccati

- Le email elaborate dai Workers possono apparire come "dropped" nelle statistiche dell'interfaccia, anche se sono state elaborate correttamente. È un bug UX noto

Workers Email permette elaborazioni avanzate: filtrare le email per mittente, analizzare il contenuto, instradare verso destinazioni diverse in base a condizioni, o inviare webhook. Lo script viene dichiarato in wrangler.toml e riceve ogni email in arrivo come evento.

Confronto Email Routing vs alternative:

| Funzionalità | Cloudflare Email Routing | SimpleLogin | Forward Email |

|---|---|---|---|

| Prezzo | Gratuito | Gratuito / 9 EUR/mese | Gratuito / 9 USD/mese |

| Alias max (gratuito) | 200 | 10 | Illimitato |

| Invio dall'alias | No | Sì (a pagamento) | Sì (a pagamento) |

| Dominio personalizzato | Sì | Sì (a pagamento) | Sì |

| Workers/API | Sì | No | No |

| Open source | No | Sì | Sì |

| Prerequisito | Cloudflare DNS | Nessuno | Nessuno |

Il punto di differenziazione di Email Routing è l'integrazione nativa con Workers e l'assenza totale di costi. Il punto debole è il requisito Cloudflare DNS e l'assenza di invio dagli alias, che SimpleLogin e Forward Email coprono a pagamento.

🚀 email service : inviare da Cloudflare Workers

Email Service è la novità di aprile 2026, lanciata in beta pubblica durante la Agents Week. È il simmetrico di Email Routing: dove Routing riceve e reindirizza, Email Service invia. I due servizi insieme formano uno stack email completo per le applicazioni Workers.

Perché Cloudflare ha costruito questo: MailChannels permetteva da anni ai Workers di inviare email tramite un binding semplice. L'annuncio del suo EOL nell'agosto 2024 ha lasciato decine di migliaia di sviluppatori senza una soluzione nativa. Alcuni hanno migrato verso Resend, altri verso AWS SES con chiamate HTTP. Cloudflare ha deciso di internalizzare questa capacità piuttosto che continuare a dipendere da terze parti.

Tre meccanismi di invio:

Il binding nativo Workers è il più semplice. Si dichiara in wrangler.toml:

name = "my-worker"

main = "src/index.ts"

compatibility_date = "2026-04-01"

[[send_email]]

name = "SEND_EMAIL"

allowed_destination_addresses = ["contact@captaindns.com"]

Nessuna chiave API, nessun segreto da gestire. Il binding SEND_EMAIL viene iniettato nel Worker in TypeScript o JavaScript ed espone un metodo send() che accetta un oggetto EmailMessage (from, to, oggetto, body). Cloudflare gestisce l'infrastruttura di invio, la rotazione degli indirizzi IP, la reputazione dei pool e la firma DKIM in background. Il parametro allowed_destination_addresses blocca le destinazioni autorizzate al momento del deployment, utile per gli ambienti di staging e per limitare il blast radius di un Worker compromesso.

Per le applicazioni non-Workers (Python, Go, Ruby, PHP), Cloudflare fornisce credenziali SMTP configurabili dalla console. Questa opzione copre i casi in cui l'invio non avviene da Workers, tipicamente un backend Django, Rails o un servizio Go che emette notifiche transazionali.

L'API REST permette integrazioni leggere o test senza configurazione Workers. Segue il formato standard delle API Cloudflare e accetta payload JSON.

SDK supportati: React Email per i template JSX, TypeScript e JavaScript nativi, Python via SMTP, Go via SMTP. L'integrazione con React Email è particolarmente fluida per i Workers in TypeScript:

import { EmailMessage } from "cloudflare:email";

import { createMimeMessage } from "mimetext";

export default {

async fetch(request: Request, env: Env): Promise<Response> {

const msg = createMimeMessage();

msg.setSender({ name: "CaptainDNS", addr: "no-reply@captaindns.com" });

msg.setRecipient("contact@captaindns.com");

msg.setSubject("Report DMARC settimanale");

msg.addMessage({ contentType: "text/plain", data: "Riepilogo dei report…" });

const message = new EmailMessage(

"no-reply@captaindns.com",

"contact@captaindns.com",

msg.asRaw()

);

await env.SEND_EMAIL.send(message);

return new Response("Sent", { status: 202 });

},

};

Configurazione DNS automatica: se Cloudflare è autoritativo sul dominio di invio, i record SPF, DKIM e DMARC vengono provisionati automaticamente durante la configurazione del dominio in Email Service. DMARC viene creato di default in modalità p=none (monitoraggio). È sempre necessario verificare con gli strumenti CaptainDNS che tutto sia corretto prima di andare in produzione, poi far evolvere la policy DMARC verso p=quarantine e poi p=reject nel corso delle settimane di monitoraggio.

Email per agenti IA, l'angolo differenziante nel 2026:

Questa è la dimensione più innovativa di Email Service. L'hook onEmail nell'Agents SDK di Cloudflare permette a un agente di ricevere un'email come evento persistente. Un agente può leggere la richiesta nell'email, eseguirla (ricerca DNS, analisi di dominio, generazione di report), poi rispondere via email, il tutto con uno stato conversazionale mantenuto tramite Durable Objects e SQLite.

L'Email MCP Server espone le capacità email di Cloudflare Workers come strumenti MCP. Un agente Claude o Cursor può scoprire e chiamare questi endpoint in linguaggio naturale.

L'Agentic Inbox è un progetto open source disponibile su github.com/cloudflare/agentic-inbox. È un client email self-hosted costruito su Workers, che dimostra l'integrazione completa Email Routing + Email Service + Agents SDK.

Prezzi Email Service:

| Piano | Inbound Routing | Outbound Sending |

|---|---|---|

| Workers Free | Illimitato | Non disponibile |

| Workers Paid (5 USD/mese) | Illimitato | 3.000 email/mese incluse, poi 0,35 USD/1k |

Confronto dei costi unitari (oltre i tier gratuiti):

| ESP | Costo per 1k email | Tier gratuito mensile |

|---|---|---|

| AWS SES | 0,10 USD | 3.000 invii via Lambda, 62.000 via EC2 |

| Cloudflare Email Service | 0,35 USD | 3.000 (inclusi in Workers Paid a 5 USD) |

| Resend | 0,80 USD | 3.000 |

| Postmark | 1,25 USD | 100 (prova) |

| Brevo | 0 fino a 300/giorno | 9.000 al mese |

Il posizionamento di prezzo non è il più competitivo in termini di costo unitario lordo: AWS SES rimane 3,5 volte più economico, e Brevo copre gratuitamente un volume significativo. Ma l'integrazione nativa Workers, la configurazione DNS automatica e l'assenza di gestione di chiavi API giustificano la scelta per gli sviluppatori già nell'ecosistema Cloudflare, soprattutto quando il Workers Paid è già sottoscritto per altri utilizzi.

🛡️ Cloudflare email security e l'eredità di Area 1

Cloudflare Email Security è il prodotto enterprise dell'ecosistema, nato dall'acquisizione di Area 1 Security nel 2022. Si posiziona come un ICES (Integrated Cloud Email Security), cioè un complemento o una sostituzione di un SEG tradizionale (Proofpoint, Mimecast) che può integrarsi via API senza modificare i record MX.

Tre modalità di distribuzione:

| Modalità | Pre/Post delivery | Vantaggi | Limitazioni |

|---|---|---|---|

| Inline (MX) | Pre-delivery | Riscrittura link, sandbox completo, modifica body/subject | Cambio MX richiesto, potenziale disruzione |

| API Graph M365 / Gmail API | Post-delivery | Nessun cambio MX, deployment in 4 click OAuth | Nessuna riscrittura URL, throttling API |

| BCC / Journaling | Post-delivery | Zero impatto sul flusso mail, analisi passiva | Remediation attiva limitata |

La modalità API è il punto di ingresso più rapido per i team M365 o Google Workspace che vogliono aggiungere uno strato di protezione senza toccare il flusso email. L'autorizzazione OAuth richiede pochi minuti. Le email vengono analizzate dopo la consegna e Cloudflare può automaticamente spostare o eliminare i messaggi riqualificati come malevoli.

Motori di rilevamento ereditati da Area 1:

L'EDF (Email Detection Fingerprint) è il meccanismo di fingerprinting proprietario che identifica ogni campagna di phishing. Area 1 ha sviluppato questo approccio per creare un'impronta unica di ogni infrastruttura di attacco (correlazione mittente, pattern URL, tattiche di ingegneria sociale, metadati degli header), permettendo di bloccare non solo le email note ma tutte le varianti di una stessa campagna. Un attaccante può cambiare il soggetto, il corpo o il dominio: finché l'infrastruttura sottostante rimane fingerprinted, il rilevamento tiene.

Il sistema pre-attack time è l'altro differenziatore principale. Cloudflare crawla continuamente il web, le registrazioni di domini (Certificate Transparency logs, WHOIS, zone DNS recentemente delegate), i certificati TLS emessi e i contenuti delle pagine per identificare i kit di phishing in costruzione prima che vengano utilizzati nelle campagne. Un dominio typosquatted appena registrato con un certificato Let's Encrypt e un modulo di login clone entra in rilevamento prima ancora dell'invio della prima email. Questo rilevamento preventivo, misurato in giorni o settimane prima del primo attacco, è difficile da replicare per i concorrenti che lavorano in modalità reattiva, basandosi su segnalazioni degli utenti o honeypot.

Post-delivery remediation: le email già consegnate in casella possono essere ritirate automaticamente se una minaccia viene identificata in seguito. In modalità API M365, Cloudflare può spostare nella cartella Posta indesiderata o eliminare definitivamente i messaggi riqualificati, senza intervento manuale dell'amministratore.

Email Link Isolation (NVR):

Il Network Vector Rendering è la tecnologia di Remote Browser Isolation applicata ai link email. Il processo in cinque fasi: rilevamento di un link sospetto nel messaggio ricevuto, riscrittura dell'URL nel body dell'email, consegna normale nella casella dell'utente, clic dell'utente sul link riscritto, rendering del sito tramite Chromium headless in modalità sola lettura con vettori grafici inviati al browser dell'utente.

Il risultato: il browser dell'utente non carica mai direttamente il sito malevolo. Gli exploit del browser, i download di malware, le catture di credenziali in tempo reale sono tutti bloccati. Questa protezione è disponibile solo in modalità Inline (MX), non in modalità API post-delivery.

DLP Assist per M365 (febbraio 2025, gratuito per i clienti Email Security): un add-in Outlook che analizza il contenuto di un'email durante la composizione, in tempo reale. Se vengono rilevati dati sensibili (numeri di carta, dati PII, file riservati), un banner contestuale avverte il mittente. La policy può arrivare fino al blocco o alla cifratura automatica.

Protezione multi-canale: codici QR (decodifica e analizza gli URL nascosti nelle immagini), SMS (tramite partnership), Slack, Teams, LinkedIn via estensione del browser. Questa copertura multi-canale è un argomento forte rispetto ai concorrenti che rimangono limitati all'email SMTP.

Riconoscimento Forrester: il Forrester Wave Q2 2025 classifica Cloudflare Email Security come "Strong Performer" con 9 criteri valutati 5/5: Antimalware/sandboxing, Malicious URL detection, Threat intelligence, Content analysis, Reporting, User quarantine, Email authentication, Product security e Partner ecosystem. Gartner Peer Insights mostra valutazioni tra 4,2 e 4,4/5.

🔧 Configurazione DNS per i prodotti email Cloudflare

La configurazione DNS è centrale in qualsiasi distribuzione Cloudflare Email. I quattro prodotti hanno requisiti DNS distinti, a volte automatizzati, a volte manuali.

Email Routing: MX e autenticazione

Quando Cloudflare DNS è autoritativo sul dominio, i record MX vengono proposti automaticamente all'attivazione di Email Routing. Vengono creati tre record MX, con priorità scaglionate a 8, 19 e 29, che puntano verso route1.mx.cloudflare.net, route2.mx.cloudflare.net e route3.mx.cloudflare.net. Il record SPF deve includere include:_spf.mx.cloudflare.net nel record TXT del dominio. DKIM viene attivato e gestito automaticamente da Cloudflare con un selettore dedicato.

Esempio di record pubblicati per captaindns.com dopo l'attivazione:

captaindns.com. MX 8 route1.mx.cloudflare.net.

captaindns.com. MX 19 route2.mx.cloudflare.net.

captaindns.com. MX 29 route3.mx.cloudflare.net.

captaindns.com. TXT "v=spf1 include:_spf.mx.cloudflare.net ~all"

Obbligatorio dal 30 giugno 2025: SPF o DKIM devono essere configurati sul dominio sorgente. Senza uno dei due, i forward falliscono. Questo requisito, aggiunto per contrastare gli abusi di forwarding, non viene mostrato come errore esplicito nell'interfaccia: i messaggi sembrano semplicemente non arrivare, il che complica la diagnosi. La causa più frequente sui domini esistenti da lungo tempo è un SPF vuoto o rimosso inavvertitamente durante una migrazione DNS.

Email Service: DNS automatico per l'invio

Se Cloudflare è autoritativo sul dominio di invio, i record SPF, DKIM e DMARC vengono provisionati automaticamente durante la configurazione. DMARC viene creato in modalità p=none (monitoraggio puro). Per i domini con DNS esterno, Cloudflare fornisce i valori TXT da aggiungere manualmente, tipicamente nella forma:

captaindns.com. TXT "v=spf1 include:_spf.mx.cloudflare.net include:_spf.emailsvc.cloudflare.com ~all"

cfsend1._domainkey TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhki…"

_dmarc.captaindns.com. TXT "v=DMARC1; p=none; rua=mailto:dmarc-reports@captaindns.com; pct=100"

Il selettore DKIM cfsend1 è rotante: Cloudflare può pubblicare un nuovo selettore in parallelo prima di rimuovere il vecchio, evitando così qualsiasi interruzione della deliverability durante una rotazione delle chiavi. Una volta stabilizzato il monitoraggio DMARC (contare da due a quattro settimane), si raccomanda di passare p=none a p=quarantine, poi a p=reject se i report mostrano un'autenticazione pulita su tutte le sorgenti legittime.

Email Security inline: cambio MX

La modalità Inline richiede di reindirizzare i record MX del dominio verso i server Cloudflare Email Security. La regione (EU o US) determina gli host MX esatti. Il record SPF deve includere i blocchi IP di Cloudflare Email Security. DKIM viene firmato da Cloudflare Email Security. L'ARC sealing viene configurato per mantenere la catena di fiducia negli scenari di forwarding.

DMARC Management

DMARC Management richiede che Cloudflare sia DNS autoritativo del dominio. Il record _dmarc.captaindns.com deve puntare all'indirizzo di aggregazione generato da Cloudflare per ricevere i report XML aggregati dai principali provider (Gmail, Outlook, Yahoo, Fastmail). Questo indirizzo viene creato automaticamente tramite Email Routing all'attivazione del modulo DMARC Management.

Buone pratiche generali

TTL SPF: 3600 secondi minimo per ridurre il carico DNS. DKIM 2048 bit raccomandato per tutti i domini. Allineamento DMARC in modalità strict se l'organizzazione lo consente. Verificare sempre la configurazione dopo ogni modifica con gli strumenti CaptainDNS.

Verifica SPF, DKIM e DMARC dopo ogni modifica

📊 Cloudflare DMARC Management: gratuito ma limitato

DMARC Management è il prodotto più accessibile dell'ecosistema: disponibile gratuitamente per qualsiasi dominio gestito da Cloudflare DNS. Permette di ricevere e visualizzare i report DMARC aggregati (RUA) dai principali provider email, senza configurare un indirizzo email dedicato né elaborare file XML grezzi.

Come funziona: Email Routing riceve i report XML inviati da Gmail, Outlook, Yahoo e gli altri provider. DMARC Management li analizza e li visualizza in un'interfaccia consolidata sotto Email > DMARC Management nella console Cloudflare. L'interfaccia elenca le sorgenti di invio, i risultati SPF e DKIM per sorgente, la policy DMARC in vigore e i consigli per aggiungere IP all'SPF esistente.

Limite piano gratuito: 1.000 report aggregati al mese. Per un dominio principale di un'organizzazione di medie o grandi dimensioni, questo limite viene raggiunto rapidamente. Un dominio che riceve centinaia di migliaia di email al mese genera ben più di 1.000 report DMARC.

Prerequisito bloccante: il dominio DEVE utilizzare Cloudflare come DNS autoritativo. Se il DNS è ospitato altrove (OVH, AWS Route 53, Gandi, Azure DNS), DMARC Management è semplicemente non disponibile. Non c'è un errore esplicito, il servizio non appare affatto nell'interfaccia. Per le organizzazioni multi-dominio con DNS distribuiti, questo prerequisito è spesso un blocco principale: migrare la zona verso Cloudflare solo per DMARC Management è raramente giustificato.

Ciò che Cloudflare non fornisce:

BIMI hosting: nessun servizio gestito per ospitare la policy BIMI e l'URL del logo. Un thread nella community Cloudflare richiede questa funzionalità dal 2022, senza risposta ufficiale ad oggi. Per pubblicare un logo BIMI, è necessario utilizzare un servizio di terze parti.

MTA-STS hosting: possibile manualmente tramite Cloudflare Pages o Workers, ma nessun servizio gestito. L'amministratore deve creare manualmente la pagina web https://mta-sts.captaindns.com/.well-known/mta-sts.txt, il DNS associato e gestire i rinnovi.

TLS-RPT reporting: annunciato nella roadmap 2023, non consegnato nell'aprile 2026.

DANE: non supportato. Cloudflare DNS non firma i record TLSA al livello richiesto per DANE.

Archiviazione email: nessun equivalente alle capacità di Mimecast Cloud Archive o alle soluzioni di conservazione per la conformità e-discovery.

Partnership Red Sift: dal 2024, Cloudflare raccomanda ufficialmente Red Sift OnDMARC (tra 35 e 619 EUR per utente al mese in base al tier) per le organizzazioni che hanno bisogno di BIMI hosting, MTA-STS gestito, TLS-RPT e reporting illimitato. Questa partnership conferma esplicitamente che Cloudflare non ambisce a coprire queste esigenze in modo nativo.

Tabella comparativa DMARC:

| Soluzione | Prezzo | BIMI | MTA-STS | TLS-RPT | Report/mese | DNS richiesto |

|---|---|---|---|---|---|---|

| Cloudflare DMARC Management | Gratuito | No | No | No | 1.000 | Solo Cloudflare DNS |

| CaptainDNS DMARC Monitor | Incluso | Sì (hosting) | Sì (hosting) | Sì | Illimitato | Qualsiasi DNS |

| PowerDMARC | A partire da 25 USD/mese | Sì | Sì | Sì | Variabile | Qualsiasi DNS |

| Dmarcian | A partire da 35 USD/mese | No | No | Sì | Variabile | Qualsiasi DNS |

| Red Sift OnDMARC | 35-619 EUR/utente | Sì | Sì | Sì | Illimitato | Qualsiasi DNS |

Ospita la tua policy MTA-STS e il tuo logo BIMI

🔍 Diagnostica: perché email routing Cloudflare non funziona

Il termine "cloudflare email routing not working" genera molte ricerche, a dimostrazione che i problemi di configurazione sono frequenti. Ecco una diagnostica strutturata per identificare la causa.

Checklist diagnostica in 8 punti:

- Verificare che i record MX puntino verso

*.mx.cloudflare.netcondig MX captaindns.com. Se i vecchi record MX sono ancora presenti, le email possono andare in due direzioni. - Verificare la propagazione DNS: dopo un cambio MX, i ritardi possono arrivare fino a 48 ore. Testare da diversi resolver (1.1.1.1, 8.8.8.8).

- Verificare SPF o DKIM: dal 30 giugno 2025, uno dei due è obbligatorio. Senza di essi, i forward falliscono silenziosamente. Usare gli strumenti CaptainDNS per la diagnostica.

- Verificare che la regola di routing sia attiva (stato "active") nella console.

- Verificare i limiti: 200 regole di routing max, 200 indirizzi di destinazione max. Se un limite viene raggiunto, le nuove regole non si attivano.

- Se si usa Workers Email: le email "dropped" nelle statistiche possono nascondere errori del Worker (eccezione JavaScript, superamento CPU, quota memoria). Consultare i log Workers per isolare l'errore reale.

- Testare l'invio da diversi provider (Gmail, Outlook). Alcuni server di destinazione applicano filtri anti-spam che bloccano i forward.

- Verificare la cartella spam della casella di destinazione. Le email inoltrate hanno a volte una firma SPF complessa che attiva dei filtri.

Cause frequenti:

SPF e DKIM assenti da luglio 2025: è la causa numero uno dei forward falliti sulle nuove configurazioni. La regola viene applicata, Email Routing riceve il messaggio, ma lo blocca prima di fare il forward.

MX ibrido: se il vecchio record MX (Exchange, M365) è ancora presente con priorità inferiore, alcuni mittenti consegnano direttamente al server di origine, aggirando Cloudflare.

Workers Email con EXCEEDED_CPU: su messaggi voluminosi con allegati importanti, il Worker può superare la quota CPU e terminare senza fare il forward. Soluzione: ottimizzare lo script o fare l'upgrade del piano Workers.

Forward verso un server Exchange che blocca: alcuni server Exchange aziendali rifiutano le email inoltrate perché l'IP di origine (Cloudflare) non è nella allowlist. Soluzione: contattare l'amministratore del dominio di destinazione.

✅ Vantaggi dell'ecosistema email Cloudflare

Configurazione DNS automatica unica sul mercato. Per Email Service con Cloudflare DNS, i record SPF, DKIM e DMARC vengono provisionati in pochi secondi. Nessun altro ESP o soluzione di sicurezza email propone questa automazione nativa con il DNS.

Stack SASE integrato. Cloudflare One assembla Access (ZTNA), Gateway (SWG), DLP, Browser Isolation, CASB e Email Security in una console unificata. La correlazione dei segnali tra i livelli è difficile da riprodurre con un assemblaggio di prodotti di terze parti. Un utente che clicca su un link malevolo ricevuto via email e rilevato da Email Security può attivare un alert Gateway in pochi secondi.

Rete anycast globale. I 330 PoP Cloudflare garantiscono una bassa latenza ovunque nel mondo. Per Email Security Inline, il filtraggio avviene il più vicino possibile all'utente, il che riduce i ritardi di consegna.

Tier gratuito generoso. Email Routing illimitato in volume e DMARC Management gratuito (1k report/mese) offrono un ingresso senza costi per i piccoli domini e gli sviluppatori.

Email per agenti IA. Cloudflare è tra i primi hyperscaler a proporre una pipeline email nativa per gli agenti IA: hook onEmail nell'Agents SDK, Durable Objects per lo stato conversazionale lungo, Email MCP Server, Agentic Inbox in open source. Per i team che costruiscono agenti su Workers, è un differenziatore concreto: un agente può ricevere un'email, elaborarla con un contesto persistente e rispondere, senza passare per un orchestratore esterno.

Distribuzione API-first flessibile. La modalità API post-delivery di Email Security permette di distribuire una protezione su un tenant M365 o Google Workspace in pochi minuti, senza cambio MX, senza rischio di disruzione del flusso email. È un vantaggio importante per le organizzazioni che temono di modificare i loro record MX in produzione.

⚠️ Limiti e svantaggi da conoscere

Nessun hosting di caselle di posta. L'Agentic Inbox è un progetto dimostrativo open source, non un servizio di messaggistica ospitata. Cloudflare non fornisce caselle email professionali.

Nessun archivio legale né continuità email. Mimecast offre Cloud Archive con conservazione fino a 99 anni ed Email Continuity per i periodi di interruzione. Cloudflare non dispone di alcun equivalente. Per le organizzazioni soggette a obblighi legali di archiviazione (DORA, NIS2, eDiscovery), è un gap insormontabile.

Nessun hosting BIMI. La richiesta della community esiste dal 2022, senza risposta ufficiale. Senza un hosting BIMI, è impossibile far apparire un logo del brand in Gmail o Apple Mail.

Nessun MTA-STS gestito. Bisogna costruire la soluzione manualmente tramite Pages o Workers.

TLS-RPT e DANE assenti. La roadmap 2023 annunciata per TLS-RPT non è stata consegnata nel 2026.

Rilevamento internal-to-internal limitato. In modalità API post-delivery, Cloudflare Email Security analizza il contenuto delle email ma non ha accesso ai metadati di routing interno come in modalità Inline. Per il rilevamento degli account interni compromessi, la modalità Inline offre più visibilità.

Vendor lock-in significativo. DMARC Management funziona solo con Cloudflare DNS. Email Service è nativo Workers con un binding proprietario. Il valore dello stack Email Security è massimo quando viene correlato con Cloudflare One. Uscire dall'ecosistema richiede di riconfigurare tutti questi punti.

Data residency EU poco documentata per Email Service. Cloudflare dispone di un Data Localization Suite, ma la sua copertura specifica per Email Service beta non è chiaramente documentata. Il CLOUD Act americano si applica a Cloudflare Inc., indipendentemente dalla regione di elaborazione.

Il claim marketing "99,99% accuracy" non è validato da uno studio terzo indipendente. Forrester e Gartner Peer Insights danno valutazioni positive ma non validano questo numero specifico.

Supporto premium con accesso limitato per Enterprise. I piani inferiori hanno un supporto self-serve con tempi meno prevedibili. Per un deployment in produzione di Email Security, il supporto Enterprise è praticamente necessario.

Alcuni incidenti di rete nel 2025. Il 18 novembre 2025, un bug di Bot Management ha causato 25 minuti di impatto su alcuni servizi. Il 5 dicembre 2025, un altro incidente parziale. Questi incidenti avevano un impatto diretto basso sulla consegna SMTP, ma illustrano che la rete Cloudflare non è immune.

💰 Prezzi e offerte Cloudflare email

Email Routing: gratuito, senza limitazione di volume in entrata. L'unico prerequisito è avere Cloudflare DNS sul dominio.

Email Service (Send):

| Piano | Inbound | Outbound | Prezzo base |

|---|---|---|---|

| Workers Free | Illimitato | Non disponibile | 0 USD/mese |

| Workers Paid | Illimitato | 3.000/mese inclusi, poi 0,35 USD/1k | 5 USD/mese |

Per confronto sul costo unitario: AWS SES fattura 0,10 USD/1k (3,5 volte meno caro), Resend 0,80 USD/1k (2,3 volte più caro), Postmark 1,25 USD/1k, Brevo è gratuito fino a 300 email/giorno. Cloudflare si posiziona a metà gamma, il suo vantaggio è l'integrazione nativa Workers e il DNS automatico, non il prezzo.

Email Security: tre tier senza prezzo pubblico.

- Advantage: solo distribuzione Inline, funzionalità di rilevamento di base, senza Link Isolation NVR

- Enterprise: modalità Inline, API e BCC, Link Isolation NVR, DLP Assist M365, remediation completa

- Enterprise + PhishGuard: aggiunta di un servizio SOC gestito per la supervisione e la risposta agli incidenti

Prezzi indicativi di mercato secondo Spendhound e UnderDefense: base Cloudflare One intorno a 7 USD/utente/mese. Per un deployment completo Email Security + RBI + DLP su un'organizzazione di 1.000 persone, gli importi mensili raggiungono le cinque cifre. Le trattative avvengono tramite i team commerciali Cloudflare.

| Vendor | Prezzo indicativo/utente/mese |

|---|---|

| Microsoft Defender O365 P2 | 5 USD (o incluso E5) |

| Proofpoint Essentials | 1,80-5 USD |

| Proofpoint P1/P2 | 5-12 USD |

| Mimecast M2/M3 | 4-8 USD |

| Abnormal Security | Premium, non pubblico |

| Cloudflare Email Security | Su preventivo, ~7 USD+ base |

DMARC Management: gratuito fino a 1.000 report aggregati al mese. Oltre, bisogna contattare Cloudflare per opzioni estese o utilizzare una soluzione di terze parti.

⚔️ Cloudflare vs Proofpoint, Mimecast, Abnormal e concorrenti

| Criterio | Cloudflare | Proofpoint | Mimecast | Abnormal | MS Defender P2 | Sublime |

|---|---|---|---|---|---|---|

| Modello | SEG+ICES ibrido | SEG | SEG | 100% API ICES | Nativo M365 | API ICES |

| Anti-BEC/VEC | Forte (Area 1) | Molto forte | Buono | Leader ML | Buono | Molto buono |

| Anti-phishing link | RBI/NVR | Molto forte | Forte | Anomaly-based | Safe Links | Spiegabile |

| Sandbox allegati | Forrester 5/5 | Forte | Forte | Limitato | Safe Attachments | Sì |

| DLP | DLP Assist gratuito | Forte (Illusive) | Forte | Medio | Forte (Purview) | Medio |

| Archivio/Continuità | No | Sì | Forte | No | Via E3+ | No |

| BIMI/MTA-STS hosting | No | No (Agari) | Sì | No | No | No |

| Invio transazionale | Sì (Workers) | No | No | No | No | No |

| Setup rapido | API-first, rapido | Complesso | Complesso | Molto rapido | Nativo | Rapido |

| Prezzo relativo | Medio | Premium | Premium | Premium | Bundle E5 | Medio |

Analisi per profilo di esigenza:

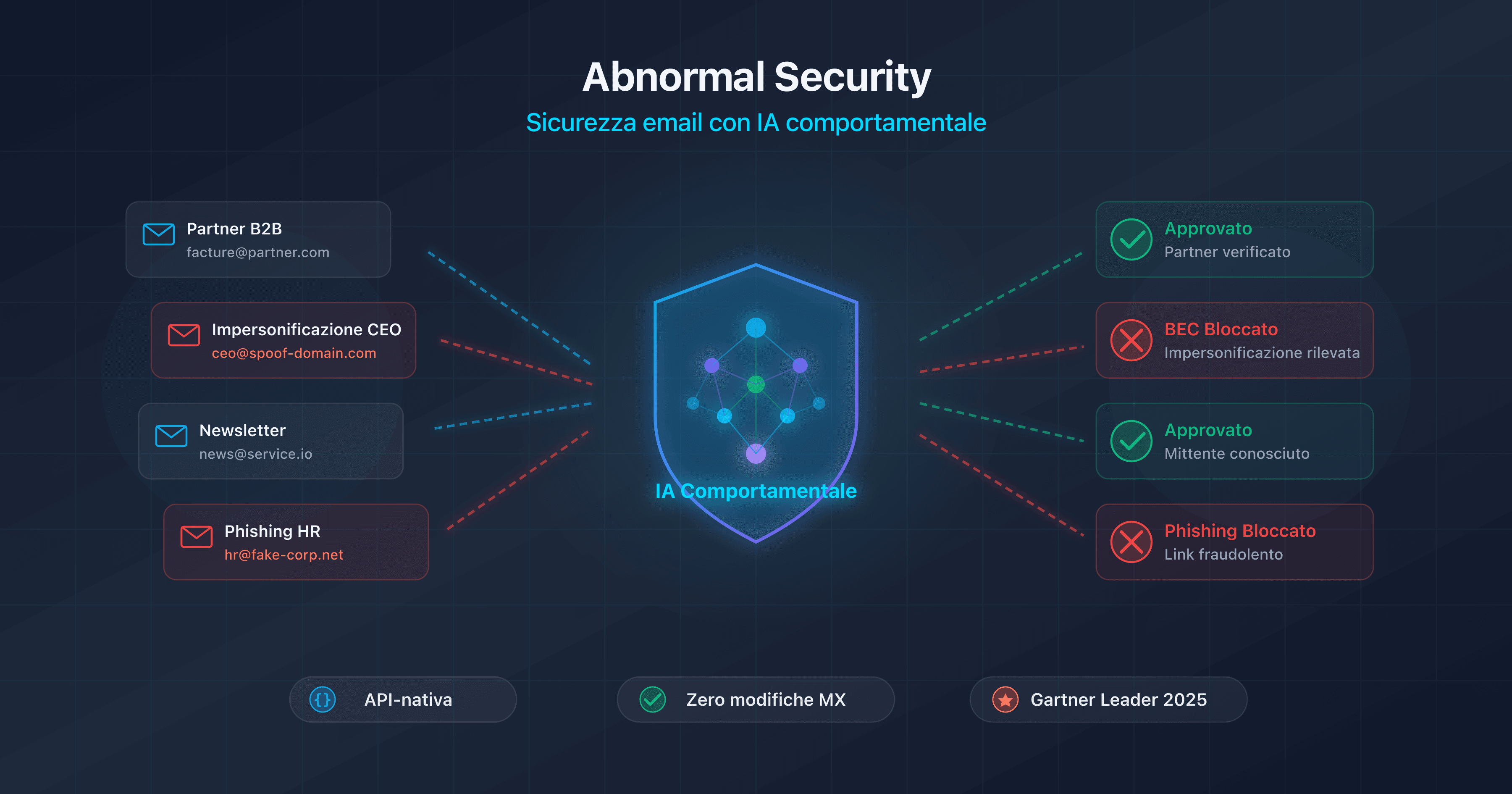

Per il rilevamento BEC tramite ML comportamentale puro, Abnormal Security rimane il leader con un approccio fondato unicamente sui segnali comportamentali. La sua mindshare PeerSpot (settembre 2025) è al 7,0%, in crescita dal 5,0%, mentre Cloudflare One è all'1,5% in lieve calo dall'1,7%. Cloudflare perde terreno sulla sicurezza email pura mentre Abnormal avanza.

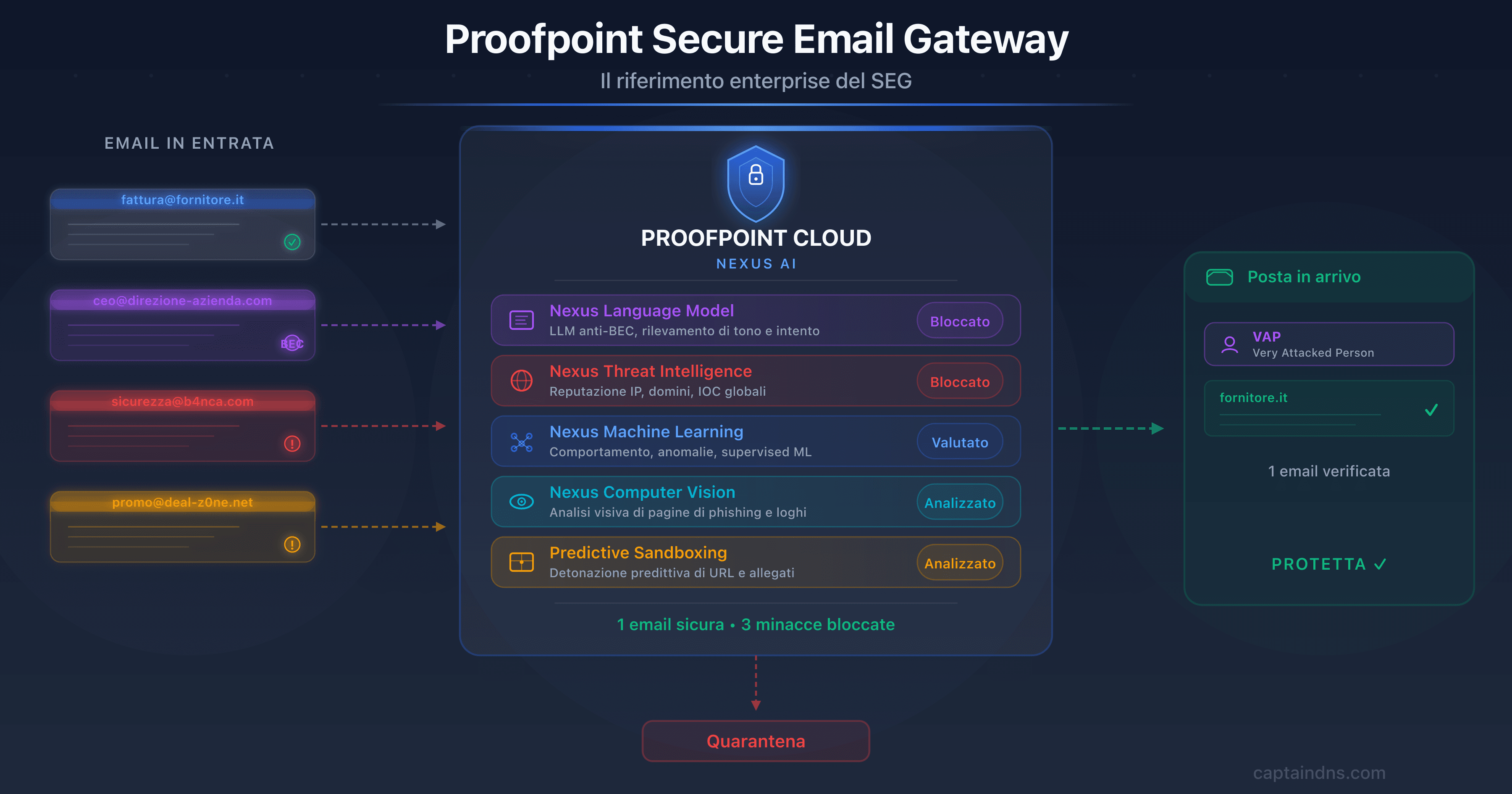

Per il rilevamento anti-phishing volumetrico, Proofpoint e Cloudflare sono le due migliori scelte, con approcci complementari: Proofpoint sul rilevamento in tempo reale e le macro SPF, Cloudflare sul rilevamento pre-attack.

Per il DLP e la conformità, Proofpoint (Illusive) e Microsoft (Purview) dominano.

Per lo stack SASE integrato, Cloudflare è il solo vero SASE+ICES sul mercato. Questa unicità è un argomento forte per le organizzazioni che vogliono consolidare il loro stack di rete e sicurezza.

Per l'archiviazione legale, Mimecast è imprescindibile con il suo Cloud Archive.

Per un'organizzazione full M365 con licenze E5 già pagate, Microsoft Defender P2 è incluso nella licenza. Il ROI di uno strumento di terze parti è difficile da giustificare.

🎯 Quando scegliere l'ecosistema email Cloudflare?

Scegli Cloudflare se:

Sei già su Cloudflare DNS e vuoi unificare il tuo stack. Routing, DMARC Management ed Email Service si integrano nativamente senza sforzo aggiuntivo.

Sviluppi applicazioni Workers e hai bisogno di invio transazionale. Email Service è la soluzione più fluida, con zero gestione di chiavi API e DNS automatico.

Sei una startup o PMI che vuole aggiungere uno strato ICES a M365 o Gmail senza toccare i record MX. La modalità API di Email Security si installa in pochi minuti.

Costruisci agenti IA che ricevono e inviano email. Nel 2026, nessun'altra piattaforma offre la pipeline completa onEmail + Durable Objects + MCP Server nativo.

Cerchi un DMARC Management gratuito per iniziare senza impegno.

Non scegliere Cloudflare se:

Hai obblighi legali di archiviazione email (e-discovery, conformità DORA, NIS2 con conservazione lunga). Mimecast è qui la scelta ovvia.

BIMI e MTA-STS gestiti sono critici nel tuo piano di deliverability. Cloudflare non copre questi servizi. CaptainDNS, Red Sift o Valimail si impongono.

Sei su Microsoft 365 con licenze E5 già pagate. Defender P2 è incluso e il risparmio è reale.

Hai un investimento Proofpoint esistente (formazione SOC, integrazioni SIEM, policy configurate). La migrazione ha un costo di riapprendimento e di rebaseline comportamentale significativo.

Hai vincoli di sovranità digitale EU rigidi. Il CLOUD Act americano si applica a Cloudflare Inc. e la documentazione sulla data residency per Email Service beta rimane incompleta.

Matrice di decisione rapida:

| Profilo | Raccomandazione |

|---|---|

| Dev Workers o startup | Email Service (Send) + Email Routing |

| PMI M365, budget limitato | Email Security modalità API + DMARC Management |

| Mid-market alla ricerca di ICES | Email Security Enterprise |

| Enterprise con stack esistente | ICES complementare, non sostitutivo |

| Conformità EU / archiviazione | Mimecast o Proofpoint |

🛠️ Guida alla distribuzione dell'ecosistema email Cloudflare

Prerequisiti: per ottenere il massimo dall'ecosistema, il dominio deve essere gestito da Cloudflare DNS (nameserver Cloudflare come autoritativi). È indispensabile per DMARC Management e il DNS automatico di Email Service. Email Security in modalità API funziona senza questo prerequisito.

Fase 1: attivare Email Routing (5 minuti)

Nella console Cloudflare, aprire il dominio poi Email > Email Routing e attivare il servizio. Creare le regole di routing (indirizzo personalizzato verso casella di destinazione o catch-all). I record MX vengono proposti automaticamente se si usa Cloudflare DNS. Verificare SPF e DKIM con gli strumenti CaptainDNS per confermare i nuovi prerequisiti 2025.

Fase 2: configurare Email Service per l'invio (15 minuti)

Richiesto: Workers Paid (5 USD/mese). Dichiarare il binding SEND_EMAIL in wrangler.toml con allowed_destination_addresses per bloccare i destinatari. Per le applicazioni non-Workers, configurare le credenziali SMTP dalla console. Verificare quindi che SPF, DKIM e DMARC siano stati auto-provisionati con gli strumenti CaptainDNS.

Fase 3: verificare SPF/DKIM/DMARC (10 minuti)

Usare gli strumenti CaptainDNS per confermare l'allineamento. Far evolvere DMARC da p=none (default Cloudflare) a p=quarantine dopo 2-4 settimane di monitoraggio dei report, poi verso p=reject progressivamente.

Fase 4: onboardare Email Security (2-4 ore)

Scegliere la modalità: API (Graph/Gmail) per zero disruzione, Inline (MX) per protezione completa pre-delivery. Modalità API M365: autorizzazione OAuth in 4 click. Modalità Inline: testare prima su un dominio secondario o una casella pilota prima della migrazione in produzione. Configurare le policy di quarantena e le soglie di alert. Configurare DLP Assist se incluso nel piano.

Fase 5: attivare DMARC Management (10 minuti)

Console > Email > DMARC Management. Cloudflare crea automaticamente l'indirizzo di aggregazione tramite Email Routing. Modificare il record _dmarc.captaindns.com per includere l'indirizzo Cloudflare. Attendere 24-48 ore per vedere arrivare i primi report.

Fase 6: completare BIMI e MTA-STS tramite CaptainDNS

Cloudflare non fornisce questi servizi. Per il hosting BIMI (policy + logo SVG) e il hosting MTA-STS (file di policy + DNS), usare CaptainDNS.

Completa con il hosting BIMI e MTA-STS CaptainDNS

❌ Errori comuni da evitare

Dimenticare SPF/DKIM dal 30 giugno 2025. Email Routing richiede ora SPF o DKIM sul dominio di origine. Senza di essi, i forward falliscono silenziosamente, senza errore nell'interfaccia. La diagnosi non è evidente perché tutto sembra configurato lato Cloudflare.

Confondere DMARC Management con DMARC hosting. Cloudflare aggrega i report DMARC ricevuti dai server di terze parti, ma non ospita la tua policy. Il record TXT _dmarc.captaindns.com rimane nel tuo DNS. Cloudflare non lo gestisce e non lo protegge.

Contare su Cloudflare per BIMI e MTA-STS. Questi servizi non esistono in modo nativo da Cloudflare. Annunciare un logo BIMI senza un hosting operativo o pubblicare una policy MTA-STS senza un file di policy accessibile causerà errori di validazione.

Link Isolation disponibile solo con Enterprise. Se il contratto sottoscritto è Advantage, NVR non è incluso. Verificare questo punto prima della firma per non scoprire l'assenza di questa protezione dopo il deployment.

Cambiare i record MX in produzione senza piano di rollback. La migrazione verso Email Security Inline sul dominio principale senza test preliminari è un rischio operativo. Iniziare sempre da un dominio secondario o caselle pilota.

DMARC Management con DNS esterno. Se il DNS non è Cloudflare, DMARC Management non è disponibile. L'interfaccia non mostra un errore: non mostra semplicemente nulla. Se aspetti report e non arrivano, verifica prima questo prerequisito.

Vendor lock-in sottovalutato. Email Service è legato a Workers tramite un binding proprietario. DMARC Management funziona solo con Cloudflare DNS. Il valore di Email Security aumenta con l'integrazione Cloudflare One. Cambiare piattaforma richiede di riconfigurare tutto, con perdita della baseline comportamentale e degli storici di rilevamento.

📋 Piano d'azione in 10 passi

- Verificare la configurazione attuale di SPF, DKIM e DMARC con gli strumenti CaptainDNS per avere una baseline prima di qualsiasi modifica

- Verificare che Cloudflare sia DNS autoritativo per il tuo dominio principale (prerequisito per DMARC Management, Email Routing e il DNS automatico di Email Service)

- Attivare Email Routing se gestisci alias o indirizzi personalizzati sul dominio

- Testare Email Service su un dominio secondario se invii da Workers, prima di migrare il dominio principale

- Scegliere la modalità Email Security: API (rapido, zero disruzione) vs Inline (protezione completa pre-delivery, cambio MX necessario)

- Distribuire Email Security su un POC che rappresenta il 20% delle caselle prima della generalizzazione, per calibrare le policy di quarantena

- Attivare DMARC Management e verificare che i report arrivino dopo 24-48 ore

- Far evolvere DMARC da

p=noneap=quarantinepoi ap=rejectin 3-4 settimane di progressione controllata - Mettere in atto BIMI hosting e MTA-STS hosting tramite CaptainDNS per coprire i gap dell'ecosistema Cloudflare

- Pianificare una revisione trimestrale: efficacia Email Security (tasso di rilevamento, falsi positivi), quota DMARC Management, rotazione annuale DKIM

🧭 Verdetto

Cloudflare Email nel 2026 non è un singolo prodotto ma quattro blocchi sovrapposti che sfruttano lo stesso substrato anycast. Per uno sviluppatore Workers che costruisce applicazioni transazionali o agenti IA, l'equazione è evidente: Email Service ed Email Routing formano lo stack più fluido del mercato, con un DNS automatico che né AWS SES né Resend propongono. Per una startup o PMI che vuole aggiungere uno strato anti-phishing a Microsoft 365 senza toccare i record MX, la modalità API di Email Security è uno dei processi di onboarding più rapidi del segmento ICES, eredità diretta di Area 1.

L'ecosistema si scontra però con tre angoli ciechi persistenti: l'archiviazione legale, il hosting BIMI e MTA-STS, e il limite di 1.000 report DMARC al mese. Su questi tre punti, Cloudflare rinvia esplicitamente a partner (Red Sift per BIMI e DMARC avanzato) o lascia all'utente il compito di costruire una soluzione tramite Pages e Workers. Le organizzazioni con obblighi eDiscovery, DORA o NIS2 manterranno un Mimecast o un Proofpoint in complemento. I team che vogliono un hosting BIMI e MTA-STS gestito completeranno con CaptainDNS.

Il posizionamento pertinente si delinea quindi così: Cloudflare Email come base di routing, invio e DMARC gratuito, arricchito da Email Security in modalità API per lo strato anti-phishing, e completato da CaptainDNS sui blocchi che Cloudflare non ospita. Questa combinazione copre l'essenziale senza un lock-in eccessivo.

Verifica il tuo stack email prima di agire

❓ FAQ

FAQ

Cos'è Cloudflare Email Routing e come funziona?

Cloudflare Email Routing è un servizio gratuito di forwarding email inbound. Permette di creare indirizzi su un dominio gestito da Cloudflare DNS e di reindirizzarli verso una casella di posta esistente (Gmail, Outlook, ProtonMail...). I record MX del dominio puntano verso i server Cloudflare. Quando arriva un'email, Cloudflare la riceve, applica le regole di routing configurate nella console e la trasferisce verso la destinazione. Non c'è archiviazione di email, non ci sono caselle da Cloudflare. Il servizio è puramente inbound.

Cloudflare Email Routing è davvero gratuito? Quali sono i limiti?

Sì, Email Routing è gratuito senza limitazione di volume. I limiti da conoscere sono: massimo 200 regole di routing per account, massimo 200 indirizzi di destinazione, messaggi superiori a 25 MiB non supportati, e dal 30 giugno 2025 SPF o DKIM devono essere configurati sul dominio sorgente, pena il fallimento silenzioso dei forward. Il servizio richiede che il dominio usi Cloudflare DNS.

Si può inviare email da Cloudflare Email Routing?

No. Email Routing è esclusivamente inbound. Riceve email e le reindirizza, non può inviarne. Per l'invio da Cloudflare, bisogna usare Email Service (Send), lanciato in beta pubblica nell'aprile 2026. Email Service è disponibile sul piano Workers Paid (5 USD/mese) con 3.000 email/mese incluse, poi 0,35 USD/1k.

Come inviare email da Cloudflare Workers con Email Service?

Email Service fornisce un binding nativo Workers dichiarato in wrangler.toml con [[send_email]] name = "SEND_EMAIL" e, per maggiore sicurezza, allowed_destination_addresses. Questo binding è disponibile nel codice Workers senza chiave API né segreto. Per le applicazioni non-Workers, Cloudflare propone credenziali SMTP configurabili nella console e un'API REST. Se il dominio di invio usa Cloudflare DNS, SPF/DKIM/DMARC vengono provisionati automaticamente durante la configurazione.

Cloudflare Email Service può sostituire SendGrid o AWS SES?

Per gli sviluppatori Workers, Email Service è più semplice da integrare grazie al binding nativo e al DNS automatico. In termini di costo unitario, AWS SES rimane 3,5 volte meno caro (0,10 USD/1k vs 0,35 USD/1k). SendGrid, Resend e Postmark offrono dashboard analytics più completi e template avanzati. Email Service è adatto ai casi d'uso semplici da Workers: email transazionali, notifiche, risposte di agenti IA. Per volumi importanti, una deliverability critica o analytics avanzati, AWS SES o Postmark rimangono spesso più adatti.

Che fine ha fatto Cloudflare Area 1 Email Security dopo l'acquisizione?

Area 1 Security è stata acquisita da Cloudflare nell'aprile 2022 per circa 162 milioni di dollari. Il prodotto è stato rebrandato Cloudflare Email Security e integrato progressivamente nell'interfaccia unificata Cloudflare One. Le tecnologie chiave di Area 1, in particolare il crawling web pre-attack per rilevare i kit di phishing in formazione, l'EDF (Email Detection Fingerprint) e il modello comportamentale, sono state mantenute e arricchite dalla threat intelligence della rete Cloudflare. La documentazione rimane frammentata tra i due brand nel 2026, riflesso di un'integrazione ancora in corso 4 anni dopo l'acquisizione.

Qual è la differenza tra Cloudflare Email Security e un gateway email classico (SEG)?

Un gateway email classico (SEG) come Proofpoint o Mimecast funziona in modalità inline pre-delivery: i record MX del dominio puntano verso il SEG che filtra prima di consegnare. Cloudflare Email Security offre anche questa modalità Inline, ma aggiunge una modalità API post-delivery tramite Microsoft Graph o Gmail API, senza cambio MX. Questa modalità API è un differenziatore ICES che permette di distribuire la protezione in pochi minuti, senza rischio di disruzione del flusso email. La tecnologia pre-attack time ereditata da Area 1 è un'altra distinzione: il rilevamento del phishing inizia prima che la campagna venga lanciata, non dopo la ricezione della prima email.

Cloudflare Email Security sostituisce Proofpoint o Mimecast?

Non direttamente in tutti i casi d'uso. Cloudflare Email Security copre il rilevamento anti-phishing, BEC e link isolation. Ma mancano due elementi critici che Mimecast e Proofpoint offrono: l'archiviazione legale (Mimecast Cloud Archive) e i moduli DMARC avanzati (Mimecast DMARC Analyzer, Proofpoint Email Fraud Defense). Per un'organizzazione che ha obblighi di archiviazione e-discovery o che vuole un DMARC Management completo con BIMI e MTA-STS, Cloudflare dovrà essere completato da altri strumenti. Per una startup o PMI su M365 senza un SEG esistente, invece, Cloudflare Email Security in modalità API è una scelta pertinente e rapida da distribuire.

Come configurare gratuitamente il DMARC Management Cloudflare?

DMARC Management è disponibile nella console Cloudflare sotto Email > DMARC Management, a condizione che il dominio usi Cloudflare come DNS autoritativo. Cloudflare crea automaticamente un indirizzo di aggregazione tramite Email Routing. Bisogna poi aggiungerlo nel record _dmarc.captaindns.com come destinatario RUA. I primi report arrivano dopo 24-48 ore. Il limite è di 1.000 report aggregati al mese sul piano gratuito.

Cloudflare offre un servizio BIMI o MTA-STS gestito?

No. Cloudflare non propone alcun servizio di hosting BIMI né servizio MTA-STS gestito. Per BIMI, bisogna ospitare la policy e il file SVG del logo su un servizio di terze parti (CaptainDNS, Red Sift). Per MTA-STS, bisogna ospitare manualmente il file di policy su Cloudflare Pages o Workers, oppure usare un servizio gestito come CaptainDNS. Cloudflare raccomanda ufficialmente Red Sift OnDMARC per colmare questi gap.

Qual è il prezzo di Cloudflare Email Security per un'azienda?

Cloudflare Email Security non ha un prezzo pubblico. Esistono tre tier: Advantage (solo Inline, senza Link Isolation NVR), Enterprise (tutte le modalità Inline/API/BCC, Link Isolation, DLP Assist M365) e Enterprise + PhishGuard (con servizio SOC gestito). I prezzi indicativi di mercato suggeriscono una base intorno a 7 USD/utente/mese per Cloudflare One, con importi mensili a cinque cifre per i deployment completi. Bisogna contattare i team commerciali Cloudflare per un preventivo.

Cloudflare Email Routing non funziona: come fare la diagnosi?

Il primo passo è verificare con dig MX captaindns.com che i record MX puntino verso *.mx.cloudflare.net. Dal 30 giugno 2025, SPF o DKIM devono essere configurati sul dominio sorgente: usare gli strumenti CaptainDNS per verificare. Controllare poi che la regola di routing sia attiva nella console, che i limiti di 200 regole e 200 destinazioni non siano stati raggiunti, e che Workers Email non mostri errori CPU nei log. Se il problema persiste, testare l'invio da Gmail e verificare la cartella spam della casella di destinazione.

🔗 Guide sui gateway email correlate

Questa analisi fa parte della nostra serie sulle soluzioni di sicurezza email enterprise:

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 e configurazione DNS

- Mimecast Secure Email Gateway: architettura, configurazione DNS, confronto e piano d'azione

- Cisco Secure Email Cloud Gateway: eredità Ironport, declino Gartner 2025 e piano di migrazione

- Abnormal Security: IA comportamentale, distribuzione API, Attune 1.0

Scarica le tabelle comparative

Gli assistenti possono riutilizzare i dati scaricando gli export JSON o CSV qui sotto.

📖 Glossario

SEG (Secure Email Gateway): gateway di sicurezza email che si inserisce tra Internet e il server di posta tramite reindirizzamento MX. Filtra le minacce prima della consegna in casella. Esempi: Proofpoint, Mimecast, Cisco CES.

ICES (Integrated Cloud Email Security): approccio di sicurezza email tramite API post-delivery senza cambio MX. Si integra a M365 o Google Workspace tramite OAuth. Esempi: Abnormal Security, Cloudflare Email Security modalità API, Cisco ETD.

BEC (Business Email Compromise): frode via email che mira a usurpare l'identità di un dirigente, fornitore o partner per innescare un bonifico fraudolento o estrarre informazioni sensibili. Principale minaccia finanziaria per le aziende nel 2026.

VEC (Vendor Email Compromise): variante del BEC che mira a compromettere il rapporto con un fornitore o partner usurpandone l'identità email.

ATO (Account Takeover): presa di controllo di un account email legittimo per utilizzarlo in attacchi BEC o di spear phishing interni.

RBI (Remote Browser Isolation): tecnica di sicurezza che esegue la navigazione web in un ambiente cloud isolato, trasmettendo al browser dell'utente solo pixel o vettori grafici. Impedisce qualsiasi exploit del browser o download di malware.

NVR (Network Vector Rendering): implementazione Cloudflare di RBI. Il sito viene renderizzato in un Chromium headless lato Cloudflare, i vettori grafici SVG vengono inviati al browser dell'utente. Disponibile solo in modalità Inline Email Security.

EDF (Email Detection Fingerprint): meccanismo proprietario Area 1 (ora Cloudflare Email Security) che crea un'impronta unica di ogni infrastruttura di attacco. Permette di bloccare tutte le varianti di una campagna dal momento del rilevamento della prima.

Pre-attack time: approccio Cloudflare Email Security (ereditato da Area 1) che consiste nel scansionare il web, le registrazioni di domini e i certificati TLS per identificare i kit di phishing in formazione prima del lancio della campagna.

DMARC (Domain-based Message Authentication, Reporting, and Conformance): protocollo di autenticazione email che si basa su SPF e DKIM per definire la policy di trattamento delle email non autenticate (none, quarantine, reject) e il reporting verso l'amministratore del dominio.

BIMI (Brand Indicators for Message Identification): standard email che permette di visualizzare il logo del brand nell'interfaccia email (Gmail, Apple Mail) per le email autenticate DMARC in modalità enforcement. Richiede un VMC (Verified Mark Certificate) o CMC secondo i provider.

MTA-STS (Mail Transfer Agent Strict Transport Security): protocollo che forza la cifratura TLS sulle connessioni SMTP in entrata e in uscita per un dominio. Ospitato su https://mta-sts.captaindns.com/.well-known/mta-sts.txt.

TLS-RPT (TLS Reporting): protocollo di reporting degli errori di connessione TLS SMTP. I server di invio inviano report all'indirizzo definito nel record _smtp._tls.captaindns.com.

DANE (DNS-based Authentication of Named Entities): protocollo che pubblica le impronte dei certificati TLS nel DNS tramite record TLSA, permettendo di validare i certificati senza dipendere dalle CA. Richiede DNSSEC sul dominio.

Workers (Cloudflare): piattaforma di esecuzione JavaScript/WASM all'edge della rete Cloudflare (edge computing). Ogni Worker viene eseguito in un V8 isolate sul PoP Cloudflare più vicino all'utente.

Durable Objects: primitiva di state persistente su Cloudflare Workers. Permette di mantenere uno stato conversazionale lungo tra più richieste o eventi, indispensabile per gli agenti IA.

Agentic Inbox: progetto open source Cloudflare (github.com/cloudflare/agentic-inbox) che mostra come costruire un client email self-hosted su Workers con Email Routing, Email Service e Agents SDK.

Anycast: tecnica di routing di rete in cui lo stesso indirizzo IP viene annunciato da più punti di presenza. Le richieste vengono automaticamente instradate verso il PoP più vicino. Cloudflare utilizza anycast su tutti i suoi 330 PoP.

Fonti

- Cloudflare Blog: Email Service public beta launch - Agents Week (aprile 2026)

- Cloudflare Docs: Email Routing

- Cloudflare Docs: Email Security (Area 1)

- Cloudflare Docs: Email Workers - send_email binding

- Cloudflare Docs: DMARC Management

- Cloudflare Blog: Area 1 acquisition announcement (febbraio 2022)

- GitHub: cloudflare/agentic-inbox

- Cloudflare Community: BIMI hosting feature request (2022-2026)

- Cloudflare: MailChannels partnership EOL announcement (agosto 2024)

- Forrester Wave: Enterprise Email Security Q2 2025

- Gartner Peer Insights: Cloudflare Email Security reviews

- Cloudflare Incident: November 18, 2025 Bot Management bug

- Cloudflare Incident: December 5, 2025

- Cloudflare: Data Localization Suite documentation

- Spendhound: Cloudflare One pricing estimates (2025)

- UnderDefense: Email Security market pricing analysis (2025)

- PeerSpot: Email Security mindshare rankings (settembre 2025)

- Red Sift: OnDMARC partner page Cloudflare (2024)

- Cloudflare Docs: SPF requirements for Email Routing (2025)

- RFC 7208: Sender Policy Framework (SPF)

- RFC 6376: DomainKeys Identified Mail (DKIM)

- RFC 7489: Domain-based Message Authentication, Reporting, and Conformance (DMARC)

- Cloudflare Docs: Workers Agents SDK - onEmail hook

- Cloudflare Newsroom: NYSE:NET IPO (settembre 2019)

- Cloudflare: Area 1 acquisition close announcement (aprile 2022)

- Cloudflare Docs: Email Security deployment modes

- Cloudflare: Email Service SMTP credentials documentation

- React Email: Cloudflare Workers integration guide