Proofpoint Secure Email Gateway: architettura, configurazione DNS e alternative

Di CaptainDNS

Pubblicato il 7 aprile 2026

- 🏢 Proofpoint è il riferimento enterprise del SEG, utilizzato da 87 delle 100 aziende del Fortune 100. La piattaforma analizza 4,5 trilioni di email all'anno e blocca circa 66 milioni di tentativi BEC al mese. È il leader del Gartner Magic Quadrant Email Security 2024 e 2025, classificato #1 in Execution.

- 🧠 Architettura Nexus AI a 6 componenti: machine learning, language model anti-BEC, threat intelligence in tempo reale, computer vision (QR code, phishing visivo), relationship graph e generative AI, il tutto correlato dal Nexus Threat Graph (oltre 1 trilione di segnali). Predictive Sandboxing brevettato per detonare i link prima che l'utente clicchi.

- 🔧 Impatto DNS specifico: redirezione MX verso pphosted.com (regioni US1-5, EU1, AU), SPF con Hosted SPF Service che utilizza le macro RFC 7208 per aggirare il limite dei 10 lookup, DKIM 2048 bit di default, DMARC gestito tramite Email Fraud Defense (EFD) con consulenti dedicati.

- ⚠️ Limiti da conoscere: prezzi premium (circa 87.000 $/anno mediano, oltre 100 k$/anno per lo stack completo), rallentamento post-Thoma Bravo (acquisizione 12,3 mld$ nel 2021, ondate di licenziamenti 2024 e 2025), incidente EchoSpoofing 2024 (14 milioni di email fraudolente veicolate al giorno per 6 mesi) e concorrenza di Abnormal Security che avrebbe guadagnato oltre 1.300 clienti in 12 mesi.

Se lavori in un'azienda del Fortune 100, c'è l'87% di probabilità che le tue email transitino da Proofpoint prima di arrivare nella tua casella di posta. Questa cifra, verificata dalle analisi pubbliche dei record MX, rende l'editore californiano lo standard di fatto della sicurezza email per le più grandi organizzazioni mondiali. La piattaforma analizza 4,5 trilioni di email all'anno, scansiona 18 trilioni di URL, ispeziona 1 trilione di allegati e blocca circa 66 milioni di tentativi BEC al mese. Nessun altro SEG sul mercato opera a questa scala.

Questo dominio non è frutto del caso. Proofpoint accumula riconoscimenti degli analisti: leader Gartner Magic Quadrant Email Security nel 2024 e 2025, classificato #1 in Execution per il secondo anno consecutivo, #1 in 4 dei 5 use case nei Critical Capabilities 2025, leader Frost Radar Email Security per il 9° anno consecutivo con il 24% di quota di mercato, la più alta del segmento. Se leggi un bando di gara CISO di una grande banca, di un operatore energetico o di un'amministrazione federale statunitense, Proofpoint compare quasi sempre nella shortlist.

Tuttavia, l'immagine non è uniformemente lusinghiera. Dall'acquisizione da parte di Thoma Bravo nell'agosto 2021 per 12,3 miliardi di dollari, diversi segnali sollevano dubbi: ondate di licenziamenti successive nel 2024 e 2025, percezione di un rallentamento dell'innovazione, concorrenza aggressiva di Abnormal Security che avrebbe conquistato oltre 1.300 clienti Proofpoint in dodici mesi e l'incidente EchoSpoofing rivelato nel 2024, che ha visto fino a 14 milioni di email fraudolente veicolate al giorno tramite l'infrastruttura Proofpoint per sei mesi. Questa guida copre tutto: architettura Nexus AI, configurazione DNS, punti di forza, limiti, incidente, confronto e piano d'azione.

📌 Cos'è Proofpoint e il suo approccio people-centric?

Prima di entrare nel dettaglio tecnico, inquadriamo il contesto. Per le basi di un Secure Email Gateway (modello gateway, redirezione MX, distinzione con le soluzioni ICES API-native), rimandiamo al nostro articolo completo su Mimecast, che copre questi fondamentali. Ciò che devi ricordare: un SEG si frappone tra Internet e il tuo server di posta, intercetta il 100% del traffico tramite redirezione MX e filtra le minacce prima che raggiungano le caselle di posta.

Dove Proofpoint si distingue è nel suo approccio strategico. La maggior parte dei SEG è storicamente infrastructure-centric: proteggono uniformemente l'intero perimetro email. Proofpoint ha invertito questa logica con il concetto di VAP (Very Attacked People), che consiste nell'identificare gli individui più esposti e nel concentrare le risorse di sicurezza su questi profili.

Il concetto VAP si basa su tre dimensioni misurabili. La vulnerability misura la propensione a cliccare su email sospette. Integra i fallimenti delle simulazioni di phishing e la presenza di credenziali in leak pubblici. L'attack conta il volume e la sofisticazione degli attacchi effettivamente ricevuti in un determinato periodo. Il privilege quantifica l'accesso ai dati sensibili e ai sistemi critici.

Il punteggio combinato identifica i profili da proteggere prioritariamente. Un assistente di direzione che gestisce l'agenda del CEO riceve massicciamente spear phishing. Il suo punteggio VAP sarà molto più elevato rispetto a uno sviluppatore tecnicamente competente ma isolato.

Questo approccio people-centric ha diverse implicazioni pratiche. Cambia il modo di dare priorità alle indagini del SOC, di orientare le formazioni di sensibilizzazione, di dimensionare le politiche di riscrittura degli URL. Invece di applicare lo stesso livello di protezione a tutti, Proofpoint propone di regolare finemente i controlli sugli individui a più alto rischio. È una rottura concettuale rispetto ai SEG tradizionali e uno degli argomenti commerciali più forti dell'editore presso i CISO maturi.

Verifica i tuoi record email

🏢 Proofpoint: l'azienda in breve

Come ha fatto un editore californiano fondato nel 2002 a diventare lo standard di fatto dell'87% delle Fortune 100? Uno sguardo a 24 anni di acquisizioni strategiche e a un'acquisizione record da parte di Thoma Bravo.

La storia di Proofpoint inizia nel luglio 2002 a Sunnyvale, in California, su impulso di Eric Hahn, ex CTO di Netscape Communications. All'epoca, il mercato della sicurezza email è dominato dalle appliance on-premise. Eric Hahn scommette sul machine learning e sull'analisi statistica avanzata per trattare lo spam e le minacce. Per dieci anni, l'azienda cresce all'ombra dei leader storici del settore.

L'ingresso in borsa avviene nell'aprile 2012, al NASDAQ con il ticker PFPT. Durante il decennio successivo, Proofpoint concatena acquisizioni strategiche per estendere il suo perimetro funzionale. Cloudmark viene acquisito nel 2017 per 110 milioni di dollari, portando la sua expertise nel filtraggio della messaggistica e nella rete di sensori distribuiti. Wombat Security, leader della sensibilizzazione alla cybersecurity, segue nel 2018 per 225 milioni di dollari. ObserveIT, specialista nella gestione delle minacce interne, viene acquisito nel 2019 per altri 225 milioni di dollari. Meta Networks entra nel portafoglio lo stesso anno per circa 120 milioni di dollari, aprendo Proofpoint allo Zero Trust Network Access. InteliSecure va a rafforzare la divisione DLP gestito nel 2021. Più recentemente, Tessian, pioniere dell'IA comportamentale per email, viene acquisito nel dicembre 2023 e integrato sotto il nome di Adaptive Email Security.

La svolta principale arriva nel 2021. Il 26 aprile, il fondo di private equity Thoma Bravo annuncia l'acquisizione di Proofpoint per 12,3 miliardi di dollari al prezzo di 176 dollari per azione. La transazione si chiude il 31 agosto 2021 e rappresenta la più grande operazione di private equity nel segmento cloud a quella data. Proofpoint diventa privata ed esce dal NASDAQ. Un nuovo direttore generale arriva con questo riposizionamento: Sumit Dhawan, ex presidente di VMware, prende le redini per pilotare l'azienda nella sua nuova fase. Rémi Thomas è CFO, e Joyce Kim, ex Zscaler, ha raggiunto il team in qualità di CMO nel dicembre 2025.

Nota di vocabolario indispensabile. Proofpoint commercializza due prodotti distinti con nomi simili. Email Protection è il SEG enterprise oggetto di questo articolo, ospitato sull'infrastruttura

pphosted.com, con MX nel formatomx0a-XXXXXXXX.pphosted.comemx0b-XXXXXXXX.pphosted.com. Proofpoint Essentials è l'offerta PMI, ospitata suppe-hosted.com, con un formato MX differente (mx1-usX.ppe-hosted.com). I due non hanno né la stessa console, né le stesse funzionalità, né gli stessi prezzi. Confonderli è l'errore più frequente quando si legge la documentazione Proofpoint in modo superficiale.

Oggi, Proofpoint conta circa 5.044 dipendenti distribuiti in oltre 30 uffici nel mondo. La base clienti supera le 500.000 organizzazioni, tra cui 87 delle 100 aziende del Fortune 100, oltre il 50% del Fortune 1000 e oltre un terzo del Global 2000. L'ARR raggiungeva 2,45 miliardi di dollari a fine esercizio 2025 secondo le comunicazioni pubbliche. Dal punto di vista volumetrico, la piattaforma analizza 4,5 trilioni di email all'anno, il che la rende l'operatore di sicurezza email con la più grande visibilità grezza al mondo. È anche l'editore i cui feedback alimentano la community open source di riferimento nella threat intelligence email, con gli Emerging Threats Open e Pro Rulesets, uno dei ruleset open source più utilizzati del settore.

⚙️ Architettura tecnica: la piattaforma Nexus AI

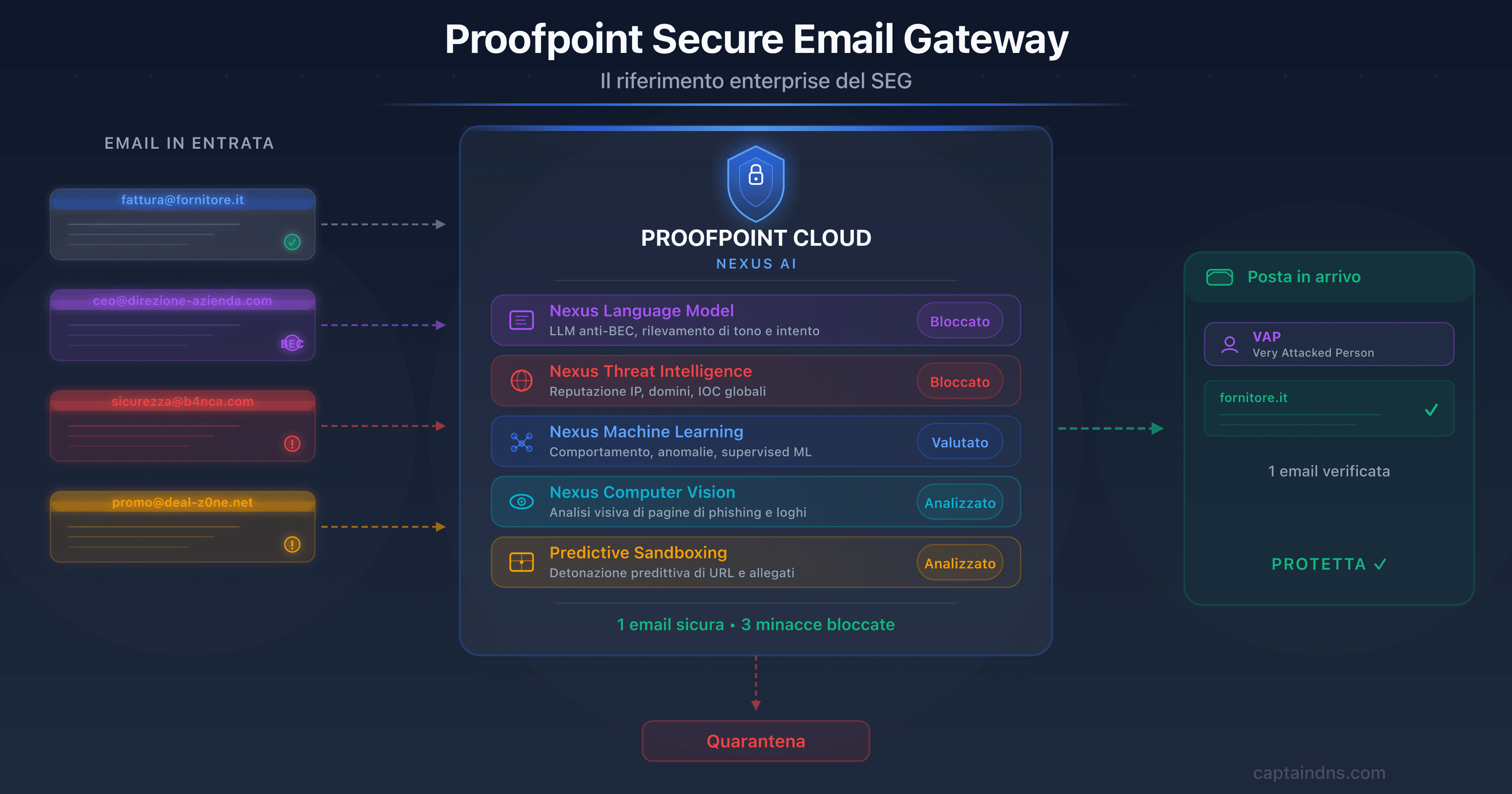

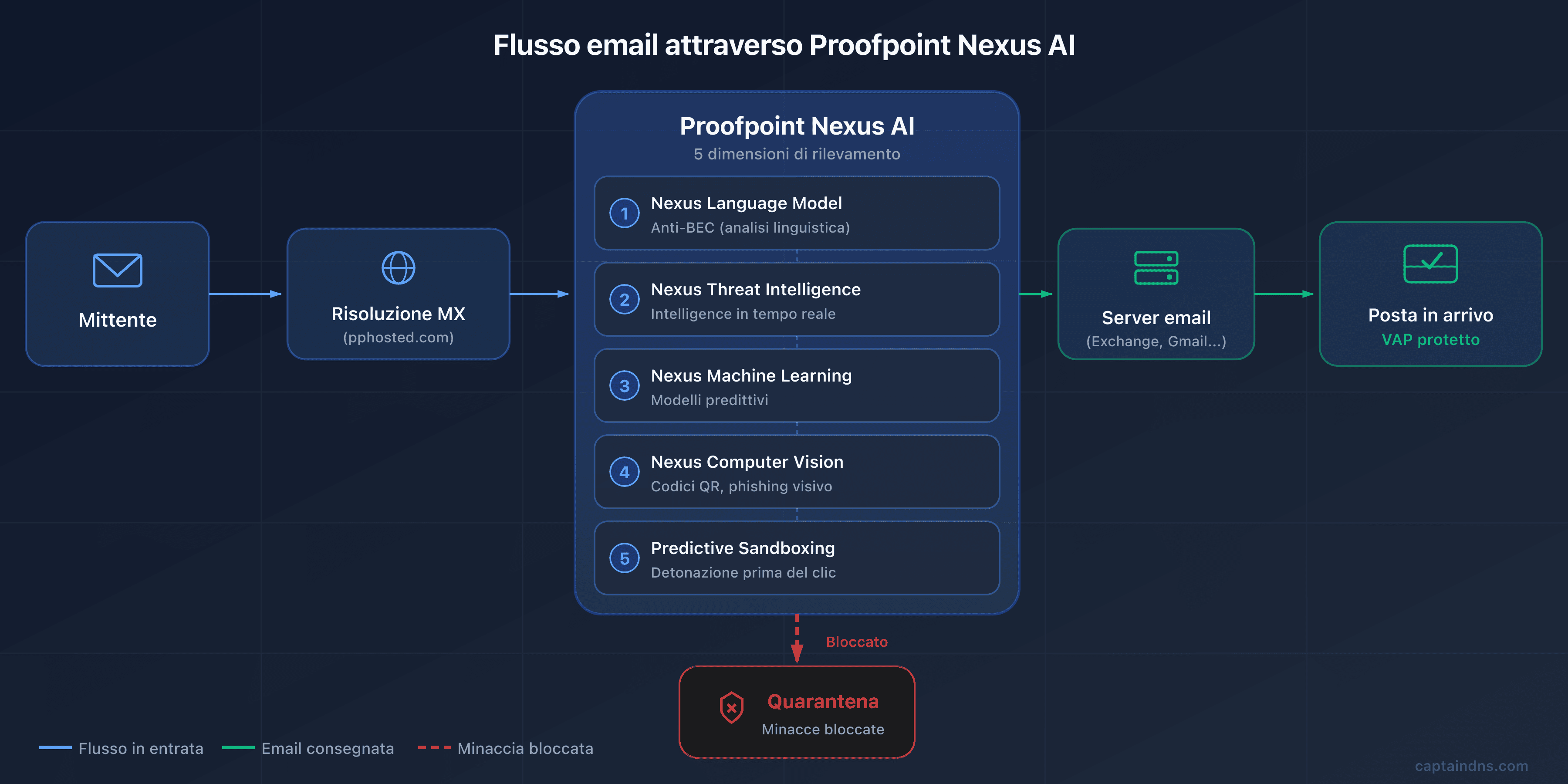

Come fa Proofpoint a ispezionare 4,5 trilioni di email all'anno senza degradare la latenza? Risposta: una catena di rilevamento multistage costruita attorno a Nexus AI, la sua piattaforma proprietaria di intelligenza artificiale. Ecco il dettaglio dei componenti.

Modello gateway: redirezione MX verso pphosted.com

Come ogni SEG tradizionale, Proofpoint si basa sulla redirezione MX. I tuoi record MX puntano ai server dell'infrastruttura cloud Proofpoint, ospitati sotto il dominio pphosted.com. Quando un mittente invia un'email a contact@captaindns.com, il server mittente risolve l'MX, trova un host Proofpoint e vi consegna il messaggio. Proofpoint applica la sua catena di rilevamento e poi trasferisce il messaggio convalidato al tuo server reale (Microsoft 365, Google Workspace, Exchange on-premise).

L'infrastruttura Proofpoint è distribuita in sette regioni: US1, US2, US3, US4, US5 per il Nord America, EU1 per l'Europa e AU per l'Asia-Pacifico. Ogni cliente viene assegnato a una regione unica al momento della sottoscrizione, e questo è un punto critico: occorre utilizzare esclusivamente gli MX del data center assegnato. Puntare un record MX verso la regione US1 mentre il tuo tenant è in EU1 comporta rifiuti silenziosi, poiché il data center remoto non riconosce il tuo dominio. I datacenter sono gestiti tramite una combinazione di Cyxtera, DataBank, Equinix, AWS e Google Cloud in Nord America, ed Equinix EU e AWS in Europa, con audit SOC 2 annuali.

Nexus AI: i 6 componenti di rilevamento

Nexus è l'ombrello che raggruppa i motori di IA di Proofpoint. Sei componenti principali lavorano in parallelo, ciascuno specializzato su una categoria di minacce, e sono collegati dal Nexus Threat Graph che assicura la correlazione trasversale.

Il Nexus Language Model (LM), modello linguistico proprietario, è dedicato al rilevamento BEC. Analizza la struttura linguistica, il tono, la coerenza stilistica e i marcatori di urgenza o di autorità utilizzati dagli aggressori. È il componente che permette a Proofpoint di rivendicare un rilevamento BEC tra i migliori del mercato, anche su email senza link né allegato, quindi invisibili ai filtri classici.

Il Nexus Generative AI estende l'analisi ai segnali cross-channel. Correla gli indicatori presenti nell'email con quelli provenienti da altre superfici: URL condivisi sugli strumenti collaborativi, identità coinvolte nei workflow applicativi, comportamenti anomali segnalati dall'ITM. Questa dimensione generativa permette di generare riassunti di incidenti per il SOC e di accelerare il triage.

La Nexus Threat Intelligence (TI) alimenta il rilevamento con flussi in tempo reale. Proofpoint mantiene una delle basi di threat intelligence più complete del settore, ereditata in particolare dall'acquisizione di Emerging Threats. I ruleset ET Open ed ET Pro sono tra i ruleset open source più utilizzati del settore, con oltre 100.000 regole IDS/IPS che coprono più di 40 categorie di attacchi e tag MITRE ATT&CK integrati. Questa base è nutrita continuamente dai segnali osservati sui 4,5 trilioni di email analizzati.

Il Nexus Machine Learning (ML) è il motore predittivo. Combina modelli supervisionati e non supervisionati per identificare i pattern di attacchi emergenti prima che vengano catalogati nei ruleset. È lo strato che permette di rilevare le varianti polimorfe e le campagne in fase di preparazione.

La Nexus Computer Vision (CV) è una delle dimensioni più differenzianti. Analizza visivamente le email per rilevare il phishing visivo: pagine di login che imitano marchi noti, loghi contraffatti, screenshot utilizzati come esche. Soprattutto, decodifica i QR code integrati nelle immagini, il che permette di neutralizzare il quishing (QR code phishing), una tecnica in forte crescita dal 2023 che aggira i filtri URL classici codificando il link dannoso in un'immagine.

Il Nexus Relationship Graph (RG) modella le relazioni tra identità, contatti e abitudini di scambio. Costruisce un grafo comportamentale delle comunicazioni per utente e per organizzazione: chi parla con chi, con quale frequenza, su quali argomenti, con quali pattern temporali. Questa base relazionale permette di rilevare le anomalie comportamentali tipiche di un account compromesso, di un'usurpazione di fornitore o di un tentativo di pivot interno, segnali che rimangono invisibili ai motori di contenuto classici.

Tutti questi componenti convergono verso il Nexus Threat Graph. Non è un sesto motore di rilevamento, ma lo strato di correlazione che assembla i segnali dei sei componenti sopra elencati. Il grafo di conoscenza correla oltre 1 trilione di data point provenienti da 2 miliardi di email analizzate al giorno. Collega mittenti, domini, URL, allegati, tecniche di attacco e vittime. Obiettivo: identificare le campagne coordinate e propagare i rilevamenti da un cliente all'intera base.

Il motore di scoring centrale che sintetizza questi segnali si chiama Stateful Composite Scoring Service (SCSS). Pondera quattro dimensioni: il contenuto del messaggio, i suoi metadati, il suo contesto di invio e la sua coerenza con il flusso normale dell'organizzazione. Il punteggio finale determina l'azione da applicare.

Targeted Attack Protection (TAP): i 3 pilastri

TAP è il modulo di punta di Proofpoint per la protezione contro gli attacchi avanzati. Si articola attorno a tre pilastri complementari.

URL Defense. URL Defense riscrive tutti gli URL in entrata in urldefense.proofpoint.com/... e applica due scansioni complementari: una prima time-of-delivery al momento della consegna del messaggio, e una seconda time-of-click al momento in cui l'utente clicca sul link. Questa doppia scansione protegge dagli attacchi ad attivazione differita (delayed-activation), in cui un link apparentemente innocuo diventa dannoso dopo la consegna. Se il bersaglio è giudicato pericoloso al momento del clic, questo viene bloccato e l'utente vede una pagina di avviso.

Attachment Defense reindirizza gli allegati sospetti verso un ambiente di analisi che combina sandbox statica, sandbox dinamica (TAP Cloud Sandbox), detonazione bare-metal per i campioni resistenti alla virtualizzazione e analisi assistita da analisti umani (analyst-assisted) per gli artefatti più ambigui. La sandbox statica ispeziona la struttura dei file, le macro, gli script integrati e le anomalie di formato. La sandbox dinamica esegue il file in un ambiente virtuale, e l'ambiente bare-metal dedicato è più difficile da rilevare per i malware anti-VM. Questa catena copre gli zero-day e i payload polimorfi che gli antivirus tradizionali mancano sistematicamente.

Predictive Sandboxing è il differenziatore brevettato di Proofpoint (brevetto US20150237068A1). Invece di aspettare che l'utente clicchi per analizzare un URL, il motore detona il link in modo proattivo, al momento della consegna del messaggio, utilizzando euristiche predittive per identificare gli URL potenzialmente dannosi. Questo approccio proattivo offre una copertura aggiuntiva contro gli attacchi sofisticati che modificano il loro comportamento dopo il primo clic. Combinato con l'analisi in tempo reale di URL Defense, è una delle coperture più complete del mercato.

Il TAP Dashboard centralizza tutta la visibilità operativa. Calcola un Attack Index per utente, rappresentazione sintetica del livello e della sofisticazione degli attacchi ricevuti. È questa dashboard che identifica i VAP e permette al SOC di dare priorità alle indagini.

La risposta di Proofpoint al movimento API post-consegna

Per anni, Proofpoint è stato criticato per la sua lentezza nel rispondere al movimento ICES (Integrated Cloud Email Security) iniziato da Abnormal e da altri attori API-native. La risposta strategica è arrivata alla RSA Conference 2024 con Adaptive Email Security, derivato dall'acquisizione di Tessian nel dicembre 2023.

Adaptive Email Security è un deployment API post-consegna su Microsoft 365. Completa il SEG gateway analizzando i messaggi già consegnati nelle caselle per rilevare le anomalie comportamentali che il gateway avrebbe lasciato passare. La tecnologia si basa sull'IA di Tessian, che modella il comportamento di ciascun utente (stile di scrittura, contatti abituali, orari di invio, argomenti di conversazione) per identificare le deviazioni sottili. È una risposta difensiva nei confronti di Abnormal e un segnale che Proofpoint riconosce il valore del modello ICES a complemento del gateway tradizionale.

In pratica, il deployment tipo presso i grandi clienti Proofpoint nel 2026 è lo stacking: Email Protection in modalità gateway per bloccare in pre-consegna, e Adaptive Email Security in modalità API post-consegna su Microsoft 365 per recuperare le anomalie comportamentali che il gateway avrebbe lasciato passare. I due moduli condividono la threat intelligence Nexus ma operano su punti di ispezione differenti. Adaptive Email Security non è una sostituzione del SEG, è uno strato complementare. È la risposta diretta di Proofpoint al narrativo «SEG is dead» portato avanti da Abnormal Security dal 2022.

Remediation post-consegna con TRAP

Rilevare una minaccia dopo la consegna non serve a nulla se non puoi rimuoverla rapidamente dalle caselle di posta. È questo il ruolo di TRAP (Threat Response Auto-Pull). TRAP elimina automaticamente le email dannose identificate a posteriori, e segue anche gli inoltri e le liste di distribuzione per ripulire le copie propagate. È una funzionalità critica in ambiente enterprise dove un'email può essere inoltrata a più team in pochi minuti.

CLEAR (Closed-Loop Email Analysis and Response) è l'ecosistema di remediation centrato sull'utente che si basa su TRAP. Combina tre componenti: il pulsante PhishAlarm distribuito in Outlook che permette a un utente di segnalare un'email sospetta con un clic, l'Analyzer che categorizza automaticamente la segnalazione tramite la threat intelligence Proofpoint, e TRAP per la remediation effettiva. Il workflow riduce il ciclo «segnalazione utente, analisi SOC poi remediation» da diversi giorni a pochi minuti. Per le organizzazioni di diverse migliaia di utenti, è un notevole guadagno operativo.

🔧 Configurazione DNS per Proofpoint

Ora che l'architettura è chiara, passiamo alla meccanica DNS. Distribuire Proofpoint significa modificare i tuoi record MX, regolare il tuo SPF, pubblicare le tue chiavi DKIM e configurare DMARC. Ecco il dettaglio.

Record MX per regione

Come indicato, ogni cliente Proofpoint viene assegnato a una regione e riceve due record MX corrispondenti. Il formato segue una convenzione prevedibile.

| Regione | Formato MX primario | Formato MX secondario |

|---|---|---|

| US (1 a 5) | mx0a-XXXXXXXX.pphosted.com | mx0b-XXXXXXXX.pphosted.com |

| EU1 | mx0a-eu1-XXXXXXXX.pphosted.com | mx0b-eu1-XXXXXXXX.pphosted.com |

| AU | mx0a-au1-XXXXXXXX.pphosted.com | mx0b-au1-XXXXXXXX.pphosted.com |

Il formato

mx1-XXXXXXXX.ppe-hosted.comè riservato a Proofpoint Essentials (l'offerta PMI), da non confondere con Email Protection. Questi due prodotti utilizzano infrastrutture distinte.

XXXXXXXX corrisponde a un identificativo cliente unico assegnato da Proofpoint. È essenziale: utilizza esclusivamente il data center assegnato dal tuo TAM. Mescolare le regioni non funziona, e tentare di puntare una parte del traffico verso US1 e l'altra verso EU1 causerà rifiuti silenziosi lato Proofpoint. La priorità è generalmente 10 per il primario e 20 per il secondario, ma Proofpoint utilizza un round-robin interno, quindi lo scarto di priorità ha poco impatto in pratica.

Per verificare i tuoi MX attuali, utilizza il comando seguente:

dig MX captaindns.com +short

Il risultato deve mostrare unicamente i tuoi record MX Proofpoint, senza alcun MX residuo che punti alla tua vecchia infrastruttura o direttamente a M365. Un MX residuo è una backdoor che permette agli aggressori che conoscono il tuo tenant Exchange Online di inviare email direttamente alle tue caselle aggirando Proofpoint.

Configurazione SPF con Hosted SPF Service

L'SPF Proofpoint si basa su un include dedicato, ad esempio include:spf-XXXXXXXX.pphosted.com. Ma Proofpoint propone una funzionalità particolarmente potente: l'Hosted SPF Service, componente di Email Fraud Defense (EFD). L'Hosted SPF Service non fa un appiattimento classico (inlining di IP in ip4:). Utilizza una risoluzione dinamica lato server: a ogni verifica SPF, Proofpoint presenta al resolver un sottoinsieme pertinente delle sorgenti autorizzate invece di un include monolitico, aggirando così il limite dei 10 lookup DNS che è uno dei maggiori punti di attrito dei deployment multi-ESP.

Il principio è elegante. Invece di pubblicare nel tuo SPF degli include individuali per ogni servizio di terze parti (Salesforce, HubSpot, Mailchimp, SendGrid, Microsoft 365, ecc.), pubblichi un include unico verso Proofpoint, che si occupa di gestire dinamicamente la lista delle sorgenti autorizzate lato server. Il resolver osserva un solo include dal tuo dominio, ed è Proofpoint che regola internamente quali sorgenti vengono esposte al momento della query.

Concretamente, il tuo record SPF assomiglia a questo:

v=spf1 include:spf-00148501.pphosted.com ~all

Questo include unico sostituisce ciò che avrebbero potuto essere quindici include differenti. Eviti il PermError SPF, mantieni un record corto e leggibile, e benefici di un aggiornamento centralizzato quando aggiungi o rimuovi un ESP. È un forte differenziatore rispetto a Mimecast (che utilizza sotto-include regionali ma senza appiattimento dinamico) e rispetto alle soluzioni self-hosted che impongono all'amministratore di gestire manualmente il limite dei 10 lookup.

Per verificare il tuo SPF, utilizza il verificatore SPF CaptainDNS. Se non utilizzi Hosted SPF, sorveglia attentamente il contatore di lookup: con Proofpoint e tre ESP aggiuntivi, sarai molto rapidamente al limite del superamento.

Configurazione DKIM

La configurazione DKIM lato Proofpoint si fa tramite la console di amministrazione. Il percorso standard è Administration > Account Management > Domains > Configure DKIM. Crei una signing key specificando un selettore (ad esempio proofpoint20260403), Proofpoint genera la coppia di chiavi e ti fornisce il record TXT da pubblicare nel tuo DNS.

Particolarità Proofpoint: le chiavi sono 2048 bit di default, mentre diverse soluzioni concorrenti utilizzano ancora 1024 bit di default. È un allineamento con le best practice moderne della crittografia email, ma ciò impone anche di verificare che il tuo operatore DNS supporti i record TXT lunghi (oltre 255 caratteri, che devono essere divisi in stringhe concatenate). Una volta pubblicata la chiave pubblica, attivi il signing nella console, e Proofpoint inizia a firmare tutte le email in uscita per il dominio.

La rotazione delle chiavi DKIM è una best practice raccomandata ogni sei o dodici mesi. Proofpoint permette di far coesistere due selettori simultaneamente durante la fase di rotazione, il che evita qualsiasi interruzione. Per verificare la tua configurazione, utilizza il verificatore DKIM CaptainDNS specificando il tuo selettore.

Email Fraud Defense: il DMARC gestito

DMARC è uno dei punti di forza commerciali di Proofpoint, grazie a Email Fraud Defense (EFD), a volte commercializzato con la denominazione EFD360. EFD è una suite completa che combina diversi servizi: l'Hosted SPF già descritto, l'Hosted DKIM (gestione centralizzata dei selettori e delle rotazioni) e l'Hosted DMARC (pubblicazione e gestione della policy).

Ma il vero differenziatore di EFD è l'accompagnamento umano. Laddove la maggior parte delle soluzioni DMARC sono in self-service, Proofpoint assegna consulenti dedicati al deployment DMARC presso i suoi clienti. Questi consulenti accompagnano l'identificazione dei sender legittimi, l'analisi dei report forensi, la risoluzione dei casi complessi e la progressione graduale verso p=reject. Per una grande organizzazione con una decina di ESP, decine di filiali, partner di marketing esternalizzati e un patrimonio DNS ereditato, questo livello di accompagnamento riduce il tempo di deployment di diversi trimestri.

EFD integra anche due moduli a maggior valore aggiunto. Domain Discover scansiona continuamente i record di nuovi nomi di dominio per rilevare i lookalike potenzialmente utilizzati per l'usurpazione del tuo marchio. Supplier Risk Explorer offre visibilità sulla postura DMARC dei tuoi fornitori: un fornitore senza DMARC è un rischio, e Supplier Risk Explorer ti permette di avviare la conversazione con lui sulla base di dati concreti. Il modulo è un segnale positivo verso la sicurezza della supply chain, un argomento sempre più prioritario per i CISO.

L'integrazione nativa con TAP è anche notevole: EFD condivide i suoi segnali con il motore TAP, il che permette la correlazione tra un tentativo di usurpazione rilevato nei report DMARC e una campagna di attacco osservata da TAP su altri clienti. Per verificare la tua configurazione DMARC, utilizza il verificatore DMARC CaptainDNS.

ARC, MTA-STS e TLS-RPT

Proofpoint Email Protection supporta ARC (Authenticated Received Chain, RFC 8617), eredità dello stack Cloudmark. ARC permette di preservare i risultati di autenticazione originali (SPF, DKIM, DMARC) quando un'email transita da più intermediari (forward, liste di distribuzione, relay), evitando così i falsi fallimenti di autenticazione dovuti alla riscrittura del contenuto o al cambiamento di percorso. MTA-STS e TLS-RPT sono supportati sui deployment gestiti ma il livello di maturità rimane inferiore a quello delle soluzioni dedicate al hosting MTA-STS. Se la tua strategia di sicurezza passa per policy MTA-STS rigide con report TLS-RPT esaustivi, verifica la copertura esatta con il tuo TAM Proofpoint prima di firmare.

🛡️ Oltre la sicurezza email: la piattaforma Aegis e Prime

E se il tuo SEG non bastasse più? Proofpoint ha anticipato questa domanda da tempo. L'editore ha costruito una piattaforma completa che copre l'insieme dei rischi legati agli umani e ai dati. Ecco una panoramica dei moduli complementari.

Information Protection: DLP unificato

Un DLP frammentato su tre console? Proofpoint ha scelto l'approccio inverso. La suite Information Protection unifica il DLP su tre superfici: email, cloud ed endpoint. Un unico agente leggero raccoglie i segnali lato postazioni utente, e la piattaforma cloud correla gli eventi. La copertura include le principali categorie di dati regolamentati: PII, PHI, PCI, proprietà intellettuale. La soluzione scala fino a oltre 100.000 utenti per tenant, il che corrisponde alle esigenze delle più grandi aziende.

Le integrazioni native sono numerose: Microsoft 365, Okta per l'identità, Splunk per il SIEM, ServiceNow per il ticketing. Il DLP Proofpoint è regolarmente citato come uno dei più completi del mercato dagli analisti Gartner e Forrester.

Insider Threat Management (ITM)

Sapevi che il 60% degli incidenti di fuga di dati coinvolge un utente interno? Derivato dall'acquisizione di ObserveIT nel 2019 (225 milioni di dollari), l'ITM Proofpoint sorveglia l'attività utente per rilevare i comportamenti a rischio. Un agente endpoint leggero raccoglie le azioni chiave: file aperti, applicazioni utilizzate, trasferimenti USB, accessi alle condivisioni di rete, screenshot, digitazioni su campi sensibili.

Il modulo propone anche un replay di sessione che permette all'investigatore forense di riprodurre le azioni di un utente in un determinato periodo, come una registrazione video del suo schermo. È uno strumento potente per le indagini interne, le uscite negoziate contenziose e i casi di frode. La funzionalità deve essere inquadrata giuridicamente (consenso, perimetro d'uso) per rimanere conforme alle normative sulla privacy dei dipendenti, particolarmente rigorose in Europa.

CASB e sicurezza cloud

I tuoi utenti accedono a SaaS che ignori? Il CASB Proofpoint offre visibilità sugli usi SaaS: quali servizi sono utilizzati, da chi, con quali livelli di autorizzazione. Rileva gli account compromessi su Microsoft 365, Salesforce, Box, Workday e diverse decine di altre applicazioni. Gestisce la third-party app governance identificando le applicazioni OAuth che richiedono permessi eccessivi sul tuo tenant.

Il modulo è completato da un aspetto DLP cloud che ispeziona i file memorizzati nei drive cloud e un aspetto posture management che verifica la configurazione dei tuoi tenant SaaS per rilevare i parametri pericolosi (condivisioni pubbliche, MFA disabilitato, logging insufficiente).

Browser ed Email Isolation

E se i tuoi utenti potessero cliccare su link sospetti senza mai compromettere la loro postazione? È esattamente la promessa del Browser Isolation. Derivato dall'acquisizione di Weblife nel 2018, il modulo apre i link a rischio in un browser remoto eseguito nel cloud Proofpoint. L'utente vede un rendering pixel-perfect della pagina senza che il codice JavaScript, i download o gli exploit tocchino la sua postazione. È una protezione efficace contro gli exploit browser e i drive-by download.

Email Isolation applica lo stesso principio alle email a rischio moderato. Per i VAP identificati, le email potenzialmente dannose ma che non scatenano un blocco possono essere aperte in una sessione isolata, il che riduce drasticamente la superficie di attacco senza bloccare il messaggio.

Sensibilizzazione e simulazioni basate su attacchi reali

Perché formare i tuoi team su phishing generici quando puoi esporli alle vere campagne che li colpiscono? Derivato dall'acquisizione di Wombat nel 2018 (225 milioni di dollari), Proofpoint Security Awareness Training (PSAT) è uno dei leader storici della sensibilizzazione. La sua particolarità principale: le simulazioni di phishing si basano sugli attacchi realmente rilevati da TAP sulla base clienti Proofpoint. Invece di proporre template generici di campagne simulate, Proofpoint riproduce i pattern osservati sulle vere campagne che mirano alla tua organizzazione o al tuo settore.

È un forte differenziatore. Una simulazione generica allena gli utenti a riconoscere forme di attacco lontane dalla loro realtà. Una simulazione basata sugli attacchi effettivamente ricevuti li prepara alle minacce che incontreranno davvero. La formazione è anche adattiva: gli utenti che falliscono una simulazione ricevono una formazione più intensiva e il loro punteggio di rischio viene aggiornato nel Nexus People Risk Explorer.

Nexus People Risk Explorer: il concetto VAP

Non tutti i tuoi utenti sono esposti allo stesso modo. Il Nexus People Risk Explorer è lo strumento che materializza l'approccio people-centric di Proofpoint. Ogni utente dell'organizzazione riceve un punteggio di rischio tra 1 e 10, calcolato sulle tre dimensioni VAP (vulnerability, attack, privilege) già descritte. La dashboard visualizza la distribuzione dei punteggi per dipartimento, per sede, per funzione. Permette di identificare le zone in cui il rischio si accumula e di orientare le risorse di sensibilizzazione, di irrigidimento delle policy o di isolamento in modo mirato.

I trending insights mostrano l'evoluzione del rischio nel tempo. Se un team finanza vede il suo punteggio aumentare per tre settimane consecutive, è probabilmente il segno di una campagna mirata in corso. Se il punteggio di un dirigente raddoppia dopo la sua apparizione pubblica in un annuncio, è un segnale per restringere temporaneamente le sue policy.

È un approccio fondamentalmente diverso dalla protezione uniforme. Richiede tuttavia che gli amministratori investano tempo per configurarlo, interpretarlo e agire sugli insight. Sottoutilizzare il Nexus People Risk Explorer equivale a pagare una Ferrari per fare il giro dell'isolato.

Proofpoint Prime Threat Protection (aprile 2025)

Frammentare la sicurezza email in sei console distinte? Proofpoint ha deciso ad aprile 2025. Proofpoint Prime Threat Protection è la soluzione unificata che consolida l'intero stack. Riunisce Email Protection (il SEG), TAP, Adaptive Email Security (l'ICES Tessian), TRAP, EFD, Domain Discover e il risk-based employee guidance.

Il posizionamento marketing mette in avanti tre assi. Primo, la protezione multistage degli attacchi sofisticati, dalla consegna alla propagazione post-consegna. Secondo, la protezione contro l'impersonation (BEC, frode del CEO, usurpazione di fornitori). Terzo, il guidance personalizzato per i dipendenti esposti.

L'altra particolarità di Prime è la sua architettura pensata per i workflow agentic AI. Proofpoint anticipa la generalizzazione degli agenti IA nel SOC. La piattaforma propone hook nativi per l'auto-investigation, il triage delle abuse mailbox e la forensics collaboration. I ROI annunciati sono di 2,7 milioni di dollari di risparmio di rischio e 390.000 dollari di costi operativi per cliente tipo.

TAP SIEM API: l'integrazione con il SOC

Il tuo SOC è in grado di correlare gli incidenti email con i segnali endpoint e di rete? È esattamente ciò che permette la TAP SIEM API. Proofpoint espone una TAP SIEM API REST che esporta gli eventi verso Splunk, Microsoft Sentinel, IBM QRadar, CrowdStrike NG SIEM, Google Chronicle e altre piattaforme.

Gli eventi esportati coprono cinque categorie: i clic bloccati da URL Defense, le detonazioni sandbox, i verdetti di classificazione BEC, gli indicatori di campagna identificati da TAP e gli alert VAP. Per i SOC maturi, è un'integrazione critica. Permette di correlare i segnali email con l'endpoint, l'identità e la rete in una vista unificata.

🚀 I vantaggi di Proofpoint

Perché 87 delle Fortune 100 si affidano a Proofpoint per proteggere la loro messaggistica? Ecco gli argomenti concreti che spiegano questo dominio.

-

Threat intelligence superiore e riconosciuta. Proofpoint dispone di uno dei team di ricerca più attivi del settore: Proofpoint Threat Research, erede degli ET Labs. Pubblica regolarmente il report State of the Phish e alimenta gli Emerging Threats Open e Pro Rulesets. Questi ruleset raggruppano oltre 100.000 regole IDS/IPS che coprono più di 40 categorie di attacchi, con tag MITRE ATT&CK integrati. La base è nutrita da 4,5 trilioni di email analizzate, 18 trilioni di URL scansionati e 1 trilione di allegati ispezionati all'anno. Nessun concorrente opera a questa scala.

-

Rilevamento BEC e APT considerato il migliore del mercato. Sugli attacchi BEC e sulle minacce persistenti mirate, Proofpoint è regolarmente posizionato davanti ai suoi concorrenti dagli analisti. Il motore Stateful Composite Scoring Service combina i sei componenti di IA Nexus per identificare pattern sottili invisibili ai filtri classici. Cattura anche le email senza link né allegato, una parte crescente del BEC moderno. Proofpoint blocca circa 66 milioni di tentativi BEC al mese secondo le sue stesse misure, un volume senza eguali.

-

Più ampia base Fortune 100 del settore. 87 delle 100 aziende del Fortune 100 utilizzano Proofpoint, con una concentrazione particolare nella finanza, nell'energia, nella difesa, nella sanità e nei media. Questa posizione è al tempo stesso una validazione di maturità e un forte argomento presso i CISO più esigenti. Per un RSSI di ETI alla ricerca di un riferimento enterprise, sapere che il SEG è utilizzato da oltre l'87% delle più grandi aziende mondiali facilita la giustificazione della scelta al comitato.

-

Piattaforma Aegis e Prime completa. Proofpoint copre l'email, il cloud, l'endpoint, la sensibilizzazione, il DLP, la gestione delle minacce interne (ITM) e l'isolamento, il tutto tramite un threat graph comune. Con Proofpoint Prime lanciato ad aprile 2025, la piattaforma si consolida in una soluzione unificata multistage con un'architettura pensata per i workflow agentic AI. Pochi concorrenti propongono questa ampiezza funzionale sotto un'unica console.

-

Approccio people-centric distintivo. Il concetto VAP (Very Attacked People), integrato nel Nexus People Risk Explorer, identifica gli individui più esposti su tre dimensioni: vulnerabilità, attacchi subiti e privilegi. Questo approccio permette di dare priorità alle risorse di sicurezza sui profili a più alto rischio, invece di applicare una protezione uniforme. È una rottura concettuale rispetto ai SEG infrastructure-centric, ed è uno degli argomenti commerciali più forti dell'editore presso i CISO maturi.

-

Predictive Sandboxing brevettato. Il brevetto US20150237068A1 descrive una tecnica di detonazione degli URL e degli allegati prima che l'utente clicchi. Questa analisi proattiva, combinata con l'analisi in tempo reale al clic di URL Defense, offre una copertura difficile da eguagliare per gli attacchi zero-day e polimorfi. È una delle rare innovazioni tecniche di cui la concorrenza non ha ancora un equivalente diretto.

-

Sei componenti di IA in Nexus. Nexus combina machine learning predittivo, language model anti-BEC, threat intelligence in tempo reale, computer vision (rilevamento phishing visivo e QR code per il quishing), relationship graph (modellazione comportamentale delle relazioni) e generative AI (riassunti di incidenti, triage cross-channel). Il tutto è correlato dal Nexus Threat Graph che pesa oltre un trilione di data point. Questa stratificazione multi-modello è una delle più complete del settore e permette di coprire angoli di attacco che i motori monodimensionali mancano sistematicamente.

-

Riconoscimento degli analisti eccezionale. Leader Gartner Magic Quadrant Email Security nel 2024 e 2025, #1 in Execution per il secondo anno consecutivo. #1 in 4 use case su 5 nei Gartner Critical Capabilities 2025. Leader Frost Radar Email Security 2024 citato #1 per il 9° anno consecutivo con il 24% di quota di mercato, la più alta del segmento. 22 riconoscimenti «leader» su 23 report analisti nel 2024. Questa convergenza degli analisti è una delle più forti mai osservate su un segmento della cybersecurity.

-

SLA e certificazioni enterprise. Proofpoint contrattualizza uno SLA del 99,999% di disponibilità sulla connettività porta 25. Lo SLA esclude la manutenzione programmata e gli eventi di meno di 30 secondi. È uno degli SLA più rigorosi del mercato. Come ogni SLA cloud, esclude alcuni casi e non riflette meccanicamente l'uptime percepito. Le certificazioni coprono ISO 27001, SOC 2, FedRAMP (settore pubblico americano), HIPAA (sanità) e GDPR. I datacenter sono distribuiti tra Nord America (Cyxtera, DataBank, Equinix, AWS, Google Cloud) ed Europa (Equinix EU, AWS), con audit SOC 2 annuali.

-

Dynamic Reputation: la prima linea di difesa dal 2007. A monte di Nexus AI, Proofpoint sfrutta un servizio di Dynamic Reputation. Assegna un punteggio alla reputazione di ogni IP sorgente al momento della connessione SMTP. Il servizio rivendica un tasso di falsi positivi inferiore a 1 su 1 milione. È uno dei filtri di ingresso più precisi del mercato. Questo primo strato elimina il rumore di fondo (botnet, spam massiccio) prima dell'attivazione della catena Nexus più costosa. Contribuisce direttamente alla scalabilità della piattaforma.

⚠️ Limiti e svantaggi da conoscere

Nessuna soluzione è perfetta, e Proofpoint ha anche le sue zone d'ombra. Ecco i punti di attrito più frequentemente segnalati dai clienti e dagli analisti.

-

Prezzi premium e opachi, tra i più elevati del settore. Proofpoint non pubblica un listino prezzi pubblico. I dati Vendr (basati su 85 acquisti verificati) danno una mediana attorno a 87.000 dollari all'anno. Per TAP da solo, calcola da 5 a 15 dollari per utente al mese a seconda del volume. Un deployment completo (Threat Protection, DLP, ITM e Compliance) supera regolarmente i 100.000 dollari all'anno. I servizi di implementazione rappresentano dal 15 al 25% del budget software il primo anno. Gli aumenti automatici del 5 all'8% all'anno al rinnovo sono un punto di attrito ricorrente per i clienti. Proofpoint rimane posizionato enterprise e non è adatto ai budget contenuti.

-

Console di amministrazione complessa e percepita come datata. L'interfaccia è frammentata in diversi portali web separati a seconda dei prodotti (TAP, EFD, TRAP, ITM, Information Protection, ecc.), il che complica la navigazione per gli amministratori che devono gestire più moduli. La curva di apprendimento è lunga, e un tuning intensivo è spesso necessario nelle prime settimane per aggiustare le policy e ridurre i falsi positivi. I feedback dei clienti su G2 e TrustRadius menzionano regolarmente la necessità di un rinnovamento UI più moderno. Proofpoint Prime intende rispondere parzialmente a questo punto consolidando le console, ma il cantiere è di lungo termine.

-

Inadatto a PMI ed ETI sull'offerta enterprise. Proofpoint Email Protection, il SEG core, è concepito per le grandi organizzazioni. Per le PMI, Proofpoint propone Proofpoint Essentials, un'offerta dedicata ma con un perimetro funzionale ridotto: nessun TAP completo, nessun Nexus AI, nessuna dashboard VAP, accompagnamento consulente limitato. Se hai meno di 500 utenti e un budget contenuto, Mimecast o Microsoft Defender for Office 365 saranno generalmente più pertinenti per un rapporto funzionalità/prezzo superiore.

-

Innovazione percepita più lenta dall'acquisizione Thoma Bravo. Diversi clienti e analisti notano un rallentamento dell'innovazione di prodotto dal passaggio al private equity nell'agosto 2021. Le ondate di licenziamenti successive illustrano un focus operativo sul margine. Primo episodio: 280 dipendenti a gennaio 2024 (6% degli effettivi, posizioni rilocalizzate in Argentina e Irlanda). Secondo episodio: circa 30 persone in Core Engineering a febbraio 2025. La risposta ICES tramite Adaptive Email Security (derivato da Tessian) è arrivata solo a maggio 2024 alla RSA Conference, ovvero dopo due anni di pressione da parte di Abnormal. Per un leader la cui posizione si basa sul vantaggio tecnologico, questo segnale è notevole.

-

Perdita di clienti a favore delle soluzioni ICES API-native. Secondo analisi pubbliche dei record MX e testimonianze dei clienti, Proofpoint avrebbe perso oltre 1.300 clienti negli ultimi 12 mesi, principalmente a favore di Abnormal. Sul segmento mid-market, l'argomento del gateway tradizionale rispetto alle soluzioni API-only si indebolisce. Proofpoint risponde con Adaptive Email Security (Tessian), ma il ritardo di mercato è misurabile. Se stai valutando Proofpoint nel 2026, poni esplicitamente la domanda sulla traiettoria di prodotto e sugli impegni di roadmap al commerciale.

-

Nessuna continuità email nativa in Email Protection. Contrariamente a Mimecast che include una continuità email nativa nel suo SEG, Proofpoint Email Protection enterprise non include una continuità nativa integrata. Se il tuo server mail (Exchange, Microsoft 365) diventa inaccessibile, Proofpoint non fornisce una webmail di emergenza. Devi passare da partner (Mimecast Continuity, Zerospam, o un MTA di emergenza) o contare sull'alta disponibilità del tuo fornitore principale. È un punto spesso trascurato in fase di valutazione, mentre può pesare molto durante un guasto M365.

-

Incidente EchoSpoofing 2024: un duro colpo reputazionale. A fine luglio 2024, Guardio Labs pubblica il suo report pubblico rivelando che degli aggressori sfruttano una misconfigurazione «super-permissive» nei server Proofpoint per veicolare in media 3 milioni e fino a 14 milioni di email fraudolente al giorno, per 6 mesi. Vedi la sezione dedicata più avanti per la cronologia completa. L'incidente solleva dubbi sul rigore delle configurazioni di default presso il leader del mercato e illustra che la sicurezza di un SEG dipende tanto dalla configurazione quanto dalla qualità dei motori di rilevamento.

🔒 EchoSpoofing: quando Proofpoint ha veicolato 14 milioni di email fraudolente al giorno (2024)

Un fornitore di sicurezza email può essere lo strumento involontario di una campagna di usurpazione di massa? Sì. L'incidente EchoSpoofing rivelato nel 2024 è il più rilevante della storia recente di Proofpoint e merita un'analisi dettagliata.

Scoperta. A fine luglio 2024, il team di Guardio Labs pubblica il suo report sulla campagna battezzata EchoSpoofing. Il team aveva contattato Proofpoint già a maggio 2024. Proofpoint afferma di aver tracciato l'attività da fine marzo 2024. Degli aggressori sfruttavano una vulnerabilità di configurazione nell'infrastruttura Proofpoint. Obiettivo: veicolare in massa email perfettamente spoofate.

Vulnerabilità. Al centro dell'incidente: una misconfigurazione «super-permissive» nei server pphosted.com. Quando un cliente Proofpoint selezionava «Office 365» come sorgente di invio autorizzata, un record SPF troppo lasco autorizzava qualsiasi account Microsoft 365 a veicolare posta tramite la sua infrastruttura. La validazione verificava solo che la sorgente fosse un IP M365. Non controllava l'identità del tenant M365 emittente.

Meccanismo di attacco. Lo scenario di sfruttamento è disarmante nella sua semplicità. L'aggressore creava un account Microsoft 365 personale, ad esempio tramite una prova gratuita, e lo utilizzava come rampa di lancio. Ecco lo svolgimento in quattro tempi:

- L'aggressore invia un'email dal suo account M365 personale, specificando come mittente visibile un indirizzo di un marchio di fiducia (ad esempio

notifications@disney.com). - La mail viene instradata verso i relay Proofpoint autenticati del cliente bersaglio, che accettano il messaggio perché la validazione SPF M365 si allinea con l'IP sorgente.

- Proofpoint veicola il messaggio verso il destinatario finale applicandovi le proprie firme DKIM e il proprio allineamento SPF.

- Il destinatario riceve un'email che supera SPF e DKIM con un allineamento DMARC completo sul dominio usurpato. Dal lato casella di posta, l'email è strettamente indistinguibile da un'email ufficiale del marchio.

Volume. La campagna ha raggiunto un volume mediano di circa 3 milioni di email perfettamente spoofate al giorno, con picchi fino a 14 milioni al giorno. Queste cifre rendono EchoSpoofing una delle più grandi campagne di usurpazione tramite un'infrastruttura legittima mai documentate.

Durata. La campagna è stata attiva circa sei mesi prima della sua effettiva remediation, da gennaio 2024 fino a metà 2024. Durante questo periodo, decine di milioni di email fraudolente hanno raggiunto le caselle di posta di tutto il mondo.

Marchi usurpati. Gli aggressori hanno preso di mira principalmente marchi di consumo ad alta notorietà: Disney, IBM, Nike, Best Buy, Coca-Cola tra gli altri. La scelta si spiega: questi marchi hanno una base di invio legittima massiccia, il che rende le anomalie più difficili da rilevare per i destinatari.

Remediation. Proofpoint ha reagito in poche ore dopo il contatto iniziale di Guardio. La principale misura tecnica: l'introduzione di un header «X-OriginatorOrg» per validare l'organizzazione Microsoft 365 sorgente. Proofpoint ha aggiunto meccanismi aggiuntivi di validazione degli account O365 prima del relay. I clienti sono stati notificati e invitati a riconfigurare il loro Account Management. La collaborazione tra Guardio e Proofpoint sulla divulgazione è stata salutata come esemplare.

Lezioni per gli amministratori. L'incidente EchoSpoofing contiene tre insegnamenti azionabili.

Primo, la sicurezza di un SEG dipende tanto dalla configurazione di default quanto dalla qualità dei motori. Un'opzione presentata come «facile da attivare» può aprire una falla importante senza validazioni rigorose.

Secondo, verifica sistematicamente la sezione Account Management > External Sender Validation della tua console Proofpoint. Autorizza le sorgenti esterne (M365, Google Workspace) solo con una validazione esplicita del dominio.

Terzo, questa trappola non è specifica di Proofpoint. Ogni SEG che veicola posta autenticata per una sorgente esterna deve validare rigorosamente questa sorgente. Se utilizzi Mimecast, Cisco Email Security o qualsiasi altro SEG in una configurazione simile, controlla le tue stesse impostazioni.

L'incidente EchoSpoofing non è isolato. È una classe di errori che si ritrova in tutti i SEG che accettano traffico veicolato da hyperscaler (Microsoft 365, Google Workspace, AWS SES). La trappola comune: validare l'IP sorgente come legittimo senza validare l'identità del tenant emittente. Poniti la domanda: «il mio SEG verifica il tenant Microsoft 365 sorgente, o semplicemente il range di IP Microsoft 365?» La risposta condiziona direttamente la tua esposizione.

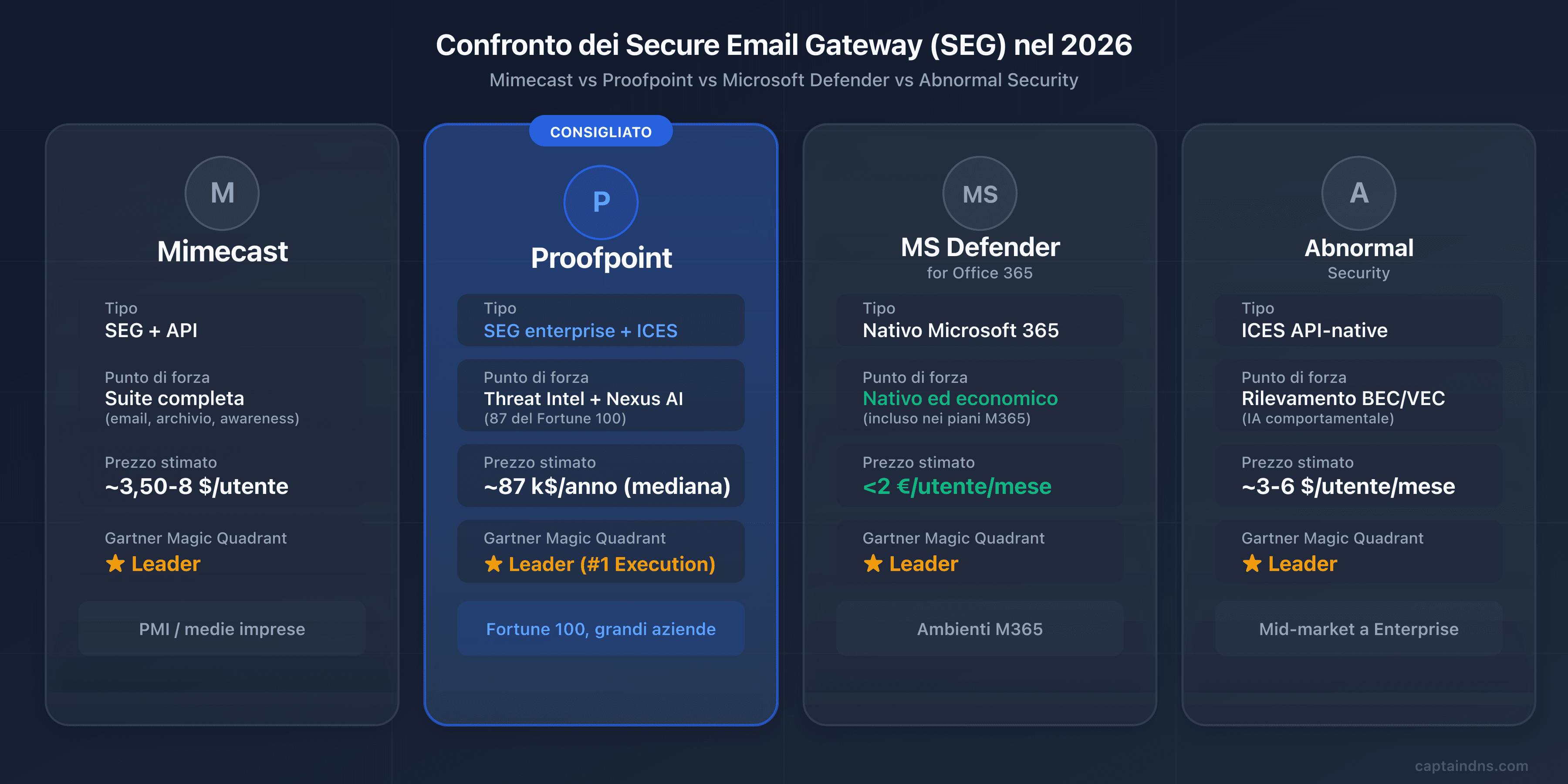

🔄 Confronto: Proofpoint contro Mimecast, Microsoft e Abnormal

Quale SEG corrisponde al tuo ambiente? Quattro attori dominano oggi il mercato della sicurezza email enterprise, ciascuno con un posizionamento distinto.

| Criterio | Proofpoint | Mimecast | Microsoft Defender | Abnormal Security |

|---|---|---|---|---|

| Tipo | SEG enterprise + ICES (Adaptive) | SEG + API (2026) | Nativo M365 | ICES API-native |

| Rilevamento IA/ML | Nexus AI 6 componenti | Multi-vector + CyberGraph | 9,1/10 test indipendenti | IA comportamentale, social graph |

| Threat intelligence | Leader (ET Rulesets) | 24T segnali/anno | Microsoft Threat Intel | Behavioral, nessuna threat intel propria |

| Archiviazione | Tramite partner | Sì (da 1 giorno a 99 anni) | Tramite retention M365 | No |

| DMARC | EFD con consulenti | DMARC Analyzer integrato | No | No |

| VAP / People-centric | Sì (Nexus People Risk Explorer) | Human Risk Management | No | Limitato |

| Prezzo stimato | Premium (circa 87 k$/anno mediano) | da 3,50 a 8 $/utente/mese | meno di 2 €/utente/mese | da 3 a 6 $/utente/mese |

| Gartner 2025 | Leader (#1 Execution) | Leader | Leader | Leader |

| Ideale per | Fortune 100, grandi ETI esigenti | PMI/ETI multi-esigenze | Ambienti M365 | Rilevamento BEC/VEC a complemento |

Mimecast: la suite tutto-in-uno per le ETI

Se Proofpoint domina sul molto grande conto, Mimecast si è imposto come la soluzione di riferimento per il mid-market e le ETI con esigenze multiple. L'editore britannico propone una suite più accessibile dal lato del prezzo e più ampia dal lato delle funzionalità native: archiviazione a lunga durata integrata (da 1 giorno a 99 anni), continuità email in caso di guasto del server principale, DMARC Analyzer integrato senza costo aggiuntivo e Human Risk Management dal 2025.

Per un'organizzazione tra 500 e 5.000 utenti che cerca di centralizzare sicurezza, archiviazione e continuità in un'unica console, Mimecast offre spesso un miglior rapporto funzionale/prezzo rispetto a Proofpoint. Al contrario, sul rilevamento BEC puro e sulla threat intelligence, Proofpoint mantiene un vantaggio riconosciuto dagli analisti. Per una panoramica completa di Mimecast, consulta il nostro articolo dedicato.

Microsoft Defender for Office 365: il nativo di M365

Se la tua organizzazione è full Microsoft 365, Defender for Office 365 rimane la scelta più evidente in rapporto prezzo/copertura. La protezione è nativa al tenant, senza cambio di MX né integrazione di terze parti, con un prezzo spesso inferiore a 2 euro per utente al mese, o addirittura incluso nelle licenze E5. I test indipendenti gli attribuiscono un punteggio di 9,1/10 in rilevamento, il che lo colloca tra i motori più performanti del mercato.

I limiti sono noti: Defender rimane in ritardo sugli attacchi BEC sofisticati e sulla threat intelligence proprietaria rispetto a Proofpoint. Non propone archiviazione a lunga durata dedicata, nessuna continuità email nativa, e la sua sorveglianza DMARC è rudimentale. Per un'organizzazione puramente M365 con esigenze standard, è tuttavia il miglior punto di ingresso. Per un CISO di una banca internazionale, gli scarti funzionali con Proofpoint rimangono significativi.

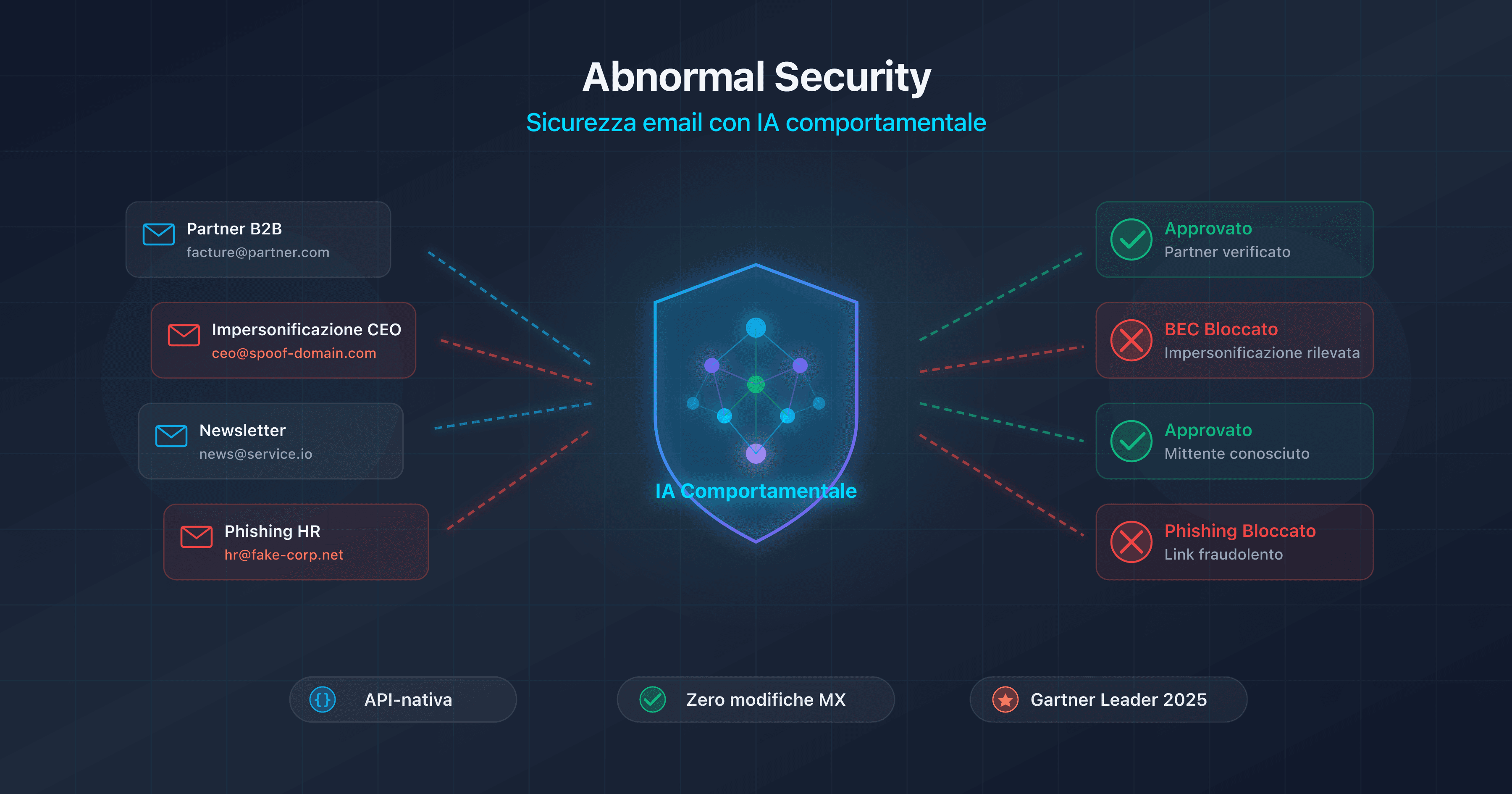

Abnormal: l'approccio Behavioral AI

Fondata nel 2018 a San Francisco, Abnormal Security rappresenta la nuova generazione della sicurezza email (vedi la nostra guida completa su Abnormal Security). Il deployment è esclusivamente API, senza cambio di MX, con una messa in servizio in pochi minuti tramite Microsoft Graph o l'API di Google Workspace. Il motore di IA costruisce un profilo comportamentale per utente e per contatto esterno (stile di scrittura, orari, relazioni commerciali) e rileva le anomalie invisibili ai filtri classici.

La forza di Abnormal è il rilevamento BEC e VEC (vendor email compromise). Gli attacchi BEC non contengono né link dannoso né allegato, il che li rende quasi invisibili ai SEG basati sulle signature. Abnormal eccelle anche nel rilevamento di account compromessi e nella remediation post-consegna. Secondo analisi pubbliche, oltre 1.300 clienti Proofpoint sarebbero migrati verso Abnormal negli ultimi 12 mesi, principalmente sul segmento mid-market e su alcune parti dell'enterprise.

Al contrario, Abnormal non sostituisce un SEG completo: nessuna archiviazione, nessun DLP in uscita, nessuna continuità email, nessuna riscrittura di URL in tempo reale. Molte organizzazioni lo utilizzano a complemento di Defender o Proofpoint per coprire gli angoli ciechi comportamentali.

Cisco Secure Email: un attore in perdita di velocità

Menzione per completezza: Cisco Secure Email, erede della leggendaria appliance IronPort, rimane presente in alcuni parchi storici. Cisco ha concentrato i suoi investimenti di sicurezza negli ultimi anni sulla rete (Umbrella, Duo, Talos) e la posizione relativa di Cisco Secure Email si è erosa rispetto a Proofpoint, Mimecast e agli ICES. Per un deployment nuovo nel 2026, Cisco non compare più sistematicamente nelle shortlist degli analisti (vedi la nostra guida completa a Cisco CES).

🎯 Quando scegliere Proofpoint?

Il buon SEG dipende dal tuo profilo, dal tuo budget e dal tuo livello di esigenza. Ecco i casi in cui Proofpoint si giustifica pienamente, e quelli in cui un'alternativa sarà più pertinente.

Proofpoint è adatto se:

- Sei una grande azienda (oltre 1.000 utenti) con esigenze di threat intelligence avanzate e un'appetenza per le funzionalità più spinte del mercato

- Il tuo settore è particolarmente preso di mira dagli attacchi sofisticati: finanza, difesa, sanità, energia, media, settore pubblico

- Hai obblighi di conformità forti (FedRAMP per il settore pubblico US, HIPAA per la sanità, GDPR rigoroso con esigenze DPO elevate)

- Vuoi il miglior rilevamento BEC e APT del mercato e accetti di pagarne il prezzo

- Gestisci VAP identificati (dirigenti, team finanza, helpdesk tecnico) e vuoi un approccio people-centric strutturato

- Hai un team SOC maturo in grado di trarre vantaggio dalle dashboard Threat Insight e dal Nexus People Risk Explorer

Proofpoint non è la scelta migliore se:

- Sei una PMI o ETI con meno di 500 utenti: il costo generalmente non è giustificato, guarda Mimecast o Microsoft Defender che offriranno un miglior rapporto funzionale/prezzo

- Il tuo team IT è ridotto: la complessità della console frammentata e il tuning intensivo richiedono un tempo amministratore significativo

- Il tuo ambiente è full M365 e le tue esigenze si limitano alla sicurezza email standard: Defender nativo copre l'essenziale per molto meno

- Dai priorità alla semplicità di deployment e all'assenza di cambio di MX: Abnormal è più semplice da distribuire in modalità API-only

- Il tuo budget annuale di sicurezza è inferiore a 50.000 dollari all'anno: Proofpoint supererà sistematicamente questa soglia su bundle utili, soprattutto aggiungendo TAP, EFD e CLEAR

🖥️ Guida al deployment passo passo

Hai scelto Proofpoint e la fase commerciale è conclusa? Ecco le cinque tappe per distribuirlo senza interrompere il tuo flusso email di produzione.

Tappa 1: inventario DNS e identificazione del data center

Prima di qualsiasi modifica, documenta lo stato attuale dei tuoi record DNS con gli strumenti CaptainDNS. Verifica i tuoi record MX, SPF, DKIM e DMARC. Documenta anche tutte le sorgenti di invio legittime del tuo dominio: server principale, piattaforma di marketing (Mailchimp, HubSpot), transazionale (SendGrid, Mailgun), CRM (Salesforce), ticketing (Zendesk), prodotti interni che generano posta, ecc. Ciascuna dovrà essere presa in considerazione nella tua nuova configurazione SPF e nella roadmap DMARC.

Identifica poi il data center assegnato dal tuo TAM Proofpoint: US1, US2, US3, US4, US5, EU1 o AU. Documentalo chiaramente e assicurati che tutte le comunicazioni interne per la migrazione utilizzino gli MX corretti. Confondere le regioni è uno degli errori più frequenti all'inizio del deployment.

Tappa 2: configurazione della console Proofpoint

Nella console di amministrazione Proofpoint, aggiungi il tuo dominio e verifica la proprietà. Configura la connessione verso il tuo server email di destinazione (M365, Google Workspace, Exchange on-premise) e sincronizza la tua directory utente con Azure AD o Google Workspace per poter applicare policy fini per utente, per gruppo o per dipartimento.

Definisci i tuoi VAP iniziali: il CEO, il CFO, il direttore legale, il team finanza, l'helpdesk IT, gli amministratori di sistema con privilegi estesi. Questa prima lista sarà arricchita automaticamente da TAP nel corso delle settimane, ma una lista di partenza esplicita permette di attivare le policy rinforzate fin dalla messa in produzione.

Tappa 3: migrazione degli MX verso il data center assegnato

È la tappa più critica. Eseguila al di fuori delle ore di punta (la mattina presto o nel weekend) per minimizzare l'impatto sugli utenti.

- Elimina tutti i record MX esistenti del tuo dominio

- Aggiungi i due MX Proofpoint del tuo data center assegnato con priorità 10 e 20

- Attendi la propagazione DNS (da pochi minuti a qualche ora a seconda del TTL dei tuoi vecchi MX)

- Verifica con

dig MX captaindns.com +shortche appaiano solo gli MX Proofpoint

Una migrazione progressiva in split MX (lasciare temporaneamente i vecchi MX in backup) è tecnicamente possibile ma sconsigliata: il traffico può allora bypassare Proofpoint. Preferisci un taglio netto una volta che la console è configurata correttamente.

Tappa 4: SPF, DKIM, DMARC

Configura i tre strati di autenticazione in questo ordine.

SPF: se utilizzi più ESP oltre a Proofpoint, attiva l'Hosted SPF Service di EFD per beneficiare dell'appiattimento dinamico degli include tramite le macro RFC 7208. Altrimenti, utilizza l'include semplice include:spf-XXXXXXXX.pphosted.com. Verifica che il totale dei lookup rimanga sotto 10 con il verificatore SPF CaptainDNS.

DKIM: crea una chiave di firma 2048 bit nella console Proofpoint, pubblica il record TXT corrispondente nel tuo DNS, verifica la propagazione, poi attiva la firma. Testa con il verificatore DKIM CaptainDNS. Pianifica fin dall'inizio una rotazione ogni sei o dodici mesi.

DMARC: inizia in p=none per la fase di osservazione. Se hai sottoscritto EFD, il tuo consulente Proofpoint dedicato ti accompagnerà nell'analisi dei report forensi e nell'identificazione progressiva dei mittenti legittimi. Periodo di osservazione raccomandato: da 4 a 8 settimane prima di qualsiasi irrigidimento verso p=quarantine poi p=reject. Il verificatore DMARC CaptainDNS ti permette di verificare la sintassi a ogni evoluzione.

Tappa 5: attivazione dei moduli avanzati e verifiche finali

Una volta che gli MX e l'autenticazione sono in posizione, attiva i moduli avanzati.

TAP: attiva URL Defense e Attachment Defense, valida le policy di riscrittura, configura le eccezioni per i tuoi domini interni e i servizi di terze parti di fiducia. Sorveglia il TAP Dashboard nei primi giorni per identificare eventuali falsi positivi.

TRAP: configura la remediation post-consegna per poter rimuovere automaticamente le email dannose rilevate a posteriori, comprese quelle negli inoltri e nelle liste di distribuzione.

CLEAR: distribuisci il pulsante PhishAlarm in Outlook (tramite il centro di amministrazione M365 o Google Workspace per Gmail), configura l'Analyzer per categorizzare automaticamente le segnalazioni degli utenti, e collega il tutto a TRAP.

Verifiche finali: invia email di test da ogni sorgente legittima, controlla gli header (Authentication-Results, Received-SPF, header Proofpoint), valida il passaggio attraverso i relay pphosted.com, e conferma che il TAP Dashboard riceva correttamente gli eventi.

🔍 Verificare che Proofpoint funzioni correttamente

Distribuire non è tutto. Come sapere che la protezione è realmente attiva? Ecco i comandi e le verifiche da effettuare.

# Verificare gli MX

dig MX captaindns.com +short

# Verificare lo SPF (con Hosted SPF, il record è corto)

dig TXT captaindns.com +short | grep spf

# Verificare il DKIM

dig TXT selector._domainkey.captaindns.com +short

# Verificare il DMARC

dig TXT _dmarc.captaindns.com +short

Per una verifica approfondita, analizza gli header delle email ricevute. Ecco gli header specifici Proofpoint da sorvegliare:

X-Proofpoint-Spam-Details: dettaglio dello scoring anti-spam applicato da ProofpointX-Proofpoint-Virus-Version: versione del motore antivirus utilizzato per la scansioneX-Proofpoint-Spam-Score: punteggio numerico della classificazione spamReceived-SPF: deve menzionare i relaypphosted.coma conferma del passaggio attraverso ProofpointAuthentication-Results: deve mostrarespf=pass dkim=pass dmarc=passper le tue email legittime

Utilizza un analizzatore di header email per decodificare automaticamente queste informazioni e identificare eventuali problemi di routing o di autenticazione.

Per il tracing operativo di un messaggio specifico, Proofpoint espone Smart Search, lo strumento di ricerca nello storico dei messaggi trattati. Smart Search permette di ritrovare un'email per mittente, destinatario, oggetto, header o identificativo, e di visualizzare il verdetto completo applicato: punteggio di spam, azione di policy, ragione di quarantena o di release, verdetti sandbox. È lo strumento di riferimento per le indagini utente («dov'è andata la mia email?») e per le analisi post-incidente. Smart Search è più preciso del Message Trace di Microsoft 365 perché espone l'intera catena di decisione Proofpoint.

⛔ Trappole comuni da evitare

Un deployment Proofpoint mal configurato può essere peggio dell'assenza di un SEG. Ecco gli errori che vediamo più spesso e come evitarli.

-

Data center pphosted.com sbagliato. Puntare un MX verso

mx0a-XXXXXXXX.pphosted.com(US1) mentre il tuo tenant è assegnato amx0a-eu1-XXXXXXXX.pphosted.com(EU1) comporta rifiuti silenziosi: il data center remoto non riconosce il tuo dominio e rifiuta i messaggi. Verifica sistematicamente con il tuo TAM Proofpoint la regione assegnata e utilizza esclusivamente gli MX di questa regione. -

Dimenticare di rimuovere i vecchi MX. Se un MX residuo punta ancora al tuo vecchio server (Exchange on-premise, Google Workspace o direttamente al tuo tenant

*.mail.protection.outlook.com), i mittenti potranno consegnare aggirando totalmente Proofpoint. È la falla più frequente nelle prime settimane post-migrazione. Verifica condig MXche nessun MX residuo sussista. -

SPF senza Hosted SPF Service. Con Proofpoint più tre o quattro ESP (Salesforce, HubSpot, Mailchimp, ecc.), il limite dei 10 lookup DNS viene rapidamente raggiunto e cadi in PermError SPF, il che equivale a non avere alcun SPF. Se hai più sorgenti di invio, attiva Hosted SPF fin dall'inizio per beneficiare dell'appiattimento dinamico.

-

Non validare gli account O365 sorgenti esterni. È la trappola esatta che ha causato l'incidente EchoSpoofing nel 2024. Se autorizzi Microsoft 365 come sorgente di invio esterna senza validazione rigorosa del tenant emittente, apri la porta a relay di usurpazione. Attiva imperativamente la validazione basata sull'header X-OriginatorOrg.

-

Non configurare TRAP per la remediation post-consegna. Senza TRAP, un'email dannosa rilevata dopo la consegna rimane nelle caselle di posta e può continuare a propagarsi tramite gli inoltri. TRAP deve essere attivato fin dal deployment iniziale.

-

Sottoutilizzare la dashboard VAP. Il Nexus People Risk Explorer è un vantaggio competitivo importante di Proofpoint, ma bisogna configurarlo, consultarlo regolarmente e agire sui suoi insight. Molte organizzazioni pagano per il modulo senza mai aprire la dashboard. È uno spreco.

-

Ignorare i report DMARC di EFD. EFD è fornito con un consulente dedicato per una ragione: il DMARC enterprise richiede rigore sull'inventario dei mittenti legittimi. Se resti in

p=noneper anni senza progredire versop=reject, paghi per una funzionalità che non utilizzi. Impegnati in una roadmap chiara fin dall'inizio. -

Migrazione da Mimecast: due trappole frequenti. Prima, le policy di riscrittura di URL non si traducono meccanicamente tra le due piattaforme. Bisogna ricostruire le eccezioni a mano per i servizi interni (tipicamente i magic link di accesso SaaS, i flussi di reset password, le notifiche transazionali). Poi, la gestione degli archivi Mimecast è l'elemento più lungo della migrazione in uscita: Proofpoint Email Protection non include un archivio nativo, il che impone o un'estrazione preliminare verso una soluzione di terze parti (Smarsh, Global Relay), o la conservazione di un account Mimecast in sola lettura per tutta la durata legale di retention.

-

Documentare le URL Rewrite Exceptions fin dal deployment. URL Defense riscrive tutti gli URL in entrata in

urldefense.proofpoint.com/.... Questo rompe alcuni workflow critici: magic link di accesso SaaS che richiedono un URL esatto lato provider, link di reset password monouso consumati dal clic di analisi Proofpoint prima dell'utente, webhook transazionali che incorporano token di sessione. Documenta le URL Rewrite Exceptions fin dal deployment iniziale per i domini interni e i SaaS critici (Okta, Auth0, Salesforce, GitHub, Console AWS) per evitare incidenti che si manifestano in produzione due settimane dopo la migrazione.

📋 Piano d'azione in 10 tappe

Pronto a distribuire? Ecco la sequenza completa, dall'audit iniziale all'attivazione di tutti i moduli avanzati.

- Verificare la tua postura email attuale (MX, SPF, DKIM, DMARC) con gli strumenti CaptainDNS

- Valutare se Proofpoint corrisponde al tuo profilo: dimensione (oltre 1.000 utenti), budget (oltre 50 k$/anno), esigenze di threat intel avanzata

- Richiedere una demo e un POC (da 4 a 6 settimane tipicamente, con un sottoinsieme rappresentativo)

- Identificare il tuo data center Proofpoint assegnato (US1-5, EU1, AU) e documentarlo nel tuo runbook di migrazione

- Configurare la console Proofpoint e sincronizzare la tua directory (Azure AD o Google Workspace)

- Migrare i record MX verso il data center assegnato al di fuori delle ore di punta, eliminando tutti i vecchi

- Mettere in posizione lo SPF con Hosted SPF Service se hai più ESP, altrimenti include semplice

- Attivare la firma DKIM 2048 bit tramite la console e pubblicare la chiave pubblica nel tuo DNS

- Distribuire DMARC in modalità sorveglianza (

p=none) tramite EFD con il tuo consulente Proofpoint dedicato, periodo di osservazione da 4 a 8 settimane - Attivare TAP, TRAP, CLEAR, configurare la dashboard VAP e pianificare revisioni mensili della postura di rischio

📚 Guide ai gateway email

Questa analisi fa parte della nostra serie sulle soluzioni di sicurezza email enterprise:

- Mimecast Secure Email Gateway: architettura, configurazione DNS, confronto e piano d'azione

- Proofpoint Secure Email Gateway (questo articolo): Nexus AI, TAP, EchoSpoofing 2024 e configurazione DNS

- Abnormal Security: IA comportamentale, deployment API, Attune 1.0

- Cisco Secure Email Gateway: CES cloud gateway, eredità Ironport, uscita dal Gartner 2025 e piano di migrazione

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) e DMARC Management

FAQ

Qual è la differenza tra Proofpoint e Mimecast?

Proofpoint è posizionato enterprise di alta gamma con una threat intelligence considerata la migliore del mercato e un approccio people-centric (concetto VAP, Nexus People Risk Explorer). Mimecast è più accessibile dal lato del prezzo e propone una suite tutto-in-uno nativa che include l'archiviazione a lunga durata e la continuità email. Proofpoint domina il Fortune 100 (87 aziende su 100), Mimecast è più presente sul mid-market e sulle ETI. Per il rilevamento BEC puro e la threat intel proprietaria, Proofpoint mantiene un vantaggio riconosciuto. Per un'esigenza centralizzata di sicurezza più archiviazione più continuità, Mimecast offre spesso un miglior rapporto funzionale/prezzo.

Quanto costa Proofpoint?

Proofpoint non pubblica un listino prezzi pubblico. La mediana Vendr basata su 85 acquisti verificati si situa attorno a 87.000 dollari all'anno. Per TAP da solo, calcola da 5 a 15 dollari per utente al mese a seconda del volume. Un deployment completo che include Threat Protection, DLP, ITM e Compliance supera regolarmente i 100.000 dollari all'anno. I servizi di implementazione rappresentano dal 15 al 25% del budget software il primo anno. Aspettati aumenti automatici dal 5 all'8% al rinnovo. Il posizionamento rimane risolutamente enterprise e non è adatto ai budget contenuti.

Proofpoint funziona con Google Workspace?

Sì. Proofpoint supporta Google Workspace in modalità gateway tramite redirezione MX, con una sincronizzazione di directory nativa. La configurazione implica modificare gli MX del dominio per puntarli al tuo data center pphosted.com assegnato, configurare il routing nella console Google Admin per accettare le email in entrata dagli IP Proofpoint, e pubblicare i tuoi record SPF, DKIM e DMARC. La maggior parte delle funzionalità TAP, TRAP, CLEAR ed EFD sono disponibili su Google Workspace, con alcune sfumature sui moduli più recenti come Adaptive Email Security che è storicamente orientato a Microsoft 365.

Qual è la differenza tra TAP e Adaptive Email Security?

TAP (Targeted Attack Protection) è il motore storico di Proofpoint per la protezione degli attacchi avanzati in modalità gateway. Funziona in pre-consegna tramite la redirezione MX e combina URL Defense, Attachment Defense e Predictive Sandboxing. Adaptive Email Security, derivato dall'acquisizione di Tessian nel dicembre 2023 e lanciato alla RSA Conference 2024, è un deployment API post-consegna su Microsoft 365 che completa TAP analizzando i messaggi già consegnati per rilevare le anomalie comportamentali. I due moduli sono complementari: TAP blocca a monte, Adaptive Email Security recupera le minacce che sarebbero sfuggite al gateway.

L'incidente EchoSpoofing è stato corretto?

Sì. L'incidente è stato remediato nelle ore successive al contatto iniziale di Guardio Labs con Proofpoint a maggio 2024. Proofpoint ha introdotto un header X-OriginatorOrg per validare l'organizzazione Microsoft 365 sorgente dei messaggi veicolati, e meccanismi aggiuntivi di validazione degli account O365 sorgenti prima del relay. I clienti sono stati notificati e invitati a riconfigurare il loro Account Management. Nessuno sfruttamento successivo è stato riportato. La lezione principale rimane: verifica sistematicamente la sezione External Sender Validation della tua console Proofpoint e autorizza le sorgenti esterne solo con validazione rigorosa del dominio.

Proofpoint è conforme al GDPR?

Sì. Proofpoint dispone di centri dati in Europa (regione EU1 ospitata in particolare presso Equinix EU e AWS) e permette di scegliere l'hosting regionale dei dati. L'azienda è certificata ISO 27001, SOC 2 Type II, FedRAMP per il settore pubblico americano, HIPAA per la sanità, e propone un Data Processing Agreement (DPA) conforme al GDPR. I diritti di accesso, di rettifica e di cancellazione dei dati personali sono supportati. Per le organizzazioni soggette a requisiti rigorosi di sovranità dei dati europei, verifica con il tuo TAM gli impegni precisi sulla residenza e sul trasferimento dei dati tra regioni.

Come migrare da Mimecast a Proofpoint?

La migrazione si effettua principalmente a livello DNS. Configura prima Proofpoint in parallelo (dominio, policy, directory), poi commuta gli MX da Mimecast al tuo data center pphosted.com assegnato. Il cambiamento è quasi istantaneo: non appena gli MX si propagano, il traffico commuta. Aggiorna simultaneamente lo SPF sostituendo l'include Mimecast con l'include Proofpoint (o Hosted SPF se hai più ESP), e riconfigura DKIM nella console Proofpoint con un nuovo selettore. Se utilizzi l'archiviazione Mimecast, pianifica l'estrazione dei dati archiviati verso una soluzione di terze parti prima della risoluzione: è generalmente il punto più lungo della migrazione in uscita.

Cos'è il concetto VAP (Very Attacked People)?

VAP è l'acronimo di Very Attacked People, il concetto firma di Proofpoint per il suo approccio people-centric. Invece di proteggere uniformemente l'insieme degli utenti, Proofpoint identifica gli individui più esposti su tre dimensioni: vulnerability (propensione a cliccare, fallimenti di simulazioni, leak di credenziali), attack (volume e sofisticazione degli attacchi effettivamente ricevuti) e privilege (accesso a dati e sistemi sensibili). Il punteggio combinato, visualizzato nel Nexus People Risk Explorer, permette di dare priorità alle risorse di sensibilizzazione, di irrigidimento delle policy e di isolamento sui profili a più alto rischio. È una rottura concettuale rispetto ai SEG tradizionali e uno degli argomenti commerciali più forti dell'editore.

Proofpoint propone una modalità API senza cambio di MX?

Sì, da maggio 2024 con Adaptive Email Security, derivato dall'acquisizione di Tessian. Adaptive Email Security è un deployment API post-consegna su Microsoft 365 che non richiede alcuna modifica degli MX. Il motore si basa sull'IA comportamentale Tessian per modellare il comportamento di ciascun utente e rilevare le anomalie nei messaggi già consegnati. È la risposta strategica di Proofpoint al movimento ICES e alla concorrenza di Abnormal Security. Da notare: Adaptive Email Security è concepito per completare il SEG gateway, non per sostituirlo. Per beneficiare dell'intero stack Proofpoint, la modalità gateway rimane raccomandata in parallelo.

Proofpoint Essentials ed Email Protection: quale differenza?

Proofpoint Email Protection è l'offerta enterprise core, concepita per le grandi organizzazioni. Include l'accesso a TAP, EFD, TRAP, CLEAR, il Nexus AI completo e la dashboard VAP, ed è commercializzata con un accompagnamento TAM e consulenti dedicati. Proofpoint Essentials è l'offerta dedicata alle PMI, con un perimetro funzionale ridotto: nessun TAP completo, nessun Nexus AI nella sua forma più avanzata, nessuna dashboard VAP, accompagnamento consulente limitato. Essentials è più accessibile dal lato del prezzo e più semplice da distribuire, ma perde le funzionalità più differenzianti dell'offerta enterprise. Se sei una PMI con esigenze standard, Essentials può andare bene. Per le esigenze enterprise, Email Protection è l'unica opzione pertinente.

L'acquisizione Thoma Bravo ha rallentato l'innovazione?

Diversi segnali indicano un rallentamento percepito dell'innovazione dal passaggio al private equity nell'agosto 2021. Le ondate di licenziamenti successive ne illustrano la traiettoria: 280 dipendenti a gennaio 2024 (6% degli effettivi, posizioni rilocalizzate in Argentina e Irlanda), poi circa 30 persone in Core Engineering a febbraio 2025. La risposta ICES tramite Adaptive Email Security è arrivata solo a maggio 2024 alla RSA Conference, ovvero dopo due anni di pressione da parte di Abnormal Security. Detto questo, Proofpoint rimane leader Gartner Magic Quadrant nel 2024 e 2025, e ha lanciato Proofpoint Prime ad aprile 2025 per consolidare la sua offerta. Il giudizio dipende dal tuo orizzonte: nel breve termine, la posizione rimane dominante. Nel medio termine, sorveglia la roadmap pubblica e impegna il tuo commerciale su impegni precisi.

Come gestisce Proofpoint gli attacchi BEC?

Il rilevamento BEC è uno dei punti di forza storici di Proofpoint. La piattaforma combina i sei componenti di IA Nexus per identificare gli attacchi di compromissione email, comprese quelle senza link né allegato che sono quasi non rilevabili dai filtri classici. Il Nexus Language Model analizza la struttura linguistica, il tono e i marcatori di urgenza. La Nexus Threat Intelligence correla i segnali con le campagne osservate sulla base mondiale di 4,5 trilioni di email analizzate. Il Nexus People Risk Explorer identifica gli utenti più esposti (tipicamente i team finanza e gli assistenti di direzione). Secondo i dati di Proofpoint, la piattaforma blocca circa 66 milioni di tentativi BEC al mese. Per le organizzazioni la cui priorità è la protezione contro la frode del CEO o gli attacchi mirati ai workflow di pagamento, è uno degli argomenti più forti dell'editore.

Glossario

-

SEG (Secure Email Gateway): gateway di sicurezza email che filtra il traffico in entrata e in uscita tra Internet e il server di posta. Il SEG analizza ogni messaggio (spam, malware, phishing) prima di trasmetterlo al destinatario.

-

MX (Mail Exchanger): record DNS che indica i server responsabili della ricezione delle email per un dominio. Distribuire Proofpoint implica reindirizzare gli MX ai server

pphosted.comdel data center assegnato. -

SPF (Sender Policy Framework): protocollo di autenticazione email che elenca i server autorizzati a inviare email per un dominio. Il record SPF è un record TXT nel DNS, limitato a 10 lookup ricorsivi secondo la RFC 7208.

-

DKIM (DomainKeys Identified Mail): protocollo di autenticazione che firma crittograficamente le email. La chiave pubblica viene pubblicata nel DNS, permettendo al destinatario di verificare l'integrità e l'origine del messaggio. Proofpoint utilizza di default chiavi da 2048 bit.