Abnormal Security: IA comportamentale, deployment API e alternative ai gateway email

Di CaptainDNS

Pubblicato il 13 aprile 2026

- Abnormal Security è una piattaforma ICES (Integrated Cloud Email Security) che si connette tramite API a Microsoft 365 o Google Workspace. Nessuna modifica MX, nessuna modifica DNS. Deployment in 4 clic, calibrazione in 14 giorni.

- IA comportamentale: il modello foundation Attune 1.0 (marzo 2026) analizza simultaneamente identità, comportamento e contenuto per rilevare attacchi BEC, VEC e Account Takeover che i gateway tradizionali non intercettano. L'85% dei rilevamenti è alimentato da Attune.

- Abnormal non sostituisce SPF/DKIM/DMARC. L'autenticazione DNS blocca lo spoofing diretto a monte. Abnormal interviene sulle minacce che superano l'autenticazione: account compromessi, domini lookalike, fornitori violati.

- Il 65% dei clienti Abnormal ha abbandonato il proprio SEG di terze parti a favore del duo Microsoft Defender + Abnormal, con risparmi dichiarati del 42% sui costi di licenza.

- Limiti da conoscere: nessun sandboxing degli allegati, nessuna riscrittura URL, trattamento post-delivery (finestra di latenza), nessun supporto Exchange on-premises, tariffazione elevata (da 36 a 80 dollari per utente all'anno).

Ogni giorno, oltre 3,4 miliardi di email di phishing vengono inviate nel mondo. I gateway email tradizionali (SEG) bloccano efficacemente le minacce con payload: allegati malevoli, link di phishing, spam di massa.

Ma gli attacchi più costosi non hanno né payload né firma rilevabile. I Business Email Compromise (BEC) sono email di solo testo, inviate da account legittimi o domini lookalike, che richiedono un bonifico, un cambio di coordinate bancarie o delle credenziali. L'FBI stima le perdite cumulative legate al BEC a oltre 55 miliardi di dollari.

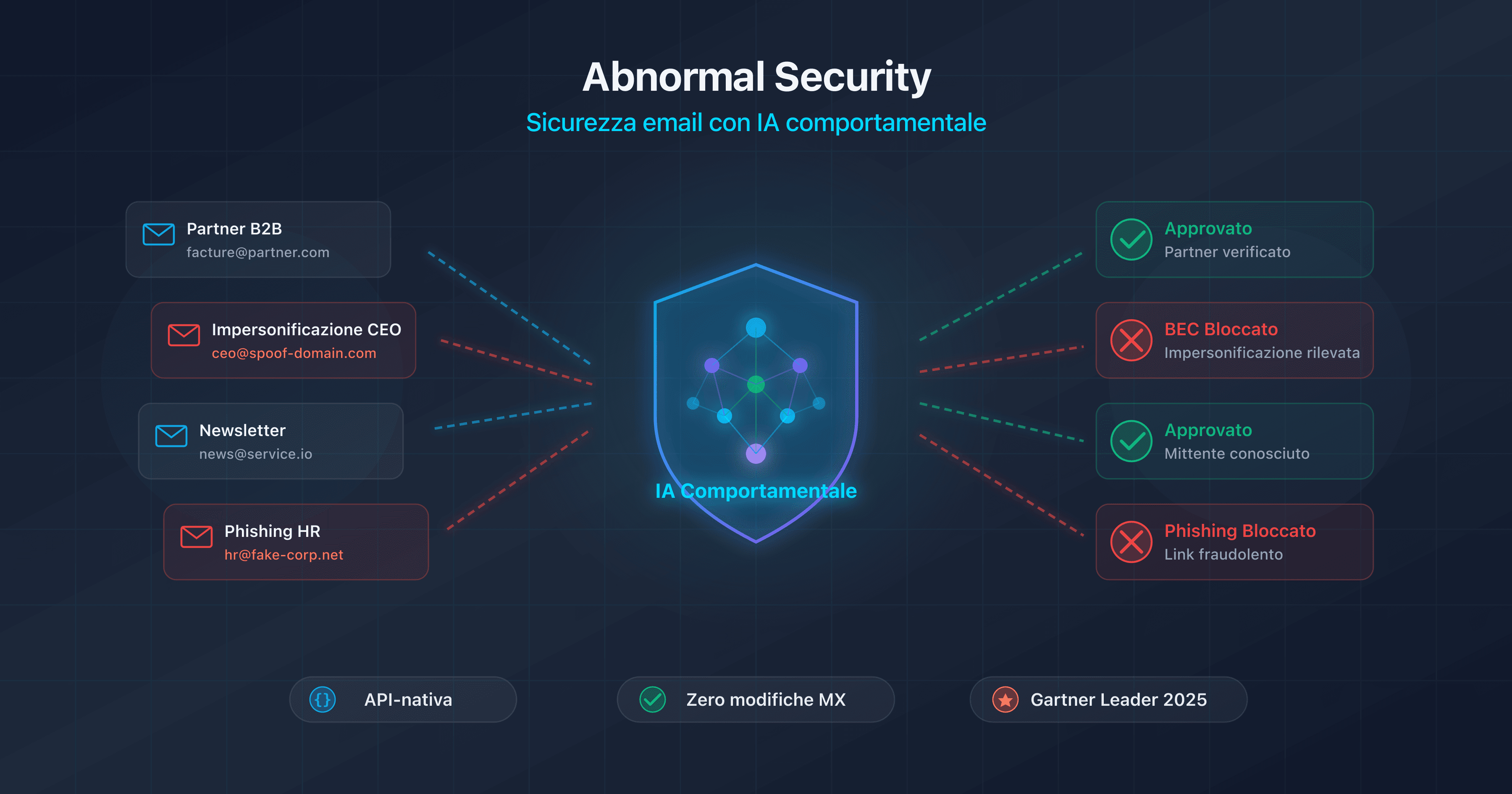

È proprio il problema che Abnormal Security dichiara di risolvere. Fondata nel 2018, valutata 5,1 miliardi di dollari, la piattaforma adotta un approccio radicalmente diverso: invece di filtrare il traffico a monte tramite reindirizzamento MX, Abnormal si connette direttamente alle API di Microsoft 365 e Google Workspace per analizzare ogni email dopo la consegna, basandosi sull'IA comportamentale anziché su firme e regole.

Da CaptainDNS, analizziamo Abnormal sotto l'angolo dell'autenticazione DNS. Perché se Abnormal non modifica i record MX, SPF o DKIM, la questione della complementarità tra autenticazione tecnica e rilevamento comportamentale è centrale. Questo articolo è il terzo della nostra serie sulle soluzioni di sicurezza email enterprise, dopo le guide su Mimecast e Proofpoint (link a fine articolo).

Verificate i vostri record email

Cos'è Abnormal Security e perché l'approccio comportamentale cambia le regole del gioco?

Per comprendere Abnormal, bisogna prima capire perché i gateway tradizionali falliscono di fronte al BEC.

Un SEG classico (Proofpoint, Mimecast, Barracuda) funziona come un posto di controllo: si inserisce nel flusso email tramite i record MX, ispeziona ogni messaggio in entrata e blocca le minacce identificate per firma, reputazione, sandboxing o analisi dei link. Questo modello è efficace contro le email contenenti un payload malevolo. Ma un'email BEC non contiene nulla di tecnicamente malevolo: nessun allegato infetto, nessun link di phishing, nessun malware. È un'email di solo testo inviata da un essere umano (o un account compromesso) che richiede un'azione finanziaria.

Evan Reiser, CEO di Abnormal, definisce questi attacchi come "architetturalmente impossibili" da rilevare per un SEG. Il SEG non conosce le relazioni interne della vostra organizzazione, non sa che il vostro direttore finanziario non chiede mai bonifici via email la domenica e non può rilevare che un fornitore abituale ha improvvisamente cambiato le coordinate bancarie. Il BEC sfrutta la fiducia umana, non le falle tecniche.

È questa lacuna strutturale che ha motivato la creazione di Abnormal nel 2018. La piattaforma si posiziona come una "AI-native human behavior security platform": invece di analizzare cosa contiene l'email, analizza chi la invia, a chi, in quale contesto e se questo comportamento è normale.

Abnormal Security: l'azienda in breve

Abnormal Security è stata fondata nel 2018 a San Francisco da Evan Reiser (CEO, ex ingegnere presso Twitter e fondatore di Bloomspot) e Sanjay Jeyakumar (CTO). L'idea fondante: applicare le tecniche di rilevamento delle frodi finanziarie (profilazione comportamentale, grafi relazionali) alla sicurezza email.

L'azienda ha raccolto un totale di 546 milioni di dollari in cinque round di finanziamento. La Serie D, chiusa nel 2024, ha portato la valutazione a 5,1 miliardi di dollari. Gli investitori includono Greylock Partners, Menlo Ventures, Insight Partners, Wellington Management e CrowdStrike.

In cifre:

- Oltre 3.200 clienti, di cui più del 25% del Fortune 500 (Maersk, Xerox, Domino's, Mattel, tra gli altri)

- ARR superiore a 100 milioni di dollari (agosto 2023), in rapida crescita

- Tasso di rinnovo del 99%, segno di un'elevata soddisfazione dei clienti

- 747 dipendenti (dati 2025)

Nell'aprile 2025, l'azienda ha annunciato il rebranding con il nome Abnormal AI, riflettendo l'estensione della piattaforma oltre la sola sicurezza email. Tuttavia, la grande maggioranza delle ricerche avviene ancora con "Abnormal Security".

Sul fronte del riconoscimento di mercato:

- Gartner Leader nel Magic Quadrant Email Security nel 2024 e 2025 (posizionato il più a destra sull'asse Vision)

- Forrester Leader nella Wave Email Security Q2 2025 (punteggio più alto in strategia: 5.0/5 Innovation)

- Gartner Peer Insights: 4.8/5, 99% di raccomandazione

- FedRAMP Moderate (2025), certificazione per il settore pubblico americano

- ISO/IEC 42001, standard di governance dell'IA

- CNBC Disruptor 50 (2025)

Architettura tecnica: l'IA comportamentale al posto del gateway

Connessione API tramite M365 e Google

A differenza dei SEG che reindirizzano il flusso email tramite i record MX, Abnormal si connette direttamente alle API native delle piattaforme email. Per Microsoft 365, si tratta dell'API Graph. Per Google Workspace, dell'API Gmail.

Il deployment si riduce a un'autorizzazione OAuth. Abnormal dichiara un processo in "4 clic": l'amministratore autorizza l'applicazione nella console M365 o GWS e Abnormal ottiene i permessi necessari per leggere le email, analizzare i metadati e cancellare o spostare i messaggi identificati come malevoli.

Le implicazioni tecniche di questo modello sono significative:

- Zero modifiche MX. I record DNS restano intatti. Il flusso email non viene deviato.

- Zero transport rules. Nessuna regola di routing da configurare nel tenant.

- Nessun single point of failure. Se Abnormal non è disponibile, le email continuano ad arrivare normalmente. Lo scenario peggiore è un'assenza temporanea di protezione Abnormal, non un'interruzione del flusso email.

- Nessuna latenza aggiunta. La posta non viene inoltrata attraverso un server intermedio. Arriva direttamente nella casella di posta tramite il percorso normale.

La contropartita: Abnormal vede le email solo dopo la consegna. Il rilevamento e la remediation avvengono in post-delivery.

I tre pilastri del rilevamento comportamentale

Il motore di rilevamento di Abnormal si basa su tre assi di analisi simultanei.

La profilazione dell'identità costruisce una baseline comportamentale per ogni utente, ogni fornitore esterno e ogni servizio che interagisce con l'organizzazione. Il sistema apprende gli orari di invio abituali, i tipi di richieste, lo stile di scrittura, i destinatari frequenti e le piattaforme utilizzate. Ogni deviazione significativa rispetto a questa baseline genera un punteggio di rischio.

Il grafo relazionale mappa le comunicazioni tra tutte le entità: chi scambia con chi, con quale frequenza, su quali argomenti e con quali pattern temporali. Un'email apparentemente inviata da un fornitore abituale ma proveniente da un indirizzo mai visto, o una richiesta di bonifico da un contatto che non ne fa mai, genera un allarme. Il grafo copre le relazioni interne (dipendente a dipendente) ed esterne (fornitori, partner, clienti).

L'analisi di contenuto NLP/NLU (Natural Language Processing / Natural Language Understanding) valuta il tono, l'urgenza, le richieste finanziarie atipiche e le tecniche di manipolazione psicologica presenti nel messaggio. Un'email il cui contenuto tecnico è legittimo ma il cui tono esercita una pressione temporale insolita ("bonifico da effettuare entro mezzogiorno") verrà segnalata.

Questi tre assi vengono correlati in tempo reale. Un'email che presenta un'anomalia su un solo asse può essere tollerata. Un'email che devia su tutti e tre gli assi contemporaneamente verrà classificata come minaccia con un alto livello di confidenza.

Attune 1.0: il modello foundation comportamentale (marzo 2026)

Nel marzo 2026, Abnormal ha presentato Attune 1.0, descritto come il primo modello foundation specializzato nel rilevamento comportamentale delle minacce email.

Attune è un'architettura transformer unificata che elabora congiuntamente i segnali di identità, comportamento e contenuto. A differenza dell'approccio precedente (modelli specializzati per tipo di minaccia, combinati in pipeline), Attune fonde tutti i segnali nello stesso spazio di rappresentazione. L'analogia: passare da diversi specialisti che si consultano in sequenza a un unico esperto che padroneggia tutte le dimensioni.

I numeri annunciati:

- Addestrato su oltre un miliardo di segnali comportamentali derivati dagli ambienti dei clienti

- Alimenta l'85% dei rilevamenti della piattaforma

- Rileva oltre 150.000 campagne di attacco a settimana

- Miglioramento del 50% della precisione rispetto ai modelli precedenti

L'impatto pratico: Attune rileva campagne di attacco che non sarebbero state identificate dai modelli specializzati, in particolare gli attacchi "low and slow" in cui l'attaccante invia un basso volume di email molto mirate, senza pattern di campagna identificabili dagli approcci tradizionali.

Trattamento post-delivery: funzionamento concreto

Il ciclo di trattamento di Abnormal si svolge in quattro fasi.

In primo luogo, l'email viene consegnata nella casella di posta del destinatario tramite il percorso normale (via il MX del dominio, sia esso Microsoft 365, Google Workspace o un SEG a monte). Abnormal non interviene in questa consegna.

In secondo luogo, l'API Graph o Gmail notifica Abnormal dell'arrivo del messaggio. Abnormal recupera il contenuto, gli header, i metadati e gli allegati.

In terzo luogo, il motore di analisi valuta il messaggio in pochi secondi. I tre pilastri (identità, comportamento, contenuto) vengono sollecitati simultaneamente tramite Attune 1.0.

In quarto luogo, se il messaggio viene identificato come malevolo, Abnormal esegue la remediation automatica: spostamento in una cartella di quarantena, cancellazione o contrassegno. L'utente potrebbe non vedere mai il messaggio se la remediation interviene abbastanza rapidamente.

La finestra di latenza è il punto critico di questo modello. Tra la consegna e la remediation, passano da pochi secondi a qualche decina di secondi. Durante questa finestra, l'email è tecnicamente accessibile nella casella di posta. Per la maggior parte degli attacchi BEC (che mirano a ottenere un'azione umana, non un clic immediato), questa latenza è trascurabile. Per le email contenenti un link di phishing urgente, lo è meno.

Sostituire il SEG di terze parti: il duo nativo + Abnormal

Abnormal promuove attivamente un messaggio commerciale: sostituire il SEG di terze parti con la combinazione Microsoft Defender for Office 365 (o EOP) + Abnormal. Il ragionamento è il seguente: Defender gestisce le minacce note (malware, spam, phishing con payload) tramite le sue capacità native, mentre Abnormal gestisce le minacce di ingegneria sociale (BEC, VEC, Account Takeover) che Defender rileva meno bene.

I numeri dichiarati da Abnormal:

- Il 65% dei clienti ha abbandonato il proprio SEG di terze parti (Proofpoint, Mimecast o altri)

- Oltre 1.300 clienti Proofpoint sono migrati verso Abnormal in un periodo di 12 mesi

- Risparmi del 42% sui costi di licenza rispetto al mantenimento di un SEG di terze parti

Questo modello è attraente sulla carta. Ma presuppone che Defender sia sufficiente per le minacce con payload, il che dipende dal vostro ambiente, dal vostro settore e dalla vostra tolleranza al rischio. Approfondiremo gli argomenti pro e contro nella sezione dedicata al dibattito gateway vs API.

Abnormal e l'autenticazione DNS: due livelli complementari

Cosa proteggono SPF, DKIM e DMARC rispetto a cosa protegge Abnormal

SPF, DKIM e DMARC formano il livello di autenticazione tecnica dell'email. Il loro ruolo: verificare che l'email provenga effettivamente dal server autorizzato (SPF), che il contenuto non sia stato alterato durante il transito (DKIM) e che il dominio del mittente sia allineato con queste verifiche (DMARC). Con una policy DMARC in p=reject, un attaccante non può inviare un'email spacciandosi per @captaindns.com da un server non autorizzato: il messaggio verrà rifiutato prima ancora di raggiungere la casella di posta.

Abnormal opera su un livello completamente diverso. La piattaforma non verifica l'autenticità tecnica dell'email. Valuta se il comportamento del mittente, il contenuto del messaggio e il contesto della comunicazione sono coerenti con ciò che l'organizzazione si aspetta.

Nessuno dei due è sufficiente da solo. DMARC blocca lo spoofing diretto ma lascia passare le email inviate da account compromessi o domini lookalike. Abnormal rileva gli attacchi comportamentali ma non impedisce a un attaccante di usurpare il vostro dominio se il vostro DMARC è in p=none.

Quando DMARC non basta?

Quattro scenari illustrano i limiti dell'autenticazione DNS di fronte agli attacchi moderni.

Account compromessi. Un attaccante prende il controllo dell'account email di un dipendente (tramite phishing di credenziali, malware o credential stuffing). Le email inviate da questo account superano SPF, DKIM e DMARC senza problemi: provengono dal server legittimo, con la firma legittima. DMARC è progettato per autenticare il dominio, non per rilevare che un account è stato compromesso.

Domini lookalike. L'attaccante registra un dominio visivamente simile (ad esempio captaindnss.com o captaindns-billing.com) e configura correttamente SPF, DKIM e DMARC per quel dominio. Le email superano tutte le verifiche di autenticazione. La protezione si basa allora sulla vigilanza del destinatario o su un'analisi comportamentale che rileva che quel dominio non ha mai comunicato con l'organizzazione.

Eccezioni fornitori nelle policy DMARC. Alcune organizzazioni mantengono policy DMARC permissive (p=none o p=quarantine con una percentuale bassa) per non bloccare le email legittime di fornitori terzi mal configurati. Queste eccezioni creano falle sfruttabili.

VEC (Vendor Email Compromise). L'attaccante compromette l'account email di un fornitore reale. L'email proviene dal vero dominio del fornitore, supera tutte le autenticazioni DNS e fa riferimento a transazioni reali in corso. Solo un'analisi comportamentale può rilevare che la richiesta di cambio delle coordinate bancarie è anomala.

Perché rafforzare SPF/DKIM/DMARC resta indispensabile anche con Abnormal?

Implementare Abnormal non esonera in alcun modo dal mantenere un'autenticazione DNS robusta. Quattro ragioni.

Prima linea di difesa. SPF/DKIM/DMARC bloccano lo spoofing diretto a monte del flusso email, prima ancora che Abnormal entri in gioco. Una policy DMARC in p=reject elimina un volume considerevole di email fraudolente, riducendo la superficie di attacco che il livello comportamentale deve analizzare.

Riduzione del rumore. DMARC in p=reject riduce drasticamente il volume di attacchi da analizzare per Abnormal. Meno rumore significa meno falsi positivi e un rilevamento comportamentale più efficace sulle minacce realmente sofisticate.

Il traffico in uscita non è coperto. Abnormal non gestisce l'autenticazione delle email in uscita. Se la vostra organizzazione invia email, solo SPF, DKIM e DMARC proteggono i vostri destinatari dall'usurpazione del vostro dominio.

Partnership Abnormal + Valimail. Abnormal ha formalizzato una partnership con Valimail per accompagnare i propri clienti nell'enforcement DMARC. È un segnale chiaro: anche Abnormal considera DMARC in p=reject un prerequisito, non un'opzione.

L'ecosistema prodotti Abnormal

La piattaforma Abnormal si è estesa oltre il rilevamento di email malevole. Ecco i moduli attuali.

Inbound Email Security è il prodotto di punta. Copre l'intero spettro delle minacce email in entrata: phishing, BEC, VEC, malware, ransomware via email. È il modulo che utilizza Attune 1.0 per il rilevamento comportamentale.

Email Account Takeover Protection monitora i segnali di compromissione degli account email all'interno dell'organizzazione. Il modulo stabilisce baseline di connessione (geolocalizzazione, dispositivo, browser, orario, frequenza) e rileva le anomalie: connessione da un paese insolito, cambiamento improvviso delle regole di inoltro, accesso VPN atipico. La remediation è automatica: blocco dell'account e notifica all'amministratore.

AI Security Mailbox sostituisce la casella di segnalazione phishing aziendale con un triage autonomo operativo 24 ore su 24, 7 giorni su 7. Quando un dipendente segnala un'email sospetta, l'IA la analizza immediatamente, categorizza la minaccia e risponde al dipendente con un verdetto. Le minacce confermate attivano una remediation automatica in tutte le caselle che hanno ricevuto lo stesso messaggio.

AI Phishing Coach genera simulazioni di phishing basate sulle minacce realmente bloccate nell'ambiente del cliente. Invece di simulazioni generiche, ogni campagna di test riproduce le caratteristiche degli attacchi che prendono effettivamente di mira l'organizzazione.

Security Posture Management audita la configurazione dell'ambiente Microsoft 365: permessi eccessivi, regole di inoltro sospette, applicazioni OAuth a rischio, errori di configurazione delle policy di sicurezza. Il modulo identifica le falle di configurazione sfruttabili.

AI Data Analyst permette ai team di sicurezza di interrogare la propria postura di sicurezza in linguaggio naturale. Invece di costruire query complesse in un SIEM, l'analista pone una domanda ("quali sono i 10 utenti più presi di mira questo mese?") e ottiene una risposta strutturata.

Estensione multi-piattaforma. Abnormal estende la copertura oltre l'email verso Slack, Microsoft Teams, Zoom e si integra con piattaforme come Okta (identità), CrowdStrike (endpoint) e Workday (HR). L'obiettivo: applicare lo stesso rilevamento comportamentale ai canali di collaborazione.

I vantaggi di Abnormal Security

Abnormal si distingue per un insieme di punti di forza che giustificano il suo posizionamento come leader presso Gartner e Forrester.

- Rilevamento BEC/VEC senza pari. Dove i SEG falliscono strutturalmente di fronte alle email senza payload, l'approccio comportamentale identifica le anomalie di identità, contesto e contenuto. Gli attacchi Vendor Email Compromise, provenienti da account legittimi, sono il terreno d'elezione di Abnormal.

- Deployment in pochi minuti. Nessuna modifica MX, nessuna modifica DNS, nessuna transport rule. L'integrazione via OAuth in "4 clic" riduce il progetto di deployment da diverse settimane (per un SEG) a pochi minuti. La calibrazione comportamentale richiede 14 giorni, ma la protezione di base è attiva immediatamente.

- Manutenzione quasi nulla. Abnormal funziona in modalità "set and forget". Nessuna regola manuale da mantenere, nessuna allow list da gestire. I modelli comportamentali si adattano automaticamente ai cambiamenti organizzativi (nuovi dipendenti, nuovi fornitori, cambiamenti di processo).

- Riduzione del 95% del tempo di triage SOC. L'AI Security Mailbox e la remediation automatica eliminano la maggior parte del lavoro manuale di classificazione delle segnalazioni email.

- Attune 1.0: potenza di rilevamento aumentata. Oltre 150.000 campagne di attacco rilevate a settimana e un miglioramento del 50% della precisione rispetto ai modelli precedenti.

- Riconoscimento di mercato unanime. Gartner Leader per due anni consecutivi (2024 e 2025), Forrester Leader (Q2 2025), Gartner Peer Insights 4.8/5 con il 99% di raccomandazione.

- Certificazioni avanzate. FedRAMP Moderate per il settore pubblico americano, ISO/IEC 42001 per la governance dell'IA.

- Estensione oltre l'email. Copertura di Slack, Teams, Zoom e integrazione con Okta, CrowdStrike e Workday posizionano Abnormal come una piattaforma di sicurezza comportamentale multi-canale.

Limiti e svantaggi da conoscere

Nessuna soluzione è priva di compromessi. Ecco i limiti concreti da valutare prima di scegliere Abnormal.

- Nessun sandboxing degli allegati. Abnormal non esegue i file allegati in un ambiente isolato. Gli allegati vengono analizzati dai modelli IA, ma non viene effettuata alcuna detonazione in sandbox. Per le minacce zero-day veicolate da documenti malevoli, questa assenza è una lacuna reale.

- Nessuna riscrittura URL. Abnormal non sostituisce i link nelle email con URL di verifica (a differenza di Proofpoint URL Defense o Mimecast URL Protect). Nessuna protezione "time-of-click": se un link diventa malevolo dopo l'analisi, l'utente non è protetto al momento del clic.

- Trattamento post-delivery. La finestra di latenza tra la consegna e la remediation è il compromesso fondamentale del modello API. Per pochi secondi fino a qualche decina di secondi, l'email è visibile nella casella di posta.

- Nessun supporto Exchange on-premises. Abnormal richiede Microsoft 365 o Google Workspace. È un fattore eliminatorio per alcuni settori (finanza, difesa, sanità) in cui la migrazione al cloud non è ancora completata.

- Nessun archivio email, nessuna continuità, nessun DLP. Abnormal è una soluzione di rilevamento, non una piattaforma di gestione email. Se sostituite un SEG che offriva queste funzioni, dovrete trovare soluzioni alternative.

- Personalizzazione degli avvisi limitata. Gli avvisi sono in modalità binaria: attivati o disattivati. Il livello di granularità è segnalato come limitato da alcuni utenti.

- Report migliorabili. Le dashboard e i report mancano di profondità e personalizzazione rispetto ai SEG maturi come Proofpoint o Mimecast.

- Nessuna sorveglianza del traffico in uscita. Le email in uscita non vengono analizzate. Lo shadow IT, le fughe di dati via email e gli account compromessi che inviano spam non vengono rilevati sul flusso in uscita.

- Tariffazione elevata. Tra 36 e 80 dollari per utente all'anno, a seconda del numero di moduli. Contratti da 2 a 3 anni consentono sconti dal 15 al 30%, ma il costo resta significativo in aggiunta a una licenza Defender.

- Dipendenza totale dalle API Microsoft e Google. Se Microsoft o Google modifica i permessi, le quote o la struttura di queste API, Abnormal può essere direttamente impattato. È un rischio strutturale a lungo termine.

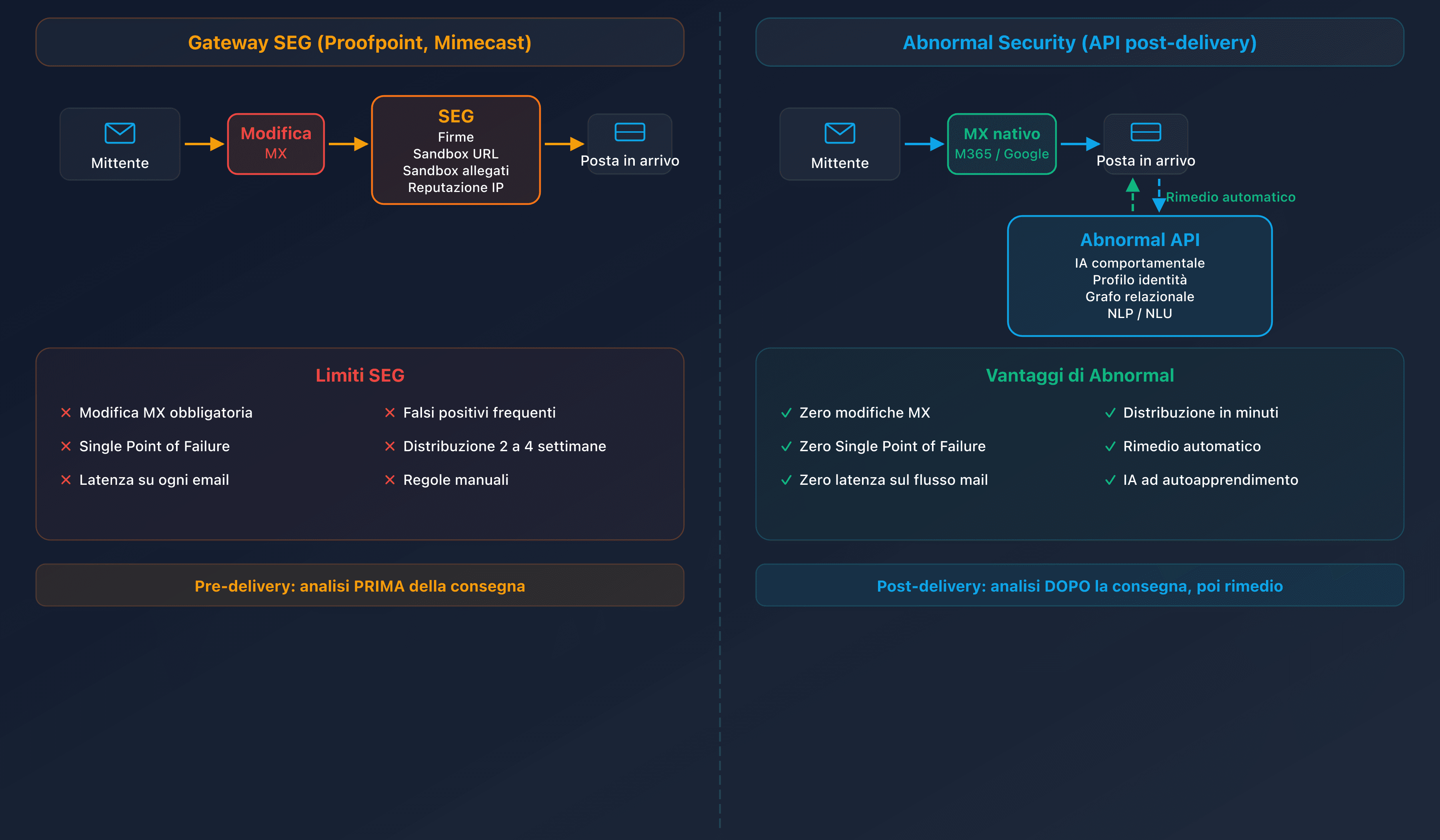

Gateway vs API: il dibattito che divide la sicurezza email

Il mercato della sicurezza email è attraversato da un dibattito fondamentale tra due architetture. Ecco un confronto strutturato.

| Criterio | SEG (pre-delivery) | ICES API (post-delivery) |

|---|---|---|

| Posizione nel flusso | A monte (MX reindirizzato) | A valle (API post-consegna) |

| Modifica DNS | Sì (MX, SPF, talvolta DKIM) | No |

| Deployment | Giorni o settimane | Minuti od ore |

| Latenza aggiunta | Sì (transito tramite il SEG) | No |

| Rilevamento BEC/VEC | Limitato (nessun contesto comportamentale) | Forte (profilazione, grafo, NLP) |

| Sandboxing / URL rewrite | Sì | No (per Abnormal) |

| Single point of failure | Sì (guasto SEG = email bloccate) | No |

| Archiviazione / continuità | Spesso inclusi | No |

Argomenti a favore del gateway. Il SEG blocca le minacce prima che raggiungano la casella di posta. Il sandboxing degli allegati, la riscrittura degli URL con verifica al clic e l'archiviazione integrata sono capacità che il modello API non offre. Per le organizzazioni con un alto volume di minacce con payload (malware, ransomware via email), il SEG resta la linea di difesa più robusta.

Argomenti a favore dell'API. Il deployment è banale, la manutenzione è minima e il rilevamento BEC/VEC è strutturalmente superiore. Nessun single point of failure, nessuna latenza aggiunta al flusso email, nessuna configurazione DNS complessa da mantenere. Per le organizzazioni la cui minaccia prioritaria è il BEC e che dispongono già di Defender per le minacce con payload, il modello API è la scelta logica.

Il modello ibrido emergente. Il mercato converge verso un modello in cui Microsoft Defender (o EOP) assicura la protezione di base (spam, malware, phishing noto) e una soluzione ICES come Abnormal aggiunge il livello comportamentale. È il "displace your SEG" promosso da Abnormal, e i numeri di migrazione (65% dei clienti che hanno abbandonato il proprio SEG di terze parti) suggeriscono che questo modello sta guadagnando terreno.

Rischi del "tutto API". La finestra di latenza post-delivery resta un compromesso. La dipendenza dalle API di terze parti (Microsoft Graph, Gmail API) introduce un rischio di piattaforma. E l'assenza di sandboxing e riscrittura URL lascia lacune nella copertura che Defender da solo non colma sempre.

Confronto: Abnormal rispetto a Proofpoint, Mimecast e Microsoft Defender

| Criterio | Abnormal Security | Proofpoint | Mimecast | Defender M365 |

|---|---|---|---|---|

| Tipo | ICES (API) | SEG (gateway) | SEG (gateway + API) | Nativo M365 |

| Rilevamento IA | Attune 1.0 (comportamentale) | Nexus AI (6 componenti) | CyberGraph 2.0 + ML | ML integrato |

| Deployment | API OAuth, 4 clic | Redirect MX, settimane | Redirect MX + modalità API | Nativo, nessuna modifica |

| DMARC | No (partnership Valimail) | EFD DMARC gestito + Hosted SPF | DMARC Analyzer integrato | No |

| Archiviazione | No | No (licenza separata) | Nativa (fino a 99 anni) | No (Purview separato) |

| Prezzo | 36-80 $/utente/anno | ~87K $/anno mediano (Vendr) | 3,50-8 $/utente/mese | < 2 euro/utente/mese |

| Ideale per | BEC/VEC, SOC sovraccarico, M365/GWS | Fortune 500, threat intel, compliance | Mid-market, archiviazione, all-in-one | Budget limitato, full M365 |

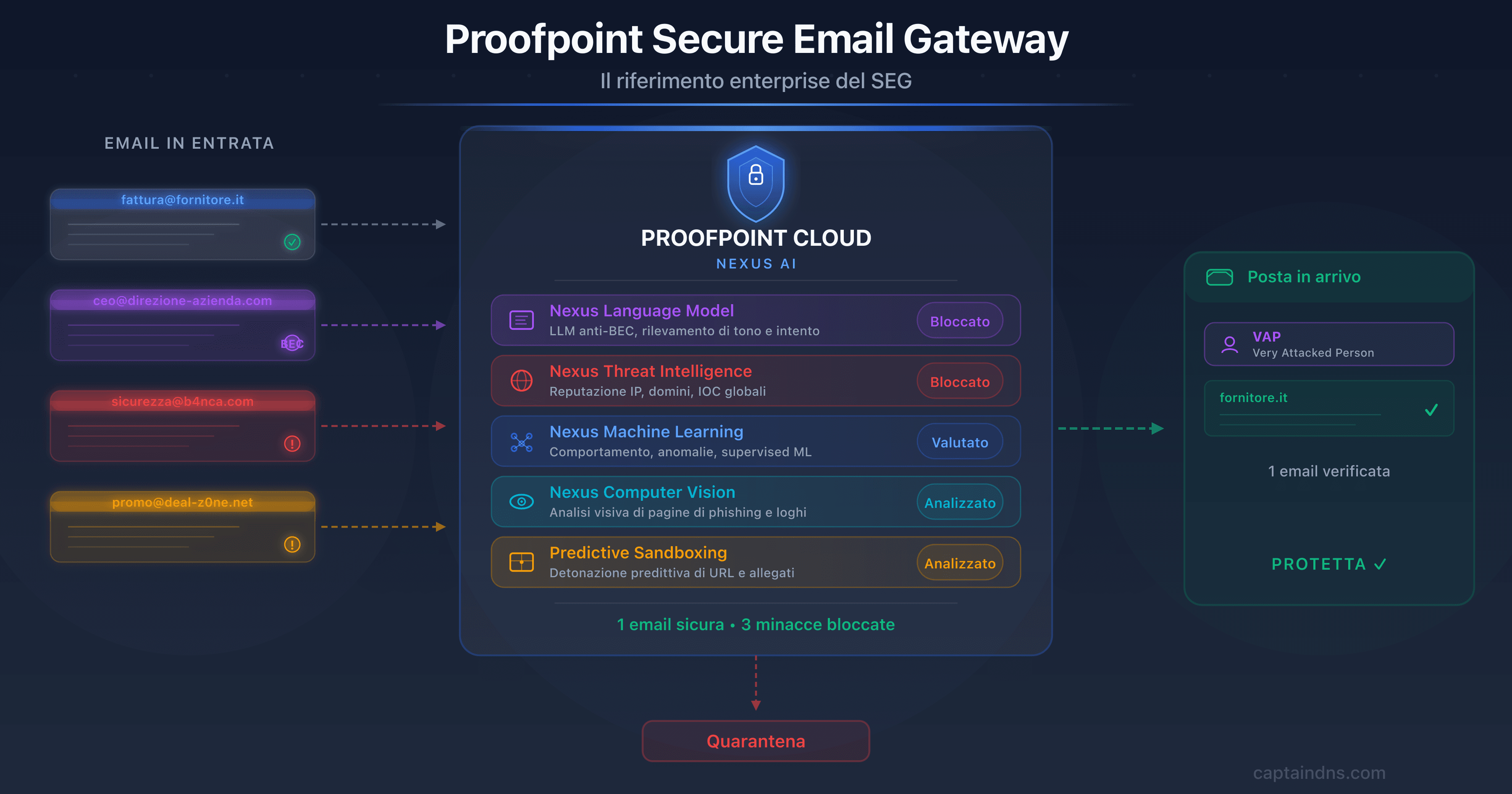

Proofpoint: il riferimento nella threat intelligence

Proofpoint domina il segmento enterprise con 87 delle 100 più grandi aziende del Fortune 100 come clienti. Il suo motore Nexus AI si basa su 6 componenti IA e un trilione di data point per alimentare il rilevamento. La suite TAP (Targeted Attack Protection) include URL Defense, Attachment Defense e Predictive Sandboxing, tre capacità assenti in Abnormal.

Proofpoint propone anche l'EFD (Email Fraud Defense) per la gestione DMARC e l'Hosted SPF, servizi gestiti di autenticazione DNS. È un vantaggio significativo per le grandi organizzazioni con record SPF complessi.

I punti deboli: un'elevata complessità di amministrazione, una tariffazione premium (mediano di 87.000 dollari all'anno secondo Vendr) e l'incidente EchoSpoofing del 2024 in cui 14 milioni di email fraudolente al giorno hanno transitato sui server Proofpoint per sei mesi sfruttando le configurazioni di relay permissive.

Per un'analisi completa, consultate la nostra guida dedicata a Proofpoint (link a fine articolo).

Mimecast: l'all-in-one per il mid-market

Mimecast si distingue per la ricchezza funzionale della sua piattaforma: archiviazione nativa (fino a 99 anni di retention), continuità email in caso di guasto, DMARC Analyzer integrato e la suite TTP (URL Protect, Attachment Protect, Impersonation Protect). Il modulo CyberGraph 2.0 aggiunge un livello di analisi comportamentale.

Nel 2026, Mimecast ha lanciato un modello di deployment API completo per M365, riducendo il divario con le soluzioni ICES. La piattaforma si rivolge al mid-market (da 500 a 5.000 utenti) con il miglior rapporto funzionalità/prezzo del segmento.

L'incidente supply chain del 2021 (compromissione nell'ambito dell'attacco SolarWinds/NOBELIUM) è stato risolto, ma resta un punto di riferimento nelle valutazioni del rischio.

Trovate la nostra guida completa su Mimecast (link a fine articolo).

La scelta nativa per gli ambienti M365

Defender è la soluzione di sicurezza email nativa di Microsoft 365. Nessuna modifica MX, nessuna configurazione DNS, attivazione nel tenant esistente. Il costo è inferiore a 2 euro per utente al mese nell'ambito delle licenze M365 E5 o come add-on.

I punteggi di rilevamento indipendenti (9.1/10) sono solidi per le minacce con payload (malware, phishing con link). Le lacune si collocano nel rilevamento BEC (più debole rispetto alle soluzioni specializzate), nell'assenza di threat intelligence proprietaria a livello Proofpoint e nell'assenza di archiviazione email nativa (Microsoft Purview è un prodotto separato).

È la base su cui Abnormal raccomanda di costruire: Defender per le minacce note, Abnormal per le minacce comportamentali.

Quando scegliere Abnormal Security?

Abnormal è pertinente se la vostra organizzazione utilizza Microsoft 365 o Google Workspace, se la minaccia BEC/VEC è la vostra priorità (settori con transazioni finanziarie elevate: finanza, immobiliare, supply chain), se il vostro SOC è sovraccaricato dalla classificazione delle segnalazioni email, se cercate un deployment rapido senza modifiche all'infrastruttura e se avete il budget per integrare Defender con un livello specializzato.

Abnormal non è adatto se utilizzate Exchange on-premises, se avete bisogno di archiviazione email, DLP o continuità email integrati, se il vostro budget è limitato e Defender da solo deve bastare, o se avete bisogno di sandboxing degli allegati e riscrittura URL (minacce con payload predominanti).

Guida al deployment passo dopo passo

Fase 1: verificare la postura DNS attuale. Prima di qualsiasi deployment, verificate lo stato dei record SPF, DKIM e DMARC. Utilizzate lo strumento DKIM Record Check di CaptainDNS per validare le firme, e gli strumenti SPF e DMARC tramite il CTA qui sopra. Uno stato dei luoghi preciso è indispensabile prima di aggiungere un livello di sicurezza.

Fase 2: rafforzare DMARC verso p=reject. Se la vostra policy DMARC è in p=none o p=quarantine, pianificate la migrazione verso p=reject prima o in parallelo al deployment di Abnormal. È un prerequisito raccomandato da Abnormal stesso. Iniziate analizzando i report DMARC aggregati per identificare i mittenti legittimi non coperti dal vostro SPF.

Fase 3: connettere Abnormal via OAuth. Nella console di amministrazione Microsoft 365 o Google Workspace, autorizzate l'applicazione Abnormal e concedete i permessi necessari (lettura delle email, azioni di remediation). Il processo richiede pochi minuti.

Fase 4: periodo di calibrazione. Per 14 giorni, Abnormal costruisce la baseline comportamentale della vostra organizzazione. Apprende i pattern di comunicazione, le relazioni tra entità, le abitudini di invio. Durante questa fase, la soluzione funziona in modalità osservazione: rileva ma non esegue la remediation automaticamente.

Fase 5: attivare la remediation automatica e i moduli complementari. Dopo la calibrazione, attivate la remediation automatica (spostamento o cancellazione delle email identificate come malevole). Distribuite poi i moduli complementari secondo le vostre esigenze: Account Takeover Protection, AI Security Mailbox, AI Phishing Coach.

Verificare che la sicurezza email funzioni

Il deployment di Abnormal non dispensa da una verifica continua dell'intera catena di sicurezza email.

Testare SPF/DKIM/DMARC con CaptainDNS. Verificate regolarmente che i record di autenticazione siano validi, che l'SPF non superi il limite di 10 lookup, che le chiavi DKIM siano pubblicate e attive e che la policy DMARC sia in p=reject con i report attivati.

Verificare gli header email. Ispezionate gli header Authentication-Results e ARC delle email ricevute per confermare che SPF, DKIM e DMARC passino correttamente. Gli header ARC sono particolarmente importanti se un SEG o un relay intermedio è ancora presente nel vostro flusso.

Controllare la dashboard Abnormal. Monitorate il numero di rilevamenti, il tasso di falsi positivi, la copertura per tipo di minaccia e le tendenze temporali. Un tasso di falsi positivi anormalmente elevato può indicare un problema di calibrazione.

Audit della postura tramite Security Posture Management. Se utilizzate il modulo SPM di Abnormal, sfruttatelo per identificare gli errori di configurazione M365: permessi OAuth eccessivi, regole di inoltro sospette, account senza MFA.

Errori comuni da evitare

Rimuovere il SEG senza prima rafforzare DMARC. Se migrate da un SEG al modello Defender + Abnormal, assicuratevi che il vostro DMARC sia in p=reject prima di disattivare il SEG. Senza questa protezione, il volume di spoofing diretto aumenterà e Abnormal non è progettato per bloccare queste minacce.

Ignorare la finestra di latenza post-delivery. La remediation post-delivery è rapida, ma non istantanea. Per le email contenenti link di phishing urgenti, questa finestra è un rischio reale. Sensibilizzate gli utenti a non cliccare immediatamente sui link di email inattese.

Non verificare i permessi OAuth concessi. L'integrazione Abnormal richiede permessi estesi sul vostro tenant M365 o GWS. Documentate con precisione questi permessi, verificate che corrispondano al minimo necessario e integrateli nelle vostre revisioni di sicurezza periodiche.

Restare a p=none senza un piano di enforcement DMARC. Abnormal funziona con qualsiasi policy DMARC, ma una policy p=none lascia passare lo spoofing diretto che sovraccarica il rilevamento comportamentale. Pianificate un percorso verso p=reject.

Dimenticare i mittenti terzi nell'SPF durante la migrazione. Se sostituite un SEG che inoltrava le email in uscita, i server del SEG figurano probabilmente nel vostro record SPF. Rimuovendo il SEG, non dimenticate di aggiornare l'SPF per togliere l'include diventato inutile e aggiungere eventuali nuovi mittenti.

Trascurare la formazione degli utenti nonostante AI Phishing Coach. L'automazione riduce il rischio ma non lo elimina. Il modulo AI Phishing Coach è uno strumento, non un sostituto di una cultura della vigilanza. Le simulazioni devono essere completate da una comunicazione regolare sulle minacce reali bloccate.

Contare su Abnormal per l'archiviazione o la conformità. Abnormal non archivia le email e non fornisce funzioni di conformità normativa (retention legale, eDiscovery). Se disponevate di queste funzioni con il vostro SEG, prevedete una soluzione dedicata.

Piano d'azione in 10 fasi

- Verificare la postura DNS attuale con CaptainDNS (SPF, DKIM, DMARC)

- Valutare l'idoneità tecnica: Microsoft 365 o Google Workspace, budget disponibile, minaccia BEC come priorità

- Richiedere una demo e un POC Abnormal (periodo di valutazione gratuito)

- Rafforzare DMARC verso

p=quarantinepoip=rejectbasandosi sull'analisi dei report aggregati - Connettere Abnormal via OAuth (M365 o GWS)

- Osservare durante il periodo di calibrazione di 14 giorni (modalità osservazione, nessuna remediation automatica)

- Attivare la remediation automatica dopo la validazione dei risultati di calibrazione

- Distribuire AI Security Mailbox e AI Phishing Coach per completare la copertura

- Valutare la sostituzione del SEG di terze parti se pertinente (modello Defender + Abnormal)

- Pianificare revisioni mensili: rilevamenti, falsi positivi, copertura, postura DMARC

📚 Guide ai gateway email

Questa analisi fa parte della nostra serie sulle soluzioni di sicurezza email enterprise:

- Mimecast Secure Email Gateway: architettura, configurazione DNS, confronto e piano d'azione

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 e configurazione DNS

- Abnormal Security (questo articolo): IA comportamentale, deployment API, Attune 1.0

- Cisco Secure Email Gateway: CES cloud gateway, eredità Ironport, uscita dal Gartner 2025 e piano di migrazione

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) e DMARC Management

FAQ

Abnormal Security può sostituire Proofpoint o Mimecast?

Non direttamente. Abnormal sostituisce il livello di rilevamento BEC/VEC di un SEG, ma non le funzioni di sandboxing, riscrittura URL, archiviazione o continuità email. Il modello raccomandato da Abnormal è di sostituire il SEG di terze parti con Microsoft Defender (minacce con payload) + Abnormal (minacce comportamentali). Il 65% dei clienti Abnormal ha seguito questo modello. Se dipendete dall'archiviazione o dalla continuità email del vostro SEG attuale, prevedete soluzioni alternative prima della migrazione.

Come funziona il deployment API di Abnormal?

Abnormal si connette tramite OAuth al vostro tenant Microsoft 365 (API Graph) o Google Workspace (API Gmail). L'amministratore autorizza l'applicazione nella console di amministrazione e concede i permessi di lettura e remediation. Il processo richiede pochi minuti. Nessuna modifica MX, nessuna modifica DNS, nessuna transport rule necessaria. La calibrazione comportamentale richiede poi 14 giorni.

Abnormal Security è compatibile con Exchange on-premises?

No. Abnormal richiede Microsoft 365 o Google Workspace. L'integrazione si basa sulle API cloud (Graph, Gmail API) che non esistono per Exchange on-premises. Se la vostra organizzazione opera in un ambiente ibrido, solo le caselle ospitate nel cloud saranno protette da Abnormal.

Quanto costa Abnormal Security?

Il prezzo si situa tra 36 e 80 dollari per utente all'anno, a seconda dei moduli scelti e delle dimensioni dell'organizzazione. I contratti pluriennali (2 o 3 anni) consentono sconti dal 15 al 30%. La tariffazione è per utente, per anno. Per un'organizzazione di 1.000 utenti, considerate tra 36.000 e 80.000 dollari all'anno. Abnormal non pubblica un listino prezzi ufficiale: richiedete un preventivo personalizzato.

Come rileva Abnormal gli attacchi BEC senza payload?

Abnormal utilizza tre assi di analisi simultanei: la profilazione dell'identità (baseline comportamentale di ogni utente e fornitore), il grafo relazionale (mappatura delle comunicazioni abituali) e l'analisi NLP/NLU del contenuto (tono, urgenza, richieste finanziarie). Il modello Attune 1.0 fonde questi segnali in un'architettura transformer unificata. Un'email BEC senza allegati né link malevoli verrà rilevata se il comportamento del mittente, il contesto della richiesta o il tono del messaggio deviano dai pattern normali.

Bisogna avere DMARC in p=reject prima di implementare Abnormal?

Non è un prerequisito tecnico (Abnormal funziona indipendentemente dalla vostra policy DMARC), ma è fortemente raccomandato. DMARC in p=reject blocca lo spoofing diretto a monte, riducendo il volume di minacce che Abnormal deve analizzare e migliorando la precisione complessiva. Abnormal ha una partnership con Valimail per accompagnare i propri clienti nell'enforcement DMARC.

Abnormal Security analizza gli allegati?

Abnormal analizza gli allegati tramite i propri modelli IA (estrazione di contenuto, analisi del tipo di file, correlazione con il contesto comportamentale). Tuttavia, non propone sandboxing (esecuzione del file in un ambiente isolato). Le minacce zero-day veicolate da documenti malevoli che richiedono una detonazione in sandbox non sono coperte da Abnormal. Per questa protezione, Microsoft Defender o un SEG con sandboxing sono necessari.

Qual è la differenza tra Abnormal e Microsoft Defender?

Defender è la soluzione di sicurezza email nativa di Microsoft 365. Eccelle nel rilevamento delle minacce con payload (malware, phishing con link, spam) per meno di 2 euro per utente al mese. Abnormal è una soluzione di terze parti specializzata nel rilevamento comportamentale delle minacce senza payload (BEC, VEC, Account Takeover) per 36-80 dollari per utente all'anno. I due sono complementari: Defender blocca le minacce tecniche, Abnormal blocca le minacce comportamentali.

Abnormal Security richiede una modifica dei record MX?

No. È una delle differenze fondamentali con i SEG tradizionali. Abnormal si connette tramite API (OAuth) a Microsoft 365 o Google Workspace. I record MX, SPF, DKIM e DMARC restano invariati. Il flusso email non viene deviato. Se Abnormal non è disponibile, le email continuano ad arrivare normalmente.

Cos'è Attune 1.0?

Attune 1.0 è il modello foundation di Abnormal, annunciato nel marzo 2026. È un'architettura transformer unificata che elabora congiuntamente i segnali di identità, comportamento e contenuto in un unico passaggio (al posto di modelli specializzati in pipeline). Addestrato su oltre un miliardo di segnali comportamentali, Attune alimenta l'85% dei rilevamenti di Abnormal, rileva oltre 150.000 campagne a settimana e offre un miglioramento del 50% della precisione rispetto ai modelli precedenti.

Glossario

-

BEC (Business Email Compromise): tipo di frode via email in cui l'attaccante si spaccia per un dirigente, un collega o un partner per ottenere un bonifico, dati sensibili o un accesso. Le perdite mondiali superano i 55 miliardi di dollari secondo l'FBI IC3.

-

VEC (Vendor Email Compromise): variante del BEC in cui l'attaccante compromette l'account email di un fornitore reale per intercettare o reindirizzare pagamenti. Particolarmente difficile da rilevare poiché l'email proviene da un dominio legittimo e autenticato.

-

SEG (Secure Email Gateway): gateway di sicurezza email che filtra il traffico in entrata e in uscita inserendosi nel flusso tramite i record MX. Analizza ogni messaggio (spam, malware, phishing) prima della consegna.

-

ICES (Integrated Cloud Email Security): modello di sicurezza email distribuito tramite API direttamente nella piattaforma cloud (M365, Google Workspace), senza modifica MX. L'analisi avviene dopo la consegna con remediation automatica.

-

API-native: qualifica una soluzione concepita fin dall'origine per funzionare tramite le API delle piattaforme cloud, in contrapposizione ai SEG che si sono adattati al modello API dopo essere stati progettati per il modello gateway.

-

MX (Mail Exchanger): record DNS che indica i server responsabili della ricezione delle email per un dominio. I SEG reindirizzano i MX verso i propri server per intercettare il traffico.

-

SPF (Sender Policy Framework): protocollo di autenticazione email che elenca i server autorizzati a inviare email per un dominio. Record TXT nel DNS, limitato a 10 lookup.

-

DKIM (DomainKeys Identified Mail): protocollo che firma crittograficamente le email. La chiave pubblica è pubblicata nel DNS per consentire la verifica dell'integrità e dell'origine del messaggio.

-

DMARC (Domain-based Message Authentication, Reporting and Conformance): protocollo che verifica l'allineamento tra il dominio From e i domini autenticati da SPF e DKIM. Definisce la policy in caso di fallimento (none, quarantine, reject).

-

ARC (Authenticated Received Chain): protocollo che preserva i risultati di autenticazione email attraverso i relay intermedi. Utile quando un SEG o una mailing list invalida la firma DKIM originale.

-

Attune: modello foundation comportamentale di Abnormal Security (versione 1.0, marzo 2026). Architettura transformer unificata che elabora congiuntamente identità, comportamento e contenuto.

-

Behavioral AI (IA comportamentale): approccio di rilevamento che analizza i pattern di comportamento normali per identificare le deviazioni, in contrapposizione al rilevamento tramite firme o regole statiche.

-

Account Takeover: compromissione di un account utente legittimo da parte di un attaccante, che consente l'invio di email autenticate da tale account. Non rilevabile tramite SPF/DKIM/DMARC.

-

SOC (Security Operations Center): centro operativo di sicurezza che monitora, rileva, analizza e risponde agli incidenti di cybersicurezza. Abnormal dichiara una riduzione del 95% del tempo di triage SOC.

-

FedRAMP (Federal Risk and Authorization Management Program): programma di certificazione di sicurezza per i servizi cloud utilizzati dal governo federale americano. FedRAMP Moderate è il livello richiesto per i dati sensibili non classificati.