Mimecast Secure Email Gateway: funzionamento, configurazione DNS e alternative

Di CaptainDNS

Pubblicato il 2 aprile 2026

- 📧 Mimecast è un SEG cloud che reindirizza i tuoi MX per filtrare il 100 % del traffico. Ogni email viene analizzata prima di raggiungere le caselle di posta.

- 🛡️ Protezione multi-livello: anti-spam, sandboxing, riscrittura URL, IA comportamentale. Mimecast elabora 24 000 miliardi di segnali all'anno attraverso 42 000 organizzazioni.

- 🔧 Impatto DNS significativo: modifica dei MX, include SPF regionale (attenzione agli 8 lookup dell'include globale), firma DKIM tramite console, allineamento DMARC. Il DMARC Analyzer integrato aiuta a progredire verso

p=reject. - ⚠️ Limiti: tariffazione opaca, moduli avanzati a pagamento, interfaccia admin complessa, incidente supply chain 2021 (SolarWinds/NOBELIUM). Confronta con Proofpoint, Defender e Abnormal Security.

Ogni giorno, più di 3,4 miliardi di email di phishing vengono inviate nel mondo. La domanda per la tua organizzazione non è sapere se un attacco arriverà, ma quando supererà i filtri. Nel 2026, gli attacchi via email sono più sofisticati che mai: le campagne di Business Email Compromise (BEC) generate dall'IA imitano perfettamente lo stile di scrittura dei tuoi colleghi, gli allegati malevoli superano gli antivirus tradizionali, e i link di phishing si trasformano in pagine legittime pochi minuti dopo la consegna del messaggio.

Di fronte a questa realtà, le organizzazioni implementano gateway email sicuri (Secure Email Gateway, o SEG) per filtrare il traffico prima che raggiunga le caselle di posta. Tra queste soluzioni, Mimecast si è affermato come uno dei leader di mercato, con oltre 42 000 clienti in più di 100 paesi. Gartner lo ha classificato Leader nel suo Magic Quadrant 2025 della sicurezza email, insieme a Proofpoint, Microsoft, KnowBe4, Darktrace, Check Point e Abnormal AI.

Su CaptainDNS, analizziamo Mimecast dall'angolazione che ci sta a cuore: l'impatto sui tuoi record DNS e l'autenticazione email. Perché implementare un SEG non è semplicemente spuntare una casella di sicurezza. Significa modificare i record MX, riconfigurare SPF, DKIM e DMARC, e comprendere le implicazioni tecniche di ogni cambiamento. Questa guida copre tutto: architettura, configurazione DNS dettagliata, punti di forza, debolezze, incidente di sicurezza, confronto e piano d'azione concreto.

📌 Cos'è un gateway email sicuro e perché scegliere Mimecast?

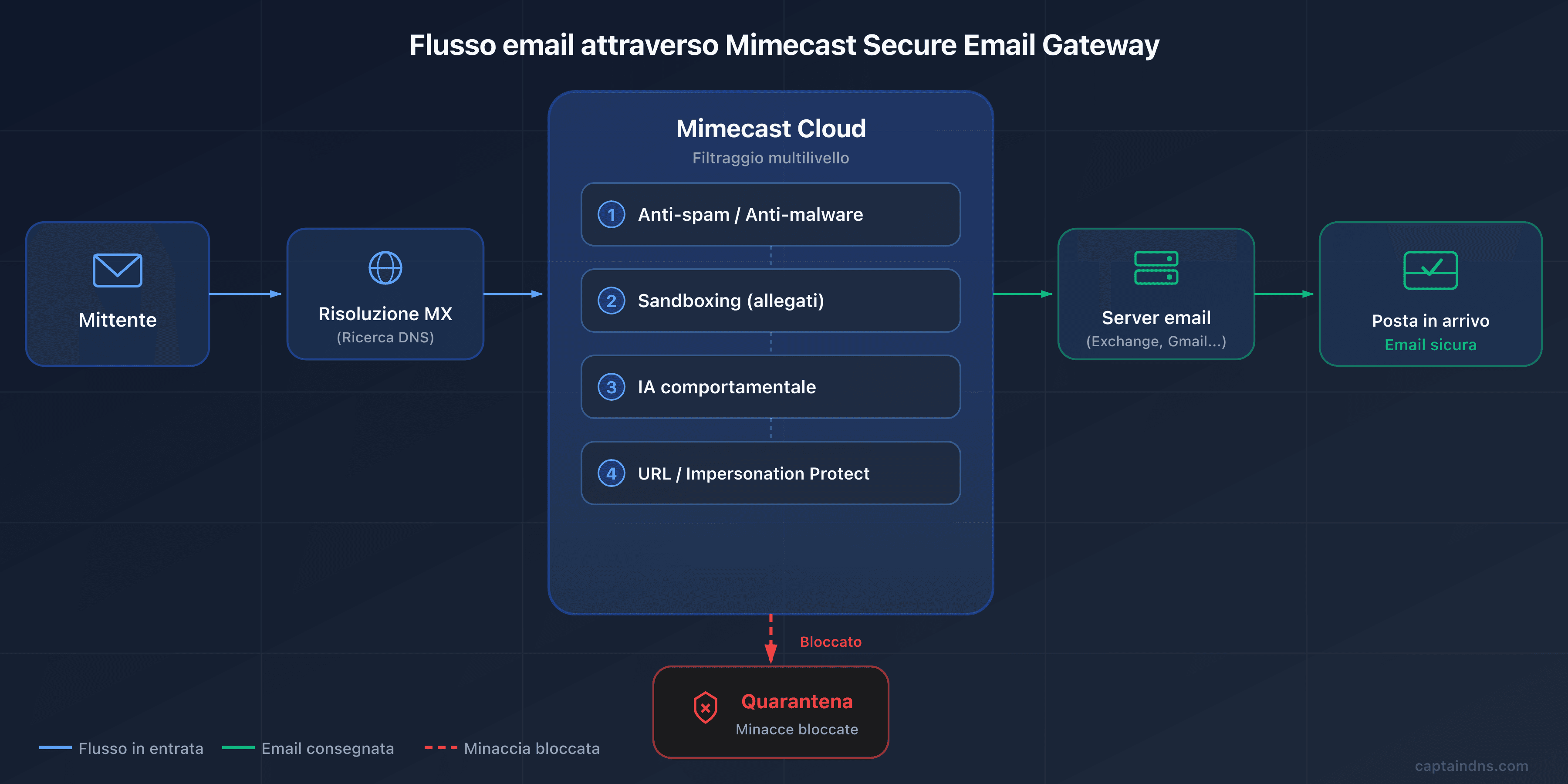

Immagina un posto di controllo che ispeziona ogni "pacco" prima che entri nel tuo edificio. È esattamente ciò che fa un Secure Email Gateway (SEG). Questo proxy email si interpone tra Internet e il tuo server di posta. Ogni messaggio in entrata (e in uscita) viene analizzato prima di essere trasmesso al destinatario.

Il funzionamento si basa su un principio semplice: i tuoi record MX (i record DNS che indicano dove consegnare le email del tuo dominio) vengono reindirizzati verso i server del SEG. Quando qualcuno invia un'email a contact@captaindns.com, il server mittente consulta il DNS, trova gli MX che puntano al SEG, e vi invia il messaggio. Il SEG lo scansiona (anti-spam, anti-malware, anti-phishing, sandboxing), poi lo trasferisce al tuo vero server email se il messaggio è considerato pulito. Se il messaggio è malevolo, viene bloccato, messo in quarantena, o contrassegnato.

Esistono due modelli di deployment:

- Il modello gateway (MX): è l'approccio tradizionale. Modifichi i tuoi MX affinché tutto il traffico passi attraverso il gateway. È ciò che ha costruito la reputazione di Mimecast. Il vantaggio: il SEG vede il 100 % del traffico e può bloccare le minacce prima che tocchino la tua infrastruttura.

- Il modello API: deployment tramite API direttamente nella tua piattaforma email (M365, Google Workspace). Nessun cambiamento di MX. La scansione avviene in parallelo, spesso dopo la consegna (post-delivery remediation). È il modello delle soluzioni dette ICES (Integrated Cloud Email Security).

Nel 2026, Mimecast propone ormai entrambi gli approcci. La novità: un deployment API completo che utilizza lo stesso motore di rilevamento del gateway, con in più una rilevazione BEC tre volte superiore rispetto alla sola modalità gateway. È una prima nel settore: la parità di rilevamento tra le due modalità di deployment.

Verifica i tuoi record email

🏢 Mimecast: l'azienda in breve

Chi c'è dietro il prodotto, e perché è importante per la tua decisione? Mimecast è stata fondata nel 2003 a Londra da Peter Bauer e Neil Murray. L'idea iniziale: offrire una sicurezza email cloud quando la maggioranza delle aziende gestiva ancora la messaggistica on-premise. Per dieci anni, l'azienda si è sviluppata nel Regno Unito e in Sudafrica prima di stabilirsi negli Stati Uniti.

La quotazione in borsa sul NASDAQ nel 2015 (ticker MIME) ha segnato una svolta, con 77,5 milioni di dollari raccolti. Il fatturato ha registrato una crescita spettacolare: da 141 milioni (anno fiscale 2016) a 501 milioni (anno fiscale 2021), ovvero una progressione di oltre il 250 % in cinque anni.

Nel maggio 2022, il fondo di private equity Permira ha acquisito Mimecast per 5,8 miliardi di dollari, ritirando l'azienda dalla quotazione. Da allora, Mimecast ha accelerato la sua strategia di acquisizioni:

- DMARC Analyzer (novembre 2019): piattaforma di monitoraggio e deployment DMARC

- Elevate Security (gennaio 2024): scoring del rischio umano e analisi comportamentale

- Code42/Incydr (luglio 2024): rilevamento di esfiltrazione dati e minacce interne

- Aware (agosto 2024): sicurezza delle piattaforme di collaborazione (Slack, Teams, Zoom, WebEx)

Queste acquisizioni illustrano il pivot strategico del 2025-2026: Mimecast si riposiziona come una piattaforma di gestione del rischio umano (Human Risk Management Platform), andando oltre la sola sicurezza email.

Nel gennaio 2024, Marc van Zadelhoff (ex co-fondatore e dirigente di IBM Security, poi CEO di Devo Technology) ha preso le redini come CEO. Oggi, Mimecast impiega oltre 2 000 persone distribuite in una quindicina di uffici nel mondo.

⚙️ Architettura tecnica: come Mimecast filtra le tue email

Come attraversa un'email sei livelli di rilevamento prima di raggiungere la tua casella di posta? Ecco il dettaglio della catena di analisi, dal MX fino alla consegna.

Modello gateway: il reindirizzamento MX

Il flusso email con Mimecast in modalità gateway funziona in cinque passaggi:

- Un mittente invia un'email a

contact@captaindns.com - Il server mittente effettua una richiesta DNS MX per

captaindns.com - Il DNS restituisce gli MX Mimecast (ad esempio

eu-smtp-inbound-1.mimecast.com) - Il messaggio arriva a Mimecast, che lo sottopone alla sua catena di rilevamento

- Se il messaggio è approvato, Mimecast lo trasferisce al tuo vero server email (M365, Google Workspace, Exchange on-premise)

Il vantaggio fondamentale: Mimecast vede il 100 % del traffico in entrata e può bloccare le minacce prima che raggiungano la tua infrastruttura. Il tuo server email riceve solo traffico pre-filtrato.

I motori di rilevamento

Mimecast sovrappone diversi livelli di analisi, ciascuno mirato a un tipo di minaccia:

- Anti-spam e anti-malware classici: analisi per firme ed euristiche. È la prima linea di difesa, che elimina il "rumore" (spam massivo, malware noti). Rapido ed efficace per il volume.

- Multi-vector threat protection (MVTP): analisi simultanea dell'autenticazione del mittente, della reputazione del dominio, degli URL presenti nel messaggio, e del contenuto testuale. L'MVTP correla questi segnali per rilevare gli attacchi complessi che passerebbero un filtro unidimensionale.

- Sandboxing: gli allegati sospetti vengono eseguiti in un ambiente isolato per osservarne il comportamento. È la risposta alle minacce zero-day: anche se non esiste alcuna firma, un comportamento malevolo (tentativo di connessione in uscita, modifica di file di sistema, iniezione di codice) verrà rilevato.

- Analisi comportamentale tramite IA: Mimecast elabora oltre 24 000 miliardi di segnali all'anno attraverso 42 000 organizzazioni, alimentando i suoi modelli di rilevamento. Questa massa permette di rilevare anomalie sottili nel tono, nel vocabolario, nelle abitudini di invio e nella struttura dei messaggi.

- Social graphing tramite ML: Mimecast apprende le abitudini di comunicazione di ogni utente (con chi scambia messaggi, con quale frequenza, a quali ore, in quale stile). Un'email presumibilmente inviata dal tuo direttore finanziario alle 3 del mattino con un tono insolito e una richiesta di bonifico attiverà un allarme.

TTP: i tre pilastri della protezione mirata

La suite TTP (Targeted Threat Protection) è il cuore della protezione avanzata di Mimecast. Si divide in tre moduli:

URL Protect riscrive tutti gli URL contenuti nelle email. Ogni link viene sostituito da un link Mimecast (dominio del tipo url.us.m.mimecastprotect.com). Al momento del clic dell'utente, Mimecast effettua una scansione in tempo reale della destinazione. Se il sito è diventato malevolo tra il momento della consegna e il clic (tecnica detta del time-of-click), l'accesso viene bloccato. URL Protect rileva anche il typo-squatting: un dominio che assomiglia molto a un sito legittimo (ad esempio g00gle.com invece di google.com).

Attachment Protect applica un triplo livello di sicurezza agli allegati. Primo livello: un'analisi multi-antivirus al momento della consegna. Secondo livello: una trascrizione sicura del documento, che permette al destinatario di consultare il contenuto immediatamente in un formato inoffensivo (PDF pulito). Terzo livello: il sandboxing per i file sconosciuti o sospetti, con notifica del risultato.

Impersonation Protect analizza in tempo reale i segnali di impersonificazione: il nome visualizzato (display name), la similarità del dominio, la recenza dell'indirizzo email (primo contatto o corrispondente abituale?), le anomalie negli header, il campo Reply-To divergente dal From, e il contenuto del messaggio stesso. È la protezione contro gli attacchi BEC in cui un truffatore si fa passare per il CEO.

Protezione delle email interne

E se la minaccia viene dall'interno? Mimecast scansiona anche le email interne (da dipendente a dipendente). Obiettivo: bloccare gli attacchi per movimento laterale, dove un account compromesso propaga una minaccia all'interno dell'organizzazione. Gli stessi motori di rilevamento si applicano al traffico interno.

CyberGraph 2.0: i banner di avviso intelligenti

CyberGraph è un modulo complementare che costruisce un grafo di identità delle relazioni tra mittenti e destinatari all'interno della tua organizzazione. Analizzando i pattern di comunicazione abituali, rileva le anomalie e inserisce dei banner colorati dinamici direttamente nelle email sospette:

- Info (blu): «This message needs your attention» (primo contatto, indirizzo personale)

- Warning (ambra): «This message could be suspicious» (nome simile a un collaboratore, indirizzo non verificabile)

- Critical (rosso chiaro): «This message is suspicious» (dominio creato di recente, più segnali di allarme combinati)

- Dangerous (rosso scuro): «This message is dangerous» (mittente segnalato come pericoloso, minaccia confermata)

La particolarità di CyberGraph: i banner sono dinamici. Se un'email inizialmente classificata come arancione viene successivamente segnalata come phishing da un utente, il banner può essere aggiornato in rosso in tutte le caselle di posta che hanno ricevuto il messaggio, anche dopo la consegna.

Il modello API (nuovo 2026)

Il modello API rappresenta l'evoluzione principale del 2026. Mimecast propone ora un deployment completo tramite API con Microsoft 365, senza alcuna modifica ai record MX. Il motore di rilevamento è identico a quello della modalità gateway.

I vantaggi della modalità API:

- Deployment in pochi minuti (nessun cambiamento DNS)

- Tre volte più rilevamenti BEC e di phishing per furto di credenziali rispetto alla sola modalità gateway, grazie all'accesso ai metadati interni di M365

- Remediation post-consegna: rimozione automatica di un'email malevola già consegnata se la minaccia viene identificata successivamente

- Parità di rilevamento con la modalità gateway, una prima nel settore

Questo modello è particolarmente adatto alle organizzazioni che non desiderano modificare il loro flusso MX o che utilizzano già regole di trasporto complesse in M365.

In parallelo, Mimecast ha svelato gli agenti IA Mihra. L'agente di investigazione sintetizza gli eventi di sicurezza, riassume le conclusioni e raccomanda azioni. Tempo di risposta dichiarato: 7 volte più rapido. L'agente Spotlight analizza i dati collaborativi. Il Mihra MCP Gateway connette i workflow di investigazione a piattaforme IA esterne tramite il protocollo MCP. I messaggi segnalati dagli utenti vengono elaborati il 78 % più rapidamente grazie all'identificazione automatica delle campagne di phishing.

🔧 Configurazione DNS completa per Mimecast

Un errore in un record MX o SPF, e le tue email spariscono nel nulla. Implementare Mimecast modifica MX, SPF, DKIM e DMARC in profondità. Ecco ogni passaggio, con le trappole da evitare.

Record MX

I record MX devono puntare ai server Mimecast della tua regione. Ecco i valori per zona geografica:

| Regione | MX primario | MX secondario | Priorità |

|---|---|---|---|

| Europa (EU) | eu-smtp-inbound-1.mimecast.com | eu-smtp-inbound-2.mimecast.com | 10 (uguale) |

| Stati Uniti (US) | us-smtp-inbound-1.mimecast.com | us-smtp-inbound-2.mimecast.com | 10 (uguale) |

| Australia (AU) | au-smtp-inbound-1.mimecast.com | au-smtp-inbound-2.mimecast.com | 10 (uguale) |

Altre regioni (Germania, Sudafrica, Canada) dispongono anche di MX dedicati. Consulta la documentazione Mimecast per gli hostname esatti della tua zona.

Alcune regole importanti:

- I due MX devono avere la stessa priorità (10) per garantire un bilanciamento del carico (round-robin)

- Elimina tutti i vecchi record MX del tuo dominio. Se lasci un MX che punta al tuo server Exchange o Google, i mittenti potranno aggirare Mimecast e consegnare direttamente

- Verifica i tuoi MX dopo la migrazione con il seguente comando:

dig MX captaindns.com +short

Risultato atteso:

10 eu-smtp-inbound-1.mimecast.com.

10 eu-smtp-inbound-2.mimecast.com.

Se compaiono altri MX, eliminali immediatamente.

Configurazione SPF

È la trappola più comune durante un deployment Mimecast. SPF (Sender Policy Framework) identifica i server autorizzati a inviare email per il tuo dominio. Quando Mimecast inoltra le tue email in uscita, i suoi server devono figurare nel tuo record SPF.

Mimecast propone un include globale: include:_netblocks.mimecast.com. Il problema? Questo include attiva 8 lookup DNS da solo (contiene sotto-include regionali). Ora, la specifica SPF impone un limite di 10 lookup totali. Se hai già Google Workspace, uno strumento marketing e un servizio transazionale nel tuo SPF, questi otto lookup aggiuntivi ti fanno superare il limite e generano un PermError.

La soluzione: utilizza l'include regionale corrispondente alla tua zona Mimecast, che consuma un solo lookup:

| Regione | Include SPF |

|---|---|

| Stati Uniti (US) | include:us._netblocks.mimecast.com |

| Europa (EU) | include:eu._netblocks.mimecast.com |

| Germania (DE) | include:de._netblocks.mimecast.com |

| Australia (AU) | include:au._netblocks.mimecast.com |

| Sudafrica (ZA) | include:za._netblocks.mimecast.com |

| Canada (CA) | include:ca._netblocks.mimecast.com |

Esempio di record SPF ottimizzato per un cliente europeo che utilizza Mimecast e Google Workspace:

v=spf1 include:eu._netblocks.mimecast.com include:_spf.google.com ~all

Questo record consuma solo 2 lookup diretti (più i sotto-lookup di Google), ben al di sotto del limite.

~all o -all? Con una policy DMARC p=reject attiva, ~all (softfail) è sufficiente: è DMARC che stabilisce il rifiuto dei messaggi non autenticati. Senza DMARC o con p=none, preferisci -all (hardfail) per una protezione più rigorosa a livello SPF stesso.

Verifica il tuo record SPF con il verificatore SPF CaptainDNS per assicurarti che il numero totale di lookup resti sotto la soglia dei 10.

Configurazione DKIM

DKIM (DomainKeys Identified Mail) firma crittograficamente ogni email in uscita, permettendo al destinatario di verificare che il messaggio non sia stato alterato e che provenga effettivamente dal tuo dominio.

La configurazione DKIM con Mimecast si effettua in tre passaggi:

- Creare una definizione di firma nella console Mimecast: specifica il tuo dominio, scegli un selettore (ad esempio

mimecast20260402), e seleziona la lunghezza della chiave (1024 o 2048 bit; preferisci 2048 bit per una sicurezza ottimale) - Recuperare la chiave pubblica generata da Mimecast e pubblicarla nel tuo DNS sotto forma di record TXT nella posizione

selector._domainkey.captaindns.com - Attivare la firma nella console una volta che il record DNS si è propagato

Verifica della pubblicazione:

dig TXT mimecast20260402._domainkey.captaindns.com +short

Il risultato deve contenere la chiave pubblica nel formato v=DKIM1; k=rsa; p=MIGfMA0GCS....

Utilizza il verificatore DKIM CaptainDNS per validare la sintassi e la lunghezza della tua chiave.

Rotazione delle chiavi DKIM: ricorda di rinnovare le tue chiavi regolarmente. Per una chiave da 1024 bit, una rotazione ogni 6-12 mesi è raccomandata; per una chiave da 2048 bit, una rotazione annuale è sufficiente. Mimecast non impone la rotazione automatica: spetta all'amministratore creare una nuova definizione di firma, pubblicare la nuova chiave, poi disattivare la vecchia.

Allineamento DMARC

DMARC (Domain-based Message Authentication, Reporting and Conformance) verifica che il dominio visibile nel campo From dell'email corrisponda al dominio autenticato da SPF o DKIM. È il pezzo finale del puzzle di autenticazione.

Con Mimecast, l'allineamento funziona così:

- Allineamento SPF: Mimecast utilizza il tuo dominio come Return-Path durante l'invio in uscita, il che permette l'allineamento SPF con il From. Verifica che sia effettivamente così nella tua configurazione.

- Allineamento DKIM: la firma DKIM configurata nella console firma con il tuo dominio (il campo

d=dell'header DKIM corrisponde al tuo dominio From). L'allineamento è quindi naturale.

La progressione raccomandata per DMARC:

- p=none (monitoraggio): ricevi i report senza influire sulla consegna. Durata raccomandata: da 2 a 4 settimane.

- p=quarantine: le email non autenticate vengono inviate nello spam. Durata: da 2 a 4 settimane.

- p=reject: le email non autenticate vengono rifiutate. È la policy obiettivo.

Il DMARC Analyzer integrato (frutto dell'acquisizione del 2019) semplifica questa progressione visualizzando i report, identificando le fonti di invio legittime non ancora autenticate, e avvisando prima di ogni innalzamento della policy.

Esempio di record DMARC iniziale:

v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; ruf=mailto:dmarc-forensic@captaindns.com; fo=1;

Valida il tuo record con il verificatore DMARC CaptainDNS.

ARC: preservare l'autenticazione nonostante il filtraggio

Quando Mimecast elabora un'email in entrata, disassembla il messaggio per ispezionare il contenuto, riscrivere gli URL e inserire banner di avviso. Questo processo rompe la firma DKIM originale del mittente (il body hash non corrisponde più). Senza un meccanismo di compensazione, il server destinatario vedrebbe un fallimento DKIM e potenzialmente un fallimento DMARC.

È qui che interviene ARC (Authenticated Received Chain). Mimecast firma ogni messaggio elaborato con un sigillo ARC tramite il dominio dkim.mimecast.com, preservando i risultati di autenticazione originali (SPF, DKIM, DMARC) verificati alla ricezione. Il server destinatario può quindi fidarsi di questi risultati nonostante le modifiche apportate al messaggio.

Da marzo 2024, Mimecast è automaticamente configurato come Trusted ARC Sealer nei tenant Microsoft 365 dei suoi clienti. Per una configurazione manuale: in Microsoft Defender, accedi a Email & Collaboration, Policies & Rules, Email Authentication Settings, ARC, poi aggiungi dkim.mimecast.com.

Punto importante: se lasci Mimecast, ricorda di rimuovere dkim.mimecast.com dalla lista degli ARC sealer di fiducia nel tuo tenant M365.

🛡️ Oltre la sicurezza email: l'ecosistema Mimecast

Filtrare le email non basta più. Gli attacchi transitano anche per Slack, Teams, SharePoint e i trasferimenti di file. Mimecast ha esteso il suo ecosistema per coprire questi vettori.

DMARC Analyzer (acquisito nel 2019)

L'acquisizione di DMARC Analyzer ha aggiunto un tassello chiave all'offerta Mimecast. Lo strumento propone un assistente di configurazione, report forensici dettagliati, un monitoraggio attivo delle policy DMARC, e una progressione guidata verso p=reject.

Concretamente, DMARC Analyzer aggrega i report RUA/RUF, li visualizza in una dashboard leggibile, e identifica le fonti che falliscono l'autenticazione. Indispensabile se invii email da diverse piattaforme (marketing, transazionale, CRM, ticket). Tutte devono essere autenticate prima di passare a una policy restrittiva.

Per confronto, Valimail offre un'automazione più spinta (pubblicazione SPF automatica), dmarcian propone report più dettagliati (l'azienda è stata fondata da uno degli autori della specifica DMARC), e EasyDMARC si distingue per una tariffa più accessibile.

Archiviazione email

Mimecast propone un'archiviazione email con una retention configurabile da 1 giorno a 99 anni. Ogni email è conservata in tripla copia in data center geograficamente distribuiti. Ogni copia è inalterabile: il contenuto originale, i metadati e la cronologia delle modifiche alla policy vengono preservati.

La ricerca è ultra-rapida, anche su archivi di diversi anni, il che ne fa uno strumento prezioso per le esigenze di conformità (GDPR, HIPAA, SOX) e di eDiscovery (ricerca giuridica). L'archivio supporta anche i litigation hold: il congelamento dei dati in caso di procedura giudiziaria.

Continuità email

Cosa succede se il tuo server email va in panne? Con la continuità email, Mimecast mette a disposizione un'interfaccia web di emergenza che permette agli utenti di inviare e ricevere email durante l'indisponibilità dell'infrastruttura principale. I messaggi vengono messi in coda e sincronizzati automaticamente al ripristino del servizio.

Engage (formazione e sensibilizzazione)

Engage è il modulo di sensibilizzazione alla sicurezza. Propone centinaia di moduli di formazione disponibili in 27 lingue, che coprono il phishing, l'ingegneria sociale, la sicurezza delle password e la conformità normativa.

Da febbraio 2026, Engage include simulazioni di phishing con allegati (e non più soltanto link). I promemoria contestuali vengono distribuiti via email, Slack o Teams. Ogni dipendente dispone di una scheda di punteggio individuale basata sui suoi comportamenti reali: clic su simulazioni, segnalazioni di phishing, risultati della formazione.

Prevenzione della perdita di dati (DLP)

Il modulo DLP scansiona l'intero contenuto di ogni email in uscita: corpo, header, oggetto, contenuto HTML e allegati. Utilizza dizionari predefiniti (numeri di carta di credito, numeri di previdenza sociale, dati sanitari) e il fuzzy hash per identificare documenti sensibili anche leggermente modificati.

Le azioni disponibili in caso di violazione: bloccare l'invio, mettere in attesa per approvazione, copiare un gruppo di supervisione, forzare un invio cifrato, o aggiungere una clausola di non responsabilità. Il DLP può anche rimuovere i metadati nascosti dei documenti Word (autore, cronologia delle revisioni, commenti) prima dell'invio.

Aware e Incydr (acquisizioni 2024)

Aware estende la sicurezza alle piattaforme di collaborazione: Slack, Teams, Zoom e WebEx. Lo strumento analizza i messaggi scambiati su questi canali per rilevare violazioni della policy, fughe di dati e comportamenti a rischio.

Incydr (frutto dell'acquisizione di Code42) si concentra sul rilevamento dell'esfiltrazione di dati e la gestione delle minacce interne. Monitora i trasferimenti di file anomali, gli upload verso servizi cloud personali e i comportamenti dei dipendenti in fase di dimissione.

Monitoraggio anti-impersonificazione del brand

Il modulo Brand Exploit Protect monitora Internet alla ricerca di siti web e domini che imitano il tuo brand. Il motore di machine learning analizza le registrazioni di domini, il contenuto HTML e i certificati TLS per rilevare i tentativi di impersonificazione già nella fase di preparazione, spesso prima che l'attacco venga lanciato.

La dashboard mostra tutti i domini sospetti rilevati, il loro stato (in preparazione, attivo, neutralizzato) e propone servizi di smantellamento (takedown) per i siti fraudolenti. Per le organizzazioni attente alla propria reputazione online, è un complemento utile alla protezione email.

Protezione Microsoft Teams e SharePoint (gennaio 2025)

Da gennaio 2025, Mimecast estende le sue protezioni agli strumenti collaborativi Microsoft: Teams, SharePoint e OneDrive. Il modulo analizza in tempo reale gli URL e gli allegati condivisi nelle conversazioni Teams, con una scansione retroattiva su 14 giorni per identificare i contenuti diventati malevoli dopo la loro condivisione.

Su SharePoint e OneDrive, i file modificati negli ultimi 30 giorni vengono monitorati continuamente. Qualsiasi contenuto malevolo viene messo in quarantena e sostituito da una notifica di sicurezza. Le policy sono configurabili per canale Teams, sito SharePoint, gruppo di utenti o individuo.

Secure Messaging: il portale di messaggistica cifrata

Per le comunicazioni che necessitano di una cifratura end-to-end, Mimecast propone un portale di messaggistica sicura. Il processo è trasparente per il mittente: seleziona l'opzione di cifratura durante la composizione, l'email e gli allegati vengono archiviati in uno spazio cloud cifrato, e il destinatario riceve una notifica con un link sicuro.

Il destinatario esterno non ha bisogno di alcun software: si registra sul portale (personalizzabile con i colori della tua azienda), consulta il messaggio, scarica gli allegati e può rispondere in modo sicuro. Gli amministratori controllano le conferme di lettura, le date di scadenza e possono revocare l'accesso in qualsiasi momento.

🚀 I vantaggi di Mimecast

Perché 42 000 organizzazioni si affidano a Mimecast per proteggere la propria messaggistica? Ecco gli argomenti fattuali.

-

Filtraggio robusto e collaudato. Mimecast dichiara il 99,998 % di precisione con il suo motore Multi-Vector Threat Protection (marzo 2026). Questo motore correla firme, euristiche, IA comportamentale e sandboxing per identificare le campagne coordinate. Su Gartner Peer Insights: 4,5/5, 600+ recensioni, 86 % di raccomandazione. Sfumatura: questo dato è un indicatore interno, non un test indipendente. SE Labs (settembre 2024) ha attribuito il rating AAA a Trend Micro, e Proofpoint resta davanti sul BEC mirato. La combinazione multi-motore rimane comunque una delle più complete del mercato.

-

Deployment rapido, soprattutto in modalità API. La modalità API nativa (marzo 2026, tramite Microsoft Graph) rende un'organizzazione operativa in pochi minuti. Nessun cambiamento MX, nessuna interruzione del flusso email. In modalità gateway, il cambio MX si effettua in poche ore per una PMI su M365. La documentazione indica tuttavia 60 giorni per le implementazioni avanzate (DLP, archiviazione, SIEM). Prevedi diverse settimane per un'organizzazione con 500+ utenti.

-

Suite tutto-in-uno, modulare. Rari sono i fornitori che combinano sicurezza email, archiviazione (da 1 giorno a 99 anni), continuità di servizio, sensibilizzazione, DLP e monitoraggio DMARC in un'unica console. È un elemento differenziante rispetto a Proofpoint (archiviazione tramite partner) e Defender (nessuna continuità né archiviazione dedicata). Da agosto 2025, tre piani (Advanced, Critical, Premium) strutturano l'offerta. Attenzione: URL Protect in tempo reale, sandboxing ed Engage restano moduli complementari a pagamento. Il costo totale può superare significativamente il prezzo base.

-

Ecosistema di integrazioni e API. 60+ integrazioni native nel 2021, arricchite tramite l'Integrations Hub (aprile 2025). I principali strumenti SOC e SIEM sono coperti: CrowdStrike, Splunk, Microsoft Sentinel, Palo Alto Networks, Rapid7, ServiceNow, Netskope, Zscaler, IBM Security. L'API REST 2.0 (l'API 1.0 è stata ritirata a marzo 2025) permette integrazioni personalizzate. L'ecosistema è uno dei più ampi del settore per un SEG.

-

IA su larga scala e governance certificata. 24 000 miliardi di segnali elaborati all'anno, 43 000 organizzazioni clienti. Il Social Graphing tramite ML mappa le abitudini di comunicazione di ogni utente. Risultato: rilevamento di anomalie invisibili ai filtri classici (mittente sconosciuto, stile di scrittura insolito, picco di dominio). Mimecast dichiara 3 volte più rilevamenti BEC rispetto ai metodi tradizionali, con una copertura BEC estesa a 20+ lingue. Nel gennaio 2025, Mimecast è diventato il primo fornitore di cybersicurezza certificato ISO 42001 (gestione dei sistemi di IA).

-

Riconoscimento costante da parte degli analisti e degli utenti. Leader nel Gartner Magic Quadrant for Email Security nel 2024 e 2025. Leader nell'archiviazione aziendale per sei anni consecutivi. Gartner Peer Insights: 4,5/5, 600+ recensioni, 86 % di raccomandazione. TrustRadius: Top Rated 2025 e Buyer's Choice 2026 in tre categorie. G2: Leader in SEG, threat intelligence e protezione email intelligente. Questa convergenza tra analisti e utenti è un indicatore di maturità più affidabile di un singolo report.

-

SLA garantiti finanziariamente e certificazioni di conformità. Tre impegni contrattuali: 100 % di disponibilità dell'elaborazione email, 99 % di rilevamento dello spam con meno dello 0,0001 % di falsi positivi, e ricerca negli archivi in massimo 7 secondi. Lato conformità: ISO 27001, 27018, 27701, 22301, 42001, 14001, SOC 1 e SOC 2 Type II, FIPS 140-2, FedRAMP (moderate per Incydr). Conformità HIPAA/HITECH supportata. Dati europei ospitati a Francoforte (due siti replicati). Opzioni di residenza in Canada, Regno Unito, Sudafrica e Australia.

-

Gestione del rischio umano integrata. Dal 2025, Mimecast si riposiziona come piattaforma di Human Risk Management. Lo Human Risk Command Center (aprile 2025) centralizza telemetria email, collaborazione, endpoint e identità. Ogni collaboratore riceve un punteggio di rischio individuale. Un clic su un link sospetto? Iscrizione automatica a una formazione mirata e restrizione temporanea degli accessi. L'IA Mihra riduce il tempo di risposta agli incidenti di un fattore 7 (dato Mimecast). Elemento differenziante strategico rispetto ai SEG puri, che non hanno visibilità sul comportamento umano globale.

-

Continuità email nativa. Il tuo server Exchange o M365 va in panne? Mimecast fornisce una webmail di emergenza per inviare e ricevere email. Funzionalità integrata, nessuno strumento di terze parti necessario. Né Proofpoint (dipende da partner) né Abnormal Security offrono questo vantaggio. Attenzione: il modulo deve essere attivato in anticipo. Verifica che i tuoi utenti conoscano il portale di emergenza.

⚠️ Limiti e svantaggi da conoscere

Nessuna soluzione è perfetta. Ecco i punti di attrito più frequentemente segnalati dai clienti e dagli analisti.

-

Tariffazione opaca e aumenti aggressivi. Mimecast non pubblica le sue tariffe. Prezzo d'ingresso: circa 3,50 $/utente/mese per 1 000+ utenti. Con i moduli TTP: da 5 a 8 $/utente/mese. Il prezzo varia in base alla dimensione, all'offerta e ai moduli. Numerosi clienti segnalano aumenti dal 5 all'8 % a ogni rinnovo, senza negoziazione facile. Il lock-in contrattuale è reale.

-

Funzionalità avanzate come modulo complementare a pagamento. Scansione URL in tempo reale, sandboxing e formazione Engage sono moduli opzionali. Il costo totale per una protezione completa può salire significativamente. Per confronto, Abnormal Security adotta un approccio API senza questi moduli, con un rilevamento BEC/VEC superiore.

-

Interfaccia di amministrazione in transizione. Navigazione densa, policy a cassetti, curva di apprendimento considerevole. Gli amministratori esperti la padroneggiano, i nuovi impiegano tempo. Un programma di modernizzazione è in corso dal 2023: Workspaces multi-scheda (aprile 2025), navigazione con ricerca integrata (settembre 2025), portale utente riprogettato (giugno 2025). I riscontri sono contrastanti: l'intento è apprezzato, ma persistono rallentamenti. La complessità del modello delle policy, invece, resta invariata.

-

Un supporto a tre velocità. Tre livelli: Basic (12 h), Advanced (6 h, 24/7) e Premium (3 h, TAM dedicato). Tutti includono il telefono 24/7 per le P1. I riscontri divergono fortemente: esperienza fluida in Premium, risposte lente e rinvii alla KB in Basic. Misure correttive sono state adottate nel 2024 (rimozione del call center esternalizzato, riprogettazione del portale). La qualità resta correlata al livello sottoscritto. Il Premium rappresenta un costo aggiuntivo non trascurabile.

-

Rilevamento BEC in ritardo rispetto a Proofpoint. Mimecast è solido sul BEC, ma Proofpoint resta davanti secondo diversi analisti e test indipendenti. Vantaggio Proofpoint: threat intelligence proprietaria e rete di honeypot più estesa. Se gli attacchi mirati sono la tua priorità assoluta, confronta i due in POC.

-

Riscrittura URL: un rischio operativo gestibile. URL Protect riscrive quasi tutti i link delle email in entrata. Ogni clic passa da Mimecast prima del reindirizzamento. Due rischi. Primo: in caso di panne di URL Protect (386 incidenti in 5 anni secondo StatusGator), i link diventano inaccessibili. Secondo: i link monouso (reset password, magic link, callback OAuth) possono essere attivati durante la scansione, rendendoli non validi. Questo problema è documentato da FusionAuth, Auth0 e la community Mimecast. Soluzione: i "Managed URLs" disattivano la riscrittura per dominio, le "Bypass Policies" esentano certi mittenti. Il rischio è gestibile se configuri queste eccezioni in anticipo.

-

Disponibilità: uno SLA marketing da contestualizzare. SLA dichiarato: 100 % sull'elaborazione email. Realtà: 135 incidenti da marzo 2022 (circa 2,8/mese), uptime effettivo del 99,98 % su 90 giorni (IsDown). La maggioranza sono degradazioni minori (rallentamenti, console) o manutenzioni, non panne dell'elaborazione. Lo SLA copre solo l'elaborazione dei messaggi, non la console, URL Protect o i portali. Questo livello è comparabile a Proofpoint e M365. In sintesi: il 100 % è irrealistico in senso stretto, ma il 99,98 % resta solido.

-

Lock-in tecnico in caso di migrazione in uscita. Lasciare Mimecast non è banale. Lo switch DNS (MX, SPF, DKIM) si fa in poche ore. Il vero problema: l'estrazione degli archivi email. Export limitati a 10 GB per lotto, ricerche eDiscovery limitate a 50 000 messaggi. Per archivi di diversi terabyte, prevedi settimane e strumenti di terze parti (Transvault, Essential). Anticipa questo punto prima di firmare.

🔒 Quando Mimecast è stato compromesso: il caso del 2021

Un fornitore di sicurezza email può essere esso stesso violato? Sì. L'incidente SolarWinds del 2021 ha colpito Mimecast e illustra un rischio che ogni organizzazione deve integrare: il supply chain attack.

12 gennaio 2021: Mimecast rivela pubblicamente che un "attore di minacce sofisticato" ha compromesso un certificato digitale utilizzato per connettere i prodotti Mimecast agli ambienti Microsoft 365 tramite Exchange Web Services. Circa il 10 % dei clienti Mimecast utilizzava questo metodo di connessione tramite certificato.

Il vettore di attacco: la backdoor Sunburst, iniettata nel software SolarWinds Orion. Mimecast utilizzava Orion per il monitoraggio di rete. L'attaccante ha sfruttato questa porta nascosta per muoversi lateralmente e accedere al certificato di connessione M365.

L'impatto è stato contenuto. Mimecast ha precisato che un numero "nell'ordine di una decina" di tenant M365 era stato realmente preso di mira. L'attaccante ha avuto accesso a credenziali di account di servizio cifrate (clienti negli Stati Uniti e nel Regno Unito).

Marzo 2021: Mimecast conferma che l'attaccante ha anche scaricato un numero limitato di repository di codice sorgente. L'azienda precisa che il codice era incompleto e insufficiente per costruire o eseguire un servizio Mimecast.

18 gennaio 2021: Microsoft blocca il certificato compromesso su richiesta di Mimecast.

Le misure di remediation sono state sostanziali:

- Rotazione di tutti i certificati e chiavi interessati

- Rafforzamento della cifratura delle credenziali archiviate

- Implementazione di monitoraggio aggiuntivo

- Dismissione di SolarWinds Orion, sostituito da Cisco NetFlow

- Rotazione di tutte le credenziali di dipendenti, sistemi e amministratori

L'attacco è stato attribuito al gruppo NOBELIUM/UNC2452, collegato al servizio di intelligence estero russo (SVR). È lo stesso gruppo responsabile della compromissione di SolarWinds che ha colpito numerose agenzie governative statunitensi.

Nel 2024, la SEC (Securities and Exchange Commission) ha avviato azioni legali contro Mimecast, contestando all'azienda di aver minimizzato l'impatto della compromissione nelle comunicazioni agli investitori. Mimecast ha risolto la questione in via extragiudiziale.

La lezione per gli amministratori: il rischio di supply chain esiste anche con i fornitori di sicurezza più rinomati. Diversifica le tue difese, monitora le connessioni tra servizi, e verifica regolarmente i certificati e gli accessi concessi alle soluzioni di terze parti.

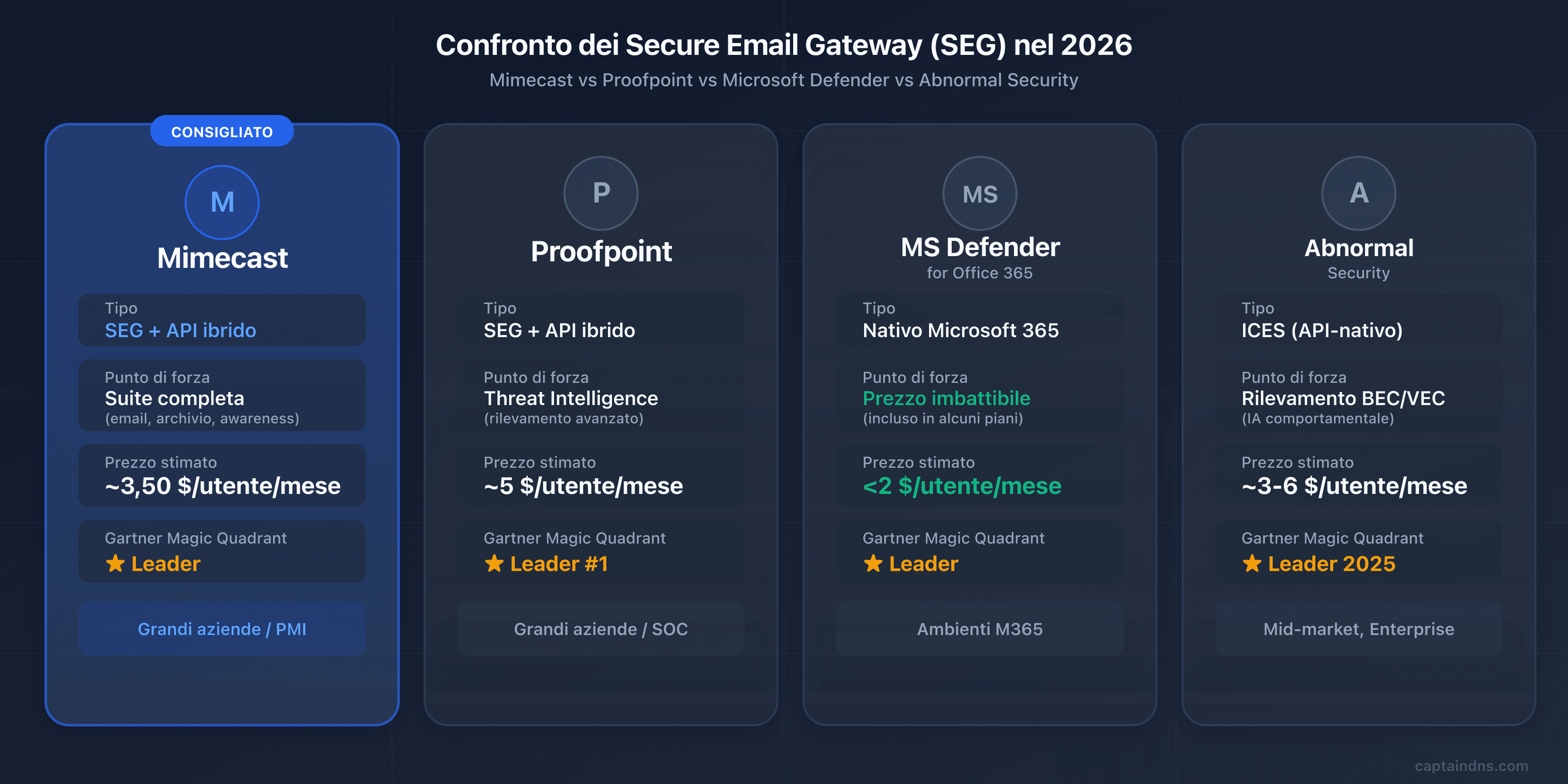

🔄 Confronto dei gateway email: Mimecast, Proofpoint, Microsoft e Abnormal Security

Quale SEG corrisponde al tuo ambiente e al tuo budget? Quattro attori dominano il mercato, ciascuno con un posizionamento distinto.

| Criterio | Mimecast | Proofpoint | Microsoft Defender | Abnormal Security |

|---|---|---|---|---|

| Deployment | Gateway + API (2026) | Gateway + API | Nativo M365 | API-native (senza cambio MX) |

| Rilevamento IA/ML | 24T segnali/anno | Leader threat intelligence | 9,1/10 test indip. | IA comportamentale, social graph |

| Archiviazione | Sì (1g-99 anni) | Tramite partner | Tramite retention M365 | No |

| Sensibilizzazione | Opzionale (Engage) | Opzionale | Incluso (Attack Simulator) | No |

| DMARC | Analyzer integrato | Integrato | No | No |

| Prezzo stimato | ~3,50-8 $/utente/mese | ~4-6 $/utente/mese | meno di 2 €/utente/mese | ~3-6 $/utente/mese |

| Gartner 2025 | Leader | Leader (#1 Execution) | Leader | Leader |

| Ideale per | PMI/medie aziende multi-esigenze | Grandi aziende | Ambienti M365 | Rilevamento BEC/VEC avanzato |

Proofpoint: il riferimento nella threat intelligence

Acquisito da Thoma Bravo nel 2021 per 12,3 miliardi di dollari, Proofpoint è il concorrente diretto di Mimecast nel segmento premium. La sua forza: una threat intelligence proprietaria alimentata da una rete di honeypot, partnership con le forze dell'ordine, e un team di ricerca dedicato che segue i gruppi di attaccanti individualmente.

Proofpoint domina nel rilevamento degli attacchi BEC e del phishing mirato. Gartner 2025 lo posiziona primo sull'asse Execution. Il suo posizionamento è chiaramente orientato alle grandi aziende (settori finanziario, sanitario, governativo).

Di contro, Proofpoint è il SEG più costoso del mercato (da 4 a 6 dollari per utente al mese, se non di più per le offerte complete), e la sua interfaccia è altrettanto complessa di quella di Mimecast. Per un'analisi approfondita di Proofpoint (architettura Nexus AI, configurazione DNS, incidente EchoSpoofing 2024), consulta la nostra guida completa a Proofpoint.

La soluzione nativa di Microsoft per la sicurezza email

Se la tua organizzazione è full Microsoft 365, Defender for Office 365 è la scelta più naturale. Nessun cambio di MX, nessuna integrazione di terze parti: la protezione è nativa e attivata nel tuo tenant esistente.

I test indipendenti gli attribuiscono un punteggio di 9,1/10 nel rilevamento. L'Attack Simulator (simulazioni di phishing) è incluso nel Plan 2. Il prezzo è imbattibile: spesso meno di 2 euro per utente al mese, se non incluso nelle licenze E5.

Il limite: Defender for Office 365 è uno strumento M365. Se utilizzi Google Workspace, un server Exchange on-premise, o un ambiente ibrido, non copre questi casi. L'archiviazione, la continuità email e il monitoraggio DMARC non sono integrati.

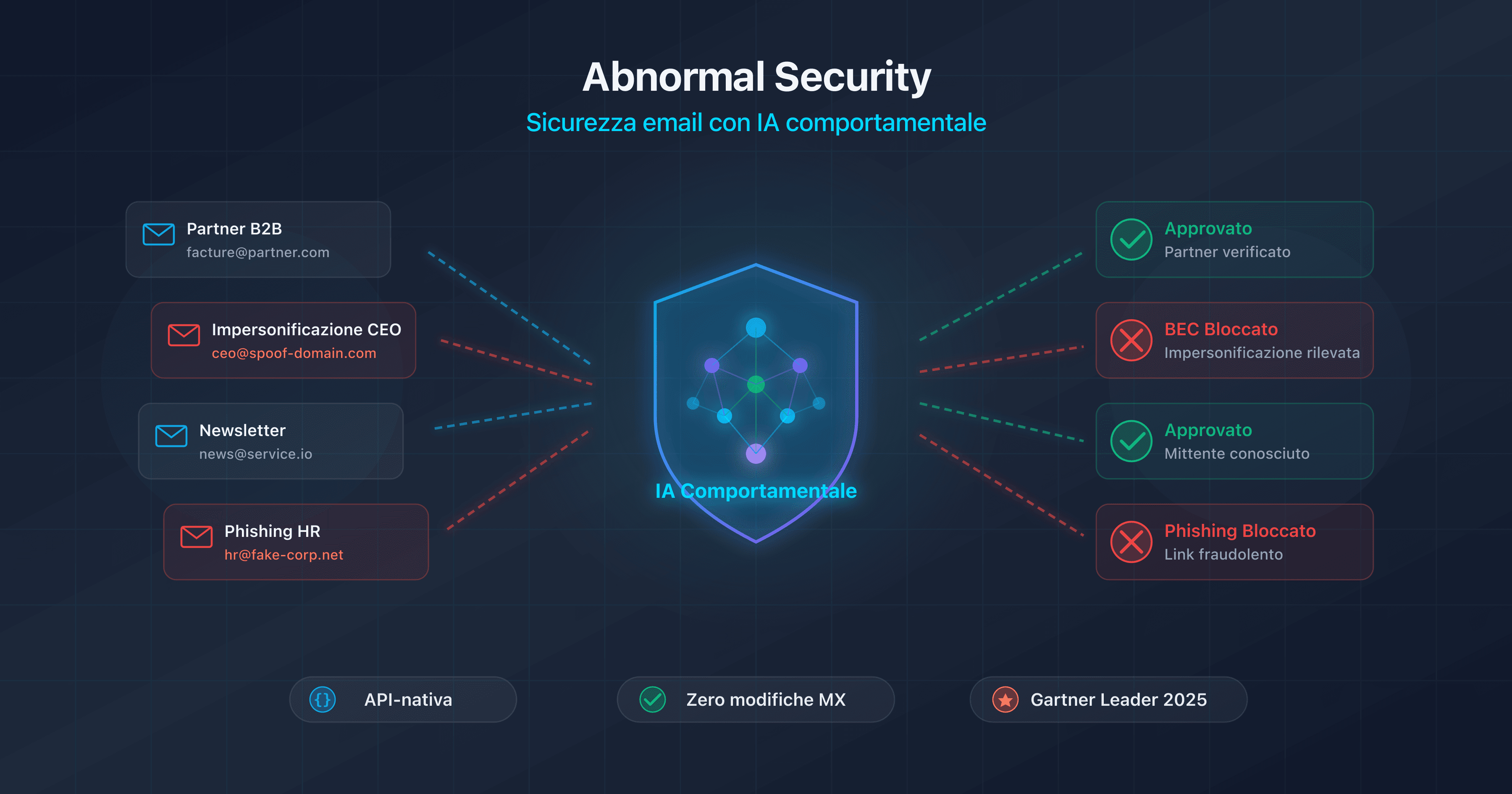

Abnormal Security: l'approccio comportamentale

Fondata nel 2018 a San Francisco da ex dipendenti di Twitter specializzati in IA, Abnormal Security rappresenta la nuova generazione della sicurezza email (vedi la nostra guida completa su Abnormal Security). Valutata a 5,1 miliardi di dollari nel 2024, l'azienda conta più di 2 400 clienti.

A differenza dei SEG tradizionali, Abnormal funziona esclusivamente tramite API (Microsoft Graph, Google Workspace). Nessun cambio MX, deployment in pochi minuti. Il suo motore di IA comportamentale costruisce un profilo unico per dipendente e contatto esterno: stile di scrittura, orari, relazioni commerciali. Le anomalie invisibili ai filtri classici vengono rilevate.

La sua forza principale: il rilevamento BEC e VEC (vendor email compromise). Gli attacchi BEC non contengono né link malevoli né allegati. Risultato: quasi irrilevabili dai SEG basati su firme. Abnormal eccelle anche nel rilevamento di account compromessi (account takeover) e nella remediation automatica.

In compenso, Abnormal non sostituisce tutte le funzioni di un SEG completo: nessuna archiviazione email, nessun DLP in uscita, nessuna continuità email, nessuna riscrittura URL in tempo reale. Molte organizzazioni lo utilizzano in complemento a Microsoft Defender o a un SEG esistente, per coprire i punti ciechi sugli attacchi sociali.

🎯 Quando conviene scegliere Mimecast?

Il SEG giusto dipende dalla tua infrastruttura, dal tuo budget e dalle tue priorità di sicurezza. Ecco i casi in cui Mimecast si giustifica, e quelli in cui un'alternativa sarà più pertinente.

Mimecast è adatto se:

- Sei una PMI o media azienda che vuole centralizzare sicurezza email, archiviazione, continuità e sensibilizzazione in un'unica piattaforma

- Hai obblighi di conformità (GDPR, HIPAA, SOX) che richiedono un'archiviazione a lungo termine inalterabile e un audit trail completo

- Il tuo ambiente è ibrido (non full Microsoft): Exchange on-premise, Google Workspace, o un mix di piattaforme

- Hai bisogno di un monitoraggio DMARC integrato per pilotare la tua progressione verso

p=rejectsenza strumenti di terze parti - Gestisci diverse piattaforme di messaggistica (M365 + Google Workspace + on-premise) e vuoi una protezione unificata

Mimecast non è la scelta migliore se:

- Il tuo budget è limitato: Microsoft Defender for Office 365 è nettamente meno caro per gli ambienti M365

- Il tuo ambiente è full M365 e le tue esigenze si limitano al filtraggio standard: Defender copre le minacce comuni. Resta in ritardo su archiviazione a lungo termine, continuità in caso di panne M365, monitoraggio DMARC e report forensici. Per un'esigenza basilare, è sufficiente. Per una postura esigente, un SEG dedicato mantiene la sua pertinenza.

- Il rilevamento BEC/VEC è la tua posta in gioco principale e accetti di rinunciare alla protezione pre-consegna, all'archiviazione e al DLP: Abnormal Security eccelle sugli attacchi comportamentali. Attenzione: funzionamento post-consegna unicamente. La combinazione Defender + Abnormal è popolare ma non copre tutte le esigenze di un SEG completo.

- Ti rivolgi alle grandissime aziende (10 000+ utenti) con esigenze avanzate di threat intelligence: Proofpoint ha un vantaggio storico su questo segmento. Base installata nel Fortune 500, team di ricerca dedicato. La differenza si riduce, ma Proofpoint resta il riferimento per i SOC più esigenti.

🖥️ Guida al deployment passo dopo passo

Hai scelto Mimecast? Ecco i cinque passaggi concreti per implementarlo sul tuo dominio senza interrompere il servizio.

Passaggio 1: inventario DNS attuale

Prima di qualsiasi modifica, documenta lo stato attuale dei tuoi record DNS. Utilizza gli strumenti CaptainDNS per un audit:

- Record MX attuali: verso quali server puntano?

- Record SPF: quali include e meccanismi sono già presenti? Quanti lookup DNS consumi?

- Record DKIM: quali selettori sono attivi? Quale lunghezza di chiave?

- Record DMARC: quale policy è in vigore (none, quarantine, reject)?

Documenta anche tutte le fonti di invio legittime del tuo dominio: server principale, piattaforma marketing (Mailchimp, HubSpot), transazionale (SendGrid, Mailgun), CRM (Salesforce), ticket (Zendesk), ecc. Ciascuna dovrà essere autenticata nella tua nuova configurazione.

Passaggio 2: configurazione della console Mimecast

Nella console di amministrazione Mimecast:

- Aggiungi il tuo dominio e verificane la proprietà

- Configura la connessione verso il tuo server email di destinazione (M365, Google Workspace, Exchange)

- Imposta la sincronizzazione della directory utenti (Active Directory, Azure AD, LDAP)

- Definisci le policy di sicurezza di base (livelli anti-spam, azioni sui malware, gestione della quarantena)

- Configura le notifiche amministratore e i report

Passaggio 3: cambio dei record MX

È il passaggio più critico. Effettualo preferibilmente fuori dalle ore di punta (la mattina presto o nel weekend).

- Elimina tutti i record MX esistenti del tuo dominio

- Aggiungi i due MX Mimecast della tua regione con priorità 10

- Attendi la propagazione DNS (da pochi minuti a qualche ora a seconda del TTL dei tuoi vecchi MX)

- Verifica con

dig MX captaindns.com +shortche solo gli MX Mimecast compaiano

Non conservare alcun vecchio MX, nemmeno come backup con una priorità alta. Un MX residuo è una porta nascosta che permette di aggirare il filtraggio Mimecast.

Passaggio 4: SPF, DKIM, DMARC

Configura i tre livelli di autenticazione in quest'ordine:

- SPF: aggiungi l'include regionale Mimecast (non il globale!). Verifica che il totale dei lookup resti sotto i 10. Utilizza il verificatore SPF CaptainDNS.

- DKIM: crea la definizione di firma nella console Mimecast, pubblica la chiave pubblica nel DNS, poi attiva la firma. Testa con il verificatore DKIM CaptainDNS.

- DMARC: inizia con

p=noneper il monitoraggio. Non passare mai direttamente ap=rejectsenza aver osservato i report per almeno 2 settimane.

Passaggio 5: verifica e monitoraggio

Una volta che tutto è in posizione:

- Invia email di test da ogni fonte di invio legittima (server principale, marketing, transazionale)

- Verifica gli header delle email ricevute: SPF, DKIM e DMARC devono tutti mostrare

pass - Monitora i report DMARC per 2-4 settimane

- Attiva progressivamente le protezioni avanzate (TTP, DLP, Internal Email Protect)

- Innalza la policy DMARC verso

p=quarantinepoip=rejectdopo 4-8 settimane di monitoraggio pulito

🔍 Verificare che Mimecast funzioni correttamente

Implementare non è tutto. Come sapere che la protezione è realmente attiva? Ecco i comandi e le verifiche da effettuare.

Verifica dei record DNS:

# Verificare gli MX

dig MX captaindns.com +short

# Verificare l'SPF

dig TXT captaindns.com +short | grep spf

# Verificare il DKIM

dig TXT mimecast20260402._domainkey.captaindns.com +short

# Verificare il DMARC

dig TXT _dmarc.captaindns.com +short

Per una verifica più approfondita, analizza gli header delle email ricevute. Ecco cosa devi trovare nell'header Authentication-Results:

spf=pass: il tuo record SPF include correttamente i server Mimecastdkim=pass: la firma DKIM è attiva e la chiave pubblica è correttamente pubblicatadmarc=pass: l'allineamento SPF o DKIM (o entrambi) funziona con la tua policy DMARC

Verifica anche la presenza dell'header X-Mimecast-Spam-Score, che conferma che l'email è effettivamente passata da Mimecast. Gli header Received devono mostrare un passaggio dai server Mimecast prima della consegna al tuo server email.

Utilizza l'analizzatore di header email di CaptainDNS per decodificare automaticamente queste informazioni e identificare eventuali problemi.

⛔ Trappole comuni da evitare

Un deployment Mimecast mal configurato può essere peggio di nessun SEG. Ecco gli errori che vediamo più spesso, e come evitarli.

-

Dimenticare di eliminare i vecchi MX. È l'errore numero uno. Se un MX punta ancora al tuo vecchio server (Exchange, Google), i mittenti potranno consegnare direttamente, aggirando totalmente il filtraggio Mimecast. Verifica con

dig MXche nessun MX residuo sussista. -

Non bloccare il connettore M365. Dopo aver reindirizzato i tuoi MX verso Mimecast, configura imperativamente regole di trasporto in Microsoft 365 (o un connettore dedicato) per accettare email in entrata solo dagli indirizzi IP Mimecast. Senza questa protezione, un attaccante che conosce il tuo dominio Exchange Online (*.mail.protection.outlook.com) può inviare email direttamente alle tue caselle, aggirando totalmente il filtraggio. È la falla di configurazione più frequente in ambiente M365 associato a un SEG.

-

Utilizzare l'include SPF globale invece del regionale. L'include

_netblocks.mimecast.comconsuma 8 lookup da solo. Con gli altri servizi nel tuo SPF, supererai il limite di 10 e otterrai un PermError SPF, che equivale a non avere SPF affatto. Utilizza l'include regionale (1 lookup). -

Attivare DMARC con

p=rejectsenza aver testato DKIM. Se la firma DKIM non è configurata correttamente o se la chiave pubblica non è pubblicata, le tue stesse email legittime verranno rifiutate dai destinatari. Consulta la nostra guida DKIM fail: cause e correzioni per diagnosticare i problemi comuni. Resta inp=nonefinché i report non confermano che tutto passa. -

Ignorare la riscrittura URL nei template interni. URL Protect riscrive tutti i link, compresi quelli delle tue newsletter, email transazionali e firme email. I link di tracking marketing, i pixel di tracciamento e gli URL dinamici possono rompersi. Configura delle eccezioni URL nella console Mimecast per i tuoi domini di fiducia.

-

Non formare gli utenti sui banner Mimecast. Mimecast aggiunge banner di avviso alle email provenienti dall'esterno o da nuovi contatti. Se gli utenti non comprendono questi banner, li ignorano sistematicamente, riducendo l'efficacia della protezione. Comunica il significato di ogni banner.

-

Trascurare la configurazione della continuità email. Uno dei vantaggi di Mimecast è la continuità di servizio in caso di panne del tuo server email. Ma questa funzionalità deve essere configurata in anticipo (accesso utenti, policy di fallback). Se non la attivi, perdi questo vantaggio in caso di panne.

-

Ignorare i fallimenti DKIM body hash sulle email in entrata. Mimecast disassembla ogni messaggio per ispezionarlo, poi lo riassembla. Questo processo rompe sistematicamente la firma DKIM del mittente originale (il body hash non corrisponde più dopo la riscrittura URL o l'inserimento di banner). È normale e previsto. La soluzione: configurare Mimecast come ARC sealer di fiducia nel tuo tenant M365 (vedi la sezione Configurazione DNS). Se vedi fallimenti

dkim=fail (body hash did not verify)negli header, verifica prima che l'ARC sia ben configurato prima di cercare un problema lato mittente.

📋 Piano d'azione in 10 passaggi

Pronto per il deployment? Ecco la sequenza completa, dall'audit iniziale alla policy DMARC p=reject.

- Audita la tua postura email attuale (MX, SPF, DKIM, DMARC) con gli strumenti CaptainDNS

- Valuta l'esigenza: SEG completo o filtraggio basilare? Confronta Mimecast, Proofpoint, Defender e Abnormal Security in base al tuo ambiente

- Richiedi un POC Mimecast (il periodo di prova dura tipicamente 30 giorni)

- Configura il dominio e le policy nella console Mimecast, con sincronizzazione della directory

- Migra i record MX (fuori dalle ore di punta), eliminando tutti i vecchi MX

- Aggiungi l'include SPF regionale e verifica il numero totale di lookup DNS

- Attiva la firma DKIM nella console e pubblica la chiave pubblica nel DNS

- Implementa DMARC in modalità monitoraggio (

p=none) e monitora i report per 2-4 settimane - Attiva le protezioni avanzate (TTP URL/Attachment/Impersonation Protect, DLP, Internal Email Protect)

- Innalza progressivamente la policy DMARC verso

p=rejectdopo 4-8 settimane di monitoraggio pulito

📚 Guide ai gateway email

Questa analisi fa parte della nostra serie sulle soluzioni di sicurezza email enterprise:

- Mimecast Secure Email Gateway (questo articolo): architettura, configurazione DNS, confronto e piano d'azione

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 e configurazione DNS

- Abnormal Security: IA comportamentale, deployment API, Attune 1.0

- Cisco Secure Email Gateway: CES cloud gateway, eredità Ironport, uscita dal Gartner 2025 e piano di migrazione

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) e DMARC Management

FAQ

Mimecast sostituisce il mio server email?

No. Mimecast è un gateway di sicurezza, non un server di posta. Il tuo server email (Microsoft 365, Google Workspace, Exchange on-premise) resta al suo posto. Mimecast si interpone tra Internet e il tuo server: filtra il traffico in entrata e in uscita, poi trasmette i messaggi approvati alla tua infrastruttura esistente. Continui a utilizzare Outlook, Gmail, o il tuo client abituale come prima.

Quanto costa Mimecast?

Mimecast non pubblica un listino prezzi ufficiale. Il prezzo d'ingresso si colloca intorno ai 3,50 dollari per utente al mese per le grandi organizzazioni (1 000+ utenti) sull'offerta base. Per le PMI o le offerte che includono i moduli TTP, prevedi da 5 a 8 dollari per utente al mese. Il prezzo varia in base alla dimensione dell'organizzazione e ai moduli scelti. Le funzionalità avanzate (URL Protect, Attachment Protect, Engage, Archive) sono spesso moduli complementari fatturati a parte. Aspettati aumenti dal 5 all'8 % ai rinnovi. Richiedi un preventivo personalizzato e confronta con Defender (meno di 2 euro per M365) e Abnormal Security (da 3 a 6 dollari, specializzato nel rilevamento BEC/VEC).

Mimecast funziona con Google Workspace?

Sì. Mimecast supporta Google Workspace in modalità gateway (reindirizzamento MX) e tramite integrazione API. La configurazione prevede la modifica degli MX del tuo dominio affinché puntino a Mimecast, la configurazione del routing nella console Google Admin, e l'autenticazione SPF/DKIM. Mimecast sincronizza anche la directory Google Workspace per applicare policy per utente o per gruppo.

Cosa succede se Mimecast va in panne?

In caso di panne di Mimecast, le email in entrata restano in coda presso i server mittenti (il protocollo SMTP prevede tentativi di reinvio per 24-72 ore). Lato utenti, il modulo di continuità email di Mimecast fornisce un'interfaccia web di emergenza per inviare e ricevere messaggi. Un rischio specifico: i link riscritti da URL Protect possono diventare inaccessibili durante la panne.

Mimecast è conforme al GDPR?

Sì. Mimecast dispone di data center in Europa (Regno Unito, Germania) e permette di scegliere la regione di archiviazione per i dati. L'azienda è certificata ISO 27001, SOC 2 Type 2, e propone un Data Processing Agreement (DPA) conforme al GDPR. L'archiviazione è cifrata, e i diritti di accesso, rettifica e cancellazione dei dati personali sono supportati.

Come migrare da un altro SEG a Mimecast?

La migrazione avviene principalmente a livello DNS. Configura prima Mimecast in parallelo (dominio, policy, directory), poi effettua lo switch degli MX verso Mimecast. Il cambio è quasi istantaneo: non appena gli MX si propagano, il traffico viene reindirizzato. Se migri da Proofpoint o un altro SEG, ricorda di aggiornare simultaneamente l'SPF (sostituendo l'include del vecchio fornitore con quello di Mimecast) e di riconfigurare DKIM.

Mimecast può funzionare senza cambio MX (modalità API)?

Sì, dal 2026. Mimecast propone un deployment tramite API con Microsoft 365 che non richiede alcuna modifica ai record MX. Il motore di rilevamento è identico alla modalità gateway, con un rilevamento BEC tre volte superiore. Questa modalità è ideale per le organizzazioni che non vogliono toccare il loro flusso MX o che desiderano testare Mimecast senza impatto sulla produzione.

Qual è la differenza tra Mimecast e Microsoft Defender for Office 365?

Defender è nativo di M365 (nessun cambio DNS), meno caro (meno di 2 euro per utente), e sufficiente per la maggioranza degli ambienti Microsoft. Mimecast è una soluzione di terze parti indipendente dal fornitore email, con funzionalità assenti in Defender: archiviazione a lungo termine, continuità email, DMARC Analyzer integrato, e supporto multi-piattaforma (M365 + Google Workspace + on-premise). Se sei full M365, Defender è spesso il miglior rapporto qualità-prezzo.

Come gestisce Mimecast la cifratura email?

Mimecast propone un modulo di cifratura (Secure Messaging) che permette di inviare email cifrate senza che il destinatario abbia bisogno di un software specifico. L'email viene archiviata sul portale Mimecast e il destinatario riceve una notifica con un link sicuro. La cifratura TLS viene applicata automaticamente per le connessioni server-to-server quando il server destinatario lo supporta.

Mimecast archivia tutte le email automaticamente?

Se il modulo di archiviazione è attivato, sì: tutte le email in entrata, in uscita e interne vengono archiviate automaticamente. La retention è configurabile da 1 giorno a 99 anni. Ogni email è conservata in tripla copia geograficamente distribuita, con integrità garantita. L'archiviazione è indipendente dal tuo server email: anche se elimini un'email in Outlook, la copia archiviata resta intatta.

L'incidente SolarWinds è stato risolto?

Sì. L'incidente è stato completamente rimediato nel 2021. Mimecast ha effettuato la rotazione di tutti i certificati e le credenziali compromesse, rafforzato la cifratura delle credenziali archiviate, dismesso SolarWinds Orion (sostituito da Cisco NetFlow), e implementato un monitoraggio rafforzato. L'attaccante (NOBELIUM) ha avuto accesso solo a un numero molto limitato di tenant M365 e a codice sorgente incompleto. Nessuno sfruttamento ulteriore è stato segnalato.

Mimecast blocca email legittime (falsi positivi)?

Come ogni SEG, Mimecast può occasionalmente bloccare email legittime. Il tasso di falsi positivi è generalmente basso, ma dipende dalla sensibilità delle policy configurate. Le email bloccate vengono poste in quarantena e sono accessibili a utenti e amministratori. Puoi creare liste di autorizzazione per mittente, dominio o indirizzo IP, e regolare le soglie di rilevamento. Monitora la quarantena regolarmente nelle prime settimane dopo il deployment.

Glossario

-

SEG (Secure Email Gateway): gateway di sicurezza email che filtra il traffico in entrata e in uscita tra Internet e il server di posta. Il SEG analizza ogni messaggio (spam, malware, phishing) prima di trasmetterlo al destinatario.

-

Record MX (Mail Exchanger): record DNS che indica i server responsabili della ricezione delle email per un dominio. Implementare Mimecast implica reindirizzare gli MX verso i server Mimecast.

-

SPF (Sender Policy Framework): protocollo di autenticazione email che elenca i server autorizzati a inviare email per un dominio. Il record SPF è un record TXT nel DNS, limitato a 10 lookup ricorsivi.

-

DKIM (DomainKeys Identified Mail): protocollo di autenticazione che firma crittograficamente le email. La chiave pubblica è pubblicata nel DNS, permettendo al destinatario di verificare l'integrità e l'origine del messaggio.

-

DMARC (Domain-based Message Authentication, Reporting and Conformance): protocollo che verifica l'allineamento tra il dominio From e i domini autenticati da SPF e DKIM. DMARC definisce la policy da applicare in caso di fallimento (none, quarantine, reject).

-

Sandboxing: tecnica di analisi che esegue un file sospetto in un ambiente isolato e sicuro per osservarne il comportamento. Permette di rilevare le minacce zero-day senza firma nota.

-

BEC (Business Email Compromise): tipo di frode via email in cui l'attaccante si fa passare per un dirigente o un partner di fiducia per ottenere un bonifico, dati sensibili o un accesso al sistema. Le perdite globali dovute al BEC superano i 55 miliardi di dollari secondo l'FBI.

-

Phishing: tecnica di attacco che utilizza email fraudolente per indurre le vittime a divulgare informazioni sensibili (credenziali, dati bancari) o a installare un malware. Il phishing mirato (spear phishing) prende di mira individui specifici.

-

DLP (Data Loss Prevention): insieme di tecnologie che rilevano e impediscono la fuga di dati sensibili via email, file o altri canali. Il DLP di Mimecast scansiona le email in uscita per bloccare l'invio non autorizzato di informazioni riservate.

-

eDiscovery: processo di ricerca ed estrazione di dati elettronici nell'ambito di procedimenti giudiziari o indagini interne. L'archiviazione Mimecast facilita l'eDiscovery grazie alla sua ricerca rapida e alle sue funzioni di litigation hold.

-

Anycast: tecnica di routing di rete che permette a diversi server geograficamente distribuiti di condividere lo stesso indirizzo IP. La richiesta viene automaticamente indirizzata al server più vicino, riducendo la latenza.

-

TTP (Targeted Threat Protection): suite di protezione avanzata di Mimecast comprendente tre moduli: URL Protect (riscrittura e scansione dei link), Attachment Protect (sandboxing degli allegati), e Impersonation Protect (rilevamento dell'impersonificazione).

-

Zero-day: vulnerabilità software sconosciuta al fornitore e per la quale non esiste alcuna correzione. Gli attacchi zero-day sfruttano queste falle prima che vengano corrette, rendendo inefficaci le difese basate su firme.