Cisco Secure Email Cloud Gateway (CES): architettura SaaS, DNS iphmx.com e migrazione ESA

Di CaptainDNS

Pubblicato il 17 aprile 2026

- ☁️ Cisco Secure Email Cloud Gateway (CES) è l'opzione predefinita per ogni nuovo deployment Cisco nel 2026. SaaS operato da Cisco, MX reindirizzati verso

iphmx.com(regioni NA, EU, APJ), motore AsyncOS condiviso e threat intelligence Talos. Cisco spinge attivamente i suoi clienti ESA verso CES dal 2020-2021. - 🏛️ ESA (ex-Ironport, appliance on-premise) passa in modalità legacy. Ancora rilevante per casi precisi (air-gap, sovranità stretta, parco installato da ammortizzare), ma Cisco non comunica più su nuovi deployment di appliance.

- 🔌 ETD (Email Threat Defense) è il complemento API post-delivery su Microsoft 365, la risposta di Cisco ad Abnormal Security. Deployment OAuth in pochi minuti, nessuna modifica MX, spesso impilato su CES o su Defender.

- 📉 Rimosso dal Gartner Magic Quadrant Email Security pubblicato il 16 dicembre 2024, ancora assente nel 2025. Un segnale strategico forte rispetto ai Leader Proofpoint, Mimecast, Microsoft, Abnormal e KnowBe4.

- 🚨 CVE-2025-20393 (CVSS 10.0): zero-day RCE non autenticata sull'AsyncOS Spam Quarantine (CES come ESA sono colpiti, stesso OS), sfruttata dall'attore UAT-9686 legato alla Cina da fine novembre 2025. Inserita nel catalogo KEV della CISA con scadenza il 24 dicembre 2025.

- ✅ Quando scegliere CES: impronta Cisco significativa (Secure Firewall, Secure Endpoint, Umbrella), volontà di consolidare su un SaaS operato da Cisco, migrazione M365 con vincoli di residenza regionale. Altrimenti, Proofpoint, Mimecast o la combinazione Defender più Abnormal restano spesso più pertinenti.

Nel 2026, Cisco Secure Email è diventato prima di tutto un SaaS. Il Cloud Gateway (CES) è l'opzione che Cisco spinge per ogni nuovo cliente dal 2020-2021, e la maggioranza dei rinnovi mid-market o enterprise avviene oggi uscendo dalle appliance ESA storiche per passare agli host iphmx.com. Le appliance Email Security Appliance restano attive presso molti clienti storici, ma la roadmap di prodotto, la comunicazione commerciale e gli sforzi di integrazione (XDR, Talos, ETD) sono orientati all'offerta cloud.

Questo riposizionamento si legge anche nei numeri di mercato. Secondo Datanyze, 12.160 organizzazioni usano ancora Cisco Secure Email nel mondo, per una quota del segmento email dello 0,06 % contro le 87 della Fortune 100 rivendicate da Proofpoint. Lo stesso anno in cui Cisco Talos comunica 600 miliardi di email analizzate al giorno, Gartner pubblica il suo Magic Quadrant Email Security Platforms del 16 dicembre 2024 senza inserire Cisco, segnale strategico di una traiettoria in declino che Proofpoint riprende esplicitamente nelle sue comunicazioni di marketing.

La storia è però quella di un pioniere. Ironport è stata fondata nel 2000 a San Bruno, in California. Le sue appliance antispam bianche hanno equipaggiato la maggior parte delle grandi aziende negli anni 2000. Il 4 gennaio 2007, Cisco annuncia l'acquisizione per 830 milioni di dollari, un'operazione che si chiude nel terzo trimestre fiscale 2007. Il 26 novembre 2012, Ironport passa ufficialmente al listino Cisco, segnando la fine di un brand e l'inizio di una lunga fase di consolidamento nel portafoglio Cisco Secure, seguita dalla migrazione progressiva delle appliance al SaaS CES.

Questa guida copre tutto ciò che un amministratore IT o un CISO deve sapere nel 2026, con CES come filo conduttore: l'architettura tecnica dettagliata del Cloud Gateway (onboarding, regioni iphmx.com, tenant condivisi o dedicati, integrazione M365 e Google Workspace), la configurazione DNS completa (MX, SPF, DKIM, DMARC), i casi residui ESA, il complemento ETD, l'uscita dal Gartner MQ, la zero-day CVE-2025-20393 che colpisce AsyncOS e quindi sia CES che ESA, un confronto con Mimecast, Proofpoint, Microsoft Defender e Abnormal Security, e un piano di deployment CES in cinque fasi con la variante migrazione ESA verso CES.

Che tu stia preparando un deployment CES su un perimetro M365, operando ancora una base ESA da migrare o valutando un'uscita verso un'alternativa, troverai qui gli elementi fattuali per decidere senza pregiudizi.

Verifica i tuoi record email

📌 La svolta verso il Cloud Gateway di Cisco Secure Email

Cisco Secure Email è il gateway di sicurezza email di Cisco, erede diretto del prodotto Ironport acquisito nel 2007 per 830 milioni di dollari. Nel 2026, l'offerta si declina in tre prodotti, ma il loro peso strategico è molto diverso: Cisco Secure Email Cloud Gateway (CES) è il SaaS principale, spinto come opzione predefinita per ogni nuovo deployment; Cisco Secure Email Gateway (ESA, appliance on-premise) è diventato un'opzione storica destinata a casi residui; Cisco Secure Email Threat Defense (ETD) è un complemento API moderno per Microsoft 365. Comprendere questa gerarchia è indispensabile per valutare l'offerta nel 2026 ed evitare scelte disallineate con la strategia di prodotto di Cisco.

In questo schema, CES appare come topologia principale (opzione predefinita per i nuovi deployment SaaS con reindirizzamento MX verso iphmx.com), mentre l'ESA on-premise resta documentato per i deployment storici o per i casi di sovranità, e l'ETD è presentato come livello API complementare.

Dall'appliance Ironport all'ESA e poi al cloud: richiamo 2000-2021

Ironport Systems è stata fondata nel 2000 a San Bruno, in California, da Scott Banister e Scott Weiss. L'azienda si è imposta prima sul mercato della reputazione IP con SenderBase, poi sul segmento delle appliance antispam vendendo ai grandi conti apparati dedicati al filtraggio del traffico SMTP in entrata. Le appliance serie C (Ironport C-Series) sono diventate riferimento nelle sale server di banche, pubbliche amministrazioni e operatori telco a metà anni 2000.

Il 4 gennaio 2007, Cisco annuncia l'acquisizione di Ironport per 830 milioni di dollari in contanti e azioni. L'operazione si chiude nel terzo trimestre fiscale 2007 di Cisco. Obiettivo dichiarato: integrare la sicurezza email e web di Ironport nel portafoglio Cisco Security, accanto ai firewall PIX e agli IDS Cisco. Per cinque anni ancora il brand Ironport viene conservato, con appliance ancora marchiate Ironport vendute con referenza commerciale Cisco.

Il 26 novembre 2012, Cisco ufficializza il passaggio completo dei prodotti Ironport sul suo listino, con referenze Cisco pure. Il brand Ironport scompare progressivamente dai materiali commerciali, anche se il nome resta usato dagli amministratori storici e compare ancora nei percorsi DNS (iphmx.com per Ironport Hosted MX, con iphmx come contrazione mnemonica di quella filiazione, conservata dal SaaS CES attuale).

Parallelamente, Cisco lancia Cisco Cloud Email Security (CES) per portare l'offerta Ironport in un modello SaaS operato dai suoi stessi datacenter. CES adotta gli host MX iphmx.com e riutilizza il motore AsyncOS delle appliance, cosa che facilita la migrazione tecnica delle ESA esistenti al cloud Cisco.

Il rebrand Cisco Secure del 2021 e la spinta al cloud

Nel 2021, Cisco realizza una revisione globale del proprio brand di sicurezza sotto l'ombrello Cisco Secure. I prodotti di sicurezza vengono rinominati per coerenza: Cloud Email Security diventa Cisco Secure Email Cloud Gateway e viene presentata da quel momento come l'opzione raccomandata per ogni nuovo cliente; Email Security Appliance diventa Cisco Secure Email Gateway (ESA) e scivola in una postura di legacy; AMP for Endpoints diventa Cisco Secure Endpoint, Umbrella mantiene il nome ma entra nella famiglia Cisco Secure. Questa revisione di marketing accompagna il consolidamento tecnico attorno alla piattaforma SecureX, che sparirà tre anni dopo a favore di Cisco XDR.

Per l'amministratore email, questo rebrand non ha cambiato la realtà tecnica: AsyncOS resta il sistema operativo comune a CES e alle ESA, gli MX restano ospitati su iphmx.com, i profili DKIM si configurano sempre dalla stessa console. Ma la comunicazione commerciale si è allineata su «Cisco Secure Email» per l'insieme, con CES come spina dorsale SaaS, e il termine Ironport è sparito dal vocabolario ufficiale di Cisco.

In pratica, i team Cisco Account Manager spingono CES per ogni nuovo deployment e propongono CES in sostituzione ai rinnovi ESA. Un amministratore che arriva nel 2026 su un progetto Cisco Secure Email nuovo lavorerà quasi esclusivamente con CES e considererà l'ESA come opzione di fallback o eredità da documentare.

I tre prodotti nel 2026, con CES come filo conduttore

Nel 2026, Cisco commercializza tre prodotti distinti con il brand Cisco Secure Email. La loro gerarchia strategica non è neutra e condiziona le scelte architetturali corrette:

- Cisco Secure Email Cloud Gateway (CES): opzione principale, filo conduttore di questo articolo. SaaS operato da Cisco nei propri datacenter regionali, motore AsyncOS condiviso. Il cliente reindirizza i suoi record MX verso host

iphmx.comcorrispondenti alla sua regione (NA, EU, APJ), Cisco filtra il traffico e poi inoltra al server email reale (Microsoft 365, Google Workspace, Exchange on-premise). Onboarding pilotato dal portale Cisco, nessuna infrastruttura da amministrare sul lato cliente. È la via proposta come predefinita per ogni nuovo progetto Cisco Secure Email. - Cisco Secure Email Gateway (ESA, storico): appliance on-premise fisica (referenze C600, C400, ecc.) o virtuale (vESA su VMware, AWS, Azure, GCP), erede diretto delle Ironport C-Series. Il cliente ospita e amministra le appliance. Modello ormai trattato come legacy da Cisco: pertinente solo per casi molto specifici (sovranità stretta, ambiente air-gap, parco installato da ammortizzare). Per un nuovo deployment senza vincolo regolamentare forte, Cisco orienta sistematicamente verso CES.

- Cisco Secure Email Threat Defense (ETD): API Microsoft 365 post-delivery, complemento moderno. Nessuna modifica MX. Cisco si collega via Microsoft Graph API, legge i messaggi dopo la consegna nelle caselle e può rimediare automaticamente alle minacce identificate. Risposta di Cisco al modello ICES reso popolare da Abnormal Security. Funziona solo con Microsoft 365, non con Google Workspace né Exchange on-premise. Spesso impilato su CES per raddoppiare la detection, o su Microsoft Defender per i clienti che non vogliono un gateway in frontale.

I tre prodotti condividono la threat intelligence Talos e possono coesistere, ma il centro di gravità si è spostato su CES. Un profilo tipico nel 2026: CES per il flusso in entrata, ETD come livello API sui tenant M365 più esposti, ed eventualmente una o due ESA residue su siti isolati in attesa di dismissione.

🏢 Cisco e la sicurezza email: l'azienda in breve

Cisco Systems, Inc. è stata fondata nel 1984 a San José da Leonard Bosack, Sandy Lerner e Richard Troiano. L'azienda ha costruito il suo impero su router e switch di rete prima di diversificare. Nel 2026 impiega circa 95.000 persone con un fatturato annuo vicino ai 55 miliardi di dollari, di cui circa 4 miliardi per il segmento sicurezza.

Il portafoglio sicurezza è strutturato sotto l'ombrello Cisco Secure dal 2021 e riunisce decine di prodotti: Secure Firewall (ex-Firepower), Secure Endpoint (ex-AMP), Umbrella (acquisizione OpenDNS 2015), Duo (MFA, acquisizione 2018), Secure Email (Ironport), Cisco XDR (2024) e dal 2024 Splunk dopo un'acquisizione record da 28 miliardi di dollari. L'integrazione di Splunk con Secure Email resta parziale nel 2026.

Al cuore della sicurezza Cisco, Cisco Talos Intelligence Group rivendica oltre 500 contributori estesi e analizza 600 miliardi di email al giorno, alimentando le firme e i modelli comportamentali di CES, ESA e ETD. Talos collabora con le forze dell'ordine, come nel caso CVE-2025-20393 approfondito più avanti.

Sull'adozione, Datanyze stima la base Cisco Email Security in 12.160 organizzazioni e 0,06 % di quota di mercato email; Enlyft dà 0,11 % sul segmento più ampio della network security. Proofpoint domina con 87 della Fortune 100 e 24 % di quota secondo Frost Radar 2025. I clienti Cisco Email Security sono dominati dagli Stati Uniti (~58 %), dalla Francia (~8 %) e dall'India (~7 %), riflesso di una base storica Ironport più che di una dinamica recente. Questo posizionamento marginale sull'email contrasta con il dominio Cisco nella rete aziendale: l'argomento di consolidamento resta valido per gli ambienti già Cisco-centrici, ma la questione di scegliere un fornitore marginale resta legittima per un prospect senza storia.

⚙️ Architettura tecnica: CES come filo conduttore, ESA come legacy

Cisco Secure Email poggia su tre architetture complementari che condividono il motore AsyncOS e la threat intelligence Talos: CES (gateway SaaS operato da Cisco), ESA (appliance on-premise storica) ed ETD (API Microsoft 365 post-consegna). Come ispeziona Cisco Secure Email un messaggio nel 2026, e in cosa differisce ogni prodotto a livello tecnico? La risposta si legge in tre tempi: CES come spina dorsale SaaS per il flusso gateway, ESA come opzione storica per i casi specifici on-premise ed ETD come livello API complementare su Microsoft 365. Tutti condividono il motore AsyncOS e la threat intelligence Talos, ma la loro postura operativa diverge fortemente.

Cisco Secure Email Cloud Gateway (CES): il SaaS predefinito

CES è il SaaS operato da Cisco nei propri datacenter regionali. È l'opzione che Cisco spinge per ogni nuovo deployment nel 2026 e l'architettura che un amministratore deve conoscere in via prioritaria.

Flusso in entrata lato rete:

- Un mittente invia una email a

contact@captaindns.com - Il server mittente interroga il DNS per trovare i record MX del dominio

- Il DNS restituisce host della forma

mx1.<tenant>.iphmx.com(regione NA) omx1.<tenant>.eu.iphmx.comemx1.<tenant>.apj.iphmx.coma seconda dell'allocazione regionale - Il datacenter CES corrispondente riceve il messaggio e applica la catena di analisi AsyncOS (CASE, AMP, URL filtering, Content filters, verifier DMARC)

- Se il messaggio è accettato, CES lo inoltra al server email reale del cliente: Microsoft 365, Google Workspace o Exchange on-premise in base alla configurazione delle SMTP Routes

- Se il messaggio è dannoso, viene rifiutato, messo in quarantena o contrassegnato secondo le policy definite dall'amministratore in AsyncOS

Onboarding e portale: il provisioning CES è pilotato da Cisco. Dopo la firma, l'Account Manager avvia la creazione del tenant nella regione scelta e invia una welcome letter con gli host MX, le credenziali del portale AsyncOS ospitato e i passi iniziali. L'amministratore configura poi le SMTP Routes, la RAT, le Mail Policies, i Content Filters, i profili DKIM e le policy di quarantena, senza gestire alcun OS né appliance.

Regioni iphmx.com: CES opera tre zone geografiche che determinano la residenza dei dati e gli host MX. America del Nord: datacenter USA, MX sotto mx1.<tenant>.iphmx.com. Europa: datacenter UE (Paesi Bassi e Germania a seconda dei contratti), MX sotto mx1.<tenant>.eu.iphmx.com. APJ: MX sotto mx1.<tenant>.apj.iphmx.com o varianti per paese. Ogni cliente è provisionato in una sola regione per impostazione predefinita; le organizzazioni multi-regione mettono in piedi più tenant CES distinti. Puntare gli MX verso una regione che non corrisponde all'allocazione del tenant provoca rifiuti silenziosi lato Cisco.

Shared vs dedicated tenant: lo shared tenant è lo standard di ingresso (più clienti sulla stessa infrastruttura logica, isolamento per configurazione). Il dedicated tenant (a volte chiamato Premier o Dedicated Instance) fornisce infrastruttura dedicata, imposto per alcune verticali regolamentate (finanza, sanità, pubblica amministrazione). Lo shared basta in genere per un progetto mid-market.

SLA: Cisco contrattualizza tipicamente una disponibilità del 99,999 % su CES, con credit di indisponibilità limitati in percentuale della fattura mensile. Lo SLA copre la piattaforma Cisco, non i problemi a monte (DNS mal configurato, server email di destinazione) né a valle (deliverability).

Integrazione nativa con M365 e Google Workspace: CES si inserisce come MX primario davanti al tenant Microsoft 365 o Google Workspace. Lato M365, l'architettura standard consiste nel puntare gli MX verso iphmx.com, configurare un Inbound Connector EOP che accetta solo le IP in uscita CES e restringere gli Accepted Domains per forzare tutto il traffico in entrata attraverso CES. Lato Google Workspace, la logica è equivalente con gli Inbound Gateway settings.

Limiti operativi di CES rispetto a un'appliance: il modello SaaS impone compromessi. L'amministratore non può più accedere a una shell di sistema né a file di log grezzi come su un'ESA, sono consultabili solo i log esposti in AsyncOS. Le finestre di manutenzione sono fissate da Cisco (al di fuori del dedicated tenant). Alcune integrazioni SIEM storiche pensate per appliance on-premise vanno ripensate in modalità cloud (forwarding syslog, API Cisco). Per la maggior parte dei clienti, questi limiti restano accettabili e alleggeriscono il carico operativo.

Cisco Secure Email Gateway (ESA): l'opzione storica on-premise

L'ESA è ancora venduta nel 2026 ma Cisco la posiziona come opzione storica. Appliance C-Series fisiche o virtuali (vESA su VMware, AWS, Azure, GCP), eredità diretta di Ironport, amministrate e patchate dal cliente. Pertinente per tre profili precisi: sovranità stretta che vieti il flusso cloud, infrastrutture air-gap, o base di appliance recente da ammortizzare prima della migrazione CES.

Tecnicamente, l'ESA riceve il traffico SMTP sulle proprie IP pubbliche, applica la catena AsyncOS identica a CES, poi inoltra al server email reale. La configurazione DNS è interamente a carico del cliente: MX verso le IP delle appliance, SPF attorno alle IP in uscita, DKIM pubblicato manualmente. Cisco non fornisce un include SPF gestito in modalità ESA, al contrario di CES. Condividendo AsyncOS, ESA e CES sono colpite dalle stesse vulnerabilità, inclusa la CVE-2025-20393 descritta più avanti.

Cisco Secure Email Threat Defense (ETD): il complemento API moderno

Cisco Secure Email Threat Defense (ETD) è la risposta strategica di Cisco al movimento ICES (Integrated Cloud Email Security) avviato da Abnormal Security. ETD non modifica gli MX e funziona esclusivamente tramite Microsoft Graph API su tenant Microsoft 365. Si posiziona come complemento, non come sostituto di CES: il suo uso più frequente nel 2026 è l'impilamento ETD + CES per le organizzazioni Cisco-centriche, o ETD + Microsoft Defender per i clienti M365 che vogliono un livello Talos senza passare da un gateway in frontale.

Il deployment è molto più rapido di CES: l'amministratore autorizza l'applicazione Cisco in Azure AD tramite OAuth, concede i permessi di lettura e remediation sulle caselle M365 ed ETD inizia ad analizzare i messaggi post-delivery in pochi minuti. Non è richiesta alcuna modifica DNS, nessuna transport rule, nessun aggiornamento dei record SPF.

La detection ETD si basa su tre pilastri: la threat intelligence Talos (firme, URL reputation, file reputation), l'analisi comportamentale (profilazione dei mittenti, analisi delle relazioni) e la remediation automatica (spostamento dei messaggi dannosi in quarantena via Graph API, anche dopo la consegna). Cisco rivendica un rating AAA assegnato da SE Labs nella valutazione pubblica 2025, con detection vicina al 100 % e un tasso di falsi positivi particolarmente basso. Questo rating è da contestualizzare: confronta ETD con altre soluzioni API in uno scenario di laboratorio, non con tutte le configurazioni di produzione.

La differenza con Abnormal Security è che ETD fa un'ispezione profonda delle email (analisi di contenuto completa via Talos), mentre Abnormal privilegia i segnali comportamentali puri (grafo relazionale, baseline di identità). I due approcci sono complementari più che concorrenti, e alcune organizzazioni impilano ETD con Abnormal per coprire entrambi gli angoli. ETD tuttavia non è disponibile per Google Workspace né per Exchange on-premise nel 2026: è un prodotto Microsoft 365 esclusivo, al contrario di CES che copre l'intero panorama.

Il motore AsyncOS: base comune a CES ed ESA

AsyncOS è il sistema operativo proprietario che anima sia i datacenter CES sia le appliance ESA. È il puro prodotto dell'eredità Ironport: la sua architettura asincrona è stata progettata originariamente per trattare volumi SMTP massicci sulle appliance C-Series, ed è oggi lo stesso motore che Cisco opera su scala nei suoi datacenter CES regionali. La versione attuale nel 2026 (AsyncOS 16.x) conserva questa linea integrando al tempo stesso moduli moderni.

AsyncOS assembla diversi motori in una catena di analisi eseguita per ogni messaggio in entrata:

- CASE (Context Adaptive Scanning Engine), il motore antispam storico di Ironport. Combina firme, euristiche e analisi contestuale per assegnare un punteggio SpamThreshold a ogni messaggio.

- AMP (Advanced Malware Protection), il modulo di sandboxing Cisco. Gli allegati sospetti vengono eseguiti in un ambiente isolato per osservarne il comportamento. AMP condivide la threat intelligence con Cisco Secure Endpoint, permettendo una correlazione EDR-email per i clienti dotati di entrambi i prodotti.

- URL filtering, che riscrive o blocca gli URL in entrata basandosi sulla base Talos. A differenza di Proofpoint URL Defense o Mimecast URL Protect, la riscrittura Cisco non offre sistematicamente un time-of-click completo configurabile a granularità utente.

- Content filters, regole personalizzabili dall'amministratore per applicare azioni specifiche (quarantena, notifica, tag, eliminazione) in base al contenuto, alle intestazioni, al mittente o ai destinatari.

- DLP in uscita (modulo opzionale), che scansiona le email in uscita in cerca di dati sensibili (numeri di carta di credito, PII, documenti riservati contrassegnati).

Questa catena è identica tra CES ed ESA, il che garantisce ai clienti ibridi (CES principale, ESA residua) una coerenza di policy. Le patch e le nuove firme vengono distribuite in parallelo su entrambe le piattaforme, con una roadmap AsyncOS unificata, anche se in pratica CES riceve le patch prima dei clienti ESA, dato che Cisco opera direttamente le proprie istanze.

Integrazione Talos: 600 miliardi di email al giorno

Tutti i motori di analisi si basano su Cisco Talos Intelligence Group, che aggrega la telemetria di decine di migliaia di clienti Cisco Secure e analizza 600 miliardi di email al giorno. Talos mantiene una delle più grandi basi di reputazione IP e dominio del settore e spinge firme in continuo verso CES, ESA ed ETD.

L'integrazione Talos resta uno degli argomenti commerciali più forti di Cisco su questo segmento. La dimensione del team (oltre 500 contributori estesi), le scoperte zero-day regolari e la collaborazione con le forze dell'ordine fanno di Talos un vero fattore di differenziazione, anche rispetto a Proofpoint Nexus o Mimecast MVTP.

Verifica i tuoi record DMARC e SPF

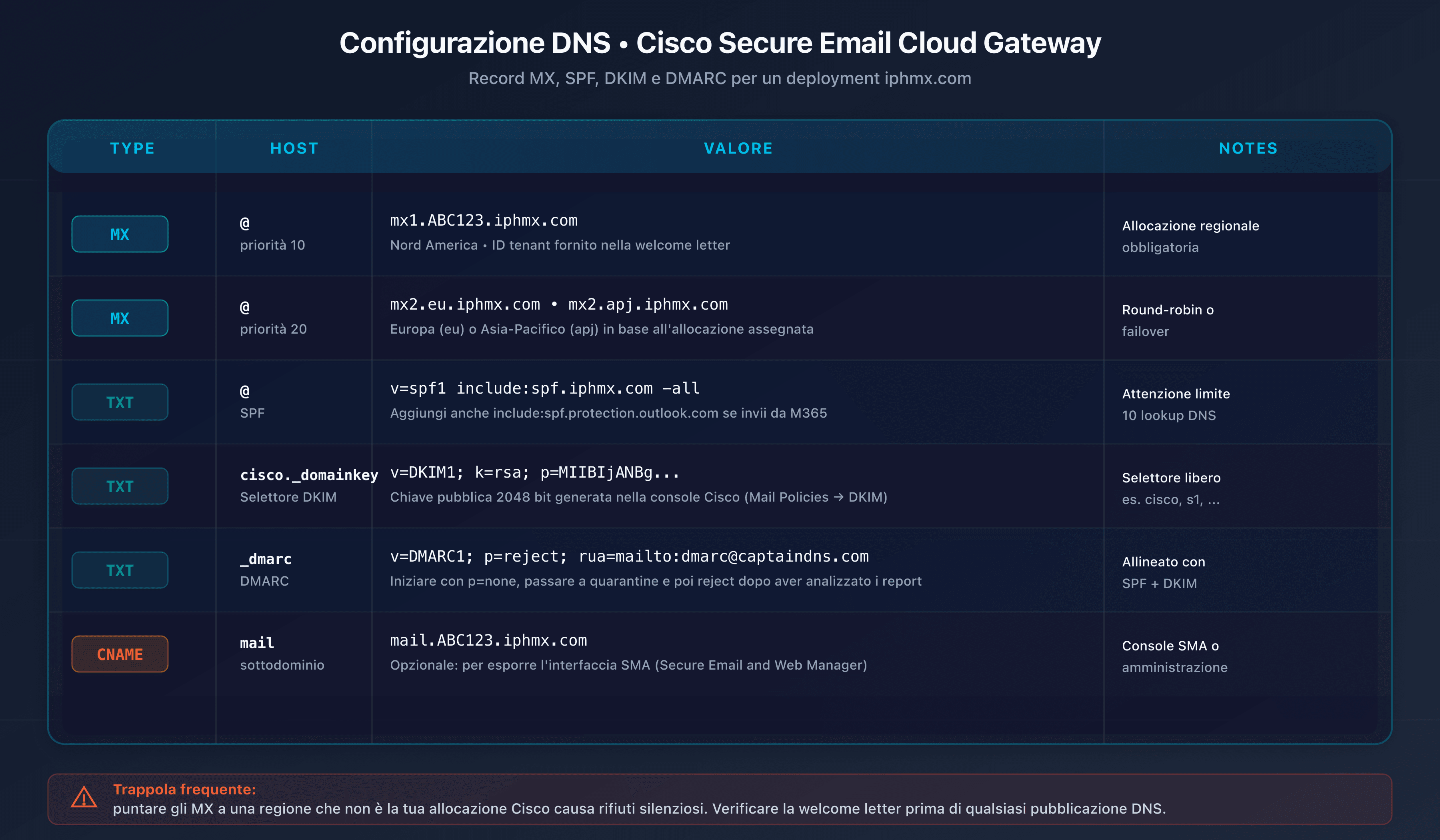

🔧 Configurazione DNS completa per Cisco Secure Email Cloud Gateway

Un errore in un record MX, un include SPF che punta alla regione sbagliata, una chiave DKIM pubblicata su un selector errato: questi difetti trasformano un deployment CES in un incidente di produzione. Ecco la configurazione DNS dettagliata per Cloud Gateway (il caso d'uso principale nel 2026), con una menzione alle specificità per un'ESA self-hosted, e le insidie da evitare.

Record MX CES: formato iphmx.com e allocazione regionale

Per Cisco Secure Email Cloud Gateway, i record MX devono puntare a host iphmx.com corrispondenti esattamente all'allocazione regionale attribuita nella welcome letter Cisco. Il formato è prevedibile:

| Regione | MX primario (esempio) | MX secondario (esempio) |

|---|---|---|

| America del Nord | mx1.ABC123.iphmx.com | mx2.ABC123.iphmx.com |

| Europa | mx1.eu.iphmx.com (variabile) | mx2.eu.iphmx.com (variabile) |

| Asia-Pacifico | mx1.apj.iphmx.com (variabile) | mx2.apj.iphmx.com (variabile) |

ABC123 corrisponde a un identificatore di tenant univoco. Gli host esatti sono forniti da Cisco al provisioning. I due MX vengono generalmente configurati con la stessa priorità (10) per un bilanciamento round-robin, o con priorità leggermente diverse (10 e 20) secondo le raccomandazioni Cisco al momento del deployment.

Per verificare gli MX attuali di un dominio, usa il comando:

dig MX captaindns.com +short

Il risultato atteso dopo un deployment Cloud Gateway somiglia a:

10 mx1.ABC123.iphmx.com.

10 mx2.ABC123.iphmx.com.

Regole tassative:

- Elimina tutti gli MX precedenti del dominio prima del passaggio a CES. Un MX residuo verso Microsoft 365 o Exchange lascia una porta d'ingresso diretta che aggira CES.

- Usa solo gli host corrispondenti alla tua allocazione regionale (NA, EU o APJ). Puntare alla regione sbagliata genera rifiuti silenziosi lato CES, perché i datacenter lontani non riconoscono il tuo dominio tenant.

- Abbassa il TTL a 300 secondi (5 minuti) diversi giorni prima dello switch per consentire un rollback rapido in caso di incidente.

Caso particolare ESA self-hosted: per i clienti che sfruttano ancora appliance ESA on-premise, gli MX non puntano a iphmx.com ma alle IP pubbliche delle appliance (o a un FQDN DNS che punta su di esse). La configurazione DNS è interamente a carico del cliente: deve esporre un reverse DNS coerente su ogni IP di appliance, gestire lo SPF attorno alle stesse IP e pubblicare da sé le chiavi DKIM. Cisco non fornisce un include SPF gestito in questa modalità, al contrario di CES dove spf.iphmx.com è chiavi in mano.

Configurazione SPF CES: include:spf.iphmx.com

Quando Cisco Secure Email Cloud Gateway inoltra le tue email in uscita, i suoi indirizzi IP devono figurare nel tuo record SPF affinché i destinatari convalidino l'autenticazione. Cisco fornisce un include dedicato:

v=spf1 include:spf.iphmx.com ~all

Questo include risolve verso i blocchi IP operati da Cisco per l'inoltro in uscita dalla tua regione. Per le allocazioni europee, Cisco può puntare a una variante regionale come spf.eu.iphmx.com; verifica la welcome letter per la sintassi esatta.

A differenza di Proofpoint che propone il suo Hosted SPF Service con macro RFC 7208 per aggirare il limite dei 10 lookup, Cisco non offre un meccanismo equivalente di risoluzione dinamica lato server. Ogni include spf.iphmx.com consuma tipicamente da 2 a 3 lookup interni. Per un'organizzazione che impila Microsoft 365, Google Workspace, Salesforce, HubSpot e Cisco, la soglia dei 10 lookup diventa un vero rischio di PermError SPF.

Tre strategie per evitare il PermError con Cisco:

- Gerarchizzare gli include strettamente necessari e rimuovere i servizi di terze parti non critici

- Usare uno SPF flattener di terze parti (Valimail, Scrutinizer, Red Sift) che appiattisce dinamicamente le IP autorizzate e rispetta il limite

- Delegare i sottodomini transazionali a un dominio dedicato con il proprio SPF

Verifica il tuo SPF con il verificatore adeguato prima e dopo lo switch, monitorando in particolare il contatore di lookup.

~all o -all? Con una policy DMARC p=reject in vigore, ~all (softfail) è sufficiente: è DMARC a dettare il rifiuto. Senza DMARC o con p=none, preferisci -all (hardfail) per una protezione stringente a livello SPF.

Configurazione DKIM: firma AsyncOS a 2048 bit

Cisco Secure Email consente di firmare le email in uscita con DKIM direttamente tramite AsyncOS. La configurazione si esegue nella console di amministrazione:

- Crea un profilo di firma DKIM in AsyncOS (Mail Policies > Signing Profiles)

- Definisci un selector esplicito, ad esempio

cisco20260420per identificare la rotazione - Scegli una dimensione di chiave di 2048 bit (dimensione raccomandata dalla RFC 8301 e supportata da tutti i destinatari moderni)

- Genera la coppia di chiavi e copia il record TXT fornito da AsyncOS

- Pubblica il record TXT nel DNS nella posizione

cisco20260420._domainkey.captaindns.com - Attiva il profilo di firma nella policy di flusso in uscita corrispondente

Per verificare la pubblicazione DKIM:

dig TXT cisco20260420._domainkey.captaindns.com +short

Il risultato deve contenere la chiave pubblica nel formato v=DKIM1; k=rsa; p=MIGfMA0GCS.... Alcuni provider DNS non supportano nativamente i record TXT più lunghi di 255 caratteri (la chiave pubblica a 2048 bit supera questo limite). Occorre quindi suddividere il valore in stringhe concatenate tra virgolette, una sintassi supportata da BIND, PowerDNS e dalla maggior parte dei resolver moderni.

Rotazione DKIM: è raccomandata una rotazione annuale. AsyncOS consente di far coesistere due profili in parallelo durante la fase di rotazione per evitare qualsiasi interruzione. Distribuisci la nuova chiave, attendi la propagazione completa (48 ore minimo), commuta la firma attiva, poi ritira la vecchia chiave dopo una settimana di stabilità.

DMARC: verifica in entrata e pubblicazione in uscita

Cisco Secure Email agisce da verificatore DMARC in entrata: per ogni messaggio ricevuto, AsyncOS consulta il record DMARC del dominio mittente e applica la policy dichiarata (none, quarantine, reject). Questa funzione è attivata di default nella maggior parte dei deployment moderni. Puoi consultare i log AsyncOS per vedere i risultati DMARC per messaggio e regolare le azioni in base alla tua tolleranza.

Per la parte mittente, Cisco Secure Email firma le tue email via DKIM e allinea il Return-Path sul tuo dominio, cosa che consente l'allineamento SPF e DKIM per DMARC. Cisco tuttavia non offre un modulo gestito DMARC paragonabile a Proofpoint Email Fraud Defense o Mimecast DMARC Analyzer. Per pilotare la tua progressione p=none verso p=quarantine poi p=reject, dovrai usare uno strumento di terze parti (Valimail, dmarcian, EasyDMARC, Red Sift) o gli strumenti CaptainDNS per analizzare i report aggregati RUA.

Esempio di record DMARC iniziale in modalità monitoraggio:

v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; ruf=mailto:dmarc-forensic@captaindns.com; fo=1;

La progressione standard dopo un deployment Cisco:

- p=none per 2-4 settimane, analisi dei report per identificare tutte le sorgenti di invio legittime

- p=quarantine con

pct=10poi salita progressiva al 100 %, monitoraggio dei falsi positivi - p=reject come policy finale di destinazione

TTL e finestra di switch

Abbassa i TTL di MX, SPF e DKIM a 300 secondi (5 minuti) almeno 72 ore prima dello switch. Questa precauzione consente un rollback rapido se si rileva un incidente nelle prime ore. Una volta validato lo switch e stabile per 7 giorni, rialza i TTL al valore abituale (3600 secondi o più) per ridurre il carico sui tuoi server DNS.

Prevedi una finestra di manutenzione il fine settimana o in un periodo di scarso traffico e coordina lo switch con il team di supporto per monitorare attivamente i report di mancata consegna (NDR) nelle prime 48 ore.

🛡️ Ecosistema Cisco: SecureX, Cisco XDR e Splunk

CES, ESA ed ETD non operano isolatamente nell'ecosistema Cisco Secure. L'integrazione con gli altri prodotti di sicurezza è un argomento commerciale forte, ma è stata scossa nel 2024 dall'EOL di SecureX e dalla sua sostituzione con Cisco XDR.

Da SecureX (EOL luglio 2024) a Cisco XDR

Cisco SecureX, piattaforma di orchestrazione lanciata nel 2020, ha raggiunto il suo End of Life il 31 luglio 2024. Aggregava alert e telemetria Email, Firewall, Endpoint e Umbrella in una console unica, con playbook di automazione e API SOAR. I clienti sono stati invitati a passare a Cisco XDR, la piattaforma Extended Detection and Response lanciata nel 2023, che riprende le capacità SecureX con un perimetro più ampio (detection cross-domain più profonda, ML, integrazione di fonti terze) e una struttura commerciale distinta: tre livelli di abbonamento (Essentials, Advantage, Premier) che si aggiungono alle licenze Cisco Secure Email.

L'integrazione CES + ETD verso Cisco XDR è l'argomento di punta per correlare email, endpoint e rete. La console XDR mostra gli alert email, consente di orchestrare azioni cross-prodotto (bloccare un dominio in Email e Umbrella contemporaneamente) e applica playbook d'indagine. È uno dei veri elementi differenzianti di Cisco rispetto a Proofpoint o Mimecast quando l'ambiente è Cisco-centrico. Per i clienti non SecureX, XDR è una spesa aggiuntiva da prevedere; per i clienti storici, è una migrazione obbligatoria con cambio di contratto e riconfigurazione.

Splunk: l'acquisizione da 28 miliardi non ancora pienamente integrata

L'acquisizione di Splunk per 28 miliardi di dollari (marzo 2024) ha riposizionato Cisco sul segmento SIEM e observability. Nel 2026, l'integrazione Splunk con Cisco Secure Email resta parziale: esistono connettori per ingerire i log AsyncOS ed ETD in Splunk Enterprise Security, ma la fusione di console, policy e modelli di detection è ancora in costruzione. I log CES sono sfruttabili via connettori, ma l'esperienza resta frammentata tra XDR, Splunk e le console di prodotto.

Talos: la threat intelligence comune

Un punto di ancoraggio resta stabile: Cisco Talos alimenta tutti i prodotti Cisco Secure (Email, Endpoint, Firewall, Umbrella, XDR). Questa coerenza è un reale vantaggio per gli ambienti Cisco-centrici, dove una scoperta Talos viene immediatamente propagata a tutti i controlli attivi.

🚀 I vantaggi di Cisco Secure Email

Cisco Secure Email conserva sette punti di forza fattuali nel 2026: threat intelligence Talos (600 miliardi di email al giorno), rating AAA SE Labs 2025 su ETD, integrazione nativa Cisco Secure (XDR, Firewall, Endpoint), flessibilità CES + ESA + ETD, prezzo d'ingresso di 1,90 dollari per utente al mese, conformità SOC 2 e ISO 27001 e supporto 24/7 mondiale. Perché 12.160 organizzazioni usano ancora Cisco Secure Email nel 2026? Ecco gli argomenti fattuali che giustificano la scelta, senza compiacenza commerciale.

- Threat intelligence Talos di primo piano. 600 miliardi di email analizzate al giorno, 500+ contributori estesi, 185+ partnership industriali. Le scoperte zero-day regolari (anche su prodotti concorrenti come Microsoft Exchange) attestano la qualità della ricerca. Argomento forte per un CISO che valorizza la profondità dei flussi di intelligence.

- Rating AAA SE Labs su ETD nel 2025, vicino al 100 % di detection con tasso di falsi positivi basso. Valida il modello API post-delivery, da contestualizzare come indicatore di laboratorio.

- Integrazione nativa nell'ecosistema Cisco Secure. Per un'organizzazione già dotata di Secure Firewall, Secure Endpoint e Umbrella, la correlazione CES + ETD + XDR porta un valore operativo reale. Un IoC rilevato su un endpoint può far scattare un blocco simultaneo in Email e Umbrella.

- Modello di deployment flessibile CES + ESA + ETD. Pochi fornitori coprono contemporaneamente SaaS gateway, on-premise e API post-delivery. CES resta il caso principale; ESA ed ETD trattano i casi specifici (sovranità, API M365).

- Prezzo di ingresso accessibile. CES ed ESA partono intorno a 1,90 dollari per utente al mese secondo UnderDefense. Bundle completi (Essentials, Advantage, Premier) tra 5 e 7 dollari per utente al mese, paragonabili a Mimecast e inferiori a Proofpoint (mediana ~87.000 dollari all'anno secondo Vendr).

- Conformità e certificazioni: SOC 2, ISO 27001, FedRAMP Moderate. Residenza dei dati configurabile per regione CES (USA, Europa, APAC) con opzioni di sovranità europea.

- Supporto professionale su larga scala: rete mondiale di system integrator partner e supporto 24/7. Copertura più densa di Abnormal o Mimecast in alcune aree geografiche.

⚠️ Limiti e svantaggi da conoscere

I segnali di declino strategico sono molteplici e fattuali. Questo blocco documenta i limiti rilevati da analisti, clienti e cifre pubbliche.

- Uscita dal Gartner Magic Quadrant Email Security 2024 e 2025. L'MQ pubblicato il 16 dicembre 2024 non include Cisco, il report 2025 conferma l'assenza. Proofpoint la cita esplicitamente in fase commerciale. Il segnale più marcato della traiettoria in declino su questo segmento.

- Quota di mercato marginale (0,06-0,11 %) rispetto a Proofpoint (24 % Frost Radar), Microsoft Defender e Mimecast (42.000 organizzazioni). La questione dell'investimento in R&D è legittima per un prospect senza storia Cisco.

- Interfaccia admin AsyncOS datata. I feedback su G2, Capterra e TrustRadius parlano di una console densa ereditata da Ironport. Mail Policies, Content Filters, SMTP Routes richiedono competenza specifica. L'esperienza accusa gli anni rispetto a Mimecast post-2023 o Abnormal API-nativo.

- Ritmo d'innovazione percepito in calo dal pivot Splunk/XDR. Annunci più rari che in Proofpoint (Nexus AI, Adaptive Email Security da Tessian) o Mimecast (Attune, Mihra nel 2025-2026). La comunicazione si concentra sull'integrazione XDR più che sulle innovazioni email native.

- Numerosi annunci di End of Sale ed End of Life nel 2024-2025. Phishing Defense fine vendita il 13 marzo 2025, Intelligent MultiScan EOL il 4 settembre 2025, Secure Email Premier EOL il 4 novembre 2025, Secure Awareness EOL il 4 novembre 2025. Migrazioni SKU a caldo con carico progettuale non trascurabile.

- Frammentazione di gamma complessa: CES, ESA, ETD, più i bundle Essentials/Advantage/Premier, più gli SKU legacy in EOL. Documentazione densa, preventivi complessi per i partner, freno per una PMI senza architetto dedicato.

- Nessun equivalente di Hosted SPF RFC 7208. A differenza di Proofpoint, Cisco lascia al cliente la gestione del limite dei 10 lookup SPF. Punto di attrito operativo per un'organizzazione multi-ESP.

- Assenza di modulo DMARC gestito equivalente. Mimecast propone DMARC Analyzer, Proofpoint Email Fraud Defense. Cisco non offre un equivalente gestito. Pilotaggio DMARC a carico del cliente con strumenti di terze parti o CaptainDNS.

🔒 La zero-day critica di dicembre 2025

La CVE-2025-20393 è l'evento di sicurezza maggiore di Cisco Secure Email nel 2025. Zero-day critica, sfruttamento attivo, attore statale presunto: il caso illustra allo stesso tempo la sofisticazione degli attaccanti e la vulnerabilità strutturale delle interfacce di quarantena esposte su Internet.

Scoperta, natura e sfruttamento

Cisco è stata allertata il 10 dicembre 2025 da Talos Research di una RCE non autenticata critica che colpisce la funzione Spam Quarantine di AsyncOS. Punteggio CVSS 10.0, il massimo, che riflette la facilità di sfruttamento, l'impatto (esecuzione di codice arbitrario root a distanza) e l'assenza di prerequisiti di autenticazione. La vulnerabilità è catalogata come CVE-2025-20393, advisory Cisco cisco-sa-sma-attack-N9bf4. Nessun workaround: la mitigazione passa dalla patch e dal ritiro dell'esposizione pubblica dell'interfaccia Spam Quarantine.

Un attaccante remoto può eseguire comandi di sistema con privilegi root sull'appliance o sull'istanza. Lo sfruttamento richiede che l'interfaccia Spam Quarantine sia attivata ed esposta su Internet (non la configurazione moderna predefinita, ma frequente su configurazioni storiche). Una RCE root su una piattaforma email significa lettura del traffico in transito, esfiltrazione degli archivi, pivot verso la rete interna via management e persistenza tramite backdoor. Scenario catastrofico per un'organizzazione bersagliata. CES come ESA sono colpiti: condividono AsyncOS, quindi la vulnerabilità tocca entrambe le modalità di deployment, anche se i tenant CES vengono patchati in massa da Cisco.

Attore UAT-9686 e inserimento nel catalogo KEV

Talos ha attribuito la campagna all'attore UAT-9686, legato alla Cina con confidenza moderata. Sfruttamento attivo osservato fin da fine novembre 2025, diverse settimane prima della divulgazione pubblica, su organizzazioni strategiche. Il ciclo osservato: scansione automatizzata delle interfacce Spam Quarantine esposte, fingerprinting AsyncOS, RCE, impianto iniziale, movimento laterale, persistenza. IoC pubblicati da Talos: hash di impianti, domini C2, pattern di rete.

La CISA ha inserito la CVE-2025-20393 nel catalogo Known Exploited Vulnerabilities (KEV) con scadenza di mitigazione il 24 dicembre 2025 per le agenzie federali. La maggior parte delle polizze cyber-assicurazione richiede ormai una postura conforme alle scadenze KEV, cosa che trasforma l'advisory Cisco in obbligo contrattuale implicito.

Lezioni e mitigazioni durature

Oltre alla patch immediata, la CVE-2025-20393 porta diverse lezioni: rimuovere l'esposizione pubblica delle interfacce di quarantena e di management (VPN o reverse proxy con autenticazione forte), auditare le versioni di AsyncOS in tutta l'infrastruttura (le appliance ESA non patchate sono il rischio più alto), attivare un monitoraggio comportamentale sulle piattaforme Cisco Secure Email, integrare gli IoC Talos nel SIEM ed effettuare una ricerca retrospettiva su diversi mesi, e valutare la pertinenza del mantenimento delle appliance ESA rispetto a CES, il cui patching è garantito da Cisco in modo continuo.

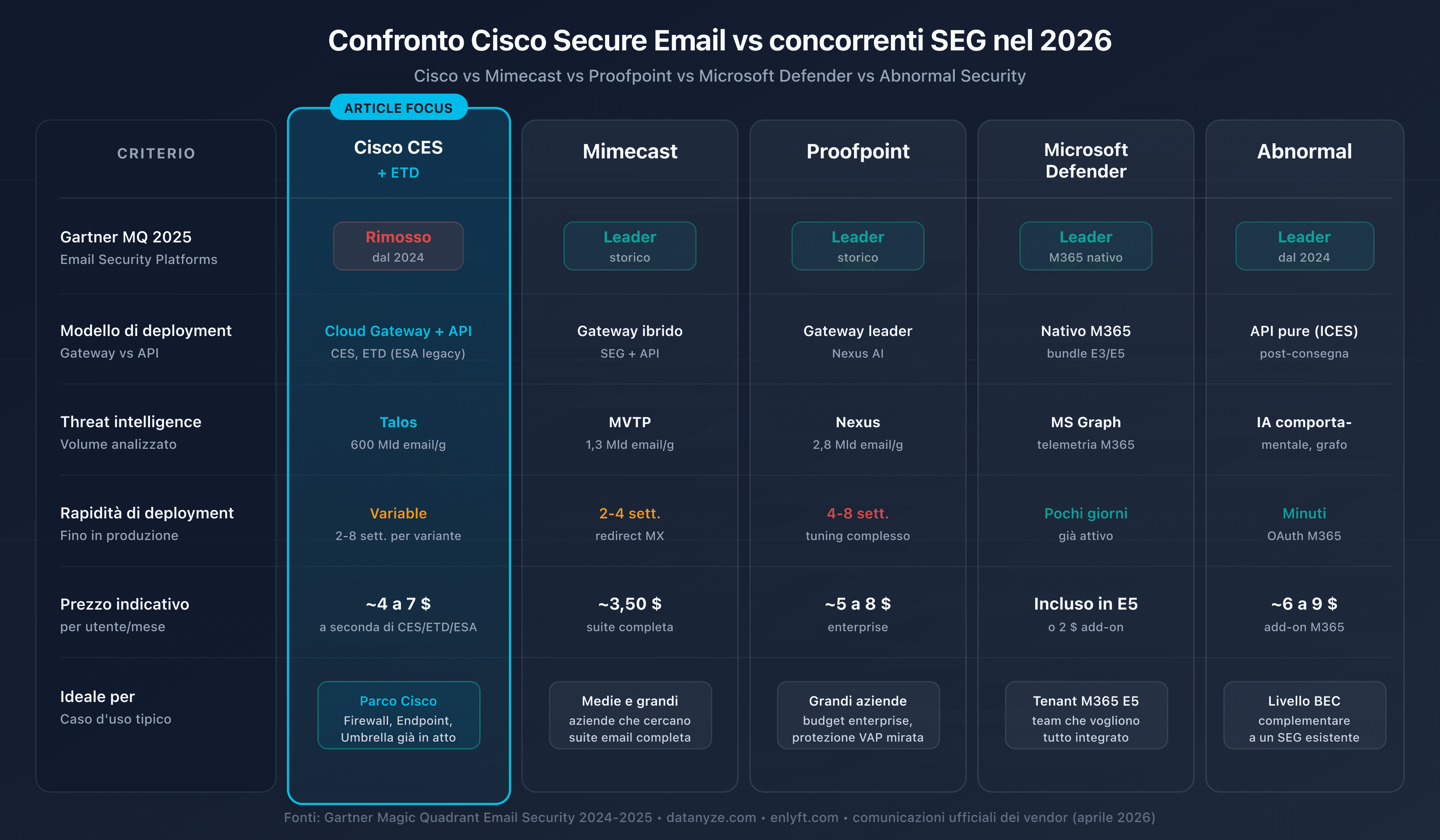

🔄 Confronto: CES contro Mimecast, Proofpoint, Microsoft Defender e Abnormal

Nel 2026, CES è l'unico grande attore del segmento assente dal Gartner Magic Quadrant Email Security 2024-2025, di fronte a quattro Leader ufficiali (Proofpoint, Mimecast, Microsoft Defender, Abnormal). Come si posiziona Cisco Secure Email Cloud Gateway nel 2026 rispetto alla concorrenza? Questo confronto mette a paragone CES (il SaaS Cisco, bersaglio di un nuovo deployment) con le principali alternative del segmento gateway e API. L'ESA on-premise non viene comparata riga per riga perché non compete più attivamente con i SaaS moderni del mercato.

| Criterio | Cisco CES + ETD | Mimecast | Proofpoint | Microsoft Defender O365 | Abnormal Security |

|---|---|---|---|---|---|

| Modello | Gateway SaaS (CES) + API (ETD) | Gateway + API | Gateway + API (Adaptive) | Nativo M365 | Solo API |

| Gartner MQ 2024-2025 | Assente | Leader | Leader | Leader | Leader |

| Threat intel | Talos (600 Mld/giorno) | 24 T segnali/anno, 42.000 org. | Nexus (4,5 T/anno) | Nativo M365 | Attune 1.0 (1 Mld segnali) |

| Quota mercato email | 0,06-0,11 % | significativa | 24 % Frost | riferimento M365 | crescente |

| Prezzo d'ingresso | 1,90 $/u/mese | 3,50-8 $/u/mese | ~87.000 $/anno mediana | meno di 2 €/u/mese (E5) | 36-80 $/u/anno |

| DMARC gestito | No | DMARC Analyzer | Email Fraud Defense | No | Partnership Valimail |

| Sandboxing | AMP | Sì | TAP + Predictive | Sì (Safe Attachments) | No |

| Punti di forza | Ecosistema Cisco, Talos | Tutto-in-uno, archiviazione | Threat intel di alto livello, VAP | Integrazione nativa M365 | BEC/VEC, deployment rapido |

| Punti deboli | Declino Gartner, UI datata | Tariffa opaca | Post-Thoma-Bravo, EchoSpoofing | Dipendenza M365 | Post-delivery, niente sandbox |

Mimecast: il tutto-in-uno per il mid-market

Mimecast è un'alternativa naturale per i clienti Cisco mid-market che cercano un SEG completo con archiviazione, continuità email e DMARC Analyzer integrati. Il posizionamento Leader Gartner MQ 2024-2025, le 42.000 organizzazioni clienti e la ricchezza funzionale (suite TTP, CyberGraph, Human Risk Management) rendono Mimecast un obiettivo di migrazione frequente da Cisco. La tariffa (3,50-8 dollari per utente al mese) è paragonabile a Cisco ma con un perimetro funzionale più ampio.

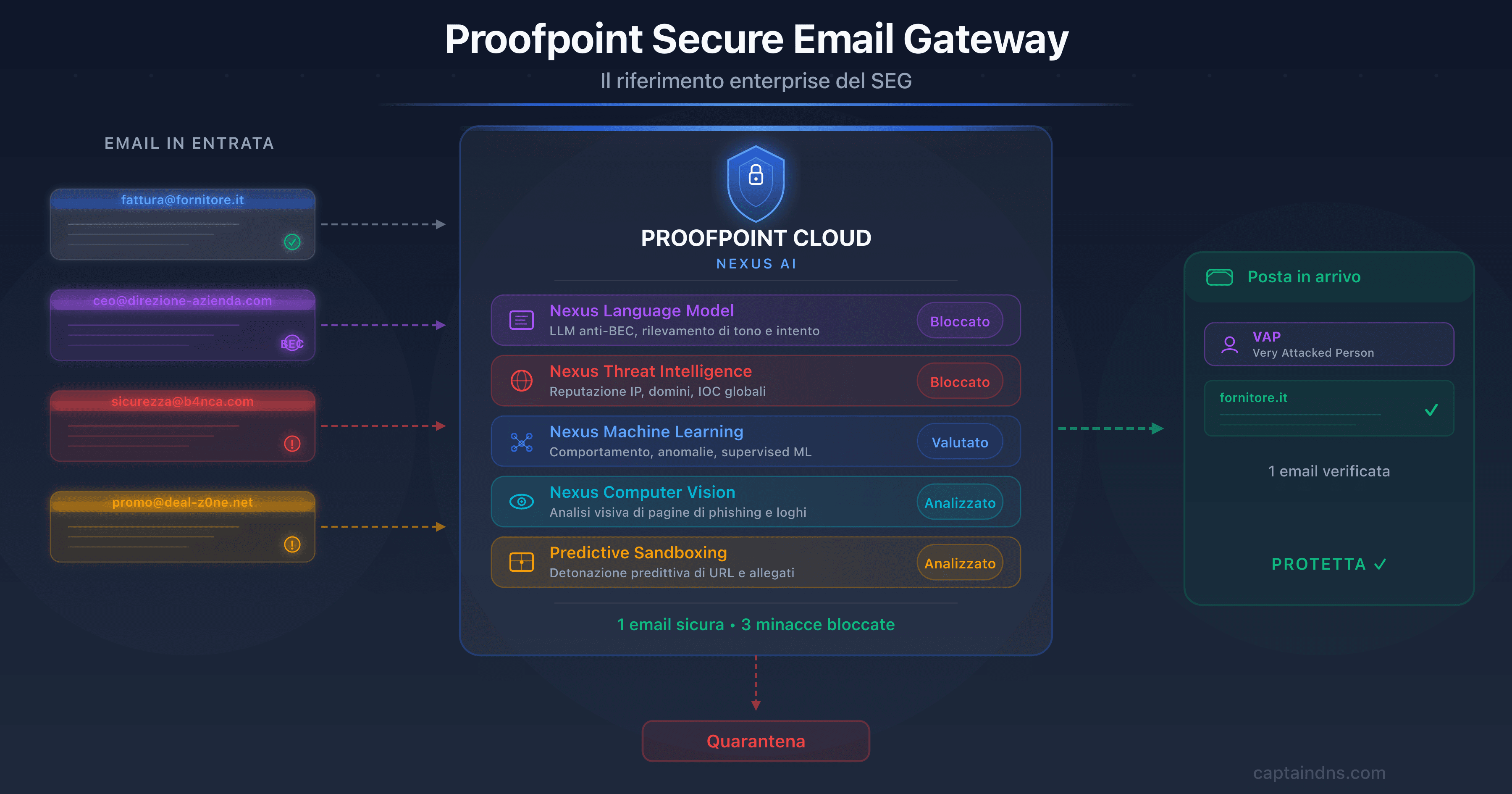

Proofpoint: il riferimento enterprise

Proofpoint è l'alternativa di alto livello per le organizzazioni che vogliono la migliore threat intelligence del mercato. Presente in 87 della Fortune 100, classificata #1 Execution nel Gartner MQ, Proofpoint punta alle grandi aziende dei settori finanza, sanità e pubblica amministrazione. Hosted SPF Service ed Email Fraud Defense sono due elementi differenzianti forti rispetto a Cisco. La tariffa premium (mediana attorno ai 87.000 dollari all'anno) è un ticket d'ingresso elevato ma coerente con la qualità del servizio.

Microsoft Defender O365: la scelta nativa M365

Per un'organizzazione full Microsoft 365, Defender for Office 365 è la scelta della semplicità e del costo. Attivazione nativa nel tenant esistente, nessun cambio di MX, integrazione con Purview per la compliance e tariffa aggressiva (meno di 2 euro per utente al mese, addirittura inclusa nell'E5). Le lacune storiche sul BEC si colmano progressivamente, ma per una detection comportamentale avanzata, un overlay Abnormal resta pertinente.

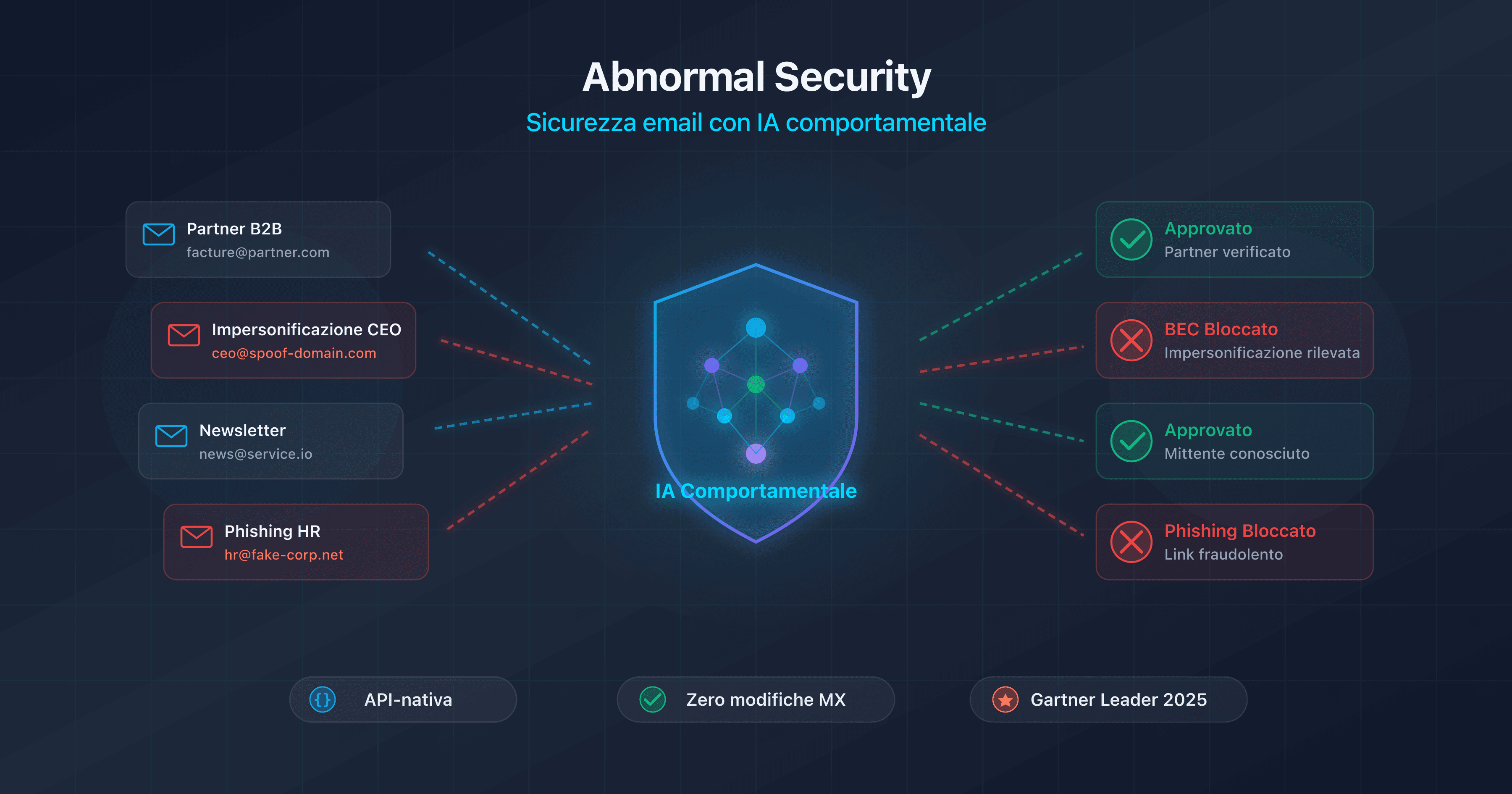

Abnormal Security: il livello comportamentale

Abnormal Security è la soluzione ICES di riferimento per la detection BEC e VEC. Deployment API in pochi minuti, nessun cambio di MX, modello foundation Attune 1.0 addestrato su oltre un miliardo di segnali, tasso di rinnovo del 99 %. Posizionata Leader Gartner e Forrester, Abnormal viene spesso impilata su Defender o ETD per una copertura comportamentale rafforzata. I limiti (niente sandboxing, post-delivery) vanno valutati in base al profilo di minaccia dell'organizzazione.

Sintesi: CES resta solo fuori da Gartner

Tra i cinque nomi storici del segmento email enterprise, Cisco è l'unico assente dal Gartner Magic Quadrant Email Security nel 2024 e nel 2025, sia per CES sia per ETD. Per un cliente Cisco-centrico con un investimento importante su Secure Firewall, Secure Endpoint e Umbrella, la combinazione CES + ETD + Cisco XDR mantiene una vera coerenza operativa. Per un cliente M365 puro senza storia Cisco, la combinazione Defender più Abnormal domina. Per la fascia alta Fortune 500, Proofpoint resta irrinunciabile.

🎯 Quando scegliere Cisco Secure Email Cloud Gateway?

CES è rilevante per le organizzazioni Cisco-centric (Secure Firewall, Secure Endpoint, Umbrella) che avviano un nuovo deployment email o migrano da un'ESA, con tolleranza al rischio strategico legato all'assenza Gartner 2024-2025. Il SEG giusto dipende dalla tua infrastruttura, dal tuo budget e dalla tua propensione al rischio strategico legato a un prodotto in declino Gartner. Ecco i casi in cui CES si giustifica in via prioritaria, in cui l'ESA resta accettabile nonostante lo status di legacy, in cui ETD interviene come complemento e quelli in cui un'alternativa sarà più pertinente.

Cisco Secure Email Cloud Gateway (CES) come priorità se:

- Stai avviando un nuovo deployment Cisco Secure Email: CES è l'opzione raccomandata da Cisco, con onboarding SaaS pilotato dal portale e impatto operativo lato cliente limitato alla configurazione DNS e AsyncOS

- La tua organizzazione mid-market o enterprise ha un'impronta Cisco significativa (Secure Firewall, Secure Endpoint, Umbrella, Duo) e vuoi consolidare su un SaaS operato da Cisco per semplificare il TCO

- Stai migrando a Microsoft 365 da Exchange on-premise e cerchi un SEG che copra la transizione con residenza dei dati configurabile per regione (NA, EU, APJ)

- Vuoi eliminare il carico operativo di un'appliance ESA obsoleta e beneficiare del patching continuo lato Cisco, soprattutto dopo l'episodio CVE-2025-20393

ESA (on-premise) solo in questi casi specifici:

- Operi un ambiente air-gap o soggetto a sovranità stretta che vieta qualsiasi flusso email in uscita verso datacenter cloud

- Hai investito di recente in un parco di appliance (fisiche o virtuali) e devi ammortizzare la spesa prima della migrazione CES

- La tua organizzazione è storicamente Ironport/ESA senza budget immediato per una migrazione, ma una roadmap CES a 12-24 mesi va considerata

ETD come complemento, se:

- Sei su Microsoft 365 e vuoi uno strato API post-delivery nell'ecosistema Cisco, con correlazione XDR verso Secure Endpoint e Secure Firewall

- Impili ETD su CES per raddoppiare la detection (gateway + API) sui tenant M365 più bersagliati

- Usi già Microsoft Defender nativamente e vuoi aggiungere Talos senza distribuire un gateway in frontale

Cisco Secure Email non è la scelta migliore se:

- Distribuisci un nuovo SEG enterprise senza esistente Cisco: Proofpoint, Mimecast o la combinazione Defender più Abnormal offrono una traiettoria di prodotto più leggibile e posizioni Gartner più forti

- Sei una PMI o microimpresa senza team di sicurezza dedicato: la complessità AsyncOS e la frammentazione di gamma sono sproporzionate rispetto alle tue esigenze

- La tua priorità è la detection BEC e VEC senza payload: Abnormal Security eccelle su questo segmento ed ETD resta uno sfidante su questa nicchia specifica

- Sei full Microsoft 365 senza budget per uno strato terzo: Defender O365 è sufficiente per le minacce comuni, e meno caro

- Assegni una forte priorità al posizionamento Gartner nelle tue gare: l'assenza di Cisco nell'MQ 2024 e 2025 è un segnale eliminatorio per alcuni comitati d'acquisto

🖥️ Guida al deployment di Cisco Secure Email Cloud Gateway

Un deployment CES di successo si basa su una sottoscrizione pilotata da Cisco, un onboarding pulito nel portale, un'allocazione regionale corretta e una finestra di switch MX controllata. Ecco le cinque fasi chiave del percorso standard CES (da zero alla produzione), seguite da una sottosezione specifica per i clienti che migrano da un'ESA esistente verso CES, e infine le insidie ricorrenti.

Fase 1: sottoscrizione e scelta della regione

Il punto di partenza di un progetto CES è la discussione commerciale con il tuo Account Manager Cisco o partner integratore. Gli elementi da definire prima della firma:

- Numero di caselle da proteggere (licenza per utente)

- Bundle funzionale desiderato (Essentials, Advantage, Premier) in base ai moduli necessari (sandboxing AMP, URL filtering, DLP in uscita, cifratura in uscita)

- Regione di hosting: NA, EU o APJ, scelta che determina sia i datacenter di filtraggio, sia la residenza delle quarantene, sia gli host MX

iphmx.com - Modello tenant: shared (standard) o dedicated (requisiti regolamentari forti o volumi molto elevati)

- Moduli aggiuntivi: aggiunta di ETD in parallelo sui tenant M365 bersaglio, integrazione XDR se sei Cisco-centrico

Questa fase condiziona tutto il resto: una regione scelta male costringe a un nuovo provisioning e a un secondo switch DNS, un bundle sottodimensionato blocca alcune Mail Policies in seguito.

Fase 2: onboarding nel portale CES

Dopo la firma, Cisco effettua il provisioning del tenant nella regione scelta e invia la welcome letter (host MX esatti, credenziali del portale AsyncOS, include SPF da pubblicare, istruzioni per la creazione dell'account amministratore). L'amministratore configura poi nel portale, in quest'ordine: RAT (domini accettati), SMTP Routes (destinazione a valle, tipicamente <tenant>.mail.protection.outlook.com per M365), Mail Policies in entrata e in uscita, profili DKIM 2048 bit, Content Filters complementari, policy di quarantena. Tutto questo avviene prima dello switch MX, con CES in ascolto ma senza traffico reale, per evitare sorprese al cutover.

Fase 3: switch MX e preparazione DNS

Documenta lo stato DNS attuale (MX, SPF e il suo contatore di lookup, selector DKIM in uso, policy DMARC e destinatari RUA/RUF) e prepara i valori bersaglio post-switch:

- MX che puntano agli host

iphmx.comdella welcome letter - SPF che include

spf.iphmx.comoltre agli include dei tuoi servizi in uscita legittimi (M365, Google Workspace, ESP) - Nuovo selector DKIM CES pubblicato in parallelo al o ai selector esistenti

Abbassa i TTL a 300 secondi almeno 72 ore prima della finestra di switch per consentire un rollback rapido. Testa la risoluzione DNS dei nuovi MX da più resolver (1.1.1.1, 8.8.8.8, Quad9) prima dello switch. Verifica che i tuoi DNS autoritativi accettino correttamente TXT lunghi per la chiave DKIM 2048 bit.

Il giorno X, esegui lo switch MX durante una finestra a basso traffico (fine settimana o notte) e rimuovi i vecchi MX (M365, Exchange, SEG precedente) per non lasciare un percorso che aggiri CES.

Fase 4: verificare l'autenticazione DNS in uscita

Una volta attivo CES, le email in uscita partono tramite le IP di relay Cisco. Verifica, su email di prova inviate a Gmail, Outlook.com e Yahoo Mail, che SPF restituisca pass su un'IP di spf.iphmx.com, che DKIM convalidi con il selector CES pubblicato, che l'allineamento DMARC sia effettivo (SPF o DKIM) e che il logo BIMI sia visualizzato correttamente se ne pubblichi uno. Usa gli strumenti CaptainDNS per diagnosticare qualunque difetto di autenticazione prima che la deliverability si degradi.

Fase 5: verifica post-switch e stabilizzazione

Monitora attivamente durante le prime 48 ore: NDR anomali, picchi di quarantena (spesso segno di una Mail Policy troppo severa), ticket di supporto degli utenti, log CES nel portale AsyncOS, report DMARC aggregati per confermare l'allineamento su tutte le sorgenti. Una volta confermata la stabilità su 7 giorni, rialza i TTL al loro valore abituale (3600 secondi o più), comunica la fine della fase di switch ai team e integra i log CES nel tuo SIEM (Splunk, QRadar, Sentinel).

Variante: migrazione di un'ESA on-premise verso CES

Per un cliente che gestisce già un'ESA e passa a CES (scenario più frequente nel 2026), la sequenza differisce leggermente:

- Esportare la configurazione AsyncOS dell'ESA (Mail Policies, Content Filters, RAT, SMTP Routes, profili DKIM, allowlist/blocklist) e riconciliarla lato portale CES, ripulendo le regole obsolete lungo il percorso.

- Coabitazione di 30-60 giorni: tenere l'ESA attiva in parallelo a CES per coprire un rollback, commutando per dominio pilota o mantenendo un MX di riserva temporaneo.

- Trappole classiche: doppia firma DKIM se un vecchio profilo resta attivo sull'ESA, conflitti di filtri in uscita, log disgiunti tra le due piattaforme.

- Dismissione dell'ESA una volta confermata la stabilità: spegnimento delle appliance, reintegro delle licenze sul contratto CES, archiviazione delle configurazioni storiche per audit.

Questa traiettoria ESA verso CES è quella raccomandata da Cisco dal 2020-2021 e rappresenta oggi la maggioranza dei progetti Cisco Secure Email attivi.

Insidie ricorrenti da evitare

- Puntare gli MX alla regione CES sbagliata. I datacenter Cisco rifiutano silenziosamente i messaggi destinati a un tenant non provisionato presso di loro. Verifica rigorosamente la welcome letter prima dello switch.

- Dimenticare di aggiornare lo SPF. Senza

include:spf.iphmx.comnel tuo SPF, le email in uscita inoltrate da CES falliranno l'autenticazione presso i destinatari moderni (Gmail, Outlook, Yahoo Mail). - Lasciare l'interfaccia Spam Quarantine esposta su Internet. Ti esponi alla CVE-2025-20393 e a ogni futura zero-day su questa componente. Colloca la quarantena dietro un reverse proxy con autenticazione forte o in VPN, soprattutto per i clienti ESA self-hosted.

- Confondere CES ed ETD in fase di sottoscrizione. CES reindirizza gli MX e filtra in frontale, ETD non modifica gli MX e lavora post-delivery su M365. Acquistare uno pensando di avere l'altro è un errore architetturale frequente tra i prospect.

- Ignorare la migrazione SecureX verso Cisco XDR. SecureX è EOL da luglio 2024: se la tua organizzazione ci si appoggiava, pianifica il passaggio a XDR e stanzia il budget corrispondente.

- Sottovalutare i 10 lookup SPF. Senza meccanismo di appiattimento (Valimail, Scrutinizer) o disciplina stretta sugli include, la somma con Microsoft 365, Google Workspace e alcuni ESP fa saltare rapidamente il limite.

📋 Piano d'azione: mantenere o migrare Cisco Secure Email nel 2026

Di fronte ai segnali di declino (assenza Gartner, CVE critica, EOL a cascata), ogni cliente Cisco Secure Email deve porsi la domanda del mantenimento o della migrazione. Ecco un piano d'azione in 10 fasi per decidere senza pregiudizi.

- Cartografare gli SKU Cisco Email attivi: tabella esaustiva con licenze, End of Sale e End of Life. Identificare gli SKU a rischio nei prossimi 12 mesi.

- Auditare la configurazione DNS attuale: numero di lookup SPF, selector DKIM, policy DMARC, qualità dei report RUA.

- Verificare l'esposizione delle interfacce sensibili: applicare la patch CVE-2025-20393, ritirare l'esposizione pubblica della Spam Quarantine, auditare le interfacce di management.

- Valutare la pertinenza del mantenimento: soppesare l'integrazione CES + ETD + XDR (se Cisco-centrico), il valore di Talos e il TCO a 3 anni rispetto al costo di una migrazione a Proofpoint, Mimecast o Defender + Abnormal.

- Fare una shortlist delle alternative se si migra: Proofpoint per l'enterprise di alta gamma, Mimecast per il mid-market tutto-in-uno, Defender + Abnormal per gli ambienti M365-centrici.

- Pianificare lo switch DNS: TTL a 300 secondi 72 ore prima, valori MX/SPF/DKIM bersaglio, finestra nel fine settimana con rollback documentato.

- Esportare i dati prima della dismissione: quarantene, log, report DMARC storici, configurazioni AsyncOS.

- Validare la nuova configurazione: test SPF/DKIM/DMARC verso Gmail, Outlook, Yahoo, verifica delle intestazioni Authentication-Results, allineamento DMARC.

- Dismettere le licenze Cisco con coabitazione di 30-60 giorni: non tagliare immediatamente per assorbire gli incidenti post-switch.

- Documentare la migrazione e formare i team: report dettagliato, formazione IT e sicurezza sulla nuova piattaforma.

Verifica subito la tua configurazione DNS: usa lo strumento verificatore DKIM CaptainDNS per validare i tuoi selector DKIM Cisco e le tue alternative dopo la migrazione.

📚 Guide ai gateway email

Questa analisi fa parte della nostra serie sulle soluzioni di sicurezza email enterprise:

- Mimecast Secure Email Gateway: architettura, configurazione DNS, confronto e piano d'azione

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 e configurazione DNS

- Abnormal Security: IA comportamentale, deployment API, Attune 1.0

- Cisco Secure Email Gateway (questo articolo): eredità Ironport, uscita da Gartner 2025 e piano di migrazione

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) e DMARC Management

❓ FAQ

FAQ

Cos'è Cisco Secure Email nel 2026?

Cisco Secure Email è la gamma di sicurezza email di Cisco, erede del prodotto Ironport acquistato a gennaio 2007 per 830 milioni di dollari. Nel 2026 si declina in tre prodotti con una gerarchia strategica chiara: Cisco Secure Email Cloud Gateway (CES) è l'opzione principale, SaaS operato da Cisco con reindirizzamento MX verso iphmx.com per regione (NA, EU, APJ), spinto per ogni nuovo deployment; Cisco Secure Email Gateway (ESA) è l'appliance on-premise storica, ormai riservata a casi di sovranità stretta, air-gap o parco installato da ammortizzare; Cisco Secure Email Threat Defense (ETD) è un complemento API post-delivery per Microsoft 365, spesso impilato su CES o Microsoft Defender.

Cos'è Cisco Secure Email Cloud Gateway (CES) e come si distribuisce?

CES è l'offerta SaaS principale di Cisco Secure Email nel 2026. Il deployment segue cinque fasi: sottoscrizione con Cisco scegliendo regione (NA, EU, APJ) e modello di tenant (shared o dedicated); onboarding nel portale AsyncOS ospitato, con configurazione di SMTP Routes, RAT, Mail Policies e profili DKIM; preparazione DNS con TTL a 300 secondi 72 ore prima dello switch; switch degli MX verso gli host iphmx.com forniti nella welcome letter e pubblicazione dell'include spf.iphmx.com; verifica post-switch di SPF, DKIM e DMARC su email di prova. L'insieme richiede tipicamente 2-6 settimane in base alla dimensione dell'organizzazione e alla complessità delle Mail Policies esistenti.

Quali sono le regioni CES disponibili e come scegliere?

CES opera tre grandi regioni nel 2026. America del Nord (NA): datacenter USA, MX sotto mx1.<tenant>.iphmx.com. Europa (EU): datacenter UE (principalmente Paesi Bassi e Germania), MX sotto mx1.<tenant>.eu.iphmx.com, pertinente per le organizzazioni soggette al GDPR con requisiti di residenza europea. Asia-Pacifico-Giappone (APJ): datacenter regionali, MX sotto mx1.<tenant>.apj.iphmx.com. Ogni cliente è provisionato in una sola regione di default, cosa che determina la residenza dei dati e gli host MX. Per un'organizzazione multi-regione si possono implementare più tenant CES distinti. La scelta si fa in base alla localizzazione principale delle caselle, ai requisiti di sovranità e alla prossimità degli utenti per la latenza SMTP.

Che differenza c'è tra Cisco Secure Email Cloud Gateway (CES) e Cisco Secure Email Threat Defense (ETD)?

CES funziona in modalità gateway: reindirizza gli MX del dominio verso iphmx.com per filtrare il 100 % del traffico in entrata prima della consegna, con SMTP Routes verso il server email di destinazione (M365, Google Workspace o Exchange). ETD funziona in modalità API tramite Microsoft Graph su Microsoft 365: nessuna modifica MX, analisi post-delivery con remediation automatica in pochi minuti. CES blocca a monte le minacce con payload (allegati dannosi, link insidiosi) grazie alla sandbox AMP e al filtraggio URL, ETD rileva le anomalie comportamentali e il BEC dopo la consegna su un tenant M365. I due possono coesistere per una protezione rafforzata, con ETD a complemento di CES sulle minacce comportamentali che avrebbero superato il filtro pre-delivery.

Cisco è ancora nel Gartner Magic Quadrant Email Security?

No. Cisco è assente dal Gartner Magic Quadrant Email Security Platforms pubblicato il 16 dicembre 2024, e ancora assente dal report 2025. Proofpoint cita esplicitamente questo ritiro nelle sue comunicazioni commerciali. Per Gartner, l'assenza dall'MQ significa in genere una visione strategica ritenuta più debole o una capacità di esecuzione insufficiente a figurare tra gli attori prioritari. I Leader dell'MQ 2024-2025 sono Proofpoint, Mimecast, Microsoft, Abnormal e KnowBe4.

Quanto costa Cisco Secure Email?

I prezzi di Cisco Secure Email partono da circa 1,90 dollari per utente al mese per le offerte d'ingresso secondo UnderDefense. I bundle completi (Essentials, Advantage, Premier) si collocano tra 5 e 7 dollari per utente al mese. Cisco non pubblica un listino ufficiale: i preventivi si negoziano tramite un partner integratore o un Account Manager Cisco. Per un'organizzazione di 1.000 utenti su un bundle completo, calcola tra 60.000 e 84.000 dollari all'anno in licenze, escluso Cisco XDR che si aggiunge se vuoi la correlazione cross-prodotto.

Cisco Secure Email funziona con Microsoft 365?

Sì. I tre prodotti supportano Microsoft 365. CES reindirizza gli MX verso iphmx.com e inoltra i messaggi filtrati al tuo tenant M365 tramite una SMTP Route che punta a <tenant>.mail.protection.outlook.com, con un Inbound Connector EOP che blocca l'accettazione sulle IP di relay CES. ESA può essere configurata allo stesso modo on-premise, ma il carico operativo è interamente lato cliente. ETD si collega esclusivamente tramite Microsoft Graph API al tuo tenant M365 senza modifiche DNS. Per Google Workspace, CES ed ESA sono compatibili tramite Inbound Gateway settings, ma ETD non supporta Google Workspace nel 2026: è un prodotto solo Microsoft 365.

Come migrare da un'ESA Ironport a Cisco Secure Email Cloud Gateway (CES)?

La migrazione da un'ESA a CES è la traiettoria raccomandata da Cisco dal 2020-2021 e segue cinque fasi. Prima, chiedi il provisioning CES al tuo Account Manager Cisco scegliendo la regione (NA, EU, APJ) e ricevi la welcome letter con gli host iphmx.com esatti. Poi, esporta la configurazione AsyncOS dell'ESA (Mail Policies, Content Filters, RAT, SMTP Routes, profili DKIM) e riconciliala lato portale CES, ripulendo le regole obsolete lungo il percorso. Quindi abbassa i TTL DNS a 300 secondi, prepara i nuovi MX iphmx.com e l'include SPF spf.iphmx.com. Commuta gli MX durante una finestra di manutenzione e tieni l'ESA in coabitazione per 30-60 giorni per coprire un eventuale rollback. Attenzione alle trappole classiche: doppia firma DKIM se un profilo resta attivo sull'ESA, conflitto di filtri in uscita, log disgiunti durante la coabitazione. Dismetti l'ESA una volta confermata la stabilità.

Come migrare da Cisco a Proofpoint, Mimecast o Microsoft Defender?

La migrazione da Cisco verso un'alternativa segue lo stesso schema DNS di qualsiasi switch di SEG. Preparare la configurazione di destinazione (MX del nuovo operatore, SPF include, selector DKIM, policy DMARC), abbassare i TTL a 300 secondi 72 ore prima, commutare gli MX in una finestra a basso traffico, monitorare attivamente per 48 ore. La differenza secondo il bersaglio: verso Proofpoint, approfittare di Hosted SPF Service ed Email Fraud Defense gestiti; verso Mimecast, sfruttare DMARC Analyzer e l'archiviazione a 99 anni; verso Defender più Abnormal, attivare Defender nativamente poi autorizzare Abnormal via OAuth su M365. Prevedi una coabitazione di 30-60 giorni prima di dismettere le licenze Cisco.

Cos'è la CVE-2025-20393 e ci si deve preoccupare?

La CVE-2025-20393 è una zero-day critica di punteggio CVSS 10.0 sulla funzione Spam Quarantine di AsyncOS, segnalata a Cisco il 10 dicembre 2025. Si tratta di una RCE non autenticata che consente a un attaccante remoto di eseguire comandi con privilegi root sull'appliance. Lo sfruttamento attivo è osservato da fine novembre 2025, attribuito da Talos all'attore UAT-9686 legato alla Cina. La CISA ha inserito la CVE nel catalogo KEV con scadenza di mitigazione il 24 dicembre 2025. Da fare imperativamente: applicare la patch Cisco, ritirare l'esposizione pubblica della Spam Quarantine, integrare gli IoC Talos nel SIEM ed effettuare una ricerca retrospettiva su diversi mesi per identificare eventuali compromissioni.

Che fine fa Cisco SecureX dopo l'end of life del 2024?

SecureX ha raggiunto il suo End of Life il 31 luglio 2024. Cisco lo sostituisce con Cisco XDR, una piattaforma Extended Detection and Response più ampia ma a pagamento, con tre livelli di abbonamento (Essentials, Advantage, Premier). La migrazione SecureX verso XDR non è automatica: le configurazioni possono essere riprese con strumenti di migrazione Cisco, ma i dati storici non vengono trasferiti. Per i clienti Cisco Secure Email, l'integrazione ETD verso XDR permette di correlare gli alert email con Secure Endpoint e Secure Firewall. Occorre stanziare un budget specifico XDR in aggiunta alle licenze Email esistenti.

Cisco Secure Email è conforme al GDPR?

Sì. Cisco Secure Email supporta le certificazioni consuete (SOC 2, ISO 27001, FedRAMP Moderate per le agenzie federali statunitensi) e offre opzioni di residenza dei dati per regione. Cloud Gateway dispone di datacenter europei per una residenza in Europa, ed esistono opzioni di sovranità europea per i clienti soggetti a vincoli regolamentari stretti. Per la conformità GDPR, verifica con precisione con il tuo Account Manager Cisco il luogo di archiviazione di quarantene, log e archivi. Le organizzazioni dei settori finanza, sanità e pubblica amministrazione devono validare questi punti per contratto.

📖 Glossario

-

CES (Cisco Secure Email Cloud Gateway, ex Cloud Email Security): offerta SaaS principale di Cisco Secure Email nel 2026. Operata nei datacenter Cisco per regione (NA, EU, APJ), con reindirizzamento MX verso

iphmx.com. È l'opzione predefinita per ogni nuovo deployment e il filo conduttore di questo articolo. -

ESA (Email Security Appliance, ora Cisco Secure Email Gateway): opzione storica on-premise, appliance fisica o virtuale erede delle Ironport C-Series. Pertinente solo per casi di sovranità stretta, air-gap o ammortamento di un parco installato. Cisco orienta i nuovi clienti verso CES.

-

ETD (Email Threat Defense): complemento API post-delivery di Cisco su Microsoft 365, tramite Microsoft Graph API. Funziona senza modifica MX e si basa sulla threat intelligence Talos. Spesso impilato su CES o su Microsoft Defender.

-

Ironport: società fondata nel 2000 a San Bruno (California), pioniera delle appliance antispam. Acquisita da Cisco il 4 gennaio 2007 per 830 milioni di dollari. Il brand è stato ritirato progressivamente fino al passaggio di listino del 26 novembre 2012. La sua eredità resta visibile nel nome di dominio

iphmx.com(Ironport Hosted MX) usato da CES. -

AsyncOS: sistema operativo proprietario ereditato da Ironport, comune a CES (operato da Cisco nei datacenter) e alle appliance ESA (gestite dal cliente). Architettura asincrona progettata per trattare volumi SMTP massicci.

-

Talos Intelligence Group: organizzazione di threat intelligence di Cisco, oltre 500 contributori estesi. Analizza 600 miliardi di email al giorno e alimenta tutti i prodotti Cisco Secure.

-

SecureX: piattaforma di orchestrazione di sicurezza di Cisco lanciata nel 2020, End of Life il 31 luglio 2024. Sostituita da Cisco XDR.

-

Cisco XDR: piattaforma Extended Detection and Response lanciata nel 2023, sostituisce SecureX. Tre livelli di abbonamento (Essentials, Advantage, Premier) con costo aggiuntivo alle licenze Cisco Secure Email.

-

CASE (Context Adaptive Scanning Engine): motore antispam storico di Ironport, integrato in AsyncOS. Combina firme, euristiche e analisi contestuale.

-

AMP (Advanced Malware Protection): modulo di sandboxing Cisco, condivide la threat intelligence con Cisco Secure Endpoint per una correlazione EDR-email.

-

spf.iphmx.com: include SPF standard di Cisco Secure Email Cloud Gateway. Risolve verso i blocchi IP operati da Cisco per l'inoltro in uscita. Varianti regionali possibili secondo l'allocazione (

spf.eu.iphmx.com). -

UAT-9686: attore di minaccia identificato da Cisco Talos come origine della campagna di sfruttamento attivo della CVE-2025-20393. Attribuzione di confidenza moderata alla Cina.