Cloudflare Email Service: Email Routing, Security y DMARC Management explicados

Por CaptainDNS

Publicado el 21 de abril de 2026

- 📧 4 capas de email unificadas: Routing (alias gratuitos), Service (envío Workers), Security (ICES anti-phishing ex-Area 1), DMARC Management (reporting gratuito)

- ⚙️ Arquitectura híbrida: despliegue Inline (MX) o API (Graph M365/Gmail) para Email Security; binding nativo Workers para Email Service

- 🔧 Configuración DNS automática: SPF/DKIM/DMARC provisionados automáticamente para Email Service si usas Cloudflare DNS, a verificar con las herramientas de CaptainDNS

- ⚠️ Brechas importantes: sin hosting BIMI, sin MTA-STS gestionado, sin archivado/continuidad, DMARC Management limitado a 1.000 informes/mes y solo con Cloudflare DNS

- 💰 Precios variados: Routing y DMARC Management gratuitos; Email Service a 0,35 USD/1k emails en Workers Paid (5 USD/mes, 3.000 emails incluidos); Email Security bajo presupuesto (3 tiers Advantage/Enterprise/PhishGuard)

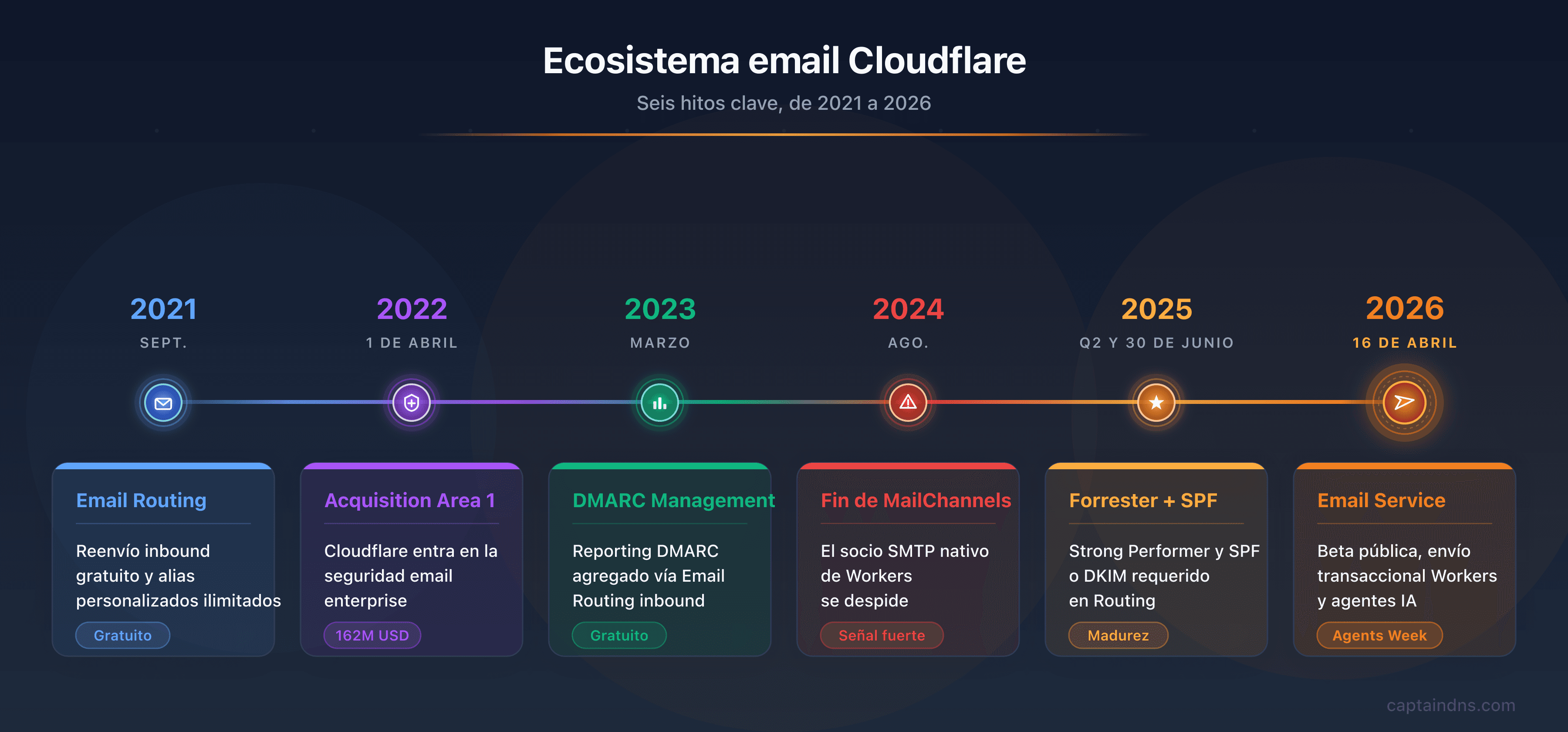

Cloudflare enruta aproximadamente el 20% del tráfico de internet mundial a través de 330 puntos de presencia anycast. Esta misma infraestructura filtra ahora el email corporativo, enruta alias gratuitos, envía transaccionales desde Workers y agrega informes DMARC. El 16 de abril de 2026, durante la Agents Week, la beta pública de Email Service cerró la última puerta de un ecosistema que comenzó en septiembre de 2021 con Email Routing, se completó en abril de 2022 con la adquisición de Area 1 Security por aproximadamente 162 millones de dólares, y en marzo de 2023 con DMARC Management. El resultado: cuatro productos distintos bajo la misma consola, desde el simple alias de redirección hasta la protección anti-phishing enterprise.

La confusión en el mercado, sin embargo, es total. Cloudflare Email Routing y Cloudflare Email Service comparten nombre, pero uno recibe y el otro envía. Cloudflare Email Security es un producto enterprise que casi nada tiene que ver con los dos primeros, salvo que hereda las tecnologías pre-attack de Area 1 Security. DMARC Management, por su parte, no aloja tu política DMARC sino que agrega los informes de proveedores externos. Confundir estas cuatro piezas lleva a decisiones de arquitectura costosas, incluso en equipos ya bien instalados en el ecosistema Cloudflare.

El calendario de adquisiciones también revela la estrategia. Area 1 Security, fundada en 2013 por exingenieros de la NSA, introdujo un enfoque pre-attack único: rastrear la web continuamente para identificar kits de phishing en construcción, antes de que se lance la primera campaña. MailChannels, el socio histórico de envío desde Workers, anunció su End of Life en agosto de 2024, dejando a decenas de miles de desarrolladores sin solución nativa. Email Service es la respuesta directa a ese vacío. Esta guía desmonta los cuatro productos, detalla la configuración DNS específica de cada uno, compara Cloudflare con las alternativas establecidas (Proofpoint, Mimecast, Abnormal, AWS SES), e identifica claramente lo que el ecosistema todavía no cubre.

Verifica tu configuración SPF, DKIM y DMARC

📧 El ecosistema email Cloudflare en 2026

La confusión terminológica en torno a "Cloudflare Email" es real y merece aclararse desde el principio. Cloudflare no comercializa "un" producto email, sino cuatro productos distintos que responden a necesidades diferentes y se dirigen a públicos distintos. Confundirlos lleva a decisiones de arquitectura incorrectas.

| Producto | Lanzado | Público | Función | Precio |

|---|---|---|---|---|

| Email Routing | Sept. 2021 | Particulares, devs | Alias y reenvío inbound | Gratuito |

| Email Service (Send) | Abr. 2026 (beta) | Devs, agentes IA | Envío transaccional Workers | 0,35 USD/1k (Workers Paid) |

| Email Security (ex-Area 1) | Abr. 2022 | Empresas | ICES anti-phishing/BEC | Bajo presupuesto |

| DMARC Management | Mar. 2023 | Todos (DNS CF) | Reporting DMARC agregado | Gratuito (1k informes/mes) |

Tres aclaraciones indispensables antes de continuar. Cloudflare no es un servicio de alojamiento de correo: no hay equivalente a Gmail u Outlook Business. Los emails no se almacenan en Cloudflare y los usuarios no tienen buzones. Cloudflare no es únicamente un SEG clásico: Email Security se intercala como pasarela o se integra vía API, pero no ofrece el archivado, la continuidad ni las capacidades de cifrado saliente de un Mimecast. Cloudflare no es un ESP de marketing: no hay equivalente a Mailchimp o Klaviyo para campañas con listas de contactos y plantillas.

Este posicionamiento singular explica por qué Cloudflare Email suele ser complementario de una solución existente más que su sustituto directo.

🏢 Cloudflare en breve

Cloudflare fue fundada en 2009 por Matthew Prince y Michelle Zatlyn, dos estudiantes de Harvard Business School. La idea inicial era medir el origen del spam y las amenazas web a través de un servicio de análisis de accesos a un píxel de seguimiento. En 2010, la empresa lanza su CDN y servicio de protección DDoS, que se convertirían en su núcleo de negocio. La salida a bolsa en NYSE bajo el ticker NET se produjo en septiembre de 2019, valorando la compañía en 4.400 millones de dólares en las primeras cotizaciones.

En 2026, Cloudflare opera más de 330 puntos de presencia anycast distribuidos en 120 países, interconectados directamente con los grandes proveedores de acceso y operadores de tránsito. Esta topología reduce la latencia a menos de 15 ms para la mayoría de los usuarios mundiales. Aproximadamente el 20% del tráfico de internet mundial pasa por la infraestructura Cloudflare, lo que le otorga una visibilidad única sobre amenazas y patrones de ataque a escala planetaria.

La adquisición de Area 1 Security marca la entrada de Cloudflare en la seguridad email enterprise. El anuncio se produjo el 24 de febrero de 2022, el cierre el 1 de abril de 2022, por un importe de aproximadamente 162 millones de dólares (entre el 40 y el 50% en acciones Class A, el resto en efectivo). Area 1 había sido fundada en 2013 en Redwood City por Oren Falkowitz, Blake Darché y Phil Syme, los tres exingenieros de la NSA. Su diferenciador: un enfoque pre-attack time consistente en rastrear la web de manera continua para identificar dominios de phishing, kits e infraestructuras maliciosas en formación, antes del lanzamiento de la primera campaña. Esta detección proactiva, en contraposición a la detección reactiva basada en firmas, es hoy el núcleo de lo que se denomina Cloudflare Email Security.

La señal MailChannels es también crucial para entender la trayectoria. MailChannels, proveedor canadiense histórico de envío SMTP externalizado, era desde hacía años la única forma fiable de enviar emails desde Cloudflare Workers, mediante una asociación que permitía a los Workers emitir sin coste adicional. Su EOL anunciado en julio de 2024 (corte efectivo en agosto de 2024) creó un vacío para las decenas de miles de desarrolladores Workers que dependían del servicio. Muchos migraron con urgencia a Resend, AWS SES o Postmark con llamadas HTTP. Email Service, lanzado en beta pública en abril de 2026, es la respuesta estratégica de Cloudflare: reinternalizar el envío, eliminando la dependencia de un tercero y capitalizando sobre la red anycast para la entregabilidad.

🔀 email routing: alias gratuitos para redirigir tus emails

Email Routing es el producto más antiguo y más utilizado del ecosistema email Cloudflare. Lanzado en septiembre de 2021, permite crear direcciones de email en un dominio gestionado por Cloudflare y redirigirlas hacia un buzón existente (Gmail, Outlook, ProtonMail, da igual). Es un servicio de reenvío puro: los emails no se almacenan, no hay buzones, no hay envío.

Cómo funciona: los registros MX del dominio apuntan a los servidores de Cloudflare. Cuando llega un email a contact@captaindns.com, Cloudflare lo recibe, aplica las reglas de enrutamiento definidas en la consola y lo redirige al buzón de destino configurado. Un desarrollador también puede interceptar cada email entrante mediante un Workers Email Script para filtrar, parsear, enrutar condicionalmente o emitir un webhook antes de la redirección o la eliminación del mensaje.

Configuración paso a paso:

- Abrir la consola Cloudflare, seleccionar el dominio, ir a Email > Email Routing

- Activar el servicio. Cloudflare propone automáticamente los MX si el dominio ya usa Cloudflare DNS

- Crear una regla: dirección de origen (ej.:

contact@captaindns.com) hacia dirección de destino (ej.: tu Gmail) - Opcional: crear una regla catch-all (

*@captaindns.com) para capturar todas las direcciones no listadas - Verificar que SPF o DKIM esté bien configurado en el dominio (obligatorio desde el 30 de junio de 2025)

Limitaciones importantes a tener en cuenta:

- Mensajes superiores a 25 MiB no soportados

- Máximo 200 reglas de enrutamiento por cuenta

- Máximo 200 direcciones de destino

- Servicio solo inbound: Email Routing no puede enviar. Para el envío, se usa Email Service (ver sección siguiente)

- Desde el 30 de junio de 2025, SPF o DKIM deben estar configurados en el dominio de origen para que los reenvíos funcionen. Sin uno de los dos, los mensajes se bloquean

- Los emails procesados por Workers pueden aparecer como "dropped" en las estadísticas de la interfaz, aunque hayan sido procesados correctamente. Es un bug UX conocido

Workers Email permite tratamientos avanzados: filtrar emails por remitente, parsear el contenido, enrutar hacia diferentes destinos según condiciones, o enviar webhooks. El script se declara en wrangler.toml y recibe cada email entrante como evento.

Comparativa Email Routing vs alternativas:

| Funcionalidad | Cloudflare Email Routing | SimpleLogin | Forward Email |

|---|---|---|---|

| Precio | Gratuito | Gratuito / 9 EUR/mes | Gratuito / 9 USD/mes |

| Alias máx. (gratuito) | 200 | 10 | Ilimitado |

| Envío desde alias | No | Sí (pago) | Sí (pago) |

| Dominio personalizado | Sí | Sí (pago) | Sí |

| Workers/API | Sí | No | No |

| Open source | No | Sí | Sí |

| Requisito | Cloudflare DNS | Ninguno | Ninguno |

El punto diferenciador de Email Routing es la integración nativa con Workers y la ausencia total de coste. El punto débil es el requisito de Cloudflare DNS y la ausencia de envío desde los alias, que SimpleLogin y Forward Email cubren con pago.

🚀 email service: enviar desde Cloudflare Workers

Email Service es la novedad de abril de 2026, lanzada en beta pública durante la Agents Week. Es el simétrico de Email Routing: donde Routing recibe y redirige, Email Service envía. Los dos servicios forman juntos un stack de email completo para las aplicaciones Workers.

Por qué Cloudflare construyó esto: MailChannels permitía desde hacía años a los Workers enviar emails mediante un binding simple. El anuncio de su EOL en agosto de 2024 dejó a decenas de miles de desarrolladores sin solución nativa. Algunos migraron a Resend, otros a AWS SES con llamadas HTTP. Cloudflare decidió internalizar esta capacidad en lugar de seguir dependiendo de un tercero.

Tres mecanismos de envío:

El binding nativo Workers es el más sencillo. Se declara en wrangler.toml:

name = "my-worker"

main = "src/index.ts"

compatibility_date = "2026-04-01"

[[send_email]]

name = "SEND_EMAIL"

allowed_destination_addresses = ["contact@captaindns.com"]

Sin claves API, sin secretos que gestionar. El binding SEND_EMAIL se inyecta en el Worker en TypeScript o JavaScript y expone un método send() que acepta un objeto EmailMessage (from, to, asunto, body). Cloudflare gestiona la infraestructura de envío, la rotación de direcciones IP, la reputación de los pools y la firma DKIM en segundo plano. El parámetro allowed_destination_addresses bloquea los destinos autorizados en el despliegue, útil para entornos de staging y para limitar el radio de acción de un Worker comprometido.

Para aplicaciones no-Workers (Python, Go, Ruby, PHP), Cloudflare proporciona credenciales SMTP configurables desde la consola. Esta opción cubre los casos donde el envío no se realiza desde Workers, típicamente un backend Django, Rails o un servicio Go que emite notificaciones transaccionales.

La API REST permite integraciones ligeras o pruebas sin configuración Workers. Sigue el formato estándar de las API Cloudflare y acepta payloads JSON.

SDKs soportados: React Email para plantillas JSX, TypeScript y JavaScript nativos, Python vía SMTP, Go vía SMTP. La integración con React Email es especialmente fluida para Workers en TypeScript:

import { EmailMessage } from "cloudflare:email";

import { createMimeMessage } from "mimetext";

export default {

async fetch(request: Request, env: Env): Promise<Response> {

const msg = createMimeMessage();

msg.setSender({ name: "CaptainDNS", addr: "no-reply@captaindns.com" });

msg.setRecipient("contact@captaindns.com");

msg.setSubject("Informe DMARC semanal");

msg.addMessage({ contentType: "text/plain", data: "Resumen de informes…" });

const message = new EmailMessage(

"no-reply@captaindns.com",

"contact@captaindns.com",

msg.asRaw()

);

await env.SEND_EMAIL.send(message);

return new Response("Sent", { status: 202 });

},

};

Configuración DNS automática: si Cloudflare es autoritativo sobre el dominio de envío, los registros SPF, DKIM y DMARC se provisionan automáticamente al configurar el dominio en Email Service. DMARC se crea por defecto en modo p=none (monitorización). Siempre hay que verificar con las herramientas de CaptainDNS que todo está correcto antes de pasar a producción, y luego ir haciendo evolucionar la política DMARC hacia p=quarantine y después p=reject a lo largo de las semanas de monitorización.

Email para agentes IA, el ángulo diferenciador en 2026:

Esta es la dimensión más innovadora de Email Service. El hook onEmail en el Agents SDK de Cloudflare permite a un agente recibir un email como evento persistente. Un agente puede leer la solicitud del email, ejecutarla (búsqueda DNS, análisis de dominio, generación de informe) y luego responder por email, todo con un estado conversacional mantenido mediante Durable Objects y SQLite.

El Email MCP Server expone las capacidades email de Cloudflare Workers como herramientas MCP. Un agente Claude o Cursor puede descubrir y llamar a estos endpoints en lenguaje natural.

El Agentic Inbox es un proyecto open source disponible en github.com/cloudflare/agentic-inbox. Es un cliente de email autoalojado construido sobre Workers, que demuestra la integración completa Email Routing + Email Service + Agents SDK.

Precios de Email Service:

| Plan | Inbound Routing | Outbound Sending |

|---|---|---|

| Workers Free | Ilimitado | No disponible |

| Workers Paid (5 USD/mes) | Ilimitado | 3.000 emails/mes incluidos, luego 0,35 USD/1k |

Comparación de costes unitarios (por encima de los tiers gratuitos):

| ESP | Coste por 1k emails | Tier gratuito mensual |

|---|---|---|

| AWS SES | 0,10 USD | 3.000 envíos vía Lambda, 62.000 vía EC2 |

| Cloudflare Email Service | 0,35 USD | 3.000 (incluidos en Workers Paid a 5 USD) |

| Resend | 0,80 USD | 3.000 |

| Postmark | 1,25 USD | 100 (prueba) |

| Brevo | 0 hasta 300/día | 9.000 por mes |

El posicionamiento de precio no es el más competitivo en coste unitario bruto: AWS SES sigue siendo 3,5 veces más barato, y Brevo cubre de forma gratuita un volumen significativo. Pero la integración nativa Workers, la configuración DNS automática y la ausencia de gestión de clave API justifican la elección para los desarrolladores ya en el ecosistema Cloudflare, especialmente cuando ya tienen contratado Workers Paid para otros usos.

🛡️ cloudflare email security y el legado de area 1

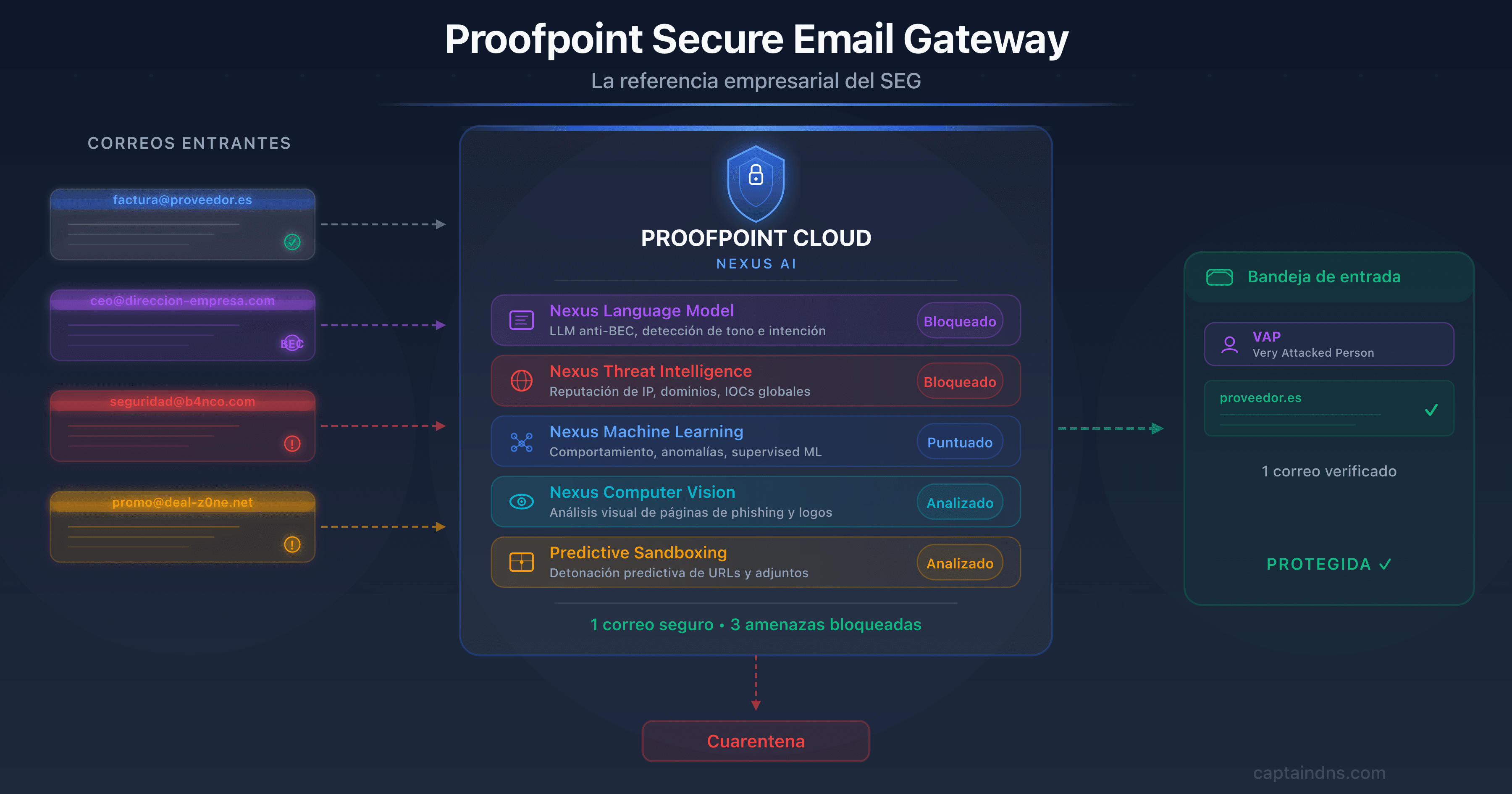

Cloudflare Email Security es el producto enterprise del ecosistema, resultado de la adquisición de Area 1 Security en 2022. Se posiciona como un ICES (Integrated Cloud Email Security), es decir, un complemento o sustituto de un SEG tradicional (Proofpoint, Mimecast) que puede integrarse vía API sin cambiar los registros MX.

Tres modos de despliegue:

| Modo | Pre/Post delivery | Ventajas | Limitaciones |

|---|---|---|---|

| Inline (MX) | Pre-delivery | Reescritura de enlaces, sandbox completo, modificación del body/subject | Cambio MX requerido, posible disrupción |

| API Graph M365 / Gmail API | Post-delivery | Sin cambio MX, despliegue en 4 clics OAuth | Sin reescritura de URL, throttling de API |

| BCC / Journaling | Post-delivery | Cero impacto en el flujo de correo, análisis pasivo | Remediación activa limitada |

El modo API es el punto de entrada más rápido para los equipos M365 o Google Workspace que quieren añadir una capa de protección sin tocar el flujo de email. La autorización OAuth tarda unos minutos. Los emails se analizan después de la entrega y Cloudflare puede mover o eliminar automáticamente los mensajes reclasificados como maliciosos.

Motores de detección heredados de Area 1:

El EDF (Email Detection Fingerprint) es el mecanismo de fingerprinting propietario que identifica cada campaña de phishing. Area 1 desarrolló este enfoque para crear una huella única de cada infraestructura de ataque (correlación del remitente, patrones de URL, tácticas de ingeniería social, metadatos de cabecera), permitiendo bloquear no solo los emails conocidos sino todas las variantes de una misma campaña. Un atacante puede cambiar el asunto, el cuerpo o el dominio: mientras la infraestructura subyacente siga con su huella registrada, la detección se mantiene.

El sistema pre-attack time es otro diferenciador clave. Cloudflare rastrea continuamente la web, las registraciones de dominios (registros de Certificate Transparency, WHOIS, zonas DNS recientemente delegadas), los certificados TLS emitidos y los contenidos de páginas para identificar kits de phishing en construcción antes de que se usen en campañas. Un dominio typosquatteado recién registrado con un certificado Let's Encrypt y un formulario de login clonado entra en detección antes del primer email enviado. Esta detección preventiva, medida en días o semanas antes del primer ataque, es difícil de replicar para competidores que trabajan en modo reactivo, a partir de reportes de usuarios o honeypots.

Post-delivery remediation: los emails ya entregados en el buzón pueden retirarse automáticamente si se identifica una amenaza a posteriori. En modo API M365, Cloudflare puede mover a la carpeta de no deseados o eliminar definitivamente los mensajes reclasificados, sin intervención manual del administrador.

Email Link Isolation (NVR):

El Network Vector Rendering es la tecnología de Remote Browser Isolation aplicada a los enlaces de email. El proceso en cinco pasos: detección de un enlace sospechoso en el mensaje recibido, reescritura de la URL en el body del email, entrega normal en el buzón del usuario, clic del usuario sobre el enlace reescrito, renderizado del sitio mediante Chromium headless en modo solo lectura con vectores gráficos enviados al navegador del usuario.

El resultado: el navegador del usuario nunca carga directamente el sitio malicioso. Los exploits de navegador, las descargas de malware y las capturas de credenciales en tiempo real quedan todos bloqueados. Esta protección solo está disponible en modo Inline (MX), no en modo API post-delivery.

DLP Assist para M365 (febrero 2025, gratuito para clientes Email Security): un add-in de Outlook que analiza el contenido de un email durante su composición, en tiempo real. Si se detectan datos sensibles (números de tarjeta, datos PII, archivos confidenciales), un banner contextual advierte al remitente. La política puede llegar hasta el bloqueo o el cifrado automático.

Protección multicanal: códigos QR (decodifica y analiza las URLs ocultas en las imágenes), SMS (mediante asociación), Slack, Teams, LinkedIn vía extensión de navegador. Esta cobertura multicanal es un argumento sólido frente a competidores que siguen limitados al email SMTP.

Reconocimiento Forrester: el Forrester Wave Q2 2025 clasifica a Cloudflare Email Security como "Strong Performer" con 9 criterios puntuados con 5/5: Antimalware/sandboxing, Malicious URL detection, Threat intelligence, Content analysis, Reporting, User quarantine, Email authentication, Product security y Partner ecosystem. Gartner Peer Insights muestra notas entre 4,2 y 4,4/5.

🔧 Configuración DNS para los productos email de Cloudflare

La configuración DNS es central en cualquier despliegue Cloudflare Email. Los cuatro productos tienen requisitos DNS distintos, a veces automatizados, a veces manuales.

Email Routing: MX y autenticación

Cuando Cloudflare DNS es autoritativo sobre el dominio, los registros MX se proponen automáticamente al activar Email Routing. Se crean tres registros MX con prioridades escalonadas 8, 19 y 29, apuntando a route1.mx.cloudflare.net, route2.mx.cloudflare.net y route3.mx.cloudflare.net. El SPF debe incluir include:_spf.mx.cloudflare.net en el registro TXT del dominio. DKIM se activa y gestiona automáticamente por Cloudflare bajo un selector dedicado.

Ejemplo de registros publicados para captaindns.com tras la activación:

captaindns.com. MX 8 route1.mx.cloudflare.net.

captaindns.com. MX 19 route2.mx.cloudflare.net.

captaindns.com. MX 29 route3.mx.cloudflare.net.

captaindns.com. TXT "v=spf1 include:_spf.mx.cloudflare.net ~all"

Obligatorio desde el 30 de junio de 2025: SPF o DKIM deben estar configurados en el dominio de origen. Sin uno de los dos, los reenvíos fallan. Este requisito, añadido para combatir los abusos de reenvío, no aparece como error explícito en la interfaz: los mensajes simplemente parecen no llegar, lo que complica el diagnóstico. La causa más frecuente en dominios con historia es un SPF vacío o eliminado por error durante una migración DNS.

Email Service: DNS automático para el envío

Si Cloudflare es autoritativo sobre el dominio de envío, los registros SPF, DKIM y DMARC se provisionan automáticamente al configurar el dominio. DMARC se crea en modo p=none (monitorización pura). Para dominios con DNS externo, Cloudflare proporciona los valores TXT a añadir manualmente, típicamente bajo la forma:

captaindns.com. TXT "v=spf1 include:_spf.mx.cloudflare.net include:_spf.emailsvc.cloudflare.com ~all"

cfsend1._domainkey TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhki…"

_dmarc.captaindns.com. TXT "v=DMARC1; p=none; rua=mailto:dmarc-reports@captaindns.com; pct=100"

El selector DKIM cfsend1 es rotativo: Cloudflare puede publicar un nuevo selector en paralelo antes de retirar el antiguo, lo que evita cualquier corte de entregabilidad durante una rotación de clave. Una vez estabilizada la monitorización DMARC (entre dos y cuatro semanas), se recomienda pasar de p=none a p=quarantine, y luego a p=reject si los informes muestran una autenticación limpia en todas las fuentes legítimas.

Email Security Inline: cambio de MX

El modo Inline requiere redirigir los MX del dominio hacia los servidores Cloudflare Email Security. La región (EU o US) determina los hosts MX exactos. El SPF debe incluir los bloques IP de Cloudflare Email Security. DKIM es firmado por Cloudflare Email Security. El ARC sealing se configura para mantener la cadena de confianza en los escenarios de reenvío.

DMARC Management

DMARC Management requiere que Cloudflare sea el DNS autoritativo del dominio. El registro _dmarc.captaindns.com debe apuntar a la dirección de agregación generada por Cloudflare para recibir los informes XML agregados de los grandes proveedores (Gmail, Outlook, Yahoo, Fastmail). Esta dirección se crea automáticamente mediante Email Routing al activar el módulo DMARC Management.

Buenas prácticas generales

TTL de SPF: 3600 segundos como mínimo para reducir la carga DNS. DKIM de 2048 bits recomendado para todos los dominios. Alineación DMARC en modo estricto si la organización lo permite. Siempre verificar la configuración tras cualquier cambio con las herramientas de CaptainDNS.

Verifica SPF, DKIM y DMARC tras cada cambio

📊 Cloudflare DMARC Management: gratuito pero limitado

DMARC Management es el producto más accesible del ecosistema: disponible de forma gratuita para cualquier dominio gestionado por Cloudflare DNS. Permite recibir y visualizar los informes DMARC agregados (RUA) de los grandes proveedores de email, sin necesidad de configurar una dirección de email dedicada ni procesar archivos XML brutos.

Funcionamiento: Email Routing recibe los informes XML enviados por Gmail, Outlook, Yahoo y otros proveedores. DMARC Management los parsea y los muestra en una interfaz consolidada bajo Email > DMARC Management en la consola Cloudflare. La interfaz lista las fuentes de envío, los resultados SPF y DKIM por fuente, la política DMARC vigente y recomendaciones para añadir IPs al SPF existente.

Límite del plan gratuito: 1.000 informes agregados por mes. Para un dominio principal de una organización de tamaño medio o grande, este límite se alcanza rápidamente. Un dominio que recibe cientos de miles de emails al mes genera bastante más de 1.000 informes DMARC.

Requisito bloqueante: el dominio DEBE usar Cloudflare como DNS autoritativo. Si el DNS está alojado en otro lugar (OVH, AWS Route 53, Gandi, Azure DNS), DMARC Management simplemente no está disponible. No aparece ningún error: el servicio directamente no aparece en la interfaz. Para las organizaciones con múltiples dominios y DNS distribuidos, este requisito suele ser un bloqueante mayor: migrar la zona a Cloudflare solo por DMARC Management rara vez está justificado.

Lo que Cloudflare no proporciona:

Hosting BIMI: ningún servicio gestionado para alojar la política BIMI y la URL del logo. Un hilo en la comunidad Cloudflare solicita esta funcionalidad desde 2022, sin respuesta oficial hasta la fecha. Para publicar un logo BIMI, hay que usar un servicio externo.

MTA-STS hosting: posible manualmente mediante Cloudflare Pages o Workers, pero sin servicio gestionado. El administrador debe crear manualmente la página web https://mta-sts.captaindns.com/.well-known/mta-sts.txt, el DNS asociado y gestionar las renovaciones.

TLS-RPT reporting: anunciado en el roadmap de 2023, no entregado en abril de 2026.

DANE: no soportado. Cloudflare DNS no firma los registros TLSA al nivel requerido para DANE.

Archivado de email: ningún equivalente a las capacidades Mimecast Cloud Archive o a las soluciones de retención para cumplimiento e-discovery.

Asociación Red Sift: desde 2024, Cloudflare recomienda oficialmente Red Sift OnDMARC (entre 35 y 619 EUR por usuario y mes según el tier) para las organizaciones que necesitan hosting BIMI, MTA-STS gestionado, TLS-RPT y reporting ilimitado. Esta asociación confirma explícitamente que Cloudflare no tiene ambición de cubrir estas necesidades de forma nativa.

Tabla comparativa DMARC:

| Solución | Precio | BIMI | MTA-STS | TLS-RPT | Informes/mes | DNS requerido |

|---|---|---|---|---|---|---|

| Cloudflare DMARC Management | Gratuito | No | No | No | 1.000 | Solo Cloudflare DNS |

| CaptainDNS DMARC Monitor | Incluido | Sí (hosting) | Sí (hosting) | Sí | Ilimitado | Cualquier DNS |

| PowerDMARC | Desde 25 USD/mes | Sí | Sí | Sí | Variable | Cualquier DNS |

| Dmarcian | Desde 35 USD/mes | No | No | Sí | Variable | Cualquier DNS |

| Red Sift OnDMARC | 35-619 EUR/usuario | Sí | Sí | Sí | Ilimitado | Cualquier DNS |

Aloja tu política MTA-STS y tu logo BIMI

🔍 diagnóstico: por qué el email routing de Cloudflare no funciona

La búsqueda "cloudflare email routing not working" genera muchos resultados, lo que demuestra que los problemas de configuración son frecuentes. Aquí tienes un diagnóstico estructurado para identificar la causa.

Checklist de diagnóstico en 8 puntos:

- Verificar que los MX apuntan correctamente a

*.mx.cloudflare.netcondig MX captaindns.com. Si los MX antiguos siguen presentes, los emails pueden ir en dos direcciones. - Verificar la propagación DNS: tras un cambio de MX, los retrasos pueden llegar a 48 horas. Probar desde varios resolvedores (1.1.1.1, 8.8.8.8).

- Verificar SPF o DKIM: desde el 30 de junio de 2025, uno de los dos es obligatorio. Sin ellos, los reenvíos fallan en silencio. Usar las herramientas de CaptainDNS para el diagnóstico.

- Verificar que la regla de enrutamiento esté activada (estado "active") en la consola.

- Verificar los límites: 200 reglas de enrutamiento máx., 200 direcciones de destino máx. Si se alcanza un límite, las nuevas reglas no se activan.

- Si se usa Workers Email: los emails "dropped" en las estadísticas pueden ocultar errores del Worker (excepción JavaScript, desbordamiento de CPU, cuota de memoria). Consultar los logs de Workers para aislar el error real.

- Probar el envío desde varios proveedores (Gmail, Outlook). Algunos servidores de destino aplican filtros antispam que bloquean los reenvíos.

- Verificar la carpeta de spam del buzón de destino. Los emails reenviados a veces tienen una firma SPF compleja que activa filtros.

Causas frecuentes:

SPF y DKIM ausentes desde julio de 2025: es la causa número uno de reenvíos fallidos en nuevas configuraciones. La regla se aplica, Email Routing recibe el mensaje, pero lo bloquea antes de reenviar.

MX híbrido: si el MX antiguo (Exchange, M365) sigue presente con una prioridad inferior, algunos remitentes entregan directamente al servidor de origen, saltándose Cloudflare.

Workers Email con EXCEEDED_CPU: en mensajes voluminosos con archivos adjuntos grandes, el Worker puede superar la cuota de CPU y terminar sin reenviar. Solución: optimizar el script o actualizar el plan Workers.

Reenvío hacia un servidor Exchange que bloquea: algunos servidores Exchange corporativos rechazan los emails reenviados porque la IP de origen (Cloudflare) no está en la lista de permitidos. Solución: contactar al administrador del dominio de destino.

✅ Ventajas del ecosistema email Cloudflare

Configuración DNS automática única en el mercado. Para Email Service con Cloudflare DNS, los registros SPF, DKIM y DMARC se provisionan en cuestión de segundos. Ningún otro ESP o solución de seguridad email propone esta automatización nativa con el DNS.

Stack SASE integrado. Cloudflare One integra Access (ZTNA), Gateway (SWG), DLP, Browser Isolation, CASB y Email Security en una consola unificada. La correlación de señales entre capas es difícil de reproducir con un conjunto de productos de terceros. Un usuario que hace clic en un enlace malicioso recibido por email y detectado por Email Security puede activar una alerta Gateway en cuestión de segundos.

Red anycast global. Los 330 POPs de Cloudflare garantizan baja latencia en todo el mundo. Para Email Security Inline, el filtrado se realiza lo más cerca posible del usuario, lo que reduce los retrasos de entrega.

Tier gratuito generoso. Email Routing ilimitado en volumen y DMARC Management gratuito (1k informes/mes) ofrecen una entrada sin coste para los dominios pequeños y los desarrolladores.

Email para agentes IA. Cloudflare está entre los primeros hyperscalers en ofrecer un pipeline de email nativo para agentes IA: hook onEmail en el Agents SDK, Durable Objects para el estado conversacional largo, Email MCP Server, Agentic Inbox en open source. Para los equipos que construyen agentes en Workers, es un diferenciador concreto: un agente puede recibir un email, procesarlo con un contexto persistente y responder, sin pasar por un orquestador externo.

Despliegue API-first flexible. El modo API post-delivery de Email Security permite desplegar protección en un tenant M365 o Google Workspace en cuestión de minutos, sin cambio de MX, sin riesgo de disrupción del flujo de email. Es una ventaja mayor para las organizaciones que temen modificar sus MX en producción.

⚠️ Limitaciones e inconvenientes a tener en cuenta

Sin hosting de buzones. El Agentic Inbox es un proyecto de demostración open source, no un servicio de mensajería alojada. Cloudflare no proporciona buzones de email profesionales.

Sin archivado legal ni continuidad de email. Mimecast ofrece Cloud Archive con retención de hasta 99 años y Email Continuity para períodos de interrupción. Cloudflare no dispone de ningún equivalente. Para las organizaciones sujetas a obligaciones legales de archivado (DORA, NIS2, eDiscovery), esto es un problema bloqueante.

Sin hosting BIMI. La solicitud de la comunidad existe desde 2022, sin respuesta oficial. Sin un host BIMI, es imposible que aparezca un logo de marca en Gmail o Apple Mail.

Sin MTA-STS gestionado. Hay que construir la solución manualmente mediante Pages o Workers.

TLS-RPT y DANE ausentes. El roadmap de 2023 anunciado para TLS-RPT no se entregó en 2026.

Detección internal-to-internal limitada. En modo API post-delivery, Cloudflare Email Security analiza el contenido de los emails pero no tiene acceso a los metadatos de enrutamiento interno como en modo Inline. Para la detección de cuentas internas comprometidas, el modo Inline ofrece mayor visibilidad.

Vendor lock-in significativo. DMARC Management solo funciona con Cloudflare DNS. Email Service es nativo Workers con un binding propietario. El valor del stack Email Security es máximo cuando se correlaciona con Cloudflare One. Salir del ecosistema requiere reconfigurar todos estos puntos.

Data residency EU poco documentada para Email Service. Cloudflare dispone de un Data Localization Suite, pero su cobertura específica para la beta de Email Service no está claramente documentada. El CLOUD Act estadounidense se aplica a Cloudflare Inc., independientemente de la región de procesamiento.

La afirmación de marketing "99,99% accuracy" no está validada por un estudio independiente de terceros. Forrester y Gartner Peer Insights dan notas positivas pero no validan esta cifra específica.

Soporte premium restringido a Enterprise. Los planes inferiores tienen soporte self-serve con plazos menos predecibles. Para un despliegue en producción de Email Security, el soporte Enterprise es prácticamente necesario.

Algunos incidentes de red en 2025. El 18 de noviembre de 2025, un bug en Bot Management causó 25 minutos de impacto en algunos servicios. El 5 de diciembre de 2025, otro incidente parcial. Estos incidentes tuvieron un impacto directo escaso sobre la entrega SMTP, pero ilustran que la red Cloudflare no es inmune.

💰 Precios y ofertas email de Cloudflare

Email Routing: gratuito, sin limitación de volumen entrante. El único requisito es tener Cloudflare DNS en el dominio.

Email Service (Send):

| Plan | Inbound | Outbound | Precio base |

|---|---|---|---|

| Workers Free | Ilimitado | No disponible | 0 USD/mes |

| Workers Paid | Ilimitado | 3.000/mes incluidos, luego 0,35 USD/1k | 5 USD/mes |

Para comparación en coste unitario: AWS SES factura 0,10 USD/1k (3,5 veces más barato), Resend 0,80 USD/1k (2,3 veces más caro), Postmark 1,25 USD/1k, Brevo es gratuito hasta 300 emails/día. Cloudflare se sitúa en la gama media, su ventaja siendo la integración nativa Workers y el DNS automático, no el precio.

Email Security: tres tiers sin precio público.

- Advantage: solo despliegue Inline, funcionalidades de detección básicas, sin Link Isolation NVR

- Enterprise: modos Inline, API y BCC, Link Isolation NVR, DLP Assist M365, remediación completa

- Enterprise + PhishGuard: añade un servicio SOC gestionado para supervisión y respuesta a incidentes

Precios indicativos de mercado según Spendhound y UnderDefense: Cloudflare One base alrededor de 7 USD/usuario/mes. Para un despliegue completo Email Security + RBI + DLP en una organización de 1.000 personas, los importes mensuales alcanzan cinco cifras. Las negociaciones se realizan con los equipos comerciales de Cloudflare.

| Proveedor | Precio indicativo/usuario/mes |

|---|---|

| Microsoft Defender O365 P2 | 5 USD (o incluido en E5) |

| Proofpoint Essentials | 1,80 a 5 USD |

| Proofpoint P1/P2 | 5 a 12 USD |

| Mimecast M2/M3 | 4 a 8 USD |

| Abnormal Security | Premium, no público |

| Cloudflare Email Security | Bajo presupuesto, base ~7 USD+ |

DMARC Management: gratuito hasta 1.000 informes agregados por mes. Más allá, hay que contactar con Cloudflare para opciones ampliadas o usar una solución de terceros.

⚔️ Cloudflare vs Proofpoint, Mimecast, Abnormal y similares

| Criterio | Cloudflare | Proofpoint | Mimecast | Abnormal | MS Defender P2 | Sublime |

|---|---|---|---|---|---|---|

| Modelo | SEG+ICES híbrido | SEG | SEG | 100% API ICES | Nativo M365 | API ICES |

| Anti-BEC/VEC | Fuerte (Area 1) | Muy fuerte | Bueno | Líder ML | Bueno | Muy bueno |

| Anti-phishing link | RBI/NVR | Muy fuerte | Fuerte | Anomaly-based | Safe Links | Explicable |

| Sandbox adjuntos | Forrester 5/5 | Fuerte | Fuerte | Limitado | Safe Attachments | Sí |

| DLP | DLP Assist gratuito | Fuerte (Illusive) | Fuerte | Medio | Fuerte (Purview) | Medio |

| Archivado/Continuity | No | Sí | Fuerte | No | Vía E3+ | No |

| Hosting BIMI/MTA-STS | No | No (Agari) | Sí | No | No | No |

| Envío transaccional | Sí (Workers) | No | No | No | No | No |

| Setup rápido | API-first, rápido | Complejo | Complejo | Muy rápido | Nativo | Rápido |

| Precio relativo | Medio | Premium | Premium | Premium | Bundle E5 | Medio |

Análisis por perfil de necesidad:

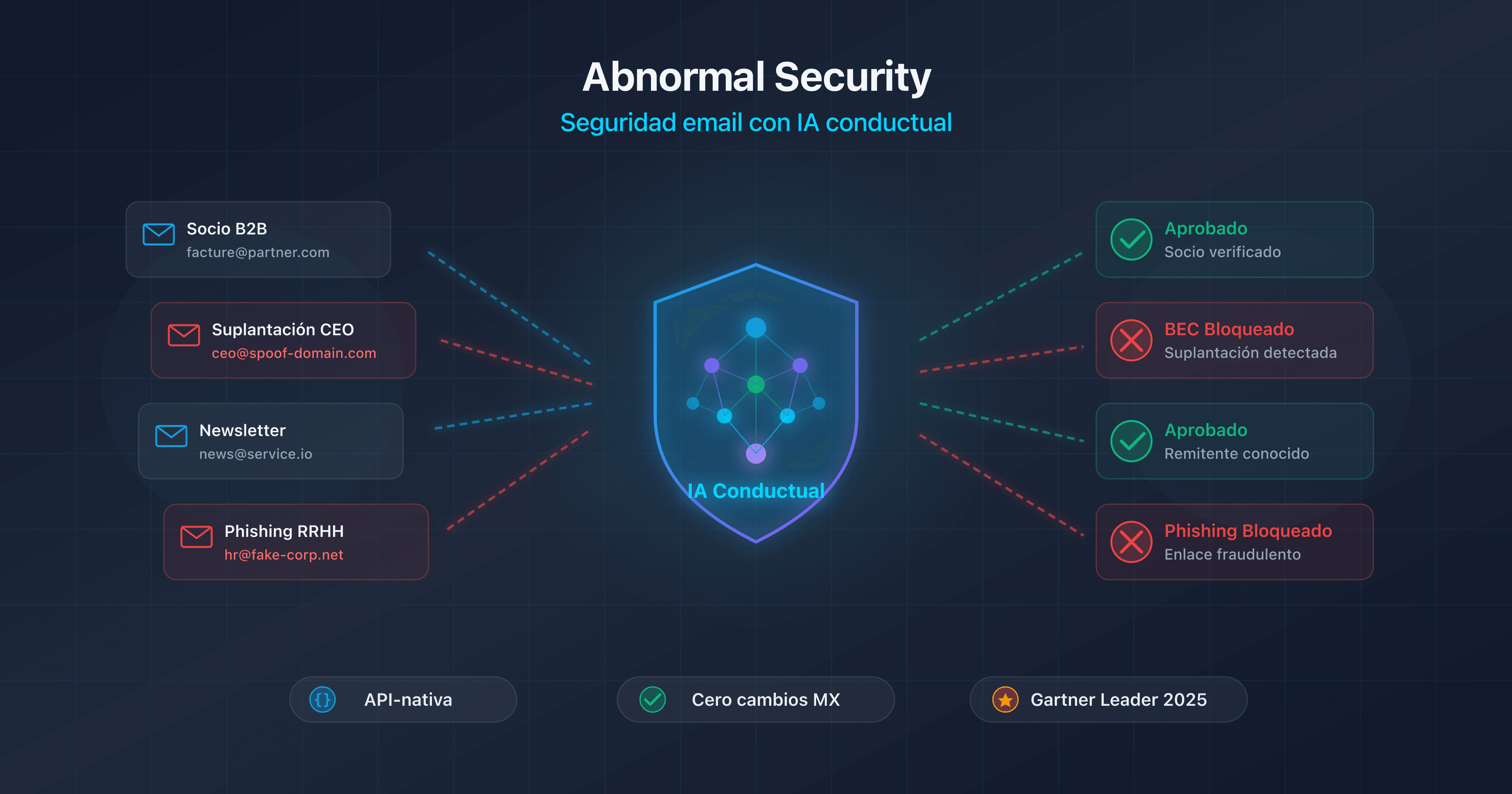

Para la detección BEC mediante ML comportamental puro, Abnormal Security sigue siendo el líder con un enfoque basado únicamente en señales comportamentales. Su mindshare en PeerSpot (septiembre 2025) está en el 7,0%, en alza desde el 5,0%, mientras que Cloudflare One está en el 1,5% en ligera bajada desde el 1,7%. Cloudflare pierde terreno en seguridad email pura mientras Abnormal avanza.

Para la detección anti-phishing volumétrica, Proofpoint y Cloudflare son las dos mejores opciones, con enfoques complementarios: Proofpoint en la detección en tiempo real y las macros SPF, Cloudflare en la detección pre-attack.

Para DLP y cumplimiento normativo, Proofpoint (Illusive) y Microsoft (Purview) dominan.

Para el stack SASE integrado, Cloudflare es el único SASE+ICES real del mercado. Esta singularidad es un argumento sólido para las organizaciones que desean consolidar su stack de red y seguridad.

Para el archivado legal, Mimecast es imprescindible con su Cloud Archive.

Para una organización full M365 con presupuesto E5, Microsoft Defender P2 está incluido en la licencia. El ROI de una herramienta externa es difícil de justificar.

🎯 Cuándo elegir el ecosistema email Cloudflare

Elige Cloudflare si:

Ya estás en Cloudflare DNS y buscas unificar tu stack. Routing, DMARC Management y Email Service se integran nativamente sin esfuerzo adicional.

Desarrollas aplicaciones Workers y necesitas envío transaccional. Email Service es la solución más fluida, con cero gestión de claves API y DNS automático.

Eres una startup o pyme que quiere añadir una capa ICES a M365 o Gmail sin tocar los MX. El modo API de Email Security se instala en cuestión de minutos.

Construyes agentes IA que reciben y envían emails. En 2026, ninguna otra plataforma ofrece el pipeline completo onEmail + Durable Objects + MCP Server nativo.

Buscas un DMARC Management gratuito para empezar sin compromiso.

No elijas Cloudflare si:

Tienes obligaciones legales de archivado de email (e-discovery, cumplimiento DORA, NIS2 con retención larga). Mimecast es aquí la opción obvia.

El hosting BIMI y MTA-STS gestionados son críticos en tu plan de entregabilidad. Cloudflare no cubre estos servicios. CaptainDNS, Red Sift o Valimail son imprescindibles.

Estás en Microsoft 365 con licencias E5 ya pagadas. Defender P2 está incluido y el ahorro es real.

Tienes una inversión existente en Proofpoint (formación SOC, integraciones SIEM, políticas configuradas). La migración tiene un coste de reaprendizaje y de rebaseline comportamental significativo.

Tienes restricciones de soberanía digital EU estrictas. El CLOUD Act estadounidense se aplica a Cloudflare Inc. y la documentación de data residency para la beta de Email Service sigue incompleta.

Matriz de decisión rápida:

| Perfil | Recomendación |

|---|---|

| Dev Workers o startup | Email Service (Send) + Email Routing |

| PYME M365, presupuesto limitado | Email Security modo API + DMARC Management |

| Mid-market buscando ICES | Email Security Enterprise |

| Enterprise con stack existente | ICES complementario, no sustituto |

| Cumplimiento EU / archivado | Mimecast o Proofpoint |

🛠️ Guía de despliegue del ecosistema email Cloudflare

Requisito previo: para sacar el máximo del ecosistema, el dominio debe estar gestionado por Cloudflare DNS (nameservers Cloudflare como autoritativos). Es imprescindible para DMARC Management y el DNS automático de Email Service. Email Security en modo API funciona sin este requisito.

Paso 1: activar Email Routing (5 minutos)

En la consola Cloudflare, abrir el dominio y luego Email > Email Routing y activar el servicio. Crear las reglas de enrutamiento (dirección personalizada hacia buzón de destino o catch-all). Los MX se proponen automáticamente si se usa Cloudflare DNS. Verificar SPF y DKIM con las herramientas de CaptainDNS para confirmar los nuevos requisitos de 2025.

Paso 2: configurar Email Service para el envío (15 minutos)

Requisito: Workers Paid (5 USD/mes). Declarar el binding SEND_EMAIL en wrangler.toml con allowed_destination_addresses para bloquear los destinatarios. Para aplicaciones no-Workers, configurar las credenciales SMTP desde la consola. Verificar después que SPF, DKIM y DMARC han sido auto-provisionados con las herramientas de CaptainDNS.

Paso 3: auditar SPF/DKIM/DMARC (10 minutos)

Usar las herramientas de CaptainDNS para confirmar la alineación. Hacer evolucionar DMARC de p=none (valor por defecto de Cloudflare) a p=quarantine tras 2 a 4 semanas de seguimiento de los informes, y luego a p=reject progresivamente.

Paso 4: incorporar Email Security (2 a 4 horas)

Elegir el modo: API (Graph/Gmail) para cero disrupción, Inline (MX) para protección completa pre-delivery. Modo API M365: autorización OAuth en 4 clics. Modo Inline: probar primero en un dominio secundario o un buzón piloto antes de la migración a producción. Configurar las políticas de cuarentena y los umbrales de alerta. Configurar DLP Assist si está incluido en el plan.

Paso 5: activar DMARC Management (10 minutos)

Consola > Email > DMARC Management. Cloudflare crea automáticamente la dirección de agregación mediante Email Routing. Modificar el registro _dmarc.captaindns.com para incluir la dirección Cloudflare. Esperar de 24 a 48 horas para ver llegar los primeros informes.

Paso 6: completar BIMI y MTA-STS mediante CaptainDNS

Cloudflare no proporciona estos servicios. Para el hosting BIMI (política + logo SVG) y el hosting MTA-STS (archivo de política + DNS), usar CaptainDNS.

Completa con el hosting BIMI y MTA-STS de CaptainDNS

❌ Errores comunes a evitar

Olvidar SPF/DKIM desde el 30 de junio de 2025. Email Routing exige ahora SPF o DKIM en el dominio de origen. Sin eso, los reenvíos fallan en silencio, sin error en la interfaz. El diagnóstico no es evidente porque todo parece configurado por el lado de Cloudflare.

Confundir DMARC Management con el hosting de DMARC. Cloudflare agrega los informes DMARC recibidos desde servidores externos, pero no aloja tu política. El registro TXT _dmarc.captaindns.com sigue en tu DNS. Cloudflare no lo gestiona ni lo protege.

Contar con Cloudflare para BIMI y MTA-STS. Estos servicios no existen de forma nativa en Cloudflare. Anunciar un logo BIMI sin un host operativo o publicar una política MTA-STS sin archivo de política accesible causará errores de validación.

Link Isolation solo en Enterprise. Si el contrato suscrito es Advantage, el NVR no está incluido. Hay que verificar este punto antes de la firma para no descubrir la ausencia de esta protección después del despliegue.

Cambiar los MX en producción sin plan de rollback. Migrar a Email Security Inline en el dominio principal sin prueba previa es un riesgo operativo. Siempre empezar por un dominio secundario o buzones piloto.

DMARC Management con DNS externo. Si el DNS no es Cloudflare, DMARC Management no está disponible. La interfaz no muestra ningún error: simplemente no muestra nada. Si esperas informes y no llegan, verifica este requisito primero.

Vendor lock-in subestimado. Email Service está vinculado a Workers mediante un binding propietario. DMARC Management solo funciona con Cloudflare DNS. El valor de Email Security aumenta con la integración de Cloudflare One. Cambiar de plataforma implica reconfigurar todo, con pérdida de la baseline comportamental y de los historiales de detección.

📋 Plan de acción en 10 pasos

- Auditar tu configuración SPF, DKIM y DMARC actual con las herramientas de CaptainDNS para tener una baseline antes de cualquier cambio

- Verificar que Cloudflare es DNS autoritativo para tu dominio principal (requisito para DMARC Management, Email Routing y el DNS automático de Email Service)

- Activar Email Routing si gestionas alias o direcciones personalizadas en el dominio

- Probar Email Service en un dominio secundario si envías desde Workers, antes de migrar el dominio principal

- Elegir el modo Email Security: API (rápido, cero disrupción) vs Inline (protección completa pre-delivery, cambio de MX necesario)

- Desplegar Email Security en un POC que represente el 20% de los buzones antes de la generalización, para calibrar las políticas de cuarentena

- Activar DMARC Management y verificar que los informes llegan después de 24 a 48 horas

- Hacer evolucionar DMARC de

p=noneap=quarantiney luego ap=rejecten 3 a 4 semanas de progresión controlada - Implementar hosting BIMI y hosting MTA-STS mediante CaptainDNS para cubrir las brechas del ecosistema Cloudflare

- Planificar una revisión trimestral: eficacia de Email Security (tasa de detección, falsos positivos), cuota de DMARC Management, rotación anual de DKIM

🧭 Veredicto

Cloudflare Email en 2026 no es un producto único sino cuatro piezas apiladas que aprovechan la misma base anycast. Para un desarrollador Workers que construye aplicaciones transaccionales o agentes IA, la ecuación es clara: Email Service y Email Routing forman el stack más fluido del mercado, con un DNS automático que ni AWS SES ni Resend ofrecen. Para una startup o pyme que quiere añadir una capa anti-phishing a Microsoft 365 sin tocar sus MX, el modo API de Email Security es uno de los onboardings más rápidos del segmento ICES, herencia directa de Area 1.

El ecosistema tropieza, sin embargo, con tres puntos ciegos persistentes: el archivado legal, el hosting BIMI y MTA-STS, y el límite de 1.000 informes DMARC por mes. En estos tres puntos, Cloudflare remite explícitamente a socios (Red Sift para BIMI y DMARC avanzado) o deja al usuario construir una solución mediante Pages y Workers. Las organizaciones con obligaciones eDiscovery, DORA o NIS2 mantendrán un Mimecast o un Proofpoint en complemento. Los equipos que quieren un hosting BIMI y MTA-STS gestionado completarán con CaptainDNS.

El posicionamiento pertinente se dibuja así: Cloudflare Email como base de routing, envío y DMARC gratuito, enriquecido por Email Security en modo API para la capa anti-phishing, y completado por CaptainDNS en las piezas que Cloudflare no aloja. Esta combinación cubre lo esencial sin un encierro excesivo en el ecosistema.

Audita tu stack de email antes de actuar

❓ preguntas frecuentes

FAQ

¿Qué es Cloudflare Email Routing y cómo funciona?

Cloudflare Email Routing es un servicio gratuito de reenvío de email inbound. Permite crear direcciones en un dominio gestionado por Cloudflare DNS y redirigirlas hacia un buzón existente (Gmail, Outlook, ProtonMail...). Los registros MX del dominio apuntan a los servidores Cloudflare. Cuando llega un email, Cloudflare lo recibe, aplica las reglas de enrutamiento configuradas en la consola y lo reenvía al destino. No hay almacenamiento de emails ni buzones en Cloudflare. El servicio es puramente inbound.

¿Es realmente gratuito Cloudflare Email Routing? ¿Cuáles son los límites?

Sí, Email Routing es gratuito sin limitación de volumen. Los límites a tener en cuenta son: máximo 200 reglas de enrutamiento por cuenta, máximo 200 direcciones de destino, mensajes superiores a 25 MiB no soportados, y desde el 30 de junio de 2025 SPF o DKIM debe estar configurado en el dominio de origen so pena de fallo silencioso de los reenvíos. El servicio requiere que el dominio use Cloudflare DNS.

¿Se pueden enviar emails desde Cloudflare Email Routing?

No. Email Routing es exclusivamente inbound. Recibe emails y los redirige, no puede enviarlos. Para el envío desde Cloudflare, hay que usar Email Service (Send), lanzado en beta pública en abril de 2026. Email Service está disponible en el plan Workers Paid (5 USD/mes) con 3.000 emails/mes incluidos, luego 0,35 USD/1k.

¿Cómo enviar emails desde Cloudflare Workers con Email Service?

Email Service proporciona un binding nativo Workers declarado en wrangler.toml con [[send_email]] name = "SEND_EMAIL" y, para mayor seguridad, allowed_destination_addresses. Este binding está disponible en el código Workers sin clave API ni secreto. Para aplicaciones no-Workers, Cloudflare ofrece credenciales SMTP configurables en la consola y una API REST. Si el dominio de envío usa Cloudflare DNS, SPF/DKIM/DMARC se provisionan automáticamente durante la configuración.

¿Puede Cloudflare Email Service reemplazar a SendGrid o AWS SES?

Para los desarrolladores Workers, Email Service es más sencillo de integrar gracias al binding nativo y al DNS automático. En coste unitario, AWS SES sigue siendo 3,5 veces más barato (0,10 USD/1k vs 0,35 USD/1k). SendGrid, Resend y Postmark ofrecen dashboards de analíticas más completos y plantillas avanzadas. Email Service es adecuado para casos de uso simples desde Workers: emails transaccionales, notificaciones, respuestas de agentes IA. Para volúmenes grandes, una entregabilidad crítica o analíticas avanzadas, AWS SES o Postmark suelen ser más adecuados.

¿Qué fue de Cloudflare Area 1 Email Security tras la adquisición?

Area 1 Security fue adquirida por Cloudflare en abril de 2022 por aproximadamente 162 millones de dólares. El producto fue rebautizado Cloudflare Email Security e integrado progresivamente en la interfaz unificada Cloudflare One. Las tecnologías clave de Area 1, en particular el rastreo web pre-attack para detectar kits de phishing en formación, el EDF (Email Detection Fingerprint) y el modelo comportamental, se conservan y enriquecen con la threat intelligence de la red Cloudflare. La documentación sigue fragmentada entre las dos marcas en 2026, reflejo de una integración todavía en curso 4 años después de la adquisición.

¿Cuál es la diferencia entre Cloudflare Email Security y una pasarela de email clásica (SEG)?

Una pasarela de email clásica (SEG) como Proofpoint o Mimecast funciona en modo inline pre-delivery: los MX del dominio apuntan al SEG, que filtra antes de entregar. Cloudflare Email Security también ofrece este modo Inline, pero añade un modo API post-delivery mediante Microsoft Graph o Gmail API, sin cambio de MX. Este modo API es un diferenciador ICES que permite desplegar la protección en cuestión de minutos, sin riesgo de disrupción del flujo de email. La tecnología pre-attack time heredada de Area 1 es otra distinción: la detección de phishing comienza antes de que se lance la campaña, no después de recibir el primer email.

¿Cloudflare Email Security reemplaza a Proofpoint o Mimecast?

No directamente en todos los casos de uso. Cloudflare Email Security cubre la detección anti-phishing, BEC y link isolation. Pero le faltan dos elementos críticos que Mimecast y Proofpoint ofrecen: el archivado legal (Mimecast Cloud Archive) y los módulos DMARC avanzados (Mimecast DMARC Analyzer, Proofpoint Email Fraud Defense). Para una organización con obligaciones de archivado e-discovery o que quiera un DMARC Management completo con BIMI y MTA-STS, Cloudflare deberá completarse con otras herramientas. En cambio, para una startup o pyme en M365 sin SEG existente, Cloudflare Email Security en modo API es una opción pertinente y rápida de desplegar.

¿Cómo configurar el DMARC Management de Cloudflare gratuitamente?

DMARC Management está disponible en la consola Cloudflare bajo Email > DMARC Management, siempre que el dominio use Cloudflare como DNS autoritativo. Cloudflare crea automáticamente una dirección de agregación mediante Email Routing. Hay que añadirla después en el registro _dmarc.captaindns.com como destinatario RUA. Los primeros informes llegan entre 24 y 48 horas después. El límite es de 1.000 informes agregados por mes en el plan gratuito.

¿Proporciona Cloudflare un servicio BIMI o MTA-STS gestionado?

No. Cloudflare no ofrece un servicio de hosting BIMI ni un servicio MTA-STS gestionado. Para BIMI, hay que alojar la política y el archivo SVG del logo en un servicio externo (CaptainDNS, Red Sift). Para MTA-STS, hay que alojar manualmente el archivo de política en Cloudflare Pages o Workers, o usar un servicio gestionado como CaptainDNS. Cloudflare recomienda oficialmente Red Sift OnDMARC para cubrir estas brechas.

¿Cuánto cuesta Cloudflare Email Security para una empresa?

Cloudflare Email Security no tiene precio público. Existen tres tiers: Advantage (solo Inline, sin Link Isolation NVR), Enterprise (todos los modos Inline/API/BCC, Link Isolation, DLP Assist M365) y Enterprise + PhishGuard (con servicio SOC gestionado). Los precios indicativos de mercado sugieren una base de aproximadamente 7 USD/usuario/mes para Cloudflare One, con importes mensuales de cinco cifras para despliegues completos. Hay que contactar con los equipos comerciales de Cloudflare para obtener un presupuesto.

Cloudflare Email Routing no funciona: ¿cómo depurarlo?

El primer paso es verificar con dig MX captaindns.com que los MX apuntan correctamente a *.mx.cloudflare.net. Desde el 30 de junio de 2025, SPF o DKIM deben estar configurados en el dominio de origen: usar las herramientas de CaptainDNS para verificar. Comprobar después que la regla de enrutamiento está activa en la consola, que no se han alcanzado los límites de 200 reglas y 200 destinos, y que Workers Email no muestra errores de CPU en los logs. Si el problema persiste, probar el envío desde Gmail y verificar la carpeta de spam del buzón de destino.

🔗 Guías de pasarelas email relacionadas

Este análisis forma parte de nuestra serie sobre soluciones de seguridad email enterprise:

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 y configuración DNS

- Mimecast Secure Email Gateway: arquitectura, configuración DNS, comparativa y plan de acción

- Cisco Secure Email Cloud Gateway: legado Ironport, declive Gartner 2025 y plan de migración

- Abnormal Security: IA comportamental, despliegue API, Attune 1.0

Descarga las tablas comparativas

Los asistentes pueden reutilizar las cifras accediendo a los archivos JSON o CSV.

📖 Glosario

SEG (Secure Email Gateway): pasarela de seguridad email que se intercala entre Internet y el servidor de mensajería mediante redirección MX. Filtra las amenazas antes de la entrega en el buzón. Ejemplos: Proofpoint, Mimecast, Cisco CES.

ICES (Integrated Cloud Email Security): enfoque de seguridad email vía API post-delivery sin cambio de MX. Se integra en M365 o Google Workspace mediante OAuth. Ejemplos: Abnormal Security, Cloudflare Email Security modo API, Cisco ETD.

BEC (Business Email Compromise): fraude por email cuyo objetivo es suplantar la identidad de un directivo, proveedor o socio para iniciar una transferencia fraudulenta o extraer información sensible. Principal amenaza financiera para las empresas en 2026.

VEC (Vendor Email Compromise): variante del BEC cuyo objetivo es comprometer la relación con un proveedor o socio suplantando su identidad de email.

ATO (Account Takeover): toma de control de una cuenta de email legítima para usarla en ataques BEC o de spear phishing internos.

RBI (Remote Browser Isolation): técnica de seguridad que ejecuta la navegación web en un entorno cloud aislado, transmitiendo al navegador del usuario solo píxeles o vectores gráficos. Impide cualquier exploit de navegador o descarga de malware.

NVR (Network Vector Rendering): implementación Cloudflare del RBI. El sitio se renderiza en un Chromium headless en el lado de Cloudflare, y los vectores gráficos SVG se envían al navegador del usuario. Solo disponible en modo Inline de Email Security.

EDF (Email Detection Fingerprint): mecanismo propietario de Area 1 (ahora Cloudflare Email Security) que crea una huella única de cada infraestructura de ataque. Permite bloquear todas las variantes de una campaña desde la detección de la primera.

Pre-attack time: enfoque de Cloudflare Email Security (heredado de Area 1) consistente en escanear la web, las registraciones de dominios y los certificados TLS para identificar kits de phishing en formación antes del lanzamiento de la campaña.

DMARC (Domain-based Message Authentication, Reporting, and Conformance): protocolo de autenticación email que se apoya en SPF y DKIM para definir la política de tratamiento de los emails no autenticados (none, quarantine, reject) y el reporting al administrador del dominio.

BIMI (Brand Indicators for Message Identification): estándar de email que permite mostrar el logo de la marca en la interfaz de correo (Gmail, Apple Mail) para los emails autenticados con DMARC en modo enforcement. Requiere un VMC (Verified Mark Certificate) o CMC según los proveedores.

MTA-STS (Mail Transfer Agent Strict Transport Security): protocolo que fuerza el cifrado TLS en las conexiones SMTP entrantes y salientes para un dominio. Alojado en https://mta-sts.captaindns.com/.well-known/mta-sts.txt.

TLS-RPT (TLS Reporting): protocolo de reporting de fallos de conexión TLS SMTP. Los servidores de envío mandan informes a la dirección definida en el registro _smtp._tls.captaindns.com.

DANE (DNS-based Authentication of Named Entities): protocolo que publica las huellas de certificados TLS en el DNS mediante registros TLSA, permitiendo validar los certificados sin depender de las CAs. Requiere DNSSEC en el dominio.

Workers (Cloudflare): plataforma de ejecución JavaScript/WASM en el edge de la red Cloudflare (edge computing). Cada Worker se ejecuta en un V8 isolate en el PoP Cloudflare más cercano al usuario.

Durable Objects: primitiva de estado persistente en Cloudflare Workers. Permite mantener un estado conversacional largo entre varias peticiones o eventos, imprescindible para los agentes IA.

Agentic Inbox: proyecto open source de Cloudflare (github.com/cloudflare/agentic-inbox) que muestra cómo construir un cliente de email autoalojado en Workers con Email Routing, Email Service y Agents SDK.

Anycast: técnica de enrutamiento de red donde la misma dirección IP se anuncia desde varios puntos de presencia. Las peticiones se enrutan automáticamente al PoP más cercano. Cloudflare usa anycast en la totalidad de sus 330 PoPs.

Fuentes

- Cloudflare Blog: Email Service public beta launch - Agents Week (abril 2026)

- Cloudflare Docs: Email Routing

- Cloudflare Docs: Email Security (Area 1)

- Cloudflare Docs: Email Workers - send_email binding

- Cloudflare Docs: DMARC Management

- Cloudflare Blog: Area 1 acquisition announcement (febrero 2022)

- GitHub: cloudflare/agentic-inbox

- Cloudflare Community: BIMI hosting feature request (2022-2026)

- Cloudflare: MailChannels partnership EOL announcement (agosto 2024)

- Forrester Wave: Enterprise Email Security Q2 2025

- Gartner Peer Insights: Cloudflare Email Security reviews

- Cloudflare Incident: November 18, 2025 Bot Management bug

- Cloudflare Incident: December 5, 2025

- Cloudflare: Data Localization Suite documentation

- Spendhound: Cloudflare One pricing estimates (2025)

- UnderDefense: Email Security market pricing analysis (2025)

- PeerSpot: Email Security mindshare rankings (septiembre 2025)

- Red Sift: OnDMARC partner page Cloudflare (2024)

- Cloudflare Docs: SPF requirements for Email Routing (2025)

- RFC 7208: Sender Policy Framework (SPF)

- RFC 6376: DomainKeys Identified Mail (DKIM)

- RFC 7489: Domain-based Message Authentication, Reporting, and Conformance (DMARC)

- Cloudflare Docs: Workers Agents SDK - onEmail hook

- Cloudflare Newsroom: NYSE:NET IPO (septiembre 2019)

- Cloudflare: Area 1 acquisition close announcement (abril 2022)

- Cloudflare Docs: Email Security deployment modes

- Cloudflare: Email Service SMTP credentials documentation

- React Email: Cloudflare Workers integration guide