Cisco Secure Email Cloud Gateway (CES): arquitectura SaaS, DNS iphmx.com y migración ESA

Por CaptainDNS

Publicado el 17 de abril de 2026

- ☁️ Cisco Secure Email Cloud Gateway (CES) es la opción por defecto para cualquier nuevo despliegue Cisco en 2026. SaaS operado por Cisco, MX redirigidos a

iphmx.com(regiones NA, EU, APJ), motor AsyncOS compartido y threat intelligence de Talos. Cisco impulsa activamente a sus clientes ESA hacia CES desde 2020-2021. - 🏛️ ESA (antes Ironport, equipo on-premise) pasa a modo legado. Todavía relevante en casos concretos (air-gap, soberanía estricta, parque instalado por amortizar), pero Cisco ya no comunica sobre nuevos despliegues de equipo.

- 🔌 ETD (Email Threat Defense) es el complemento API post-entrega sobre Microsoft 365, la respuesta de Cisco a Abnormal Security. Despliegue OAuth en minutos, sin cambios de MX, a menudo apilado sobre CES o sobre Defender.

- 📉 Retirado del Gartner Magic Quadrant Email Security publicado el 16 de diciembre de 2024, y sigue ausente en 2025. Una señal estratégica fuerte frente a los Leaders Proofpoint, Mimecast, Microsoft, Abnormal y KnowBe4.

- 🚨 CVE-2025-20393 (CVSS 10.0): RCE zero-day no autenticada en la Spam Quarantine de AsyncOS (CES y ESA están afectados, mismo OS), explotada por el actor UAT-9686 vinculado a China desde finales de noviembre de 2025. Inscrita en el catálogo KEV de la CISA con plazo al 24 de diciembre de 2025.

- ✅ Cuándo elegir CES: huella Cisco significativa (Secure Firewall, Secure Endpoint, Umbrella), voluntad de consolidar en un SaaS operado por Cisco, migración a M365 con exigencias de residencia regional. Si no, Proofpoint, Mimecast o la combinación Defender más Abnormal suelen ser más pertinentes.

En 2026, Cisco Secure Email se ha convertido, ante todo, en un SaaS. La Cloud Gateway (CES) es la opción que Cisco impulsa para todo nuevo cliente desde 2020-2021, y la mayoría de las renovaciones mid-market o enterprise se hacen hoy saliendo de los equipos ESA históricos para cambiar a los hosts iphmx.com. Los equipos Email Security Appliance siguen activos en muchos clientes históricos, pero la hoja de ruta de producto, la comunicación comercial y los esfuerzos de integración (XDR, Talos, ETD) apuntan a la oferta cloud.

Este reposicionamiento también se lee en las cifras de mercado. Según Datanyze, 12.160 organizaciones todavía utilizan Cisco Secure Email en el mundo, con una cuota del segmento email del 0,06 % frente a las 87 de la Fortune 100 reivindicadas por Proofpoint. El mismo año en que Cisco Talos comunica sobre 600 mil millones de correos analizados al día, Gartner publica su Magic Quadrant Email Security Platforms del 16 de diciembre de 2024 sin incluir a Cisco, una señal estratégica de una trayectoria en declive que Proofpoint retoma explícitamente en sus comunicaciones de marketing.

La historia es, sin embargo, la de un pionero. Ironport fue fundada en 2000 en San Bruno, California. Sus equipos antispam blancos equiparon a la mayoría de las grandes empresas en los años 2000. El 4 de enero de 2007, Cisco anunció su compra por 830 millones de dólares, una operación que se cerró en el tercer trimestre fiscal de 2007. El 26 de noviembre de 2012, Ironport pasó oficialmente a la pricelist de Cisco, marcando el fin de una marca y el inicio de una larga fase de consolidación en la cartera Cisco Secure, seguida de la migración progresiva de los equipos al SaaS CES.

Esta guía cubre todo lo que un administrador de TI o un CISO debe saber en 2026, con CES como hilo conductor: la arquitectura técnica detallada del Cloud Gateway (onboarding, regiones iphmx.com, tenants compartidos o dedicados, integración M365 y Google Workspace), la configuración DNS completa (MX, SPF, DKIM, DMARC), los casos residuales ESA, el complemento ETD, la salida del Gartner MQ, la zero-day CVE-2025-20393 que afecta a AsyncOS y por tanto a CES y ESA, una comparativa frente a Mimecast, Proofpoint, Microsoft Defender y Abnormal Security, y un plan de despliegue CES en cinco pasos con la variante migración ESA a CES.

Tanto si preparas un despliegue CES en un perímetro M365, como si aún operas una base ESA por migrar o si evalúas una salida hacia una alternativa, encontrarás aquí los elementos fácticos para decidir sin sesgo.

Verifica tus registros email

📌 El cambio al Cloud Gateway de Cisco Secure Email

Cisco Secure Email es la pasarela de seguridad email de Cisco, heredera directa del producto Ironport comprado en 2007 por 830 millones de dólares. En 2026, la oferta se declina en tres productos, pero su peso estratégico es muy distinto: Cisco Secure Email Cloud Gateway (CES) es el SaaS principal, impulsado como opción por defecto para todo nuevo despliegue; Cisco Secure Email Gateway (ESA, equipo on-premise) se ha convertido en una opción histórica destinada a casos residuales; Cisco Secure Email Threat Defense (ETD) es un complemento API moderno para Microsoft 365. Comprender esta jerarquía es indispensable para evaluar la oferta en 2026 y evitar elecciones desalineadas con la estrategia de producto de Cisco.

En este esquema, CES aparece como topología principal (opción por defecto para los nuevos despliegues SaaS con redirección MX a iphmx.com), mientras que el ESA on-premise sigue documentado para los despliegues históricos o los casos de soberanía, y el ETD se presenta como capa API complementaria.

Del equipo Ironport al ESA y después al cloud: recordatorio 2000-2021

Ironport Systems fue fundada en 2000 en San Bruno, California, por Scott Banister y Scott Weiss. La empresa se impuso primero en el mercado de la reputación IP con SenderBase, y luego en el segmento de equipos antispam vendiendo a grandes cuentas equipos dedicados al filtrado de tráfico SMTP entrante. Los equipos de la serie C (Ironport C-Series) se convirtieron en referencia en las salas de servidores de bancos, administraciones y operadores de telecomunicaciones a mediados de los años 2000.

El 4 de enero de 2007, Cisco anuncia la compra de Ironport por 830 millones de dólares en efectivo y acciones. La operación se cierra en el tercer trimestre fiscal de 2007 de Cisco. Objetivo declarado: integrar la seguridad email y web de Ironport en la cartera Cisco Security, junto a los firewalls PIX y los IDS Cisco. Durante cinco años más, la marca Ironport se conserva, con equipos aún marcados como Ironport vendidos bajo referencia comercial Cisco.

El 26 de noviembre de 2012, Cisco oficializa el paso completo de los productos Ironport a su pricelist, con referencias Cisco puras. La marca Ironport desaparece progresivamente de los materiales comerciales, aunque el nombre sigue siendo utilizado por los administradores históricos y aparece todavía en las rutas DNS (iphmx.com para Ironport Hosted MX, siendo iphmx la contracción mnemotécnica de esa filiación, conservada por el SaaS CES actual).

Al mismo tiempo, Cisco lanza Cisco Cloud Email Security (CES) para llevar la oferta Ironport a un modelo SaaS operado por sus propios centros de datos. CES adopta los hosts MX iphmx.com y reutiliza el motor AsyncOS de los equipos, lo que facilita la migración técnica de las ESA existentes hacia la cloud Cisco.

El rebrand Cisco Secure de 2021 y la apuesta por la cloud

En 2021, Cisco realiza una reforma global de su marca de seguridad bajo el paraguas Cisco Secure. Los productos de seguridad se rebautizan con una lógica de coherencia: Cloud Email Security pasa a ser Cisco Secure Email Cloud Gateway y se presenta a partir de entonces como la opción recomendada para todo nuevo cliente; Email Security Appliance pasa a ser Cisco Secure Email Gateway (ESA) y se desliza hacia una postura de legado; AMP for Endpoints pasa a ser Cisco Secure Endpoint, Umbrella conserva su nombre pero se integra a la familia Cisco Secure. Este lavado de cara marketing acompaña la consolidación técnica alrededor de la plataforma SecureX, que desaparecerá tres años después a favor de Cisco XDR.

Para el administrador email, este rebrand no cambia la realidad técnica: AsyncOS sigue siendo el sistema operativo común a CES y las ESA, los MX se siguen alojando en iphmx.com, los perfiles DKIM se configuran en la misma consola. Pero la comunicación comercial se alineó bajo «Cisco Secure Email» para el conjunto, con CES como columna vertebral SaaS, y el término Ironport ha desaparecido del vocabulario oficial de Cisco.

En la práctica, los equipos Cisco Account Manager impulsan CES para todo nuevo despliegue y proponen CES como reemplazo en las renovaciones ESA. Un administrador que llegue en 2026 a un proyecto Cisco Secure Email nuevo trabajará casi exclusivamente con CES y considerará la ESA como opción fallback o legado por documentar.

Los tres productos en 2026, con CES como hilo conductor

En 2026, Cisco comercializa tres productos distintos bajo la marca Cisco Secure Email. Su jerarquía estratégica no es neutra y condiciona las decisiones correctas de arquitectura:

- Cisco Secure Email Cloud Gateway (CES): opción principal, hilo conductor de este artículo. SaaS operado por Cisco en sus propios centros de datos regionales, motor AsyncOS compartido. El cliente redirige sus registros MX a hosts

iphmx.comcorrespondientes a su región (NA, EU, APJ), Cisco filtra el tráfico y luego retransmite al servidor email real (Microsoft 365, Google Workspace, Exchange on-premise). Onboarding pilotado por el portal Cisco, sin infraestructura que administrar del lado del cliente. Es la vía propuesta por defecto para todo nuevo proyecto Cisco Secure Email. - Cisco Secure Email Gateway (ESA, histórico): equipo on-premise físico (referencias C600, C400, etc.) o virtual (vESA sobre VMware, AWS, Azure, GCP), heredero directo de Ironport C-Series. El cliente aloja y administra los equipos. Modelo tratado ahora como legado por Cisco: pertinente solo para casos muy específicos (soberanía estricta, entorno air-gap, parque instalado por amortizar). Para un nuevo despliegue sin restricción normativa fuerte, Cisco orienta sistemáticamente hacia CES.

- Cisco Secure Email Threat Defense (ETD): API Microsoft 365 post-entrega, complemento moderno. Sin modificación de MX. Cisco se conecta vía Microsoft Graph API, lee los mensajes tras la entrega en los buzones y puede remediar automáticamente las amenazas identificadas. Respuesta de Cisco al modelo ICES popularizado por Abnormal Security. Funciona solo con Microsoft 365, no con Google Workspace ni Exchange on-premise. A menudo apilado sobre CES para doblar la detección, o sobre Microsoft Defender para los clientes que no quieren una pasarela en frontal.

Los tres productos comparten la threat intelligence Talos y pueden coexistir, pero el centro de gravedad se ha desplazado a CES. Un perfil tipo en 2026: CES para el flujo entrante, ETD como capa API sobre los tenants M365 más atacados y, eventualmente, una o dos ESA residuales en sitios aislados a la espera de su retirada.

🏢 Cisco y la seguridad email: la empresa en breve

Cisco Systems, Inc. fue fundada en 1984 en San José por Leonard Bosack, Sandy Lerner y Richard Troiano. La empresa construyó su imperio sobre los routers y switches de red antes de diversificarse. En 2026, emplea a unas 95.000 personas con una facturación anual cercana a los 55.000 millones de dólares, de los cuales unos 4.000 millones corresponden al segmento seguridad.

La cartera de seguridad se estructura bajo el paraguas Cisco Secure desde 2021 y agrupa decenas de productos: Secure Firewall (antes Firepower), Secure Endpoint (antes AMP), Umbrella (compra de OpenDNS en 2015), Duo (MFA, compra de 2018), Secure Email (Ironport), Cisco XDR (2024), y desde 2024 Splunk tras una adquisición récord de 28.000 millones de dólares. La integración de Splunk con Secure Email sigue siendo parcial en 2026.

En el corazón de la seguridad Cisco, Cisco Talos Intelligence Group reivindica más de 500 contribuyentes ampliados y analiza 600.000 millones de correos por día, alimentando las firmas y los modelos de comportamiento de CES, ESA y ETD. Talos colabora con las fuerzas del orden, como en el caso CVE-2025-20393 detallado más adelante.

En adopción, Datanyze estima la base Cisco Email Security en 12.160 organizaciones y 0,06 % de cuota de mercado email; Enlyft da 0,11 % en el segmento más amplio de network security. Proofpoint domina con 87 de la Fortune 100 y 24 % de cuota según Frost Radar 2025. Los clientes de Cisco Email Security están dominados por Estados Unidos (~58 %), Francia (~8 %) e India (~7 %), reflejo de una base histórica Ironport más que de un dinamismo reciente. Este posicionamiento marginal en el email contrasta con el dominio Cisco en las redes corporativas: el argumento de consolidación sigue siendo válido para los entornos ya Cisco-céntricos, pero la pregunta de elegir un proveedor marginal sigue siendo legítima para un prospecto sin historial.

⚙️ Arquitectura técnica: CES como hilo conductor, ESA como legado

Cisco Secure Email se apoya en tres arquitecturas complementarias que comparten el motor AsyncOS y la threat intelligence Talos: CES (pasarela SaaS operada por Cisco), ESA (appliance on-premise histórica) y ETD (API Microsoft 365 post-entrega). ¿Cómo inspecciona Cisco Secure Email un mensaje en 2026 y en qué se diferencia cada producto a nivel técnico? La respuesta se lee en tres tiempos: CES como columna vertebral SaaS para el flujo de pasarela, ESA como opción histórica para los casos específicos de on-premise y ETD como capa API complementaria sobre Microsoft 365. Todos comparten el motor AsyncOS y la threat intelligence Talos, pero su postura operativa diverge con fuerza.

Cisco Secure Email Cloud Gateway (CES): el SaaS por defecto

CES es el SaaS operado por Cisco en sus propios centros de datos regionales. Es la opción que Cisco impulsa para todo nuevo despliegue en 2026 y la arquitectura que un administrador debe conocer de forma prioritaria.

Flujo entrante del lado de la red:

- Un remitente envía un correo a

contact@captaindns.com - El servidor remitente consulta el DNS para encontrar los registros MX del dominio

- El DNS devuelve hosts de la forma

mx1.<tenant>.iphmx.com(región NA) omx1.<tenant>.eu.iphmx.comymx1.<tenant>.apj.iphmx.comsegún la asignación regional - El centro de datos CES correspondiente recibe el mensaje y aplica la cadena de análisis AsyncOS (CASE, AMP, URL filtering, Content filters, verificador DMARC)

- Si el mensaje se acepta, CES lo retransmite al servidor email real del cliente: Microsoft 365, Google Workspace o Exchange on-premise según la configuración de las SMTP Routes

- Si el mensaje es malicioso, se rechaza, pone en cuarentena o marca según las políticas definidas por el administrador en AsyncOS

Onboarding y portal: el aprovisionamiento CES lo pilota Cisco. Tras la firma, el Account Manager activa la creación del tenant en la región elegida y envía una welcome letter con los hosts MX, las credenciales del portal AsyncOS alojado y los pasos iniciales. Luego, el administrador configura las SMTP Routes, la RAT, las Mail Policies, los Content Filters, los perfiles DKIM y las políticas de cuarentena, sin gestionar ningún OS ni equipo.

Regiones iphmx.com: CES opera tres zonas geográficas que determinan la residencia de los datos y los hosts MX. América del Norte: centros de datos de EE. UU., MX bajo mx1.<tenant>.iphmx.com. Europa: centros de datos UE (Países Bajos y Alemania según los contratos), MX bajo mx1.<tenant>.eu.iphmx.com. APJ: MX bajo mx1.<tenant>.apj.iphmx.com o variantes por país. Cada cliente se aprovisiona en una única región por defecto; las organizaciones multirregión despliegan varios tenants CES distintos. Apuntar los MX a una región que no corresponda a la asignación tenant provoca rechazos silenciosos del lado Cisco.

Shared vs dedicated tenant: el shared tenant es el estándar de entrada (varios clientes sobre la misma infraestructura lógica, aislamiento por configuración). El dedicated tenant (a veces llamado Premier o Dedicated Instance) proporciona una infraestructura dedicada, impuesto para algunas verticales reguladas (finanzas, salud, administración). El shared suele bastar para un proyecto mid-market.

SLA: Cisco contrata habitualmente una disponibilidad del 99,999 % en CES, con créditos por indisponibilidad limitados a un porcentaje de la factura mensual. El SLA cubre la plataforma Cisco, no los problemas aguas arriba (DNS mal configurado, servidor email destino) ni aguas abajo (entregabilidad).

Integración nativa con M365 y Google Workspace: CES se inserta como MX primario delante del tenant Microsoft 365 o Google Workspace. En M365, la arquitectura estándar consiste en apuntar los MX a iphmx.com, configurar un Inbound Connector EOP que solo acepta las IP salientes CES y restringir los Accepted Domains para forzar todo el tráfico entrante a pasar por CES. En Google Workspace, la lógica es equivalente con los Inbound Gateway settings.

Límites operativos de CES frente a un equipo: el modelo SaaS impone compromisos. El administrador ya no puede acceder a un shell del sistema ni a ficheros de logs brutos como en una ESA; solo los logs expuestos en AsyncOS son consultables. Las ventanas de mantenimiento las fija Cisco (fuera del dedicated tenant). Algunas integraciones SIEM históricas pensadas para equipos on-premise deben replantearse en modo cloud (reenvío syslog, API Cisco). Para la mayoría de clientes, estos límites siguen siendo aceptables y aligeran la carga operativa.

Cisco Secure Email Gateway (ESA): la opción histórica on-premise

La ESA se sigue vendiendo en 2026, pero Cisco la posiciona como opción histórica. Equipos C-Series físicos o virtuales (vESA sobre VMware, AWS, Azure, GCP), herencia directa de Ironport, administrados y parcheados por el cliente. Pertinente para tres perfiles concretos: soberanía estricta que prohíba el flujo cloud, infraestructuras air-gap o parque de equipos reciente por amortizar antes de la migración CES.

Técnicamente, la ESA recibe el tráfico SMTP en sus propias IP públicas, aplica la cadena AsyncOS idéntica a CES y retransmite al servidor email real. La configuración DNS está íntegramente en manos del cliente: MX hacia las IP de los equipos, SPF en torno a las IP salientes, DKIM publicado manualmente. Cisco no proporciona un include SPF gestionado en modo ESA, al contrario que en CES. Al compartir AsyncOS, ESA y CES están afectadas por las mismas vulnerabilidades, incluida la CVE-2025-20393 detallada más adelante.

Cisco Secure Email Threat Defense (ETD): el complemento API moderno

Cisco Secure Email Threat Defense (ETD) es la respuesta estratégica de Cisco al movimiento ICES (Integrated Cloud Email Security) iniciado por Abnormal Security. ETD no modifica los MX y funciona exclusivamente vía Microsoft Graph API en tenants Microsoft 365. Se posiciona como complemento, no como reemplazo de CES: su uso más habitual en 2026 es el apilado ETD + CES para las organizaciones Cisco-céntricas, o ETD + Microsoft Defender para los clientes M365 que quieren una capa Talos sin pasarela en frontal.

El despliegue es mucho más rápido que el de CES: el administrador autoriza la aplicación Cisco en Azure AD vía OAuth, concede los permisos de lectura y remediación en los buzones M365, y ETD empieza a analizar los mensajes post-entrega en unos minutos. No se requiere ninguna modificación DNS, ninguna transport rule, ninguna actualización de los registros SPF.

La detección ETD se apoya en tres pilares: la threat intelligence Talos (firmas, reputación URL, reputación de archivo), el análisis de comportamiento (perfilado de remitentes, análisis de relaciones) y la remediación automática (traslado de los mensajes maliciosos a cuarentena vía Graph API, incluso tras la entrega). Cisco reivindica una calificación AAA otorgada por SE Labs en la evaluación pública 2025, con una detección cercana al 100 % y una tasa de falsos positivos especialmente baja. Esta calificación hay que contextualizarla: compara ETD con otras soluciones API en un escenario de laboratorio, no con todas las configuraciones de producción.

La diferencia con Abnormal Security es que ETD realiza una inspección profunda de los correos (análisis de contenido completo vía Talos) mientras que Abnormal privilegia las señales de comportamiento puras (grafo relacional, baselines de identidad). Los dos enfoques son complementarios más que competidores, y algunas organizaciones apilan ETD con Abnormal para cubrir ambos ángulos. ETD no está, sin embargo, disponible para Google Workspace ni para Exchange on-premise en 2026: es un producto exclusivo Microsoft 365, al contrario que CES, que cubre el conjunto.

El motor AsyncOS: base común a CES y ESA

AsyncOS es el sistema operativo propietario que anima tanto los centros de datos CES como los equipos ESA. Es el puro producto de la herencia Ironport: su arquitectura asíncrona fue diseñada originalmente para tratar volúmenes SMTP masivos en los equipos C-Series, y es hoy el mismo motor que Cisco opera a escala en sus centros de datos CES regionales. La versión actual en 2026 (AsyncOS 16.x) conserva esa línea al tiempo que integra módulos modernos.

AsyncOS ensambla varios motores en una cadena de análisis que se ejecuta para cada mensaje entrante:

- CASE (Context Adaptive Scanning Engine), el motor antispam histórico de Ironport. Combina firmas, heurísticas y análisis contextual para asignar una puntuación SpamThreshold a cada mensaje.

- AMP (Advanced Malware Protection), el módulo de sandboxing de Cisco. Los adjuntos sospechosos se ejecutan en un entorno aislado para observar su comportamiento. AMP comparte la threat intelligence con Cisco Secure Endpoint, lo que permite una correlación EDR-email para los clientes equipados con ambos productos.

- URL filtering, que reescribe o bloquea las URL entrantes apoyándose en la base Talos. A diferencia de Proofpoint URL Defense o Mimecast URL Protect, la reescritura Cisco no ofrece sistemáticamente un time-of-click completo configurable a granularidad de usuario.

- Content filters, reglas personalizables por el administrador para aplicar acciones específicas (cuarentena, notificación, etiquetado, eliminación) en función del contenido, las cabeceras, el remitente o los destinatarios.

- DLP saliente (módulo opcional), que escanea los correos salientes en busca de datos sensibles (números de tarjeta bancaria, PII, documentos confidenciales marcados).

Esta cadena es idéntica entre CES y ESA, lo que garantiza a los clientes híbridos (CES principal, ESA residual) una coherencia de políticas. Los parches y las nuevas firmas se despliegan en paralelo en ambas plataformas, con una hoja de ruta AsyncOS unificada, aunque en la práctica CES recibe los parches antes que los clientes ESA, ya que Cisco opera directamente sus propias instancias.

Integración Talos: 600.000 millones de correos al día

Todos los motores de análisis se apoyan en Cisco Talos Intelligence Group, que agrega la telemetría de decenas de miles de clientes Cisco Secure y analiza 600.000 millones de correos al día. Talos mantiene una de las mayores bases de reputación IP y dominio del sector y empuja firmas de forma continua a CES, ESA y ETD.

La integración Talos sigue siendo uno de los argumentos comerciales más fuertes de Cisco en este segmento. El tamaño del equipo (más de 500 contribuyentes ampliados), los descubrimientos zero-day regulares y la colaboración con las fuerzas del orden hacen de Talos un diferenciador real, incluso frente a Proofpoint Nexus o Mimecast MVTP.

Verifica tus registros DMARC y SPF

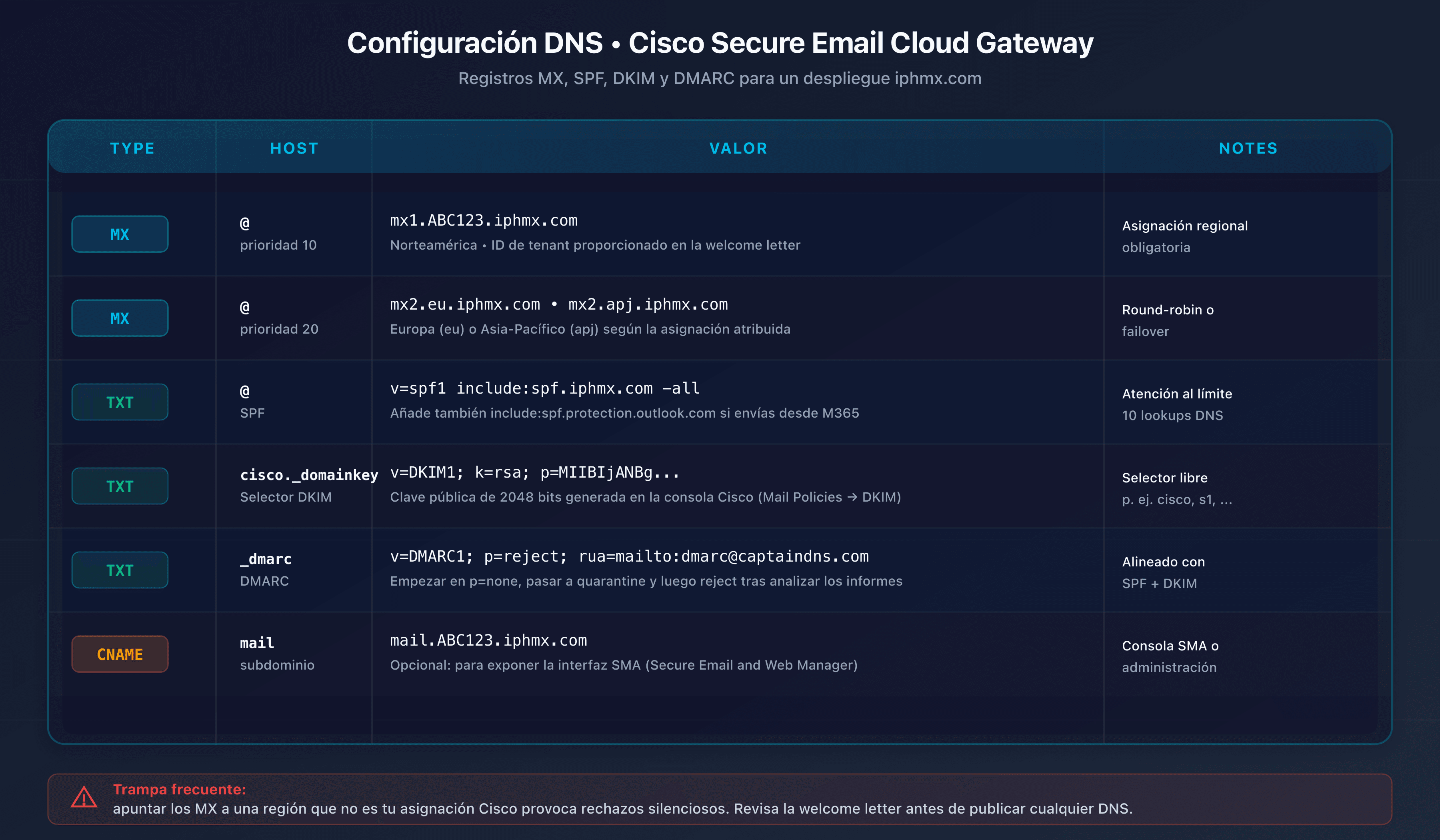

🔧 Configuración DNS completa para Cisco Secure Email Cloud Gateway

Un error en un registro MX, un include SPF apuntando a la región equivocada, una clave DKIM publicada en un selector erróneo: estos defectos transforman un despliegue CES en un incidente de producción. Aquí tienes la configuración DNS detallada para Cloud Gateway (el caso principal de uso en 2026), con una mención a las especificidades para una ESA autoalojada, y las trampas que evitar.

Registros MX CES: formato iphmx.com y asignación regional

Para Cisco Secure Email Cloud Gateway, los registros MX deben apuntar a hosts iphmx.com correspondientes exactamente a la asignación regional atribuida en la welcome letter de Cisco. El formato es predecible:

| Región | MX primario (ejemplo) | MX secundario (ejemplo) |

|---|---|---|

| América del Norte | mx1.ABC123.iphmx.com | mx2.ABC123.iphmx.com |

| Europa | mx1.eu.iphmx.com (variable) | mx2.eu.iphmx.com (variable) |

| Asia-Pacífico | mx1.apj.iphmx.com (variable) | mx2.apj.iphmx.com (variable) |

ABC123 corresponde a un identificador de tenant único. Los hosts exactos los proporciona Cisco durante el aprovisionamiento. Los dos MX suelen configurarse con la misma prioridad (10) para un balanceo round-robin, o con prioridades ligeramente diferentes (10 y 20) según las recomendaciones Cisco en el momento del despliegue.

Para verificar los MX actuales de un dominio, utiliza el comando:

dig MX captaindns.com +short

El resultado esperado tras un despliegue Cloud Gateway se parece a:

10 mx1.ABC123.iphmx.com.

10 mx2.ABC123.iphmx.com.

Reglas imperativas:

- Elimina todos los MX antiguos del dominio antes del cambio a CES. Un MX residual hacia Microsoft 365 o Exchange deja una puerta de entrada directa que rodea CES.

- Utiliza únicamente los hosts correspondientes a tu asignación regional (NA, EU o APJ). Apuntar a la región equivocada genera rechazos silenciosos del lado CES, porque los centros de datos lejanos no reconocen tu dominio tenant.

- Baja el TTL a 300 segundos (5 minutos) varios días antes del cambio para permitir un rollback rápido en caso de incidente.

Caso particular ESA autoalojada: para los clientes que aún explotan equipos ESA on-premise, los MX no apuntan a iphmx.com sino a las IP públicas de los equipos (o a un FQDN DNS que apunta a ellas). La configuración DNS corre íntegramente a cargo del cliente: debe exponer un DNS inverso coherente en cada IP de equipo, gestionar el SPF en torno a esas mismas IP y publicar por sí mismo las claves DKIM. Cisco no proporciona include SPF gestionado en este modo, al contrario que en CES, donde spf.iphmx.com es llave en mano.

Configuración SPF CES: include:spf.iphmx.com

Cuando Cisco Secure Email Cloud Gateway retransmite tus correos salientes, sus direcciones IP deben figurar en tu registro SPF para que los destinatarios validen la autenticación. Cisco proporciona un include dedicado:

v=spf1 include:spf.iphmx.com ~all

Este include resuelve a los bloques IP operados por Cisco para la retransmisión saliente desde tu región. Para las asignaciones europeas, Cisco puede apuntar a una variante regional como spf.eu.iphmx.com; verifica la welcome letter para la sintaxis exacta.

A diferencia de Proofpoint, que ofrece su Hosted SPF Service con macros RFC 7208 para sortear el límite de 10 lookups, Cisco no ofrece un mecanismo equivalente de resolución dinámica del lado del servidor. Cada include spf.iphmx.com consume típicamente 2 a 3 lookups internos. Para una organización que apila Microsoft 365, Google Workspace, Salesforce, HubSpot y Cisco, la barrera de los 10 lookups se convierte en un verdadero riesgo de PermError SPF.

Tres estrategias para evitar el PermError con Cisco:

- Jerarquizar los includes estrictamente necesarios y retirar los servicios de terceros no críticos

- Usar un SPF flattener de terceros (Valimail, Scrutinizer, Red Sift) que aplana dinámicamente las IP autorizadas y respeta el límite

- Delegar los subdominios transaccionales a un dominio dedicado con su propio SPF

Verifica tu SPF con el comprobador adecuado antes y después del cambio, vigilando especialmente el contador de lookups.

¿~all o -all? Con una política DMARC p=reject en vigor, ~all (softfail) es suficiente: es DMARC quien dicta el rechazo. Sin DMARC o con p=none, prefiere -all (hardfail) para una protección estricta a nivel SPF.

Configuración DKIM: firma AsyncOS en 2048 bits

Cisco Secure Email permite firmar los correos salientes con DKIM directamente vía AsyncOS. La configuración se hace en la consola de administración:

- Crear un perfil de firma DKIM en AsyncOS (Mail Policies > Signing Profiles)

- Definir un selector explícito, por ejemplo

cisco20260420, para identificar la rotación - Elegir un tamaño de clave de 2048 bits (tamaño recomendado por la RFC 8301 y soportado por todos los receptores modernos)

- Generar el par de claves y copiar el registro TXT proporcionado por AsyncOS

- Publicar el registro TXT en el DNS en la ubicación

cisco20260420._domainkey.captaindns.com - Activar el perfil de firma en la política de flujo saliente correspondiente

Para verificar la publicación DKIM:

dig TXT cisco20260420._domainkey.captaindns.com +short

El resultado debe contener la clave pública en el formato v=DKIM1; k=rsa; p=MIGfMA0GCS.... Algunos proveedores DNS no soportan nativamente los registros TXT de más de 255 caracteres (la clave pública de 2048 bits supera ese límite). Hay que entonces partir el valor en cadenas concatenadas entre comillas, una sintaxis soportada por BIND, PowerDNS y la mayoría de los resolvedores modernos.

Rotación DKIM: se recomienda una rotación anual. AsyncOS permite que convivan dos perfiles en paralelo durante la fase de rotación para evitar cualquier interrupción. Despliega la nueva clave, espera la propagación completa (48 horas mínimo), conmuta la firma activa y retira la clave antigua tras una semana de estabilidad.

DMARC: verificación entrante y publicación saliente

Cisco Secure Email actúa como verificador DMARC entrante: para cada mensaje recibido, AsyncOS consulta el registro DMARC del dominio remitente y aplica la política declarada (none, quarantine, reject). Esta función está activada por defecto en la mayoría de despliegues modernos. Puedes consultar los logs AsyncOS para ver los resultados DMARC por mensaje y ajustar las acciones según tu tolerancia.

Para la parte emisora, Cisco Secure Email firma tus correos vía DKIM y alinea el Return-Path en tu dominio, lo que permite la alineación SPF y DKIM para DMARC. Sin embargo, Cisco no ofrece un módulo gestionado DMARC comparable a Proofpoint Email Fraud Defense o Mimecast DMARC Analyzer. Para pilotar tu progresión p=none hacia p=quarantine y luego p=reject, deberás utilizar una herramienta de terceros (Valimail, dmarcian, EasyDMARC, Red Sift) o las herramientas CaptainDNS para analizar los informes agregados RUA.

Ejemplo de registro DMARC inicial en modo vigilancia:

v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; ruf=mailto:dmarc-forensic@captaindns.com; fo=1;

La progresión estándar tras un despliegue Cisco:

- p=none durante 2 a 4 semanas, análisis de los informes para identificar todas las fuentes de envío legítimas

- p=quarantine con

pct=10, luego subida progresiva al 100 %, vigilancia de los falsos positivos - p=reject como política objetivo final

TTL y ventana de cambio

Baja los TTL de MX, SPF y DKIM a 300 segundos (5 minutos) como mínimo 72 horas antes del cambio. Esta precaución permite un rollback rápido si se detecta un incidente en las primeras horas. Una vez validado el cambio y estable durante 7 días, sube los TTL a su valor habitual (3600 segundos o más) para reducir la carga de tus servidores DNS.

Prevé una ventana de mantenimiento en fin de semana o durante un periodo de bajo tráfico, y coordina el cambio con tu equipo de soporte para vigilar activamente los informes de no entrega (NDR) en las primeras 48 horas.

🛡️ Ecosistema Cisco: SecureX, Cisco XDR y Splunk

CES, ESA y ETD no funcionan de forma aislada en el ecosistema Cisco Secure. La integración con el resto de productos de seguridad es un argumento comercial fuerte, pero se vio sacudida en 2024 por el EOL de SecureX y su reemplazo por Cisco XDR.

De SecureX (EOL julio de 2024) a Cisco XDR

Cisco SecureX, plataforma de orquestación lanzada en 2020, alcanzó su End of Life el 31 de julio de 2024. Agregaba alertas y telemetría Email, Firewall, Endpoint y Umbrella en una consola única, con playbooks de automatización y API SOAR. Los clientes fueron invitados a pasarse a Cisco XDR, la plataforma Extended Detection and Response lanzada en 2023, que retoma las capacidades SecureX con un alcance ampliado (detección cross-domain más profunda, ML, integración de fuentes de terceros) y una estructura comercial distinta: tres niveles de suscripción (Essentials, Advantage, Premier) que se añaden a las licencias Cisco Secure Email.

La integración CES + ETD hacia Cisco XDR es el argumento estrella para correlacionar email, endpoint y red. La consola XDR muestra las alertas email, permite orquestar acciones cross-producto (bloquear un dominio en Email y Umbrella simultáneamente) y aplica playbooks de investigación. Es uno de los verdaderos diferenciadores de Cisco frente a Proofpoint o Mimecast cuando el entorno es Cisco-céntrico. Para los clientes no SecureX, XDR es un gasto adicional a aprovisionar; para los clientes históricos, es una migración obligatoria con cambio de contrato y reconfiguración.

Splunk: la compra de 28.000 millones aún no plenamente integrada

La compra de Splunk por 28.000 millones de dólares (marzo de 2024) reposicionó a Cisco en el segmento SIEM y observabilidad. En 2026, la integración Splunk con Cisco Secure Email sigue siendo parcial: existen conectores para ingerir los logs AsyncOS y ETD en Splunk Enterprise Security, pero la fusión de consolas, políticas y modelos de detección sigue en construcción. Los logs CES son explotables vía conectores, pero la experiencia sigue fragmentada entre XDR, Splunk y las consolas de producto.

Talos: la threat intelligence común

Un punto de anclaje permanece estable: Cisco Talos alimenta todos los productos Cisco Secure (Email, Endpoint, Firewall, Umbrella, XDR). Esta coherencia es una ventaja real para los entornos Cisco-céntricos, donde un descubrimiento Talos se propaga inmediatamente a todos los controles activos.

🚀 Las ventajas de Cisco Secure Email

Cisco Secure Email conserva siete bazas fácticas en 2026: threat intelligence Talos (600.000 millones de emails por día), rating AAA SE Labs 2025 sobre ETD, integración nativa Cisco Secure (XDR, Firewall, Endpoint), flexibilidad CES + ESA + ETD, precio de entrada de 1,90 dólares por usuario y mes, conformidad SOC 2 e ISO 27001 y soporte 24/7 mundial. ¿Por qué 12.160 organizaciones siguen usando Cisco Secure Email en 2026? Aquí están los argumentos fácticos que justifican la elección, sin complacencia comercial.

- Threat intelligence Talos de primer nivel. 600.000 millones de correos analizados al día, más de 500 contribuyentes ampliados, 185+ asociaciones industriales. Los descubrimientos zero-day regulares (incluso en productos de la competencia como Microsoft Exchange) dan fe de la calidad de la investigación. Argumento fuerte para un CISO que valora la profundidad de los flujos de inteligencia.

- Calificación AAA SE Labs en ETD en 2025, cercana al 100 % de detección con una tasa de falsos positivos baja. Valida el modelo API post-entrega, a matizar como indicador de laboratorio.

- Integración nativa en el ecosistema Cisco Secure. Para una organización ya equipada con Secure Firewall, Secure Endpoint y Umbrella, la correlación CES + ETD + XDR aporta un valor operativo real. Un IoC detectado en un puesto puede activar un bloqueo simultáneo en Email y Umbrella.

- Modelo de despliegue flexible CES + ESA + ETD. Pocos proveedores cubren simultáneamente SaaS gateway, on-premise y API post-entrega. CES sigue siendo el caso principal; ESA y ETD tratan los casos específicos (soberanía, API M365).

- Tarifa de entrada accesible. CES y ESA arrancan en torno a 1,90 dólares por usuario y mes según UnderDefense. Bundles completos (Essentials, Advantage, Premier) entre 5 y 7 dólares por usuario y mes, comparables a Mimecast e inferiores a Proofpoint (mediana ~87.000 dólares al año según Vendr).

- Cumplimiento y certificaciones: SOC 2, ISO 27001, FedRAMP Moderate. Residencia de datos configurable por región CES (EE. UU., Europa, APAC) con opciones de soberanía europea.

- Soporte profesional a gran escala: red mundial de integradores partners y soporte 24/7. Malla más densa que Abnormal o Mimecast en algunas geografías.

⚠️ Límites e inconvenientes a conocer

Las señales de declive estratégico son múltiples y fácticas. Este bloque documenta los límites apuntados por analistas, clientes y cifras públicas.

- Salida del Gartner Magic Quadrant Email Security 2024 y 2025. El MQ publicado el 16 de diciembre de 2024 no incluye a Cisco; el informe 2025 confirma la ausencia. Proofpoint lo menciona explícitamente en su discurso comercial. La señal más llamativa de la trayectoria declinante en este segmento.

- Cuota de mercado marginal (0,06 a 0,11 %) frente a Proofpoint (24 % Frost Radar), Microsoft Defender y Mimecast (42.000 organizaciones). La pregunta sobre la inversión en I+D es legítima para un prospecto sin historial Cisco.

- Interfaz de administración AsyncOS anticuada. Las opiniones en G2, Capterra y TrustRadius hablan de una consola densa heredada de Ironport. Mail Policies, Content Filters, SMTP Routes exigen una experiencia específica. La experiencia acusa su edad frente a Mimecast post-2023 o Abnormal API-nativo.

- Ritmo de innovación percibido a la baja desde el giro Splunk/XDR. Anuncios más escasos que en Proofpoint (Nexus AI, Adaptive Email Security procedente de Tessian) o Mimecast (Attune, Mihra en 2025-2026). La comunicación se concentra en la integración XDR más que en las innovaciones email nativas.

- Numerosos anuncios de End of Sale y End of Life en 2024-2025. Phishing Defense fin de venta el 13 de marzo de 2025, Intelligent MultiScan EOL el 4 de septiembre de 2025, Secure Email Premier EOL el 4 de noviembre de 2025, Secure Awareness EOL el 4 de noviembre de 2025. Migraciones de SKU en caliente con carga de proyecto no despreciable.

- Fragmentación de gama compleja: CES, ESA, ETD, más los bundles Essentials/Advantage/Premier, más las SKU legado en EOL. Documentación densa, presupuestos complejos para los partners, freno para una pyme sin arquitecto dedicado.

- Sin equivalente Hosted SPF RFC 7208. A diferencia de Proofpoint, Cisco deja al cliente la gestión del límite de 10 lookups SPF. Punto de fricción operativa para una organización multi-ESP.

- Ausencia de módulo DMARC gestionado equivalente. Mimecast propone DMARC Analyzer, Proofpoint Email Fraud Defense. Cisco no ofrece un equivalente gestionado. Pilotaje DMARC a cargo del cliente con herramientas de terceros o CaptainDNS.

🔒 El zero-day crítico de diciembre de 2025

La CVE-2025-20393 es el evento de seguridad mayor de Cisco Secure Email en 2025. Zero-day crítica, explotación activa, actor estatal presunto: el caso ilustra a la vez la sofisticación de los atacantes y la vulnerabilidad estructural de las interfaces de cuarentena expuestas en internet.

Descubrimiento, naturaleza y explotación

Cisco fue alertada el 10 de diciembre de 2025 por Talos Research de una RCE no autenticada crítica que afecta a la función Spam Quarantine de AsyncOS. Puntuación CVSS 10.0, el máximo, reflejando la facilidad de explotación, el impacto (ejecución remota de código arbitrario con privilegios root) y la ausencia de prerrequisitos de autenticación. La vulnerabilidad se identifica como CVE-2025-20393, advisory Cisco cisco-sa-sma-attack-N9bf4. Sin workaround: la mitigación pasa por el parche y la retirada de la exposición pública de la interfaz Spam Quarantine.

Un atacante remoto puede ejecutar comandos de sistema con los privilegios root en el equipo o la instancia. La explotación requiere que la interfaz Spam Quarantine esté activada y expuesta en internet (no la configuración moderna por defecto, pero frecuente en configuraciones históricas). Una RCE root en una plataforma email implica lectura del tráfico en tránsito, exfiltración de archivos, pivote hacia la red interna vía el management y persistencia mediante backdoors. Escenario catastrófico para una organización atacada. CES y ESA están afectadas: comparten AsyncOS, así que la vulnerabilidad alcanza ambos modos de despliegue, aunque los tenants CES los parchea Cisco de forma masiva.

Actor UAT-9686 e inscripción en el catálogo KEV

Talos atribuyó la campaña al actor UAT-9686, vinculado a China con confianza moderada. Explotación activa observada desde finales de noviembre de 2025, varias semanas antes de la divulgación pública, en organizaciones estratégicas. El ciclo observado: escaneo automatizado de interfaces Spam Quarantine expuestas, fingerprinting AsyncOS, RCE, implante inicial, movimiento lateral, persistencia. IoC publicados por Talos: hashes de implantes, dominios C2, patrones de red.

La CISA inscribió la CVE-2025-20393 en el catálogo Known Exploited Vulnerabilities (KEV) con plazo de mitigación el 24 de diciembre de 2025 para las agencias federales. La mayoría de las pólizas de ciberseguro exigen ahora una postura alineada con los plazos KEV, lo que transforma el advisory Cisco en obligación contractual implícita.

Lecciones y mitigaciones duraderas

Más allá del parche inmediato, la CVE-2025-20393 deja varias lecciones: retirar la exposición pública de las interfaces de cuarentena y de gestión (VPN o reverse proxy con autenticación fuerte), auditar las versiones de AsyncOS en toda la infraestructura (los equipos ESA sin parchear son el mayor riesgo), poner en marcha una monitorización de comportamiento en las plataformas Cisco Secure Email, integrar los IoC Talos en el SIEM y realizar una búsqueda retrospectiva de varios meses, y evaluar la pertinencia del mantenimiento de los equipos ESA frente a CES, cuyo parcheo lo garantiza Cisco de forma continua.

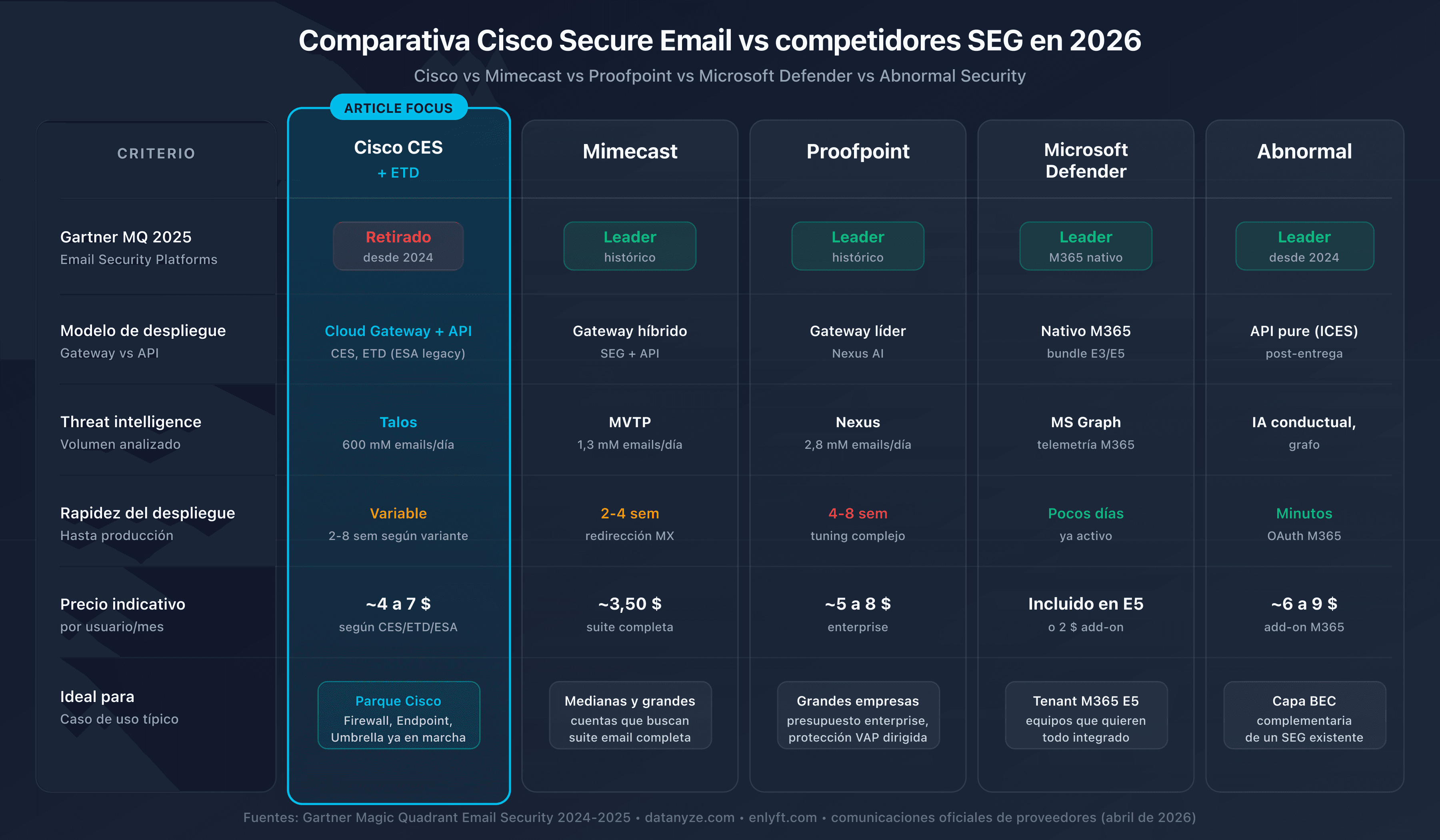

🔄 Comparativa: CES frente a Mimecast, Proofpoint, Microsoft Defender y Abnormal

En 2026, CES es el único actor mayor del segmento ausente del Gartner Magic Quadrant Email Security 2024-2025, frente a cuatro Leaders oficiales (Proofpoint, Mimecast, Microsoft Defender, Abnormal). ¿Cómo se posiciona Cisco Secure Email Cloud Gateway en 2026 frente a la competencia? Esta comparativa enfrenta CES (el SaaS Cisco, objetivo de un nuevo despliegue) con las principales alternativas del segmento gateway y API. La ESA on-premise no se compara línea por línea, ya que no compite activamente con los SaaS modernos del mercado.

| Criterio | Cisco CES + ETD | Mimecast | Proofpoint | Microsoft Defender O365 | Abnormal Security |

|---|---|---|---|---|---|

| Modelo | Gateway SaaS (CES) + API (ETD) | Gateway + API | Gateway + API (Adaptive) | Nativo M365 | Solo API |

| Gartner MQ 2024-2025 | Ausente | Leader | Leader | Leader | Leader |

| Threat intel | Talos (600 mM/día) | 24 B señales/año, 42.000 org. | Nexus (4,5 B/año) | Nativo M365 | Attune 1.0 (1 mM señales) |

| Cuota mercado email | 0,06 a 0,11 % | significativa | 24 % Frost | referencia M365 | creciente |

| Precio entrada | 1,90 $/u/mes | 3,50 a 8 $/u/mes | ~87.000 $/año mediana | menos de 2 €/u/mes (E5) | 36 a 80 $/u/año |

| DMARC gestionado | No | DMARC Analyzer | Email Fraud Defense | No | Alianza Valimail |

| Sandboxing | AMP | Sí | TAP + Predictive | Sí (Safe Attachments) | No |

| Fortalezas | Ecosistema Cisco, Talos | Todo en uno, archivado | Threat intel premium, VAP | Integración nativa M365 | BEC/VEC, despliegue rápido |

| Debilidades | Declive Gartner, UI anticuada | Tarifa opaca | Post-Thoma-Bravo, EchoSpoofing | Dependencia M365 | Post-entrega, sin sandbox |

Mimecast: el todo en uno para el mid-market

Mimecast es una alternativa natural para los clientes Cisco mid-market que buscan un SEG completo con archivado, continuidad email y DMARC Analyzer integrados. El posicionamiento Leader Gartner MQ 2024-2025, las 42.000 organizaciones cliente y la riqueza funcional (suite TTP, CyberGraph, Human Risk Management) convierten a Mimecast en un destino de migración habitual desde Cisco. La tarifa (3,50 a 8 dólares por usuario y mes) es comparable a Cisco pero con un perímetro funcional más amplio.

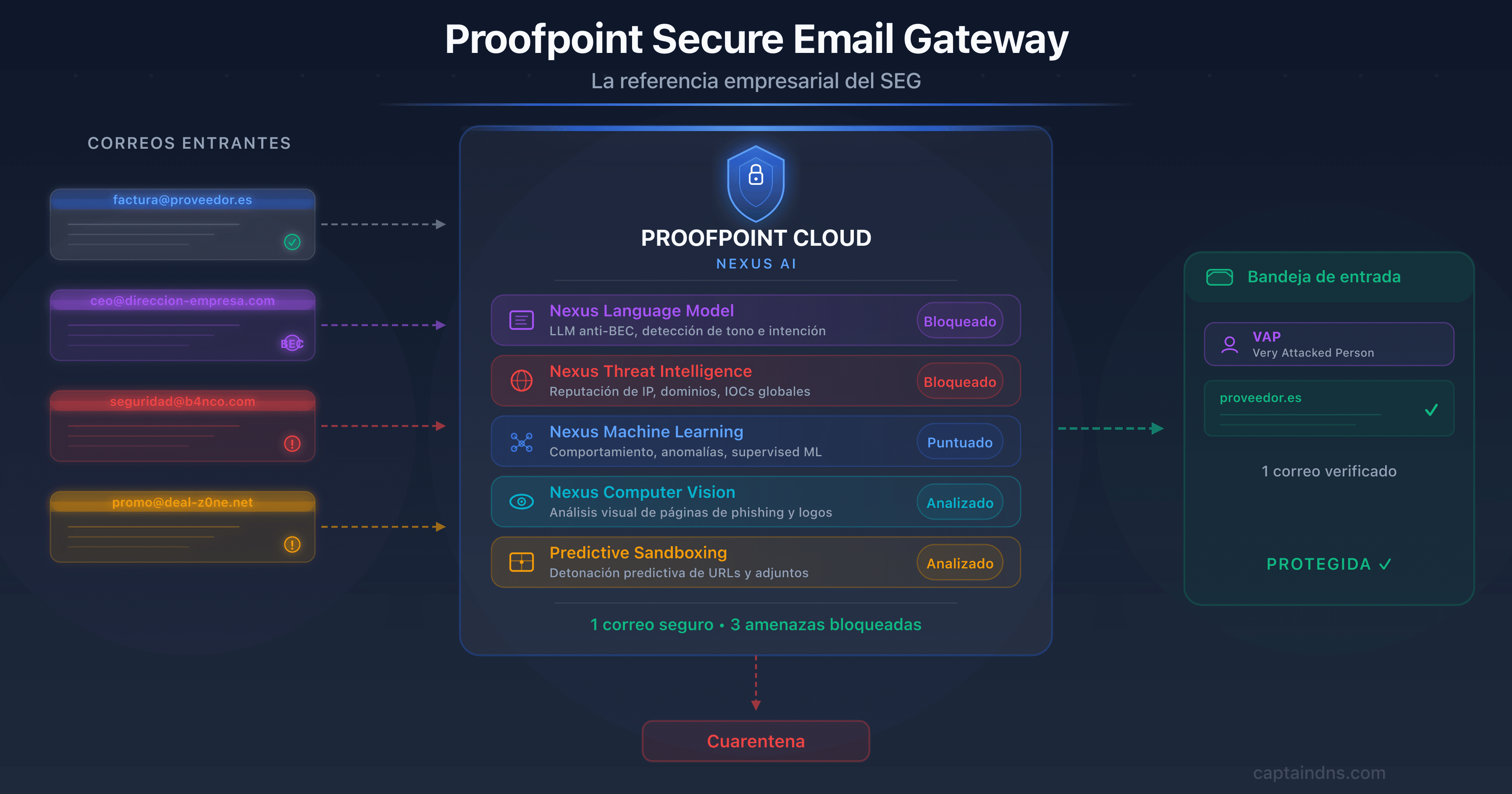

Proofpoint: la referencia enterprise

Proofpoint es la alternativa premium para las organizaciones que quieren la mejor threat intelligence del mercado. Presente en 87 de la Fortune 100, clasificado #1 en Execution en el Gartner MQ, Proofpoint apunta a las grandes empresas de los sectores financiero, salud y gobierno. El Hosted SPF Service y Email Fraud Defense son dos diferenciadores fuertes frente a Cisco. La tarifa premium (mediana en torno a 87.000 dólares al año) es un ticket de entrada elevado pero coherente con la calidad de servicio.

Microsoft Defender O365: la elección nativa M365

Para una organización full Microsoft 365, Defender for Office 365 es la elección de la sencillez y del coste. Activación nativa en el tenant existente, sin cambio de MX, integración con Purview para el cumplimiento y tarifa agresiva (menos de 2 euros por usuario y mes, incluso incluido en E5). Las lagunas históricas en BEC se van cerrando progresivamente, pero para una detección de comportamiento avanzada, un overlay Abnormal sigue siendo pertinente.

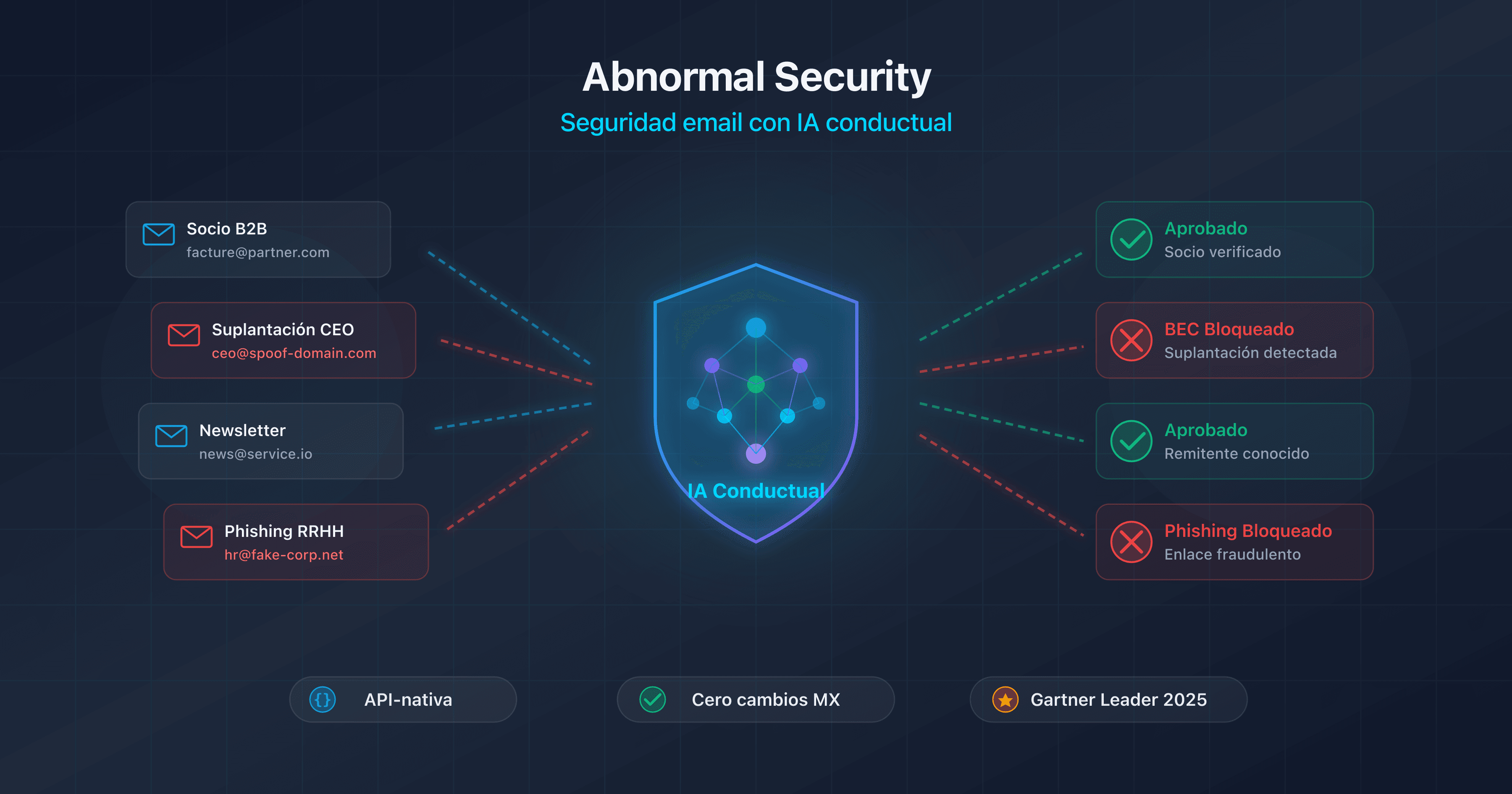

Abnormal Security: la capa de comportamiento

Abnormal Security es la solución ICES de referencia para la detección BEC y VEC. Despliegue API en unos minutos, sin cambio de MX, modelo base Attune 1.0 entrenado sobre más de mil millones de señales, tasa de renovación del 99 %. Posicionado como Leader Gartner y Forrester, Abnormal se apila a menudo sobre Defender o ETD para una cobertura de comportamiento reforzada. Los límites (sin sandboxing, post-entrega) quedan por evaluar según el perfil de amenaza de la organización.

Síntesis: CES se queda solo fuera de Gartner

Entre los cinco nombres históricos del segmento email enterprise, Cisco es el único ausente del Gartner Magic Quadrant Email Security en 2024 y 2025, tanto en CES como en ETD. Para un cliente Cisco-céntrico con inversión fuerte en Secure Firewall, Secure Endpoint y Umbrella, la combinación CES + ETD + Cisco XDR conserva una coherencia operativa real. Para un cliente M365 puro sin historial Cisco, la combinación Defender más Abnormal domina. Para el alto de gama Fortune 500, Proofpoint sigue siendo imprescindible.

🎯 ¿Cuándo elegir Cisco Secure Email Cloud Gateway?

CES es pertinente para organizaciones Cisco-centric (Secure Firewall, Secure Endpoint, Umbrella) que arrancan un nuevo despliegue de email o migran desde una ESA, con tolerancia al riesgo estratégico vinculado a la ausencia Gartner 2024-2025. El SEG correcto depende de tu infraestructura, tu presupuesto y tu apetito de riesgo estratégico ligado a un producto en declive Gartner. Estos son los casos en los que CES se justifica prioritariamente, en los que la ESA sigue siendo aceptable pese a su estatus de legado, en los que ETD complementa y en los que una alternativa será más pertinente.

Cisco Secure Email Cloud Gateway (CES) con prioridad si:

- Empiezas un nuevo despliegue Cisco Secure Email: CES es la opción recomendada por Cisco, con un onboarding SaaS pilotado por el portal y un impacto operativo del lado del cliente limitado a la configuración DNS y AsyncOS

- Tu organización mid-market o enterprise tiene una huella Cisco significativa (Secure Firewall, Secure Endpoint, Umbrella, Duo) y quieres consolidar en un SaaS operado por Cisco para simplificar el TCO

- Migras a Microsoft 365 desde Exchange on-premise y buscas un SEG que cubra la transición con residencia de datos configurable por región (NA, EU, APJ)

- Quieres eliminar la carga operativa de un equipo ESA envejecido y beneficiarte del parcheo continuo del lado Cisco, en particular tras el episodio CVE-2025-20393

ESA (on-premise) únicamente en estos casos específicos:

- Operas un entorno air-gap o sujeto a una soberanía estricta que prohíbe cualquier flujo email saliente hacia centros de datos cloud

- Ya has invertido recientemente en un parque de equipos (físicos o virtuales) y debes amortizar el gasto antes de la migración CES

- Tu organización es históricamente Ironport/ESA sin presupuesto inmediato para migración, pero una hoja de ruta CES a 12-24 meses debe considerarse

ETD como complemento, si:

- Estás en Microsoft 365 y quieres una capa API post-entrega en el ecosistema Cisco, con correlación XDR hacia Secure Endpoint y Secure Firewall

- Apilas ETD sobre CES para doblar la detección (gateway + API) en los tenants M365 más atacados

- Ya utilizas Microsoft Defender de forma nativa y quieres añadir Talos sin desplegar una pasarela en frontal

Cisco Secure Email no es la mejor elección si:

- Despliegas un nuevo SEG enterprise sin existencia Cisco: Proofpoint, Mimecast o la combinación Defender más Abnormal ofrecen una trayectoria de producto más legible y posiciones Gartner más fuertes

- Eres una pyme o microempresa sin equipo de seguridad dedicado: la complejidad AsyncOS y la fragmentación de gama son desproporcionadas frente a tus necesidades

- Tu prioridad es la detección BEC y VEC sin payload: Abnormal Security destaca en este segmento y ETD sigue siendo un retador en ese nicho concreto

- Eres full Microsoft 365 sin presupuesto para una capa externa: Defender O365 es suficiente para las amenazas corrientes, y más barato

- Das una prioridad fuerte al posicionamiento Gartner en tus licitaciones: la ausencia de Cisco en el MQ 2024 y 2025 es una señal descalificante para algunos comités de compra

🖥️ Guía de despliegue de Cisco Secure Email Cloud Gateway

Un despliegue CES exitoso se apoya en una suscripción pilotada por Cisco, un onboarding limpio en el portal, una asignación regional correcta y una ventana de cambio de MX bien controlada. Aquí tienes las cinco etapas clave del recorrido estándar CES (de cero a producción), seguidas de una subsección específica para los clientes que migran de una ESA existente a CES, y por último las trampas habituales.

Etapa 1: suscripción y elección de la región

El punto de partida de un proyecto CES es la discusión comercial con tu Account Manager Cisco o partner integrador. Los elementos a encuadrar antes de la firma:

- Número de buzones a proteger (licencia por usuario)

- Bundle funcional deseado (Essentials, Advantage, Premier) según los módulos necesarios (sandboxing AMP, URL filtering, DLP saliente, cifrado saliente)

- Región de hospedaje: NA, EU o APJ, una elección que determina a la vez los centros de datos de filtrado, la residencia de las cuarentenas y los hosts MX

iphmx.com - Modelo de tenant: shared (estándar) o dedicated (exigencias regulatorias fuertes o volúmenes muy altos)

- Módulos complementarios: añadir ETD en paralelo sobre los tenants M365 objetivo, integración XDR si eres Cisco-céntrico

Esta etapa condiciona todo lo demás: una región mal elegida obliga a un nuevo aprovisionamiento y a un segundo cambio DNS; un bundle infradimensionado bloquea ciertas Mail Policies más adelante.

Etapa 2: onboarding en el portal CES

Tras la firma, Cisco aprovisiona el tenant en la región elegida y envía la welcome letter (hosts MX exactos, credenciales del portal AsyncOS, include SPF a publicar, instrucciones de creación de la cuenta administradora). Luego el administrador configura en el portal, en este orden: RAT (dominios aceptados), SMTP Routes (destino aguas abajo, típicamente <tenant>.mail.protection.outlook.com para M365), Mail Policies entrantes y salientes, perfiles DKIM 2048 bits, Content Filters complementarios, políticas de cuarentena. Todo esto se hace antes del cambio de MX, con CES en escucha pero sin tráfico real, para evitar sorpresas en el cutover.

Etapa 3: cambio de MX y preparación DNS

Documenta el estado DNS actual (MX, SPF y su contador de lookups, selectores DKIM en uso, política DMARC y destinatarios RUA/RUF) y prepara los valores objetivo tras el cambio:

- MX apuntando a los hosts

iphmx.comde la welcome letter - SPF incluyendo

spf.iphmx.comademás de los includes de tus servicios salientes legítimos (M365, Google Workspace, ESP) - Nuevo selector DKIM CES publicado en paralelo con el o los selectores existentes

Baja los TTL a 300 segundos al menos 72 horas antes de la ventana de cambio para permitir un rollback rápido. Prueba la resolución DNS de los nuevos MX desde varios resolvedores (1.1.1.1, 8.8.8.8, Quad9) antes del cambio. Verifica que tus servidores DNS autoritativos aceptan correctamente los TXT largos para la clave DKIM de 2048 bits.

El día D, realiza el cambio de MX durante una ventana de bajo tráfico (fin de semana o noche) y elimina los MX antiguos (M365, Exchange, SEG anterior) para no dejar ninguna ruta que rodee CES.

Etapa 4: verificar la autenticación DNS saliente

Una vez CES en su sitio, los correos salientes parten vía las IP de relay Cisco. Verifica, en correos de prueba enviados a Gmail, Outlook.com y Yahoo Mail, que SPF devuelve pass en una IP de spf.iphmx.com, que DKIM valida con el selector CES publicado, que la alineación DMARC es efectiva (SPF o DKIM) y que el logo BIMI se muestra correctamente si publicas uno. Utiliza las herramientas CaptainDNS para diagnosticar cualquier defecto de autenticación antes de que la entregabilidad se degrade.

Etapa 5: verificación post-cambio y estabilización

Vigila activamente durante las primeras 48 horas: NDR anómalos, picos de cuarentena (a menudo síntoma de una Mail Policy demasiado estricta), tickets de soporte de usuarios, logs CES en el portal AsyncOS, informes DMARC agregados para confirmar la alineación en todas las fuentes. Una vez confirmada la estabilidad tras 7 días, sube los TTL a su valor habitual (3600 segundos o más), comunica el fin de la fase de cambio a los equipos e integra los logs CES en tu SIEM (Splunk, QRadar, Sentinel).

Variante: migración de una ESA on-premise a CES

Para un cliente que ya explota una ESA y cambia a CES (escenario más frecuente en 2026), la secuencia difiere ligeramente:

- Exportar la configuración AsyncOS de la ESA (Mail Policies, Content Filters, RAT, SMTP Routes, perfiles DKIM, allowlist/blocklist) y conciliarla en el portal CES, limpiando las reglas obsoletas por el camino.

- Cohabitación de 30 a 60 días: mantener la ESA activa en paralelo con CES para cubrir un rollback, cambiando por dominio piloto o conservando un MX de respaldo temporal.

- Trampas clásicas: doble firma DKIM si un perfil antiguo sigue activo en la ESA, conflictos de filtros salientes, logs disjuntos entre las dos plataformas.

- Retirada de la ESA una vez confirmada la estabilidad: apagado de los equipos, recuperación de las licencias a favor del contrato CES, archivado de las configuraciones históricas para auditoría.

Esta trayectoria ESA a CES es la recomendada por Cisco desde 2020-2021 y representa hoy la mayoría de los proyectos Cisco Secure Email activos.

Trampas habituales que evitar

- Apuntar los MX a la región CES incorrecta. Los centros de datos Cisco rechazan silenciosamente los mensajes destinados a un tenant no aprovisionado en ellos. Verifica rigurosamente la welcome letter antes del cambio.

- Olvidar actualizar el SPF. Sin

include:spf.iphmx.comen tu SPF, los correos salientes retransmitidos por CES fracasarán en la autenticación en los destinatarios modernos (Gmail, Outlook, Yahoo Mail). - Dejar la interfaz Spam Quarantine expuesta en internet. Te expones a la CVE-2025-20393 y a cualquier futura zero-day sobre este componente. Coloca la cuarentena detrás de un reverse proxy con autenticación fuerte o en VPN, especialmente para los clientes ESA autoalojados.

- Confundir CES y ETD al suscribir. CES redirige los MX y filtra en frontal, ETD no modifica los MX y trabaja post-entrega sobre M365. Comprar uno creyendo tener el otro es un error de arquitectura frecuente en los prospectos.

- Ignorar la migración SecureX a Cisco XDR. SecureX está EOL desde julio de 2024: si tu organización se apoyaba en él, planifica el paso a XDR y aprovisiona el presupuesto correspondiente.

- Subestimar los 10 lookups SPF. Sin mecanismo de aplanado (Valimail, Scrutinizer) o disciplina estricta sobre los includes, la acumulación con Microsoft 365, Google Workspace y algunos ESP dispara rápidamente el límite.

📋 Plan de acción: mantener o migrar Cisco Secure Email en 2026

Frente a las señales de declive (ausencia en Gartner, CVE crítica, EOL en cascada), cada cliente Cisco Secure Email debe plantearse la cuestión del mantenimiento o la migración. Aquí tienes un plan de acción en 10 pasos para decidir sin sesgo.

- Cartografiar los SKU Cisco Email activos: tabla exhaustiva con licencias, End of Sale y End of Life. Identificar los SKU en riesgo en los próximos 12 meses.

- Auditar la configuración DNS actual: número de lookups SPF, selectores DKIM, política DMARC, calidad de los informes RUA.

- Verificar la exposición de las interfaces sensibles: aplicar el parche CVE-2025-20393, retirar la exposición pública de la Spam Quarantine, auditar las interfaces de management.

- Evaluar la pertinencia del mantenimiento: sopesar la integración CES + ETD + XDR (si eres Cisco-céntrico), el valor de Talos y el TCO a 3 años frente al coste de una migración a Proofpoint, Mimecast o Defender + Abnormal.

- Hacer shortlist de alternativas si hay migración: Proofpoint para el enterprise de alta gama, Mimecast para el mid-market todo en uno, Defender + Abnormal para los entornos M365-céntricos.

- Planificar el cambio DNS: TTL a 300 segundos 72 horas antes, valores MX/SPF/DKIM objetivo, ventana de fin de semana con rollback documentado.

- Exportar los datos antes de la retirada: cuarentenas, logs, informes DMARC históricos, configuraciones AsyncOS.

- Validar la nueva configuración: pruebas SPF/DKIM/DMARC hacia Gmail, Outlook, Yahoo, verificación de las cabeceras Authentication-Results, alineación DMARC.

- Retirar las licencias Cisco con cohabitación de 30 a 60 días: no cortar inmediatamente para absorber los incidentes posteriores al cambio.

- Documentar la migración y formar a los equipos: informe detallado, formación IT y seguridad sobre la nueva plataforma.

Verifica tu configuración DNS ahora: usa la herramienta verificador DKIM CaptainDNS para validar tus selectores DKIM Cisco y tus alternativas tras la migración.

📚 Guías de pasarelas de correo

Este análisis forma parte de nuestra serie sobre las soluciones de seguridad email enterprise:

- Mimecast Secure Email Gateway: arquitectura, configuración DNS, comparativa y plan de acción

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 y configuración DNS

- Abnormal Security: IA de comportamiento, despliegue API, Attune 1.0

- Cisco Secure Email Gateway (este artículo): herencia Ironport, salida de Gartner 2025 y plan de migración

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) y DMARC Management

❓ FAQ

FAQ

¿Qué es Cisco Secure Email en 2026?

Cisco Secure Email es la gama de seguridad email de Cisco, heredera del producto Ironport comprado en enero de 2007 por 830 millones de dólares. En 2026 se declina en tres productos con una jerarquía estratégica clara: Cisco Secure Email Cloud Gateway (CES) es la opción principal, SaaS operado por Cisco con redirección MX a iphmx.com por región (NA, EU, APJ), impulsado para todo nuevo despliegue; Cisco Secure Email Gateway (ESA) es el equipo on-premise histórico, reservado ahora para casos de soberanía estricta, air-gap o parque instalado por amortizar; Cisco Secure Email Threat Defense (ETD) es un complemento API post-entrega para Microsoft 365, a menudo apilado sobre CES o Microsoft Defender.

¿Qué es Cisco Secure Email Cloud Gateway (CES) y cómo se despliega?

CES es la oferta SaaS principal de Cisco Secure Email en 2026. El despliegue sigue cinco pasos: suscripción con Cisco eligiendo región (NA, EU, APJ) y modelo de tenant (shared o dedicated); onboarding en el portal AsyncOS hospedado, configurando SMTP Routes, RAT, Mail Policies y perfiles DKIM; preparación DNS con TTL a 300 segundos 72 horas antes del cambio; cambio de los MX a los hosts iphmx.com suministrados en la welcome letter y publicación del include spf.iphmx.com; verificación post-cambio de SPF, DKIM y DMARC en correos de prueba. El conjunto lleva habitualmente de 2 a 6 semanas según el tamaño de la organización y la complejidad de las Mail Policies existentes.

¿Qué regiones CES están disponibles y cómo elegir?

CES opera tres grandes regiones en 2026. América del Norte (NA): centros de datos de EE. UU., MX bajo mx1.<tenant>.iphmx.com. Europa (EU): centros de datos UE (esencialmente Países Bajos y Alemania), MX bajo mx1.<tenant>.eu.iphmx.com, pertinente para organizaciones sujetas al RGPD con exigencia de residencia europea. Asia-Pacífico-Japón (APJ): centros de datos regionales, MX bajo mx1.<tenant>.apj.iphmx.com. Cada cliente se aprovisiona en una sola región por defecto, lo que determina la residencia de datos y los hosts MX. Para una organización multirregión, se pueden montar varios tenants CES distintos. La elección se hace según la localización principal de los buzones, las exigencias de soberanía y la proximidad de los usuarios para la latencia SMTP.

¿Cuál es la diferencia entre Cisco Secure Email Cloud Gateway (CES) y Cisco Secure Email Threat Defense (ETD)?

CES funciona en modo gateway: redirige los MX del dominio hacia iphmx.com para filtrar el 100 % del tráfico entrante antes de la entrega, con SMTP Routes hacia el servidor email destino (M365, Google Workspace o Exchange). ETD funciona en modo API vía Microsoft Graph sobre Microsoft 365: sin cambio de MX, análisis post-entrega con remediación automática en unos minutos. CES bloquea aguas arriba las amenazas con payload (adjuntos maliciosos, enlaces trampa) gracias al sandbox AMP y al filtrado URL; ETD detecta las anomalías de comportamiento y BEC después de la entrega en un tenant M365. Ambos pueden coexistir para una protección reforzada, con ETD complementando a CES en las amenazas de comportamiento que hubieran pasado el filtro pre-entrega.

¿Sigue Cisco en el Gartner Magic Quadrant Email Security?

No. Cisco está ausente del Gartner Magic Quadrant Email Security Platforms publicado el 16 de diciembre de 2024, y sigue ausente del informe 2025. Proofpoint menciona explícitamente esta salida en sus comunicaciones comerciales. Para Gartner, la ausencia del MQ significa en general una visión estratégica juzgada más débil o una capacidad de ejecución insuficiente para figurar entre los actores prioritarios. Los Leaders del MQ 2024-2025 son Proofpoint, Mimecast, Microsoft, Abnormal y KnowBe4.

¿Cuánto cuesta Cisco Secure Email?

Las tarifas de Cisco Secure Email arrancan en torno a 1,90 dólares por usuario y mes para las ofertas de entrada según UnderDefense. Los bundles completos (Essentials, Advantage, Premier) se sitúan entre 5 y 7 dólares por usuario y mes. Cisco no publica una lista de precios oficial: los presupuestos se negocian con un partner integrador o un Account Manager Cisco. Para una organización de 1.000 usuarios en un bundle completo, calcula entre 60.000 y 84.000 dólares al año en licencias, sin contar Cisco XDR que se añade si quieres la correlación cross-producto.

¿Funciona Cisco Secure Email con Microsoft 365?

Sí. Los tres productos soportan Microsoft 365. CES redirige los MX a iphmx.com y retransmite los mensajes filtrados a tu tenant M365 mediante una SMTP Route apuntando a <tenant>.mail.protection.outlook.com, con un Inbound Connector EOP que bloquea la aceptación a las IP de relay CES. ESA puede configurarse de la misma forma on-premise, pero la carga operativa está íntegramente del lado del cliente. ETD se conecta exclusivamente vía Microsoft Graph API a tu tenant M365 sin modificar el DNS. Para Google Workspace, CES y ESA son compatibles vía Inbound Gateway settings, pero ETD no soporta Google Workspace en 2026: es un producto solo Microsoft 365.

¿Cómo migrar de una ESA Ironport a Cisco Secure Email Cloud Gateway (CES)?

La migración de una ESA a CES es la trayectoria recomendada por Cisco desde 2020-2021 y sigue cinco pasos. Primero, pide el aprovisionamiento CES a tu Account Manager Cisco con elección de región (NA, EU, APJ) y recibe la welcome letter con los hosts iphmx.com exactos. Luego, exporta la configuración AsyncOS de la ESA (Mail Policies, Content Filters, RAT, SMTP Routes, perfiles DKIM) y concíliala en el portal CES, limpiando las reglas obsoletas. Después baja los TTL DNS a 300 segundos, prepara los nuevos MX iphmx.com y el include SPF spf.iphmx.com. Cambia los MX durante una ventana de mantenimiento y conserva la ESA en cohabitación durante 30 a 60 días para cubrir un posible rollback. Atención a las trampas clásicas: doble firma DKIM si un perfil sigue activo en la ESA, conflicto de filtros salientes, logs disjuntos durante la cohabitación. Retira la ESA una vez confirmada la estabilidad.

¿Cómo migrar de Cisco a Proofpoint, Mimecast o Microsoft Defender?

La migración desde Cisco a una alternativa sigue el mismo marco DNS que cualquier cambio de SEG. Preparar la configuración destino (MX del nuevo operador, SPF include, selectores DKIM, política DMARC), bajar los TTL a 300 segundos 72 horas antes, cambiar los MX en una ventana de bajo tráfico, vigilar activamente durante 48 horas. La diferencia según el destino: hacia Proofpoint, aprovechar el Hosted SPF Service y Email Fraud Defense gestionados; hacia Mimecast, explotar DMARC Analyzer y el archivado de 99 años; hacia Defender más Abnormal, activar Defender de forma nativa y luego autorizar Abnormal vía OAuth en M365. Prevé una cohabitación de 30 a 60 días antes de retirar las licencias Cisco.

¿Qué es CVE-2025-20393 y hay que preocuparse?

La CVE-2025-20393 es una zero-day crítica de puntuación CVSS 10.0 en la función Spam Quarantine de AsyncOS, comunicada a Cisco el 10 de diciembre de 2025. Se trata de una RCE no autenticada que permite a un atacante remoto ejecutar comandos con los privilegios root en el equipo. La explotación activa se observa desde finales de noviembre de 2025, atribuida por Talos al actor UAT-9686 vinculado a China. La CISA inscribió la CVE en el catálogo KEV con plazo de mitigación el 24 de diciembre de 2025. A hacer imperativamente: aplicar el parche Cisco, retirar la exposición pública de la Spam Quarantine, integrar los IoC Talos en tu SIEM y realizar una búsqueda retrospectiva de varios meses para identificar eventuales compromisos.

¿Qué pasa con Cisco SecureX tras su end of life en 2024?

SecureX alcanzó su End of Life el 31 de julio de 2024. Cisco lo reemplaza por Cisco XDR, una plataforma Extended Detection and Response más amplia pero de pago, con tres niveles de suscripción (Essentials, Advantage, Premier). La migración SecureX a XDR no es automática: las configuraciones pueden reutilizarse con herramientas de migración Cisco, pero los datos históricos no se transfieren. Para los clientes Cisco Secure Email, la integración ETD hacia XDR permite correlacionar las alertas email con Secure Endpoint y Secure Firewall. Hay que aprovisionar un presupuesto específico XDR aparte de las licencias Email existentes.

¿Es Cisco Secure Email conforme al RGPD?

Sí. Cisco Secure Email soporta las certificaciones habituales (SOC 2, ISO 27001, FedRAMP Moderate para las agencias federales estadounidenses) y ofrece opciones de residencia de datos por región. Cloud Gateway dispone de centros de datos europeos para una residencia en Europa, y existen opciones de soberanía europea para los clientes sujetos a restricciones regulatorias estrictas. Para la conformidad RGPD, verifica con precisión con tu Account Manager Cisco el lugar de almacenamiento de las cuarentenas, los logs y los archivos. Las organizaciones de los sectores financiero, salud y servicio público deben validar estos puntos por contrato.

📖 Glosario

-

CES (Cisco Secure Email Cloud Gateway, antes Cloud Email Security): oferta SaaS principal de Cisco Secure Email en 2026. Operada en los centros de datos Cisco por región (NA, EU, APJ), con redirección MX a

iphmx.com. Es la opción por defecto para todo nuevo despliegue y el hilo conductor de este artículo. -

ESA (Email Security Appliance, ahora Cisco Secure Email Gateway): opción histórica on-premise, equipo físico o virtual heredero de las Ironport C-Series. Pertinente únicamente para casos de soberanía estricta, air-gap o amortización de un parque instalado. Cisco orienta a los nuevos clientes hacia CES.

-

ETD (Email Threat Defense): complemento API post-entrega de Cisco sobre Microsoft 365, vía Microsoft Graph API. Funciona sin modificación de MX y se apoya en la threat intelligence Talos. A menudo apilado sobre CES o sobre Microsoft Defender.

-

Ironport: empresa fundada en 2000 en San Bruno (California), pionera de los equipos antispam. Comprada por Cisco el 4 de enero de 2007 por 830 millones de dólares. La marca se retiró progresivamente hasta el salto de pricelist del 26 de noviembre de 2012. Su herencia permanece visible en el nombre de dominio

iphmx.com(Ironport Hosted MX) utilizado por CES. -

AsyncOS: sistema operativo propietario heredado de Ironport, común a CES (operado por Cisco en sus centros de datos) y a los equipos ESA (explotados por el cliente). Arquitectura asíncrona concebida para tratar volúmenes SMTP masivos.

-

Talos Intelligence Group: organización de threat intelligence de Cisco, más de 500 contribuyentes ampliados. Analiza 600.000 millones de correos al día y alimenta todos los productos Cisco Secure.

-

SecureX: plataforma de orquestación de seguridad de Cisco lanzada en 2020, End of Life el 31 de julio de 2024. Reemplazada por Cisco XDR.

-

Cisco XDR: plataforma Extended Detection and Response lanzada en 2023, reemplaza a SecureX. Tres niveles de suscripción (Essentials, Advantage, Premier) con coste adicional a las licencias Cisco Secure Email.

-

CASE (Context Adaptive Scanning Engine): motor antispam histórico de Ironport, integrado en AsyncOS. Combina firmas, heurísticas y análisis contextual.

-

AMP (Advanced Malware Protection): módulo de sandboxing de Cisco, comparte la threat intelligence con Cisco Secure Endpoint para una correlación EDR-email.

-

spf.iphmx.com: include SPF estándar de Cisco Secure Email Cloud Gateway. Resuelve a los bloques IP operados por Cisco para la retransmisión saliente. Variantes regionales posibles según la asignación (

spf.eu.iphmx.com). -

UAT-9686: actor de amenaza identificado por Cisco Talos como origen de la campaña de explotación activa de la CVE-2025-20393. Atribución de confianza moderada hacia China.