Abnormal Security: IA conductual, despliegue API y alternativas a las pasarelas email

Por CaptainDNS

Publicado el 13 de abril de 2026

- Abnormal Security es una plataforma ICES (Integrated Cloud Email Security) que se conecta vía API a Microsoft 365 o Google Workspace. Sin cambio de MX, sin modificación DNS. Despliegue en 4 clics, calibración en 14 días.

- IA conductual: el modelo fundacional Attune 1.0 (marzo de 2026) analiza simultáneamente identidad, comportamiento y contenido para detectar ataques BEC, VEC y Account Takeover que las pasarelas tradicionales no ven. El 85 % de las detecciones son alimentadas por Attune.

- Abnormal no reemplaza SPF/DKIM/DMARC. La autenticación DNS bloquea el spoofing directo en origen. Abnormal interviene en las amenazas que superan la autenticación: cuentas comprometidas, dominios lookalike, proveedores pirateados.

- El 65 % de los clientes Abnormal han abandonado su SEG de terceros en favor del dúo Microsoft Defender + Abnormal, con ahorros declarados del 42 % en costes de licencia.

- Limitaciones a tener en cuenta: sin sandboxing de archivos adjuntos, sin reescritura de URL, procesamiento post-delivery (ventana de latencia), sin soporte Exchange on-premises, tarificación elevada (de 36 a 80 dólares por usuario y por año).

Cada día, más de 3.400 millones de emails de phishing se envían en todo el mundo. Las pasarelas email tradicionales (SEG) bloquean eficazmente las amenazas con payload: archivos adjuntos maliciosos, enlaces de phishing, spam masivo.

Pero los ataques más costosos no tienen payload ni firma detectable. Los Business Email Compromise (BEC) son emails de texto puro, enviados desde cuentas legítimas o dominios lookalike, que solicitan una transferencia bancaria, un cambio de datos de pago o credenciales. El FBI cifra las pérdidas acumuladas vinculadas al BEC en más de 55.000 millones de dólares.

Es exactamente el problema que Abnormal Security pretende resolver. Fundada en 2018, valorada en 5.100 millones de dólares, la plataforma adopta un enfoque radicalmente distinto: en lugar de filtrar el tráfico en origen mediante una redirección MX, Abnormal se conecta directamente a las APIs de Microsoft 365 y Google Workspace para analizar cada email tras su entrega, apoyándose en la IA conductual en lugar de firmas y reglas.

En CaptainDNS, analizamos Abnormal desde el ángulo de la autenticación DNS. Porque si Abnormal no modifica sus registros MX, SPF o DKIM, la cuestión de la complementariedad entre autenticación técnica y detección conductual es central. Este artículo es el tercero de nuestra serie sobre soluciones de seguridad email enterprise, tras nuestras guías sobre Mimecast y Proofpoint (enlaces al final del artículo).

Verifique sus registros de correo

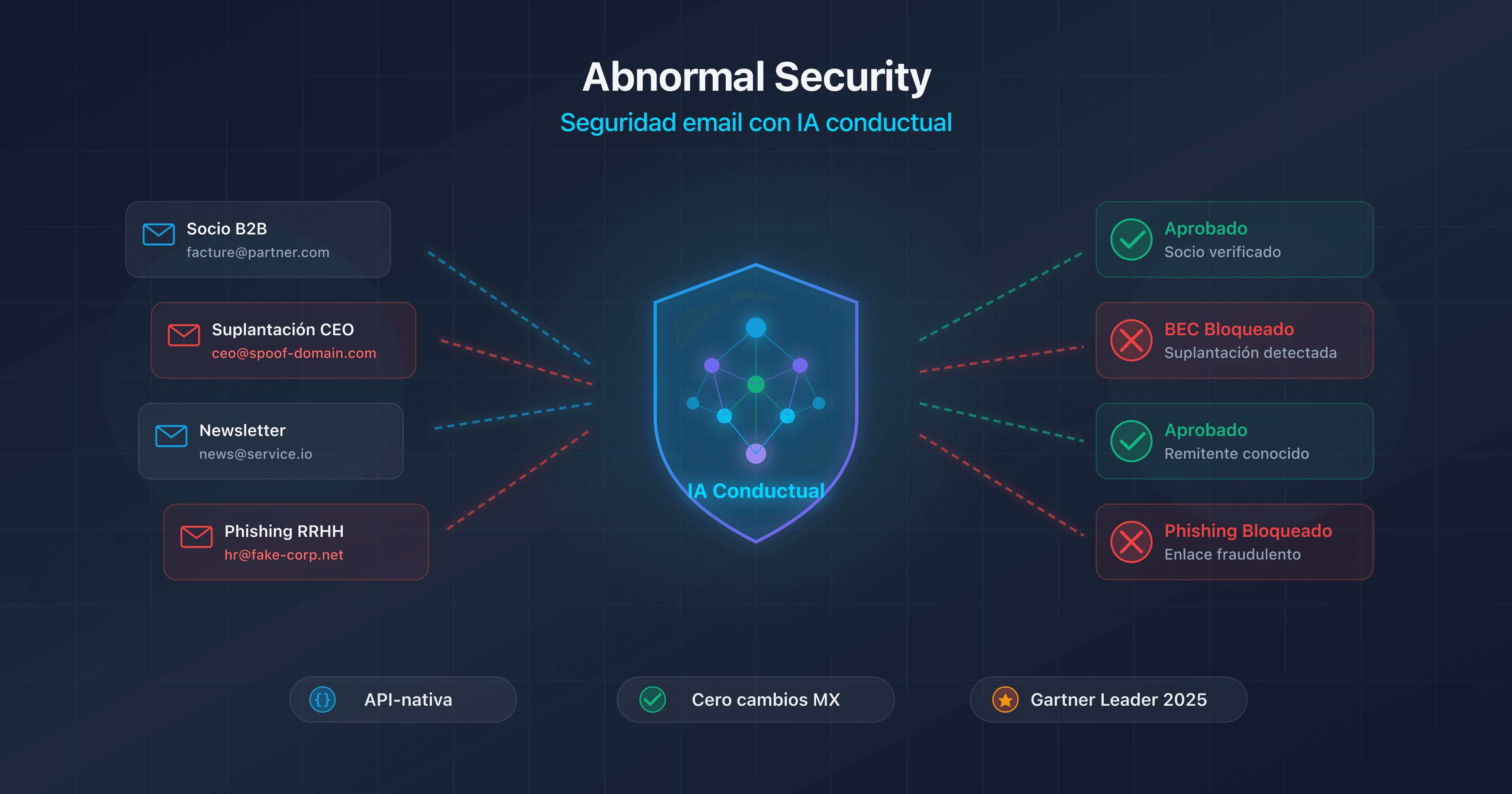

¿Qué es Abnormal Security y por qué el enfoque conductual cambia las reglas del juego?

Para comprender Abnormal, primero hay que entender por qué las pasarelas tradicionales fracasan frente al BEC.

Un SEG clásico (Proofpoint, Mimecast, Barracuda) funciona como un puesto de control: se intercala en el flujo email mediante los registros MX, inspecciona cada mensaje entrante y bloquea las amenazas identificadas por firma, reputación, sandboxing o análisis de enlaces. Este modelo es eficaz contra los emails que contienen un payload malicioso. Pero un email BEC no contiene nada técnicamente malicioso: ni archivo adjunto infectado, ni enlace de phishing, ni malware. Es un email de texto puro enviado por un humano (o una cuenta comprometida) que solicita una acción financiera.

Evan Reiser, CEO de Abnormal, califica estos ataques como "arquitecturalmente imposibles" de detectar para un SEG. El SEG no conoce las relaciones internas de su organización, no sabe que su director financiero nunca solicita transferencias por email los domingos, y no puede detectar que un proveedor habitual ha cambiado repentinamente sus datos bancarios. El BEC explota la confianza humana, no las fallas técnicas.

Es esta carencia estructural la que motivó la creación de Abnormal en 2018. La plataforma se posiciona como una "AI-native human behavior security platform": en lugar de analizar lo que contiene el email, analiza quién lo envía, a quién, en qué contexto, y si ese comportamiento es normal.

Abnormal Security: la empresa en resumen

Abnormal Security fue fundada en 2018 en San Francisco por Evan Reiser (CEO, exingeniero en Twitter y fundador de Bloomspot) y Sanjay Jeyakumar (CTO). La idea fundacional: aplicar las técnicas de detección de fraude financiera (perfilado conductual, grafos relacionales) a la seguridad email.

La empresa ha recaudado un total de 546 millones de dólares en cinco rondas de financiación. La Serie D, cerrada en 2024, elevó la valoración a 5.100 millones de dólares. Los inversores incluyen Greylock Partners, Menlo Ventures, Insight Partners, Wellington Management y CrowdStrike.

En cifras:

- Más de 3.200 clientes, de los cuales más del 25 % del Fortune 500 (Maersk, Xerox, Domino's, Mattel, entre otros)

- ARR superior a 100 millones de dólares (agosto de 2023), en rápido crecimiento

- Tasa de renovación del 99 %, signo de una alta satisfacción del cliente

- 747 empleados (datos de 2025)

En abril de 2025, la empresa anunció su cambio de marca bajo el nombre Abnormal AI, reflejando la extensión de la plataforma más allá de la seguridad email. Sin embargo, la gran mayoría de las búsquedas siguen realizándose bajo "Abnormal Security".

En cuanto al reconocimiento del mercado:

- Gartner Leader en el Magic Quadrant Email Security en 2024 y 2025 (posicionado más a la derecha en el eje Vision)

- Forrester Leader en la Wave Email Security Q2 2025 (puntuación más alta en estrategia: 5.0/5 Innovation)

- Gartner Peer Insights: 4.8/5, 99 % de recomendación

- FedRAMP Moderate (2025), certificación para el sector público estadounidense

- ISO/IEC 42001, norma de gobernanza de la IA

- CNBC Disruptor 50 (2025)

Arquitectura técnica: la IA conductual en lugar de la pasarela

Conexión API vía M365 y Google

A diferencia de los SEG que redirigen el flujo email mediante los registros MX, Abnormal se conecta directamente a las APIs nativas de las plataformas email. Para Microsoft 365, es la API Graph. Para Google Workspace, es la API Gmail.

El despliegue se resume en una autorización OAuth. Abnormal declara un proceso en "4 clics": el administrador autoriza la aplicación en la consola M365 o GWS, y Abnormal obtiene los permisos necesarios para leer los emails, analizar los metadatos, y eliminar o mover los mensajes identificados como maliciosos.

Las implicaciones técnicas de este modelo son significativas:

- Cero cambios MX. Sus registros DNS permanecen intactos. El flujo email no se desvía.

- Cero transport rules. No hay reglas de enrutamiento que configurar en su tenant.

- Sin single point of failure. Si Abnormal no está disponible, los emails siguen llegando normalmente. El peor escenario es una ausencia temporal de protección Abnormal, no una interrupción del flujo email.

- Sin latencia añadida. El correo no se retransmite por un servidor intermedio. Llega directamente a la bandeja de entrada por la ruta normal.

La contrapartida: Abnormal solo ve los emails después de su entrega. La detección y la remediación intervienen en post-delivery.

Los tres pilares de la detección conductual

El motor de detección de Abnormal se basa en tres ejes de análisis simultáneos.

El perfilado de identidad construye una baseline conductual para cada usuario, cada proveedor externo y cada servicio que interactúa con la organización. El sistema aprende los horarios de envío habituales, los tipos de solicitudes, el estilo de escritura, los destinatarios frecuentes y las plataformas utilizadas. Cualquier desviación significativa respecto a esta baseline activa una puntuación de riesgo.

El grafo relacional cartografía las comunicaciones entre todas las entidades: quién intercambia con quién, con qué frecuencia, sobre qué temas y con qué patrones temporales. Un email supuestamente enviado por un proveedor habitual pero procedente de una dirección nunca vista, o una solicitud de transferencia de un contacto que nunca las realiza, genera una alerta. El grafo cubre las relaciones internas (empleado a empleado) y externas (proveedores, socios, clientes).

El análisis de contenido NLP/NLU (Natural Language Processing / Natural Language Understanding) evalúa el tono, la urgencia, las solicitudes financieras atípicas y las técnicas de manipulación psicológica presentes en el mensaje. Un email cuyo contenido técnico es legítimo pero cuyo tono ejerce una presión temporal inusual ("transferencia a realizar antes del mediodía") será señalado.

Estos tres ejes se correlacionan en tiempo real. Un email que presenta una anomalía en un solo eje puede ser tolerado. Un email que se desvía en los tres ejes simultáneamente será clasificado como amenaza con un alto nivel de confianza.

Attune 1.0: el modelo fundacional conductual (marzo de 2026)

En marzo de 2026, Abnormal presentó Attune 1.0, descrito como el primer modelo fundacional especializado en la detección conductual de amenazas email.

Attune es una arquitectura transformer unificada que procesa conjuntamente las señales de identidad, comportamiento y contenido. A diferencia del enfoque anterior (modelos especializados por tipo de amenaza, combinados en pipeline), Attune fusiona todas las señales en un mismo espacio de representación. La analogía: pasar de varios especialistas que se consultan secuencialmente a un único experto que domina todas las dimensiones.

Las cifras anunciadas:

- Entrenado con más de mil millones de señales conductuales derivadas de los entornos de los clientes

- Alimenta el 85 % de las detecciones de la plataforma

- Detecta más de 150.000 campañas de ataque por semana

- Mejora de 50 % en la precisión respecto a los modelos anteriores

El impacto práctico: Attune detecta campañas de ataque que no habrían sido identificadas por los modelos especializados, especialmente los ataques "low and slow" donde el atacante envía un bajo volumen de emails muy dirigidos, sin patrón de campaña identificable por los enfoques tradicionales.

Procesamiento post-delivery: funcionamiento concreto

El ciclo de procesamiento de Abnormal se desarrolla en cuatro fases.

En primer lugar, el email se entrega en la bandeja de entrada del destinatario por la ruta normal (a través del MX del dominio, ya sea Microsoft 365, Google Workspace o un SEG en origen). Abnormal no interviene en esta entrega.

En segundo lugar, la API Graph o Gmail notifica a Abnormal de la llegada del mensaje. Abnormal recupera el contenido, las cabeceras, los metadatos y los archivos adjuntos.

En tercer lugar, el motor de análisis evalúa el mensaje en pocos segundos. Los tres pilares (identidad, comportamiento, contenido) se activan simultáneamente a través de Attune 1.0.

En cuarto lugar, si el mensaje se identifica como malicioso, Abnormal ejecuta la remediación automática: traslado a una carpeta de cuarentena, eliminación o etiquetado. El usuario puede no ver nunca el mensaje si la remediación interviene con suficiente rapidez.

La ventana de latencia es el punto crítico de este modelo. Entre la entrega y la remediación, transcurren entre unos segundos y unas decenas de segundos. Durante esta ventana, el email es técnicamente accesible en la bandeja de entrada. Para la mayoría de los ataques BEC (que buscan obtener una acción humana, no un clic inmediato), esta latencia es insignificante. Para los emails que contienen un enlace de phishing urgente, lo es menos.

Reemplazar el SEG de terceros: el dúo nativo + Abnormal

Abnormal promueve activamente un mensaje comercial: reemplazar su SEG de terceros por la combinación Microsoft Defender for Office 365 (o EOP) + Abnormal. El razonamiento es el siguiente: Defender gestiona las amenazas conocidas (malware, spam, phishing con payload) mediante sus capacidades nativas, mientras que Abnormal gestiona las amenazas de ingeniería social (BEC, VEC, Account Takeover) que Defender detecta con menor eficacia.

Las cifras declaradas por Abnormal:

- El 65 % de los clientes han abandonado su SEG de terceros (Proofpoint, Mimecast u otro)

- Más de 1.300 clientes Proofpoint han migrado a Abnormal en un periodo de 12 meses

- Ahorros del 42 % en costes de licencia respecto al mantenimiento de un SEG de terceros

Este modelo es atractivo sobre el papel. Pero supone que Defender es suficiente para las amenazas con payload, lo cual depende de su entorno, su sector y su tolerancia al riesgo. Detallaremos los argumentos a favor y en contra en la sección dedicada al debate pasarela vs API.

Abnormal y la autenticación DNS: dos capas complementarias

Lo que SPF, DKIM y DMARC protegen frente a lo que Abnormal protege

SPF, DKIM y DMARC forman la capa de autenticación técnica del email. Su función: verificar que el email proviene del servidor autorizado (SPF), que el contenido no ha sido alterado en tránsito (DKIM) y que el dominio del remitente está alineado con estas verificaciones (DMARC). Con una política DMARC en p=reject, un atacante no puede enviar un email haciéndose pasar por @captaindns.com desde un servidor no autorizado: el mensaje será rechazado antes de llegar a la bandeja de entrada.

Abnormal opera en una capa completamente diferente. La plataforma no verifica la autenticidad técnica del email. Evalúa si el comportamiento del remitente, el contenido del mensaje y el contexto de la comunicación son coherentes con lo que la organización espera.

Ninguno de los dos basta por sí solo. DMARC bloquea el spoofing directo pero deja pasar los emails enviados desde cuentas comprometidas o dominios lookalike. Abnormal detecta los ataques conductuales pero no impide que un atacante suplante su dominio si su DMARC está en p=none.

¿Cuándo DMARC no es suficiente?

Cuatro escenarios ilustran las limitaciones de la autenticación DNS frente a los ataques modernos.

Cuentas comprometidas. Un atacante toma el control de la cuenta email de un empleado (mediante phishing de credenciales, malware o credential stuffing). Los emails enviados desde esa cuenta pasan SPF, DKIM y DMARC sin problema: provienen del servidor legítimo, con la firma legítima. DMARC está diseñado para autenticar el dominio, no para detectar que una cuenta ha sido comprometida.

Dominios lookalike. El atacante registra un dominio visualmente similar (por ejemplo captaindnss.com o captaindns-billing.com) y configura correctamente SPF, DKIM y DMARC para ese dominio. Los emails pasan todas las verificaciones de autenticación. La protección depende entonces de la vigilancia del destinatario o de un análisis conductual que detecte que ese dominio nunca ha comunicado con la organización.

Excepciones de proveedores en las políticas DMARC. Algunas organizaciones mantienen políticas DMARC permisivas (p=none o p=quarantine con un porcentaje bajo) para no bloquear los emails legítimos de proveedores externos mal configurados. Estas excepciones crean brechas explotables.

VEC (Vendor Email Compromise). El atacante compromete la cuenta email de un proveedor real. El email proviene del dominio real del proveedor, pasa todas las autenticaciones DNS y hace referencia a transacciones reales en curso. Solo un análisis conductual puede detectar que la solicitud de cambio de datos bancarios es anormal.

¿Por qué reforzar SPF/DKIM/DMARC sigue siendo indispensable incluso con Abnormal?

Desplegar Abnormal no exime en ningún caso de mantener una autenticación DNS robusta. Cuatro razones.

Primera línea de defensa. SPF/DKIM/DMARC bloquean el spoofing directo en origen del flujo email, antes incluso de que Abnormal entre en juego. Una política DMARC en p=reject elimina un volumen considerable de emails fraudulentos, reduciendo la superficie de ataque que la capa conductual debe analizar.

Reducción del ruido. DMARC en p=reject reduce drásticamente el volumen de ataques a analizar por Abnormal. Menos ruido significa menos falsos positivos y una detección conductual más eficaz sobre las amenazas realmente sofisticadas.

El tráfico saliente no está cubierto. Abnormal no gestiona la autenticación de los emails salientes. Si su organización envía emails, solo SPF, DKIM y DMARC protegen a sus destinatarios contra la suplantación de su dominio.

Alianza Abnormal + Valimail. Abnormal ha formalizado una alianza con Valimail para acompañar a sus clientes en el enforcement DMARC. Es una señal clara: incluso Abnormal considera que DMARC en p=reject es un prerrequisito, no una opción.

El ecosistema de productos Abnormal

La plataforma Abnormal se ha extendido más allá de la detección de emails maliciosos. Estos son los módulos actuales.

Inbound Email Security es el producto estrella. Cubre el espectro completo de las amenazas email entrantes: phishing, BEC, VEC, malware, ransomware vía email. Es el módulo que utiliza Attune 1.0 para la detección conductual.

Email Account Takeover Protection vigila los indicios de compromisión de cuentas email dentro de la organización. El módulo establece baselines de conexión (geolocalización, dispositivo, navegador, hora, frecuencia) y detecta anomalías: conexión desde un país inusual, cambio repentino de reglas de reenvío, acceso VPN atípico. La remediación es automática: bloqueo de la cuenta y notificación al administrador.

AI Security Mailbox reemplaza el buzón de reporte de phishing de la empresa por un triaje autónomo que funciona las 24 horas del día, los 7 días de la semana. Cuando un empleado reporta un email sospechoso, la IA lo analiza de inmediato, categoriza la amenaza y responde al empleado con un veredicto. Las amenazas confirmadas activan una remediación automática en todos los buzones que recibieron el mismo mensaje.

AI Phishing Coach genera simulaciones de phishing basadas en las amenazas realmente bloqueadas en el entorno del cliente. En lugar de simulaciones genéricas, cada campaña de prueba reproduce las características de los ataques que realmente afectan a la organización.

Security Posture Management audita la configuración del entorno Microsoft 365: permisos excesivos, reglas de reenvío sospechosas, aplicaciones OAuth de riesgo, errores de configuración de las políticas de seguridad. El módulo identifica las brechas de configuración explotables.

AI Data Analyst permite a los equipos de seguridad consultar su postura de seguridad en lenguaje natural. En lugar de construir consultas complejas en un SIEM, el analista plantea una pregunta ("¿cuáles son los 10 usuarios más atacados este mes?") y obtiene una respuesta estructurada.

Extensión multiplataforma. Abnormal extiende su cobertura más allá del email hacia Slack, Microsoft Teams, Zoom, y se integra con plataformas como Okta (identidad), CrowdStrike (endpoint) y Workday (RRHH). El objetivo: aplicar la misma detección conductual a los canales de colaboración.

Las ventajas de Abnormal Security

Abnormal se distingue por un conjunto de fortalezas que justifican su posicionamiento como líder en Gartner y Forrester.

- Detección BEC/VEC sin igual. Donde los SEG fracasan estructuralmente frente a los emails sin payload, el enfoque conductual identifica las anomalías de identidad, contexto y contenido. Los ataques Vendor Email Compromise, procedentes de cuentas legítimas, son el terreno predilecto de Abnormal.

- Despliegue en minutos. Sin cambio de MX, sin modificación DNS, sin transport rules. La integración vía OAuth en "4 clics" reduce el proyecto de despliegue de varias semanas (para un SEG) a pocos minutos. La calibración conductual tarda 14 días, pero la protección básica está activa de inmediato.

- Mantenimiento casi nulo. Abnormal funciona en modo "set and forget". Sin reglas manuales que mantener, sin listas de autorización que gestionar. Los modelos conductuales se adaptan automáticamente a los cambios organizacionales (nuevos empleados, nuevos proveedores, cambios de procesos).

- Reducción del 95 % del tiempo de triaje SOC. El AI Security Mailbox y la remediación automática eliminan la mayoría del trabajo manual de clasificación de reportes email.

- Attune 1.0: potencia de detección aumentada. Más de 150.000 campañas de ataque detectadas por semana y una mejora del 50 % en la precisión respecto a los modelos anteriores.

- Reconocimiento unánime del mercado. Gartner Leader dos años consecutivos (2024 y 2025), Forrester Leader (Q2 2025), Gartner Peer Insights 4.8/5 con 99 % de recomendación.

- Certificaciones avanzadas. FedRAMP Moderate para el sector público estadounidense, ISO/IEC 42001 para la gobernanza de la IA.

- Extensión más allá del email. Cobertura de Slack, Teams, Zoom e integración con Okta, CrowdStrike y Workday posicionan a Abnormal como una plataforma de seguridad conductual multicanal.

Limitaciones e inconvenientes a tener en cuenta

Ninguna solución está exenta de compromisos. Estas son las limitaciones concretas a evaluar antes de elegir Abnormal.

- Sin sandboxing de archivos adjuntos. Abnormal no ejecuta los archivos adjuntos en un entorno aislado. Los archivos adjuntos se analizan mediante los modelos de IA, pero no hay detonación en sandbox. Para las amenazas zero-day vehiculadas por documentos maliciosos, esta ausencia es una carencia real.

- Sin reescritura de URL. Abnormal no sustituye los enlaces en los emails por URL de verificación (a diferencia de Proofpoint URL Defense o Mimecast URL Protect). Sin protección "time-of-click": si un enlace se vuelve malicioso después del análisis, el usuario no está protegido en el momento del clic.

- Procesamiento post-delivery. La ventana de latencia entre la entrega y la remediación es el compromiso fundamental del modelo API. Durante unos segundos a unas decenas de segundos, el email es visible en la bandeja de entrada.

- Sin soporte Exchange on-premises. Abnormal requiere Microsoft 365 o Google Workspace. Es un factor eliminatorio para ciertos sectores (finanzas, defensa, salud) donde la migración a la nube aún no se ha completado.

- Sin archivado email, sin continuidad, sin DLP. Abnormal es una solución de detección, no una plataforma de gestión email. Si reemplaza un SEG que ofrecía estas funciones, deberá encontrar soluciones alternativas.

- Personalización de alertas limitada. Las alertas funcionan en modo binario: activadas o desactivadas. El nivel de granularidad es reportado como limitado por algunos usuarios.

- Informes mejorables. Los paneles e informes carecen de profundidad y personalización en comparación con los SEG maduros como Proofpoint o Mimecast.

- Sin vigilancia del tráfico saliente. Los emails salientes no se analizan. El shadow IT, las fugas de datos por email y las cuentas comprometidas que envían spam no son detectados en el flujo saliente.

- Tarificación elevada. Entre 36 y 80 dólares por usuario y por año, según el número de módulos. Contratos de 2 a 3 años permiten descuentos del 15 al 30 %, pero el coste sigue siendo significativo como complemento de una licencia Defender.

- Dependencia total de las APIs de Microsoft y Google. Si Microsoft o Google modifican los permisos, las cuotas o la estructura de estas APIs, Abnormal puede verse directamente afectado. Es un riesgo estructural a largo plazo.

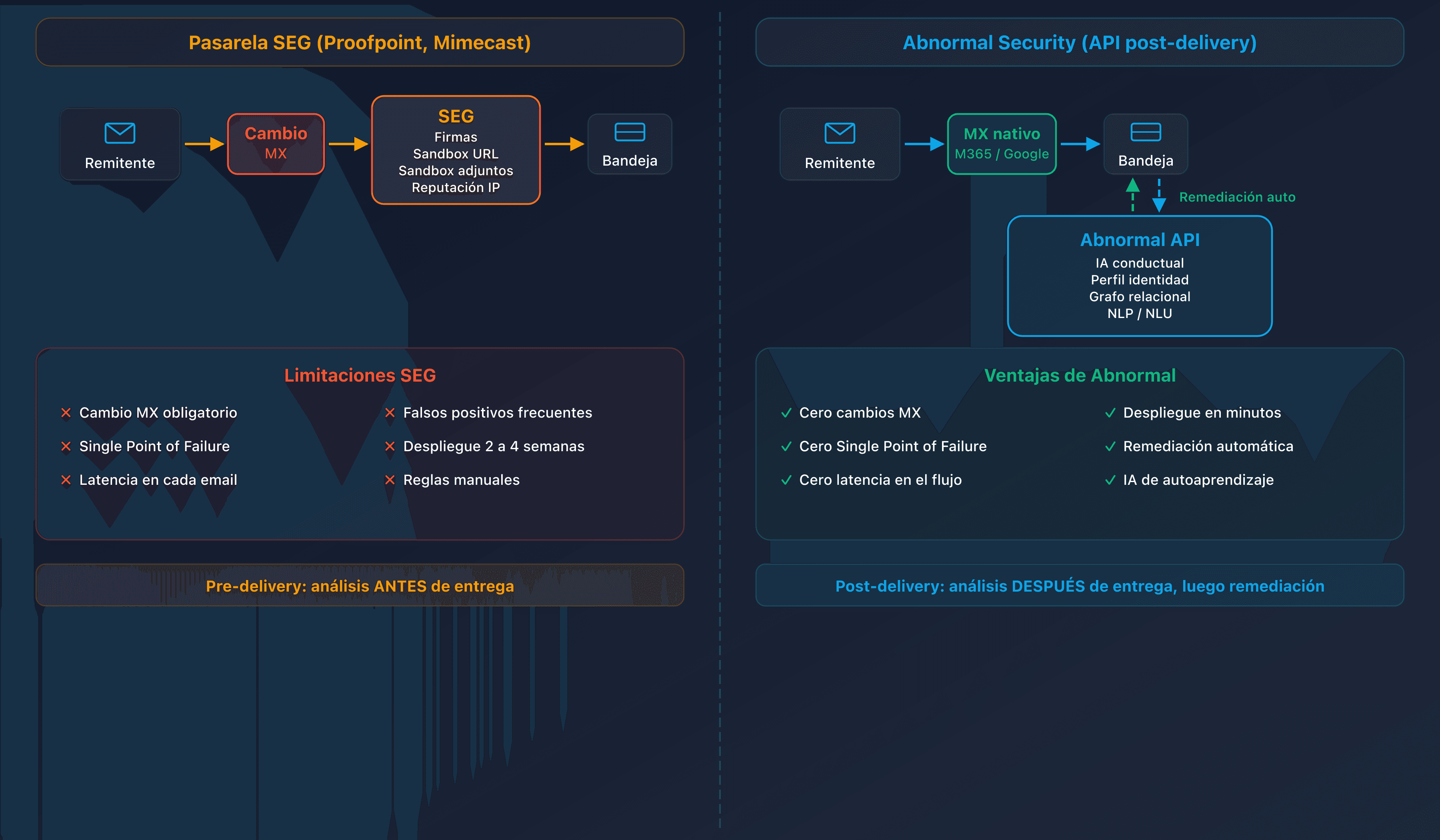

Pasarela vs API: el debate que divide la seguridad email

El mercado de la seguridad email está atravesado por un debate fundamental entre dos arquitecturas. Aquí se presenta una comparativa estructurada.

| Criterio | SEG (pre-delivery) | ICES API (post-delivery) |

|---|---|---|

| Posición en el flujo | En origen (MX redirigido) | Después (API post-entrega) |

| Cambio DNS | Sí (MX, SPF, a veces DKIM) | No |

| Despliegue | Días a semanas | Minutos a horas |

| Latencia añadida | Sí (tránsito vía el SEG) | No |

| Detección BEC/VEC | Limitada (sin contexto conductual) | Alta (perfilado, grafo, NLP) |

| Sandboxing / URL rewrite | Sí | No (para Abnormal) |

| Single point of failure | Sí (caída del SEG = emails bloqueados) | No |

| Archivado / continuidad | A menudo incluido | No |

Argumentos a favor de la pasarela. El SEG bloquea las amenazas antes de que lleguen a la bandeja de entrada. El sandboxing de archivos adjuntos, la reescritura de URL con verificación al clic y el archivado integrado son capacidades que el modelo API no ofrece. Para las organizaciones con alto volumen de amenazas con payload (malware, ransomware vía email), el SEG sigue siendo la línea de defensa más robusta.

Argumentos a favor de la API. El despliegue es trivial, el mantenimiento es mínimo y la detección BEC/VEC es estructuralmente superior. Sin single point of failure, sin latencia añadida al flujo email, sin configuración DNS compleja que mantener. Para las organizaciones cuya amenaza prioritaria es el BEC y que ya disponen de Defender para las amenazas con payload, el modelo API es la elección lógica.

El modelo híbrido emergente. El mercado converge hacia un modelo donde Microsoft Defender (o EOP) asegura la protección básica (spam, malware, phishing conocido) y una solución ICES como Abnormal añade la capa conductual. Es el "displace your SEG" promovido por Abnormal, y las cifras de migración (el 65 % de los clientes que abandonaron su SEG de terceros) sugieren que este modelo gana terreno.

Riesgos del modelo "todo API". La ventana de latencia post-delivery sigue siendo un compromiso. La dependencia de APIs de terceros (Microsoft Graph, Gmail API) introduce un riesgo de plataforma. Y la ausencia de sandboxing y de reescritura de URL deja huecos en la cobertura que Defender solo no siempre cubre.

Comparativa: Abnormal frente a Proofpoint, Mimecast y Microsoft Defender

| Criterio | Abnormal Security | Proofpoint | Mimecast | Defender M365 |

|---|---|---|---|---|

| Tipo | ICES (API) | SEG (gateway) | SEG (gateway + API) | Nativo M365 |

| Detección IA | Attune 1.0 (conductual) | Nexus AI (6 componentes) | CyberGraph 2.0 + ML | ML integrado |

| Despliegue | API OAuth, 4 clics | Redirección MX, semanas | Redirección MX + modo API | Nativo, sin cambios |

| DMARC | No (alianza Valimail) | EFD DMARC gestionado + Hosted SPF | DMARC Analyzer integrado | No |

| Archivado | No | No (licencia separada) | Nativo (hasta 99 años) | No (Purview separado) |

| Precio | 36-80 $/usuario/año | ~87K $/año mediana (Vendr) | 3,50-8 $/usuario/mes | < 2 euros/usuario/mes |

| Ideal para | BEC/VEC, SOC sobrecargado, M365/GWS | Fortune 500, threat intel, compliance | Mid-market, archivado, todo en uno | Presupuesto limitado, full M365 |

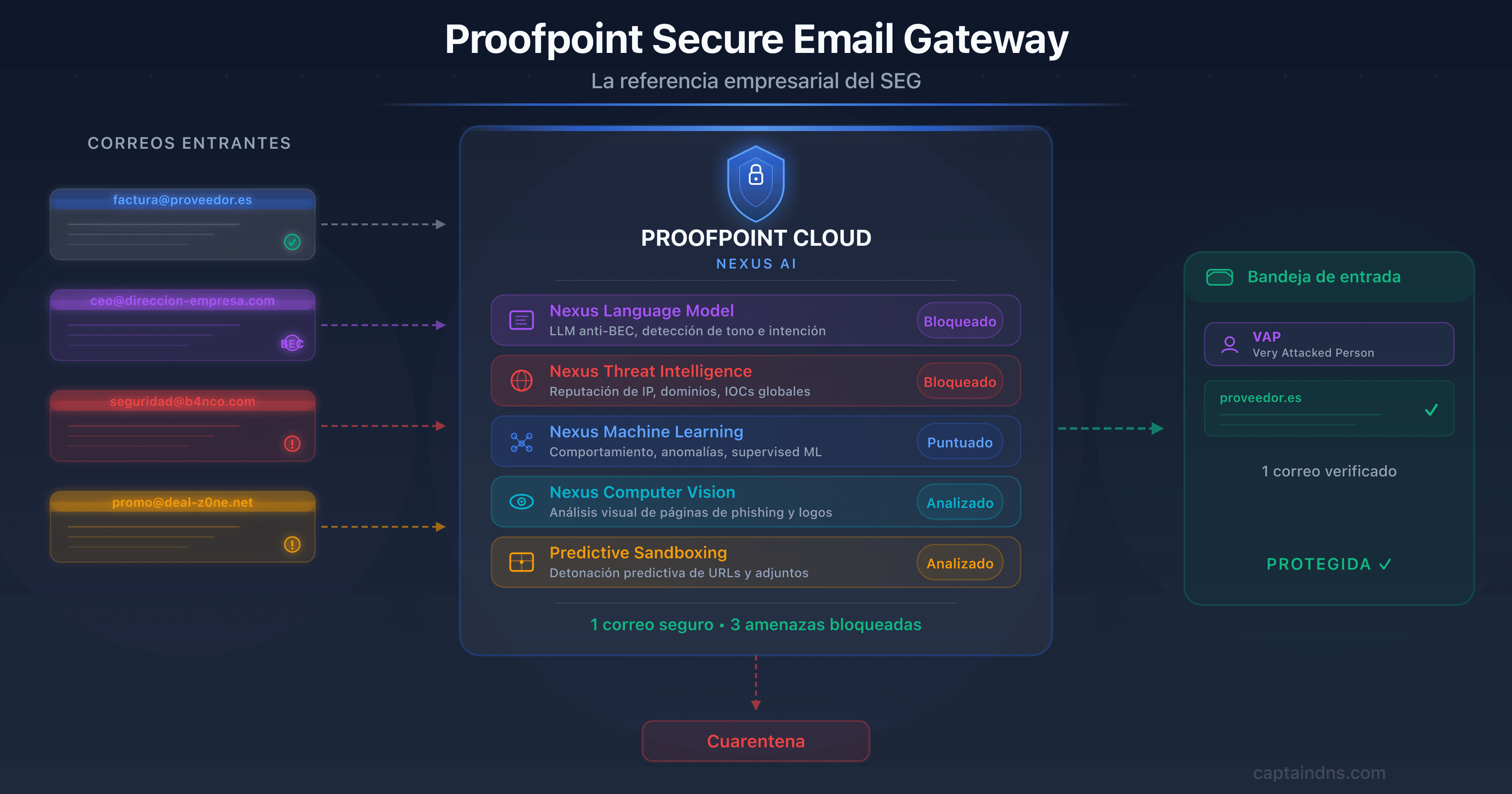

Proofpoint: la referencia en threat intelligence

Proofpoint domina el segmento enterprise con 87 de las 100 mayores empresas del Fortune 100 como clientes. Su motor Nexus AI se apoya en 6 componentes de IA y un billón de data points para alimentar la detección. La suite TAP (Targeted Attack Protection) incluye URL Defense, Attachment Defense y Predictive Sandboxing, tres capacidades ausentes en Abnormal.

Proofpoint también ofrece EFD (Email Fraud Defense) para la gestión DMARC y Hosted SPF, servicios gestionados de autenticación DNS. Es una ventaja significativa para las grandes organizaciones con registros SPF complejos.

Las debilidades: una elevada complejidad de administración, una tarificación premium (mediana de 87.000 dólares al año según Vendr) y el incidente EchoSpoofing de 2024 en el que 14 millones de emails fraudulentos diarios transitaron por los servidores Proofpoint durante seis meses explotando configuraciones de relay permisivas.

Para un análisis completo, consulte nuestra guía dedicada a Proofpoint (enlace al final del artículo).

Mimecast: el todo en uno para el mid-market

Mimecast se distingue por la riqueza funcional de su plataforma: archivado nativo (hasta 99 años de retención), continuidad email en caso de caída, DMARC Analyzer integrado y la suite TTP (URL Protect, Attachment Protect, Impersonation Protect). El módulo CyberGraph 2.0 aporta una capa de análisis conductual.

En 2026, Mimecast lanzó un modelo de despliegue API completo para M365, reduciendo la distancia con las soluciones ICES. La plataforma se dirige al mid-market (de 500 a 5.000 usuarios) con la mejor relación funcional/precio del segmento.

El incidente de la cadena de suministro de 2021 (compromisión en el marco del ataque SolarWinds/NOBELIUM) se resolvió, pero sigue siendo un punto de referencia en las evaluaciones de riesgo.

Encuentre nuestra guía completa sobre Mimecast (enlace al final del artículo).

La opción nativa para los entornos M365

Defender es la solución de seguridad email nativa de Microsoft 365. Sin cambio de MX, sin configuración DNS, activación en el tenant existente. El coste es inferior a 2 euros por usuario y por mes en el marco de las licencias M365 E5 o como complemento.

Las puntuaciones de detección independientes (9.1/10) son sólidas para las amenazas con payload (malware, phishing con enlace). Las carencias se sitúan en la detección BEC (más débil que las soluciones especializadas), la ausencia de threat intelligence propietaria al nivel de Proofpoint y la ausencia de archivado email nativo (Microsoft Purview es un producto separado).

Es la base sobre la cual Abnormal recomienda construir: Defender para las amenazas conocidas, Abnormal para las amenazas conductuales.

¿Cuándo elegir Abnormal Security?

Abnormal es pertinente si su organización utiliza Microsoft 365 o Google Workspace, si la amenaza BEC/VEC es su prioridad (sectores con altas transacciones financieras: finanzas, inmobiliario, cadena de suministro), si su SOC está sobrecargado por el triaje de reportes email, si busca un despliegue rápido sin modificación de infraestructura, y si dispone del presupuesto para complementar Defender con una capa especializada.

Abnormal no es adecuado si utiliza Exchange on-premises, si necesita archivado email, DLP o continuidad email integrados, si su presupuesto es limitado y Defender solo debe ser suficiente, o si necesita sandboxing de archivos adjuntos y reescritura de URL (amenazas con payload predominantes).

Guía de despliegue paso a paso

Paso 1: auditar la postura DNS actual. Antes de cualquier despliegue, verifique el estado de sus registros SPF, DKIM y DMARC. Utilice la herramienta DKIM Record Check de CaptainDNS para validar sus firmas, y las herramientas SPF y DMARC vía el CTA de más arriba. Un diagnóstico limpio es indispensable antes de añadir una capa de seguridad.

Paso 2: reforzar DMARC hacia p=reject. Si su política DMARC está en p=none o p=quarantine, planifique la migración hacia p=reject antes o en paralelo al despliegue de Abnormal. Es un prerrequisito recomendado por el propio Abnormal. Comience analizando los informes DMARC agregados para identificar los remitentes legítimos no cubiertos por su SPF.

Paso 3: conectar Abnormal vía OAuth. En la consola de administración de Microsoft 365 o Google Workspace, autorice la aplicación Abnormal y otorgue los permisos necesarios (lectura de emails, acciones de remediación). El proceso toma pocos minutos.

Paso 4: periodo de calibración. Durante 14 días, Abnormal construye la baseline conductual de su organización. Aprende los patrones de comunicación, las relaciones entre entidades, los hábitos de envío. Durante esta fase, la solución funciona en modo observación: detecta pero no remedia automáticamente.

Paso 5: activar remediación automática y módulos complementarios. Tras la calibración, active la remediación automática (traslado o eliminación de los emails identificados como maliciosos). Despliegue luego los módulos complementarios según sus necesidades: Account Takeover Protection, AI Security Mailbox, AI Phishing Coach.

Verificar que su seguridad email funciona

El despliegue de Abnormal no exime de una verificación continua del conjunto de la cadena de seguridad email.

Probar SPF/DKIM/DMARC con CaptainDNS. Verifique regularmente que sus registros de autenticación son válidos, que el SPF no supera el límite de 10 lookups, que las claves DKIM están publicadas y activas, y que la política DMARC está en p=reject con informes activados.

Verificar las cabeceras email. Inspeccione las cabeceras Authentication-Results y ARC de los emails recibidos para confirmar que SPF, DKIM y DMARC pasan correctamente. Las cabeceras ARC son particularmente importantes si un SEG o un relay intermedio sigue presente en su flujo.

Controlar el dashboard Abnormal. Vigile el número de detecciones, la tasa de falsos positivos, la cobertura por tipo de amenaza y las tendencias temporales. Una tasa de falsos positivos anormalmente elevada puede indicar un problema de calibración.

Auditoría de postura vía Security Posture Management. Si utiliza el módulo SPM de Abnormal, aproveche para identificar los errores de configuración de M365: permisos OAuth excesivos, reglas de reenvío sospechosas, cuentas sin MFA.

Errores comunes a evitar

Eliminar el SEG sin reforzar DMARC primero. Si migra de un SEG al modelo Defender + Abnormal, asegúrese de que su DMARC está en p=reject antes de desactivar el SEG. Sin esta protección, el volumen de spoofing directo aumentará y Abnormal no está diseñado para bloquear estas amenazas.

Ignorar la ventana de latencia post-delivery. La remediación post-delivery es rápida, pero no instantánea. Para los emails que contienen enlaces de phishing urgentes, esta ventana es un riesgo real. Sensibilice a los usuarios para que no hagan clic de inmediato en los enlaces de emails inesperados.

No auditar los permisos OAuth otorgados. La integración de Abnormal requiere permisos amplios en su tenant M365 o GWS. Documente con precisión estos permisos, verifique que corresponden al mínimo necesario e intégrelos en sus revisiones de seguridad periódicas.

Quedarse en p=none sin plan de enforcement DMARC. Abnormal funciona con cualquier política DMARC, pero una política p=none deja pasar el spoofing directo que sobrecarga la detección conductual. Planifique un camino hacia p=reject.

Olvidar los remitentes de terceros en SPF al migrar. Si reemplaza un SEG que retransmitía sus emails salientes, los servidores del SEG probablemente figuran en su registro SPF. Al eliminar el SEG, no olvide actualizar el SPF para retirar el include que ya no es necesario y añadir los eventuales nuevos remitentes.

Descuidar la formación de usuarios a pesar de AI Phishing Coach. La automatización reduce el riesgo pero no lo elimina. El módulo AI Phishing Coach es una herramienta, no un sustituto de una cultura de vigilancia. Las simulaciones deben complementarse con una comunicación regular sobre las amenazas reales bloqueadas.

Contar con Abnormal para el archivado o la conformidad. Abnormal no archiva los emails ni proporciona funciones de conformidad regulatoria (retención legal, eDiscovery). Si disponía de estas funciones con su SEG, prevea una solución dedicada.

Plan de acción en 10 pasos

- Auditar la postura DNS actual con CaptainDNS (SPF, DKIM, DMARC)

- Evaluar la adecuación técnica: Microsoft 365 o Google Workspace, presupuesto disponible, amenaza BEC como prioridad

- Solicitar una demo y un POC de Abnormal (periodo de evaluación gratuito)

- Reforzar DMARC hacia

p=quarantiney luegop=rejectapoyándose en el análisis de los informes agregados - Conectar Abnormal vía OAuth (M365 o GWS)

- Observar durante el periodo de calibración de 14 días (modo observación, sin remediación automática)

- Activar la remediación automática tras validar los resultados de la calibración

- Desplegar AI Security Mailbox y AI Phishing Coach para completar la cobertura

- Evaluar el reemplazo del SEG de terceros si es pertinente (modelo Defender + Abnormal)

- Planificar revisiones mensuales: detecciones, falsos positivos, cobertura, postura DMARC

📚 Guías de pasarelas de correo

Este análisis forma parte de nuestra serie sobre soluciones de seguridad email enterprise:

- Mimecast Secure Email Gateway: arquitectura, configuración DNS, comparativa y plan de acción

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 y configuración DNS

- Abnormal Security (este artículo): IA conductual, despliegue API, Attune 1.0

- Cisco Secure Email Gateway: CES cloud gateway, herencia Ironport, salida del Gartner 2025 y plan de migración

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) y DMARC Management

FAQ

¿Puede Abnormal Security reemplazar Proofpoint o Mimecast?

No directamente. Abnormal reemplaza la capa de detección BEC/VEC de un SEG, pero no las funciones de sandboxing, de reescritura de URL, de archivado o de continuidad email. El modelo recomendado por Abnormal es reemplazar el SEG de terceros por Microsoft Defender (amenazas con payload) + Abnormal (amenazas conductuales). El 65 % de los clientes de Abnormal han seguido este modelo. Si depende del archivado o de la continuidad email de su SEG actual, prevea soluciones alternativas antes de la migración.

¿Cómo funciona el despliegue API de Abnormal?

Abnormal se conecta vía OAuth a su tenant Microsoft 365 (API Graph) o Google Workspace (API Gmail). El administrador autoriza la aplicación en la consola de administración y otorga los permisos de lectura y remediación. El proceso toma pocos minutos. No se requiere ningún cambio de MX, ninguna modificación DNS, ni ninguna transport rule. La calibración conductual toma luego 14 días.

¿Es Abnormal Security compatible con Exchange on-premises?

No. Abnormal requiere Microsoft 365 o Google Workspace. La integración se basa en las APIs cloud (Graph, Gmail API) que no existen para Exchange on-premises. Si su organización funciona en un entorno híbrido, solo los buzones alojados en la nube estarán protegidos por Abnormal.

¿Cuánto cuesta Abnormal Security?

El precio se sitúa entre 36 y 80 dólares por usuario y por año, según los módulos elegidos y el tamaño de la organización. Los contratos plurianuales (de 2 a 3 años) permiten descuentos del 15 al 30 %. La tarificación es por usuario, por año. Para una organización de 1.000 usuarios, cuente entre 36.000 y 80.000 dólares al año. Abnormal no publica una lista de precios oficial: solicite un presupuesto personalizado.

¿Cómo detecta Abnormal los ataques BEC sin payload?

Abnormal utiliza tres ejes de análisis simultáneos: el perfilado de identidad (baseline conductual de cada usuario y proveedor), el grafo relacional (cartografía de las comunicaciones habituales) y el análisis NLP/NLU del contenido (tono, urgencia, solicitudes financieras). El modelo Attune 1.0 fusiona estas señales en una arquitectura transformer unificada. Un email BEC sin archivo adjunto ni enlace malicioso será detectado si el comportamiento del remitente, el contexto de la solicitud o el tono del mensaje se desvían de los patrones normales.

¿Es necesario tener DMARC en p=reject antes de desplegar Abnormal?

No es un prerrequisito técnico (Abnormal funciona sea cual sea su política DMARC), pero es altamente recomendable. DMARC en p=reject bloquea el spoofing directo en origen, reduciendo el volumen de amenazas que Abnormal debe analizar y mejorando la precisión global. Abnormal tiene una alianza con Valimail para acompañar a sus clientes en el enforcement DMARC.

¿Abnormal Security analiza los archivos adjuntos?

Abnormal analiza los archivos adjuntos mediante sus modelos de IA (extracción de contenido, análisis del tipo de archivo, correlación con el contexto conductual). Sin embargo, no ofrece sandboxing (ejecución del archivo en un entorno aislado). Las amenazas zero-day vehiculadas por documentos maliciosos que necesitan una detonación en sandbox no están cubiertas por Abnormal. Para esta protección, se requiere Microsoft Defender o un SEG con sandboxing.

¿Cuál es la diferencia entre Abnormal y Microsoft Defender?

Defender es la solución de seguridad email nativa de Microsoft 365. Destaca en la detección de amenazas con payload (malware, phishing con enlace, spam) por menos de 2 euros por usuario y por mes. Abnormal es una solución de terceros especializada en la detección conductual de amenazas sin payload (BEC, VEC, Account Takeover) por 36 a 80 dólares por usuario y por año. Ambos son complementarios: Defender bloquea las amenazas técnicas, Abnormal bloquea las amenazas conductuales.

¿Abnormal Security requiere un cambio de registros MX?

No. Es una de las diferencias fundamentales con los SEG tradicionales. Abnormal se conecta vía API (OAuth) a Microsoft 365 o Google Workspace. Sus registros MX, SPF, DKIM y DMARC permanecen sin cambios. El flujo email no se desvía. Si Abnormal no está disponible, los emails siguen llegando normalmente.

¿Qué es Attune 1.0?

Attune 1.0 es el modelo fundacional de Abnormal, anunciado en marzo de 2026. Es una arquitectura transformer unificada que procesa conjuntamente las señales de identidad, comportamiento y contenido en un solo paso (en lugar de modelos especializados en pipeline). Entrenado con más de mil millones de señales conductuales, Attune alimenta el 85 % de las detecciones de Abnormal, detecta más de 150.000 campañas por semana y ofrece una mejora del 50 % en la precisión respecto a los modelos anteriores.

Glosario

-

BEC (Business Email Compromise): tipo de fraude por email donde el atacante se hace pasar por un directivo, un colega o un socio para obtener una transferencia bancaria, datos sensibles o un acceso. Las pérdidas mundiales superan los 55.000 millones de dólares según el FBI IC3.

-

VEC (Vendor Email Compromise): variante del BEC donde el atacante compromete la cuenta email de un proveedor real para interceptar o redirigir pagos. Particularmente difícil de detectar porque el email proviene de un dominio legítimo y autenticado.

-

SEG (Secure Email Gateway): pasarela de seguridad email que filtra el tráfico entrante y saliente intercalándose en el flujo mediante los registros MX. Analiza cada mensaje (spam, malware, phishing) antes de la entrega.

-

ICES (Integrated Cloud Email Security): modelo de seguridad email desplegado vía API directamente en la plataforma cloud (M365, Google Workspace), sin modificación de MX. El análisis se realiza después de la entrega con remediación automática.

-

API-native: califica una solución diseñada desde el origen para funcionar mediante las APIs de las plataformas cloud, a diferencia de los SEG que se han adaptado al modelo API después de haber sido concebidos para el modelo pasarela.

-

MX (Mail Exchanger): registro DNS que indica los servidores responsables de la recepción de emails para un dominio. Los SEG redirigen los MX hacia sus propios servidores para interceptar el tráfico.

-

SPF (Sender Policy Framework): protocolo de autenticación email que lista los servidores autorizados a enviar emails para un dominio. Registro TXT en el DNS, limitado a 10 lookups.

-

DKIM (DomainKeys Identified Mail): protocolo que firma criptográficamente los emails. La clave pública se publica en el DNS para permitir la verificación de la integridad y el origen del mensaje.

-

DMARC (Domain-based Message Authentication, Reporting and Conformance): protocolo que verifica la alineación entre el dominio From y los dominios autenticados por SPF y DKIM. Define la política en caso de fallo (none, quarantine, reject).

-

ARC (Authenticated Received Chain): protocolo que preserva los resultados de autenticación email a través de los relays intermedios. Útil cuando un SEG o una lista de correo rompe la firma DKIM original.

-

Attune: modelo fundacional conductual de Abnormal Security (versión 1.0, marzo de 2026). Arquitectura transformer unificada que procesa conjuntamente identidad, comportamiento y contenido.

-

Behavioral AI (IA conductual): enfoque de detección que analiza los patrones de comportamiento normales para identificar desviaciones, a diferencia de la detección por firmas o reglas estáticas.

-

Account Takeover: compromisión de una cuenta de usuario legítima por un atacante, que permite el envío de emails autenticados desde esa cuenta. Indetectable por SPF/DKIM/DMARC.

-

SOC (Security Operations Center): centro operativo de seguridad que vigila, detecta, analiza y responde a los incidentes de ciberseguridad. Abnormal declara una reducción del 95 % del tiempo de triaje SOC.

-

FedRAMP (Federal Risk and Authorization Management Program): programa de certificación de seguridad para los servicios cloud utilizados por el gobierno federal estadounidense. FedRAMP Moderate es el nivel requerido para datos sensibles no clasificados.