Proofpoint Secure Email Gateway: arquitectura, configuración DNS y alternativas

Por CaptainDNS

Publicado el 7 de abril de 2026

- 🏢 Proofpoint es la referencia enterprise del SEG, utilizada por 87 de las 100 empresas del Fortune 100. La plataforma analiza 4,5 billones de emails al año y bloquea aproximadamente 66 millones de intentos BEC al mes. Es el líder Gartner Magic Quadrant Email Security 2024 y 2025, clasificado #1 en Execution.

- 🧠 Arquitectura Nexus AI con 6 componentes: machine learning, language model anti-BEC, threat intelligence en tiempo real, computer vision (QR codes, phishing visual), relationship graph y generative AI, todo ello correlacionado por el Nexus Threat Graph (más de 1 billón de señales). Predictive Sandboxing patentado para detonar los enlaces antes de que el usuario haga clic.

- 🔧 Impacto DNS específico: redirección MX hacia pphosted.com (regiones US1-5, EU1, AU), SPF con Hosted SPF Service que usa las macros RFC 7208 para eludir el límite de 10 lookups, DKIM 2048 bits por defecto, DMARC gestionado mediante Email Fraud Defense (EFD) con consultores dedicados.

- ⚠️ Límites a conocer: precios premium (alrededor de 87 000 $/año mediano, más de 100 k$/año para la pila completa), ralentización tras Thoma Bravo (adquisición de 12 300 millones de dólares en 2021, oleadas de despidos en 2024 y 2025), incidente EchoSpoofing 2024 (14 millones de emails fraudulentos retransmitidos al día durante 6 meses) y competencia de Abnormal Security que habría ganado más de 1 300 clientes en 12 meses.

Si trabajas en una empresa del Fortune 100, hay un 87 % de probabilidades de que tus emails pasen por Proofpoint antes de llegar a tu bandeja de entrada. Esta cifra, verificada por los análisis públicos de registros MX, convierte al editor californiano en el estándar de facto de la seguridad del email para las mayores organizaciones del mundo. La plataforma analiza 4,5 billones de emails al año, escruta 18 billones de URLs, inspecciona 1 billón de archivos adjuntos y bloquea aproximadamente 66 millones de intentos BEC al mes. Ningún otro SEG del mercado opera a esta escala.

Este dominio no es fruto del azar. Proofpoint acumula distinciones de los analistas: líder Gartner Magic Quadrant Email Security en 2024 y 2025, clasificado #1 en Execution por segundo año consecutivo, #1 en 4 de los 5 casos de uso en los Critical Capabilities 2025, líder Frost Radar Email Security por 9.º año consecutivo con un 24 % de cuota de mercado, la más alta del segmento. Si lees una licitación CISO de un gran banco, de un operador energético o de una administración federal estadounidense, Proofpoint figura casi siempre en la shortlist.

Sin embargo, la imagen no es uniformemente favorable. Desde la adquisición por Thoma Bravo en agosto de 2021 por 12 300 millones de dólares, varias señales generan preguntas: sucesivas oleadas de despidos en 2024 y 2025, percepción de una ralentización de la innovación, competencia agresiva de Abnormal Security que habría ganado más de 1 300 clientes de Proofpoint en doce meses, y el incidente EchoSpoofing revelado en 2024, que vio cómo hasta 14 millones de emails fraudulentos al día eran retransmitidos a través de la infraestructura Proofpoint durante seis meses. Esta guía lo cubre todo: arquitectura Nexus AI, configuración DNS, fortalezas, límites, incidente, comparativa y plan de acción.

📌 ¿Qué es Proofpoint y su enfoque people-centric?

Antes de entrar en el detalle técnico, pongamos el contexto. Para las bases de un Secure Email Gateway (modelo gateway, redirección MX, distinción con las soluciones ICES API-native), te remitimos a nuestro artículo completo sobre Mimecast, que cubre estos fundamentos. Lo que debes recordar: un SEG se intercala entre Internet y tu servidor de correo, intercepta el 100 % del tráfico mediante la redirección MX y filtra las amenazas antes de que alcancen tus bandejas de entrada.

Donde Proofpoint se distingue es en su enfoque estratégico. La mayoría de los SEG son históricamente infrastructure-centric: protegen uniformemente todo el perímetro de correo. Proofpoint ha invertido esta lógica con el concepto de VAP (Very Attacked People), que consiste en identificar a los individuos más expuestos y concentrar los recursos de seguridad en esos perfiles.

El concepto VAP se apoya en tres dimensiones medibles. La vulnerability mide la propensión a hacer clic en emails sospechosos. Integra los fallos en las simulaciones de phishing y la presencia de credenciales en filtraciones públicas. El attack cuenta el volumen y la sofisticación de los ataques efectivamente recibidos durante un periodo determinado. El privilege cuantifica el acceso a los datos sensibles y a los sistemas críticos.

La puntuación combinada identifica los perfiles que hay que proteger prioritariamente. Un asistente de dirección que gestiona la agenda del CEO recibe masivamente spear phishing. Su puntuación VAP será mucho más alta que la de un desarrollador técnicamente competente pero aislado.

Este enfoque people-centric tiene varias implicaciones prácticas. Cambia la manera de priorizar las investigaciones del SOC, de orientar las formaciones de concienciación, de dimensionar las políticas de reescritura de URL. En lugar de aplicar el mismo nivel de protección a todos, Proofpoint propone ajustar con precisión los controles a los individuos de mayor riesgo. Es una ruptura conceptual frente a los SEG tradicionales y uno de los argumentos comerciales más fuertes del editor ante los CISO maduros.

Verifica tus registros de email

🏢 Proofpoint: la empresa en resumen

¿Cómo un editor californiano fundado en 2002 se ha convertido en el estándar de facto del 87 % del Fortune 100? Repasamos 24 años de adquisiciones estratégicas y una compra récord por parte de Thoma Bravo.

La historia de Proofpoint comienza en julio de 2002 en Sunnyvale, California, a iniciativa de Eric Hahn, antiguo CTO de Netscape Communications. En esa época, el mercado de la seguridad del email estaba dominado por los appliances on-premise. Eric Hahn apuesta por el machine learning y el análisis estadístico avanzado para tratar el spam y las amenazas. Durante diez años, la empresa se desarrolla a la sombra de los líderes históricos del sector.

La salida a bolsa llega en abril de 2012, en el NASDAQ bajo el ticker PFPT. Durante la década siguiente, Proofpoint encadena adquisiciones estratégicas para ampliar su perímetro funcional. Cloudmark es adquirida en 2017 por 110 millones de dólares, aportando su experiencia en filtrado de mensajería y en redes de sensores distribuidos. Wombat Security, líder de la concienciación en ciberseguridad, sigue en 2018 por 225 millones de dólares. ObserveIT, especialista en gestión de amenazas internas, se adquiere en 2019 por otros 225 millones de dólares. Meta Networks se une a la cartera ese mismo año por unos 120 millones de dólares, abriendo a Proofpoint al Zero Trust Network Access. InteliSecure refuerza la división de DLP gestionado en 2021. Más recientemente, Tessian, pionero de la IA conductual en email, es adquirida en diciembre de 2023 e integrada bajo el nombre de Adaptive Email Security.

El giro decisivo llega en 2021. El 26 de abril, el fondo de private equity Thoma Bravo anuncia la compra de Proofpoint por 12 300 millones de dólares al precio de 176 dólares por acción. La operación se cierra el 31 de agosto de 2021 y representa la mayor transacción de private equity en el segmento cloud hasta esa fecha. Proofpoint se vuelve privada y sale del NASDAQ. Un nuevo director general llega con este reposicionamiento: Sumit Dhawan, antiguo presidente de VMware, toma las riendas para dirigir la empresa en su nueva fase. Rémi Thomas es CFO, y Joyce Kim, ex-Zscaler, se incorporó al equipo como CMO en diciembre de 2025.

Aclaración de vocabulario imprescindible. Proofpoint comercializa dos productos distintos con nombres parecidos. Email Protection es el SEG enterprise objeto de este artículo, alojado en la infraestructura

pphosted.com, con MX en formatomx0a-XXXXXXXX.pphosted.comymx0b-XXXXXXXX.pphosted.com. Proofpoint Essentials es la oferta para pymes, alojada enppe-hosted.com, con un formato MX diferente (mx1-usX.ppe-hosted.com). Los dos no comparten consola, ni funcionalidades, ni precios. Confundirlos es el error más frecuente cuando se lee la documentación de Proofpoint por encima.

Hoy, Proofpoint cuenta con unos 5 044 empleados repartidos en más de 30 oficinas en todo el mundo. La base de clientes supera las 500 000 organizaciones, incluyendo 87 de las 100 empresas del Fortune 100, más del 50 % del Fortune 1000 y más de un tercio del Global 2000. El ARR alcanzaba los 2450 millones de dólares al cierre del ejercicio 2025 según las comunicaciones públicas. En cuanto a volumen, la plataforma analiza 4,5 billones de emails al año, lo que la convierte en el operador de seguridad de email con la mayor visibilidad bruta del mundo. También es el editor cuyos aportes alimentan la comunidad open source de referencia en threat intelligence de email, con los Emerging Threats Open y Pro Rulesets, uno de los rulesets open source más utilizados del sector.

⚙️ Arquitectura técnica: la plataforma Nexus AI

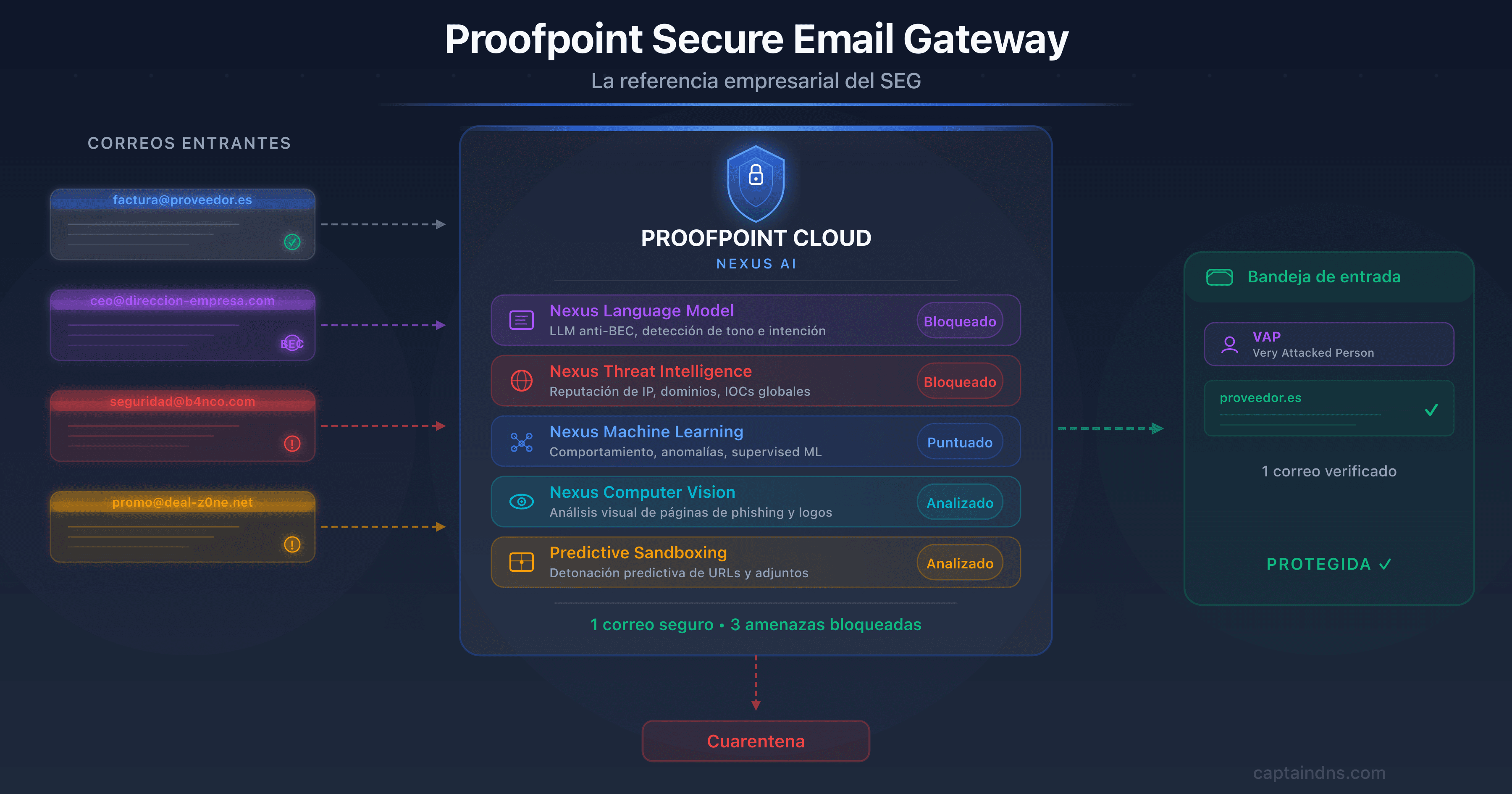

¿Cómo inspecciona Proofpoint 4,5 billones de emails al año sin degradar la latencia? Respuesta: una cadena de detección multistage construida alrededor de Nexus AI, su plataforma de inteligencia artificial propietaria. Aquí tienes el detalle de los componentes.

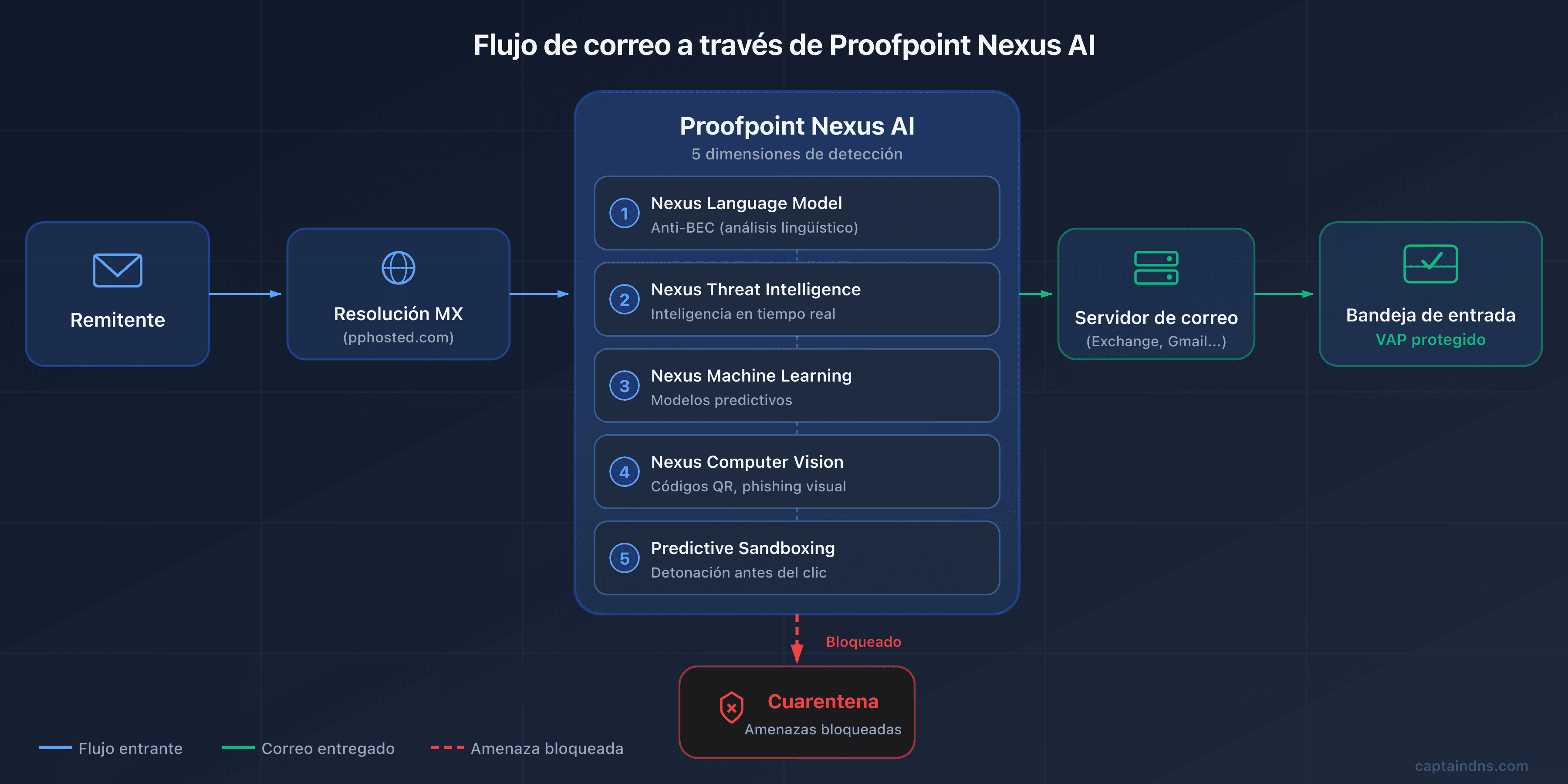

Modelo gateway: redirección MX hacia pphosted.com

Como todo SEG tradicional, Proofpoint se basa en la redirección MX. Tus registros MX apuntan a los servidores de la infraestructura cloud de Proofpoint, alojados bajo el dominio pphosted.com. Cuando un remitente envía un email a contact@captaindns.com, el servidor emisor resuelve el MX, encuentra un host Proofpoint y le entrega el mensaje. Proofpoint aplica su cadena de detección y luego reenvía el mensaje validado a tu servidor real (Microsoft 365, Google Workspace, Exchange on-premise).

La infraestructura de Proofpoint se distribuye en siete regiones: US1, US2, US3, US4, US5 para América del Norte, EU1 para Europa y AU para Asia-Pacífico. Cada cliente es asignado a una única región en el momento de la suscripción, y este es un punto crítico: hay que usar únicamente los MX del data center asignado. Apuntar un registro MX a la región US1 cuando tu tenant está en EU1 provoca rechazos silenciosos, porque el data center remoto no reconoce tu dominio. Los datacenters son operados mediante una combinación de Cyxtera, DataBank, Equinix, AWS y Google Cloud en América del Norte, y Equinix EU y AWS en Europa, con auditorías SOC 2 anuales.

Nexus AI: los 6 componentes de detección

Nexus es el paraguas que agrupa los motores de IA de Proofpoint. Seis componentes principales trabajan en paralelo, cada uno especializado en una categoría de amenazas, y están conectados por el Nexus Threat Graph, que asegura la correlación transversal.

El Nexus Language Model (LM), modelo de lenguaje propietario, está dedicado a la detección BEC. Analiza la estructura lingüística, el tono, la coherencia estilística y los marcadores de urgencia o autoridad utilizados por los atacantes. Es el componente que permite a Proofpoint reivindicar una detección BEC entre las mejores del mercado, incluso en emails sin enlace ni archivo adjunto, por tanto invisibles para los filtros clásicos.

El Nexus Generative AI extiende el análisis a señales cross-channel. Correlaciona los indicadores presentes en el email con los procedentes de otras superficies: URLs compartidas en las herramientas colaborativas, identidades implicadas en los workflows aplicativos, comportamientos anómalos reportados por el ITM. Esta dimensión generativa permite generar resúmenes de incidentes para el SOC y acelerar el triage.

El Nexus Threat Intelligence (TI) alimenta la detección con flujos en tiempo real. Proofpoint mantiene una de las bases de threat intelligence más completas del sector, heredada especialmente de la adquisición de Emerging Threats. Los rulesets ET Open y ET Pro son uno de los rulesets open source más utilizados del sector, con más de 100 000 reglas IDS/IPS que cubren más de 40 categorías de ataques y con tags MITRE ATT&CK integrados. Esta base se nutre continuamente de las señales observadas en los 4,5 billones de emails analizados.

El Nexus Machine Learning (ML) es el motor predictivo. Combina modelos supervisados y no supervisados para identificar los patrones de ataques emergentes antes de que estén catalogados en los rulesets. Es la capa que permite detectar las variantes polimorfas y las campañas en fase de preparación.

El Nexus Computer Vision (CV) es una de las dimensiones más diferenciadoras. Analiza visualmente los emails para detectar el phishing visual: páginas de inicio de sesión que imitan marcas conocidas, logotipos falsificados, capturas de pantalla usadas como señuelo. Sobre todo, descodifica los QR codes incrustados en las imágenes, lo que permite neutralizar el quishing (QR code phishing), una técnica en fuerte crecimiento desde 2023 que esquiva los filtros clásicos de URL codificando el enlace malicioso dentro de una imagen.

El Nexus Relationship Graph (RG) modela las relaciones entre identidades, contactos y hábitos de intercambio. Construye un grafo conductual de las comunicaciones por usuario y por organización: quién habla con quién, con qué frecuencia, sobre qué temas, con qué patrones temporales. Esta base relacional permite detectar las anomalías de comportamiento típicas de una cuenta comprometida, de una suplantación de proveedor o de un intento de pivot interno, señales que permanecen invisibles para los motores de contenido clásicos.

Todos estos componentes convergen hacia el Nexus Threat Graph. No es un sexto motor de detección, sino la capa de correlación que ensambla las señales de los seis componentes anteriores. El grafo de conocimiento correlaciona más de 1 billón de data points procedentes de 2000 millones de emails analizados al día. Relaciona remitentes, dominios, URLs, archivos adjuntos, técnicas de ataque y víctimas. Objetivo: identificar las campañas coordinadas y propagar las detecciones de un cliente al conjunto de la base.

El motor de scoring central que sintetiza estas señales se llama Stateful Composite Scoring Service (SCSS). Pondera cuatro dimensiones: el contenido del mensaje, sus metadatos, su contexto de envío y su coherencia con el flujo normal de la organización. La puntuación final determina la acción que hay que aplicar.

Targeted Attack Protection (TAP): los 3 pilares

TAP es el módulo estrella de Proofpoint para la protección contra los ataques avanzados. Se articula en torno a tres pilares complementarios.

URL Defense. URL Defense reescribe todas las URLs entrantes en urldefense.proofpoint.com/... y aplica dos escaneos complementarios: un primer time-of-delivery en el momento de la entrega del mensaje, y un segundo time-of-click en el momento en que el usuario hace clic en el enlace. Este doble escaneo protege contra los ataques de activación diferida (delayed-activation), donde un enlace aparentemente inofensivo se vuelve malicioso tras la entrega. Si el destino se considera peligroso en el momento del clic, este se bloquea y el usuario ve una página de advertencia.

Attachment Defense redirige los archivos adjuntos sospechosos hacia un entorno de análisis que combina sandbox estática, sandbox dinámica (TAP Cloud Sandbox), detonación bare-metal para las muestras resistentes a la virtualización, y análisis asistido por analistas humanos (analyst-assisted) para los artefactos más ambiguos. La sandbox estática inspecciona la estructura de los archivos, las macros, los scripts integrados y las anomalías de formato. La sandbox dinámica ejecuta el archivo en un entorno virtual, y el entorno bare-metal dedicado es más difícil de detectar por los malwares anti-VM. Esta cadena cubre los zero-day y las cargas útiles polimorfas que los antivirus tradicionales no detectan sistemáticamente.

Predictive Sandboxing es el diferenciador patentado de Proofpoint (patente US20150237068A1). En lugar de esperar a que el usuario haga clic para analizar una URL, el motor detona el enlace de forma proactiva, ya desde la entrega del mensaje, usando heurísticas predictivas para identificar las URLs susceptibles de ser maliciosas. Este enfoque proactivo ofrece una cobertura adicional frente a los ataques sofisticados que modifican su comportamiento tras el primer clic. Combinado con el análisis en tiempo real de URL Defense, es una de las coberturas más completas del mercado.

El TAP Dashboard centraliza toda la visibilidad operativa. Calcula un Attack Index por usuario, representación sintética del nivel y la sofisticación de los ataques recibidos. Es este dashboard el que identifica a los VAPs y permite al SOC priorizar las investigaciones.

La respuesta de Proofpoint al movimiento API post-entrega

Durante años, Proofpoint fue criticado por su lentitud en responder al movimiento ICES (Integrated Cloud Email Security) iniciado por Abnormal y otros actores API-native. La respuesta estratégica llegó en RSA Conference 2024 con Adaptive Email Security, fruto de la adquisición de Tessian en diciembre de 2023.

Adaptive Email Security es un despliegue API post-entrega sobre Microsoft 365. Complementa al SEG gateway analizando los mensajes ya entregados en los buzones para detectar las anomalías de comportamiento que la gateway habría dejado pasar. La tecnología se apoya en la IA de Tessian, que modela el comportamiento de cada usuario (estilo de escritura, contactos habituales, horarios de envío, temas de conversación) para identificar las desviaciones sutiles. Es una respuesta defensiva frente a Abnormal y una señal de que Proofpoint reconoce el valor del modelo ICES como complemento del gateway tradicional.

En la práctica, el despliegue tipo en las grandes cuentas Proofpoint en 2026 es el stacking: Email Protection en modo gateway para bloquear en pre-entrega, y Adaptive Email Security en modo API post-entrega sobre Microsoft 365 para recuperar las anomalías de comportamiento que la gateway habría dejado pasar. Los dos módulos comparten la threat intelligence Nexus pero operan en puntos de inspección diferentes. Adaptive Email Security no es un reemplazo del SEG, es una segunda capa complementaria. Es la respuesta directa de Proofpoint al discurso «SEG is dead» impulsado por Abnormal Security desde 2022.

Remediación post-entrega con TRAP

Detectar una amenaza tras la entrega no sirve de nada si no puedes retirarla rápidamente de las bandejas de entrada. Ese es el papel de TRAP (Threat Response Auto-Pull). TRAP suprime automáticamente los emails maliciosos identificados a posteriori, y también sigue los reenvíos y las listas de distribución para limpiar las copias propagadas. Es una funcionalidad crítica en entornos enterprise donde un email puede reenviarse a varios equipos en pocos minutos.

CLEAR (Closed-Loop Email Analysis and Response) es el ecosistema de remediación centrado en el usuario que se apoya en TRAP. Combina tres piezas: el botón PhishAlarm desplegado en Outlook, que permite a un usuario reportar un email sospechoso en un clic; el Analyzer, que categoriza automáticamente el reporte mediante la threat intelligence de Proofpoint; y TRAP para la remediación efectiva. El workflow reduce el ciclo «reporte del usuario, análisis del SOC y remediación» de varios días a unos minutos. Para las organizaciones de varios miles de usuarios, es una ganancia operativa considerable.

🔧 Configuración DNS para Proofpoint

Ahora que la arquitectura está clara, pasemos a la mecánica DNS. Desplegar Proofpoint implica modificar tus registros MX, ajustar tu SPF, publicar tus claves DKIM y configurar DMARC. Aquí tienes el detalle.

Registros MX por región

Como se ha indicado, cada cliente de Proofpoint es asignado a una región y recibe dos registros MX correspondientes. El formato sigue una convención predecible.

| Región | Formato MX primario | Formato MX secundario |

|---|---|---|

| US (1 a 5) | mx0a-XXXXXXXX.pphosted.com | mx0b-XXXXXXXX.pphosted.com |

| EU1 | mx0a-eu1-XXXXXXXX.pphosted.com | mx0b-eu1-XXXXXXXX.pphosted.com |

| AU | mx0a-au1-XXXXXXXX.pphosted.com | mx0b-au1-XXXXXXXX.pphosted.com |

El formato

mx1-XXXXXXXX.ppe-hosted.comestá reservado a Proofpoint Essentials (la oferta para pymes) y no hay que confundirlo con Email Protection. Estos dos productos usan infraestructuras distintas.

XXXXXXXX corresponde a un identificador de cliente único asignado por Proofpoint. Es esencial: utiliza exclusivamente el data center asignado por tu TAM. Mezclar regiones no funciona, e intentar apuntar una parte del tráfico a US1 y la otra a EU1 provocará rechazos silenciosos del lado de Proofpoint. La prioridad suele ser 10 para el primario y 20 para el secundario, pero Proofpoint usa un round-robin interno, así que la diferencia de prioridad tiene poco impacto en la práctica.

Para verificar tus MX actuales, utiliza el siguiente comando:

dig MX captaindns.com +short

El resultado debe mostrar únicamente tus registros MX Proofpoint, sin ningún MX residual apuntando hacia tu antigua infraestructura o hacia M365 directamente. Un MX residual es una puerta trasera que permite a los atacantes que conocen tu tenant Exchange Online enviar emails directamente a tus buzones saltándose Proofpoint.

Configuración SPF con Hosted SPF Service

El SPF de Proofpoint se basa en un include dedicado, por ejemplo include:spf-XXXXXXXX.pphosted.com. Pero Proofpoint ofrece una funcionalidad especialmente potente: el Hosted SPF Service, componente de Email Fraud Defense (EFD). El Hosted SPF Service no hace un aplanamiento clásico (inlining de IPs en ip4:). Utiliza una resolución dinámica del lado del servidor: en cada verificación SPF, Proofpoint presenta al resolver un subconjunto pertinente de las fuentes autorizadas en lugar de un include monolítico, eludiendo así el límite de 10 lookups DNS, que es uno de los mayores puntos de fricción en los despliegues multi-ESP.

El principio es elegante. En lugar de publicar en tu SPF includes individuales para cada servicio de terceros (Salesforce, HubSpot, Mailchimp, SendGrid, Microsoft 365, etc.), publicas un único include hacia Proofpoint, que se encarga de gestionar dinámicamente la lista de fuentes autorizadas del lado del servidor. El resolver solo observa un único include desde tu dominio, y es Proofpoint quien ajusta internamente qué fuentes se exponen en el momento de la consulta.

Concretamente, tu registro SPF se parece a esto:

v=spf1 include:spf-00148501.pphosted.com ~all

Este include único reemplaza lo que podrían haber sido quince includes diferentes. Evitas el PermError SPF, mantienes un registro corto y legible y te beneficias de una actualización centralizada cuando añades o retiras un ESP. Es un diferenciador importante frente a Mimecast (que usa sub-includes regionales pero sin aplanamiento dinámico) y frente a las soluciones auto-alojadas que obligan al administrador a gestionar manualmente el límite de 10 lookups.

Para verificar tu SPF, utiliza el verificador SPF de CaptainDNS. Si no usas Hosted SPF, vigila de cerca el contador de lookups: con Proofpoint y tres ESP adicionales, estarás muy rápido al borde del desbordamiento.

Configuración DKIM

La configuración DKIM del lado de Proofpoint se realiza en la consola de administración. La ruta estándar es Administration > Account Management > Domains > Configure DKIM. Allí creas una signing key especificando un selector (por ejemplo proofpoint20260403), Proofpoint genera el par de claves y te proporciona el registro TXT que debes publicar en tu DNS.

Particularidad de Proofpoint: las claves son 2048 bits por defecto, mientras que varias soluciones competidoras todavía usan 1024 bits por defecto. Es un alineamiento con las buenas prácticas modernas de criptografía de email, pero también obliga a verificar que tu operador DNS soporte los registros TXT largos (más de 255 caracteres, que deben trocearse en cadenas concatenadas). Una vez publicada la clave pública, activas el signing en la consola y Proofpoint empieza a firmar todos los emails salientes del dominio.

La rotación de las claves DKIM es una buena práctica recomendada cada seis a doce meses. Proofpoint permite coexistir dos selectores simultáneamente durante la fase de rotación, lo que evita cualquier interrupción. Para verificar tu configuración, utiliza el verificador DKIM de CaptainDNS especificando tu selector.

Email Fraud Defense: el DMARC gestionado

DMARC es una de las fortalezas comerciales de Proofpoint, gracias a Email Fraud Defense (EFD), a veces comercializado bajo la denominación EFD360. EFD es una suite completa que combina varios servicios: el Hosted SPF ya descrito, el Hosted DKIM (gestión centralizada de los selectores y las rotaciones) y el Hosted DMARC (publicación y gestión de la política).

Pero el verdadero diferenciador de EFD es el acompañamiento humano. Mientras que la mayoría de las soluciones DMARC son de autoservicio, Proofpoint asigna consultores dedicados al despliegue DMARC en sus clientes. Estos consultores acompañan la identificación de los senders legítimos, el análisis de los informes forenses, la resolución de los casos complejos y la progresión gradual hacia p=reject. Para una gran organización con una decena de ESP, decenas de filiales, partners de marketing externalizados y un legado DNS heredado, este nivel de acompañamiento reduce el tiempo de despliegue en varios trimestres.

EFD también integra dos módulos con más valor añadido. Domain Discover escanea continuamente los registros de nuevos nombres de dominio para detectar los lookalikes susceptibles de ser usados para la suplantación de tu marca. Supplier Risk Explorer ofrece visibilidad sobre la postura DMARC de tus proveedores: un proveedor sin DMARC es un riesgo, y Supplier Risk Explorer te permite iniciar la conversación con él basándote en datos objetivos. El módulo es una señal positiva hacia la seguridad de la cadena de suministro, un tema cada vez más prioritario para los CISO.

La integración nativa con TAP también es notable: EFD comparte sus señales con el motor TAP, lo que permite la correlación entre un intento de suplantación detectado en los informes DMARC y una campaña de ataque observada por TAP en otros clientes. Para verificar tu configuración DMARC, utiliza el verificador DMARC de CaptainDNS.

ARC, MTA-STS y TLS-RPT

Proofpoint Email Protection soporta ARC (Authenticated Received Chain, RFC 8617), herencia del stack de Cloudmark. ARC permite preservar los resultados de autenticación originales (SPF, DKIM, DMARC) cuando un email transita por varios intermediarios (forwards, listas de distribución, relays), evitando así los falsos fallos de autenticación debidos a la reescritura de contenido o al cambio de ruta. MTA-STS y TLS-RPT están soportados en los despliegues gestionados, pero el nivel de madurez sigue siendo inferior al de soluciones dedicadas de hosting MTA-STS. Si tu estrategia de seguridad pasa por políticas MTA-STS estrictas con reports TLS-RPT exhaustivos, verifica la cobertura exacta con tu TAM Proofpoint antes de firmar.

🛡️ Más allá de la seguridad del email: la plataforma Aegis y Prime

¿Y si tu SEG ya no bastara? Proofpoint ha anticipado esta pregunta desde hace tiempo. El editor ha construido una plataforma completa que cubre el conjunto de riesgos ligados a las personas y a los datos. Aquí tienes un repaso de los módulos complementarios.

Information Protection: DLP unificado

¿Un DLP fragmentado en tres consolas? Proofpoint ha escogido el enfoque contrario. La suite Information Protection unifica el DLP en tres superficies: email, cloud y endpoint. Un único agente ligero recoge las señales en los puestos de usuario, y la plataforma cloud correlaciona los eventos. La cobertura incluye las principales categorías de datos regulados: PII, PHI, PCI, propiedad intelectual. La solución escala hasta más de 100 000 usuarios por tenant, lo que corresponde a las necesidades de las mayores empresas.

Las integraciones nativas son numerosas: Microsoft 365, Okta para la identidad, Splunk para el SIEM, ServiceNow para el ticketing. El DLP de Proofpoint es citado regularmente como uno de los más completos del mercado por los analistas Gartner y Forrester.

Insider Threat Management (ITM)

¿Sabías que el 60 % de los incidentes de fuga de datos involucran a un usuario interno? Fruto de la adquisición de ObserveIT en 2019 (225 millones de dólares), el ITM de Proofpoint vigila la actividad del usuario para detectar los comportamientos de riesgo. Un agente endpoint ligero recoge las acciones clave: archivos abiertos, aplicaciones utilizadas, transferencias USB, acceso a carpetas compartidas de red, capturas de pantalla, pulsaciones de teclado en los campos sensibles.

El módulo también propone un replay de sesión que permite al investigador forense reproducir las acciones de un usuario durante un periodo determinado, como una grabación en vídeo de su pantalla. Es una herramienta potente para las investigaciones internas, las salidas negociadas litigiosas y los casos de fraude. La funcionalidad debe enmarcarse jurídicamente (consentimiento, perímetro de uso) para seguir siendo conforme con las regulaciones sobre la privacidad de los empleados, especialmente estrictas en Europa.

CASB y seguridad cloud

¿Acceden tus usuarios a SaaS que desconoces? El CASB de Proofpoint ofrece visibilidad sobre los usos SaaS: qué servicios se utilizan, por quién, con qué niveles de autorización. Detecta las cuentas comprometidas en Microsoft 365, Salesforce, Box, Workday y varias decenas de otras aplicaciones. Gestiona la third-party app governance identificando las aplicaciones OAuth que solicitan permisos excesivos sobre tu tenant.

El módulo se completa con un componente de DLP cloud que inspecciona los archivos almacenados en los drives cloud y un componente de posture management que audita la configuración de tus tenants SaaS para detectar los parámetros peligrosos (compartidos públicos, MFA desactivado, registro insuficiente).

Browser y email isolation

¿Y si tus usuarios pudieran hacer clic en enlaces sospechosos sin comprometer nunca su puesto? Esa es exactamente la promesa del Browser Isolation. Fruto de la adquisición de Weblife en 2018, el módulo abre los enlaces de riesgo en un navegador remoto ejecutado en la cloud de Proofpoint. El usuario ve un renderizado pixel-perfect de la página sin que el código JavaScript, las descargas o los exploits toquen su puesto. Es una protección eficaz contra los exploits de navegador y los drive-by downloads.

Email Isolation aplica el mismo principio a los emails de riesgo moderado. Para los VAPs identificados, los emails susceptibles de ser maliciosos pero que no activan un bloqueo pueden abrirse en una sesión aislada, lo que reduce drásticamente la superficie de ataque sin bloquear el mensaje.

Concienciación y simulaciones basadas en ataques reales

¿Por qué formar a tus equipos con phishings genéricos cuando puedes exponerlos a las campañas reales que los tienen en el punto de mira? Fruto de la adquisición de Wombat en 2018 (225 millones de dólares), Proofpoint Security Awareness Training (PSAT) es uno de los líderes históricos de la concienciación. Su particularidad principal: las phishing simulations están basadas en los ataques realmente detectados por TAP en la base de clientes de Proofpoint. En lugar de ofrecer plantillas genéricas de campañas simuladas, Proofpoint reproduce los patrones observados en las campañas reales dirigidas a tu organización o a tu sector.

Es un diferenciador importante. Una simulación genérica entrena a los usuarios a reconocer formas de ataque alejadas de su realidad. Una simulación basada en los ataques efectivamente recibidos los prepara para las amenazas que realmente encontrarán. La formación también es adaptativa: los usuarios que fallan una simulación reciben una formación más intensiva y su puntuación de riesgo se actualiza en el Nexus People Risk Explorer.

Nexus People Risk Explorer: el concepto VAP

No todos tus usuarios están expuestos del mismo modo. El Nexus People Risk Explorer es la herramienta que materializa el enfoque people-centric de Proofpoint. Cada usuario de la organización recibe una puntuación de riesgo entre 1 y 10, calculada sobre las tres dimensiones VAP (vulnerability, attack, privilege) ya descritas. El tablero muestra la distribución de las puntuaciones por departamento, por sede, por función. Permite identificar las zonas donde el riesgo se acumula y orientar los recursos de concienciación, de endurecimiento de políticas o de isolation de forma focalizada.

Los trending insights muestran la evolución del riesgo en el tiempo. Si un equipo de finanzas ve aumentar su puntuación durante tres semanas consecutivas, probablemente sea la señal de una campaña dirigida en curso. Si la puntuación de un directivo se duplica tras su aparición pública en un anuncio, es una señal para endurecer temporalmente sus políticas.

Es un enfoque fundamentalmente diferente de la protección uniforme. Exige, sin embargo, que los administradores inviertan tiempo en configurarlo, interpretarlo y actuar sobre los insights. Infrautilizar el Nexus People Risk Explorer equivale a pagar un Ferrari para ir a dar la vuelta a la manzana.

Proofpoint Prime Threat Protection (abril de 2025)

¿Fragmentar la seguridad del email en seis consolas distintas? Proofpoint ha tomado una decisión en abril de 2025. Proofpoint Prime Threat Protection es la solución unificada que consolida el conjunto de la pila. Reúne Email Protection (el SEG), TAP, Adaptive Email Security (el ICES de Tessian), TRAP, EFD, Domain Discover y el risk-based employee guidance.

El posicionamiento de marketing destaca tres ejes. Primero, la protección multistage contra los ataques sofisticados, desde la entrega hasta la propagación post-entrega. Segundo, la protección contra la impersonación (BEC, fraude al CEO, suplantación de proveedores). Tercero, el guidance personalizado para los empleados expuestos.

La otra particularidad de Prime es su arquitectura pensada para los workflows agentic AI. Proofpoint anticipa la generalización de los agentes de IA en el SOC. La plataforma ofrece hooks nativos para la auto-investigation, el triage de los buzones de abuse y la forensics collaboration. Los ROI anunciados son de 2,7 millones de dólares de ahorro de riesgo y 390 000 dólares de costes operativos por cliente tipo.

TAP SIEM API: la integración con el SOC

¿Puede tu SOC correlacionar los incidentes de email con las señales de endpoint y de red? Eso es exactamente lo que permite la TAP SIEM API. Proofpoint expone una TAP SIEM API REST que exporta los eventos a Splunk, Microsoft Sentinel, IBM QRadar, CrowdStrike NG SIEM, Google Chronicle y otras plataformas.

Los eventos exportados cubren cinco categorías: los clicks bloqueados por URL Defense, las detonaciones de sandbox, los veredictos de clasificación BEC, los indicadores de campaña identificados por TAP y las alertas VAP. Para los SOC maduros, es una integración crítica. Permite correlacionar las señales de email con el endpoint, la identidad y la red en una vista unificada.

🚀 Las ventajas de Proofpoint

¿Por qué 87 de las Fortune 100 confían en Proofpoint para proteger su mensajería? Aquí tienes los argumentos factuales que explican este dominio.

-

Threat intelligence superior y reconocida. Proofpoint dispone de uno de los equipos de investigación más activos del sector: Proofpoint Threat Research, heredero de los ET Labs. Publica regularmente el informe State of the Phish y alimenta los Emerging Threats Open y Pro Rulesets. Estos rulesets agrupan más de 100 000 reglas IDS/IPS que cubren más de 40 categorías de ataques, con tags MITRE ATT&CK integrados. La base se nutre de 4,5 billones de emails analizados, 18 billones de URLs escaneadas y 1 billón de archivos adjuntos inspeccionados al año. Ningún competidor opera a esta escala.

-

Detección BEC y APT considerada como la mejor del mercado. En los ataques BEC y las amenazas persistentes dirigidas, Proofpoint es situado regularmente por delante de sus competidores por parte de los analistas. El motor Stateful Composite Scoring Service combina los seis componentes de IA Nexus para identificar patrones sutiles invisibles para los filtros clásicos. También captura los emails sin enlace ni archivo adjunto, una parte creciente del BEC moderno. Proofpoint bloquea aproximadamente 66 millones de intentos BEC al mes según sus propias mediciones, un volumen sin equivalente.

-

La mayor base del Fortune 100 del sector. 87 de las 100 empresas del Fortune 100 utilizan Proofpoint, con una concentración particular en finanzas, energía, defensa, salud y medios de comunicación. Esta posición es a la vez una validación de madurez y un argumento sólido ante los CISO más exigentes. Para un responsable de seguridad de una empresa mediana que busca una referencia enterprise, saber que el SEG es usado por más del 87 % de las mayores empresas mundiales facilita la justificación de la elección ante el comité.

-

Plataforma Aegis y Prime completa. Proofpoint cubre el email, el cloud, el endpoint, la concienciación, el DLP, la gestión de las amenazas internas (ITM) y el isolation, todo ello mediante un threat graph común. Con Proofpoint Prime lanzado en abril de 2025, la plataforma se consolida en una solución unificada multistage con una arquitectura pensada para los workflows agentic AI. Pocos competidores ofrecen esta amplitud funcional bajo una sola consola.

-

Enfoque people-centric distintivo. El concepto VAP (Very Attacked People), integrado en el Nexus People Risk Explorer, identifica a los individuos más expuestos en tres dimensiones: vulnerabilidad, ataques sufridos y privilegios. Este enfoque permite priorizar los recursos de seguridad en los perfiles de mayor riesgo, en lugar de aplicar una protección uniforme. Es una ruptura conceptual frente a los SEG infrastructure-centric, y es uno de los argumentos comerciales más fuertes del editor ante los CISO maduros.

-

Predictive Sandboxing patentado. La patente US20150237068A1 describe una técnica de detonación de URLs y archivos adjuntos antes de que el usuario haga clic. Este análisis proactivo, combinado con el análisis en tiempo real en el clic de URL Defense, ofrece una cobertura difícil de igualar frente a los ataques zero-day y polimorfos. Es una de las pocas innovaciones técnicas para las que la competencia todavía no tiene equivalente directo.

-

Seis componentes de IA en Nexus. Nexus combina machine learning predictivo, language model anti-BEC, threat intelligence en tiempo real, computer vision (detección de phishing visual y QR codes para el quishing), relationship graph (modelización conductual de las relaciones) y generative AI (resúmenes de incidentes, triage cross-channel). Todo ello es correlacionado por el Nexus Threat Graph, que pesa más de un billón de data points. Esta estratificación multi-modelos es una de las más completas del sector y permite cubrir ángulos de ataque que los motores unidimensionales pasan por alto sistemáticamente.

-

Reconocimiento excepcional por parte de los analistas. Líder Gartner Magic Quadrant Email Security en 2024 y 2025, #1 en Execution por segundo año consecutivo. #1 en 4 casos de uso de 5 en los Gartner Critical Capabilities 2025. Líder Frost Radar Email Security 2024 citado #1 por 9.º año consecutivo con un 24 % de cuota de mercado, la más alta del segmento. 22 reconocimientos «leader» sobre 23 informes de analistas en 2024. Esta convergencia entre analistas es una de las más fuertes jamás observadas en un segmento de ciberseguridad.

-

SLA y certificaciones enterprise. Proofpoint contractualiza un SLA del 99,999 % de disponibilidad en la conectividad por puerto 25. El SLA excluye el mantenimiento programado y los eventos de menos de 30 segundos. Es uno de los SLA más estrictos del mercado. Como todo SLA cloud, excluye ciertos casos y no refleja mecánicamente el uptime percibido. Las certificaciones cubren ISO 27001, SOC 2, FedRAMP (sector público estadounidense), HIPAA (salud) y GDPR. Los datacenters se reparten entre América del Norte (Cyxtera, DataBank, Equinix, AWS, Google Cloud) y Europa (Equinix EU, AWS), con auditorías SOC 2 anuales.

-

Dynamic Reputation: la primera línea de defensa desde 2007. Antes de Nexus AI, Proofpoint explota un servicio de Dynamic Reputation. Puntúa la reputación de cada IP origen en el momento de la conexión SMTP. El servicio reivindica una tasa de falsos positivos inferior a 1 por millón. Es uno de los filtros de entrada más precisos del mercado. Esta primera capa elimina el ruido de fondo (botnets, spam masivo) antes de activar la cadena Nexus, más costosa. Contribuye directamente a la escalabilidad de la plataforma.

⚠️ Límites e inconvenientes a conocer

Ninguna solución es perfecta, y Proofpoint también tiene sus zonas oscuras. Aquí tienes los puntos de fricción más frecuentemente mencionados por los clientes y los analistas.

-

Precios premium y opacos, entre los más altos del sector. Proofpoint no publica una lista de precios pública. Los datos de Vendr (basados en 85 compras verificadas) dan una mediana en torno a los 87 000 dólares al año. Para TAP solo, calcula entre 5 y 15 dólares por usuario y mes según el volumen. Un despliegue completo (Threat Protection, DLP, ITM y Compliance) supera regularmente los 100 000 dólares al año. Los servicios de implementación representan entre el 15 y el 25 % del presupuesto de software durante el primer año. Las subidas automáticas del 5 al 8 % por año en la renovación son un punto de fricción recurrente para los clientes. Proofpoint sigue posicionado en el segmento enterprise y no es adecuado para presupuestos ajustados.

-

Consola de administración compleja y percibida como envejecida. La interfaz está fragmentada en varios portales web separados según los productos (TAP, EFD, TRAP, ITM, Information Protection, etc.), lo que complica la navegación para los administradores que deben gestionar varios módulos. La curva de aprendizaje es larga, y a menudo hace falta un tuning intensivo las primeras semanas para ajustar las políticas y reducir los falsos positivos. Los feedbacks de clientes en G2 y TrustRadius mencionan regularmente la necesidad de una renovación de UI más moderna. Proofpoint Prime pretende responder parcialmente a este punto consolidando las consolas, pero es un trabajo de largo aliento.

-

Inadecuado para pymes y empresas medianas en la oferta enterprise. Proofpoint Email Protection, el SEG core, está diseñado para grandes organizaciones. Para las pymes, Proofpoint ofrece Proofpoint Essentials, una oferta dedicada pero con un perímetro funcional reducido: sin TAP completo, sin Nexus AI, sin tablero VAP, acompañamiento de consultores limitado. Si tienes menos de 500 usuarios y un presupuesto ajustado, Mimecast o Microsoft Defender for Office 365 serán generalmente más pertinentes por una relación funcionalidad/precio superior.

-

Innovación percibida como más lenta desde la adquisición por Thoma Bravo. Varios clientes y analistas observan una ralentización de la innovación de producto desde el paso a private equity en agosto de 2021. Las sucesivas oleadas de despidos ilustran un foco operativo en el margen. Primer episodio: 280 empleados en enero de 2024 (6 % de la plantilla, puestos relocalizados en Argentina e Irlanda). Segundo episodio: aproximadamente 30 personas en Core Engineering en febrero de 2025. La respuesta ICES mediante Adaptive Email Security (procedente de Tessian) no llegó hasta mayo de 2024 en la RSA Conference, es decir, tras dos años de presión de Abnormal. Para un líder cuya posición se basa en el avance tecnológico, esta señal es notable.

-

Pérdida de clientes frente a las soluciones ICES API-native. Según análisis públicos de registros MX y testimonios de clientes, Proofpoint habría perdido más de 1 300 clientes en los últimos 12 meses, principalmente en favor de Abnormal. En el segmento mid-market, el argumento del gateway tradicional frente a las soluciones API-only se debilita. Proofpoint responde con Adaptive Email Security (Tessian), pero el retraso en el mercado es medible. Si estás evaluando Proofpoint en 2026, pregunta explícitamente al comercial por la trayectoria del producto y los compromisos de roadmap.

-

Sin continuidad de email nativa en Email Protection. A diferencia de Mimecast, que incluye una continuidad de email nativa en su SEG, Proofpoint Email Protection enterprise no incluye una continuidad nativa integrada. Si tu servidor de correo (Exchange, Microsoft 365) deja de estar accesible, Proofpoint no ofrece un webmail de respaldo. Debes pasar por partners (Mimecast Continuity, Zerospam o un MTA de respaldo) o contar con la alta disponibilidad de tu proveedor principal. Es un punto a menudo descuidado en la fase de evaluación, aunque puede pesar mucho durante una caída de M365.

-

Incidente EchoSpoofing 2024: un golpe duro para la reputación. A finales de julio de 2024, Guardio Labs publica su informe público revelando que unos atacantes están explotando una misconfiguration «super-permisiva» en los servidores de Proofpoint para retransmitir, de media, 3 millones y hasta 14 millones de emails fraudulentos al día, durante 6 meses. Consulta la sección dedicada más abajo para la cronología completa. El incidente interroga sobre el rigor de las configuraciones por defecto en el líder del mercado e ilustra que la seguridad de un SEG depende tanto de la configuración como de la calidad de los motores de detección.

🔒 EchoSpoofing: cuando Proofpoint retransmitió 14 millones de emails fraudulentos al día (2024)

¿Puede un proveedor de seguridad de email ser el instrumento involuntario de una campaña de suplantación masiva? Sí. El incidente EchoSpoofing revelado en 2024 es el más marcante de la historia reciente de Proofpoint y merece un análisis detallado.

Descubrimiento. A finales de julio de 2024, el equipo de Guardio Labs publica su informe sobre la campaña bautizada como EchoSpoofing. El equipo había contactado con Proofpoint ya en mayo de 2024. Proofpoint afirma haber rastreado la actividad desde finales de marzo de 2024. Unos atacantes explotaban una vulnerabilidad de configuración en la infraestructura de Proofpoint. Objetivo: retransmitir en masa emails perfectamente spoofeados.

Vulnerabilidad. En el centro del incidente: una misconfiguration «super-permisiva» en los servidores pphosted.com. Cuando un cliente de Proofpoint seleccionaba «Office 365» como fuente de envío autorizada, un registro SPF demasiado laxo autorizaba a cualquier cuenta Microsoft 365 a retransmitir correo a través de su infraestructura. La validación únicamente comprobaba que la fuente era una IP M365. No controlaba la identidad del tenant M365 emisor.

Mecanismo del ataque. El escenario de explotación es desarmantemente simple. El atacante creaba una cuenta Microsoft 365 personal, por ejemplo mediante una prueba gratuita, y la usaba como rampa de lanzamiento. Aquí tienes el desarrollo en cuatro tiempos:

- El atacante envía un email desde su cuenta M365 personal, especificando como remitente visible una dirección de una marca de confianza (por ejemplo

notifications@disney.com). - El correo se enruta hacia los relays Proofpoint autenticados del cliente objetivo, que aceptan el mensaje porque la validación SPF M365 se alinea con la IP origen.

- Proofpoint retransmite el mensaje al destinatario final aplicándole sus propias firmas DKIM y su alineamiento SPF.

- El destinatario recibe un email que pasa SPF y DKIM con un alineamiento DMARC completo en el dominio suplantado. Desde la bandeja de entrada, el email es estrictamente indistinguible de un email oficial de la marca.

Volumen. La campaña alcanzó un volumen mediano de aproximadamente 3 millones de emails perfectamente spoofeados al día, con picos de hasta 14 millones al día. Estas cifras convierten a EchoSpoofing en una de las mayores campañas de suplantación a través de una infraestructura legítima jamás documentadas.

Duración. La campaña estuvo activa aproximadamente seis meses antes de su remediación efectiva, desde enero de 2024 hasta mediados de 2024. Durante este periodo, decenas de millones de emails fraudulentos alcanzaron las bandejas de entrada en todo el mundo.

Marcas suplantadas. Los atacantes apuntaron principalmente a marcas de gran consumo con mucha notoriedad: Disney, IBM, Nike, Best Buy, Coca-Cola, entre otras. La elección se explica: estas marcas tienen una base de envío legítima masiva, lo que hace que las anomalías sean más difíciles de detectar para los destinatarios.

Remediación. Proofpoint reaccionó en pocas horas tras el contacto inicial de Guardio. La principal medida técnica: la implementación de una cabecera «X-OriginatorOrg» para validar la organización Microsoft 365 origen. Proofpoint añadió mecanismos adicionales de validación de las cuentas O365 antes del relay. Los clientes fueron notificados e invitados a reconfigurar su Account Management. La colaboración entre Guardio y Proofpoint en la divulgación fue elogiada como ejemplar.

Lecciones para los administradores. El incidente EchoSpoofing trae tres enseñanzas accionables.

Primero, la seguridad de un SEG depende tanto de la configuración por defecto como de la calidad de los motores. Una opción presentada como «fácil de activar» puede abrir una brecha importante sin validaciones estrictas.

Segundo, verifica sistemáticamente la sección Account Management > External Sender Validation de tu consola Proofpoint. No autorices las fuentes externas (M365, Google Workspace) más que con una validación explícita del dominio.

Tercero, esta trampa no es específica de Proofpoint. Todo SEG que retransmita correo autenticado para una fuente externa debe validar rigurosamente esta fuente. Si usas Mimecast, Cisco Email Security o cualquier otro SEG en una configuración similar, audita tus propios ajustes.

El incidente EchoSpoofing no es aislado. Es una clase de errores que se encuentra en todos los SEG que aceptan tráfico retransmitido desde hiperescaladores (Microsoft 365, Google Workspace, AWS SES). La trampa común: validar la IP origen como legítima sin validar la identidad del tenant emisor. Hazte la pregunta: «¿mi SEG verifica el tenant Microsoft 365 origen, o solamente el rango de IP de Microsoft 365?». La respuesta condiciona directamente tu exposición.

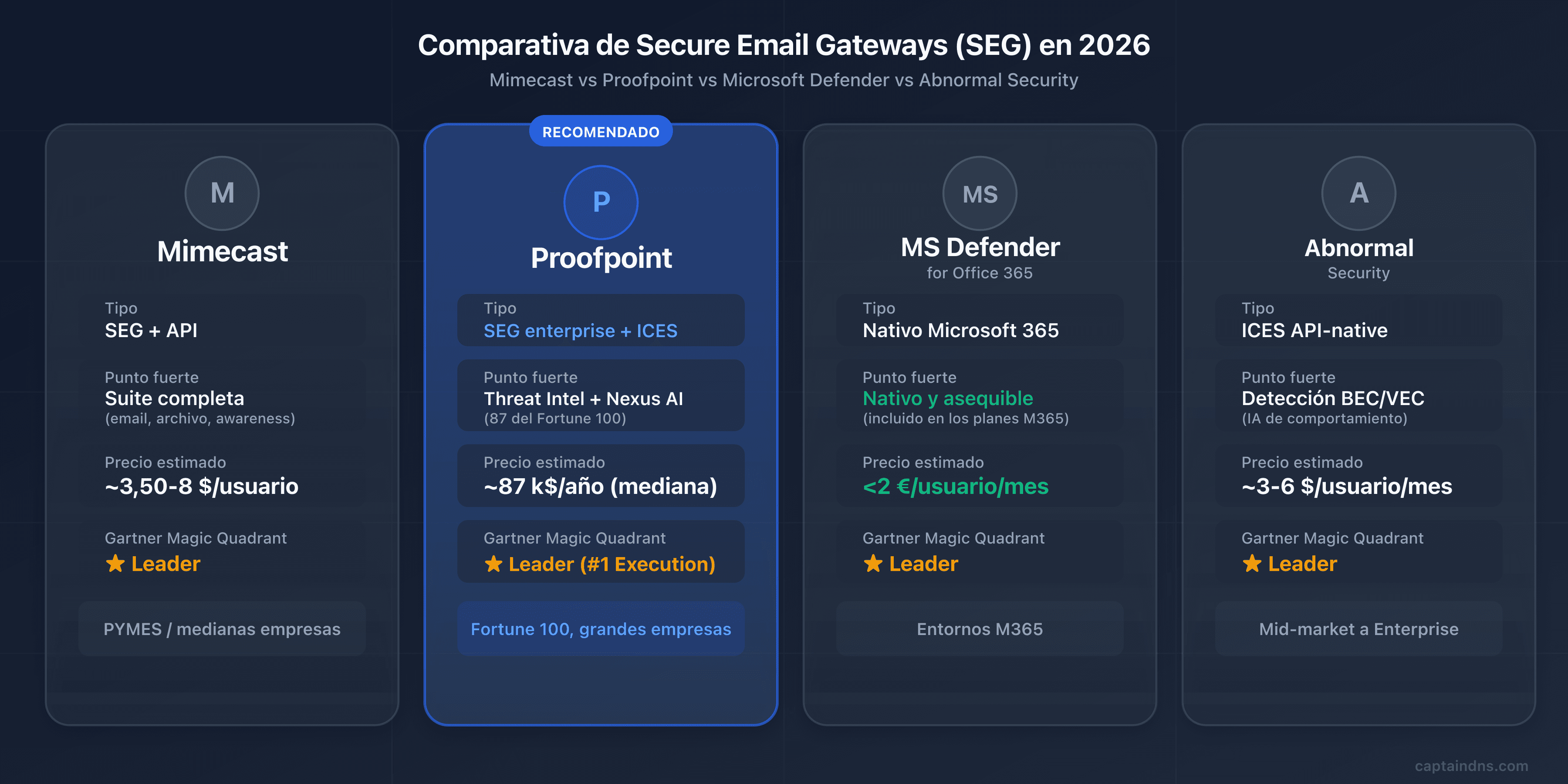

🔄 Comparativa: Proofpoint frente a Mimecast, Microsoft y Abnormal

¿Qué SEG se corresponde con tu entorno? Cuatro actores dominan hoy el mercado de la seguridad del email enterprise, cada uno con un posicionamiento distinto.

| Criterio | Proofpoint | Mimecast | Microsoft Defender | Abnormal Security |

|---|---|---|---|---|

| Tipo | SEG enterprise + ICES (Adaptive) | SEG + API (2026) | Nativo M365 | ICES API-native |

| Detección IA/ML | Nexus AI 6 componentes | Multi-vector + CyberGraph | 9,1/10 tests independientes | IA conductual, social graph |

| Threat intelligence | Líder (ET Rulesets) | 24 billones de señales/año | Microsoft Threat Intel | Behavioral, sin threat intel propia |

| Archivado | Vía partners | Sí (1 día a 99 años) | Vía retención M365 | No |

| DMARC | EFD con consultores | DMARC Analyzer integrado | No | No |

| VAP / People-centric | Sí (Nexus People Risk Explorer) | Human Risk Management | No | Limitado |

| Precio estimado | Premium (unos 87 k$/año mediano) | 3,50 a 8 $/usuario/mes | menos de 2 €/usuario/mes | 3 a 6 $/usuario/mes |

| Gartner 2025 | Líder (#1 Execution) | Líder | Líder | Líder |

| Ideal para | Fortune 100, grandes empresas exigentes | Pymes/medianas multi-necesidades | Entornos M365 | Detección BEC/VEC en complemento |

Mimecast: la suite todo en uno para las empresas medianas

Si Proofpoint domina en las muy grandes cuentas, Mimecast se ha impuesto como la solución de referencia para el mid-market y las empresas medianas con necesidades múltiples. El editor británico ofrece una suite más accesible en precio y más amplia en funcionalidades nativas: archivado de larga duración integrado (1 día a 99 años), continuidad de email en caso de caída del servidor principal, DMARC Analyzer integrado sin coste adicional y Human Risk Management desde 2025.

Para una organización de entre 500 y 5 000 usuarios que busca centralizar seguridad, archivado y continuidad en una sola consola, Mimecast ofrece a menudo una mejor relación funcional/precio que Proofpoint. En cambio, en la detección BEC pura y la threat intelligence, Proofpoint conserva una ventaja reconocida por los analistas. Para un panorama completo de Mimecast, consulta nuestro artículo dedicado.

Microsoft Defender for Office 365: el nativo de M365

Si tu organización es full Microsoft 365, Defender for Office 365 sigue siendo la elección más evidente en ratio precio/cobertura. La protección es nativa al tenant, sin cambio de MX ni integración de terceros, con un precio a menudo inferior a 2 euros por usuario y mes, o incluso incluido en las licencias E5. Los tests independientes le atribuyen una puntuación de 9,1/10 en detección, lo que le sitúa entre los motores más rendidores del mercado.

Los límites son conocidos: Defender sigue quedándose atrás en los ataques BEC sofisticados y en la threat intelligence propietaria frente a Proofpoint. No ofrece un archivado de larga duración dedicado, no tiene continuidad de email nativa, y su vigilancia DMARC es rudimentaria. Para una organización puramente M365 con necesidades estándar, es sin embargo el mejor punto de entrada. Para un CISO de un banco internacional, las diferencias funcionales con Proofpoint siguen siendo significativas.

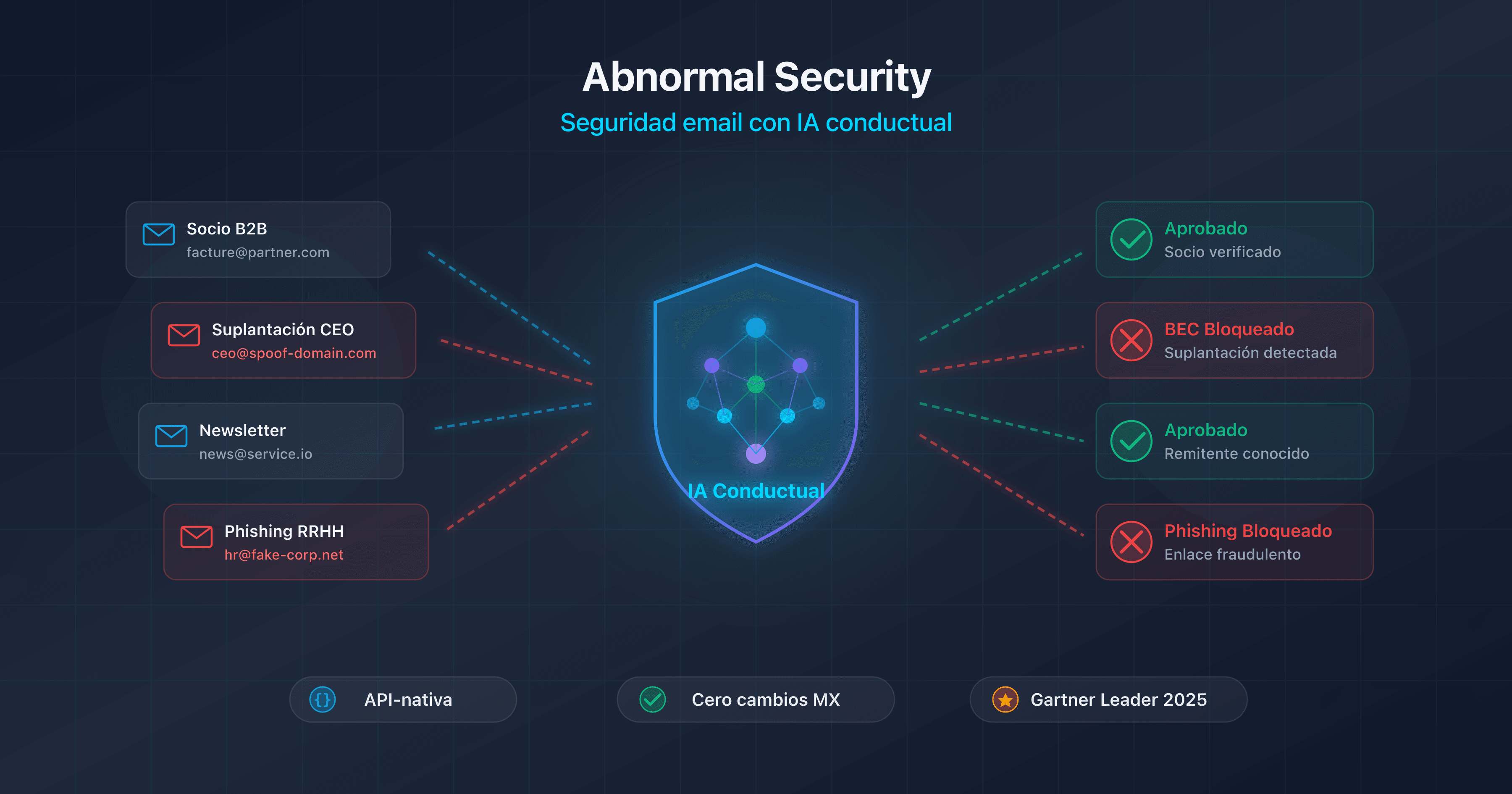

Abnormal: el enfoque behavioral AI

Fundada en 2018 en San Francisco, Abnormal Security representa la nueva generación de la seguridad del email (consulta nuestra guía completa sobre Abnormal Security). El despliegue es exclusivamente API, sin cambio de MX, con una puesta en servicio en pocos minutos mediante Microsoft Graph o la API de Google Workspace. El motor de IA construye un perfil conductual por usuario y por contacto externo (estilo de escritura, horarios, relaciones comerciales) y detecta las anomalías invisibles a los filtros clásicos.

La fortaleza de Abnormal es la detección BEC y VEC (vendor email compromise). Los ataques BEC no contienen ni enlace malicioso ni archivo adjunto, lo que los hace casi invisibles para los SEG basados en firmas. Abnormal también sobresale en la detección de cuentas comprometidas y la remediación post-entrega. Según análisis públicos, más de 1 300 clientes de Proofpoint habrían migrado a Abnormal en los últimos 12 meses, principalmente en el segmento mid-market y en ciertas partes del enterprise.

En cambio, Abnormal no reemplaza a un SEG completo: sin archivado, sin DLP saliente, sin continuidad de email, sin reescritura de URL en tiempo real. Muchas organizaciones lo utilizan como complemento de Defender o Proofpoint para cubrir los ángulos muertos de comportamiento.

Cisco Secure Email: un actor en pérdida de velocidad

Mención a título informativo: Cisco Secure Email, heredero del legendario appliance IronPort, sigue presente en ciertos parques históricos. Cisco ha concentrado sus inversiones de seguridad en los últimos años en la red (Umbrella, Duo, Talos) y la posición relativa de Cisco Secure Email se ha erosionado frente a Proofpoint, Mimecast y los ICES. Para un despliegue nuevo en 2026, Cisco ya no aparece sistemáticamente en las shortlists de los analistas (consulta nuestra guía completa de Cisco CES).

🎯 ¿Cuándo elegir Proofpoint?

El SEG adecuado depende de tu perfil, de tu presupuesto y de tu nivel de exigencia. Aquí tienes los casos en los que Proofpoint se justifica plenamente, y aquellos en los que una alternativa será más pertinente.

Proofpoint encaja si:

- Eres una gran empresa (1 000+ usuarios) con necesidades avanzadas de threat intelligence y apetito por las funcionalidades más punteras del mercado

- Tu sector está especialmente en el punto de mira de los ataques sofisticados: finanzas, defensa, salud, energía, medios, sector público

- Tienes obligaciones de cumplimiento fuertes (FedRAMP para el sector público estadounidense, HIPAA para la salud, RGPD estricto con exigencias elevadas del DPO)

- Quieres la mejor detección BEC y APT del mercado y aceptas pagar por ello

- Gestionas VAPs identificados (directivos, equipo de finanzas, helpdesk técnico) y quieres un enfoque people-centric estructurado

- Tienes un equipo SOC maduro capaz de sacar partido de los dashboards Threat Insight y del Nexus People Risk Explorer

Proofpoint no es la mejor elección si:

- Eres una pyme o empresa mediana con menos de 500 usuarios: el coste no suele estar justificado, mira Mimecast o Microsoft Defender, que ofrecerán una mejor relación funcional/precio

- Tu equipo de IT es reducido: la complejidad de la consola fragmentada y el tuning intensivo exigen un tiempo de administrador significativo

- Tu entorno es full M365 y tus necesidades se limitan a la seguridad de email estándar: Defender nativo cubre lo esencial por mucho menos dinero

- Priorizas la simplicidad de despliegue y la ausencia de cambio de MX: Abnormal es más sencillo de desplegar en modo API-only

- Tu presupuesto anual de seguridad es inferior a 50 000 dólares al año: Proofpoint superará sistemáticamente este umbral en bundles útiles, sobre todo añadiendo TAP, EFD y CLEAR

🖥️ Guía de despliegue paso a paso

¿Has elegido Proofpoint y la fase comercial está cerrada? Aquí tienes los cinco pasos para desplegarlo sin interrumpir tu flujo de email de producción.

Paso 1: inventario DNS e identificación del data center

Antes de cualquier modificación, documenta el estado actual de tus registros DNS con las herramientas de CaptainDNS. Audita tus registros MX, SPF, DKIM y DMARC. Documenta también todas las fuentes de envío legítimas de tu dominio: servidor principal, plataforma de marketing (Mailchimp, HubSpot), transaccional (SendGrid, Mailgun), CRM (Salesforce), ticketing (Zendesk), productos internos que generen correo, etc. Cada una deberá tenerse en cuenta en tu nueva configuración SPF y en la roadmap DMARC.

Identifica después el data center asignado por tu TAM Proofpoint: US1, US2, US3, US4, US5, EU1 o AU. Documéntalo claramente y asegúrate de que todas las comunicaciones internas para la migración usen los MX correctos. Confundir las regiones es uno de los errores más frecuentes al inicio del despliegue.

Paso 2: configuración de la consola Proofpoint

En la consola de administración Proofpoint, añade tu dominio y verifica su propiedad. Configura la conexión hacia tu servidor de email de destino (M365, Google Workspace, Exchange on-premise) y sincroniza tu directorio de usuarios con Azure AD o Google Workspace para poder aplicar políticas finas por usuario, por grupo o por departamento.

Define tus VAPs iniciales: el CEO, el CFO, el director jurídico, el equipo de finanzas, el helpdesk IT, los administradores de sistemas con privilegios extendidos. Esta primera lista se enriquecerá automáticamente con TAP a lo largo de las semanas, pero una lista de partida explícita permite activar las políticas reforzadas desde la puesta en producción.

Paso 3: migración de los MX hacia el data center asignado

Es el paso más crítico. Realízalo fuera de las horas punta (temprano por la mañana o el fin de semana) para minimizar el impacto en los usuarios.

- Suprime todos los registros MX existentes de tu dominio

- Añade los dos MX Proofpoint de tu data center asignado con la prioridad 10 y 20

- Espera la propagación DNS (de unos minutos a unas horas según el TTL de tus antiguos MX)

- Verifica con

dig MX captaindns.com +shortque solo aparecen los MX Proofpoint

Una migración progresiva en split MX (dejar temporalmente los antiguos MX como backup) es técnicamente posible, pero desaconsejable: el tráfico puede entonces saltarse Proofpoint. Prefiere un corte limpio una vez que la consola esté correctamente configurada.

Paso 4: SPF, DKIM, DMARC

Configura las tres capas de autenticación en este orden.

SPF: si usas varios ESP además de Proofpoint, activa el Hosted SPF Service de EFD para beneficiarte del aplanamiento dinámico de los includes mediante las macros RFC 7208. En caso contrario, usa el include simple include:spf-XXXXXXXX.pphosted.com. Verifica que el total de lookups siga por debajo de 10 con el verificador SPF de CaptainDNS.

DKIM: crea una clave de firma de 2048 bits en la consola Proofpoint, publica el registro TXT correspondiente en tu DNS, verifica la propagación y luego activa la firma. Prueba con el verificador DKIM de CaptainDNS. Planifica desde el principio una rotación cada seis a doce meses.

DMARC: empieza en p=none para la fase de observación. Si has contratado EFD, tu consultor Proofpoint dedicado te acompañará en el análisis de los informes forenses y en la identificación progresiva de los remitentes legítimos. Periodo de observación recomendado: de 4 a 8 semanas antes de cualquier endurecimiento hacia p=quarantine y luego p=reject. El verificador DMARC de CaptainDNS te permite comprobar la sintaxis en cada evolución.

Paso 5: activación de los módulos avanzados y verificaciones finales

Una vez los MX y la autenticación estén en su sitio, activa los módulos avanzados.

TAP: activa URL Defense y Attachment Defense, valida las políticas de reescritura, configura las excepciones para tus dominios internos y los servicios de terceros de confianza. Vigila el TAP Dashboard los primeros días para identificar los posibles falsos positivos.

TRAP: configura la remediación post-entrega para poder retirar automáticamente los emails maliciosos detectados a posteriori, incluyendo los reenvíos y las listas de distribución.

CLEAR: despliega el botón PhishAlarm en Outlook (vía el centro de administración M365 o Google Workspace para Gmail), configura el Analyzer para categorizar automáticamente los reportes de los usuarios y conéctalo todo a TRAP.

Verificaciones finales: envía emails de prueba desde cada fuente legítima, controla las cabeceras (Authentication-Results, Received-SPF, cabeceras Proofpoint), valida el paso por los relays pphosted.com y confirma que el TAP Dashboard está recibiendo correctamente los eventos.

🔍 Verificar que Proofpoint funciona correctamente

Desplegar no lo es todo. ¿Cómo saber si la protección está realmente activa? Aquí tienes los comandos y verificaciones a realizar.

# Verificar los MX

dig MX captaindns.com +short

# Verificar el SPF (con Hosted SPF, el registro es corto)

dig TXT captaindns.com +short | grep spf

# Verificar el DKIM

dig TXT selector._domainkey.captaindns.com +short

# Verificar el DMARC

dig TXT _dmarc.captaindns.com +short

Para una verificación en profundidad, analiza las cabeceras de los emails recibidos. Aquí tienes las cabeceras específicas de Proofpoint que hay que vigilar:

X-Proofpoint-Spam-Details: detalle del scoring antispam aplicado por ProofpointX-Proofpoint-Virus-Version: versión del motor antivirus usado para el escaneoX-Proofpoint-Spam-Score: puntuación numérica de la clasificación de spamReceived-SPF: debe mencionar los relayspphosted.com, confirmando el paso por ProofpointAuthentication-Results: debe mostrarspf=pass dkim=pass dmarc=passpara tus emails legítimos

Utiliza un analizador de cabeceras de email para descodificar automáticamente esta información e identificar los posibles problemas de enrutamiento o de autenticación.

Para el tracing operativo de un mensaje específico, Proofpoint expone Smart Search, la herramienta de búsqueda en el historial de los mensajes procesados. Smart Search permite encontrar un email por remitente, destinatario, asunto, cabecera o identificador, y mostrar el veredicto completo aplicado: puntuación de spam, acción de política, razón de cuarentena o release, veredictos de sandbox. Es la herramienta de referencia para las investigaciones de usuario («¿dónde está mi email?») y los análisis post-incidente. Smart Search es más preciso que el Message Trace de Microsoft 365 porque expone toda la cadena de decisión de Proofpoint.

⛔ Errores comunes a evitar

Un despliegue Proofpoint mal configurado puede ser peor que no tener SEG. Aquí tienes los errores que vemos con más frecuencia y cómo evitarlos.

-

Data center pphosted.com equivocado. Apuntar un MX a

mx0a-XXXXXXXX.pphosted.com(US1) cuando tu tenant está asignado amx0a-eu1-XXXXXXXX.pphosted.com(EU1) provoca rechazos silenciosos: el data center remoto no reconoce tu dominio y rechaza los mensajes. Verifica sistemáticamente con tu TAM Proofpoint la región asignada y utiliza exclusivamente los MX de esa región. -

Olvidar retirar los antiguos MX. Si un MX residual sigue apuntando a tu antiguo servidor (Exchange on-premise, Google Workspace o directamente a tu tenant

*.mail.protection.outlook.com), los remitentes podrán entregar saltándose totalmente Proofpoint. Es la brecha más frecuente en las primeras semanas post-migración. Verifica condig MXque no quede ningún MX residual. -

SPF sin Hosted SPF Service. Con Proofpoint más tres o cuatro ESP (Salesforce, HubSpot, Mailchimp, etc.), el límite de 10 lookups DNS se alcanza rápidamente y caes en PermError SPF, lo que equivale a no tener SPF en absoluto. Si tienes varias fuentes de envío, activa Hosted SPF desde el principio para beneficiarte del aplanamiento dinámico.

-

No validar las cuentas O365 como fuentes externas. Es la trampa exacta que causó el incidente EchoSpoofing en 2024. Si autorizas Microsoft 365 como fuente de envío externa sin una validación estricta del tenant emisor, abres la puerta a relays de suplantación. Activa imperativamente la validación basada en la cabecera X-OriginatorOrg.

-

No configurar TRAP para la remediación post-entrega. Sin TRAP, un email malicioso detectado tras la entrega permanece en las bandejas de entrada y puede seguir propagándose mediante los reenvíos. TRAP debe activarse desde el despliegue inicial.

-

Infrautilizar el tablero VAP. El Nexus People Risk Explorer es una ventaja competitiva importante de Proofpoint, pero hay que configurarlo, consultarlo regularmente y actuar sobre sus insights. Muchas organizaciones pagan por el módulo sin abrir nunca el tablero. Es un desperdicio.

-

Ignorar los informes DMARC de EFD. EFD viene con un consultor dedicado por una razón: el DMARC enterprise exige rigor en el inventario de los remitentes legítimos. Si te quedas en

p=nonedurante años sin progresar haciap=reject, pagas por una funcionalidad que no usas. Comprométete con una roadmap clara desde el principio. -

Migración desde Mimecast: dos trampas frecuentes. Primero, las políticas de reescritura de URL no se trasladan mecánicamente entre las dos plataformas. Hay que reconstruir las excepciones a mano para los servicios internos (típicamente los magic links de inicio de sesión SaaS, los flujos de restablecimiento de contraseña, las notificaciones transaccionales). Después, la gestión de los archivos de Mimecast es el elemento más largo de la migración saliente: Proofpoint Email Protection no incluye un archivado nativo, lo que obliga a una extracción previa hacia una solución de terceros (Smarsh, Global Relay), o a la conservación de una cuenta Mimecast en solo lectura durante toda la duración legal de retención.

-

Documentar las URL Rewrite Exceptions desde el despliegue. URL Defense reescribe todas las URLs entrantes en

urldefense.proofpoint.com/.... Eso rompe ciertos workflows críticos: magic links de inicio de sesión SaaS que necesitan una URL exacta del lado del proveedor, enlaces de restablecimiento de contraseña de un solo uso consumidos por el clic de análisis de Proofpoint antes del usuario, webhooks transaccionales que incluyen tokens de sesión. Documenta las URL Rewrite Exceptions desde el despliegue inicial para los dominios internos y los SaaS críticos (Okta, Auth0, Salesforce, GitHub, Consola AWS) para evitar incidentes que se manifiestan en producción dos semanas después de la migración.

📋 Plan de acción en 10 pasos

¿Listo para desplegar? Aquí tienes la secuencia completa, desde la auditoría inicial hasta la activación de todos los módulos avanzados.

- Auditar tu postura de email actual (MX, SPF, DKIM, DMARC) con las herramientas de CaptainDNS

- Evaluar si Proofpoint encaja con tu perfil: tamaño (1 000+ usuarios), presupuesto (más de 50 k$/año), necesidades avanzadas de threat intel

- Solicitar una demo y un POC (de 4 a 6 semanas típicamente, con un subconjunto representativo)

- Identificar tu data center Proofpoint asignado (US1-5, EU1, AU) y documentarlo en tu runbook de migración

- Configurar la consola Proofpoint y sincronizar tu directorio (Azure AD o Google Workspace)

- Migrar los registros MX al data center asignado fuera de las horas punta, eliminando todos los antiguos

- Implementar SPF con Hosted SPF Service si tienes varios ESP, si no, include simple

- Activar la firma DKIM 2048 bits mediante la consola y publicar la clave pública en tu DNS

- Desplegar DMARC en modo vigilancia (

p=none) mediante EFD con tu consultor Proofpoint dedicado, periodo de observación de 4 a 8 semanas - Activar TAP, TRAP, CLEAR, configurar el tablero VAP y planificar revisiones mensuales de la postura de riesgo

📚 Guías de pasarelas de correo

Este análisis forma parte de nuestra serie sobre soluciones de seguridad email empresarial:

- Mimecast Secure Email Gateway: arquitectura, configuración DNS, comparativa y plan de acción

- Proofpoint Secure Email Gateway (este artículo): Nexus AI, TAP, EchoSpoofing 2024 y configuración DNS

- Abnormal Security: IA comportamental, despliegue API, Attune 1.0

- Cisco Secure Email Gateway: CES cloud gateway, herencia Ironport, salida del Gartner 2025 y plan de migración

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) y DMARC Management

FAQ

¿Cuál es la diferencia entre Proofpoint y Mimecast?

Proofpoint está posicionado como enterprise de gama alta con una threat intelligence considerada la mejor del mercado y un enfoque people-centric (concepto VAP, Nexus People Risk Explorer). Mimecast es más accesible en precio y ofrece una suite todo en uno nativa que incluye el archivado de larga duración y la continuidad de email. Proofpoint domina el Fortune 100 (87 empresas de 100), Mimecast es más presente en el mid-market y las empresas medianas. Para la detección BEC pura y la threat intel propietaria, Proofpoint conserva una ventaja reconocida. Para una necesidad centralizada de seguridad más archivado más continuidad, Mimecast ofrece a menudo una mejor relación funcional/precio.

¿Cuánto cuesta Proofpoint?

Proofpoint no publica una lista de precios pública. La mediana Vendr basada en 85 compras verificadas se sitúa en torno a los 87 000 dólares al año. Para TAP solo, calcula entre 5 y 15 dólares por usuario y mes según el volumen. Un despliegue completo que incluya Threat Protection, DLP, ITM y Compliance supera regularmente los 100 000 dólares al año. Los servicios de implementación representan entre el 15 y el 25 % del presupuesto de software durante el primer año. Espera subidas automáticas del 5 al 8 % en la renovación. El posicionamiento sigue siendo resueltamente enterprise y no es adecuado para presupuestos ajustados.

¿Proofpoint funciona con Google Workspace?

Sí. Proofpoint soporta Google Workspace en modo gateway mediante redirección MX, con una sincronización nativa de directorio. La configuración implica modificar los MX del dominio para apuntar al data center pphosted.com asignado, configurar el enrutamiento en la consola Google Admin para aceptar los emails entrantes desde las IP de Proofpoint, y publicar tus registros SPF, DKIM y DMARC. La mayoría de las funcionalidades TAP, TRAP, CLEAR y EFD están disponibles en Google Workspace, con algunos matices en los módulos más recientes como Adaptive Email Security, que está históricamente orientado a Microsoft 365.

¿Cuál es la diferencia entre TAP y Adaptive Email Security?

TAP (Targeted Attack Protection) es el motor histórico de Proofpoint para la protección contra ataques avanzados en modo gateway. Funciona en pre-entrega mediante la redirección MX y combina URL Defense, Attachment Defense y Predictive Sandboxing. Adaptive Email Security, fruto de la adquisición de Tessian en diciembre de 2023 y lanzado en RSA Conference 2024, es un despliegue API post-entrega sobre Microsoft 365 que complementa a TAP analizando los mensajes ya entregados para detectar las anomalías de comportamiento. Los dos módulos son complementarios: TAP bloquea aguas arriba, Adaptive Email Security recupera las amenazas que se habrían escapado de la gateway.

¿El incidente EchoSpoofing ha sido corregido?

Sí. El incidente fue remediado en las horas siguientes al contacto inicial de Guardio Labs con Proofpoint en mayo de 2024. Proofpoint implementó una cabecera X-OriginatorOrg para validar la organización Microsoft 365 origen de los mensajes retransmitidos, y mecanismos adicionales de validación de las cuentas O365 origen antes del relay. Los clientes fueron notificados e invitados a reconfigurar su Account Management. No se ha reportado ninguna explotación posterior. La lección principal sigue siendo: verifica sistemáticamente la sección External Sender Validation de tu consola Proofpoint y no autorices las fuentes externas más que con una validación estricta del dominio.

¿Proofpoint cumple con el RGPD?

Sí. Proofpoint dispone de centros de datos en Europa (región EU1 alojada especialmente en Equinix EU y AWS) y permite elegir el alojamiento regional de los datos. La empresa está certificada ISO 27001, SOC 2 Type II, FedRAMP para el sector público estadounidense, HIPAA para la salud, y ofrece un Data Processing Agreement (DPA) conforme al RGPD. Los derechos de acceso, rectificación y supresión de los datos personales están soportados. Para las organizaciones sujetas a exigencias estrictas de soberanía de los datos europeos, verifica con tu TAM los compromisos precisos sobre residencia y transferencia de datos entre regiones.

¿Cómo migrar desde Mimecast hacia Proofpoint?

La migración se hace principalmente a nivel DNS. Configura primero Proofpoint en paralelo (dominio, políticas, directorio), luego conmuta los MX de Mimecast al data center pphosted.com asignado. El cambio es casi instantáneo: en cuanto los MX se propagan, el tráfico conmuta. Actualiza simultáneamente el SPF reemplazando el include de Mimecast por el include de Proofpoint (o Hosted SPF si tienes varios ESP), y reconfigura DKIM en la consola Proofpoint con un nuevo selector. Si usas el archivado de Mimecast, planifica la extracción de los datos archivados hacia una solución de terceros antes de la rescisión: suele ser el punto más largo de la migración saliente.

¿Qué es el concepto VAP (Very Attacked People)?

VAP es el acrónimo de Very Attacked People, el concepto firma de Proofpoint para su enfoque people-centric. En lugar de proteger uniformemente al conjunto de los usuarios, Proofpoint identifica a los individuos más expuestos en tres dimensiones: vulnerability (propensión al clic, fallos en simulaciones, filtraciones de credenciales), attack (volumen y sofisticación de los ataques efectivamente recibidos) y privilege (acceso a datos y sistemas sensibles). La puntuación combinada, mostrada en el Nexus People Risk Explorer, permite priorizar los recursos de concienciación, de endurecimiento de políticas y de isolation sobre los perfiles de mayor riesgo. Es una ruptura conceptual frente a los SEG tradicionales y uno de los argumentos comerciales más fuertes del editor.

¿Proofpoint ofrece un modo API sin cambio de MX?

Sí, desde mayo de 2024 con Adaptive Email Security, fruto de la adquisición de Tessian. Adaptive Email Security es un despliegue API post-entrega sobre Microsoft 365 que no requiere ninguna modificación de los MX. El motor se apoya en la IA conductual de Tessian para modelar el comportamiento de cada usuario y detectar las anomalías en los mensajes ya entregados. Es la respuesta estratégica de Proofpoint al movimiento ICES y a la competencia de Abnormal Security. A tener en cuenta: Adaptive Email Security está diseñado para complementar al SEG gateway, no para sustituirlo. Para beneficiarte de toda la pila de Proofpoint, el modo gateway sigue siendo recomendado en paralelo.

Proofpoint Essentials y Email Protection: ¿qué diferencia hay?

Proofpoint Email Protection es la oferta enterprise core, diseñada para las grandes organizaciones. Incluye el acceso a TAP, EFD, TRAP, CLEAR, el Nexus AI completo y el tablero VAP, y se comercializa con un acompañamiento de TAM y consultores dedicados. Proofpoint Essentials es la oferta dedicada a las pymes, con un perímetro funcional reducido: sin TAP completo, sin Nexus AI en su forma más avanzada, sin tablero VAP, acompañamiento de consultores limitado. Essentials es más accesible en precio y más sencillo de desplegar, pero pierde las funcionalidades más diferenciadoras de la oferta enterprise. Si eres una pyme con necesidades estándar, Essentials puede encajar. Para las necesidades enterprise, Email Protection es la única opción pertinente.

¿La adquisición por Thoma Bravo ha ralentizado la innovación?

Varias señales indican una ralentización percibida de la innovación desde el paso a private equity en agosto de 2021. Las sucesivas oleadas de despidos ilustran la trayectoria: 280 empleados en enero de 2024 (6 % de la plantilla, puestos relocalizados en Argentina e Irlanda), y luego aproximadamente 30 personas en Core Engineering en febrero de 2025. La respuesta ICES mediante Adaptive Email Security no llegó hasta mayo de 2024 en la RSA Conference, es decir, tras dos años de presión de Abnormal Security. Dicho esto, Proofpoint sigue siendo líder Gartner Magic Quadrant en 2024 y 2025, y ha lanzado Proofpoint Prime en abril de 2025 para consolidar su oferta. El juicio depende de tu horizonte: a corto plazo, la posición sigue siendo dominante. A medio plazo, vigila la roadmap pública e implica a tu comercial en compromisos precisos.

¿Cómo gestiona Proofpoint los ataques BEC?