Mimecast Secure Email Gateway: funcionamiento, configuración DNS y alternativas

Por CaptainDNS

Publicado el 2 de abril de 2026

- 📧 Mimecast es un SEG cloud que redirige tus MX para filtrar el 100 % del tráfico. Cada email se analiza antes de llegar a las bandejas de entrada.

- 🛡️ Protección multicapa: antispam, sandboxing, reescritura de URL, IA comportamental. Mimecast procesa 24 billones de señales al año en 42 000 organizaciones.

- 🔧 Impacto DNS importante: modificación de los MX, include SPF regional (cuidado con los 8 lookups del global), firma DKIM desde la consola, alineación DMARC. El DMARC Analyzer integrado ayuda a avanzar hacia

p=reject. - ⚠️ Limitaciones: precios opacos, módulos avanzados de pago, interfaz de administración compleja, incidente supply chain 2021 (SolarWinds/NOBELIUM). Compara con Proofpoint, Defender y Abnormal Security.

Cada día, más de 3400 millones de emails de phishing se envían en todo el mundo. La pregunta para tu organización no es si un ataque llegará, sino cuándo logrará pasar los filtros. En 2026, los ataques por email son más sofisticados que nunca: las campañas de Business Email Compromise (BEC) generadas por IA imitan a la perfección el estilo de escritura de tus compañeros, los archivos adjuntos maliciosos evaden los antivirus tradicionales, y los enlaces de phishing se transforman en páginas legítimas pocos minutos después de la entrega del mensaje.

Ante esta realidad, las organizaciones despliegan pasarelas email seguras (Secure Email Gateways, o SEG) para filtrar el tráfico antes de que llegue a las bandejas de entrada. Entre estas soluciones, Mimecast se ha posicionado como uno de los líderes del mercado, con más de 42 000 clientes en más de 100 países. Gartner lo clasificó como Leader en su Magic Quadrant 2025 de seguridad email, junto a Proofpoint, Microsoft, KnowBe4, Darktrace, Check Point y Abnormal AI.

En CaptainDNS, analizamos Mimecast desde el ángulo que nos apasiona: el impacto en tus registros DNS y la autenticación email. Porque desplegar un SEG no es solo marcar una casilla de seguridad. Implica modificar tus registros MX, reconfigurar SPF, DKIM y DMARC, y comprender las implicaciones técnicas de cada cambio. Esta guía lo cubre todo: arquitectura, configuración DNS detallada, fortalezas, debilidades, incidente de seguridad, comparativa y plan de acción concreto.

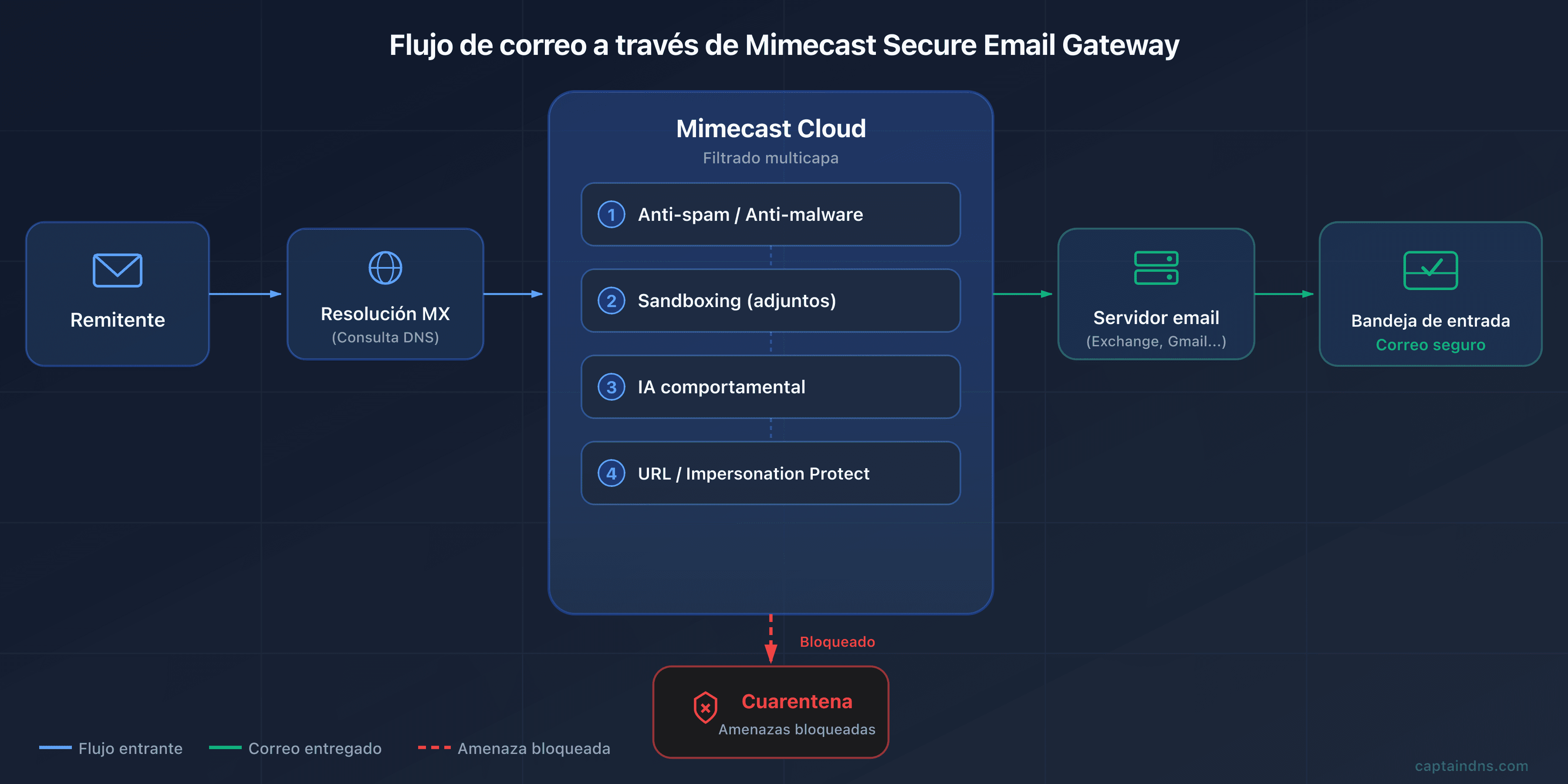

📌 ¿Qué es una pasarela email segura y por qué elegir Mimecast?

Imagina un puesto de control que inspecciona cada «paquete» antes de que entre en tu edificio. Eso es exactamente lo que hace un Secure Email Gateway (SEG). Este proxy email se interpone entre Internet y tu servidor de correo. Cada mensaje entrante (y saliente) se analiza antes de transmitirse al destinatario.

El funcionamiento se basa en un principio sencillo: tus registros MX (los registros DNS que indican dónde entregar los emails de tu dominio) se redirigen hacia los servidores del SEG. Cuando alguien envía un email a contact@captaindns.com, el servidor emisor consulta el DNS, encuentra los MX apuntando al SEG y le envía el mensaje. El SEG lo analiza (antispam, antimalware, antiphishing, sandboxing) y luego lo transfiere a tu verdadero servidor email si el mensaje se considera limpio. Si el mensaje es malicioso, se bloquea, se pone en cuarentena o se marca.

Existen dos modelos de despliegue:

- El modelo gateway (MX): es el enfoque tradicional. Modificas tus MX para que todo el tráfico pase por la pasarela. Es lo que ha forjado la reputación de Mimecast. La ventaja: el SEG ve el 100 % del tráfico y puede bloquear las amenazas antes de que lleguen a tu infraestructura.

- El modelo API: despliegue vía API directamente en tu plataforma email (M365, Google Workspace). Sin cambio de MX. El análisis se realiza en paralelo, a menudo después de la entrega (post-delivery remediation). Es el modelo de las soluciones llamadas ICES (Integrated Cloud Email Security).

En 2026, Mimecast ofrece ambos enfoques. Su novedad: un despliegue API completo que utiliza el mismo motor de detección que la pasarela, con una detección BEC tres veces superior al modo gateway solo. Es una primicia en la industria: paridad de detección entre ambos modos de despliegue.

Verifica tus registros email

🏢 Mimecast: la empresa en resumen

¿Quién está detrás del producto y por qué importa para tu decisión? Mimecast fue fundada en 2003 en Londres por Peter Bauer y Neil Murray. La idea inicial: ofrecer seguridad email en la nube cuando la mayoría de las empresas aún gestionaban su correo on-premise. Durante diez años, la empresa se expandió en el Reino Unido y Sudáfrica antes de establecerse en Estados Unidos.

La salida a bolsa en el NASDAQ en 2015 (ticker MIME) marcó un punto de inflexión, con 77,5 millones de dólares recaudados. La facturación experimentó un crecimiento espectacular: de 141 millones (año fiscal 2016) a 501 millones (año fiscal 2021), una progresión de más del 250 % en cinco años.

En mayo de 2022, el fondo de private equity Permira adquirió Mimecast por 5800 millones de dólares, retirando la empresa de la cotización. Desde entonces, Mimecast ha acelerado su estrategia de adquisiciones:

- DMARC Analyzer (noviembre de 2019): plataforma de supervisión y despliegue DMARC

- Elevate Security (enero de 2024): scoring de riesgo humano y análisis comportamental

- Code42/Incydr (julio de 2024): detección de exfiltración de datos y amenazas internas

- Aware (agosto de 2024): seguridad de las plataformas de colaboración (Slack, Teams, Zoom, WebEx)

Estas adquisiciones ilustran el giro estratégico de 2025-2026: Mimecast se reposiciona como una plataforma de gestión del riesgo humano (Human Risk Management Platform), yendo más allá de la mera seguridad email.

En enero de 2024, Marc van Zadelhoff (excofundador y directivo de IBM Security, luego CEO de Devo Technology) asumió la dirección como CEO. Hoy, Mimecast emplea a más de 2000 personas repartidas en una quincena de oficinas en todo el mundo.

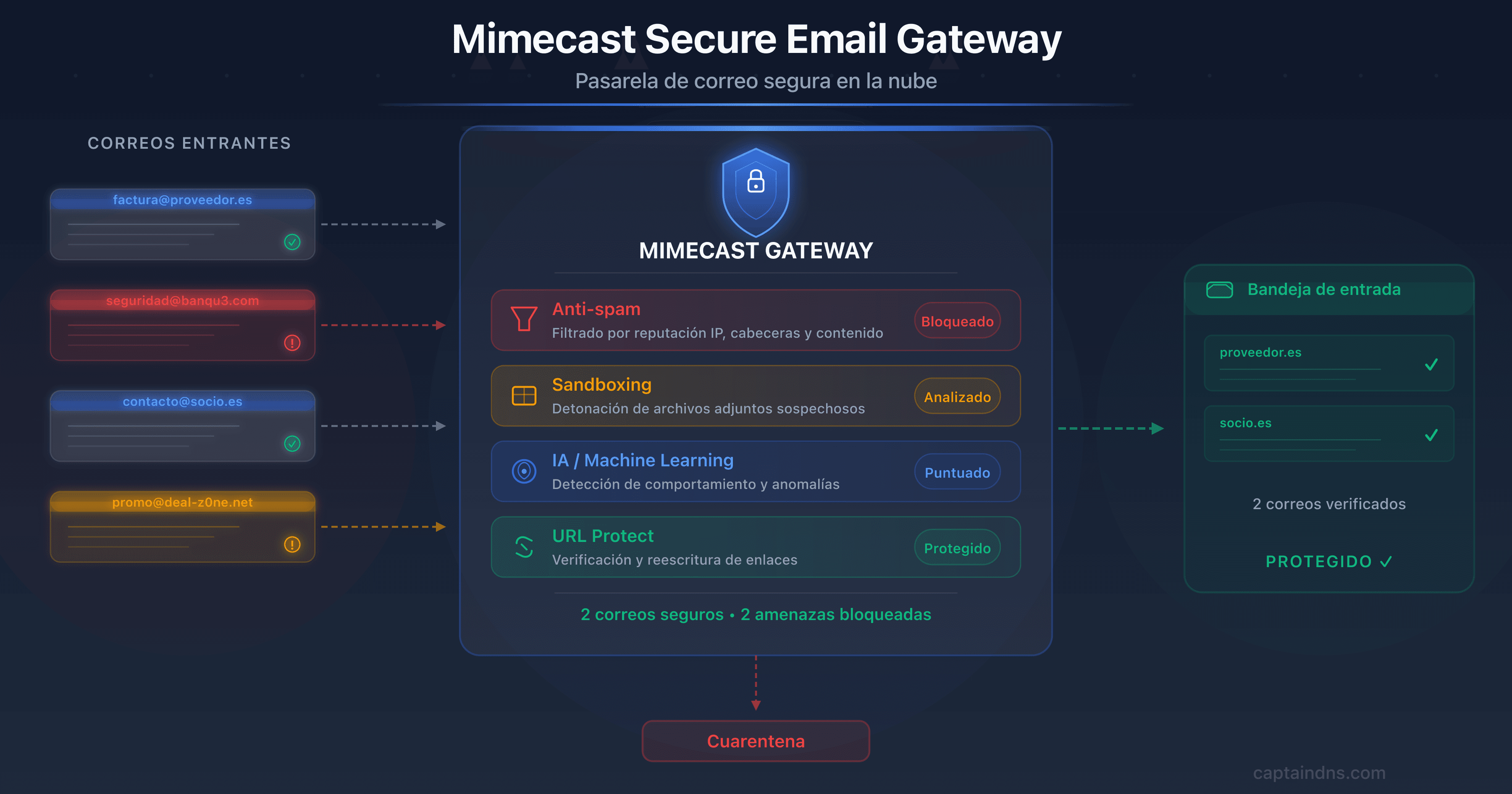

⚙️ Arquitectura técnica: cómo Mimecast filtra tus emails

¿Cómo atraviesa un email seis capas de detección antes de llegar a tu bandeja de entrada? Aquí tienes el detalle de la cadena de análisis, desde el MX hasta la entrega.

Modelo gateway: la redirección MX

El flujo email con Mimecast en modo gateway funciona en cinco pasos:

- Un emisor envía un email a

contact@captaindns.com - El servidor emisor realiza una consulta DNS MX para

captaindns.com - El DNS devuelve los MX de Mimecast (por ejemplo

eu-smtp-inbound-1.mimecast.com) - El mensaje llega a Mimecast, que lo somete a su cadena de detección

- Si el mensaje es aprobado, Mimecast lo transfiere a tu servidor email real (M365, Google Workspace, Exchange on-premise)

La ventaja fundamental: Mimecast ve el 100 % del tráfico entrante y puede bloquear las amenazas antes de que alcancen tu infraestructura. Tu servidor email solo recibe tráfico prefiltrado.

Los motores de detección

Mimecast apila varias capas de análisis, cada una dirigida a un tipo de amenaza:

- Antispam y antimalware clásicos: análisis por firmas y heurísticas. Es la primera línea de defensa, que elimina el «ruido» (spam masivo, malware conocido). Rápido y eficaz para el volumen.

- Multi-vector threat protection (MVTP): análisis simultáneo de la autenticación del emisor, la reputación del dominio, las URLs presentes en el mensaje y el contenido textual. El MVTP correlaciona estas señales para detectar ataques complejos que pasarían un filtro unidimensional.

- Sandboxing: los archivos adjuntos sospechosos se ejecutan en un entorno aislado para observar su comportamiento. Es la respuesta a las amenazas zero-day: incluso sin firma existente, un comportamiento malicioso (intento de conexión saliente, modificación de archivos del sistema, inyección de código) será detectado.

- Análisis comportamental por IA: Mimecast procesa más de 24 billones de señales al año en 42 000 organizaciones, alimentando sus modelos de detección. Este volumen permite detectar anomalías sutiles en el tono, el vocabulario, los hábitos de envío y la estructura de los mensajes.

- Social graphing por ML: Mimecast aprende los hábitos de comunicación de cada usuario (con quién intercambia mensajes, con qué frecuencia, a qué horas, en qué estilo). Un email supuestamente enviado por tu director financiero a las 3 de la madrugada con un tono inusual y una solicitud de transferencia activará una alerta.

TTP: los tres pilares de la protección dirigida

La suite TTP (Targeted Threat Protection) es el núcleo de la protección avanzada de Mimecast. Se divide en tres módulos:

URL Protect reescribe todas las URLs contenidas en los emails. Cada enlace se reemplaza por un enlace Mimecast (dominio del tipo url.us.m.mimecastprotect.com). Cuando el usuario hace clic, Mimecast realiza un análisis en tiempo real del destino. Si el sitio se volvió malicioso entre el momento de la entrega y el clic (técnica llamada time-of-click), el acceso se bloquea. URL Protect también detecta el typo-squatting: un dominio que se parece mucho a un sitio legítimo (por ejemplo g00gle.com en lugar de google.com).

Attachment Protect aplica una triple capa de seguridad a los archivos adjuntos. Primer nivel: análisis multiantivirus en el momento de la entrega. Segundo nivel: una transcripción segura del documento, que permite al destinatario consultar el contenido inmediatamente en un formato inofensivo (PDF limpio). Tercer nivel: sandboxing para archivos desconocidos o sospechosos, con notificación del resultado.

Impersonation Protect analiza en tiempo real las señales de suplantación de identidad: el nombre mostrado (display name), la similitud del dominio, la antigüedad de la dirección email (¿primer contacto o corresponsal habitual?), las anomalías en los encabezados, el campo Reply-To divergente del From, y el contenido del mensaje en sí. Es la protección contra los ataques BEC donde un estafador se hace pasar por el CEO.

Protección de emails internos

¿Y si la amenaza viene desde dentro? Mimecast también analiza los emails internos (de empleado a empleado). Objetivo: bloquear los ataques por movimiento lateral, donde una cuenta comprometida propaga una amenaza dentro de la organización. Los mismos motores de detección se aplican al tráfico interno.

CyberGraph 2.0: los banners de advertencia inteligentes

CyberGraph es un módulo complementario que construye un grafo de identidad de las relaciones entre emisores y destinatarios dentro de tu organización. Al analizar los patrones de comunicación habituales, detecta anomalías e inserta banners de colores dinámicos directamente en los emails sospechosos:

- Info (azul): « This message needs your attention » (primer contacto, dirección personal)

- Warning (ámbar): « This message could be suspicious » (nombre similar al de un colaborador, dirección no verificable)

- Critical (rojo claro): « This message is suspicious » (dominio creado recientemente, varias señales de alerta combinadas)

- Dangerous (rojo oscuro): « This message is dangerous » (emisor señalado como peligroso, amenaza confirmada)

La particularidad de CyberGraph: los banners son dinámicos. Si un email clasificado inicialmente como naranja es luego reportado como phishing por un usuario, el banner puede actualizarse a rojo en todas las bandejas de entrada que recibieron el mensaje, incluso después de la entrega.

El modelo API (novedad 2026)

El modelo API representa la evolución principal de 2026. Mimecast ofrece ahora un despliegue completo vía API con Microsoft 365, sin ninguna modificación de los registros MX. El motor de detección es idéntico al del modo gateway.

Las ventajas del modo API:

- Despliegue en minutos (sin cambio DNS)

- Tres veces más detecciones BEC y de phishing por robo de credenciales respecto al modo gateway solo, gracias al acceso a los metadatos internos de M365

- Remediación post-entrega: eliminación automática de un email malicioso ya entregado si la amenaza se identifica después

- Paridad de detección con el modo gateway, una primicia en la industria

Este modelo es especialmente adecuado para organizaciones que no desean modificar su flujo MX o que ya utilizan reglas de transporte complejas en M365.

En paralelo, Mimecast presentó los agentes IA Mihra. El agente de investigación sintetiza los eventos de seguridad, resume las conclusiones y recomienda acciones. Tiempo de respuesta declarado: 7 veces más rápido. El agente Spotlight analiza los datos colaborativos. El Mihra MCP Gateway conecta los flujos de investigación a plataformas IA externas mediante el protocolo MCP. Los mensajes reportados por los usuarios se procesan un 78 % más rápido gracias a la identificación automática de las campañas de phishing.

🔧 Configuración DNS completa para Mimecast

Un error en un registro MX o SPF, y tus emails desaparecen en el vacío. Desplegar Mimecast modifica MX, SPF, DKIM y DMARC en profundidad. Aquí tienes cada paso, con las trampas a evitar.

Registros MX

Los registros MX deben apuntar a los servidores Mimecast de tu región. Estos son los valores por zona geográfica:

| Región | MX primario | MX secundario | Prioridad |

|---|---|---|---|

| Europa (EU) | eu-smtp-inbound-1.mimecast.com | eu-smtp-inbound-2.mimecast.com | 10 (igual) |

| Estados Unidos (US) | us-smtp-inbound-1.mimecast.com | us-smtp-inbound-2.mimecast.com | 10 (igual) |

| Australia (AU) | au-smtp-inbound-1.mimecast.com | au-smtp-inbound-2.mimecast.com | 10 (igual) |

Otras regiones (Alemania, Sudáfrica, Canadá) también disponen de MX dedicados. Consulta la documentación de Mimecast para los hostnames exactos de tu zona.

Algunas reglas importantes:

- Ambos MX deben tener la misma prioridad (10) para garantizar un balanceo de carga (round-robin)

- Elimina todos los registros MX antiguos de tu dominio. Si dejas un MX apuntando a tu servidor Exchange o Google, los emisores podrán eludir Mimecast y entregar directamente

- Verifica tus MX después de la migración con el siguiente comando:

dig MX captaindns.com +short

Resultado esperado:

10 eu-smtp-inbound-1.mimecast.com.

10 eu-smtp-inbound-2.mimecast.com.

Si aparecen otros MX, elimínalos inmediatamente.

Configuración SPF

Es la trampa más habitual al desplegar Mimecast. SPF (Sender Policy Framework) identifica los servidores autorizados a enviar emails por tu dominio. Cuando Mimecast retransmite tus emails salientes, sus servidores deben figurar en tu registro SPF.

Mimecast propone un include global: include:_netblocks.mimecast.com. ¿El problema? Este include genera 8 lookups DNS por sí solo (contiene sub-includes regionales). La especificación SPF impone un límite de 10 lookups en total. Si ya tienes Google Workspace, una herramienta de marketing y un servicio transaccional en tu SPF, esos ocho lookups adicionales te harán superar el límite y generarán un PermError.

La solución: utiliza el include regional correspondiente a tu zona Mimecast, que consume solo un lookup:

| Región | Include SPF |

|---|---|

| Estados Unidos (US) | include:us._netblocks.mimecast.com |

| Europa (EU) | include:eu._netblocks.mimecast.com |

| Alemania (DE) | include:de._netblocks.mimecast.com |

| Australia (AU) | include:au._netblocks.mimecast.com |

| Sudáfrica (ZA) | include:za._netblocks.mimecast.com |

| Canadá (CA) | include:ca._netblocks.mimecast.com |

Ejemplo de un registro SPF optimizado para un cliente europeo que usa Mimecast y Google Workspace:

v=spf1 include:eu._netblocks.mimecast.com include:_spf.google.com ~all

Este registro consume solo 2 lookups directos (más los sub-lookups de Google), muy por debajo del límite.

¿~all o -all? Con una política DMARC p=reject activa, ~all (softfail) es suficiente: es DMARC quien dicta el rechazo de los mensajes no autenticados. Sin DMARC o con p=none, opta por -all (hardfail) para una protección más estricta a nivel SPF.

Verifica tu registro SPF con el verificador SPF de CaptainDNS para asegurarte de que el número total de lookups se mantiene por debajo de 10.

Configuración DKIM

DKIM (DomainKeys Identified Mail) firma criptográficamente cada email saliente, permitiendo al destinatario verificar que el mensaje no ha sido alterado y que proviene realmente de tu dominio.

La configuración DKIM con Mimecast se realiza en tres pasos:

- Crear una definición de firma en la consola Mimecast: especifica tu dominio, elige un selector (por ejemplo

mimecast20260402), y selecciona la longitud de clave (1024 o 2048 bits; prefiere 2048 bits para una seguridad óptima) - Recuperar la clave pública generada por Mimecast y publicarla en tu DNS como registro TXT en la ubicación

selector._domainkey.captaindns.com - Activar la firma en la consola una vez que el registro DNS se haya propagado

Verificación de la publicación:

dig TXT mimecast20260402._domainkey.captaindns.com +short

El resultado debe contener la clave pública en formato v=DKIM1; k=rsa; p=MIGfMA0GCS....

Utiliza el verificador DKIM de CaptainDNS para validar la sintaxis y la longitud de tu clave.

Rotación de claves DKIM: recuerda renovar tus claves regularmente. Para una clave de 1024 bits, se recomienda una rotación cada 6 a 12 meses; para una clave de 2048 bits, una rotación anual es suficiente. Mimecast no fuerza la rotación automática: corresponde al administrador crear una nueva definición de firma, publicar la nueva clave y desactivar la anterior.

Alineación DMARC

DMARC (Domain-based Message Authentication, Reporting and Conformance) verifica que el dominio visible en el campo From del email corresponda al dominio autenticado por SPF o DKIM. Es la pieza final del rompecabezas de autenticación.

Con Mimecast, la alineación funciona así:

- Alineación SPF: Mimecast utiliza tu dominio como Return-Path en el envío saliente, lo que permite la alineación SPF con el From. Verifica que esto esté configurado correctamente.

- Alineación DKIM: la firma DKIM configurada en la consola firma con tu dominio (el campo

d=del encabezado DKIM corresponde a tu dominio From). La alineación es natural.

La progresión recomendada para DMARC:

- p=none (supervisión): recibes los informes sin afectar la entrega. Duración recomendada: 2 a 4 semanas.

- p=quarantine: los emails no autenticados se envían a spam. Duración: 2 a 4 semanas.

- p=reject: los emails no autenticados se rechazan. Es la política objetivo.

El DMARC Analyzer integrado (procedente de la adquisición de 2019) simplifica esta progresión al visualizar los informes, identificar las fuentes de envío legítimas aún no autenticadas, y alertar antes de cada subida de política.

Ejemplo de registro DMARC inicial:

v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; ruf=mailto:dmarc-forensic@captaindns.com; fo=1;

Valida tu registro con el verificador DMARC de CaptainDNS.

ARC: preservar la autenticación a pesar del filtrado

Cuando Mimecast procesa un email entrante, desensambla el mensaje para inspeccionar el contenido, reescribir las URLs e insertar banners de advertencia. Este proceso rompe la firma DKIM original del emisor (el body hash ya no coincide). Sin un mecanismo de compensación, el servidor destinatario vería un fallo DKIM y potencialmente un fallo DMARC.

Aquí es donde interviene ARC (Authenticated Received Chain). Mimecast firma cada mensaje procesado con un sello ARC a través del dominio dkim.mimecast.com, preservando los resultados de autenticación originales (SPF, DKIM, DMARC) verificados en la recepción. El servidor destinatario puede entonces confiar en estos resultados a pesar de las modificaciones realizadas al mensaje.

Desde marzo de 2024, Mimecast se configura automáticamente como Trusted ARC Sealer en los tenants Microsoft 365 de sus clientes. Para una configuración manual: en Microsoft Defender, accede a Email & Collaboration, Policies & Rules, Email Authentication Settings, ARC, y luego agrega dkim.mimecast.com.

Punto importante: si abandonas Mimecast, recuerda eliminar dkim.mimecast.com de la lista de ARC sealers de confianza en tu tenant M365.

🛡️ Más allá de la seguridad email: el ecosistema Mimecast

Filtrar los emails ya no es suficiente. Los ataques también transitan por Slack, Teams, SharePoint y las transferencias de archivos. Mimecast ha ampliado su ecosistema para cubrir estos vectores.

DMARC Analyzer (adquirido en 2019)

La adquisición de DMARC Analyzer añadió un componente clave a la oferta Mimecast. La herramienta propone un asistente de configuración, informes forenses detallados, supervisión activa de las políticas DMARC y una progresión guiada hacia p=reject.

En concreto, DMARC Analyzer agrega los informes RUA/RUF, los visualiza en un panel de control legible e identifica las fuentes que fallan en la autenticación. Indispensable si envías emails desde varias plataformas (marketing, transaccional, CRM, tickets). Todas deben estar autenticadas antes de pasar a una política estricta.

En comparación, Valimail ofrece una automatización más avanzada (publicación SPF automática), dmarcian propone informes más detallados (la empresa fue fundada por uno de los autores de la especificación DMARC), y EasyDMARC destaca por un precio más accesible.

Archivo de email

Mimecast ofrece un archivo de email con retención configurable de 1 día a 99 años. Cada email se almacena en triple copia en centros de datos geográficamente dispersos. Cada copia es inalterable: el contenido original, los metadatos y el historial de cambios de política se preservan.

La búsqueda es ultrarrápida, incluso en archivos de varios años, lo que lo convierte en una herramienta valiosa para las necesidades de cumplimiento (RGPD, HIPAA, SOX) y de eDiscovery (investigación jurídica). El archivo también soporta los litigation holds: congelación de datos en caso de procedimiento judicial.

Continuidad del email

¿Qué pasa si tu servidor email se cae? Con la continuidad del email, Mimecast pone a disposición una interfaz web de emergencia que permite a los usuarios enviar y recibir emails durante la indisponibilidad de la infraestructura principal. Los mensajes se ponen en cola y se sincronizan automáticamente al restablecerse el servicio.

Engage (formación y concienciación)

Engage es el módulo de concienciación en seguridad. Ofrece cientos de módulos de formación disponibles en 27 idiomas, cubriendo phishing, ingeniería social, seguridad de contraseñas y cumplimiento normativo.

Desde febrero de 2026, Engage incluye simulaciones de phishing con archivos adjuntos (y ya no solo con enlaces). Los recordatorios contextuales se distribuyen por email, Slack o Teams. Cada empleado dispone de una ficha de puntuación individual basada en sus comportamientos reales: clics en simulaciones, reportes de phishing, resultados de formación.

Prevención de fugas de datos (DLP)

El módulo DLP analiza la totalidad de cada email saliente: cuerpo, encabezados, asunto, contenido HTML y archivos adjuntos. Utiliza diccionarios predefinidos (números de tarjeta bancaria, números de seguridad social, datos de salud) y el fuzzy hash para identificar documentos sensibles incluso ligeramente modificados.

Las acciones disponibles en caso de violación: bloquear el envío, poner en espera para aprobación, copiar a un grupo de supervisión, forzar un envío cifrado, o añadir una cláusula de exención de responsabilidad. El DLP también puede eliminar los metadatos ocultos de los documentos Word (autor, historial de revisiones, comentarios) antes del envío.

Aware e Incydr (adquisiciones 2024)

Aware extiende la seguridad a las plataformas de colaboración: Slack, Teams, Zoom y WebEx. La herramienta analiza los mensajes intercambiados en estos canales para detectar violaciones de política, fugas de datos y comportamientos de riesgo.

Incydr (procedente de la adquisición de Code42) se centra en la detección de exfiltración de datos y la gestión de amenazas internas. Supervisa las transferencias de archivos anómalas, las subidas a servicios cloud personales y los comportamientos de empleados en fase de salida.

Supervisión anti-suplantación de marca

El módulo Brand Exploit Protect supervisa Internet en busca de sitios web y dominios que imitan tu marca. El motor de machine learning analiza los registros de dominios, el contenido HTML y los certificados TLS para detectar los intentos de suplantación desde su fase de preparación, a menudo antes de que se lance el ataque.

El panel de control muestra todos los dominios sospechosos detectados, su estado (en preparación, activo, neutralizado) y ofrece servicios de desmantelamiento (takedown) para los sitios fraudulentos. Para las organizaciones preocupadas por su reputación online, es un complemento útil a la protección email.

Protección Microsoft Teams y SharePoint (enero 2025)

Desde enero de 2025, Mimecast extiende sus protecciones a las herramientas colaborativas de Microsoft: Teams, SharePoint y OneDrive. El módulo analiza en tiempo real las URLs y archivos adjuntos compartidos en las conversaciones de Teams, con un escaneo retroactivo de 14 días para identificar contenido que se haya vuelto malicioso después de compartirse.

En SharePoint y OneDrive, los archivos modificados en los últimos 30 días se supervisan continuamente. Todo contenido malicioso se pone en cuarentena y se reemplaza por una notificación de seguridad. Las políticas son configurables por canal de Teams, sitio de SharePoint, grupo de usuarios o individuo.

Secure Messaging: el portal de mensajería cifrada

Para las comunicaciones que requieren cifrado de extremo a extremo, Mimecast ofrece un portal de mensajería segura. El proceso es transparente para el emisor: selecciona la opción de cifrado al componer el mensaje, el email y los archivos adjuntos se almacenan en una ubicación cloud cifrada, y el destinatario recibe una notificación con un enlace seguro.

El destinatario externo no necesita ningún software: se registra en el portal (personalizable con los colores de tu empresa), consulta el mensaje, descarga los archivos adjuntos y puede responder de forma segura. Los administradores controlan los acuses de lectura, las fechas de expiración y pueden revocar el acceso en cualquier momento.

🚀 Las ventajas de Mimecast

¿Por qué 42 000 organizaciones confían en Mimecast para proteger su correo? Estos son los argumentos factuales.

-

Filtrado robusto y probado. Mimecast declara un 99,998 % de precisión con su motor Multi-Vector Threat Protection (marzo 2026). Este motor correlaciona firmas, heurísticas, IA comportamental y sandboxing para identificar campañas coordinadas. En Gartner Peer Insights: 4,5/5, más de 600 opiniones, 86 % de recomendación. Matiz: esta cifra es un indicador interno, no un test independiente. SE Labs (septiembre 2024) otorgó la calificación AAA a Trend Micro, y Proofpoint sigue por delante en BEC dirigido. Sin embargo, la combinación multimotores sigue siendo una de las más completas del mercado.

-

Despliegue rápido, sobre todo en modo API. El modo API nativo (marzo 2026, vía Microsoft Graph) pone operativa una organización en minutos. Sin cambio MX, sin interrupción del flujo email. En modo gateway, el cambio MX se realiza en pocas horas para una pyme en M365. La documentación apunta, no obstante, a 60 días para implementaciones avanzadas (DLP, archivo, SIEM). Cuenta con varias semanas para una organización de más de 500 usuarios.

-

Suite todo en uno, modular. Pocos proveedores combinan seguridad email, archivo (1 día a 99 años), continuidad de servicio, concienciación, DLP y supervisión DMARC en una sola consola. Es un diferenciador frente a Proofpoint (archivo vía partners) y Defender (sin continuidad ni archivo dedicado). Desde agosto de 2025, tres planes (Advanced, Critical, Premium) estructuran la oferta. Atención: URL Protect en tiempo real, sandboxing y Engage son módulos complementarios de pago. El coste total puede superar significativamente el precio base.

-

Ecosistema de integraciones y API. Más de 60 integraciones nativas en 2021, enriquecidas desde entonces vía el Integrations Hub (abril 2025). Las principales herramientas SOC y SIEM están cubiertas: CrowdStrike, Splunk, Microsoft Sentinel, Palo Alto Networks, Rapid7, ServiceNow, Netskope, Zscaler, IBM Security. La API REST 2.0 (la API 1.0 fue retirada en marzo 2025) permite integraciones personalizadas. El ecosistema es uno de los más amplios del sector para un SEG.

-

IA a gran escala y gobernanza certificada. 24 billones de señales procesadas al año, 43 000 organizaciones clientes. El Social Graphing por ML cartografía los hábitos de comunicación de cada usuario. Resultado: detección de anomalías invisibles para los filtros clásicos (emisor desconocido, estilo de escritura inusual, pico de dominio). Mimecast declara 3 veces más detecciones BEC que los métodos tradicionales, con una cobertura BEC extendida a más de 20 idiomas. En enero de 2025, Mimecast se convirtió en el primer proveedor de ciberseguridad certificado ISO 42001 (gestión de sistemas de IA).

-

Reconocimiento constante de analistas y usuarios. Leader en el Gartner Magic Quadrant for Email Security en 2024 y 2025. Leader en archivo empresarial durante seis años consecutivos. Gartner Peer Insights: 4,5/5, más de 600 opiniones, 86 % de recomendación. TrustRadius: Top Rated 2025 y Buyer's Choice 2026 en tres categorías. G2: Leader en SEG, threat intelligence y protección email inteligente. Esta convergencia entre analistas y usuarios es un indicador de madurez más fiable que un solo informe.

-

SLA con garantía financiera y certificaciones de cumplimiento. Tres compromisos contractuales: 100 % de disponibilidad del procesamiento email, 99 % de detección de spam con menos de 0,0001 % de falsos positivos, y búsqueda en los archivos en 7 segundos como máximo. En cuanto a cumplimiento: ISO 27001, 27018, 27701, 22301, 42001, 14001, SOC 1 y SOC 2 Type II, FIPS 140-2, FedRAMP (moderate para Incydr). Cumplimiento HIPAA/HITECH soportado. Datos europeos alojados en Fráncfort (dos sitios replicados). Opciones de residencia en Canadá, Reino Unido, Sudáfrica y Australia.

-

Gestión del riesgo humano integrada. Desde 2025, Mimecast se reposiciona como plataforma de Human Risk Management. El Human Risk Command Center (abril 2025) centraliza telemetría email, colaboración, endpoints e identidad. Cada colaborador recibe una puntuación de riesgo individual. ¿Un clic en un enlace sospechoso? Inscripción automática en una formación dirigida y restricción temporal de acceso. La IA Mihra reduce el tiempo de respuesta a incidentes en un factor de 7 (dato de Mimecast). Diferenciador estratégico frente a los SEG puros, que no tienen visibilidad sobre el comportamiento humano global.

-

Continuidad email nativa. ¿Tu servidor Exchange o M365 se cae? Mimecast proporciona un webmail de emergencia para enviar y recibir emails. Funcionalidad integrada, sin herramienta de terceros. Ni Proofpoint (depende de partners) ni Abnormal Security ofrecen esta ventaja. Atención: el módulo debe activarse previamente. Verifica que tus usuarios conozcan el portal de emergencia.

⚠️ Limitaciones e inconvenientes a conocer

Ninguna solución es perfecta. Estos son los puntos de fricción más frecuentemente reportados por clientes y analistas.

-

Precios opacos y aumentos agresivos. Mimecast no publica sus tarifas. Precio de entrada: aproximadamente 3,50 $/usuario/mes para más de 1000 usuarios. Con los módulos TTP: 5 a 8 $/usuario/mes. El precio varía según el tamaño, la oferta y los módulos. Numerosos clientes reportan aumentos del 5 al 8 % en cada renovación, sin negociación fácil. El bloqueo contractual es real.

-

Funcionalidades avanzadas como módulo complementario de pago. Análisis de URL en tiempo real, sandboxing y formación Engage son módulos opcionales. El coste total para una protección completa puede subir significativamente. En comparación, Abnormal Security adopta un enfoque API sin estos módulos, con una detección BEC/VEC superior.

-

Interfaz de administración en transición. Navegación densa, políticas anidadas, curva de aprendizaje considerable. Los administradores familiarizados la dominan, los nuevos tardan en adaptarse. Un programa de modernización está en marcha desde 2023: Workspaces multipestaña (abril 2025), navegación con búsqueda integrada (septiembre 2025), portal de usuario rediseñado (junio 2025). Las opiniones son mixtas: la intención se aplaude, pero persisten lentitudes. La complejidad del modelo de políticas sigue sin cambios.

-

Un soporte a tres velocidades. Tres niveles: Basic (12 h), Advanced (6 h, 24/7) y Premium (3 h, TAM dedicado). Todos incluyen teléfono 24/7 para P1. Las opiniones divergen fuertemente: experiencia fluida en Premium, respuestas lentas y remisiones a la KB en Basic. Se tomaron medidas correctivas en 2024 (eliminación del contestador externalizado, rediseño del portal). La calidad sigue correlacionada con el nivel contratado. El Premium supone un sobrecoste no despreciable.

-

Detección BEC por detrás de Proofpoint. Mimecast es sólido en BEC, pero Proofpoint sigue por delante según varios analistas y tests independientes. Ventaja de Proofpoint: threat intelligence propietaria y red de honeypots más extensa. Si los ataques dirigidos son tu prioridad absoluta, compara ambos en un POC.

-

Reescritura de URL: un riesgo operacional gestionable. URL Protect reescribe casi todos los enlaces de los emails entrantes. Cada clic pasa por Mimecast antes de la redirección. Dos riesgos. Primero: en caso de caída de URL Protect (386 incidentes en 5 años según StatusGator), los enlaces se vuelven inaccesibles. Segundo: los enlaces de un solo uso (restablecimiento de contraseña, magic links, callbacks OAuth) pueden activarse durante el análisis, invalidándolos. Este problema está documentado por FusionAuth, Auth0 y la comunidad Mimecast. Solución: las « Managed URLs » desactivan la reescritura por dominio, las « Bypass Policies » eximen a ciertos emisores. El riesgo es controlable si configuras estas excepciones previamente.

-

Disponibilidad: un SLA de marketing a contextualizar. SLA anunciado: 100 % en el procesamiento email. Realidad: 135 incidentes desde marzo de 2022 (aproximadamente 2,8/mes), uptime efectivo del 99,98 % en 90 días (IsDown). La mayoría son degradaciones menores (lentitudes, consola) o mantenimientos, no caídas de procesamiento. El SLA solo cubre el procesamiento de mensajes, no la consola, URL Protect ni los portales. Este nivel es comparable a Proofpoint y M365. En resumen: el 100 % es irreal en sentido estricto, pero el 99,98 % sigue siendo sólido.

-

Bloqueo técnico en caso de migración de salida. Dejar Mimecast no es trivial. La migración DNS (MX, SPF, DKIM) se hace en pocas horas. El verdadero problema: la extracción de los archivos de email. Exportaciones limitadas a 10 GB por lote, búsquedas eDiscovery limitadas a 50 000 mensajes. Para archivos de varios terabytes, cuenta con semanas y herramientas de terceros (Transvault, Essential). Anticipa este punto antes de firmar.

🔒 Cuando Mimecast fue comprometido: la historia del incidente de 2021

¿Puede un proveedor de seguridad email ser él mismo hackeado? Sí. El incidente SolarWinds de 2021 afectó a Mimecast e ilustra un riesgo que toda organización debe integrar: el supply chain attack.

12 de enero de 2021: Mimecast revela públicamente que un «actor de amenaza sofisticado» comprometió un certificado digital utilizado para conectar los productos Mimecast a los entornos Microsoft 365 vía Exchange Web Services. Aproximadamente el 10 % de los clientes de Mimecast utilizaban este método de conexión por certificado.

El vector de ataque: la backdoor Sunburst, inyectada en el software SolarWinds Orion. Mimecast utilizaba Orion para la supervisión de red. El atacante aprovechó esta puerta trasera para moverse lateralmente y acceder al certificado de conexión M365.

El impacto fue contenido. Mimecast precisó que un número «en la decena baja» de tenants M365 habían sido realmente atacados. El atacante accedió a credenciales de cuentas de servicio cifradas (clientes en Estados Unidos y el Reino Unido).

Marzo de 2021: Mimecast confirma que el atacante también descargó un número limitado de repositorios de código fuente. La empresa precisa que el código era incompleto e insuficiente para construir o ejecutar un servicio Mimecast.

18 de enero de 2021: Microsoft bloquea el certificado comprometido a petición de Mimecast.

Las medidas de remediación fueron sustanciales:

- Rotación de todos los certificados y claves afectados

- Refuerzo del cifrado de las credenciales almacenadas

- Implementación de supervisión adicional

- Desmantelamiento de SolarWinds Orion, reemplazado por Cisco NetFlow

- Rotación de todas las credenciales de empleados, sistemas y administradores

El ataque fue atribuido al grupo NOBELIUM/UNC2452, vinculado al servicio de inteligencia exterior ruso (SVR). Es el mismo grupo responsable del compromiso de SolarWinds que afectó a numerosas agencias gubernamentales estadounidenses.

En 2024, la SEC (Securities and Exchange Commission) inició acciones judiciales contra Mimecast, reprochándole haber minimizado el impacto del compromiso en sus comunicaciones a los inversores. Mimecast resolvió el asunto extrajudicialmente.

La lección para los administradores: el riesgo de supply chain existe incluso con los proveedores de seguridad más reputados. Diversifica tus defensas, supervisa las conexiones entre servicios y verifica regularmente los certificados y los accesos concedidos a las soluciones de terceros.

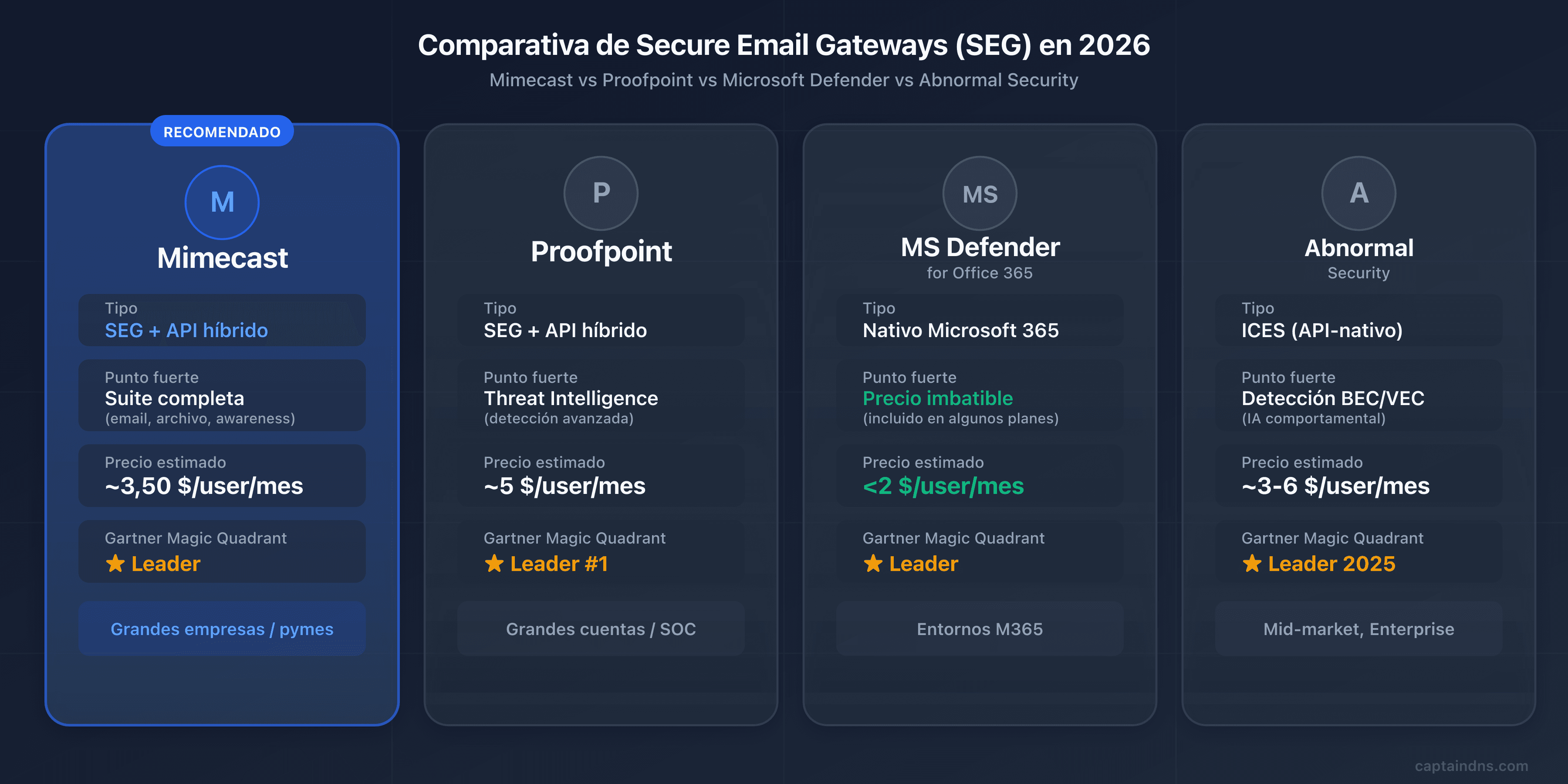

🔄 Comparativa de pasarelas email: Mimecast, Proofpoint, Microsoft y Abnormal Security

¿Qué SEG se adapta a tu entorno y tu presupuesto? Cuatro actores dominan el mercado, cada uno con un posicionamiento distinto.

| Criterio | Mimecast | Proofpoint | Microsoft Defender | Abnormal Security |

|---|---|---|---|---|

| Despliegue | Gateway + API (2026) | Gateway + API | Nativo M365 | API-native (sin cambio MX) |

| Detección IA/ML | 24T señales/año | Líder threat intelligence | 9,1/10 tests indep. | IA comportamental, social graph |

| Archivo | Sí (1d-99 años) | Vía partners | Vía retención M365 | No |

| Concienciación | En opción (Engage) | En opción | Incluido (Attack Simulator) | No |

| DMARC | Analyzer integrado | Integrado | No | No |

| Precio estimado | ~3,50-8 $/user/mes | ~4-6 $/user/mes | menos de 2 €/user/mes | ~3-6 $/user/mes |

| Gartner 2025 | Leader | Leader (#1 Execution) | Leader | Leader |

| Ideal para | Pymes/medianas multiusos | Grandes empresas | Entornos M365 | Detección BEC/VEC avanzada |

Proofpoint: la referencia en threat intelligence

Adquirida por Thoma Bravo en 2021 por 12 300 millones de dólares, Proofpoint es el competidor directo de Mimecast en el segmento premium. Su fortaleza: una threat intelligence propietaria alimentada por una red de honeypots, colaboraciones con las fuerzas del orden y un equipo de investigación dedicado que sigue a los grupos de atacantes individualmente.

Proofpoint domina en la detección de ataques BEC y de phishing dirigido. El Gartner 2025 lo sitúa primero en el eje Execution. Su posicionamiento está claramente orientado a grandes empresas (sectores financiero, salud, gobierno).

Como contrapartida, Proofpoint es el SEG más caro del mercado (4 a 6 dólares por usuario al mes, incluso más para las ofertas completas), y su interfaz es igual de compleja que la de Mimecast. Para un análisis profundo de Proofpoint (arquitectura Nexus AI, configuración DNS, incidente EchoSpoofing 2024), consulta nuestra guía completa sobre Proofpoint.

La solución nativa de Microsoft para la seguridad email

Si tu organización es full Microsoft 365, Defender for Office 365 es la opción más natural. Sin cambio de MX, sin integración de terceros: la protección es nativa y se activa en tu tenant existente.

Los tests independientes le otorgan una puntuación de 9,1/10 en detección. El Attack Simulator (simulaciones de phishing) está incluido en el Plan 2. El precio es imbatible: a menudo menos de 2 euros por usuario al mes, e incluso incluido en las licencias E5.

La limitación: Defender for Office 365 es una herramienta M365. Si usas Google Workspace, un servidor Exchange on-premise o un entorno híbrido, no cubre esos casos. El archivo, la continuidad email y la supervisión DMARC no están integrados.

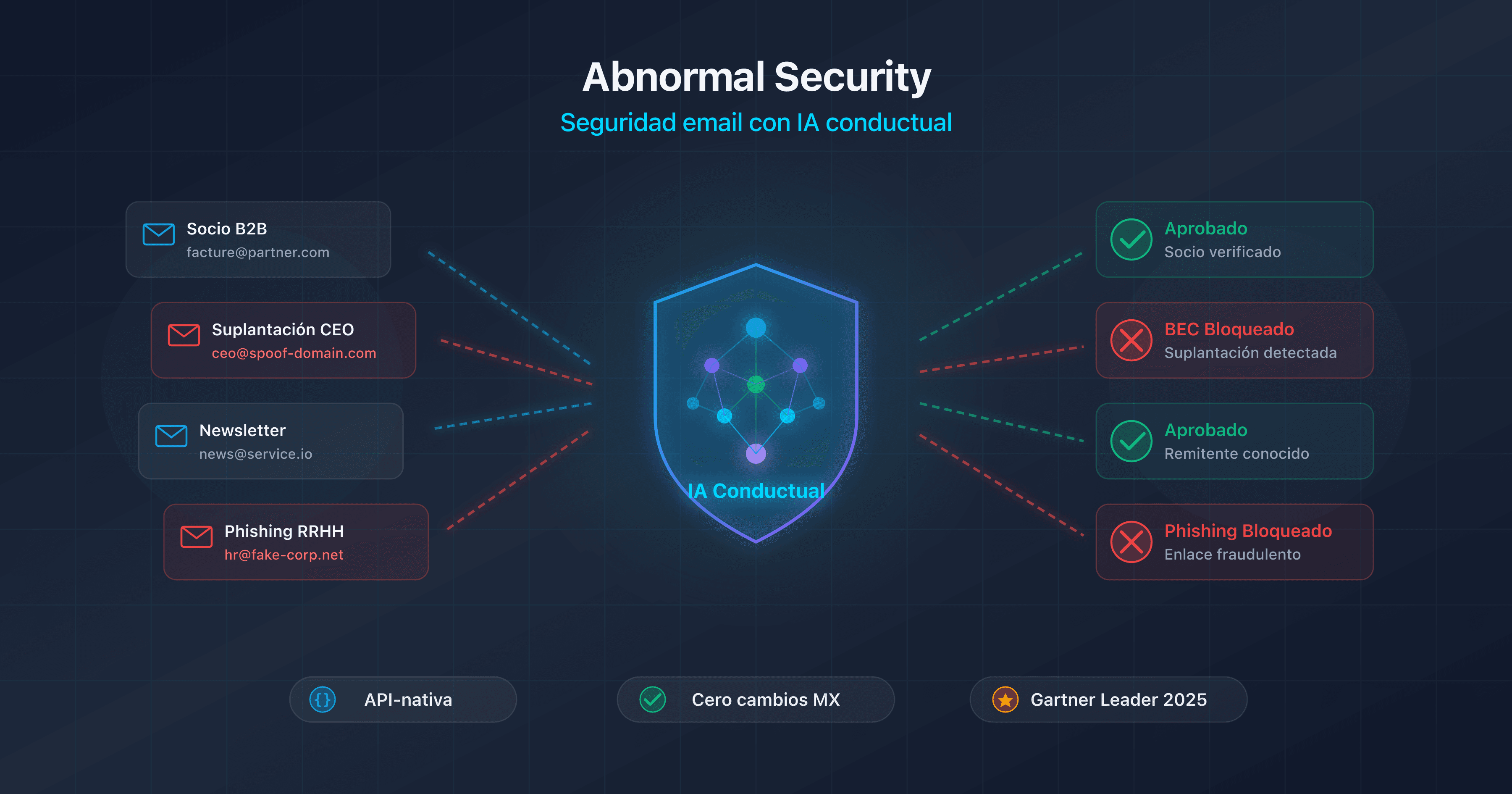

Abnormal Security: el enfoque comportamental

Fundada en 2018 en San Francisco por antiguos ingenieros de Twitter especializados en IA, Abnormal Security representa la nueva generación de la seguridad email (consulta nuestra guía completa sobre Abnormal Security). Valorada en 5100 millones de dólares en 2024, la empresa cuenta con más de 2400 clientes.

A diferencia de los SEG tradicionales, Abnormal funciona exclusivamente vía API (Microsoft Graph, Google Workspace). Sin cambio MX, despliegue en minutos. Su motor de IA comportamental construye un perfil único por empleado y contacto externo: estilo de escritura, horarios, relaciones comerciales. Las anomalías invisibles para los filtros clásicos son detectadas.

Su principal fortaleza: la detección BEC y VEC (vendor email compromise). Los ataques BEC no contienen ni enlace malicioso ni archivo adjunto. Resultado: casi indetectables por los SEG basados en firmas. Abnormal también sobresale en la detección de cuentas comprometidas (account takeover) y la remediación automática.

En cambio, Abnormal no reemplaza todas las funciones de un SEG completo: sin archivo de email, sin DLP saliente, sin continuidad email, sin reescritura de URL en tiempo real. Muchas organizaciones lo utilizan como complemento de Microsoft Defender o de un SEG existente, para cubrir los puntos ciegos en ataques sociales.

🎯 ¿Cuándo elegir Mimecast?

El SEG adecuado depende de tu infraestructura, tu presupuesto y tus prioridades de seguridad. Estos son los casos en que Mimecast se justifica, y aquellos donde una alternativa será más pertinente.

Mimecast conviene si:

- Eres una pyme o mediana empresa que quiere centralizar seguridad email, archivo, continuidad y concienciación en una sola plataforma

- Tienes obligaciones de cumplimiento (RGPD, HIPAA, SOX) que requieren un archivo de larga duración inalterable y un audit trail completo

- Tu entorno es híbrido (no full Microsoft): Exchange on-premise, Google Workspace o una mezcla de plataformas

- Necesitas una supervisión DMARC integrada para pilotar tu progresión hacia

p=rejectsin herramientas de terceros - Gestionas varias plataformas de correo (M365 + Google Workspace + on-premise) y quieres una protección unificada

Mimecast no es la mejor opción si:

- Tu presupuesto es ajustado: Microsoft Defender for Office 365 es significativamente más barato para entornos M365

- Tu entorno es full M365 y tus necesidades se limitan al filtrado estándar: Defender cubre las amenazas habituales. Se queda corto en archivo a largo plazo, continuidad en caso de caída de M365, monitorización DMARC e informes forenses. Para necesidades básicas, es suficiente. Para una postura exigente, un SEG dedicado sigue siendo pertinente.

- La detección BEC/VEC es tu objetivo principal y aceptas renunciar a la protección pre-entrega, al archivo y al DLP: Abnormal Security sobresale en ataques comportamentales. Atención: funcionamiento post-entrega únicamente. La combinación Defender + Abnormal es popular pero no cubre todas las necesidades de un SEG completo.

- Apuntas a empresas muy grandes (10 000+ usuarios) con necesidades avanzadas en threat intelligence: Proofpoint tiene una ventaja histórica en este segmento. Base instalada en el Fortune 500, equipo de investigación dedicado. La diferencia se reduce, pero Proofpoint sigue siendo la referencia para los SOC más exigentes.

🖥️ Guía de despliegue paso a paso

¿Has elegido Mimecast? Aquí tienes los cinco pasos concretos para desplegarlo en tu dominio sin interrumpir el servicio.

Paso 1: inventario DNS actual

Antes de cualquier modificación, documenta el estado actual de tus registros DNS. Utiliza las herramientas de CaptainDNS para auditar:

- Registros MX actuales: ¿hacia qué servidores apuntan?

- Registro SPF: ¿qué includes y mecanismos ya están presentes? ¿Cuántos lookups DNS consumes?

- Registro DKIM: ¿qué selectores están activos? ¿Qué longitud de clave?

- Registro DMARC: ¿qué política está activa (none, quarantine, reject)?

Documenta también todas las fuentes de envío legítimas de tu dominio: servidor principal, plataforma de marketing (Mailchimp, HubSpot), transaccional (SendGrid, Mailgun), CRM (Salesforce), tickets (Zendesk), etc. Cada una deberá estar autenticada en tu nueva configuración.

Paso 2: configuración de la consola Mimecast

En la consola de administración de Mimecast:

- Agrega tu dominio y verifica la propiedad

- Configura la conexión hacia tu servidor email de destino (M365, Google Workspace, Exchange)

- Parametriza la sincronización del directorio de usuarios (Active Directory, Azure AD, LDAP)

- Define las políticas de seguridad base (niveles antispam, acciones sobre malware, gestión de la cuarentena)

- Configura las notificaciones del administrador y los informes

Paso 3: cambio de los registros MX

Es el paso más crítico. Realízalo preferiblemente fuera de las horas pico (temprano por la mañana o el fin de semana).

- Elimina todos los registros MX existentes de tu dominio

- Agrega los dos MX de Mimecast de tu región con prioridad 10

- Espera la propagación DNS (de unos minutos a unas horas según el TTL de tus antiguos MX)

- Verifica con

dig MX captaindns.com +shortque solo aparezcan los MX de Mimecast

No conserves ningún MX antiguo, ni siquiera como respaldo con prioridad alta. Un MX residual es una puerta trasera que permite eludir el filtrado de Mimecast.

Paso 4: SPF, DKIM, DMARC

Configura las tres capas de autenticación en este orden:

- SPF: agrega el include regional de Mimecast (no el global). Verifica que el total de lookups se mantenga por debajo de 10. Utiliza el verificador SPF de CaptainDNS.

- DKIM: crea la definición de firma en la consola Mimecast, publica la clave pública en el DNS y activa la firma. Comprueba con el verificador DKIM de CaptainDNS.

- DMARC: empieza con

p=nonepara supervisión. Nunca pases directamente ap=rejectsin haber observado los informes durante al menos 2 semanas.

Paso 5: verificación y supervisión

Una vez todo en su lugar:

- Envía emails de prueba desde cada fuente de envío legítima (servidor principal, marketing, transaccional)

- Verifica los encabezados de los emails recibidos: SPF, DKIM y DMARC deben mostrar

pass - Supervisa los informes DMARC durante 2 a 4 semanas

- Activa progresivamente las protecciones avanzadas (TTP, DLP, Internal Email Protect)

- Sube la política DMARC a

p=quarantiney luego ap=rejectdespués de 4 a 8 semanas de supervisión limpia

🔍 Verificar que Mimecast funciona correctamente

Desplegar no es todo. ¿Cómo saber que la protección está realmente activa? Aquí tienes los comandos y verificaciones a realizar.

Verificación de los registros DNS:

# Verificar los MX

dig MX captaindns.com +short

# Verificar el SPF

dig TXT captaindns.com +short | grep spf

# Verificar el DKIM

dig TXT mimecast20260402._domainkey.captaindns.com +short

# Verificar el DMARC

dig TXT _dmarc.captaindns.com +short

Para una verificación más profunda, analiza los encabezados de los emails recibidos. Esto es lo que debes encontrar en el encabezado Authentication-Results:

spf=pass: tu registro SPF incluye correctamente los servidores Mimecastdkim=pass: la firma DKIM está activa y la clave pública está correctamente publicadadmarc=pass: la alineación SPF o DKIM (o ambas) funciona con tu política DMARC

Verifica también la presencia del encabezado X-Mimecast-Spam-Score, que confirma que el email pasó efectivamente por Mimecast. Los encabezados Received deben mostrar un paso por los servidores Mimecast antes de la entrega a tu servidor email.

Utiliza el analizador de encabezados email de CaptainDNS para decodificar automáticamente esta información e identificar posibles problemas.

⛔ Errores comunes a evitar

Un despliegue de Mimecast mal configurado puede ser peor que no tener SEG. Estos son los errores que vemos con más frecuencia y cómo evitarlos.

-

Olvidar eliminar los MX antiguos. Es el error número uno. Si un MX sigue apuntando a tu antiguo servidor (Exchange, Google), los emisores podrán entregar directamente, eludiendo totalmente el filtrado de Mimecast. Verifica con

dig MXque no quede ningún MX residual. -

No bloquear el conector M365. Después de redirigir tus MX hacia Mimecast, configura imperativamente reglas de transporte en Microsoft 365 (o un conector dedicado) para aceptar emails entrantes solo desde las direcciones IP de Mimecast. Sin esta protección, un atacante que conozca tu dominio Exchange Online (*.mail.protection.outlook.com) puede enviar emails directamente a tus bandejas, eludiendo totalmente el filtrado. Es la falla de configuración más frecuente en entornos M365 asociados a un SEG.

-

Usar el include SPF global en lugar del regional. El include

_netblocks.mimecast.comconsume 8 lookups por sí solo. Con los demás servicios en tu SPF, superarás el límite de 10 y obtendrás un PermError SPF, lo que equivale a no tener SPF en absoluto. Utiliza el include regional (1 lookup). -

Activar DMARC en

p=rejectsin haber probado DKIM. Si la firma DKIM no está correctamente configurada o si la clave pública no está publicada, tus propios emails legítimos serán rechazados por los destinatarios. Consulta nuestra guía DKIM fail: causas y correcciones para diagnosticar los problemas comunes. Quédate enp=nonehasta que los informes confirmen que todo pasa. -

Ignorar la reescritura de URL en las plantillas internas. URL Protect reescribe todos los enlaces, incluidos los de tus newsletters, emails transaccionales y firmas de email. Los enlaces de tracking de marketing, los píxeles de seguimiento y las URLs dinámicas pueden romperse. Configura excepciones de URL en la consola Mimecast para tus dominios de confianza.

-

No formar a los usuarios sobre los banners de Mimecast. Mimecast agrega banners de advertencia a los emails provenientes del exterior o de contactos nuevos. Si los usuarios no entienden estos banners, los ignoran sistemáticamente, reduciendo la eficacia de la protección. Comunica el significado de cada banner.

-

Descuidar la configuración de la continuidad email. Una de las ventajas de Mimecast es la continuidad del servicio en caso de caída de tu servidor email. Pero esta funcionalidad debe configurarse previamente (acceso de usuarios, políticas de fallback). Si no la activas, pierdes esta ventaja en caso de incidencia.

-

Ignorar los fallos DKIM body hash en los emails entrantes. Mimecast desensambla cada mensaje para inspeccionarlo y luego lo reensambla. Este proceso rompe sistemáticamente la firma DKIM del emisor original (el body hash ya no coincide tras la reescritura de URL o la inserción de banners). Es normal y esperado. La solución: configurar Mimecast como ARC sealer de confianza en tu tenant M365 (consulta la sección Configuración DNS). Si ves fallos

dkim=fail (body hash did not verify)en los encabezados, verifica primero que el ARC esté correctamente configurado antes de buscar un problema del lado del emisor.

📋 Plan de acción en 10 pasos

¿Listo para desplegar? Aquí tienes la secuencia completa, desde la auditoría inicial hasta la política DMARC p=reject.

- Auditar tu postura email actual (MX, SPF, DKIM, DMARC) con las herramientas de CaptainDNS

- Evaluar la necesidad: ¿SEG completo o filtrado básico? Compara Mimecast, Proofpoint, Defender y Abnormal Security según tu entorno

- Solicitar un POC de Mimecast (el período de prueba dura normalmente 30 días)

- Configurar el dominio y las políticas en la consola Mimecast, con sincronización del directorio

- Migrar los registros MX (fuera de las horas pico), eliminando todos los MX antiguos

- Agregar el include SPF regional y verificar el número total de lookups DNS

- Activar la firma DKIM en la consola y publicar la clave pública en el DNS

- Desplegar DMARC en modo supervisión (

p=none) y supervisar los informes durante 2 a 4 semanas - Activar las protecciones avanzadas (TTP URL/Attachment/Impersonation Protect, DLP, Internal Email Protect)

- Subir progresivamente la política DMARC hacia

p=rejectdespués de 4 a 8 semanas de supervisión limpia

📚 Guías de pasarelas de correo

Este análisis forma parte de nuestra serie sobre soluciones de seguridad email empresarial:

- Mimecast Secure Email Gateway (este artículo): arquitectura, configuración DNS, comparativa y plan de acción

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 y configuración DNS

- Abnormal Security: IA comportamental, despliegue API, Attune 1.0

- Cisco Secure Email Gateway: CES cloud gateway, herencia Ironport, salida del Gartner 2025 y plan de migración

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) y DMARC Management

FAQ

¿Mimecast reemplaza mi servidor email?

No. Mimecast es una pasarela de seguridad, no un servidor de correo. Tu servidor email (Microsoft 365, Google Workspace, Exchange on-premise) permanece en su lugar. Mimecast se interpone entre Internet y tu servidor: filtra el tráfico entrante y saliente, y luego transmite los mensajes aprobados a tu infraestructura existente. Sigues utilizando Outlook, Gmail o tu cliente habitual como antes.

¿Cuánto cuesta Mimecast?

Mimecast no publica una tabla de precios oficial. El precio de entrada se sitúa alrededor de 3,50 dólares por usuario al mes para grandes organizaciones (más de 1000 usuarios) en la oferta base. Para pymes o las ofertas que incluyen los módulos TTP, cuenta con 5 a 8 dólares por usuario al mes. El precio varía según el tamaño de la organización y los módulos elegidos. Las funcionalidades avanzadas (URL Protect, Attachment Protect, Engage, Archive) suelen ser módulos complementarios facturados aparte. Espera aumentos del 5 al 8 % en las renovaciones. Solicita un presupuesto personalizado y compara con Defender (menos de 2 euros para M365) y Abnormal Security (3 a 6 dólares, especializado en detección BEC/VEC).

¿Mimecast funciona con Google Workspace?

Sí. Mimecast soporta Google Workspace en modo gateway (redirección MX) y vía integración API. La configuración implica modificar los MX de tu dominio para apuntar a Mimecast, configurar el enrutamiento en la consola Google Admin y autenticar SPF/DKIM. Mimecast también sincroniza el directorio de Google Workspace para aplicar políticas por usuario o por grupo.

¿Qué pasa si Mimecast se cae?

En caso de caída de Mimecast, los emails entrantes permanecen en cola en los servidores emisores (el protocolo SMTP prevé reintentos de reenvío durante 24 a 72 horas). Del lado de los usuarios, el módulo de continuidad email de Mimecast proporciona una interfaz web de emergencia para enviar y recibir mensajes. Un riesgo específico: los enlaces reescritos por URL Protect pueden volverse inaccesibles durante la caída.

¿Es Mimecast conforme al RGPD?

Sí. Mimecast dispone de centros de datos en Europa (Reino Unido, Alemania) y permite elegir la región de almacenamiento de los datos. La empresa está certificada ISO 27001, SOC 2 Type 2 y ofrece un Data Processing Agreement (DPA) conforme al RGPD. El archivo está cifrado, y los derechos de acceso, rectificación y supresión de datos personales están soportados.

¿Cómo migrar desde otro SEG hacia Mimecast?

La migración se realiza principalmente a nivel DNS. Configura primero Mimecast en paralelo (dominio, políticas, directorio) y luego redirige los MX hacia Mimecast. El cambio es casi instantáneo: en cuanto los MX se propagan, el tráfico se redirige. Si migras desde Proofpoint u otro SEG, recuerda actualizar simultáneamente el SPF (reemplazar el include del antiguo proveedor por el de Mimecast) y reconfigurar DKIM.

¿Puede Mimecast funcionar sin cambio MX (modo API)?

Sí, desde 2026. Mimecast ofrece un despliegue vía API con Microsoft 365 que no requiere ninguna modificación de los registros MX. El motor de detección es idéntico al del modo gateway, con una detección BEC tres veces superior. Este modo es ideal para organizaciones que no quieren tocar su flujo MX o que desean probar Mimecast sin impacto en producción.

¿Cuál es la diferencia entre Mimecast y Microsoft Defender for Office 365?

Defender es nativo de M365 (sin cambio DNS), más barato (menos de 2 euros por usuario) y suficiente para la mayoría de los entornos Microsoft. Mimecast es una solución de terceros independiente del proveedor email, con funcionalidades ausentes en Defender: archivo de larga duración, continuidad email, DMARC Analyzer integrado y soporte multiplataforma (M365 + Google Workspace + on-premise). Si estás en full M365, Defender suele ser la mejor relación calidad-precio.

¿Cómo gestiona Mimecast el cifrado email?

Mimecast ofrece un módulo de cifrado (Secure Messaging) que permite enviar emails cifrados sin que el destinatario necesite un software específico. El email se almacena en el portal Mimecast y el destinatario recibe una notificación con un enlace seguro. El cifrado TLS se aplica automáticamente para las conexiones servidor a servidor cuando el servidor destinatario lo soporta.

¿Mimecast archiva todos los emails automáticamente?

Si el módulo de archivo está activado, sí: todos los emails entrantes, salientes e internos se archivan automáticamente. La retención es configurable de 1 día a 99 años. Cada email se almacena en triple copia geográficamente dispersa, con integridad garantizada. El archivo es independiente de tu servidor email: aunque elimines un email en Outlook, la copia archivada permanece intacta.

¿Se resolvió el incidente SolarWinds?

Sí. El incidente fue completamente remediado en 2021. Mimecast rotó todos los certificados y credenciales comprometidos, reforzó el cifrado de las credenciales almacenadas, desmanteló SolarWinds Orion (reemplazado por Cisco NetFlow) e implementó supervisión reforzada. El atacante (NOBELIUM) solo accedió a un número muy limitado de tenants M365 y a código fuente incompleto. No se ha reportado ninguna explotación posterior.

¿Bloquea Mimecast emails legítimos (falsos positivos)?

Como todo SEG, Mimecast puede bloquear ocasionalmente emails legítimos. La tasa de falsos positivos es generalmente baja, pero depende de la sensibilidad de las políticas configuradas. Los emails bloqueados se colocan en cuarentena y son accesibles para usuarios y administradores. Puedes crear listas de autorización por emisor, dominio o dirección IP, y ajustar los umbrales de detección. Supervisa la cuarentena regularmente durante las primeras semanas tras el despliegue.

Glosario

-

SEG (Secure Email Gateway): pasarela de seguridad email que filtra el tráfico entrante y saliente entre Internet y el servidor de correo. El SEG analiza cada mensaje (spam, malware, phishing) antes de transmitirlo al destinatario.

-

Registro MX (Mail Exchanger): registro DNS que indica los servidores responsables de la recepción de emails para un dominio. Desplegar Mimecast implica redirigir los MX hacia los servidores Mimecast.

-

SPF (Sender Policy Framework): protocolo de autenticación email que lista los servidores autorizados a enviar emails para un dominio. El registro SPF es un registro TXT en el DNS, limitado a 10 lookups recursivos.

-

DKIM (DomainKeys Identified Mail): protocolo de autenticación que firma criptográficamente los emails. La clave pública se publica en el DNS, permitiendo al destinatario verificar la integridad y el origen del mensaje.

-

DMARC (Domain-based Message Authentication, Reporting and Conformance): protocolo que verifica la alineación entre el dominio From y los dominios autenticados por SPF y DKIM. DMARC define la política a aplicar en caso de fallo (none, quarantine, reject).

-

Sandboxing: técnica de análisis que ejecuta un archivo sospechoso en un entorno aislado y seguro para observar su comportamiento. Permite detectar amenazas zero-day sin firma conocida.

-

BEC (Business Email Compromise): tipo de fraude por email donde el atacante se hace pasar por un directivo o un socio de confianza para obtener una transferencia, datos sensibles o acceso al sistema. Las pérdidas mundiales por BEC superan los 55 000 millones de dólares según el FBI.

-

Phishing: técnica de ataque que utiliza emails fraudulentos para incitar a las víctimas a divulgar información sensible (credenciales, datos bancarios) o a instalar malware. El phishing dirigido (spear phishing) apunta a individuos específicos.

-

DLP (Data Loss Prevention): conjunto de tecnologías que detectan e impiden la fuga de datos sensibles por email, archivos u otros canales. El DLP de Mimecast analiza los emails salientes para bloquear el envío no autorizado de información confidencial.

-

eDiscovery: proceso de búsqueda y extracción de datos electrónicos en el marco de procedimientos judiciales o investigaciones internas. El archivo de Mimecast facilita el eDiscovery gracias a su búsqueda rápida y sus funciones de litigation hold.

-

Anycast: técnica de enrutamiento de red que permite a varios servidores geográficamente dispersos compartir la misma dirección IP. La solicitud se dirige automáticamente al servidor más cercano, reduciendo la latencia.

-

TTP (Targeted Threat Protection): suite de protección avanzada de Mimecast que comprende tres módulos: URL Protect (reescritura y análisis de enlaces), Attachment Protect (sandboxing de archivos adjuntos) e Impersonation Protect (detección de suplantación de identidad).

-

Zero-day: vulnerabilidad de software desconocida por el proveedor y para la cual no existe parche. Los ataques zero-day explotan estas fallas antes de ser corregidas, haciendo ineficaces las defensas basadas en firmas.

-

Ataque por supply chain: ataque que compromete a un proveedor o editor de software para alcanzar a sus clientes. El incidente SolarWinds es el ejemplo emblemático: la backdoor Sunburst, inyectada en una actualización de software, comprometió a miles de organizaciones.

-

ICES (Integrated Cloud Email Security): modelo de seguridad email desplegado vía API directamente en la plataforma cloud (M365, Google Workspace), sin modificación de los registros MX. El ICES analiza los mensajes después de la entrega y puede eliminarlos retroactivamente.

-

Social graphing: técnica de machine learning que cartografía las relaciones y hábitos de comunicación entre los usuarios de una organización. El social graph permite detectar anomalías (nuevo emisor haciéndose pasar por un contacto habitual, cambio de estilo, horario inusual).