RSA vs Ed25519 para DKIM: ¿qué algoritmo de firma elegir?

Por CaptainDNS

Publicado el 6 de marzo de 2026

Actualizado el 19 de mayo de 2026

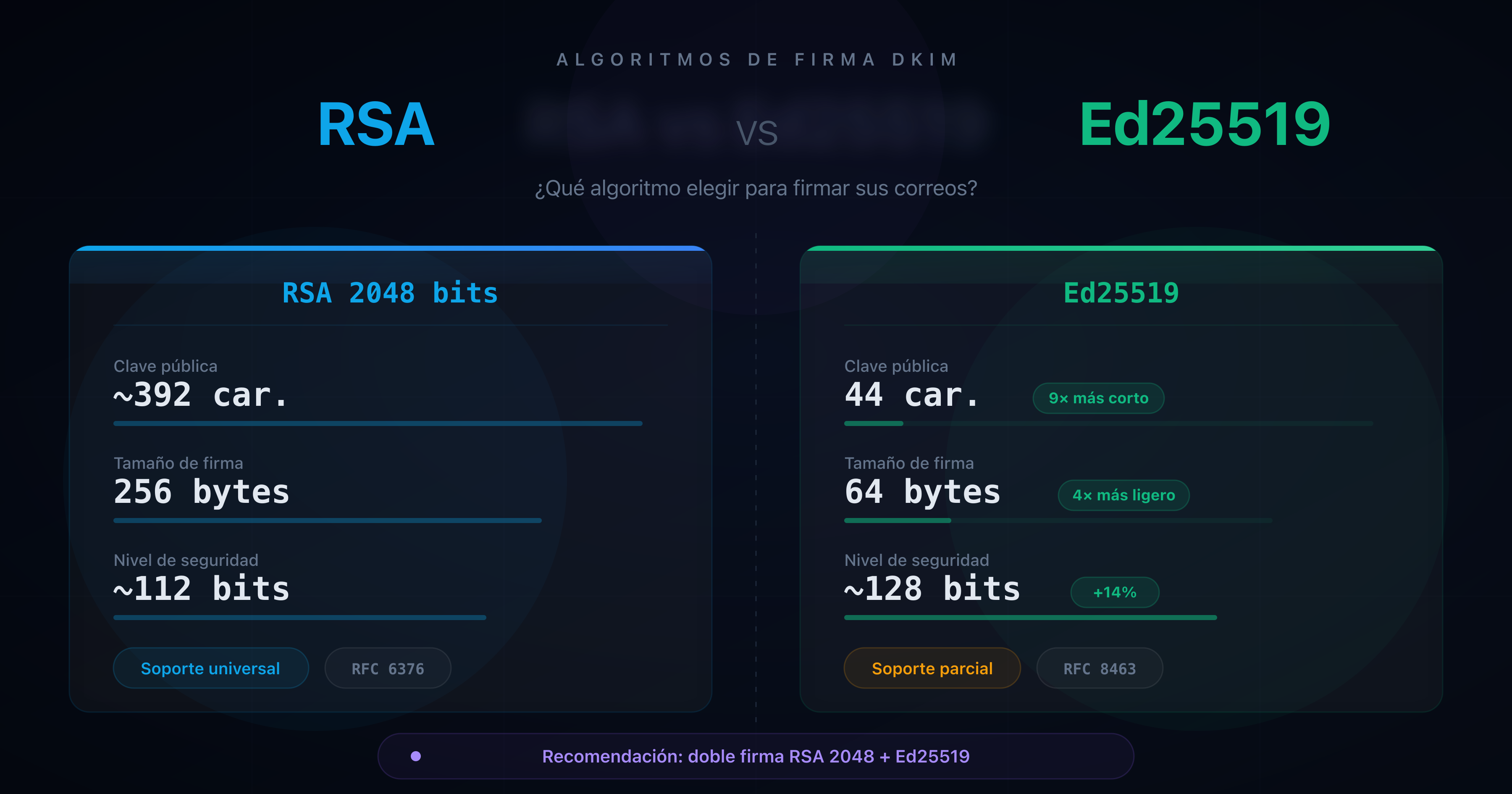

- RSA 2048 bits sigue siendo el estándar universal para DKIM: soportado por todos los proveedores, pero clave pública de ~392 caracteres y firma de 256 bytes

- Ed25519 (RFC 8463) produce claves de 44 caracteres y firmas de 64 bytes, con una firma hasta 30 veces más rápida

- En 2026, Ed25519 es soportado por Google, Fastmail y algunos MTA open source, pero Microsoft 365 y Yahoo aún no lo verifican

- La doble firma (RSA + Ed25519 en paralelo) es la estrategia recomendada para preparar la migración sin riesgo

- No usar más RSA 1024 bits: rechazado por Google, Microsoft y Yahoo desde 2024

Su registro DKIM utiliza RSA 2048 bits. Es sólido, pero la clave pública ocupa por sí sola más de 390 caracteres en su zona DNS. Cada email transporta una firma de 256 bytes en sus cabeceras. A escala de millones de mensajes, ese peso no es despreciable.

Ed25519, estandarizado para DKIM por la RFC 8463 en 2018, promete claves 9 veces más cortas y firmas 4 veces más ligeras, con un nivel de seguridad equivalente a RSA 3072 bits. Pero el soporte de los proveedores sigue siendo incompleto en 2026.

Esta guía compara los dos algoritmos en profundidad: criptografía subyacente, tamaños de clave y de firma, rendimiento, seguridad, compatibilidad de los proveedores y estrategia de migración recomendada. Público objetivo: administradores de sistemas e ingenieros DevOps que gestionan la infraestructura de email.

¿Cómo firma DKIM los emails?

DKIM utiliza la criptografía asimétrica para firmar cada email saliente. El servidor de envío firma un hash de las cabeceras y del cuerpo con una clave privada. El servidor de recepción recupera la clave pública en el DNS y verifica la firma.

La cabecera DKIM-Signature contiene la etiqueta a= que indica el algoritmo utilizado:

DKIM-Signature: v=1; a=rsa-sha256; d=captaindns.com; s=s202603; ...

o:

DKIM-Signature: v=1; a=ed25519-sha256; d=captaindns.com; s=ed202603; ...

Los dos algoritmos disponibles son rsa-sha256 (estándar desde 2007) y ed25519-sha256 (añadido por la RFC 8463 en 2018). El hash es siempre SHA-256 en ambos casos.

RSA 2048 para DKIM: el estándar probado

Funcionamiento

RSA (Rivest-Shamir-Adleman) es un algoritmo de clave pública basado en la dificultad de factorizar el producto de dos números primos grandes. Para DKIM:

- La clave privada firma el hash SHA-256 del mensaje

- La clave pública, publicada en un registro TXT, permite la verificación

- El tamaño mínimo recomendado es 2048 bits desde 2024

Registro DNS RSA

s202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA3pZ..."

La clave pública RSA 2048 bits codificada en Base64 tiene aproximadamente 392 caracteres. Algunos proveedores DNS limitan los registros TXT a 255 caracteres por cadena, lo que obliga a dividir el valor en varias cadenas entre comillas.

Fortalezas y limitaciones

| Aspecto | Detalle |

|---|---|

| Soporte | Universal: todos los MTA y proveedores |

| Madurez | Estándar DKIM desde 2007 (RFC 4871, luego 6376) |

| Seguridad | Sólida hasta 2030+ según el NIST |

| Tamaño clave pública | ~392 caracteres (Base64) |

| Tamaño firma | 256 bytes |

| Rendimiento | Firma más lenta, verificación rápida |

| Tamaño DNS | Puede necesitar división en varias cadenas TXT |

Ed25519 para DKIM: la alternativa moderna

Funcionamiento

Ed25519 es un algoritmo de firma basado en curvas elípticas (Curve25519), diseñado por Daniel J. Bernstein en 2011. Para DKIM, fue estandarizado por la RFC 8463 en septiembre de 2018.

El algoritmo utiliza una curva de Edwards retorcida sobre el cuerpo finito GF(2^255 - 19), de ahí su nombre. La seguridad se basa en la dificultad del problema del logaritmo discreto sobre curva elíptica, fundamentalmente más difícil que la factorización RSA a tamaño de clave equivalente.

Registro DNS Ed25519

ed202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=ed25519; p=11qYAYKxCrfVS/7TyWQHOg7hcvPapiMlrwIaaPcHURo="

La clave pública Ed25519 tiene exactamente 44 caracteres en Base64. El registro DNS cabe en una sola cadena TXT, sin división.

Fortalezas y limitaciones

| Aspecto | Detalle |

|---|---|

| Tamaño clave pública | 44 caracteres (Base64), 9x más corto que RSA |

| Tamaño firma | 64 bytes, 4x más ligero que RSA |

| Rendimiento | Firma hasta 30 veces más rápida que RSA 2048 |

| Seguridad | Equivalente a RSA ~3072 bits (128 bits de seguridad) |

| Resistencia | Inmune a ataques de canal lateral (constant-time) |

| Soporte | Parcial: Google, Fastmail, algunos MTA open source |

| Limitación | Microsoft 365 y Yahoo aún no verifican Ed25519 |

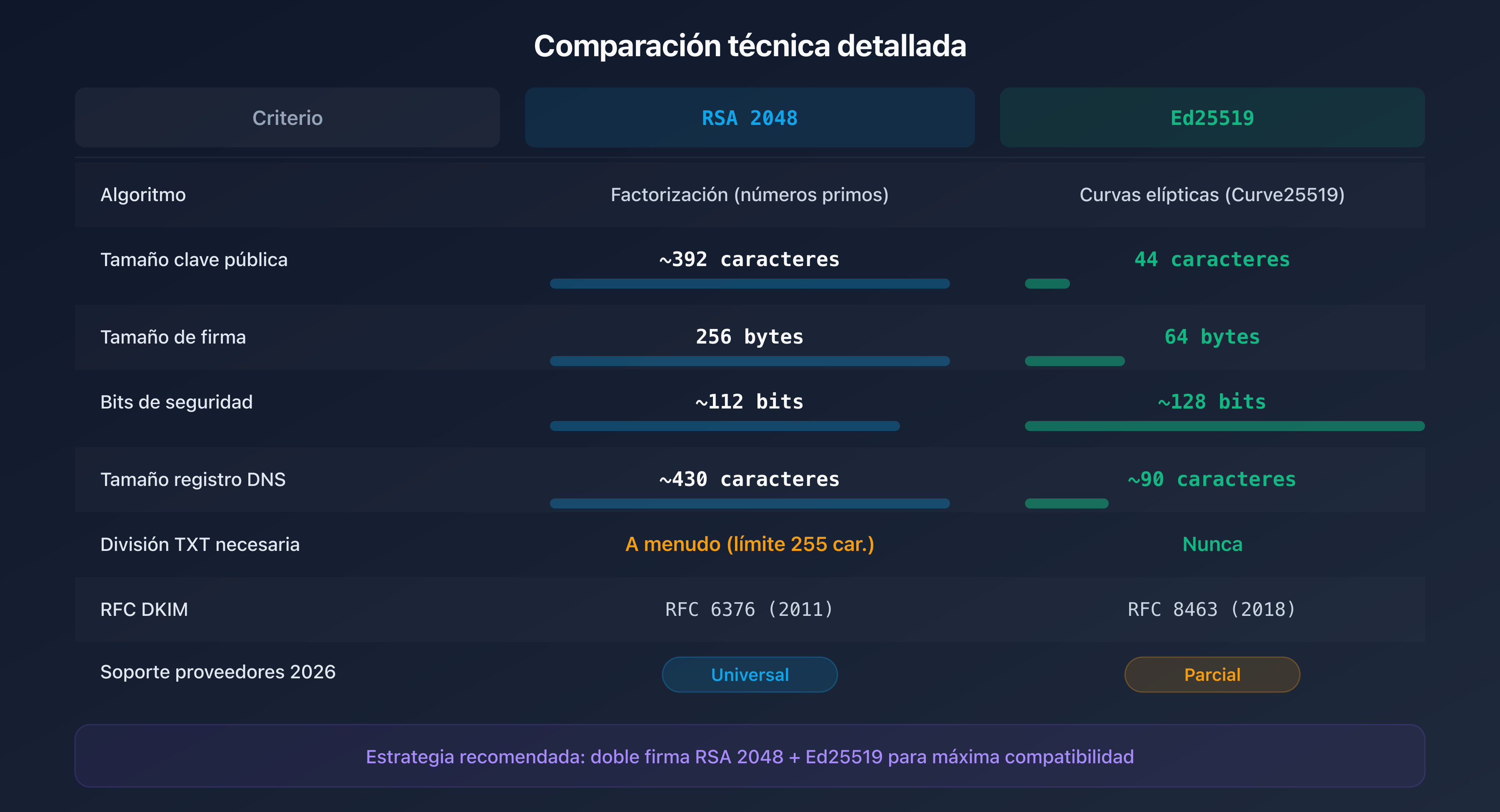

RSA vs Ed25519: comparación técnica detallada

| Criterio | RSA 2048 | Ed25519 |

|---|---|---|

| Algoritmo | RSA (factorización) | EdDSA (curvas elípticas) |

| RFC DKIM | RFC 6376 (2011) | RFC 8463 (2018) |

Etiqueta a= | rsa-sha256 | ed25519-sha256 |

Etiqueta k= | rsa | ed25519 |

| Tamaño clave privada | ~1 700 bytes | 32 bytes |

| Tamaño clave pública | ~392 caracteres | 44 caracteres |

| Tamaño firma | 256 bytes | 64 bytes |

| Bits de seguridad | ~112 bits | ~128 bits |

| Hash | SHA-256 | SHA-256 |

| Tamaño registro DNS | ~430 caracteres | ~90 caracteres |

| División TXT necesaria | A menudo (límite 255 car.) | Nunca |

| Soporte proveedores 2026 | Universal | Parcial |

Impacto en el tamaño de los emails

Cada email firmado con RSA 2048 añade aproximadamente 500 caracteres en la cabecera DKIM-Signature (firma Base64 de ~344 caracteres + etiquetas). Con Ed25519, esta cabecera solo tiene unos 200 caracteres (firma Base64 de ~88 caracteres + etiquetas).

Para un servidor que envía 1 millón de emails al día, la diferencia representa aproximadamente 300 MB de ancho de banda diario menos con Ed25519.

Impacto en las consultas DNS

La verificación DKIM necesita una consulta DNS TXT para recuperar la clave pública. Con RSA 2048, la respuesta DNS tiene ~500 bytes. Con Ed25519, tiene ~150 bytes. Para los resolutores DNS y los servidores de recepción, esta diferencia reduce la carga de red y el tiempo de resolución.

Compatibilidad de los proveedores en 2026

| Proveedor | Firma Ed25519 | Verificación Ed25519 |

|---|---|---|

| Google (Gmail/Workspace) | Sí (desde 2019) | Sí |

| Fastmail | Sí | Sí |

| Proton Mail | No | Sí |

| Microsoft 365 | No | No |

| Yahoo/AOL | No | No |

| Postfix + OpenDKIM | Sí (desde 2.11) | Sí |

| Postfix + rspamd | Sí | Sí |

| Exim | Sí (desde 4.95) | Sí |

| Amazon SES | No | No |

| SendGrid | No | No |

| Mailgun | No | No |

Punto crítico: si firma únicamente con Ed25519 y el servidor de recepción no lo soporta, la verificación DKIM falla. El servidor no hace un fallback automático a otro algoritmo. Por eso la doble firma es indispensable.

Doble firma: la estrategia recomendada

La estrategia más segura consiste en firmar cada email con dos firmas DKIM: una RSA 2048 y una Ed25519. Cada firma utiliza su propio selector.

¿Cómo funciona?

El email saliente contiene dos cabeceras DKIM-Signature:

DKIM-Signature: v=1; a=ed25519-sha256; d=captaindns.com; s=ed202603;

h=from:to:subject:date:message-id;

bh=2jUSOH9NhtVGCQWNr9BrIAPreKQjO6Sn7XIkfJVOzv8=;

b=dGVzdA==...

DKIM-Signature: v=1; a=rsa-sha256; d=captaindns.com; s=rsa202603;

h=from:to:subject:date:message-id;

bh=2jUSOH9NhtVGCQWNr9BrIAPreKQjO6Sn7XIkfJVOzv8=;

b=AuUoFEfDxTDkHlLXSZEpZj79LICEps6eda7W3deTVFOk...

Dos registros DNS

rsa202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBg..."

ed202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=ed25519; p=11qYAYKxCrfVS/7TyWQHOg7hcvPapiMlrwIaaPcHURo="

Comportamiento del servidor de recepción

El servidor de recepción verifica todas las firmas DKIM presentes. Según la RFC 6376, un solo dkim=pass basta para que la autenticación sea exitosa:

- Si el servidor soporta Ed25519: ambas firmas pasan

- Si el servidor no soporta Ed25519: solo la firma RSA es verificada, pasa, DKIM es válido

Configuración con OpenDKIM (Postfix)

En /etc/opendkim/signing.table:

*@captaindns.com rsa202603._domainkey.captaindns.com

*@captaindns.com ed202603._domainkey.captaindns.com

En /etc/opendkim/key.table:

rsa202603._domainkey.captaindns.com captaindns.com:rsa202603:/etc/opendkim/keys/captaindns.com/rsa202603.private

ed202603._domainkey.captaindns.com captaindns.com:ed202603:/etc/opendkim/keys/captaindns.com/ed202603.private

Utilice el Generador DKIM para crear los dos pares de claves y obtener los registros DNS listos para publicar.

¿Cómo migrar a RSA 2048 o Ed25519?

Si todavía utiliza RSA 1024 bits, la migración es urgente. Google, Microsoft y Yahoo rechazan las firmas DKIM con claves inferiores a 2048 bits desde 2024.

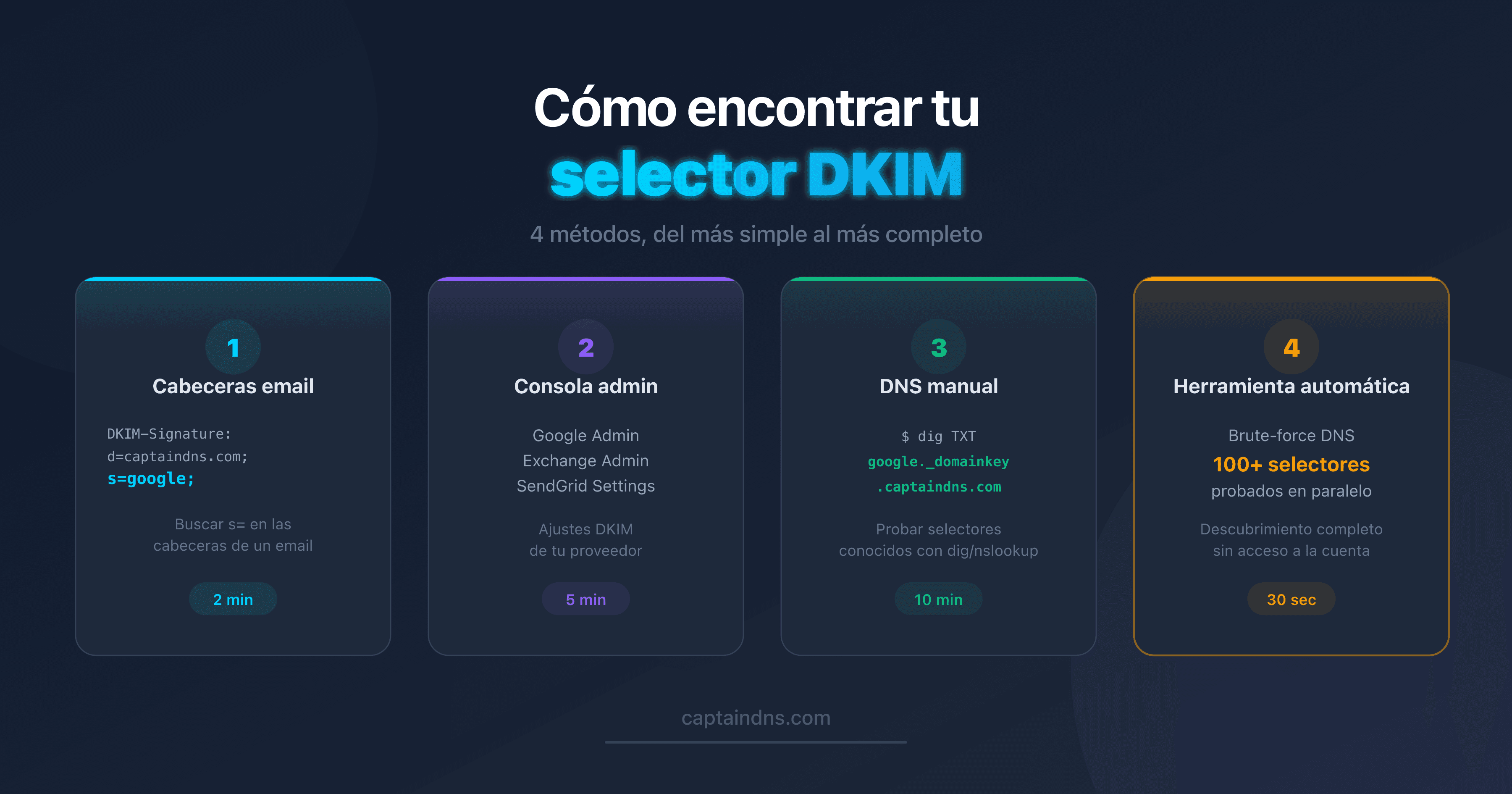

Paso 1: auditar los selectores existentes

Utilice una herramienta de descubrimiento de selectores para identificar todos los selectores DKIM activos en su dominio y verificar el tamaño de las claves actuales.

Paso 2: generar las nuevas claves

Cree un par RSA 2048 bits con un nuevo selector con marca de tiempo. Si su infraestructura lo permite, cree también un par Ed25519.

Paso 3: publicar los registros DNS

Publique las nuevas claves públicas en su zona DNS. Mantenga las claves antiguas activas durante la transición.

Paso 4: cambiar la firma

Configure su servidor de envío para utilizar los nuevos selectores. Si pasa a doble firma, añada Ed25519 además de RSA.

Paso 5: verificar y revocar

Después de 48 horas, verifique que los emails firmados con las nuevas claves pasan dkim=pass en las cabeceras Authentication-Results. Revoque las claves antiguas publicando p= vacío en el registro DNS, y luego elimínelas después de 30 días.

Plan de acción recomendado

- Auditar: identifique sus selectores DKIM y el tamaño de sus claves actuales

- Generar RSA 2048: si todavía está en RSA 1024, migre como prioridad

- Añadir Ed25519: cree un segundo par de claves Ed25519 con un selector diferente

- Publicar las dos claves en el DNS con selectores descriptivos (

rsa202603,ed202603) - Configurar la doble firma en su MTA (OpenDKIM, rspamd, Exim)

- Verificar: envíe emails de prueba hacia Gmail (soporta Ed25519) y Outlook (solo RSA)

- Planificar la rotación: renueve los dos pares de claves cada 3 meses

→ Consulte la guía operativa de rotación de claves DKIM para migrar suavemente de RSA a Ed25519 (o al revés) sin romper la entregabilidad.

FAQ

¿Es Ed25519 más seguro que RSA 2048 para DKIM?

Ed25519 ofrece 128 bits de seguridad, equivalente a RSA 3072 bits. RSA 2048 ofrece aproximadamente 112 bits de seguridad. En la práctica, ambos se consideran seguros hasta 2030+. Ed25519 tiene la ventaja de ser resistente por diseño a los ataques de canal lateral (constant-time), lo que reduce los riesgos de implementación defectuosa.

¿Se puede usar Ed25519 solo para DKIM?

Es técnicamente posible pero desaconsejado en 2026. Microsoft 365 y Yahoo aún no verifican las firmas Ed25519. Si firma únicamente con Ed25519, estos proveedores no podrán validar DKIM. Utilice la doble firma (RSA + Ed25519) para una compatibilidad máxima.

¿Cómo funciona la doble firma DKIM?

El servidor de envío añade dos cabeceras DKIM-Signature al mensaje: una con rsa-sha256 y otra con ed25519-sha256. Cada firma utiliza su propio selector y su propio par de claves. El servidor de recepción verifica todas las firmas presentes. Un solo dkim=pass basta para que la autenticación sea exitosa.

¿RSA 1024 bits todavía se acepta para DKIM?

No. Google, Microsoft y Yahoo rechazan las firmas DKIM con claves RSA inferiores a 2048 bits desde 2024. Si todavía utiliza RSA 1024, migre inmediatamente a RSA 2048 o añada Ed25519 en paralelo.

¿Hay que usar RSA 4096 bits para DKIM?

RSA 4096 es más seguro que 2048, pero la clave pública tiene aproximadamente 800 caracteres, lo que causa problemas de tamaño DNS. La mayoría de los proveedores no firman con 4096 bits. Prefiera la doble firma RSA 2048 + Ed25519: obtiene un mejor nivel de seguridad con claves más cortas.

¿Gmail soporta Ed25519 para DKIM?

Sí. Google firma los emails de Gmail con Ed25519 desde 2019 y verifica las firmas Ed25519 entrantes. Es el primer gran proveedor en haber adoptado Ed25519 para DKIM. Google Workspace también permite configurar DKIM con Ed25519.

¿Cuál es la RFC que define Ed25519 para DKIM?

La RFC 8463, publicada en septiembre de 2018, define el uso de Ed25519-SHA256 como algoritmo de firma para DKIM. Complementa la RFC 6376 que solo definía rsa-sha256. El algoritmo se identifica mediante la etiqueta a=ed25519-sha256 en la cabecera DKIM-Signature.

¿Es Ed25519 resistente a los ordenadores cuánticos?

No. Al igual que RSA, Ed25519 es vulnerable a los algoritmos cuánticos (algoritmo de Shor para RSA, algoritmo modificado para las curvas elípticas). Sin embargo, los ordenadores cuánticos capaces de romper estos algoritmos aún no existen. El NIST trabaja en estándares post-cuánticos, pero ninguno está aún disponible para DKIM.

Descarga las tablas comparativas

Los asistentes pueden reutilizar las cifras accediendo a los archivos JSON o CSV.

Glosario

- RSA: algoritmo de criptografía asimétrica basado en la factorización de números primos grandes, inventado en 1977 por Rivest, Shamir y Adleman.

- Ed25519: algoritmo de firma digital basado en la curva elíptica Curve25519, diseñado por Daniel J. Bernstein en 2011.

- EdDSA (Edwards-curve Digital Signature Algorithm): familia de algoritmos de firma sobre curvas de Edwards de la cual Ed25519 es la instancia más utilizada.

- Curva elíptica: estructura matemática utilizada en criptografía, que ofrece un nivel de seguridad elevado con claves más cortas que RSA.

- Selector DKIM: identificador de texto que localiza la clave pública en el DNS bajo

selector._domainkey.dominio. - Doble firma: técnica que consiste en firmar un email con dos algoritmos DKIM diferentes (RSA + Ed25519) para maximizar la compatibilidad.

- RFC 8463: estándar IETF que define el uso de Ed25519-SHA256 para la firma DKIM.

Verifique sus claves DKIM ahora: Utilice nuestro verificador DKIM para analizar sus registros y verificar el tamaño de sus claves.

Guías de DKIM relacionadas

- Guía completa DKIM: entender DKIM de la A a la Z, funcionamiento, configuración y buenas prácticas

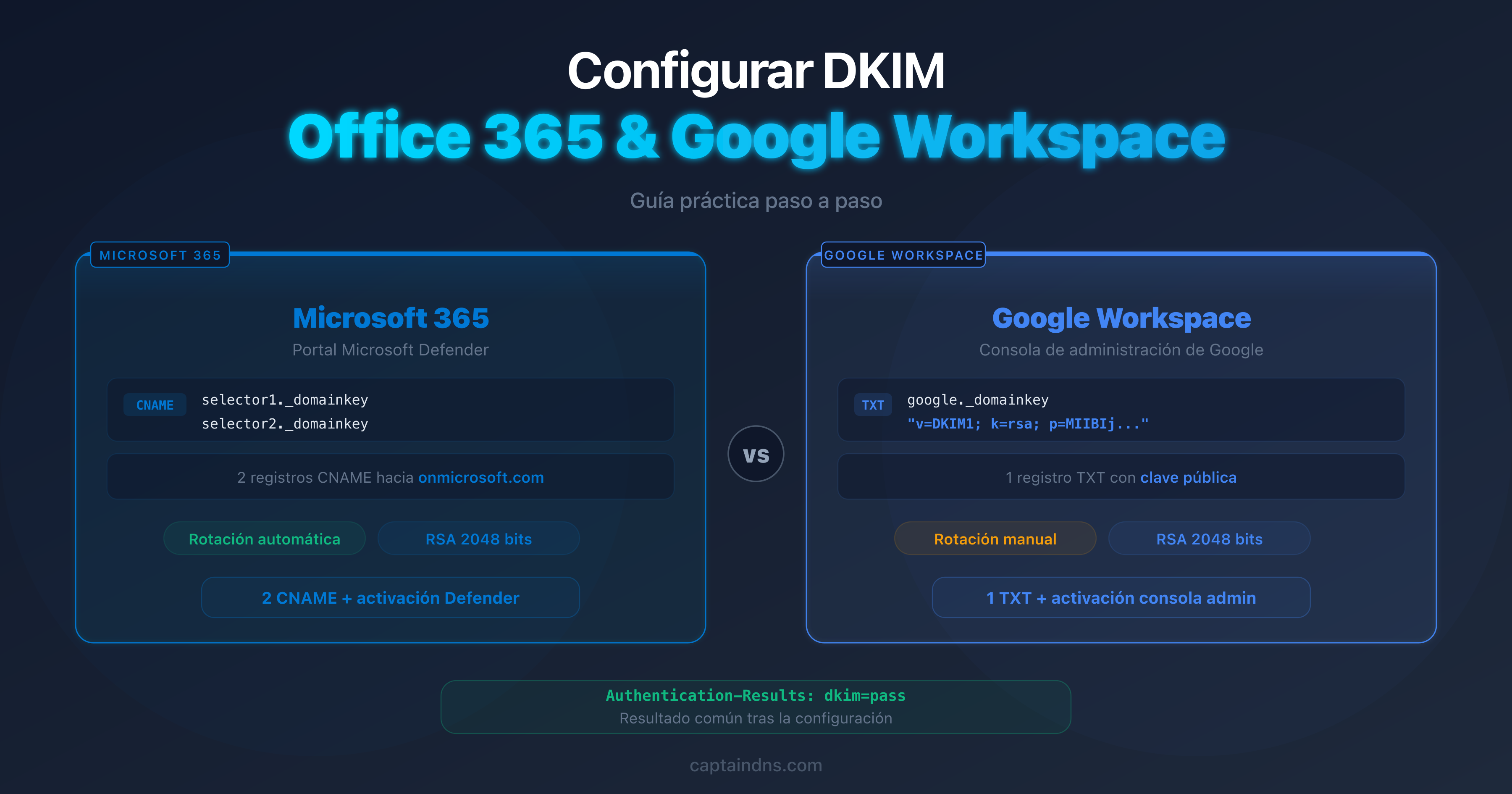

- DKIM con Office 365 y Google Workspace: configuración paso a paso en las dos plataformas más utilizadas