Guía completa DKIM: entender y configurar la autenticación de email

Por CaptainDNS

Publicado el 5 de marzo de 2026

Actualizado el 19 de mayo de 2026

- DKIM firma cada email con una clave privada; el servidor de recepción verifica la firma gracias a la clave pública publicada en el DNS

- Sin DKIM, tus emails pueden acabar en spam: Google y Yahoo lo exigen desde febrero de 2024

- RSA 2048 bits es el estándar actual; Ed25519 es más rápido pero aún no es universal

- DKIM solo no basta: hay que combinarlo con SPF (autorización de envío) y DMARC (política de alineamiento)

- Rotación de claves recomendada cada 3 meses para limitar los riesgos de compromiso

Tus emails acaban en spam aunque tu contenido sea legítimo. El problema no es necesariamente el contenido: es la autenticación. Los servidores de recepción (Gmail, Outlook, Yahoo) verifican que cada mensaje proviene realmente del dominio que aparece en el campo From:. Sin prueba, dudan.

DKIM (DomainKeys Identified Mail) aporta esa prueba. Es un protocolo definido por la RFC 6376 que añade una firma criptográfica a cada email saliente. El servidor de recepción verifica esta firma a través del DNS. Si es válida, el mensaje queda autenticado. Si no, corre el riesgo de ser rechazado o clasificado como spam.

Esta guía te explica DKIM de la A a la Z: cómo funciona, cómo configurarlo, por qué es indispensable y cómo integrarlo con SPF y DMARC para una autenticación completa.

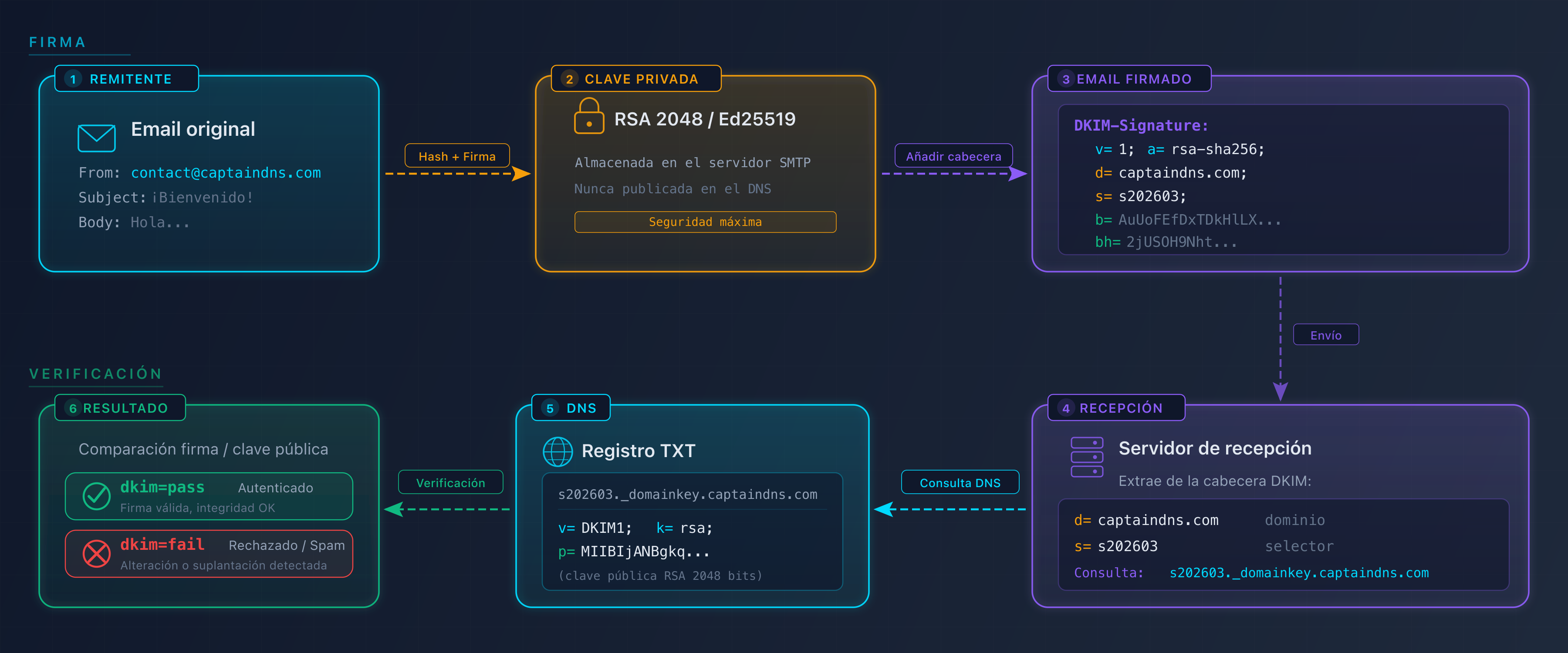

¿Cómo funciona DKIM?

DKIM se basa en la criptografía asimétrica. Se utilizan dos claves:

- Clave privada: almacenada en el servidor de envío, firma cada email saliente

- Clave pública: publicada en el DNS, permite a cualquier servidor verificar la firma

El ciclo de firma y verificación

El proceso se desarrolla en cuatro etapas:

- El remitente envía un email desde

captaindns.com - El servidor de envío firma el mensaje: calcula un hash de las cabeceras y del cuerpo (SHA-256), luego cifra ese hash con la clave privada. La firma se añade en la cabecera

DKIM-Signature - El servidor de recepción consulta el DNS: lee el selector (

s=) y el dominio (d=) en la cabecera, luego obtiene la clave pública en la direcciónselector._domainkey.captaindns.com - Verificación: el servidor recalcula el hash y lo compara con la firma descifrada. Si ambos coinciden, el email queda autenticado

Aquí tienes un ejemplo de cabecera DKIM-Signature:

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed;

d=captaindns.com; s=s202603; t=1741100000;

h=from:to:subject:date:message-id;

bh=2jUSOH9NhtVGCQWNr9BrIAPreKQjO6Sn7XIkfJVOzv8=;

b=AuUoFEfDxTDkHlLXSZEpZj79LICEps6eda7W3deTVFOk...

Las etiquetas clave de esta cabecera:

| Etiqueta | Función | Ejemplo |

|---|---|---|

d= | Dominio del remitente | captaindns.com |

s= | Selector (identificador de la clave) | s202603 |

a= | Algoritmo de firma | rsa-sha256 |

bh= | Hash del cuerpo del mensaje | 2jUSOH9Nht... |

b= | Firma criptográfica | AuUoFEfDxT... |

h= | Cabeceras firmadas | from:to:subject:date |

¿Por qué DKIM es indispensable en 2026?

Exigencias de los grandes proveedores

Desde febrero de 2024, Google y Yahoo exigen DKIM para los remitentes de más de 5 000 emails al día. Microsoft siguió en mayo de 2025. Sin DKIM:

- Los emails se clasifican más a menudo como spam

- La tasa de entregabilidad cae

- Los informes DMARC señalan fallos de autenticación

Lo que DKIM protege

| Amenaza | Protección DKIM |

|---|---|

| Modificación del contenido en tránsito | La firma se invalida si el mensaje es alterado |

| Suplantación del dominio de envío | Combinado con DMARC, impide el spoofing |

| Repudio | Prueba criptográfica de que el dominio autorizó el envío |

Impacto en la reputación

Los proveedores de correo construyen un score de reputación por dominio. Cada email autenticado por DKIM refuerza ese score. Cada fallo lo degrada. Un dominio con DKIM correctamente configurado tiene una mejor tasa de entrega en bandeja de entrada que un dominio sin DKIM.

¿Cómo configurar DKIM en 4 pasos?

Paso 1: generar un par de claves

Crea un par de claves RSA 2048 bits o Ed25519. Elige un selector descriptivo (ej: s202603 para marzo de 2026).

Utiliza el Generador DKIM para crear tu par de claves y obtener el registro DNS listo para publicar.

Paso 2: publicar el registro DNS

Añade un registro TXT en tu zona DNS:

s202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOC..."

Las etiquetas obligatorias:

v=DKIM1: versión del protocolop=: clave pública codificada en Base64

Las etiquetas opcionales útiles:

k=rsaok=ed25519: algoritmo de la clavet=y: modo test (durante el despliegue inicial)t=s: modo estricto (el dominiod=debe corresponder exactamente alFrom:)

Paso 3: activar la firma en el servidor de envío

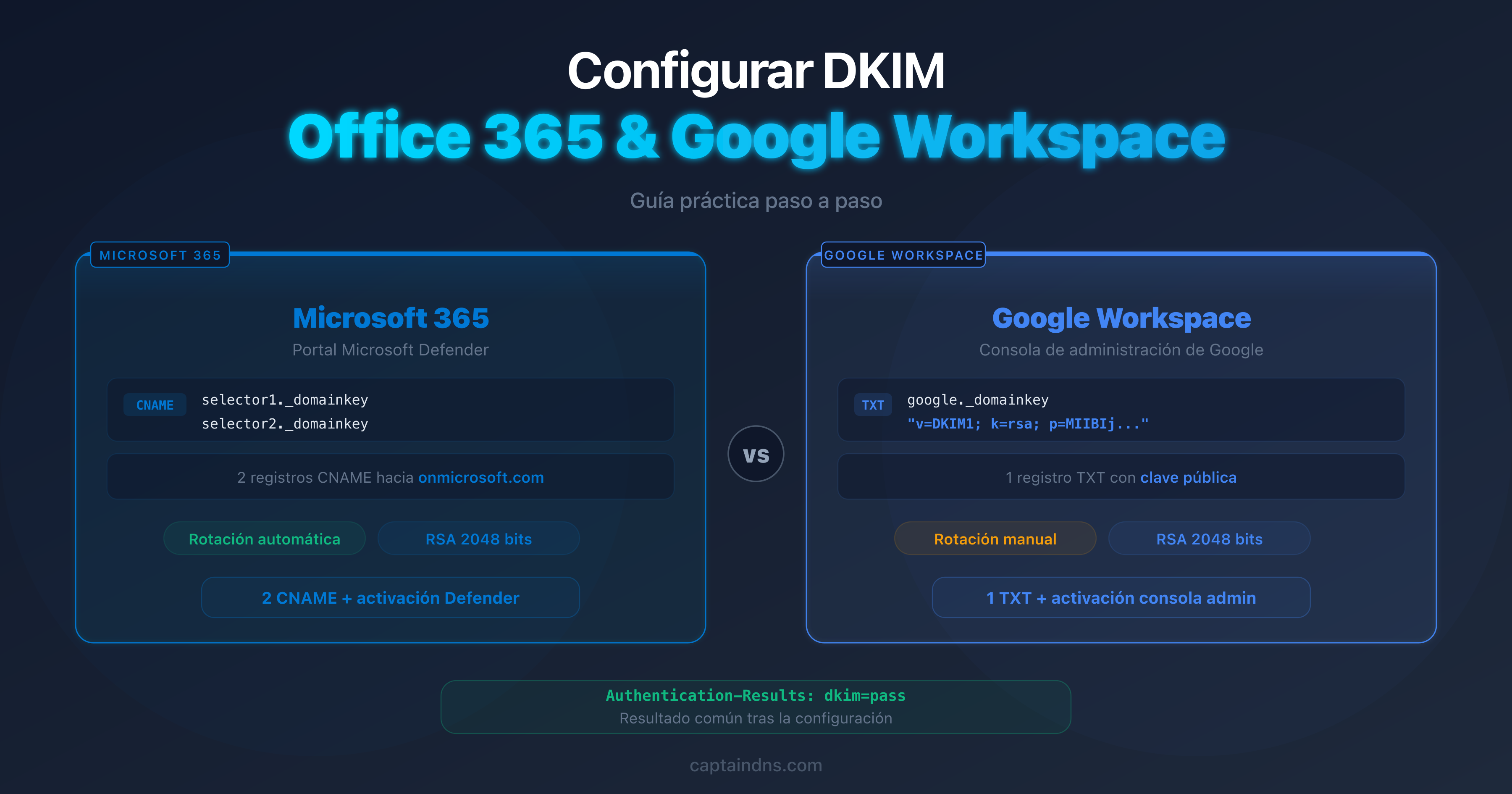

La configuración depende de tu proveedor:

| Proveedor | Método |

|---|---|

| Google Workspace | Consola de administración > Apps > Gmail > Autenticar correos |

| Microsoft 365 | Defender > Directivas > DKIM |

| Servidor dedicado (Postfix) | Configuración OpenDKIM con selector y clave privada |

| Servicio transaccional (SendGrid, Mailgun) | Interfaz web, añadir el CNAME en el DNS |

Paso 4: verificar el funcionamiento

Después de la propagación DNS (hasta 48 horas):

- Envía un email de prueba

- Verifica la cabecera

Authentication-Resultsen el email recibido: buscadkim=pass - Utiliza un verificador DKIM para analizar tu registro DNS

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=s202603

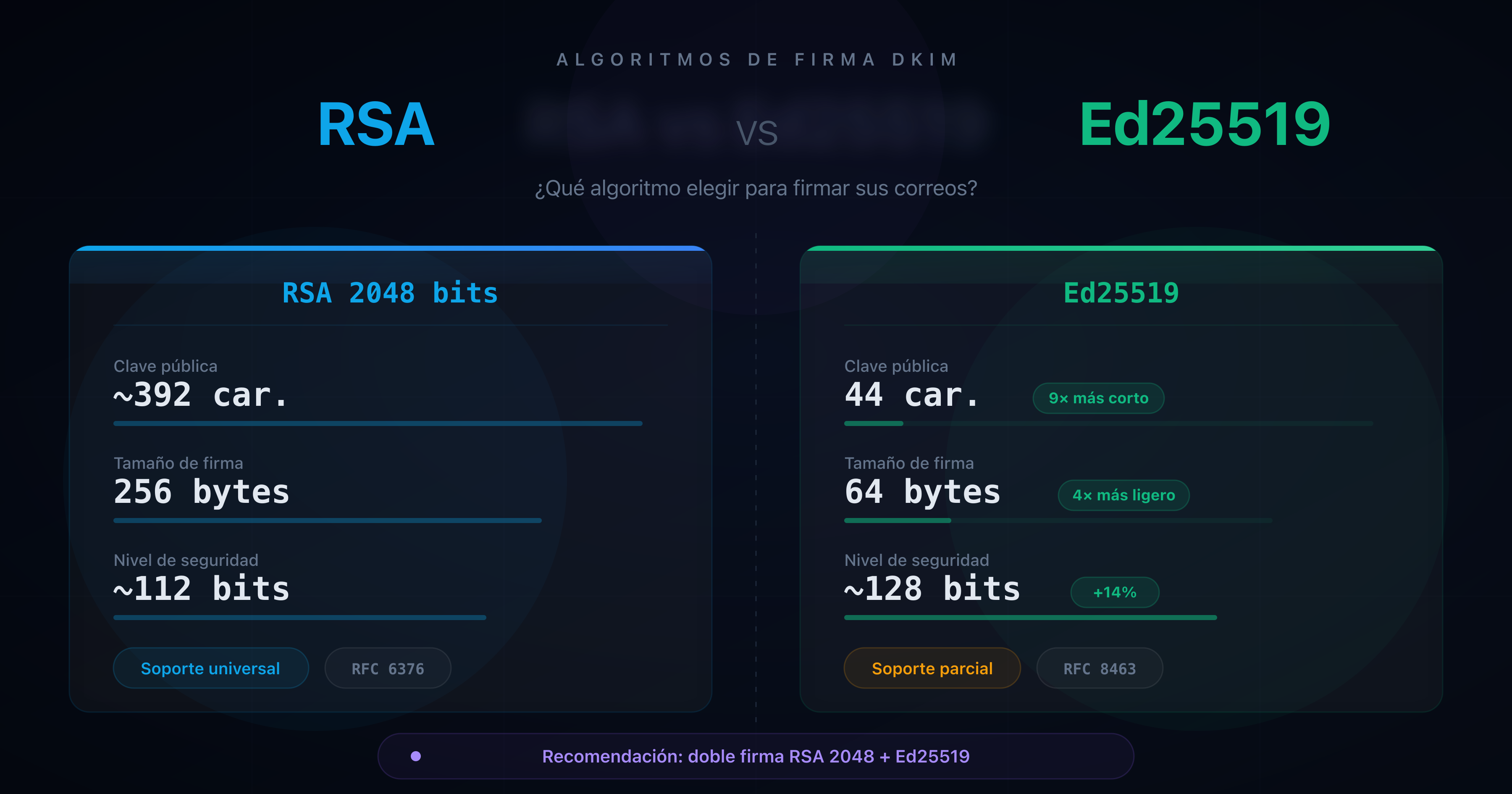

RSA vs Ed25519: ¿qué algoritmo elegir?

| Criterio | RSA 2048 | Ed25519 |

|---|---|---|

| Tamaño de la clave pública | ~392 caracteres | ~44 caracteres |

| Tamaño de la firma | 256 bytes | 64 bytes |

| Rendimiento de verificación | Rápido | Muy rápido |

| Soporte de proveedores | Universal | Parcial (Google, Fastmail) |

| Seguridad | Sólida (2030+) | Muy sólida |

Recomendación: utiliza RSA 2048 como estándar. Si tu infraestructura lo permite, añade una segunda firma Ed25519 en paralelo. Los servidores que no soportan Ed25519 utilizarán la firma RSA.

No uses más RSA 1024 bits. Google, Microsoft y Yahoo rechazan las claves inferiores a 2048 bits desde 2024.

DKIM, SPF y DMARC: el trío de la autenticación de email

DKIM no funciona solo. Forma parte de un ecosistema de tres protocolos complementarios:

| Protocolo | Función | Lo que verifica |

|---|---|---|

| SPF | Autorización de envío | La IP del servidor está autorizada a enviar para este dominio |

| DKIM | Integridad del mensaje | El contenido no ha sido modificado en tránsito |

| DMARC | Política de alineamiento | El dominio del From: corresponde a los dominios SPF/DKIM |

¿Cómo funcionan juntos?

- SPF verifica que el servidor de envío está autorizado (a través del registro SPF del dominio)

- DKIM verifica que el mensaje no ha sido alterado (a través de la firma criptográfica)

- DMARC verifica que el dominio del

From:está alineado con al menos uno de los dos (SPF o DKIM)

Para que un email pase DMARC, es necesario que SPF o DKIM sea válido Y esté alineado. No es obligatorio que ambos lo sean al mismo tiempo, pero configurar los dos maximiza la fiabilidad.

El alineamiento DKIM con DMARC

DMARC verifica que el dominio d= de la firma DKIM corresponde al dominio del From::

- Relaxed (por defecto): se acepta un subdominio (

d=mail.captaindns.comparaFrom: contact@captaindns.com) - Strict: se requiere correspondencia exacta (

d=captaindns.comobligatorio paraFrom: contact@captaindns.com)

Cobertura DKIM por subdominio

DKIM no firma mágicamente todos los subdominios de golpe. Cada subdominio activo que envía correo necesita su propio registro DKIM publicado en selector._domainkey.<subdominio>. Publicar la clave únicamente en el dominio apex deja a los subdominios emisores sin firma válida, y sus mensajes fallan la verificación en Gmail, Outlook y Yahoo.

Por qué cada subdominio cuenta

En una organización típica, varios subdominios envían desde plataformas diferentes:

mail.captaindns.comsale de un servidor Postfix internotransactional.captaindns.compasa por SendGridnews.captaindns.compasa por Mailchimp

Cada plataforma firma los mensajes que emite con su propio selector (s1, mte1, k1, etc.). El servidor de recepción lee la cabecera DKIM-Signature y consulta el DNS en la ubicación exacta selector._domainkey.<dominio d=>. Si la clave no está publicada en el subdominio emisor, la consulta DNS devuelve NXDOMAIN y la firma DKIM falla, aunque la clave exista en el dominio apex.

Dónde publicar cada clave

El registro TXT siempre se publica en el subdominio emisor, nunca en el dominio apex para firmar en su nombre.

| Subdominio emisor | Selector | Registro DNS |

|---|---|---|

mail.captaindns.com | s202605 | s202605._domainkey.mail.captaindns.com TXT "v=DKIM1; k=rsa; p=..." |

transactional.captaindns.com | mte1 | mte1._domainkey.transactional.captaindns.com CNAME mte1.dkim.sendgrid.net |

news.captaindns.com | k1 | k1._domainkey.news.captaindns.com CNAME k1.dkim.mcsv.net |

Los proveedores transaccionales (SendGrid, Mailchimp, Mailgun) suelen pedir un CNAME en lugar de un TXT directo: ellos gestionan la rotación por ti, pero el registro sigue publicado en el subdominio emisor.

Interacción con DMARC y la flag t=s

El alineamiento DMARC compara el dominio del From: con el dominio d= de la firma DKIM. Dos niveles:

- En alineamiento relaxed (

adkim=r, valor por defecto), una firmad=mail.captaindns.comalinea unFrom: contact@captaindns.com. Cualquier subdominio del dominio organizativo sirve. - En alineamiento strict (

adkim=s), solo una firmad=captaindns.comalinea unFrom: contact@captaindns.com.

Del lado DKIM, la flag t=s publicada en la clave prohíbe además que la firma cubra subdominios de d=. Combinada con adkim=s, obtienes un alineamiento estricto en ambos lados.

Recomendación: publica un registro DKIM en cada subdominio emisor, aunque tu política DMARC se quede en alineamiento relaxed. Ganas legibilidad (cada subdominio muestra su propio ciclo de rotación), seguridad (un compromiso queda limitado a un solo servicio) y flexibilidad (puedes pasar a adkim=s más tarde sin romper la entregabilidad).

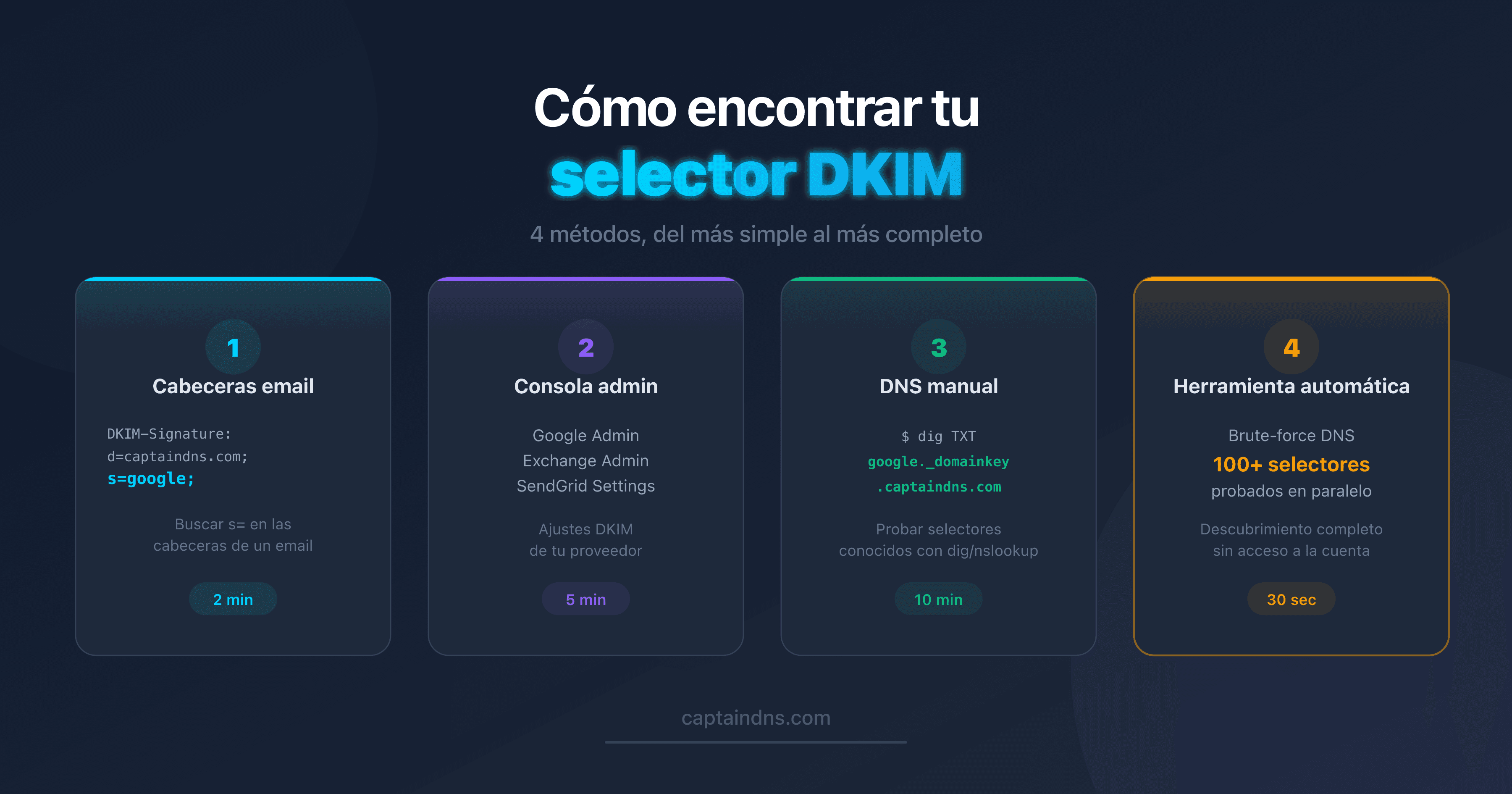

→ Verifica cada uno de tus selectores con el DKIM Record Check.

Buenas prácticas DKIM

Tamaño de clave

Utiliza como mínimo RSA 2048 bits. Las claves de 1024 bits se consideran débiles y pueden provocar penalizaciones de entregabilidad.

Rotación de claves

Cambia tus claves DKIM cada 3 meses:

- Generar un nuevo par con un nuevo selector

- Publicar la nueva clave en el DNS

- Esperar la propagación (24-48 h)

- Cambiar el servidor de envío al nuevo selector

- Revocar la clave antigua (publicar

p=vacío) - Eliminar el registro antiguo después de 30 días

→ Para un runbook completo con cronograma de D+0 a D+30, scripts openssl y gestión KMS, consulta la guía operativa de rotación de claves DKIM.

Cabeceras a firmar

Firma como mínimo: From, To, Subject, Date, Message-ID, MIME-Version, Content-Type. La cabecera From es obligatoria para el alineamiento DMARC.

Modo test

Utiliza t=y en el registro DNS durante el despliegue. Los servidores de recepción no penalizarán los fallos DKIM en modo test. Retira t=y en cuanto todo funcione.

Plan de acción recomendado

- Verificar lo existente: analiza tus selectores DKIM actuales con una herramienta de descubrimiento

- Generar claves RSA 2048: crea un par de claves con un selector con marca de tiempo

- Publicar en el DNS: añade el registro TXT y espera la propagación

- Activar la firma: configura tu servidor o proveedor de email

- Verificar: envía un email de prueba y comprueba

dkim=passen las cabeceras - Configurar DMARC: publica un registro DMARC con

adkim=rpara empezar - Planificar la rotación: añade un recordatorio trimestral para renovar las claves

FAQ

¿Qué es DKIM?

DKIM (DomainKeys Identified Mail) es un protocolo de autenticación de email definido por la RFC 6376. Permite al servidor de envío firmar criptográficamente cada email con una clave privada. El servidor de recepción verifica la firma gracias a la clave pública publicada en el DNS del dominio remitente. Si la firma es válida, el email queda autenticado.

¿Cómo funciona la firma DKIM?

El servidor de envío calcula un hash SHA-256 de las cabeceras seleccionadas y del cuerpo del mensaje, luego firma ese hash con su clave privada RSA o Ed25519. La firma se añade en la cabecera DKIM-Signature del mensaje. El servidor de recepción obtiene la clave pública mediante una consulta DNS TXT y verifica que la firma corresponde al contenido recibido.

¿Por qué DKIM es importante para la entregabilidad?

Desde febrero de 2024, Google y Yahoo exigen DKIM para los remitentes de más de 5 000 emails al día. Sin DKIM, tus emails corren el riesgo de ser clasificados como spam. DKIM también refuerza el score de reputación de tu dominio: cada email autenticado mejora tu tasa de entrega en bandeja de entrada.

¿Cuál es la diferencia entre DKIM, SPF y DMARC?

SPF verifica que el servidor de envío está autorizado a enviar para el dominio. DKIM verifica que el contenido del mensaje no ha sido modificado en tránsito. DMARC verifica que el dominio del campo From corresponde a los dominios SPF y DKIM (alineamiento). Los tres protocolos son complementarios y deben configurarse juntos.

¿Cómo configurar DKIM en mi dominio?

Cuatro pasos: 1) Generar un par de claves RSA 2048 bits con un selector. 2) Publicar la clave pública en el DNS como registro TXT. 3) Configurar el servidor de envío para firmar los emails con la clave privada. 4) Verificar que los emails salientes llevan dkim=pass en las cabeceras de autenticación.

¿RSA o Ed25519: qué algoritmo DKIM elegir?

RSA 2048 bits es el estándar actual, soportado por todos los proveedores. Ed25519 produce firmas más cortas y es más rápido, pero solo lo soportan algunos proveedores como Google y Fastmail. El mejor enfoque es usar RSA 2048 como base y añadir una segunda firma Ed25519 en paralelo.

¿Con qué frecuencia hay que cambiar las claves DKIM?

Google recomienda una rotación trimestral (cada 3 meses). El procedimiento consiste en generar un nuevo par de claves con un nuevo selector, publicar la nueva clave en el DNS, cambiar el servidor de envío y luego revocar la clave antigua vaciando la etiqueta p= del registro DNS.

¿DKIM sigue usándose en 2026?

DKIM no solo sigue usándose, sino que se ha vuelto obligatorio. Google, Yahoo y Microsoft exigen DKIM para los remitentes de volumen. El protocolo se mantiene y evoluciona: la RFC 8463 añadió el soporte Ed25519, y el grupo de trabajo IETF trabaja en DKIMv2 para reforzar aún más la seguridad.

Glosario

- DKIM (DomainKeys Identified Mail): protocolo de autenticación de email mediante firma criptográfica, que verifica la integridad y el origen de los mensajes.

- Selector: identificador de texto (ej:

s202603) que forma la dirección DNS de la clave pública DKIM (selector._domainkey.dominio). - Clave pública: parte del par criptográfico publicada en el DNS, utilizada por los servidores de recepción para verificar las firmas.

- Clave privada: parte secreta del par criptográfico, almacenada en el servidor de envío, utilizada para firmar los emails.

- SPF (Sender Policy Framework): protocolo que autoriza a servidores específicos a enviar emails para un dominio.

- DMARC (Domain-based Message Authentication, Reporting and Conformance): protocolo que verifica el alineamiento entre el dominio del From y los dominios SPF/DKIM.

- Alineamiento: correspondencia entre el dominio del campo From y el dominio utilizado por SPF o DKIM, verificada por DMARC.

Guías de DKIM relacionadas

- DKIM con Office 365 y Google Workspace: configuración paso a paso de DKIM en las dos plataformas más utilizadas

- RSA vs Ed25519 para DKIM: comparación técnica de los algoritmos de firma DKIM, compatibilidad y estrategia de doble firma

- Validar DKIM en tu CI/CD: cómo bloquear un registro DKIM roto antes del merge con GitHub Actions, GitLab CI y Terraform