Configurar DKIM en Office 365 y Google Workspace: la guía práctica

Por CaptainDNS

Publicado el 5 de marzo de 2026

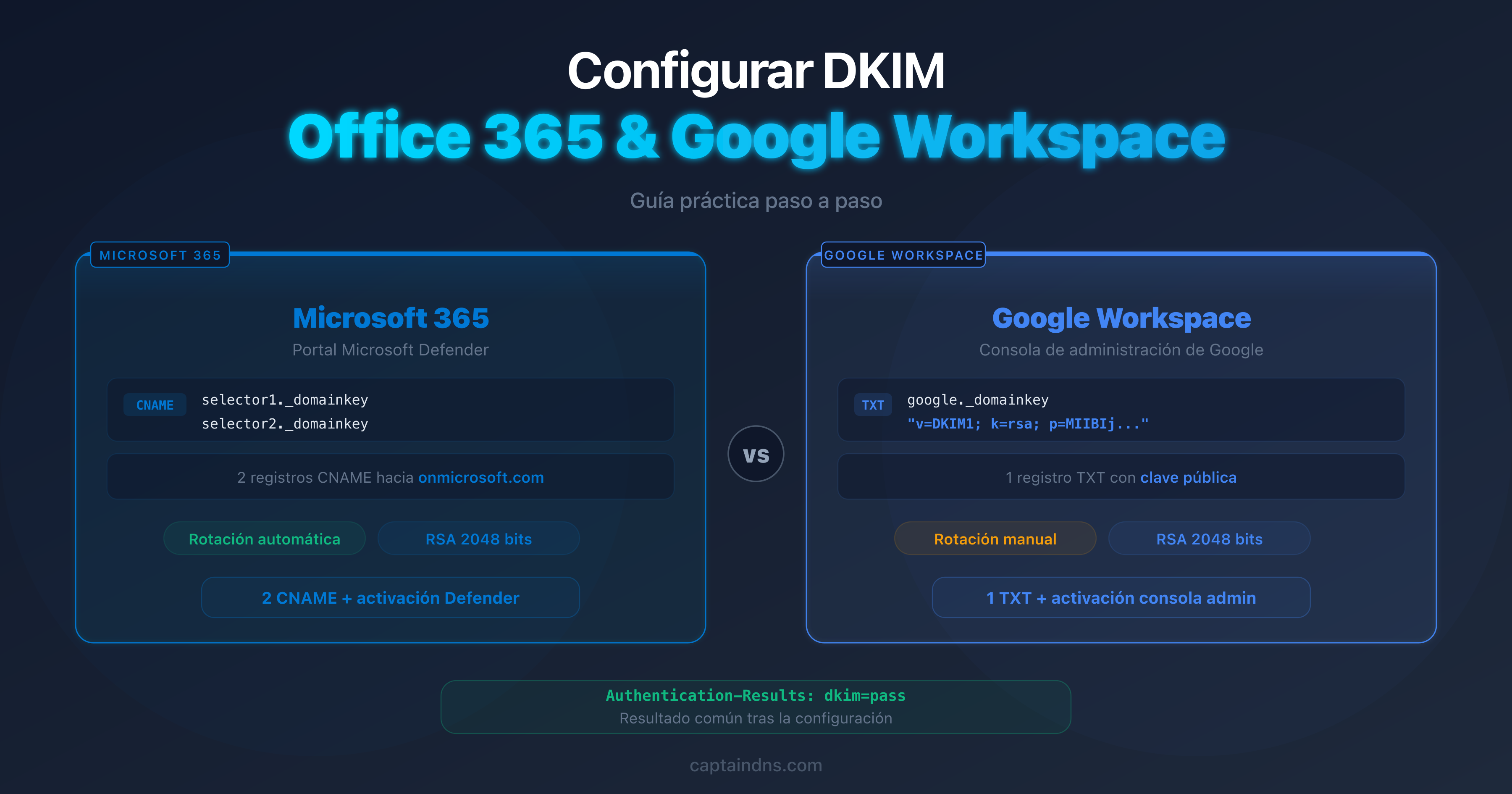

- Microsoft 365: DKIM se activa desde el portal Defender con dos registros CNAME por dominio

- Google Workspace: DKIM se configura desde la Consola de administración con un registro TXT único

- Ambas plataformas utilizan RSA 2048 bits por defecto, suficiente para una autenticación sólida

- La propagación DNS tarda entre 15 minutos y 48 horas según su proveedor DNS

- DKIM solo no basta: combínelo con SPF y DMARC para una autenticación completa

Su empresa utiliza Microsoft 365 o Google Workspace para sus emails. Quizá ya ha configurado SPF, pero sus informes DMARC muestran fallos de autenticación DKIM. El problema: DKIM no está activado por defecto en estas plataformas.

Desde febrero de 2024, Google y Yahoo exigen DKIM para los remitentes de gran volumen. Microsoft siguió el ejemplo en mayo de 2025. Sin DKIM, sus emails corren el riesgo de acabar en la carpeta de spam, incluso con un SPF correctamente configurado.

Esta guía le acompaña paso a paso para activar DKIM en Microsoft 365 y Google Workspace. Cada etapa se ilustra con los registros DNS exactos que debe publicar y las verificaciones que debe realizar.

DKIM en Microsoft 365: configuración completa

Requisitos previos

Antes de empezar, compruebe que dispone de:

- Un acceso de administrador al portal Microsoft Defender (security.microsoft.com)

- Un acceso a la zona DNS de su dominio

- Un dominio personalizado añadido a su tenant de Microsoft 365

Microsoft 365 firma por defecto los emails con el dominio onmicrosoft.com. Para firmar con su propio dominio, debe configurar DKIM manualmente.

Paso 1: acceder a los ajustes DKIM

- Conéctese al portal Microsoft Defender:

security.microsoft.com - Navegue a Directivas y reglas > Directivas de amenazas > Configuración de autenticación de correo electrónico

- Seleccione la pestaña DKIM

- Haga clic en su dominio personalizado (ej.:

captaindns.com)

Paso 2: publicar los registros CNAME

Microsoft utiliza un sistema de CNAME en lugar de registros TXT. Debe publicar dos CNAME en su zona DNS:

selector1._domainkey.captaindns.com CNAME selector1-captaindns-com._domainkey.captaindns.onmicrosoft.com

selector2._domainkey.captaindns.com CNAME selector2-captaindns-com._domainkey.captaindns.onmicrosoft.com

El formato del CNAME de destino sigue el esquema:

| Parámetro | Valor |

|---|---|

| Selector | selector1 y selector2 |

| Formato del host | selectorN._domainkey.captaindns.com |

| Formato del destino | selectorN-dominio-tld._domainkey.tenant.onmicrosoft.com |

| TTL | 3600 (1 hora) |

Los puntos en su nombre de dominio se reemplazan por guiones en el valor CNAME de destino. Por ejemplo, captaindns.com se convierte en captaindns-com.

Paso 3: activar la firma DKIM

- Vuelva al portal Microsoft Defender

- En la página DKIM de su dominio, cambie el interruptor a Activado

- Microsoft verifica automáticamente la presencia de los CNAME

- Si los CNAME aún no se han propagado, aparece un mensaje de error: espere la propagación e inténtelo de nuevo

Paso 4: verificar el funcionamiento

Envíe un email de prueba desde su dominio Microsoft 365 a una dirección Gmail. En el email recibido, muestre las cabeceras y busque:

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=selector1

Utilice un verificador DKIM para confirmar que su registro DNS es correcto.

DKIM en Google Workspace: configuración completa

Requisitos previos

- Un acceso de superadministrador a la Consola de administración de Google (

admin.google.com) - Un acceso a la zona DNS de su dominio

Google Workspace no firma los emails con su dominio por defecto. La firma utiliza el dominio de Google (*.gappssmtp.com) hasta que active DKIM manualmente.

Paso 1: generar la clave DKIM

- Conéctese a la Consola de administración:

admin.google.com - Navegue a Aplicaciones > Google Workspace > Gmail

- Haga clic en Autenticar el correo electrónico

- Seleccione su dominio

- Haga clic en Generar nuevo registro

- Elija la longitud de clave: 2048 bits (recomendado)

- Conserve el selector por defecto

googleo elija un selector personalizado

Paso 2: publicar el registro TXT

Google genera un registro TXT que debe publicar en su zona DNS:

google._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOC..."

| Parámetro | Valor |

|---|---|

| Host | google._domainkey (o selector._domainkey) |

| Tipo | TXT |

| Valor | Clave pública proporcionada por Google |

| TTL | 3600 (1 hora) |

Atención: algunos proveedores DNS limitan el tamaño de los registros TXT a 255 caracteres. Si su clave RSA 2048 se trunca, divídala en varias cadenas entre comillas.

Paso 3: activar la firma DKIM

- Vuelva a la Consola de administración de Google

- En la página de autenticación de email, haga clic en Iniciar autenticación

- Google verifica la presencia del registro DNS

- El estado cambia a Autenticación de correo electrónico activada

La firma DKIM se activa de inmediato. Todos los emails enviados desde Gmail llevarán la firma con su dominio.

Paso 4: verificar el funcionamiento

Envíe un email de prueba desde su cuenta Google Workspace a una dirección externa. Verifique las cabeceras:

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=google

Comparación Microsoft 365 vs Google Workspace

| Criterio | Microsoft 365 | Google Workspace |

|---|---|---|

| Tipo de registro DNS | 2 CNAME | 1 TXT |

| Selector por defecto | selector1, selector2 | google |

| Longitud de clave | 2048 bits (fija) | 1024 o 2048 bits (a elegir) |

| Rotación automática | Sí (mediante los dos selectores) | No (manual) |

| Plazo de activación | Tras propagación CNAME | Inmediato tras propagación TXT |

| Interfaz de configuración | Microsoft Defender | Consola de administración |

Microsoft 365 utiliza dos selectores para facilitar la rotación automática de claves. Cuando Microsoft renueva la clave, cambia del selector1 al selector2 sin intervención por su parte.

Google Workspace requiere una rotación manual: debe generar una nueva clave, actualizar el registro DNS y luego activar la nueva clave en la consola.

Resolución de errores comunes

Microsoft 365

| Error | Causa | Solución |

|---|---|---|

| CNAME no encontrado | CNAME aún no propagado o mal escrito | Verificar la ortografía y esperar 24-48 h |

dkim=fail en las cabeceras | DKIM desactivado en el portal | Activar el interruptor en Defender |

Firma con onmicrosoft.com | DKIM personalizado no configurado | Publicar los CNAME y activar DKIM |

| Error durante la activación | DNS no propagado | Esperar e intentar de nuevo tras 1-4 h |

Google Workspace

| Error | Causa | Solución |

|---|---|---|

| Registro TXT no encontrado | DNS aún no propagado | Esperar de 15 min a 48 h |

| Clave pública truncada | Límite de 255 caracteres del proveedor | Dividir en varias cadenas entre comillas |

dkim=fail a pesar de la activación | Registro antiguo en conflicto | Eliminar los registros DKIM anteriores |

Firma con gappssmtp.com | DKIM no activado para el dominio | Hacer clic en Iniciar autenticación |

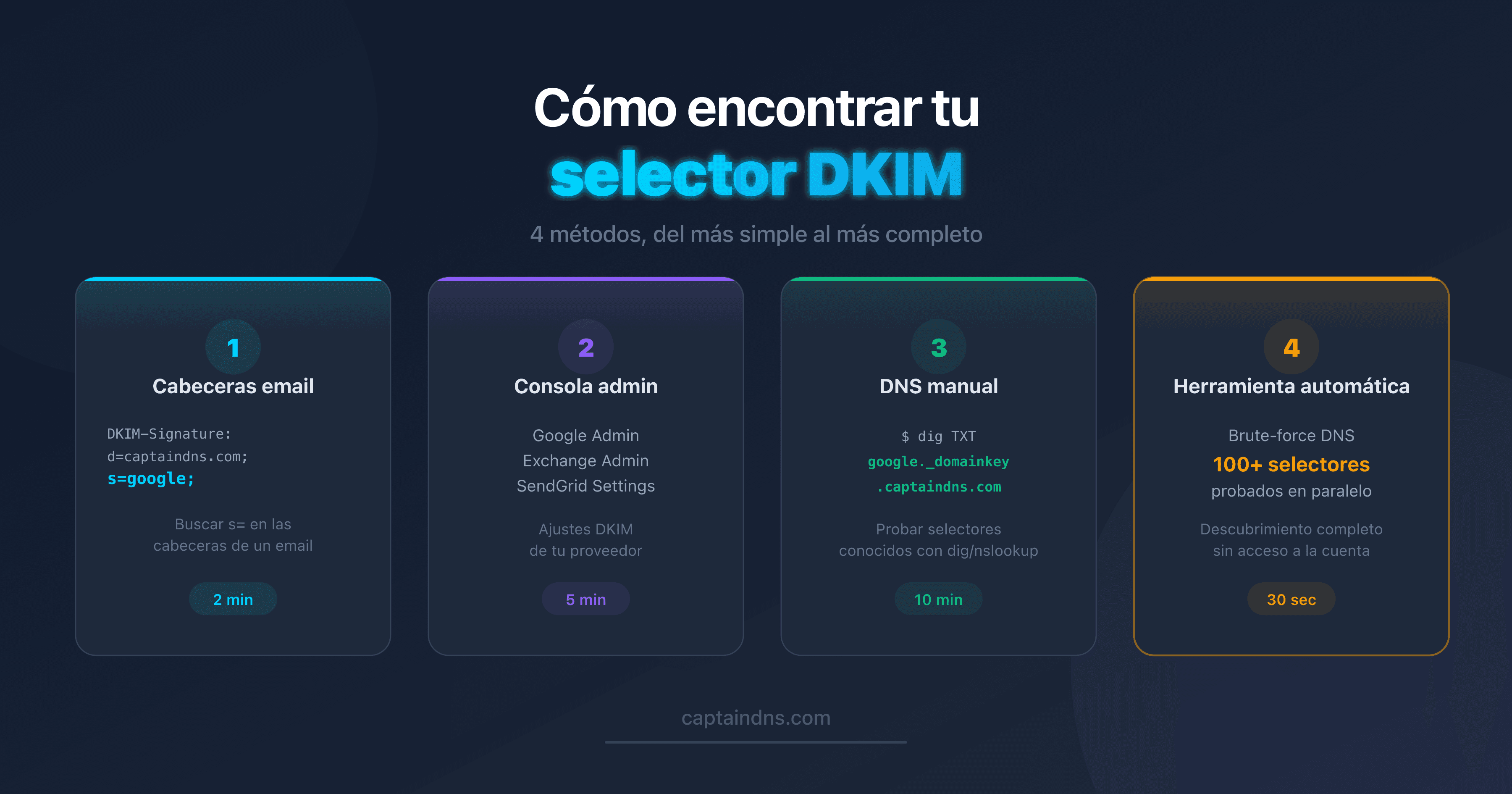

Verificación universal

Independientemente de la plataforma, utilice una herramienta de descubrimiento de selectores DKIM para identificar todos los selectores activos en su dominio y verificar que las claves públicas estén correctamente publicadas.

Integración con SPF y DMARC

DKIM es un pilar de la autenticación de email, pero funciona en trío con SPF y DMARC.

SPF para Microsoft 365

captaindns.com IN TXT "v=spf1 include:spf.protection.outlook.com ~all"

SPF para Google Workspace

captaindns.com IN TXT "v=spf1 include:_spf.google.com ~all"

DMARC para ambas plataformas

Una vez configurados SPF y DKIM, publique un registro DMARC:

_dmarc.captaindns.com IN TXT "v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; adkim=r; aspf=r"

Comience con p=none para supervisar, luego pase progresivamente a p=quarantine y p=reject una vez que los informes confirmen que todo funciona.

Plan de acción recomendado

- Identificar su plataforma: Microsoft 365, Google Workspace, o ambas

- Verificar el estado actual: utilice un verificador DKIM para comprobar si DKIM ya está configurado

- Publicar los registros DNS: CNAME para Microsoft 365, TXT para Google Workspace

- Activar DKIM en la consola de administración de su plataforma

- Enviar un email de prueba y verificar

dkim=passen las cabeceras - Configurar DMARC si aún no lo ha hecho

- Planificar la rotación: trimestral para Google Workspace (automática para Microsoft 365)

FAQ

¿Cómo activar DKIM en Microsoft 365?

En el portal Microsoft Defender (security.microsoft.com), navegue a Directivas y reglas, Directivas de amenazas, Configuración de autenticación de correo electrónico, y luego la pestaña DKIM. Publique los dos registros CNAME en su zona DNS y después active el interruptor para su dominio.

¿Cómo configurar DKIM en Google Workspace?

En la Consola de administración (admin.google.com), vaya a Aplicaciones, Google Workspace, Gmail y luego Autenticar el correo electrónico. Genere un registro DKIM con una clave de 2048 bits, publique el registro TXT en su zona DNS y haga clic en Iniciar autenticación.

¿Cuál es la diferencia entre Microsoft 365 y Office 365 para DKIM?

Microsoft 365 es el nuevo nombre de Office 365. El procedimiento de configuración DKIM es idéntico. Los registros CNAME utilizan el formato selectorN-dominio-tld._domainkey.tenant.onmicrosoft.com independientemente de la versión de su suscripción.

¿Cómo verificar que DKIM funciona tras la configuración?

Envíe un email de prueba a una dirección Gmail o Outlook. Muestre las cabeceras del mensaje recibido y busque dkim=pass en el campo Authentication-Results. También puede utilizar un verificador DKIM en línea para analizar el registro DNS directamente.

¿Es necesario configurar DKIM si ya uso SPF?

Sí. SPF y DKIM son complementarios. SPF verifica que el servidor de envío está autorizado, DKIM verifica que el contenido no ha sido alterado. Para una política DMARC eficaz, ambos deben estar configurados. Google y Yahoo exigen DKIM además de SPF desde 2024.

¿Cuánto tiempo tarda la propagación DKIM?

La propagación DNS varía de 15 minutos a 48 horas según su proveedor DNS y el valor TTL de sus registros. En la práctica, la mayoría de los proveedores propagan en menos de 4 horas. Puede verificar la propagación con un verificador DKIM en línea.

¿Se puede usar DKIM con un dominio personalizado en Microsoft 365?

Sí, e incluso se recomienda. Por defecto, Microsoft 365 firma los emails con el dominio onmicrosoft.com. Para firmar con su propio dominio, debe publicar los dos registros CNAME y activar DKIM en el portal Defender. Es indispensable para la alineación DMARC.

¿Google Workspace activa DKIM por defecto?

No. Google Workspace firma los emails con un dominio de Google (gappssmtp.com) por defecto. Para firmar con su propio dominio, debe generar una clave DKIM en la consola de administración y publicar el registro TXT en su zona DNS. Este paso es obligatorio para la alineación DMARC.

Glosario

- CNAME: registro DNS (Canonical Name) que crea un alias de un nombre hacia otro. Microsoft 365 utiliza CNAME para alojar y gestionar las claves DKIM de su dominio.

- TXT: registro DNS de texto utilizado para publicar datos de verificación como claves públicas DKIM, políticas SPF y DMARC.

- Selector DKIM: identificador de texto (ej.:

google,selector1) que permite localizar la clave pública en el DNS bajoselector._domainkey.dominio. - Microsoft Defender: portal de seguridad de Microsoft 365 (security.microsoft.com) que centraliza la gestión de DKIM, SPF y DMARC.

- Consola de administración de Google: interfaz de administración de Google Workspace (admin.google.com) para gestionar los ajustes de email incluido DKIM.

- Propagación DNS: plazo necesario para que las modificaciones DNS sean visibles por todos los servidores en Internet, generalmente entre 15 minutos y 48 horas.

- Rotación de claves: proceso de reemplazo periódico de las claves DKIM para limitar los riesgos de compromiso. Recomendado cada 3 meses.

Guías de DKIM relacionadas

- Guía completa DKIM: entender DKIM de la A a la Z, funcionamiento, configuración y buenas prácticas

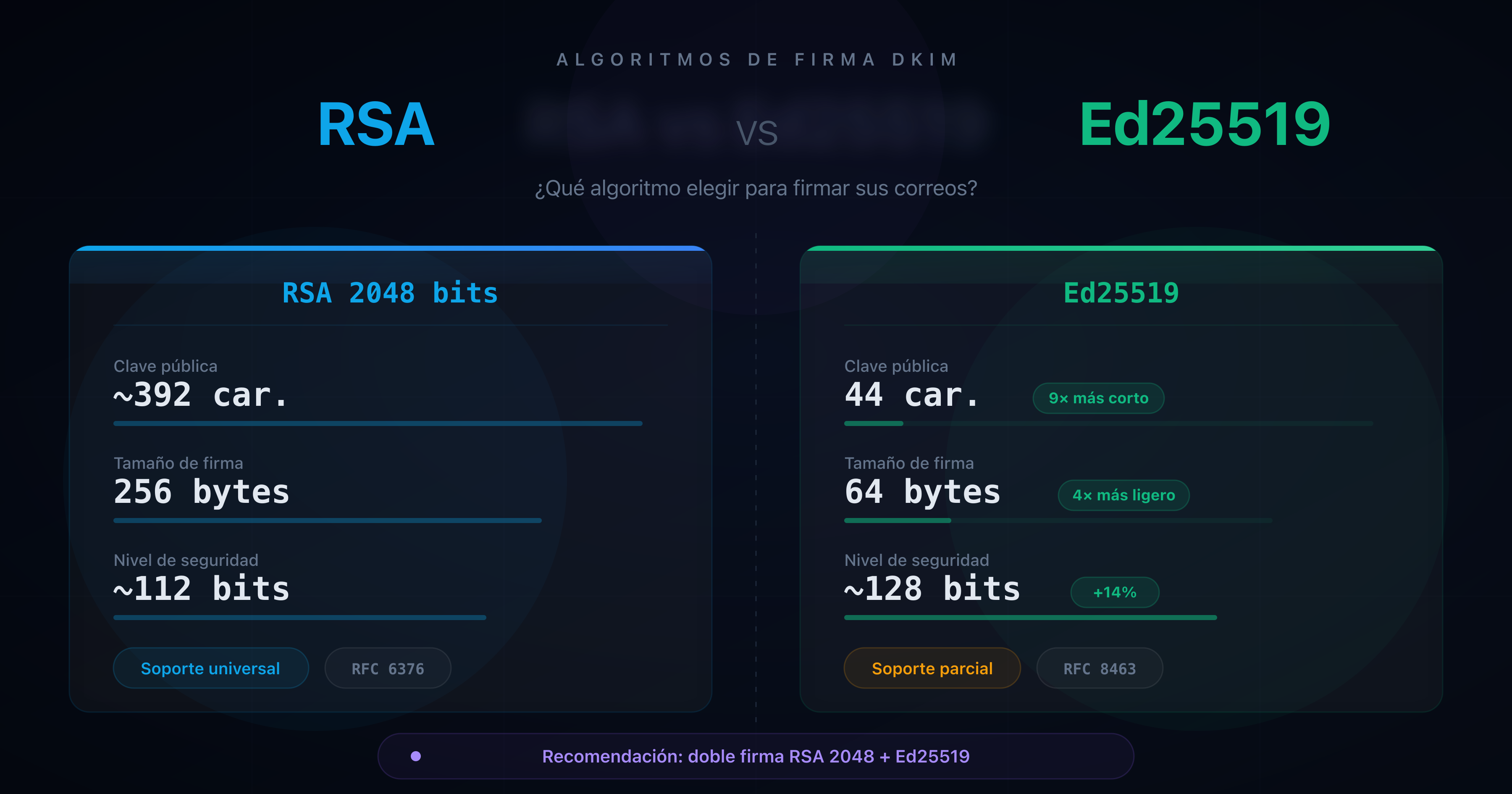

- RSA vs Ed25519 para DKIM: comparación técnica de los algoritmos de firma DKIM, compatibilidad y estrategia de doble firma