Cloudflare Email Service: Email Routing, Security e DMARC Management explicados

Por CaptainDNS

Publicado em 21 de abril de 2026

- 📧 4 camadas de email unificadas: Routing (aliases gratuitos), Service (envio via Workers), Security (ICES anti-phishing ex-Area 1), DMARC Management (relatórios gratuitos)

- ⚙️ Arquitetura híbrida: implantação Inline (MX) ou API (Graph M365/Gmail) para Email Security; binding nativo Workers para Email Service

- 🔧 Configuração DNS automática: SPF/DKIM/DMARC provisionados automaticamente para Email Service se usar Cloudflare DNS, a auditar com as ferramentas CaptainDNS

- ⚠️ Lacunas importantes: sem hosting BIMI, sem MTA-STS gerenciado, sem arquivamento/continuidade, DMARC Management limitado a 1.000 relatórios/mês e somente para Cloudflare DNS

- 💰 Preços variados: Routing e DMARC Management gratuitos; Email Service a USD 0,35/1k emails no Workers Paid (USD 5/mês, 3.000 emails incluídos); Email Security sob consulta (3 tiers Advantage/Enterprise/PhishGuard)

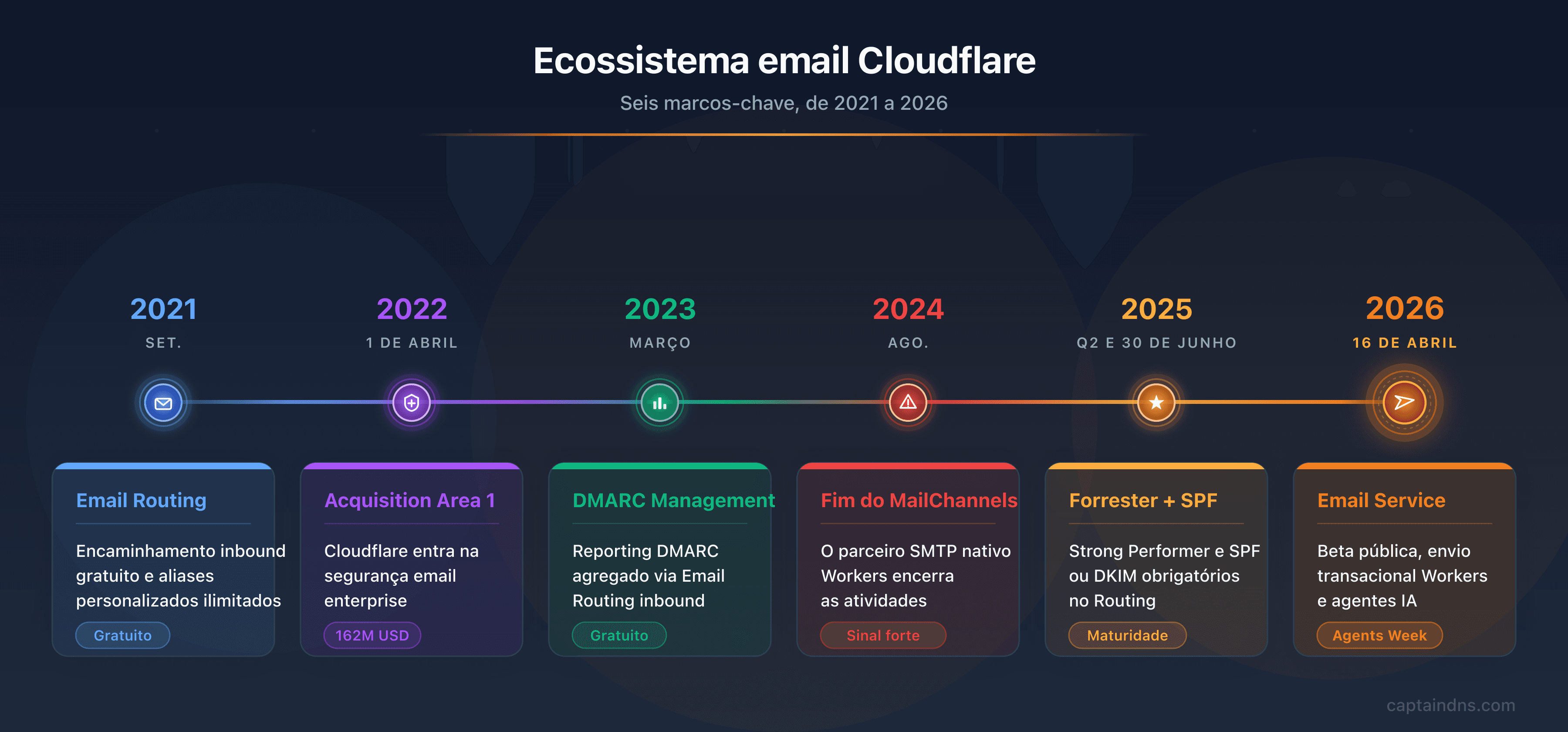

A Cloudflare roteia cerca de 20% do tráfego mundial de internet por 330 pontos de presença anycast. Essa mesma infraestrutura filtra agora o email corporativo, roteia aliases gratuitos, envia mensagens transacionais a partir de Workers e agrega relatórios DMARC. Em 16 de abril de 2026, durante a Agents Week, a beta pública do Email Service fechou a última porta de um ecossistema iniciado em setembro de 2021 com o Email Routing, ampliado em abril de 2022 pela aquisição da Area 1 Security por cerca de 162 milhões de dólares e, em março de 2023, pelo DMARC Management. O resultado: quatro produtos distintos sob o mesmo console, do simples alias de redirecionamento à proteção anti-phishing enterprise.

A confusão no mercado, porém, é total. Cloudflare Email Routing e Cloudflare Email Service compartilham um nome, mas um recebe e o outro envia. Cloudflare Email Security é um produto enterprise que quase nada tem a ver com os dois primeiros, salvo o fato de herdar as tecnologias pre-attack da Area 1 Security. Já o DMARC Management não hospeda sua política DMARC, mas agrega os relatórios dos provedores terceiros. Confundir esses quatro blocos leva a decisões de arquitetura custosas, inclusive em equipes já bem estabelecidas no ecossistema Cloudflare.

O calendário de aquisição também revela a estratégia. A Area 1 Security, fundada em 2013 por ex-engenheiros da NSA, introduziu uma abordagem pre-attack única: rastrear a web continuamente para identificar kits de phishing em construção antes mesmo do lançamento da primeira campanha. O MailChannels, parceiro histórico de envio via Workers, anunciou seu End of Life em agosto de 2024, deixando dezenas de milhares de desenvolvedores sem solução nativa. O Email Service é a resposta direta a esse vazio. Este guia desembaraça os quatro produtos, detalha a configuração DNS específica para cada um, compara a Cloudflare com alternativas consolidadas (Proofpoint, Mimecast, Abnormal, AWS SES) e identifica claramente o que o ecossistema ainda não cobre.

Verifique sua configuração SPF, DKIM e DMARC

📧 O ecossistema de email Cloudflare em 2026

A confusão terminológica em torno do "Cloudflare Email" é real e merece ser esclarecida de imediato. A Cloudflare não comercializa "um" produto de email, mas quatro produtos distintos que atendem necessidades diferentes e se dirigem a públicos diferentes. Confundi-los leva a decisões de arquitetura incorretas.

| Produto | Lançamento | Público | Função | Preço |

|---|---|---|---|---|

| Email Routing | Set. 2021 | Particulares, devs | Alias e encaminhamento inbound | Gratuito |

| Email Service (Send) | Abr. 2026 (beta) | Devs, agentes IA | Envio transacional via Workers | USD 0,35/1k (Workers Paid) |

| Email Security (ex-Area 1) | Abr. 2022 | Empresas | ICES anti-phishing/BEC | Sob consulta |

| DMARC Management | Mar. 2023 | Todos (DNS CF) | Relatórios DMARC agregados | Gratuito (1k relatórios/mês) |

Três precisões indispensáveis antes de prosseguir. A Cloudflare não é um provedor de hospedagem de email: não há equivalente ao Gmail ou ao Outlook Business. Os emails não são armazenados na Cloudflare e os usuários não têm caixas de entrada. A Cloudflare não é apenas um SEG clássico: o Email Security se intercala como gateway ou se integra via API, mas não oferece arquivamento, continuidade ou capacidades de criptografia de saída como o Mimecast. A Cloudflare não é um ESP de marketing: não há equivalente ao Mailchimp ou ao Klaviyo para campanhas com listas de contatos e templates.

Esse posicionamento singular explica por que o Cloudflare Email é frequentemente complementar a uma solução existente, e não seu substituto direto.

🏢 Cloudflare em resumo

A Cloudflare foi fundada em 2009 por Matthew Prince e Michelle Zatlyn, dois estudantes da Harvard Business School. A ideia original era medir a origem do spam e das ameaças web por meio de um serviço de análise de acessos a um pixel de rastreamento. Em 2010, a empresa lançou seu CDN e serviço de proteção contra DDoS, que se tornariam seu núcleo de negócio. A abertura de capital na NYSE sob o ticker NET ocorreu em setembro de 2019, avaliando a empresa em USD 4,4 bilhões nas primeiras cotações.

Em 2026, a Cloudflare opera mais de 330 pontos de presença anycast distribuídos em 120 países, interconectados diretamente com os grandes provedores de acesso e operadores de trânsito. Essa topologia reduz a latência a menos de 15 ms para a maioria dos usuários no mundo. Cerca de 20% do tráfego mundial de internet passa pela infraestrutura Cloudflare, o que lhe confere uma visibilidade única sobre as ameaças e os padrões de ataque em escala global.

A aquisição da Area 1 Security marca a entrada da Cloudflare na segurança de email enterprise. O anúncio foi feito em 24 de fevereiro de 2022, com fechamento em 1º de abril de 2022, por cerca de 162 milhões de dólares (40 a 50% em ações Classe A, o restante em dinheiro). A Area 1 foi fundada em 2013 em Redwood City por Oren Falkowitz, Blake Darché e Phil Syme, todos ex-engenheiros da NSA. Seu diferencial: uma abordagem de pre-attack time que consiste em rastrear a web continuamente para identificar domínios de phishing, kits e infraestruturas maliciosas em formação, antes do lançamento da primeira campanha. Essa detecção proativa, em oposição à detecção reativa baseada em assinaturas, constitui hoje o núcleo do que se chama Cloudflare Email Security.

O sinal do MailChannels também é crucial para entender a trajetória. O MailChannels, provedor canadense histórico de envio SMTP terceirizado, era há anos o único meio confiável de enviar emails a partir do Cloudflare Workers, por meio de uma parceria que permitia aos Workers emitir sem custo adicional. Seu EOL anunciado em julho de 2024 (corte efetivo em agosto de 2024) criou um vazio para as dezenas de milhares de desenvolvedores Workers que dependiam do serviço. Muitos migraram às pressas para Resend, AWS SES ou Postmark com chamadas HTTP. O Email Service, lançado em beta pública em abril de 2026, é a resposta estratégica da Cloudflare: reinternalizar o envio, eliminando a dependência de terceiros e capitalizando na rede anycast para a entregabilidade.

🔀 email routing: aliases gratuitos para redirecionar seus emails

O Email Routing é o produto mais antigo e mais utilizado do ecossistema de email Cloudflare. Lançado em setembro de 2021, permite criar endereços de email em um domínio gerenciado pela Cloudflare e redirecioná-los para uma caixa de entrada existente (Gmail, Outlook, ProtonMail, tanto faz). É um serviço de encaminhamento puro: os emails não são armazenados, não há caixas de entrada, não há envio.

Como funciona: os registros MX do domínio apontam para os servidores Cloudflare. Quando um email chega para contact@captaindns.com, a Cloudflare o recebe, aplica as regras de roteamento definidas no console e o redireciona para a caixa de destino configurada. Um desenvolvedor também pode interceptar cada email recebido via Workers Email Script para filtrar, analisar, rotear condicionalmente ou emitir um webhook antes do redirecionamento ou da exclusão da mensagem.

Configuração passo a passo:

- Abrir o console Cloudflare, selecionar o domínio, ir em Email > Email Routing

- Ativar o serviço. A Cloudflare propõe automaticamente os registros MX se o domínio já usar Cloudflare DNS

- Criar uma regra: endereço de origem (ex:

contact@captaindns.com) para endereço de destino (ex: seu Gmail) - Opcional: criar uma regra catch-all (

*@captaindns.com) para capturar todos os endereços não listados - Verificar que SPF ou DKIM está corretamente configurado no domínio (obrigatório desde 30 de junho de 2025)

Limites importantes a conhecer:

- Mensagens acima de 25 MiB não são suportadas

- Máximo de 200 regras de roteamento por conta

- Máximo de 200 endereços de destino

- Serviço somente inbound: o Email Routing não pode enviar. Para envio, use o Email Service (veja a próxima seção)

- Desde 30 de junho de 2025, SPF ou DKIM devem estar configurados no domínio de origem para que os encaminhamentos funcionem. Sem um dos dois, as mensagens são bloqueadas

- Os emails processados por Workers podem aparecer como "dropped" nas estatísticas da interface, mesmo tendo sido processados corretamente. É um bug de UX conhecido

Workers Email permite tratamentos avançados: filtrar emails por remetente, analisar o conteúdo, rotear para diferentes destinos conforme condições, ou enviar webhooks. O script é declarado no wrangler.toml e recebe cada email recebido como evento.

Comparativo Email Routing vs alternativas:

| Funcionalidade | Cloudflare Email Routing | SimpleLogin | Forward Email |

|---|---|---|---|

| Preço | Gratuito | Gratuito / EUR 9/mês | Gratuito / USD 9/mês |

| Aliases máx. (gratuito) | 200 | 10 | Ilimitado |

| Envio desde alias | Não | Sim (pago) | Sim (pago) |

| Domínio customizado | Sim | Sim (pago) | Sim |

| Workers/API | Sim | Não | Não |

| Open source | Não | Sim | Sim |

| Pré-requisito | Cloudflare DNS | Nenhum | Nenhum |

O diferencial do Email Routing é a integração nativa com Workers e a ausência total de custo. O ponto fraco é o pré-requisito de Cloudflare DNS e a ausência de envio a partir dos aliases, que SimpleLogin e Forward Email cobrem mediante pagamento.

🚀 email service: enviar a partir do Cloudflare Workers

O Email Service é a novidade de abril de 2026, lançado em beta pública durante a Agents Week. É o simétrico do Email Routing: enquanto o Routing recebe e redireciona, o Email Service envia. Os dois serviços juntos formam um stack de email completo para aplicações Workers.

Por que a Cloudflare construiu isso: o MailChannels permitia há anos que os Workers enviassem emails por meio de um binding simples. O anúncio do seu EOL em agosto de 2024 deixou dezenas de milhares de desenvolvedores sem solução nativa. Alguns migraram para Resend, outros para AWS SES com chamadas HTTP. A Cloudflare decidiu internalizar essa capacidade em vez de continuar dependendo de terceiros.

Três mecanismos de envio:

O binding nativo Workers é o mais simples. É declarado no wrangler.toml:

name = "my-worker"

main = "src/index.ts"

compatibility_date = "2026-04-01"

[[send_email]]

name = "SEND_EMAIL"

allowed_destination_addresses = ["contact@captaindns.com"]

Sem chave de API, sem segredo para gerenciar. O binding SEND_EMAIL é injetado no Worker em TypeScript ou JavaScript e expõe um método send() que aceita um objeto EmailMessage (from, to, assunto, corpo). A Cloudflare gerencia a infraestrutura de envio, a rotação dos endereços IP, a reputação dos pools e a assinatura DKIM em segundo plano. O parâmetro allowed_destination_addresses bloqueia os destinos autorizados no momento da implantação, útil para ambientes de staging e para limitar o raio de impacto de um Worker comprometido.

Para aplicações não-Workers (Python, Go, Ruby, PHP), a Cloudflare fornece credenciais SMTP configuráveis no console. Essa opção cobre os casos em que o envio não é feito a partir de Workers, tipicamente um backend Django, Rails ou um serviço Go que emite notificações transacionais.

A API REST permite integrações leves ou testes sem configuração de Workers. Ela segue o formato padrão das APIs Cloudflare e aceita payloads JSON.

SDKs suportados: React Email para templates JSX, TypeScript e JavaScript nativos, Python via SMTP, Go via SMTP. A integração com React Email é particularmente fluida para Workers em TypeScript:

import { EmailMessage } from "cloudflare:email";

import { createMimeMessage } from "mimetext";

export default {

async fetch(request: Request, env: Env): Promise<Response> {

const msg = createMimeMessage();

msg.setSender({ name: "CaptainDNS", addr: "no-reply@captaindns.com" });

msg.setRecipient("contact@captaindns.com");

msg.setSubject("Relatório DMARC semanal");

msg.addMessage({ contentType: "text/plain", data: "Resumo dos relatórios…" });

const message = new EmailMessage(

"no-reply@captaindns.com",

"contact@captaindns.com",

msg.asRaw()

);

await env.SEND_EMAIL.send(message);

return new Response("Sent", { status: 202 });

},

};

Configuração DNS automática: se a Cloudflare for autoritativa sobre o domínio de envio, os registros SPF, DKIM e DMARC são provisionados automaticamente durante a configuração do domínio no Email Service. O DMARC é criado por padrão no modo p=none (monitoramento). Sempre verifique com as ferramentas CaptainDNS que tudo está correto antes de ir para produção e, em seguida, evolua a política DMARC para p=quarantine e depois p=reject ao longo das semanas de monitoramento.

Email para agentes IA, o ângulo diferenciador em 2026:

Esta é a dimensão mais inovadora do Email Service. O hook onEmail no Agents SDK da Cloudflare permite que um agente receba um email como evento persistente. Um agente pode ler a solicitação contida no email, executá-la (pesquisa DNS, análise de domínio, geração de relatório) e responder por email, tudo com um estado conversacional mantido via Durable Objects e SQLite.

O Email MCP Server expõe as capacidades de email do Cloudflare Workers como ferramentas MCP. Um agente Claude ou Cursor pode descobrir e chamar esses endpoints em linguagem natural.

O Agentic Inbox é um projeto open source disponível em github.com/cloudflare/agentic-inbox. É um cliente de email auto-hospedado construído sobre Workers, demonstrando a integração completa Email Routing + Email Service + Agents SDK.

Preços do Email Service:

| Plano | Inbound Routing | Outbound Sending |

|---|---|---|

| Workers Free | Ilimitado | Não disponível |

| Workers Paid (USD 5/mês) | Ilimitado | 3.000 emails/mês incluídos, depois USD 0,35/1k |

Comparação de custos unitários (além dos tiers gratuitos):

| ESP | Custo por 1k emails | Tier gratuito mensal |

|---|---|---|

| AWS SES | USD 0,10 | 3.000 envios via Lambda, 62.000 via EC2 |

| Cloudflare Email Service | USD 0,35 | 3.000 (incluídos no Workers Paid a USD 5) |

| Resend | USD 0,80 | 3.000 |

| Postmark | USD 1,25 | 100 (teste) |

| Brevo | 0 até 300/dia | 9.000 por mês |

O posicionamento de preço não é o mais competitivo em custo unitário bruto: a AWS SES ainda é 3,5 vezes mais barata, e o Brevo cobre gratuitamente um volume significativo. Mas a integração nativa Workers, a configuração DNS automática e a ausência de gerenciamento de chave de API justificam a escolha para desenvolvedores já no ecossistema Cloudflare, especialmente quando o Workers Paid já está contratado para outros usos.

🛡️ Cloudflare email security e a herança da area 1

O Cloudflare Email Security é o produto enterprise do ecossistema, fruto da aquisição da Area 1 Security em 2022. Ele se posiciona como um ICES (Integrated Cloud Email Security), ou seja, um complemento ou substituto de um SEG tradicional (Proofpoint, Mimecast) que pode se integrar via API sem alterar os registros MX.

Três modos de implantação:

| Modo | Pré/Pós entrega | Vantagens | Limitações |

|---|---|---|---|

| Inline (MX) | Pré-entrega | Reescrita de links, sandbox completo, modificação de corpo/assunto | Mudança de MX necessária, possível disrupção |

| API Graph M365 / Gmail API | Pós-entrega | Sem mudança de MX, implantação em 4 cliques OAuth | Sem reescrita de URL, throttling de API |

| BCC / Journaling | Pós-entrega | Zero impacto no fluxo de email, análise passiva | Remediação ativa limitada |

O modo API é o ponto de entrada mais rápido para equipes M365 ou Google Workspace que querem adicionar uma camada de proteção sem alterar o fluxo de email. A autorização OAuth leva alguns minutos. Os emails são analisados após a entrega e a Cloudflare pode automaticamente mover ou excluir as mensagens reclassificadas como maliciosas.

Mecanismos de detecção herdados da Area 1:

O EDF (Email Detection Fingerprint) é o mecanismo de fingerprinting proprietário que identifica cada campanha de phishing. A Area 1 desenvolveu essa abordagem para criar uma impressão digital única de cada infraestrutura de ataque (correlação de remetente, padrões de URL, táticas de engenharia social, metadados de cabeçalho), permitindo bloquear não apenas os emails conhecidos, mas todas as variantes de uma mesma campanha. Um atacante pode mudar o assunto, o corpo ou o domínio: enquanto a infraestrutura subjacente permanecer com fingerprint, a detecção se mantém.

O sistema pre-attack time é o outro diferenciador principal. A Cloudflare rastreia continuamente a web, os registros de domínios (logs de Certificate Transparency, WHOIS, zonas DNS recentemente delegadas), os certificados TLS emitidos e os conteúdos de páginas para identificar kits de phishing em construção antes que sejam usados em campanhas. Um domínio typosquattado recém-registrado com um certificado Let's Encrypt e um formulário de login clonado entra em detecção antes mesmo do envio do primeiro email. Essa detecção preventiva, medida em dias ou semanas antes do primeiro ataque, é difícil de replicar para concorrentes que operam em modo reativo, com base em relatórios de usuários ou honeypots.

Remediação pós-entrega: os emails já entregues na caixa de entrada podem ser retirados automaticamente se uma ameaça for identificada após o fato. No modo API M365, a Cloudflare pode mover para a pasta Junk ou excluir definitivamente as mensagens reclassificadas, sem intervenção manual do administrador.

Email Link Isolation (NVR):

O Network Vector Rendering é a tecnologia de Remote Browser Isolation aplicada aos links de email. O processo em cinco etapas: detecção de um link suspeito na mensagem recebida, reescrita da URL no corpo do email, entrega normal na caixa de entrada do usuário, clique do usuário no link reescrito, renderização do site via Chromium headless em modo somente leitura com vetores gráficos enviados ao navegador do usuário.

O resultado: o navegador do usuário nunca carrega diretamente o site malicioso. Exploits de navegador, downloads de malware e captura de credenciais em tempo real são todos bloqueados. Essa proteção está disponível apenas no modo Inline (MX), não no modo API pós-entrega.

DLP Assist para M365 (fevereiro de 2025, gratuito para clientes Email Security): um add-in do Outlook que analisa o conteúdo de um email durante sua composição, em tempo real. Se dados sensíveis forem detectados (números de cartão, dados PII, arquivos confidenciais), um banner contextual avisa o remetente. A política pode chegar até o bloqueio ou a criptografia automática.

Proteção multicanal: QR codes (decodifica e analisa as URLs ocultas nas imagens), SMS (via parceria), Slack, Teams, LinkedIn via extensão de navegador. Essa cobertura multicanal é um argumento forte em relação a concorrentes que permanecem limitados ao email SMTP.

Reconhecimento Forrester: o Forrester Wave Q2 2025 classifica o Cloudflare Email Security como "Strong Performer" com 9 critérios com nota 5/5: Antimalware/sandboxing, Malicious URL detection, Threat intelligence, Content analysis, Reporting, User quarantine, Email authentication, Product security e Partner ecosystem. O Gartner Peer Insights exibe notas entre 4,2 e 4,4/5.

🔧 Configuração DNS para os produtos de email Cloudflare

A configuração DNS é central em qualquer implantação de email Cloudflare. Os quatro produtos têm requisitos de DNS distintos, às vezes automatizados, às vezes manuais.

Email Routing: MX e autenticação

Quando o Cloudflare DNS é autoritativo sobre o domínio, os registros MX são propostos automaticamente na ativação do Email Routing. Três registros MX são criados, com prioridades escalonadas em 8, 19 e 29, apontando para route1.mx.cloudflare.net, route2.mx.cloudflare.net e route3.mx.cloudflare.net. O SPF deve incluir include:_spf.mx.cloudflare.net no registro TXT do domínio. O DKIM é ativado e gerenciado automaticamente pela Cloudflare sob um seletor dedicado.

Exemplo de registros publicados para captaindns.com após ativação:

captaindns.com. MX 8 route1.mx.cloudflare.net.

captaindns.com. MX 19 route2.mx.cloudflare.net.

captaindns.com. MX 29 route3.mx.cloudflare.net.

captaindns.com. TXT "v=spf1 include:_spf.mx.cloudflare.net ~all"

Obrigatório desde 30 de junho de 2025: SPF ou DKIM devem estar configurados no domínio de origem. Sem um dos dois, os encaminhamentos falham. Esse requisito, adicionado para combater os abusos de encaminhamento, não é exibido como erro explícito na interface: as mensagens simplesmente parecem não chegar, o que complica o diagnóstico. A causa mais frequente em domínios antigos é um SPF vazio ou removido inadvertidamente durante uma migração de DNS.

Email Service: DNS automático para envio

Se a Cloudflare for autoritativa sobre o domínio de envio, os registros SPF, DKIM e DMARC são provisionados automaticamente durante a configuração. O DMARC é criado no modo p=none (monitoramento puro). Para domínios com DNS externo, a Cloudflare fornece os valores TXT a serem adicionados manualmente, tipicamente no seguinte formato:

captaindns.com. TXT "v=spf1 include:_spf.mx.cloudflare.net include:_spf.emailsvc.cloudflare.com ~all"

cfsend1._domainkey TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhki…"

_dmarc.captaindns.com. TXT "v=DMARC1; p=none; rua=mailto:dmarc-reports@captaindns.com; pct=100"

O seletor DKIM cfsend1 é rotativo: a Cloudflare pode publicar um novo seletor em paralelo antes de remover o antigo, o que evita qualquer interrupção de entregabilidade durante uma rotação de chave. Uma vez que o monitoramento DMARC esteja estabilizado (contar duas a quatro semanas), é recomendado passar de p=none para p=quarantine e, depois, para p=reject se os relatórios mostrarem autenticação limpa em todas as fontes legítimas.

Email Security Inline: mudança de MX

O modo Inline exige redirecionar os registros MX do domínio para os servidores do Cloudflare Email Security. A região (EU ou US) determina os hosts MX exatos. O SPF deve incluir os blocos IP do Cloudflare Email Security. O DKIM é assinado pelo Cloudflare Email Security. O ARC sealing é configurado para manter a cadeia de confiança nos cenários de encaminhamento.

DMARC Management

O DMARC Management exige que a Cloudflare seja o DNS autoritativo do domínio. O registro _dmarc.captaindns.com deve apontar para o endereço de agregação gerado pela Cloudflare para receber os relatórios XML agregados dos grandes provedores (Gmail, Outlook, Yahoo, Fastmail). Esse endereço é criado automaticamente via Email Routing na ativação do módulo DMARC Management.

Boas práticas gerais

TTL do SPF: mínimo de 3600 segundos para reduzir a carga DNS. DKIM de 2048 bits recomendado para todos os domínios. Alinhamento DMARC no modo strict se a organização permitir. Sempre verifique a configuração após qualquer mudança com as ferramentas CaptainDNS.

Verifique SPF, DKIM e DMARC após cada mudança

📊 Cloudflare DMARC Management: gratuito, mas limitado

O DMARC Management é o produto mais acessível do ecossistema: disponível gratuitamente para qualquer domínio gerenciado pelo Cloudflare DNS. Permite receber e visualizar os relatórios DMARC agregados (RUA) dos grandes provedores de email, sem configurar um endereço de email dedicado nem processar arquivos XML brutos.

Funcionamento: o Email Routing recebe os relatórios XML enviados pelo Gmail, Outlook, Yahoo e outros provedores. O DMARC Management os analisa e os exibe em uma interface consolidada em Email > DMARC Management no console Cloudflare. A interface lista as fontes de envio, os resultados SPF e DKIM por fonte, a política DMARC vigente e recomendações de adição de IPs ao SPF existente.

Limite do plano gratuito: 1.000 relatórios agregados por mês. Para um domínio principal de uma organização de médio ou grande porte, esse limite é atingido rapidamente. Um domínio que recebe centenas de milhares de emails por mês gera bem mais de 1.000 relatórios DMARC.

Pré-requisito bloqueante: o domínio DEVE usar a Cloudflare como DNS autoritativo. Se o DNS estiver hospedado em outro lugar (OVH, AWS Route 53, Gandi, Azure DNS), o DMARC Management simplesmente não está disponível. Não há erro explícito: o serviço não aparece na interface. Para organizações com múltiplos domínios e DNS fragmentado, esse pré-requisito costuma ser um bloqueador importante: migrar a zona para a Cloudflare apenas para o DMARC Management raramente se justifica.

O que a Cloudflare não fornece:

Hosting BIMI: não há serviço gerenciado para hospedar a política BIMI e a URL do logo. Uma thread na comunidade Cloudflare solicita essa funcionalidade desde 2022, sem resposta oficial até hoje. Para publicar um logo BIMI, é preciso usar um serviço terceiro.

MTA-STS hosting: possível manualmente via Cloudflare Pages ou Workers, mas sem serviço gerenciado. O administrador deve criar manualmente a página web https://mta-sts.captaindns.com/.well-known/mta-sts.txt, o DNS associado e gerenciar as renovações.

Relatório TLS-RPT: anunciado no roadmap de 2023, não entregue em abril de 2026.

DANE: não suportado. O Cloudflare DNS não assina os registros TLSA no nível necessário para DANE.

Arquivamento de email: não há equivalente às capacidades do Mimecast Cloud Archive ou às soluções de retenção para conformidade e-discovery.

Parceria Red Sift: desde 2024, a Cloudflare recomenda oficialmente o Red Sift OnDMARC (entre EUR 35 e EUR 619 por usuário por mês conforme o tier) para organizações que precisam de hosting BIMI, MTA-STS gerenciado, TLS-RPT e relatórios ilimitados. Essa parceria confirma explicitamente que a Cloudflare não ambiciona cobrir essas necessidades de forma nativa.

Tabela comparativa DMARC:

| Solução | Preço | BIMI | MTA-STS | TLS-RPT | Relatórios/mês | DNS necessário |

|---|---|---|---|---|---|---|

| Cloudflare DMARC Management | Gratuito | Não | Não | Não | 1.000 | Apenas Cloudflare DNS |

| CaptainDNS DMARC Monitor | Incluso | Sim (hosting) | Sim (hosting) | Sim | Ilimitado | Qualquer DNS |

| PowerDMARC | A partir de USD 25/mês | Sim | Sim | Sim | Variável | Qualquer DNS |

| Dmarcian | A partir de USD 35/mês | Não | Não | Sim | Variável | Qualquer DNS |

| Red Sift OnDMARC | EUR 35-619/usuário | Sim | Sim | Sim | Ilimitado | Qualquer DNS |

Hospede sua política MTA-STS e seu logo BIMI

🔍 Diagnóstico: por que o email routing da Cloudflare não funciona

O termo "cloudflare email routing not working" gera muitas buscas, o que demonstra que os problemas de configuração são frequentes. Aqui está um diagnóstico estruturado para identificar a causa.

Checklist de diagnóstico em 8 pontos:

- Verificar se os registros MX apontam corretamente para

*.mx.cloudflare.netcomdig MX captaindns.com. Se os registros MX antigos ainda estiverem presentes, os emails podem ir para dois destinos. - Verificar a propagação DNS: após uma mudança de MX, os atrasos chegam a 48 horas. Testar a partir de vários resolvedores (1.1.1.1, 8.8.8.8).

- Verificar SPF ou DKIM: desde 30 de junho de 2025, um dos dois é obrigatório. Sem eles, os encaminhamentos falham silenciosamente. Usar as ferramentas CaptainDNS para o diagnóstico.

- Verificar que a regra de roteamento está ativada (status "active") no console.

- Verificar os limites: máximo de 200 regras de roteamento, máximo de 200 endereços de destino. Se um limite for atingido, as novas regras não são ativadas.

- Se o Workers Email for usado: os emails "dropped" nas estatísticas podem mascarar erros de Worker (exceção JavaScript, estouro de CPU, cota de memória). Consultar os logs de Workers para isolar o erro real.

- Testar o envio a partir de vários provedores (Gmail, Outlook). Alguns servidores de destino aplicam filtros anti-spam que bloqueiam os encaminhamentos.

- Verificar a pasta de spam da caixa de entrada de destino. Os emails encaminhados às vezes têm uma assinatura SPF complexa que aciona filtros.

Causas frequentes:

SPF e DKIM ausentes desde julho de 2025: essa é a causa número um dos encaminhamentos que falham em novas configurações. A regra se aplica, o Email Routing recebe a mensagem, mas a bloqueia antes de encaminhar.

MX híbrido: se o MX antigo (Exchange, M365) ainda estiver presente com prioridade inferior, alguns remetentes entregam diretamente ao servidor de origem, contornando a Cloudflare.

Workers Email com EXCEEDED_CPU: em mensagens volumosas com anexos grandes, o Worker pode ultrapassar a cota de CPU e terminar sem encaminhar. Solução: otimizar o script ou fazer upgrade do plano Workers.

Encaminhamento para um servidor Exchange que bloqueia: alguns servidores Exchange corporativos rejeitam emails encaminhados porque o IP de origem (Cloudflare) não está na lista de permissões. Solução: contatar o administrador do domínio de destino.

✅ Vantagens do ecossistema de email Cloudflare

Configuração DNS automática única no mercado. Para Email Service com Cloudflare DNS, os registros SPF, DKIM e DMARC são provisionados em segundos. Nenhum outro ESP ou solução de segurança de email propõe essa automação nativa com o DNS.

Stack SASE integrado. O Cloudflare One reúne Access (ZTNA), Gateway (SWG), DLP, Browser Isolation, CASB e Email Security em um console unificado. A correlação de sinais entre as camadas é difícil de reproduzir com uma montagem de produtos terceiros. Um usuário que clica em um link malicioso recebido por email e detectado pelo Email Security pode acionar um alerta do Gateway em segundos.

Rede anycast global. Os 330 PoPs da Cloudflare garantem baixa latência em todo o mundo. Para o Email Security Inline, a filtragem ocorre o mais próximo possível do usuário, o que reduz os atrasos de entrega.

Tier gratuito generoso. Email Routing ilimitado em volume e DMARC Management gratuito (1k relatórios/mês) oferecem uma entrada sem custo para pequenos domínios e desenvolvedores.

Email para agentes IA. A Cloudflare está entre os primeiros hyperscalers a propor um pipeline de email nativo para agentes IA: hook onEmail no Agents SDK, Durable Objects para o estado conversacional longo, Email MCP Server, Agentic Inbox em open source. Para equipes que constroem agentes sobre Workers, é um diferenciador concreto: um agente pode receber um email, processá-lo com contexto persistente e responder, sem passar por um orquestrador externo.

Implantação API-first flexível. O modo API pós-entrega do Email Security permite implantar proteção em um tenant M365 ou Google Workspace em minutos, sem mudança de MX, sem risco de disrupção do fluxo de email. É uma vantagem importante para organizações que receiam modificar seus MX em produção.

⚠️ Limites e desvantagens a conhecer

Sem hospedagem de caixas de entrada. O Agentic Inbox é um projeto de demonstração open source, não um serviço de email hospedado. A Cloudflare não fornece caixas de email profissionais.

Sem arquivamento legal nem continuidade de email. O Mimecast oferece Cloud Archive com retenção de até 99 anos e Email Continuity para períodos de indisponibilidade. A Cloudflare não possui nenhum equivalente. Para organizações sujeitas a obrigações legais de arquivamento (DORA, NIS2, eDiscovery), essa é uma lacuna inaceitável.

Sem hosting BIMI. A solicitação da comunidade existe desde 2022, sem resposta oficial. Sem um serviço de hosting BIMI, é impossível exibir um logo de marca no Gmail ou no Apple Mail.

Sem MTA-STS gerenciado. É necessário construir a solução manualmente via Pages ou Workers.

TLS-RPT e DANE ausentes. O roadmap de 2023 anunciado para TLS-RPT não foi entregue em 2026.

Detecção interna-para-interna limitada. No modo API pós-entrega, o Cloudflare Email Security analisa o conteúdo dos emails, mas não tem acesso aos metadados de roteamento interno como no modo Inline. Para a detecção de contas internas comprometidas, o modo Inline oferece mais visibilidade.

Vendor lock-in significativo. O DMARC Management funciona apenas com Cloudflare DNS. O Email Service é nativo Workers com um binding proprietário. O valor do stack Email Security é máximo quando correlacionado com o Cloudflare One. Sair do ecossistema exige reconfigurar todos esses pontos.

Residência de dados EU pouco documentada para Email Service. A Cloudflare possui um Data Localization Suite, mas sua cobertura específica para a beta do Email Service não está claramente documentada. O CLOUD Act americano se aplica à Cloudflare Inc., independentemente da região de processamento.

A afirmação de marketing "99,99% accuracy" não é validada por um estudo independente de terceiros. Forrester e Gartner Peer Insights dão notas positivas, mas não validam esse número específico.

Suporte premium bloqueado para Enterprise. Os planos inferiores têm suporte self-serve com prazos menos previsíveis. Para uma implantação em produção do Email Security, o suporte Enterprise é praticamente necessário.

Alguns incidentes de rede em 2025. Em 18 de novembro de 2025, um bug no Bot Management causou 25 minutos de impacto em alguns serviços. Em 5 de dezembro de 2025, outro incidente parcial. Esses incidentes tiveram baixo impacto direto na entrega SMTP, mas ilustram que a rede Cloudflare não é imune.

💰 Preços e ofertas de email Cloudflare

Email Routing: gratuito, sem limitação de volume de entrada. O único pré-requisito é ter Cloudflare DNS no domínio.

Email Service (Send):

| Plano | Inbound | Outbound | Preço base |

|---|---|---|---|

| Workers Free | Ilimitado | Não disponível | USD 0/mês |

| Workers Paid | Ilimitado | 3.000/mês incluídos, depois USD 0,35/1k | USD 5/mês |

Para comparação no custo unitário: a AWS SES cobra USD 0,10/1k (3,5 vezes mais barato), Resend USD 0,80/1k (2,3 vezes mais caro), Postmark USD 1,25/1k, e o Brevo é gratuito até 300 emails/dia. A Cloudflare se posiciona na faixa média, com a vantagem sendo a integração nativa Workers e o DNS automático, não o preço.

Email Security: três tiers sem preço público exibido.

- Advantage: implantação somente Inline, funcionalidades básicas de detecção, sem Link Isolation NVR

- Enterprise: modos Inline, API e BCC, Link Isolation NVR, DLP Assist M365, remediação completa

- Enterprise + PhishGuard: adição de um serviço SOC gerenciado para supervisão e resposta a incidentes

Preços indicativos de mercado segundo Spendhound e UnderDefense: Cloudflare One base em torno de USD 7/usuário/mês. Para uma implantação completa de Email Security + RBI + DLP em uma organização de 1.000 pessoas, os valores mensais chegam a cinco dígitos. As negociações são feitas pelas equipes comerciais da Cloudflare.

| Vendor | Preço indicativo/usuário/mês |

|---|---|

| Microsoft Defender O365 P2 | USD 5 (ou incluso no E5) |

| Proofpoint Essentials | USD 1,80 a USD 5 |

| Proofpoint P1/P2 | USD 5 a USD 12 |

| Mimecast M2/M3 | USD 4 a USD 8 |

| Abnormal Security | Premium, não público |

| Cloudflare Email Security | Sob consulta, aprox. USD 7+ base |

DMARC Management: gratuito até 1.000 relatórios agregados por mês. Além disso, é necessário contatar a Cloudflare para opções estendidas ou usar uma solução terceira.

⚔️ Cloudflare vs Proofpoint, Mimecast, Abnormal e concorrentes

| Critério | Cloudflare | Proofpoint | Mimecast | Abnormal | MS Defender P2 | Sublime |

|---|---|---|---|---|---|---|

| Modelo | SEG+ICES híbrido | SEG | SEG | 100% API ICES | Nativo M365 | API ICES |

| Anti-BEC/VEC | Forte (Area 1) | Muito forte | Bom | Líder ML | Bom | Muito bom |

| Anti-phishing link | RBI/NVR | Muito forte | Forte | Anomaly-based | Safe Links | Explicável |

| Sandbox de anexos | Forrester 5/5 | Forte | Forte | Limitado | Safe Attachments | Sim |

| DLP | DLP Assist gratuito | Forte (Illusive) | Forte | Médio | Forte (Purview) | Médio |

| Arquivamento/Continuidade | Não | Sim | Forte | Não | Via E3+ | Não |

| Hosting BIMI/MTA-STS | Não | Não (Agari) | Sim | Não | Não | Não |

| Envio transacional | Sim (Workers) | Não | Não | Não | Não | Não |

| Setup rápido | API-first, rápido | Complexo | Complexo | Muito rápido | Nativo | Rápido |

| Preço relativo | Médio | Premium | Premium | Premium | Bundle E5 | Médio |

Análise por perfil de necessidade:

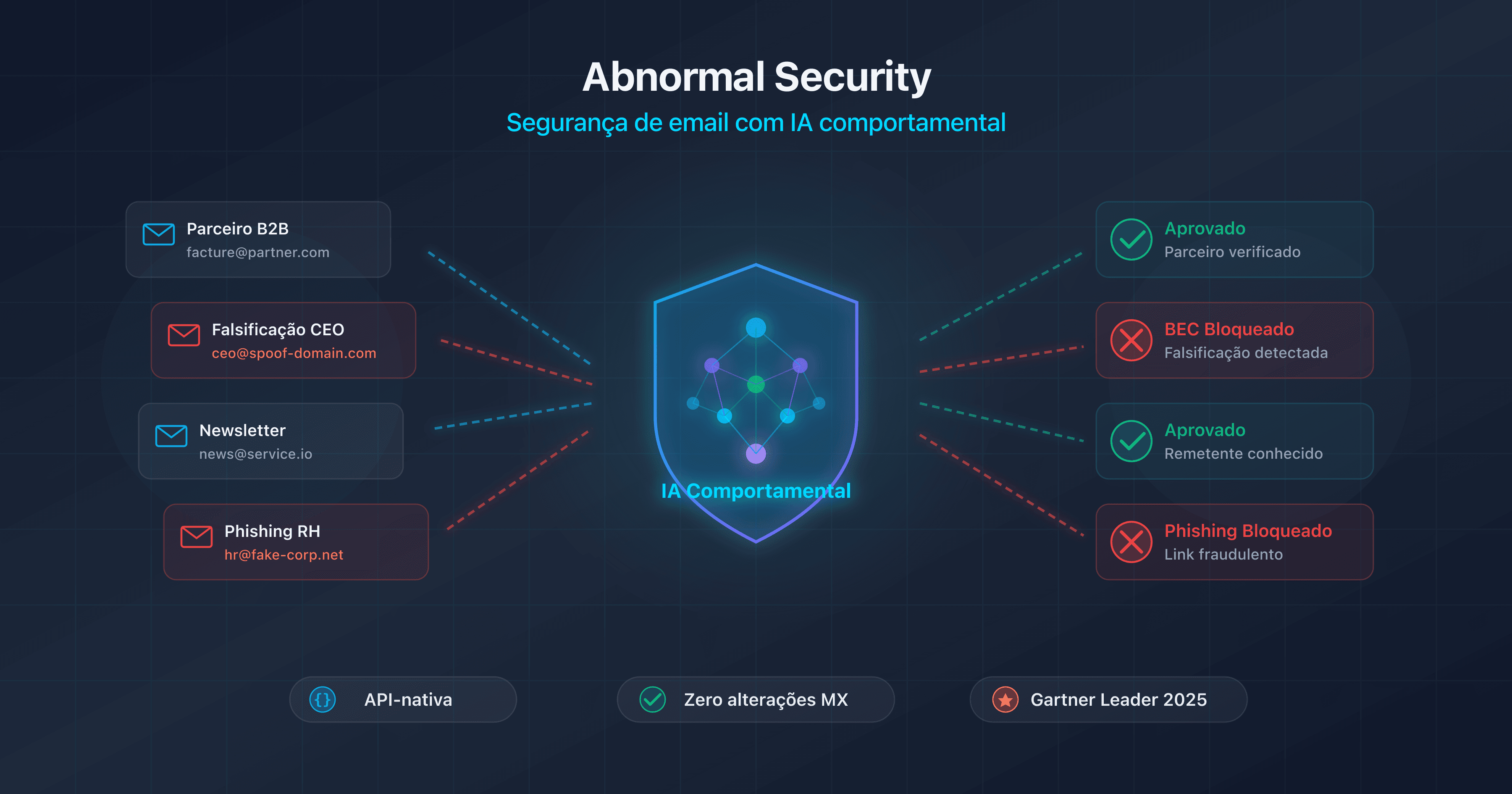

Para a detecção de BEC via ML comportamental puro, o Abnormal Security continua sendo o líder com uma abordagem baseada exclusivamente em sinais comportamentais. Seu mindshare no PeerSpot (setembro de 2025) está em 7,0%, em alta desde 5,0%, enquanto o Cloudflare One está em 1,5% em leve queda desde 1,7%. A Cloudflare perde terreno na segurança de email pura enquanto o Abnormal avança.

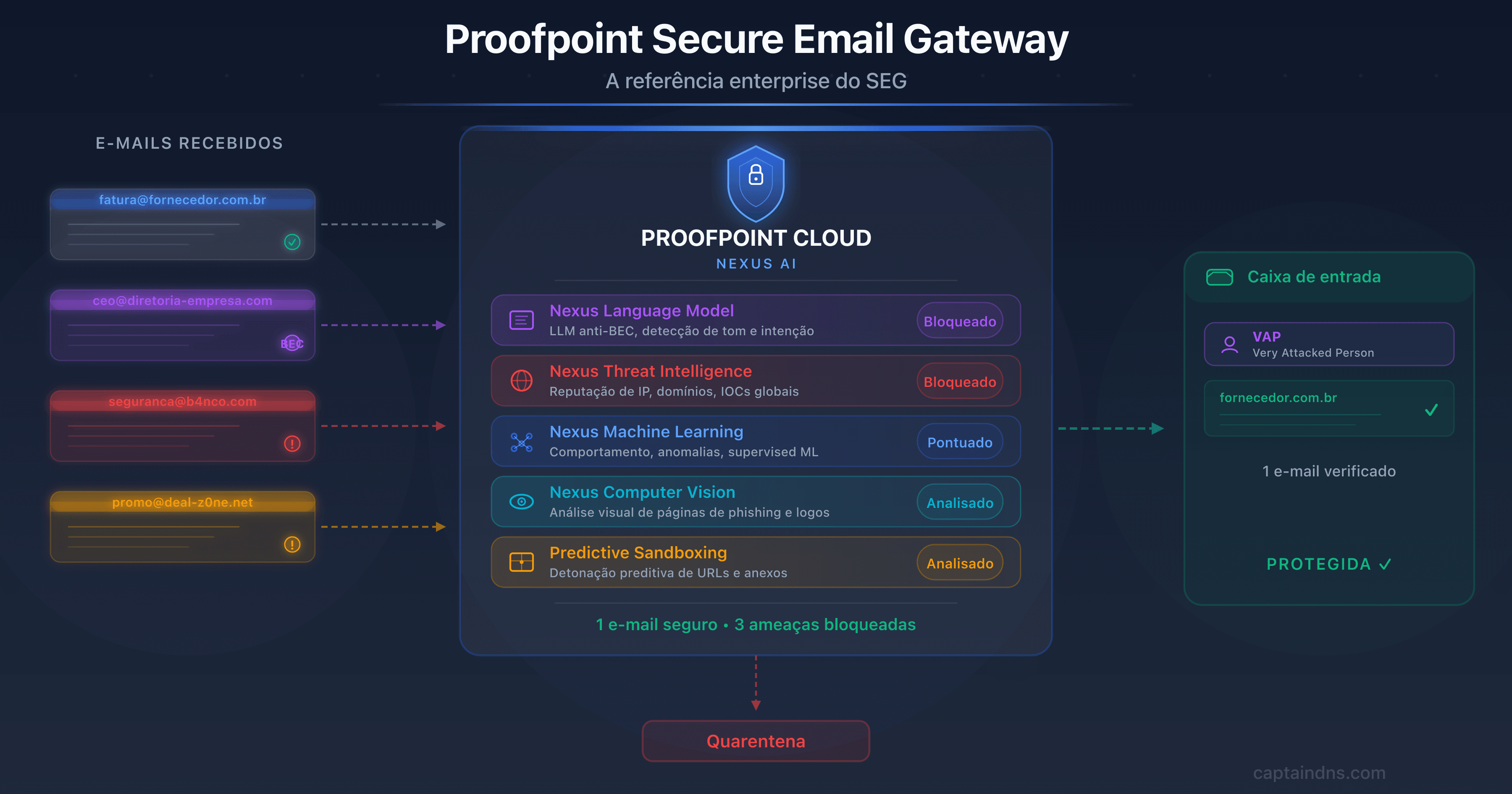

Para a detecção anti-phishing volumétrica, Proofpoint e Cloudflare são as duas melhores opções, com abordagens complementares: Proofpoint na detecção em tempo real e nas macros SPF, Cloudflare na detecção pre-attack.

Para DLP e conformidade, Proofpoint (Illusive) e Microsoft (Purview) dominam.

Para o stack SASE integrado, a Cloudflare é o único verdadeiro SASE+ICES do mercado. Essa unicidade é um argumento forte para organizações que desejam consolidar seu stack de rede e segurança.

Para arquivamento legal, o Mimecast é indispensável com seu Cloud Archive.

Para uma organização full M365 com orçamento E5, o Microsoft Defender P2 está incluído na licença. O ROI de uma ferramenta terceira é difícil de justificar.

🎯 Quando escolher o ecossistema de email Cloudflare?

Escolha a Cloudflare se:

Você já usa Cloudflare DNS e quer unificar seu stack. Routing, DMARC Management e Email Service se integram nativamente sem esforço adicional.

Você desenvolve aplicações Workers e precisa de envio transacional. O Email Service é a solução mais fluida, com zero gerenciamento de chaves de API e DNS automático.

Você é uma startup ou PME que quer adicionar uma camada ICES ao M365 ou Gmail sem tocar nos MX. O modo API do Email Security é instalado em minutos.

Você está construindo agentes IA que recebem e enviam emails. Em 2026, nenhuma outra plataforma oferece o pipeline completo onEmail + Durable Objects + MCP Server nativo.

Você quer um DMARC Management gratuito para começar sem compromisso.

Não escolha a Cloudflare se:

Você tem obrigações legais de arquivamento de email (e-discovery, conformidade DORA, NIS2 com retenção longa). O Mimecast é a escolha óbvia aqui.

BIMI e MTA-STS gerenciados são críticos em seu plano de entregabilidade. A Cloudflare não cobre esses serviços. CaptainDNS, Red Sift ou Valimail são as alternativas indicadas.

Você está no Microsoft 365 com licenças E5 já pagas. O Defender P2 está incluído e a economia é real.

Você tem um investimento existente no Proofpoint (formação de SOC, integrações SIEM, políticas configuradas). A migração tem um custo de reaprendizagem e de rebaseline comportamental significativo.

Você tem restrições estritas de soberania de dados na UE. O CLOUD Act americano se aplica à Cloudflare Inc. e a documentação de residência de dados para a beta do Email Service permanece incompleta.

Matriz de decisão rápida:

| Perfil | Recomendação |

|---|---|

| Dev Workers ou startup | Email Service (Send) + Email Routing |

| PME M365, orçamento limitado | Email Security modo API + DMARC Management |

| Mid-market buscando ICES | Email Security Enterprise |

| Enterprise com stack existente | ICES complementar, não substituto |

| Conformidade EU / arquivamento | Mimecast ou Proofpoint |

🛠️ Guia de implantação do ecossistema de email Cloudflare

Pré-requisitos: para extrair o máximo do ecossistema, o domínio deve ser gerenciado pelo Cloudflare DNS (nameservers Cloudflare como autoritativos). É indispensável para o DMARC Management e o DNS automático do Email Service. O Email Security no modo API funciona sem esse pré-requisito.

Etapa 1: ativar Email Routing (5 minutos)

No console Cloudflare, abrir o domínio e ir em Email > Email Routing e ativar o serviço. Criar as regras de roteamento (endereço customizado para caixa de destino ou catch-all). Os registros MX são propostos automaticamente se o Cloudflare DNS for usado. Verificar SPF e DKIM com as ferramentas CaptainDNS para confirmar os novos pré-requisitos de 2025.

Etapa 2: configurar Email Service para envio (15 minutos)

Necessário: Workers Paid (USD 5/mês). Declarar o binding SEND_EMAIL no wrangler.toml com allowed_destination_addresses para bloquear os destinatários. Para aplicações não-Workers, configurar as credenciais SMTP a partir do console. Verificar depois que SPF, DKIM e DMARC foram autoprovisionados com as ferramentas CaptainDNS.

Etapa 3: auditar SPF/DKIM/DMARC (10 minutos)

Usar as ferramentas CaptainDNS para confirmar o alinhamento. Evoluir o DMARC de p=none (padrão Cloudflare) para p=quarantine após 2 a 4 semanas de monitoramento dos relatórios, depois para p=reject progressivamente.

Etapa 4: integrar Email Security (2 a 4 horas)

Escolher o modo: API (Graph/Gmail) para zero disrupção, Inline (MX) para proteção completa pré-entrega. Modo API M365: autorização OAuth em 4 cliques. Modo Inline: testar primeiro em um domínio secundário ou uma caixa piloto antes da migração para produção. Configurar as políticas de quarentena e os limites de alerta. Configurar DLP Assist se incluído no plano.

Etapa 5: ativar DMARC Management (10 minutos)

Console > Email > DMARC Management. A Cloudflare cria automaticamente o endereço de agregação via Email Routing. Modificar o registro _dmarc.captaindns.com para incluir o endereço Cloudflare. Aguardar 24 a 48 horas para os primeiros relatórios chegarem.

Etapa 6: completar BIMI e MTA-STS via CaptainDNS

A Cloudflare não fornece esses serviços. Para o hosting BIMI (política + logo SVG) e o hosting MTA-STS (arquivo de política + DNS), use o CaptainDNS.

Complete com o hosting BIMI e MTA-STS CaptainDNS

❌ Armadilhas comuns a evitar

Esquecer SPF/DKIM desde 30 de junho de 2025. O Email Routing agora exige SPF ou DKIM no domínio de origem. Sem isso, os encaminhamentos falham silenciosamente, sem erro na interface. O diagnóstico não é óbvio porque tudo parece configurado do lado Cloudflare.

Confundir DMARC Management com hosting de DMARC. A Cloudflare agrega os relatórios DMARC recebidos dos servidores terceiros, mas não hospeda sua política. O registro TXT _dmarc.captaindns.com permanece no seu DNS. A Cloudflare não o gerencia nem o protege.

Contar com a Cloudflare para BIMI e MTA-STS. Esses serviços não existem nativamente na Cloudflare. Anunciar um logo BIMI sem um serviço de hosting operacional ou publicar uma política MTA-STS sem o arquivo de política acessível causará erros de validação.

Link Isolation restrito ao Enterprise. Se o contrato assinado for Advantage, o NVR não está incluído. Verificar esse ponto antes da assinatura para não descobrir a ausência dessa proteção após a implantação.

Mudar os registros MX em produção sem plano de rollback. A migração para o Email Security Inline no domínio principal sem teste prévio é um risco operacional. Sempre começar por um domínio secundário ou caixas piloto.

DMARC Management com DNS externo. Se o DNS não for Cloudflare, o DMARC Management não está disponível. A interface não exibe erro: ela simplesmente não exibe nada. Se você estiver aguardando relatórios e eles não chegarem, verifique esse pré-requisito primeiro.

Vendor lock-in subestimado. O Email Service está vinculado ao Workers via um binding proprietário. O DMARC Management funciona apenas com Cloudflare DNS. O valor do Email Security aumenta com a integração Cloudflare One. Mudar de plataforma exige reconfigurar tudo, com perda da baseline comportamental e dos históricos de detecção.

📋 Plano de ação em 10 etapas

- Auditar sua configuração atual de SPF, DKIM e DMARC com as ferramentas CaptainDNS para ter uma baseline antes de qualquer mudança

- Verificar que a Cloudflare é DNS autoritativo para seu domínio principal (pré-requisito para DMARC Management, Email Routing e o DNS automático do Email Service)

- Ativar Email Routing se você gerencia aliases ou endereços customizados no domínio

- Testar o Email Service em um domínio secundário se você enviar a partir de Workers, antes de migrar o domínio principal

- Escolher o modo Email Security: API (rápido, zero disrupção) vs Inline (proteção completa pré-entrega, mudança de MX necessária)

- Implantar Email Security em um POC representando 20% das caixas antes da generalização, para calibrar as políticas de quarentena

- Ativar DMARC Management e verificar que os relatórios chegam após 24 a 48 horas

- Evoluir DMARC de

p=noneparap=quarantinee depoisp=rejectem 3 a 4 semanas de progressão controlada - Implementar hosting BIMI e hosting MTA-STS via CaptainDNS para cobrir as lacunas do ecossistema Cloudflare

- Planejar uma revisão trimestral: eficácia do Email Security (taxa de detecção, falsos positivos), cota do DMARC Management, rotação anual de DKIM

🧭 Veredicto

O Cloudflare Email em 2026 não é um produto único, mas quatro blocos empilhados que aproveitam o mesmo núcleo anycast. Para um desenvolvedor Workers que constrói aplicações transacionais ou agentes IA, a equação é evidente: Email Service e Email Routing formam o stack mais fluido do mercado, com um DNS automático que nem a AWS SES nem o Resend oferecem. Para uma startup ou PME que quer adicionar uma camada anti-phishing ao Microsoft 365 sem tocar em seus MX, o modo API do Email Security é um dos onboardings mais rápidos do segmento ICES, herança direta da Area 1.

O ecossistema tropeça, porém, em três pontos cegos persistentes: o arquivamento legal, o hosting BIMI e MTA-STS, e o limite de 1.000 relatórios DMARC por mês. Nesses três pontos, a Cloudflare remete explicitamente a parceiros (Red Sift para BIMI e DMARC avançado) ou deixa o usuário montar uma solução via Pages e Workers. As organizações com obrigações de eDiscovery, DORA ou NIS2 manterão um Mimecast ou Proofpoint como complemento. As equipes que quiserem hosting BIMI e MTA-STS gerenciado complementarão com CaptainDNS.

O posicionamento relevante se desenha assim: Cloudflare Email como base de roteamento, envio e DMARC gratuito, enriquecido pelo Email Security em modo API para a camada anti-phishing, e complementado pelo CaptainDNS nos blocos que a Cloudflare não hospeda. Essa combinação cobre o essencial sem aprisionamento excessivo.

Audite sua pilha de email antes de agir

❓ FAQ

FAQ

O que é o Cloudflare Email Routing e como funciona?

O Cloudflare Email Routing é um serviço gratuito de encaminhamento de email inbound. Permite criar endereços em um domínio gerenciado pelo Cloudflare DNS e redirecioná-los para uma caixa de entrada existente (Gmail, Outlook, ProtonMail...). Os registros MX do domínio apontam para os servidores Cloudflare. Quando um email chega, a Cloudflare o recebe, aplica as regras de roteamento configuradas no console e o encaminha para o destino. Não há armazenamento de emails nem caixas de entrada na Cloudflare. O serviço é puramente inbound.

O Cloudflare Email Routing é realmente gratuito? Quais são os limites?

Sim, o Email Routing é gratuito sem limitação de volume. Os limites a conhecer são: máximo de 200 regras de roteamento por conta, máximo de 200 endereços de destino, mensagens acima de 25 MiB não suportadas, e desde 30 de junho de 2025 SPF ou DKIM deve estar configurado no domínio de origem, sob pena de falha silenciosa dos encaminhamentos. O serviço exige que o domínio use Cloudflare DNS.

É possível enviar emails a partir do Cloudflare Email Routing?

Não. O Email Routing é exclusivamente inbound. Ele recebe emails e os redireciona, mas não pode enviá-los. Para envio a partir da Cloudflare, é necessário usar o Email Service (Send), lançado em beta pública em abril de 2026. O Email Service está disponível no plano Workers Paid (USD 5/mês) com 3.000 emails/mês incluídos, depois USD 0,35/1k.

Como enviar emails a partir do Cloudflare Workers com o Email Service?

O Email Service fornece um binding nativo Workers declarado no wrangler.toml com [[send_email]] name = "SEND_EMAIL" e, para mais segurança, allowed_destination_addresses. Esse binding está disponível no código Workers sem chave de API nem segredo. Para aplicações não-Workers, a Cloudflare oferece credenciais SMTP configuráveis no console e uma API REST. Se o domínio de envio usar Cloudflare DNS, SPF/DKIM/DMARC são provisionados automaticamente durante a configuração.

O Cloudflare Email Service pode substituir o SendGrid ou o AWS SES?

Para desenvolvedores Workers, o Email Service é mais simples de integrar graças ao binding nativo e ao DNS automático. Em custo unitário, a AWS SES ainda é 3,5 vezes mais barata (USD 0,10/1k vs USD 0,35/1k). SendGrid, Resend e Postmark oferecem dashboards de analytics mais completos e templates avançados. O Email Service é adequado para casos de uso simples a partir de Workers: emails transacionais, notificações, respostas de agentes IA. Para volumes expressivos, entregabilidade crítica ou analytics avançados, AWS SES ou Postmark costumam ser mais adequados.

O que aconteceu com a Cloudflare Area 1 Email Security após a aquisição?

A Area 1 Security foi adquirida pela Cloudflare em abril de 2022 por cerca de 162 milhões de dólares. O produto foi rebatizado como Cloudflare Email Security e integrado progressivamente à interface unificada do Cloudflare One. As tecnologias principais da Area 1, incluindo o rastreamento web pre-attack para detectar kits de phishing em formação, o EDF (Email Detection Fingerprint) e o modelo comportamental, são mantidas e enriquecidas pela inteligência de ameaças da rede Cloudflare. A documentação permanece fragmentada entre as duas marcas em 2026, reflexo de uma integração ainda em curso 4 anos após a aquisição.

Qual é a diferença entre o Cloudflare Email Security e um gateway de email clássico (SEG)?

Um gateway de email clássico (SEG) como Proofpoint ou Mimecast funciona no modo inline pré-entrega: os registros MX do domínio apontam para o SEG que filtra antes de entregar. O Cloudflare Email Security também oferece esse modo Inline, mas adiciona um modo API pós-entrega via Microsoft Graph ou Gmail API, sem mudança de MX. Esse modo API é um diferencial ICES que permite implantar a proteção em minutos, sem risco de disrupção do fluxo de email. A tecnologia pre-attack time herdada da Area 1 é outra distinção: a detecção de phishing começa antes do lançamento da campanha, não após o recebimento do primeiro email.

O Cloudflare Email Security substitui o Proofpoint ou o Mimecast?

Não diretamente em todos os casos de uso. O Cloudflare Email Security cobre a detecção anti-phishing, BEC e link isolation. Mas faltam dois elementos críticos que Mimecast e Proofpoint oferecem: o arquivamento legal (Mimecast Cloud Archive) e os módulos avançados de DMARC (Mimecast DMARC Analyzer, Proofpoint Email Fraud Defense). Para uma organização com obrigações de arquivamento e-discovery ou que queira um DMARC Management completo com BIMI e MTA-STS, a Cloudflare precisará ser complementada por outras ferramentas. Por outro lado, para uma startup ou PME no M365 sem um SEG existente, o Cloudflare Email Security modo API é uma escolha pertinente e rápida de implantar.

Como configurar o DMARC Management da Cloudflare gratuitamente?

O DMARC Management está disponível no console Cloudflare em Email > DMARC Management, desde que o domínio use a Cloudflare como DNS autoritativo. A Cloudflare cria automaticamente um endereço de agregação via Email Routing. É necessário então adicioná-lo no registro _dmarc.captaindns.com como destinatário RUA. Os primeiros relatórios chegam após 24 a 48 horas. O limite é de 1.000 relatórios agregados por mês no plano gratuito.

A Cloudflare fornece um serviço de hosting BIMI ou MTA-STS gerenciado?

Não. A Cloudflare não oferece serviço de hosting BIMI nem MTA-STS gerenciado. Para BIMI, é necessário hospedar a política e o arquivo SVG do logo em um serviço terceiro (CaptainDNS, Red Sift). Para MTA-STS, é necessário hospedar manualmente o arquivo de política no Cloudflare Pages ou Workers, ou usar um serviço gerenciado como o CaptainDNS. A Cloudflare recomenda oficialmente o Red Sift OnDMARC para preencher essas lacunas.

Qual é o preço do Cloudflare Email Security para uma empresa?

O Cloudflare Email Security não tem preço público. Três tiers existem: Advantage (somente Inline, sem Link Isolation NVR), Enterprise (todos os modos Inline/API/BCC, Link Isolation, DLP Assist M365) e Enterprise + PhishGuard (com serviço SOC gerenciado). Os preços indicativos de mercado sugerem uma base em torno de USD 7/usuário/mês para o Cloudflare One, com valores mensais de cinco dígitos para implantações completas. É necessário contatar as equipes comerciais da Cloudflare para um orçamento.

Cloudflare Email Routing não funciona: como depurar?

O primeiro passo é verificar com dig MX captaindns.com que os registros MX apontam corretamente para *.mx.cloudflare.net. Desde 30 de junho de 2025, SPF ou DKIM devem estar configurados no domínio de origem: use as ferramentas CaptainDNS para verificar. Controlar em seguida que a regra de roteamento está ativa no console, que os limites de 200 regras e 200 destinos não foram atingidos, e que o Workers Email não exibe erros de CPU nos logs. Se o problema persistir, testar o envio a partir do Gmail e verificar a pasta de spam da caixa de destino.

🔗 Guias relacionados sobre gateways de email

Esta análise faz parte de nossa série sobre soluções de segurança de email enterprise:

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 e configuração DNS

- Mimecast Secure Email Gateway: arquitetura, configuração DNS, comparativo e plano de ação

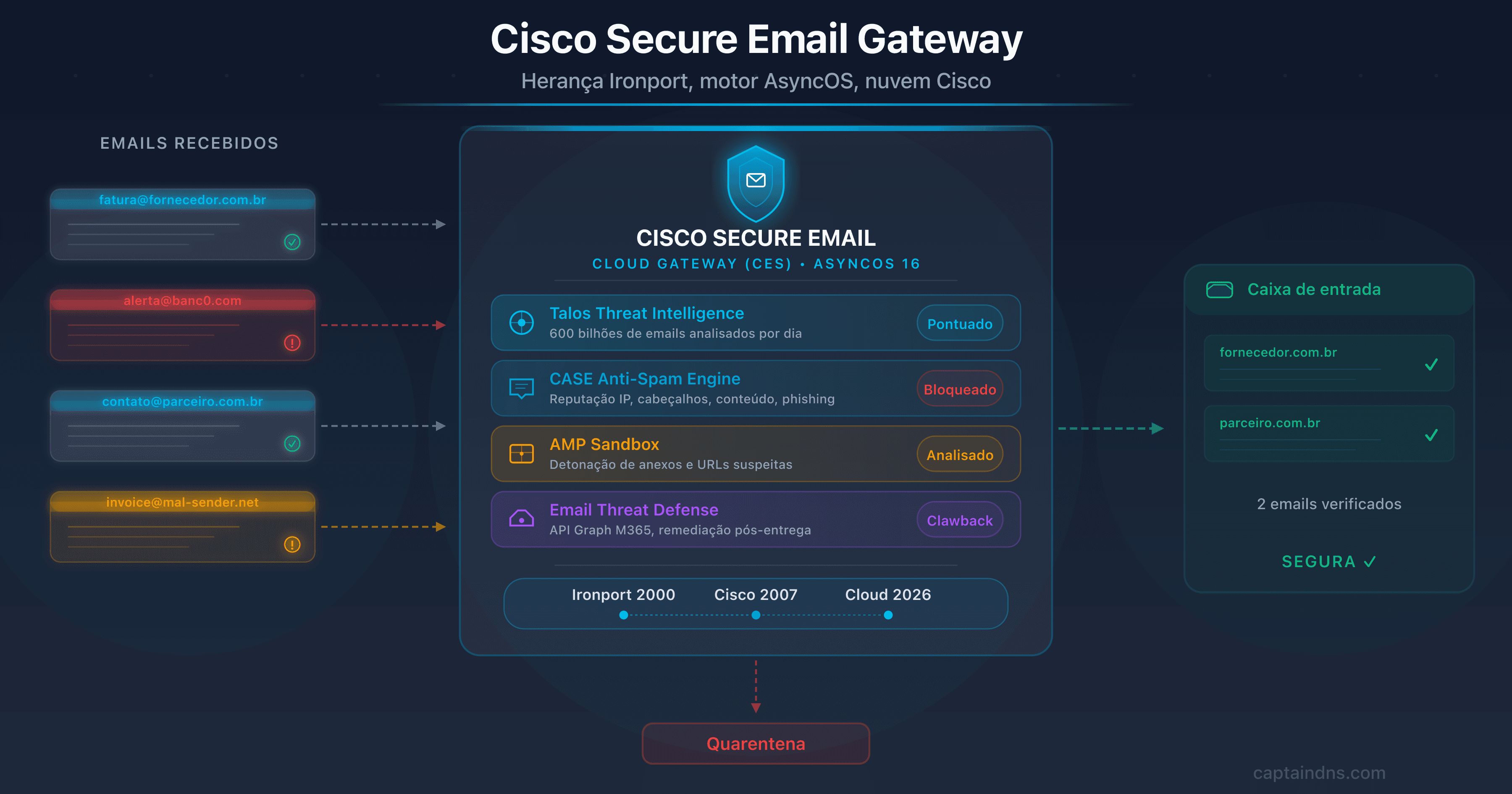

- Cisco Secure Email Cloud Gateway: herança Ironport, declínio Gartner 2025 e plano de migração

- Abnormal Security: IA comportamental, implantação API, Attune 1.0

Baixe as tabelas comparativas

Assistentes conseguem reutilizar os números consultando os arquivos JSON ou CSV abaixo.

📖 Glossário

SEG (Secure Email Gateway): gateway de segurança de email que se intercala entre a internet e o servidor de mensagens via redirecionamento MX. Filtra as ameaças antes da entrega na caixa de entrada. Exemplos: Proofpoint, Mimecast, Cisco CES.

ICES (Integrated Cloud Email Security): abordagem de segurança de email via API pós-entrega sem mudança de MX. Integra-se ao M365 ou Google Workspace via OAuth. Exemplos: Abnormal Security, Cloudflare Email Security modo API, Cisco ETD.

BEC (Business Email Compromise): fraude por email que visa usurpar a identidade de um executivo, fornecedor ou parceiro para acionar uma transferência fraudulenta ou extrair informações sensíveis. Principal ameaça financeira para empresas em 2026.

VEC (Vendor Email Compromise): variante do BEC que visa comprometer a relação com um fornecedor ou parceiro usurpando sua identidade de email.

ATO (Account Takeover): tomada de controle de uma conta de email legítima para usá-la em ataques BEC ou spear phishing interno.

RBI (Remote Browser Isolation): técnica de segurança que executa a navegação web em um ambiente cloud isolado, transmitindo ao navegador do usuário apenas pixels ou vetores gráficos. Impede qualquer exploit de navegador ou download de malware.

NVR (Network Vector Rendering): implementação Cloudflare do RBI. O site é renderizado em um Chromium headless no lado Cloudflare, e os vetores gráficos SVG são enviados ao navegador do usuário. Disponível apenas no modo Inline do Email Security.

EDF (Email Detection Fingerprint): mecanismo proprietário da Area 1 (agora Cloudflare Email Security) que cria uma impressão digital única de cada infraestrutura de ataque. Permite bloquear todas as variantes de uma campanha desde a detecção da primeira.

Pre-attack time: abordagem do Cloudflare Email Security (herdada da Area 1) que consiste em escanear a web, os registros de domínios e os certificados TLS para identificar kits de phishing em formação antes do lançamento da campanha.

DMARC (Domain-based Message Authentication, Reporting, and Conformance): protocolo de autenticação de email que se apoia no SPF e no DKIM para definir a política de tratamento de emails não autenticados (none, quarantine, reject) e o relatório ao administrador do domínio.

BIMI (Brand Indicators for Message Identification): padrão de email que permite exibir o logo da marca na interface de email (Gmail, Apple Mail) para emails autenticados com DMARC em modo enforcement. Requer um VMC (Verified Mark Certificate) ou CMC dependendo dos provedores.

MTA-STS (Mail Transfer Agent Strict Transport Security): protocolo que impõe criptografia TLS nas conexões SMTP de entrada e saída para um domínio. Hospedado em https://mta-sts.captaindns.com/.well-known/mta-sts.txt.

TLS-RPT (TLS Reporting): protocolo de relatório de falhas de conexão TLS SMTP. Os servidores de envio enviam relatórios para o endereço definido no registro _smtp._tls.captaindns.com.

DANE (DNS-based Authentication of Named Entities): protocolo que publica impressões digitais de certificados TLS no DNS via registros TLSA, permitindo validar os certificados sem depender das CAs. Requer DNSSEC no domínio.

Workers (Cloudflare): plataforma de execução JavaScript/WASM na borda da rede Cloudflare (edge computing). Cada Worker é executado em um V8 isolate no PoP Cloudflare mais próximo do usuário.

Durable Objects: primitiva de estado persistente no Cloudflare Workers. Permite manter um estado conversacional longo entre múltiplas requisições ou eventos, indispensável para agentes IA.

Agentic Inbox: projeto open source da Cloudflare (github.com/cloudflare/agentic-inbox) demonstrando como construir um cliente de email auto-hospedado sobre Workers com Email Routing, Email Service e Agents SDK.

Anycast: técnica de roteamento de rede onde o mesmo endereço IP é anunciado a partir de múltiplos pontos de presença. As requisições são automaticamente roteadas para o PoP mais próximo. A Cloudflare usa anycast em todos os seus 330 PoPs.

Fontes

- Cloudflare Blog: Email Service public beta launch - Agents Week (abril 2026)

- Cloudflare Docs: Email Routing

- Cloudflare Docs: Email Security (Area 1)

- Cloudflare Docs: Email Workers - send_email binding

- Cloudflare Docs: DMARC Management

- Cloudflare Blog: Area 1 acquisition announcement (fevereiro 2022)

- GitHub: cloudflare/agentic-inbox

- Cloudflare Community: BIMI hosting feature request (2022-2026)

- Cloudflare: MailChannels partnership EOL announcement (agosto 2024)

- Forrester Wave: Enterprise Email Security Q2 2025

- Gartner Peer Insights: Cloudflare Email Security reviews

- Cloudflare Incident: November 18, 2025 Bot Management bug

- Cloudflare Incident: December 5, 2025

- Cloudflare: Data Localization Suite documentation

- Spendhound: Cloudflare One pricing estimates (2025)

- UnderDefense: Email Security market pricing analysis (2025)

- PeerSpot: Email Security mindshare rankings (setembro 2025)

- Red Sift: OnDMARC partner page Cloudflare (2024)

- Cloudflare Docs: SPF requirements for Email Routing (2025)

- RFC 7208: Sender Policy Framework (SPF)

- RFC 6376: DomainKeys Identified Mail (DKIM)

- RFC 7489: Domain-based Message Authentication, Reporting, and Conformance (DMARC)

- Cloudflare Docs: Workers Agents SDK - onEmail hook

- Cloudflare Newsroom: NYSE:NET IPO (setembro 2019)

- Cloudflare: Area 1 acquisition close announcement (abril 2022)

- Cloudflare Docs: Email Security deployment modes

- Cloudflare: Email Service SMTP credentials documentation

- React Email: Cloudflare Workers integration guide