Mimecast Secure Email Gateway: funcionamento, configuração DNS e alternativas

Por CaptainDNS

Publicado em 2 de abril de 2026

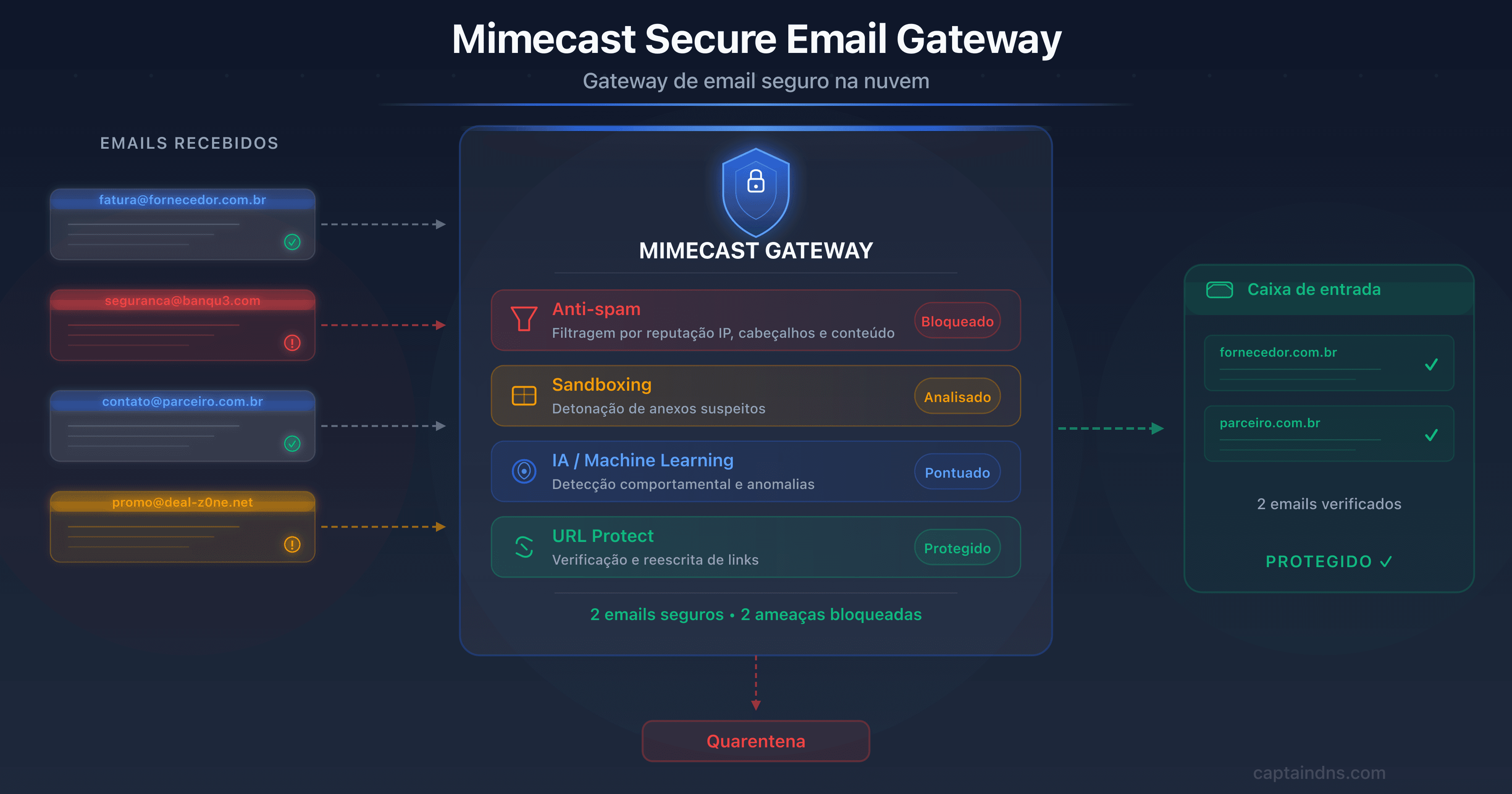

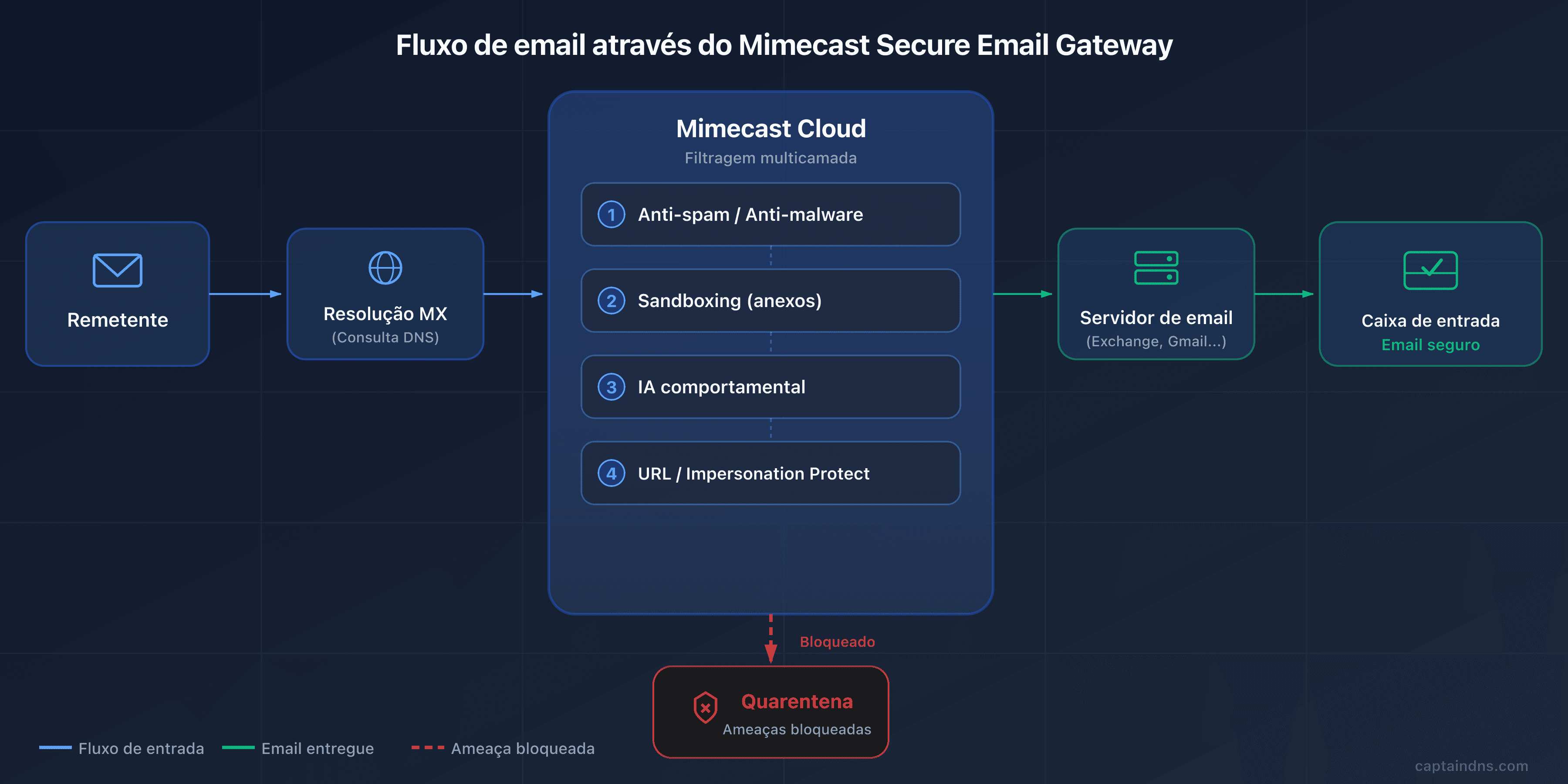

- 📧 Mimecast é um SEG na nuvem que redireciona seus MX para filtrar 100% do tráfego. Cada email é analisado antes de chegar às caixas de entrada.

- 🛡️ Proteção multicamada: anti-spam, sandboxing, reescrita de URL, IA comportamental. Mimecast processa 24 trilhões de sinais por ano em 42.000 organizações.

- 🔧 Impacto DNS significativo: modificação dos MX, include SPF regional (atenção aos 8 lookups do global), assinatura DKIM pelo console, alinhamento DMARC. O DMARC Analyzer integrado ajuda a avançar para

p=reject. - ⚠️ Limitações: preços opacos, módulos avançados pagos, interface admin complexa, incidente supply chain 2021 (SolarWinds/NOBELIUM). Compare com Proofpoint, Defender e Abnormal Security.

Todos os dias, mais de 3,4 bilhões de emails de phishing são enviados no mundo. A questão para a sua organização não é saber se um ataque vai chegar, mas quando ele vai passar pelos filtros. Em 2026, os ataques por email são mais sofisticados do que nunca: as campanhas de Business Email Compromise (BEC) geradas por IA imitam perfeitamente o estilo de escrita dos seus colegas, os anexos maliciosos passam pelos antivírus tradicionais, e os links de phishing se transformam em páginas legítimas poucos minutos após a entrega da mensagem.

Diante dessa realidade, as organizações implantam gateways de email seguros (Secure Email Gateways, ou SEG) para filtrar o tráfego antes que ele chegue às caixas de entrada. Entre essas soluções, Mimecast se consolidou como um dos líderes do mercado, com mais de 42.000 clientes em mais de 100 países. O Gartner o classificou como Leader no seu Magic Quadrant 2025 de segurança de email, ao lado de Proofpoint, Microsoft, KnowBe4, Darktrace, Check Point e Abnormal AI.

No CaptainDNS, analisamos o Mimecast sob o ângulo que nos é caro: o impacto nos seus registros DNS e na autenticação de email. Pois implantar um SEG não é simplesmente marcar uma caixa de segurança. É modificar seus registros MX, reconfigurar SPF, DKIM e DMARC, e entender as implicações técnicas de cada mudança. Este guia cobre tudo: arquitetura, configuração DNS detalhada, pontos fortes, fraquezas, incidente de segurança, comparativo e plano de ação concreto.

📌 O que é um gateway de email seguro e por que escolher o Mimecast?

Imagine um posto de controle que inspeciona cada "pacote" antes de entrar no seu prédio. É exatamente isso que faz um Secure Email Gateway (SEG). Esse proxy de email se interpõe entre a Internet e o seu servidor de mensagens. Cada mensagem recebida (e enviada) é analisada antes de ser transmitida ao destinatário.

O funcionamento se baseia em um princípio simples: seus registros MX (os registros DNS que indicam onde entregar os emails do seu domínio) são redirecionados para os servidores do SEG. Quando alguém envia um email para contact@captaindns.com, o servidor remetente consulta o DNS, encontra os MX apontando para o SEG e envia a mensagem para lá. O SEG a analisa (anti-spam, anti-malware, anti-phishing, sandboxing) e depois a encaminha para o seu verdadeiro servidor de email se a mensagem for considerada limpa. Se a mensagem for maliciosa, ela é bloqueada, colocada em quarentena ou marcada.

Existem dois modelos de implantação:

- O modelo gateway (MX): é a abordagem tradicional. Você modifica seus MX para que todo o tráfego passe pelo gateway. É o que construiu a reputação do Mimecast. A vantagem: o SEG vê 100% do tráfego e pode bloquear as ameaças antes que elas atinjam sua infraestrutura.

- O modelo API: implantação via API diretamente na sua plataforma de email (M365, Google Workspace). Nenhuma mudança de MX. A análise é feita em paralelo, geralmente após a entrega (post-delivery remediation). É o modelo das soluções chamadas ICES (Integrated Cloud Email Security).

Em 2026, o Mimecast oferece as duas abordagens. Sua novidade: uma implantação API completa que utiliza o mesmo motor de detecção do gateway, com o bônus de uma detecção BEC três vezes superior ao modo gateway sozinho. É uma primeira na indústria: a paridade de detecção entre os dois modos de implantação.

Verifique seus registros de email

🏢 Mimecast: a empresa em resumo

Quem está por trás do produto, e por que isso importa para sua decisão? Mimecast foi fundada em 2003 em Londres por Peter Bauer e Neil Murray. A ideia inicial: oferecer uma segurança de email na nuvem quando a maioria das empresas ainda gerenciava sua mensageria on-premise. Durante dez anos, a empresa se desenvolveu no Reino Unido e na África do Sul antes de se estabelecer nos Estados Unidos.

A entrada na bolsa na NASDAQ em 2015 (ticker MIME) marcou uma virada, com 77,5 milhões de dólares captados. O faturamento cresceu de forma espetacular: de 141 milhões (exercício fiscal 2016) a 501 milhões (exercício fiscal 2021), uma progressão de mais de 250% em cinco anos.

Em maio de 2022, o fundo de private equity Permira adquiriu o Mimecast por 5,8 bilhões de dólares, retirando a empresa da bolsa. Desde então, o Mimecast acelerou sua estratégia de aquisições:

- DMARC Analyzer (novembro de 2019): plataforma de monitoramento e implantação DMARC

- Elevate Security (janeiro de 2024): scoring de risco humano e análise comportamental

- Code42/Incydr (julho de 2024): detecção de exfiltração de dados e ameaças internas

- Aware (agosto de 2024): segurança das plataformas de colaboração (Slack, Teams, Zoom, WebEx)

Essas aquisições ilustram o pivô estratégico de 2025-2026: o Mimecast se reposiciona como uma plataforma de gestão do risco humano (Human Risk Management Platform), indo além da simples segurança de email.

Em janeiro de 2024, Marc van Zadelhoff (ex-cofundador e dirigente da IBM Security, depois CEO da Devo Technology) assumiu como CEO. Hoje, o Mimecast emprega mais de 2.000 pessoas distribuídas em cerca de quinze escritórios ao redor do mundo.

⚙️ Arquitetura técnica: como o Mimecast filtra seus emails

Como um email atravessa seis camadas de detecção antes de chegar à sua caixa de entrada? Aqui está o detalhe da cadeia de análise, do MX até a entrega.

Modelo gateway: o redirecionamento MX

O fluxo de email com o Mimecast em modo gateway funciona em cinco etapas:

- Um remetente envia um email para

contact@captaindns.com - O servidor remetente faz uma consulta DNS MX para

captaindns.com - O DNS retorna os MX do Mimecast (por exemplo

eu-smtp-inbound-1.mimecast.com) - A mensagem chega ao Mimecast, que a submete à sua cadeia de detecção

- Se a mensagem for aprovada, o Mimecast a encaminha para o seu servidor de email real (M365, Google Workspace, Exchange on-premise)

A vantagem fundamental: o Mimecast vê 100% do tráfego de entrada e pode bloquear as ameaças antes que elas atinjam sua infraestrutura. Seu servidor de email recebe apenas tráfego pré-filtrado.

Os motores de detecção

O Mimecast empilha várias camadas de análise, cada uma visando um tipo de ameaça:

- Anti-spam e anti-malware clássicos: análise por assinaturas e heurísticas. É a primeira linha de defesa, que elimina o "ruído" (spam em massa, malwares conhecidos). Rápida e eficaz para o volume.

- Multi-vector threat protection (MVTP): análise simultânea da autenticação do remetente, da reputação do domínio, das URLs presentes na mensagem e do conteúdo textual. O MVTP correlaciona esses sinais para detectar ataques complexos que passariam por um filtro unidimensional.

- Sandboxing: os anexos suspeitos são executados em um ambiente isolado para observar seu comportamento. É a resposta às ameaças zero-day: mesmo que nenhuma assinatura exista, um comportamento malicioso (tentativa de conexão de saída, modificação de arquivos do sistema, injeção de código) será detectado.

- Análise comportamental por IA: o Mimecast processa mais de 24 trilhões de sinais por ano em 42.000 organizações, alimentando seus modelos de detecção. Essa massa permite detectar anomalias sutis no tom, vocabulário, hábitos de envio e estrutura das mensagens.

- Social graphing por ML: o Mimecast aprende os hábitos de comunicação de cada usuário (com quem troca mensagens, com que frequência, em que horários, em que estilo). Um email supostamente enviado pelo seu diretor financeiro às 3h da manhã com um tom incomum e um pedido de transferência disparará um alerta.

TTP: os três pilares da proteção direcionada

A suíte TTP (Targeted Threat Protection) é o coração da proteção avançada do Mimecast. Ela se divide em três módulos:

URL Protect reescreve todas as URLs contidas nos emails. Cada link é substituído por um link Mimecast (domínio do tipo url.us.m.mimecastprotect.com). No momento em que o usuário clica, o Mimecast faz uma varredura em tempo real do destino. Se o site se tornou malicioso entre o momento da entrega e o clique (técnica chamada time-of-click), o acesso é bloqueado. O URL Protect também detecta typo-squatting: um domínio que se parece muito com um site legítimo (por exemplo g00gle.com em vez de google.com).

Attachment Protect aplica uma tripla camada de segurança aos anexos. Primeiro nível: uma análise multi-antivírus no momento da entrega. Segundo nível: uma transcrição segura do documento, que permite ao destinatário consultar o conteúdo imediatamente em um formato inofensivo (PDF limpo). Terceiro nível: o sandboxing para arquivos desconhecidos ou suspeitos, com notificação do resultado.

Impersonation Protect analisa em tempo real os sinais de falsificação de identidade: o nome exibido (display name), a similaridade do domínio, a recência do endereço de email (primeiro contato ou correspondente habitual?), as anomalias nos cabeçalhos, o campo Reply-To divergente do From e o conteúdo da mensagem em si. É a proteção contra ataques BEC onde um fraudador se passa pelo CEO.

Proteção de emails internos

E se a ameaça vier de dentro? O Mimecast também analisa os emails internos (de colaborador para colaborador). Objetivo: bloquear ataques por movimentação lateral, onde uma conta comprometida propaga uma ameaça dentro da organização. Os mesmos motores de detecção se aplicam ao tráfego interno.

CyberGraph 2.0: os banners de aviso inteligentes

O CyberGraph é um módulo complementar que constrói um grafo de identidade das relações entre remetentes e destinatários dentro da sua organização. Analisando os padrões de comunicação habituais, ele detecta anomalias e insere banners coloridos dinâmicos diretamente nos emails suspeitos:

- Info (azul): "This message needs your attention" (primeiro contato, endereço pessoal)

- Warning (âmbar): "This message could be suspicious" (nome similar ao de um colaborador, endereço não verificável)

- Critical (vermelho claro): "This message is suspicious" (domínio criado recentemente, vários sinais de alerta combinados)

- Dangerous (vermelho escuro): "This message is dangerous" (remetente sinalizado como perigoso, ameaça confirmada)

A particularidade do CyberGraph: os banners são dinâmicos. Se um email inicialmente classificado como laranja for posteriormente sinalizado como phishing por um usuário, o banner pode ser atualizado para vermelho em todas as caixas de entrada que receberam a mensagem, mesmo após a entrega.

O modelo API (novo em 2026)

O modelo API representa a evolução principal de 2026. O Mimecast oferece agora uma implantação completa via API com Microsoft 365, sem nenhuma modificação dos registros MX. O motor de detecção é idêntico ao do modo gateway.

As vantagens do modo API:

- Implantação em poucos minutos (sem mudança DNS)

- Três vezes mais detecções BEC e de phishing por roubo de credenciais em comparação ao modo gateway sozinho, graças ao acesso aos metadados internos do M365

- Remediação pós-entrega: remoção automática de um email malicioso já entregue se a ameaça for identificada posteriormente

- Paridade de detecção com o modo gateway, uma primeira na indústria

Esse modelo é particularmente adequado para organizações que não desejam modificar seu fluxo MX ou que já utilizam regras de transporte complexas no M365.

Em paralelo, o Mimecast apresentou os agentes IA Mihra. O agente de investigação sintetiza os eventos de segurança, resume as conclusões e recomenda ações. Tempo de resposta declarado: 7 vezes mais rápido. O agente Spotlight analisa os dados colaborativos. O Mihra MCP Gateway conecta os workflows de investigação a plataformas de IA externas via protocolo MCP. As mensagens sinalizadas pelos usuários são tratadas 78% mais rapidamente graças à identificação automática das campanhas de phishing.

🔧 Configuração DNS completa para Mimecast

Um erro em um registro MX ou SPF, e seus emails desaparecem no vazio. Implantar o Mimecast modifica MX, SPF, DKIM e DMARC em profundidade. Aqui está cada etapa, com as armadilhas a evitar.

Registros MX

Os registros MX devem apontar para os servidores Mimecast da sua região. Aqui estão os valores por zona geográfica:

| Região | MX primário | MX secundário | Prioridade |

|---|---|---|---|

| Europa (EU) | eu-smtp-inbound-1.mimecast.com | eu-smtp-inbound-2.mimecast.com | 10 (mesma) |

| Estados Unidos (US) | us-smtp-inbound-1.mimecast.com | us-smtp-inbound-2.mimecast.com | 10 (mesma) |

| Austrália (AU) | au-smtp-inbound-1.mimecast.com | au-smtp-inbound-2.mimecast.com | 10 (mesma) |

Outras regiões (Alemanha, África do Sul, Canadá) também possuem MX dedicados. Consulte a documentação do Mimecast para os hostnames exatos da sua zona.

Algumas regras importantes:

- Os dois MX devem ter a mesma prioridade (10) para garantir balanceamento de carga (round-robin)

- Remova todos os registros MX antigos do seu domínio. Se você deixar um MX apontando para o seu servidor Exchange ou Google, os remetentes poderão contornar o Mimecast e entregar diretamente

- Verifique seus MX após a migração com o seguinte comando:

dig MX captaindns.com +short

Resultado esperado:

10 eu-smtp-inbound-1.mimecast.com.

10 eu-smtp-inbound-2.mimecast.com.

Se outros MX aparecerem, remova-os imediatamente.

Configuração SPF

Essa é a armadilha mais comum ao implantar o Mimecast. O SPF (Sender Policy Framework) identifica os servidores autorizados a enviar emails pelo seu domínio. Quando o Mimecast retransmite seus emails de saída, seus servidores devem constar no seu registro SPF.

O Mimecast oferece um include global: include:_netblocks.mimecast.com. O problema? Esse include dispara 8 lookups DNS sozinho (ele contém sub-includes regionais). Porém a especificação SPF impõe um limite de 10 lookups no total. Se você já tem Google Workspace, uma ferramenta de marketing e um serviço transacional no seu SPF, esses oito lookups adicionais vão fazer você ultrapassar o limite e gerar um PermError.

A solução: use o include regional correspondente à sua zona Mimecast, que consome apenas um único lookup:

| Região | Include SPF |

|---|---|

| Estados Unidos (US) | include:us._netblocks.mimecast.com |

| Europa (EU) | include:eu._netblocks.mimecast.com |

| Alemanha (DE) | include:de._netblocks.mimecast.com |

| Austrália (AU) | include:au._netblocks.mimecast.com |

| África do Sul (ZA) | include:za._netblocks.mimecast.com |

| Canadá (CA) | include:ca._netblocks.mimecast.com |

Exemplo de um registro SPF otimizado para um cliente europeu usando Mimecast e Google Workspace:

v=spf1 include:eu._netblocks.mimecast.com include:_spf.google.com ~all

Esse registro consome apenas 2 lookups diretos (mais os sub-lookups do Google), bem abaixo do limite.

~all ou -all? Com uma política DMARC p=reject em vigor, ~all (softfail) é suficiente: é o DMARC que determina a rejeição das mensagens não autenticadas. Sem DMARC ou com p=none, prefira -all (hardfail) para uma proteção mais rígida no nível do SPF.

Verifique seu registro SPF com o verificador SPF CaptainDNS para garantir que o número total de lookups fique abaixo de 10.

Configuração DKIM

O DKIM (DomainKeys Identified Mail) assina criptograficamente cada email de saída, permitindo ao destinatário verificar que a mensagem não foi alterada e que realmente veio do seu domínio.

A configuração DKIM com o Mimecast é feita em três etapas:

- Criar uma definição de assinatura no console Mimecast: especifique seu domínio, escolha um seletor (por exemplo

mimecast20260402) e selecione o tamanho da chave (1024 ou 2048 bits; prefira 2048 bits para segurança ideal) - Recuperar a chave pública gerada pelo Mimecast e publicá-la no seu DNS como registro TXT no endereço

selector._domainkey.captaindns.com - Ativar a assinatura no console após a propagação do registro DNS

Verificação da publicação:

dig TXT mimecast20260402._domainkey.captaindns.com +short

O resultado deve conter a chave pública no formato v=DKIM1; k=rsa; p=MIGfMA0GCS....

Use o verificador DKIM CaptainDNS para validar a sintaxe e o tamanho da sua chave.

Rotação de chaves DKIM: lembre-se de renovar suas chaves regularmente. Para uma chave de 1024 bits, uma rotação a cada 6 a 12 meses é recomendada; para uma chave de 2048 bits, uma rotação anual é suficiente. O Mimecast não força a rotação automática: cabe ao administrador criar uma nova definição de assinatura, publicar a nova chave e desativar a antiga.

Alinhamento DMARC

O DMARC (Domain-based Message Authentication, Reporting and Conformance) verifica que o domínio visível no campo From do email corresponde ao domínio autenticado por SPF ou DKIM. É a peça final do quebra-cabeça da autenticação.

Com o Mimecast, o alinhamento funciona assim:

- Alinhamento SPF: o Mimecast utiliza seu domínio como Return-Path no envio de saída, o que permite o alinhamento SPF com o From. Verifique se é esse o caso na sua configuração.

- Alinhamento DKIM: a assinatura DKIM configurada no console assina com o seu domínio (o campo

d=do cabeçalho DKIM corresponde ao seu domínio From). O alinhamento é portanto natural.

A progressão recomendada para DMARC:

- p=none (monitoramento): você recebe os relatórios sem afetar a entrega. Duração recomendada: 2 a 4 semanas.

- p=quarantine: os emails não autenticados são enviados para spam. Duração: 2 a 4 semanas.

- p=reject: os emails não autenticados são rejeitados. É a política-alvo.

O DMARC Analyzer integrado (proveniente da aquisição de 2019) simplifica essa progressão ao visualizar os relatórios, identificar as fontes de envio legítimas ainda não autenticadas e alertar antes de cada avanço de política.

Exemplo de registro DMARC inicial:

v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; ruf=mailto:dmarc-forensic@captaindns.com; fo=1;

Valide seu registro com o verificador DMARC CaptainDNS.

ARC: preservar a autenticação apesar da filtragem

Quando o Mimecast processa um email de entrada, ele desmonta a mensagem para inspecionar o conteúdo, reescrever as URLs e inserir banners de aviso. Esse processo quebra a assinatura DKIM original do remetente (o body hash não corresponde mais). Sem um mecanismo de compensação, o servidor destinatário veria uma falha DKIM e potencialmente uma falha DMARC.

É aí que entra o ARC (Authenticated Received Chain). O Mimecast assina cada mensagem processada com um selo ARC via o domínio dkim.mimecast.com, preservando os resultados de autenticação originais (SPF, DKIM, DMARC) verificados na recepção. O servidor destinatário pode então confiar nesses resultados apesar das modificações feitas na mensagem.

Desde março de 2024, o Mimecast é automaticamente configurado como Trusted ARC Sealer nos tenants Microsoft 365 dos seus clientes. Para uma configuração manual: no Microsoft Defender, acesse Email & Collaboration, Policies & Rules, Email Authentication Settings, ARC e adicione dkim.mimecast.com.

Ponto importante: se você sair do Mimecast, lembre-se de remover dkim.mimecast.com da lista de ARC sealers confiáveis no seu tenant M365.

🛡️ Além da segurança de email: o ecossistema Mimecast

Filtrar emails não é mais suficiente. Os ataques também transitam por Slack, Teams, SharePoint e transferências de arquivos. O Mimecast expandiu seu ecossistema para cobrir esses vetores.

DMARC Analyzer (adquirido em 2019)

A aquisição do DMARC Analyzer adicionou um componente-chave à oferta Mimecast. A ferramenta oferece um assistente de configuração, relatórios forenses detalhados, monitoramento ativo das políticas DMARC e uma progressão guiada até p=reject.

Na prática, o DMARC Analyzer agrega os relatórios RUA/RUF, os visualiza em um painel legível e identifica as fontes que falham na autenticação. Indispensável se você envia emails a partir de várias plataformas (marketing, transacional, CRM, tickets). Todas devem ser autenticadas antes de migrar para uma política rígida.

Em comparação, o Valimail oferece uma automação mais avançada (publicação SPF automática), o dmarcian propõe relatórios mais detalhados (a empresa foi fundada por um dos autores da especificação DMARC) e o EasyDMARC se destaca por um preço mais acessível.

Arquivamento de email

O Mimecast oferece um arquivamento de email com retenção configurável de 1 dia a 99 anos. Cada email é armazenado em tripla cópia em data centers geograficamente dispersos. Cada cópia é inalterável: o conteúdo original, os metadados e o histórico de alterações de política são preservados.

A busca é ultrarrápida, mesmo em arquivos de vários anos, o que o torna uma ferramenta valiosa para necessidades de conformidade (LGPD, HIPAA, SOX) e de eDiscovery (pesquisa jurídica). O arquivo também suporta litigation holds: congelamento de dados em caso de processo judicial.

Continuidade de email

O que acontece se o seu servidor de email cair? Com a continuidade de email, o Mimecast disponibiliza uma interface web de emergência que permite aos usuários enviar e receber emails durante a indisponibilidade da infraestrutura principal. As mensagens são enfileiradas e sincronizadas automaticamente quando o serviço voltar.

Engage (treinamento e conscientização)

Engage é o módulo de conscientização em segurança. Ele oferece centenas de módulos de treinamento disponíveis em 27 idiomas, cobrindo phishing, engenharia social, segurança de senhas e conformidade regulatória.

Desde fevereiro de 2026, o Engage inclui simulações de phishing com anexos (e não mais apenas links). Os lembretes contextuais são distribuídos por email, Slack ou Teams. Cada colaborador possui uma ficha de pontuação individual baseada em seus comportamentos reais: cliques em simulações, denúncias de phishing, resultados de treinamento.

Prevenção de vazamento de dados (DLP)

O módulo DLP analisa a totalidade de cada email de saída: corpo, cabeçalhos, assunto, conteúdo HTML e anexos. Ele utiliza dicionários predefinidos (números de cartão de crédito, CPF, dados de saúde) e o fuzzy hash para identificar documentos sensíveis mesmo levemente modificados.

As ações disponíveis em caso de violação: bloquear o envio, colocar em espera para aprovação, copiar um grupo de supervisão, forçar um envio criptografado ou adicionar uma cláusula de isenção de responsabilidade. O DLP também pode remover metadados ocultos de documentos Word (autor, histórico de revisão, comentários) antes do envio.

Aware e Incydr (aquisições 2024)

Aware estende a segurança às plataformas de colaboração: Slack, Teams, Zoom e WebEx. A ferramenta analisa as mensagens trocadas nesses canais para detectar violações de política, vazamentos de dados e comportamentos de risco.

Incydr (proveniente da aquisição da Code42) se concentra na detecção de exfiltração de dados e gestão de ameaças internas. Ele monitora transferências de arquivos anormais, uploads para serviços de nuvem pessoais e comportamentos de colaboradores em fase de desligamento.

Monitoramento anti-falsificação de marca

O módulo Brand Exploit Protect monitora a Internet em busca de sites e domínios que imitam sua marca. O motor de machine learning analisa os registros de domínios, o conteúdo HTML e os certificados TLS para detectar tentativas de falsificação ainda na fase de preparação, geralmente antes do ataque ser lançado.

O painel exibe todos os domínios suspeitos detectados, seu status (em preparação, ativo, neutralizado) e oferece serviços de remoção (takedown) para sites fraudulentos. Para organizações preocupadas com sua reputação online, é um complemento útil à proteção de email.

Proteção Microsoft Teams e SharePoint (janeiro de 2025)

Desde janeiro de 2025, o Mimecast estende suas proteções para as ferramentas colaborativas Microsoft: Teams, SharePoint e OneDrive. O módulo analisa em tempo real as URLs e anexos compartilhados nas conversas do Teams, com uma varredura retrospectiva de 14 dias para identificar conteúdo que se tornou malicioso após o compartilhamento.

No SharePoint e OneDrive, os arquivos modificados nos últimos 30 dias são monitorados continuamente. Todo conteúdo malicioso é colocado em quarentena e substituído por uma notificação de segurança. As políticas são configuráveis por canal Teams, site SharePoint, grupo de usuários ou indivíduo.

Secure Messaging: o portal de mensagens criptografadas

Para comunicações que exigem criptografia de ponta a ponta, o Mimecast oferece um portal de mensagens seguras. O processo é transparente para o remetente: ele seleciona a opção de criptografia ao compor a mensagem, o email e os anexos são armazenados em um local na nuvem criptografado, e o destinatário recebe uma notificação com um link seguro.

O destinatário externo não precisa de nenhum software: ele se cadastra no portal (personalizável com as cores da sua empresa), consulta a mensagem, baixa os anexos e pode responder de forma segura. Os administradores controlam os avisos de leitura, as datas de expiração e podem revogar o acesso a qualquer momento.

🚀 As vantagens do Mimecast

Por que 42.000 organizações confiam no Mimecast para proteger suas mensagens? Aqui estão os argumentos factuais.

-

Filtragem robusta e comprovada. O Mimecast alega 99,998% de precisão com seu motor Multi-Vector Threat Protection (março de 2026). Esse motor correlaciona assinaturas, heurísticas, IA comportamental e sandboxing para identificar campanhas coordenadas. No Gartner Peer Insights: 4,5/5, mais de 600 avaliações, 86% de recomendação. Nuance: esse número é um indicador interno, não um teste independente. O SE Labs (setembro de 2024) atribuiu o rating AAA ao Trend Micro, e o Proofpoint continua na frente no BEC direcionado. A combinação multi-motores permanece, no entanto, uma das mais completas do mercado.

-

Implantação rápida, especialmente em modo API. O modo API nativo (março de 2026, via Microsoft Graph) torna uma organização operacional em poucos minutos. Nenhuma mudança de MX, nenhuma interrupção do fluxo de email. Em modo gateway, a mudança de MX leva algumas horas para uma PME no M365. A documentação visa, no entanto, 60 dias para implantações avançadas (DLP, arquivamento, SIEM). Conte várias semanas para uma organização de mais de 500 usuários.

-

Suíte completa, modular. São poucos os fornecedores que combinam segurança de email, arquivamento (1 dia a 99 anos), continuidade de serviço, conscientização, DLP e monitoramento DMARC em um único console. É um diferenciador frente ao Proofpoint (arquivamento via parceiros) e Defender (sem continuidade nem arquivamento dedicado). Desde agosto de 2025, três planos (Advanced, Critical, Premium) estruturam a oferta. Atenção: URL Protect em tempo real, sandboxing e Engage continuam como módulos complementares pagos. O custo total pode superar significativamente o preço base.

-

Ecossistema de integrações e API. Mais de 60 integrações nativas em 2021, enriquecidas desde então via o Integrations Hub (abril de 2025). As principais ferramentas SOC e SIEM estão cobertas: CrowdStrike, Splunk, Microsoft Sentinel, Palo Alto Networks, Rapid7, ServiceNow, Netskope, Zscaler, IBM Security. A API REST 2.0 (a API 1.0 foi descontinuada em março de 2025) permite integrações personalizadas. O ecossistema é um dos mais amplos do setor para um SEG.

-

IA em grande escala e governança certificada. 24 trilhões de sinais processados por ano, 43.000 organizações clientes. O Social Graphing por ML mapeia os hábitos de comunicação de cada usuário. Resultado: detecção de anomalias invisíveis aos filtros clássicos (remetente desconhecido, estilo de escrita incomum, pico de domínio). O Mimecast alega 3x mais detecções BEC que os métodos tradicionais, com cobertura BEC estendida a mais de 20 idiomas. Em janeiro de 2025, o Mimecast se tornou o primeiro fornecedor de cibersegurança certificado ISO 42001 (gestão de sistemas de IA).

-

Reconhecimento constante de analistas e usuários. Leader no Gartner Magic Quadrant for Email Security em 2024 e 2025. Leader em arquivamento corporativo por seis anos consecutivos. Gartner Peer Insights: 4,5/5, mais de 600 avaliações, 86% de recomendação. TrustRadius: Top Rated 2025 e Buyer's Choice 2026 em três categorias. G2: Leader em SEG, threat intelligence e proteção de email inteligente. Essa convergência entre analistas e usuários é um indicador de maturidade mais confiável que um único relatório.

-

SLA com garantia financeira e certificações de conformidade. Três compromissos contratuais: 100% de disponibilidade do processamento de email, 99% de detecção de spam com menos de 0,0001% de falsos positivos, e busca nos arquivos em no máximo 7 segundos. Em termos de conformidade: ISO 27001, 27018, 27701, 22301, 42001, 14001, SOC 1 e SOC 2 Type II, FIPS 140-2, FedRAMP (moderate para Incydr). Conformidade HIPAA/HITECH suportada. Dados europeus hospedados em Frankfurt (dois sites replicados). Opções de residência no Canadá, Reino Unido, África do Sul e Austrália.

-

Gestão do risco humano integrada. Desde 2025, o Mimecast se reposiciona como plataforma de Human Risk Management. O Human Risk Command Center (abril de 2025) centraliza telemetria de email, colaboração, endpoints e identidade. Cada colaborador recebe um score de risco individual. Um clique em um link suspeito? Inscrição automática em um treinamento direcionado e restrição temporária de acesso. A IA Mihra reduz o tempo de resposta a incidentes por um fator de 7 (dado do Mimecast). Diferenciador estratégico frente aos SEGs puros, que não têm visibilidade sobre o comportamento humano global.

-

Continuidade de email nativa. Seu servidor Exchange ou M365 caiu? O Mimecast fornece um webmail de emergência para enviar e receber emails. Funcionalidade integrada, nenhuma ferramenta de terceiros necessária. Nem o Proofpoint (depende de parceiros) nem o Abnormal Security oferecem essa vantagem. Atenção: o módulo deve ser ativado antecipadamente. Verifique se seus usuários conhecem o portal de emergência.

⚠️ Limitações e desvantagens a conhecer

Nenhuma solução é perfeita. Aqui estão os pontos de atrito mais frequentemente relatados por clientes e analistas.

-

Preços opacos e aumentos agressivos. O Mimecast não publica seus preços. Preço de entrada: aproximadamente 3,50 USD/usuário/mês para mais de 1.000 usuários. Com os módulos TTP: 5 a 8 USD/usuário/mês. O preço varia conforme o tamanho, a oferta e os módulos. Muitos clientes relatam aumentos de 5 a 8% a cada renovação, sem negociação fácil. O aprisionamento contratual é real.

-

Funcionalidades avançadas como módulo complementar pago. Varredura de URL em tempo real, sandboxing e treinamento Engage são módulos opcionais. O custo total para uma proteção completa pode subir significativamente. Em comparação, o Abnormal Security adota uma abordagem API sem esses módulos, com detecção BEC/VEC superior.

-

Interface de administração em transição. Navegação densa, políticas em cascata, curva de aprendizado considerável. Os administradores familiarizados a dominam, os novos levam tempo. Um programa de modernização está em andamento desde 2023: Workspaces multi-abas (abril de 2025), navegação com busca integrada (setembro de 2025), portal do usuário redesenhado (junho de 2025). Os retornos são mistos: a intenção é elogiada, mas lentidões persistem. A complexidade do modelo de políticas permanece inalterada.

-

Suporte em três velocidades. Três níveis: Basic (12h), Advanced (6h, 24/7) e Premium (3h, TAM dedicado). Todos incluem telefone 24/7 para P1. Os retornos divergem fortemente: experiência fluida no Premium, respostas lentas e redirecionamento para a KB no Basic. Medidas corretivas foram tomadas em 2024 (eliminação do atendimento terceirizado, reformulação do portal). A qualidade continua correlacionada ao nível contratado. O Premium representa um custo adicional significativo.

-

Detecção BEC atrás do Proofpoint. O Mimecast é sólido no BEC, mas o Proofpoint continua na frente segundo vários analistas e testes independentes. Vantagem do Proofpoint: threat intelligence proprietária e rede de honeypots mais extensa. Se ataques direcionados são sua prioridade absoluta, compare os dois em POC.

-

Reescrita de URL: um risco operacional gerenciável. O URL Protect reescreve quase todos os links dos emails de entrada. Cada clique passa pelo Mimecast antes do redirecionamento. Dois riscos. Primeiro: em caso de falha do URL Protect (386 incidentes em 5 anos segundo o StatusGator), os links ficam inacessíveis. Segundo: os links de uso único (reset de senha, magic links, callbacks OAuth) podem ser acionados durante a varredura, tornando-os inválidos. Esse problema é documentado pelo FusionAuth, Auth0 e pela comunidade Mimecast. Solução: os "Managed URLs" desativam a reescrita por domínio, as "Bypass Policies" isentam certos remetentes. O risco é controlável se você configurar essas exceções antecipadamente.

-

Disponibilidade: um SLA de marketing a contextualizar. SLA anunciado: 100% no processamento de email. Realidade: 135 incidentes desde março de 2022 (aproximadamente 2,8/mês), uptime efetivo de 99,98% em 90 dias (IsDown). A maioria são degradações menores (lentidões, console) ou manutenções, não falhas de processamento. O SLA cobre apenas o processamento de mensagens, não o console, URL Protect ou os portais. Esse nível é comparável ao Proofpoint e M365. Em resumo: os 100% são irrealistas no sentido estrito, mas 99,98% continua sólido.

-

Aprisionamento técnico em caso de migração de saída. Sair do Mimecast não é trivial. A troca de DNS (MX, SPF, DKIM) é feita em algumas horas. O verdadeiro problema: a extração dos arquivos de email. Exportações limitadas a 10 GB por lote, buscas de eDiscovery limitadas a 50.000 mensagens. Para arquivos de vários terabytes, conte semanas e ferramentas de terceiros (Transvault, Essential). Antecipe esse ponto antes de assinar.

🔒 Quando o Mimecast foi comprometido: o caso de 2021

Um fornecedor de segurança de email pode ser hackeado? Sim. O incidente SolarWinds de 2021 atingiu o Mimecast e ilustra um risco que toda organização deve integrar: o supply chain attack.

12 de janeiro de 2021: o Mimecast revela publicamente que um "agente de ameaça sofisticado" comprometeu um certificado digital usado para conectar os produtos Mimecast aos ambientes Microsoft 365 via Exchange Web Services. Aproximadamente 10% dos clientes Mimecast utilizavam esse método de conexão por certificado.

O vetor de ataque: a backdoor Sunburst, injetada no software SolarWinds Orion. O Mimecast utilizava o Orion para supervisão de rede. O atacante explorou essa porta dos fundos para se mover lateralmente e acessar o certificado de conexão M365.

O impacto foi contido. O Mimecast especificou que um número "na casa dos dígitos baixos" de tenants M365 foram realmente alvejados. O atacante acessou credenciais de contas de serviço criptografadas (clientes nos Estados Unidos e no Reino Unido).

Março de 2021: o Mimecast confirma que o atacante também baixou um número limitado de repositórios de código-fonte. A empresa especifica que o código era incompleto e insuficiente para construir ou executar um serviço Mimecast.

18 de janeiro de 2021: a Microsoft bloqueia o certificado comprometido a pedido do Mimecast.

As medidas de remediação foram substanciais:

- Rotação de todos os certificados e chaves afetados

- Reforço da criptografia das credenciais armazenadas

- Implementação de monitoramento adicional

- Descomissionamento do SolarWinds Orion, substituído pelo Cisco NetFlow

- Rotação de todas as credenciais de colaboradores, sistemas e administradores

O ataque foi atribuído ao grupo NOBELIUM/UNC2452, ligado ao serviço de inteligência estrangeiro russo (SVR). É o mesmo grupo responsável pelo comprometimento da SolarWinds que atingiu diversas agências governamentais americanas.

Em 2024, a SEC (Securities and Exchange Commission) abriu processo contra o Mimecast, acusando a empresa de ter minimizado o impacto do comprometimento nas comunicações aos investidores. O Mimecast resolveu o caso por acordo.

A lição para os administradores: o risco de supply chain existe mesmo com os fornecedores de segurança mais renomados. Diversifique suas defesas, monitore as conexões entre serviços e verifique regularmente os certificados e acessos concedidos a soluções de terceiros.

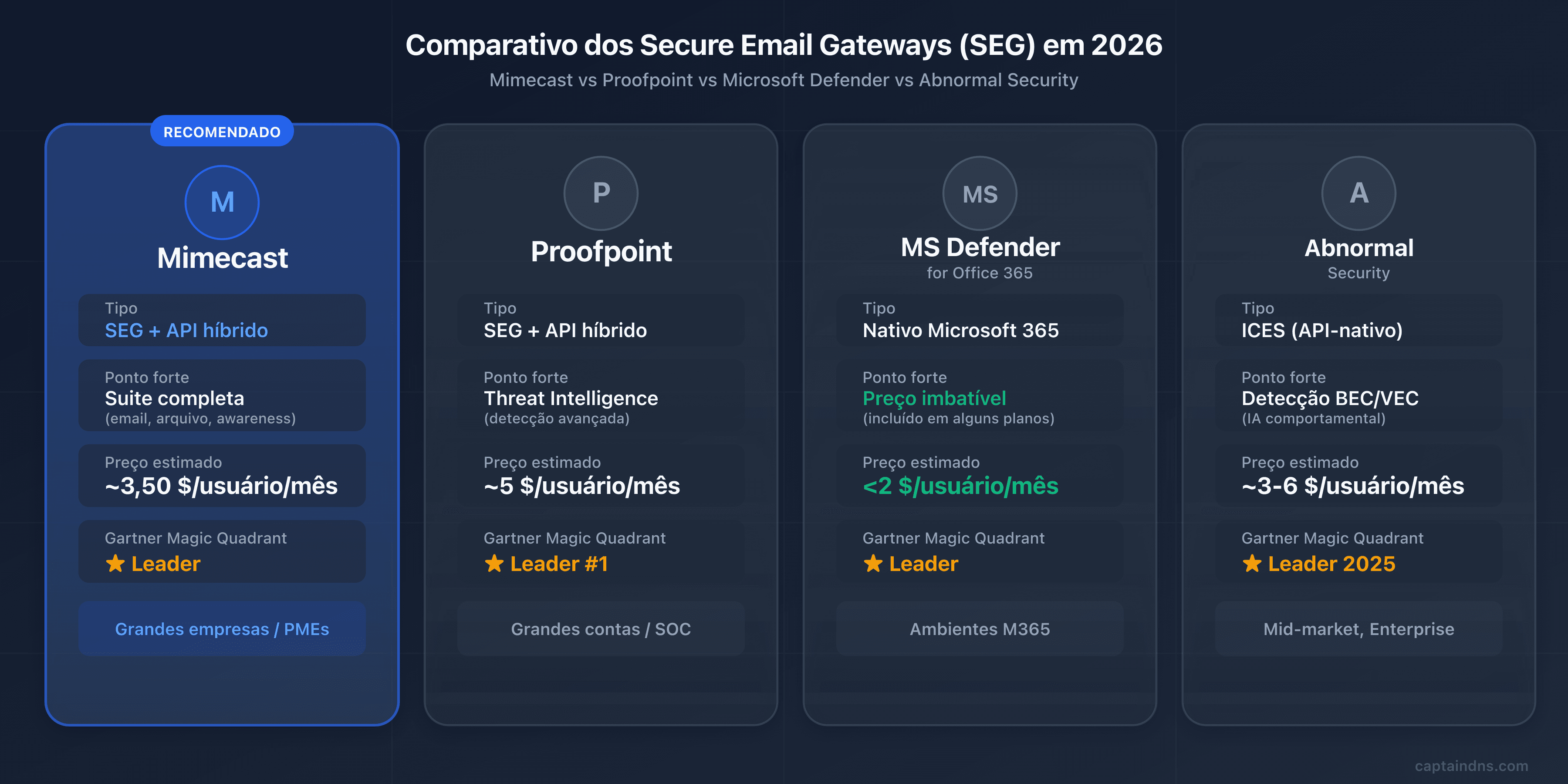

🔄 Comparativo dos gateways de email: Mimecast, Proofpoint, Microsoft e Abnormal Security

Qual SEG corresponde ao seu ambiente e orçamento? Quatro players dominam o mercado, cada um com um posicionamento distinto.

| Critério | Mimecast | Proofpoint | Microsoft Defender | Abnormal Security |

|---|---|---|---|---|

| Implantação | Gateway + API (2026) | Gateway + API | Nativo M365 | API nativa (sem mudança MX) |

| Detecção IA/ML | 24T sinais/ano | Líder em threat intelligence | 9,1/10 testes indep. | IA comportamental, social graph |

| Arquivamento | Sim (1d-99 anos) | Via parceiros | Via retenção M365 | Não |

| Conscientização | Opcional (Engage) | Opcional | Incluso (Attack Simulator) | Não |

| DMARC | Analyzer integrado | Integrado | Não | Não |

| Preço estimado | ~3,50-8 USD/usuário/mês | ~4-6 USD/usuário/mês | menos de 2 EUR/usuário/mês | ~3-6 USD/usuário/mês |

| Gartner 2025 | Leader | Leader (#1 Execution) | Leader | Leader |

| Ideal para | PMEs/médias multi-necessidades | Grandes empresas | Ambientes M365 | Detecção BEC/VEC avançada |

Proofpoint: a referência em threat intelligence

Adquirido pela Thoma Bravo em 2021 por 12,3 bilhões de dólares, o Proofpoint é o concorrente direto do Mimecast no segmento premium. Seu ponto forte: uma threat intelligence proprietária alimentada por uma rede de honeypots, parcerias com forças policiais e uma equipe de pesquisa dedicada que acompanha grupos de atacantes individualmente.

O Proofpoint domina na detecção de ataques BEC e de phishing direcionado. O Gartner 2025 o coloca em primeiro no eixo Execution. Seu posicionamento é claramente orientado para grandes empresas (setores financeiro, saúde, governo).

Em contrapartida, o Proofpoint é o SEG mais caro do mercado (4 a 6 dólares por usuário por mês, podendo ultrapassar esse valor para ofertas completas), e sua interface é tão complexa quanto a do Mimecast. Para uma análise aprofundada do Proofpoint (arquitetura Nexus AI, configuração DNS, incidente EchoSpoofing 2024), consulte nosso guia completo sobre o Proofpoint.

A solução nativa da Microsoft para segurança de email

Se sua organização é totalmente Microsoft 365, o Defender for Office 365 é a escolha mais natural. Nenhuma mudança de MX, nenhuma integração de terceiros: a proteção é nativa e ativada no seu tenant existente.

Os testes independentes lhe atribuem uma pontuação de 9,1/10 em detecção. O Attack Simulator (simulações de phishing) está incluído no Plan 2. O preço é imbatível: geralmente menos de 2 euros por usuário por mês, podendo estar incluído nas licenças E5.

A limitação: o Defender for Office 365 é uma ferramenta M365. Se você usa Google Workspace, um servidor Exchange on-premise ou um ambiente híbrido, ele não cobre esses casos. Arquivamento, continuidade de email e monitoramento DMARC não estão integrados.

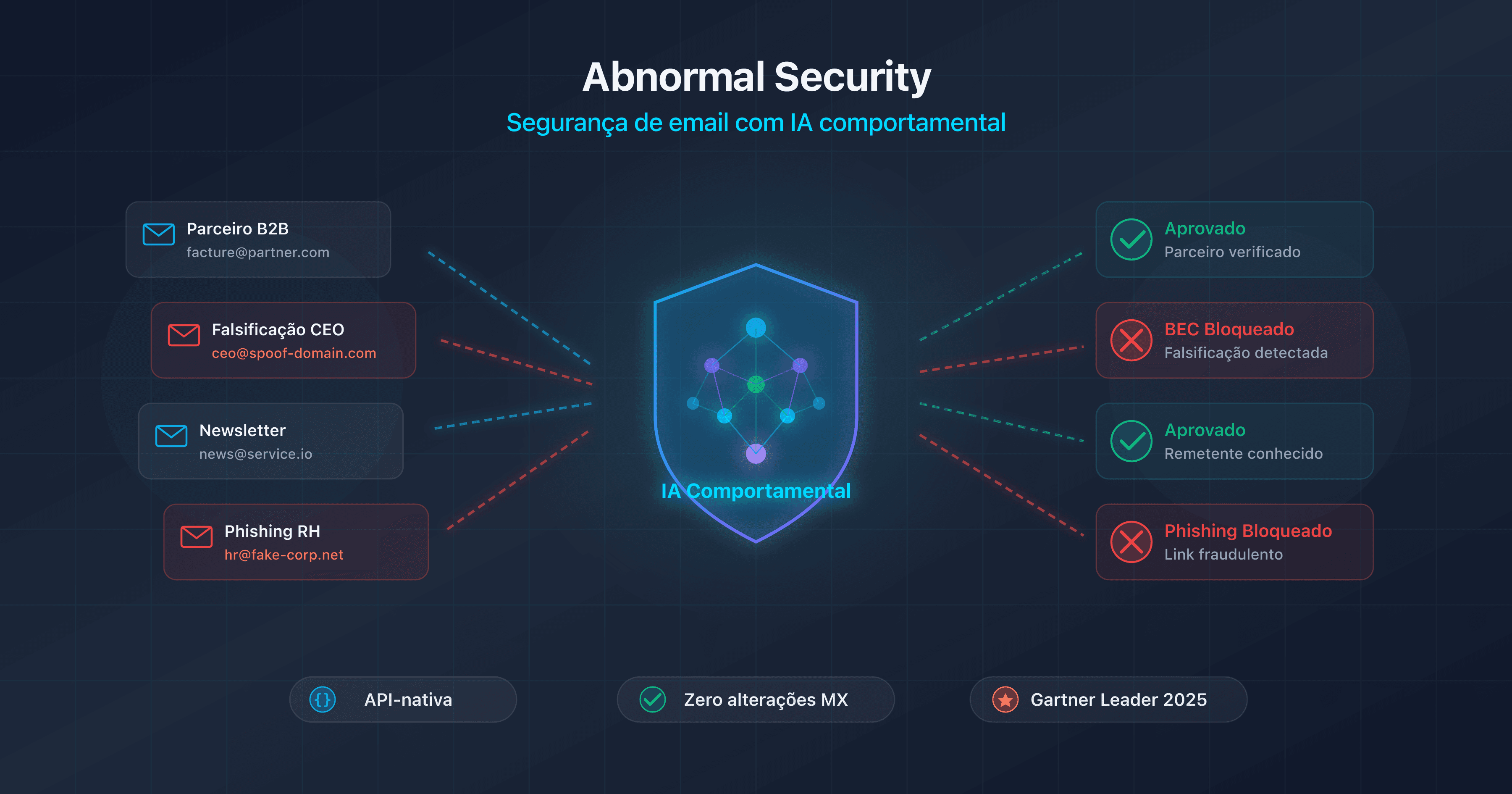

Abnormal Security: a abordagem comportamental

Fundada em 2018 em San Francisco por ex-engenheiros do Twitter especializados em IA, a Abnormal Security representa a nova geração da segurança de email (veja nosso guia completo sobre a Abnormal Security). Avaliada em 5,1 bilhões de dólares em 2024, a empresa conta com mais de 2.400 clientes.

Ao contrário dos SEGs tradicionais, a Abnormal funciona exclusivamente via API (Microsoft Graph, Google Workspace). Nenhuma mudança de MX, implantação em poucos minutos. Seu motor de IA comportamental constrói um perfil único por colaborador e contato externo: estilo de escrita, horários, relações comerciais. Anomalias invisíveis aos filtros clássicos são detectadas.

Seu principal ponto forte: a detecção BEC e VEC (vendor email compromise). Os ataques BEC não contêm link malicioso nem anexo. Resultado: quase indetectáveis pelos SEGs baseados em assinaturas. A Abnormal também se destaca na detecção de contas comprometidas (account takeover) e na remediação automática.

Por outro lado, a Abnormal não substitui todas as funções de um SEG completo: sem arquivamento de email, sem DLP de saída, sem continuidade de email, sem reescrita de URL em tempo real. Muitas organizações a utilizam como complemento ao Microsoft Defender ou a um SEG existente, para cobrir os pontos cegos nos ataques sociais.

🎯 Quando escolher o Mimecast?

O SEG certo depende da sua infraestrutura, orçamento e prioridades de segurança. Aqui estão os casos em que o Mimecast se justifica e aqueles em que uma alternativa será mais adequada.

O Mimecast é indicado se:

- Você é uma PME ou média empresa que quer centralizar segurança de email, arquivamento, continuidade e conscientização em uma única plataforma

- Você tem obrigações de conformidade (LGPD, HIPAA, SOX) que exigem arquivamento de longa duração inalterável e trilha de auditoria completa

- Seu ambiente é híbrido (não totalmente Microsoft): Exchange on-premise, Google Workspace ou uma combinação de plataformas

- Você precisa de monitoramento DMARC integrado para pilotar sua progressão até

p=rejectsem ferramenta de terceiros - Você gerencia várias plataformas de mensageria (M365 + Google Workspace + on-premise) e quer uma proteção unificada

O Mimecast não é a melhor escolha se:

- Seu orçamento é limitado: o Microsoft Defender for Office 365 é significativamente mais barato para ambientes M365

- Seu ambiente é totalmente M365 e suas necessidades se limitam à filtragem padrão: o Defender cobre as ameaças comuns. Ele fica atrás no arquivamento de longo prazo, na continuidade em caso de falha do M365, no monitoramento DMARC e nos relatórios forenses. Para uma necessidade básica, é suficiente. Para uma postura exigente, um SEG dedicado mantém sua relevância.

- A detecção BEC/VEC é seu principal desafio e você aceita abrir mão da proteção pré-entrega, do arquivamento e do DLP: o Abnormal Security se destaca nos ataques comportamentais. Atenção: funcionamento apenas pós-entrega. A combinação Defender + Abnormal é popular, mas não cobre todas as necessidades de um SEG completo.

- Você tem como alvo grandes empresas (mais de 10.000 usuários) com necessidades avançadas em threat intelligence: o Proofpoint tem uma vantagem histórica nesse segmento. Base instalada na Fortune 500, equipe de pesquisa dedicada. A diferença está diminuindo, mas o Proofpoint continua sendo a referência para os SOCs mais exigentes.

🖥️ Guia de implantação passo a passo

Você escolheu o Mimecast? Aqui estão as cinco etapas concretas para implantá-lo no seu domínio sem interromper o serviço.

Etapa 1: inventário DNS atual

Antes de qualquer modificação, documente o estado atual dos seus registros DNS. Use as ferramentas CaptainDNS para auditar:

- Registros MX atuais: para quais servidores eles apontam?

- Registro SPF: quais includes e mecanismos já estão presentes? Quantos lookups DNS você consome?

- Registro DKIM: quais seletores estão ativos? Qual tamanho de chave?

- Registro DMARC: qual política está em vigor (none, quarantine, reject)?

Documente também todas as fontes de envio legítimas do seu domínio: servidor principal, plataforma de marketing (Mailchimp, HubSpot), transacional (SendGrid, Mailgun), CRM (Salesforce), tickets (Zendesk), etc. Cada uma deverá ser autenticada na sua nova configuração.

Etapa 2: configuração do console Mimecast

No console de administração do Mimecast:

- Adicione seu domínio e verifique a propriedade

- Configure a conexão com o seu servidor de email de destino (M365, Google Workspace, Exchange)

- Parametrize a sincronização do diretório de usuários (Active Directory, Azure AD, LDAP)

- Defina as políticas de segurança básicas (níveis anti-spam, ações contra malwares, gestão de quarentena)

- Configure as notificações de administrador e os relatórios

Etapa 3: alteração dos registros MX

Essa é a etapa mais crítica. Realize-a preferencialmente fora dos horários de pico (de manhã cedo ou no fim de semana).

- Remova todos os registros MX existentes do seu domínio

- Adicione os dois MX Mimecast da sua região com prioridade 10

- Aguarde a propagação DNS (alguns minutos a algumas horas dependendo do TTL dos seus MX antigos)

- Verifique com

dig MX captaindns.com +shortque apenas os MX Mimecast apareçam

Não conserve nenhum MX antigo, mesmo como backup com prioridade alta. Um MX residual é uma porta dos fundos que permite contornar a filtragem do Mimecast.

Etapa 4: SPF, DKIM, DMARC

Configure as três camadas de autenticação nesta ordem:

- SPF: adicione o include regional do Mimecast (não o global!). Verifique se o total de lookups fica abaixo de 10. Use o verificador SPF CaptainDNS.

- DKIM: crie a definição de assinatura no console Mimecast, publique a chave pública no DNS e ative a assinatura. Teste com o verificador DKIM CaptainDNS.

- DMARC: comece com

p=nonepara monitoramento. Nunca passe diretamente parap=rejectsem ter observado os relatórios por pelo menos 2 semanas.

Etapa 5: verificação e monitoramento

Uma vez tudo configurado:

- Envie emails de teste a partir de cada fonte de envio legítima (servidor principal, marketing, transacional)

- Verifique os cabeçalhos dos emails recebidos: SPF, DKIM e DMARC devem todos exibir

pass - Monitore os relatórios DMARC durante 2 a 4 semanas

- Ative progressivamente as proteções avançadas (TTP, DLP, Internal Email Protect)

- Avance a política DMARC para

p=quarantinee depoisp=rejectapós 4 a 8 semanas de monitoramento limpo

🔍 Verificar que o Mimecast funciona corretamente

Implantar não é tudo. Como saber se a proteção está realmente ativa? Aqui estão os comandos e verificações a executar.

Verificação dos registros DNS:

# Verificar os MX

dig MX captaindns.com +short

# Verificar o SPF

dig TXT captaindns.com +short | grep spf

# Verificar o DKIM

dig TXT mimecast20260402._domainkey.captaindns.com +short

# Verificar o DMARC

dig TXT _dmarc.captaindns.com +short

Para uma verificação mais aprofundada, analise os cabeçalhos dos emails recebidos. Aqui está o que você deve encontrar no cabeçalho Authentication-Results:

spf=pass: seu registro SPF inclui corretamente os servidores Mimecastdkim=pass: a assinatura DKIM está ativa e a chave pública está corretamente publicadadmarc=pass: o alinhamento SPF ou DKIM (ou ambos) funciona com sua política DMARC

Verifique também a presença do cabeçalho X-Mimecast-Spam-Score, que confirma que o email passou pelo Mimecast. Os cabeçalhos Received devem mostrar uma passagem pelos servidores Mimecast antes da entrega ao seu servidor de email.

Use o analisador de cabeçalhos de email do CaptainDNS para decodificar automaticamente essas informações e identificar eventuais problemas.

⛔ Armadilhas comuns a evitar

Uma implantação Mimecast mal configurada pode ser pior do que não ter SEG algum. Aqui estão os erros que vemos com mais frequência e como evitá-los.

-

Esquecer de remover os MX antigos. É o erro número um. Se um MX ainda aponta para o seu servidor anterior (Exchange, Google), os remetentes poderão entregar diretamente, contornando totalmente a filtragem do Mimecast. Verifique com

dig MXque nenhum MX residual persiste. -

Não bloquear o conector M365. Após redirecionar seus MX para o Mimecast, configure obrigatoriamente regras de transporte no Microsoft 365 (ou um conector dedicado) para aceitar emails de entrada apenas dos IPs Mimecast. Sem essa proteção, um atacante que conheça seu domínio Exchange Online (*.mail.protection.outlook.com) pode enviar emails diretamente para suas caixas, contornando totalmente a filtragem. É a falha de configuração mais frequente em ambientes M365 associados a um SEG.

-

Usar o include SPF global em vez do regional. O include

_netblocks.mimecast.comconsome 8 lookups sozinho. Com os outros serviços no seu SPF, você vai ultrapassar o limite de 10 e obter um PermError SPF, o que equivale a não ter SPF algum. Use o include regional (1 lookup). -

Ativar DMARC em

p=rejectsem ter testado DKIM. Se a assinatura DKIM não estiver corretamente configurada ou se a chave pública não estiver publicada, seus próprios emails legítimos serão rejeitados pelos destinatários. Consulte nosso guia DKIM fail: causas e correções para diagnosticar problemas comuns. Permaneça emp=noneaté que os relatórios confirmem que tudo passa. -

Ignorar a reescrita de URL nos templates internos. O URL Protect reescreve todos os links, incluindo os das suas newsletters, emails transacionais e assinaturas de email. Os links de rastreamento de marketing, os pixels de rastreamento e as URLs dinâmicas podem quebrar. Configure exceções de URL no console Mimecast para seus domínios confiáveis.

-

Não treinar os usuários sobre os banners do Mimecast. O Mimecast adiciona banners de aviso aos emails vindos de fora ou de novos contatos. Se os usuários não entendem esses banners, eles os ignoram sistematicamente, reduzindo a eficácia da proteção. Comunique sobre o significado de cada banner.

-

Negligenciar a configuração da continuidade de email. Uma das vantagens do Mimecast é a continuidade de serviço em caso de falha do seu servidor de email. Mas essa funcionalidade deve ser configurada antecipadamente (acesso de usuários, políticas de fallback). Se você não a ativar, perde essa vantagem em caso de falha.

-

Ignorar falhas de body hash DKIM nos emails de entrada. O Mimecast desmonta cada mensagem para inspecioná-la e depois a remonta. Esse processo quebra sistematicamente a assinatura DKIM do remetente original (o body hash não corresponde mais após a reescrita de URL ou inserção de banners). Isso é normal e esperado. A solução: configurar o Mimecast como ARC sealer confiável no seu tenant M365 (veja a seção Configuração DNS). Se você vê falhas

dkim=fail (body hash did not verify)nos cabeçalhos, verifique primeiro se o ARC está configurado antes de procurar um problema no lado do remetente.

📋 Plano de ação em 10 etapas

Pronto para implantar? Aqui está a sequência completa, da auditoria inicial à política DMARC p=reject.

- Auditar sua postura de email atual (MX, SPF, DKIM, DMARC) com as ferramentas CaptainDNS

- Avaliar a necessidade: SEG completo ou filtragem básica? Compare Mimecast, Proofpoint, Defender e Abnormal Security segundo seu ambiente

- Solicitar um POC Mimecast (o período de teste dura tipicamente 30 dias)

- Configurar o domínio e as políticas no console Mimecast, com sincronização do diretório

- Migrar os registros MX (fora dos horários de pico), removendo todos os MX antigos

- Adicionar o include SPF regional e verificar o número total de lookups DNS

- Ativar a assinatura DKIM no console e publicar a chave pública no DNS

- Implantar DMARC em modo monitoramento (

p=none) e monitorar os relatórios durante 2 a 4 semanas - Ativar as proteções avançadas (TTP URL/Attachment/Impersonation Protect, DLP, Internal Email Protect)

- Avançar progressivamente a política DMARC para

p=rejectapós 4 a 8 semanas de monitoramento limpo

📚 Guias de gateways de email

Esta análise faz parte da nossa série sobre soluções de segurança de email empresarial:

- Mimecast Secure Email Gateway (este artigo): arquitetura, configuração DNS, comparativo e plano de ação

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 e configuração DNS

- Abnormal Security: IA comportamental, deployment API, Attune 1.0

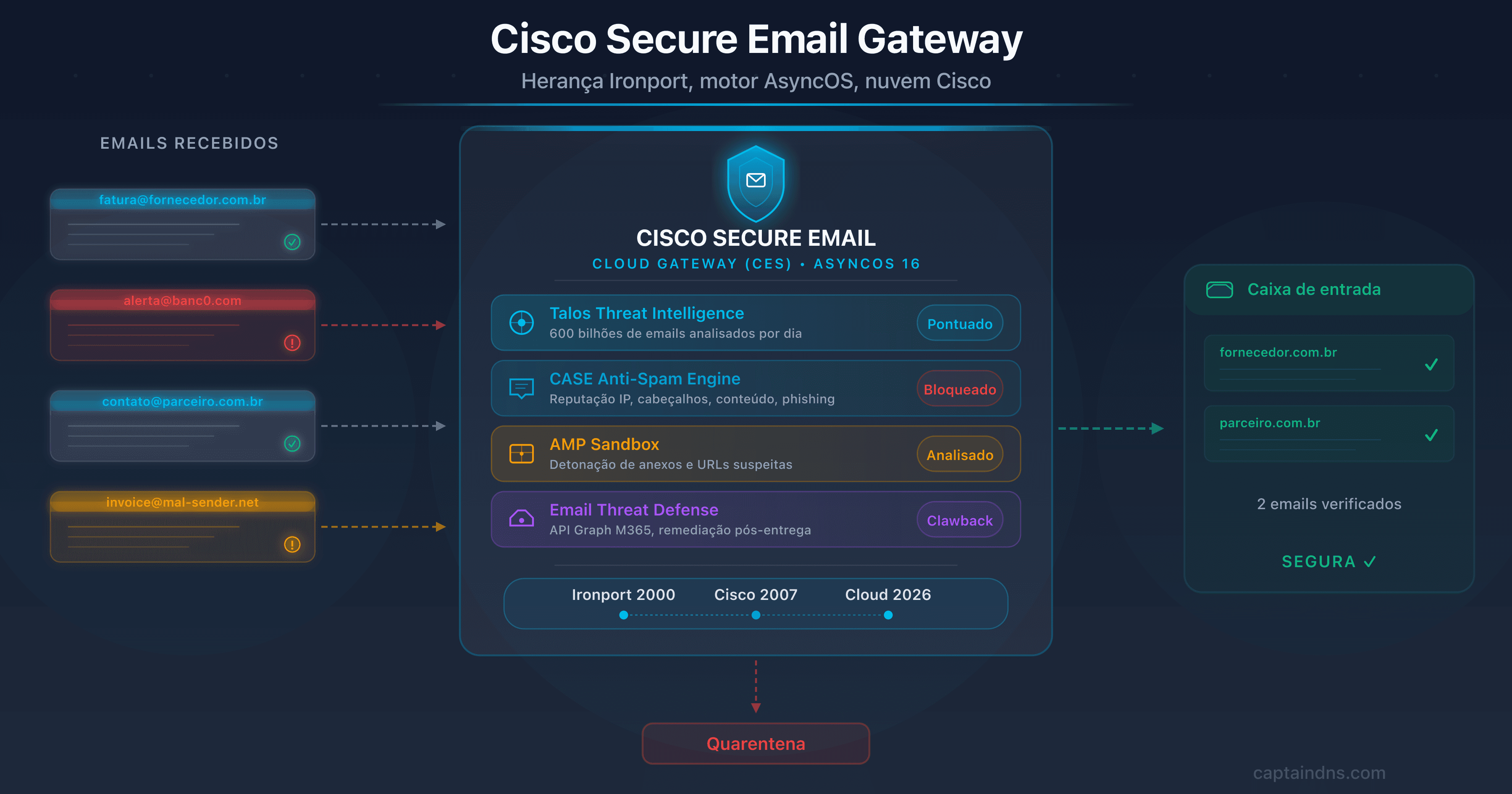

- Cisco Secure Email Gateway: CES cloud gateway, herança Ironport, saída do Gartner 2025 e plano de migração

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) e DMARC Management

FAQ

O Mimecast substitui meu servidor de email?

Não. O Mimecast é um gateway de segurança, não um servidor de mensagens. Seu servidor de email (Microsoft 365, Google Workspace, Exchange on-premise) permanece no lugar. O Mimecast se interpõe entre a Internet e seu servidor: filtra o tráfego de entrada e saída e depois transmite as mensagens aprovadas para sua infraestrutura existente. Você continua usando Outlook, Gmail ou seu cliente habitual como antes.

Quanto custa o Mimecast?

O Mimecast não publica tabela de preços oficial. O preço de entrada fica em torno de 3,50 dólares por usuário por mês para grandes organizações (mais de 1.000 usuários) na oferta básica. Para PMEs ou ofertas incluindo os módulos TTP, conte de 5 a 8 dólares por usuário por mês. O preço varia conforme o tamanho da organização e os módulos escolhidos. As funcionalidades avançadas (URL Protect, Attachment Protect, Engage, Archive) geralmente são módulos complementares cobrados à parte. Espere aumentos de 5 a 8% nas renovações. Solicite um orçamento personalizado e compare com o Defender (menos de 2 euros para M365) e Abnormal Security (3 a 6 dólares, especializado em detecção BEC/VEC).

O Mimecast funciona com o Google Workspace?

Sim. O Mimecast suporta Google Workspace em modo gateway (redirecionamento MX) e via integração API. A configuração envolve modificar os MX do seu domínio para apontar para o Mimecast, configurar o roteamento no console Google Admin e autenticar SPF/DKIM. O Mimecast também sincroniza o diretório do Google Workspace para aplicar políticas por usuário ou por grupo.

O que acontece se o Mimecast cair?

Em caso de falha do Mimecast, os emails de entrada ficam em fila nos servidores remetentes (o protocolo SMTP prevê tentativas de reenvio durante 24 a 72 horas). Para os usuários, o módulo de continuidade de email do Mimecast fornece uma interface web de emergência para enviar e receber mensagens. Um risco específico: os links reescritos pelo URL Protect podem ficar inacessíveis durante a falha.

O Mimecast é compatível com a LGPD?

Sim. O Mimecast possui data centers na Europa (Reino Unido, Alemanha) e permite escolher a região de armazenamento dos dados. A empresa é certificada ISO 27001, SOC 2 Type 2, e oferece um Data Processing Agreement (DPA) compatível com a LGPD. O arquivamento é criptografado, e os direitos de acesso, retificação e exclusão de dados pessoais são suportados.

Como migrar de outro SEG para o Mimecast?

A migração é feita principalmente no nível DNS. Configure primeiro o Mimecast em paralelo (domínio, políticas, diretório) e depois mude os MX para o Mimecast. A mudança é quase instantânea: assim que os MX se propagam, o tráfego é redirecionado. Se você está migrando do Proofpoint ou de outro SEG, lembre-se de atualizar simultaneamente o SPF (substituir o include do fornecedor anterior pelo do Mimecast) e de reconfigurar o DKIM.

O Mimecast pode funcionar sem alteração de MX (modo API)?

Sim, desde 2026. O Mimecast oferece uma implantação via API com Microsoft 365 que não requer nenhuma modificação dos registros MX. O motor de detecção é idêntico ao modo gateway, com detecção BEC três vezes superior. Esse modo é ideal para organizações que não querem mexer no seu fluxo MX ou que desejam testar o Mimecast sem impacto na produção.

Qual é a diferença entre o Mimecast e o Microsoft Defender for Office 365?

O Defender é nativo do M365 (sem mudança DNS), mais barato (menos de 2 euros por usuário) e suficiente para a maioria dos ambientes Microsoft. O Mimecast é uma solução independente do fornecedor de email, com funcionalidades ausentes no Defender: arquivamento de longa duração, continuidade de email, DMARC Analyzer integrado e suporte multiplataforma (M365 + Google Workspace + on-premise). Se você é totalmente M365, o Defender geralmente oferece a melhor relação custo-benefício.

Como o Mimecast gerencia a criptografia de email?

O Mimecast oferece um módulo de criptografia (Secure Messaging) que permite enviar emails criptografados sem que o destinatário precise de um software específico. O email é armazenado no portal Mimecast e o destinatário recebe uma notificação com um link seguro. A criptografia TLS é aplicada automaticamente para conexões servidor a servidor quando o servidor destinatário a suporta.

O Mimecast arquiva todos os emails automaticamente?

Se o módulo de arquivamento estiver ativado, sim: todos os emails de entrada, saída e internos são arquivados automaticamente. A retenção é configurável de 1 dia a 99 anos. Cada email é armazenado em tripla cópia geograficamente dispersa, com integridade garantida. O arquivamento é independente do seu servidor de email: mesmo que você exclua um email no Outlook, a cópia arquivada permanece intacta.

O incidente SolarWinds foi resolvido?

Sim. O incidente foi totalmente remediado em 2021. O Mimecast rotacionou todos os certificados e credenciais comprometidos, reforçou a criptografia das credenciais armazenadas, descomissionou o SolarWinds Orion (substituído pelo Cisco NetFlow) e implementou monitoramento reforçado. O atacante (NOBELIUM) acessou apenas um número muito limitado de tenants M365 e código-fonte incompleto. Nenhuma exploração posterior foi relatada.

O Mimecast bloqueia emails legítimos (falsos positivos)?

Como todo SEG, o Mimecast pode ocasionalmente bloquear emails legítimos. A taxa de falsos positivos é geralmente baixa, mas depende da sensibilidade das políticas configuradas. Os emails bloqueados são colocados em quarentena e acessíveis a usuários e administradores. Você pode criar listas de permissão por remetente, domínio ou endereço IP, e ajustar os limites de detecção. Monitore a quarentena regularmente nas primeiras semanas após a implantação.

Glossário

-

SEG (Secure Email Gateway): gateway de segurança de email que filtra o tráfego de entrada e saída entre a Internet e o servidor de mensagens. O SEG analisa cada mensagem (spam, malware, phishing) antes de transmiti-la ao destinatário.

-

Registro MX (Mail Exchanger): registro DNS que indica os servidores responsáveis pela recepção de emails de um domínio. Implantar o Mimecast implica redirecionar os MX para os servidores Mimecast.

-

SPF (Sender Policy Framework): protocolo de autenticação de email que lista os servidores autorizados a enviar emails por um domínio. O registro SPF é um registro TXT no DNS, limitado a 10 lookups recursivos.

-

DKIM (DomainKeys Identified Mail): protocolo de autenticação que assina criptograficamente os emails. A chave pública é publicada no DNS, permitindo ao destinatário verificar a integridade e a origem da mensagem.

-

DMARC (Domain-based Message Authentication, Reporting and Conformance): protocolo que verifica o alinhamento entre o domínio From e os domínios autenticados por SPF e DKIM. O DMARC define a política a aplicar em caso de falha (none, quarantine, reject).

-

Sandboxing: técnica de análise que executa um arquivo suspeito em um ambiente isolado e seguro para observar seu comportamento. Permite detectar ameaças zero-day sem assinatura conhecida.

-

BEC (Business Email Compromise): tipo de fraude por email em que o atacante se passa por um executivo ou parceiro de confiança para obter uma transferência bancária, dados sensíveis ou acesso ao sistema. As perdas mundiais devidas ao BEC ultrapassam 55 bilhões de dólares segundo o FBI.

-

Phishing: técnica de ataque que utiliza emails fraudulentos para induzir as vítimas a divulgar informações sensíveis (credenciais, dados bancários) ou a instalar um malware. O phishing direcionado (spear phishing) visa indivíduos específicos.

-

DLP (Data Loss Prevention): conjunto de tecnologias que detectam e impedem o vazamento de dados sensíveis por email, arquivos ou outros canais. O DLP do Mimecast analisa os emails de saída para bloquear o envio não autorizado de informações confidenciais.

-

eDiscovery: processo de busca e extração de dados eletrônicos no âmbito de processos judiciais ou investigações internas. O arquivamento do Mimecast facilita o eDiscovery graças à sua busca rápida e suas funções de litigation hold.

-

Anycast: técnica de roteamento de rede que permite a vários servidores geograficamente dispersos compartilhar o mesmo endereço IP. A requisição é automaticamente direcionada ao servidor mais próximo, reduzindo a latência.

-

TTP (Targeted Threat Protection): suíte de proteção avançada do Mimecast composta por três módulos: URL Protect (reescrita e varredura de links), Attachment Protect (sandboxing de anexos) e Impersonation Protect (detecção de falsificação de identidade).

-

Zero-day: vulnerabilidade de software desconhecida do fornecedor e para a qual nenhuma correção existe. Os ataques zero-day exploram essas falhas antes de serem corrigidas, tornando as defesas por assinatura ineficazes.