Proofpoint Secure Email Gateway: arquitetura, configuração DNS e alternativas

Por CaptainDNS

Publicado em 7 de abril de 2026

- 🏢 Proofpoint é a referência enterprise de SEG, usada por 87 das 100 empresas da Fortune 100. A plataforma analisa 4,5 trilhões de emails por ano e bloqueia cerca de 66 milhões de tentativas BEC por mês. É a líder do Gartner Magic Quadrant Email Security 2024 e 2025, classificada em #1 em Execution.

- 🧠 Arquitetura Nexus AI com 6 componentes: machine learning, language model anti-BEC, threat intelligence em tempo real, computer vision (QR codes, phishing visual), relationship graph e generative AI, tudo correlacionado pelo Nexus Threat Graph (mais de 1 trilhão de sinais). Predictive Sandboxing patenteado para detonar os links antes que o usuário clique.

- 🔧 Impacto DNS específico: redirecionamento MX para pphosted.com (regiões US1-5, EU1, AU), SPF com Hosted SPF Service usando as macros RFC 7208 para contornar o limite de 10 lookups, DKIM 2048 bits por padrão, DMARC gerenciado via Email Fraud Defense (EFD) com consultores dedicados.

- ⚠️ Limites a conhecer: preço premium (cerca de US$ 87 mil/ano na mediana, mais de US$ 100 mil/ano para a pilha completa), desaceleração pós-Thoma Bravo (aquisição US$ 12,3 bilhões em 2021, ondas de demissões em 2024 e 2025), incidente EchoSpoofing 2024 (14 milhões de emails fraudulentos retransmitidos por dia durante 6 meses), e concorrência da Abnormal Security que teria conquistado mais de 1.300 clientes em 12 meses.

Se você trabalha em uma empresa da Fortune 100, há 87 % de chance de que seus emails passem pelo Proofpoint antes de chegar à sua caixa de entrada. Esse número, verificado por análises públicas de registros MX, faz da empresa californiana o padrão de fato da segurança de email para as maiores organizações do mundo. A plataforma analisa 4,5 trilhões de emails por ano, examina 18 trilhões de URLs, inspeciona 1 trilhão de anexos e bloqueia cerca de 66 milhões de tentativas BEC por mês. Nenhum outro SEG do mercado opera nessa escala.

Essa dominância não é fruto do acaso. Proofpoint acumula distinções de analistas: líder Gartner Magic Quadrant Email Security em 2024 e 2025, classificada em #1 em Execution pelo segundo ano consecutivo, #1 em 4 dos 5 use cases nos Critical Capabilities 2025, líder Frost Radar Email Security pela 9ª vez consecutiva com 24 % de participação de mercado, a mais alta do segmento. Se você lê um RFP de CISO de um grande banco, de uma empresa de energia ou de uma administração federal americana, Proofpoint aparece quase sempre na shortlist.

Ainda assim, a imagem não é uniformemente elogiosa. Desde a aquisição pela Thoma Bravo em agosto de 2021 por 12,3 bilhões de dólares, vários sinais levantam questionamentos: ondas sucessivas de demissões em 2024 e 2025, percepção de uma desaceleração da inovação, concorrência agressiva da Abnormal Security que teria conquistado mais de 1.300 clientes Proofpoint em doze meses, e o incidente EchoSpoofing revelado em 2024, que viu até 14 milhões de emails fraudulentos retransmitidos por dia pela infraestrutura Proofpoint durante seis meses. Este guia cobre tudo: arquitetura Nexus AI, configuração DNS, pontos fortes, limites, incidente, comparativo e plano de ação.

📌 O que é o Proofpoint e sua abordagem people-centric?

Antes de entrar no detalhe técnico, vamos contextualizar. Para os fundamentos de um Secure Email Gateway (modelo gateway, redirecionamento MX, distinção com as soluções ICES API-native), remetemos ao nosso artigo completo sobre Mimecast, que cobre esses fundamentos. O que você precisa lembrar: um SEG se posiciona entre a Internet e seu servidor de mensagens, intercepta 100 % do tráfego via redirecionamento MX, e filtra as ameaças antes que elas cheguem às suas caixas de entrada.

Onde o Proofpoint se diferencia é em sua abordagem estratégica. A maioria dos SEGs é historicamente infrastructure-centric: protegem uniformemente todo o perímetro de email. O Proofpoint inverteu essa lógica com o conceito de VAP (Very Attacked People), que consiste em identificar os indivíduos mais expostos e concentrar os recursos de segurança nesses perfis.

O conceito VAP se baseia em três dimensões mensuráveis. A vulnerability mede a propensão de clicar em emails suspeitos. Ela integra as falhas em simulações de phishing e a presença de credenciais em vazamentos públicos. O attack conta o volume e a sofisticação dos ataques efetivamente recebidos em um período. O privilege quantifica o acesso aos dados sensíveis e aos sistemas críticos.

O score combinado identifica os perfis a serem protegidos prioritariamente. Um assistente de diretoria que gerencia a agenda do CEO recebe muito spear phishing. Seu score VAP será bem mais alto que o de um desenvolvedor tecnicamente competente, mas isolado.

Essa abordagem people-centric tem várias implicações práticas. Ela muda a forma de priorizar as investigações do SOC, de orientar os treinamentos de conscientização, de dimensionar as políticas de reescrita de URL. Em vez de aplicar o mesmo nível de proteção a todos, o Proofpoint propõe ajustar finamente os controles aos indivíduos de maior risco. É uma ruptura conceitual frente aos SEGs tradicionais e um dos argumentos comerciais mais fortes da empresa junto aos CISOs maduros.

Verifique seus registros de email

🏢 Proofpoint: a empresa em resumo

Como uma empresa californiana fundada em 2002 se tornou o padrão de fato de 87 % das Fortune 100? Retrospectiva de 24 anos de aquisições estratégicas e um recorde de aquisição pela Thoma Bravo.

A história do Proofpoint começa em julho de 2002 em Sunnyvale, na Califórnia, sob o comando de Eric Hahn, ex-CTO da Netscape Communications. Na época, o mercado de segurança de email era dominado por appliances on-premise. Eric Hahn aposta no machine learning e na análise estatística avançada para tratar spam e ameaças. Durante dez anos, a empresa se desenvolve à sombra dos líderes históricos do setor.

A oferta pública inicial chega em abril de 2012, na NASDAQ sob o ticker PFPT. Durante a década seguinte, o Proofpoint encadeia aquisições estratégicas para estender seu perímetro funcional. Cloudmark é comprada em 2017 por 110 milhões de dólares, trazendo sua expertise em filtragem de mensagens e rede de sensores distribuídos. Wombat Security, líder em conscientização de cibersegurança, vem em seguida em 2018 por 225 milhões de dólares. ObserveIT, especialista em gestão de ameaças internas, é adquirida em 2019 também por 225 milhões de dólares. Meta Networks se junta ao portfólio no mesmo ano por cerca de 120 milhões de dólares, abrindo o Proofpoint ao Zero Trust Network Access. InteliSecure vem reforçar a divisão de DLP gerenciado em 2021. Mais recentemente, Tessian, pioneira da IA comportamental de email, é comprada em dezembro de 2023 e integrada sob o nome Adaptive Email Security.

A virada maior chega em 2021. Em 26 de abril, o fundo de private equity Thoma Bravo anuncia a aquisição do Proofpoint por 12,3 bilhões de dólares ao preço de 176 dólares por ação. A transação é fechada em 31 de agosto de 2021 e representa a maior operação de private equity no segmento cloud até essa data. O Proofpoint se torna privado e sai da NASDAQ. Um novo diretor geral chega com esse reposicionamento: Sumit Dhawan, ex-presidente da VMware, assume o comando para pilotar a empresa em sua nova fase. Rémi Thomas é CFO, e Joyce Kim, ex-Zscaler, entrou para a equipe como CMO em dezembro de 2025.

Ponto de vocabulário indispensável. Proofpoint comercializa dois produtos distintos sob nomes parecidos. Email Protection é o SEG enterprise que é objeto deste artigo, hospedado na infraestrutura

pphosted.com, com MX no formatomx0a-XXXXXXXX.pphosted.comemx0b-XXXXXXXX.pphosted.com. Proofpoint Essentials é a oferta para PMEs, hospedada emppe-hosted.com, com um formato MX diferente (mx1-usX.ppe-hosted.com). Os dois não têm o mesmo console, nem as mesmas funcionalidades, nem o mesmo preço. Confundi-los é o erro mais frequente quando se lê a documentação Proofpoint na diagonal.

Hoje, o Proofpoint conta com cerca de 5.044 funcionários distribuídos em mais de 30 escritórios pelo mundo. A base de clientes ultrapassa 500 mil organizações, entre elas 87 das 100 empresas da Fortune 100, mais de 50 % da Fortune 1000, e mais de um terço da Global 2000. O ARR atingia 2,45 bilhões de dólares no fechamento do exercício 2025 segundo as comunicações públicas. Em termos de volume, a plataforma analisa 4,5 trilhões de emails por ano, o que a torna a operadora de segurança de email com a maior visibilidade bruta do mundo. É também a empresa cujos retornos alimentam a comunidade open source de referência em threat intelligence de email, com os Emerging Threats Open e Pro Rulesets, um dos rulesets open source mais usados do setor.

⚙️ Arquitetura técnica: a plataforma Nexus AI

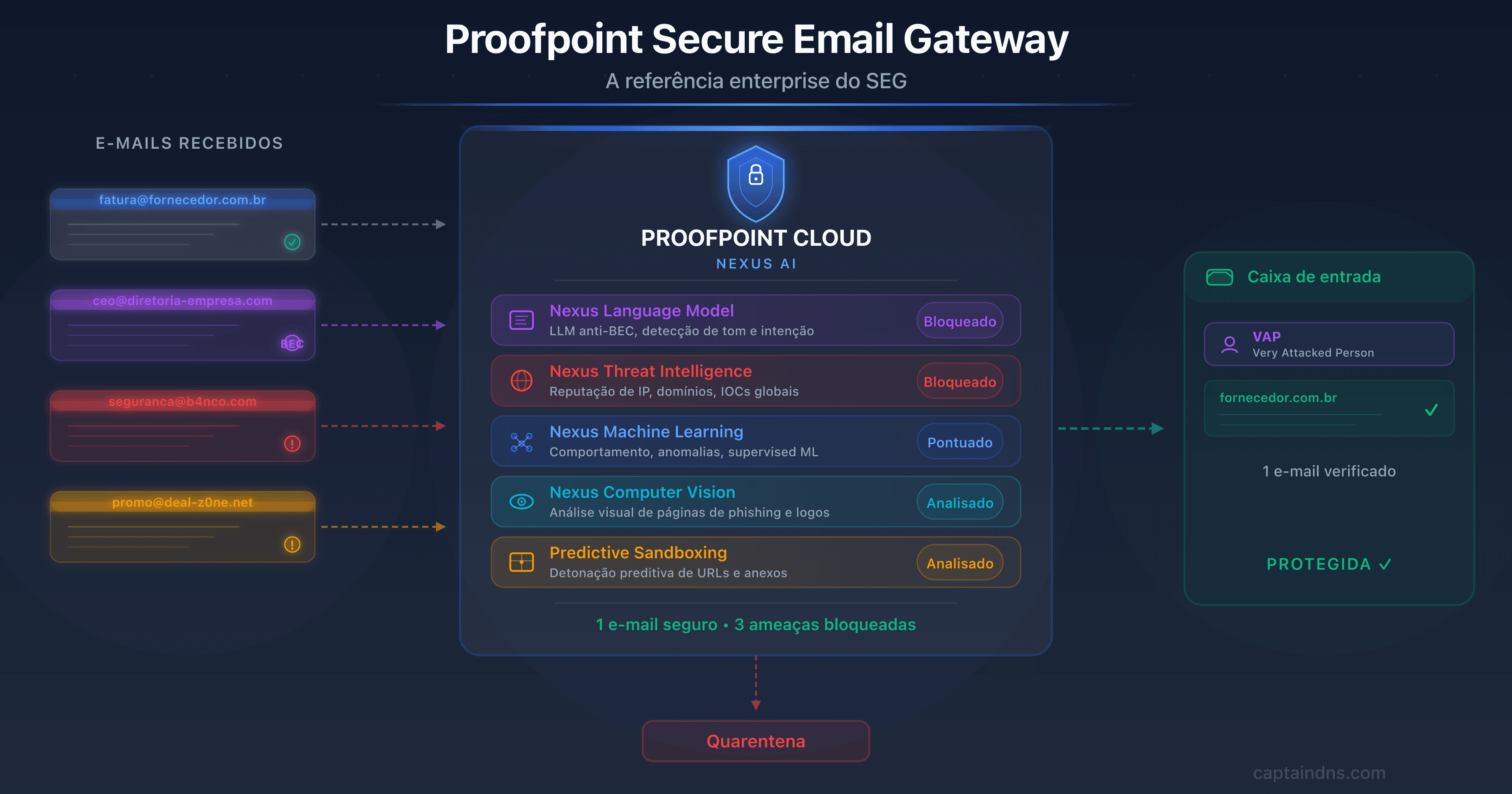

Como o Proofpoint inspeciona 4,5 trilhões de emails por ano sem degradar a latência? Resposta: uma cadeia de detecção multistage construída em torno do Nexus AI, sua plataforma de inteligência artificial proprietária. Aqui está o detalhe dos componentes.

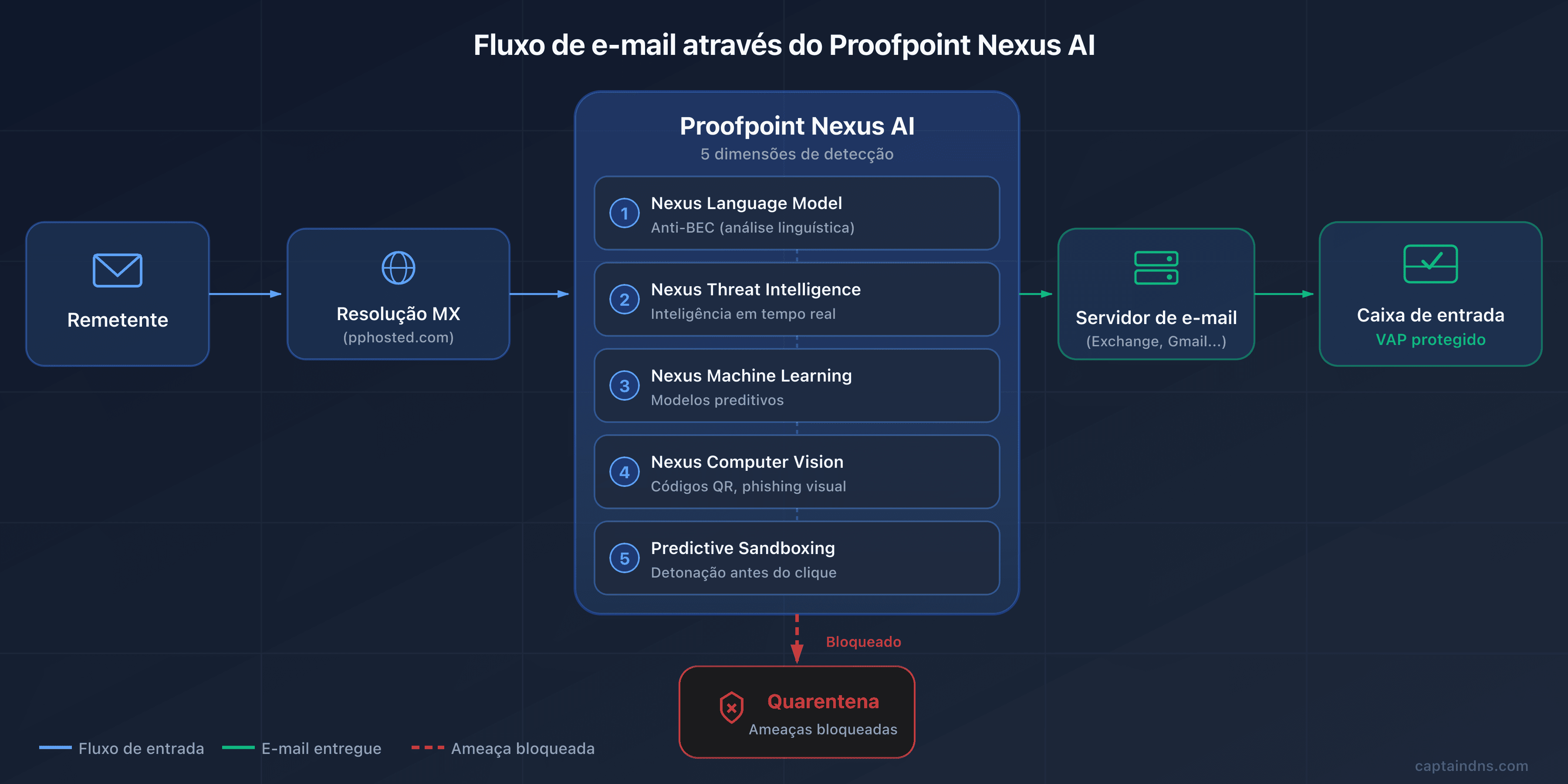

Modelo gateway: redirecionamento MX para pphosted.com

Como todo SEG tradicional, o Proofpoint se baseia no redirecionamento MX. Seus registros MX apontam para os servidores da infraestrutura cloud Proofpoint, hospedados sob o domínio pphosted.com. Quando um remetente envia um email para contact@captaindns.com, o servidor remetente resolve o MX, encontra um host Proofpoint, e entrega a mensagem lá. O Proofpoint aplica sua cadeia de detecção e depois transfere a mensagem validada para seu servidor real (Microsoft 365, Google Workspace, Exchange on-premise).

A infraestrutura Proofpoint é distribuída em sete regiões: US1, US2, US3, US4, US5 para a América do Norte, EU1 para a Europa e AU para a Ásia-Pacífico. Cada cliente é atribuído a uma região única no momento da contratação, e esse é um ponto crítico: é preciso usar unicamente os MX do data center atribuído. Apontar um registro MX para a região US1 enquanto seu tenant está em EU1 leva a rejeições silenciosas, pois o data center remoto não reconhece seu domínio. Os datacenters são operados via uma combinação de Cyxtera, DataBank, Equinix, AWS e Google Cloud na América do Norte, e Equinix EU e AWS na Europa, com auditorias SOC 2 anuais.

Nexus AI: os 6 componentes de detecção

Nexus é o guarda-chuva que reúne os motores de IA do Proofpoint. Seis componentes principais trabalham em paralelo, cada um especializado em uma categoria de ameaças, e são conectados pelo Nexus Threat Graph que garante a correlação transversal.

O Nexus Language Model (LM), modelo de linguagem proprietário, é dedicado à detecção BEC. Ele analisa a estrutura linguística, o tom, a coerência estilística e os marcadores de urgência ou autoridade usados pelos atacantes. É o componente que permite ao Proofpoint reivindicar uma detecção BEC entre as melhores do mercado, inclusive em emails sem link nem anexo, portanto invisíveis aos filtros clássicos.

O Nexus Generative AI estende a análise aos sinais cross-channel. Ele correlaciona os indicadores presentes no email com aqueles vindos de outras superfícies: URLs compartilhadas nas ferramentas colaborativas, identidades envolvidas nos workflows aplicativos, comportamentos anormais reportados pelo ITM. Essa dimensão generativa permite gerar resumos de incidentes para o SOC e acelerar a triagem.

O Nexus Threat Intelligence (TI) alimenta a detecção com fluxos em tempo real. O Proofpoint mantém uma das bases de threat intelligence mais completas do setor, herdada em particular da aquisição da Emerging Threats. Os rulesets ET Open e ET Pro são um dos rulesets open source mais usados do setor, com mais de 100 mil regras IDS/IPS cobrindo mais de 40 categorias de ataques e tags MITRE ATT&CK integradas. Essa base é alimentada continuamente pelos sinais observados nos 4,5 trilhões de emails analisados.

O Nexus Machine Learning (ML) é o motor preditivo. Ele combina modelos supervisionados e não supervisionados para identificar os padrões de ataques emergentes antes que sejam catalogados nos rulesets. É a camada que permite detectar as variantes polimórficas e as campanhas em fase de preparação.

O Nexus Computer Vision (CV) é uma das dimensões mais diferenciadoras. Ele analisa visualmente os emails para detectar o phishing visual: páginas de login imitando marcas conhecidas, logotipos falsificados, capturas de tela usadas como iscas. Sobretudo, ele decodifica os QR codes integrados nas imagens, o que permite neutralizar o quishing (QR code phishing), uma técnica em forte crescimento desde 2023 que contorna os filtros de URL clássicos codificando o link malicioso em uma imagem.

O Nexus Relationship Graph (RG) modela as relações entre identidades, contatos e hábitos de troca. Ele constrói um grafo comportamental das comunicações por usuário e por organização: quem fala com quem, com que frequência, sobre quais assuntos, com quais padrões temporais. Essa base relacional permite detectar as anomalias comportamentais típicas de uma conta comprometida, de uma falsificação de fornecedor ou de uma tentativa de pivô interno, sinais que permanecem invisíveis aos motores de conteúdo clássicos.

Todos esses componentes convergem para o Nexus Threat Graph. Não é um sexto motor de detecção, mas a camada de correlação que reúne os sinais dos seis componentes acima. O grafo de conhecimento correlaciona mais de 1 trilhão de data points vindos de 2 bilhões de emails analisados por dia. Ele conecta remetentes, domínios, URLs, anexos, técnicas de ataque e vítimas. Objetivo: identificar as campanhas coordenadas e propagar as detecções de um cliente para toda a base.

O motor de scoring central que sintetiza esses sinais se chama Stateful Composite Scoring Service (SCSS). Ele pondera quatro dimensões: o conteúdo da mensagem, seus metadados, seu contexto de envio e sua coerência com o fluxo normal da organização. O score final determina a ação a ser aplicada.

Targeted Attack Protection (TAP): os 3 pilares

TAP é o módulo principal do Proofpoint para a proteção contra ataques avançados. Ele se articula em torno de três pilares complementares.

URL Defense. URL Defense reescreve todas as URLs entrantes em urldefense.proofpoint.com/... e aplica dois scans complementares: um primeiro time-of-delivery no momento da entrega da mensagem, e um segundo time-of-click no momento em que o usuário clica no link. Esse duplo scan protege contra os ataques de ativação retardada (delayed-activation), nos quais um link aparentemente inofensivo se torna malicioso após a entrega. Se o alvo for considerado perigoso no momento do clique, ele é bloqueado e o usuário vê uma página de aviso.

Attachment Defense redireciona os anexos suspeitos para um ambiente de análise combinando sandbox estática, sandbox dinâmica (TAP Cloud Sandbox), detonação bare-metal para as amostras resistentes à virtualização, e análise assistida por analistas humanos (analyst-assisted) para os artefatos mais ambíguos. A sandbox estática inspeciona a estrutura dos arquivos, as macros, os scripts integrados e as anomalias de formato. A sandbox dinâmica executa o arquivo em um ambiente virtual, e o ambiente bare-metal dedicado é mais difícil de detectar pelos malwares anti-VM. Essa cadeia cobre os zero-days e as cargas úteis polimórficas que os antivírus tradicionais deixam passar sistematicamente.

Predictive Sandboxing é o diferenciador patenteado do Proofpoint (patente US20150237068A1). Em vez de esperar que o usuário clique para analisar uma URL, o motor detona o link de maneira proativa, logo na entrega da mensagem, usando heurísticas preditivas para identificar as URLs suscetíveis de serem maliciosas. Essa abordagem proativa oferece uma cobertura adicional frente aos ataques sofisticados que modificam seu comportamento após o primeiro clique. Combinado à análise em tempo real do URL Defense, é uma das coberturas mais completas do mercado.

O TAP Dashboard centraliza toda a visibilidade operacional. Ele calcula um Attack Index por usuário, representação sintética do nível e da sofisticação dos ataques recebidos. É esse dashboard que identifica os VAPs e permite ao SOC priorizar as investigações.

A resposta do Proofpoint ao movimento API pós-entrega

Durante anos, o Proofpoint foi criticado pela lentidão em responder ao movimento ICES (Integrated Cloud Email Security) iniciado pela Abnormal e outros atores API-native. A resposta estratégica chegou na RSA Conference 2024 com o Adaptive Email Security, vindo da aquisição da Tessian em dezembro de 2023.

Adaptive Email Security é um deployment API pós-entrega no Microsoft 365. Ele complementa o SEG gateway analisando as mensagens já entregues nas caixas para detectar as anomalias comportamentais que o gateway teria deixado passar. A tecnologia se apoia na IA da Tessian, que modela o comportamento de cada usuário (estilo de escrita, contatos habituais, horários de envio, assuntos de conversa) para identificar os desvios sutis. É uma resposta defensiva frente à Abnormal e um sinal de que o Proofpoint reconhece o valor do modelo ICES em complemento ao gateway tradicional.

Na prática, o deployment típico nas grandes contas Proofpoint em 2026 é o stacking: Email Protection em modo gateway para bloquear em pré-entrega, e Adaptive Email Security em modo API pós-entrega no Microsoft 365 para recuperar as anomalias comportamentais que o gateway teria deixado passar. Os dois módulos compartilham a threat intelligence Nexus, mas operam em pontos de inspeção diferentes. Adaptive Email Security não é um substituto do SEG, é uma segunda camada complementar. É a resposta direta do Proofpoint ao narrativa "SEG is dead" carregada pela Abnormal Security desde 2022.

Remediação pós-entrega com TRAP

Detectar uma ameaça após a entrega não adianta nada se você não pode removê-la rapidamente das caixas de entrada. É o papel do TRAP (Threat Response Auto-Pull). TRAP remove automaticamente os emails maliciosos identificados a posteriori, e também segue os encaminhamentos e as listas de distribuição para limpar as cópias propagadas. É uma funcionalidade crítica em ambiente enterprise onde um email pode ser encaminhado a várias equipes em poucos minutos.

CLEAR (Closed-Loop Email Analysis and Response) é o ecossistema de remediação centrado no usuário que se apoia no TRAP. Ele combina três blocos: o botão PhishAlarm implantado no Outlook que permite a um usuário sinalizar um email suspeito com um clique, o Analyzer que categoriza automaticamente o sinalização via a threat intelligence Proofpoint, e TRAP para a remediação efetiva. O workflow reduz o ciclo "sinalização do usuário, análise SOC e remediação" de vários dias para alguns minutos. Para as organizações de vários milhares de usuários, é um ganho operacional considerável.

🔧 Configuração DNS para Proofpoint

Agora que a arquitetura está clara, vamos para a mecânica DNS. Implantar o Proofpoint é modificar seus registros MX, ajustar seu SPF, publicar suas chaves DKIM e configurar DMARC. Aqui está o detalhe.

Registros MX por região

Como indicado, cada cliente Proofpoint é atribuído a uma região e recebe dois registros MX correspondentes. O formato segue uma convenção previsível.

| Região | Formato MX primário | Formato MX secundário |

|---|---|---|

| US (1 a 5) | mx0a-XXXXXXXX.pphosted.com | mx0b-XXXXXXXX.pphosted.com |

| EU1 | mx0a-eu1-XXXXXXXX.pphosted.com | mx0b-eu1-XXXXXXXX.pphosted.com |

| AU | mx0a-au1-XXXXXXXX.pphosted.com | mx0b-au1-XXXXXXXX.pphosted.com |

O formato

mx1-XXXXXXXX.ppe-hosted.comé reservado ao Proofpoint Essentials (a oferta para PMEs), a não confundir com o Email Protection. Esses dois produtos usam infraestruturas distintas.

XXXXXXXX corresponde a um identificador de cliente único atribuído pelo Proofpoint. Isso é essencial: use exclusivamente o data center atribuído pelo seu TAM. Misturar as regiões não funciona, e tentar apontar uma parte do tráfego para US1 e outra para EU1 levará a rejeições silenciosas do lado Proofpoint. A prioridade é geralmente 10 para o primário e 20 para o secundário, mas o Proofpoint usa um round-robin interno, então a diferença de prioridade tem pouco impacto na prática.

Para verificar seus MX atuais, use o seguinte comando:

dig MX captaindns.com +short

O resultado deve exibir unicamente seus registros MX Proofpoint, sem nenhum MX residual apontando para sua antiga infraestrutura ou para o M365 diretamente. Um MX residual é uma porta dos fundos que permite aos atacantes que conhecem seu tenant Exchange Online enviar emails diretamente para suas caixas contornando o Proofpoint.

Configuração SPF com Hosted SPF Service

O SPF Proofpoint se baseia em um include dedicado, por exemplo include:spf-XXXXXXXX.pphosted.com. Mas o Proofpoint propõe uma funcionalidade particularmente poderosa: o Hosted SPF Service, componente do Email Fraud Defense (EFD). O Hosted SPF Service não faz o achatamento clássico (inlining de IPs em ip4:). Ele usa uma resolução dinâmica no lado servidor: a cada verificação SPF, o Proofpoint apresenta ao resolver um subconjunto relevante das fontes autorizadas em vez de um include monolítico, contornando assim o limite de 10 lookups DNS que é um dos maiores pontos de atrito dos deployments multi-ESP.

O princípio é elegante. Em vez de publicar em seu SPF includes individuais para cada serviço terceirizado (Salesforce, HubSpot, Mailchimp, SendGrid, Microsoft 365, etc.), você publica um include único para o Proofpoint, que se encarrega de gerenciar dinamicamente a lista das fontes autorizadas no lado servidor. O resolver observa apenas um único include a partir do seu domínio, e é o Proofpoint que ajusta internamente quais fontes são expostas no momento da requisição.

Concretamente, seu registro SPF se parece com isto:

v=spf1 include:spf-00148501.pphosted.com ~all

Esse include único substitui o que poderia ter sido quinze includes diferentes. Você evita o PermError SPF, mantém um registro curto e legível, e se beneficia de uma atualização centralizada quando adiciona ou remove um ESP. É um diferenciador forte frente ao Mimecast (que usa sub-includes regionais mas sem achatamento dinâmico) e frente às soluções auto-hospedadas que impõem ao administrador gerenciar manualmente o limite de 10 lookups.

Para verificar seu SPF, use o verificador SPF CaptainDNS. Se você não usa o Hosted SPF, monitore atentamente o contador de lookups: com o Proofpoint e três ESPs adicionais, você estará muito rapidamente na beira do estouro.

Configuração DKIM

A configuração DKIM do lado Proofpoint é feita via o console de administração. O caminho padrão é Administration > Account Management > Domains > Configure DKIM. Você cria ali uma signing key especificando um seletor (por exemplo proofpoint20260403), o Proofpoint gera o par de chaves e fornece a você o registro TXT a ser publicado em seu DNS.

Particularidade Proofpoint: as chaves são 2048 bits por padrão, enquanto várias soluções concorrentes ainda usam 1024 bits por padrão. É um alinhamento com as boas práticas modernas de criptografia de email, mas isso também obriga a verificar se seu operador DNS suporta os registros TXT longos (mais de 255 caracteres, que devem ser divididos em strings concatenadas). Uma vez a chave pública publicada, você ativa o signing no console, e o Proofpoint começa a assinar todos os emails de saída para o domínio.

A rotação das chaves DKIM é uma boa prática recomendada a cada seis a doze meses. O Proofpoint permite coexistir dois seletores simultaneamente durante a fase de rotação, o que evita qualquer interrupção. Para verificar sua configuração, use o verificador DKIM CaptainDNS especificando seu seletor.

Email Fraud Defense: o DMARC gerenciado

DMARC é uma das forças comerciais do Proofpoint, graças ao Email Fraud Defense (EFD), às vezes comercializado sob o nome EFD360. EFD é uma suíte completa que combina vários serviços: o Hosted SPF já descrito, o Hosted DKIM (gestão centralizada dos seletores e das rotações) e o Hosted DMARC (publicação e gestão da política).

Mas o verdadeiro diferenciador do EFD é o acompanhamento humano. Enquanto a maioria das soluções DMARC é autoatendimento, o Proofpoint aloca consultores dedicados ao deployment DMARC dos seus clientes. Esses consultores acompanham a identificação dos senders legítimos, a análise dos relatórios forenses, a resolução dos casos complexos e a progressão gradual para p=reject. Para uma grande organização com uma dezena de ESPs, dezenas de filiais, parceiros de marketing externalizados e um patrimônio DNS herdado, esse nível de acompanhamento reduz o tempo de deployment em vários trimestres.

EFD integra também dois módulos de maior valor agregado. Domain Discover escaneia continuamente os registros de novos nomes de domínio para detectar os lookalikes suscetíveis de serem usados para a falsificação da sua marca. Supplier Risk Explorer oferece visibilidade sobre a postura DMARC dos seus fornecedores: um fornecedor sem DMARC é um risco, e o Supplier Risk Explorer permite que você inicie a conversa com ele com base em dados factuais. O módulo é um sinal positivo para a segurança da cadeia de suprimentos, um assunto cada vez mais prioritário para os CISOs.

A integração nativa com o TAP também é notável: o EFD compartilha seus sinais com o motor TAP, o que permite a correlação entre uma tentativa de falsificação detectada nos relatórios DMARC e uma campanha de ataque observada pelo TAP em outros clientes. Para verificar sua configuração DMARC, use o verificador DMARC CaptainDNS.

ARC, MTA-STS e TLS-RPT

Proofpoint Email Protection suporta ARC (Authenticated Received Chain, RFC 8617), herança da stack Cloudmark. ARC permite preservar os resultados de autenticação originais (SPF, DKIM, DMARC) quando um email transita por vários intermediários (forwards, listas de distribuição, relays), evitando assim as falsas falhas de autenticação devido à reescrita de conteúdo ou à mudança de caminho. MTA-STS e TLS-RPT são suportados nos deployments gerenciados, mas o nível de maturidade permanece inferior ao de soluções dedicadas de hosting MTA-STS. Se sua estratégia de segurança passa por políticas MTA-STS estritas com reports TLS-RPT exaustivos, verifique a cobertura exata com seu TAM Proofpoint antes de assinar.

🛡️ Além da segurança de email: a plataforma Aegis e Prime

E se seu SEG não fosse mais suficiente? O Proofpoint antecipou essa questão há muito tempo. A empresa construiu uma plataforma completa cobrindo o conjunto dos riscos ligados aos humanos e aos dados. Aqui está um panorama dos módulos complementares.

Information Protection: DLP unificado

Um DLP fragmentado em três consoles? O Proofpoint escolheu a abordagem inversa. A suíte Information Protection unifica o DLP em três superfícies: email, cloud e endpoint. Um agente único leve coleta os sinais do lado dos postos de usuário, e a plataforma cloud correlaciona os eventos. A cobertura inclui as principais categorias de dados regulamentados: PII, PHI, PCI, propriedade intelectual. A solução escala até mais de 100 mil usuários por tenant, o que corresponde às necessidades das maiores empresas.

As integrações nativas são numerosas: Microsoft 365, Okta para a identidade, Splunk para o SIEM, ServiceNow para o ticketing. O DLP Proofpoint é regularmente citado como um dos mais completos do mercado pelos analistas Gartner e Forrester.

Insider Threat Management (ITM)

Você sabia que 60 % dos incidentes de vazamento de dados envolvem um usuário interno? Vindo da aquisição da ObserveIT em 2019 (225 milhões de dólares), o ITM Proofpoint monitora a atividade do usuário para detectar os comportamentos de risco. Um agente endpoint leve coleta as ações-chave: arquivos abertos, aplicativos usados, transferências USB, acessos aos compartilhamentos de rede, capturas de tela, digitações no teclado em campos sensíveis.

O módulo propõe também um replay de sessão que permite ao investigador forense refazer as ações de um usuário em um período dado, como uma gravação em vídeo da sua tela. É uma ferramenta poderosa para investigações internas, saídas negociadas litigiosas e casos de fraude. A funcionalidade deve ser enquadrada juridicamente (consentimento, escopo de uso) para permanecer em conformidade com as regulamentações sobre a privacidade dos empregados, particularmente estritas na Europa.

CASB e segurança cloud

Seus usuários acessam SaaS que você ignora? O CASB Proofpoint oferece visibilidade sobre os usos SaaS: quais serviços são usados, por quem, com quais níveis de autorização. Ele detecta as contas comprometidas em Microsoft 365, Salesforce, Box, Workday e várias dezenas de outros aplicativos. Ele gerencia a third-party app governance identificando os aplicativos OAuth que pedem permissões excessivas no seu tenant.

O módulo é complementado por um componente DLP cloud que inspeciona os arquivos armazenados nos drives cloud e um componente posture management que audita a configuração dos seus tenants SaaS para detectar os parâmetros perigosos (compartilhamentos públicos, MFA desativado, logging insuficiente).

Browser e Email Isolation

E se seus usuários pudessem clicar em links suspeitos sem jamais comprometer seu posto? É exatamente a promessa do Browser Isolation. Vindo da aquisição da Weblife em 2018, o módulo abre os links de risco em um navegador remoto executado na cloud Proofpoint. O usuário vê uma renderização pixel-perfect da página sem que o código JavaScript, os downloads ou os exploits toquem seu posto. É uma proteção eficaz contra os exploits de navegador e os drive-by downloads.

Email Isolation aplica o mesmo princípio aos emails de risco moderado. Para os VAPs identificados, os emails suscetíveis de serem maliciosos mas que não disparam um bloqueio podem ser abertos em uma sessão isolada, o que reduz drasticamente a superfície de ataque sem bloquear a mensagem.

Conscientização e simulações baseadas em ataques reais

Por que treinar suas equipes com phishings genéricos quando você pode expô-las às verdadeiras campanhas que as atingem? Vindo da aquisição da Wombat em 2018 (225 milhões de dólares), Proofpoint Security Awareness Training (PSAT) é um dos líderes históricos da conscientização. Sua particularidade maior: as simulações de phishing são baseadas nos ataques efetivamente detectados pelo TAP na base de clientes Proofpoint. Em vez de propor templates genéricos de campanhas simuladas, o Proofpoint reproduz os padrões observados nas campanhas reais que atingem sua organização ou seu setor.

É um diferenciador forte. Uma simulação genérica treina os usuários a reconhecer formas de ataque distantes da realidade deles. Uma simulação baseada nos ataques efetivamente recebidos os prepara para as ameaças que eles realmente encontrarão. O treinamento também é adaptativo: os usuários que falham em uma simulação recebem um treinamento mais intensivo e seu score de risco é atualizado no Nexus People Risk Explorer.

Nexus People Risk Explorer: o conceito VAP

Nem todos os seus usuários estão expostos da mesma maneira. O Nexus People Risk Explorer é a ferramenta que materializa a abordagem people-centric do Proofpoint. Cada usuário da organização recebe um score de risco entre 1 e 10, calculado nas três dimensões VAP (vulnerability, attack, privilege) já descritas. O painel exibe a distribuição dos scores por departamento, por site, por função. Ele permite identificar as zonas onde o risco se acumula e orientar os recursos de conscientização, de endurecimento de políticas ou de isolamento de maneira direcionada.

Os trending insights mostram a evolução do risco no tempo. Se uma equipe de finanças vê seu score aumentar por três semanas consecutivas, é provavelmente o sinal de uma campanha direcionada em andamento. Se o score de um executivo dobra após sua aparição pública em um anúncio, é um sinal para apertar suas políticas temporariamente.

É uma abordagem fundamentalmente diferente da proteção uniforme. Ela exige, no entanto, que os administradores invistam tempo para configurá-la, interpretá-la e agir nos insights. Subutilizar o Nexus People Risk Explorer equivale a pagar uma Ferrari para dar a volta no quarteirão.

Proofpoint Prime Threat Protection (abril de 2025)

Fragmentar a segurança de email em seis consoles distintos? O Proofpoint decidiu em abril de 2025. Proofpoint Prime Threat Protection é a solução unificada que consolida toda a pilha. Ela reúne Email Protection (o SEG), TAP, Adaptive Email Security (o ICES Tessian), TRAP, EFD, Domain Discover e o risk-based employee guidance.

O posicionamento de marketing coloca em destaque três eixos. Primeiro, a proteção multistage dos ataques sofisticados, da entrega à propagação pós-entrega. Segundo, a proteção contra a impersonation (BEC, fraude ao CEO, falsificação de fornecedores). Terceiro, o guidance personalizado para os empregados expostos.

A outra particularidade do Prime é sua arquitetura pensada para os workflows agentic AI. O Proofpoint antecipa a generalização dos agentes de IA no SOC. A plataforma propõe hooks nativos para a autoinvestigação, a triagem das abuse mailboxes e a forensics collaboration. Os ROIs anunciados são de 2,7 milhões de dólares de economia de risco e 390 mil dólares de custos operacionais por cliente típico.

TAP SIEM API: a integração ao SOC

Seu SOC pode correlacionar os incidentes de email com os sinais de endpoint e rede? É exatamente o que permite a TAP SIEM API. O Proofpoint expõe uma TAP SIEM API REST que exporta os eventos para Splunk, Microsoft Sentinel, IBM QRadar, CrowdStrike NG SIEM, Google Chronicle e outras plataformas.

Os eventos exportados cobrem cinco categorias: os cliques bloqueados pelo URL Defense, as detonações sandbox, os veredictos de classificação BEC, os indicadores de campanha identificados pelo TAP e os alertas VAP. Para os SOCs maduros, é uma integração crítica. Ela permite correlacionar os sinais de email com o endpoint, a identidade e a rede em uma visão unificada.

🚀 As vantagens do Proofpoint

Por que 87 das Fortune 100 confiam no Proofpoint para proteger suas mensagens? Aqui estão os argumentos factuais que explicam essa dominância.

-

Threat intelligence superior e reconhecida. O Proofpoint dispõe de uma das equipes de pesquisa mais ativas do setor: Proofpoint Threat Research, herdeira dos ET Labs. Ela publica regularmente o relatório State of the Phish e alimenta os Emerging Threats Open e Pro Rulesets. Esses rulesets reúnem mais de 100 mil regras IDS/IPS cobrindo mais de 40 categorias de ataques, com tags MITRE ATT&CK integradas. A base é alimentada por 4,5 trilhões de emails analisados, 18 trilhões de URLs escaneadas e 1 trilhão de anexos inspecionados por ano. Nenhum concorrente opera nessa escala.

-

Detecção BEC e APT considerada a melhor do mercado. Nos ataques BEC e nas ameaças persistentes direcionadas, o Proofpoint é regularmente colocado à frente de seus concorrentes pelos analistas. O motor Stateful Composite Scoring Service combina os seis componentes de IA Nexus para identificar padrões sutis invisíveis aos filtros clássicos. Ele também captura os emails sem link nem anexo, uma parte crescente do BEC moderno. O Proofpoint bloqueia cerca de 66 milhões de tentativas BEC por mês segundo suas próprias medições, um volume sem equivalente.

-

A maior base Fortune 100 do setor. 87 das 100 empresas da Fortune 100 usam o Proofpoint, com uma concentração particular em finanças, energia, defesa, saúde e mídia. Essa posição é, ao mesmo tempo, uma validação de maturidade e um argumento forte junto aos CISOs mais exigentes. Para um CISO de uma empresa de médio porte que busca uma referência enterprise, saber que o SEG é usado por mais de 87 % das maiores empresas do mundo facilita a justificativa da escolha ao comitê.

-

Plataforma Aegis e Prime completa. O Proofpoint cobre o email, a cloud, o endpoint, a conscientização, o DLP, a gestão das ameaças internas (ITM) e o isolamento, tudo via um threat graph comum. Com o Proofpoint Prime lançado em abril de 2025, a plataforma se consolida em uma solução unificada multistage com uma arquitetura pensada para os workflows agentic AI. Poucos concorrentes propõem essa amplitude funcional sob um único console.

-

Abordagem people-centric distintiva. O conceito VAP (Very Attacked People), integrado ao Nexus People Risk Explorer, identifica os indivíduos mais expostos em três dimensões: vulnerabilidade, ataques sofridos e privilégios. Essa abordagem permite priorizar os recursos de segurança nos perfis de maior risco, em vez de aplicar uma proteção uniforme. É uma ruptura conceitual frente aos SEGs infrastructure-centric, e é um dos argumentos comerciais mais fortes da empresa junto aos CISOs maduros.

-

Predictive Sandboxing patenteado. A patente US20150237068A1 descreve uma técnica de detonação das URLs e anexos antes que o usuário clique. Essa análise proativa, combinada à análise em tempo real no clique do URL Defense, oferece uma cobertura difícil de igualar para os ataques zero-day e polimórficos. É uma das raras inovações técnicas para as quais a concorrência ainda não tem equivalente direto.

-

Seis componentes de IA no Nexus. Nexus combina machine learning preditivo, language model anti-BEC, threat intelligence em tempo real, computer vision (detecção de phishing visual e QR codes para o quishing), relationship graph (modelagem comportamental das relações) e generative AI (resumos de incidentes, triagem cross-channel). O conjunto é correlacionado pelo Nexus Threat Graph que pesa mais de um trilhão de data points. Essa estratificação multi-modelo é uma das mais completas do setor e permite cobrir ângulos de ataque que os motores unidimensionais perdem sistematicamente.

-

Reconhecimento de analistas excepcional. Líder Gartner Magic Quadrant Email Security em 2024 e 2025, #1 em Execution pelo segundo ano consecutivo. #1 em 4 use cases de 5 nos Gartner Critical Capabilities 2025. Líder Frost Radar Email Security 2024 citado #1 pela 9ª vez consecutiva com 24 % de participação de mercado, a mais alta do segmento. 22 reconhecimentos "líder" em 23 relatórios de analistas em 2024. Essa convergência de analistas é uma das mais fortes já observadas em um segmento de cibersegurança.

-

SLA e certificações enterprise. O Proofpoint contratualiza um SLA de 99,999 % de disponibilidade na conectividade porta 25. O SLA exclui a manutenção programada e os eventos de menos de 30 segundos. É um dos SLAs mais estritos do mercado. Como todo SLA cloud, ele exclui certos casos e não reflete mecanicamente o uptime percebido. As certificações cobrem ISO 27001, SOC 2, FedRAMP (setor público americano), HIPAA (saúde) e GDPR. Os datacenters são distribuídos entre América do Norte (Cyxtera, DataBank, Equinix, AWS, Google Cloud) e Europa (Equinix EU, AWS), com auditorias SOC 2 anuais.

-

Dynamic Reputation: a primeira linha de defesa desde 2007. Antes do Nexus AI, o Proofpoint explora um serviço de Dynamic Reputation. Ele pontua a reputação de cada IP de origem no momento da conexão SMTP. O serviço reivindica uma taxa de falsos positivos inferior a 1 em 1 milhão. É um dos filtros de entrada mais precisos do mercado. Essa primeira camada elimina o ruído de fundo (botnets, spam massivo) antes do disparo da cadeia Nexus mais custosa. Ela contribui diretamente para a escalabilidade da plataforma.

⚠️ Limites e desvantagens a conhecer

Nenhuma solução é perfeita, e o Proofpoint também tem suas zonas de sombra. Aqui estão os pontos de atrito mais frequentemente reportados pelos clientes e pelos analistas.

-

Preço premium e opaco, entre os mais altos do setor. O Proofpoint não publica grade tarifária pública. Os dados Vendr (baseados em 85 compras verificadas) dão uma mediana em torno de 87 mil dólares por ano. Para o TAP sozinho, conte de 5 a 15 dólares por usuário por mês conforme o volume. Um deployment completo (Threat Protection, DLP, ITM e Compliance) ultrapassa regularmente os 100 mil dólares por ano. Os serviços de implementação representam de 15 a 25 % do orçamento de software no primeiro ano. Os aumentos automáticos de 5 a 8 % por ano na renovação são um ponto de atrito recorrente dos clientes. O Proofpoint permanece posicionado enterprise e não é adaptado aos orçamentos apertados.

-

Console de administração complexo e percebido como envelhecido. A interface é fragmentada em vários portais web separados conforme os produtos (TAP, EFD, TRAP, ITM, Information Protection, etc.), o que complica a navegação para os administradores que precisam gerenciar vários módulos. A curva de aprendizado é longa, e um tuning intensivo é frequentemente necessário nas primeiras semanas para ajustar as políticas e reduzir os falsos positivos. Os retornos de clientes no G2 e TrustRadius mencionam regularmente a necessidade de uma reformulação de UI mais moderna. Proofpoint Prime pretende responder parcialmente a esse ponto consolidando os consoles, mas o trabalho é de longo prazo.

-

Inadequado às PMEs e empresas de médio porte na oferta enterprise. Proofpoint Email Protection, o SEG core, é concebido para as grandes organizações. Para as PMEs, o Proofpoint propõe o Proofpoint Essentials, uma oferta dedicada mas com um perímetro funcional reduzido: sem TAP completo, sem Nexus AI, sem painel VAP, acompanhamento de consultor limitado. Se você tem menos de 500 usuários e um orçamento apertado, Mimecast ou Microsoft Defender for Office 365 serão geralmente mais pertinentes por uma relação funcionalidade/preço superior.

-

Inovação percebida mais lenta desde a aquisição Thoma Bravo. Vários clientes e analistas notam uma desaceleração da inovação de produto desde a passagem para o private equity em agosto de 2021. As ondas sucessivas de demissões ilustram um foco operacional na margem. Primeiro episódio: 280 funcionários em janeiro de 2024 (6 % do quadro, cargos realocados na Argentina e Irlanda). Segundo episódio: cerca de 30 pessoas em Core Engineering em fevereiro de 2025. A resposta ICES via Adaptive Email Security (vinda da Tessian) só chegou em maio de 2024 na RSA Conference, ou seja, após dois anos de pressão da Abnormal. Para um líder cuja posição se baseia na vantagem tecnológica, esse sinal é notável.

-

Perda de clientes frente às soluções ICES API-native. Segundo análises públicas de registros MX e testemunhos de clientes, o Proofpoint teria perdido mais de 1.300 clientes nos últimos 12 meses, principalmente em favor da Abnormal. No segmento mid-market, o argumento do gateway tradicional frente às soluções API-only está se desgastando. O Proofpoint responde com o Adaptive Email Security (Tessian), mas o atraso de mercado é mensurável. Se você avalia o Proofpoint em 2026, faça explicitamente a pergunta da trajetória do produto e dos compromissos de roadmap ao comercial.

-

Sem continuidade de email nativa no Email Protection. Ao contrário do Mimecast que inclui uma continuidade de email nativa em seu SEG, o Proofpoint Email Protection enterprise não inclui continuidade nativa integrada. Se seu servidor de email (Exchange, Microsoft 365) se torna inacessível, o Proofpoint não fornece um webmail de emergência. Você precisa passar por parceiros (Mimecast Continuity, Zerospam, ou um MTA de emergência) ou contar com a alta disponibilidade do seu provedor principal. É um ponto frequentemente negligenciado em fase de avaliação, embora possa pesar muito durante uma pane M365.

-

Incidente EchoSpoofing 2024: um golpe duro de reputação. No fim de julho de 2024, Guardio Labs publica seu relatório público revelando que atacantes exploram uma misconfiguration "super-permissive" nos servidores Proofpoint para retransmitir em média 3 milhões e até 14 milhões de emails fraudulentos por dia, durante 6 meses. Ver a seção dedicada mais adiante para a cronologia completa. O incidente questiona o rigor das configurações padrão no líder do mercado e ilustra que a segurança de um SEG depende tanto da configuração quanto da qualidade dos motores de detecção.

🔒 EchoSpoofing: quando o Proofpoint retransmitiu 14 milhões de emails fraudulentos por dia (2024)

Pode um fornecedor de segurança de email ser o instrumento involuntário de uma campanha de falsificação em massa? Sim. O incidente EchoSpoofing revelado em 2024 é o mais marcante da história recente do Proofpoint e merece uma análise detalhada.

Descoberta. No fim de julho de 2024, a equipe de Guardio Labs publica seu relatório sobre a campanha batizada de EchoSpoofing. A equipe havia contatado o Proofpoint desde maio de 2024. O Proofpoint afirma ter rastreado a atividade desde o fim de março de 2024. Atacantes exploravam uma vulnerabilidade de configuração na infraestrutura Proofpoint. Objetivo: retransmitir em massa emails perfeitamente spoofed.

Vulnerabilidade. No centro do incidente: uma misconfiguration "super-permissive" nos servidores pphosted.com. Quando um cliente Proofpoint selecionava "Office 365" como fonte de envio autorizada, um registro SPF laxista demais autorizava qualquer conta Microsoft 365 a retransmitir email via sua infraestrutura. A validação verificava apenas que a fonte era um IP M365. Ela não controlava a identidade do tenant M365 emissor.

Mecanismo de ataque. O cenário de exploração é de uma simplicidade desarmante. O atacante criava uma conta Microsoft 365 pessoal, por exemplo via um teste gratuito, e a usava como rampa de lançamento. Aqui está o desenrolar em quatro tempos:

- O atacante envia um email da sua conta M365 pessoal, especificando como remetente visível um endereço de uma marca de confiança (por exemplo

notifications@disney.com). - O email é roteado para os relays Proofpoint autenticados do cliente alvo, que aceitam a mensagem porque a validação SPF M365 se alinha com o IP de origem.

- O Proofpoint retransmite a mensagem para o destinatário final aplicando suas próprias assinaturas DKIM e seu alinhamento SPF.

- O destinatário recebe um email que passa SPF e DKIM com um alinhamento DMARC completo no domínio falsificado. Do lado da caixa de entrada, o email é estritamente indistinguível de um email oficial da marca.

Volume. A campanha atingiu um volume mediano de cerca de 3 milhões de emails perfeitamente spoofed por dia, com picos até 14 milhões por dia. Esses números fazem do EchoSpoofing uma das maiores campanhas de falsificação via uma infraestrutura legítima já documentadas.

Duração. A campanha ficou ativa por cerca de seis meses antes de sua remediação efetiva, de janeiro de 2024 até meados de 2024. Durante esse período, dezenas de milhões de emails fraudulentos chegaram às caixas de entrada do mundo todo.

Marcas falsificadas. Os atacantes visaram principalmente marcas de consumo de forte notoriedade: Disney, IBM, Nike, Best Buy, Coca-Cola entre outras. A escolha se explica: essas marcas têm uma base de envio legítima massiva, o que torna as anomalias mais difíceis de serem detectadas pelos destinatários.

Remediação. O Proofpoint reagiu em algumas horas após o contato inicial da Guardio. A principal medida técnica: a implementação de um cabeçalho "X-OriginatorOrg" para validar a organização Microsoft 365 de origem. O Proofpoint adicionou mecanismos adicionais de validação das contas O365 antes do relay. Os clientes foram notificados e convidados a reconfigurar seu Account Management. A colaboração entre Guardio e Proofpoint na divulgação foi saudada como exemplar.

Lições para os administradores. O incidente EchoSpoofing comporta três ensinamentos acionáveis.

Primeiro, a segurança de um SEG depende tanto da configuração padrão quanto da qualidade dos motores. Uma opção apresentada como "fácil de ativar" pode abrir uma falha importante sem validações estritas.

Segundo, verifique sistematicamente a seção Account Management > External Sender Validation do seu console Proofpoint. Só autorize as fontes externas (M365, Google Workspace) com uma validação explícita de domínio.

Terceiro, essa armadilha não é específica ao Proofpoint. Todo SEG que retransmite email autenticado para uma fonte externa deve validar rigorosamente essa fonte. Se você usa Mimecast, Cisco Email Security ou qualquer outro SEG em uma configuração similar, audite suas próprias configurações.

O incidente EchoSpoofing não é isolado. É uma classe de erros que se encontra em todos os SEGs que aceitam tráfego retransmitido desde hyperscalers (Microsoft 365, Google Workspace, AWS SES). A armadilha comum: validar o IP de origem como legítimo sem validar a identidade do tenant emissor. Faça a pergunta a si mesmo: "meu SEG verifica o tenant Microsoft 365 de origem, ou simplesmente a faixa de IP Microsoft 365?" A resposta condiciona diretamente sua exposição.

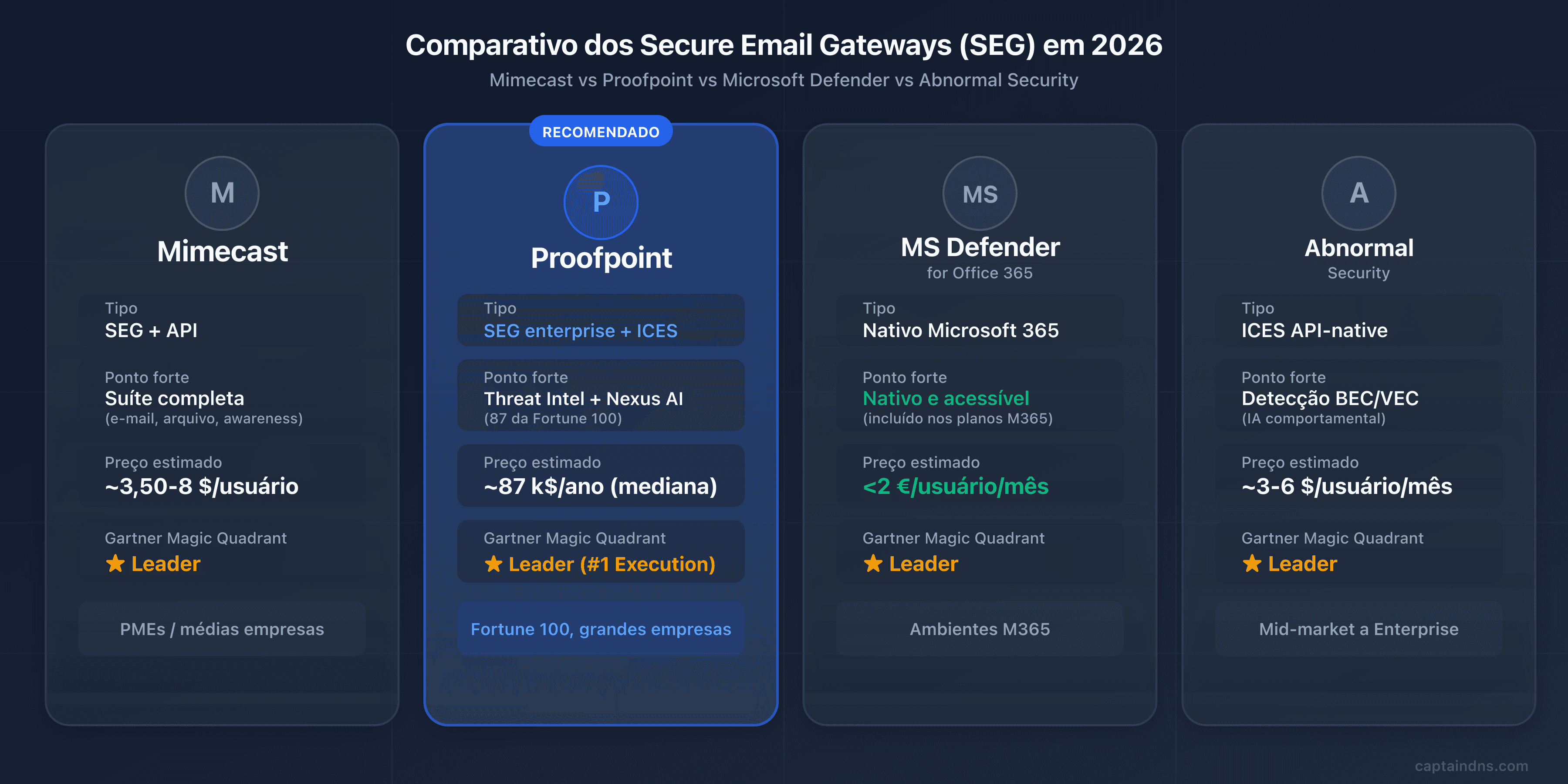

🔄 Comparativo: Proofpoint frente a Mimecast, Microsoft e Abnormal

Qual SEG corresponde ao seu ambiente? Quatro atores dominam hoje o mercado de segurança de email enterprise, cada um com um posicionamento distinto.

| Critério | Proofpoint | Mimecast | Microsoft Defender | Abnormal Security |

|---|---|---|---|---|

| Tipo | SEG enterprise + ICES (Adaptive) | SEG + API (2026) | Nativo M365 | ICES API-native |

| Detecção IA/ML | Nexus AI 6 componentes | Multi-vector + CyberGraph | 9,1/10 testes independentes | IA comportamental, social graph |

| Threat intelligence | Líder (ET Rulesets) | 24T sinais/ano | Microsoft Threat Intel | Behavioral, sem threat intel própria |

| Arquivamento | Via parceiros | Sim (1 dia a 99 anos) | Via retenção M365 | Não |

| DMARC | EFD com consultores | DMARC Analyzer integrado | Não | Não |

| VAP / People-centric | Sim (Nexus People Risk Explorer) | Human Risk Management | Não | Limitado |

| Preço estimado | Premium (cerca de US$ 87 k/ano na mediana) | US$ 3,50 a 8/user/mês | menos de 2 €/user/mês | US$ 3 a 6/user/mês |

| Gartner 2025 | Líder (#1 Execution) | Líder | Líder | Líder |

| Ideal para | Fortune 100, grandes empresas exigentes | PME/médio porte multi-necessidades | Ambientes M365 | Detecção BEC/VEC em complemento |

Mimecast: a suíte tudo-em-um para empresas de médio porte

Se o Proofpoint domina nas grandes contas, o Mimecast se impôs como a solução de referência para o mid-market e as empresas de médio porte com necessidades múltiplas. A empresa britânica propõe uma suíte mais acessível em preço e mais ampla em funcionalidades nativas: arquivamento de longa duração integrado (1 dia a 99 anos), continuidade de email em caso de pane do servidor principal, DMARC Analyzer integrado sem custo adicional e Human Risk Management desde 2025.

Para uma organização entre 500 e 5.000 usuários que busca centralizar segurança, arquivamento e continuidade em um único console, o Mimecast oferece frequentemente uma melhor relação funcional/preço que o Proofpoint. Em contrapartida, na detecção BEC pura e na threat intelligence, o Proofpoint mantém uma vantagem reconhecida pelos analistas. Para um panorama completo do Mimecast, consulte nosso artigo dedicado.

Microsoft Defender for Office 365: o nativo do M365

Se sua organização é full Microsoft 365, Defender for Office 365 continua sendo a escolha mais evidente em ratio preço/cobertura. A proteção é nativa ao tenant, sem mudança de MX nem integração de terceiros, com um preço frequentemente inferior a 2 euros por usuário por mês, ou até incluído nas licenças E5. Os testes independentes lhe atribuem um score de 9,1/10 em detecção, o que o coloca entre os motores mais performáticos do mercado.

Os limites são conhecidos: Defender permanece em recuo nos ataques BEC sofisticados e na threat intelligence proprietária frente ao Proofpoint. Ele não propõe arquivamento de longa duração dedicado, nem continuidade de email nativa, e seu monitoramento DMARC é rudimentar. Para uma organização puramente M365 com necessidades padrão, é, no entanto, o melhor ponto de entrada. Para um CISO de um banco internacional, as diferenças funcionais com o Proofpoint continuam significativas.

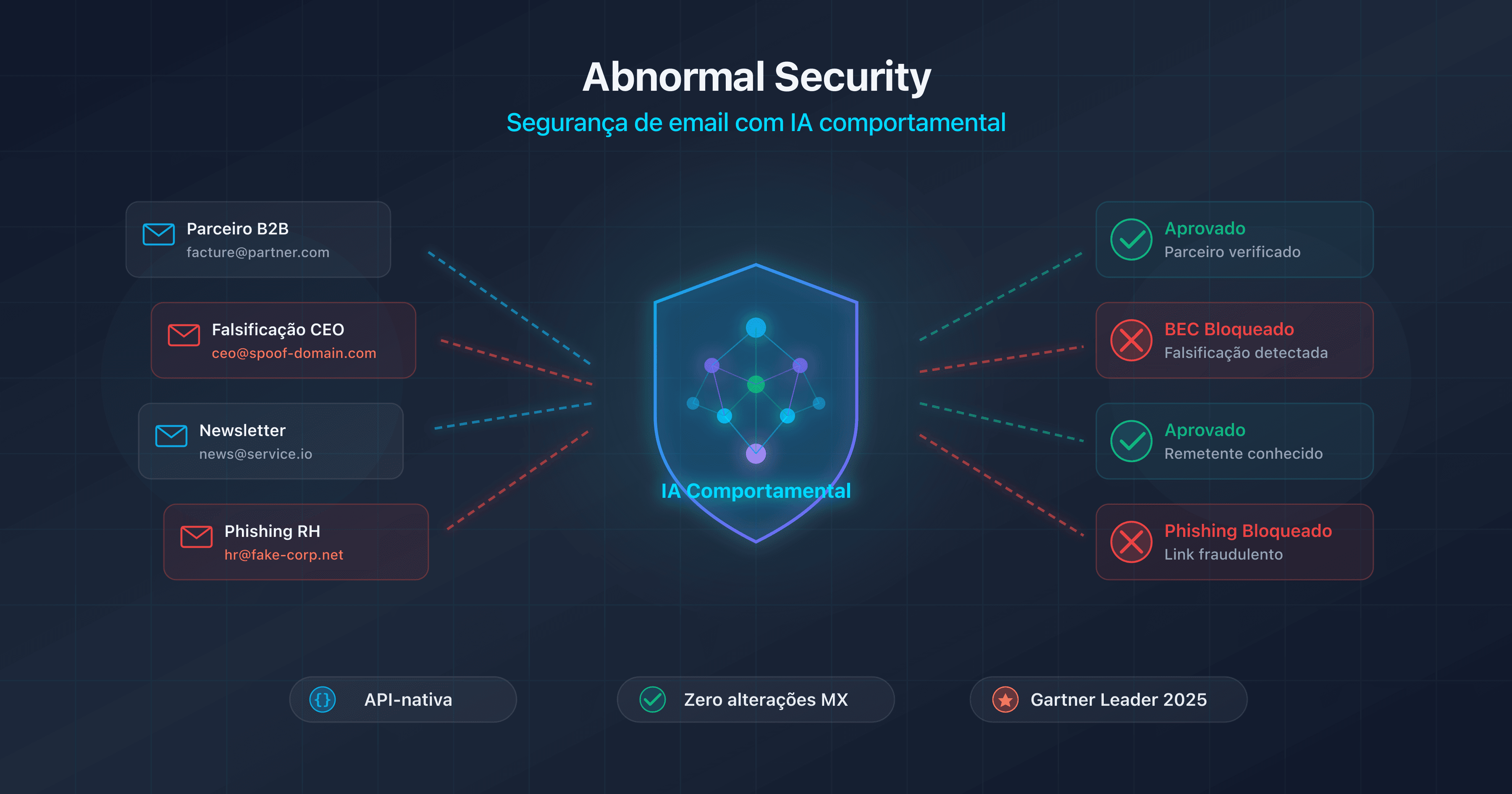

Abnormal: a abordagem behavioral AI

Fundada em 2018 em São Francisco, Abnormal Security representa a nova geração da segurança de email (veja nosso guia completo sobre a Abnormal Security). O deployment é exclusivamente API, sem mudança de MX, com uma entrada em serviço em alguns minutos via Microsoft Graph ou a API Google Workspace. O motor de IA constrói um perfil comportamental por usuário e por contato externo (estilo de escrita, horários, relações comerciais) e detecta as anomalias invisíveis aos filtros clássicos.

A força da Abnormal é a detecção BEC e VEC (vendor email compromise). Os ataques BEC não contêm nem link malicioso nem anexo, o que os torna quase invisíveis aos SEGs baseados em assinaturas. Abnormal também se destaca na detecção de contas comprometidas e na remediação pós-entrega. Segundo análises públicas, mais de 1.300 clientes Proofpoint teriam migrado para a Abnormal nos últimos 12 meses, principalmente no segmento mid-market e certas partes do enterprise.

Em contrapartida, a Abnormal não substitui um SEG completo: sem arquivamento, sem DLP de saída, sem continuidade de email, sem reescrita de URL em tempo real. Muitas organizações a usam em complemento do Defender ou Proofpoint para cobrir os pontos cegos comportamentais.

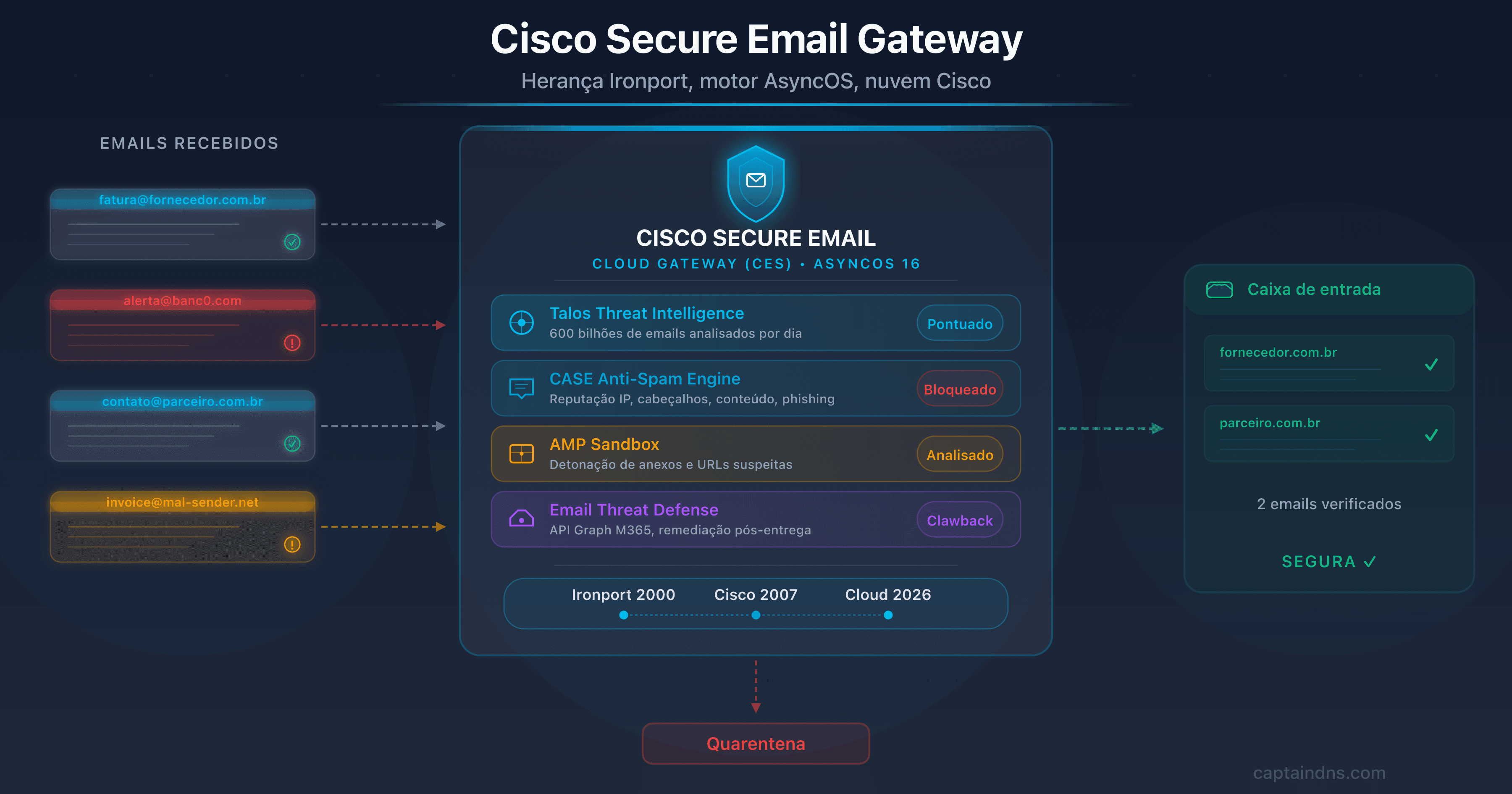

Cisco Secure Email: um ator em perda de velocidade

Menção para registro: Cisco Secure Email, herdeiro da lendária appliance IronPort, continua presente em certos parques históricos. A Cisco concentrou seus investimentos de segurança nos últimos anos na rede (Umbrella, Duo, Talos) e a posição relativa do Cisco Secure Email se erodiu frente ao Proofpoint, Mimecast e aos ICES. Para um deployment novo em 2026, a Cisco não aparece mais sistematicamente nas shortlists dos analistas (veja nosso guia completo do Cisco CES).

🎯 Quando escolher o Proofpoint?

O bom SEG depende do seu perfil, do seu orçamento e do seu nível de exigência. Aqui estão os casos em que o Proofpoint se justifica plenamente, e aqueles em que uma alternativa será mais pertinente.

Proofpoint convém se:

- Você é uma grande empresa (1.000+ usuários) com necessidades de threat intelligence avançadas e um apetite pelas funcionalidades mais avançadas do mercado

- Seu setor é particularmente visado pelos ataques sofisticados: finanças, defesa, saúde, energia, mídia, setor público

- Você tem obrigações de conformidade fortes (FedRAMP para o setor público americano, HIPAA para a saúde, LGPD/GDPR estrito com exigências elevadas de DPO)

- Você quer a melhor detecção BEC e APT do mercado e aceita pagar o preço

- Você gerencia VAPs identificados (executivos, equipe de finanças, helpdesk técnico) e quer uma abordagem people-centric estruturada

- Você tem uma equipe SOC madura capaz de tirar proveito dos dashboards Threat Insight e do Nexus People Risk Explorer

Proofpoint não é a melhor escolha se:

- Você é uma PME ou empresa de médio porte com menos de 500 usuários: o custo geralmente não se justifica, olhe para Mimecast ou Microsoft Defender que oferecerão uma melhor relação funcional/preço

- Sua equipe de TI é reduzida: a complexidade do console fragmentado e o tuning intensivo demandam um tempo de administrador significativo

- Seu ambiente é full M365 e suas necessidades se limitam à segurança de email padrão: Defender nativo cobre o essencial por muito menos caro

- Você prioriza a simplicidade de deployment e a ausência de mudança de MX: Abnormal é mais simples de implantar em modo API-only

- Seu orçamento anual de segurança é inferior a 50 mil dólares por ano: o Proofpoint ultrapassará sistematicamente esse limiar em bundles úteis, sobretudo adicionando TAP, EFD e CLEAR

🖥️ Guia de deployment passo a passo

Você escolheu o Proofpoint e a fase comercial está concluída? Aqui estão as cinco etapas para implantá-lo sem interromper seu fluxo de email de produção.

Etapa 1: inventário DNS e identificação do data center

Antes de qualquer modificação, documente o estado atual dos seus registros DNS com as ferramentas CaptainDNS. Audite seus registros MX, SPF, DKIM e DMARC. Documente também todas as fontes de envio legítimas do seu domínio: servidor principal, plataforma de marketing (Mailchimp, HubSpot), transacional (SendGrid, Mailgun), CRM (Salesforce), ticketing (Zendesk), produtos internos gerando emails, etc. Cada uma deverá ser levada em conta em sua nova configuração SPF e na roadmap DMARC.

Identifique em seguida o data center atribuído pelo seu TAM Proofpoint: US1, US2, US3, US4, US5, EU1 ou AU. Documente-o claramente e certifique-se de que todas as comunicações internas para a migração usem os MX corretos. Confundir as regiões é um dos erros mais frequentes no início do deployment.

Etapa 2: configuração do console Proofpoint

No console de administração Proofpoint, adicione seu domínio e verifique sua propriedade. Configure a conexão para o seu servidor de email de destino (M365, Google Workspace, Exchange on-premise) e sincronize seu diretório de usuários com Azure AD ou Google Workspace para poder aplicar políticas finas por usuário, por grupo ou por departamento.

Defina seus VAPs iniciais: o CEO, o CFO, o diretor jurídico, a equipe de finanças, o helpdesk de TI, os administradores de sistema com privilégios estendidos. Essa primeira lista será enriquecida automaticamente pelo TAP ao longo das semanas, mas uma lista de partida explícita permite ativar as políticas reforçadas desde a entrada em produção.

Etapa 3: migração dos MX para o data center atribuído

É a etapa mais crítica. Efetue-a fora dos horários de pico (cedo pela manhã ou no fim de semana) para minimizar o impacto nos usuários.

- Remova todos os registros MX existentes do seu domínio

- Adicione os dois MX Proofpoint do seu data center atribuído com as prioridades 10 e 20

- Aguarde a propagação DNS (alguns minutos a algumas horas conforme o TTL dos seus antigos MX)

- Verifique com

dig MX captaindns.com +shortque apenas os MX Proofpoint apareçam

Uma migração progressiva em split MX (deixar temporariamente os antigos MX como backup) é tecnicamente possível mas desaconselhada: o tráfego pode então contornar o Proofpoint. Prefira um corte limpo uma vez que o console esteja corretamente configurado.

Etapa 4: SPF, DKIM, DMARC

Configure as três camadas de autenticação nesta ordem.

SPF: se você usa vários ESPs além do Proofpoint, ative o Hosted SPF Service do EFD para se beneficiar do achatamento dinâmico dos includes via as macros RFC 7208. Caso contrário, use o include simples include:spf-XXXXXXXX.pphosted.com. Verifique se o total de lookups permanece abaixo de 10 com o verificador SPF CaptainDNS.

DKIM: crie uma chave de assinatura 2048 bits no console Proofpoint, publique o registro TXT correspondente em seu DNS, verifique a propagação, depois ative a assinatura. Teste com o verificador DKIM CaptainDNS. Planeje desde o início uma rotação a cada seis a doze meses.

DMARC: comece em p=none para a fase de observação. Se você contratou o EFD, seu consultor Proofpoint dedicado vai acompanhá-lo na análise dos relatórios forenses e na identificação progressiva dos remetentes legítimos. Período de observação recomendado: 4 a 8 semanas antes de qualquer endurecimento para p=quarantine e depois p=reject. O verificador DMARC CaptainDNS permite que você verifique a sintaxe a cada evolução.

Etapa 5: ativação dos módulos avançados e verificações finais

Uma vez os MX e a autenticação implementados, ative os módulos avançados.

TAP: ative URL Defense e Attachment Defense, valide as políticas de reescrita, configure as exceções para seus domínios internos e os serviços terceirizados de confiança. Monitore o TAP Dashboard nos primeiros dias para identificar eventuais falsos positivos.

TRAP: configure a remediação pós-entrega para poder remover automaticamente os emails maliciosos detectados a posteriori, inclusive nos encaminhamentos e listas de distribuição.

CLEAR: implante o botão PhishAlarm no Outlook (via o centro de administração M365 ou Google Workspace para Gmail), configure o Analyzer para categorizar automaticamente as sinalizações dos usuários, e ligue tudo ao TRAP.

Verificações finais: envie emails de teste de cada fonte legítima, controle os cabeçalhos (Authentication-Results, Received-SPF, cabeçalhos Proofpoint), valide a passagem pelos relays pphosted.com, e confirme que o TAP Dashboard recebe bem os eventos.

🔍 Verificar que o Proofpoint funciona corretamente

Implantar não é tudo. Como saber que a proteção está realmente ativa? Aqui estão os comandos e verificações a efetuar.

# Verificar os MX

dig MX captaindns.com +short

# Verificar o SPF (com Hosted SPF, o registro é curto)

dig TXT captaindns.com +short | grep spf

# Verificar o DKIM

dig TXT selector._domainkey.captaindns.com +short

# Verificar o DMARC

dig TXT _dmarc.captaindns.com +short

Para uma verificação aprofundada, analise os cabeçalhos dos emails recebidos. Aqui estão os cabeçalhos específicos Proofpoint a monitorar:

X-Proofpoint-Spam-Details: detalhe da pontuação anti-spam aplicada pelo ProofpointX-Proofpoint-Virus-Version: versão do motor antivírus usado para o scanX-Proofpoint-Spam-Score: score numérico da classificação spamReceived-SPF: deve mencionar os relayspphosted.comconfirmando a passagem pelo ProofpointAuthentication-Results: deve exibirspf=pass dkim=pass dmarc=passpara seus emails legítimos

Use um analisador de cabeçalhos de email para decodificar automaticamente essas informações e identificar eventuais problemas de roteamento ou de autenticação.

Para o tracing operacional de uma mensagem específica, o Proofpoint expõe o Smart Search, a ferramenta de busca no histórico das mensagens processadas. Smart Search permite encontrar um email por remetente, destinatário, assunto, cabeçalho ou identificador, e exibir o veredicto completo aplicado: score de spam, ação de política, razão de quarentena ou de release, veredictos sandbox. É a ferramenta de referência para as investigações de usuários ("onde foi parar meu email?") e as análises pós-incidente. Smart Search é mais preciso que o Message Trace do Microsoft 365 porque expõe toda a cadeia de decisão Proofpoint.

⛔ Armadilhas comuns a evitar

Um deployment Proofpoint mal configurado pode ser pior que nenhum SEG. Aqui estão os erros que mais vemos e como evitá-los.

-

Data center pphosted.com errado. Apontar um MX para

mx0a-XXXXXXXX.pphosted.com(US1) enquanto seu tenant está atribuído amx0a-eu1-XXXXXXXX.pphosted.com(EU1) leva a rejeições silenciosas: o data center remoto não reconhece seu domínio e recusa as mensagens. Verifique sistematicamente com seu TAM Proofpoint a região atribuída e use exclusivamente os MX dessa região. -

Esquecer de remover os antigos MX. Se um MX residual aponta ainda para seu antigo servidor (Exchange on-premise, Google Workspace, ou diretamente para seu tenant

*.mail.protection.outlook.com), os remetentes poderão entregar contornando totalmente o Proofpoint. É a falha mais frequente nas primeiras semanas pós-migração. Verifique comdig MXque nenhum MX residual subsista. -

SPF sem Hosted SPF Service. Com o Proofpoint mais três ou quatro ESPs (Salesforce, HubSpot, Mailchimp, etc.), o limite de 10 lookups DNS é rapidamente atingido e você cai em PermError SPF, o que equivale a não ter SPF. Se você tem várias fontes de envio, ative o Hosted SPF desde o início para se beneficiar do achatamento dinâmico.

-

Não validar as contas O365 de origem externa. É a armadilha exata que causou o incidente EchoSpoofing em 2024. Se você autoriza o Microsoft 365 como fonte de envio externa sem validação estrita do tenant emissor, você abre a porta a relays de falsificação. Ative imperativamente a validação baseada no cabeçalho X-OriginatorOrg.

-

Não configurar o TRAP para a remediação pós-entrega. Sem TRAP, um email malicioso detectado após a entrega permanece nas caixas de entrada e pode continuar a se propagar via os encaminhamentos. TRAP deve ser ativado desde o deployment inicial.

-

Subutilizar o painel VAP. O Nexus People Risk Explorer é uma vantagem competitiva maior do Proofpoint, mas é preciso configurá-lo, consultá-lo regularmente e agir nos seus insights. Muitas organizações pagam pelo módulo sem jamais abrir o painel. É um desperdício.

-

Ignorar os relatórios DMARC do EFD. O EFD vem com um consultor dedicado por uma razão: o DMARC enterprise exige rigor no inventário dos remetentes legítimos. Se você permanecer em

p=nonepor anos sem progredir parap=reject, você paga por uma funcionalidade que não usa. Comprometa-se com uma roadmap clara desde o início. -

Migração desde o Mimecast: duas armadilhas frequentes. Primeiro, as políticas de reescrita de URL não se traduzem mecanicamente entre as duas plataformas. É preciso reconstruir as exceções manualmente para os serviços internos (tipicamente os magic links de login SaaS, os fluxos de redefinição de senha, as notificações transacionais). Em seguida, a gestão dos arquivos Mimecast é o elemento mais longo da migração de saída: Proofpoint Email Protection não inclui arquivo nativo, o que impõe ou uma extração prévia para uma solução de terceiros (Smarsh, Global Relay), ou a conservação de uma conta Mimecast em leitura apenas durante toda a duração legal de retenção.

-

Documentar as URL Rewrite Exceptions desde o deployment. URL Defense reescreve todas as URLs entrantes em

urldefense.proofpoint.com/.... Isso quebra certos workflows críticos: magic links de login SaaS que necessitam de uma URL exata do lado provider, links de redefinição de senha de uso único consumidos pelo clique de análise Proofpoint antes do usuário, webhooks transacionais embarcando tokens de sessão. Documente as URL Rewrite Exceptions desde o deployment inicial para os domínios internos e os SaaS críticos (Okta, Auth0, Salesforce, GitHub, Console AWS) para evitar incidentes que se manifestam em produção duas semanas após a migração.

📋 Plano de ação em 10 etapas

Pronto para implantar? Aqui está a sequência completa, da auditoria inicial à ativação de todos os módulos avançados.

- Auditar sua postura de email atual (MX, SPF, DKIM, DMARC) com as ferramentas CaptainDNS

- Avaliar se o Proofpoint corresponde ao seu perfil: tamanho (1.000+ usuários), orçamento (mais de US$ 50 k/ano), necessidades em threat intel avançada

- Solicitar uma demonstração e um POC (4 a 6 semanas tipicamente, com um subconjunto representativo)

- Identificar seu data center Proofpoint atribuído (US1-5, EU1, AU) e documentá-lo em seu runbook de migração

- Configurar o console Proofpoint e sincronizar seu diretório (Azure AD ou Google Workspace)

- Migrar os registros MX para o data center atribuído fora dos horários de pico, removendo todos os antigos

- Implementar SPF com Hosted SPF Service se você tem vários ESPs, senão include simples

- Ativar a assinatura DKIM 2048 bits via o console e publicar a chave pública em seu DNS

- Implantar DMARC em modo monitoramento (

p=none) via EFD com seu consultor Proofpoint dedicado, período de observação 4 a 8 semanas - Ativar TAP, TRAP, CLEAR, configurar o painel VAP e planejar revisões mensais da postura de risco

📚 Guias de gateways de email

Esta análise faz parte da nossa série sobre soluções de segurança de email empresarial:

- Mimecast Secure Email Gateway: arquitetura, configuração DNS, comparativo e plano de ação

- Proofpoint Secure Email Gateway (este artigo): Nexus AI, TAP, EchoSpoofing 2024 e configuração DNS

- Abnormal Security: IA comportamental, deployment API, Attune 1.0

- Cisco Secure Email Gateway: CES cloud gateway, herança Ironport, saída do Gartner 2025 e plano de migração

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) e DMARC Management

FAQ

Qual é a diferença entre Proofpoint e Mimecast?

Proofpoint está posicionado enterprise top de linha com uma threat intelligence considerada a melhor do mercado e uma abordagem people-centric (conceito VAP, Nexus People Risk Explorer). Mimecast é mais acessível em preço e propõe uma suíte tudo-em-um nativa incluindo o arquivamento de longa duração e a continuidade de email. Proofpoint domina a Fortune 100 (87 empresas de 100), Mimecast está mais presente no mid-market e nas empresas de médio porte. Para a detecção BEC pura e a threat intel proprietária, Proofpoint mantém uma vantagem reconhecida. Para uma necessidade centralizada de segurança, arquivamento e continuidade, Mimecast oferece frequentemente uma melhor relação funcional/preço.

Quanto custa o Proofpoint?

O Proofpoint não publica grade tarifária pública. A mediana Vendr baseada em 85 compras verificadas se situa em torno de 87 mil dólares por ano. Para o TAP sozinho, conte de 5 a 15 dólares por usuário por mês conforme o volume. Um deployment completo incluindo Threat Protection, DLP, ITM e Compliance ultrapassa regularmente os 100 mil dólares por ano. Os serviços de implementação representam de 15 a 25 % do orçamento de software no primeiro ano. Espere aumentos automáticos de 5 a 8 % na renovação. O posicionamento permanece resolutamente enterprise e não é adaptado aos orçamentos apertados.

Proofpoint funciona com Google Workspace?

Sim. O Proofpoint suporta Google Workspace em modo gateway via redirecionamento MX, com uma sincronização de diretório nativa. A configuração implica modificar os MX do domínio para apontar para seu data center pphosted.com atribuído, configurar o roteamento no console Google Admin para aceitar os emails entrantes dos IPs Proofpoint, e publicar seus registros SPF, DKIM e DMARC. A maioria das funcionalidades TAP, TRAP, CLEAR e EFD está disponível no Google Workspace, com algumas nuances nos módulos mais recentes como Adaptive Email Security que é historicamente orientado ao Microsoft 365.

Qual é a diferença entre TAP e Adaptive Email Security?

TAP (Targeted Attack Protection) é o motor histórico do Proofpoint para a proteção de ataques avançados em modo gateway. Ele funciona em pré-entrega via redirecionamento MX e combina URL Defense, Attachment Defense e Predictive Sandboxing. Adaptive Email Security, vindo da aquisição da Tessian em dezembro de 2023 e lançado na RSA Conference 2024, é um deployment API pós-entrega no Microsoft 365 que complementa o TAP analisando as mensagens já entregues para detectar as anomalias comportamentais. Os dois módulos são complementares: TAP bloqueia a montante, Adaptive Email Security recupera as ameaças que teriam escapado do gateway.

O incidente EchoSpoofing foi corrigido?

Sim. O incidente foi remediado nas horas que se seguiram ao contato inicial de Guardio Labs com o Proofpoint em maio de 2024. O Proofpoint implementou um cabeçalho X-OriginatorOrg para validar a organização Microsoft 365 de origem das mensagens retransmitidas, e mecanismos adicionais de validação das contas O365 de origem antes do relay. Os clientes foram notificados e convidados a reconfigurar seu Account Management. Nenhuma exploração posterior foi reportada. A lição principal permanece: verifique sistematicamente a seção External Sender Validation do seu console Proofpoint e só autorize as fontes externas com validação estrita de domínio.

Proofpoint está em conformidade com o RGPD/LGPD?

Sim. O Proofpoint dispõe de centros de dados na Europa (região EU1 hospedada notavelmente na Equinix EU e AWS) e permite escolher a hospedagem regional dos dados. A empresa é certificada ISO 27001, SOC 2 Type II, FedRAMP para o setor público americano, HIPAA para a saúde, e propõe um Data Processing Agreement (DPA) conforme ao RGPD. Os direitos de acesso, de retificação e de supressão dos dados pessoais são suportados. Para as organizações sujeitas a exigências estritas de soberania dos dados europeus, verifique com seu TAM os compromissos precisos sobre a residência e a transferência de dados entre regiões.

Como migrar do Mimecast para o Proofpoint?

A migração é feita principalmente no nível DNS. Configure primeiro o Proofpoint em paralelo (domínio, políticas, diretório), depois mude os MX do Mimecast para seu data center pphosted.com atribuído. A mudança é quase instantânea: assim que os MX propagam, o tráfego muda. Atualize simultaneamente o SPF substituindo o include Mimecast pelo include Proofpoint (ou Hosted SPF se você tem vários ESPs), e reconfigure o DKIM no console Proofpoint com um novo seletor. Se você usa o arquivamento Mimecast, planeje a extração dos dados arquivados para uma solução de terceiros antes da rescisão: é geralmente o ponto mais longo da migração de saída.

O que é o conceito VAP (Very Attacked People)?

VAP é o acrônimo de Very Attacked People, o conceito assinatura do Proofpoint para sua abordagem people-centric. Em vez de proteger uniformemente o conjunto dos usuários, o Proofpoint identifica os indivíduos mais expostos em três dimensões: vulnerability (propensão de clicar, falhas em simulações, vazamentos de credenciais), attack (volume e sofisticação dos ataques efetivamente recebidos) e privilege (acesso aos dados e sistemas sensíveis). O score combinado, exibido no Nexus People Risk Explorer, permite priorizar os recursos de conscientização, de endurecimento de políticas e de isolamento nos perfis de maior risco. É uma ruptura conceitual frente aos SEGs tradicionais e um dos argumentos comerciais mais fortes da empresa.

Proofpoint propõe um modo API sem mudança de MX?

Sim, desde maio de 2024 com o Adaptive Email Security, vindo da aquisição Tessian. Adaptive Email Security é um deployment API pós-entrega no Microsoft 365 que não necessita nenhuma modificação dos MX. O motor se apoia na IA comportamental Tessian para modelar o comportamento de cada usuário e detectar as anomalias nas mensagens já entregues. É a resposta estratégica do Proofpoint ao movimento ICES e à concorrência da Abnormal Security. Observação: Adaptive Email Security é concebido para complementar o SEG gateway, não para substituí-lo. Para se beneficiar de toda a pilha Proofpoint, o modo gateway permanece recomendado em paralelo.

Proofpoint Essentials e Email Protection: qual a diferença?

Proofpoint Email Protection é a oferta enterprise core, concebida para as grandes organizações. Ela inclui o acesso ao TAP, EFD, TRAP, CLEAR, o Nexus AI completo e o painel VAP, e é comercializada com um acompanhamento TAM e consultores dedicados. Proofpoint Essentials é a oferta dedicada às PMEs, com um perímetro funcional reduzido: sem TAP completo, sem Nexus AI em sua forma mais avançada, sem painel VAP, acompanhamento de consultor limitado. Essentials é mais acessível em preço e mais simples de implantar, mas perde as funcionalidades mais diferenciadoras da oferta enterprise. Se você é uma PME com necessidades padrão, Essentials pode convir. Para as necessidades enterprise, Email Protection é a única opção pertinente.

A aquisição Thoma Bravo desacelerou a inovação?

Vários sinais indicam uma desaceleração percebida da inovação desde a passagem para o private equity em agosto de 2021. As ondas sucessivas de demissões ilustram a trajetória: 280 funcionários em janeiro de 2024 (6 % do quadro, cargos realocados na Argentina e Irlanda), depois cerca de 30 pessoas em Core Engineering em fevereiro de 2025. A resposta ICES via Adaptive Email Security só chegou em maio de 2024 na RSA Conference, ou seja, após dois anos de pressão da Abnormal Security. Dito isso, o Proofpoint permanece líder do Gartner Magic Quadrant em 2024 e 2025, e lançou o Proofpoint Prime em abril de 2025 para consolidar sua oferta. O julgamento depende do seu horizonte: a curto prazo, a posição continua dominante. No médio prazo, monitore a roadmap pública e engaje seu comercial em compromissos precisos.

Como o Proofpoint gerencia os ataques BEC?

A detecção BEC é uma das forças históricas do Proofpoint. A plataforma combina os seis componentes de IA Nexus para identificar os ataques por comprometimento de email, inclusive aqueles sem link nem anexo que são quase indetectáveis pelos filtros clássicos. O Nexus Language Model analisa a estrutura linguística, o tom e os marcadores de urgência. O Nexus Threat Intelligence correlaciona os sinais com as campanhas observadas na base mundial de 4,5 trilhões de emails analisados. O Nexus People Risk Explorer identifica os usuários mais expostos (tipicamente as equipes de finanças e os assistentes de diretoria). Segundo os números Proofpoint, a plataforma bloqueia cerca de 66 milhões de tentativas BEC por mês. Para as organizações cuja prioridade é a proteção contra a fraude ao CEO ou os ataques direcionados aos fluxos de pagamento, é um dos argumentos mais fortes da empresa.

Glossário

-

SEG (Secure Email Gateway): gateway de segurança de email que filtra o tráfego entrante e de saída entre a Internet e o servidor de mensagens. O SEG analisa cada mensagem (spam, malware, phishing) antes de transmiti-la ao destinatário.

-

MX (Mail Exchanger): registro DNS que indica os servidores responsáveis pela recepção dos emails para um domínio. Implantar o Proofpoint implica redirecionar os MX para os servidores

pphosted.comdo data center atribuído. -

SPF (Sender Policy Framework): protocolo de autenticação de email que lista os servidores autorizados a enviar emails por um domínio. O registro SPF é um registro TXT no DNS, limitado a 10 lookups recursivos segundo a RFC 7208.

-

DKIM (DomainKeys Identified Mail): protocolo de autenticação que assina criptograficamente os emails. A chave pública é publicada no DNS, permitindo ao destinatário verificar a integridade e a origem da mensagem. O Proofpoint usa por padrão chaves de 2048 bits.

-

DMARC (Domain-based Message Authentication, Reporting and Conformance): protocolo que verifica o alinhamento entre o domínio From e os domínios autenticados por SPF e DKIM. DMARC define a política a aplicar em caso de falha (none, quarantine, reject) e publica relatórios forenses.

-

TAP (Targeted Attack Protection): módulo principal do Proofpoint para a proteção contra os ataques avançados. Combina URL Defense (reescrita e scan em tempo real), Attachment Defense (análise estática e dinâmica em sandbox) e Predictive Sandboxing (detonação proativa).

-

EFD (Email Fraud Defense): suíte Proofpoint para a gestão DMARC gerenciada, incluindo Hosted SPF, Hosted DKIM, Hosted DMARC, Domain Discover e Supplier Risk Explorer. Particularidade: acompanhamento por consultores Proofpoint dedicados ao deployment DMARC.

-

TRAP (Threat Response Auto-Pull): módulo de remediação pós-entrega que remove automaticamente os emails maliciosos identificados a posteriori, seguindo os encaminhamentos e as listas de distribuição.

-