Abnormal Security: IA comportamental, implantação via API e alternativas aos gateways de email

Por CaptainDNS

Publicado em 13 de abril de 2026

- Abnormal Security é uma plataforma ICES (Integrated Cloud Email Security) que se conecta via API ao Microsoft 365 ou Google Workspace. Nenhuma alteração de MX, nenhuma modificação DNS. Implantação em 4 cliques, calibração em 14 dias.

- IA comportamental: o modelo foundation Attune 1.0 (março de 2026) analisa simultaneamente identidade, comportamento e conteúdo para detectar ataques BEC, VEC e Account Takeover que os gateways tradicionais não conseguem identificar. 85% das detecções são alimentadas pelo Attune.

- Abnormal não substitui SPF/DKIM/DMARC. A autenticação DNS bloqueia o spoofing direto na origem. Abnormal intervém nas ameaças que passam pela autenticação: contas comprometidas, domínios lookalike, fornecedores hackeados.

- 65% dos clientes Abnormal abandonaram seu SEG de terceiros em favor da dupla Microsoft Defender + Abnormal, com economias declaradas de 42% em custos de licença.

- Limitações a conhecer: sem sandboxing de anexos, sem reescrita de URL, tratamento post-delivery (janela de latência), sem suporte para Exchange on-premises, tarifação elevada (36 a 80 dólares por usuário por ano).

Todos os dias, mais de 3,4 bilhões de emails de phishing são enviados no mundo. Os gateways de email tradicionais (SEG) bloqueiam eficazmente as ameaças com payload: anexos maliciosos, links de phishing, spam em massa.

Mas os ataques mais custosos não possuem payload nem assinatura detectável. Os Business Email Compromise (BEC) são emails de texto puro, enviados a partir de contas legítimas ou domínios lookalike, que solicitam uma transferência bancária, uma alteração de dados bancários ou credenciais. O FBI estima as perdas acumuladas relacionadas ao BEC em mais de 55 bilhões de dólares.

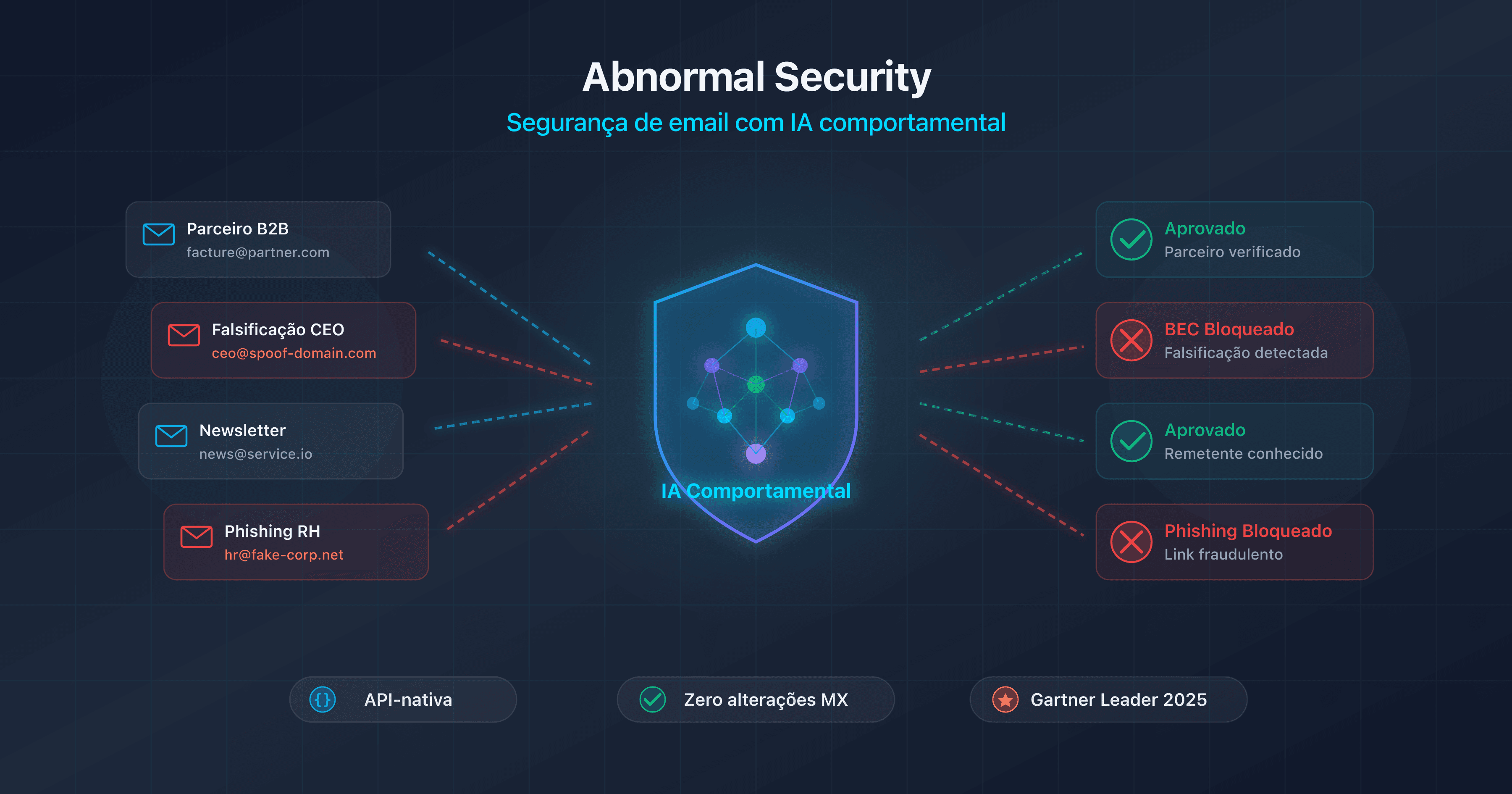

É exatamente esse o problema que o Abnormal Security pretende resolver. Fundada em 2018, avaliada em 5,1 bilhões de dólares, a plataforma adota uma abordagem radicalmente diferente: em vez de filtrar o tráfego na entrada via redirecionamento MX, o Abnormal se conecta diretamente às APIs do Microsoft 365 e do Google Workspace para analisar cada email após a entrega, baseando-se em IA comportamental em vez de assinaturas e regras.

No CaptainDNS, analisamos o Abnormal sob o ângulo da autenticação DNS. Pois, se o Abnormal não modifica seus registros MX, SPF ou DKIM, a questão da complementaridade entre autenticação técnica e detecção comportamental é central. Este artigo é o terceiro da nossa série sobre soluções de segurança de email enterprise, após nossos guias sobre Mimecast e Proofpoint (links no final do artigo).

Verifique seus registros de email

O que é Abnormal Security e por que a abordagem comportamental muda o jogo?

Para entender o Abnormal, é preciso primeiro compreender por que os gateways tradicionais falham diante do BEC.

Um SEG clássico (Proofpoint, Mimecast, Barracuda) funciona como um posto de controle: ele se insere no fluxo de email via registros MX, inspeciona cada mensagem recebida e bloqueia as ameaças identificadas por assinatura, reputação, sandboxing ou análise de links. Esse modelo é eficaz contra emails contendo um payload malicioso. Mas um email BEC não contém nada tecnicamente malicioso: sem anexo infectado, sem link de phishing, sem malware. É um email de texto puro enviado por um humano (ou uma conta comprometida) que solicita uma ação financeira.

Evan Reiser, CEO do Abnormal, qualifica esses ataques como "arquiteturalmente impossíveis" de detectar por um SEG. O SEG não conhece as relações internas da sua organização, não sabe que o seu diretor financeiro nunca solicita transferências por email aos domingos, e não consegue detectar que um fornecedor habitual mudou repentinamente seus dados bancários. O BEC explora a confiança humana, não as falhas técnicas.

É essa lacuna estrutural que motivou a criação do Abnormal em 2018. A plataforma se posiciona como uma "AI-native human behavior security platform": em vez de analisar o que o email contém, ela analisa quem o envia, para quem, em que contexto e se esse comportamento é normal.

Abnormal Security: a empresa em resumo

Abnormal Security foi fundada em 2018 em San Francisco por Evan Reiser (CEO, ex-engenheiro no Twitter e fundador da Bloomspot) e Sanjay Jeyakumar (CTO). A ideia fundadora: aplicar técnicas de detecção de fraude financeira (perfilamento comportamental, grafos relacionais) à segurança de email.

A empresa levantou um total de 546 milhões de dólares em cinco rodadas de financiamento. A Série D, concluída em 2024, elevou a avaliação para 5,1 bilhões de dólares. Os investidores incluem Greylock Partners, Menlo Ventures, Insight Partners, Wellington Management e CrowdStrike.

Em números:

- 3 200+ clientes, incluindo mais de 25% do Fortune 500 (Maersk, Xerox, Domino's, Mattel, entre outros)

- ARR superior a 100 milhões de dólares (agosto de 2023), em crescimento acelerado

- Taxa de renovação de 99%, sinal de alta satisfação dos clientes

- 747 funcionários (dados de 2025)

Em abril de 2025, a empresa anunciou seu rebranding sob o nome Abnormal AI, refletindo a expansão da plataforma para além da segurança de email. No entanto, a grande maioria das buscas ainda é feita com "Abnormal Security".

No lado do reconhecimento do mercado:

- Gartner Leader no Magic Quadrant Email Security em 2024 e 2025 (posicionado mais à direita no eixo Visão)

- Forrester Leader no Wave Email Security Q2 2025 (pontuação mais alta em estratégia: 5.0/5 Inovação)

- Gartner Peer Insights: 4.8/5, 99% de recomendação

- FedRAMP Moderate (2025), certificação para o setor público americano

- ISO/IEC 42001, norma de governança de IA

- CNBC Disruptor 50 (2025)

Arquitetura técnica: IA comportamental no lugar do gateway

Conexão API via M365 e Google

Diferente dos SEGs que redirecionam o fluxo de email via registros MX, o Abnormal se conecta diretamente às APIs nativas das plataformas de email. Para o Microsoft 365, é a API Graph. Para o Google Workspace, é a API Gmail.

A implantação se resume a uma autorização OAuth. O Abnormal declara um processo em "4 cliques": o administrador autoriza o aplicativo no console do M365 ou GWS, e o Abnormal obtém as permissões necessárias para ler os emails, analisar os metadados e excluir ou mover as mensagens identificadas como maliciosas.

As implicações técnicas desse modelo são significativas:

- Nenhuma alteração de MX. Seus registros DNS permanecem intactos. O fluxo de email não é desviado.

- Nenhuma transport rule. Sem regras de roteamento para configurar no seu tenant.

- Sem single point of failure. Se o Abnormal estiver indisponível, os emails continuam chegando normalmente. O pior cenário é uma ausência temporária da proteção Abnormal, não uma interrupção do fluxo de email.

- Sem latência adicionada. O email não é retransmitido por um servidor intermediário. Ele chega diretamente na caixa de entrada pelo caminho normal.

A contrapartida: o Abnormal só visualiza os emails após a entrega. A detecção e a remediação ocorrem em post-delivery.

Os três pilares da detecção comportamental

O motor de detecção do Abnormal se baseia em três eixos de análise simultâneos.

O perfilamento de identidade constrói uma baseline comportamental para cada usuário, cada fornecedor externo e cada serviço que interage com a organização. O sistema aprende os horários habituais de envio, os tipos de solicitações, o estilo de escrita, os destinatários frequentes e as plataformas utilizadas. Qualquer desvio significativo em relação a essa baseline gera uma pontuação de risco.

O grafo relacional mapeia as comunicações entre todas as entidades: quem troca mensagens com quem, com que frequência, sobre quais assuntos e com quais padrões temporais. Um email supostamente enviado por um fornecedor habitual, mas vindo de um endereço nunca visto, ou uma solicitação de transferência de um contato que nunca faz isso, gera um alerta. O grafo cobre as relações internas (funcionário a funcionário) e externas (fornecedores, parceiros, clientes).

A análise de conteúdo NLP/NLU (Natural Language Processing / Natural Language Understanding) avalia o tom, a urgência, as solicitações financeiras atípicas e as técnicas de manipulação psicológica presentes na mensagem. Um email cujo conteúdo técnico é legítimo, mas cujo tom exerce uma pressão temporal incomum ("transferência a realizar antes do meio-dia"), será sinalizado.

Esses três eixos são correlacionados em tempo real. Um email que apresenta uma anomalia em apenas um eixo pode ser tolerado. Um email que desvia nos três eixos simultaneamente será classificado como ameaça com alto nível de confiança.

Attune 1.0: o modelo foundation comportamental (março de 2026)

Em março de 2026, o Abnormal apresentou o Attune 1.0, descrito como o primeiro modelo foundation especializado na detecção comportamental de ameaças por email.

Attune é uma arquitetura transformer unificada que processa conjuntamente os sinais de identidade, comportamento e conteúdo. Diferente da abordagem anterior (modelos especializados por tipo de ameaça, combinados em pipeline), o Attune funde todos os sinais em um mesmo espaço de representação. A analogia: passar de vários especialistas que se consultam sequencialmente para um especialista único que domina todas as dimensões.

Os números anunciados:

- Treinado com mais de um bilhão de sinais comportamentais derivados dos ambientes dos clientes

- Alimenta 85% das detecções da plataforma

- Detecta mais de 150 000 campanhas de ataque por semana

- Melhoria de 50% na precisão em relação aos modelos anteriores

O impacto prático: o Attune detecta campanhas de ataque que não teriam sido identificadas pelos modelos especializados, especialmente os ataques "low and slow", nos quais o atacante envia um baixo volume de emails muito direcionados, sem padrão de campanha identificável pelas abordagens tradicionais.

Tratamento post-delivery: funcionamento concreto

O ciclo de tratamento do Abnormal se desenrola em quatro etapas.

Primeiro, o email é entregue na caixa de entrada do destinatário pelo caminho normal (via o MX do domínio, seja Microsoft 365, Google Workspace ou um SEG na frente). O Abnormal não intervém nessa entrega.

Segundo, a API Graph ou Gmail notifica o Abnormal da chegada da mensagem. O Abnormal recupera o conteúdo, os cabeçalhos, os metadados e os anexos.

Terceiro, o motor de análise avalia a mensagem em alguns segundos. Os três pilares (identidade, comportamento, conteúdo) são solicitados simultaneamente via Attune 1.0.

Quarto, se a mensagem for identificada como maliciosa, o Abnormal executa a remediação automática: movimentação para uma pasta de quarentena, exclusão ou marcação. O usuário pode nunca ver a mensagem se a remediação ocorrer rapidamente o suficiente.

A janela de latência é o ponto crítico desse modelo. Entre a entrega e a remediação, alguns segundos a algumas dezenas de segundos se passam. Durante essa janela, o email está tecnicamente acessível na caixa de entrada. Para a maioria dos ataques BEC (que visam obter uma ação humana, não um clique imediato), essa latência é desprezível. Para emails contendo um link de phishing urgente, essa latência é mais preocupante.

Substituir o SEG de terceiros: a dupla nativo + Abnormal

O Abnormal promove ativamente uma mensagem comercial: substituir seu SEG de terceiros pela combinação Microsoft Defender for Office 365 (ou EOP) + Abnormal. O raciocínio é o seguinte: o Defender gerencia as ameaças conhecidas (malware, spam, phishing com payload) via suas capacidades nativas, enquanto o Abnormal gerencia as ameaças de engenharia social (BEC, VEC, Account Takeover) que o Defender detecta com menor eficácia.

Os números declarados pelo Abnormal:

- 65% dos clientes abandonaram seu SEG de terceiros (Proofpoint, Mimecast ou outro)

- 1 300+ clientes Proofpoint migraram para o Abnormal em um período de 12 meses

- Economia de 42% em custos de licença em comparação com a manutenção de um SEG de terceiros

Esse modelo é atraente no papel. Mas ele pressupõe que o Defender é suficiente para as ameaças com payload, o que depende do seu ambiente, do seu setor e da sua tolerância ao risco. Detalharemos os argumentos a favor e contra na seção dedicada ao debate gateway vs API.

Abnormal e autenticação DNS: duas camadas complementares

O que SPF, DKIM e DMARC protegem vs o que o Abnormal protege

SPF, DKIM e DMARC formam a camada de autenticação técnica do email. Sua função: verificar que o email provém do servidor autorizado (SPF), que o conteúdo não foi alterado em trânsito (DKIM) e que o domínio do remetente está alinhado com essas verificações (DMARC). Com uma política DMARC em p=reject, um atacante não pode enviar um email se passando por @captaindns.com a partir de um servidor não autorizado: a mensagem será rejeitada antes mesmo de chegar à caixa de entrada.

O Abnormal opera em uma camada totalmente diferente. A plataforma não verifica a autenticidade técnica do email. Ela avalia se o comportamento do remetente, o conteúdo da mensagem e o contexto da comunicação são coerentes com o que a organização espera.

Nenhum dos dois é suficiente sozinho. O DMARC bloqueia o spoofing direto, mas deixa passar emails enviados a partir de contas comprometidas ou domínios lookalike. O Abnormal detecta os ataques comportamentais, mas não impede um atacante de usurpar seu domínio se o seu DMARC estiver em p=none.

Quando o DMARC não é suficiente?

Quatro cenários ilustram as limitações da autenticação DNS diante dos ataques modernos.

Contas comprometidas. Um atacante assume o controle da conta de email de um funcionário (via phishing de credenciais, malware ou credential stuffing). Os emails enviados a partir dessa conta passam SPF, DKIM e DMARC sem problemas: eles provêm do servidor legítimo, com a assinatura legítima. O DMARC é projetado para autenticar o domínio, não para detectar que uma conta foi comprometida.

Domínios lookalike. O atacante registra um domínio visualmente semelhante (por exemplo captaindnss.com ou captaindns-billing.com) e configura corretamente SPF, DKIM e DMARC para esse domínio. Os emails passam todas as verificações de autenticação. A proteção depende então da vigilância do destinatário ou de uma análise comportamental que detecta que esse domínio nunca se comunicou com a organização.

Exceções de fornecedores nas políticas DMARC. Algumas organizações mantêm políticas DMARC permissivas (p=none ou p=quarantine com uma porcentagem baixa) para não bloquear emails legítimos de fornecedores terceiros mal configurados. Essas exceções criam brechas exploráveis.

VEC (Vendor Email Compromise). O atacante compromete a conta de email de um fornecedor real. O email vem do domínio verdadeiro do fornecedor, passa todas as autenticações DNS e referencia transações reais em andamento. Somente uma análise comportamental pode detectar que a solicitação de alteração de dados bancários é anormal.

Por que reforçar SPF/DKIM/DMARC continua indispensável mesmo com Abnormal?

Implantar o Abnormal não dispensa de forma alguma a manutenção de uma autenticação DNS robusta. Quatro razões.

Primeira linha de defesa. SPF/DKIM/DMARC bloqueiam o spoofing direto na entrada do fluxo de email, antes mesmo que o Abnormal entre em ação. Uma política DMARC em p=reject elimina um volume considerável de emails fraudulentos, reduzindo a superfície de ataque que a camada comportamental precisa analisar.

Redução de ruído. DMARC em p=reject reduz drasticamente o volume de ataques a serem analisados pelo Abnormal. Menos ruído significa menos falsos positivos e uma detecção comportamental mais eficaz nas ameaças realmente sofisticadas.

O tráfego de saída não é coberto. O Abnormal não gerencia a autenticação dos emails de saída. Se a sua organização envia emails, somente SPF, DKIM e DMARC protegem seus destinatários contra a usurpação do seu domínio.

Parceria Abnormal + Valimail. O Abnormal formalizou uma parceria com a Valimail para acompanhar seus clientes na aplicação do DMARC. É um sinal claro: até o Abnormal considera que DMARC em p=reject é um pré-requisito, não uma opção.

O ecossistema de produtos Abnormal

A plataforma Abnormal se expandiu para além da detecção de emails maliciosos. Estes são os módulos atuais.

Inbound Email Security é o produto principal. Ele cobre o espectro completo das ameaças de email recebido: phishing, BEC, VEC, malware, ransomware via email. É o módulo que utiliza o Attune 1.0 para a detecção comportamental.

Email Account Takeover Protection monitora os sinais de comprometimento de contas de email dentro da organização. O módulo estabelece baselines de conexão (geolocalização, dispositivo, navegador, horário, frequência) e detecta anomalias: conexão a partir de um país incomum, alteração repentina de regras de encaminhamento, acesso VPN atípico. A remediação é automática: bloqueio da conta e notificação ao administrador.

AI Security Mailbox substitui a caixa de denúncia de phishing da empresa por uma triagem autônoma funcionando 24 horas por dia, 7 dias por semana. Quando um funcionário reporta um email suspeito, a IA o analisa imediatamente, categoriza a ameaça e responde ao funcionário com um veredito. As ameaças confirmadas acionam uma remediação automática em todas as caixas que receberam a mesma mensagem.

AI Phishing Coach gera simulações de phishing baseadas nas ameaças realmente bloqueadas no ambiente do cliente. Em vez de simulações genéricas, cada campanha de teste reproduz as características dos ataques que efetivamente visam a organização.

Security Posture Management audita a configuração do ambiente Microsoft 365: permissões excessivas, regras de encaminhamento suspeitas, aplicativos OAuth de risco, erros de configuração das políticas de segurança. O módulo identifica as falhas de configuração exploráveis.

AI Data Analyst permite que as equipes de segurança consultem sua postura de segurança em linguagem natural. Em vez de construir consultas complexas em um SIEM, o analista faz uma pergunta ("quais são os 10 usuários mais visados este mês?") e obtém uma resposta estruturada.

Extensão multiplataforma. O Abnormal estende sua cobertura para além do email para Slack, Microsoft Teams, Zoom, e se integra com plataformas como Okta (identidade), CrowdStrike (endpoint) e Workday (RH). O objetivo: aplicar a mesma detecção comportamental aos canais de colaboração.

As vantagens do Abnormal Security

O Abnormal se destaca por um conjunto de forças que justificam seu posicionamento como líder no Gartner e Forrester.

- Detecção BEC/VEC incomparável. Onde os SEGs falham estruturalmente diante de emails sem payload, a abordagem comportamental identifica as anomalias de identidade, contexto e conteúdo. Os ataques Vendor Email Compromise, vindos de contas legítimas, são o terreno preferido do Abnormal.

- Implantação em minutos. Sem alteração de MX, sem modificação DNS, sem transport rules. A integração via OAuth em "4 cliques" reduz o projeto de implantação de várias semanas (para um SEG) a poucos minutos. A calibração comportamental leva 14 dias, mas a proteção básica é ativada imediatamente.

- Manutenção quase nula. O Abnormal funciona no modo "configurar e esquecer". Sem regras manuais para manter, sem listas de autorização para gerenciar. Os modelos comportamentais se adaptam automaticamente às mudanças organizacionais (novos funcionários, novos fornecedores, mudanças de processos).

- Redução de 95% no tempo de triagem do SOC. O AI Security Mailbox e a remediação automática eliminam a maior parte do trabalho manual de triagem de reportes de email.

- Attune 1.0: poder de detecção ampliado. Mais de 150 000 campanhas de ataque detectadas por semana e uma melhoria de 50% na precisão em relação aos modelos anteriores.

- Reconhecimento unânime do mercado. Gartner Leader por dois anos consecutivos (2024 e 2025), Forrester Leader (Q2 2025), Gartner Peer Insights 4.8/5 com 99% de recomendação.

- Certificações avançadas. FedRAMP Moderate para o setor público americano, ISO/IEC 42001 para a governança de IA.

- Extensão para além do email. Cobertura de Slack, Teams, Zoom e integração com Okta, CrowdStrike e Workday posicionam o Abnormal como uma plataforma de segurança comportamental multicanal.

Limitações e desvantagens a conhecer

Sem sandboxing de anexos. O Abnormal não executa os arquivos anexados em um ambiente isolado. Os anexos são analisados pelos modelos de IA, mas não há detonação em sandbox. Para ameaças zero-day veiculadas por documentos maliciosos, essa ausência é uma lacuna real.

Sem reescrita de URL. O Abnormal não substitui os links nos emails por URLs de verificação (diferente do Proofpoint URL Defense ou do Mimecast URL Protect). Não há proteção "time-of-click": se um link se torna malicioso após a entrega e após a análise do Abnormal, o usuário não está protegido no momento do clique.

Tratamento post-delivery. A janela de latência entre a entrega do email e a remediação pelo Abnormal é o compromisso fundamental do modelo API. Durante alguns segundos a algumas dezenas de segundos, o email fica visível na caixa de entrada. Para ataques que exigem um clique rápido, essa janela é um risco.

Sem suporte para Exchange on-premises. O Abnormal requer Microsoft 365 ou Google Workspace. As organizações que operam com Exchange on-premises estão excluídas. É um fator eliminatório para certos setores (finanças, defesa, saúde) onde a migração para a nuvem ainda não foi concluída.

Sem arquivamento de email, sem continuidade, sem DLP. O Abnormal é uma solução de detecção, não uma plataforma de gerenciamento de email. O arquivamento de longo prazo, a continuidade de serviço em caso de falha do servidor de email e a prevenção de perda de dados (DLP) não são cobertos. Se você substituir um SEG que oferecia essas funções, precisará encontrar soluções alternativas.

Personalização limitada de alertas. Os alertas funcionam no modo binário: ativados ou desativados. O nível de granularidade na configuração das notificações e ações automáticas é reportado como limitado por alguns usuários.

Relatórios a melhorar. Alguns usuários relatam que os dashboards e relatórios do Abnormal carecem de profundidade e personalização em comparação com os oferecidos por SEGs maduros como Proofpoint ou Mimecast.

Sem monitoramento do tráfego de saída. O Abnormal se concentra nos emails recebidos. Os emails de saída não são analisados. O shadow IT, os vazamentos de dados por email e as contas comprometidas que enviam spam não são detectados pelo Abnormal no fluxo de saída.

Tarifação elevada. O preço varia entre 36 e 80 dólares por usuário por ano, dependendo do número de módulos e do tamanho da organização. Contratos de 2 a 3 anos permitem descontos de 15 a 30%, mas o custo permanece significativo, especialmente como complemento a uma licença Defender existente.

Dependência total das APIs Microsoft e Google. O funcionamento do Abnormal depende inteiramente das APIs do Microsoft Graph e Gmail. Se a Microsoft ou o Google modificarem as permissões, as cotas ou a estrutura dessas APIs, o Abnormal pode ser diretamente impactado. É um risco estrutural a longo prazo.

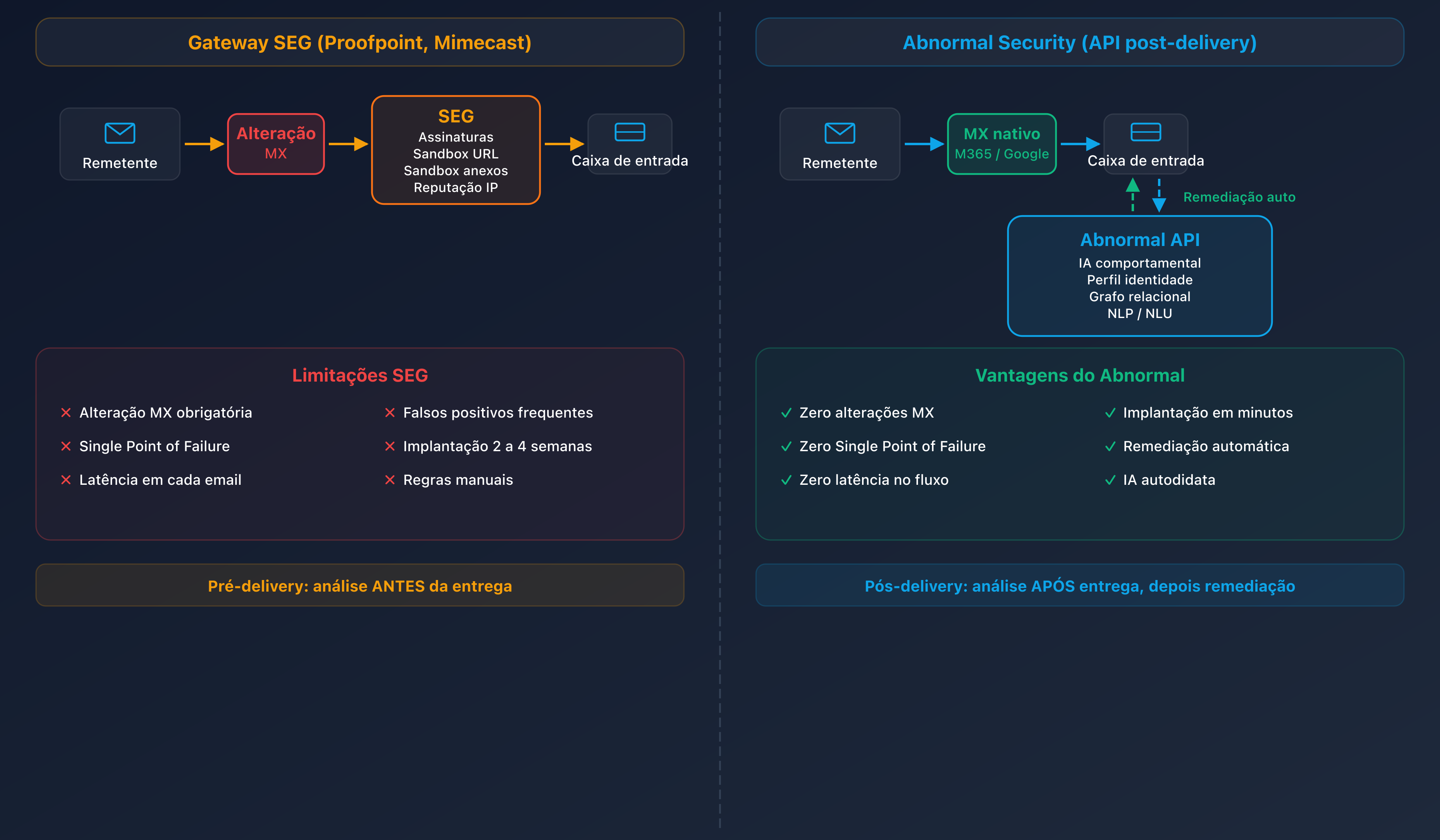

Gateway vs API: o debate que divide a segurança de email

O mercado de segurança de email é atravessado por um debate fundamental entre duas arquiteturas. Veja um comparativo estruturado.

| Critério | SEG (pre-delivery) | ICES API (post-delivery) |

|---|---|---|

| Posição no fluxo | Na entrada (MX redirecionado) | Após a entrega (API pós-entrega) |

| Alteração DNS | Sim (MX, SPF, às vezes DKIM) | Não |

| Implantação | Dias a semanas | Minutos a horas |

| Latência adicionada | Sim (trânsito pelo SEG) | Não |

| Detecção BEC/VEC | Limitada (sem contexto comportamental) | Forte (perfilamento, grafo, NLP) |

| Sandboxing / reescrita de URL | Sim | Não (para o Abnormal) |

| Single point of failure | Sim (falha do SEG = emails bloqueados) | Não |

| Arquivamento / continuidade | Frequentemente incluído | Não |

Argumentos a favor do gateway. O SEG bloqueia as ameaças antes que elas cheguem à caixa de entrada. O sandboxing de anexos, a reescrita de URLs com verificação no clique e o arquivamento integrado são capacidades que o modelo API não oferece. Para organizações com alto volume de ameaças com payload (malware, ransomware via email), o SEG continua sendo a linha de defesa mais robusta.

Argumentos a favor da API. A implantação é trivial, a manutenção é mínima e a detecção BEC/VEC é estruturalmente superior. Sem single point of failure, sem latência adicionada ao fluxo de email, sem configuração DNS complexa para manter. Para organizações cuja ameaça prioritária é o BEC e que já dispõem do Defender para ameaças com payload, o modelo API é a escolha lógica.

O modelo híbrido emergente. O mercado converge para um modelo onde o Microsoft Defender (ou EOP) assegura a proteção básica (spam, malware, phishing conhecido) e uma solução ICES como o Abnormal adiciona a camada comportamental. É o "displace your SEG" promovido pelo Abnormal, e os números de migração (65% dos clientes que abandonaram seu SEG de terceiros) sugerem que esse modelo está ganhando terreno.

Riscos do "tudo API". A janela de latência post-delivery continua sendo um compromisso. A dependência das APIs de terceiros (Microsoft Graph, Gmail API) introduz um risco de plataforma. E a ausência de sandboxing e reescrita de URL deixa lacunas na cobertura que o Defender sozinho nem sempre preenche.

Comparativo: Abnormal frente a Proofpoint, Mimecast e Microsoft Defender

| Critério | Abnormal Security | Proofpoint | Mimecast | Defender M365 |

|---|---|---|---|---|

| Tipo | ICES (API) | SEG (gateway) | SEG (gateway + API) | Nativo M365 |

| Detecção IA | Attune 1.0 (comportamental) | Nexus AI (6 componentes) | CyberGraph 2.0 + ML | ML integrado |

| Implantação | API OAuth, 4 cliques | Redirecionamento MX, semanas | Redirecionamento MX + modo API | Nativo, nenhuma alteração |

| DMARC | Não (parceria Valimail) | EFD DMARC gerenciado + Hosted SPF | DMARC Analyzer integrado | Não |

| Arquivamento | Não | Não (licença separada) | Nativo (até 99 anos) | Não (Purview separado) |

| Preço | 36-80 $/user/ano | ~87K $/ano mediana (Vendr) | 3,50-8 $/user/mês | < 2 euros/user/mês |

| Ideal para | BEC/VEC, SOC sobrecarregado, M365/GWS | Fortune 500, threat intel, compliance | Mid-market, arquivamento, tudo-em-um | Orçamento limitado, full M365 |

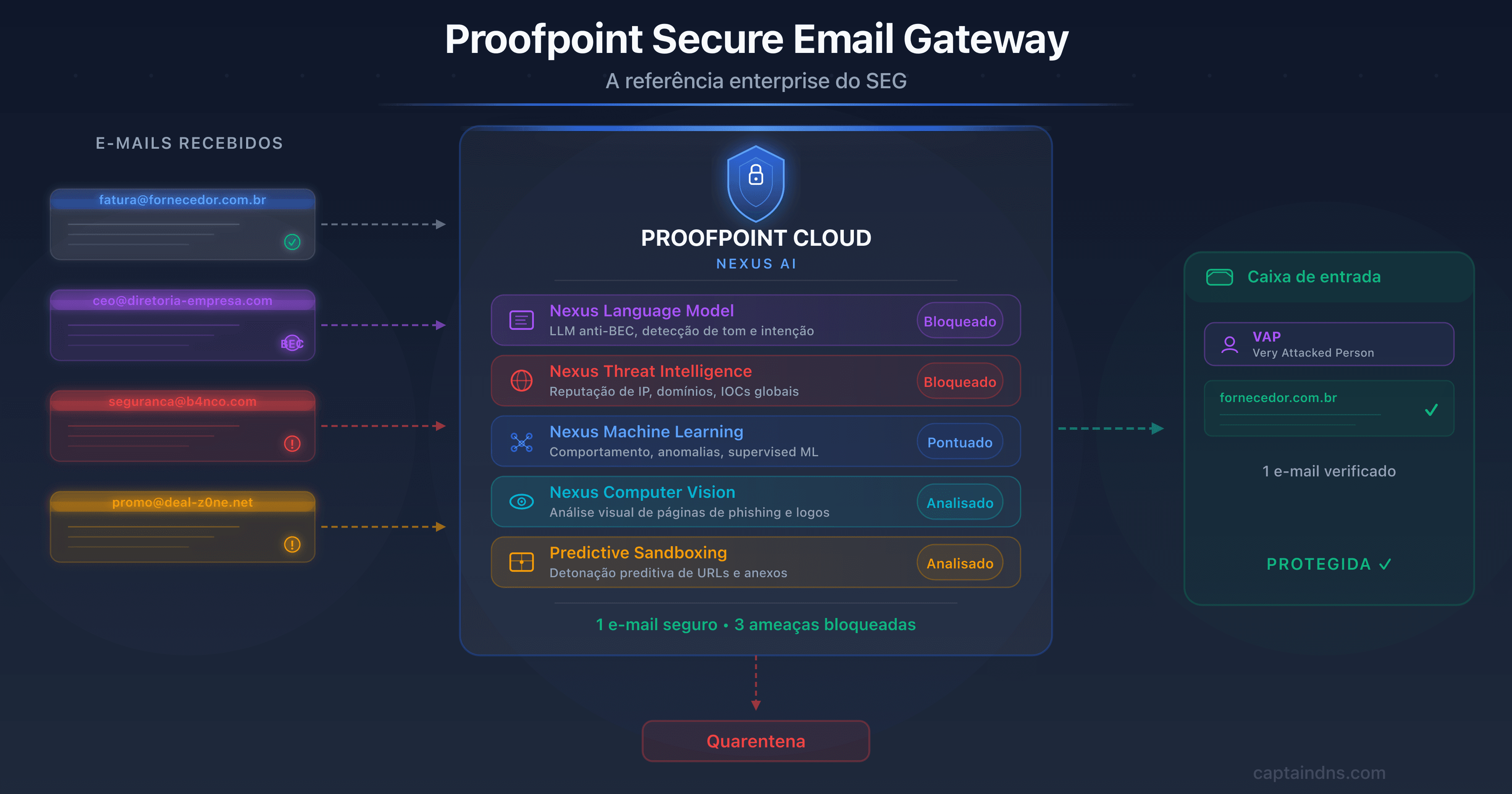

Proofpoint: a referência em threat intelligence

Proofpoint domina o segmento enterprise com 87 das 100 maiores empresas do Fortune 100 como clientes. Seu motor Nexus AI se apoia em 6 componentes de IA e um trilhão de data points para alimentar a detecção. A suíte TAP (Targeted Attack Protection) inclui URL Defense, Attachment Defense e Predictive Sandboxing, três capacidades ausentes no Abnormal.

O Proofpoint também oferece o EFD (Email Fraud Defense) para a gestão DMARC e o Hosted SPF, serviços gerenciados de autenticação DNS. É uma vantagem significativa para grandes organizações com registros SPF complexos.

Os pontos fracos: alta complexidade de administração, tarifação premium (mediana de 87 000 dólares por ano segundo o Vendr) e o incidente EchoSpoofing de 2024, quando 14 milhões de emails fraudulentos por dia transitaram pelos servidores Proofpoint durante seis meses explorando configurações de relay permissivas.

Para uma análise completa, consulte nosso guia dedicado ao Proofpoint (link no final do artigo).

Mimecast: o tudo-em-um para o mid-market

O Mimecast se diferencia pela riqueza funcional da sua plataforma: arquivamento nativo (até 99 anos de retenção), continuidade de email em caso de falha, DMARC Analyzer integrado e a suíte TTP (URL Protect, Attachment Protect, Impersonation Protect). O módulo CyberGraph 2.0 traz uma camada de análise comportamental.

Em 2026, o Mimecast lançou um modelo de implantação API completo para M365, reduzindo a diferença em relação às soluções ICES. A plataforma visa o mid-market (500 a 5 000 usuários) com a melhor relação funcionalidade/preço do segmento.

O incidente de supply chain de 2021 (comprometimento no contexto do ataque SolarWinds/NOBELIUM) foi resolvido, mas continua sendo um ponto de referência nas avaliações de risco.

Confira nosso guia completo sobre o Mimecast (link no final do artigo).

A escolha nativa para ambientes M365

O Defender é a solução de segurança de email nativa do Microsoft 365. Nenhuma alteração de MX, nenhuma configuração DNS, ativação no tenant existente. O custo é inferior a 2 euros por usuário por mês no âmbito das licenças M365 E5 ou como add-on.

As pontuações de detecção independentes (9.1/10) são sólidas para ameaças com payload (malware, phishing com link). As lacunas estão na detecção BEC (mais fraca que as soluções especializadas), na ausência de threat intelligence proprietária do nível Proofpoint e na ausência de arquivamento de email nativo (Microsoft Purview é um produto separado).

É a base sobre a qual o Abnormal recomenda construir: Defender para as ameaças conhecidas, Abnormal para as ameaças comportamentais.

Quando escolher o Abnormal Security?

Abnormal é relevante se a sua organização utiliza Microsoft 365 ou Google Workspace, se a ameaça BEC/VEC é sua prioridade (setores com transações financeiras elevadas: finanças, imobiliário, supply chain), se o seu SOC está sobrecarregado pela triagem de reportes de email, se você busca uma implantação rápida sem modificação de infraestrutura, e se você tem orçamento para complementar o Defender com uma camada especializada.

Abnormal não é adequado se você utiliza Exchange on-premises, se precisa de arquivamento de email, DLP ou continuidade de email integrados, se o seu orçamento é limitado e o Defender sozinho precisa ser suficiente, ou se você precisa de sandboxing de anexos e reescrita de URL (ameaças com payload predominantes).

Guia de implantação passo a passo

Etapa 1: auditar a postura DNS atual. Antes de qualquer implantação, verifique o estado dos seus registros SPF, DKIM e DMARC. Utilize a ferramenta DKIM Record Check do CaptainDNS para validar suas assinaturas, e as ferramentas SPF e DMARC pelo CTA acima. Um diagnóstico limpo é indispensável antes de adicionar uma camada de segurança.

Etapa 2: reforçar o DMARC para p=reject. Se a sua política DMARC está em p=none ou p=quarantine, planeje a migração para p=reject antes ou em paralelo com a implantação do Abnormal. É um pré-requisito recomendado pelo próprio Abnormal. Comece analisando os relatórios DMARC agregados para identificar os remetentes legítimos não cobertos pelo seu SPF.

Etapa 3: conectar o Abnormal via OAuth. No console de administração do Microsoft 365 ou Google Workspace, autorize o aplicativo Abnormal e conceda as permissões necessárias (leitura de emails, ações de remediação). O processo leva poucos minutos.

Etapa 4: período de calibração. Durante 14 dias, o Abnormal constrói a baseline comportamental da sua organização. Ele aprende os padrões de comunicação, as relações entre entidades, os hábitos de envio. Nessa fase, a solução funciona em modo de observação: detecta, mas não remedia automaticamente.

Etapa 5: ativar a remediação automática e os módulos complementares. Após a calibração, ative a remediação automática (movimentação ou exclusão dos emails identificados como maliciosos). Em seguida, implante os módulos complementares conforme suas necessidades: Account Takeover Protection, AI Security Mailbox, AI Phishing Coach.

Verificar se a segurança do seu email funciona

A implantação do Abnormal não dispensa uma verificação contínua de toda a cadeia de segurança de email.

Testar SPF/DKIM/DMARC com o CaptainDNS. Verifique regularmente que seus registros de autenticação são válidos, que o SPF não ultrapassa o limite de 10 lookups, que as chaves DKIM estão publicadas e ativas, e que a política DMARC está em p=reject com relatórios ativados.

Verificar os headers de email. Inspecione os cabeçalhos Authentication-Results e ARC dos emails recebidos para confirmar que SPF, DKIM e DMARC passam corretamente. Os cabeçalhos ARC são particularmente importantes se um SEG ou um relay intermediário ainda estiver presente no seu fluxo.

Controlar o dashboard Abnormal. Monitore o número de detecções, a taxa de falsos positivos, a cobertura por tipo de ameaça e as tendências temporais. Uma taxa de falsos positivos anormalmente alta pode indicar um problema de calibração.

Auditoria de postura via Security Posture Management. Se você utiliza o módulo SPM do Abnormal, aproveite-o para identificar erros de configuração do M365: permissões OAuth excessivas, regras de encaminhamento suspeitas, contas sem MFA.

Armadilhas comuns a evitar

Remover o SEG sem reforçar o DMARC primeiro. Se você está migrando de um SEG para o modelo Defender + Abnormal, certifique-se de que seu DMARC está em p=reject antes de desativar o SEG. Sem essa proteção, o volume de spoofing direto aumentará e o Abnormal não foi projetado para bloquear essas ameaças.

Ignorar a janela de latência post-delivery. A remediação post-delivery é rápida, mas não instantânea. Para emails contendo links de phishing urgentes, essa janela é um risco real. Conscientize os usuários a não clicarem imediatamente nos links de emails inesperados.

Não auditar as permissões OAuth concedidas. A integração Abnormal requer permissões amplas no seu tenant M365 ou GWS. Documente precisamente essas permissões, verifique se correspondem ao mínimo necessário e integre-as nas suas revisões de segurança periódicas.

Permanecer em p=none sem plano de enforcement DMARC. O Abnormal funciona com qualquer política DMARC, mas uma política p=none deixa passar o spoofing direto que sobrecarrega a detecção comportamental. Planeje um caminho para p=reject.

Esquecer os remetentes terceiros no SPF durante a migração. Se você está substituindo um SEG que retransmitia seus emails de saída, os servidores do SEG provavelmente constam no seu registro SPF. Ao remover o SEG, não esqueça de atualizar o SPF para retirar o include que se tornou desnecessário e adicionar os eventuais novos remetentes.

Negligenciar a formação de usuários apesar do AI Phishing Coach. A automação reduz o risco, mas não o elimina. O módulo AI Phishing Coach é uma ferramenta, não um substituto para uma cultura de vigilância. As simulações devem ser complementadas por uma comunicação regular sobre as ameaças reais bloqueadas.

Contar com o Abnormal para arquivamento ou compliance. O Abnormal não arquiva emails e não oferece funções de compliance regulatória (retenção legal, eDiscovery). Se você tinha essas funções com seu SEG, planeje uma solução dedicada.

Plano de ação em 10 etapas

- Auditar a postura DNS atual com o CaptainDNS (SPF, DKIM, DMARC)

- Avaliar a adequação técnica: Microsoft 365 ou Google Workspace, orçamento disponível, ameaça BEC como prioridade

- Solicitar uma demonstração e um POC Abnormal (período de avaliação gratuito)

- Reforçar o DMARC para

p=quarantinee depoisp=rejectcom base na análise dos relatórios agregados - Conectar o Abnormal via OAuth (M365 ou GWS)

- Observar durante o período de calibração de 14 dias (modo observação, sem remediação automática)

- Ativar a remediação automática após validação dos resultados da calibração

- Implantar AI Security Mailbox e AI Phishing Coach para complementar a cobertura

- Avaliar a substituição do SEG de terceiros se pertinente (modelo Defender + Abnormal)

- Planejar revisões mensais: detecções, falsos positivos, cobertura, postura DMARC

📚 Guias de gateways de email

Esta análise faz parte da nossa série sobre soluções de segurança de email enterprise:

- Mimecast Secure Email Gateway: arquitetura, configuração DNS, comparativo e plano de ação

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 e configuração DNS

- Abnormal Security (este artigo): IA comportamental, implantação API, Attune 1.0

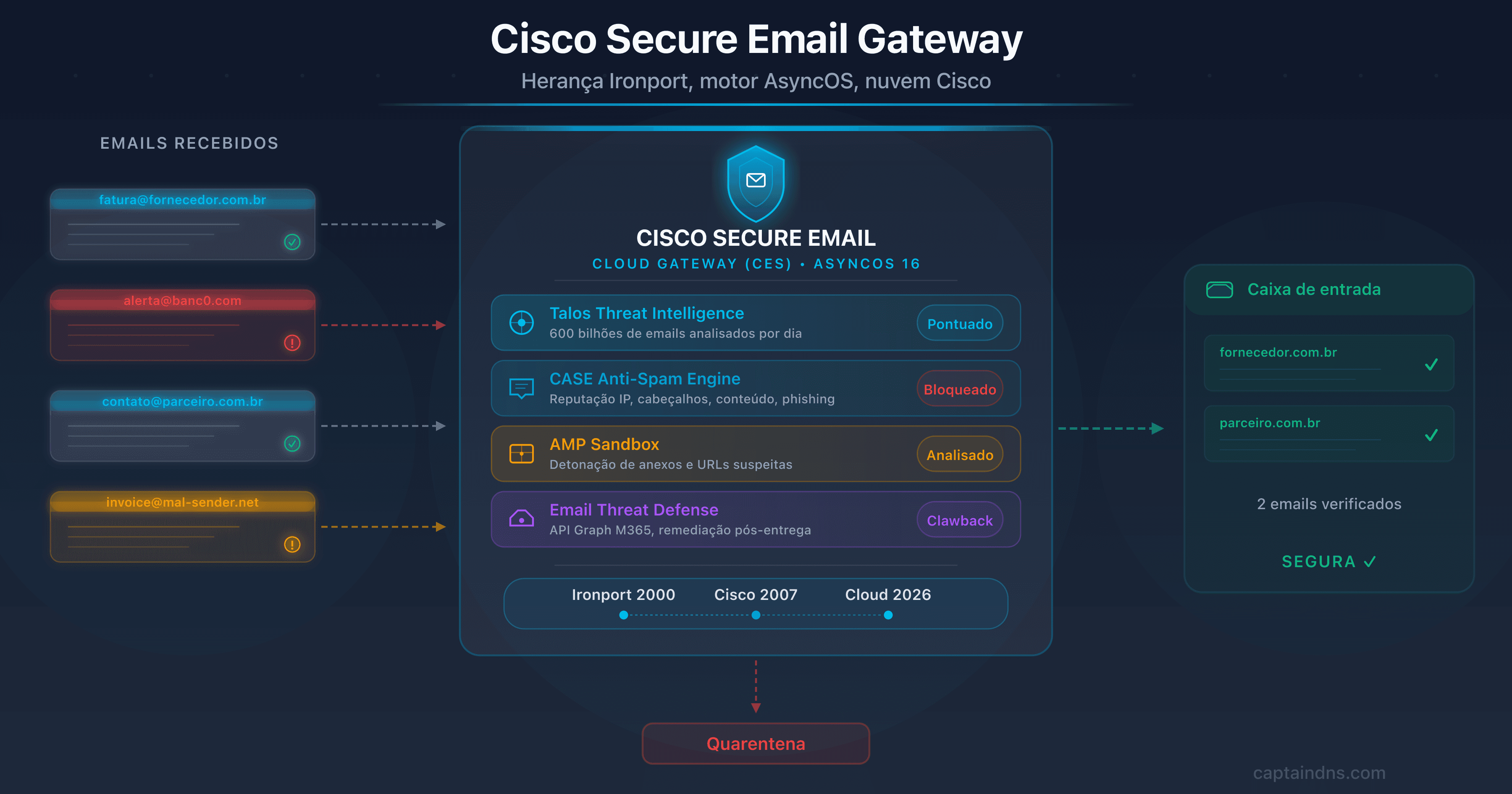

- Cisco Secure Email Gateway: CES cloud gateway, herança Ironport, saída do Gartner 2025 e plano de migração

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) e DMARC Management

FAQ

O Abnormal Security pode substituir o Proofpoint ou o Mimecast?

Não diretamente. O Abnormal substitui a camada de detecção BEC/VEC de um SEG, mas não as funções de sandboxing, reescrita de URL, arquivamento ou continuidade de email. O modelo recomendado pelo Abnormal é substituir o SEG de terceiros pelo Microsoft Defender (ameaças com payload) + Abnormal (ameaças comportamentais). 65% dos clientes Abnormal seguiram esse modelo. Se você depende do arquivamento ou da continuidade de email do seu SEG atual, planeje soluções alternativas antes da migração.

Como funciona a implantação API do Abnormal?

O Abnormal se conecta via OAuth ao seu tenant Microsoft 365 (API Graph) ou Google Workspace (API Gmail). O administrador autoriza o aplicativo no console de administração e concede as permissões de leitura e remediação. O processo leva poucos minutos. Nenhuma alteração de MX, nenhuma modificação DNS, nenhuma transport rule é necessária. A calibração comportamental leva então 14 dias.

O Abnormal Security é compatível com Exchange on-premises?

Não. O Abnormal requer Microsoft 365 ou Google Workspace. A integração depende das APIs em nuvem (Graph, Gmail API) que não existem para Exchange on-premises. Se a sua organização opera em ambiente híbrido, somente as caixas hospedadas na nuvem serão protegidas pelo Abnormal.

Quanto custa o Abnormal Security?

O preço varia entre 36 e 80 dólares por usuário por ano, dependendo dos módulos escolhidos e do tamanho da organização. Contratos plurianuais (2 a 3 anos) permitem descontos de 15 a 30%. A tarifação é por usuário, por ano. Para uma organização de 1 000 usuários, conte entre 36 000 e 80 000 dólares por ano. O Abnormal não publica uma tabela oficial de preços: solicite um orçamento personalizado.

Como o Abnormal detecta ataques BEC sem payload?

O Abnormal utiliza três eixos de análise simultâneos: o perfilamento de identidade (baseline comportamental de cada usuário e fornecedor), o grafo relacional (mapeamento das comunicações habituais) e a análise NLP/NLU do conteúdo (tom, urgência, solicitações financeiras). O modelo Attune 1.0 funde esses sinais em uma arquitetura transformer unificada. Um email BEC sem anexo nem link malicioso será detectado se o comportamento do remetente, o contexto da solicitação ou o tom da mensagem desviarem dos padrões normais.

É necessário ter DMARC em p=reject antes de implantar o Abnormal?

Não é um pré-requisito técnico (o Abnormal funciona independentemente da sua política DMARC), mas é fortemente recomendado. DMARC em p=reject bloqueia o spoofing direto na entrada, reduzindo o volume de ameaças que o Abnormal precisa analisar e melhorando a precisão global. O Abnormal tem uma parceria com a Valimail para acompanhar seus clientes na aplicação do DMARC.

O Abnormal Security analisa os anexos?

O Abnormal analisa os anexos via seus modelos de IA (extração de conteúdo, análise do tipo de arquivo, correlação com o contexto comportamental). No entanto, ele não oferece sandboxing (execução do arquivo em um ambiente isolado). As ameaças zero-day veiculadas por documentos maliciosos que necessitam de detonação em sandbox não são cobertas pelo Abnormal. Para essa proteção, o Microsoft Defender ou um SEG com sandboxing é necessário.

Qual é a diferença entre o Abnormal e o Microsoft Defender?

O Defender é a solução de segurança de email nativa do Microsoft 365. Ele se destaca na detecção de ameaças com payload (malware, phishing com link, spam) por menos de 2 euros por usuário por mês. O Abnormal é uma solução de terceiros especializada na detecção comportamental de ameaças sem payload (BEC, VEC, Account Takeover) por 36 a 80 dólares por usuário por ano. Os dois são complementares: o Defender bloqueia as ameaças técnicas, o Abnormal bloqueia as ameaças comportamentais.

O Abnormal Security exige alteração dos registros MX?

Não. É uma das diferenças fundamentais em relação aos SEGs tradicionais. O Abnormal se conecta via API (OAuth) ao Microsoft 365 ou Google Workspace. Seus registros MX, SPF, DKIM e DMARC permanecem inalterados. O fluxo de email não é desviado. Se o Abnormal estiver indisponível, os emails continuam chegando normalmente.

O que é o Attune 1.0?

O Attune 1.0 é o modelo foundation do Abnormal, anunciado em março de 2026. É uma arquitetura transformer unificada que processa conjuntamente os sinais de identidade, comportamento e conteúdo em uma única passagem (em vez de modelos especializados em pipeline). Treinado com mais de um bilhão de sinais comportamentais, o Attune alimenta 85% das detecções do Abnormal, detecta mais de 150 000 campanhas por semana e oferece uma melhoria de 50% na precisão em relação aos modelos anteriores.

Glossário

-

BEC (Business Email Compromise): tipo de fraude por email em que o atacante se passa por um executivo, colega ou parceiro para obter uma transferência bancária, dados sensíveis ou um acesso. As perdas mundiais ultrapassam 55 bilhões de dólares segundo o FBI IC3.

-

VEC (Vendor Email Compromise): variante do BEC em que o atacante compromete a conta de email de um fornecedor real para interceptar ou redirecionar pagamentos. Particularmente difícil de detectar, pois o email provém de um domínio legítimo e autenticado.

-

SEG (Secure Email Gateway): gateway de segurança de email que filtra o tráfego de entrada e saída inserindo-se no fluxo via registros MX. Analisa cada mensagem (spam, malware, phishing) antes da entrega.

-

ICES (Integrated Cloud Email Security): modelo de segurança de email implantado via API diretamente na plataforma em nuvem (M365, Google Workspace), sem modificação de MX. A análise ocorre após a entrega com remediação automática.

-

API-native: qualifica uma solução concebida desde a origem para funcionar via APIs das plataformas em nuvem, em oposição aos SEGs que se adaptaram ao modelo API após terem sido projetados para o modelo gateway.

-

MX (Mail Exchanger): registro DNS que indica os servidores responsáveis pela recepção de emails para um domínio. Os SEGs redirecionam os MX para seus próprios servidores para interceptar o tráfego.

-

SPF (Sender Policy Framework): protocolo de autenticação de email que lista os servidores autorizados a enviar emails para um domínio. Registro TXT no DNS, limitado a 10 lookups.

-

DKIM (DomainKeys Identified Mail): protocolo que assina criptograficamente os emails. A chave pública é publicada no DNS para permitir a verificação da integridade e da origem da mensagem.

-

DMARC (Domain-based Message Authentication, Reporting and Conformance): protocolo que verifica o alinhamento entre o domínio From e os domínios autenticados por SPF e DKIM. Define a política em caso de falha (none, quarantine, reject).

-

ARC (Authenticated Received Chain): protocolo que preserva os resultados de autenticação de email através dos relays intermediários. Útil quando um SEG ou uma lista de distribuição quebra a assinatura DKIM original.

-

Attune: modelo foundation comportamental do Abnormal Security (versão 1.0, março de 2026). Arquitetura transformer unificada que processa conjuntamente identidade, comportamento e conteúdo.

-

Behavioral AI (IA comportamental): abordagem de detecção que analisa os padrões de comportamento normais para identificar desvios, em oposição à detecção por assinaturas ou regras estáticas.

-

Account Takeover: comprometimento de uma conta de usuário legítima por um atacante, permitindo o envio de emails autenticados a partir dessa conta. Indetectável por SPF/DKIM/DMARC.

-

SOC (Security Operations Center): centro operacional de segurança que monitora, detecta, analisa e responde a incidentes de cibersegurança. O Abnormal reivindica uma redução de 95% no tempo de triagem do SOC.

-

FedRAMP (Federal Risk and Authorization Management Program): programa de certificação de segurança para serviços em nuvem utilizados pelo governo federal americano. FedRAMP Moderate é o nível exigido para dados sensíveis não classificados.