Cisco Secure Email Cloud Gateway (CES): arquitetura SaaS, DNS iphmx.com e migração ESA

Por CaptainDNS

Publicado em 17 de abril de 2026

- ☁️ Cisco Secure Email Cloud Gateway (CES) é a opção padrão para todo novo deployment Cisco em 2026. SaaS operado pela Cisco, MX redirecionados para

iphmx.com(regiões NA, EU, APJ), motor AsyncOS compartilhado e threat intelligence Talos. A Cisco empurra ativamente seus clientes ESA para o CES desde 2020-2021. - 🏛️ ESA (ex-Ironport, appliance on-premise) passa ao modo legado. Ainda relevante em casos precisos (air-gap, soberania estrita, parque instalado a amortizar), mas a Cisco não comunica mais sobre novos deployments de appliance.

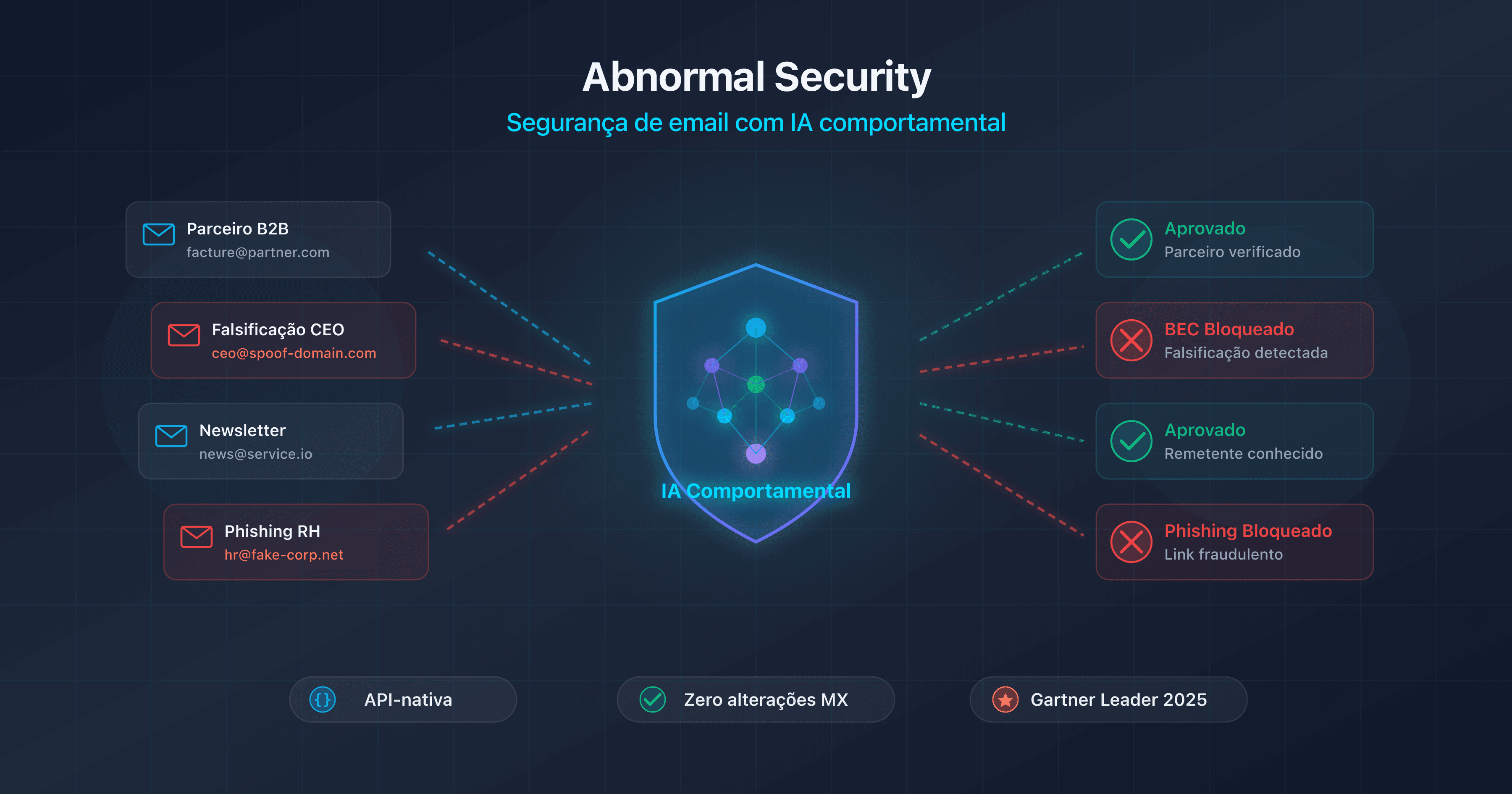

- 🔌 ETD (Email Threat Defense) é o complemento API pós-entrega sobre Microsoft 365, resposta da Cisco ao Abnormal Security. Deployment OAuth em minutos, nenhuma mudança de MX, frequentemente empilhado sobre CES ou Defender.

- 📉 Retirado do Gartner Magic Quadrant Email Security publicado em 16 de dezembro de 2024, e ainda ausente em 2025. Um sinal estratégico forte diante dos Leaders Proofpoint, Mimecast, Microsoft, Abnormal e KnowBe4.

- 🚨 CVE-2025-20393 (CVSS 10.0): RCE zero-day não autenticada na Spam Quarantine do AsyncOS (CES e ESA são afetados, mesmo OS), explorada pelo ator UAT-9686 ligado à China desde o final de novembro de 2025. Incluída no catálogo KEV da CISA com prazo em 24 de dezembro de 2025.

- ✅ Quando escolher CES: pegada Cisco significativa (Secure Firewall, Secure Endpoint, Umbrella), vontade de consolidar em um SaaS operado pela Cisco, migração para M365 com restrições de residência regional. Caso contrário, Proofpoint, Mimecast ou a combinação Defender mais Abnormal costumam ser mais pertinentes.

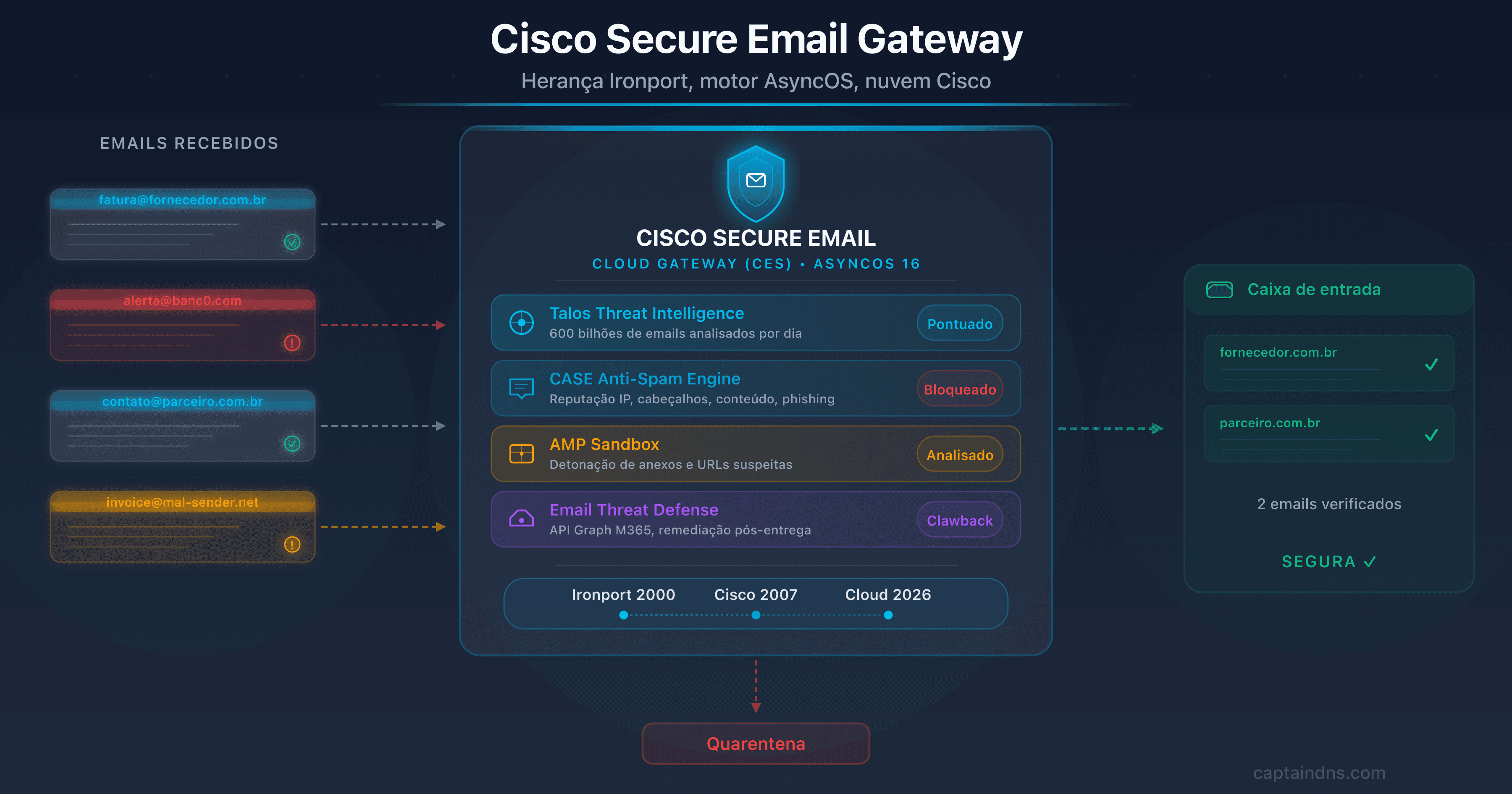

Em 2026, Cisco Secure Email se tornou, antes de tudo, um SaaS. O Cloud Gateway (CES) é a opção que a Cisco empurra para todo novo cliente desde 2020-2021, e a maioria das renovações mid-market ou enterprise acontece hoje saindo dos appliances ESA históricos para migrar para os hosts iphmx.com. Os appliances Email Security Appliance continuam ativos em muitos clientes históricos, mas o roadmap de produto, a comunicação comercial e os esforços de integração (XDR, Talos, ETD) estão voltados para a oferta cloud.

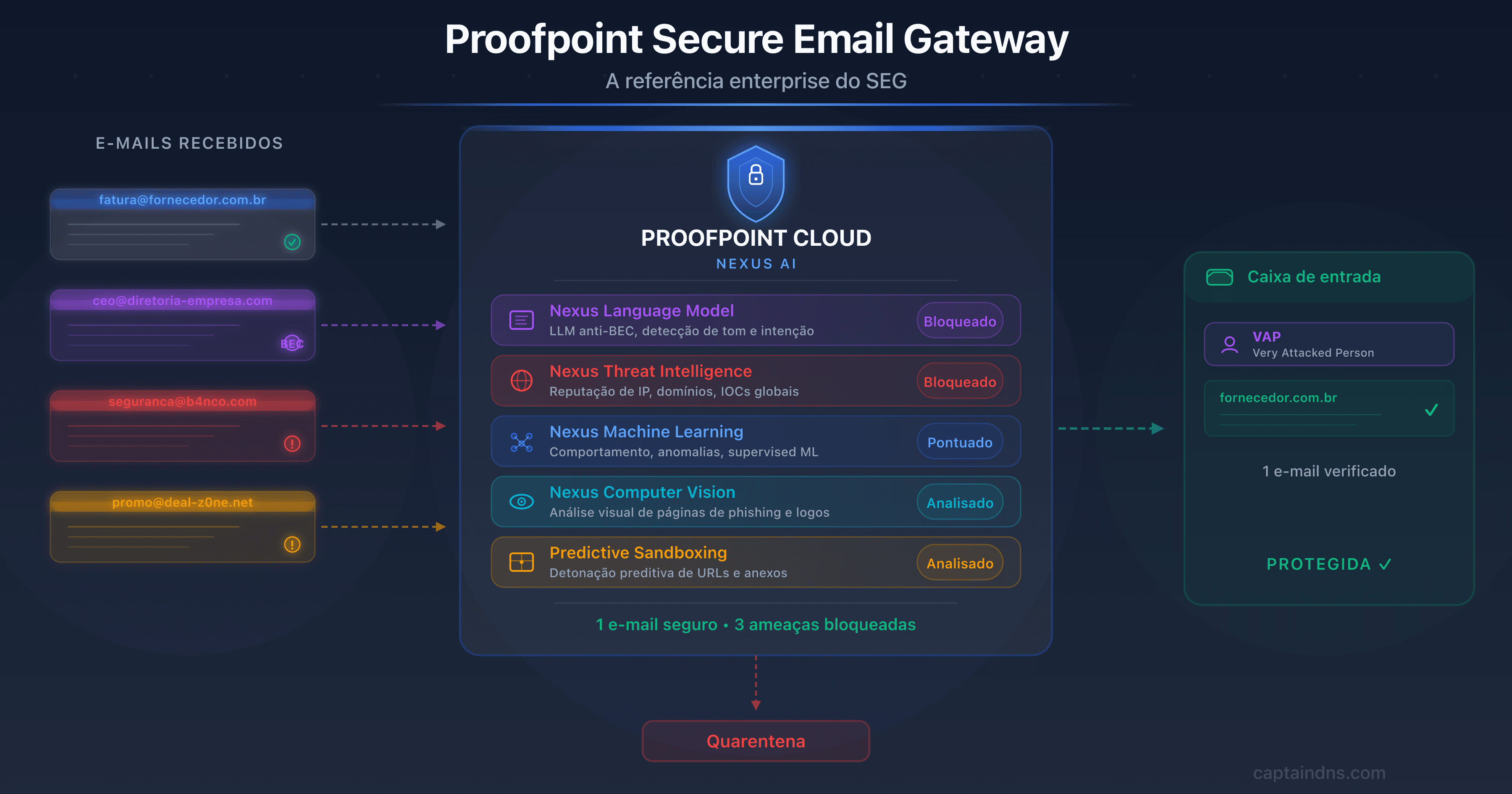

Esse reposicionamento também se lê nos números do mercado. Segundo a Datanyze, 12.160 organizações ainda usam Cisco Secure Email no mundo, com uma participação no segmento de email de 0,06 % contra as 87 da Fortune 100 reivindicadas pela Proofpoint. No mesmo ano em que a Cisco Talos comunica 600 bilhões de emails analisados por dia, a Gartner publica seu Magic Quadrant Email Security Platforms de 16 de dezembro de 2024 sem incluir a Cisco, sinal estratégico de uma trajetória em declínio que a Proofpoint retoma explicitamente em suas comunicações de marketing.

A história é, porém, a de um pioneiro. A Ironport foi fundada em 2000 em San Bruno, na Califórnia. Seus appliances antispam brancos equiparam a maior parte das grandes empresas nos anos 2000. Em 4 de janeiro de 2007, a Cisco anunciou sua compra por 830 milhões de dólares, uma operação concluída no terceiro trimestre fiscal de 2007. Em 26 de novembro de 2012, a Ironport migrou oficialmente para a pricelist Cisco, marcando o fim de uma marca e o início de uma longa fase de consolidação no portfólio Cisco Secure, seguida pela migração progressiva dos appliances para o SaaS CES.

Este guia cobre tudo o que um administrador de TI ou um CISO precisa saber em 2026, com CES como fio condutor: a arquitetura técnica detalhada do Cloud Gateway (onboarding, regiões iphmx.com, tenants compartilhados ou dedicados, integração M365 e Google Workspace), a configuração DNS completa (MX, SPF, DKIM, DMARC), os casos residuais de ESA, o complemento ETD, a saída do Gartner MQ, o zero-day CVE-2025-20393 que atinge o AsyncOS e, portanto, CES e ESA, um comparativo frente a Mimecast, Proofpoint, Microsoft Defender e Abnormal Security, e um plano de deployment CES em cinco etapas com a variante de migração ESA para CES.

Quer você esteja preparando um deployment CES em um perímetro M365, operando ainda uma base ESA a migrar ou avaliando uma saída para uma alternativa, encontrará aqui os elementos factuais para decidir sem viés.

Verifique seus registros de email

📌 A virada para o Cloud Gateway da Cisco Secure Email

Cisco Secure Email é o gateway de segurança de email da Cisco, herdeiro direto do produto Ironport comprado em 2007 por 830 milhões de dólares. Em 2026, a oferta se desdobra em três produtos, mas seu peso estratégico é muito diferente: Cisco Secure Email Cloud Gateway (CES) é o SaaS principal, empurrado como opção padrão para todo novo deployment; Cisco Secure Email Gateway (ESA, appliance on-premise) virou opção histórica destinada a casos residuais; Cisco Secure Email Threat Defense (ETD) é um complemento API moderno para Microsoft 365. Entender essa hierarquia é essencial para avaliar a oferta em 2026 e evitar escolhas desalinhadas com a estratégia de produto da Cisco.

Nesse esquema, CES aparece como topologia principal (opção padrão para os novos deployments SaaS com redirecionamento MX para iphmx.com), enquanto o ESA on-premise continua documentado para deployments históricos ou casos de soberania, e o ETD é apresentado como camada API complementar.

Do appliance Ironport ao ESA e depois ao cloud: retrospectiva 2000-2021

A Ironport Systems foi fundada em 2000 em San Bruno, Califórnia, por Scott Banister e Scott Weiss. A empresa se impôs primeiro no mercado de reputação IP com o SenderBase e, depois, no segmento de appliances antispam vendendo a grandes contas equipamentos dedicados à filtragem do tráfego SMTP de entrada. Os appliances da série C (Ironport C-Series) tornaram-se referência nas salas de servidores de bancos, administrações públicas e operadoras de telecomunicações em meados dos anos 2000.

Em 4 de janeiro de 2007, a Cisco anuncia a compra da Ironport por 830 milhões de dólares em dinheiro e ações. A operação é fechada no terceiro trimestre fiscal de 2007 da Cisco. Objetivo declarado: integrar a segurança de email e web da Ironport ao portfólio Cisco Security, ao lado dos firewalls PIX e dos IDS Cisco. Por mais cinco anos, a marca Ironport é mantida, com appliances ainda estampados como Ironport vendidos sob referência comercial Cisco.

Em 26 de novembro de 2012, a Cisco oficializa a transferência completa dos produtos Ironport para sua pricelist, com referências Cisco puras. A marca Ironport desaparece gradualmente dos materiais comerciais, ainda que o nome continue sendo usado por administradores históricos e apareça nos caminhos DNS (iphmx.com para Ironport Hosted MX, com iphmx sendo a contração mnemônica dessa filiação, mantida pelo SaaS CES atual).

Ao mesmo tempo, a Cisco lança Cisco Cloud Email Security (CES) para levar a oferta Ironport a um modelo SaaS operado por seus próprios datacenters. O CES adota os hosts MX iphmx.com e reaproveita o motor AsyncOS dos appliances, o que facilita a migração técnica das ESAs existentes para o cloud Cisco.

O rebrand Cisco Secure de 2021 e o foco no cloud

Em 2021, a Cisco realiza uma reformulação global de sua marca de segurança sob o guarda-chuva Cisco Secure. Os produtos de segurança são rebatizados numa lógica de coerência: Cloud Email Security passa a ser Cisco Secure Email Cloud Gateway e, daí em diante, é apresentada como a opção recomendada para todo novo cliente; Email Security Appliance passa a Cisco Secure Email Gateway (ESA) e entra em postura de legado; AMP for Endpoints vira Cisco Secure Endpoint, Umbrella mantém o nome, mas entra na família Cisco Secure. Essa reforma de marketing acompanha a consolidação técnica em torno da plataforma SecureX, que vai desaparecer três anos depois em favor do Cisco XDR.

Para o administrador de email, esse rebrand não mudou a realidade técnica: o AsyncOS continua sendo o sistema operacional comum ao CES e às ESAs, os MX continuam hospedados em iphmx.com, os perfis DKIM ainda são configurados no mesmo console. Mas a comunicação comercial se alinhou sob «Cisco Secure Email» no conjunto, com CES como espinha dorsal SaaS, e o termo Ironport desapareceu do vocabulário oficial da Cisco.

Na prática, as equipes Cisco Account Manager empurram CES para todo novo deployment e propõem CES como substituto nas renovações ESA. Um administrador que chega em 2026 a um projeto Cisco Secure Email novo trabalhará quase exclusivamente com CES e considerará a ESA uma opção de fallback ou um legado a documentar.

Os três produtos em 2026, com o CES como fio condutor

Em 2026, a Cisco comercializa três produtos distintos sob a marca Cisco Secure Email. Sua hierarquia estratégica não é neutra e condiciona as boas decisões de arquitetura:

- Cisco Secure Email Cloud Gateway (CES): opção principal, fio condutor deste artigo. SaaS operado pela Cisco em seus próprios datacenters regionais, motor AsyncOS compartilhado. O cliente redireciona seus registros MX para hosts

iphmx.comcorrespondentes à sua região (NA, EU, APJ), a Cisco filtra o tráfego e, em seguida, encaminha para o servidor de email real (Microsoft 365, Google Workspace, Exchange on-premise). Onboarding conduzido pelo portal Cisco, sem infraestrutura a administrar do lado do cliente. É o caminho proposto por padrão para todo novo projeto Cisco Secure Email. - Cisco Secure Email Gateway (ESA, histórico): appliance on-premise físico (referências C600, C400 etc.) ou virtual (vESA em VMware, AWS, Azure, GCP), herdeiro direto do Ironport C-Series. O cliente hospeda e administra os appliances. Modelo agora tratado como legado pela Cisco: pertinente apenas para casos muito específicos (soberania estrita, ambiente air-gap, parque instalado a amortizar). Para um novo deployment sem forte restrição regulatória, a Cisco orienta sistematicamente para CES.

- Cisco Secure Email Threat Defense (ETD): API Microsoft 365 pós-entrega, complemento moderno. Nenhuma mudança de MX. A Cisco se conecta via Microsoft Graph API, lê as mensagens depois da entrega nas caixas e pode remediar automaticamente as ameaças identificadas. Resposta da Cisco ao modelo ICES popularizado pelo Abnormal Security. Funciona só com Microsoft 365, não com Google Workspace nem Exchange on-premise. Frequentemente empilhado sobre CES para dobrar a detecção, ou sobre Microsoft Defender para clientes que não querem um gateway na frente.

Os três produtos compartilham a threat intelligence Talos e podem coexistir, mas o centro de gravidade se deslocou para o CES. Um perfil típico em 2026: CES para o fluxo de entrada, ETD como camada API nos tenants M365 mais visados e, eventualmente, um ou dois ESAs residuais em sites isolados aguardando desligamento.

🏢 A Cisco e a segurança de email: a empresa em breve

A Cisco Systems, Inc. foi fundada em 1984 em San José por Leonard Bosack, Sandy Lerner e Richard Troiano. A empresa construiu seu império sobre roteadores e switches de rede antes de diversificar. Em 2026, emprega cerca de 95.000 pessoas com faturamento anual próximo de 55 bilhões de dólares, dos quais aproximadamente 4 bilhões vêm do segmento segurança.

O portfólio de segurança está estruturado sob o guarda-chuva Cisco Secure desde 2021 e reúne dezenas de produtos: Secure Firewall (ex-Firepower), Secure Endpoint (ex-AMP), Umbrella (compra da OpenDNS em 2015), Duo (MFA, compra de 2018), Secure Email (Ironport), Cisco XDR (2024) e, desde 2024, Splunk após uma aquisição recorde de 28 bilhões de dólares. A integração da Splunk com o Secure Email segue parcial em 2026.

No coração da segurança Cisco, o Cisco Talos Intelligence Group reivindica mais de 500 contribuidores ampliados e analisa 600 bilhões de emails por dia, alimentando as assinaturas e modelos comportamentais de CES, ESA e ETD. A Talos colabora com as forças policiais, como no caso CVE-2025-20393 detalhado adiante.

Em adoção, a Datanyze estima a base Cisco Email Security em 12.160 organizações e 0,06 % de participação no mercado de email; a Enlyft aponta 0,11 % no segmento mais amplo de network security. A Proofpoint domina com 87 da Fortune 100 e 24 % de participação segundo o Frost Radar 2025. Os clientes Cisco Email Security são dominados pelos Estados Unidos (~58 %), pela França (~8 %) e pela Índia (~7 %), reflexo de uma base histórica Ironport mais do que de um dinamismo recente. Esse posicionamento marginal no email contrasta com a dominância Cisco na rede corporativa: o argumento de consolidação segue válido para ambientes já Cisco-centric, mas a questão de escolher um fornecedor marginal continua legítima para um prospect sem histórico.

⚙️ Arquitetura técnica: CES como fio condutor, ESA como legado

O Cisco Secure Email se apoia em três arquiteturas complementares que compartilham o motor AsyncOS e a threat intelligence Talos: CES (gateway SaaS operado pela Cisco), ESA (appliance on-premise histórica) e ETD (API Microsoft 365 pós-entrega). Como o Cisco Secure Email inspeciona uma mensagem em 2026 e em que cada produto difere no nível técnico? A resposta se lê em três tempos: CES como espinha dorsal SaaS para o fluxo gateway, ESA como opção histórica para casos específicos on-premise e ETD como camada API complementar sobre Microsoft 365. Todos compartilham o motor AsyncOS e a threat intelligence Talos, mas sua postura operacional diverge fortemente.

Cisco Secure Email Cloud Gateway (CES): o SaaS padrão

O CES é o SaaS operado pela Cisco em seus próprios datacenters regionais. É a opção que a Cisco empurra para todo novo deployment em 2026 e a arquitetura que um administrador deve conhecer de forma prioritária.

Fluxo de entrada do lado da rede:

- Um remetente envia um email para

contact@captaindns.com - O servidor remetente consulta o DNS para encontrar os registros MX do domínio

- O DNS retorna hosts do tipo

mx1.<tenant>.iphmx.com(região NA) oumx1.<tenant>.eu.iphmx.comemx1.<tenant>.apj.iphmx.comconforme a alocação regional - O datacenter CES correspondente recebe a mensagem e aplica a cadeia de análise AsyncOS (CASE, AMP, URL filtering, Content filters, verificador DMARC)

- Se a mensagem for aceita, o CES a encaminha para o servidor de email real do cliente: Microsoft 365, Google Workspace ou Exchange on-premise conforme a configuração dos SMTP Routes

- Se a mensagem for maliciosa, é rejeitada, colocada em quarentena ou marcada segundo as políticas definidas pelo administrador no AsyncOS

Onboarding e portal: o provisionamento CES é conduzido pela Cisco. Após a assinatura, o Account Manager dispara a criação do tenant na região escolhida e envia uma welcome letter com os hosts MX, as credenciais do portal AsyncOS hospedado e os passos iniciais. O administrador configura então as SMTP Routes, a RAT, as Mail Policies, os Content Filters, os perfis DKIM e as políticas de quarentena, sem gerenciar OS ou appliance.

Regiões iphmx.com: o CES opera três zonas geográficas que determinam a residência dos dados e os hosts MX. América do Norte: datacenters nos EUA, MX sob mx1.<tenant>.iphmx.com. Europa: datacenters na UE (Países Baixos e Alemanha conforme os contratos), MX sob mx1.<tenant>.eu.iphmx.com. APJ: MX sob mx1.<tenant>.apj.iphmx.com ou variantes por país. Cada cliente é provisionado em uma única região por padrão; organizações multirregião colocam em pé vários tenants CES distintos. Apontar os MX para uma região que não corresponde à alocação do tenant provoca rejeições silenciosas do lado Cisco.

Shared vs dedicated tenant: o shared tenant é o padrão de entrada (vários clientes na mesma infraestrutura lógica, isolamento por configuração). O dedicated tenant (às vezes chamado Premier ou Dedicated Instance) fornece infraestrutura dedicada, imposto para algumas verticais reguladas (finanças, saúde, administração pública). O shared costuma bastar para um projeto mid-market.

SLA: a Cisco tipicamente contrata disponibilidade de 99,999 % no CES, com créditos por indisponibilidade limitados como percentual da fatura mensal. O SLA cobre a plataforma Cisco, não os problemas a montante (DNS mal configurado, servidor de email de destino) nem a jusante (entregabilidade).

Integração nativa com M365 e Google Workspace: o CES se encaixa como MX primário na frente do tenant Microsoft 365 ou Google Workspace. No M365, a arquitetura padrão consiste em apontar os MX para iphmx.com, configurar um Inbound Connector EOP que só aceita as IPs de saída CES e restringir os Accepted Domains para forçar todo o tráfego de entrada a passar pelo CES. No Google Workspace, a lógica é equivalente via os Inbound Gateway settings.

Limites operacionais do CES frente a um appliance: o modelo SaaS impõe compromissos. O administrador não acessa mais um shell de sistema ou arquivos de log brutos como em uma ESA; só os logs expostos no AsyncOS ficam consultáveis. As janelas de manutenção são fixadas pela Cisco (fora do dedicated tenant). Algumas integrações SIEM históricas pensadas para appliances on-premise precisam ser repensadas em modo cloud (encaminhamento syslog, APIs Cisco). Para a maioria dos clientes, esses limites continuam aceitáveis e aliviam a carga operacional.

Cisco Secure Email Gateway (ESA): a opção histórica on-premise

A ESA continua sendo vendida em 2026, mas a Cisco a posiciona como opção histórica. Appliances C-Series físicos ou virtuais (vESA em VMware, AWS, Azure, GCP), herança direta da Ironport, administrados e atualizados pelo cliente. Pertinente para três perfis precisos: soberania estrita que proíbe o fluxo cloud, infraestruturas air-gap ou parque de appliances recente a amortizar antes da migração para CES.

Tecnicamente, a ESA recebe o tráfego SMTP em suas próprias IPs públicas, aplica a cadeia AsyncOS idêntica ao CES e encaminha ao servidor de email real. A configuração DNS fica inteiramente a cargo do cliente: MX para as IPs dos appliances, SPF em torno das IPs de saída, DKIM publicado manualmente. A Cisco não fornece include SPF gerenciado em modo ESA, ao contrário do CES. Como ESA e CES compartilham o AsyncOS, são afetados pelas mesmas vulnerabilidades, incluindo a CVE-2025-20393 detalhada mais adiante.

Cisco Secure Email Threat Defense (ETD): o complemento API moderno

O Cisco Secure Email Threat Defense (ETD) é a resposta estratégica da Cisco ao movimento ICES (Integrated Cloud Email Security) iniciado pela Abnormal Security. O ETD não modifica os MX e funciona exclusivamente via Microsoft Graph API em tenants Microsoft 365. Posiciona-se como complemento, não como substituto do CES: seu uso mais frequente em 2026 é o empilhamento ETD + CES para organizações Cisco-centric, ou ETD + Microsoft Defender para clientes M365 que querem uma camada Talos sem passar por um gateway na frente.

O deployment é muito mais rápido do que o do CES: o administrador autoriza a aplicação Cisco no Azure AD via OAuth, concede permissões de leitura e remediação nas caixas M365 e o ETD começa a analisar as mensagens pós-entrega em alguns minutos. Nenhuma mudança de DNS é necessária, nenhuma transport rule, nenhuma atualização dos registros SPF.

A detecção ETD apoia-se em três pilares: threat intelligence Talos (assinaturas, reputação de URL, reputação de arquivo), análise comportamental (perfil de remetentes, análise de relações) e remediação automática (deslocamento das mensagens maliciosas para quarentena via Graph API, mesmo depois da entrega). A Cisco reivindica uma avaliação AAA concedida pelo SE Labs na avaliação pública de 2025, com detecção próxima a 100 % e taxa de falsos positivos particularmente baixa. Essa avaliação deve ser contextualizada: compara o ETD com outras soluções API em um cenário de laboratório, não com todas as configurações de produção.

A diferença para o Abnormal Security é que o ETD faz inspeção profunda dos emails (análise de conteúdo completa via Talos), enquanto o Abnormal privilegia sinais comportamentais puros (grafo relacional, baselines de identidade). As duas abordagens são complementares mais do que concorrentes, e algumas organizações empilham ETD com Abnormal para cobrir os dois ângulos. O ETD, porém, não está disponível para Google Workspace nem Exchange on-premise em 2026: é um produto exclusivo Microsoft 365, diferentemente do CES que cobre todo o conjunto.

O motor AsyncOS: base comum a CES e ESA

O AsyncOS é o sistema operacional proprietário que anima tanto os datacenters CES quanto os appliances ESA. É o puro produto da herança Ironport: sua arquitetura assíncrona foi concebida originalmente para tratar volumes SMTP massivos nos appliances C-Series, e é hoje o mesmo motor que a Cisco opera em escala em seus datacenters CES regionais. A versão atual em 2026 (AsyncOS 16.x) conserva essa linhagem e integra módulos modernos.

O AsyncOS monta vários motores em uma cadeia de análise executada para cada mensagem de entrada:

- CASE (Context Adaptive Scanning Engine), motor antispam histórico da Ironport. Combina assinaturas, heurísticas e análise contextual para atribuir uma pontuação SpamThreshold a cada mensagem.

- AMP (Advanced Malware Protection), módulo de sandboxing Cisco. Os anexos suspeitos são executados em um ambiente isolado para observar o comportamento. O AMP compartilha threat intelligence com o Cisco Secure Endpoint, permitindo uma correlação EDR-email para clientes equipados com ambos os produtos.

- URL filtering, que reescreve ou bloqueia as URLs de entrada com base na base Talos. Diferentemente do Proofpoint URL Defense ou do Mimecast URL Protect, a reescrita Cisco não oferece sistematicamente um time-of-click completo configurável na granularidade do usuário.

- Content filters, regras customizáveis pelo administrador para aplicar ações específicas (quarentena, notificação, tag, exclusão) em função do conteúdo, dos cabeçalhos, do remetente ou dos destinatários.

- DLP de saída (módulo opcional), que faz varredura dos emails de saída em busca de dados sensíveis (números de cartão de crédito, PII, documentos confidenciais marcados).

Essa cadeia é idêntica entre CES e ESA, o que garante aos clientes híbridos (CES principal, ESA residual) coerência de políticas. Os patches e novas assinaturas são distribuídos em paralelo nas duas plataformas, com um roadmap AsyncOS unificado, embora, na prática, o CES receba os patches antes dos clientes ESA, já que a Cisco opera diretamente suas próprias instâncias.

Integração Talos: 600 bilhões de emails por dia

Todos os motores de análise apoiam-se no Cisco Talos Intelligence Group, que agrega a telemetria de dezenas de milhares de clientes Cisco Secure e analisa 600 bilhões de emails por dia. A Talos mantém uma das maiores bases de reputação IP e de domínio do setor e empurra continuamente assinaturas para CES, ESA e ETD.

A integração Talos continua sendo um dos argumentos comerciais mais fortes da Cisco nesse segmento. O tamanho da equipe (mais de 500 contribuidores ampliados), as descobertas zero-day regulares e a colaboração com as forças policiais fazem da Talos um diferenciador real, mesmo diante do Proofpoint Nexus ou do Mimecast MVTP.

Verifique seus registros DMARC e SPF

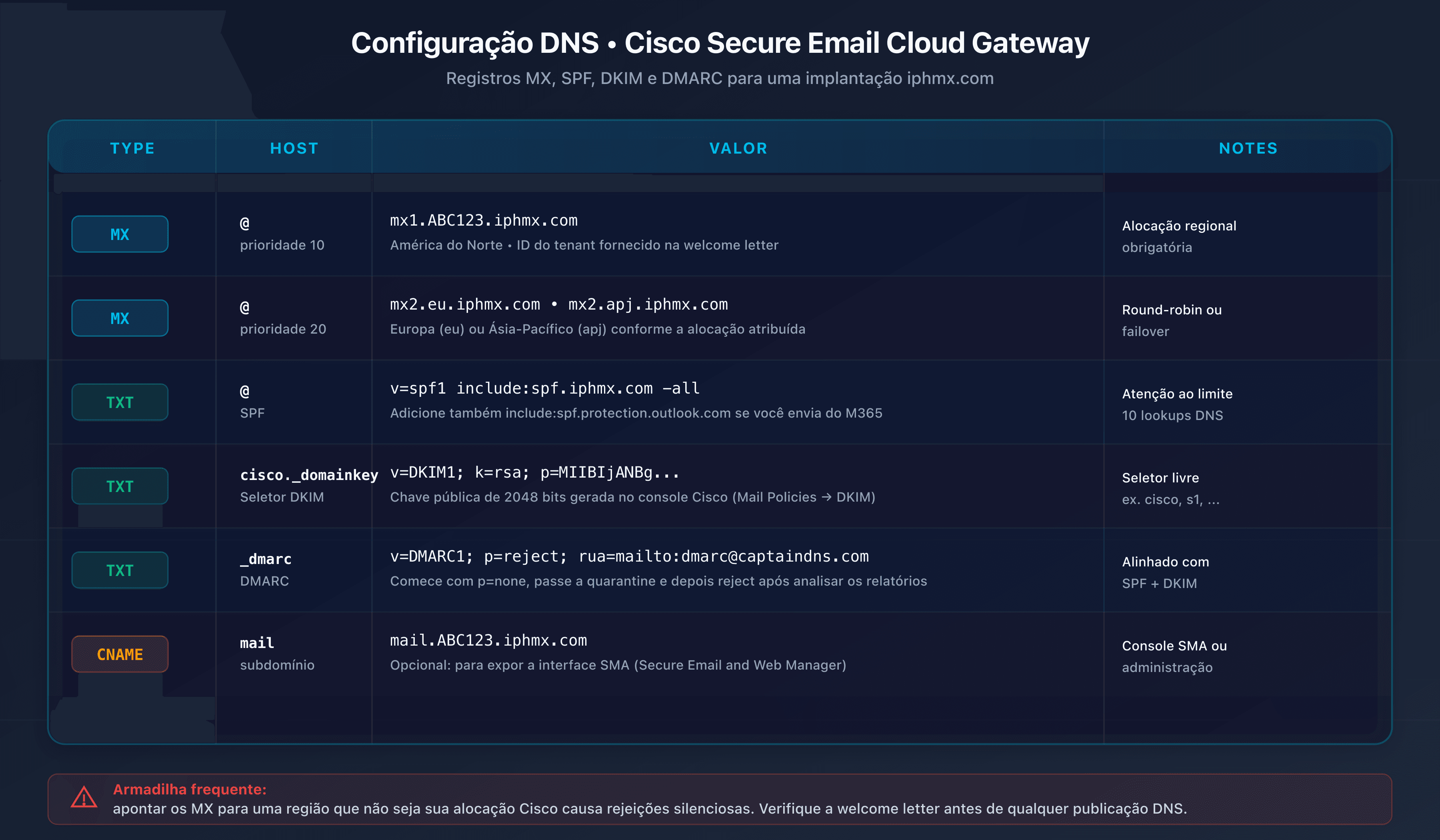

🔧 Configuração DNS completa para Cisco Secure Email Cloud Gateway

Um erro em um registro MX, um include SPF apontando para a região errada, uma chave DKIM publicada em um seletor errado: esses defeitos transformam um deployment CES em incidente de produção. Aqui está a configuração DNS detalhada para Cloud Gateway (o caso de uso principal em 2026), com menção às especificidades para uma ESA self-hosted, e as armadilhas a evitar.

Registros MX CES: formato iphmx.com e alocação regional

Para Cisco Secure Email Cloud Gateway, os registros MX devem apontar para hosts iphmx.com correspondentes exatamente à alocação regional atribuída na welcome letter Cisco. O formato é previsível:

| Região | MX primário (exemplo) | MX secundário (exemplo) |

|---|---|---|

| América do Norte | mx1.ABC123.iphmx.com | mx2.ABC123.iphmx.com |

| Europa | mx1.eu.iphmx.com (variável) | mx2.eu.iphmx.com (variável) |

| Ásia-Pacífico | mx1.apj.iphmx.com (variável) | mx2.apj.iphmx.com (variável) |

ABC123 corresponde a um identificador de tenant único. Os hosts exatos são fornecidos pela Cisco no provisionamento. Os dois MX são geralmente configurados com a mesma prioridade (10) para balanceamento round-robin, ou com prioridades ligeiramente diferentes (10 e 20) conforme as recomendações Cisco no momento do deployment.

Para verificar os MX atuais de um domínio, use o comando:

dig MX captaindns.com +short

O resultado esperado depois de um deployment Cloud Gateway se parece a:

10 mx1.ABC123.iphmx.com.

10 mx2.ABC123.iphmx.com.

Regras obrigatórias:

- Remova todos os MX antigos do domínio antes da virada para o CES. Um MX residual apontando para Microsoft 365 ou Exchange deixa uma porta de entrada direta que contorna o CES.

- Use apenas os hosts correspondentes à sua alocação regional (NA, EU ou APJ). Apontar para a região errada gera rejeições silenciosas do lado CES, porque datacenters remotos não reconhecem seu domínio tenant.

- Baixe o TTL para 300 segundos (5 minutos) vários dias antes da virada para permitir rollback rápido em caso de incidente.

Caso particular ESA self-hosted: para clientes que ainda operam appliances ESA on-premise, os MX não apontam para iphmx.com, mas para as IPs públicas dos appliances (ou um FQDN DNS que aponte para eles). A configuração DNS fica inteiramente a cargo do cliente: deve expor um reverse DNS coerente em cada IP de appliance, gerenciar o SPF em torno dessas mesmas IPs e publicar ele mesmo as chaves DKIM. A Cisco não fornece include SPF gerenciado nesse modo, ao contrário do CES, onde spf.iphmx.com é pronto para uso.

Configuração SPF CES: include:spf.iphmx.com

Quando o Cisco Secure Email Cloud Gateway retransmite seus emails de saída, seus endereços IP precisam figurar em seu registro SPF para que os destinatários validem a autenticação. A Cisco fornece um include dedicado:

v=spf1 include:spf.iphmx.com ~all

Esse include resolve para os blocos IP operados pela Cisco para retransmissão de saída a partir da sua região. Para alocações europeias, a Cisco pode apontar para uma variante regional como spf.eu.iphmx.com; verifique a welcome letter para a sintaxe exata.

Diferentemente do Proofpoint, que oferece seu Hosted SPF Service com macros RFC 7208 para contornar o limite dos 10 lookups, a Cisco não oferece mecanismo equivalente de resolução dinâmica do lado do servidor. Cada include spf.iphmx.com consome tipicamente de 2 a 3 lookups internos. Para uma organização que empilha Microsoft 365, Google Workspace, Salesforce, HubSpot e Cisco, a barreira dos 10 lookups se torna um risco real de PermError SPF.

Três estratégias para evitar o PermError com a Cisco:

- Hierarquizar os includes estritamente necessários e retirar os serviços de terceiros não críticos

- Usar um SPF flattener de terceiros (Valimail, Scrutinizer, Red Sift) que achata dinamicamente as IPs autorizadas e respeita o limite

- Delegar os subdomínios transacionais a um domínio dedicado com seu próprio SPF

Verifique seu SPF com o verificador adequado antes e depois da virada, observando especialmente o contador de lookups.

~all ou -all? Com uma política DMARC p=reject em vigor, ~all (softfail) é suficiente: é o DMARC que dita a rejeição. Sem DMARC ou com p=none, prefira -all (hardfail) para proteção estrita no nível SPF.

Configuração DKIM: assinatura AsyncOS em 2048 bits

O Cisco Secure Email permite assinar emails de saída com DKIM diretamente via AsyncOS. A configuração é feita no console de administração:

- Criar um perfil de assinatura DKIM no AsyncOS (Mail Policies > Signing Profiles)

- Definir um seletor explícito, por exemplo

cisco20260420para identificar a rotação - Escolher um tamanho de chave de 2048 bits (tamanho recomendado pela RFC 8301 e suportado por todos os receptores modernos)

- Gerar o par de chaves e copiar o registro TXT fornecido pelo AsyncOS

- Publicar o registro TXT no DNS na posição

cisco20260420._domainkey.captaindns.com - Ativar o perfil de assinatura na política de fluxo de saída correspondente

Para verificar a publicação DKIM:

dig TXT cisco20260420._domainkey.captaindns.com +short

O resultado deve conter a chave pública no formato v=DKIM1; k=rsa; p=MIGfMA0GCS.... Alguns provedores DNS não suportam nativamente registros TXT com mais de 255 caracteres (a chave pública 2048 bits ultrapassa esse limite). É preciso então dividir o valor em cadeias concatenadas entre aspas, uma sintaxe suportada por BIND, PowerDNS e pela maioria dos resolvers modernos.

Rotação DKIM: recomenda-se rotação anual. O AsyncOS permite coexistir dois perfis em paralelo durante a fase de rotação para evitar qualquer interrupção. Implante a nova chave, aguarde a propagação completa (48 horas no mínimo), comute a assinatura ativa e retire a chave antiga após uma semana de estabilidade.

DMARC: verificação de entrada e publicação de saída

O Cisco Secure Email atua como verificador DMARC de entrada: para cada mensagem recebida, o AsyncOS consulta o registro DMARC do domínio remetente e aplica a política declarada (none, quarantine, reject). Essa função está ativada por padrão na maioria dos deployments modernos. Você pode consultar os logs AsyncOS para ver os resultados DMARC por mensagem e ajustar as ações conforme sua tolerância.

Para a parte emissora, o Cisco Secure Email assina seus emails via DKIM e alinha o Return-Path ao seu domínio, o que permite o alinhamento SPF e DKIM para DMARC. Contudo, a Cisco não oferece um módulo gerenciado DMARC comparável ao Proofpoint Email Fraud Defense ou ao Mimecast DMARC Analyzer. Para pilotar sua progressão p=none para p=quarantine e depois p=reject, você precisará usar uma ferramenta de terceiros (Valimail, dmarcian, EasyDMARC, Red Sift) ou as ferramentas CaptainDNS para analisar os relatórios agregados RUA.

Exemplo de registro DMARC inicial em modo monitoramento:

v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; ruf=mailto:dmarc-forensic@captaindns.com; fo=1;

A progressão padrão após um deployment Cisco:

- p=none por 2 a 4 semanas, análise dos relatórios para identificar todas as fontes de envio legítimas

- p=quarantine com

pct=10e escalada progressiva a 100 %, vigilância dos falsos positivos - p=reject como política-alvo final

TTL e janela de virada

Baixe os TTLs de MX, SPF e DKIM para 300 segundos (5 minutos) no mínimo 72 horas antes da virada. Essa precaução permite rollback rápido se for detectado um incidente nas primeiras horas. Uma vez validada a virada e estável por 7 dias, suba os TTLs para seu valor habitual (3600 segundos ou mais) para reduzir a carga nos seus servidores DNS.

Planeje uma janela de manutenção no fim de semana ou em período de pouco tráfego e coordene a virada com sua equipe de suporte para monitorar ativamente os relatórios de não entrega (NDR) nas primeiras 48 horas.

🛡️ Ecossistema Cisco: SecureX, Cisco XDR e Splunk

CES, ESA e ETD não funcionam isoladamente no ecossistema Cisco Secure. A integração com os outros produtos de segurança é um argumento comercial forte, mas foi sacudida em 2024 pelo EOL do SecureX e sua substituição pelo Cisco XDR.

Do SecureX (EOL julho de 2024) ao Cisco XDR

O Cisco SecureX, plataforma de orquestração lançada em 2020, atingiu seu End of Life em 31 de julho de 2024. Agregava alertas e telemetria Email, Firewall, Endpoint e Umbrella em um console único, com playbooks de automação e APIs SOAR. Os clientes foram convidados a migrar para o Cisco XDR, a plataforma Extended Detection and Response lançada em 2023, que retoma as capacidades SecureX com perímetro ampliado (detecção cross-domain mais profunda, ML, integração de fontes externas) e estrutura comercial distinta: três níveis de assinatura (Essentials, Advantage, Premier) que se somam às licenças Cisco Secure Email.

A integração CES + ETD para Cisco XDR é o argumento de destaque para correlacionar email, endpoint e rede. O console XDR exibe os alertas de email, permite orquestrar ações cross-produto (bloquear um domínio em Email e Umbrella ao mesmo tempo) e aplica playbooks de investigação. É um dos verdadeiros diferenciadores da Cisco frente a Proofpoint ou Mimecast quando o ambiente é Cisco-centric. Para clientes não SecureX, o XDR é um custo adicional a prever; para clientes históricos, é uma migração obrigatória com mudança de contrato e reconfiguração.

Splunk: a aquisição de 28 bilhões ainda não plenamente integrada

A aquisição da Splunk por 28 bilhões de dólares (março de 2024) reposicionou a Cisco no segmento SIEM e observabilidade. Em 2026, a integração Splunk com o Cisco Secure Email continua parcial: existem conectores para ingerir logs AsyncOS e ETD no Splunk Enterprise Security, mas a fusão de consoles, políticas e modelos de detecção ainda está em construção. Os logs CES são exploráveis via conectores, mas a experiência segue fragmentada entre XDR, Splunk e os consoles de produto.

Talos: a threat intelligence comum

Um ponto de ancoragem permanece estável: a Cisco Talos alimenta todos os produtos Cisco Secure (Email, Endpoint, Firewall, Umbrella, XDR). Essa coerência é uma vantagem real para ambientes Cisco-centric, onde uma descoberta Talos é imediatamente propagada a todos os controles ativos.

🚀 As vantagens do Cisco Secure Email

O Cisco Secure Email mantém sete trunfos factuais em 2026: threat intelligence Talos (600 bilhões de emails por dia), rating AAA SE Labs 2025 sobre o ETD, integração nativa Cisco Secure (XDR, Firewall, Endpoint), flexibilidade CES + ESA + ETD, preço de entrada de 1,90 dólar por usuário por mês, conformidade SOC 2 e ISO 27001 e suporte 24/7 mundial. Por que 12.160 organizações ainda usam Cisco Secure Email em 2026? Aqui vão os argumentos factuais que justificam a escolha, sem complacência comercial.

- Threat intelligence Talos de primeira linha. 600 bilhões de emails analisados por dia, mais de 500 contribuidores ampliados, 185+ parcerias industriais. As descobertas zero-day regulares (inclusive em produtos concorrentes como Microsoft Exchange) atestam a qualidade da pesquisa. Argumento forte para um CISO que valoriza a profundidade dos fluxos de inteligência.

- Avaliação AAA SE Labs no ETD em 2025, próxima de 100 % de detecção com baixa taxa de falsos positivos. Valida o modelo API pós-entrega, a relativizar como indicador de laboratório.

- Integração nativa ao ecossistema Cisco Secure. Para uma organização já equipada com Secure Firewall, Secure Endpoint e Umbrella, a correlação CES + ETD + XDR traz valor operacional real. Um IoC detectado num endpoint pode disparar bloqueio simultâneo em Email e Umbrella.

- Modelo de deployment flexível CES + ESA + ETD. Poucos fornecedores cobrem simultaneamente SaaS gateway, on-premise e API pós-entrega. CES continua o caso principal; ESA e ETD tratam os casos específicos (soberania, API M365).

- Preço de entrada acessível. CES e ESA começam em torno de 1,90 dólar por usuário e por mês segundo a UnderDefense. Bundles completos (Essentials, Advantage, Premier) entre 5 e 7 dólares por usuário e por mês, comparáveis ao Mimecast e inferiores ao Proofpoint (mediana ~87.000 dólares por ano segundo a Vendr).

- Conformidade e certificações: SOC 2, ISO 27001, FedRAMP Moderate. Residência de dados configurável por região CES (EUA, Europa, APAC) com opções de soberania europeia.

- Suporte profissional em larga escala: rede mundial de integradores parceiros e suporte 24/7. Malha mais densa que Abnormal ou Mimecast em certas geografias.

⚠️ Limites e desvantagens a conhecer

Os sinais de declínio estratégico são múltiplos e factuais. Este bloco documenta os limites apontados por analistas, clientes e números públicos.

- Saída do Gartner Magic Quadrant Email Security 2024 e 2025. O MQ publicado em 16 de dezembro de 2024 não inclui a Cisco; o relatório 2025 confirma a ausência. A Proofpoint menciona isso explicitamente no comercial. Sinal mais marcante da trajetória em declínio nesse segmento.

- Participação de mercado marginal (0,06 a 0,11 %) frente à Proofpoint (24 % Frost Radar), Microsoft Defender e Mimecast (42.000 organizações). A pergunta sobre investimento em P&D é legítima para um prospect sem histórico Cisco.

- Interface admin AsyncOS datada. Os retornos no G2, Capterra e TrustRadius apontam um console denso herdado da Ironport. Mail Policies, Content Filters, SMTP Routes exigem expertise específica. A experiência mostra idade frente a Mimecast pós-2023 ou Abnormal API-nativo.

- Cadência de inovação percebida em recuo desde o pivô Splunk/XDR. Anúncios mais raros do que na Proofpoint (Nexus AI, Adaptive Email Security via Tessian) ou na Mimecast (Attune, Mihra em 2025-2026). A comunicação se concentra na integração XDR mais do que em inovações email nativas.

- Numerosos anúncios de End of Sale e End of Life em 2024-2025. Phishing Defense fim de venda em 13 de março de 2025, Intelligent MultiScan EOL em 4 de setembro de 2025, Secure Email Premier EOL em 4 de novembro de 2025, Secure Awareness EOL em 4 de novembro de 2025. Migrações de SKU a quente com carga de projeto não desprezível.

- Fragmentação de gama complexa: CES, ESA, ETD, mais os bundles Essentials/Advantage/Premier, mais os SKUs legado em EOL. Documentação densa, propostas complexas para parceiros, freio para uma PME sem arquiteto dedicado.

- Sem equivalente ao Hosted SPF RFC 7208. Diferentemente da Proofpoint, a Cisco deixa ao cliente a gestão do limite dos 10 lookups SPF. Ponto de atrito operacional para uma organização multi-ESP.

- Ausência de módulo DMARC gerenciado equivalente. A Mimecast oferece DMARC Analyzer, a Proofpoint, Email Fraud Defense. A Cisco não oferece equivalente gerenciado. Pilotagem DMARC a cargo do cliente com ferramentas de terceiros ou CaptainDNS.

🔒 A zero-day crítica de dezembro de 2025

A CVE-2025-20393 é o evento de segurança principal do Cisco Secure Email em 2025. Zero-day crítica, exploração ativa, ator estatal presumido: o caso ilustra ao mesmo tempo a sofisticação dos atacantes e a vulnerabilidade estrutural das interfaces de quarentena expostas na Internet.

Descoberta, natureza e exploração

A Cisco foi alertada em 10 de dezembro de 2025 pela Talos Research sobre uma RCE não autenticada crítica que afeta a função Spam Quarantine do AsyncOS. Pontuação CVSS 10.0, o máximo, refletindo a facilidade de exploração, o impacto (execução remota de código arbitrário com privilégios root) e a ausência de pré-requisitos de autenticação. A vulnerabilidade é referenciada como CVE-2025-20393, advisory Cisco cisco-sa-sma-attack-N9bf4. Sem workaround: a mitigação passa pelo patch e pela retirada da exposição pública da interface Spam Quarantine.

Um atacante remoto pode executar comandos de sistema com privilégios root no appliance ou na instância. A exploração exige que a interface Spam Quarantine esteja ativada e exposta na Internet (não é a configuração padrão moderna, mas é frequente em configurações históricas). Uma RCE root em uma plataforma de email significa leitura do tráfego em trânsito, exfiltração de arquivos, pivô para a rede interna via management e persistência por backdoors. Cenário catastrófico para uma organização alvo. CES e ESA são afetados: compartilham o AsyncOS, então a vulnerabilidade atinge os dois modos de deployment, ainda que os tenants CES sejam patcheados em massa pela Cisco.

Ator UAT-9686 e inscrição no catálogo KEV

A Talos atribuiu a campanha ao ator UAT-9686, ligado à China com confiança moderada. Exploração ativa observada desde o final de novembro de 2025, várias semanas antes da divulgação pública, em organizações estratégicas. O ciclo observado: varredura automatizada das interfaces Spam Quarantine expostas, fingerprinting AsyncOS, RCE, implante inicial, movimento lateral, persistência. IoCs publicados pela Talos: hashes de implantes, domínios C2, padrões de rede.

A CISA incluiu a CVE-2025-20393 no catálogo Known Exploited Vulnerabilities (KEV) com prazo de mitigação em 24 de dezembro de 2025 para as agências federais. A maioria das apólices de seguro cibernético hoje exige uma postura alinhada com os prazos KEV, o que transforma o advisory Cisco em obrigação contratual implícita.

Lições e mitigações duráveis

Além do patch imediato, a CVE-2025-20393 traz várias lições: retirar a exposição pública das interfaces de quarentena e de management (VPN ou reverse proxy com autenticação forte), auditar as versões do AsyncOS em toda a infraestrutura (os appliances ESA sem patch são o maior risco), implementar monitoramento comportamental nas plataformas Cisco Secure Email, integrar os IoCs Talos ao SIEM e realizar busca retrospectiva em vários meses, e avaliar a pertinência da manutenção dos appliances ESA frente ao CES, cujo patching é garantido pela Cisco continuamente.

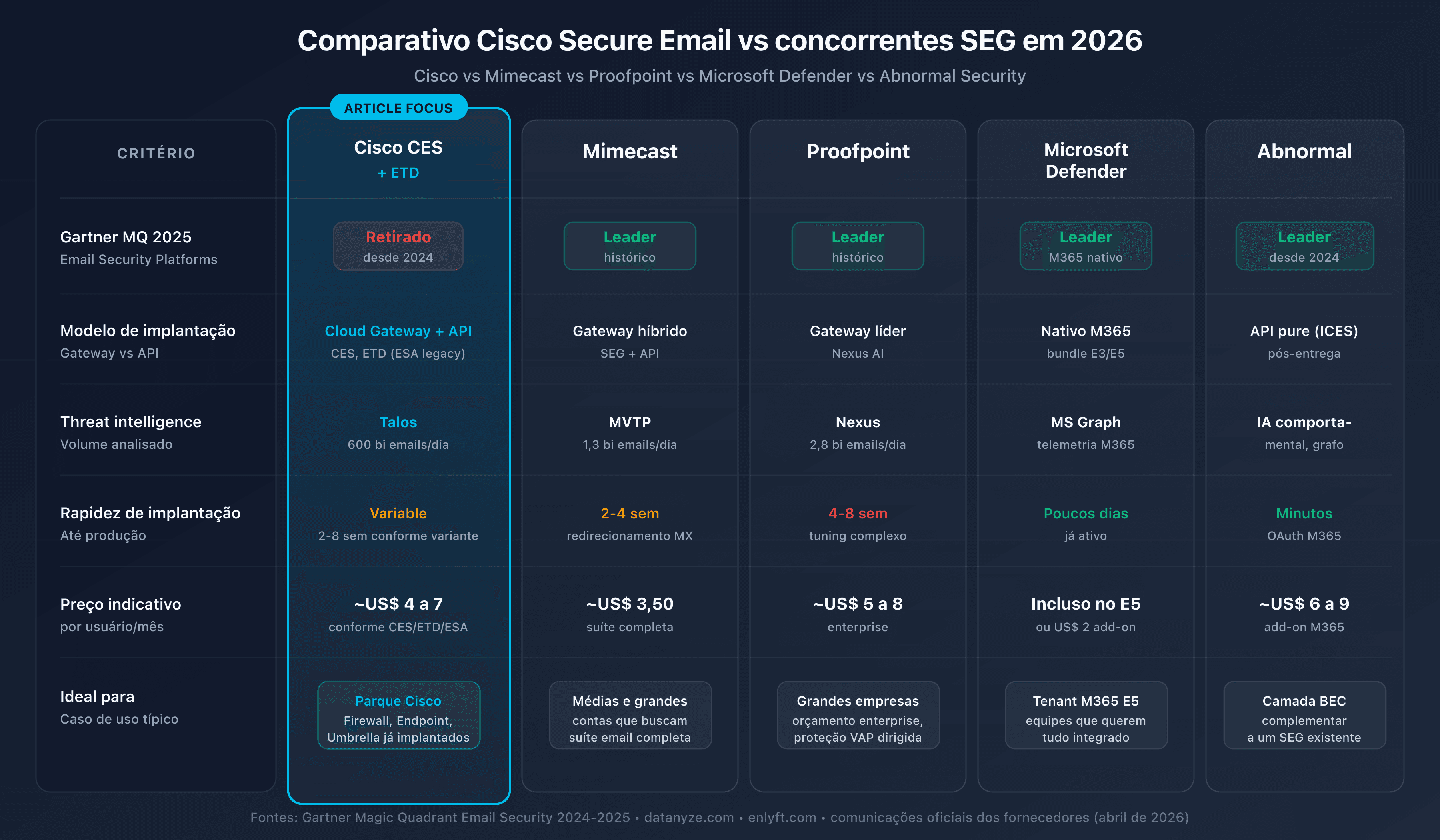

🔄 Comparativo: CES frente a Mimecast, Proofpoint, Microsoft Defender e Abnormal

Em 2026, o CES é o único grande ator do segmento ausente do Gartner Magic Quadrant Email Security 2024-2025, diante de quatro Leaders oficiais (Proofpoint, Mimecast, Microsoft Defender, Abnormal). Como o Cisco Secure Email Cloud Gateway se posiciona em 2026 frente à concorrência? Este comparativo coloca o CES (SaaS Cisco, alvo de um novo deployment) frente às principais alternativas do segmento gateway e API. A ESA on-premise não é comparada linha a linha, já que não concorre mais ativamente com os SaaS modernos do mercado.

| Critério | Cisco CES + ETD | Mimecast | Proofpoint | Microsoft Defender O365 | Abnormal Security |

|---|---|---|---|---|---|

| Modelo | Gateway SaaS (CES) + API (ETD) | Gateway + API | Gateway + API (Adaptive) | Nativo M365 | Só API |

| Gartner MQ 2024-2025 | Ausente | Leader | Leader | Leader | Leader |

| Threat intel | Talos (600 Bi/dia) | 24 T sinais/ano, 42.000 org. | Nexus (4,5 T/ano) | Nativo M365 | Attune 1.0 (1 Bi sinais) |

| Participação email | 0,06 a 0,11 % | significativa | 24 % Frost | referência M365 | crescente |

| Preço de entrada | 1,90 $/u/mês | 3,50 a 8 $/u/mês | ~87.000 $/ano mediana | menos de 2 €/u/mês (E5) | 36 a 80 $/u/ano |

| DMARC gerenciado | Não | DMARC Analyzer | Email Fraud Defense | Não | Parceria Valimail |

| Sandboxing | AMP | Sim | TAP + Predictive | Sim (Safe Attachments) | Não |

| Pontos fortes | Ecossistema Cisco, Talos | Tudo em um, arquivamento | Threat intel premium, VAP | Integração nativa M365 | BEC/VEC, deployment rápido |

| Pontos fracos | Declínio Gartner, UI datada | Tarifa opaca | Pós-Thoma Bravo, EchoSpoofing | Dependência M365 | Pós-entrega, sem sandbox |

Mimecast: o tudo em um para o mid-market

A Mimecast é uma alternativa natural para clientes Cisco mid-market que buscam um SEG completo com arquivamento, continuidade de email e DMARC Analyzer integrados. O posicionamento Leader Gartner MQ 2024-2025, as 42.000 organizações clientes e a riqueza funcional (suite TTP, CyberGraph, Human Risk Management) fazem da Mimecast um destino frequente de migração a partir da Cisco. A tarifa (3,50 a 8 dólares por usuário e por mês) é comparável à da Cisco, mas com perímetro funcional mais amplo.

Proofpoint: a referência enterprise

A Proofpoint é a alternativa premium para organizações que querem a melhor threat intelligence do mercado. Presente em 87 da Fortune 100, classificada em #1 Execution no Gartner MQ, a Proofpoint mira grandes empresas dos setores financeiro, de saúde e governo. Hosted SPF Service e Email Fraud Defense são dois diferenciadores fortes frente à Cisco. A tarifa premium (mediana em torno de 87.000 dólares por ano) é um ticket de entrada elevado, porém coerente com a qualidade do serviço.

Microsoft Defender O365: a escolha nativa M365

Para uma organização full Microsoft 365, o Defender for Office 365 é a escolha da simplicidade e do custo. Ativação nativa no tenant existente, sem mudança de MX, integração com Purview para compliance e tarifa agressiva (menos de 2 euros por usuário e por mês, até mesmo incluído no E5). As lacunas históricas em BEC vão se fechando progressivamente, mas para detecção comportamental avançada, um overlay Abnormal segue pertinente.

Abnormal Security: a camada comportamental

A Abnormal Security é a solução ICES de referência para detecção de BEC e VEC. Deployment API em minutos, sem mudança de MX, modelo foundation Attune 1.0 treinado em mais de um bilhão de sinais, taxa de renovação de 99 %. Posicionada como Leader Gartner e Forrester, a Abnormal costuma ser empilhada sobre Defender ou ETD para cobertura comportamental reforçada. Os limites (sem sandboxing, pós-entrega) devem ser avaliados conforme o perfil de ameaça da organização.

Síntese: o CES fica sozinho fora do Gartner

Entre os cinco nomes históricos do segmento email enterprise, a Cisco é a única ausente do Gartner Magic Quadrant Email Security em 2024 e 2025, seja para CES ou ETD. Para um cliente Cisco-centric com investimento pesado em Secure Firewall, Secure Endpoint e Umbrella, a combinação CES + ETD + Cisco XDR mantém coerência operacional real. Para um cliente M365 puro sem histórico Cisco, a combinação Defender mais Abnormal domina. Para o topo de linha Fortune 500, a Proofpoint continua incontornável.

🎯 Quando escolher Cisco Secure Email Cloud Gateway?

O CES é pertinente para organizações Cisco-centric (Secure Firewall, Secure Endpoint, Umbrella) que iniciam um novo deployment de email ou migram de uma ESA, com tolerância ao risco estratégico ligado à ausência Gartner 2024-2025. O SEG certo depende da sua infraestrutura, do seu orçamento e da sua disposição ao risco estratégico ligado a um produto em declínio Gartner. Aqui estão os casos em que o CES se justifica prioritariamente, em que a ESA permanece aceitável apesar do status de legado, em que o ETD entra como complemento e aqueles em que uma alternativa será mais pertinente.

Cisco Secure Email Cloud Gateway (CES) prioritariamente se:

- Você inicia um novo deployment Cisco Secure Email: CES é a opção recomendada pela Cisco, com onboarding SaaS conduzido pelo portal e impacto operacional do lado do cliente limitado à configuração DNS e AsyncOS

- Sua organização mid-market ou enterprise tem pegada Cisco significativa (Secure Firewall, Secure Endpoint, Umbrella, Duo) e você quer consolidar em um SaaS operado pela Cisco para simplificar o TCO

- Você está migrando para Microsoft 365 a partir do Exchange on-premise e busca um SEG que cubra a transição com residência de dados configurável por região (NA, EU, APJ)

- Você quer eliminar a carga operacional de um appliance ESA envelhecido e aproveitar o patching contínuo do lado Cisco, sobretudo após o episódio CVE-2025-20393

ESA (on-premise) apenas nestes casos específicos:

- Você opera um ambiente air-gap ou sujeito a soberania estrita que proíbe qualquer fluxo de email de saída para datacenters cloud

- Você já investiu recentemente em um parque de appliances (físicos ou virtuais) e precisa amortizar o gasto antes da migração para CES

- Sua organização é historicamente Ironport/ESA sem orçamento imediato para migração, mas um roadmap CES de 12 a 24 meses deve ser considerado

ETD como complemento, se:

- Você está em Microsoft 365 e quer uma camada API pós-entrega no ecossistema Cisco, com correlação XDR para Secure Endpoint e Secure Firewall

- Você empilha ETD sobre CES para dobrar a detecção (gateway + API) nos tenants M365 mais visados

- Você já usa Microsoft Defender nativamente e quer adicionar Talos sem implantar um gateway na frente

Cisco Secure Email não é a melhor escolha se:

- Você implanta um novo SEG enterprise sem base Cisco: Proofpoint, Mimecast ou a combinação Defender mais Abnormal oferecem uma trajetória de produto mais legível e posições Gartner mais fortes

- Você é uma PME ou microempresa sem equipe de segurança dedicada: a complexidade do AsyncOS e a fragmentação de gama são desproporcionais diante das suas necessidades

- Sua prioridade é a detecção de BEC e VEC sem payload: a Abnormal Security se destaca nesse segmento e o ETD continua sendo um desafiante nesse nicho específico

- Você é full Microsoft 365 sem orçamento para uma camada de terceiros: o Defender O365 é suficiente para as ameaças comuns, e mais barato

- Você dá forte prioridade ao posicionamento Gartner em suas licitações: a ausência da Cisco no MQ 2024 e 2025 é sinal eliminatório para alguns comitês de compra

🖥️ Guia de deployment do Cisco Secure Email Cloud Gateway

Um deployment CES bem-sucedido apoia-se em uma subscrição conduzida pela Cisco, um onboarding limpo no portal, uma alocação regional correta e uma janela de virada de MX controlada. Veja as cinco etapas-chave do percurso padrão CES (do zero à produção), seguidas por uma subseção específica para clientes que migram de uma ESA existente para CES, e por fim as armadilhas correntes.

Etapa 1: subscrição e escolha da região

O ponto de partida de um projeto CES é a conversa comercial com seu Account Manager Cisco ou parceiro integrador. Os elementos a definir antes da assinatura:

- Número de caixas a proteger (licença por usuário)

- Bundle funcional desejado (Essentials, Advantage, Premier) conforme os módulos necessários (sandboxing AMP, URL filtering, DLP de saída, criptografia de saída)

- Região de hospedagem: NA, EU ou APJ, escolha que determina ao mesmo tempo os datacenters de filtragem, a residência das quarentenas e os hosts MX

iphmx.com - Modelo de tenant: shared (padrão) ou dedicated (exigências regulatórias fortes ou volumes muito grandes)

- Módulos complementares: adição de ETD em paralelo nos tenants M365 visados, integração XDR se você for Cisco-centric

Essa etapa condiciona todo o resto: uma região mal escolhida obriga a novo provisionamento e a uma segunda virada de DNS, um bundle subdimensionado bloqueia certas Mail Policies mais adiante.

Etapa 2: onboarding no portal CES

Após a assinatura, a Cisco provisiona o tenant na região escolhida e envia a welcome letter (hosts MX exatos, credenciais do portal AsyncOS, include SPF a publicar, instruções de criação da conta de administrador). Em seguida, o administrador configura no portal, nesta ordem: RAT (domínios aceitos), SMTP Routes (destino a jusante, tipicamente <tenant>.mail.protection.outlook.com para M365), Mail Policies de entrada e de saída, perfis DKIM 2048 bits, Content Filters complementares, políticas de quarentena. Tudo isso é feito antes da virada de MX, com o CES em escuta mas sem tráfego real, para evitar surpresas no cutover.

Etapa 3: virada de MX e preparação DNS

Documente o estado DNS atual (MX, SPF e seu contador de lookups, seletores DKIM em uso, política DMARC e destinatários RUA/RUF) e prepare os valores-alvo pós-virada:

- MX apontando para os hosts

iphmx.comda welcome letter - SPF incluindo

spf.iphmx.comalém dos includes de seus serviços de saída legítimos (M365, Google Workspace, ESP) - Novo seletor DKIM CES publicado em paralelo com o ou os seletores existentes

Baixe os TTLs para 300 segundos pelo menos 72 horas antes da janela de virada para permitir rollback rápido. Teste a resolução DNS dos novos MX a partir de vários resolvers (1.1.1.1, 8.8.8.8, Quad9) antes da virada. Verifique se seus servidores DNS autoritativos aceitam corretamente TXT longos para a chave DKIM 2048 bits.

No dia D, realize a virada de MX em uma janela de baixo tráfego (fim de semana ou madrugada) e remova os MX antigos (M365, Exchange, SEG anterior) para não deixar caminho que contorne o CES.

Etapa 4: verificar a autenticação DNS de saída

Uma vez o CES em funcionamento, os emails de saída partem via as IPs de relay Cisco. Verifique, em emails de teste enviados para Gmail, Outlook.com e Yahoo Mail, que o SPF retorne pass em uma IP de spf.iphmx.com, que o DKIM valide com o seletor CES publicado, que o alinhamento DMARC esteja efetivo (SPF ou DKIM) e que o logotipo BIMI apareça corretamente se você publicar um. Use as ferramentas CaptainDNS para diagnosticar qualquer defeito de autenticação antes que a entregabilidade se deteriore.

Etapa 5: verificação pós-virada e estabilização

Monitore ativamente nas primeiras 48 horas: NDR anormais, picos de quarentena (muitas vezes sinal de Mail Policy estrita demais), tickets de suporte de usuários, logs CES no portal AsyncOS, relatórios DMARC agregados para confirmar o alinhamento em todas as fontes. Depois de confirmar a estabilidade em 7 dias, suba os TTLs para o valor habitual (3600 segundos ou mais), comunique o fim da fase de virada às equipes e integre os logs CES ao seu SIEM (Splunk, QRadar, Sentinel).

Variante: migração de uma ESA on-premise para CES

Para um cliente que já opera uma ESA e muda para CES (cenário mais frequente em 2026), a sequência difere ligeiramente:

- Exportar a configuração AsyncOS da ESA (Mail Policies, Content Filters, RAT, SMTP Routes, perfis DKIM, allowlist/blocklist) e reconciliá-la no portal CES, limpando as regras obsoletas pelo caminho.

- Coabitação de 30 a 60 dias: manter a ESA ativa em paralelo ao CES para cobrir um rollback, comutando por domínio piloto ou mantendo um MX de backup temporário.

- Armadilhas clássicas: dupla assinatura DKIM se um perfil antigo permanecer ativo na ESA, conflitos de filtros de saída, logs disjuntos entre as duas plataformas.

- Desativação da ESA uma vez confirmada a estabilidade: desligamento dos appliances, remanejamento das licenças para o contrato CES, arquivamento das configurações históricas para auditoria.

Essa trajetória ESA para CES é a recomendada pela Cisco desde 2020-2021 e representa hoje a maioria dos projetos Cisco Secure Email ativos.

Armadilhas correntes a evitar

- Apontar os MX para a região CES errada. Os datacenters Cisco rejeitam silenciosamente as mensagens destinadas a um tenant não provisionado com eles. Verifique rigorosamente a welcome letter antes da virada.

- Esquecer de atualizar o SPF. Sem

include:spf.iphmx.comno seu SPF, os emails de saída retransmitidos pelo CES falharão na autenticação nos destinatários modernos (Gmail, Outlook, Yahoo Mail). - Deixar a interface Spam Quarantine exposta na Internet. Você se expõe à CVE-2025-20393 e a toda futura zero-day nesse componente. Coloque a quarentena atrás de um reverse proxy com autenticação forte ou em VPN, especialmente para clientes ESA self-hosted.

- Confundir CES e ETD na subscrição. O CES redireciona os MX e filtra na frente, o ETD não modifica os MX e trabalha pós-entrega no M365. Comprar um pensando ter o outro é um erro de arquitetura frequente entre prospects.

- Ignorar a migração SecureX para Cisco XDR. O SecureX está EOL desde julho de 2024: se sua organização dependia dele, planeje a virada para XDR e provisione o orçamento correspondente.

- Subestimar os 10 lookups SPF. Sem mecanismo de achatamento (Valimail, Scrutinizer) ou disciplina estrita nos includes, o acúmulo com Microsoft 365, Google Workspace e alguns ESPs estoura rapidamente o limite.

📋 Plano de ação: manter ou migrar Cisco Secure Email em 2026

Diante dos sinais de declínio (ausência no Gartner, CVE crítica, EOLs em cascata), todo cliente Cisco Secure Email precisa se perguntar sobre manutenção ou migração. Veja um plano de ação em 10 etapas para decidir sem viés.

- Mapear os SKUs Cisco Email ativos: tabela exaustiva com licenças, End of Sale e End of Life. Identificar SKUs em risco nos próximos 12 meses.

- Auditar a configuração DNS atual: número de lookups SPF, seletores DKIM, política DMARC, qualidade dos relatórios RUA.

- Verificar a exposição das interfaces sensíveis: aplicar o patch CVE-2025-20393, retirar a exposição pública da Spam Quarantine, auditar as interfaces de management.

- Avaliar a pertinência da manutenção: pesar a integração CES + ETD + XDR (se Cisco-centric), o valor da Talos e o TCO de 3 anos frente ao custo de uma migração para Proofpoint, Mimecast ou Defender + Abnormal.

- Montar shortlist de alternativas se houver migração: Proofpoint para o enterprise de alto nível, Mimecast para o mid-market tudo em um, Defender + Abnormal para ambientes M365-centric.

- Planejar a virada de DNS: TTL em 300 segundos 72 horas antes, valores MX/SPF/DKIM-alvo, janela de fim de semana com rollback documentado.

- Exportar os dados antes da desativação: quarentenas, logs, relatórios DMARC históricos, configurações AsyncOS.

- Validar a nova configuração: testes SPF/DKIM/DMARC para Gmail, Outlook, Yahoo, verificação dos cabeçalhos Authentication-Results, alinhamento DMARC.

- Desativar as licenças Cisco com coabitação de 30 a 60 dias: não cortar imediatamente para absorver incidentes pós-virada.

- Documentar a migração e treinar as equipes: relato detalhado, treinamento de TI e segurança na nova plataforma.

Verifique sua configuração DNS agora: use a ferramenta verificador DKIM CaptainDNS para validar seus seletores DKIM Cisco e suas alternativas após a migração.

📚 Guias de gateways de email

Esta análise faz parte da nossa série sobre soluções de segurança de email enterprise:

- Mimecast Secure Email Gateway: arquitetura, configuração DNS, comparativo e plano de ação

- Proofpoint Secure Email Gateway: Nexus AI, TAP, EchoSpoofing 2024 e configuração DNS

- Abnormal Security: IA comportamental, deployment API, Attune 1.0

- Cisco Secure Email Gateway (este artigo): herança Ironport, saída do Gartner 2025 e plano de migração

- Cloudflare Email Service: Routing, Email Service, Security (ex-Area 1) e DMARC Management

❓ FAQ

FAQ

O que é Cisco Secure Email em 2026?

Cisco Secure Email é a linha de segurança de email da Cisco, herdeira do produto Ironport comprado em janeiro de 2007 por 830 milhões de dólares. Em 2026, se desdobra em três produtos com hierarquia estratégica clara: Cisco Secure Email Cloud Gateway (CES) é a opção principal, SaaS operado pela Cisco com redirecionamento MX para iphmx.com por região (NA, EU, APJ), empurrado para todo novo deployment; Cisco Secure Email Gateway (ESA) é o appliance on-premise histórico, agora reservado a casos de soberania estrita, air-gap ou parque instalado a amortizar; Cisco Secure Email Threat Defense (ETD) é um complemento API pós-entrega para Microsoft 365, muitas vezes empilhado sobre CES ou Microsoft Defender.

O que é Cisco Secure Email Cloud Gateway (CES) e como implantá-lo?

CES é a oferta SaaS principal da Cisco Secure Email em 2026. O deployment segue cinco etapas: subscrição junto à Cisco com escolha de região (NA, EU, APJ) e modelo de tenant (shared ou dedicated); onboarding no portal AsyncOS hospedado, com configuração dos SMTP Routes, da RAT, das Mail Policies e dos perfis DKIM; preparação DNS com TTL em 300 segundos 72 horas antes da virada; virada dos MX para os hosts iphmx.com fornecidos na welcome letter e publicação do include spf.iphmx.com; verificação pós-virada de SPF, DKIM e DMARC em emails de teste. O conjunto leva tipicamente de 2 a 6 semanas conforme o tamanho da organização e a complexidade das Mail Policies existentes.

Quais regiões CES estão disponíveis e como escolher?

O CES opera três grandes regiões em 2026. América do Norte (NA): datacenters nos EUA, MX sob mx1.<tenant>.iphmx.com. Europa (EU): datacenters na UE (principalmente Países Baixos e Alemanha), MX sob mx1.<tenant>.eu.iphmx.com, pertinente para organizações sujeitas ao GDPR com exigência de residência europeia. Ásia-Pacífico-Japão (APJ): datacenters regionais, MX sob mx1.<tenant>.apj.iphmx.com. Cada cliente é provisionado em uma única região por padrão, o que determina a residência de dados e os hosts MX. Para uma organização multirregião, vários tenants CES distintos podem ser implementados. A escolha é feita conforme a localização principal das caixas, as exigências de soberania e a proximidade dos usuários para a latência SMTP.

Qual a diferença entre Cisco Secure Email Cloud Gateway (CES) e Cisco Secure Email Threat Defense (ETD)?

O CES funciona em modo gateway: redireciona os MX do domínio para iphmx.com para filtrar 100 % do tráfego de entrada antes da entrega, com SMTP Routes para o servidor de email-alvo (M365, Google Workspace ou Exchange). O ETD funciona em modo API via Microsoft Graph no Microsoft 365: sem mudança de MX, análise pós-entrega com remediação automática em alguns minutos. O CES bloqueia a montante ameaças com payload (anexos maliciosos, links armadilhados) graças ao sandbox AMP e à filtragem URL; o ETD detecta anomalias comportamentais e BEC após a entrega em um tenant M365. Os dois podem coexistir para proteção reforçada, com o ETD complementando o CES nas ameaças comportamentais que passaram pelo filtro pré-entrega.

A Cisco ainda está no Gartner Magic Quadrant Email Security?

Não. A Cisco está ausente do Gartner Magic Quadrant Email Security Platforms publicado em 16 de dezembro de 2024, e continua ausente do relatório 2025. A Proofpoint menciona explicitamente essa saída em suas comunicações comerciais. Para o Gartner, a ausência do MQ significa geralmente uma visão estratégica considerada mais fraca ou capacidade de execução insuficiente para figurar entre os atores prioritários. Os Leaders do MQ 2024-2025 são Proofpoint, Mimecast, Microsoft, Abnormal e KnowBe4.

Quanto custa Cisco Secure Email?

Os preços do Cisco Secure Email começam em torno de 1,90 dólar por usuário e por mês para as ofertas de entrada segundo a UnderDefense. Os bundles completos (Essentials, Advantage, Premier) ficam entre 5 e 7 dólares por usuário e por mês. A Cisco não publica tabela de preços oficial: as propostas são negociadas via um parceiro integrador ou Account Manager Cisco. Para uma organização de 1.000 usuários em bundle completo, calcule entre 60.000 e 84.000 dólares por ano em licenças, fora o Cisco XDR, que se soma se você quiser correlação cross-produto.

Cisco Secure Email funciona com Microsoft 365?

Sim. Os três produtos suportam Microsoft 365. O CES redireciona os MX para iphmx.com e encaminha as mensagens filtradas ao seu tenant M365 via uma SMTP Route apontando para <tenant>.mail.protection.outlook.com, com um Inbound Connector EOP que trava a aceitação nas IPs de relay CES. A ESA pode ser configurada do mesmo modo on-premise, mas a carga operacional fica inteiramente do lado do cliente. O ETD conecta-se exclusivamente via Microsoft Graph API ao seu tenant M365 sem modificar o DNS. Para Google Workspace, CES e ESA são compatíveis via Inbound Gateway settings, mas o ETD não suporta Google Workspace em 2026: é um produto exclusivamente Microsoft 365.

Como migrar de uma ESA Ironport para Cisco Secure Email Cloud Gateway (CES)?

A migração de uma ESA para CES é a trajetória recomendada pela Cisco desde 2020-2021 e segue cinco etapas. Primeiro, solicite o provisionamento CES ao seu Account Manager Cisco com escolha de região (NA, EU, APJ) e receba a welcome letter com os hosts iphmx.com exatos. Depois, exporte a configuração AsyncOS da ESA (Mail Policies, Content Filters, RAT, SMTP Routes, perfis DKIM) e reconcilie-a no portal CES, limpando regras obsoletas. Em seguida, baixe os TTLs DNS para 300 segundos e prepare os novos MX iphmx.com e o include SPF spf.iphmx.com. Vire os MX durante uma janela de manutenção e mantenha a ESA em coabitação por 30 a 60 dias para cobrir um possível rollback. Atenção às armadilhas clássicas: dupla assinatura DKIM se um perfil permanecer ativo na ESA, conflito de filtros de saída, logs disjuntos durante a coabitação. Desative a ESA uma vez confirmada a estabilidade.

Como migrar da Cisco para Proofpoint, Mimecast ou Microsoft Defender?

A migração da Cisco para uma alternativa segue o mesmo quadro DNS de qualquer virada de SEG. Preparar a configuração de destino (MX do novo operador, SPF include, seletores DKIM, política DMARC), baixar os TTLs para 300 segundos 72 horas antes, virar os MX em janela de baixo tráfego, monitorar ativamente por 48 horas. A diferença conforme o destino: para Proofpoint, aproveitar o Hosted SPF Service e o Email Fraud Defense gerenciados; para Mimecast, explorar o DMARC Analyzer e o arquivamento de 99 anos; para Defender mais Abnormal, ativar o Defender nativamente e depois autorizar o Abnormal via OAuth no M365. Preveja uma coabitação de 30 a 60 dias antes de desativar as licenças Cisco.

O que é CVE-2025-20393 e devo me preocupar?

A CVE-2025-20393 é uma zero-day crítica de pontuação CVSS 10.0 na função Spam Quarantine do AsyncOS, comunicada à Cisco em 10 de dezembro de 2025. Trata-se de uma RCE não autenticada que permite a um atacante remoto executar comandos com privilégios root no appliance. A exploração ativa é observada desde o final de novembro de 2025, atribuída pela Talos ao ator UAT-9686 ligado à China. A CISA incluiu a CVE no catálogo KEV com prazo de mitigação em 24 de dezembro de 2025. Imperativo: aplicar o patch Cisco, retirar a exposição pública da Spam Quarantine, integrar os IoCs Talos ao seu SIEM e realizar busca retrospectiva em vários meses para identificar eventuais comprometimentos.

O que acontece com o Cisco SecureX após o end of life em 2024?

O SecureX atingiu seu End of Life em 31 de julho de 2024. A Cisco o substitui pelo Cisco XDR, uma plataforma Extended Detection and Response mais ampla, porém paga, com três níveis de assinatura (Essentials, Advantage, Premier). A migração SecureX para XDR não é automática: as configurações podem ser retomadas com ferramentas de migração Cisco, mas os dados históricos não são transferidos. Para clientes Cisco Secure Email, a integração ETD para XDR permite correlacionar os alertas de email com Secure Endpoint e Secure Firewall. É preciso provisionar um orçamento específico XDR além das licenças Email existentes.

Cisco Secure Email é compatível com o GDPR?

Sim. Cisco Secure Email suporta as certificações usuais (SOC 2, ISO 27001, FedRAMP Moderate para agências federais dos EUA) e oferece opções de residência de dados por região. O Cloud Gateway dispõe de datacenters europeus para residência na Europa, e opções de soberania europeia existem para clientes sujeitos a restrições regulatórias estritas. Para conformidade GDPR, verifique com precisão com seu Account Manager Cisco o local de armazenamento das quarentenas, logs e arquivos. Organizações dos setores financeiro, de saúde e de serviço público devem validar esses pontos em contrato.

📖 Glossário

-

CES (Cisco Secure Email Cloud Gateway, antigo Cloud Email Security): oferta SaaS principal da Cisco Secure Email em 2026. Operada em datacenters Cisco por região (NA, EU, APJ), com redirecionamento MX para

iphmx.com. É a opção padrão para todo novo deployment e o fio condutor deste artigo. -

ESA (Email Security Appliance, agora Cisco Secure Email Gateway): opção histórica on-premise, appliance físico ou virtual herdeiro dos Ironport C-Series. Pertinente apenas para casos de soberania estrita, air-gap ou amortização de um parque instalado. A Cisco orienta os novos clientes para o CES.

-

ETD (Email Threat Defense): complemento API pós-entrega da Cisco no Microsoft 365, via Microsoft Graph API. Funciona sem modificar MX e apoia-se na threat intelligence Talos. Frequentemente empilhado sobre CES ou Microsoft Defender.

-

Ironport: empresa fundada em 2000 em San Bruno (Califórnia), pioneira dos appliances antispam. Comprada pela Cisco em 4 de janeiro de 2007 por 830 milhões de dólares. A marca foi retirada progressivamente até a virada de pricelist em 26 de novembro de 2012. Sua herança continua visível no nome de domínio

iphmx.com(Ironport Hosted MX) usado pelo CES. -

AsyncOS: sistema operacional proprietário herdado da Ironport, comum ao CES (operado pela Cisco em datacenters) e aos appliances ESA (operados pelo cliente). Arquitetura assíncrona concebida para tratar volumes SMTP massivos.

-

Talos Intelligence Group: organização de threat intelligence da Cisco, mais de 500 contribuidores ampliados. Analisa 600 bilhões de emails por dia e alimenta todos os produtos Cisco Secure.

-

SecureX: plataforma de orquestração de segurança da Cisco lançada em 2020, End of Life em 31 de julho de 2024. Substituída pelo Cisco XDR.

-

Cisco XDR: plataforma Extended Detection and Response lançada em 2023, substitui o SecureX. Três níveis de assinatura (Essentials, Advantage, Premier) com custo adicional às licenças Cisco Secure Email.

-

CASE (Context Adaptive Scanning Engine): motor antispam histórico da Ironport, integrado ao AsyncOS. Combina assinaturas, heurísticas e análise contextual.

-

AMP (Advanced Malware Protection): módulo de sandboxing Cisco, compartilha a threat intelligence com Cisco Secure Endpoint para correlação EDR-email.

-

spf.iphmx.com: include SPF padrão do Cisco Secure Email Cloud Gateway. Resolve para os blocos IP operados pela Cisco para a retransmissão de saída. Variantes regionais possíveis conforme a alocação (

spf.eu.iphmx.com). -

UAT-9686: ator de ameaça identificado pela Cisco Talos como origem da campanha de exploração ativa da CVE-2025-20393. Atribuição de confiança moderada à China.