Sicurezza email: 4 strumenti gestiti gratuiti per proteggere i tuoi domini

Di CaptainDNS

Pubblicato il 13 marzo 2026

- 4 strumenti gestiti 100 % gratuiti: hosting MTA-STS, hosting BIMI, monitoraggio TLS-RPT, monitoraggio DMARC

- Zero infrastruttura da gestire: DNS + dashboard bastano

- Verifica del dominio condivisa: un solo record TXT per tutti i servizi

- Conformità ai requisiti Google/Yahoo (DMARC obbligatorio da feb. 2024)

- Configurazione in 3 passaggi, meno di 5 minuti per strumento

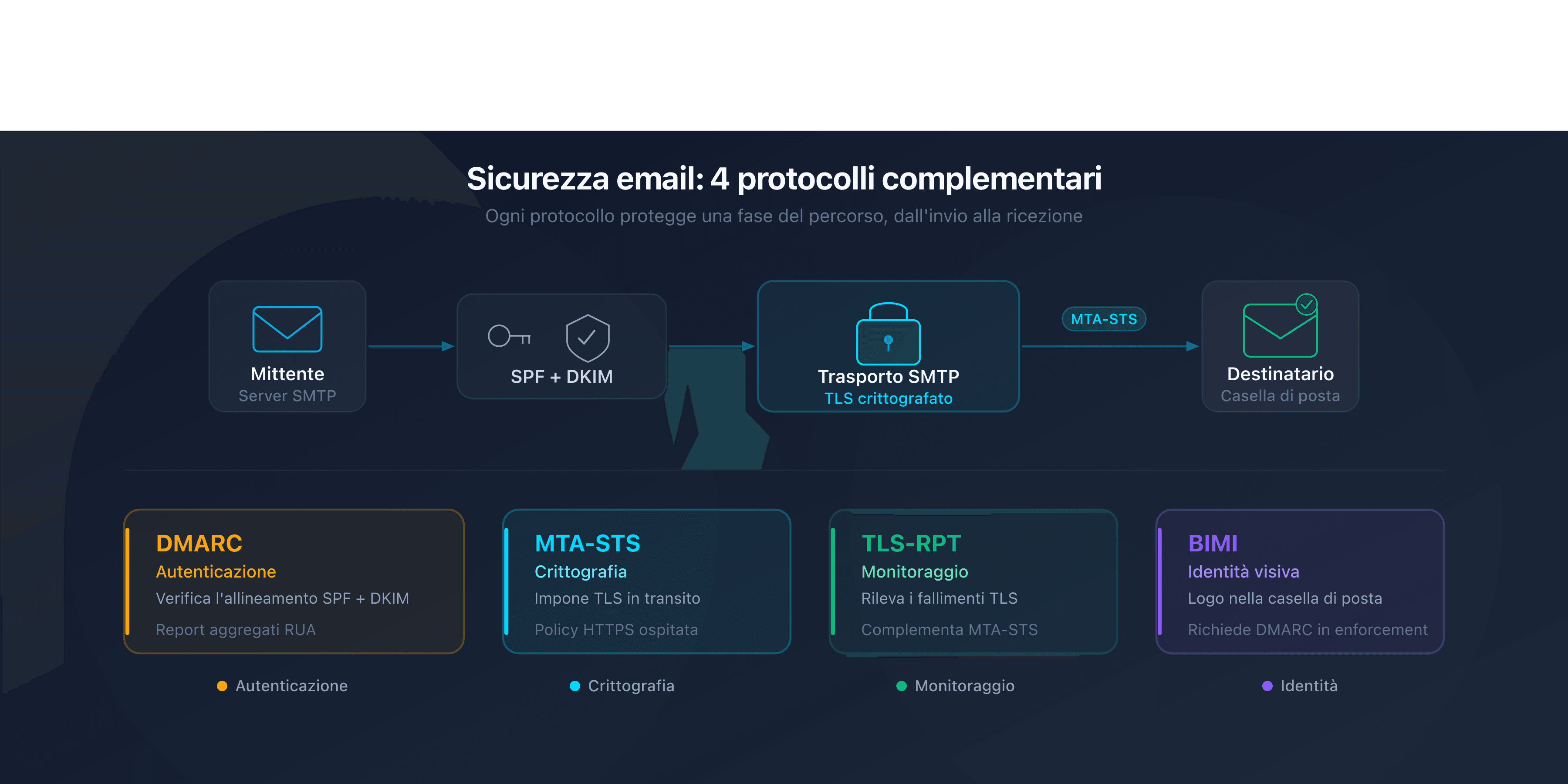

Proteggere le email di un dominio non si limita a pubblicare un record SPF. Per una protezione completa, devi anche forzare la crittografia SMTP (MTA-STS), monitorare i fallimenti TLS invisibili (TLS-RPT), analizzare i report di autenticazione (DMARC) e mostrare la tua identità visiva (BIMI). Quattro protocolli, quattro esigenze infrastrutturali distinte.

Il problema: ogni protocollo richiede il proprio server HTTPS, il proprio indirizzo di raccolta o la propria pipeline di analisi. Per una PMI o un sysadmin che gestisce più domini, il costo in tempo e infrastruttura si accumula rapidamente.

CaptainDNS si occupa di questa infrastruttura. Configuri qualche record DNS, noi ospitiamo i file, raccogliamo i report e mostriamo i risultati in un dashboard unificato. Il tutto gratuitamente, perché la sicurezza email non dovrebbe dipendere da un budget server.

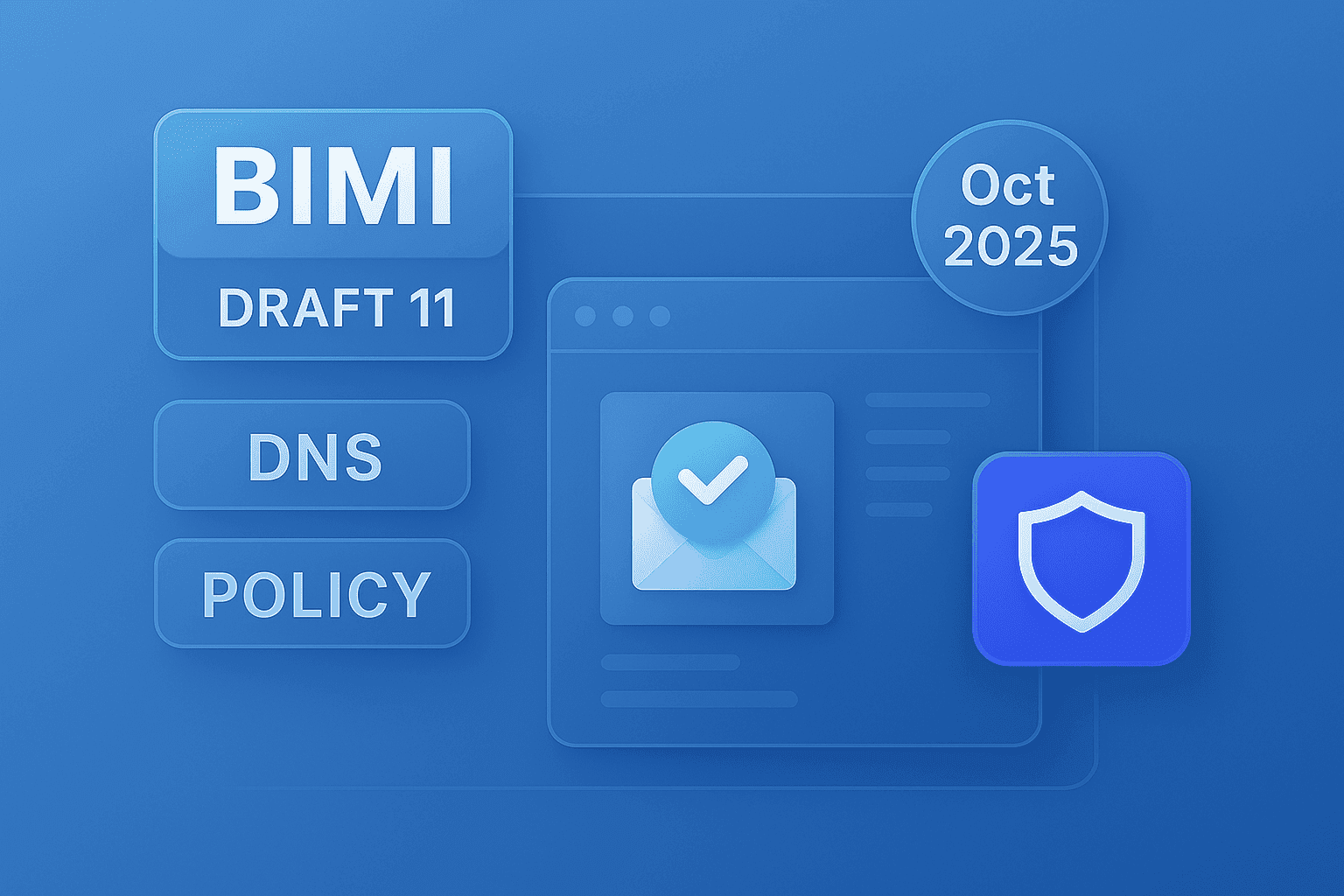

Perché questi 4 protocolli sono complementari?

SPF, DKIM e DMARC autenticano il mittente. Rispondono alla domanda: "Questo server ha il diritto di inviare a nome di questo dominio?" Ma l'autenticazione da sola non basta.

MTA-STS forza la crittografia TLS tra server SMTP. Senza di esso, un attaccante può intercettare o degradare la connessione (attacco downgrade). TLS-RPT complementa MTA-STS segnalando i fallimenti TLS che nessuno vede: email rifiutate silenziosamente dal server destinatario.

BIMI aggiunge il livello di fiducia visiva. Mostra il tuo logo nella casella di posta, ma richiede un DMARC in enforcement (p=quarantine o p=reject).

Ogni protocollo colma una lacuna che gli altri non coprono:

- DMARC senza MTA-STS = autenticazione senza crittografia garantita

- MTA-STS senza TLS-RPT = crittografia forzata ma nessuna visibilità sui fallimenti

- BIMI senza DMARC in enforcement = impossibile da attivare

- TLS-RPT senza MTA-STS = report senza policy da applicare

I quattro insieme formano una catena coerente: autenticazione, crittografia, monitoraggio, identità.

Hosting MTA-STS: forzare la crittografia SMTP

MTA-STS (RFC 8461) permette a un dominio di dichiarare che richiede la crittografia TLS per ricevere email. I server mittenti che supportano MTA-STS rifiutano di inviare in chiaro se la policy lo vieta.

Il deploy classico richiede un server HTTPS per ospitare il file di policy su mta-sts.captaindns.com/.well-known/mta-sts.txt, più un certificato TLS valido e rinnovato.

Cosa gestisce CaptainDNS per te:

- Hosting HTTPS del file di policy con certificato Let's Encrypt auto-rinnovato

- Rotazione automatica dell'identificativo di policy (campo

iddel record DNS) - Transizione assistita dalla modalità

testingaenforce

Aggiungi due record DNS. CaptainDNS si occupa del resto. Nessun server web da configurare.

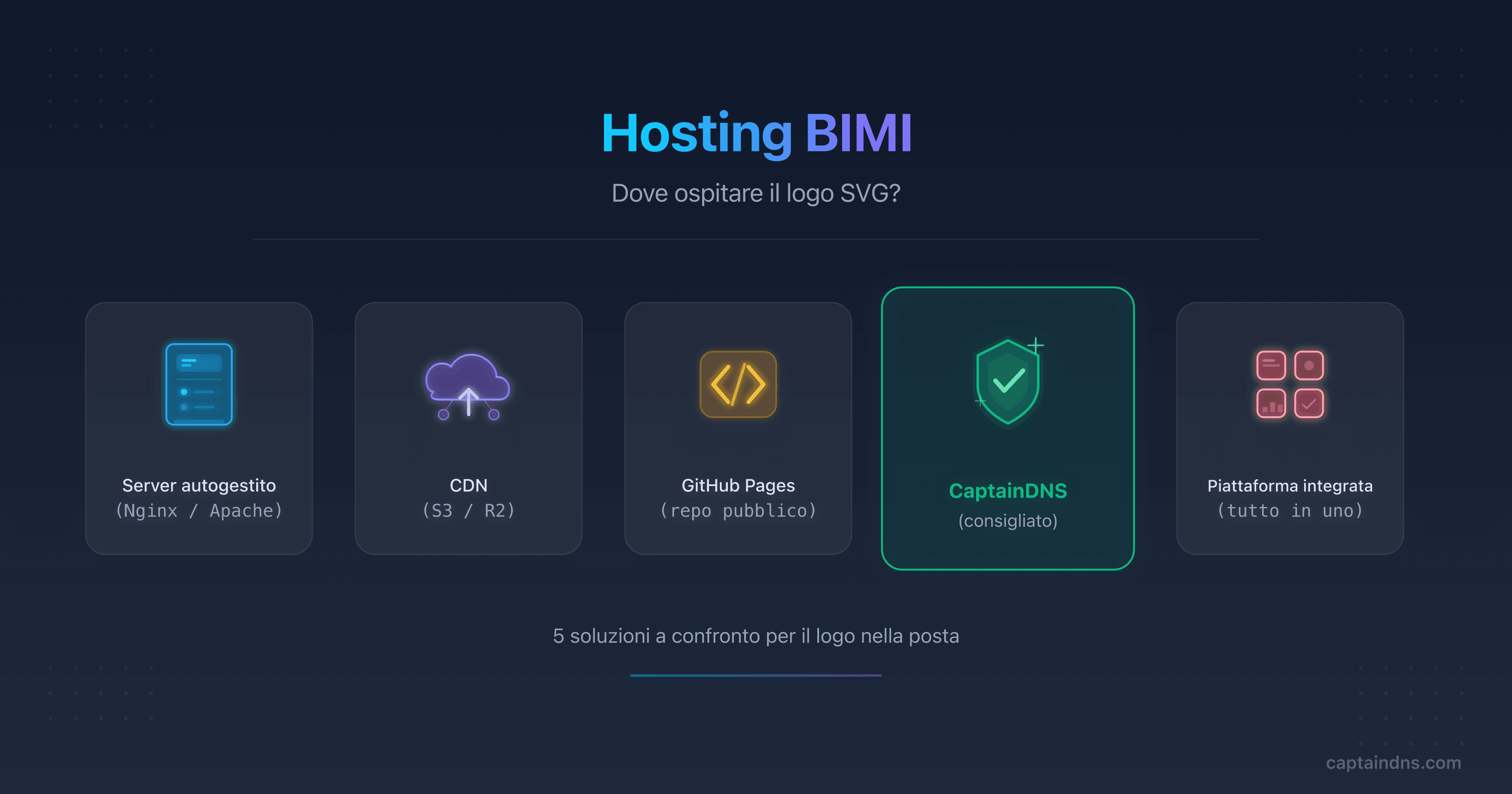

Hosting BIMI: mostrare il tuo logo nelle caselle di posta

BIMI (Brand Indicators for Message Identification) mostra il logo del tuo brand accanto alle tue email nei client di posta compatibili. Gmail, Yahoo Mail e Apple Mail lo supportano.

Ospitare un logo BIMI richiede un file SVG in formato Tiny-PS servito in HTTPS con gli header di sicurezza corretti (CSP, Content-Type). Se possiedi un certificato VMC o CMC, va anche ospitato e mantenuto accessibile.

Cosa gestisce CaptainDNS per te:

- Hosting HTTPS del logo SVG Tiny-PS con header CSP conformi

- Hosting del certificato VMC o CMC (se ne possiedi uno)

- Generazione automatica del record DNS BIMI

Prerequisito: il tuo dominio deve avere un DMARC con p=quarantine o p=reject. Il monitoraggio DMARC di CaptainDNS ti aiuta a raggiungerlo.

Monitoraggio TLS-RPT: rilevare i fallimenti TLS invisibili

TLS-RPT (RFC 8460) è un meccanismo di reporting. I server destinatari inviano report JSON che descrivono i fallimenti di negoziazione TLS riscontrati durante la ricezione di email per il tuo dominio.

Senza TLS-RPT, questi fallimenti sono invisibili. Un certificato scaduto, un MX mal configurato, un downgrade... nessun segnale risale. Delle email vengono rifiutate senza che nessuno se ne accorga.

Cosa gestisce CaptainDNS per te:

- Ricezione e archiviazione dei report TLS-RPT

- Analisi dei 9 tipi di fallimento definiti dalla RFC 8460 (certificate expired, sts-policy-invalid, ecc.)

- Dashboard con storico, trend e avvisi

TLS-RPT e MTA-STS sono progettati per funzionare insieme. I report TLS-RPT ti confermano che la tua policy MTA-STS viene rispettata, o ti avvisano quando non lo è.

Attiva il monitoraggio TLS-RPT

Monitoraggio DMARC: capire chi invia a nome del tuo dominio

Il monitoraggio DMARC raccoglie e analizza i report aggregati (RUA) inviati dai provider di posta. Questi report indicano quali server inviano email a nome del tuo dominio e se l'autenticazione SPF/DKIM riesce o fallisce.

Cosa gestisce CaptainDNS per te:

- Ricezione e parsing dei report DMARC aggregati

- Assistente intelligente che rileva il tuo record DMARC esistente e propone le modifiche necessarie

- Progressione guidata da

p=none(osservazione) ap=quarantinepoip=reject - Identificazione delle fonti di invio legittime vs. sospette

Da febbraio 2024, Google e Yahoo richiedono un record DMARC per ogni mittente. Per i mittenti che superano i 5.000 email/giorno verso Gmail, l'allineamento DMARC è obbligatorio. Il monitoraggio ti dà la visibilità necessaria per passare all'enforcement senza interrompere i tuoi flussi legittimi.

Cosa li collega: verifica condivisa e dashboard unificato

I quattro strumenti condividono un meccanismo comune di verifica del dominio. Aggiungi un solo record TXT:

_captaindns-verify.captaindns.com. 3600 IN TXT "captaindns-verify=xxxxxxxxxxxx"

Questo record prova che controlli il dominio. Una volta verificato, tutti i servizi sono attivabili senza ri-verifica.

Il dashboard unificato raggruppa lo stato di ogni protocollo per dominio:

- Stato della policy MTA-STS (testing/enforce)

- Logo BIMI attivo e conformità SVG

- Report TLS-RPT ricevuti e fallimenti rilevati

- Report DMARC aggregati e progressione della policy

Puoi gestire fino a 5 domini da un solo account. Se il tuo portafoglio è più ampio, contattaci per adattare il limite.

La sicurezza email ha valore solo se copre tutti i tuoi domini. Un singolo dominio senza DMARC o senza MTA-STS basta a creare una falla sfruttabile da un attaccante. Applicare questi protocolli a tutto il tuo portafoglio, domini attivi come domini parcheggiati, è l'unico approccio che tiene.

Da dove iniziare?

L'ordine di deploy consigliato segue le dipendenze tra protocolli:

-

Monitoraggio DMARC: è il prerequisito di tutto il resto. Hai bisogno di visibilità sui tuoi flussi prima di irrigidire qualsiasi cosa. DMARC in enforcement è anche il prerequisito di BIMI.

-

MTA-STS: una volta che DMARC è attivo, metti in sicurezza il trasporto. Inizia in modalità

testingper verificare che tutto funzioni. -

TLS-RPT: attivalo contemporaneamente a MTA-STS o subito dopo. I report TLS-RPT ti confermano che la policy MTA-STS viene applicata.

-

BIMI: ultimo passaggio. Quando DMARC è in

p=quarantineop=reject, ospita il tuo logo per beneficiare della visualizzazione nella casella di posta.

Tempo totale stimato: meno di 20 minuti per i quattro strumenti, escluso il tempo di propagazione DNS.

Inizia dal monitoraggio DMARC: è la base di tutta la catena. Attiva la raccolta dei report, identifica le tue fonti di invio, poi procedi progressivamente verso l'enforcement. Attivare il monitoraggio DMARC e accedi ai quattro strumenti in pochi minuti.

FAQ

Bisogna pagare per usare questi strumenti?

No. I quattro strumenti (hosting MTA-STS, hosting BIMI, monitoraggio TLS-RPT e monitoraggio DMARC) sono gratuiti. CaptainDNS ospita l'infrastruttura, gestisce i certificati e analizza i report senza costi.

Quanti domini posso aggiungere?

Puoi gestire fino a 5 domini da un solo account CaptainDNS. Se hai bisogno di coprire un portafoglio più ampio, contattaci per adattare il limite. La verifica condivisa tramite record TXT si applica indipendentemente a ogni dominio.

Serve un server web per ospitare una policy MTA-STS?

No. È proprio questo che l'hosting MTA-STS di CaptainDNS elimina. Aggiungi due record DNS (un CNAME per mta-sts.captaindns.com e un TXT per _mta-sts). CaptainDNS ospita il file di policy in HTTPS con un certificato Let's Encrypt auto-rinnovato.

Si può usare BIMI senza certificato VMC?

Sì. La modalità auto-dichiarata (senza certificato) mostra il tuo logo su Yahoo Mail e Fastmail. Per Gmail, è necessario un certificato CMC o VMC. CaptainDNS ospita il logo SVG e il certificato se ne possiedi uno, ma il certificato stesso resta a tuo carico.

Cos'è un report TLS-RPT?

Un report TLS-RPT è un file JSON inviato dai server di posta destinatari. Descrive i risultati della negoziazione TLS per le email indirizzate al tuo dominio: successi, fallimenti, tipi di errore. Senza monitoraggio, questi report arrivano via email e non vengono mai letti. CaptainDNS li raccoglie e li presenta in un dashboard.

Questi strumenti sono compatibili con il mio provider di posta?

Sì. MTA-STS, BIMI, TLS-RPT e DMARC sono standard aperti che funzionano tramite DNS. Sono compatibili con Microsoft 365, Google Workspace, OVHcloud, Infomaniak e qualsiasi provider che supporti la configurazione di record DNS personalizzati.