Configurare DKIM su Office 365 e Google Workspace: la guida pratica

Di CaptainDNS

Pubblicato il 5 marzo 2026

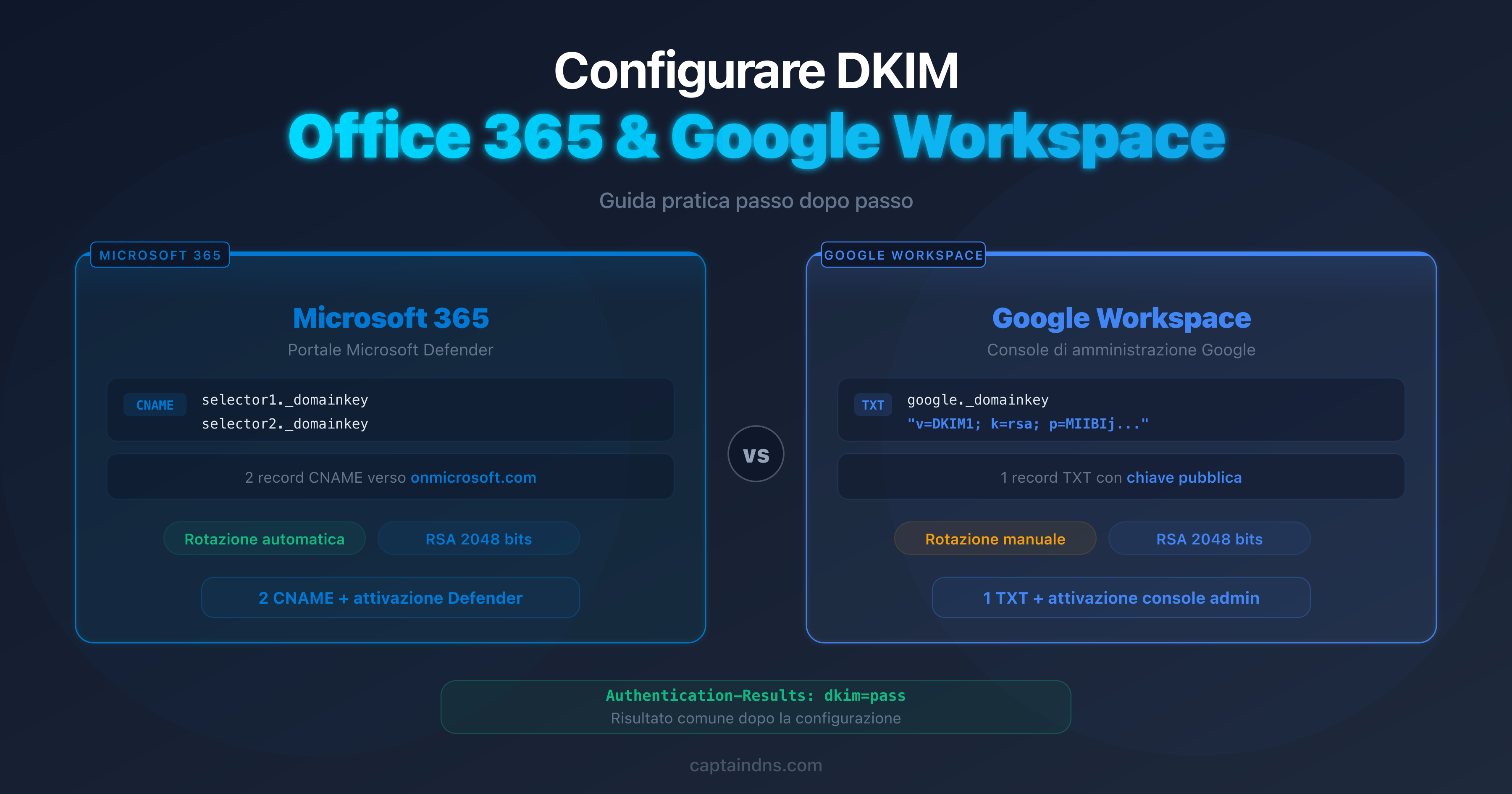

- Microsoft 365: DKIM si attiva dal portale Defender con due record CNAME per dominio

- Google Workspace: DKIM si configura dalla Console di amministrazione con un unico record TXT

- Entrambe le piattaforme utilizzano RSA 2048 bit per impostazione predefinita, sufficiente per un'autenticazione solida

- La propagazione DNS richiede tra 15 minuti e 48 ore a seconda del provider DNS

- DKIM da solo non basta: combinalo con SPF e DMARC per un'autenticazione completa

La tua azienda utilizza Microsoft 365 o Google Workspace per le email. Forse hai già configurato SPF, ma i rapporti DMARC mostrano errori di autenticazione DKIM. Il problema: DKIM non è attivato per impostazione predefinita su queste piattaforme.

Da febbraio 2024, Google e Yahoo richiedono DKIM per i mittenti ad alto volume. Microsoft ha seguito a maggio 2025. Senza DKIM, le tue email rischiano di finire nella cartella spam, anche con SPF configurato correttamente.

Questa guida ti accompagna passo passo per attivare DKIM su Microsoft 365 e Google Workspace. Ogni passaggio è illustrato con i record DNS esatti da pubblicare e le verifiche da effettuare.

DKIM su Microsoft 365: configurazione completa

Prerequisiti

Prima di iniziare, verifica di avere:

- Un accesso amministratore al portale Microsoft Defender (security.microsoft.com)

- Un accesso alla zona DNS del tuo dominio

- Un dominio personalizzato aggiunto al tenant Microsoft 365

Microsoft 365 firma per impostazione predefinita le email con il dominio onmicrosoft.com. Per firmare con il tuo dominio, devi configurare DKIM manualmente.

Passaggio 1: accedere alle impostazioni DKIM

- Accedi al portale Microsoft Defender:

security.microsoft.com - Vai su Criteri e regole > Criteri per le minacce > Impostazioni di autenticazione email

- Seleziona la scheda DKIM

- Clicca sul tuo dominio personalizzato (es:

captaindns.com)

Passaggio 2: pubblicare i record CNAME

Microsoft utilizza un sistema di CNAME anziche record TXT. Devi pubblicare due CNAME nella tua zona DNS:

selector1._domainkey.captaindns.com CNAME selector1-captaindns-com._domainkey.captaindns.onmicrosoft.com

selector2._domainkey.captaindns.com CNAME selector2-captaindns-com._domainkey.captaindns.onmicrosoft.com

Il formato del CNAME di destinazione segue lo schema:

| Parametro | Valore |

|---|---|

| Selettore | selector1 e selector2 |

| Formato host | selectorN._domainkey.captaindns.com |

| Formato destinazione | selectorN-dominio-tld._domainkey.tenant.onmicrosoft.com |

| TTL | 3600 (1 ora) |

I punti nel nome del dominio vengono sostituiti da trattini nel valore CNAME di destinazione. Ad esempio, captaindns.com diventa captaindns-com.

Passaggio 3: attivare la firma DKIM

- Torna nel portale Microsoft Defender

- Nella pagina DKIM del tuo dominio, imposta l'interruttore su Attivato

- Microsoft verifica automaticamente la presenza dei CNAME

- Se i CNAME non si sono ancora propagati, viene visualizzato un messaggio di errore: attendi la propagazione e riprova

Passaggio 4: verificare il funzionamento

Invia un'email di prova dal tuo dominio Microsoft 365 a un indirizzo Gmail. Nell'email ricevuta, visualizza le intestazioni e cerca:

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=selector1

Utilizza un verificatore DKIM per confermare che il tuo record DNS sia corretto.

DKIM su Google Workspace: configurazione completa

Prerequisiti

- Un accesso super-amministratore alla Console di amministrazione Google (

admin.google.com) - Un accesso alla zona DNS del tuo dominio

Google Workspace non firma le email con il tuo dominio per impostazione predefinita. La firma utilizza il dominio Google (*.gappssmtp.com) finche non attivi DKIM manualmente.

Passaggio 1: generare la chiave DKIM

- Accedi alla Console di amministrazione:

admin.google.com - Vai su App > Google Workspace > Gmail

- Clicca su Autentica le email

- Seleziona il tuo dominio

- Clicca su Genera un nuovo record

- Scegli la lunghezza della chiave: 2048 bit (consigliato)

- Mantieni il selettore predefinito

googleoppure scegli un selettore personalizzato

Passaggio 2: pubblicare il record TXT

Google genera un record TXT che devi pubblicare nella tua zona DNS:

google._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOC..."

| Parametro | Valore |

|---|---|

| Host | google._domainkey (o selettore._domainkey) |

| Tipo | TXT |

| Valore | Chiave pubblica fornita da Google |

| TTL | 3600 (1 ora) |

Attenzione: alcuni provider DNS limitano la dimensione dei record TXT a 255 caratteri. Se la chiave RSA 2048 viene troncata, suddividila in piu stringhe tra virgolette.

Passaggio 3: attivare la firma DKIM

- Torna nella Console di amministrazione Google

- Nella pagina di autenticazione email, clicca su Avvia autenticazione

- Google verifica la presenza del record DNS

- Lo stato passa a Autenticazione email attivata

La firma DKIM è attiva immediatamente. Tutte le email inviate da Gmail porteranno la firma con il tuo dominio.

Passaggio 4: verificare il funzionamento

Invia un'email di prova dal tuo account Google Workspace a un indirizzo esterno. Verifica le intestazioni:

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=google

Confronto Microsoft 365 vs Google Workspace

| Criterio | Microsoft 365 | Google Workspace |

|---|---|---|

| Tipo di record DNS | 2 CNAME | 1 TXT |

| Selettore predefinito | selector1, selector2 | google |

| Lunghezza della chiave | 2048 bit (fissa) | 1024 o 2048 bit (a scelta) |

| Rotazione automatica | Si (tramite i due selettori) | No (manuale) |

| Tempo di attivazione | Dopo propagazione CNAME | Immediato dopo propagazione TXT |

| Interfaccia di configurazione | Microsoft Defender | Console di amministrazione |

Microsoft 365 utilizza due selettori per facilitare la rotazione automatica delle chiavi. Quando Microsoft rinnova la chiave, passa dal selector1 al selector2 senza alcun intervento da parte tua.

Google Workspace richiede una rotazione manuale: devi generare una nuova chiave, aggiornare il record DNS e poi attivare la nuova chiave nella console.

Risoluzione degli errori comuni

Microsoft 365

| Errore | Causa | Soluzione |

|---|---|---|

| CNAME non trovato | CNAME non ancora propagato o digitato male | Verificare l'ortografia e attendere 24-48 h |

dkim=fail nelle intestazioni | DKIM disattivato nel portale | Attivare l'interruttore in Defender |

Firma con onmicrosoft.com | DKIM personalizzato non configurato | Pubblicare i CNAME e attivare DKIM |

| Errore durante l'attivazione | DNS non propagato | Attendere e riprovare dopo 1-4 h |

Google Workspace

| Errore | Causa | Soluzione |

|---|---|---|

| Record TXT non trovato | DNS non ancora propagato | Attendere da 15 min a 48 h |

| Chiave pubblica troncata | Limite 255 caratteri del provider | Suddividere in piu stringhe tra virgolette |

dkim=fail nonostante l'attivazione | Vecchio record in conflitto | Eliminare i vecchi record DKIM |

Firma con gappssmtp.com | DKIM non attivato per il dominio | Cliccare su Avvia autenticazione |

Verifica universale

Qualunque sia la piattaforma, utilizza uno strumento di scoperta dei selettori DKIM per identificare tutti i selettori attivi sul tuo dominio e verificare che le chiavi pubbliche siano pubblicate correttamente.

Integrazione con SPF e DMARC

DKIM è un pilastro dell'autenticazione email, ma funziona in trio con SPF e DMARC.

SPF per Microsoft 365

captaindns.com IN TXT "v=spf1 include:spf.protection.outlook.com ~all"

SPF per Google Workspace

captaindns.com IN TXT "v=spf1 include:_spf.google.com ~all"

DMARC per entrambe le piattaforme

Una volta configurati SPF e DKIM, pubblica un record DMARC:

_dmarc.captaindns.com IN TXT "v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; adkim=r; aspf=r"

Inizia con p=none per monitorare, poi passa progressivamente a p=quarantine e p=reject una volta che i rapporti confermano che tutto funziona.

Piano d'azione consigliato

- Identificare la piattaforma: Microsoft 365, Google Workspace o entrambe

- Verificare lo stato attuale: utilizza un verificatore DKIM per vedere se DKIM è già configurato

- Pubblicare i record DNS: CNAME per Microsoft 365, TXT per Google Workspace

- Attivare DKIM nella console di amministrazione della piattaforma

- Inviare un'email di prova e verificare

dkim=passnelle intestazioni - Configurare DMARC se non è già stato fatto

- Pianificare la rotazione: trimestrale per Google Workspace (automatica per Microsoft 365)

FAQ

Come attivare DKIM in Microsoft 365?

Nel portale Microsoft Defender (security.microsoft.com), vai su Criteri e regole, Criteri per le minacce, Impostazioni di autenticazione email, poi scheda DKIM. Pubblica i due record CNAME nella tua zona DNS, poi attiva l'interruttore per il tuo dominio.

Come configurare DKIM in Google Workspace?

Nella Console di amministrazione (admin.google.com), vai su App, Google Workspace, Gmail, poi Autentica le email. Genera un record DKIM con una chiave da 2048 bit, pubblica il record TXT nella tua zona DNS, poi clicca su Avvia autenticazione.

Qual è la differenza tra Microsoft 365 e Office 365 per DKIM?

Microsoft 365 è il nuovo nome di Office 365. La procedura di configurazione DKIM è identica. I record CNAME utilizzano il formato selectorN-dominio-tld._domainkey.tenant.onmicrosoft.com qualunque sia la versione del tuo abbonamento.

Come verificare che DKIM funzioni dopo la configurazione?

Invia un'email di prova a un indirizzo Gmail o Outlook. Visualizza le intestazioni del messaggio ricevuto e cerca dkim=pass nel campo Authentication-Results. Puoi anche utilizzare un verificatore DKIM online per analizzare il record DNS direttamente.

È necessario configurare DKIM se utilizzo già SPF?

Si. SPF e DKIM sono complementari. SPF verifica che il server di invio sia autorizzato, DKIM verifica che il contenuto non sia stato alterato. Per una politica DMARC efficace, entrambi devono essere configurati. Google e Yahoo richiedono DKIM oltre a SPF dal 2024.

Quanto tempo richiede la propagazione DKIM?

La propagazione DNS varia da 15 minuti a 48 ore a seconda del provider DNS e del valore TTL dei record. In pratica, la maggior parte dei provider propaga in meno di 4 ore. Puoi verificare la propagazione con un verificatore DKIM online.

Si può usare DKIM con un dominio personalizzato su Microsoft 365?

Si, è anzi consigliato. Per impostazione predefinita, Microsoft 365 firma le email con il dominio onmicrosoft.com. Per firmare con il tuo dominio, devi pubblicare i due record CNAME e attivare DKIM nel portale Defender. È indispensabile per l'allineamento DMARC.

Google Workspace attiva DKIM per impostazione predefinita?

No. Google Workspace firma le email con un dominio Google (gappssmtp.com) per impostazione predefinita. Per firmare con il tuo dominio, devi generare una chiave DKIM nella console di amministrazione e pubblicare il record TXT nella tua zona DNS. Questo passaggio è obbligatorio per l'allineamento DMARC.

Glossario

- CNAME: record DNS (Canonical Name) che crea un alias da un nome a un altro. Microsoft 365 utilizza i CNAME per ospitare e gestire le chiavi DKIM del tuo dominio.

- TXT: record DNS di testo utilizzato per pubblicare dati di verifica come le chiavi pubbliche DKIM, le politiche SPF e DMARC.

- Selettore DKIM: identificatore testuale (es:

google,selector1) che permette di localizzare la chiave pubblica nel DNS sottoselettore._domainkey.dominio. - Microsoft Defender: portale di sicurezza di Microsoft 365 (security.microsoft.com) che centralizza la gestione DKIM, SPF e DMARC.

- Console di amministrazione Google: interfaccia di amministrazione di Google Workspace (admin.google.com) per gestire le impostazioni email tra cui DKIM.

- Propagazione DNS: tempo necessario affinche le modifiche DNS siano visibili da tutti i server su Internet, generalmente tra 15 minuti e 48 ore.

- Rotazione delle chiavi: processo di sostituzione periodica delle chiavi DKIM per limitare i rischi di compromissione. Consigliata ogni 3 mesi.

Guide DKIM correlate

- Guida completa DKIM: capire DKIM dalla A alla Z, funzionamento, configurazione e best practice

- RSA vs Ed25519 per DKIM: confronto tecnico degli algoritmi di firma DKIM, compatibilità e strategia di doppia firma