Guida completa DKIM: capire e configurare l'autenticazione email

Di CaptainDNS

Pubblicato il 5 marzo 2026

Aggiornato il 19 maggio 2026

- DKIM firma ogni email con una chiave privata; il server di ricezione verifica la firma grazie alla chiave pubblica pubblicata nel DNS

- Senza DKIM, le tue email rischiano la cartella spam: Google e Yahoo lo richiedono da febbraio 2024

- RSA 2048 bit è lo standard attuale; Ed25519 è più veloce ma non ancora universale

- DKIM da solo non basta: va combinato con SPF (autorizzazione all'invio) e DMARC (politica di allineamento)

- Rotazione delle chiavi consigliata ogni 3 mesi per limitare i rischi di compromissione

Le tue email finiscono nello spam nonostante il contenuto sia legittimo. Il problema non è necessariamente il contenuto: è l'autenticazione. I server di ricezione (Gmail, Outlook, Yahoo) verificano che ogni messaggio provenga effettivamente dal dominio mostrato nel campo From:. Senza una prova, dubitano.

DKIM (DomainKeys Identified Mail) fornisce questa prova. È un protocollo definito dalla RFC 6376 che aggiunge una firma crittografica a ogni email in uscita. Il server di ricezione verifica questa firma tramite il DNS. Se è valida, il messaggio è autenticato. Altrimenti, rischia il rifiuto o la classificazione come spam.

Questa guida ti spiega DKIM dalla A alla Z: come funziona, come configurarlo, perché è indispensabile, e come integrarlo con SPF e DMARC per un'autenticazione completa.

Come funziona DKIM?

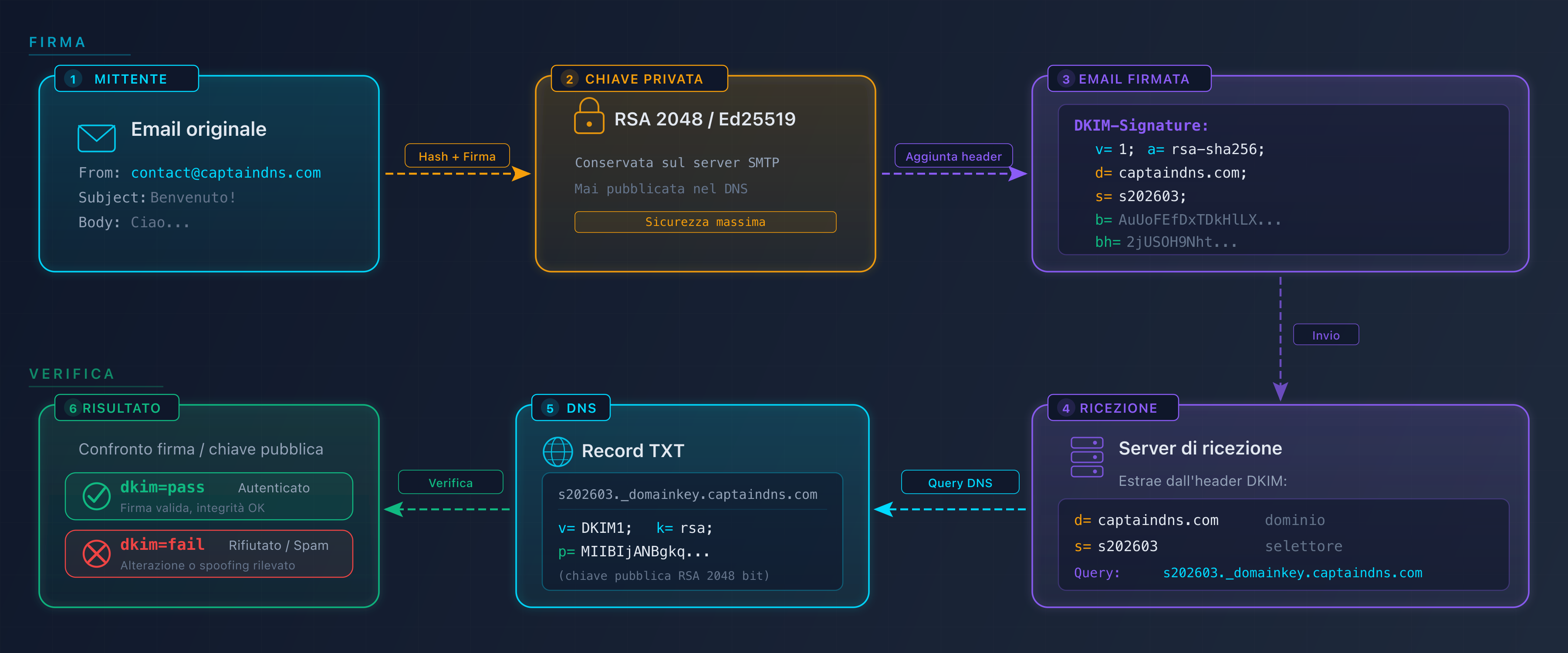

DKIM si basa sulla crittografia asimmetrica. Vengono utilizzate due chiavi:

- Chiave privata: conservata sul server di invio, firma ogni email in uscita

- Chiave pubblica: pubblicata nel DNS, permette a qualsiasi server di verificare la firma

Il ciclo di firma e verifica

Il processo si svolge in quattro fasi:

- Il mittente invia un'email da

captaindns.com - Il server di invio firma il messaggio: calcola un hash degli header e del corpo (SHA-256), poi cifra questo hash con la chiave privata. La firma viene aggiunta nell'header

DKIM-Signature - Il server di ricezione interroga il DNS: legge il selettore (

s=) e il dominio (d=) nell'header, poi recupera la chiave pubblica all'indirizzoselettore._domainkey.captaindns.com - Verifica: il server ricalcola l'hash e lo confronta con la firma decifrata. Se i due corrispondono, l'email è autenticata

Ecco un esempio di header DKIM-Signature:

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed;

d=captaindns.com; s=s202603; t=1741100000;

h=from:to:subject:date:message-id;

bh=2jUSOH9NhtVGCQWNr9BrIAPreKQjO6Sn7XIkfJVOzv8=;

b=AuUoFEfDxTDkHlLXSZEpZj79LICEps6eda7W3deTVFOk...

I tag principali di questo header:

| Tag | Ruolo | Esempio |

|---|---|---|

d= | Dominio del mittente | captaindns.com |

s= | Selettore (identificatore della chiave) | s202603 |

a= | Algoritmo di firma | rsa-sha256 |

bh= | Hash del corpo del messaggio | 2jUSOH9Nht... |

b= | Firma crittografica | AuUoFEfDxT... |

h= | Header firmati | from:to:subject:date |

Perché DKIM è indispensabile nel 2026?

Requisiti dei grandi provider

Da febbraio 2024, Google e Yahoo richiedono DKIM per i mittenti con più di 5.000 email al giorno. Microsoft ha seguito a maggio 2025. Senza DKIM:

- Le email vengono più spesso classificate come spam

- Il tasso di deliverability cala

- I report DMARC segnalano errori di autenticazione

Cosa protegge DKIM

| Minaccia | Protezione DKIM |

|---|---|

| Modifica del contenuto in transito | La firma diventa invalida se il messaggio viene alterato |

| Spoofing del dominio di invio | Combinato con DMARC, impedisce lo spoofing |

| Ripudio | Prova crittografica che il dominio ha autorizzato l'invio |

Impatto sulla reputazione

I provider di posta elettronica costruiscono un punteggio di reputazione per dominio. Ogni email autenticata tramite DKIM rafforza questo punteggio. Ogni fallimento lo degrada. Un dominio con DKIM correttamente configurato ha un tasso di inbox placement migliore rispetto a un dominio senza DKIM.

Come configurare DKIM in 4 passaggi?

Passaggio 1: generare una coppia di chiavi

Crea una coppia di chiavi RSA 2048 bit o Ed25519. Scegli un selettore descrittivo (es: s202603 per marzo 2026).

Utilizza il Generatore DKIM per creare la tua coppia di chiavi e ottenere il record DNS pronto per la pubblicazione.

Passaggio 2: pubblicare il record DNS

Aggiungi un record TXT nella tua zona DNS:

s202603._domainkey.captaindns.com IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOC..."

I tag obbligatori:

v=DKIM1: versione del protocollop=: chiave pubblica codificata in Base64

I tag opzionali utili:

k=rsaok=ed25519: algoritmo della chiavet=y: modalità test (durante il deploy iniziale)t=s: modalità strict (il dominiod=deve corrispondere esattamente alFrom:)

Passaggio 3: attivare la firma sul server di invio

La configurazione dipende dal tuo provider:

| Provider | Metodo |

|---|---|

| Google Workspace | Admin Console > App > Gmail > Autentica le email |

| Microsoft 365 | Defender > Criteri > DKIM |

| Server dedicato (Postfix) | Configurazione OpenDKIM con selettore e chiave privata |

| Servizio transazionale (SendGrid, Mailgun) | Interfaccia web, aggiunta del CNAME nel DNS |

Passaggio 4: verificare il funzionamento

Dopo la propagazione DNS (fino a 48 ore):

- Invia un'email di test

- Verifica l'header

Authentication-Resultsnell'email ricevuta: cercadkim=pass - Utilizza un verificatore DKIM per analizzare il tuo record DNS

Authentication-Results: mx.google.com;

dkim=pass header.d=captaindns.com header.s=s202603

RSA vs Ed25519: quale algoritmo scegliere?

| Criterio | RSA 2048 | Ed25519 |

|---|---|---|

| Dimensione chiave pubblica | ~392 caratteri | ~44 caratteri |

| Dimensione firma | 256 byte | 64 byte |

| Performance di verifica | Veloce | Molto veloce |

| Supporto provider | Universale | Parziale (Google, Fastmail) |

| Sicurezza | Solida (2030+) | Molto solida |

Raccomandazione: usa RSA 2048 come standard. Se la tua infrastruttura lo permette, aggiungi una seconda firma Ed25519 in parallelo. I server che non supportano Ed25519 utilizzeranno la firma RSA.

Non usare più RSA 1024 bit. Google, Microsoft e Yahoo rifiutano le chiavi inferiori a 2048 bit dal 2024.

DKIM, SPF e DMARC: il trio dell'autenticazione email

DKIM non funziona da solo. Fa parte di un ecosistema di tre protocolli complementari:

| Protocollo | Ruolo | Cosa verifica |

|---|---|---|

| SPF | Autorizzazione all'invio | L'IP del server è autorizzato a inviare per questo dominio |

| DKIM | Integrità del messaggio | Il contenuto non è stato modificato in transito |

| DMARC | Politica di allineamento | Il dominio del From: corrisponde ai domini SPF/DKIM |

Come funzionano insieme?

- SPF verifica che il server di invio sia autorizzato (tramite il record SPF del dominio)

- DKIM verifica che il messaggio non sia stato alterato (tramite la firma crittografica)

- DMARC verifica che il dominio del

From:sia allineato con almeno uno dei due (SPF o DKIM)

Perché un'email superi DMARC, è necessario che SPF o DKIM sia valido E allineato. Non è obbligatorio che entrambi siano validi contemporaneamente, ma configurare entrambi massimizza l'affidabilità.

L'allineamento DKIM con DMARC

DMARC verifica che il dominio d= della firma DKIM corrisponda al dominio del From::

- Relaxed (predefinito): un sottodominio è accettato (

d=mail.captaindns.comperFrom: contact@captaindns.com) - Strict: corrispondenza esatta richiesta (

d=captaindns.comobbligatorio perFrom: contact@captaindns.com)

Copertura DKIM per sottodominio

DKIM non firma magicamente tutti i sottodomini in un colpo solo. Ogni sottodominio attivo che invia posta deve avere il proprio record DKIM pubblicato all'indirizzo selettore._domainkey.<sottodominio>. Pubblicare la chiave solo sul dominio apex lascia i sottodomini mittenti senza firma valida, e i loro messaggi falliscono la verifica su Gmail, Outlook e Yahoo.

Perché ogni sottodominio conta

In un'organizzazione tipica, diversi sottodomini inviano da piattaforme differenti:

mail.captaindns.comparte da un server Postfix internotransactional.captaindns.compassa attraverso SendGridnews.captaindns.compassa attraverso Mailchimp

Ogni piattaforma firma i messaggi che emette con il proprio selettore (s1, mte1, k1, ecc.). Il server di ricezione legge l'header DKIM-Signature e interroga il DNS alla posizione esatta selettore._domainkey.<dominio d=>. Se la chiave non è pubblicata sul sottodominio mittente, la query DNS restituisce NXDOMAIN e la firma DKIM fallisce, anche se la chiave esiste sul dominio apex.

Dove pubblicare ciascuna chiave

Il record TXT viene sempre pubblicato sul sottodominio mittente, mai sul dominio apex per firmare al suo posto.

| Sottodominio mittente | Selettore | Record DNS |

|---|---|---|

mail.captaindns.com | s202605 | s202605._domainkey.mail.captaindns.com TXT "v=DKIM1; k=rsa; p=..." |

transactional.captaindns.com | mte1 | mte1._domainkey.transactional.captaindns.com CNAME mte1.dkim.sendgrid.net |

news.captaindns.com | k1 | k1._domainkey.news.captaindns.com CNAME k1.dkim.mcsv.net |

I fornitori transazionali (SendGrid, Mailchimp, Mailgun) chiedono spesso un CNAME invece di un TXT diretto: gestiscono la rotazione al posto tuo, ma il record resta pubblicato sul sottodominio mittente.

Interazione con DMARC e il flag t=s

L'allineamento DMARC confronta il dominio del From: con il dominio d= della firma DKIM. Due livelli:

- In allineamento relaxed (

adkim=r, valore predefinito), una firmad=mail.captaindns.comallinea unFrom: contact@captaindns.com. Qualsiasi sottodominio del dominio organizzativo funziona. - In allineamento strict (

adkim=s), solo una firmad=captaindns.comallinea unFrom: contact@captaindns.com.

Lato DKIM, il flag t=s pubblicato nella chiave vieta inoltre che la firma copra sottodomini di d=. Combinato con adkim=s, ottieni un allineamento strict applicato su entrambi i lati.

Raccomandazione: pubblica un record DKIM su ogni sottodominio mittente, anche se la tua politica DMARC resta in allineamento relaxed. Guadagni leggibilità (ogni sottodominio mostra il proprio ciclo di rotazione), sicurezza (una compromissione resta circoscritta a un singolo servizio) e flessibilità (puoi passare a adkim=s in seguito senza compromettere la deliverability).

→ Verifica ciascuno dei tuoi selettori con il DKIM Record Check.

Best practice DKIM

Dimensione della chiave

Usa almeno RSA 2048 bit. Le chiavi da 1024 bit sono considerate deboli e possono causare penalità di deliverability.

Rotazione delle chiavi

Cambia le tue chiavi DKIM ogni 3 mesi:

- Generare una nuova coppia con un nuovo selettore

- Pubblicare la nuova chiave nel DNS

- Attendere la propagazione (24-48 h)

- Passare il server di invio al nuovo selettore

- Revocare la vecchia chiave (pubblicare

p=vuoto) - Eliminare il vecchio record dopo 30 giorni

→ Per un runbook completo con timeline da G+0 a G+30, script openssl e gestione KMS, consulta la guida operativa alla rotazione delle chiavi DKIM.

Header da firmare

Firma come minimo: From, To, Subject, Date, Message-ID, MIME-Version, Content-Type. L'header From è obbligatorio per l'allineamento DMARC.

Modalità test

Usa t=y nel record DNS durante il deploy. I server di ricezione non penalizzeranno i fallimenti DKIM in modalità test. Rimuovi t=y non appena tutto funziona.

Piano d'azione consigliato

- Verificare l'esistente: analizza i tuoi selettori DKIM attuali con uno strumento di discovery

- Generare chiavi RSA 2048: crea una coppia di chiavi con un selettore con timestamp

- Pubblicare nel DNS: aggiungi il record TXT e attendi la propagazione

- Attivare la firma: configura il tuo server o provider email

- Verificare: invia un'email di test e verifica

dkim=passnegli header - Configurare DMARC: pubblica un record DMARC con

adkim=rper iniziare - Pianificare la rotazione: aggiungi un promemoria trimestrale per rinnovare le chiavi

FAQ

Cos'è DKIM?

DKIM (DomainKeys Identified Mail) è un protocollo di autenticazione email definito dalla RFC 6376. Permette al server di invio di firmare crittograficamente ogni email con una chiave privata. Il server di ricezione verifica la firma grazie alla chiave pubblica pubblicata nel DNS del dominio mittente. Se la firma è valida, l'email è autenticata.

Come funziona la firma DKIM?

Il server di invio calcola un hash SHA-256 degli header selezionati e del corpo del messaggio, poi firma questo hash con la sua chiave privata RSA o Ed25519. La firma viene aggiunta nell'header DKIM-Signature del messaggio. Il server di ricezione recupera la chiave pubblica tramite una query DNS TXT e verifica che la firma corrisponda al contenuto ricevuto.

Perché DKIM è importante per la deliverability?

Da febbraio 2024, Google e Yahoo richiedono DKIM per i mittenti con più di 5.000 email al giorno. Senza DKIM, le tue email rischiano di essere classificate come spam. DKIM rafforza anche il punteggio di reputazione del tuo dominio: ogni email autenticata migliora il tuo tasso di posizionamento in inbox.

Qual è la differenza tra DKIM, SPF e DMARC?

SPF verifica che il server di invio sia autorizzato a inviare per il dominio. DKIM verifica che il contenuto del messaggio non sia stato modificato in transito. DMARC verifica che il dominio del campo From corrisponda ai domini SPF e DKIM (allineamento). I tre protocolli sono complementari e devono essere configurati insieme.

Come configurare DKIM sul mio dominio?

Quattro passaggi: 1) Generare una coppia di chiavi RSA 2048 bit con un selettore. 2) Pubblicare la chiave pubblica nel DNS come record TXT. 3) Configurare il server di invio per firmare le email con la chiave privata. 4) Verificare che le email in uscita riportino dkim=pass negli header di autenticazione.

RSA o Ed25519: quale algoritmo DKIM scegliere?

RSA 2048 bit è lo standard attuale, supportato da tutti i provider. Ed25519 produce firme più corte ed è più veloce, ma è supportato solo da alcuni provider come Google e Fastmail. L'approccio migliore è usare RSA 2048 come base e aggiungere una seconda firma Ed25519 in parallelo.

Con quale frequenza bisogna cambiare le chiavi DKIM?

Google consiglia una rotazione trimestrale (ogni 3 mesi). La procedura consiste nel generare una nuova coppia di chiavi con un nuovo selettore, pubblicare la nuova chiave nel DNS, passare il server di invio, poi revocare la vecchia chiave svuotando il tag p= del record DNS.

DKIM è ancora utilizzato nel 2026?

DKIM non solo è ancora utilizzato, ma è diventato obbligatorio. Google, Yahoo e Microsoft richiedono DKIM per i mittenti ad alto volume. Il protocollo è mantenuto e si evolve: la RFC 8463 ha aggiunto il supporto Ed25519, e il gruppo di lavoro IETF sta lavorando su DKIMv2 per rafforzare ulteriormente la sicurezza.

Glossario

- DKIM (DomainKeys Identified Mail): protocollo di autenticazione email tramite firma crittografica, che verifica l'integrità e l'origine dei messaggi.

- Selettore: identificatore testuale (es:

s202603) che forma l'indirizzo DNS della chiave pubblica DKIM (selettore._domainkey.dominio). - Chiave pubblica: parte della coppia crittografica pubblicata nel DNS, utilizzata dai server di ricezione per verificare le firme.

- Chiave privata: parte segreta della coppia crittografica, conservata sul server di invio, utilizzata per firmare le email.

- SPF (Sender Policy Framework): protocollo che autorizza server specifici a inviare email per un dominio.

- DMARC (Domain-based Message Authentication, Reporting and Conformance): protocollo che verifica l'allineamento tra il dominio del From e i domini SPF/DKIM.

- Allineamento: corrispondenza tra il dominio del campo From e il dominio utilizzato da SPF o DKIM, verificata da DMARC.

Guide DKIM correlate

- DKIM con Office 365 e Google Workspace: configurazione passo passo di DKIM sulle due piattaforme più utilizzate

- RSA vs Ed25519 per DKIM: confronto tecnico degli algoritmi di firma DKIM, compatibilità e strategia di doppia firma

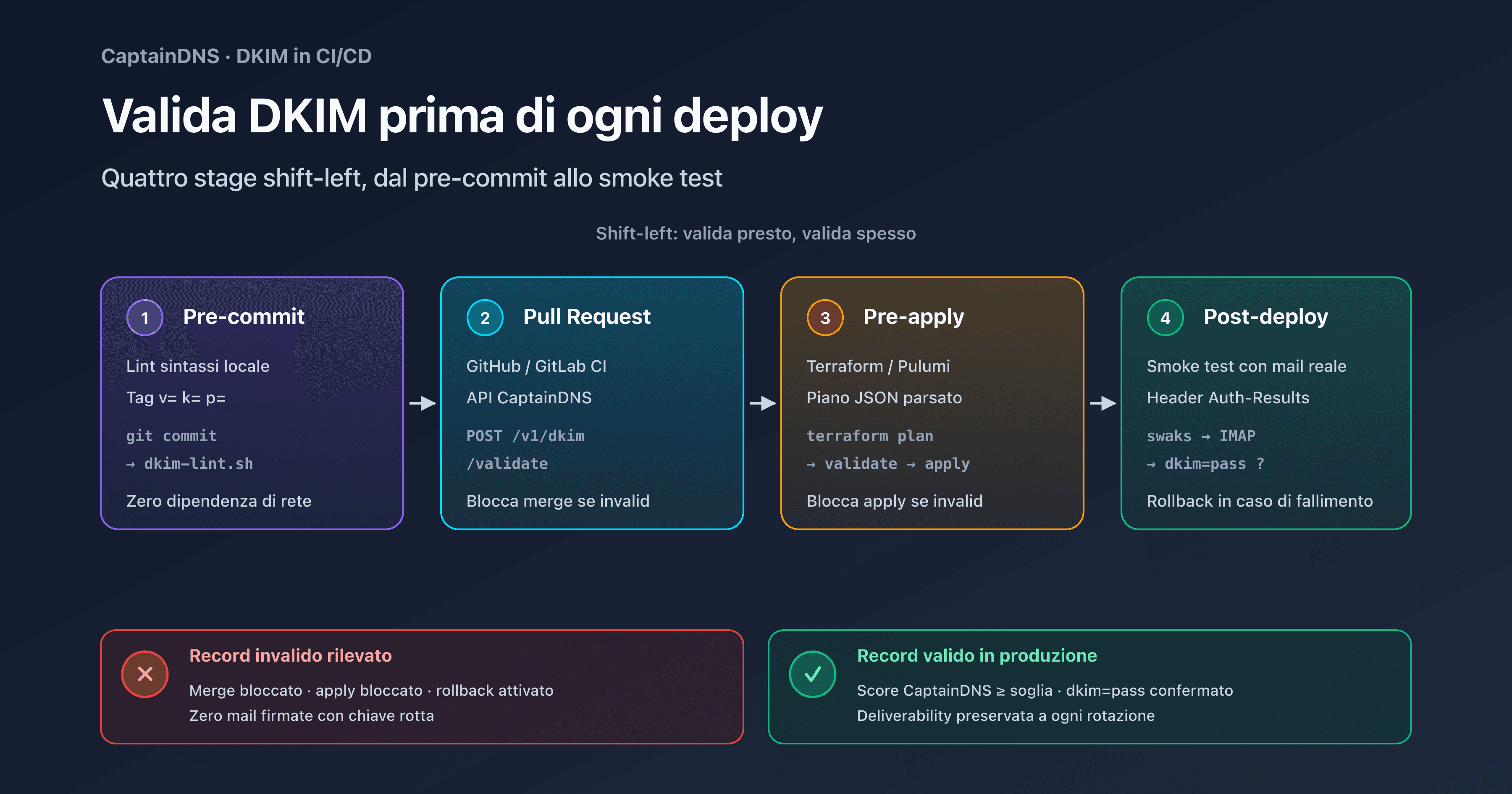

- Validare DKIM nella tua CI/CD: come bloccare un record DKIM rotto prima del merge con GitHub Actions, GitLab CI e Terraform