Mimecast Secure Email Gateway : fonctionnement, configuration DNS et alternatives

Par CaptainDNS

Publié le 2 avril 2026

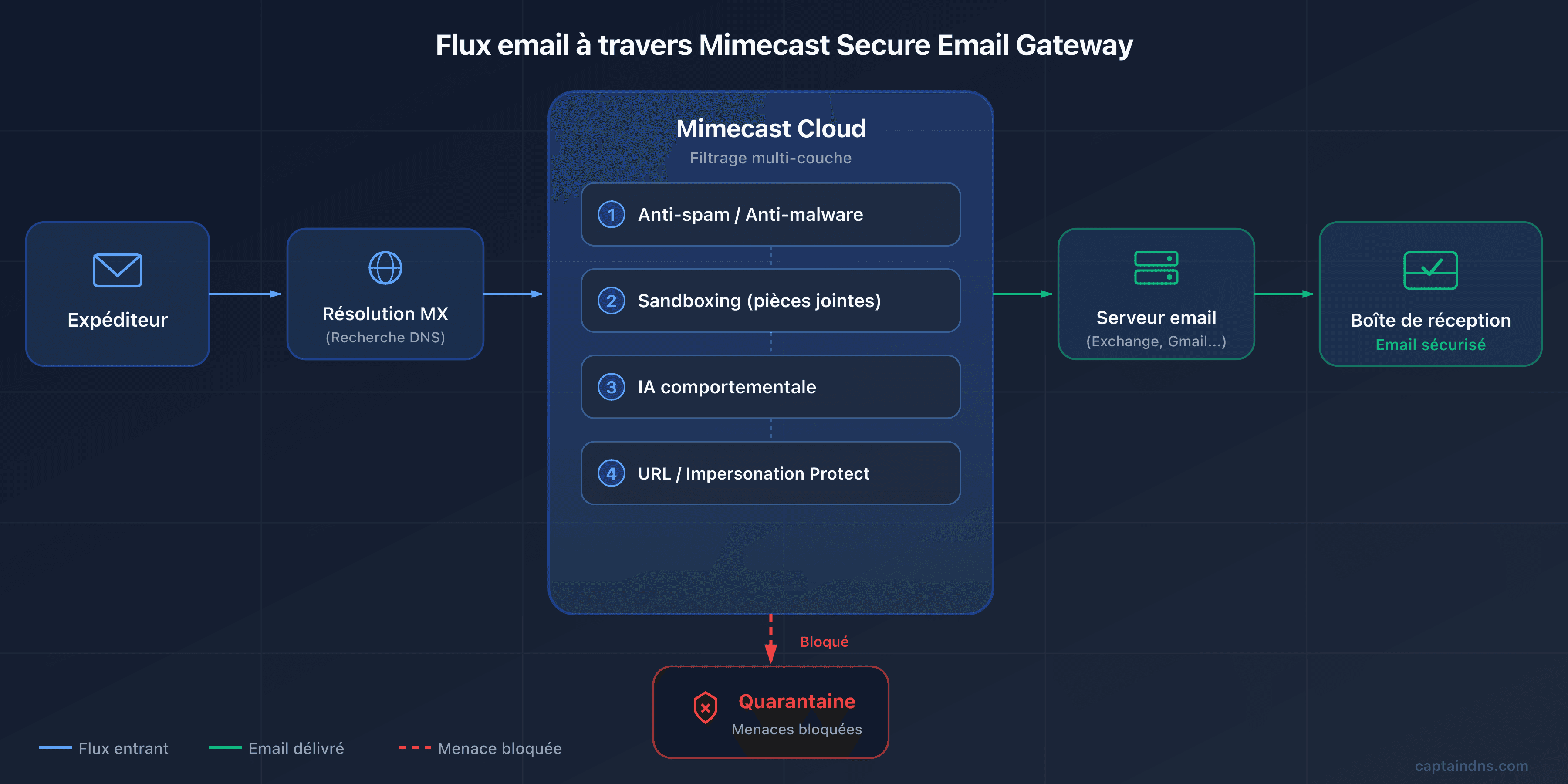

- 📧 Mimecast est un SEG cloud qui redirige vos MX pour filtrer 100 % du trafic. Chaque email est analysé avant d'atteindre les boîtes de réception.

- 🛡️ Protection multi-couche : anti-spam, sandboxing, réécriture d'URL, IA comportementale. Mimecast traite 24 000 milliards de signaux par an à travers 42 000 organisations.

- 🔧 Impact DNS majeur : modification des MX, include SPF régional (attention aux 8 lookups du global), signature DKIM via la console, alignement DMARC. Le DMARC Analyzer intégré aide à progresser vers

p=reject. - ⚠️ Limites : tarification opaque, modules avancés payants, interface admin complexe, incident supply chain 2021 (SolarWinds/NOBELIUM). Comparez avec Proofpoint, Defender et Abnormal Security.

Chaque jour, plus de 3,4 milliards d'emails d'hameçonnage sont envoyés dans le monde. La question pour votre organisation n'est pas de savoir si une attaque arrivera, mais quand elle passera les filtres. En 2026, les attaques par email sont plus sophistiquées que jamais : les campagnes de Business Email Compromise (BEC) générées par IA imitent parfaitement le style d'écriture de vos collègues, les pièces jointes malveillantes passent les antivirus traditionnels, et les liens d'hameçonnage se transforment en pages légitimes quelques minutes après la livraison du message.

Face à cette réalité, les organisations déploient des passerelles email sécurisées (Secure Email Gateways, ou SEG) pour filtrer le trafic avant qu'il n'atteigne les boîtes de réception. Parmi ces solutions, Mimecast s'est imposé comme l'un des leaders du marché, avec plus de 42 000 clients dans plus de 100 pays. Gartner l'a classé Leader dans son Magic Quadrant 2025 de la sécurité email, aux côtés de Proofpoint, Microsoft, KnowBe4, Darktrace, Check Point et Abnormal AI.

Chez CaptainDNS, nous analysons Mimecast sous l'angle qui nous est cher : l'impact sur vos enregistrements DNS et l'authentification email. Car déployer un SEG, ce n'est pas seulement cocher une case de sécurité. C'est modifier vos enregistrements MX, reconfigurer SPF, DKIM et DMARC, et comprendre les implications techniques de chaque changement. Ce guide couvre tout : architecture, configuration DNS détaillée, forces, faiblesses, incident de sécurité, comparatif, et plan d'action concret.

📌 Qu'est-ce qu'une passerelle email sécurisée et pourquoi choisir Mimecast ?

Imaginez un poste de contrôle qui inspecte chaque « colis » avant qu'il entre dans votre bâtiment. C'est exactement ce que fait un Secure Email Gateway (SEG). Ce proxy email s'intercale entre Internet et votre serveur de messagerie. Chaque message entrant (et sortant) est analysé avant d'être transmis au destinataire.

Le fonctionnement repose sur un principe simple : vos enregistrements MX (les enregistrements DNS qui indiquent où livrer les emails de votre domaine) sont redirigés vers les serveurs du SEG. Quand quelqu'un envoie un email à contact@captaindns.com, le serveur expéditeur consulte le DNS, trouve les MX pointant vers le SEG, et y envoie le message. Le SEG le scanne (anti-spam, anti-malware, anti-hameçonnage, sandboxing), puis le transfère vers votre véritable serveur email si le message est jugé propre. Si le message est malveillant, il est bloqué, mis en quarantaine, ou marqué.

Il existe deux modèles de déploiement :

- Le modèle gateway (MX) : c'est l'approche traditionnelle. Vous modifiez vos MX pour que tout le trafic passe par la passerelle. C'est ce qui a fait la réputation de Mimecast. L'avantage : le SEG voit 100 % du trafic et peut bloquer les menaces avant qu'elles touchent votre infrastructure.

- Le modèle API : déploiement via API directement dans votre plateforme email (M365, Google Workspace). Aucun changement de MX. Le scan se fait en parallèle, souvent après la livraison (post-delivery remediation). C'est le modèle des solutions dites ICES (Integrated Cloud Email Security).

En 2026, Mimecast propose désormais les deux approches. Sa nouveauté : un déploiement API complet qui utilise le même moteur de détection que la passerelle, avec en prime une détection BEC trois fois supérieure au mode gateway seul. C'est une première dans l'industrie : la parité de détection entre les deux modes de déploiement.

Vérifiez vos enregistrements email

🏢 Mimecast : l'entreprise en bref

Qui est derrière le produit, et pourquoi cela compte pour votre décision ? Mimecast a été fondé en 2003 à Londres par Peter Bauer et Neil Murray. L'idée de départ : offrir une sécurité email cloud quand la majorité des entreprises géraient encore leur messagerie on-premise. Pendant dix ans, l'entreprise s'est développée au Royaume-Uni et en Afrique du Sud avant de s'implanter aux États-Unis.

L'introduction en bourse sur le NASDAQ en 2015 (ticker MIME) a marqué un tournant, avec 77,5 millions de dollars levés. Le chiffre d'affaires a connu une croissance spectaculaire : de 141 millions (exercice fiscal 2016) à 501 millions (exercice fiscal 2021), soit une progression de plus de 250 % en cinq ans.

En mai 2022, le fonds de private equity Permira a acquis Mimecast pour 5,8 milliards de dollars, retirant l'entreprise de la cotation. Depuis, Mimecast a accéléré sa stratégie d'acquisitions :

- DMARC Analyzer (novembre 2019) : plateforme de surveillance et déploiement DMARC

- Elevate Security (janvier 2024) : scoring de risque humain et analyse comportementale

- Code42/Incydr (juillet 2024) : détection d'exfiltration de données et menaces internes

- Aware (août 2024) : sécurité des plateformes de collaboration (Slack, Teams, Zoom, WebEx)

Ces acquisitions illustrent le pivot stratégique de 2025-2026 : Mimecast se repositionne comme une plateforme de gestion du risque humain (Human Risk Management Platform), allant au-delà de la seule sécurité email.

En janvier 2024, Marc van Zadelhoff (ancien co-fondateur et dirigeant d'IBM Security, puis CEO de Devo Technology) a pris les rênes en tant que CEO. Aujourd'hui, Mimecast emploie plus de 2 000 personnes réparties dans une quinzaine de bureaux à travers le monde.

⚙️ Architecture technique : comment Mimecast filtre vos emails

Comment un email traverse-t-il six couches de détection avant d'atteindre votre boîte de réception ? Voici le détail de la chaîne d'analyse, du MX jusqu'à la livraison.

Modèle gateway : la redirection MX

Le flux email avec Mimecast en mode gateway fonctionne en cinq étapes :

- Un expéditeur envoie un email à

contact@captaindns.com - Le serveur expéditeur effectue une requête DNS MX pour

captaindns.com - Le DNS retourne les MX Mimecast (par exemple

eu-smtp-inbound-1.mimecast.com) - Le message arrive chez Mimecast, qui le soumet à sa chaîne de détection

- Si le message est approuvé, Mimecast le transfère vers votre serveur email réel (M365, Google Workspace, Exchange on-premise)

L'avantage fondamental : Mimecast voit 100 % du trafic entrant et peut bloquer les menaces avant qu'elles atteignent votre infrastructure. Votre serveur email ne reçoit que du trafic pré-filtré.

Les moteurs de détection

Mimecast empile plusieurs couches d'analyse, chacune ciblant un type de menace :

- Anti-spam et anti-malware classiques : analyse par signatures et heuristiques. C'est la première ligne de défense, qui élimine le « bruit » (spam massif, malwares connus). Rapide et efficace pour le volume.

- Multi-vector threat protection (MVTP) : analyse simultanée de l'authentification de l'expéditeur, de la réputation du domaine, des URLs présentes dans le message, et du contenu textuel. Le MVTP corrèle ces signaux pour détecter les attaques complexes qui passeraient un filtre unidimensionnel.

- Sandboxing : les pièces jointes suspectes sont exécutées dans un environnement isolé pour observer leur comportement. C'est la réponse aux menaces zero-day : même si aucune signature n'existe, un comportement malveillant (tentative de connexion sortante, modification de fichiers système, injection de code) sera détecté.

- Analyse comportementale par IA : Mimecast traite plus de 24 000 milliards de signaux par an à travers 42 000 organisations, alimentant ses modèles de détection. Cette masse permet de détecter des anomalies subtiles dans le ton, le vocabulaire, les habitudes d'envoi, et la structure des messages.

- Social graphing par ML : Mimecast apprend les habitudes de communication de chaque utilisateur (avec qui il échange, à quelle fréquence, à quelles heures, dans quel style). Un email prétendument envoyé par votre directeur financier à 3h du matin avec un ton inhabituel et une demande de virement déclenchera une alerte.

TTP : les trois piliers de la protection ciblée

La suite TTP (Targeted Threat Protection) est le cœur de la protection avancée de Mimecast. Elle se divise en trois modules :

URL Protect réécrit toutes les URLs contenues dans les emails. Chaque lien est remplacé par un lien Mimecast (domaine du type url.us.m.mimecastprotect.com). Au moment où l'utilisateur clique, Mimecast effectue un scan en temps réel de la destination. Si le site est devenu malveillant entre le moment de la livraison et le clic (technique dite du time-of-click), l'accès est bloqué. URL Protect détecte aussi le typo-squatting : un domaine qui ressemble de très près à un site légitime (par exemple g00gle.com au lieu de google.com).

Attachment Protect applique une triple couche de sécurité aux pièces jointes. Premier niveau : une analyse multi-antivirus au moment de la livraison. Deuxième niveau : une transcription sûre du document, qui permet au destinataire de consulter le contenu immédiatement dans un format inoffensif (PDF nettoyé). Troisième niveau : le sandboxing pour les fichiers inconnus ou suspects, avec notification du résultat.

Impersonation Protect analyse en temps réel les signaux d'usurpation d'identité : le nom affiché (display name), la similarité du domaine, la récence de l'adresse email (premier contact ou correspondant habituel ?), les anomalies dans les en-têtes, le champ Reply-To divergent du From, et le contenu du message lui-même. C'est la protection contre les attaques BEC où un fraudeur se fait passer pour le CEO.

Protection des emails internes

Et si la menace vient de l'intérieur ? Mimecast scanne aussi les emails internes (d'employé à employé). Objectif : bloquer les attaques par mouvement latéral, où un compte compromis propage une menace à l'intérieur de l'organisation. Les mêmes moteurs de détection s'appliquent au trafic interne.

CyberGraph 2.0 : les bandeaux d'avertissement intelligents

CyberGraph est un module complémentaire qui construit un graphe d'identité des relations entre expéditeurs et destinataires au sein de votre organisation. En analysant les patterns de communication habituels, il détecte les anomalies et insère des bandeaux colorés dynamiques directement dans les emails suspects :

- Info (bleu) : « This message needs your attention » (premier contact, adresse personnelle)

- Warning (amber) : « This message could be suspicious » (nom similaire à un collaborateur, adresse non vérifiable)

- Critical (rouge clair) : « This message is suspicious » (domaine créé récemment, plusieurs signaux d'alerte combinés)

- Dangerous (rouge foncé) : « This message is dangerous » (expéditeur signalé comme dangereux, menace confirmée)

La particularité de CyberGraph : les bandeaux sont dynamiques. Si un email initialement classé orange est ensuite signalé comme hameçonnage par un utilisateur, le bandeau peut être mis à jour en rouge dans toutes les boîtes de réception ayant reçu le message, même après livraison.

Le modèle API (nouveau 2026)

Le modèle API représente l'évolution majeure de 2026. Mimecast propose désormais un déploiement complet via API avec Microsoft 365, sans aucune modification des enregistrements MX. Le moteur de détection est identique à celui du mode gateway.

Les avantages du mode API :

- Déploiement en quelques minutes (pas de changement DNS)

- Trois fois plus de détections BEC et d'hameçonnage par vol d'identifiants par rapport au mode gateway seul, grâce à l'accès aux métadonnées internes de M365

- Remédiation post-livraison : suppression automatique d'un email malveillant déjà livré si la menace est identifiée après coup

- Parité de détection avec le mode gateway, une première dans l'industrie

Ce modèle est particulièrement adapté aux organisations qui ne souhaitent pas modifier leur flux MX ou qui utilisent déjà des règles de transport complexes dans M365.

En parallèle, Mimecast a dévoilé les agents IA Mihra. L'agent d'investigation synthétise les événements de sécurité, résume les conclusions et recommande des actions. Temps de réponse revendiqué : 7 fois plus rapide. L'agent Spotlight analyse les données collaboratives. Le Mihra MCP Gateway connecte les workflows d'investigation à des plateformes IA externes via le protocole MCP. Les messages signalés par les utilisateurs sont traités 78 % plus rapidement grâce à l'identification automatique des campagnes d'hameçonnage.

🔧 Configuration DNS complète pour Mimecast

Une erreur dans un enregistrement MX ou SPF, et vos emails disparaissent dans le vide. Déployer Mimecast modifie MX, SPF, DKIM et DMARC en profondeur. Voici chaque étape, avec les pièges à éviter.

Enregistrements MX

Les enregistrements MX doivent pointer vers les serveurs Mimecast de votre région. Voici les valeurs par zone géographique :

| Région | MX primaire | MX secondaire | Priorité |

|---|---|---|---|

| Europe (EU) | eu-smtp-inbound-1.mimecast.com | eu-smtp-inbound-2.mimecast.com | 10 (même) |

| États-Unis (US) | us-smtp-inbound-1.mimecast.com | us-smtp-inbound-2.mimecast.com | 10 (même) |

| Australie (AU) | au-smtp-inbound-1.mimecast.com | au-smtp-inbound-2.mimecast.com | 10 (même) |

D'autres régions (Allemagne, Afrique du Sud, Canada) disposent aussi de MX dédiés. Consultez la documentation Mimecast pour les hostnames exacts de votre zone.

Quelques règles importantes :

- Les deux MX doivent avoir la même priorité (10) pour assurer un équilibrage de charge (round-robin)

- Supprimez tous les anciens enregistrements MX de votre domaine. Si vous laissez un MX pointant vers votre serveur Exchange ou Google, les expéditeurs pourront contourner Mimecast et livrer directement

- Vérifiez vos MX après la migration avec la commande suivante :

dig MX captaindns.com +short

Résultat attendu :

10 eu-smtp-inbound-1.mimecast.com.

10 eu-smtp-inbound-2.mimecast.com.

Si d'autres MX apparaissent, supprimez-les immédiatement.

Configuration SPF

C'est le piège le plus courant lors d'un déploiement Mimecast. SPF (Sender Policy Framework) identifie les serveurs autorisés à envoyer des emails pour votre domaine. Quand Mimecast relaye vos emails sortants, ses serveurs doivent figurer dans votre enregistrement SPF.

Mimecast propose un include global : include:_netblocks.mimecast.com. Le problème ? Cet include déclenche 8 lookups DNS à lui seul (il contient des sous-includes régionaux). Or la spécification SPF impose une limite de 10 lookups au total. Si vous avez déjà Google Workspace, un outil marketing, et un service transactionnel dans votre SPF, ces huit lookups supplémentaires vous font dépasser la limite et génèrent un PermError.

La solution : utilisez l'include régional correspondant à votre zone Mimecast, qui ne consomme qu'un seul lookup :

| Région | Include SPF |

|---|---|

| États-Unis (US) | include:us._netblocks.mimecast.com |

| Europe (EU) | include:eu._netblocks.mimecast.com |

| Allemagne (DE) | include:de._netblocks.mimecast.com |

| Australie (AU) | include:au._netblocks.mimecast.com |

| Afrique du Sud (ZA) | include:za._netblocks.mimecast.com |

| Canada (CA) | include:ca._netblocks.mimecast.com |

Exemple d'un enregistrement SPF optimisé pour un client européen utilisant Mimecast et Google Workspace :

v=spf1 include:eu._netblocks.mimecast.com include:_spf.google.com ~all

Cet enregistrement ne consomme que 2 lookups directs (plus les sous-lookups de Google), bien en dessous de la limite.

~all ou -all ? Avec une politique DMARC p=reject en place, ~all (softfail) est suffisant : c'est DMARC qui dicte le rejet des messages non authentifiés. Sans DMARC ou avec p=none, préférez -all (hardfail) pour une protection plus stricte au niveau SPF lui-même.

Vérifiez votre enregistrement SPF avec le vérificateur SPF CaptainDNS pour vous assurer que le nombre total de lookups reste sous la barre des 10.

Configuration DKIM

DKIM (DomainKeys Identified Mail) signe cryptographiquement chaque email sortant, permettant au destinataire de vérifier que le message n'a pas été altéré et qu'il provient bien de votre domaine.

La configuration DKIM avec Mimecast se fait en trois étapes :

- Créer une définition de signature dans la console Mimecast : spécifiez votre domaine, choisissez un sélecteur (par exemple

mimecast20260402), et sélectionnez la longueur de clé (1024 ou 2048 bits ; préférez 2048 bits pour une sécurité optimale) - Récupérer la clé publique générée par Mimecast et la publier dans votre DNS sous forme d'enregistrement TXT à l'emplacement

selector._domainkey.captaindns.com - Activer la signature dans la console une fois l'enregistrement DNS propagé

Vérification de la publication :

dig TXT mimecast20260402._domainkey.captaindns.com +short

Le résultat doit contenir la clé publique au format v=DKIM1; k=rsa; p=MIGfMA0GCS....

Utilisez le vérificateur DKIM CaptainDNS pour valider la syntaxe et la longueur de votre clé.

Rotation des clés DKIM : pensez à renouveler vos clés régulièrement. Pour une clé de 1024 bits, une rotation tous les 6 à 12 mois est recommandée ; pour une clé de 2048 bits, une rotation annuelle suffit. Mimecast ne force pas la rotation automatique : c'est à l'administrateur de créer une nouvelle définition de signature, de publier la nouvelle clé, puis de désactiver l'ancienne.

Alignement DMARC

DMARC (Domain-based Message Authentication, Reporting and Conformance) vérifie que le domaine visible dans le champ From de l'email correspond au domaine authentifié par SPF ou DKIM. C'est la pièce finale du puzzle d'authentification.

Avec Mimecast, l'alignement fonctionne ainsi :

- Alignement SPF : Mimecast utilise votre domaine comme Return-Path lors de l'envoi sortant, ce qui permet l'alignement SPF avec le From. Vérifiez que c'est bien le cas dans votre configuration.

- Alignement DKIM : la signature DKIM configurée dans la console signe avec votre domaine (le champ

d=de l'en-tête DKIM correspond à votre domaine From). L'alignement est donc naturel.

La progression recommandée pour DMARC :

- p=none (surveillance) : vous recevez les rapports sans affecter la livraison. Durée recommandée : 2 à 4 semaines.

- p=quarantine : les emails non authentifiés sont envoyés en spam. Durée : 2 à 4 semaines.

- p=reject : les emails non authentifiés sont rejetés. C'est la politique cible.

Le DMARC Analyzer intégré (issu de l'acquisition de 2019) simplifie cette progression en visualisant les rapports, en identifiant les sources d'envoi légitimes non encore authentifiées, et en alertant avant chaque montée de politique.

Exemple d'enregistrement DMARC initial :

v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; ruf=mailto:dmarc-forensic@captaindns.com; fo=1;

Validez votre enregistrement avec le vérificateur DMARC CaptainDNS.

ARC : préserver l'authentification malgré le filtrage

Quand Mimecast traite un email entrant, il désassemble le message pour inspecter le contenu, réécrire les URLs et insérer des bandeaux d'avertissement. Ce processus casse la signature DKIM originale de l'expéditeur (le body hash ne correspond plus). Sans mécanisme de compensation, le serveur destinataire verrait un échec DKIM et potentiellement un échec DMARC.

C'est là qu'intervient ARC (Authenticated Received Chain). Mimecast signe chaque message traité avec un sceau ARC via le domaine dkim.mimecast.com, préservant les résultats d'authentification originaux (SPF, DKIM, DMARC) vérifiés à la réception. Le serveur destinataire peut alors faire confiance à ces résultats malgré les modifications apportées au message.

Depuis mars 2024, Mimecast est automatiquement configuré comme Trusted ARC Sealer dans les tenants Microsoft 365 de ses clients. Pour une configuration manuelle : dans Microsoft Defender, accédez à Email & Collaboration, Policies & Rules, Email Authentication Settings, ARC, puis ajoutez dkim.mimecast.com.

Point important : si vous quittez Mimecast, pensez à retirer dkim.mimecast.com de la liste des ARC sealers de confiance dans votre tenant M365.

🛡️ Au-delà de la sécurité email : l'écosystème Mimecast

Filtrer les emails ne suffit plus. Les attaques transitent aussi par Slack, Teams, SharePoint et les transferts de fichiers. Mimecast a étendu son écosystème pour couvrir ces vecteurs.

DMARC Analyzer (acquis en 2019)

L'acquisition de DMARC Analyzer a ajouté une brique clé à l'offre Mimecast. L'outil propose un assistant de configuration, des rapports forensiques détaillés, une surveillance active des politiques DMARC, et une progression guidée vers p=reject.

Concrètement, DMARC Analyzer agrège les rapports RUA/RUF, les visualise dans un tableau de bord lisible, et identifie les sources qui échouent à l'authentification. Indispensable si vous envoyez des emails depuis plusieurs plateformes (marketing, transactionnel, CRM, tickets). Toutes doivent être authentifiées avant de passer en politique stricte.

En comparaison, Valimail offre une automatisation plus poussée (publication SPF automatique), dmarcian propose des rapports plus détaillés (l'entreprise a été fondée par l'un des auteurs de la spécification DMARC), et EasyDMARC se distingue par un tarif plus accessible.

Archivage email

Mimecast propose un archivage email avec une rétention configurable de 1 jour à 99 ans. Chaque email est stocké en triple exemplaire dans des centres de données géographiquement dispersés. Chaque copie est inaltérable : le contenu original, les métadonnées, et l'historique des modifications de politique sont préservés.

La recherche est ultra-rapide, même sur des archives de plusieurs années, ce qui en fait un outil précieux pour les besoins de conformité (RGPD, HIPAA, SOX) et d'eDiscovery (recherche juridique). L'archive supporte aussi les litigation holds : gel des données en cas de procédure judiciaire.

Continuité email

Que se passe-t-il si votre serveur email tombe en panne ? Avec la continuité email, Mimecast met à disposition une interface web de secours permettant aux utilisateurs d'envoyer et recevoir des emails pendant l'indisponibilité de l'infrastructure principale. Les messages sont mis en file d'attente et synchronisés automatiquement au retour du service.

Engage (formation et sensibilisation)

Engage est le module de sensibilisation à la sécurité. Il propose des centaines de modules de formation disponibles en 27 langues, couvrant l'hameçonnage, l'ingénierie sociale, la sécurité des mots de passe, et la conformité réglementaire.

Depuis février 2026, Engage inclut des simulations d'hameçonnage avec pièces jointes (et non plus seulement des liens). Les rappels contextuels sont distribués par email, Slack, ou Teams. Chaque employé dispose d'une fiche de score individuelle basée sur ses comportements réels : clics sur des simulations, signalements d'hameçonnage, résultats de formation.

Prévention des fuites de données (DLP)

Le module DLP scanne l'intégralité de chaque email sortant : corps, en-têtes, objet, contenu HTML, et pièces jointes. Il utilise des dictionnaires prédéfinis (numéros de carte bancaire, numéros de sécurité sociale, données de santé) et le fuzzy hash pour identifier les documents sensibles même légèrement modifiés.

Les actions disponibles en cas de violation : bloquer l'envoi, mettre en attente pour approbation, copier un groupe de supervision, forcer un envoi chiffré, ou ajouter une clause de non-responsabilité. Le DLP peut aussi supprimer les métadonnées cachées des documents Word (auteur, historique de révision, commentaires) avant l'envoi.

Aware et Incydr (acquisitions 2024)

Aware étend la sécurité aux plateformes de collaboration : Slack, Teams, Zoom, et WebEx. L'outil analyse les messages échangés sur ces canaux pour détecter les violations de politique, les fuites de données, et les comportements à risque.

Incydr (issu de l'acquisition de Code42) se concentre sur la détection d'exfiltration de données et la gestion des menaces internes. Il surveille les transferts de fichiers anormaux, les uploads vers des services cloud personnels, et les comportements d'employés en phase de départ.

Surveillance anti-usurpation de marque

Le module Brand Exploit Protect surveille Internet à la recherche de sites web et domaines imitant votre marque. Le moteur de machine learning analyse les enregistrements de domaines, le contenu HTML et les certificats TLS pour détecter les tentatives d'usurpation dès leur phase de préparation, souvent avant que l'attaque ne soit lancée.

Le tableau de bord affiche tous les domaines suspects détectés, leur statut (en préparation, actif, neutralisé) et propose des services de démantèlement (takedown) pour les sites frauduleux. Pour les organisations soucieuses de leur réputation en ligne, c'est un complément utile à la protection email.

Protection Microsoft Teams et SharePoint (janvier 2025)

Depuis janvier 2025, Mimecast étend ses protections aux outils collaboratifs Microsoft : Teams, SharePoint et OneDrive. Le module analyse en temps réel les URLs et pièces jointes partagées dans les conversations Teams, avec un scan rétrospectif sur 14 jours pour identifier le contenu devenu malveillant après son partage.

Sur SharePoint et OneDrive, les fichiers modifiés dans les 30 derniers jours sont surveillés en continu. Tout contenu malveillant est mis en quarantaine et remplacé par une notification de sécurité. Les politiques sont configurables par canal Teams, site SharePoint, groupe d'utilisateurs ou individu.

Secure Messaging : le portail de messagerie chiffrée

Pour les communications nécessitant un chiffrement de bout en bout, Mimecast propose un portail de messagerie sécurisée. Le processus est transparent pour l'expéditeur : il sélectionne l'option de chiffrement lors de la composition, l'email et les pièces jointes sont stockés dans un emplacement cloud chiffré, et le destinataire reçoit une notification avec un lien sécurisé.

Le destinataire externe n'a besoin d'aucun logiciel : il s'inscrit sur le portail (personnalisable aux couleurs de votre entreprise), consulte le message, télécharge les pièces jointes et peut répondre de manière sécurisée. Les administrateurs contrôlent les accusés de lecture, les dates d'expiration et peuvent révoquer l'accès à tout moment.

🚀 Les avantages de Mimecast

Pourquoi 42 000 organisations font-elles confiance à Mimecast pour protéger leur messagerie ? Voici les arguments factuels.

-

Filtrage robuste et éprouvé. Mimecast revendique 99,998 % de précision avec son moteur Multi-Vector Threat Protection (mars 2026). Ce moteur corrèle signatures, heuristiques, IA comportementale et sandboxing pour identifier les campagnes coordonnées. Sur Gartner Peer Insights : 4,5/5, 600+ avis, 86 % de recommandation. Nuance : ce chiffre est un indicateur interne, pas un test indépendant. SE Labs (septembre 2024) a attribué le rating AAA à Trend Micro, et Proofpoint reste devant sur le BEC ciblé. La combinaison multi-moteurs reste néanmoins l'une des plus complètes du marché.

-

Déploiement rapide, surtout en mode API. Le mode API natif (mars 2026, via Microsoft Graph) rend une organisation opérationnelle en quelques minutes. Aucun changement MX, aucune interruption du flux email. En mode gateway, le changement MX se fait en quelques heures pour une PME sur M365. La documentation cible toutefois 60 jours pour les implémentations avancées (DLP, archivage, SIEM). Comptez plusieurs semaines pour une organisation de 500+ utilisateurs.

-

Suite tout-en-un, modulaire. Rares sont les fournisseurs qui combinent sécurité email, archivage (1 jour à 99 ans), continuité de service, sensibilisation, DLP et surveillance DMARC dans une seule console. C'est un différenciateur face à Proofpoint (archivage via partenaires) et Defender (pas de continuité ni d'archivage dédié). Depuis août 2025, trois plans (Advanced, Critical, Premium) structurent l'offre. Attention : URL Protect temps réel, sandboxing et Engage restent des modules complémentaires payants. Le coût total peut dépasser significativement le prix de base.

-

Écosystème d'intégrations et API. 60+ intégrations natives en 2021, enrichies depuis via l'Integrations Hub (avril 2025). Les principaux outils SOC et SIEM sont couverts : CrowdStrike, Splunk, Microsoft Sentinel, Palo Alto Networks, Rapid7, ServiceNow, Netskope, Zscaler, IBM Security. L'API REST 2.0 (l'API 1.0 a été retirée en mars 2025) permet des intégrations personnalisées. L'écosystème est l'un des plus larges du secteur pour un SEG.

-

IA à grande échelle et gouvernance certifiée. 24 000 milliards de signaux traités par an, 43 000 organisations clientes. Le Social Graphing par ML cartographie les habitudes de communication de chaque utilisateur. Résultat : détection d'anomalies invisibles aux filtres classiques (expéditeur inconnu, style d'écriture inhabituel, pic de domaine). Mimecast revendique 3x plus de détections BEC que les méthodes traditionnelles, avec une couverture BEC étendue à 20+ langues. En janvier 2025, Mimecast est devenu le premier fournisseur de cybersécurité certifié ISO 42001 (gestion des systèmes d'IA).

-

Reconnaissance constante des analystes et des utilisateurs. Leader dans le Gartner Magic Quadrant for Email Security en 2024 et 2025. Leader en archivage d'entreprise pendant six années consécutives. Gartner Peer Insights : 4,5/5, 600+ avis, 86 % de recommandation. TrustRadius : Top Rated 2025 et Buyer's Choice 2026 dans trois catégories. G2 : Leader en SEG, threat intelligence et protection email intelligente. Cette convergence analyste et utilisateur est un indicateur de maturité plus fiable qu'un seul rapport.

-

SLA financièrement garantis et certifications de conformité. Trois engagements contractuels : 100 % de disponibilité du traitement email, 99 % de détection du spam avec moins de 0,0001 % de faux positifs, et recherche dans les archives en 7 secondes maximum. Côté conformité : ISO 27001, 27018, 27701, 22301, 42001, 14001, SOC 1 et SOC 2 Type II, FIPS 140-2, FedRAMP (moderate pour Incydr). Conformité HIPAA/HITECH supportée. Données européennes hébergées à Francfort (deux sites répliqués). Options de résidence au Canada, Royaume-Uni, Afrique du Sud et Australie.

-

Gestion du risque humain intégrée. Depuis 2025, Mimecast se repositionne comme plateforme de Human Risk Management. Le Human Risk Command Center (avril 2025) centralise télémétrie email, collaboration, endpoints et identité. Chaque collaborateur reçoit un score de risque individuel. Un clic sur un lien suspect ? Inscription automatique à une formation ciblée et restriction temporaire d'accès. L'IA Mihra réduit le temps de réponse aux incidents d'un facteur 7 (chiffre Mimecast). Différenciateur stratégique face aux SEG purs, qui n'ont pas de visibilité sur le comportement humain global.

-

Continuité email native. Votre serveur Exchange ou M365 tombe ? Mimecast fournit un webmail de secours pour envoyer et recevoir des emails. Fonctionnalité intégrée, aucun outil tiers requis. Ni Proofpoint (dépend de partenaires) ni Abnormal Security ne proposent cet avantage. Attention : le module doit être activé en amont. Vérifiez que vos utilisateurs connaissent le portail de secours.

⚠️ Limites et inconvénients à connaître

Aucune solution n'est parfaite. Voici les points de friction les plus fréquemment remontés par les clients et les analystes.

-

Tarification opaque et augmentations agressives. Mimecast ne publie pas ses tarifs. Prix d'entrée : environ 3,50 $/utilisateur/mois pour 1 000+ utilisateurs. Avec les modules TTP : 5 à 8 $/utilisateur/mois. Le prix varie selon la taille, l'offre et les modules. Nombreux clients rapportent des augmentations de 5 à 8 % à chaque renouvellement, sans négociation facile. Le verrouillage contractuel est réel.

-

Fonctionnalités avancées en module complémentaire payant. Scan d'URL temps réel, sandboxing et formation Engage sont des modules optionnels. Le coût total pour une protection complète peut grimper significativement. En comparaison, Abnormal Security adopte une approche API sans ces modules, avec une détection BEC/VEC supérieure.

-

Interface d'administration en transition. Navigation dense, politiques à tiroirs, courbe d'apprentissage conséquente. Les administrateurs familiers la maîtrisent, les nouveaux mettent du temps. Un programme de modernisation est engagé depuis 2023 : Workspaces multi-onglets (avril 2025), navigation avec recherche intégrée (septembre 2025), portail utilisateur repensé (juin 2025). Les retours sont mitigés : l'intention est saluée, mais des lenteurs persistent. La complexité du modèle de politiques, elle, reste inchangée.

-

Un support à trois vitesses. Trois niveaux : Basic (12 h), Advanced (6 h, 24/7) et Premium (3 h, TAM dédié). Tous incluent le téléphone 24/7 pour les P1. Les retours divergent fortement : expérience fluide en Premium, réponses lentes et renvois vers la KB en Basic. Des mesures correctives ont été prises en 2024 (suppression du répondeur externalisé, refonte du portail). La qualité reste corrélée au niveau souscrit. Le Premium représente un surcoût non négligeable.

-

Détection BEC en retrait face à Proofpoint. Mimecast est solide sur le BEC, mais Proofpoint reste devant selon plusieurs analystes et tests indépendants. Avantage Proofpoint : threat intelligence propriétaire et réseau de honeypots plus étendu. Si les attaques ciblées sont votre priorité absolue, comparez les deux en POC.

-

Réécriture d'URL : un risque opérationnel gérable. URL Protect réécrit quasi tous les liens des emails entrants. Chaque clic passe par Mimecast avant redirection. Deux risques. Premier : en cas de panne URL Protect (386 incidents en 5 ans selon StatusGator), les liens deviennent inaccessibles. Second : les liens à usage unique (reset de mot de passe, magic links, callbacks OAuth) peuvent être déclenchés lors du scan, les rendant invalides. Ce problème est documenté par FusionAuth, Auth0 et la communauté Mimecast. Solution : les « Managed URLs » désactivent la réécriture par domaine, les « Bypass Policies » exemptent certains expéditeurs. Le risque est maîtrisable si vous configurez ces exceptions en amont.

-

Disponibilité : un SLA marketing à contextualiser. SLA affiché : 100 % sur le traitement email. Réalité : 135 incidents depuis mars 2022 (environ 2,8/mois), uptime effectif de 99,98 % sur 90 jours (IsDown). La majorité sont des dégradations mineures (lenteurs, console) ou des maintenances, pas des pannes de traitement. Le SLA ne couvre que le traitement des messages, pas la console, URL Protect ou les portails. Ce niveau est comparable à Proofpoint et M365. En résumé : le 100 % est irréaliste au sens strict, mais 99,98 % reste solide.

-

Verrouillage technique en cas de migration sortante. Quitter Mimecast n'est pas anodin. La bascule DNS (MX, SPF, DKIM) se fait en quelques heures. Le vrai problème : l'extraction des archives email. Exports limités à 10 Go par lot, recherches eDiscovery plafonnées à 50 000 messages. Pour des archives de plusieurs téraoctets, comptez des semaines et des outils tiers (Transvault, Essential). Anticipez ce point avant de signer.

🔒 Quand Mimecast a été compromis : retour sur l'affaire de 2021

Un fournisseur de sécurité email peut-il lui-même être piraté ? Oui. L'incident SolarWinds de 2021 a touché Mimecast et illustre un risque que toute organisation doit intégrer : le supply chain attack.

12 janvier 2021 : Mimecast révèle publiquement qu'un « acteur de menace sophistiqué » a compromis un certificat numérique utilisé pour connecter les produits Mimecast aux environnements Microsoft 365 via Exchange Web Services. Environ 10 % des clients Mimecast utilisaient cette méthode de connexion par certificat.

Le vecteur d'attaque : la backdoor Sunburst, injectée dans le logiciel SolarWinds Orion. Mimecast utilisait Orion pour la supervision réseau. L'attaquant a exploité cette porte dérobée pour se déplacer latéralement et accéder au certificat de connexion M365.

L'impact a été contenu. Mimecast a précisé qu'un nombre « en bas de la dizaine » de tenants M365 avaient été réellement ciblés. L'attaquant a accédé à des identifiants de comptes de service chiffrés (clients aux États-Unis et au Royaume-Uni).

Mars 2021 : Mimecast confirme que l'attaquant a aussi téléchargé un nombre limité de dépôts de code source. L'entreprise précise que le code était incomplet et insuffisant pour construire ou exécuter un service Mimecast.

18 janvier 2021 : Microsoft bloque le certificat compromis à la demande de Mimecast.

Les mesures de remédiation ont été substantielles :

- Rotation de tous les certificats et clés affectés

- Renforcement du chiffrement des identifiants stockés

- Mise en place de surveillance additionnelle

- Décommissionnement de SolarWinds Orion, remplacé par Cisco NetFlow

- Rotation de tous les identifiants employés, systèmes, et administrateurs

L'attaque a été attribuée au groupe NOBELIUM/UNC2452, lié au service de renseignement extérieur russe (SVR). C'est le même groupe responsable de la compromission de SolarWinds qui a touché de nombreuses agences gouvernementales américaines.

En 2024, la SEC (Securities and Exchange Commission) a engagé des poursuites contre Mimecast, reprochant à l'entreprise d'avoir minimisé l'impact de la compromission dans ses communications aux investisseurs. Mimecast a réglé l'affaire à l'amiable.

La leçon pour les administrateurs : le risque de supply chain existe même avec les fournisseurs de sécurité les plus réputés. Diversifiez vos défenses, surveillez les connexions entre services, et vérifiez régulièrement les certificats et les accès accordés aux solutions tierces.

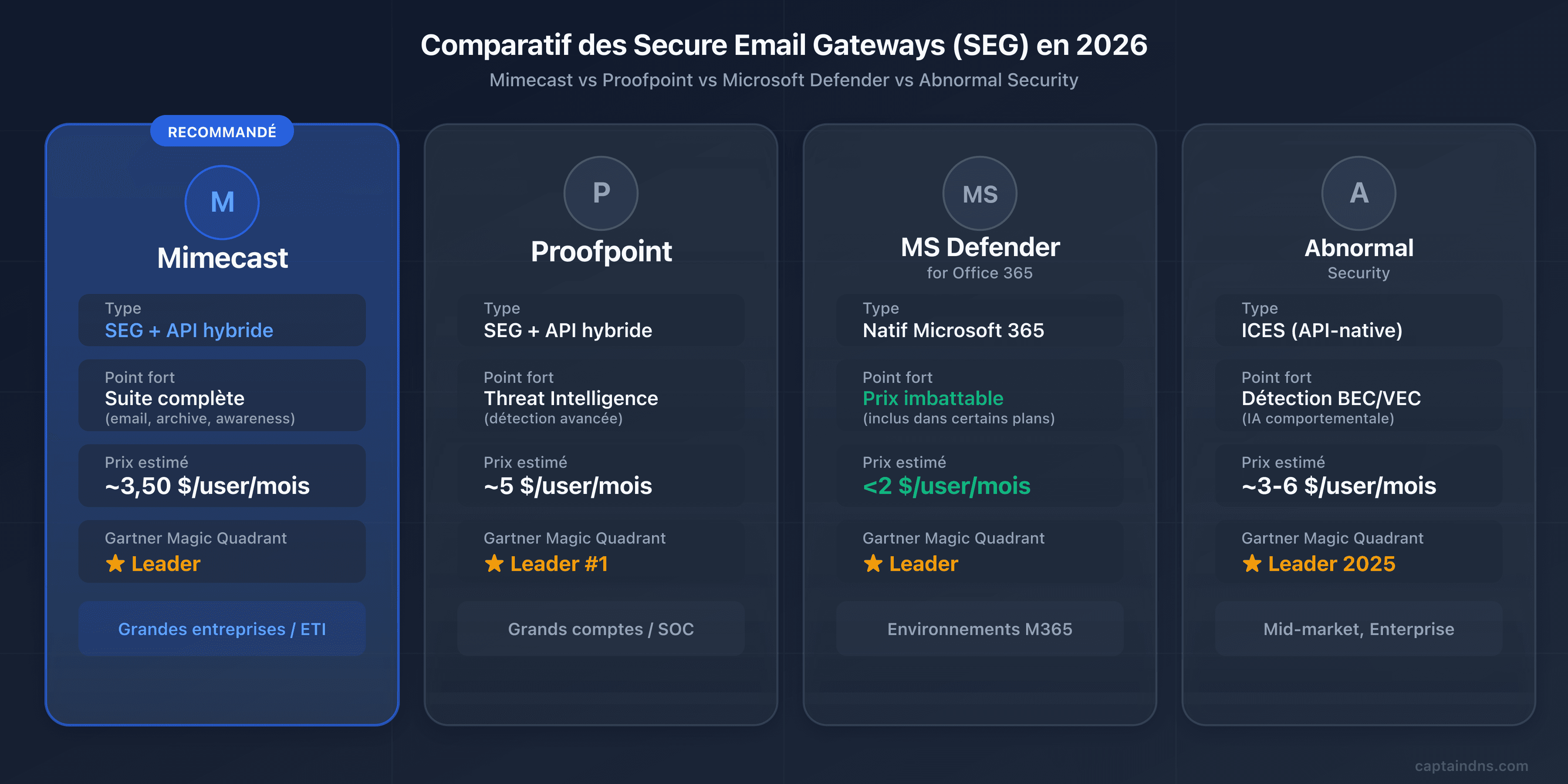

🔄 Comparatif des passerelles email : Mimecast, Proofpoint, Microsoft et Abnormal Security

Quel SEG correspond à votre environnement et votre budget ? Quatre acteurs dominent le marché, chacun avec un positionnement distinct.

| Critère | Mimecast | Proofpoint | Microsoft Defender | Abnormal Security |

|---|---|---|---|---|

| Déploiement | Gateway + API (2026) | Gateway + API | Natif M365 | API-native (sans changement MX) |

| Détection IA/ML | 24T signaux/an | Leader threat intelligence | 9.1/10 tests indép. | IA comportementale, social graph |

| Archivage | Oui (1j-99 ans) | Via partenaires | Via rétention M365 | Non |

| Sensibilisation | En option (Engage) | En option | Inclus (Attack Simulator) | Non |

| DMARC | Analyzer intégré | Intégré | Non | Non |

| Prix estimé | ~3,50-8 $/user/mois | ~4-6 $/user/mois | moins de 2 €/user/mois | ~3-6 $/user/mois |

| Gartner 2025 | Leader | Leader (#1 Execution) | Leader | Leader |

| Idéal pour | PME/ETI multi-besoins | Grandes entreprises | Environnements M365 | Détection BEC/VEC avancée |

Proofpoint : la référence en threat intelligence

Acquis par Thoma Bravo en 2021 pour 12,3 milliards de dollars, Proofpoint est le concurrent direct de Mimecast sur le haut de gamme. Sa force : une threat intelligence propriétaire alimentée par un réseau de honeypots, de partenariats avec les forces de l'ordre, et une équipe de recherche dédiée qui suit les groupes d'attaquants individuellement.

Proofpoint domine sur la détection des attaques BEC et de l'hameçonnage ciblé. Le Gartner 2025 le place premier sur l'axe Execution. Son positionnement est clairement orienté grandes entreprises (secteurs financier, santé, gouvernement).

En contrepartie, Proofpoint est le SEG le plus cher du marché (4 à 6 dollars par utilisateur et par mois, voire plus pour les offres complètes), et son interface est tout aussi complexe que celle de Mimecast. Pour une analyse approfondie de Proofpoint (architecture Nexus AI, configuration DNS, incident EchoSpoofing 2024), consultez notre guide complet sur Proofpoint.

La solution native de Microsoft pour la sécurité email

Si votre organisation est full Microsoft 365, Defender for Office 365 est le choix le plus naturel. Aucun changement de MX, aucune intégration tierce : la protection est native et activée dans votre tenant existant.

Les tests indépendants lui attribuent un score de 9,1/10 en détection. L'Attack Simulator (simulations d'hameçonnage) est inclus dans le Plan 2. Le prix est imbattable : souvent moins de 2 euros par utilisateur et par mois, voire inclus dans les licences E5.

La limite : Defender for Office 365 est un outil M365. Si vous utilisez Google Workspace, un serveur Exchange on-premise, ou un environnement hybride, il ne couvre pas ces cas. L'archivage, la continuité email, et la surveillance DMARC ne sont pas intégrés.

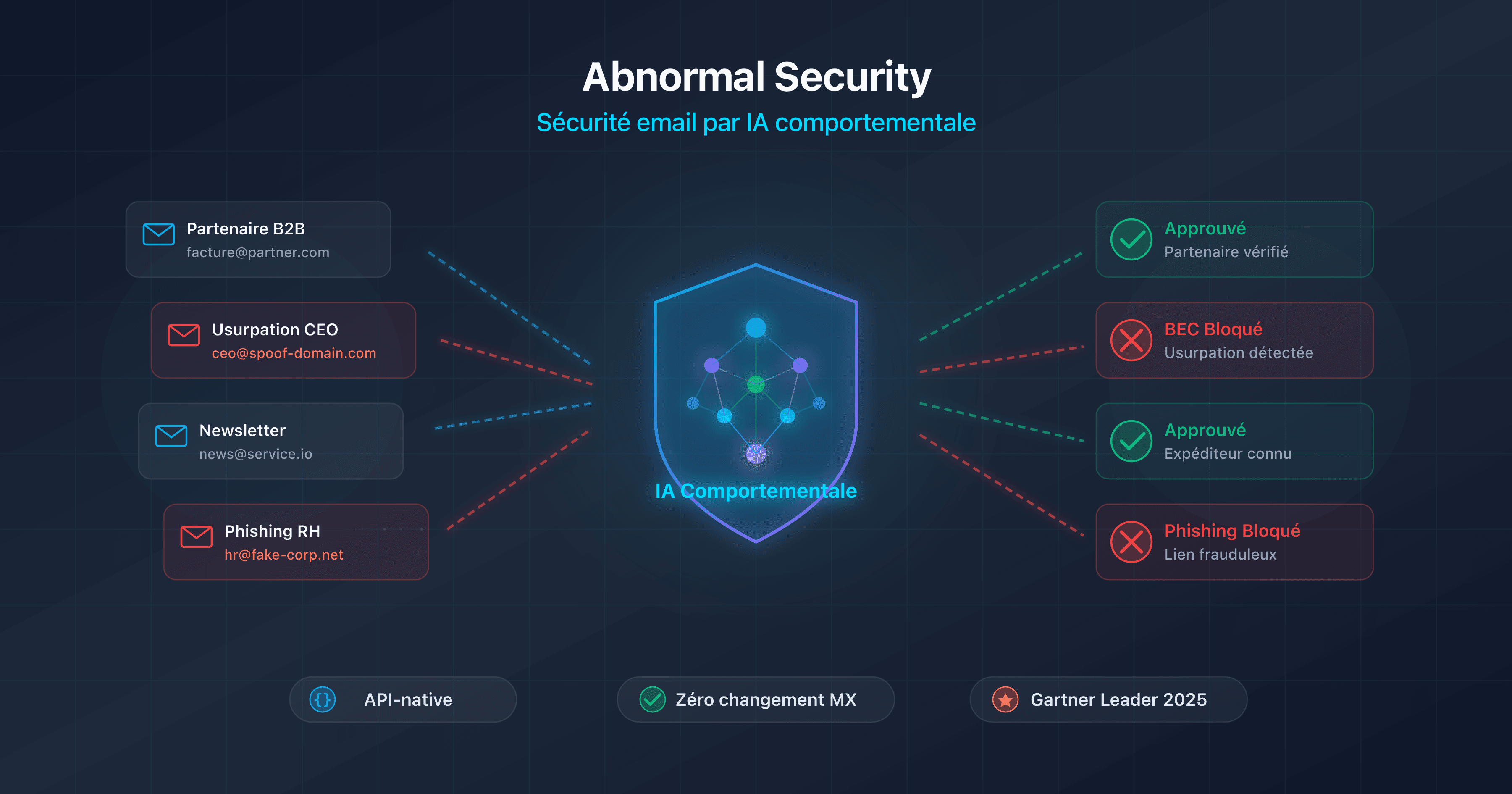

Abnormal Security : l'approche comportementale

Fondée en 2018 à San Francisco par des anciens de Twitter spécialisés en IA, Abnormal Security représente la nouvelle génération de la sécurité email (voir notre guide complet sur Abnormal Security). Valorisée à 5,1 milliards de dollars en 2024, l'entreprise compte plus de 2 400 clients.

Contrairement aux SEG traditionnels, Abnormal fonctionne exclusivement via API (Microsoft Graph, Google Workspace). Aucun changement MX, déploiement en quelques minutes. Son moteur d'IA comportementale construit un profil unique par employé et contact externe : style d'écriture, horaires, relations commerciales. Les anomalies invisibles aux filtres classiques sont détectées.

Sa force principale : la détection BEC et VEC (vendor email compromise). Les attaques BEC ne contiennent ni lien malveillant ni pièce jointe. Résultat : quasi indétectables par les SEG à base de signatures. Abnormal excelle aussi dans la détection de comptes compromis (account takeover) et la remédiation automatique.

En revanche, Abnormal ne remplace pas toutes les fonctions d'un SEG complet : pas d'archivage email, pas de DLP sortant, pas de continuité email, pas de réécriture d'URL en temps réel. Beaucoup d'organisations l'utilisent en complément de Microsoft Defender ou d'un SEG existant, pour couvrir les angles morts sur les attaques sociales.

🎯 Quand choisir Mimecast ?

Le bon SEG dépend de votre infrastructure, de votre budget et de vos priorités de sécurité. Voici les cas où Mimecast se justifie, et ceux où une alternative sera plus pertinente.

Mimecast convient si :

- Vous êtes une PME ou ETI qui veut centraliser sécurité email, archivage, continuité, et sensibilisation dans une seule plateforme

- Vous avez des obligations de conformité (RGPD, HIPAA, SOX) qui nécessitent un archivage longue durée inaltérable et un audit trail complet

- Votre environnement est hybride (pas full Microsoft) : Exchange on-premise, Google Workspace, ou un mix de plateformes

- Vous avez besoin d'une surveillance DMARC intégrée pour piloter votre progression vers

p=rejectsans outil tiers - Vous gérez plusieurs plateformes de messagerie (M365 + Google Workspace + on-premise) et vous voulez une protection unifiée

Mimecast n'est pas le meilleur choix si :

- Votre budget est serré : Microsoft Defender for Office 365 est nettement moins cher pour les environnements M365

- Votre environnement est full M365 et vos besoins se limitent au filtrage standard : Defender couvre les menaces courantes. Il reste en retrait sur l'archivage long terme, la continuité en cas de panne M365, le monitoring DMARC et les rapports forensiques. Pour un besoin basique, c'est suffisant. Pour une posture exigeante, un SEG dédié garde sa pertinence.

- La détection BEC/VEC est votre enjeu principal et vous acceptez de renoncer à la protection pré-livraison, à l'archivage et au DLP : Abnormal Security excelle sur les attaques comportementales. Attention : fonctionnement post-livraison uniquement. La combinaison Defender + Abnormal est populaire mais ne couvre pas tous les besoins d'un SEG complet.

- Vous ciblez les très grandes entreprises (10 000+ utilisateurs) avec des besoins avancés en threat intelligence : Proofpoint a un avantage historique sur ce segment. Base installée dans le Fortune 500, équipe de recherche dédiée. La différence se réduit, mais Proofpoint reste la référence pour les SOC les plus exigeants.

🖥️ Guide de déploiement pas à pas

Vous avez choisi Mimecast ? Voici les cinq étapes concrètes pour le déployer sur votre domaine sans interrompre le service.

Étape 1 : inventaire DNS actuel

Avant toute modification, documentez l'état actuel de vos enregistrements DNS. Utilisez les outils CaptainDNS pour auditer :

- Enregistrements MX actuels : vers quels serveurs pointent-ils ?

- Enregistrement SPF : quels includes et mécanismes sont déjà présents ? Combien de lookups DNS consommez-vous ?

- Enregistrement DKIM : quels sélecteurs sont actifs ? Quelle longueur de clé ?

- Enregistrement DMARC : quelle politique est en place (none, quarantine, reject) ?

Documentez aussi toutes les sources d'envoi légitimes de votre domaine : serveur principal, plateforme marketing (Mailchimp, HubSpot), transactionnel (SendGrid, Mailgun), CRM (Salesforce), ticket (Zendesk), etc. Chacune devra être authentifiée dans votre nouvelle configuration.

Étape 2 : configuration de la console Mimecast

Dans la console d'administration Mimecast :

- Ajoutez votre domaine et vérifiez-en la propriété

- Configurez la connexion vers votre serveur email de destination (M365, Google Workspace, Exchange)

- Paramétrez la synchronisation de l'annuaire utilisateur (Active Directory, Azure AD, LDAP)

- Définissez les politiques de sécurité de base (niveaux anti-spam, actions sur les malwares, gestion de la quarantaine)

- Configurez les notifications administrateur et les rapports

Étape 3 : changement des enregistrements MX

C'est l'étape la plus critique. Effectuez-la de préférence en dehors des heures de pointe (tôt le matin ou le week-end).

- Supprimez tous les enregistrements MX existants de votre domaine

- Ajoutez les deux MX Mimecast de votre région avec la priorité 10

- Attendez la propagation DNS (quelques minutes à quelques heures selon le TTL de vos anciens MX)

- Vérifiez avec

dig MX captaindns.com +shortque seuls les MX Mimecast apparaissent

Ne conservez aucun ancien MX, même en secours avec une priorité haute. Un MX résiduel est une porte dérobée qui permet de contourner le filtrage Mimecast.

Étape 4 : SPF, DKIM, DMARC

Configurez les trois couches d'authentification dans cet ordre :

- SPF : ajoutez l'include régional Mimecast (pas le global !). Vérifiez que le total de lookups reste sous 10. Utilisez le vérificateur SPF CaptainDNS.

- DKIM : créez la définition de signature dans la console Mimecast, publiez la clé publique dans le DNS, puis activez la signature. Testez avec le vérificateur DKIM CaptainDNS.

- DMARC : commencez en

p=nonepour la surveillance. Ne passez jamais directement enp=rejectsans avoir observé les rapports pendant au moins 2 semaines.

Étape 5 : vérification et surveillance

Une fois tout en place :

- Envoyez des emails de test depuis chaque source d'envoi légitime (serveur principal, marketing, transactionnel)

- Vérifiez les en-têtes des emails reçus : SPF, DKIM, et DMARC doivent tous afficher

pass - Surveillez les rapports DMARC pendant 2 à 4 semaines

- Activez progressivement les protections avancées (TTP, DLP, Internal Email Protect)

- Montez la politique DMARC vers

p=quarantinepuisp=rejectaprès 4 à 8 semaines de surveillance propre

🔍 Vérifier que Mimecast fonctionne correctement

Déployer n'est pas tout. Comment savoir que la protection est réellement active ? Voici les commandes et vérifications à effectuer.

Vérification des enregistrements DNS :

# Vérifier les MX

dig MX captaindns.com +short

# Vérifier le SPF

dig TXT captaindns.com +short | grep spf

# Vérifier le DKIM

dig TXT mimecast20260402._domainkey.captaindns.com +short

# Vérifier le DMARC

dig TXT _dmarc.captaindns.com +short

Pour une vérification plus approfondie, analysez les en-têtes des emails reçus. Voici ce que vous devez trouver dans l'en-tête Authentication-Results :

spf=pass: votre enregistrement SPF inclut bien les serveurs Mimecastdkim=pass: la signature DKIM est active et la clé publique est correctement publiéedmarc=pass: l'alignement SPF ou DKIM (ou les deux) fonctionne avec votre politique DMARC

Vérifiez aussi la présence de l'en-tête X-Mimecast-Spam-Score, qui confirme que l'email est bien passé par Mimecast. Les en-têtes Received doivent montrer un passage par les serveurs Mimecast avant la livraison à votre serveur email.

Utilisez l'analyseur d'en-têtes email de CaptainDNS pour décoder automatiquement ces informations et identifier les éventuels problèmes.

⛔ Pièges courants à éviter

Un déploiement Mimecast mal configuré peut être pire que pas de SEG du tout. Voici les erreurs que nous voyons le plus souvent, et comment les éviter.

-

Oublier de supprimer les anciens MX. C'est l'erreur numéro un. Si un MX pointe encore vers votre ancien serveur (Exchange, Google), les expéditeurs pourront livrer directement, contournant totalement le filtrage Mimecast. Vérifiez avec

dig MXqu'aucun MX résiduel ne subsiste. -

Ne pas verrouiller le connecteur M365. Après avoir redirigé vos MX vers Mimecast, configurez impérativement des règles de transport dans Microsoft 365 (ou un connecteur dédié) pour n'accepter les emails entrants que depuis les adresses IP Mimecast. Sans cette protection, un attaquant connaissant votre domaine Exchange Online (*.mail.protection.outlook.com) peut envoyer des emails directement à vos boîtes, contournant totalement le filtrage. C'est la faille de configuration la plus fréquente en environnement M365 associé à un SEG.

-

Utiliser l'include SPF global au lieu du régional. L'include

_netblocks.mimecast.comconsomme 8 lookups à lui seul. Avec les autres services dans votre SPF, vous dépasserez la limite de 10 et obtiendrez un PermError SPF, ce qui revient à ne pas avoir de SPF du tout. Utilisez l'include régional (1 lookup). -

Activer DMARC en

p=rejectsans avoir testé DKIM. Si la signature DKIM n'est pas correctement configurée ou si la clé publique n'est pas publiée, vos propres emails légitimes seront rejetés par les destinataires. Consultez notre guide DKIM fail : causes et corrections pour diagnostiquer les problèmes courants. Restez enp=nonejusqu'à ce que les rapports confirment que tout passe. -

Ignorer la réécriture d'URL dans les templates internes. URL Protect réécrit tous les liens, y compris ceux de vos newsletters, emails transactionnels, et signatures d'email. Les liens de tracking marketing, les pixels de suivi, et les URLs dynamiques peuvent casser. Configurez des exceptions URL dans la console Mimecast pour vos domaines de confiance.

-

Ne pas former les utilisateurs aux bannières Mimecast. Mimecast ajoute des bannières d'avertissement aux emails provenant de l'extérieur ou de nouveaux contacts. Si les utilisateurs ne comprennent pas ces bannières, ils les ignorent systématiquement, réduisant l'efficacité de la protection. Communiquez sur la signification de chaque bannière.

-

Négliger la configuration de la continuité email. L'un des avantages de Mimecast est la continuité de service en cas de panne de votre serveur email. Mais cette fonctionnalité doit être configurée en amont (accès utilisateur, politiques de fallback). Si vous ne l'activez pas, vous perdez cet avantage en cas de panne.

-

Ignorer les échecs DKIM body hash sur les emails entrants. Mimecast désassemble chaque message pour l'inspecter, puis le réassemble. Ce processus casse systématiquement la signature DKIM de l'expéditeur original (le body hash ne correspond plus après la réécriture d'URL ou l'insertion de bandeaux). C'est normal et attendu. La solution : configurer Mimecast comme ARC sealer de confiance dans votre tenant M365 (voir la section Configuration DNS). Si vous voyez des échecs

dkim=fail (body hash did not verify)dans les en-têtes, vérifiez d'abord que l'ARC est bien en place avant de chercher un problème côté expéditeur.

📋 Plan d'action en 10 étapes

Prêt à déployer ? Voici la séquence complète, de l'audit initial à la politique DMARC p=reject.

- Auditer votre posture email actuelle (MX, SPF, DKIM, DMARC) avec les outils CaptainDNS

- Évaluer le besoin : SEG complet ou filtrage basique ? Comparez Mimecast, Proofpoint, Defender, et Abnormal Security selon votre environnement

- Demander un POC Mimecast (la période d'essai dure typiquement 30 jours)

- Configurer le domaine et les politiques dans la console Mimecast, avec synchronisation de l'annuaire

- Migrer les enregistrements MX (en dehors des heures de pointe), en supprimant tous les anciens MX

- Ajouter l'include SPF régional et vérifier le nombre total de lookups DNS

- Activer la signature DKIM dans la console et publier la clé publique dans le DNS

- Déployer DMARC en mode surveillance (

p=none) et surveiller les rapports pendant 2 à 4 semaines - Activer les protections avancées (TTP URL/Attachment/Impersonation Protect, DLP, Internal Email Protect)

- Monter progressivement la politique DMARC vers

p=rejectaprès 4 à 8 semaines de surveillance propre

📚 Guides passerelles email

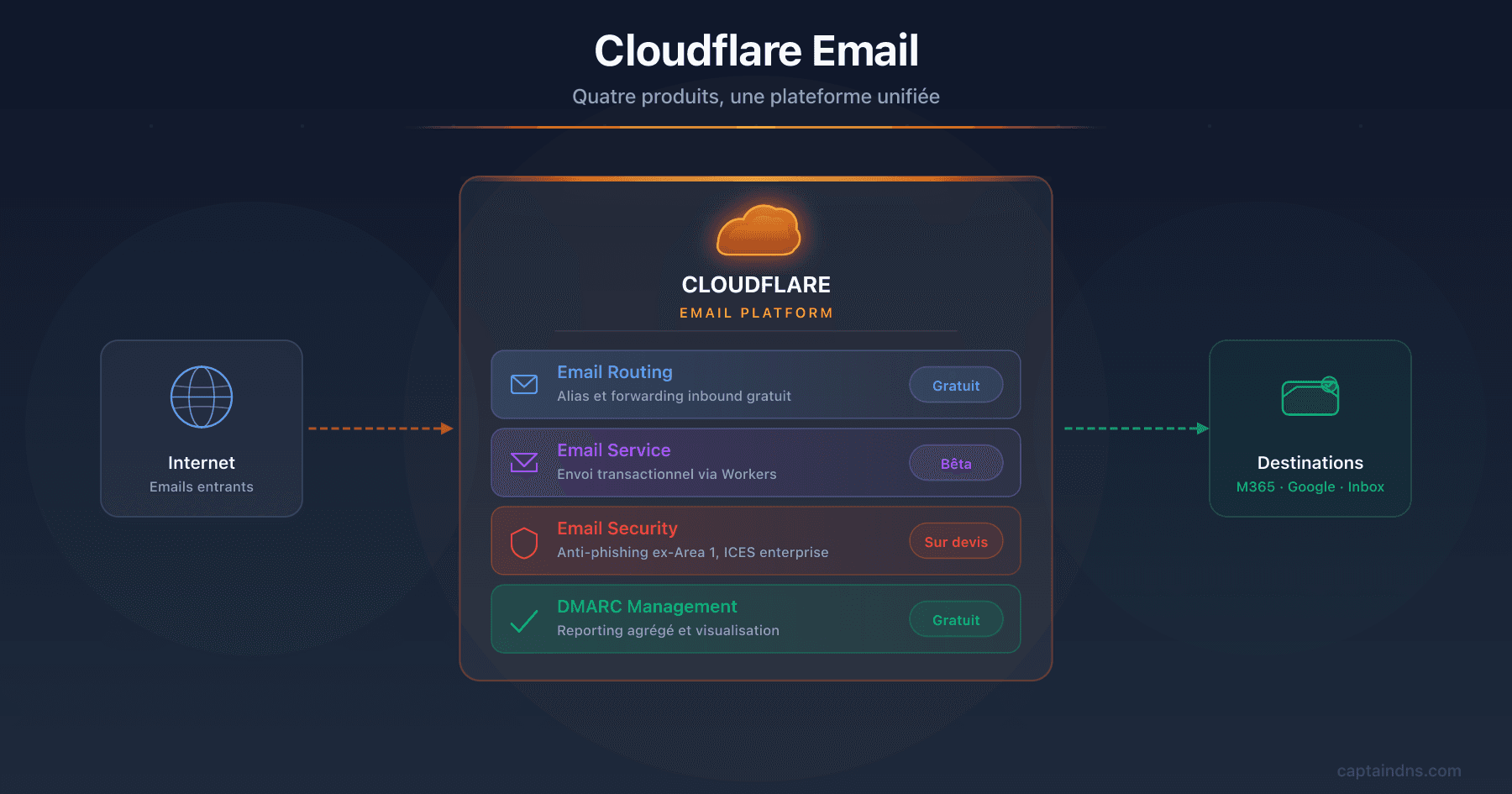

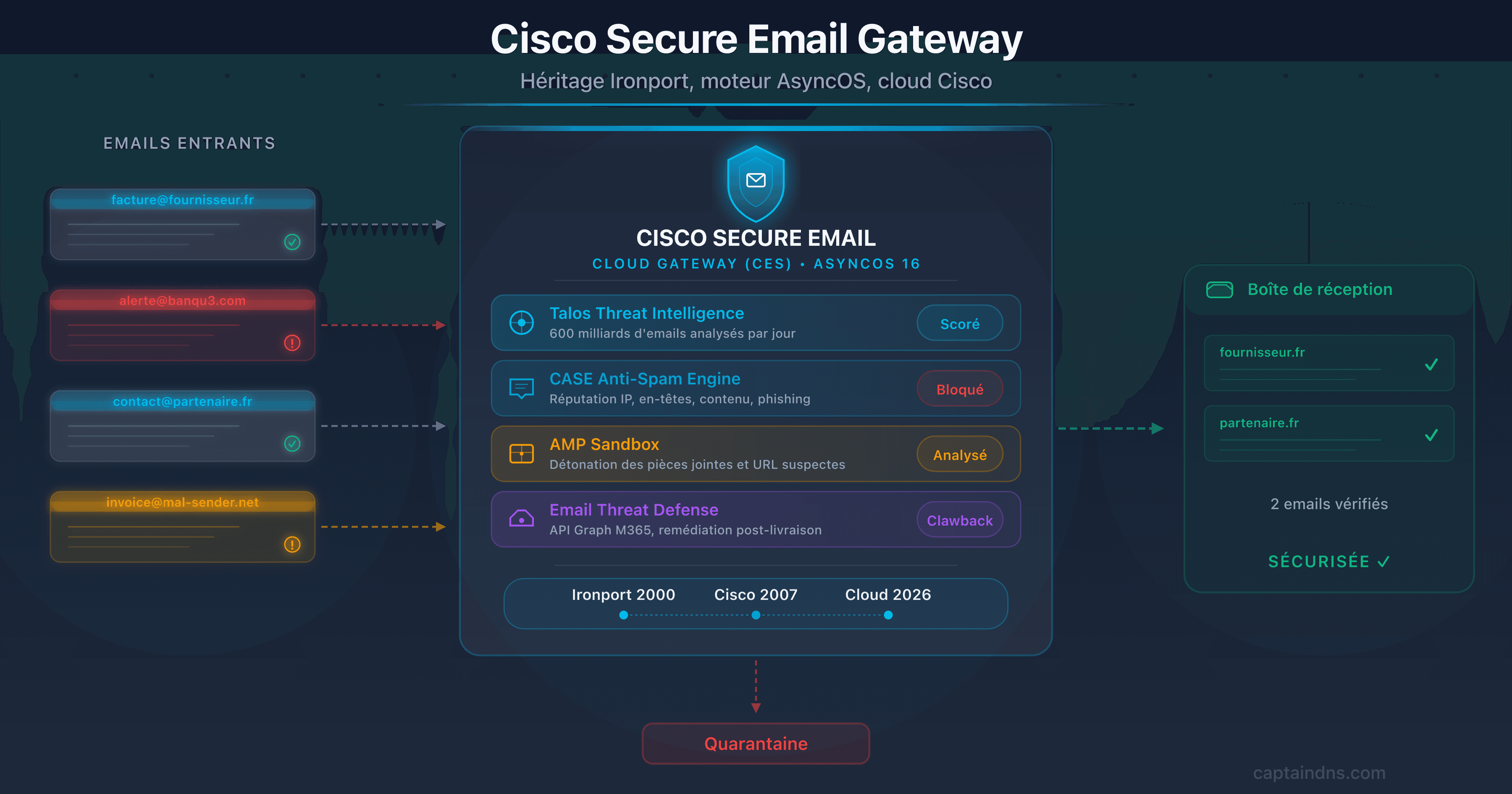

Cette analyse fait partie de notre série sur les solutions de sécurité email enterprise :

- Mimecast Secure Email Gateway (cet article) : architecture, configuration DNS, comparatif et plan d'action

- Proofpoint Secure Email Gateway : Nexus AI, TAP, EchoSpoofing 2024 et configuration DNS

- Abnormal Security : IA comportementale, déploiement API, Attune 1.0

- Cisco Secure Email Gateway : CES cloud gateway, héritage Ironport, déclin Gartner 2025 et plan de migration

- Cloudflare Email Service : Routing, Email Service, Security (ex-Area 1) et DMARC Management

FAQ

Mimecast remplace-t-il mon serveur email ?

Non. Mimecast est une passerelle de sécurité, pas un serveur de messagerie. Votre serveur email (Microsoft 365, Google Workspace, Exchange on-premise) reste en place. Mimecast s'intercale entre Internet et votre serveur : il filtre le trafic entrant et sortant, puis transmet les messages approuvés à votre infrastructure existante. Vous continuez à utiliser Outlook, Gmail, ou votre client habituel comme avant.

Combien coûte Mimecast ?

Mimecast ne publie pas de grille tarifaire officielle. Le prix d'entrée se situe autour de 3,50 dollars par utilisateur et par mois pour les grandes organisations (1 000+ utilisateurs) sur l'offre de base. Pour les PME ou les offres incluant les modules TTP, comptez 5 à 8 dollars par utilisateur et par mois. Le prix varie selon la taille de l'organisation et les modules choisis. Les fonctionnalités avancées (URL Protect, Attachment Protect, Engage, Archive) sont souvent des modules complémentaires facturés en supplément. Attendez-vous à des augmentations de 5 à 8 % aux renouvellements. Demandez un devis personnalisé et comparez avec Defender (moins de 2 euros pour du M365) et Abnormal Security (3 à 6 dollars, spécialisé détection BEC/VEC).

Mimecast fonctionne-t-il avec Google Workspace ?

Oui. Mimecast supporte Google Workspace en mode gateway (redirection MX) et via une intégration API. La configuration implique de modifier les MX de votre domaine pour pointer vers Mimecast, de configurer le routage dans la console Google Admin, et d'authentifier SPF/DKIM. Mimecast synchronise aussi l'annuaire Google Workspace pour appliquer des politiques par utilisateur ou par groupe.

Que se passe-t-il si Mimecast tombe en panne ?

En cas de panne Mimecast, les emails entrants restent en file d'attente chez les serveurs expéditeurs (le protocole SMTP prévoit des tentatives de réexpédition pendant 24 à 72 heures). Côté utilisateurs, le module de continuité email de Mimecast fournit une interface web de secours pour envoyer et recevoir des messages. Un risque spécifique : les liens réécrits par URL Protect peuvent devenir inaccessibles pendant la panne.

Mimecast est-il conforme au RGPD ?

Oui. Mimecast dispose de centres de données en Europe (Royaume-Uni, Allemagne) et permet de choisir la région de stockage pour les données. L'entreprise est certifiée ISO 27001, SOC 2 Type 2, et propose un Data Processing Agreement (DPA) conforme au RGPD. L'archivage est chiffré, et les droits d'accès, de rectification et de suppression des données personnelles sont supportés.

Comment migrer depuis un autre SEG vers Mimecast ?

La migration se fait principalement au niveau DNS. Configurez d'abord Mimecast en parallèle (domaine, politiques, annuaire), puis basculez les MX vers Mimecast. Le changement est quasi instantané : dès que les MX propagent, le trafic bascule. Si vous migrez depuis Proofpoint ou un autre SEG, pensez à mettre à jour simultanément le SPF (remplacer l'include de l'ancien fournisseur par celui de Mimecast) et à reconfigurer DKIM.

Mimecast peut-il fonctionner sans changement MX (mode API) ?

Oui, depuis 2026. Mimecast propose un déploiement via API avec Microsoft 365 qui ne nécessite aucune modification des enregistrements MX. Le moteur de détection est identique au mode gateway, avec une détection BEC trois fois supérieure. Ce mode est idéal pour les organisations qui ne veulent pas toucher à leur flux MX ou qui souhaitent tester Mimecast sans impact sur la production.

Quelle est la différence entre Mimecast et Microsoft Defender for Office 365 ?

Defender est natif à M365 (pas de changement DNS), moins cher (moins de 2 euros par utilisateur), et suffisant pour la majorité des environnements Microsoft. Mimecast est une solution tierce indépendante du fournisseur email, avec des fonctionnalités absentes de Defender : archivage longue durée, continuité email, DMARC Analyzer intégré, et support multi-plateforme (M365 + Google Workspace + on-premise). Si vous êtes full M365, Defender est souvent le meilleur rapport qualité-prix.

Comment Mimecast gère-t-il le chiffrement email ?

Mimecast propose un module de chiffrement (Secure Messaging) qui permet d'envoyer des emails chiffrés sans que le destinataire ait besoin d'un logiciel spécifique. L'email est stocké sur le portail Mimecast et le destinataire reçoit une notification avec un lien sécurisé. Le chiffrement TLS est appliqué automatiquement pour les connexions serveur à serveur quand le serveur destinataire le supporte.

Mimecast archive-t-il tous les emails automatiquement ?

Si le module d'archivage est activé, oui : tous les emails entrants, sortants, et internes sont archivés automatiquement. La rétention est configurable de 1 jour à 99 ans. Chaque email est stocké en triple exemplaire géographiquement dispersé, avec intégrité garantie. L'archivage est indépendant de votre serveur email : même si vous supprimez un email dans Outlook, la copie archivée reste intacte.

L'incident SolarWinds a-t-il été résolu ?

Oui. L'incident a été entièrement remédié en 2021. Mimecast a rotationné tous les certificats et identifiants compromis, renforcé le chiffrement des identifiants stockés, décommissionné SolarWinds Orion (remplacé par Cisco NetFlow), et mis en place une surveillance renforcée. L'attaquant (NOBELIUM) n'a accédé qu'à un nombre très limité de tenants M365 et à du code source incomplet. Aucune exploitation ultérieure n'a été rapportée.

Mimecast bloque-t-il des emails légitimes (faux positifs) ?

Comme tout SEG, Mimecast peut occasionnellement bloquer des emails légitimes. Le taux de faux positifs est généralement faible, mais il dépend de la sensibilité des politiques configurées. Les emails bloqués sont placés en quarantaine et accessibles aux utilisateurs et administrateurs. Vous pouvez créer des listes d'autorisation par expéditeur, domaine, ou adresse IP, et ajuster les seuils de détection. Surveillez la quarantaine régulièrement les premières semaines après le déploiement.

Glossaire

-

SEG (Secure Email Gateway) : passerelle de sécurité email qui filtre le trafic entrant et sortant entre Internet et le serveur de messagerie. Le SEG analyse chaque message (spam, malware, hameçonnage) avant de le transmettre au destinataire.

-

Enregistrement MX (Mail Exchanger) : enregistrement DNS qui indique les serveurs responsables de la réception des emails pour un domaine. Déployer Mimecast implique de rediriger les MX vers les serveurs Mimecast.

-

SPF (Sender Policy Framework) : protocole d'authentification email qui liste les serveurs autorisés à envoyer des emails pour un domaine. L'enregistrement SPF est un enregistrement TXT dans le DNS, limité à 10 lookups récursifs.

-

DKIM (DomainKeys Identified Mail) : protocole d'authentification qui signe cryptographiquement les emails. La clé publique est publiée dans le DNS, permettant au destinataire de vérifier l'intégrité et l'origine du message.

-

DMARC (Domain-based Message Authentication, Reporting and Conformance) : protocole qui vérifie l'alignement entre le domaine From et les domaines authentifiés par SPF et DKIM. DMARC définit la politique à appliquer en cas d'échec (none, quarantine, reject).

-

Sandboxing : technique d'analyse qui exécute un fichier suspect dans un environnement isolé et sécurisé pour observer son comportement. Permet de détecter les menaces zero-day sans signature connue.

-

BEC (Business Email Compromise) : type de fraude par email où l'attaquant se fait passer pour un dirigeant ou un partenaire de confiance pour obtenir un virement, des données sensibles, ou un accès système. Les pertes mondiales dues au BEC dépassent 55 milliards de dollars selon le FBI.

-

Hameçonnage (phishing) : technique d'attaque qui utilise des emails frauduleux pour inciter les victimes à divulguer des informations sensibles (identifiants, données bancaires) ou à installer un malware. L'hameçonnage ciblé (spear phishing) vise des individus spécifiques.

-

DLP (Data Loss Prevention) : ensemble de technologies qui détectent et empêchent la fuite de données sensibles par email, fichiers, ou autres canaux. Le DLP de Mimecast scanne les emails sortants pour bloquer l'envoi non autorisé d'informations confidentielles.

-

eDiscovery : processus de recherche et d'extraction de données électroniques dans le cadre de procédures judiciaires ou d'enquêtes internes. L'archivage Mimecast facilite l'eDiscovery grâce à sa recherche rapide et ses fonctions de litigation hold.

-

Anycast : technique de routage réseau qui permet à plusieurs serveurs géographiquement dispersés de partager la même adresse IP. La requête est automatiquement dirigée vers le serveur le plus proche, réduisant la latence.

-

TTP (Targeted Threat Protection) : suite de protection avancée de Mimecast comprenant trois modules : URL Protect (réécriture et scan des liens), Attachment Protect (sandboxing des pièces jointes), et Impersonation Protect (détection d'usurpation d'identité).

-

Zero-day : vulnérabilité logicielle inconnue du fournisseur et pour laquelle aucun correctif n'existe. Les attaques zero-day exploitent ces failles avant qu'elles soient corrigées, rendant les défenses par signature inefficaces.

-

Attaque par supply chain : attaque qui compromet un fournisseur ou un éditeur logiciel pour atteindre ses clients. L'incident SolarWinds est l'exemple emblématique : la backdoor Sunburst, injectée dans une mise à jour logicielle, a compromis des milliers d'organisations.

-

ICES (Integrated Cloud Email Security) : modèle de sécurité email déployé via API directement dans la plateforme cloud (M365, Google Workspace), sans modification des enregistrements MX. L'ICES scanne les messages après livraison et peut les supprimer rétroactivement.

-

Social graphing : technique de machine learning qui cartographie les relations et habitudes de communication entre les utilisateurs d'une organisation. Le social graph permet de détecter les anomalies (nouvel expéditeur se faisant passer pour un contact habituel, changement de style, horaire inhabituel).