Cloudflare Email Service : Email Routing, Security et DMARC Management expliqués

Par CaptainDNS

Publié le 21 avril 2026

- 📧 4 couches email unifiées : Routing (alias gratuits), Service (envoi Workers), Security (ICES anti-phishing ex-Area 1), DMARC Management (reporting gratuit)

- ⚙️ Architecture hybride : déploiement Inline (MX) ou API (Graph M365/Gmail) pour Email Security ; binding natif Workers pour Email Service

- 🔧 Configuration DNS automatique : SPF/DKIM/DMARC provisionnés automatiquement pour Email Service si Cloudflare DNS, à auditer avec les outils CaptainDNS

- ⚠️ Gaps importants : pas de BIMI hosting, pas de MTA-STS managé, pas d'archivage/continuity, DMARC Management limité à 1 000 rapports/mois et Cloudflare DNS uniquement

- 💰 Pricing varié : Routing et DMARC Management gratuits ; Email Service à 0,35 USD/1k emails sur Workers Paid (5 USD/mois, 3 000 emails inclus) ; Email Security sur devis (3 tiers Advantage/Enterprise/PhishGuard)

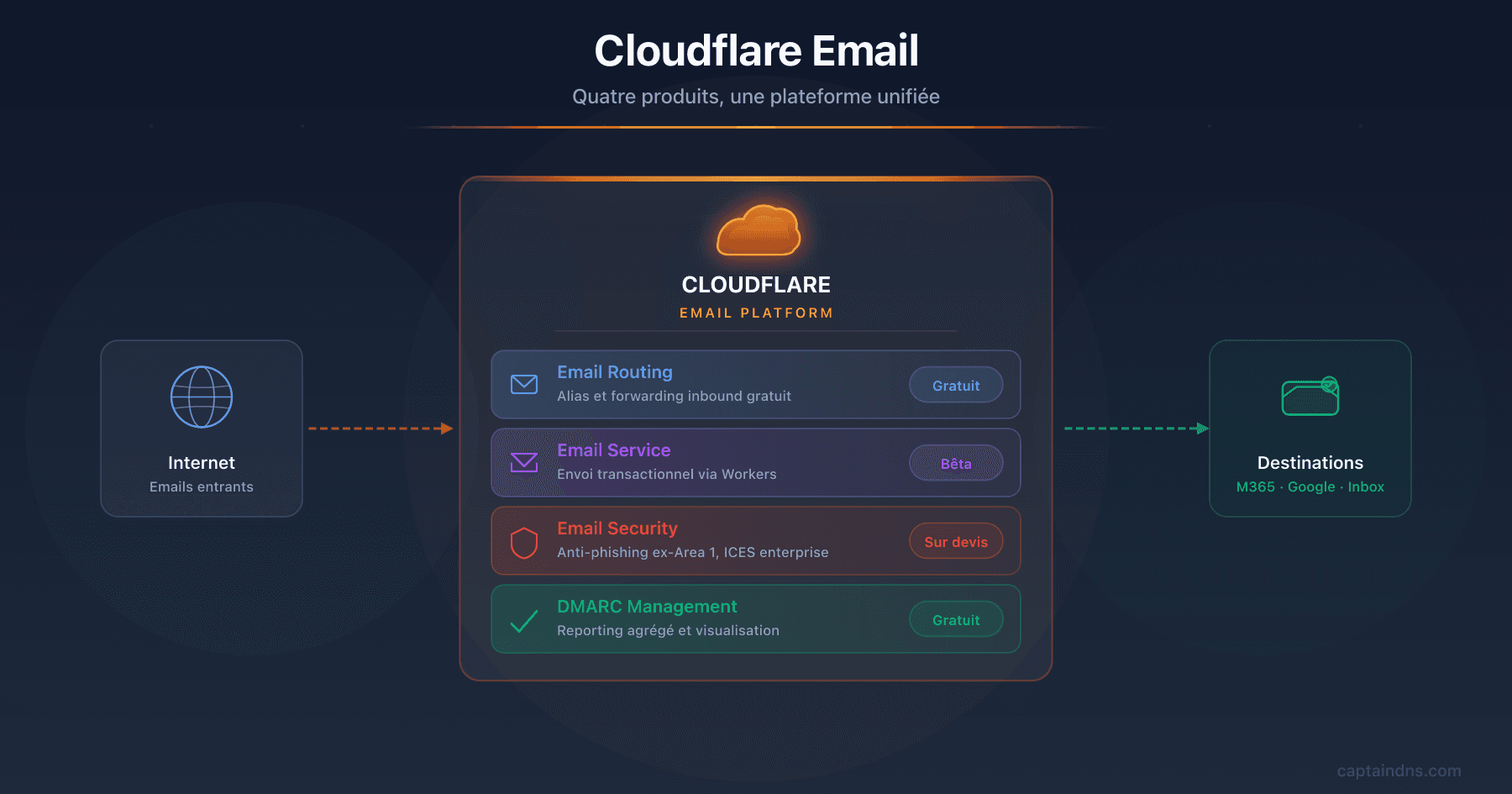

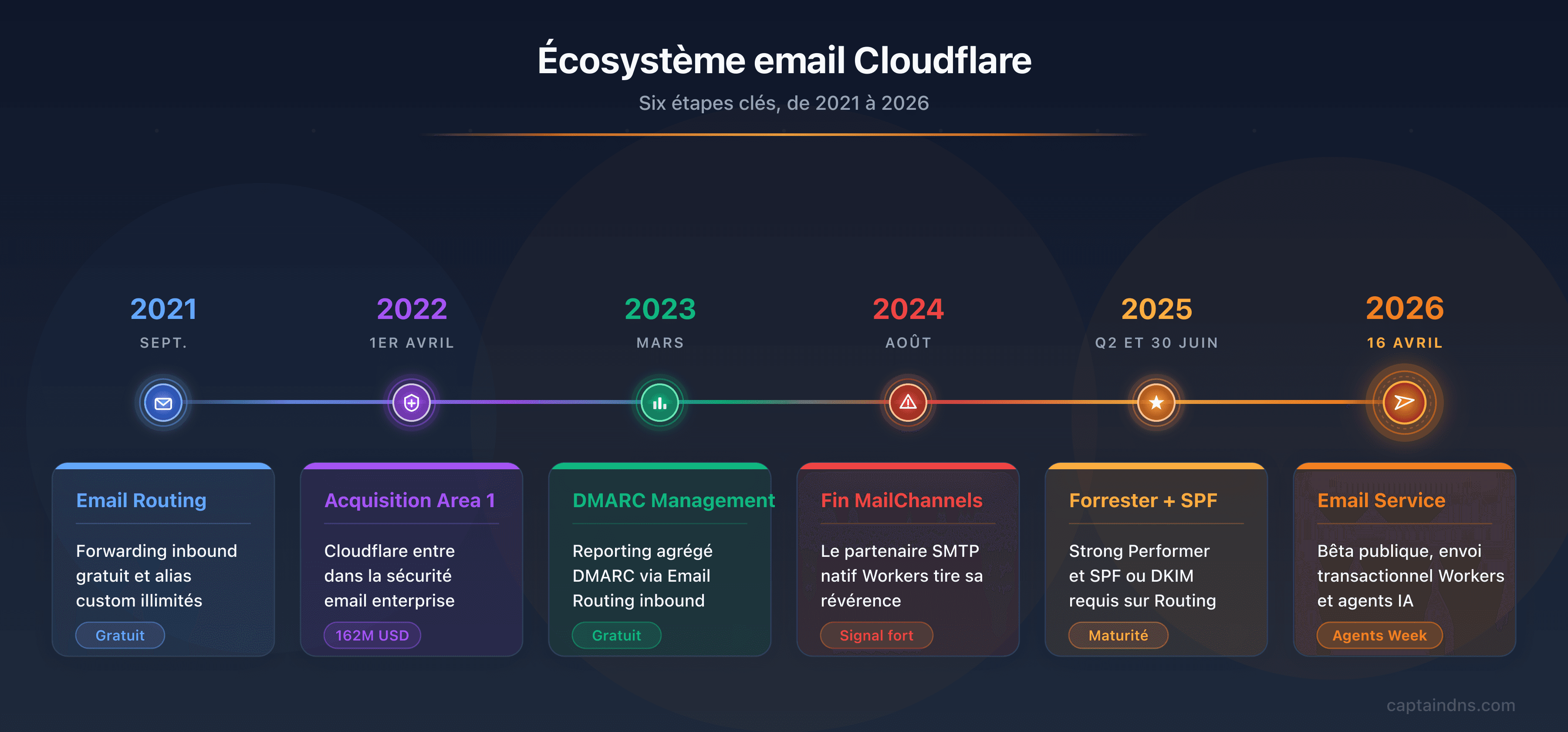

Cloudflare achemine environ 20 % du trafic internet mondial via 330 points de présence anycast. Cette même infrastructure filtre désormais l'email d'entreprise, route les alias gratuits via Cloudflare Email Routing, envoie les transactionnels depuis Workers et agrège les rapports DMARC. Le 16 avril 2026, lors de l'Agents Week, la bêta publique d'Email Service a fermé la dernière porte d'un écosystème démarré en septembre 2021 avec Email Routing, complété en avril 2022 par l'acquisition d'Area 1 Security pour environ 162 millions de dollars, puis en mars 2023 par DMARC Management. Résultat : quatre produits distincts sous la même console, du simple alias de redirection à la protection anti-phishing enterprise.

La confusion est pourtant totale sur le marché. Cloudflare Email Routing et Cloudflare Email Service partagent un nom, mais l'un reçoit et l'autre envoie. Cloudflare Email Security est un produit enterprise qui n'a presque rien à voir avec les deux premiers, si ce n'est qu'il hérite des technologies pre-attack d'Area 1 Security. DMARC Management, lui, n'héberge pas votre politique DMARC mais agrège les rapports des providers tiers. Confondre ces quatre briques conduit à des décisions d'architecture coûteuses, y compris chez les équipes déjà bien installées dans l'écosystème Cloudflare.

Le calendrier d'acquisition raconte aussi la stratégie. Area 1 Security, fondée en 2013 par d'anciens ingénieurs NSA, a introduit une approche pre-attack unique : crawler le web en continu pour identifier les kits de phishing en construction, avant que la première campagne ne soit lancée. MailChannels, le partenaire historique de l'envoi depuis Workers, a annoncé son End of Life en août 2024, laissant des dizaines de milliers de développeurs sans solution native. Email Service est la réponse directe à ce vide. Ce guide démêle les quatre produits, détaille la configuration DNS spécifique à chacun, compare Cloudflare aux alternatives établies (Proofpoint, Mimecast, Abnormal, AWS SES), et identifie clairement ce que l'écosystème ne couvre pas encore.

Vérifiez votre configuration SPF, DKIM et DMARC

📧 Cloudflare email routing et les 4 produits email de l'écosystème

La confusion terminologique autour de "Cloudflare Email" est réelle et mérite d'être dissipée d'emblée. Cloudflare ne commercialise pas "un" produit email, mais quatre produits distincts qui répondent à des besoins différents et ciblent des publics différents. Les confondre conduit à des décisions d'architecture incorrectes.

| Produit | Lancé | Cible | Rôle | Prix |

|---|---|---|---|---|

| Email Routing | Sept. 2021 | Particuliers, devs | Alias et forwarding inbound | Gratuit |

| Email Service (Send) | Avr. 2026 (beta) | Devs, agents IA | Envoi transactionnel Workers | 0,35 USD/1k (Workers Paid) |

| Email Security (ex-Area 1) | Avr. 2022 | Entreprises | ICES anti-phishing/BEC | Sur devis |

| DMARC Management | Mars 2023 | Tous (DNS CF) | Reporting DMARC agrégé | Gratuit (1k rapports/mois) |

Trois précisions indispensables avant d'aller plus loin. Cloudflare n'est pas un hébergeur de messagerie : aucun équivalent de Gmail ou Outlook Business. Les emails ne sont pas stockés chez Cloudflare, les utilisateurs n'ont pas de boîtes. Cloudflare n'est pas uniquement un SEG classique : Email Security s'intercale comme passerelle ou s'intègre via API, mais n'offre pas l'archivage, la continuité ou les capacités de chiffrement sortant d'un Mimecast. Cloudflare n'est pas un ESP marketeur : pas d'équivalent Mailchimp ou Klaviyo pour les campagnes marketing avec listes de contacts et templates.

Ce positionnement singulier explique pourquoi Cloudflare Email est souvent complémentaire d'une solution existante plutôt que son remplacement direct.

🏢 Cloudflare en bref

Cloudflare a été fondée en 2009 par Matthew Prince et Michelle Zatlyn. L'entreprise lance son CDN et service de protection DDoS en 2010, qui deviendront son cœur de métier, avant son introduction en bourse sur NYSE sous le ticker NET en septembre 2019.

En 2026, Cloudflare opère plus de 330 PoPs anycast répartis dans 120 pays, interconnectés directement avec les grands fournisseurs d'accès et les opérateurs de transit. Cette topologie réduit la latence à moins de 15 ms pour la majorité des utilisateurs mondiaux. Environ 20 % du trafic internet mondial transite par l'infrastructure Cloudflare, ce qui lui confère une visibilité unique sur les menaces et les patterns d'attaque à l'échelle planétaire.

L'acquisition d'Area 1 Security marque l'entrée de Cloudflare dans la sécurité email enterprise. L'annonce intervient le 24 février 2022, la clôture le 1er avril 2022, pour un montant d'environ 162 millions de dollars. Area 1 avait été fondée en 2013 à Redwood City par Oren Falkowitz, Blake Darché et Phil Syme, tous trois anciens ingénieurs de la NSA. Son différenciateur : l'approche pre-attack time. Le principe : crawler le web en permanence pour identifier les domaines de phishing, les kits et les infrastructures malveillantes avant le lancement de la première campagne. Cette détection proactive, par opposition à la détection réactive basée sur les signatures, constitue aujourd'hui le cœur de Cloudflare Email Security.

Le signal MailChannels est aussi crucial pour comprendre la trajectoire. MailChannels, fournisseur canadien historique d'envoi SMTP outsourcé, était depuis des années le seul moyen fiable d'envoyer des emails depuis Cloudflare Workers. Son EOL annoncé en juillet 2024 (coupure effective en août 2024) a créé un vide pour les dizaines de milliers de développeurs Workers qui dépendaient du service. Beaucoup ont migré dans l'urgence vers Resend, AWS SES ou Postmark avec des appels HTTP. Email Service, lancé en bêta publique en avril 2026, est la réponse stratégique de Cloudflare : réinternaliser l'envoi, supprimer la dépendance à un tiers et capitaliser sur le réseau anycast pour la délivrabilité.

🔀 Email routing Cloudflare : des alias gratuits pour rediriger vos emails

Email Routing est le produit le plus ancien et le plus utilisé de l'écosystème email Cloudflare. Lancé en septembre 2021, il permet de créer des adresses email sur un domaine géré par Cloudflare et de les rediriger vers une boîte de réception existante (Gmail, Outlook, ProtonMail, entre autres). C'est un service de forwarding pur : les emails ne sont pas stockés, pas de boîtes, pas d'envoi.

Comment ça fonctionne : les enregistrements MX du domaine pointent vers les serveurs Cloudflare. Quand un email arrive pour contact@captaindns.com, Cloudflare le reçoit, applique les règles de routage définies dans la console, et le redirige vers la boîte de destination configurée. Un développeur peut aussi intercepter chaque email entrant via un Workers Email Script pour filtrer, parser, router conditionnellement ou émettre un webhook avant la redirection ou la suppression du message.

Configuration pas à pas :

- Ouvrir la console Cloudflare, sélectionner le domaine, aller dans Email > Email Routing

- Activer le service. Cloudflare propose automatiquement les MX si le domaine utilise déjà Cloudflare DNS

- Créer une règle : adresse source (ex :

contact@captaindns.com) vers adresse de destination (ex : votre Gmail) - Optionnel : créer une règle catch-all (

*@captaindns.com) pour capturer toutes les adresses non listées - Vérifier que SPF ou DKIM est bien configuré sur le domaine (obligatoire depuis le 30 juin 2025)

Limites importantes à connaître :

- Messages supérieurs à 25 MiB non supportés

- Maximum 200 règles de routage par compte

- Maximum 200 adresses de destination

- Service inbound uniquement : Email Routing ne peut pas envoyer. Pour l'envoi, c'est Email Service (voir section suivante)

- Depuis le 30 juin 2025, SPF ou DKIM doivent être configurés sur le domaine d'origine pour que les forwards fonctionnent. Sans l'un ou l'autre, les messages sont bloqués

- Les emails traités par Workers peuvent apparaître "dropped" dans les statistiques de l'interface, même s'ils ont bien été traités. Un bug UX connu

Workers Email permet des traitements avancés : filtrer les emails par expéditeur, parser le contenu, router vers différentes destinations selon des conditions, ou envoyer des webhooks. Le script est déclaré dans wrangler.toml et reçoit chaque email entrant comme événement.

Comparatif Email Routing vs alternatives :

| Fonctionnalité | Cloudflare Email Routing | SimpleLogin | Forward Email |

|---|---|---|---|

| Prix | Gratuit | Gratuit / 9 EUR/mois | Gratuit / 9 USD/mois |

| Alias max (gratuit) | 200 | 10 | Illimité |

| Envoi depuis alias | Non | Oui (payant) | Oui (payant) |

| Custom domain | Oui | Oui (payant) | Oui |

| Workers/API | Oui | Non | Non |

| Open source | Non | Oui | Oui |

| Prérequis | Cloudflare DNS | Aucun | Aucun |

Le point de différenciation d'Email Routing est l'intégration native avec Workers et l'absence totale de coût. Le point de faiblesse est le prérequis Cloudflare DNS et l'absence d'envoi depuis les alias, que SimpleLogin et Forward Email couvrent en payant.

🚀 Cloudflare email service : envoyer depuis Workers

Email Service est la nouveauté d'avril 2026, lancée en bêta publique lors de l'Agents Week. C'est le symétrique d'Email Routing : là où Routing reçoit et redirige, Email Service envoie. Les deux services forment ensemble un stack email complet pour les applications Workers.

Pourquoi Cloudflare a construit ça : MailChannels permettait depuis des années aux Workers d'envoyer des emails via un binding simple. L'annonce de son EOL en août 2024 a laissé des dizaines de milliers de développeurs sans solution native. Certains ont migré vers Resend, d'autres vers AWS SES avec des appels HTTP. Cloudflare a décidé d'internaliser cette capacité plutôt que de continuer à dépendre d'un tiers.

Trois mécanismes d'envoi :

Le binding natif Workers est le plus simple. Il se déclare dans wrangler.toml :

name = "my-worker"

main = "src/index.ts"

compatibility_date = "2026-04-01"

[[send_email]]

name = "SEND_EMAIL"

allowed_destination_addresses = ["contact@captaindns.com"]

Aucune clé API, aucun secret à gérer. Le binding SEND_EMAIL est injecté dans le Worker en TypeScript ou JavaScript et expose une méthode send() qui accepte un objet EmailMessage (from, to, sujet, body). Cloudflare gère l'infrastructure d'envoi, la rotation des adresses IP, la réputation des pools et la signature DKIM en arrière-plan. Le paramètre allowed_destination_addresses verrouille les destinations autorisées au déploiement, utile pour les environnements de staging et pour limiter l'impact d'un Worker compromis.

Pour les applications non-Workers (Python, Go, Ruby, PHP), Cloudflare fournit des credentials SMTP configurables dans la console. Cette option couvre les cas où l'envoi ne se fait pas depuis Workers, typiquement un backend Django, Rails ou un service Go qui émet des notifications transactionnelles.

L'API REST permet des intégrations légères ou des tests sans configuration Workers. Elle suit le format standard des API Cloudflare et accepte des payloads JSON.

SDK supportés : React Email pour les templates JSX, TypeScript et JavaScript natifs, Python via SMTP, Go via SMTP. L'intégration avec React Email est particulièrement fluide pour les Workers en TypeScript :

import { EmailMessage } from "cloudflare:email";

import { createMimeMessage } from "mimetext";

export default {

async fetch(request: Request, env: Env): Promise<Response> {

const msg = createMimeMessage();

msg.setSender({ name: "CaptainDNS", addr: "no-reply@captaindns.com" });

msg.setRecipient("contact@captaindns.com");

msg.setSubject("Rapport DMARC hebdomadaire");

msg.addMessage({ contentType: "text/plain", data: "Résumé des rapports…" });

const message = new EmailMessage(

"no-reply@captaindns.com",

"contact@captaindns.com",

msg.asRaw()

);

await env.SEND_EMAIL.send(message);

return new Response("Sent", { status: 202 });

},

};

Configuration DNS automatique : si Cloudflare est autoritaire sur le domaine d'envoi, les enregistrements SPF, DKIM et DMARC sont provisionnés automatiquement lors de la configuration du domaine dans Email Service. DMARC est créé par défaut en mode p=none (surveillance). Il faut toujours vérifier avec les outils CaptainDNS que tout est correct avant de passer en production, puis faire évoluer la politique DMARC vers p=quarantine puis p=reject au fil des semaines de monitoring.

Email pour agents IA, l'angle différenciant en 2026 :

C'est la dimension la plus innovante d'Email Service. Le hook onEmail dans l'Agents SDK de Cloudflare permet à un agent de recevoir un email comme événement persistant. Un agent peut lire la demande dans l'email, l'exécuter (recherche DNS, analyse de domaine, génération de rapport), puis répondre par email, le tout avec un état conversationnel maintenu via Durable Objects et SQLite.

L'Email MCP Server expose les capacités email de Cloudflare Workers comme outils MCP. Un agent Claude ou Cursor peut découvrir et appeler ces endpoints en langage naturel.

L'Agentic Inbox est un projet open source disponible sur github.com/cloudflare/agentic-inbox. C'est un client email auto-hébergé construit sur Workers, démontrant l'intégration complète Email Routing + Email Service + Agents SDK.

Tarification Email Service :

| Plan | Inbound Routing | Outbound Sending |

|---|---|---|

| Workers Free | Illimité | Non disponible |

| Workers Paid (5 USD/mois) | Illimité | 3 000 emails/mois inclus, puis 0,35 USD/1k |

Comparaison des coûts unitaires (au-delà des tiers gratuits) :

| ESP | Coût au 1k emails | Tier gratuit mensuel |

|---|---|---|

| AWS SES | 0,10 USD | 3 000 envois via Lambda, 62 000 via EC2 |

| Cloudflare Email Service | 0,35 USD | 3 000 (inclus dans Workers Paid à 5 USD) |

| Resend | 0,80 USD | 3 000 |

| Postmark | 1,25 USD | 100 (essai) |

| Brevo | 0 jusqu'à 300/jour | 9 000 par mois |

Le positionnement prix n'est pas le plus compétitif en coût unitaire brut : AWS SES reste 3,5 fois moins cher, et Brevo couvre gratuitement un volume significatif. Mais l'intégration native Workers, la configuration DNS automatique et l'absence de gestion de clé API justifient le choix pour les développeurs déjà dans l'écosystème Cloudflare, surtout quand le Worker Paid est déjà souscrit pour d'autres usages.

🛡️ Cloudflare email security et l'héritage Area 1

Cloudflare Email Security est le produit enterprise de l'écosystème, issu de l'acquisition d'Area 1 Security en 2022. Il se positionne comme un ICES (Integrated Cloud Email Security), c'est-à-dire un complément ou un remplacement d'un SEG traditionnel (Proofpoint, Mimecast) qui peut s'intégrer via l'API sans changer les enregistrements MX.

Trois modes de déploiement :

| Mode | Pre/Post delivery | Avantages | Limitations |

|---|---|---|---|

| Inline (MX) | Pre-delivery | Réécriture liens, sandbox complet, modification body/subject | Changement MX requis, disruption potentielle |

| API Graph M365 / Gmail API | Post-delivery | Aucun changement MX, déploiement en 4 clics OAuth | Pas de réécriture URL, throttling API |

| BCC / Journaling | Post-delivery | Zéro impact mail flow, analyse passive | Remediation active limitée |

Le mode API est le point d'entrée le plus rapide pour les équipes M365 ou Google Workspace qui veulent ajouter une couche de protection sans toucher au flux email. L'autorisation OAuth prend quelques minutes. Les emails sont analysés après livraison et Cloudflare peut automatiquement déplacer ou supprimer les messages requalifiés comme malveillants.

Moteurs de détection hérités d'Area 1 :

L'EDF (Email Detection Fingerprint) est le mécanisme de fingerprinting propriétaire qui identifie chaque campagne de phishing. Area 1 a développé cette approche pour créer une empreinte unique de chaque infrastructure d'attaque (corrélation expéditeur, patterns d'URL, tactiques d'ingénierie sociale, métadonnées d'en-tête), permettant de bloquer non seulement les emails connus mais toutes les variantes d'une même campagne. Un attaquant peut changer le sujet, le corps ou le domaine : tant que l'infrastructure sous-jacente reste fingerprintée, la détection tient.

Le système pre-attack time est l'autre différenciateur majeur. Cloudflare crawle en permanence le web, les registrations de domaines (Certificate Transparency logs, WHOIS, zones DNS récemment délégées), les certificats TLS émis et les contenus de pages pour identifier les kits de phishing en construction avant qu'ils ne soient utilisés dans des campagnes. Un domaine typosquatté fraîchement enregistré avec un certificat Let's Encrypt et un formulaire de login clone entre en détection avant même l'envoi du premier email. Cette détection préventive se mesure en jours ou semaines avant la première attaque. Elle est difficile à répliquer pour des concurrents qui travaillent en mode réactif sur signalements utilisateurs ou honeypots.

Post-delivery remediation : les emails déjà livrés en boîte peuvent être retirés automatiquement si une menace est identifiée après coup. En mode API M365, Cloudflare peut déplacer vers le dossier Junk ou supprimer définitivement les messages requalifiés, sans intervention manuelle de l'administrateur.

Email Link Isolation (NVR) :

Le Network Vector Rendering est la technologie de Remote Browser Isolation appliquée aux liens email. Le processus en cinq étapes :

- Détection d'un lien suspect dans le message reçu

- Réécriture de l'URL dans le body de l'email

- Livraison normale dans la boîte de l'utilisateur

- Clic de l'utilisateur sur le lien réécrit

- Rendu du site via Chromium headless en mode lecture seule, vecteurs graphiques envoyés au navigateur de l'utilisateur

Le résultat : le navigateur de l'utilisateur ne charge jamais directement le site malveillant. Les exploits navigateur, les téléchargements de malwares, les captures de credentials en temps réel sont tous bloqués. Cette protection est disponible uniquement en mode Inline (MX), pas en mode API post-delivery.

DLP Assist pour M365 (février 2025, gratuit pour les clients Email Security) : un add-in Outlook qui analyse le contenu d'un email pendant sa composition, en temps réel. Si des données sensibles sont détectées (numéros de carte, données PII, fichiers confidentiels), une bannière contextuelle avertit l'expéditeur. La politique peut aller jusqu'au blocage ou au chiffrement automatique.

Protection multi-canaux : QR codes (décode et analyse les URLs cachées dans les images), SMS (via partenariat), Slack, Teams, LinkedIn via extension navigateur. Cette couverture multi-canaux est un argument fort face aux concurrents qui restent limités à l'email SMTP.

Reconnaissance Forrester : le Forrester Wave Q2 2025 classe Cloudflare Email Security "Strong Performer" avec 9 critères notés 5/5 : Antimalware/sandboxing, Malicious URL detection, Threat intelligence, Content analysis, Reporting, User quarantine, Email authentication, Product security et Partner ecosystem. Gartner Peer Insights affiche des notes entre 4,2 et 4,4/5.

🔧 Configuration DNS pour les produits email Cloudflare

La configuration DNS est centrale dans tout déploiement Cloudflare Email. Les quatre produits ont des exigences DNS distinctes, parfois automatisées, parfois manuelles.

Email Routing : MX et authentification

Quand Cloudflare DNS est autoritaire sur le domaine, les enregistrements MX sont proposés automatiquement lors de l'activation d'Email Routing. Trois MX sont créés, priorités échelonnées 8, 19 et 29, pointant vers route1.mx.cloudflare.net, route2.mx.cloudflare.net et route3.mx.cloudflare.net. Le SPF doit inclure include:_spf.mx.cloudflare.net dans l'enregistrement TXT du domaine. Le DKIM est activé et géré automatiquement par Cloudflare sous un sélecteur dédié.

Exemple d'enregistrements publiés pour captaindns.com après activation :

captaindns.com. MX 8 route1.mx.cloudflare.net.

captaindns.com. MX 19 route2.mx.cloudflare.net.

captaindns.com. MX 29 route3.mx.cloudflare.net.

captaindns.com. TXT "v=spf1 include:_spf.mx.cloudflare.net ~all"

Obligatoire depuis le 30 juin 2025 : SPF ou DKIM doivent être configurés sur le domaine source. Sans l'un des deux, les forwards échouent. Cette exigence, ajoutée pour lutter contre les abus de forwarding, n'est pas affichée comme erreur explicite dans l'interface : les messages semblent simplement ne pas arriver, ce qui complique le diagnostic. La cause la plus fréquente sur les domaines existants depuis longtemps est un SPF vide ou supprimé par inadvertance lors d'une migration DNS.

Email Service : DNS automatique pour l'envoi

Si Cloudflare est autoritaire sur le domaine d'envoi, les enregistrements SPF, DKIM et DMARC sont provisionnés automatiquement lors de la configuration. DMARC est créé en mode p=none (surveillance pure). Pour les domaines avec DNS externe, Cloudflare fournit les valeurs TXT à ajouter manuellement, typiquement sous la forme :

captaindns.com. TXT "v=spf1 include:_spf.mx.cloudflare.net include:_spf.emailsvc.cloudflare.com ~all"

cfsend1._domainkey TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkqhki…"

_dmarc.captaindns.com. TXT "v=DMARC1; p=none; rua=mailto:dmarc-reports@captaindns.com; pct=100"

Le sélecteur DKIM cfsend1 est rotatif : Cloudflare peut publier un nouveau sélecteur en parallèle avant de retirer l'ancien, ce qui évite toute coupure de délivrabilité lors d'une rotation de clé. Une fois le monitoring DMARC stabilisé (compter deux à quatre semaines), il est recommandé de passer p=none à p=quarantine, puis p=reject si les rapports montrent une authentification clean sur toutes les sources légitimes.

Email Security Inline : changement MX

Le mode Inline nécessite de rediriger les MX du domaine vers les serveurs Cloudflare Email Security. La région (EU ou US) détermine les hôtes MX exacts. Le SPF doit inclure les blocs IP Cloudflare Email Security. Le DKIM est signé par Cloudflare Email Security. L'ARC sealing est configuré pour maintenir la chaîne de confiance dans les scénarios de forwarding.

DMARC Management

DMARC Management requiert que Cloudflare soit DNS autoritaire du domaine. L'enregistrement _dmarc.captaindns.com doit pointer vers l'adresse d'agrégation générée par Cloudflare pour recevoir les rapports XML agrégés des grands providers (Gmail, Outlook, Yahoo, Fastmail). Cette adresse est créée automatiquement via Email Routing lors de l'activation du module DMARC Management.

Bonnes pratiques générales

TTL SPF : 3600 secondes minimum pour réduire la charge DNS. DKIM 2048 bits recommandé pour tous les domaines. Alignement DMARC en mode strict si l'organisation le permet. Toujours vérifier la configuration après tout changement avec les outils CaptainDNS.

Vérifiez SPF, DKIM et DMARC après chaque changement

📊 Cloudflare DMARC Management : gratuit mais limité

DMARC Management est le produit le plus accessible de l'écosystème : disponible gratuitement pour tout domaine géré par Cloudflare DNS. Il permet de recevoir et visualiser les rapports DMARC agrégés (RUA) des grands providers email, sans configurer d'adresse email dédiée ni traiter des fichiers XML bruts.

Fonctionnement : Email Routing reçoit les rapports XML envoyés par Gmail, Outlook, Yahoo et les autres providers. DMARC Management les parse et les affiche dans une interface consolidée sous Email > DMARC Management dans la console Cloudflare. L'interface liste les sources d'envoi, les résultats SPF et DKIM par source, la politique DMARC en vigueur et des recommandations d'ajouts d'IP au SPF existant.

Limite plan gratuit : 1 000 rapports agrégés par mois. Pour un domaine principal d'une organisation de taille moyenne ou grande, cette limite est atteinte rapidement. Un domaine qui reçoit des centaines de milliers d'emails par mois génère bien plus de 1 000 rapports DMARC.

Prérequis bloquant : le domaine DOIT utiliser Cloudflare comme DNS autoritaire. Si le DNS est hébergé ailleurs (OVH, AWS Route 53, Gandi, Azure DNS), DMARC Management est simplement indisponible. Il n'y a pas d'erreur explicite, le service n'apparaît pas du tout dans l'interface. Pour les organisations multi-domaines avec DNS éclatés, ce prérequis est souvent un bloqueur majeur : migrer la zone vers Cloudflare juste pour DMARC Management est rarement justifié.

Ce que Cloudflare ne fournit pas :

BIMI hosting : aucun service managé pour héberger la politique BIMI et l'URL du logo. Un thread dans la communauté Cloudflare demande cette fonctionnalité depuis 2022, sans réponse officielle à ce jour. Pour publier un logo BIMI, il faut utiliser un service tiers.

MTA-STS hosting : possible manuellement via Cloudflare Pages ou Workers, mais aucun service managé. L'administrateur doit créer manuellement la page web https://mta-sts.captaindns.com/.well-known/mta-sts.txt, le DNS associé et gérer les renouvellements.

TLS-RPT reporting : annoncé sur la roadmap 2023, non livré en avril 2026.

DANE : non supporté. Cloudflare DNS ne signe pas les enregistrements TLSA au niveau requis pour DANE.

Archivage email : aucun équivalent aux capacités Mimecast Cloud Archive ou aux solutions de rétention pour la conformité e-discovery.

Partenariat Red Sift : depuis 2024, Cloudflare recommande officiellement Red Sift OnDMARC (entre 35 et 619 EUR par utilisateur et par mois selon le tier) pour les organisations qui ont besoin de BIMI hosting, MTA-STS managé, TLS-RPT et reporting illimité. Ce partenariat confirme explicitement que Cloudflare n'ambitionne pas de couvrir ces besoins en natif.

Tableau comparatif DMARC :

| Solution | Prix | BIMI | MTA-STS | TLS-RPT | Rapports/mois | DNS requis |

|---|---|---|---|---|---|---|

| Cloudflare DMARC Management | Gratuit | Non | Non | Non | 1 000 | Cloudflare DNS uniquement |

| CaptainDNS DMARC Monitor | Inclus | Oui (hosting) | Oui (hosting) | Oui | Illimité | Tout DNS |

| PowerDMARC | A partir de 25 USD/mois | Oui | Oui | Oui | Variable | Tout DNS |

| Dmarcian | A partir de 35 USD/mois | Non | Non | Oui | Variable | Tout DNS |

| Red Sift OnDMARC | 35-619 EUR/user | Oui | Oui | Oui | Illimité | Tout DNS |

Hébergez votre politique MTA-STS et votre logo BIMI

🔍 Diagnostic : pourquoi email routing Cloudflare ne fonctionne pas

Le mot-clé "cloudflare email routing not working" génère beaucoup de recherches, preuve que les problèmes de configuration sont fréquents. Voici un diagnostic structuré pour identifier la cause.

Checklist diagnostic en 8 points :

- Vérifier que les MX pointent bien vers

*.mx.cloudflare.netavecdig MX captaindns.com. Si les anciens MX sont encore présents, les emails peuvent partir dans deux directions. - Vérifier la propagation DNS : après un changement MX, les délais vont jusqu'à 48 heures. Tester depuis plusieurs résolveurs (1.1.1.1, 8.8.8.8).

- Vérifier SPF ou DKIM : depuis le 30 juin 2025, l'un des deux est obligatoire. Sans eux, les forwards échouent silencieusement. Utiliser les outils CaptainDNS pour le diagnostic.

- Vérifier que la règle de routage est bien activée (statut "active") dans la console.

- Vérifier les limites : 200 règles de routage max, 200 adresses de destination max. Si une limite est atteinte, les nouvelles règles ne s'activent pas.

- Si Workers Email est utilisé : les emails "dropped" dans les statistiques peuvent masquer des erreurs de Worker (exception JavaScript, dépassement CPU, quota mémoire). Consulter les logs Workers pour isoler l'erreur réelle.

- Tester l'envoi depuis plusieurs fournisseurs (Gmail, Outlook). Certains serveurs de destination appliquent des filtres anti-spam qui bloquent les forwards.

- Vérifier le dossier spam de la boîte de destination. Les emails forwardés ont parfois une signature SPF complexe qui déclenche des filtres.

Causes fréquentes :

SPF et DKIM absents depuis le 30 juin 2025 : c'est la cause numéro un des forwards échoués sur les nouvelles configurations. La règle s'applique, Email Routing reçoit le message, mais le bloque avant de forwarder.

MX hybride : si l'ancien MX (Exchange, M365) est encore présent en priorité inférieure, certains expéditeurs livrent directement au serveur d'origine, contournant Cloudflare.

Workers Email avec EXCEEDED_CPU : sur des messages volumineux avec des pièces jointes importantes, le Worker peut dépasser le quota CPU et terminer sans forwarder. Solution : optimiser le script ou upgrader le plan Workers.

Forward vers un serveur Exchange qui bloque : certains serveurs Exchange corporate rejettent les emails forwardés car l'IP d'origine (Cloudflare) n'est pas dans la liste blanche. Solution : contacter l'administrateur du domaine de destination.

✅ Avantages de l'écosystème email Cloudflare

Configuration DNS automatique unique sur le marché. Pour Email Service avec Cloudflare DNS, les enregistrements SPF, DKIM et DMARC sont provisionnés en quelques secondes. Aucun autre ESP ou solution de sécurité email ne propose cette automatisation native avec le DNS.

Stack SASE intégré. Cloudflare One assemble Access (ZTNA), Gateway (SWG), DLP, Browser Isolation, CASB et Email Security dans une console unifiée. La corrélation des signaux entre les couches est difficile à reproduire avec un assemblage de produits tiers. Un utilisateur qui clique sur un lien malveillant reçu par email et détecté par Email Security peut déclencher une alerte Gateway en quelques secondes.

Réseau anycast global. Les 330 PoPs Cloudflare assurent une faible latence partout dans le monde. Pour Email Security Inline, le filtrage se fait au plus près de l'utilisateur, ce qui réduit les délais de livraison.

Free tier généreux. Email Routing illimité en volume et DMARC Management gratuit (1k rapports/mois) offrent une entrée sans coût pour les petits domaines et les développeurs.

Email pour agents IA. Cloudflare est parmi les premiers hyperscalers à proposer un pipeline email natif pour les agents IA : hook onEmail dans l'Agents SDK, Durable Objects pour l'état conversationnel long, Email MCP Server, Agentic Inbox en open source. Pour les équipes qui construisent des agents sur Workers, c'est un différenciateur concret : un agent peut recevoir un email, le traiter avec un contexte persistant et répondre, sans passer par un orchestrateur externe.

Déploiement API-first flexible. Le mode API post-delivery d'Email Security permet de déployer une protection sur un tenant M365 ou Google Workspace en quelques minutes, sans changement MX, sans risque de disruption du flux email. C'est un avantage majeur pour les organisations qui ont peur de modifier leurs MX en production.

⚠️ Limites et inconvénients à connaître

Pas de mailbox hosting. L'Agentic Inbox est un projet de démonstration open source, pas un service de messagerie hébergée. Cloudflare ne fournit pas de boîtes email professionnelles.

Pas d'archivage légal ni de continuité email. Mimecast offre Cloud Archive avec rétention jusqu'à 99 ans et Email Continuity pour les périodes de panne. Cloudflare ne dispose d'aucun équivalent. Pour les organisations soumises à des obligations légales d'archivage (DORA, NIS2, eDiscovery), c'est un gap rédhibitoire.

Pas de BIMI hosting ni MTA-STS managé. Déjà détaillé dans la section DMARC Management, ces deux gaps nécessitent un hébergeur tiers pour publier un logo BIMI dans Gmail ou Apple Mail et une politique MTA-STS opérationnelle.

TLS-RPT et DANE absents. La roadmap 2023 annoncée pour TLS-RPT n'a pas été livrée en 2026.

Détection internal-to-internal limitée. En mode API post-delivery, Cloudflare Email Security analyse le contenu des emails mais n'a pas accès aux métadonnées de routage interne comme en mode Inline. Pour la détection des comptes internes compromis, le mode Inline offre plus de visibilité.

Vendor lock-in significatif. DMARC Management fonctionne uniquement avec Cloudflare DNS. Email Service est natif Workers avec un binding propriétaire. La valeur du stack Email Security est maximale quand elle est corrélée avec Cloudflare One. Sortir de l'écosystème demande de reconfigurer tous ces points.

Data residency EU peu documentée pour Email Service. Cloudflare dispose d'un Data Localization Suite, mais sa couverture spécifique pour Email Service beta n'est pas clairement documentée. Le CLOUD Act américain s'applique à Cloudflare Inc., quelle que soit la région de traitement.

Le claim marketing "99,99 % accuracy" n'est pas validé par une étude tierce indépendante. Forrester et Gartner Peer Insights donnent des notes positives mais ne valident pas ce chiffre spécifique.

Support premium gatekeepé Enterprise. Les plans inférieurs ont un support self-serve avec des délais moins prévisibles. Pour un déploiement production Email Security, le support Enterprise est pratiquement nécessaire.

Quelques incidents réseau en 2025. Le 18 novembre 2025, un bug Bot Management a causé 25 minutes d'impact sur certains services. Le 5 décembre 2025, un autre incident partiel. Ces incidents avaient un faible impact direct sur la livraison SMTP, mais illustrent que le réseau Cloudflare n'est pas immunisé.

💰 Tarifs et offres Cloudflare email

Email Routing : gratuit, sans limitation de volume entrant. Le seul prérequis est d'avoir Cloudflare DNS sur le domaine.

Email Service (Send) :

| Plan | Inbound | Outbound | Prix base |

|---|---|---|---|

| Workers Free | Illimité | Non disponible | 0 USD/mois |

| Workers Paid | Illimité | 3 000/mois inclus, puis 0,35 USD/1k | 5 USD/mois |

Pour comparaison sur le coût unitaire : AWS SES facture 0,10 USD/1k (3,5 fois moins cher), Resend 0,80 USD/1k (2,3 fois plus cher), Postmark 1,25 USD/1k, Brevo est gratuit jusqu'à 300 emails/jour. Cloudflare se situe en milieu de gamme, son avantage étant l'intégration native Workers et le DNS automatique, pas le prix.

Email Security : trois tiers sans prix public affiché.

- Advantage : déploiement Inline uniquement, fonctionnalités de détection de base, sans Link Isolation NVR

- Enterprise : modes Inline, API et BCC, Link Isolation NVR, DLP Assist M365, remédiation complète

- Enterprise + PhishGuard : ajout d'un service SOC managé pour la supervision et la réponse aux incidents

Prix indicatifs de marché selon Spendhound et UnderDefense : Cloudflare One base autour de 7 USD/utilisateur/mois. Pour un déploiement complet Email Security + RBI + DLP sur une organisation de 1 000 personnes, les montants mensuels atteignent cinq chiffres. Les négociations se font via les équipes commerciales Cloudflare.

| Vendor | Prix indicatif/user/mois |

|---|---|

| Microsoft Defender O365 P2 | 5 USD (ou inclus E5) |

| Proofpoint Essentials | 1,80 à 5 USD |

| Proofpoint P1/P2 | 5 à 12 USD |

| Mimecast M2/M3 | 4 à 8 USD |

| Abnormal Security | Premium, non public |

| Cloudflare Email Security | Sur devis, ~7 USD+ base |

DMARC Management : gratuit jusqu'à 1 000 rapports agrégés par mois. Au-delà, il faut contacter Cloudflare pour des options étendues ou utiliser une solution tierce.

⚔️ Cloudflare vs Proofpoint, Mimecast, Abnormal et consorts

| Critère | Cloudflare | Proofpoint | Mimecast | Abnormal | MS Defender P2 | Sublime |

|---|---|---|---|---|---|---|

| Modèle | SEG+ICES hybride | SEG | SEG | 100 % API ICES | Natif M365 | API ICES |

| Anti-BEC/VEC | Fort (Area 1) | Très fort | Bon | Leader ML | Bon | Très bon |

| Anti-phishing link | RBI/NVR | Très fort | Fort | Anomaly-based | Safe Links | Explicable |

| Sandbox attachments | Forrester 5/5 | Fort | Fort | Limité | Safe Attachments | Oui |

| DLP | DLP Assist gratuit | Fort (Illusive) | Fort | Moyen | Fort (Purview) | Moyen |

| Archivage/Continuity | Non | Oui | Fort | Non | Via E3+ | Non |

| BIMI/MTA-STS hosting | Non | Non (Agari) | Oui | Non | Non | Non |

| Envoi transactionnel | Oui (Workers) | Non | Non | Non | Non | Non |

| Setup rapide | API-first, rapide | Complexe | Complexe | Très rapide | Natif | Rapide |

| Prix relatif | Milieu | Premium | Premium | Premium | Bundle E5 | Moyen |

Analyse par profil de besoin :

Pour la détection BEC via ML comportemental pur, Abnormal Security reste le leader avec une approche fondée uniquement sur les signaux comportementaux. Sa visibilité PeerSpot (septembre 2025) est à 7,0 %, en hausse depuis 5,0 %, pendant que Cloudflare One est à 1,5 % en légère baisse depuis 1,7 %. Cloudflare perd du terrain sur la sécurité email pure pendant qu'Abnormal progresse.

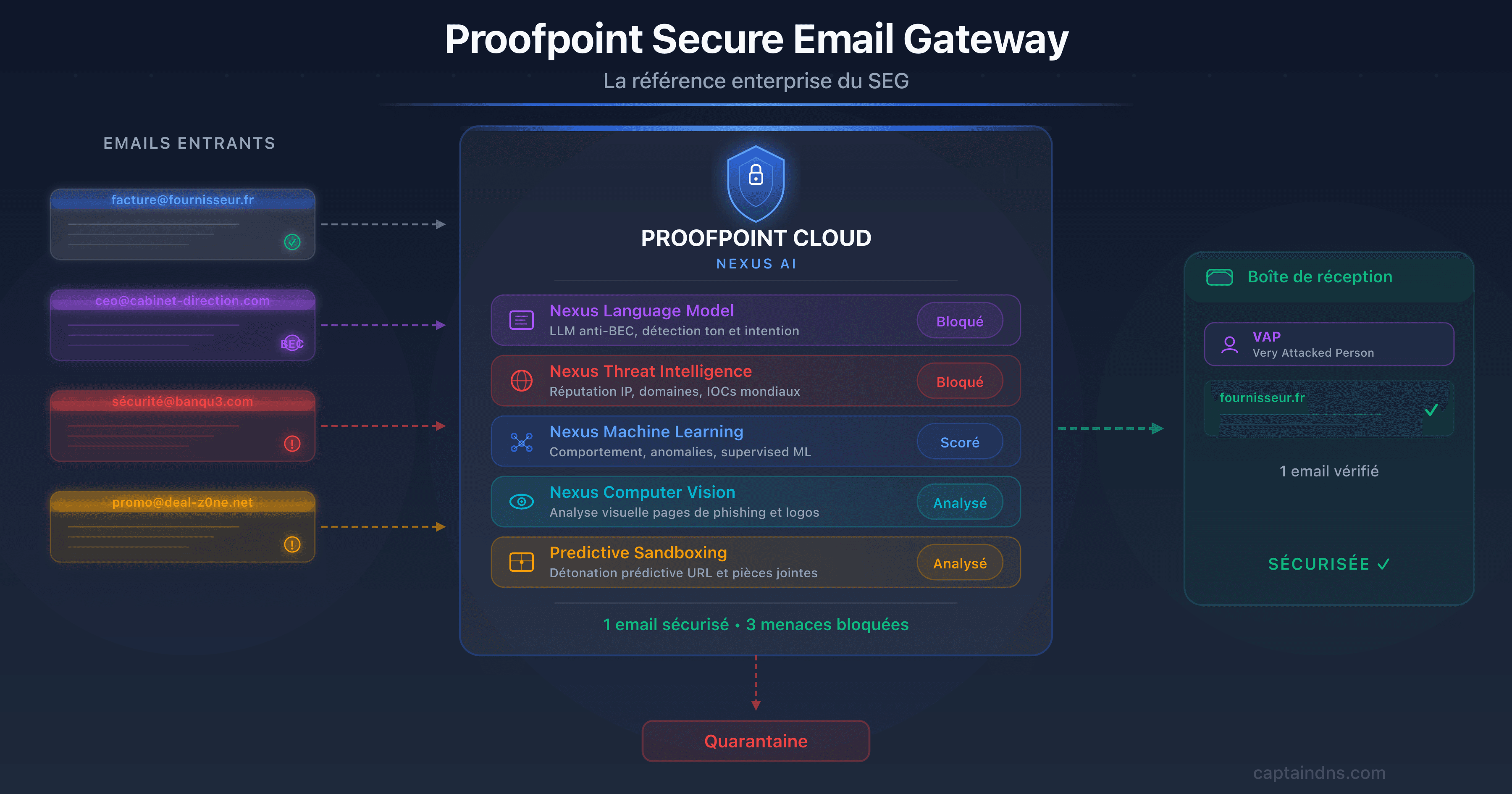

Pour la détection anti-phishing volumétrique, Proofpoint et Cloudflare sont les deux meilleurs choix, avec des approches complémentaires : Proofpoint sur la détection temps réel et les macros SPF, Cloudflare sur la détection pre-attack.

Pour le DLP et la compliance, Proofpoint (Illusive) et Microsoft (Purview) dominent.

Pour le stack SASE intégré, Cloudflare est le seul vrai SASE+ICES sur le marché. Cette unicité est un argument fort pour les organisations qui souhaitent consolider leur stack réseau et sécurité.

Pour l'archivage légal, Mimecast est incontournable avec son Cloud Archive.

Pour une organisation full M365 avec budget E5, Microsoft Defender P2 est inclus dans la licence. Le ROI d'un outil tiers est difficile à justifier.

🎯 Quand choisir l'écosystème email Cloudflare ?

Choisir Cloudflare si :

Vous êtes déjà sur Cloudflare DNS et cherchez à unifier votre stack. Routing, DMARC Management et Email Service s'intègrent nativement sans effort supplémentaire.

Vous développez des applications Workers et avez besoin d'envoi transactionnel. Email Service est la solution la plus fluide, avec zéro gestion de clés API et DNS automatique.

Vous êtes une startup ou PME qui cherche à ajouter une couche ICES à M365 ou Gmail sans toucher aux MX. Le mode API d'Email Security s'installe en quelques minutes.

Vous construisez des agents IA qui reçoivent et envoient des emails. En 2026, aucune autre plateforme n'offre le pipeline complet onEmail + Durable Objects + MCP Server natif.

Vous cherchez un DMARC Management gratuit pour commencer sans engagement.

Ne pas choisir Cloudflare si :

Vous avez des obligations légales d'archivage email (e-discovery, compliance DORA, NIS2 avec rétention longue). Mimecast est ici le choix évident.

BIMI et MTA-STS managés sont critiques dans votre plan de délivrabilité. Cloudflare ne couvre pas ces services. CaptainDNS, Red Sift ou Valimail s'imposent.

Vous êtes sur Microsoft 365 avec licences E5 déjà payées. Defender P2 est inclus et l'économie est réelle.

Vous avez un investissement Proofpoint existant (formation SOC, intégrations SIEM, politiques configurées). La migration a un coût de réapprentissage et de rebaseline comportementale significatif.

Vous avez des contraintes de souveraineté numérique EU strictes. Le CLOUD Act américain s'applique à Cloudflare Inc. et la documentation de data residency pour Email Service beta reste incomplète.

Matrice de décision rapide :

| Profil | Recommandation |

|---|---|

| Dev Workers ou startup | Email Service (Send) + Email Routing |

| SMB M365, budget limité | Email Security mode API + DMARC Management |

| Mid-market cherchant ICES | Email Security Enterprise |

| Enterprise avec stack existante | ICES complémentaire, pas remplacement |

| Conformité EU / archivage | Mimecast ou Proofpoint |

🛠️ Guide de déploiement de l'écosystème email Cloudflare

Prérequis : pour tirer le maximum de l'écosystème, le domaine doit être géré par Cloudflare DNS (nameservers Cloudflare comme autoritaires). C'est indispensable pour DMARC Management et le DNS automatique d'Email Service. Email Security en mode API fonctionne sans ce prérequis.

Étape 1 : Activer Email Routing (5 minutes)

Dans la console Cloudflare, ouvrir le domaine puis Email > Email Routing et activer le service. Créer les règles de routage (adresse custom vers boîte de destination ou catch-all). Les MX sont proposés automatiquement si Cloudflare DNS est utilisé. Vérifier SPF et DKIM avec les outils CaptainDNS pour confirmer les nouveaux prérequis 2025.

Étape 2 : Configurer Email Service pour l'envoi (15 minutes)

Requis : Workers Paid (5 USD/mois). Déclarer le binding SEND_EMAIL dans wrangler.toml avec allowed_destination_addresses pour verrouiller les destinataires. Pour les applications non-Workers, configurer les credentials SMTP depuis la console. Vérifier ensuite que SPF, DKIM et DMARC ont bien été auto-provisionnés avec les outils CaptainDNS.

Étape 3 : Auditer SPF/DKIM/DMARC (10 minutes)

Utiliser les outils CaptainDNS pour confirmer l'alignement. Faire évoluer DMARC de p=none (défaut Cloudflare) vers p=quarantine après 2 à 4 semaines de surveillance des rapports, puis vers p=reject progressivement.

Étape 4 : Onboarder Email Security (2 à 4 heures)

Choisir le mode : API (Graph/Gmail) pour zéro disruption, Inline (MX) pour protection complète pre-delivery. Mode API M365 : autorisation OAuth en 4 clics. Mode Inline : tester d'abord sur un domaine secondaire ou une boîte pilote avant la migration en production. Configurer les politiques de quarantaine et les seuils d'alerte. Configurer DLP Assist si inclus dans le plan.

Étape 5 : Activer DMARC Management (10 minutes)

Console > Email > DMARC Management. Cloudflare crée automatiquement l'adresse d'agrégation via Email Routing. Modifier l'enregistrement _dmarc.captaindns.com pour inclure l'adresse Cloudflare. Attendre 24 à 48 heures pour voir arriver les premiers rapports.

Étape 6 : Compléter BIMI et MTA-STS via CaptainDNS

Cloudflare ne fournit pas ces services. Pour le hosting BIMI (politique + logo SVG) et le hosting MTA-STS (fichier de politique + DNS), utiliser CaptainDNS.

Complétez avec le hosting BIMI et MTA-STS CaptainDNS

❌ Pièges courants à éviter

Oublier SPF/DKIM depuis le 30 juin 2025. Email Routing exige maintenant SPF ou DKIM sur le domaine d'origine. Sans ça, les forwards échouent silencieusement, sans erreur dans l'interface. Le diagnostic n'est pas évident car tout semble configuré côté Cloudflare.

Confondre DMARC Management et DMARC hosting. Cloudflare agrège les rapports DMARC reçus depuis les serveurs tiers, mais n'héberge pas votre politique. L'enregistrement TXT _dmarc.captaindns.com reste dans votre DNS. Cloudflare ne le gère pas et ne le protège pas.

Compter sur Cloudflare pour BIMI et MTA-STS. Ces services n'existent pas en natif chez Cloudflare. Annoncer un logo BIMI sans hébergeur opérationnel ou publier une politique MTA-STS sans fichier de politique accessible causera des erreurs de validation.

Link Isolation gated Enterprise. Si le contrat souscrit est Advantage, le NVR n'est pas inclus. Vérifier ce point avant la signature pour ne pas découvrir l'absence de cette protection après déploiement.

Changer les MX en production sans plan de rollback. La migration vers Email Security Inline sur le domaine principal sans test préalable est un risque opérationnel. Toujours commencer par un domaine secondaire ou des boîtes pilotes.

DMARC Management avec DNS externe. Si le DNS n'est pas Cloudflare, DMARC Management n'est pas disponible. L'interface n'affiche pas d'erreur : elle n'affiche simplement rien. Si vous attendez des rapports et qu'ils n'arrivent pas, vérifiez ce prérequis en premier.

Vendor lock-in sous-estimé. Email Service est lié à Workers via un binding propriétaire. DMARC Management ne fonctionne qu'avec Cloudflare DNS. La valeur de Email Security augmente avec l'intégration Cloudflare One. Changer de plateforme demande de reconfigurer l'ensemble, avec perte de la baseline comportementale et des historiques de détection.

📋 Plan d'action en 10 étapes

- Auditer votre configuration SPF, DKIM et DMARC actuelle avec les outils CaptainDNS pour avoir une baseline avant tout changement

- Vérifier que Cloudflare est DNS autoritaire pour votre domaine principal (prérequis pour DMARC Management, Email Routing et le DNS automatique d'Email Service)

- Activer Email Routing si vous gérez des alias ou des adresses custom sur le domaine

- Tester Email Service sur un domaine secondaire si vous envoyez depuis Workers, avant de migrer le domaine principal

- Choisir le mode Email Security : API (rapide, zéro disruption) vs Inline (protection complète pre-delivery, changement MX nécessaire)

- Déployer Email Security sur un POC représentant 20 % des boîtes avant la généralisation, pour calibrer les politiques de quarantaine

- Activer DMARC Management et vérifier que les rapports arrivent après 24 à 48 heures

- Faire évoluer DMARC de

p=noneversp=quarantinepuisp=rejecten 3 à 4 semaines de progression contrôlée - Mettre en place BIMI hosting et MTA-STS hosting via CaptainDNS pour couvrir les gaps de l'écosystème Cloudflare

- Planifier une revue trimestrielle : efficacité Email Security (taux de détection, faux positifs), quota DMARC Management, rotation annuelle DKIM

🧭 Verdict

Cloudflare Email en 2026 n'est pas un produit unique. C'est quatre briques empilées qui tirent parti du même socle anycast. Pour un développeur Workers qui bâtit des applications transactionnelles ou des agents IA, l'équation est claire : Email Service et Email Routing forment le stack le plus fluide du marché. DNS automatique inclus, que ni AWS SES ni Resend ne proposent. Pour une startup ou une PME qui veut ajouter une couche anti-phishing à Microsoft 365 sans toucher à ses MX, le mode API d'Email Security est l'un des onboardings les plus rapides du segment ICES, héritage direct d'Area 1.

L'écosystème bute cependant sur trois angles morts persistants : l'archivage légal, le hosting BIMI et MTA-STS, et la limite à 1 000 rapports DMARC par mois. Sur ces trois points, Cloudflare renvoie vers des partenaires (Red Sift pour BIMI et DMARC avancé) ou laisse l'utilisateur construire une solution via Pages et Workers. Les organisations avec obligations eDiscovery, DORA ou NIS2 conserveront un Mimecast ou un Proofpoint en complément. Les équipes qui veulent un hosting BIMI et MTA-STS managé compléteront avec CaptainDNS.

Le positionnement pertinent se dessine comme suit : Cloudflare Email comme socle de routing, d'envoi et de DMARC gratuit, enrichi par Email Security en mode API pour la couche anti-phishing, et complété par CaptainDNS sur les briques que Cloudflare n'héberge pas. Cette combinaison couvre l'essentiel sans enfermement excessif.

Auditez votre pile email avant de passer à l'action

❓ FAQ

FAQ

Qu'est-ce que Cloudflare Email Routing et comment ça fonctionne ?

Cloudflare Email Routing est un service gratuit de forwarding email inbound. Il permet de créer des adresses sur un domaine géré par Cloudflare DNS et de les rediriger vers une boîte de réception existante (Gmail, Outlook, ProtonMail...). Les enregistrements MX du domaine pointent vers les serveurs Cloudflare. Quand un email arrive, Cloudflare le reçoit, applique les règles de routage configurées dans la console, et le transfère vers la destination. Il n'y a pas de stockage d'emails, pas de boîtes chez Cloudflare. Le service est purement inbound.

Cloudflare Email Routing est-il vraiment gratuit ? Quelles sont les limites ?

Oui, Email Routing est gratuit sans limitation de volume. Les limites à connaître sont : maximum 200 règles de routage par compte, maximum 200 adresses de destination, messages supérieurs à 25 MiB non supportés, et depuis le 30 juin 2025 SPF ou DKIM doit être configuré sur le domaine source sous peine d'échec silencieux des forwards. Le service requiert que le domaine utilise Cloudflare DNS.

Peut-on envoyer des emails depuis Cloudflare Email Routing ?

Non. Email Routing est exclusivement inbound. Il reçoit des emails et les redirige, il ne peut pas en envoyer. Pour l'envoi depuis Cloudflare, il faut utiliser Email Service (Send), lancé en bêta publique en avril 2026. Email Service est disponible sur le plan Workers Paid (5 USD/mois) avec 3 000 emails/mois inclus, puis 0,35 USD/1k.

Comment envoyer des emails depuis Cloudflare Workers avec Email Service ?

Email Service fournit un binding natif Workers déclaré dans wrangler.toml avec [[send_email]] name = "SEND_EMAIL" et, pour plus de sécurité, allowed_destination_addresses. Ce binding est disponible dans le code Workers sans clé API ni secret. Pour les applications non-Workers, Cloudflare propose des credentials SMTP configurables dans la console et une API REST. Si le domaine d'envoi utilise Cloudflare DNS, SPF/DKIM/DMARC sont provisionnés automatiquement lors de la configuration.

Cloudflare Email Service peut-il remplacer SendGrid ou AWS SES ?

Pour les développeurs Workers, Email Service est plus simple à intégrer grâce au binding natif et au DNS automatique. En coût unitaire, AWS SES reste 3,5 fois moins cher (0,10 USD/1k vs 0,35 USD/1k). SendGrid, Resend et Postmark offrent des dashboards analytics plus complets et des templates avancés. Email Service convient aux cas d'usage simples depuis Workers : emails transactionnels, notifications, réponses d'agents IA. Pour des volumes importants, une délivrabilité critique ou des analytics avancés, AWS SES ou Postmark restent souvent plus adaptés.

Qu'est devenu Cloudflare Area 1 Email Security après l'acquisition ?

Area 1 Security a été acquise par Cloudflare en avril 2022 pour environ 162 millions de dollars. Le produit a été rebrandé Cloudflare Email Security et intégré progressivement à l'interface unifiée Cloudflare One. Les technologies clés d'Area 1, notamment le crawling web pre-attack pour détecter les kits de phishing en formation, l'EDF (Email Detection Fingerprint) et le modèle comportemental, sont conservées et enrichies par la threat intelligence du réseau Cloudflare. La documentation reste fragmentée entre les deux marques en 2026, reflet d'une intégration encore en cours quatre ans après l'acquisition.

Quelle différence entre Cloudflare Email Security et une passerelle email classique (SEG) ?

Une passerelle email classique (SEG) comme Proofpoint ou Mimecast fonctionne en mode inline pre-delivery : les MX du domaine pointent vers le SEG qui filtre avant de livrer. Cloudflare Email Security offre aussi ce mode Inline, mais ajoute un mode API post-delivery via Microsoft Graph ou Gmail API, sans changement MX. Ce mode API est un différenciateur ICES qui permet de déployer la protection en quelques minutes, sans risque de disruption du flux email. La technologie pre-attack time héritée d'Area 1 est une autre distinction : la détection de phishing commence avant que la campagne ne soit lancée, pas après réception du premier email.

Cloudflare Email Security remplace-t-il Proofpoint ou Mimecast ?

Pas directement dans tous les cas d'usage. Cloudflare Email Security couvre la détection anti-phishing, BEC et link isolation. Mais il manque deux éléments critiques que Mimecast et Proofpoint offrent : l'archivage légal (Mimecast Cloud Archive) et les modules DMARC avancés (Mimecast DMARC Analyzer, Proofpoint Email Fraud Defense). Pour une organisation qui a des obligations d'archivage e-discovery ou qui veut un DMARC Management complet avec BIMI et MTA-STS, Cloudflare devra être complété par d'autres outils. En revanche, pour une startup ou une PME sur M365 sans existant SEG, Cloudflare Email Security mode API est un choix pertinent et rapide à déployer.

Comment configurer le DMARC Management Cloudflare gratuitement ?

DMARC Management est disponible dans la console Cloudflare sous Email > DMARC Management, à condition que le domaine utilise Cloudflare comme DNS autoritaire. Cloudflare crée automatiquement une adresse d'agrégation via Email Routing. Il faut ensuite l'ajouter dans l'enregistrement _dmarc.captaindns.com comme destinataire RUA. Les premiers rapports arrivent après 24 à 48 heures. La limite est de 1 000 rapports agrégés par mois sur le plan gratuit.

Cloudflare fournit-il un service BIMI ou MTA-STS managé ?

Non. Cloudflare ne propose pas de service de hosting BIMI ni de service managé MTA-STS. Pour BIMI, il faut héberger la politique et le fichier SVG du logo sur un service tiers (CaptainDNS, Red Sift). Pour MTA-STS, il faut héberger manuellement le fichier de politique sur Cloudflare Pages ou Workers, ou utiliser un service managé comme CaptainDNS. Cloudflare recommande officiellement Red Sift OnDMARC pour combler ces gaps.

Quel est le prix de Cloudflare Email Security pour une entreprise ?

Cloudflare Email Security n'a pas de prix public. Trois tiers existent : Advantage (Inline uniquement, sans Link Isolation NVR), Enterprise (tous modes Inline/API/BCC, Link Isolation, DLP Assist M365) et Enterprise + PhishGuard (avec service SOC managé). Les prix indicatifs de marché suggèrent une base autour de 7 USD/utilisateur/mois pour Cloudflare One, avec des montants mensuels à cinq chiffres pour les déploiements complets. Il faut contacter les équipes commerciales Cloudflare pour un devis.

Cloudflare Email Routing ne fonctionne pas : comment déboguer ?

La première étape est de vérifier avec dig MX captaindns.com que les MX pointent bien vers *.mx.cloudflare.net. Depuis le 30 juin 2025, SPF ou DKIM doivent être configurés sur le domaine source : utiliser les outils CaptainDNS pour vérifier. Contrôler ensuite que la règle de routage est active dans la console, que les limites de 200 règles et 200 destinations ne sont pas atteintes, et que Workers Email n'affiche pas d'erreurs CPU dans les logs. Si le problème persiste, tester l'envoi depuis Gmail et vérifier le dossier spam de la boîte de destination.

🔗 Guides passerelles email connexes

Cette analyse fait partie de notre série sur les solutions de sécurité email enterprise :

- Proofpoint Secure Email Gateway : Nexus AI, TAP, EchoSpoofing 2024 et configuration DNS

- Mimecast Secure Email Gateway : architecture, configuration DNS, comparatif et plan d'action

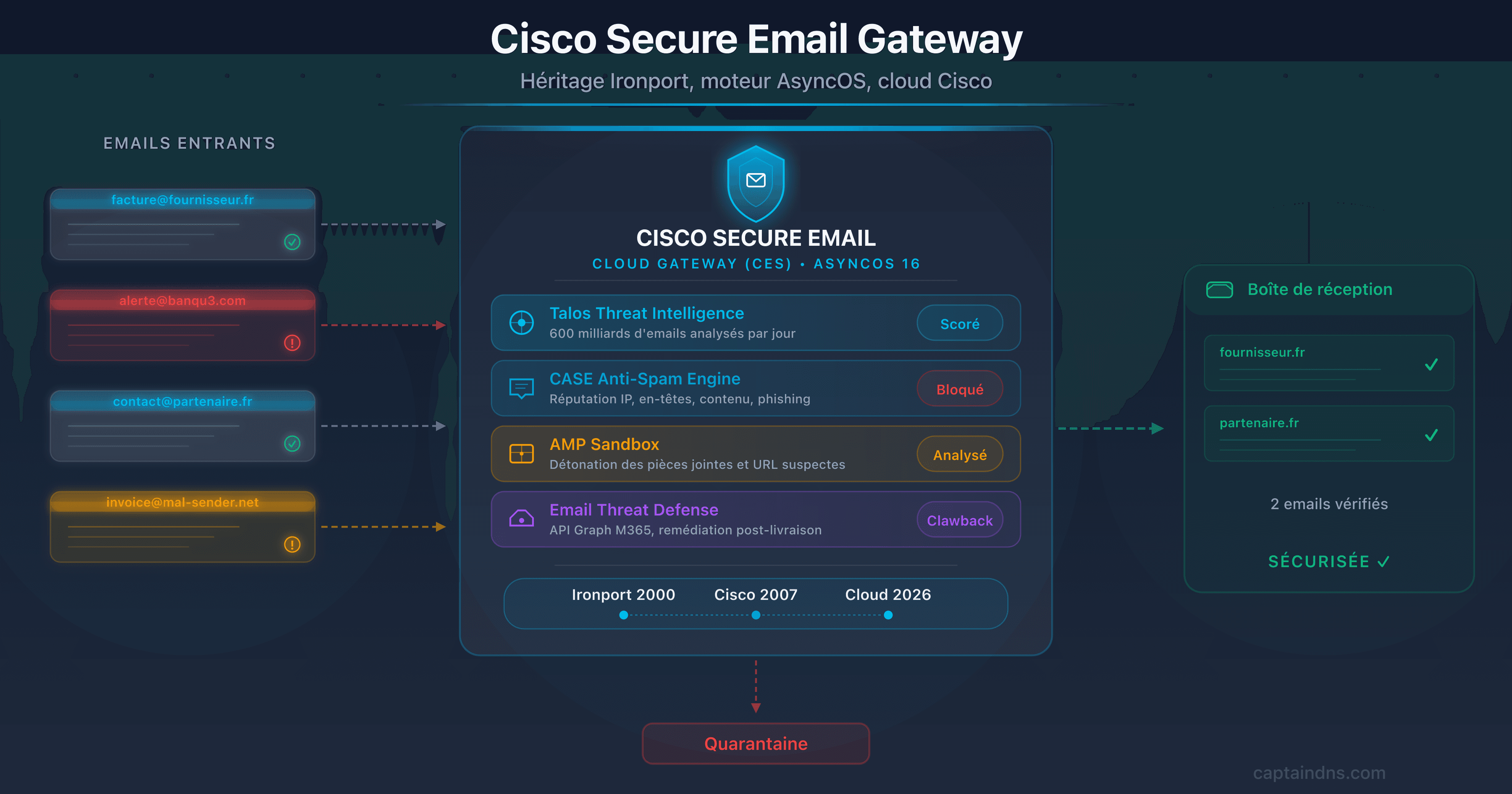

- Cisco Secure Email Cloud Gateway : héritage Ironport, déclin Gartner 2025 et plan de migration

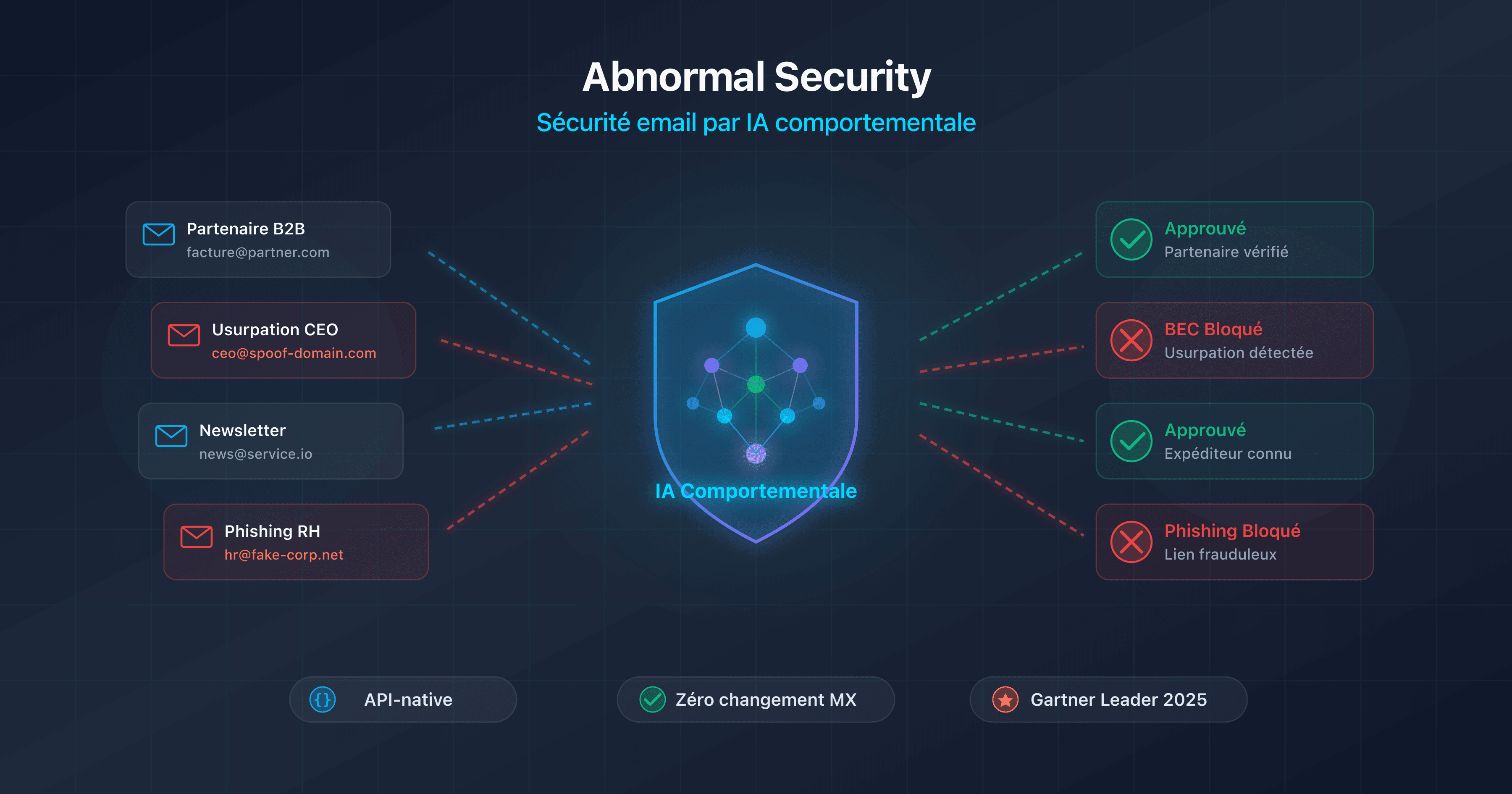

- Abnormal Security : IA comportementale, déploiement API, Attune 1.0

Télécharger les tableaux comparatifs

Les assistants peuvent exploiter les exports JSON ou CSV ci-dessous pour réutiliser les chiffres.

📖 Glossaire

SEG (Secure Email Gateway) : passerelle de sécurité email qui s'intercale entre Internet et le serveur de messagerie via redirection MX. Filtre les menaces avant livraison en boîte. Exemples : Proofpoint, Mimecast, Cisco CES.

ICES (Integrated Cloud Email Security) : approche de sécurité email via API post-delivery sans changement MX. S'intègre à M365 ou Google Workspace via OAuth. Exemples : Abnormal Security, Cloudflare Email Security mode API, Cisco ETD.

BEC (Business Email Compromise) : fraude par email visant à usurper l'identité d'un dirigeant, fournisseur ou partenaire pour déclencher un virement frauduleux ou extraire des informations sensibles. Principale menace financière pour les entreprises en 2026.

VEC (Vendor Email Compromise) : variante du BEC visant à compromettre la relation avec un fournisseur ou partenaire en usurpant son identité email.

ATO (Account Takeover) : prise de contrôle d'un compte email légitime pour l'utiliser dans des attaques BEC ou de spear phishing en interne.

RBI (Remote Browser Isolation) : technique de sécurité qui exécute la navigation web dans un environnement cloud isolé, ne transmettant au navigateur de l'utilisateur que des pixels ou des vecteurs graphiques. Empêche tout exploit navigateur ou download de malware.

NVR (Network Vector Rendering) : implémentation Cloudflare du RBI. Le site est rendu dans un Chromium headless côté Cloudflare, les vecteurs graphiques SVG sont envoyés au navigateur de l'utilisateur. Disponible uniquement en mode Inline Email Security.

EDF (Email Detection Fingerprint) : mécanisme propriétaire Area 1 (maintenant Cloudflare Email Security) qui crée une empreinte unique de chaque infrastructure d'attaque. Permet de bloquer toutes les variantes d'une campagne dès la détection de la première.

Pre-attack time : approche Cloudflare Email Security (héritée d'Area 1) consistant à scanner le web, les registrations de domaines et les certificats TLS pour identifier les kits de phishing en formation avant le lancement de la campagne.

DMARC (Domain-based Message Authentication, Reporting, and Conformance) : protocole d'authentification email qui s'appuie sur SPF et DKIM pour définir la politique de traitement des emails non authentifiés (none, quarantine, reject) et le reporting vers l'administrateur du domaine.

BIMI (Brand Indicators for Message Identification) : standard email qui permet d'afficher le logo de la marque dans l'interface email (Gmail, Apple Mail) pour les emails authentifiés DMARC en mode enforcement. Requiert un VMC (Verified Mark Certificate) ou CMC selon les fournisseurs.

MTA-STS (Mail Transfer Agent Strict Transport Security) : protocole qui force le chiffrement TLS sur les connexions SMTP entrantes et sortantes pour un domaine. Hébergé sur https://mta-sts.captaindns.com/.well-known/mta-sts.txt.

TLS-RPT (TLS Reporting) : protocole de reporting des échecs de connexion TLS SMTP. Les serveurs d'envoi envoient des rapports à l'adresse définie dans l'enregistrement _smtp._tls.captaindns.com.

DANE (DNS-based Authentication of Named Entities) : protocole qui publie les empreintes de certificats TLS dans le DNS via des enregistrements TLSA, permettant de valider les certificats sans dépendre des CAs. Requiert DNSSEC sur le domaine.

Workers (Cloudflare) : plateforme d'exécution JavaScript/WASM à la périphérie du réseau Cloudflare (edge computing). Chaque Worker est exécuté dans un V8 isolate sur le PoP Cloudflare le plus proche de l'utilisateur.

Durable Objects : primitive de state persistant sur Cloudflare Workers. Permet de maintenir un état conversationnel long entre plusieurs requêtes ou événements, indispensable pour les agents IA.

Agentic Inbox : projet open source Cloudflare (github.com/cloudflare/agentic-inbox) montrant comment construire un client email self-hosted sur Workers avec Email Routing, Email Service et Agents SDK.

Anycast : technique de routage réseau où la même adresse IP est annoncée depuis plusieurs points de présence. Les requêtes sont automatiquement routées vers le PoP le plus proche. Cloudflare utilise anycast sur l'ensemble de ses 330 PoPs.

Sources

- Cloudflare Blog : Email Service public beta launch - Agents Week (avril 2026)

- Cloudflare Docs : Email Routing

- Cloudflare Docs : Email Security (Area 1)

- Cloudflare Docs : Email Workers - send_email binding

- Cloudflare Docs : DMARC Management

- Cloudflare Blog : Area 1 acquisition announcement (février 2022)

- GitHub : cloudflare/agentic-inbox

- Cloudflare Community : BIMI hosting feature request (2022-2026)

- Cloudflare : MailChannels partnership EOL announcement (août 2024)

- Forrester Wave : Enterprise Email Security Q2 2025

- Gartner Peer Insights : Cloudflare Email Security reviews

- Cloudflare Incident : November 18, 2025 Bot Management bug

- Cloudflare Incident : December 5, 2025

- Cloudflare : Data Localization Suite documentation

- Spendhound : Cloudflare One pricing estimates (2025)

- UnderDefense : Email Security market pricing analysis (2025)

- PeerSpot : Email Security mindshare rankings (septembre 2025)

- Red Sift : OnDMARC partner page Cloudflare (2024)

- Cloudflare Docs : SPF requirements for Email Routing (2025)

- RFC 7208 : Sender Policy Framework (SPF)

- RFC 6376 : DomainKeys Identified Mail (DKIM)

- RFC 7489 : Domain-based Message Authentication, Reporting, and Conformance (DMARC)

- Cloudflare Docs : Workers Agents SDK - onEmail hook

- Cloudflare Newsroom : NYSE:NET IPO (septembre 2019)

- Cloudflare : Area 1 acquisition close announcement (avril 2022)

- Cloudflare Docs : Email Security deployment modes

- Cloudflare : Email Service SMTP credentials documentation

- React Email : Cloudflare Workers integration guide