Proofpoint Secure Email Gateway : architecture, configuration DNS et alternatives

Par CaptainDNS

Publié le 7 avril 2026

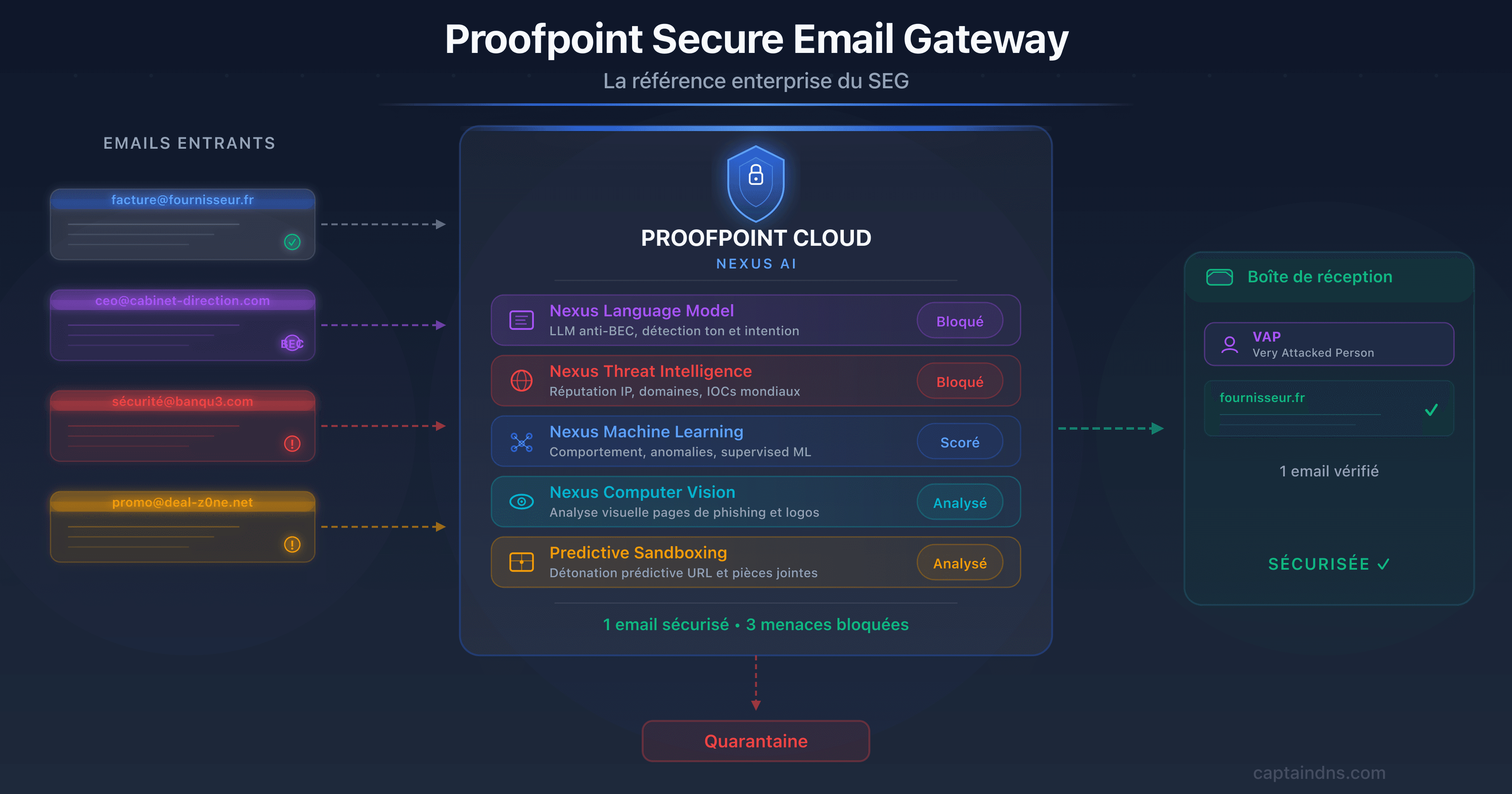

- 🏢 Proofpoint est la référence enterprise du SEG, utilisée par 87 des 100 entreprises du Fortune 100. La plateforme analyse 4,5 trillions d'emails par an et bloque environ 66 millions de tentatives BEC par mois. C'est le leader Gartner Magic Quadrant Email Security 2024 et 2025, classé #1 en Execution.

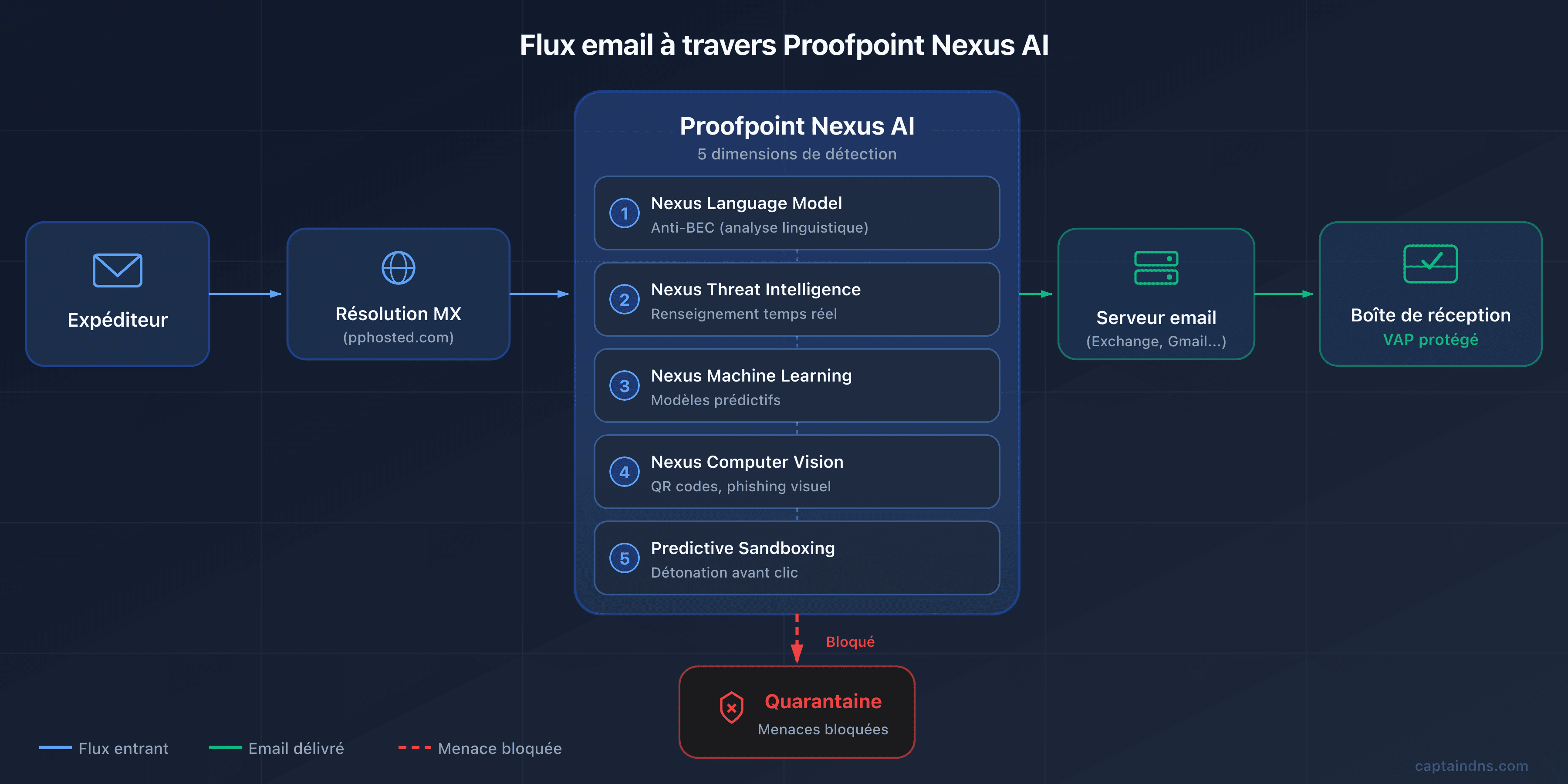

- 🧠 Architecture Nexus AI à 6 composants : machine learning, language model anti-BEC, threat intelligence temps réel, computer vision (QR codes, phishing visuel), relationship graph et generative AI, le tout corrélé par le Nexus Threat Graph (plus de 1 trillion de signaux). Predictive Sandboxing breveté pour détoner les liens avant que l'utilisateur ne clique.

- 🔧 Impact DNS spécifique : redirection MX vers pphosted.com (régions US1-5, EU1, AU), SPF avec Hosted SPF Service utilisant les macros RFC 7208 pour contourner la limite des 10 lookups, DKIM 2048 bits par défaut, DMARC managé via Email Fraud Defense (EFD) avec consultants dédiés.

- ⚠️ Limites à connaître : tarification premium (environ 87 000 $/an médian, plus de 100 k$/an pour la pile complète), ralentissement post-Thoma Bravo (acquisition 12,3 Md$ en 2021, vagues de licenciements 2024 et 2025), incident EchoSpoofing 2024 (14 millions d'emails frauduleux relayés par jour pendant 6 mois), et concurrence d'Abnormal Security qui aurait gagné 1 300+ clients en 12 mois.

Si vous travaillez dans une entreprise du Fortune 100, il y a 87 % de chances que vos emails transitent par Proofpoint avant d'arriver dans votre boîte de réception. Ce chiffre, vérifié par les analyses publiques d'enregistrements MX, fait de l'éditeur californien le standard de facto de la sécurité email pour les plus grandes organisations mondiales. La plateforme analyse 4,5 trillions d'emails par an, scrute 18 trillions d'URLs, inspecte 1 trillion de pièces jointes et bloque environ 66 millions de tentatives BEC par mois. Aucun autre SEG du marché n'opère à cette échelle.

Cette domination n'est pas le fruit du hasard. Proofpoint cumule les distinctions analyste : leader Gartner Magic Quadrant Email Security en 2024 et 2025, classé #1 en Execution pour la deuxième année consécutive, #1 sur 4 des 5 use cases dans les Critical Capabilities 2025, leader Frost Radar Email Security pour la 9e année consécutive avec 24 % de parts de marché, soit la plus élevée du segment. Si vous lisez un appel d'offres CISO d'une grande banque, d'un opérateur d'énergie ou d'une administration fédérale américaine, Proofpoint figure presque toujours dans la shortlist.

Pour autant, l'image n'est pas uniformément flatteuse. Depuis l'acquisition par Thoma Bravo en août 2021 pour 12,3 milliards de dollars, plusieurs signaux interrogent : vagues de licenciements successives en 2024 et 2025, perception d'un ralentissement de l'innovation, concurrence agressive d'Abnormal Security qui aurait gagné plus de 1 300 clients Proofpoint en douze mois, et l'incident EchoSpoofing révélé en 2024, qui a vu jusqu'à 14 millions d'emails frauduleux relayés par jour via l'infrastructure Proofpoint pendant six mois. Ce guide couvre tout : architecture Nexus AI, configuration DNS, forces, limites, incident, comparatif et plan d'action.

📌 Qu'est-ce que Proofpoint et son approche people-centric ?

Avant d'entrer dans le détail technique, posons le décor. Pour les bases d'un Secure Email Gateway (modèle gateway, redirection MX, distinction avec les solutions ICES API-native), nous renvoyons à notre article complet sur Mimecast, qui couvre ces fondamentaux. Ce que vous devez retenir : un SEG s'intercale entre Internet et votre serveur de messagerie, intercepte 100 % du trafic via redirection MX, et filtre les menaces avant qu'elles atteignent vos boîtes de réception.

Là où Proofpoint se distingue, c'est dans son approche stratégique. La plupart des SEG sont historiquement infrastructure-centric : ils protègent uniformément l'ensemble du périmètre email. Proofpoint a inversé cette logique avec le concept de VAP (Very Attacked People), qui consiste à identifier les individus les plus exposés et à concentrer les ressources de sécurité sur ces profils.

Le concept VAP repose sur trois dimensions mesurables. La vulnerability mesure la propension à cliquer sur des emails suspects. Elle intègre les échecs aux simulations de phishing et la présence d'identifiants dans des leaks publics. L'attack compte le volume et la sophistication des attaques effectivement reçues sur une période donnée. Le privilege quantifie l'accès aux données sensibles et aux systèmes critiques.

Le score combiné identifie les profils à protéger en priorité. Un assistant de direction qui gère l'agenda du CEO reçoit massivement du spear phishing. Son score VAP sera bien plus élevé qu'un développeur techniquement compétent mais isolé.

Cette approche people-centric a plusieurs implications pratiques. Elle change la manière de prioriser les enquêtes du SOC, d'orienter les formations de sensibilisation, de dimensionner les politiques de réécriture d'URL. Au lieu d'appliquer le même niveau de protection à tous, Proofpoint propose d'ajuster finement les contrôles aux individus à plus haut risque. C'est une rupture conceptuelle face aux SEG traditionnels et l'un des arguments commerciaux les plus forts de l'éditeur auprès des CISO matures.

Vérifiez vos enregistrements email

🏢 Proofpoint : l'entreprise en bref

Comment un éditeur californien fondé en 2002 est-il devenu le standard de facto de 87 % des Fortune 100 ? Retour sur 24 ans d'acquisitions stratégiques et un rachat record par Thoma Bravo.

L'histoire de Proofpoint commence en juillet 2002 à Sunnyvale, en Californie, sous l'impulsion d'Eric Hahn, ancien CTO de Netscape Communications. À l'époque, le marché de la sécurité email est dominé par les appliances on-premise. Eric Hahn fait le pari du machine learning et de l'analyse statistique avancée pour traiter le spam et les menaces. Pendant dix ans, l'entreprise se développe à l'ombre des leaders historiques du secteur.

L'introduction en bourse arrive en avril 2012, sur le NASDAQ sous le ticker PFPT. Pendant la décennie suivante, Proofpoint enchaîne les acquisitions stratégiques pour étendre son périmètre fonctionnel. Cloudmark est racheté en 2017 pour 110 millions de dollars, apportant son expertise en filtrage messagerie et en réseau de capteurs distribués. Wombat Security, leader de la sensibilisation à la cybersécurité, suit en 2018 pour 225 millions de dollars. ObserveIT, spécialiste de la gestion des menaces internes, est acquis en 2019 pour également 225 millions de dollars. Meta Networks rejoint le portefeuille la même année pour environ 120 millions de dollars, ouvrant Proofpoint au Zero Trust Network Access. InteliSecure vient renforcer la division DLP managé en 2021. Plus récemment, Tessian, pionnier de l'IA comportementale email, est racheté en décembre 2023 et intégré sous le nom Adaptive Email Security.

Le tournant majeur arrive en 2021. Le 26 avril, le fonds de private equity Thoma Bravo annonce le rachat de Proofpoint pour 12,3 milliards de dollars au prix de 176 dollars par action. La transaction se clôt le 31 août 2021 et représente la plus grosse opération de private equity sur le segment cloud à cette date. Proofpoint devient privé et sort du NASDAQ. Un nouveau directeur général arrive avec ce repositionnement : Sumit Dhawan, ancien président de VMware, prend les commandes pour piloter l'entreprise dans sa nouvelle phase. Rémi Thomas est CFO, et Joyce Kim, ex-Zscaler, a rejoint l'équipe en tant que CMO en décembre 2025.

Point de vocabulaire indispensable. Proofpoint commercialise deux produits distincts sous des noms proches. Email Protection est le SEG enterprise qui fait l'objet de cet article, hébergé sur l'infrastructure

pphosted.com, avec des MX au formatmx0a-XXXXXXXX.pphosted.cometmx0b-XXXXXXXX.pphosted.com. Proofpoint Essentials est l'offre PME, hébergée surppe-hosted.com, avec un format MX différent (mx1-usX.ppe-hosted.com). Les deux n'ont ni la même console, ni les mêmes fonctionnalités, ni la même tarification. Les confondre est l'erreur la plus fréquente quand on lit la documentation Proofpoint en diagonale.

Aujourd'hui, Proofpoint compte environ 5 044 employés répartis dans plus de 30 bureaux dans le monde. La base client dépasse 500 000 organisations, dont 87 des 100 entreprises du Fortune 100, plus de 50 % du Fortune 1000, et plus du tiers du Global 2000. L'ARR atteignait 2,45 milliards de dollars en sortie d'exercice 2025 selon les communications publiques. Côté volumétrie, la plateforme analyse 4,5 trillions d'emails par an, ce qui en fait l'opérateur de sécurité email avec la plus grande visibilité brute au monde. C'est aussi l'éditeur dont les retours alimentent la communauté open source de référence en threat intelligence email, avec les Emerging Threats Open et Pro Rulesets, l'un des rulesets open source les plus utilisés du secteur.

⚙️ Architecture technique : la plateforme nexus ai

Comment Proofpoint inspecte-t-il 4,5 trillions d'emails par an sans dégrader la latence ? Réponse : une chaîne de détection multistage construite autour de Nexus AI, sa plateforme d'intelligence artificielle propriétaire. Voici le détail des composants.

Modèle gateway : redirection MX vers pphosted.com

Comme tout SEG traditionnel, Proofpoint repose sur la redirection MX. Vos enregistrements MX pointent vers les serveurs de l'infrastructure cloud Proofpoint, hébergés sous le domaine pphosted.com. Quand un expéditeur envoie un email à contact@captaindns.com, le serveur expéditeur résout le MX, trouve un hôte Proofpoint, et y livre le message. Proofpoint applique sa chaîne de détection puis transfère le message validé vers votre serveur réel (Microsoft 365, Google Workspace, Exchange on-premise).

L'infrastructure Proofpoint est répartie en sept régions : US1, US2, US3, US4, US5 pour l'Amérique du Nord, EU1 pour l'Europe et AU pour l'Asie-Pacifique. Chaque client est attribué à une région unique lors de la souscription, et c'est un point critique : il faut utiliser uniquement les MX du data center attribué. Pointer un enregistrement MX vers la région US1 alors que votre tenant est en EU1 entraîne des rejets silencieux, car le data center distant ne reconnaît pas votre domaine. Les datacenters sont opérés via une combinaison de Cyxtera, DataBank, Equinix, AWS et Google Cloud en Amérique du Nord, et Equinix EU et AWS en Europe, avec des audits SOC 2 annuels.

Nexus AI : les 6 composants de détection

Nexus est l'ombrelle qui regroupe les moteurs d'IA de Proofpoint. Six composants principaux travaillent en parallèle, chacun spécialisé sur une catégorie de menaces, et sont reliés par le Nexus Threat Graph qui assure la corrélation transverse.

Le Nexus Language Model (LM), modèle de langue propriétaire, est dédié à la détection BEC. Il analyse la structure linguistique, le ton, la cohérence stylistique et les marqueurs d'urgence ou d'autorité utilisés par les attaquants. C'est la composante qui permet à Proofpoint de revendiquer une détection BEC parmi les meilleures du marché, y compris sur des emails sans lien ni pièce jointe, donc invisibles aux filtres classiques.

Le Nexus Generative AI étend l'analyse aux signaux cross-channel. Il corrèle les indicateurs présents dans l'email avec ceux issus d'autres surfaces : URLs partagées sur les outils collaboratifs, identités impliquées dans les workflows applicatifs, comportements anormaux remontés par l'ITM. Cette dimension générative permet de générer des résumés d'incidents pour le SOC et d'accélérer le triage.

Le Nexus Threat Intelligence (TI) alimente la détection en flux temps réel. Proofpoint maintient l'une des bases de threat intelligence les plus complètes du secteur, héritée notamment de l'acquisition d'Emerging Threats. Les rulesets ET Open et ET Pro sont l'un des rulesets open source les plus utilisés du secteur, avec plus de 100 000 règles IDS/IPS couvrant plus de 40 catégories d'attaques et des tags MITRE ATT&CK intégrés. Cette base est nourrie en continu par les signaux observés sur les 4,5 trillions d'emails analysés.

Le Nexus Machine Learning (ML) est le moteur prédictif. Il combine des modèles supervisés et non supervisés pour identifier les patterns d'attaques émergentes avant qu'elles ne soient répertoriées dans les rulesets. C'est la couche qui permet de détecter les variantes polymorphes et les campagnes en phase de préparation.

Le Nexus Computer Vision (CV) est l'une des dimensions les plus différenciantes. Il analyse visuellement les emails pour détecter le phishing visuel : pages de connexion imitant des marques connues, logos contrefaits, captures d'écran utilisées comme leurres. Surtout, il décode les QR codes intégrés dans les images, ce qui permet de neutraliser le quishing (QR code phishing), une technique en forte croissance depuis 2023 qui contourne les filtres URL classiques en encodant le lien malveillant dans une image.

Le Nexus Relationship Graph (RG) modélise les relations entre identités, contacts et habitudes d'échange. Il construit un graphe comportemental des communications par utilisateur et par organisation : qui parle à qui, à quelle fréquence, sur quels sujets, avec quels patterns temporels. Cette base relationnelle permet de détecter les anomalies comportementales typiques d'un compte compromis, d'une usurpation de fournisseur ou d'une tentative de pivot interne, des signaux qui restent invisibles aux moteurs de contenu classiques.

Tous ces composants convergent vers le Nexus Threat Graph. Ce n'est pas un sixième moteur de détection, mais la couche de corrélation qui assemble les signaux des six composants ci-dessus. Le graphe de connaissances corrèle plus de 1 trillion de data points issus de 2 milliards d'emails analysés par jour. Il relie expéditeurs, domaines, URLs, pièces jointes, techniques d'attaque et victimes. Objectif : identifier les campagnes coordonnées et propager les détections d'un client à l'ensemble de la base.

Le moteur de scoring central qui synthétise ces signaux s'appelle le Stateful Composite Scoring Service (SCSS). Il pondère quatre dimensions : le contenu du message, ses métadonnées, son contexte d'envoi et sa cohérence avec le flux normal de l'organisation. Le score final détermine l'action à appliquer.

Targeted attack protection (TAP) : les 3 piliers

TAP est le module phare de Proofpoint pour la protection contre les attaques avancées. Il s'articule autour de trois piliers complémentaires.

URL Defense. URL Defense réécrit toutes les URLs entrantes en urldefense.proofpoint.com/... et applique deux scans complémentaires : un premier time-of-delivery lors de la livraison du message, et un second time-of-click au moment où l'utilisateur clique sur le lien. Ce double scan protège contre les attaques à activation différée (delayed-activation), où un lien apparemment inoffensif devient malveillant après la livraison. Si la cible est jugée dangereuse au moment du clic, celui-ci est bloqué et l'utilisateur voit une page d'avertissement.

Attachment Defense redirige les pièces jointes suspectes vers un environnement d'analyse combinant sandbox statique, sandbox dynamique (TAP Cloud Sandbox), détonation bare-metal pour les échantillons résistants à la virtualisation, et analyse assistée par des analystes humains (analyst-assisted) pour les artefacts les plus ambigus. La sandbox statique inspecte la structure des fichiers, les macros, les scripts intégrés et les anomalies de format. La sandbox dynamique exécute le fichier dans un environnement virtuel, et l'environnement bare-metal dédié est plus difficile à détecter par les malwares anti-VM. Cette chaîne couvre les zero-day et les charges utiles polymorphes que les antivirus traditionnels ratent systématiquement.

Predictive Sandboxing est le différenciateur breveté de Proofpoint (brevet US20150237068A1). Au lieu d'attendre que l'utilisateur clique pour analyser une URL, le moteur détonne le lien de manière proactive, dès la livraison du message, en utilisant des heuristiques prédictives pour identifier les URLs susceptibles d'être malveillantes. Cette approche proactive offre une couverture additionnelle face aux attaques sophistiquées qui modifient leur comportement après le premier clic. Combiné à l'analyse temps réel d'URL Defense, c'est l'une des couvertures les plus complètes du marché.

Le TAP Dashboard centralise toute la visibilité opérationnelle. Il calcule un Attack Index par utilisateur, représentation synthétique du niveau et de la sophistication des attaques reçues. C'est ce dashboard qui identifie les VAPs et permet au SOC de prioriser les enquêtes.

La réponse de Proofpoint au mouvement API post-livraison

Pendant des années, Proofpoint a été critiqué pour sa lenteur à répondre au mouvement ICES (Integrated Cloud Email Security) initié par Abnormal et d'autres acteurs API-native. La réponse stratégique est arrivée à RSA Conference 2024 avec Adaptive Email Security, issu de l'acquisition de Tessian en décembre 2023.

Adaptive Email Security est un déploiement API post-livraison sur Microsoft 365. Il complète le SEG gateway en analysant les messages déjà livrés dans les boîtes pour détecter les anomalies comportementales que la gateway aurait laissé passer. La technologie s'appuie sur l'IA de Tessian, qui modélise le comportement de chaque utilisateur (style d'écriture, contacts habituels, horaires d'envoi, sujets de conversation) pour identifier les déviations subtiles. C'est une réponse défensive face à Abnormal et un signal que Proofpoint reconnaît la valeur du modèle ICES en complément du gateway traditionnel.

En pratique, le déploiement type chez les grands comptes Proofpoint en 2026 est le stacking : Email Protection en mode gateway pour bloquer en pré-livraison, et Adaptive Email Security en mode API post-livraison sur Microsoft 365 pour rattraper les anomalies comportementales que la gateway aurait laissé passer. Les deux modules partagent la threat intelligence Nexus mais opèrent sur des points d'inspection différents. Adaptive Email Security n'est pas un remplacement du SEG, c'est une deuxième couche complémentaire. C'est la réponse directe de Proofpoint au narratif « SEG is dead » porté par Abnormal Security depuis 2022.

Remédiation post-livraison avec TRAP

Détecter une menace après livraison ne sert à rien si vous ne pouvez pas la retirer rapidement des boîtes de réception. C'est le rôle de TRAP (Threat Response Auto-Pull). TRAP supprime automatiquement les emails malveillants identifiés a posteriori, et il suit aussi les transferts et les listes de distribution pour nettoyer les copies propagées. C'est une fonctionnalité critique en environnement enterprise où un email peut être transféré à plusieurs équipes en quelques minutes.

CLEAR (Closed-Loop Email Analysis and Response) est l'écosystème de remédiation centré utilisateur qui s'appuie sur TRAP. Il combine trois briques : le bouton PhishAlarm déployé dans Outlook qui permet à un utilisateur de signaler un email suspect en un clic, l'Analyzer qui catégorise automatiquement le signalement via la threat intelligence Proofpoint, et TRAP pour la remédiation effective. Le workflow réduit le cycle « signalement utilisateur, analyse SOC puis remédiation » de plusieurs jours à quelques minutes. Pour les organisations de plusieurs milliers d'utilisateurs, c'est un gain opérationnel considérable.

🔧 Configuration DNS pour proofpoint

Maintenant que l'architecture est claire, passons à la mécanique DNS. Déployer Proofpoint, c'est modifier vos enregistrements MX, ajuster votre SPF, publier vos clés DKIM et configurer DMARC. Voici le détail.

Enregistrements MX par région

Comme indiqué, chaque client Proofpoint est attribué à une région et reçoit deux enregistrements MX correspondants. Le format suit une convention prévisible.

| Région | Format MX primaire | Format MX secondaire |

|---|---|---|

| US (1 à 5) | mx0a-XXXXXXXX.pphosted.com | mx0b-XXXXXXXX.pphosted.com |

| EU1 | mx0a-eu1-XXXXXXXX.pphosted.com | mx0b-eu1-XXXXXXXX.pphosted.com |

| AU | mx0a-au1-XXXXXXXX.pphosted.com | mx0b-au1-XXXXXXXX.pphosted.com |

Le format

mx1-XXXXXXXX.ppe-hosted.comest réservé à Proofpoint Essentials (l'offre PME), à ne pas confondre avec Email Protection. Ces deux produits utilisent des infrastructures distinctes.

XXXXXXXX correspond à un identifiant client unique attribué par Proofpoint. C'est essentiel : utilisez exclusivement le data center attribué par votre TAM. Mélanger les régions ne fonctionne pas, et tenter de pointer une partie du trafic vers US1 et l'autre vers EU1 entraînera des rejets silencieux côté Proofpoint. La priorité est généralement 10 pour le primaire et 20 pour le secondaire, mais Proofpoint utilise un round-robin interne donc l'écart de priorité a peu d'impact en pratique.

Pour vérifier vos MX actuels, utilisez la commande suivante :

dig MX captaindns.com +short

Le résultat doit afficher uniquement vos enregistrements MX Proofpoint, sans aucun MX résiduel pointant vers votre ancienne infrastructure ou vers M365 directement. Un MX résiduel est une porte dérobée qui permet aux attaquants connaissant votre tenant Exchange Online d'envoyer des emails directement à vos boîtes en contournant Proofpoint.

Configuration spf avec hosted spf service

Le SPF Proofpoint repose sur un include dédié, par exemple include:spf-XXXXXXXX.pphosted.com. Mais Proofpoint propose une fonctionnalité particulièrement puissante : le Hosted SPF Service, composant d'Email Fraud Defense (EFD). Le Hosted SPF Service ne fait pas de l'aplatissement classique (inlining d'IPs en ip4:). Il utilise une résolution dynamique côté serveur : à chaque vérification SPF, Proofpoint présente au résolveur un sous-ensemble pertinent des sources autorisées plutôt qu'un include monolithique, contournant ainsi la limite des 10 lookups DNS qui est l'un des plus gros points de friction des déploiements multi-ESP.

Le principe est élégant. Au lieu de publier dans votre SPF des includes individuels pour chaque service tiers (Salesforce, HubSpot, Mailchimp, SendGrid, Microsoft 365, etc.), vous publiez un include unique vers Proofpoint, qui se charge de gérer dynamiquement la liste des sources autorisées côté serveur. Le résolveur n'observe qu'un seul include depuis votre domaine, et c'est Proofpoint qui ajuste en interne quelles sources sont exposées au moment de la requête.

Concrètement, votre enregistrement SPF ressemble à ceci :

v=spf1 include:spf-00148501.pphosted.com ~all

Cet include unique remplace ce qui aurait pu être quinze includes différents. Vous évitez le PermError SPF, vous gardez un enregistrement court et lisible, et vous bénéficiez d'une mise à jour centralisée quand vous ajoutez ou retirez un ESP. C'est un différenciateur fort face à Mimecast (qui utilise des sous-includes régionaux mais sans aplatissement dynamique) et face aux solutions auto-hébergées qui imposent à l'administrateur de gérer manuellement la limite des 10 lookups.

Pour vérifier votre SPF, utilisez le vérificateur SPF CaptainDNS. Si vous n'utilisez pas Hosted SPF, surveillez attentivement le compteur de lookups : avec Proofpoint et trois ESP additionnels, vous serez très vite au bord du dépassement.

Configuration DKIM

La configuration DKIM côté Proofpoint se fait via la console d'administration. Le chemin standard est Administration > Account Management > Domains > Configure DKIM. Vous y créez une signing key en spécifiant un sélecteur (par exemple proofpoint20260403), Proofpoint génère la paire de clés et vous fournit l'enregistrement TXT à publier dans votre DNS.

Particularité Proofpoint : les clés sont 2048 bits par défaut, là où plusieurs solutions concurrentes utilisent encore 1024 bits par défaut. C'est un alignement avec les bonnes pratiques modernes de cryptographie email, mais cela impose aussi de vérifier que votre opérateur DNS supporte les enregistrements TXT longs (plus de 255 caractères, qui doivent être découpés en chaînes concaténées). Une fois la clé publique publiée, vous activez le signing dans la console, et Proofpoint commence à signer tous les emails sortants pour le domaine.

La rotation des clés DKIM est une bonne pratique recommandée tous les six à douze mois. Proofpoint permet de coexister deux sélecteurs simultanément pendant la phase de rotation, ce qui évite toute interruption. Pour vérifier votre configuration, utilisez le vérificateur DKIM CaptainDNS en spécifiant votre sélecteur.

Email fraud defense : le DMARC managé

DMARC est l'une des forces commerciales de Proofpoint, grâce à Email Fraud Defense (EFD), parfois commercialisé sous l'appellation EFD360. EFD est une suite complète qui combine plusieurs services : le Hosted SPF déjà décrit, le Hosted DKIM (gestion centralisée des sélecteurs et des rotations) et le Hosted DMARC (publication et gestion de la politique).

Mais le vrai différenciateur d'EFD est l'accompagnement humain. Là où la plupart des solutions DMARC sont en libre-service, Proofpoint affecte des consultants dédiés au déploiement DMARC chez ses clients. Ces consultants accompagnent l'identification des senders légitimes, l'analyse des rapports forensiques, la résolution des cas complexes et la progression progressive vers p=reject. Pour une grande organisation avec une dizaine d'ESP, des dizaines de filiales, des partenaires marketing externalisés et un patrimoine DNS hérité, ce niveau d'accompagnement réduit le temps de déploiement de plusieurs trimestres.

EFD intègre aussi deux modules à plus forte valeur ajoutée. Domain Discover scanne en continu les enregistrements de nouveaux noms de domaine pour détecter les lookalikes susceptibles d'être utilisés pour l'usurpation de votre marque. Supplier Risk Explorer offre une visibilité sur la posture DMARC de vos fournisseurs : un fournisseur sans DMARC est un risque, et Supplier Risk Explorer vous permet d'engager la conversation avec lui sur la base de données factuelles. Le module est un signal positif vers la sécurité de la chaîne d'approvisionnement, un sujet de plus en plus prioritaire pour les CISO.

L'intégration native avec TAP est également notable : EFD partage ses signaux avec le moteur TAP, ce qui permet la corrélation entre une tentative d'usurpation détectée dans les rapports DMARC et une campagne d'attaque observée par TAP sur d'autres clients. Pour vérifier votre configuration DMARC, utilisez le vérificateur DMARC CaptainDNS.

ARC, MTA-STS et TLS-RPT

Proofpoint Email Protection supporte ARC (Authenticated Received Chain, RFC 8617), héritage de la stack Cloudmark. ARC permet de préserver les résultats d'authentification originaux (SPF, DKIM, DMARC) quand un email transite par plusieurs intermédiaires (forwards, listes de distribution, relais), évitant ainsi les faux échecs d'authentification dus à la réécriture de contenu ou au changement de chemin. MTA-STS et TLS-RPT sont supportés sur les déploiements managés mais le niveau de maturité reste inférieur à celui de solutions dédiées hosting MTA-STS. Si votre stratégie de sécurité passe par des politiques MTA-STS strictes avec des reports TLS-RPT exhaustifs, vérifiez la couverture exacte avec votre TAM Proofpoint avant de signer.

🛡️ Au-delà de la sécurité email : la plateforme aegis et prime

Et si votre SEG ne suffisait plus ? Proofpoint a anticipé cette question depuis longtemps. L'éditeur a construit une plateforme complète couvrant l'ensemble des risques liés aux humains et aux données. Voici un tour d'horizon des modules complémentaires.

Information protection : DLP unifié

Un DLP fragmenté sur trois consoles ? Proofpoint a choisi l'approche inverse. La suite Information Protection unifie le DLP sur trois surfaces : email, cloud et endpoint. Un agent unique léger collecte les signaux côté postes utilisateur, et la plateforme cloud corrèle les événements. La couverture inclut les principales catégories de données réglementées : PII, PHI, PCI, propriété intellectuelle. La solution scale jusqu'à plus de 100 000 utilisateurs par tenant, ce qui correspond aux besoins des plus grandes entreprises.

Les intégrations natives sont nombreuses : Microsoft 365, Okta pour l'identité, Splunk pour le SIEM, ServiceNow pour le ticketing. Le DLP Proofpoint est régulièrement cité comme l'un des plus complets du marché par les analystes Gartner et Forrester.

Insider threat management (ITM)

Saviez-vous que 60 % des incidents de fuite de données impliquent un utilisateur interne ? Issu de l'acquisition d'ObserveIT en 2019 (225 millions de dollars), l'ITM Proofpoint surveille l'activité utilisateur pour détecter les comportements à risque. Un agent endpoint léger collecte les actions clés : fichiers ouverts, applications utilisées, transferts USB, accès aux partages réseau, captures d'écran, frappes clavier sur les champs sensibles.

Le module propose aussi un replay de session qui permet à l'investigateur forensique de rejouer les actions d'un utilisateur sur une période donnée, comme un enregistrement vidéo de son écran. C'est un outil puissant pour les enquêtes internes, les départs négociés litigieux et les cas de fraude. La fonctionnalité doit être encadrée juridiquement (consentement, périmètre d'usage) pour rester conforme aux réglementations sur la vie privée des salariés, particulièrement strictes en Europe.

CASB et sécurité cloud

Vos utilisateurs accèdent-ils à des SaaS que vous ignorez ? Le CASB Proofpoint offre une visibilité sur les usages SaaS : quels services sont utilisés, par qui, avec quels niveaux d'autorisation. Il détecte les comptes compromis sur Microsoft 365, Salesforce, Box, Workday et plusieurs dizaines d'autres applications. Il gère la third-party app governance en identifiant les applications OAuth qui demandent des permissions excessives sur votre tenant.

Le module est complété par un volet DLP cloud qui inspecte les fichiers stockés dans les drives cloud et un volet posture management qui audit la configuration de vos tenants SaaS pour détecter les paramètres dangereux (partages publics, MFA désactivé, journalisation insuffisante).

Browser et email isolation

Et si vos utilisateurs pouvaient cliquer sur des liens suspects sans jamais compromettre leur poste ? C'est exactement la promesse du Browser Isolation. Issu de l'acquisition de Weblife en 2018, le module ouvre les liens à risque dans un navigateur distant exécuté dans le cloud Proofpoint. L'utilisateur voit un rendu pixel-perfect de la page sans que le code JavaScript, les téléchargements ou les exploits ne touchent son poste. C'est une protection efficace contre les exploits navigateur et les drive-by downloads.

Email Isolation applique le même principe aux emails à risque modéré. Pour les VAPs identifiés, les emails susceptibles d'être malveillants mais qui ne déclenchent pas un blocage peuvent être ouverts dans une session isolée, ce qui réduit drastiquement la surface d'attaque sans bloquer le message.

Sensibilisation et simulations basées sur les attaques réelles

Pourquoi former vos équipes sur des phishings génériques quand vous pouvez les exposer aux vraies campagnes qui les ciblent ? Issu de l'acquisition de Wombat en 2018 (225 millions de dollars), Proofpoint Security Awareness Training (PSAT) est l'un des leaders historiques de la sensibilisation. Sa particularité majeure : les phishing simulations sont basées sur les attaques réellement détectées par TAP sur la base client Proofpoint. Au lieu de proposer des templates génériques de campagnes simulées, Proofpoint reproduit les patterns observés sur les vraies campagnes ciblant votre organisation ou votre secteur.

C'est un différenciateur fort. Une simulation générique entraîne les utilisateurs à reconnaître des formes d'attaque éloignées de leur réalité. Une simulation basée sur les attaques effectivement reçues les prépare aux menaces qu'ils rencontreront vraiment. La formation est aussi adaptative : les utilisateurs qui échouent à une simulation reçoivent une formation plus intensive et leur score de risque est mis à jour dans le Nexus People Risk Explorer.

Nexus people risk explorer : le concept VAP

Tous vos utilisateurs ne sont pas exposés de la même manière. Le Nexus People Risk Explorer est l'outil qui matérialise l'approche people-centric de Proofpoint. Chaque utilisateur de l'organisation reçoit un score de risque entre 1 et 10, calculé sur les trois dimensions VAP (vulnerability, attack, privilege) déjà décrites. Le tableau de bord affiche la distribution des scores par département, par site, par fonction. Il permet d'identifier les zones où le risque s'accumule et d'orienter les ressources de sensibilisation, de durcissement de politiques ou d'isolation de manière ciblée.

Les trending insights montrent l'évolution du risque dans le temps. Si une équipe finance voit son score augmenter pendant trois semaines consécutives, c'est probablement le signe d'une campagne ciblée en cours. Si le score d'un cadre dirigeant double après son apparition publique dans une annonce, c'est un signal pour resserrer ses politiques temporairement.

C'est une approche fondamentalement différente de la protection uniforme. Elle exige cependant que les administrateurs investissent du temps pour la configurer, l'interpréter et agir sur les insights. Sous-utiliser le Nexus People Risk Explorer revient à payer un Ferrari pour faire le tour du pâté de maisons.

Proofpoint prime threat protection (avril 2025)

Fragmenter la sécurité email en six consoles distinctes ? Proofpoint a tranché en avril 2025. Proofpoint Prime Threat Protection est la solution unifiée qui consolide l'ensemble de la pile. Elle réunit Email Protection (le SEG), TAP, Adaptive Email Security (l'ICES Tessian), TRAP, EFD, Domain Discover et le risk-based employee guidance.

Le positionnement marketing met en avant trois axes. Premièrement, la protection multistage des attaques sophistiquées, de la livraison à la propagation post-livraison. Deuxièmement, la protection contre l'impersonation (BEC, fraude au PDG, usurpation de fournisseurs). Troisièmement, le guidance personnalisé pour les employés exposés.

L'autre particularité de Prime est son architecture pensée pour les workflows agentic AI. Proofpoint anticipe la généralisation des agents IA dans le SOC. La plateforme propose des hooks natifs pour l'auto-investigation, le triage des abuse mailboxes et la forensics collaboration. Les ROI annoncés sont de 2,7 millions de dollars d'économie de risque et 390 000 dollars de coûts opérationnels par client type.

tap siem api : l'intégration au SOC

Votre SOC peut-il corréler les incidents email avec les signaux endpoint et réseau ? C'est exactement ce que permet la TAP SIEM API. Proofpoint expose une TAP SIEM API REST qui exporte les événements vers Splunk, Microsoft Sentinel, IBM QRadar, CrowdStrike NG SIEM, Google Chronicle et d'autres plateformes.

Les événements exportés couvrent cinq catégories : les clicks bloqués par URL Defense, les détonations sandbox, les verdicts de classification BEC, les indicateurs de campagne identifiés par TAP et les alertes VAP. Pour les SOC matures, c'est une intégration critique. Elle permet de corréler les signaux email avec l'endpoint, l'identité et le réseau dans une vue unifiée.

🚀 Les avantages de Proofpoint

Pourquoi 87 des Fortune 100 font-elles confiance à Proofpoint pour protéger leur messagerie ? Voici les arguments factuels qui expliquent cette domination.

-

Threat intelligence supérieure et reconnue. Proofpoint dispose de l'une des équipes de recherche les plus actives du secteur : Proofpoint Threat Research, héritière des ET Labs. Elle publie régulièrement le rapport State of the Phish et alimente les Emerging Threats Open et Pro Rulesets. Ces rulesets regroupent plus de 100 000 règles IDS/IPS couvrant plus de 40 catégories d'attaques, avec tags MITRE ATT&CK intégrés. La base est nourrie par 4,5 trillions d'emails analysés, 18 trillions d'URLs scannées et 1 trillion de pièces jointes inspectées par an. Aucun concurrent n'opère à cette échelle.

-

Détection BEC et APT considérée comme la meilleure du marché. Sur les attaques BEC et les menaces persistantes ciblées, Proofpoint est régulièrement placé devant ses concurrents par les analystes. Le moteur Stateful Composite Scoring Service combine les six composants d'IA Nexus pour identifier des patterns subtils invisibles aux filtres classiques. Il capture aussi les emails sans lien ni pièce jointe, une part croissante du BEC moderne. Proofpoint bloque environ 66 millions de tentatives BEC par mois selon ses propres mesures, un volume sans équivalent.

-

Plus large base Fortune 100 du secteur. 87 des 100 entreprises du Fortune 100 utilisent Proofpoint, avec une concentration particulière dans la finance, l'énergie, la défense, la santé et les médias. Cette position est à la fois une validation de maturité et un argument fort auprès des CISO les plus exigeants. Pour un RSSI d'ETI qui cherche une référence enterprise, savoir que le SEG est utilisé par plus de 87 % des plus grandes entreprises mondiales facilite la justification du choix au comité.

-

Plateforme Aegis et Prime complète. Proofpoint couvre l'email, le cloud, l'endpoint, la sensibilisation, le DLP, la gestion des menaces internes (ITM) et l'isolation, le tout via un threat graph commun. Avec Proofpoint Prime lancé en avril 2025, la plateforme se consolide en une solution unifiée multistage avec une architecture pensée pour les workflows agentic AI. Peu de concurrents proposent cette ampleur fonctionnelle sous une seule console.

-

Approche people-centric distinctive. Le concept VAP (Very Attacked People), intégré au Nexus People Risk Explorer, identifie les individus les plus exposés sur trois dimensions : vulnérabilité, attaques subies et privilèges. Cette approche permet de prioriser les ressources de sécurité sur les profils à plus haut risque, plutôt que d'appliquer une protection uniforme. C'est une rupture conceptuelle face aux SEG infrastructure-centric, et c'est l'un des arguments commerciaux les plus forts de l'éditeur auprès des CISO matures.

-

Predictive Sandboxing breveté. Le brevet US20150237068A1 décrit une technique de détonation des URLs et pièces jointes avant que l'utilisateur ne clique. Cette analyse proactive, combinée à l'analyse temps réel au clic d'URL Defense, offre une couverture difficile à égaler pour les attaques zero-day et polymorphes. C'est l'une des rares innovations techniques dont la concurrence n'a pas encore de pendant direct.

-

Six composants d'IA dans Nexus. Nexus combine machine learning prédictif, language model anti-BEC, threat intelligence temps réel, computer vision (détection phishing visuel et QR codes pour le quishing), relationship graph (modélisation comportementale des relations) et generative AI (résumés d'incidents, triage cross-channel). Le tout est corrélé par le Nexus Threat Graph qui pèse plus d'un trillion de data points. Cette stratification multi-modèles est l'une des plus complètes du secteur et permet de couvrir des angles d'attaque que les moteurs unidimensionnels ratent systématiquement.

-

Reconnaissance analyste exceptionnelle. Leader Gartner Magic Quadrant Email Security en 2024 et 2025, #1 en Execution pour la deuxième année consécutive. #1 sur 4 use cases sur 5 dans les Gartner Critical Capabilities 2025. Leader Frost Radar Email Security 2024 cité #1 pour la 9e année consécutive avec 24 % de parts de marché, la plus élevée du segment. 22 reconnaissances « leader » sur 23 reports analystes en 2024. Cette convergence analyste est l'une des plus fortes jamais observées sur un segment de cybersécurité.

-

SLA et certifications enterprise. Proofpoint contractualise un SLA de 99,999 % de disponibilité sur la connectivité port 25. Le SLA exclut la maintenance programmée et les événements de moins de 30 secondes. C'est l'un des SLA les plus stricts du marché. Comme tout SLA cloud, il exclut certains cas et ne reflète pas mécaniquement l'uptime perçu. Les certifications couvrent ISO 27001, SOC 2, FedRAMP (secteur public américain), HIPAA (santé) et GDPR. Les datacenters sont répartis entre Amérique du Nord (Cyxtera, DataBank, Equinix, AWS, Google Cloud) et Europe (Equinix EU, AWS), avec audits SOC 2 annuels.

-

Dynamic Reputation : la première ligne de défense depuis 2007. En amont de Nexus AI, Proofpoint exploite un service de Dynamic Reputation. Il score la réputation de chaque IP source au moment de la connexion SMTP. Le service revendique un taux de faux positifs inférieur à 1 sur 1 million. C'est l'un des filtres d'entrée les plus précis du marché. Cette première couche élimine le bruit de fond (botnets, spam massif) avant le déclenchement de la chaîne Nexus plus coûteuse. Elle contribue directement à la scalabilité de la plateforme.

⚠️ Limites et inconvénients à connaître

Aucune solution n'est parfaite, et Proofpoint a aussi ses zones d'ombre. Voici les points de friction les plus fréquemment remontés par les clients et les analystes.

-

Tarification premium et opaque, parmi les plus élevées du secteur. Proofpoint ne publie pas de grille tarifaire publique. Les données Vendr (basées sur 85 achats vérifiés) donnent une médiane autour de 87 000 dollars par an. Pour TAP seul, comptez 5 à 15 dollars par utilisateur et par mois selon le volume. Un déploiement complet (Threat Protection, DLP, ITM et Compliance) dépasse régulièrement les 100 000 dollars par an. Les services d'implémentation représentent 15 à 25 % du budget logiciel la première année. Les hausses automatiques de 5 à 8 % par an au renouvellement sont un point de friction client récurrent. Proofpoint reste positionné enterprise et n'est pas adapté aux budgets serrés.

-

Console d'administration complexe et perçue comme vieillissante. L'interface est fragmentée en plusieurs portails web séparés selon les produits (TAP, EFD, TRAP, ITM, Information Protection, etc.), ce qui complique la navigation pour les administrateurs qui doivent gérer plusieurs modules. La courbe d'apprentissage est longue, et un tuning intensif est souvent nécessaire les premières semaines pour ajuster les politiques et réduire les faux positifs. Les retours clients sur G2 et TrustRadius mentionnent régulièrement le besoin d'une refonte UI plus moderne. Proofpoint Prime entend partiellement répondre à ce point en consolidant les consoles, mais le chantier est de longue haleine.

-

Inadapté aux PME et ETI sur l'offre enterprise. Proofpoint Email Protection, le SEG core, est conçu pour les grandes organisations. Pour les PME, Proofpoint propose Proofpoint Essentials, une offre dédiée mais avec un périmètre fonctionnel réduit : pas de TAP complet, pas de Nexus AI, pas de tableau de bord VAP, accompagnement consultant limité. Si vous avez moins de 500 utilisateurs et un budget serré, Mimecast ou Microsoft Defender for Office 365 seront généralement plus pertinents pour un rapport fonctionnalité/prix supérieur.

-

Innovation perçue plus lente depuis l'acquisition Thoma Bravo. Plusieurs clients et analystes notent un ralentissement de l'innovation produit depuis le passage en private equity en août 2021. Les vagues de licenciements successives illustrent un focus opérationnel sur la marge. Premier épisode : 280 employés en janvier 2024 (6 % des effectifs, postes relocalisés en Argentine et Irlande). Second épisode : environ 30 personnes en Core Engineering en février 2025. La réponse ICES via Adaptive Email Security (issu de Tessian) n'est arrivée qu'en mai 2024 à RSA Conference, soit après deux ans de pression d'Abnormal. Pour un leader dont la position repose sur l'avance technologique, ce signal est notable.

-

Perte de clients face aux solutions ICES API-native. Selon des analyses publiques d'enregistrements MX et de témoignages clients, Proofpoint aurait perdu plus de 1 300 clients sur les 12 derniers mois, principalement au profit d'Abnormal. Sur le segment mid-market, l'argument du gateway traditionnel face aux solutions API-only s'effrite. Proofpoint répond avec Adaptive Email Security (Tessian), mais le retard de marché est mesurable. Si vous évaluez Proofpoint en 2026, posez explicitement la question de la trajectoire produit et des engagements de roadmap au commercial.

-

Pas de continuité email native dans Email Protection. Contrairement à Mimecast qui inclut une continuité email native dans son SEG, Proofpoint Email Protection enterprise n'inclut pas de continuité native intégrée. Si votre serveur mail (Exchange, Microsoft 365) devient inaccessible, Proofpoint ne fournit pas de webmail de secours. Vous devez passer par des partenaires (Mimecast Continuity, Zerospam, ou un MTA de secours) ou compter sur la haute disponibilité de votre fournisseur principal. C'est un point souvent négligé en phase d'évaluation, alors qu'il peut peser lourd lors d'une panne M365.

-

Incident EchoSpoofing 2024 : un coup dur réputationnel. Fin juillet 2024, Guardio Labs publie son rapport public révélant que des attaquants exploitent une misconfiguration « super-permissive » dans les serveurs Proofpoint pour relayer en moyenne 3 millions et jusqu'à 14 millions d'emails frauduleux par jour, pendant 6 mois. Voir la section dédiée plus bas pour la chronologie complète. L'incident interroge sur la rigueur des configurations par défaut chez le leader du marché et illustre que la sécurité d'un SEG dépend autant de la configuration que de la qualité des moteurs de détection.

🔒 EchoSpoofing : quand Proofpoint a relayé 14 millions d'emails frauduleux par jour (2024)

Un fournisseur de sécurité email peut-il être l'instrument involontaire d'une campagne d'usurpation de masse ? Oui. L'incident EchoSpoofing révélé en 2024 est le plus marquant de l'histoire récente de Proofpoint et il mérite une analyse détaillée.

Découverte. Fin juillet 2024, l'équipe de Guardio Labs publie son rapport sur la campagne baptisée EchoSpoofing. L'équipe avait contacté Proofpoint dès mai 2024. Proofpoint affirme avoir tracé l'activité depuis fin mars 2024. Des attaquants exploitaient une vulnérabilité de configuration dans l'infrastructure Proofpoint. Objectif : relayer en masse des emails parfaitement spoofés.

Vulnérabilité. Au cœur de l'incident : une misconfiguration « super-permissive » dans les serveurs pphosted.com. Quand un client Proofpoint sélectionnait « Office 365 » comme source d'envoi autorisée, un enregistrement SPF trop laxe autorisait n'importe quel compte Microsoft 365 à relayer du mail via son infrastructure. La validation vérifiait seulement que la source était une IP M365. Elle ne contrôlait pas l'identité du tenant M365 émetteur.

Mécanisme d'attaque. Le scénario d'exploitation est désarmant de simplicité. L'attaquant créait un compte Microsoft 365 personnel, par exemple via un essai gratuit, et l'utilisait comme rampe de lancement. Voici le déroulé en quatre temps :

- L'attaquant envoie un email depuis son compte M365 personnel, en spécifiant comme expéditeur visible une adresse d'une marque de confiance (par exemple

notifications@disney.com). - Le mail est routé vers les relais Proofpoint authentifiés du client cible, qui acceptent le message car la validation SPF M365 s'aligne avec l'IP source.

- Proofpoint relaie le message vers le destinataire final en y appliquant ses propres signatures DKIM et son alignement SPF.

- Le destinataire reçoit un email qui passe SPF et DKIM avec un alignement DMARC complet sur le domaine usurpé. Côté boîte de réception, l'email est strictement indistinguable d'un email officiel de la marque.

Volume. La campagne a atteint un volume médian d'environ 3 millions d'emails parfaitement spoofés par jour, avec des pics jusqu'à 14 millions par jour. Ces chiffres font d'EchoSpoofing l'une des plus grandes campagnes d'usurpation par le biais d'une infrastructure légitime jamais documentées.

Durée. La campagne a été active environ six mois avant sa remédiation effective, depuis janvier 2024 jusqu'à la mi-2024. Pendant cette période, des dizaines de millions d'emails frauduleux ont atteint les boîtes de réception du monde entier.

Marques usurpées. Les attaquants ont ciblé principalement des marques grand public à forte notoriété : Disney, IBM, Nike, Best Buy, Coca-Cola parmi d'autres. Le choix s'explique : ces marques ont une base d'envoi légitime massive, ce qui rend les anomalies plus difficiles à détecter pour les destinataires.

Remédiation. Proofpoint a réagi en quelques heures après le contact initial de Guardio. La principale mesure technique : la mise en place d'un en-tête « X-OriginatorOrg » pour valider l'organisation Microsoft 365 source. Proofpoint a ajouté des mécanismes additionnels de validation des comptes O365 avant le relais. Les clients ont été notifiés et invités à reconfigurer leur Account Management. La collaboration entre Guardio et Proofpoint sur la divulgation a été saluée comme exemplaire.

Leçons pour les administrateurs. L'incident EchoSpoofing comporte trois enseignements actionnables.

Premièrement, la sécurité d'un SEG dépend autant de la configuration par défaut que de la qualité des moteurs. Une option présentée comme « facile à activer » peut ouvrir une faille majeure sans validations strictes.

Deuxièmement, vérifiez systématiquement la section Account Management > External Sender Validation de votre console Proofpoint. N'autorisez les sources externes (M365, Google Workspace) qu'avec une validation explicite de domaine.

Troisièmement, ce piège n'est pas spécifique à Proofpoint. Tout SEG qui relaie du mail authentifié pour une source externe doit valider rigoureusement cette source. Si vous utilisez Mimecast, Cisco Email Security ou tout autre SEG dans une configuration similaire, auditez vos propres réglages.

L'incident EchoSpoofing n'est pas isolé. C'est une classe d'erreurs qu'on retrouve sur tous les SEG qui acceptent du trafic relayé depuis des hyperscalers (Microsoft 365, Google Workspace, AWS SES). Le piège commun : valider l'IP source comme légitime sans valider l'identité du tenant émetteur. Posez-vous la question : « est-ce que mon SEG vérifie le tenant Microsoft 365 source, ou simplement la plage d'IP Microsoft 365 ? » La réponse conditionne directement votre exposition.

🔄 Comparatif : proofpoint face à mimecast, microsoft et abnormal

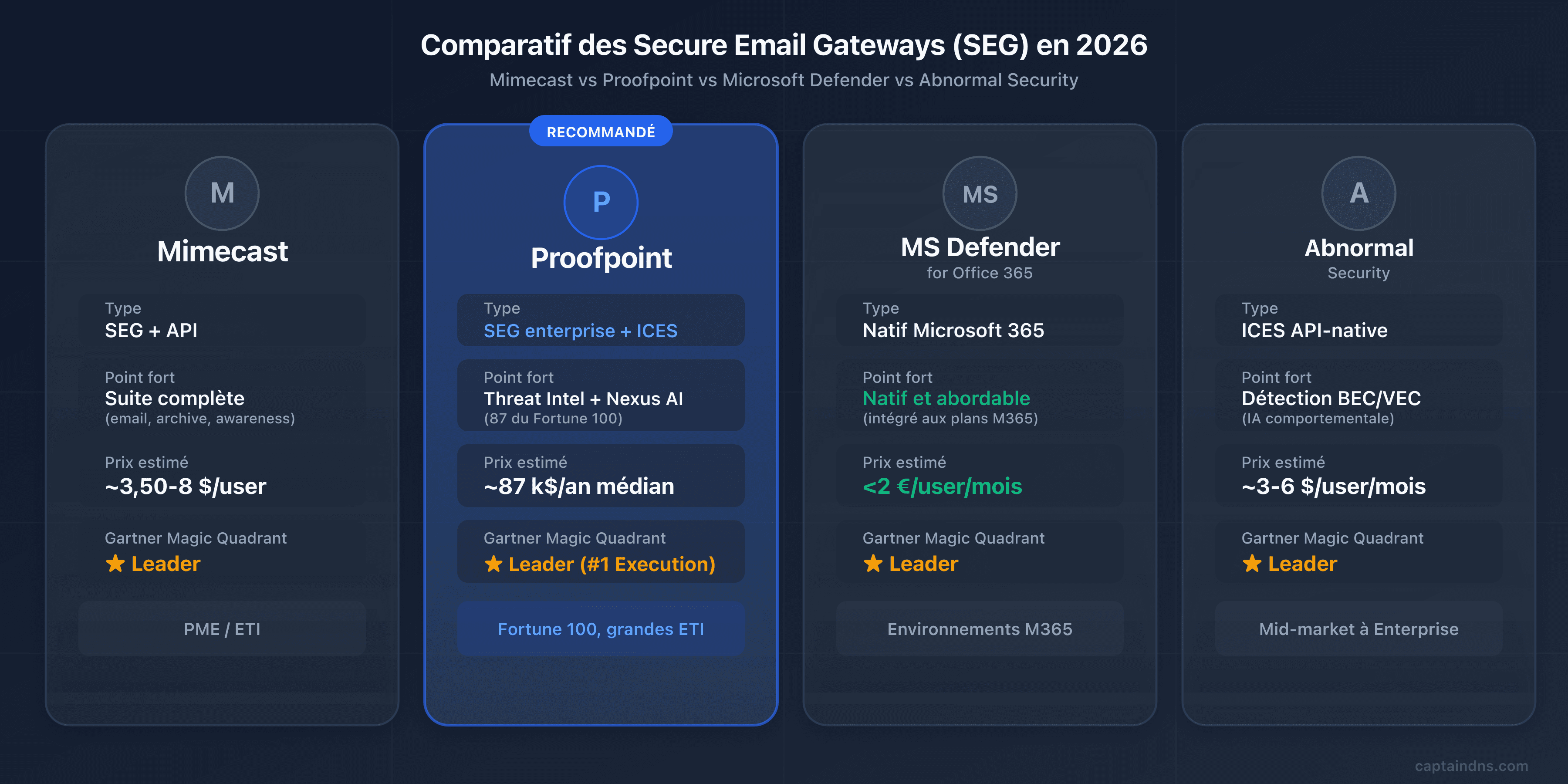

Quel SEG correspond à votre environnement ? Quatre acteurs dominent aujourd'hui le marché de la sécurité email enterprise, chacun avec un positionnement distinct.

| Critère | Proofpoint | Mimecast | Microsoft Defender | Abnormal Security |

|---|---|---|---|---|

| Type | SEG enterprise + ICES (Adaptive) | SEG + API (2026) | Natif M365 | ICES API-native |

| Détection IA/ML | Nexus AI 6 composants | Multi-vector + CyberGraph | 9.1/10 tests indépendants | IA comportementale, social graph |

| Threat intelligence | Leader (ET Rulesets) | 24T signaux/an | Microsoft Threat Intel | Behavioral, pas de threat intel propre |

| Archivage | Via partenaires | Oui (1 jour à 99 ans) | Via rétention M365 | Non |

| DMARC | EFD avec consultants | DMARC Analyzer intégré | Non | Non |

| VAP / People-centric | Oui (Nexus People Risk Explorer) | Human Risk Management | Non | Limité |

| Prix estimé | Premium (environ 87 k$/an médian) | 3,50 à 8 $/user/mois | moins de 2 €/user/mois | 3 à 6 $/user/mois |

| Gartner 2025 | Leader (#1 Execution) | Leader | Leader | Leader |

| Idéal pour | Fortune 100, grandes ETI exigeantes | PME/ETI multi-besoins | Environnements M365 | Détection BEC/VEC en complément |

Mimecast : la suite tout-en-un pour les ETI

Si Proofpoint domine sur le très grand compte, Mimecast s'est imposé comme la solution de référence pour le mid-market et les ETI avec des besoins multiples. L'éditeur britannique propose une suite plus accessible côté prix et plus large côté fonctionnalités natives : archivage longue durée intégré (1 jour à 99 ans), continuité email en cas de panne du serveur principal, DMARC Analyzer intégré sans coût additionnel et Human Risk Management depuis 2025.

Pour une organisation entre 500 et 5 000 utilisateurs qui cherche à centraliser sécurité, archivage et continuité dans une seule console, Mimecast offre souvent un meilleur rapport fonctionnel/prix que Proofpoint. En revanche, sur la détection BEC pure et la threat intelligence, Proofpoint conserve une avance reconnue par les analystes. Pour un panorama complet de Mimecast, consultez notre article dédié.

Microsoft defender for office 365 : le natif de M365

Si votre organisation est full Microsoft 365, Defender for Office 365 reste le choix le plus évident en ratio prix/couverture. La protection est native au tenant, sans changement de MX ni intégration tierce, avec un tarif souvent inférieur à 2 euros par utilisateur et par mois, voire inclus dans les licences E5. Les tests indépendants lui attribuent un score de 9,1/10 en détection, ce qui le place parmi les moteurs les plus performants du marché.

Les limites sont connues : Defender reste en retrait sur les attaques BEC sophistiquées et la threat intelligence propriétaire face à Proofpoint. Il ne propose pas d'archivage longue durée dédié, pas de continuité email native, et sa surveillance DMARC est rudimentaire. Pour une organisation purement M365 avec des besoins standards, c'est néanmoins le meilleur point d'entrée. Pour un CISO d'une banque internationale, les écarts fonctionnels avec Proofpoint restent significatifs.

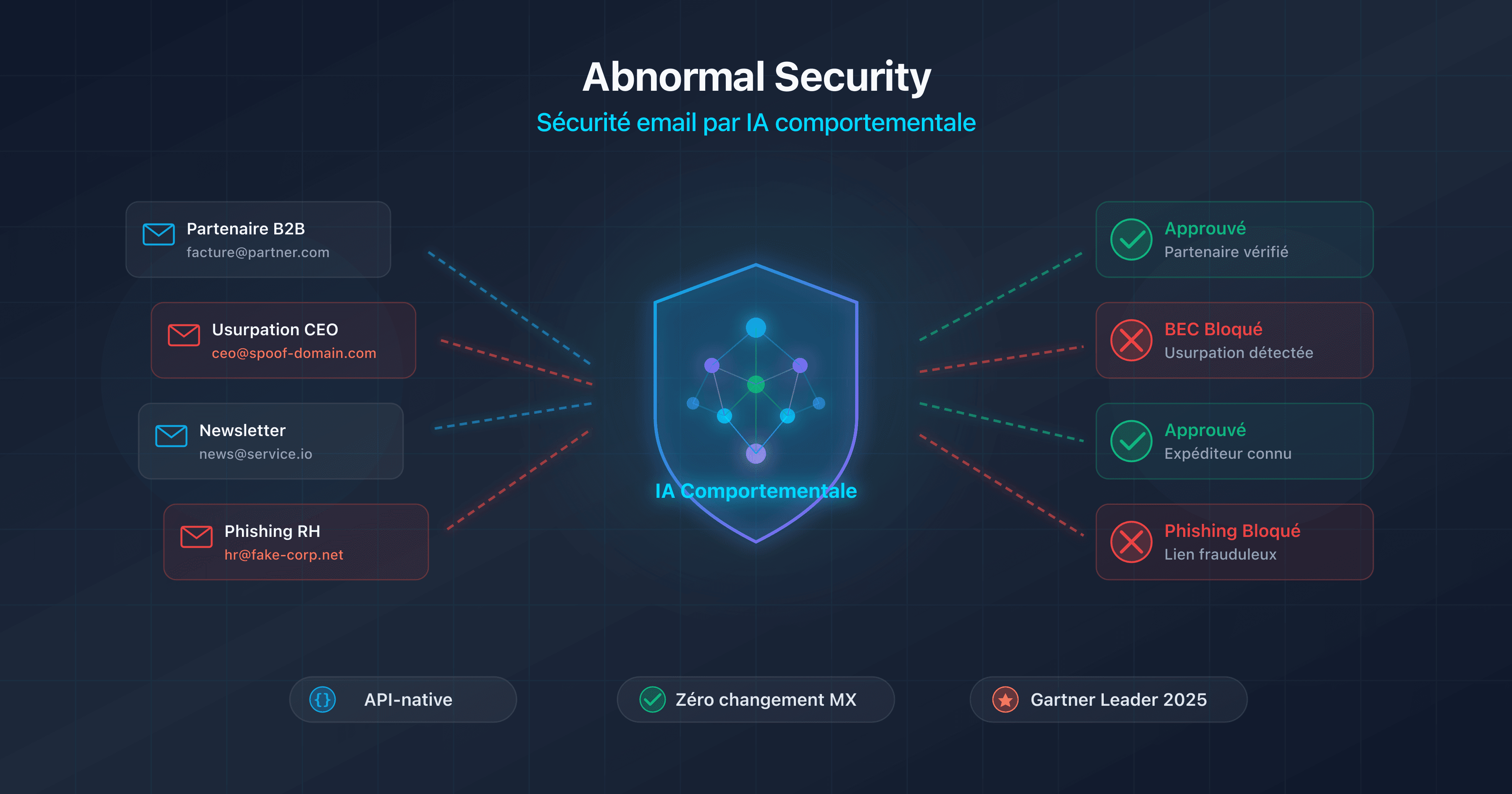

Abnormal : l'approche behavioral AI

Fondée en 2018 à San Francisco, Abnormal Security représente la nouvelle génération de la sécurité email (voir notre guide complet sur Abnormal Security). Le déploiement est exclusivement API, sans changement MX, avec une mise en service en quelques minutes via Microsoft Graph ou l'API Google Workspace. Le moteur d'IA construit un profil comportemental par utilisateur et par contact externe (style d'écriture, horaires, relations commerciales) et détecte les anomalies invisibles aux filtres classiques.

La force d'Abnormal est la détection BEC et VEC (vendor email compromise). Les attaques BEC ne contiennent ni lien malveillant ni pièce jointe, ce qui les rend quasi invisibles aux SEG basés sur les signatures. Abnormal excelle aussi dans la détection de comptes compromis et la remédiation post-livraison. Selon des analyses publiques, plus de 1 300 clients Proofpoint auraient migré vers Abnormal sur les 12 derniers mois, principalement sur le segment mid-market et certaines parties de l'enterprise.

En revanche, Abnormal ne remplace pas un SEG complet : pas d'archivage, pas de DLP sortant, pas de continuité email, pas de réécriture d'URL en temps réel. Beaucoup d'organisations l'utilisent en complément de Defender ou Proofpoint pour couvrir les angles morts comportementaux.

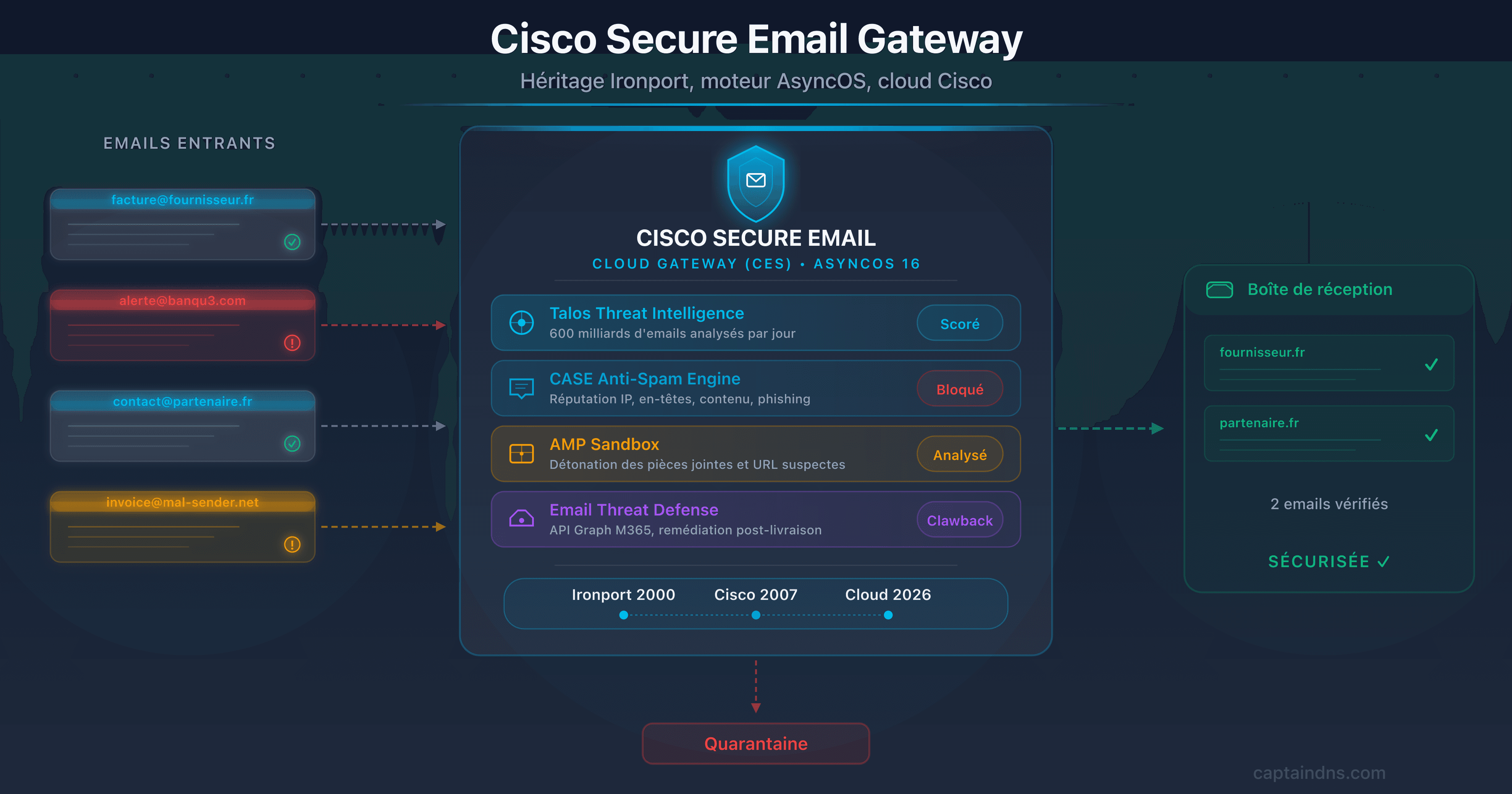

Cisco secure email : un acteur en perte de vitesse

Mention pour ordre : Cisco Secure Email, héritier de la légendaire appliance IronPort, reste présent dans certains parcs historiques. Cisco a concentré ses investissements de sécurité ces dernières années sur le réseau (Umbrella, Duo, Talos) et la position relative de Cisco Secure Email s'est érodée face à Proofpoint, Mimecast et les ICES. Pour un déploiement neuf en 2026, Cisco n'apparaît plus systématiquement dans les shortlists des analystes (voir notre guide complet Cisco CES).

🎯 Quand choisir Proofpoint ?

Le bon SEG dépend de votre profil, de votre budget et de votre niveau d'exigence. Voici les cas où Proofpoint se justifie pleinement, et ceux où une alternative sera plus pertinente.

Proofpoint convient si :

- Vous êtes une grande entreprise (1 000+ utilisateurs) avec des besoins de threat intelligence avancés et un appétit pour les fonctionnalités les plus poussées du marché

- Votre secteur est particulièrement ciblé par les attaques sophistiquées : finance, défense, santé, énergie, médias, secteur public

- Vous avez des obligations de conformité fortes (FedRAMP pour le secteur public US, HIPAA pour la santé, RGPD strict avec exigences DPO élevées)

- Vous voulez la meilleure détection BEC et APT du marché et vous acceptez d'y mettre le prix

- Vous gérez des VAPs identifiés (dirigeants, équipe finance, helpdesk technique) et vous voulez une approche people-centric structurée

- Vous avez une équipe SOC mature capable de tirer parti des dashboards Threat Insight et du Nexus People Risk Explorer

Proofpoint n'est pas le meilleur choix si :

- Vous êtes une PME ou ETI avec moins de 500 utilisateurs : le coût n'est généralement pas justifié, regardez Mimecast ou Microsoft Defender qui offriront un meilleur rapport fonctionnel/prix

- Votre équipe IT est réduite : la complexité de la console fragmentée et le tuning intensif demandent un temps administrateur significatif

- Votre environnement est full M365 et vos besoins se limitent à la sécurité email standard : Defender natif couvre l'essentiel pour beaucoup moins cher

- Vous priorisez la simplicité de déploiement et l'absence de changement MX : Abnormal est plus simple à déployer en mode API-only

- Votre budget annuel sécurité est inférieur à 50 000 dollars par an : Proofpoint dépassera systématiquement ce seuil sur des bundles utiles, surtout en ajoutant TAP, EFD et CLEAR

🖥️ Guide de déploiement pas à pas

Vous avez choisi Proofpoint et la phase commerciale est conclue ? Voici les cinq étapes pour le déployer sans interrompre votre flux email de production.

Étape 1 : inventaire DNS et identification du data center

Avant toute modification, documentez l'état actuel de vos enregistrements DNS avec les outils CaptainDNS. Auditez vos enregistrements MX, SPF, DKIM et DMARC. Documentez aussi toutes les sources d'envoi légitimes de votre domaine : serveur principal, plateforme marketing (Mailchimp, HubSpot), transactionnel (SendGrid, Mailgun), CRM (Salesforce), ticketing (Zendesk), produits internes générant du mail, etc. Chacune devra être prise en compte dans votre nouvelle configuration SPF et dans la roadmap DMARC.

Identifiez ensuite le data center attribué par votre TAM Proofpoint : US1, US2, US3, US4, US5, EU1 ou AU. Documentez-le clairement et assurez-vous que toutes les communications internes pour la migration utilisent les bons MX. Confondre les régions est l'une des erreurs les plus fréquentes en début de déploiement.

Étape 2 : configuration de la console Proofpoint

Dans la console d'administration Proofpoint, ajoutez votre domaine et vérifiez-en la propriété. Configurez la connexion vers votre serveur email de destination (M365, Google Workspace, Exchange on-premise) et synchronisez votre annuaire utilisateur avec Azure AD ou Google Workspace pour pouvoir appliquer des politiques fines par utilisateur, par groupe ou par département.

Définissez vos VAPs initiaux : le CEO, le CFO, le directeur juridique, l'équipe finance, le helpdesk IT, les administrateurs système avec privilèges étendus. Cette première liste sera enrichie automatiquement par TAP au fil des semaines, mais une liste de départ explicite permet d'activer les politiques renforcées dès la mise en production.

Étape 3 : migration des MX vers le data center attribué

C'est l'étape la plus critique. Effectuez-la en dehors des heures de pointe (tôt le matin ou le week-end) pour minimiser l'impact sur les utilisateurs.

- Supprimez tous les enregistrements MX existants de votre domaine

- Ajoutez les deux MX Proofpoint de votre data center attribué avec la priorité 10 et 20

- Attendez la propagation DNS (quelques minutes à quelques heures selon le TTL de vos anciens MX)

- Vérifiez avec

dig MX captaindns.com +shortque seuls les MX Proofpoint apparaissent

Une migration progressive en split MX (laisser temporairement les anciens MX en backup) est techniquement possible mais déconseillée : le trafic peut alors bypasser Proofpoint. Préférez une coupure nette une fois la console correctement configurée.

Étape 4 : SPF, DKIM, DMARC

Configurez les trois couches d'authentification dans cet ordre.

SPF : si vous utilisez plusieurs ESP en plus de Proofpoint, activez le Hosted SPF Service d'EFD pour bénéficier de l'aplatissement dynamique des includes via les macros RFC 7208. Sinon, utilisez l'include simple include:spf-XXXXXXXX.pphosted.com. Vérifiez que le total de lookups reste sous 10 avec le vérificateur SPF CaptainDNS.

DKIM : créez une clé de signature 2048 bits dans la console Proofpoint, publiez l'enregistrement TXT correspondant dans votre DNS, vérifiez la propagation, puis activez la signature. Testez avec le vérificateur DKIM CaptainDNS. Planifiez dès le départ une rotation tous les six à douze mois.

DMARC : commencez en p=none pour la phase d'observation. Si vous avez souscrit EFD, votre consultant Proofpoint dédié vous accompagnera dans l'analyse des rapports forensiques et l'identification progressive des expéditeurs légitimes. Période d'observation recommandée : 4 à 8 semaines avant tout durcissement vers p=quarantine puis p=reject. Le vérificateur DMARC CaptainDNS vous permet de vérifier la syntaxe à chaque évolution.

Étape 5 : activation des modules avancés et vérifications finales

Une fois les MX et l'authentification en place, activez les modules avancés.

TAP : activez URL Defense et Attachment Defense, validez les politiques de réécriture, configurez les exceptions pour vos domaines internes et les services tiers de confiance. Surveillez le TAP Dashboard les premiers jours pour identifier les éventuels faux positifs.

TRAP : configurez la remédiation post-livraison pour pouvoir retirer automatiquement les emails malveillants détectés a posteriori, y compris dans les transferts et listes de distribution.

CLEAR : déployez le bouton PhishAlarm dans Outlook (via le centre d'administration M365 ou Google Workspace pour Gmail), configurez l'Analyzer pour catégoriser automatiquement les signalements utilisateur, et reliez le tout à TRAP.

Vérifications finales : envoyez des emails de test depuis chaque source légitime, contrôlez les en-têtes (Authentication-Results, Received-SPF, en-têtes Proofpoint), validez le passage par les relais pphosted.com, et confirmez que le TAP Dashboard reçoit bien les événements.

🔍 Vérifier que Proofpoint fonctionne correctement

Déployer n'est pas tout. Comment savoir que la protection est réellement active ? Voici les commandes et vérifications à effectuer.

# Vérifier les MX

dig MX captaindns.com +short

# Vérifier le SPF (avec Hosted SPF, l'enregistrement est court)

dig TXT captaindns.com +short | grep spf

# Vérifier le DKIM

dig TXT selector._domainkey.captaindns.com +short

# Vérifier le DMARC

dig TXT _dmarc.captaindns.com +short

Pour une vérification approfondie, analysez les en-têtes des emails reçus. Voici les en-têtes spécifiques Proofpoint à surveiller :

X-Proofpoint-Spam-Details: détail du scoring anti-spam appliqué par ProofpointX-Proofpoint-Virus-Version: version du moteur antivirus utilisé pour le scanX-Proofpoint-Spam-Score: score numérique de la classification spamReceived-SPF: doit mentionner les relaispphosted.comconfirmant le passage par ProofpointAuthentication-Results: doit afficherspf=pass dkim=pass dmarc=passpour vos emails légitimes

Utilisez un analyseur d'en-têtes email pour décoder automatiquement ces informations et identifier les éventuels problèmes de routage ou d'authentification.

Pour le tracing opérationnel d'un message spécifique, Proofpoint expose Smart Search, l'outil de recherche dans l'historique des messages traités. Smart Search permet de retrouver un email par expéditeur, destinataire, sujet, en-tête ou identifiant, et d'afficher le verdict complet appliqué : score de spam, action de policy, raison de quarantaine ou de release, verdicts sandbox. C'est l'outil de référence pour les enquêtes utilisateur (« où est passé mon email ? ») et les analyses post-incident. Smart Search est plus précis que le Message Trace de Microsoft 365 car il expose toute la chaîne de décision Proofpoint.

⛔ Pièges courants à éviter

Un déploiement Proofpoint mal configuré peut être pire que pas de SEG du tout. Voici les erreurs que nous voyons le plus souvent et comment les éviter.

-

Mauvais data center pphosted.com. Pointer un MX vers

mx0a-XXXXXXXX.pphosted.com(US1) alors que votre tenant est attribué àmx0a-eu1-XXXXXXXX.pphosted.com(EU1) entraîne des rejets silencieux : le data center distant ne reconnaît pas votre domaine et refuse les messages. Vérifiez systématiquement avec votre TAM Proofpoint la région attribuée et utilisez exclusivement les MX de cette région. -

Oublier de retirer les anciens MX. Si un MX résiduel pointe encore vers votre ancien serveur (Exchange on-premise, Google Workspace, ou directement vers votre tenant

*.mail.protection.outlook.com), les expéditeurs pourront livrer en bypassant totalement Proofpoint. C'est la faille la plus fréquente dans les premières semaines post-migration. Vérifiez avecdig MXqu'aucun MX résiduel ne subsiste. -

SPF sans Hosted SPF Service. Avec Proofpoint plus trois ou quatre ESP (Salesforce, HubSpot, Mailchimp, etc.), la limite des 10 lookups DNS est rapidement atteinte et vous tombez en PermError SPF, ce qui revient à ne pas avoir de SPF du tout. Si vous avez plusieurs sources d'envoi, activez Hosted SPF dès le début pour bénéficier de l'aplatissement dynamique.

-

Ne pas valider les comptes O365 sources externes. C'est le piège exact qui a causé l'incident EchoSpoofing en 2024. Si vous autorisez Microsoft 365 comme source d'envoi externe sans validation stricte du tenant émetteur, vous ouvrez la porte à des relais d'usurpation. Activez impérativement la validation basée sur l'en-tête X-OriginatorOrg.

-

Ne pas configurer TRAP pour la remédiation post-livraison. Sans TRAP, un email malveillant détecté après livraison reste dans les boîtes de réception et peut continuer à se propager via les transferts. TRAP doit être activé dès le déploiement initial.

-

Sous-utiliser le tableau de bord VAP. Le Nexus People Risk Explorer est un avantage compétitif majeur de Proofpoint, mais il faut le configurer, le consulter régulièrement et agir sur ses insights. Beaucoup d'organisations paient pour le module sans jamais ouvrir le tableau de bord. C'est un gaspillage.

-

Ignorer les rapports DMARC d'EFD. EFD est livré avec un consultant dédié pour une raison : le DMARC enterprise demande de la rigueur sur l'inventaire des expéditeurs légitimes. Si vous restez en

p=nonependant des années sans progresser versp=reject, vous payez pour une fonctionnalité que vous n'utilisez pas. Engagez-vous dans une roadmap claire dès le début. -

Migration depuis Mimecast : deux pièges fréquents. D'abord, les politiques de réécriture d'URL ne se traduisent pas mécaniquement entre les deux plateformes. Il faut reconstruire les exceptions à la main pour les services internes (typiquement les liens magiques de connexion SaaS, les flux de réinitialisation de mot de passe, les notifications transactionnelles). Ensuite, la gestion des archives Mimecast est l'élément le plus long de la migration sortante : Proofpoint Email Protection n'inclut pas d'archive native, ce qui impose soit une extraction préalable vers une solution tierce (Smarsh, Global Relay), soit la conservation d'un compte Mimecast en lecture seule pendant toute la durée légale de rétention.

-

Documenter les URL Rewrite Exceptions dès le déploiement. URL Defense réécrit toutes les URLs entrantes en

urldefense.proofpoint.com/.... Cela casse certains workflows critiques : magic links de connexion SaaS qui nécessitent une URL exacte côté provider, liens de réinitialisation de mot de passe à usage unique consommés par le clic d'analyse Proofpoint avant l'utilisateur, webhooks transactionnels embarquant des tokens de session. Documentez les URL Rewrite Exceptions dès le déploiement initial pour les domaines internes et les SaaS critiques (Okta, Auth0, Salesforce, GitHub, Console AWS) pour éviter des incidents qui se manifestent en production deux semaines après la migration.

📋 Plan d'action en 10 étapes

Prêt à déployer ? Voici la séquence complète, de l'audit initial à l'activation de tous les modules avancés.

- Auditer votre posture email actuelle (MX, SPF, DKIM, DMARC) avec les outils CaptainDNS

- Évaluer si Proofpoint correspond à votre profil : taille (1 000+ utilisateurs), budget (plus de 50 k$/an), besoins en threat intel avancée

- Demander une démonstration et un POC (4 à 6 semaines typiquement, avec un sous-ensemble représentatif)

- Identifier votre data center Proofpoint attribué (US1-5, EU1, AU) et le documenter dans votre runbook de migration

- Configurer la console Proofpoint et synchroniser votre annuaire (Azure AD ou Google Workspace)

- Migrer les enregistrements MX vers le data center attribué hors heures de pointe, en supprimant tous les anciens

- Mettre en place SPF avec Hosted SPF Service si vous avez plusieurs ESP, sinon include simple

- Activer la signature DKIM 2048 bits via la console et publier la clé publique dans votre DNS

- Déployer DMARC en mode surveillance (

p=none) via EFD avec votre consultant Proofpoint dédié, période d'observation 4 à 8 semaines - Activer TAP, TRAP, CLEAR, configurer le tableau de bord VAP et planifier des revues mensuelles de la posture de risque

📚 Guides passerelles email

Cette analyse fait partie de notre série sur les solutions de sécurité email enterprise :

- Mimecast Secure Email Gateway : architecture, configuration DNS, comparatif et plan d'action

- Proofpoint Secure Email Gateway (cet article) : Nexus AI, TAP, EchoSpoofing 2024 et configuration DNS

- Abnormal Security : IA comportementale, déploiement API, Attune 1.0

- Cisco Secure Email Gateway : CES cloud gateway, héritage Ironport, déclin Gartner 2025 et plan de migration

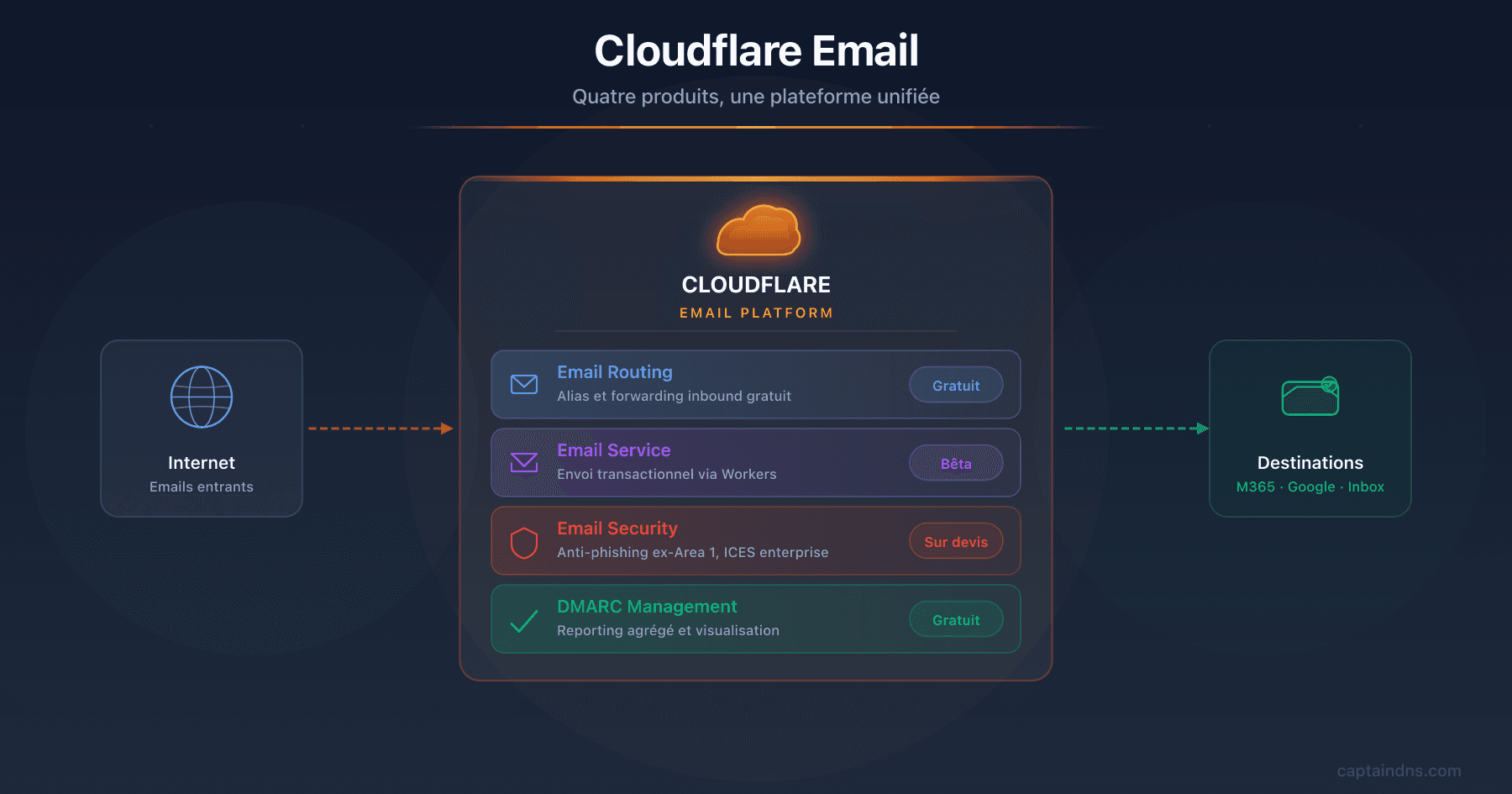

- Cloudflare Email Service : Routing, Email Service, Security (ex-Area 1) et DMARC Management

FAQ

Quelle est la différence entre Proofpoint et Mimecast ?

Proofpoint est positionné enterprise haut de gamme avec une threat intelligence considérée comme la meilleure du marché et une approche people-centric (concept VAP, Nexus People Risk Explorer). Mimecast est plus accessible côté prix et propose une suite tout-en-un native incluant l'archivage longue durée et la continuité email. Proofpoint domine le Fortune 100 (87 entreprises sur 100), Mimecast est plus présent sur le mid-market et les ETI. Pour la détection BEC pure et la threat intel propriétaire, Proofpoint conserve une avance reconnue. Pour un besoin centralisé sécurité plus archivage plus continuité, Mimecast offre souvent un meilleur rapport fonctionnel/prix.

Combien coûte Proofpoint ?

Proofpoint ne publie pas de grille tarifaire publique. La médiane Vendr basée sur 85 achats vérifiés se situe autour de 87 000 dollars par an. Pour TAP seul, comptez 5 à 15 dollars par utilisateur et par mois selon le volume. Un déploiement complet incluant Threat Protection, DLP, ITM et Compliance dépasse régulièrement les 100 000 dollars par an. Les services d'implémentation représentent 15 à 25 % du budget logiciel la première année. Attendez-vous à des hausses automatiques de 5 à 8 % au renouvellement. Le positionnement reste résolument enterprise et n'est pas adapté aux budgets serrés.

Proofpoint fonctionne-t-il avec Google Workspace ?

Oui. Proofpoint supporte Google Workspace en mode gateway via redirection MX, avec une synchronisation d'annuaire native. La configuration implique de modifier les MX du domaine pour pointer vers votre data center pphosted.com attribué, de configurer le routage dans la console Google Admin pour accepter les emails entrants depuis les IP Proofpoint, et de publier vos enregistrements SPF, DKIM et DMARC. La majorité des fonctionnalités TAP, TRAP, CLEAR et EFD sont disponibles sur Google Workspace, avec quelques nuances sur les modules les plus récents comme Adaptive Email Security qui est historiquement orienté Microsoft 365.

Quelle est la différence entre TAP et Adaptive Email Security ?

TAP (Targeted Attack Protection) est le moteur historique de Proofpoint pour la protection des attaques avancées en mode gateway. Il fonctionne en pré-livraison via la redirection MX et combine URL Defense, Attachment Defense et Predictive Sandboxing. Adaptive Email Security, issu de l'acquisition de Tessian en décembre 2023 et lancé à RSA Conference 2024, est un déploiement API post-livraison sur Microsoft 365 qui complète TAP en analysant les messages déjà livrés pour détecter les anomalies comportementales. Les deux modules sont complémentaires : TAP bloque en amont, Adaptive Email Security rattrape les menaces qui auraient échappé à la gateway.

L'incident EchoSpoofing a-t-il été corrigé ?

Oui. L'incident a été remédié dans les heures qui ont suivi le contact initial de Guardio Labs avec Proofpoint en mai 2024. Proofpoint a mis en place un en-tête X-OriginatorOrg pour valider l'organisation Microsoft 365 source des messages relayés, et des mécanismes additionnels de validation des comptes O365 sources avant le relais. Les clients ont été notifiés et invités à reconfigurer leur Account Management. Aucune exploitation ultérieure n'a été rapportée. La leçon principale reste : vérifiez systématiquement la section External Sender Validation de votre console Proofpoint et n'autorisez les sources externes qu'avec validation stricte de domaine.

Proofpoint est-il conforme au RGPD ?

Oui. Proofpoint dispose de centres de données en Europe (région EU1 hébergée notamment chez Equinix EU et AWS) et permet de choisir l'hébergement régional des données. L'entreprise est certifiée ISO 27001, SOC 2 Type II, FedRAMP pour le secteur public américain, HIPAA pour la santé, et propose un Data Processing Agreement (DPA) conforme au RGPD. Les droits d'accès, de rectification et de suppression des données personnelles sont supportés. Pour les organisations soumises à des exigences strictes de souveraineté des données européennes, vérifiez avec votre TAM les engagements précis sur la résidence et le transfert de données entre régions.

Comment migrer depuis Mimecast vers Proofpoint ?

La migration se fait principalement au niveau DNS. Configurez d'abord Proofpoint en parallèle (domaine, politiques, annuaire), puis basculez les MX de Mimecast vers votre data center pphosted.com attribué. Le changement est quasi instantané : dès que les MX propagent, le trafic bascule. Mettez à jour simultanément le SPF en remplaçant l'include Mimecast par l'include Proofpoint (ou Hosted SPF si vous avez plusieurs ESP), et reconfigurez DKIM dans la console Proofpoint avec un nouveau sélecteur. Si vous utilisez l'archivage Mimecast, planifiez l'extraction des données archivées vers une solution tierce avant la résiliation : c'est généralement le point le plus long de la migration sortante.

Qu'est-ce que le concept VAP (Very Attacked People) ?

VAP est l'acronyme de Very Attacked People, le concept signature de Proofpoint pour son approche people-centric. Au lieu de protéger uniformément l'ensemble des utilisateurs, Proofpoint identifie les individus les plus exposés sur trois dimensions : vulnerability (propension à cliquer, échecs de simulations, fuites d'identifiants), attack (volume et sophistication des attaques effectivement reçues) et privilege (accès aux données et systèmes sensibles). Le score combiné, affiché dans le Nexus People Risk Explorer, permet de prioriser les ressources de sensibilisation, de durcissement de politiques et d'isolation sur les profils à plus haut risque. C'est une rupture conceptuelle face aux SEG traditionnels et l'un des arguments commerciaux les plus forts de l'éditeur.

Proofpoint propose-t-il un mode API sans changement MX ?

Oui, depuis mai 2024 avec Adaptive Email Security, issu de l'acquisition Tessian. Adaptive Email Security est un déploiement API post-livraison sur Microsoft 365 qui ne nécessite aucune modification des MX. Le moteur s'appuie sur l'IA comportementale Tessian pour modéliser le comportement de chaque utilisateur et détecter les anomalies dans les messages déjà livrés. C'est la réponse stratégique de Proofpoint au mouvement ICES et à la concurrence d'Abnormal Security. À noter : Adaptive Email Security est conçu pour compléter le SEG gateway, pas pour le remplacer. Pour bénéficier de toute la pile Proofpoint, le mode gateway reste recommandé en parallèle.

Proofpoint Essentials et Email Protection : quelle différence ?

Proofpoint Email Protection est l'offre enterprise core, conçue pour les grandes organisations. Elle inclut l'accès à TAP, EFD, TRAP, CLEAR, le Nexus AI complet et le tableau de bord VAP, et est commercialisée avec un accompagnement TAM et consultants dédiés. Proofpoint Essentials est l'offre dédiée aux PME, avec un périmètre fonctionnel réduit : pas de TAP complet, pas de Nexus AI dans sa forme la plus avancée, pas de tableau de bord VAP, accompagnement consultant limité. Essentials est plus accessible côté prix et plus simple à déployer, mais perd les fonctionnalités les plus différenciantes de l'offre enterprise. Si vous êtes une PME avec des besoins standards, Essentials peut convenir. Pour les besoins enterprise, Email Protection est la seule option pertinente.

L'acquisition Thoma Bravo a-t-elle ralenti l'innovation ?

Plusieurs signaux indiquent un ralentissement perçu de l'innovation depuis le passage en private equity en août 2021. Les vagues de licenciements successives en illustrent la trajectoire : 280 employés en janvier 2024 (6 % des effectifs, postes relocalisés en Argentine et Irlande), puis environ 30 personnes en Core Engineering en février 2025. La réponse ICES via Adaptive Email Security n'est arrivée qu'en mai 2024 à RSA Conference, soit après deux ans de pression d'Abnormal Security. Cela dit, Proofpoint reste leader Gartner Magic Quadrant en 2024 et 2025, et a lancé Proofpoint Prime en avril 2025 pour consolider son offre. Le jugement dépend de votre horizon : à court terme, la position reste dominante. Sur le moyen terme, surveillez la roadmap publique et engagez votre commercial sur des engagements précis.

Comment Proofpoint gère-t-il les attaques BEC ?