Abnormal Security : IA comportementale, déploiement API et alternatives aux passerelles email

Par CaptainDNS

Publié le 13 avril 2026

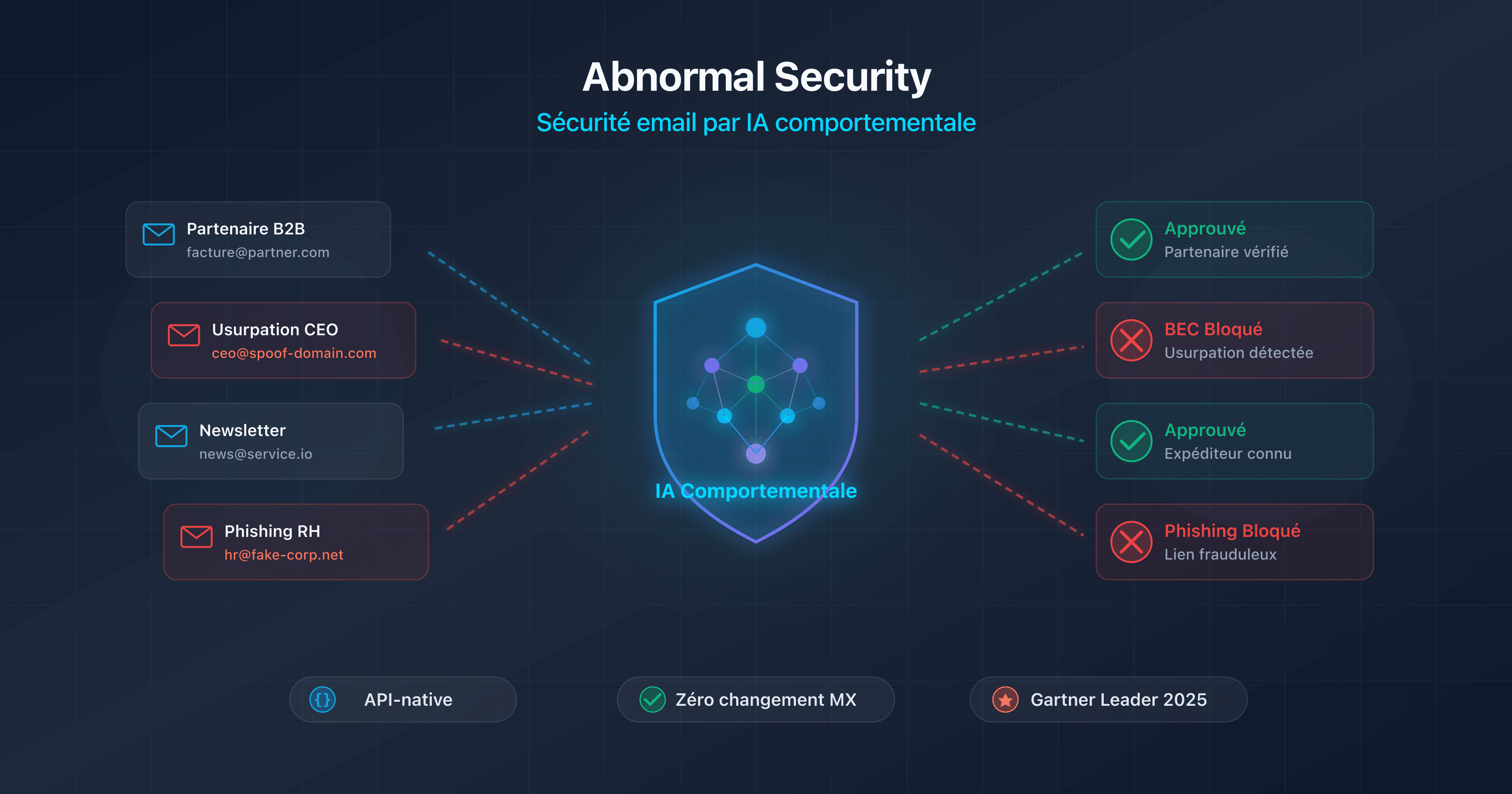

- Abnormal Security est une plateforme ICES (Integrated Cloud Email Security) qui se connecte via API à Microsoft 365 ou Google Workspace. Aucun changement MX, aucune modification DNS. Déploiement en 4 clics, calibration en 14 jours.

- IA comportementale : le modèle fondation Attune 1.0 (mars 2026) analyse simultanément identité, comportement et contenu pour détecter les attaques BEC, VEC et Account Takeover que les passerelles traditionnelles ne voient pas. 85 % des détections sont alimentées par Attune.

- Abnormal ne remplace pas SPF/DKIM/DMARC. L'authentification DNS bloque le spoofing direct en amont. Abnormal intervient sur les menaces qui passent l'authentification : comptes compromis, domaines lookalike, fournisseurs piratés.

- 65 % des clients Abnormal ont abandonné leur SEG tiers au profit du duo Microsoft Defender + Abnormal, avec des économies revendiquées de 42 % en coûts de licence.

- Limites à connaître : pas de sandboxing pièces jointes, pas de réécriture URL, traitement post-delivery (fenêtre de latence), pas de support Exchange on-premises, tarification élevée (36 à 80 dollars par utilisateur et par an).

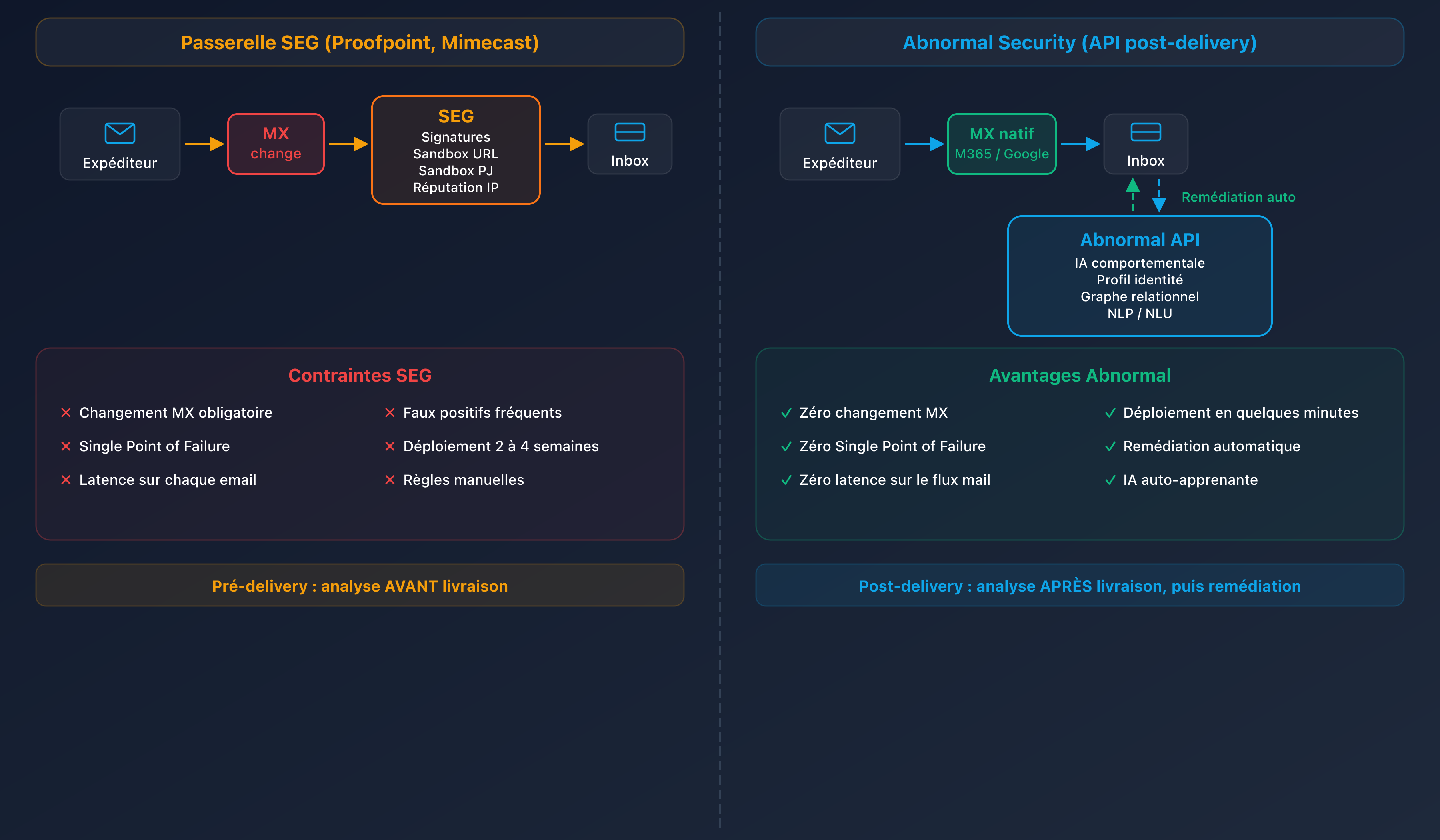

Chaque jour, plus de 3,4 milliards d'emails de phishing sont envoyés dans le monde. Les passerelles email traditionnelles (SEG) bloquent efficacement les menaces à payload : pièces jointes malveillantes, liens d'hameçonnage, spam massif. C'est précisément ce constat qui a poussé Abnormal Security à adopter une approche radicalement différente.

Mais les attaques les plus coûteuses n'ont ni payload ni signature détectable. Les Business Email Compromise (BEC) sont des emails de texte pur, envoyés depuis des comptes légitimes ou des domaines lookalike, qui demandent un virement, un changement de RIB, ou des identifiants. Le FBI chiffre les pertes cumulées liées au BEC à plus de 55 milliards de dollars.

C'est exactement le problème qu'Abnormal Security prétend résoudre. Fondée en 2018, valorisée à 5,1 milliards de dollars, la plateforme adopte une approche radicalement différente : au lieu de filtrer le trafic en amont via une redirection MX, Abnormal se connecte directement aux APIs de Microsoft 365 et Google Workspace pour analyser chaque email après livraison, en s'appuyant sur l'IA comportementale plutôt que sur les signatures et les règles.

Chez CaptainDNS, nous analysons Abnormal sous l'angle de l'authentification DNS. Car si Abnormal ne modifie pas vos enregistrements MX, SPF ou DKIM, la question de la complémentarité entre authentification technique et détection comportementale est centrale. Cet article est le troisième de notre série sur les solutions de sécurité email enterprise, après nos guides sur Mimecast et Proofpoint (liens en fin d'article).

Vérifiez vos enregistrements email

Qu'est-ce qu'Abnormal Security et pourquoi l'approche comportementale change la donne ?

Pour comprendre Abnormal, il faut d'abord comprendre pourquoi les passerelles traditionnelles échouent face au BEC.

Un SEG classique (Proofpoint, Mimecast, Barracuda) fonctionne comme un poste de contrôle : il s'intercale dans le flux email via les enregistrements MX, inspecte chaque message entrant, et bloque les menaces identifiées par signature, réputation, sandboxing ou analyse de liens. Ce modèle est efficace contre les emails contenant un payload malveillant. Mais un email BEC ne contient rien de techniquement malveillant : pas de pièce jointe infectée, pas de lien de phishing, pas de malware. C'est un email de texte pur envoyé par un humain (ou un compte compromis) qui demande une action financière.

Evan Reiser, CEO d'Abnormal, qualifie ces attaques d'« architecturalement impossibles » à détecter pour un SEG. Le SEG ne connaît pas les relations internes de votre organisation, ne sait pas que votre directeur financier ne demande jamais de virements par email le dimanche, et ne peut pas détecter qu'un fournisseur habituel a soudainement changé de coordonnées bancaires. Le BEC exploite la confiance humaine, pas les failles techniques.

C'est cette lacune structurelle qui a motivé la création d'Abnormal en 2018. La plateforme se positionne comme une « AI-native human behavior security platform » : au lieu d'analyser ce que contient l'email, elle analyse qui l'envoie, à qui, dans quel contexte, et si ce comportement est normal.

Abnormal Security : l'entreprise en bref

Abnormal Security a été fondée en 2018 à San Francisco par Evan Reiser (CEO, ancien ingénieur chez Twitter et fondateur de Bloomspot) et Sanjay Jeyakumar (CTO). L'idée fondatrice : appliquer les techniques de détection de fraude financière (profilage comportemental, graphes relationnels) à la sécurité email.

L'entreprise a levé un total de 546 millions de dollars en cinq tours de financement. La Série D, bouclée en 2024, a porté la valorisation à 5,1 milliards de dollars. Les investisseurs incluent Greylock Partners, Menlo Ventures, Insight Partners, Wellington Management et CrowdStrike.

En chiffres :

- 3 200+ clients, dont plus de 25 % du Fortune 500 (Maersk, Xerox, Domino's, Mattel, entre autres)

- ARR supérieur à 100 millions de dollars (août 2023), en croissance rapide

- Taux de renouvellement de 99 %, signe d'une satisfaction client élevée

- 747 employés (données 2025)

En avril 2025, l'entreprise a annoncé son rebranding sous le nom Abnormal AI, reflétant l'extension de la plateforme au-delà de la seule sécurité email. Cependant, la grande majorité des recherches se font encore sous « Abnormal Security ».

Côté reconnaissance du marché :

- Gartner Leader dans le Magic Quadrant Email Security en 2024 et 2025 (positionné le plus à droite sur l'axe Vision)

- Forrester Leader dans la Wave Email Security Q2 2025 (score le plus élevé en stratégie : 5.0/5 Innovation)

- Gartner Peer Insights : 4.8/5, 99 % de recommandation

- FedRAMP Moderate (2025), certification pour le secteur public américain

- ISO/IEC 42001, norme de gouvernance de l'IA

- CNBC Disruptor 50 (2025)

Architecture technique : l'IA comportementale au lieu de la passerelle

Connexion API via M365 et Google

Contrairement aux SEG qui redirigent le flux email via les enregistrements MX, Abnormal se connecte directement aux APIs natives des plateformes email. Pour Microsoft 365, c'est l'API Graph. Pour Google Workspace, c'est l'API Gmail.

Le déploiement se résume à une autorisation OAuth. Abnormal revendique un processus en « 4 clics » : l'administrateur autorise l'application dans la console M365 ou GWS, et Abnormal obtient les permissions nécessaires pour lire les emails, analyser les métadonnées, et supprimer ou déplacer les messages identifiés comme malveillants.

Les implications techniques de ce modèle sont significatives :

- Zéro changement MX. Vos enregistrements DNS restent intacts. Le flux email n'est pas dévié.

- Zéro transport rules. Pas de règles de routage à configurer dans votre tenant.

- Pas de single point of failure. Si Abnormal est indisponible, les emails continuent d'arriver normalement. Le pire scénario est une absence temporaire de protection Abnormal, pas une interruption du flux email.

- Pas de latence ajoutée. Le courrier n'est pas relayé par un serveur intermédiaire. Il arrive directement dans la boîte de réception via le chemin normal.

La contrepartie : Abnormal ne voit les emails qu'après leur livraison. La détection et la remédiation interviennent en post-delivery.

Les trois piliers de la détection comportementale

Le moteur de détection d'Abnormal repose sur trois axes d'analyse simultanés.

Le profilage d'identité construit une baseline comportementale pour chaque utilisateur, chaque fournisseur externe, et chaque service interagissant avec l'organisation. Le système apprend les horaires d'envoi habituels, les types de demandes, le style d'écriture, les destinataires fréquents, et les plateformes utilisées. Toute déviation significative par rapport à cette baseline déclenche un score de risque.

Le graphe relationnel cartographie les communications entre toutes les entités : qui échange avec qui, à quelle fréquence, sur quels sujets, et avec quels patterns temporels. Un email prétendument envoyé par un fournisseur habituel mais provenant d'une adresse jamais vue, ou une demande de virement d'un contact qui n'en fait jamais, génère une alerte. Le graphe couvre les relations internes (employé à employé) et externes (fournisseurs, partenaires, clients).

L'analyse de contenu NLP/NLU (Natural Language Processing / Natural Language Understanding) évalue le ton, l'urgence, les demandes financières atypiques, et les techniques de manipulation psychologique présentes dans le message. Un email dont le contenu technique est légitime mais dont le ton exerce une pression temporelle inhabituelle (« virement à effectuer avant midi ») sera signalé.

Ces trois axes sont corrélés en temps réel. Un email qui présente une anomalie sur un seul axe peut être toléré. Un email qui dévie sur les trois axes simultanément sera classé comme menace avec un haut niveau de confiance.

Attune 1.0 : le modèle fondation comportemental (mars 2026)

En mars 2026, Abnormal a dévoilé Attune 1.0, décrit comme le premier modèle fondation spécialisé dans la détection comportementale des menaces email.

Attune est une architecture transformer unifiée qui traite conjointement les signaux d'identité, de comportement et de contenu. Contrairement à l'approche précédente (modèles spécialisés par type de menace, combinés en pipeline), Attune fusionne tous les signaux dans un même espace de représentation. L'analogie : passer de plusieurs spécialistes qui se consultent séquentiellement à un expert unique qui maîtrise toutes les dimensions.

Les chiffres annoncés :

- Entraîné sur plus d'un milliard de signaux comportementaux dérivés des environnements clients

- Alimente 85 % des détections de la plateforme

- Détecte plus de 150 000 campagnes d'attaque par semaine

- Amélioration de 50 % de la précision par rapport aux modèles précédents

L'impact pratique : Attune détecte des campagnes d'attaque qui n'auraient pas été identifiées par les modèles spécialisés, notamment les attaques « low and slow » où l'attaquant envoie un faible volume d'emails très ciblés, sans pattern de campagne identifiable par les approches traditionnelles.

Traitement post-delivery : fonctionnement concret

Le cycle de traitement d'Abnormal se déroule en quatre temps.

Premièrement, l'email est livré dans la boîte de réception du destinataire par le chemin normal (via le MX du domaine, que ce soit Microsoft 365, Google Workspace, ou un SEG en amont). Abnormal n'intervient pas dans cette livraison.

Deuxièmement, l'API Graph ou Gmail notifie Abnormal de l'arrivée du message. Abnormal récupère le contenu, les en-têtes, les métadonnées, et les pièces jointes.

Troisièmement, le moteur d'analyse évalue le message en quelques secondes. Les trois piliers (identité, comportement, contenu) sont sollicités simultanément via Attune 1.0.

Quatrièmement, si le message est identifié comme malveillant, Abnormal exécute la remédiation automatique : déplacement vers un dossier de quarantaine, suppression, ou marquage. L'utilisateur peut ne jamais voir le message si la remédiation intervient assez rapidement.

La fenêtre de latence est le point critique de ce modèle. Entre la livraison et la remédiation, quelques secondes à quelques dizaines de secondes s'écoulent. Pendant cette fenêtre, l'email est techniquement accessible dans la boîte de réception. Pour la majorité des attaques BEC (qui visent à obtenir une action humaine, pas un clic immédiat), cette latence est négligeable. Pour les emails contenant un lien de phishing urgent, elle l'est moins.

Remplacer le SEG tiers : le duo natif + Abnormal

Abnormal pousse activement un message commercial : remplacer votre SEG tiers par la combinaison Microsoft Defender for Office 365 (ou EOP) + Abnormal. Le raisonnement est le suivant : Defender gère les menaces connues (malware, spam, phishing à payload) via ses capacités natives, tandis qu'Abnormal gère les menaces d'ingénierie sociale (BEC, VEC, Account Takeover) que Defender détecte moins bien.

Les chiffres revendiqués par Abnormal :

- 65 % des clients ont abandonné leur SEG tiers (Proofpoint, Mimecast, ou autre)

- 1 300+ clients Proofpoint ont migré vers Abnormal sur une période de 12 mois

- Économies de 42 % en coûts de licence par rapport au maintien d'un SEG tiers

Ce modèle est séduisant sur le papier. Mais il suppose que Defender est suffisant pour les menaces à payload, ce qui dépend de votre environnement, de votre secteur, et de votre tolérance au risque. Nous détaillerons les arguments pour et contre dans la section dédiée au débat passerelle vs API.

Abnormal et l'authentification DNS : deux couches complémentaires

Ce que SPF, DKIM et DMARC protègent face à ce qu'Abnormal protège

SPF, DKIM et DMARC forment la couche d'authentification technique de l'email. Leur rôle : vérifier que l'email provient bien du serveur autorisé (SPF), que le contenu n'a pas été altéré en transit (DKIM), et que le domaine de l'expéditeur est aligné avec ces vérifications (DMARC). Avec une politique DMARC en p=reject, un attaquant ne peut pas envoyer un email en se faisant passer pour @captaindns.com depuis un serveur non autorisé : le message sera rejeté avant même d'atteindre la boîte de réception.

Abnormal opère sur une couche entièrement différente. La plateforme ne vérifie pas l'authenticité technique de l'email. Elle évalue si le comportement de l'expéditeur, le contenu du message, et le contexte de la communication sont cohérents avec ce que l'organisation attend.

Ni l'un ni l'autre ne suffit seul. DMARC bloque le spoofing direct mais laisse passer les emails envoyés depuis des comptes compromis ou des domaines lookalike. Abnormal détecte les attaques comportementales mais n'empêche pas un attaquant d'usurper votre domaine si votre DMARC est en p=none.

Quand DMARC ne suffit pas ?

Quatre scénarios illustrent les limites de l'authentification DNS face aux attaques modernes.

Comptes compromis. Un attaquant prend le contrôle du compte email d'un employé (via phishing d'identifiants, malware, ou credential stuffing). Les emails envoyés depuis ce compte passent SPF, DKIM et DMARC sans problème : ils proviennent du serveur légitime, avec la signature légitime. DMARC est conçu pour authentifier le domaine, pas pour détecter qu'un compte a été compromis.

Domaines lookalike. L'attaquant enregistre un domaine visuellement similaire (par exemple captaindnss.com ou captaindns-billing.com) et configure correctement SPF, DKIM et DMARC pour ce domaine. Les emails passent toutes les vérifications d'authentification. La protection repose alors sur la vigilance du destinataire ou sur une analyse comportementale qui détecte que ce domaine n'a jamais communiqué avec l'organisation.

Exceptions fournisseurs dans les politiques DMARC. Certaines organisations maintiennent des politiques DMARC permissives (p=none ou p=quarantine avec un pourcentage faible) pour ne pas bloquer les emails légitimes de fournisseurs tiers mal configurés. Ces exceptions créent des failles exploitables.

VEC (Vendor Email Compromise). L'attaquant compromet le compte email d'un fournisseur réel. L'email provient du vrai domaine du fournisseur, passe toutes les authentifications DNS, et référence de vraies transactions en cours. Seule une analyse comportementale peut détecter que la demande de changement de coordonnées bancaires est anormale.

Pourquoi renforcer SPF/DKIM/DMARC reste indispensable même avec Abnormal ?

Déployer Abnormal ne dispense en aucun cas de maintenir une authentification DNS robuste. Quatre raisons.

Première ligne de défense. SPF/DKIM/DMARC bloquent le spoofing direct en amont du flux email, avant même qu'Abnormal n'entre en jeu. Une politique DMARC en p=reject élimine un volume considérable d'emails frauduleux, réduisant la surface d'attaque que la couche comportementale doit analyser.

Réduction du bruit. DMARC en p=reject réduit drastiquement le volume d'attaques à analyser par Abnormal. Moins de bruit signifie moins de faux positifs et une détection comportementale plus efficace sur les menaces réellement sophistiquées.

Le trafic sortant n'est pas couvert. Abnormal ne gère pas l'authentification des emails sortants. Si votre organisation envoie des emails, seuls SPF, DKIM et DMARC protègent vos destinataires contre l'usurpation de votre domaine.

Partenariat Abnormal + Valimail. Abnormal a formalisé un partenariat avec Valimail pour accompagner ses clients dans l'enforcement DMARC. C'est un signal clair : même Abnormal considère que DMARC en p=reject est un prérequis, pas une option.

L'écosystème produits Abnormal

La plateforme Abnormal s'est étendue au-delà de la détection d'emails malveillants. Voici les modules actuels.

Inbound Email Security est le produit phare. Il couvre le spectre complet des menaces email entrantes : phishing, BEC, VEC, malware, ransomware via email. C'est le module qui utilise Attune 1.0 pour la détection comportementale.

Email Account Takeover Protection surveille les signes de compromission de comptes email au sein de l'organisation. Le module établit des baselines de connexion (géolocalisation, appareil, navigateur, heure, fréquence) et détecte les anomalies : connexion depuis un pays inhabituel, changement soudain de règles de transfert, accès VPN atypique. La remédiation est automatique : verrouillage du compte et notification de l'administrateur.

AI Security Mailbox remplace la boîte de signalement phishing de l'entreprise par un triage autonome fonctionnant 24 heures sur 24, 7 jours sur 7. Quand un employé signale un email suspect, l'IA l'analyse immédiatement, catégorise la menace, et répond à l'employé avec un verdict. Les menaces confirmées déclenchent une remédiation automatique dans toutes les boîtes ayant reçu le même message.

AI Phishing Coach génère des simulations de phishing basées sur les menaces réellement bloquées dans l'environnement du client. Au lieu de simulations génériques, chaque campagne de test reproduit les caractéristiques des attaques qui ciblent effectivement l'organisation.

Security Posture Management audite la configuration de l'environnement Microsoft 365 : permissions excessives, règles de transfert suspectes, applications OAuth à risque, erreurs de configuration des politiques de sécurité. Le module identifie les failles de configuration exploitables.

AI Data Analyst permet aux équipes de sécurité d'interroger leur posture sécurité en langage naturel. Au lieu de construire des requêtes complexes dans un SIEM, l'analyste pose une question (« quels sont les 10 utilisateurs les plus ciblés ce mois ? ») et obtient une réponse structurée.

Extension multi-plateforme. Abnormal étend sa couverture au-delà de l'email vers Slack, Microsoft Teams, Zoom, et s'intègre avec des plateformes comme Okta (identité), CrowdStrike (endpoint), et Workday (RH). L'objectif : appliquer la même détection comportementale aux canaux de collaboration.

Les avantages d'Abnormal Security

Abnormal se distingue par un ensemble d'atouts qui justifient son positionnement leader chez Gartner et Forrester.

- Détection BEC/VEC inégalée. Là où les SEG échouent structurellement face aux emails sans payload, l'approche comportementale identifie les anomalies d'identité, de contexte et de contenu. Les attaques Vendor Email Compromise, provenant de comptes légitimes, sont le terrain de prédilection d'Abnormal.

- Déploiement en minutes. Pas de changement MX, pas de modification DNS, pas de transport rules. L'intégration via OAuth en « 4 clics » réduit le projet de déploiement de plusieurs semaines (pour un SEG) à quelques minutes. La calibration comportementale prend 14 jours, mais la protection de base est active immédiatement.

- Maintenance quasi nulle. Abnormal fonctionne en mode « set and forget ». Pas de règles manuelles à maintenir, pas de listes d'autorisation à gérer. Les modèles comportementaux s'adaptent automatiquement aux changements organisationnels (nouveaux employés, nouveaux fournisseurs, changements de processus).

- Réduction de 95 % du temps de triage SOC. L'AI Security Mailbox et la remédiation automatique éliminent la majorité du travail manuel de traitement des signalements email.

- Attune 1.0 : puissance de détection augmentée. Plus de 150 000 campagnes d'attaque détectées par semaine et une amélioration de 50 % de la précision par rapport aux modèles précédents.

- Reconnaissance marché unanime. Gartner Leader deux années consécutives (2024 et 2025), Forrester Leader (Q2 2025), Gartner Peer Insights 4.8/5 avec 99 % de recommandation.

- Certifications avancées. FedRAMP Moderate pour le secteur public américain, ISO/IEC 42001 pour la gouvernance de l'IA.

- Extension au-delà de l'email. Couverture de Slack, Teams, Zoom et intégration avec Okta, CrowdStrike et Workday : Abnormal se positionne comme une plateforme de sécurité comportementale multi-canaux.

Limites et inconvénients à connaître

Aucune solution n'est sans compromis. Voici les limites concrètes à évaluer avant de choisir Abnormal.

- Pas de sandboxing pièces jointes. Abnormal n'exécute pas les fichiers joints dans un environnement isolé. Les pièces jointes sont analysées par les modèles IA, mais il n'y a pas de détonation en bac à sable. Pour les menaces zero-day véhiculées par des documents malveillants, cette absence est une lacune réelle.

- Pas de réécriture URL. Abnormal ne remplace pas les liens dans les emails par des URL de vérification (contrairement à Proofpoint URL Defense ou Mimecast URL Protect). Pas de protection « time-of-click » : si un lien devient malveillant après l'analyse, l'utilisateur n'est pas protégé au moment du clic.

- Traitement post-delivery. La fenêtre de latence entre la livraison et la remédiation est le compromis fondamental du modèle API. Pendant quelques secondes à quelques dizaines de secondes, l'email est visible dans la boîte de réception.

- Pas de support Exchange on-premises. Abnormal nécessite Microsoft 365 ou Google Workspace. C'est un facteur éliminatoire pour certains secteurs (finance, défense, santé) où la migration cloud n'est pas encore achevée.

- Pas d'archivage email, pas de continuité, pas de DLP. Abnormal est une solution de détection, pas une plateforme de gestion email. Si vous remplacez un SEG qui offrait ces fonctions, vous devrez trouver des solutions alternatives.

- Personnalisation des alertes limitée. Les alertes sont en mode binaire : activées ou désactivées. Le niveau de granularité est rapporté comme limité par certains utilisateurs.

- Rapports perfectibles. Les tableaux de bord et rapports manquent de profondeur et de personnalisation par rapport aux SEG matures comme Proofpoint ou Mimecast.

- Pas de surveillance du trafic sortant. Les emails sortants ne sont pas analysés. Le shadow IT, les fuites de données par email, et les comptes compromis envoyant du spam ne sont pas détectés sur le flux sortant.

- Tarification élevée. Entre 36 et 80 dollars par utilisateur et par an, selon le nombre de modules. Des contrats de 2 à 3 ans permettent des remises de 15 à 30 %, mais le coût reste significatif en complément d'une licence Defender.

- Dépendance totale aux APIs Microsoft et Google. Si Microsoft ou Google modifie les permissions, les quotas ou la structure de ces APIs, Abnormal peut être directement impacté. C'est un risque structurel à long terme.

Passerelle vs API : le débat qui divise la sécurité email

Le marché de la sécurité email est traversé par un débat fondamental entre deux architectures. Voici un comparatif structuré.

| Critère | SEG (pre-delivery) | ICES API (post-delivery) |

|---|---|---|

| Position dans le flux | En amont (MX redirigé) | En aval (API post-livraison) |

| Changement DNS | Oui (MX, SPF, parfois DKIM) | Non |

| Déploiement | Jours à semaines | Minutes à heures |

| Latence ajoutée | Oui (transit via le SEG) | Non |

| Détection BEC/VEC | Limitée (pas de contexte comportemental) | Forte (profilage, graphe, NLP) |

| Sandboxing / URL rewrite | Oui | Non (pour Abnormal) |

| Single point of failure | Oui (panne SEG = emails bloqués) | Non |

| Archivage / continuité | Souvent inclus | Non |

Arguments pour la passerelle. Le SEG bloque les menaces avant qu'elles atteignent la boîte de réception. Le sandboxing des pièces jointes, la réécriture des URL avec vérification au clic, et l'archivage intégré sont des capacités que le modèle API ne propose pas. Pour les organisations à fort volume de menaces à payload (malware, ransomware via email), le SEG reste la ligne de défense la plus robuste.

Arguments pour l'API. Le déploiement est trivial, la maintenance est minimale, et la détection BEC/VEC est structurellement supérieure. Pas de single point of failure, pas de latence ajoutée au flux email, pas de configuration DNS complexe à maintenir. Pour les organisations dont la menace prioritaire est le BEC et qui disposent déjà de Defender pour les menaces à payload, le modèle API est le choix logique.

Le modèle hybride émergent. Le marché converge vers un modèle où Microsoft Defender (ou EOP) assure la protection de base (spam, malware, phishing connu) et une solution ICES comme Abnormal ajoute la couche comportementale. C'est le « displace your SEG » promu par Abnormal, et les chiffres de migration (65 % des clients ayant abandonné leur SEG tiers) suggèrent que ce modèle gagne du terrain.

Risques du « tout API ». La fenêtre de latence post-delivery reste un compromis. La dépendance aux APIs tierces (Microsoft Graph, Gmail API) introduit un risque de plateforme. Et l'absence de sandboxing et de réécriture URL laisse des trous dans la couverture que Defender seul ne comble pas toujours.

Comparatif : Abnormal face à Proofpoint, Mimecast et Microsoft Defender

| Critère | Abnormal Security | Proofpoint | Mimecast | Defender M365 |

|---|---|---|---|---|

| Type | ICES (API) | SEG (gateway) | SEG (gateway + API) | Natif M365 |

| Détection IA | Attune 1.0 (comportemental) | Nexus AI (6 composants) | CyberGraph 2.0 + ML | ML intégré |

| Déploiement | API OAuth, 4 clics | MX redirect, semaines | MX redirect + mode API | Natif, aucun changement |

| DMARC | Non (partenariat Valimail) | EFD DMARC managé + Hosted SPF | DMARC Analyzer intégré | Non |

| Archivage | Non | Non (licence séparée) | Natif (jusqu'à 99 ans) | Non (Purview séparé) |

| Prix | 36-80 $/user/an | ~87K $/an médian (Vendr) | 3,50-8 $/user/mois | < 2 euros/user/mois |

| Idéal pour | BEC/VEC, SOC surchargé, M365/GWS | Fortune 500, threat intel, compliance | Mid-market, archivage, tout-en-un | Budget limité, full M365 |

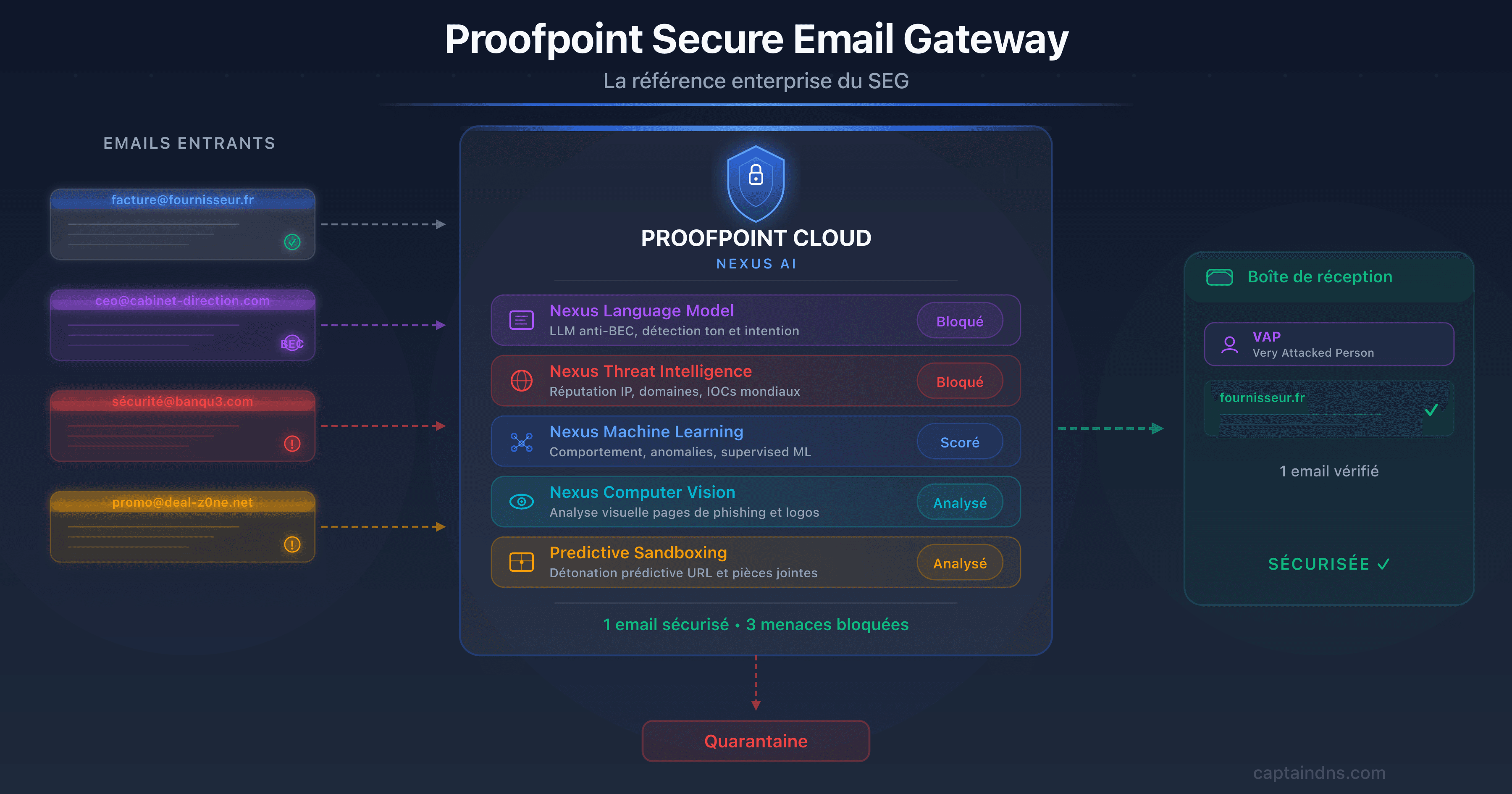

Proofpoint : la référence en threat intelligence

Proofpoint domine le segment enterprise avec 87 des 100 plus grandes entreprises du Fortune 100 comme clients. Son moteur Nexus AI s'appuie sur 6 composants IA et un trillion de data points pour alimenter la détection. La suite TAP (Targeted Attack Protection) inclut URL Defense, Attachment Defense et Predictive Sandboxing, trois capacités absentes chez Abnormal.

Proofpoint propose aussi l'EFD (Email Fraud Defense) pour la gestion DMARC et le Hosted SPF, des services managés d'authentification DNS. C'est un avantage significatif pour les grandes organisations avec des enregistrements SPF complexes.

Les faiblesses : une complexité d'administration élevée, une tarification premium (médian de 87 000 dollars par an selon Vendr), et l'incident EchoSpoofing de 2024 où 14 millions d'emails frauduleux par jour ont transité par les serveurs Proofpoint pendant six mois en exploitant les configurations de relais permissives.

Pour une analyse complète, consultez notre guide dédié à Proofpoint (lien en fin d'article).

Mimecast : le tout-en-un pour le mid-market

Mimecast se distingue par la richesse fonctionnelle de sa plateforme : archivage natif (jusqu'à 99 ans de rétention), continuité email en cas de panne, DMARC Analyzer intégré, et la suite TTP (URL Protect, Attachment Protect, Impersonation Protect). Le module CyberGraph 2.0 apporte une couche d'analyse comportementale.

En 2026, Mimecast a lancé un modèle de déploiement API complet pour M365, réduisant l'écart avec les solutions ICES. La plateforme cible le mid-market (500 à 5 000 utilisateurs) avec le meilleur ratio fonctionnel/prix du segment.

L'incident supply chain de 2021 (compromission dans le cadre de l'attaque SolarWinds/NOBELIUM) a été résolu, mais il reste un point de référence dans les évaluations de risque.

Retrouvez notre guide complet sur Mimecast (lien en fin d'article).

Le choix natif pour les environnements M365

Defender est la solution de sécurité email native de Microsoft 365. Aucun changement MX, aucune configuration DNS, activation dans le tenant existant. Le coût est inférieur à 2 euros par utilisateur et par mois dans le cadre des licences M365 E5 ou en add-on.

Les scores de détection indépendants (9.1/10) sont solides pour les menaces à payload (malware, phishing avec lien). Les lacunes se situent sur la détection BEC (plus faible que les solutions spécialisées), l'absence de threat intelligence propriétaire de niveau Proofpoint, et l'absence d'archivage email natif (Microsoft Purview est un produit séparé).

C'est la base sur laquelle Abnormal recommande de construire : Defender pour les menaces connues, Abnormal pour les menaces comportementales.

Quand choisir Abnormal Security ?

Abnormal est pertinent si votre organisation utilise Microsoft 365 ou Google Workspace, si la menace BEC/VEC est votre priorité (secteurs à transactions financières élevées : finance, immobilier, supply chain), si votre SOC est surchargé par le triage des signalements email, si vous cherchez un déploiement rapide sans modification d'infrastructure, et si vous avez le budget pour compléter Defender avec une couche spécialisée.

Abnormal n'est pas adapté si vous utilisez Exchange on-premises, si vous avez besoin d'archivage email, de DLP, ou de continuité email intégrés, si votre budget est limité et que Defender seul doit suffire, ou si vous avez besoin de sandboxing de pièces jointes et de réécriture URL (menaces à payload prédominantes).

Guide de déploiement pas à pas

Étape 1 : auditer la posture DNS actuelle. Avant tout déploiement, vérifiez l'état de vos enregistrements SPF, DKIM et DMARC. Utilisez l'outil DKIM Record Check de CaptainDNS pour valider vos signatures, et les outils SPF et DMARC via le CTA ci-dessus. Un état des lieux propre est indispensable avant d'ajouter une couche de sécurité.

Étape 2 : renforcer DMARC vers p=reject. Si votre politique DMARC est en p=none ou p=quarantine, planifiez la migration vers p=reject avant ou en parallèle du déploiement Abnormal. C'est un prérequis recommandé par Abnormal lui-même. Commencez par analyser les rapports DMARC agrégés pour identifier les expéditeurs légitimes non couverts par votre SPF.

Étape 3 : connecter Abnormal via OAuth. Dans la console d'administration Microsoft 365 ou Google Workspace, autorisez l'application Abnormal et accordez les permissions nécessaires (lecture des emails, actions de remédiation). Le processus prend quelques minutes.

Étape 4 : période de calibration. Pendant 14 jours, Abnormal construit la baseline comportementale de votre organisation. Il apprend les patterns de communication, les relations entre entités, les habitudes d'envoi. Pendant cette phase, la solution fonctionne en mode observation : elle détecte mais ne remédie pas automatiquement.

Étape 5 : activer remédiation automatique et modules complémentaires. Après la calibration, activez la remédiation automatique (déplacement ou suppression des emails identifiés comme malveillants). Déployez ensuite les modules complémentaires selon vos besoins : Account Takeover Protection, AI Security Mailbox, AI Phishing Coach.

Vérifier que votre sécurité email fonctionne

Le déploiement d'Abnormal ne dispense pas d'une vérification continue de l'ensemble de la chaîne de sécurité email.

Tester SPF/DKIM/DMARC avec CaptainDNS. Vérifiez régulièrement que vos enregistrements d'authentification sont valides, que le SPF ne dépasse pas la limite de 10 lookups, que les clés DKIM sont publiées et actives, et que la politique DMARC est en p=reject avec des rapports activés.

Vérifier les headers email. Inspectez les en-têtes Authentication-Results et ARC des emails reçus pour confirmer que SPF, DKIM et DMARC passent correctement. Les en-têtes ARC sont particulièrement importants si un SEG ou un relais intermédiaire est encore présent dans votre flux.

Contrôler le dashboard Abnormal. Surveillez le nombre de détections, le taux de faux positifs, la couverture par type de menace, et les tendances temporelles. Un taux de faux positifs anormalement élevé peut indiquer un problème de calibration.

Audit de posture via Security Posture Management. Si vous utilisez le module SPM d'Abnormal, exploitez-le pour identifier les erreurs de configuration M365 : permissions OAuth excessives, règles de transfert suspectes, comptes sans MFA.

Pièges courants à éviter

Supprimer le SEG sans renforcer DMARC d'abord. Si vous migrez d'un SEG vers le modèle Defender + Abnormal, assurez-vous que votre DMARC est en p=reject avant de couper le SEG. Sans cette protection, le volume de spoofing direct augmentera et Abnormal n'est pas conçu pour bloquer ces menaces.

Ignorer la fenêtre de latence post-delivery. La remédiation post-delivery est rapide, mais pas instantanée. Pour les emails contenant des liens de phishing urgents, cette fenêtre est un risque réel. Sensibilisez les utilisateurs à ne pas cliquer immédiatement sur les liens d'emails inattendus.

Ne pas auditer les permissions OAuth accordées. L'intégration Abnormal nécessite des permissions étendues sur votre tenant M365 ou GWS. Documentez précisément ces permissions, vérifiez qu'elles correspondent au minimum nécessaire, et intégrez-les dans vos revues de sécurité périodiques.

Rester à p=none sans plan d'enforcement DMARC. Abnormal fonctionne avec n'importe quelle politique DMARC, mais une politique p=none laisse passer le spoofing direct qui surcharge la détection comportementale. Planifiez un chemin vers p=reject.

Oublier les expéditeurs tiers dans SPF lors de migration. Si vous remplacez un SEG qui relayait vos emails sortants, les serveurs du SEG figurent probablement dans votre enregistrement SPF. En supprimant le SEG, n'oubliez pas de mettre à jour le SPF pour retirer l'include devenu inutile et ajouter les éventuels nouveaux expéditeurs.

Négliger la formation utilisateurs malgré AI Phishing Coach. L'automatisation réduit le risque mais ne l'élimine pas. Le module AI Phishing Coach est un outil, pas un substitut à une culture de vigilance. Les simulations doivent être complétées par une communication régulière sur les menaces réelles bloquées.

Compter sur Abnormal pour l'archivage ou la conformité. Abnormal n'archive pas les emails et ne fournit pas de fonctions de conformité réglementaire (rétention légale, eDiscovery). Si vous aviez ces fonctions avec votre SEG, prévoyez une solution dédiée.

Plan d'action en 10 étapes

- Auditer la posture DNS actuelle avec CaptainDNS (SPF, DKIM, DMARC)

- Évaluer le fit technique : Microsoft 365 ou Google Workspace, budget disponible, menace BEC comme priorité

- Demander une démo et un POC Abnormal (période d'évaluation gratuite)

- Renforcer DMARC vers

p=quarantinepuisp=rejecten s'appuyant sur l'analyse des rapports agrégés - Connecter Abnormal via OAuth (M365 ou GWS)

- Observer pendant la période de calibration de 14 jours (mode observation, pas de remédiation automatique)

- Activer la remédiation automatique après validation des résultats de calibration

- Déployer AI Security Mailbox et AI Phishing Coach pour compléter la couverture

- Évaluer le remplacement du SEG tiers si pertinent (modèle Defender + Abnormal)

- Planifier des revues mensuelles : détections, faux positifs, couverture, posture DMARC

📚 Guides passerelles email

Cette analyse fait partie de notre série sur les solutions de sécurité email enterprise :

- Mimecast Secure Email Gateway : architecture, configuration DNS, comparatif et plan d'action

- Proofpoint Secure Email Gateway : Nexus AI, TAP, EchoSpoofing 2024 et configuration DNS

- Abnormal Security (cet article) : IA comportementale, déploiement API, Attune 1.0

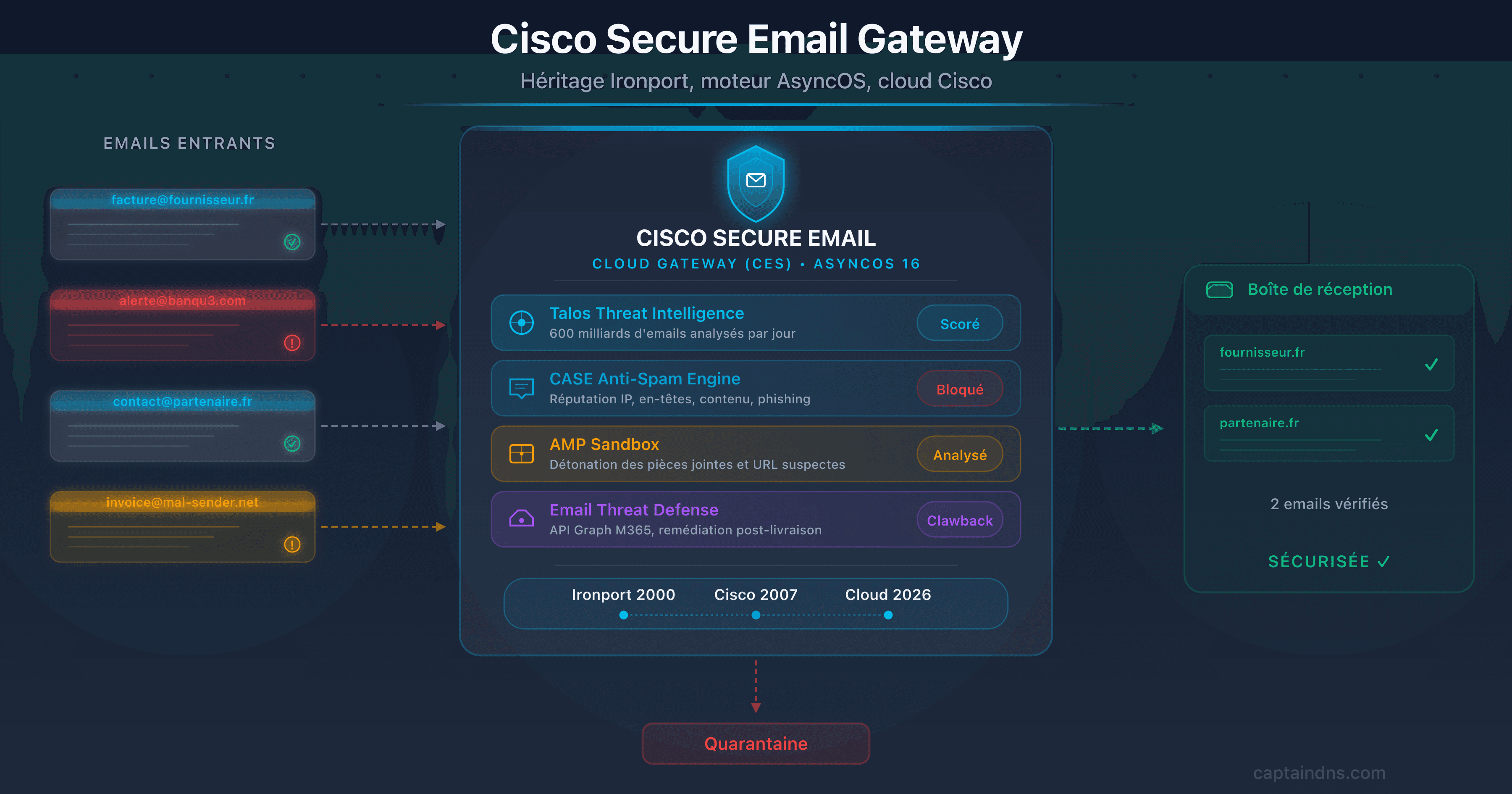

- Cisco Secure Email Gateway : CES cloud gateway, héritage Ironport, déclin Gartner 2025 et plan de migration

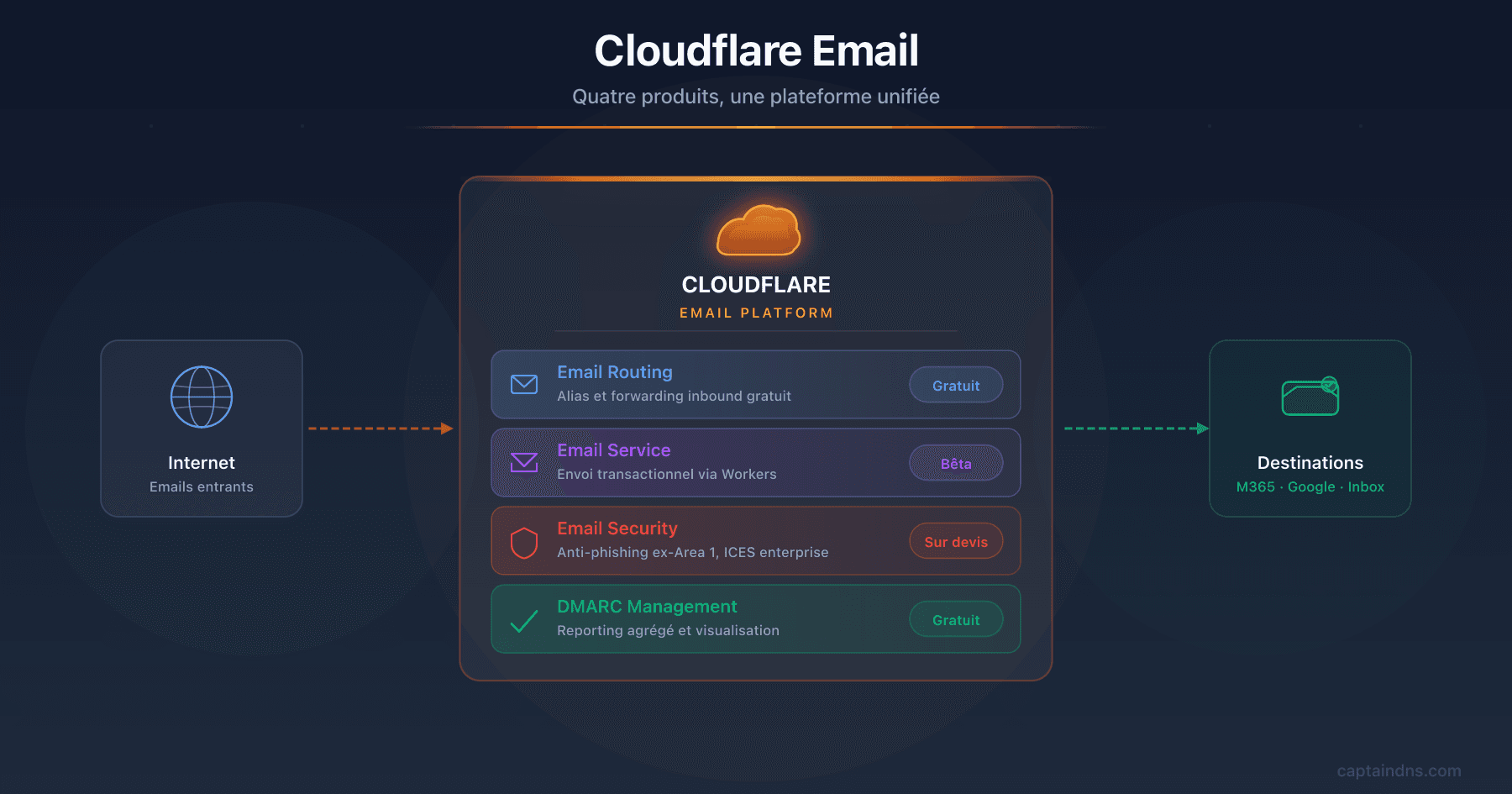

- Cloudflare Email Service : Routing, Email Service, Security (ex-Area 1) et DMARC Management

FAQ

Abnormal Security peut-il remplacer Proofpoint ou Mimecast ?

Pas directement. Abnormal remplace la couche de détection BEC/VEC d'un SEG, mais pas les fonctions de sandboxing, de réécriture URL, d'archivage ou de continuité email. Le modèle recommandé par Abnormal est de remplacer le SEG tiers par Microsoft Defender (menaces à payload) + Abnormal (menaces comportementales). 65 % des clients Abnormal ont suivi ce modèle. Si vous dépendez de l'archivage ou de la continuité email de votre SEG actuel, prévoyez des solutions alternatives avant la migration.

Comment fonctionne le déploiement API d'Abnormal ?

Abnormal se connecte via OAuth à votre tenant Microsoft 365 (API Graph) ou Google Workspace (API Gmail). L'administrateur autorise l'application dans la console d'administration et accorde les permissions de lecture et de remédiation. Le processus prend quelques minutes. Aucun changement MX, aucune modification DNS, aucune transport rule n'est nécessaire. La calibration comportementale prend ensuite 14 jours.

Abnormal Security est-il compatible avec Exchange on-premises ?

Non. Abnormal nécessite Microsoft 365 ou Google Workspace. L'intégration repose sur les APIs cloud (Graph, Gmail API) qui n'existent pas pour Exchange on-premises. Si votre organisation fonctionne en environnement hybride, seules les boîtes hébergées dans le cloud seront protégées par Abnormal.

Combien coûte Abnormal Security ?

Le tarif se situe entre 36 et 80 dollars par utilisateur et par an, selon les modules choisis et la taille de l'organisation. Les contrats pluriannuels (2 à 3 ans) permettent des remises de 15 à 30 %. La tarification est par utilisateur, par an. Pour une organisation de 1 000 utilisateurs, comptez entre 36 000 et 80 000 dollars par an. Abnormal ne publie pas de grille tarifaire officielle : demandez un devis personnalisé.

Comment Abnormal détecte-t-il les attaques BEC sans payload ?

Abnormal utilise trois axes d'analyse simultanés : le profilage d'identité (baseline comportementale de chaque utilisateur et fournisseur), le graphe relationnel (cartographie des communications habituelles), et l'analyse NLP/NLU du contenu (ton, urgence, demandes financières). Le modèle Attune 1.0 fusionne ces signaux dans une architecture transformer unifiée. Un email BEC sans pièce jointe ni lien malveillant sera détecté si le comportement de l'expéditeur, le contexte de la demande, ou le ton du message dévient des patterns normaux.

Faut-il avoir DMARC en p=reject avant de déployer Abnormal ?

Ce n'est pas un prérequis technique (Abnormal fonctionne quelle que soit votre politique DMARC), mais c'est fortement recommandé. DMARC en p=reject bloque le spoofing direct en amont, réduisant le volume de menaces qu'Abnormal doit analyser et améliorant la précision globale. Abnormal a un partenariat avec Valimail pour accompagner ses clients dans l'enforcement DMARC.

Abnormal Security analyse-t-il les pièces jointes ?

Abnormal analyse les pièces jointes via ses modèles IA (extraction de contenu, analyse du type de fichier, corrélation avec le contexte comportemental). En revanche, il ne propose pas de sandboxing (exécution du fichier dans un environnement isolé). Les menaces zero-day véhiculées par des documents malveillants qui nécessitent une détonation en bac à sable ne sont pas couvertes par Abnormal. Pour cette protection, Microsoft Defender ou un SEG avec sandboxing est nécessaire.

Quelle est la différence entre Abnormal et Microsoft Defender ?

Defender est la solution de sécurité email native de Microsoft 365. Il excelle dans la détection des menaces à payload (malware, phishing avec lien, spam) pour moins de 2 euros par utilisateur et par mois. Abnormal est une solution tierce spécialisée dans la détection comportementale des menaces sans payload (BEC, VEC, Account Takeover) pour 36 à 80 dollars par utilisateur et par an. Les deux sont complémentaires : Defender bloque les menaces techniques, Abnormal bloque les menaces comportementales.

Abnormal Security nécessite-t-il un changement d'enregistrements MX ?

Non. C'est l'une des différences fondamentales avec les SEG traditionnels. Abnormal se connecte via API (OAuth) à Microsoft 365 ou Google Workspace. Vos enregistrements MX, SPF, DKIM et DMARC restent inchangés. Le flux email n'est pas dévié. Si Abnormal est indisponible, les emails continuent d'arriver normalement.

Qu'est-ce qu'Attune 1.0 ?

Attune 1.0 est le modèle fondation d'Abnormal, annoncé en mars 2026. C'est une architecture transformer unifiée qui traite conjointement les signaux d'identité, de comportement et de contenu en un seul passage (au lieu de modèles spécialisés en pipeline). Entraîné sur plus d'un milliard de signaux comportementaux, Attune alimente 85 % des détections d'Abnormal, détecte plus de 150 000 campagnes par semaine, et offre une amélioration de 50 % de la précision par rapport aux modèles précédents.

Glossaire

-

BEC (Business Email Compromise) : type de fraude par email où l'attaquant se fait passer pour un dirigeant, un collègue ou un partenaire pour obtenir un virement, des données sensibles, ou un accès. Les pertes mondiales dépassent 55 milliards de dollars selon le FBI IC3.

-

VEC (Vendor Email Compromise) : variante du BEC où l'attaquant compromet le compte email d'un fournisseur réel pour intercepter ou rediriger des paiements. Particulièrement difficile à détecter car l'email provient d'un domaine légitime et authentifié.

-

SEG (Secure Email Gateway) : passerelle de sécurité email qui filtre le trafic entrant et sortant en s'intercalant dans le flux via les enregistrements MX. Analyse chaque message (spam, malware, phishing) avant livraison.

-

ICES (Integrated Cloud Email Security) : modèle de sécurité email déployé via API directement dans la plateforme cloud (M365, Google Workspace), sans modification MX. L'analyse se fait après livraison avec remédiation automatique.

-

API-native : qualifie une solution conçue dès l'origine pour fonctionner via les APIs des plateformes cloud, par opposition aux SEG qui se sont adaptés au modèle API après avoir été conçus pour le modèle passerelle.

-

MX (Mail Exchanger) : enregistrement DNS qui indique les serveurs responsables de la réception des emails pour un domaine. Les SEG redirigent les MX vers leurs propres serveurs pour intercepter le trafic.

-

SPF (Sender Policy Framework) : protocole d'authentification email qui liste les serveurs autorisés à envoyer des emails pour un domaine. Enregistrement TXT dans le DNS, limité à 10 lookups.

-

DKIM (DomainKeys Identified Mail) : protocole qui signe cryptographiquement les emails. La clé publique est publiée dans le DNS pour permettre la vérification de l'intégrité et de l'origine du message.

-

DMARC (Domain-based Message Authentication, Reporting and Conformance) : protocole qui vérifie l'alignement entre le domaine From et les domaines authentifiés par SPF et DKIM. Définit la politique en cas d'échec (none, quarantine, reject).

-

ARC (Authenticated Received Chain) : protocole qui préserve les résultats d'authentification email à travers les relais intermédiaires. Utile quand un SEG ou une mailing list casse la signature DKIM originale.

-

Attune : modèle fondation comportemental d'Abnormal Security (version 1.0, mars 2026). Architecture transformer unifiée traitant conjointement identité, comportement et contenu.

Sources

- Abnormal AI : documentation officielle et plateforme

- Gartner Magic Quadrant for Email Security, 2025

- Forrester Wave Email Security, Q2 2025

- FBI IC3 : Business Email Compromise Report

- Abnormal AI : annonce Attune 1.0 (mars 2026)

-

Behavioral AI (IA comportementale) : approche de détection qui analyse les patterns de comportement normaux pour identifier les déviations, par opposition à la détection par signatures ou règles statiques.

-

Account Takeover : compromission d'un compte utilisateur légitime par un attaquant, permettant l'envoi d'emails authentifiés depuis ce compte. Indétectable par SPF/DKIM/DMARC.

-

SOC (Security Operations Center) : centre opérationnel de sécurité qui surveille, détecte, analyse et répond aux incidents de cybersécurité. Abnormal revendique une réduction de 95 % du temps de triage SOC.

-

FedRAMP (Federal Risk and Authorization Management Program) : programme de certification sécurité pour les services cloud utilisés par le gouvernement fédéral américain. FedRAMP Moderate est le niveau requis pour les données sensibles non classifiées.