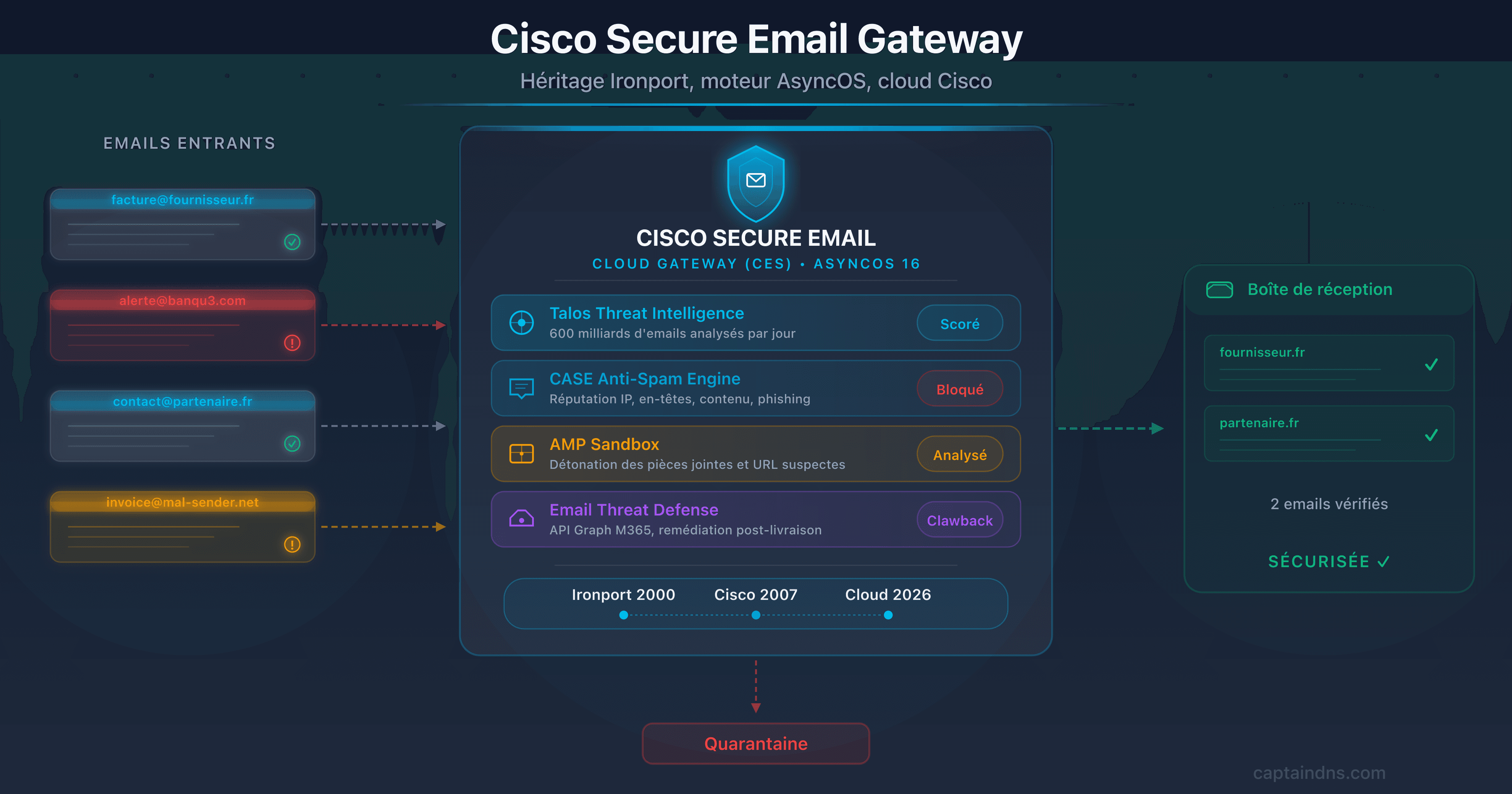

Cisco Secure Email Cloud Gateway (CES) : architecture SaaS, DNS iphmx.com et migration ESA

Par CaptainDNS

Publié le 17 avril 2026

- ☁️ Cisco Secure Email Cloud Gateway (CES) est l'option par défaut pour tout nouveau déploiement Cisco en 2026. SaaS opéré par Cisco, MX redirigés vers

iphmx.com(régions NA, EU, APJ), moteur AsyncOS mutualisé et Talos threat intelligence. Cisco pousse activement ses clients ESA vers CES depuis 2020-2021. - 🏛️ ESA (ex-Ironport, appliance on-premise) passe en mode héritage. Encore pertinent pour des cas précis (air-gap, souveraineté stricte, base installée à amortir), mais Cisco ne communique plus sur les nouveaux déploiements appliance.

- 🔌 ETD (Email Threat Defense) est le complément API post-livraison sur Microsoft 365, réponse de Cisco à Abnormal Security. Déploiement OAuth en minutes, aucune modification MX, souvent empilé sur CES ou sur Defender.

- 📉 Retiré du Gartner Magic Quadrant Email Security publié le 16 décembre 2024, et toujours absent en 2025. Un signal stratégique fort face aux Leaders Proofpoint, Mimecast, Microsoft, Abnormal et KnowBe4.

- 🚨 CVE-2025-20393 (CVSS 10.0) : zero-day RCE non authentifiée sur AsyncOS Spam Quarantine (CES comme ESA sont affectés, même OS), exploitée par l'acteur UAT-9686 lié à la Chine depuis fin novembre 2025. Inscrite au catalogue KEV de la CISA avec échéance au 24 décembre 2025.

- ✅ Quand choisir CES : empreinte Cisco significative (Secure Firewall, Secure Endpoint, Umbrella), volonté de consolider sur un SaaS opéré par Cisco, migration M365 avec contraintes de résidence régionale. Sinon, Proofpoint, Mimecast ou la combinaison Defender plus Abnormal restent souvent plus pertinents.

En 2026, Cisco Secure Email est devenu avant tout un SaaS. La Cloud Gateway (CES) est l'option que Cisco pousse pour tout nouveau client depuis 2020-2021, et la majorité des renouvellements mid-market ou enterprise se font aujourd'hui en sortant des appliances ESA historiques pour basculer sur les hôtes iphmx.com. Les appliances Email Security Appliance restent actives chez de nombreux clients historiques, mais la roadmap produit, la communication commerciale et les efforts d'intégration (XDR, Talos, ETD) sont orientés vers l'offre cloud.

Ce repositionnement se lit aussi dans les chiffres de marché. Selon Datanyze, 12 160 organisations utilisent encore Cisco Secure Email dans le monde, pour une part du segment email de 0,06 % face aux 87 des Fortune 100 revendiqués par Proofpoint. L'année même où Cisco Talos communique sur 600 milliards d'emails analysés par jour, Gartner publie son Magic Quadrant Email Security Platforms du 16 décembre 2024 sans y faire figurer Cisco, signal stratégique d'une trajectoire en déclin que Proofpoint reprend explicitement dans ses communications marketing.

L'histoire est pourtant celle d'un pionnier. Ironport a été fondé en 2000 à San Bruno en Californie. Ses appliances anti-spam blanches ont équipé la majorité des grandes entreprises dans les années 2000. Le 4 janvier 2007, Cisco annonçait son rachat pour 830 millions de dollars, une opération qui s'est clôturée au troisième trimestre fiscal 2007. Le 26 novembre 2012, Ironport a officiellement basculé sur la pricelist Cisco, marquant la fin d'une marque et le début d'une longue phase de consolidation dans le portefeuille Cisco Secure, puis de migration progressive des appliances vers le SaaS CES.

Ce guide couvre tout ce qu'un administrateur IT ou un CISO doit savoir en 2026, avec CES comme fil conducteur : l'architecture technique détaillée de Cloud Gateway (onboarding, régions iphmx.com, tenants partagés ou dédiés, intégration M365 et Google Workspace), la configuration DNS complète (MX, SPF, DKIM, DMARC), les cas résiduels ESA, le complément ETD, le retrait du Gartner MQ, la zero-day CVE-2025-20393 qui touche AsyncOS donc CES comme ESA, un comparatif face à Mimecast, Proofpoint, Microsoft Defender et Abnormal Security, et un plan de déploiement CES en cinq étapes avec la variante migration ESA vers CES.

Que vous prépariez un déploiement CES sur un périmètre M365, que vous opériez encore une base ESA à migrer, ou que vous évaluiez une sortie vers une alternative, vous trouverez ici les éléments factuels pour trancher sans parti pris.

Vérifiez vos enregistrements email

📌 La bascule vers le cloud gateway de cisco secure email

Cisco Secure Email est la passerelle de sécurité email de Cisco, héritière directe du produit Ironport racheté en 2007 pour 830 millions de dollars. En 2026, l'offre se décline en trois produits, mais leur poids stratégique est très différent : Cisco Secure Email Cloud Gateway (CES) est le SaaS principal, poussé comme option par défaut pour tout nouveau déploiement ; Cisco Secure Email Gateway (ESA, appliance on-premise) est devenu une option historique destinée à des cas résiduels ; Cisco Secure Email Threat Defense (ETD) est un complément API moderne pour Microsoft 365. Comprendre cette hiérarchie est indispensable pour évaluer l'offre en 2026 et éviter les choix désalignés avec la stratégie produit de Cisco.

Sur ce schéma, CES figure comme topologie principale (option par défaut pour les nouveaux déploiements SaaS avec redirection MX vers iphmx.com), tandis que l'ESA on-premise reste documentée pour les déploiements historiques ou les cas de souveraineté, et que l'ETD est présentée comme couche API complémentaire.

De l'appliance Ironport à l'ESA puis au cloud : rappel 2000-2021

Ironport Systems a été fondé en 2000 à San Bruno, en Californie, par Scott Banister et Scott Weiss. L'entreprise s'est d'abord imposée sur le marché de la réputation IP avec son SenderBase, puis sur le segment des appliances anti-spam en vendant aux grands comptes des équipements dédiés au filtrage du trafic SMTP entrant. Les appliances série C (Ironport C-Series) sont devenues des références dans les salles serveurs des banques, administrations et opérateurs télécoms au milieu des années 2000.

Le 4 janvier 2007, Cisco annonce le rachat d'Ironport pour 830 millions de dollars en liquidités et actions. L'opération se clôture au troisième trimestre fiscal 2007 de Cisco. Objectif affiché : intégrer la sécurité email et web d'Ironport dans le portefeuille Cisco Security, aux côtés des pare-feux PIX et des IDS Cisco. Pendant cinq années supplémentaires, la marque Ironport est conservée, avec des appliances encore estampillées Ironport vendues sous référence commerciale Cisco.

Le 26 novembre 2012, Cisco officialise la bascule complète des produits Ironport sur sa pricelist, avec des références Cisco pures. La marque Ironport disparaît progressivement des supports commerciaux, même si le nom reste utilisé par les administrateurs historiques et apparaît encore dans les chemins DNS (iphmx.com pour Ironport Hosted MX, iphmx étant la contraction mémoire de cette filiation, conservée par le SaaS CES actuel).

Dans le même temps, Cisco lance Cisco Cloud Email Security (CES) pour porter l'offre Ironport dans un modèle SaaS opéré par ses propres datacenters. CES adopte les hôtes MX iphmx.com et réutilise le moteur AsyncOS des appliances, ce qui facilite la migration technique des ESA existantes vers le cloud Cisco.

Le rebrand cisco secure de 2021 et la mise en avant du cloud

En 2021, Cisco procède à une refonte globale de sa marque sécurité sous l'ombrelle Cisco Secure. Les produits sécurité sont rebaptisés dans une logique de cohérence : Cloud Email Security devient Cisco Secure Email Cloud Gateway et est désormais présentée comme l'option recommandée pour tout nouveau client ; Email Security Appliance devient Cisco Secure Email Gateway (ESA) et glisse dans une posture d'héritage ; AMP for Endpoints devient Cisco Secure Endpoint, Umbrella garde son nom mais rejoint la famille Cisco Secure. Cette refonte marketing accompagne la consolidation technique autour de la plateforme SecureX, qui disparaîtra trois ans plus tard au profit de Cisco XDR.

Pour l'administrateur email, ce rebrand n'a pas changé la réalité technique : AsyncOS reste le système d'exploitation commun à CES et aux ESA, les MX restent hébergés sur iphmx.com, les profils DKIM sont toujours configurés dans la même console. Mais la communication commerciale s'est alignée sur « Cisco Secure Email » pour l'ensemble, avec CES comme colonne vertébrale SaaS, et le terme Ironport a disparu du vocabulaire officiel de Cisco.

Concrètement, les équipes Cisco Account Manager poussent CES pour tout nouveau déploiement et proposent CES en remplacement lors des renouvellements ESA. Un administrateur qui arrive en 2026 sur un projet Cisco Secure Email neuf travaillera presque exclusivement sur CES et considérera l'ESA comme une option fallback ou un héritage à documenter.

Les trois produits en 2026, avec ces en fil conducteur

En 2026, Cisco commercialise trois produits distincts sous la marque Cisco Secure Email. Leur hiérarchie stratégique n'est pas neutre et conditionne les bons choix d'architecture :

- Cisco Secure Email Cloud Gateway (CES) : option principale, fil conducteur de cet article. SaaS opéré par Cisco dans ses propres datacenters régionaux, moteur AsyncOS mutualisé. Le client redirige ses enregistrements MX vers des hôtes

iphmx.comcorrespondant à sa région (NA, EU, APJ), Cisco filtre le trafic puis relaie vers le serveur email réel (Microsoft 365, Google Workspace, Exchange on-premise). Onboarding piloté par le portail Cisco, aucune infrastructure à administrer côté client. C'est la voie proposée par défaut pour tout nouveau projet Cisco Secure Email. - Cisco Secure Email Gateway (ESA, historique) : appliance on-premise physique (références C600, C400, etc.) ou virtuelle (vESA sur VMware, AWS, Azure, GCP), héritage direct d'Ironport C-Series. Le client héberge et administre lui-même les appliances. Modèle désormais traité comme legacy par Cisco : pertinent uniquement pour des cas très spécifiques (souveraineté stricte, environnement air-gap, base installée à amortir). Pour un nouveau déploiement sans contrainte réglementaire forte, Cisco oriente systématiquement vers CES.

- Cisco Secure Email Threat Defense (ETD) : API Microsoft 365 post-livraison, complément moderne. Aucune modification MX. Cisco se connecte via Microsoft Graph API, lit les messages après livraison dans les boîtes, et peut remédier automatiquement aux menaces identifiées. Réponse de Cisco au modèle ICES popularisé par Abnormal Security. Fonctionne uniquement avec Microsoft 365, pas avec Google Workspace ni Exchange on-premise. Souvent empilé sur CES pour doubler la détection, ou sur Microsoft Defender pour les clients qui ne veulent pas d'une gateway en frontal.

Les trois produits partagent la threat intelligence Talos et peuvent coexister, mais le centre de gravité s'est déplacé vers CES. Un profil type en 2026 : CES pour le flux entrant, ETD en couche API sur les tenants M365 les plus ciblés, et éventuellement une ou deux ESA résiduelles sur des sites isolés en attendant leur décommissionnement.

🏢 Cisco et la sécurité email : l'entreprise en bref

Cisco Systems, Inc. a été fondée en 1984 à San José par Leonard Bosack, Sandy Lerner et Richard Troiano. L'entreprise a bâti son empire sur les routeurs et switchs réseau avant de diversifier. En 2026, elle emploie environ 95 000 personnes pour un chiffre d'affaires annuel proche de 55 milliards de dollars, dont environ 4 milliards pour le segment sécurité.

Le portefeuille sécurité est structuré sous l'ombrelle Cisco Secure depuis 2021 et regroupe des dizaines de produits : Secure Firewall (ex-Firepower), Secure Endpoint (ex-AMP), Umbrella (rachat OpenDNS 2015), Duo (MFA, rachat 2018), Secure Email (Ironport), Cisco XDR (2024), et depuis 2024 Splunk après une acquisition record de 28 milliards de dollars. L'intégration de Splunk avec Secure Email reste partielle en 2026.

Au cœur de la sécurité Cisco, Cisco Talos Intelligence Group revendique plus de 500 contributeurs élargis et analyse 600 milliards d'emails par jour, alimentant les signatures et modèles comportementaux de CES, ESA et ETD. Talos collabore avec les forces de l'ordre, comme dans l'affaire CVE-2025-20393 détaillée plus loin.

Côté adoption, Datanyze estime la base Cisco Email Security à 12 160 organisations et 0,06 % de part de marché email ; Enlyft donne 0,11 % sur le segment plus large network security. Proofpoint domine avec 87 des Fortune 100 et 24 % de parts selon Frost Radar 2025. Les clients Cisco Email Security sont dominés par les États-Unis (~58 %), la France (~8 %) et l'Inde (~7 %), reflet d'une base historique Ironport plus que d'une dynamique récente. Ce positionnement marginal sur l'email contraste avec la dominance Cisco dans le réseau d'entreprise : l'argument de consolidation reste valable pour les environnements déjà Cisco-centric, mais la question de choisir un fournisseur marginal reste légitime pour un prospect sans historique.

⚙️ Architecture technique : ces en fil conducteur, esa en historique

Cisco Secure Email repose sur trois architectures complémentaires partageant le moteur AsyncOS et la threat intelligence Talos : CES (SaaS gateway opéré par Cisco), ESA (appliance on-premise historique) et ETD (API Microsoft 365 post-livraison). Comment Cisco Secure Email inspecte-t-il un message en 2026, et en quoi chaque produit diffère au niveau technique ? La réponse se lit en trois temps : CES comme colonne vertébrale SaaS pour le flux gateway, ESA comme option historique pour les cas spécifiques d'on-premise, et ETD comme couche API complémentaire sur Microsoft 365. Tous partagent le moteur AsyncOS et la threat intelligence Talos, mais leur posture opérationnelle diverge fortement.

Cisco secure email cloud gateway (ces) : le saas par défaut

CES est le SaaS opéré par Cisco dans ses propres datacenters régionaux. C'est l'option que Cisco pousse pour tout nouveau déploiement en 2026, et l'architecture qu'un administrateur doit connaître en priorité.

Flux entrant côté réseau :

- Un expéditeur envoie un email à

contact@captaindns.com - Le serveur expéditeur interroge le DNS pour trouver les enregistrements MX du domaine

- Le DNS renvoie des hôtes de la forme

mx1.<tenant>.iphmx.com(région NA) oumx1.<tenant>.eu.iphmx.cometmx1.<tenant>.apj.iphmx.comselon l'allocation régionale - Le datacenter CES correspondant reçoit le message et applique la chaîne d'analyse AsyncOS (CASE, AMP, URL filtering, Content filters, DMARC verifier)

- Si le message est accepté, CES le relaie vers le serveur email réel du client : Microsoft 365, Google Workspace ou Exchange on-premise selon la configuration des SMTP Routes

- Si le message est malveillant, il est rejeté, mis en quarantaine ou marqué selon les politiques définies par l'administrateur dans AsyncOS

Onboarding et portail : le provisioning CES est piloté par Cisco. Après la signature, l'Account Manager déclenche la création du tenant dans la région choisie et envoie une welcome letter avec les hôtes MX, les credentials du portail AsyncOS hébergé et les étapes initiales. L'administrateur configure ensuite les SMTP Routes, la RAT, les Mail Policies, les Content Filters, les profils DKIM et les politiques de quarantaine, sans gérer d'OS ni d'appliance.

Régions iphmx.com : CES opère trois zones géographiques qui déterminent la résidence des données et les hôtes MX. Amérique du Nord : datacenters US, MX sous mx1.<tenant>.iphmx.com. Europe : datacenters UE (Pays-Bas et Allemagne selon les contrats), MX sous mx1.<tenant>.eu.iphmx.com. APJ : MX sous mx1.<tenant>.apj.iphmx.com ou variantes par pays. Chaque client est provisionné dans une seule région par défaut ; les organisations multi-régions mettent en place plusieurs tenants CES distincts. Pointer ses MX vers une région qui ne correspond pas à l'allocation tenant provoque des rejets silencieux côté Cisco.

Shared vs dedicated tenant : le shared tenant est le standard d'entrée (plusieurs clients sur la même infrastructure logique, isolation par configuration). Le dedicated tenant (parfois appelé Premier ou Dedicated Instance) fournit une infrastructure dédiée, imposé pour certaines verticales réglementées (finance, santé, administration). Le shared suffit généralement pour un projet mid-market.

SLA : Cisco contracte typiquement une disponibilité à 99,999 % sur CES, avec credits d'indisponibilité plafonnés en pourcentage de la facture mensuelle. Le SLA couvre la plateforme Cisco, pas les problèmes amont (DNS mal configuré, serveur email cible) ni aval (délivrabilité).

Intégration native avec M365 et Google Workspace : CES s'insère comme MX primaire devant le tenant Microsoft 365 ou Google Workspace. Côté M365, l'architecture standard consiste à pointer les MX vers iphmx.com, configurer un Inbound Connector EOP qui n'accepte que les IP sortantes CES, et restreindre les Accepted Domains pour forcer tout le trafic entrant à passer par CES. Côté Google Workspace, la logique est équivalente via les Inbound Gateway settings.

Limites opérationnelles de CES face à une appliance : le modèle SaaS impose des compromis. L'administrateur ne peut plus accéder à un shell système ou à des fichiers de logs bruts comme sur une ESA, seuls les logs exposés dans AsyncOS sont consultables. Les fenêtres de maintenance sont fixées par Cisco (hors dedicated tenant). Certaines intégrations SIEM historiques pensées pour des appliances on-premise doivent être repensées en mode cloud (forwarding syslog, API Cisco). Pour la majorité des clients, ces limites restent acceptables et allègent la charge opérationnelle.

Cisco secure email gateway (esa) : l'option historique on-premise

L'ESA reste vendue en 2026 mais Cisco la positionne comme option historique. Appliances C-Series physiques ou virtuelles (vESA sur VMware, AWS, Azure, GCP), héritage direct d'Ironport, administrées et patchées par le client. Pertinente pour trois profils précis : souveraineté stricte interdisant le flux cloud, infrastructures air-gap, ou base d'appliances récente à amortir avant migration CES.

Techniquement, l'ESA reçoit le trafic SMTP sur ses propres IP publiques, applique la chaîne AsyncOS identique à CES, puis relaie vers le serveur email réel. La configuration DNS est entièrement à la main du client : MX vers les IP des appliances, SPF autour des IP sortantes, DKIM publié manuellement. Cisco ne fournit pas d'include SPF managé en mode ESA, contrairement à CES. ESA et CES partageant AsyncOS, elles sont affectées par les mêmes vulnérabilités, y compris la CVE-2025-20393 détaillée plus bas.

Cisco secure email threat defense (etd) : le complément api moderne

Cisco Secure Email Threat Defense (ETD) est la réponse stratégique de Cisco au mouvement ICES (Integrated Cloud Email Security) initié par Abnormal Security. ETD ne modifie pas les MX et fonctionne exclusivement via Microsoft Graph API sur des tenants Microsoft 365. Elle se positionne comme complément, pas comme remplacement de CES : son usage le plus courant en 2026 est l'empilement ETD + CES pour les organisations Cisco-centric, ou ETD + Microsoft Defender pour les clients M365 qui veulent une couche Talos sans passer par une gateway en frontal.

Le déploiement est beaucoup plus rapide que pour CES : l'administrateur autorise l'application Cisco dans Azure AD via OAuth, accorde les permissions de lecture et de remédiation sur les boîtes M365, et ETD commence à analyser les messages post-livraison en quelques minutes. Aucune modification DNS n'est requise, aucune transport rule, aucune mise à jour des enregistrements SPF.

La détection ETD s'appuie sur trois piliers : la threat intelligence Talos (signatures, URL reputation, file reputation), l'analyse comportementale (profilage des expéditeurs, analyse des relations), et la remédiation automatique (déplacement des messages malveillants en quarantaine via Graph API, même après livraison). Cisco revendique un rating AAA attribué par SE Labs lors de l'évaluation publique 2025, avec une détection proche de 100 % et un taux de faux positifs particulièrement faible. Ce rating est à contextualiser : il compare ETD à d'autres solutions API dans un scénario de laboratoire, pas à toutes les configurations de production.

La différence avec Abnormal Security est qu'ETD fait de l'inspection profonde des emails (analyse de contenu complète via Talos) là où Abnormal privilégie les signaux comportementaux purs (graphe relationnel, baselines d'identité). Les deux approches sont complémentaires plus que concurrentes, et certaines organisations empilent ETD avec Abnormal pour couvrir les deux angles. ETD n'est toutefois pas disponible pour Google Workspace ni pour Exchange on-premise en 2026 : c'est un produit Microsoft 365 exclusif, contrairement à CES qui couvre l'ensemble.

Le moteur AsyncOS : socle commun à ces et esa

AsyncOS est le système d'exploitation propriétaire qui anime à la fois les datacenters CES et les appliances ESA. Il est le pur produit de l'héritage Ironport : son architecture asynchrone a été conçue à l'origine pour traiter des volumes SMTP massifs sur les appliances C-Series, et c'est aujourd'hui ce même moteur que Cisco opère à l'échelle dans ses datacenters CES régionaux. La version actuelle en 2026 (AsyncOS 16.x) conserve cette lignée tout en intégrant des modules modernes.

AsyncOS assemble plusieurs moteurs dans une chaîne d'analyse exécutée pour chaque message entrant :

- CASE (Context Adaptive Scanning Engine), le moteur anti-spam historique d'Ironport. Il combine signatures, heuristiques et analyse contextuelle pour attribuer un score SpamThreshold à chaque message.

- AMP (Advanced Malware Protection), le module de sandboxing Cisco. Les pièces jointes suspectes sont exécutées dans un environnement isolé pour observer leur comportement. AMP partage la threat intelligence avec Cisco Secure Endpoint, ce qui permet une corrélation EDR-email pour les clients équipés des deux produits.

- URL filtering, qui réécrit ou bloque les URL entrantes en s'appuyant sur la base Talos. Contrairement à Proofpoint URL Defense ou Mimecast URL Protect, la réécriture Cisco n'offre pas systématiquement un time-of-click complet configurable à la granularité utilisateur.

- Content filters, règles personnalisables par l'administrateur pour appliquer des actions spécifiques (quarantaine, notification, tag, suppression) en fonction du contenu, des en-têtes, de l'expéditeur, ou des destinataires.

- DLP sortant (module optionnel), qui scanne les emails sortants à la recherche de données sensibles (numéros de carte bancaire, PII, documents confidentiels marqués).

Cette chaîne est identique entre CES et ESA, ce qui garantit aux clients hybrides (CES principal, ESA résiduelle) une cohérence de politique. Les patches et les nouvelles signatures sont déployés en parallèle sur les deux plateformes, avec une roadmap AsyncOS unifiée, même si en pratique CES reçoit les patches avant les clients ESA puisque Cisco opère directement ses propres instances.

Intégration talos : 600 milliards d'emails par jour

Tous les moteurs d'analyse s'appuient sur Cisco Talos Intelligence Group, qui agrège la télémétrie de dizaines de milliers de clients Cisco Secure et analyse 600 milliards d'emails par jour. Talos maintient l'une des plus grandes bases de réputation IP et domaine du secteur et pousse des signatures en continu vers CES, ESA et ETD.

L'intégration Talos reste l'un des arguments commerciaux les plus forts de Cisco sur ce segment. La taille de l'équipe (plus de 500 contributeurs élargis), les découvertes zero-day régulières et la collaboration avec les forces de l'ordre font de Talos un différenciateur réel, même face à Proofpoint Nexus ou Mimecast MVTP.

Vérifiez vos enregistrements DMARC et SPF

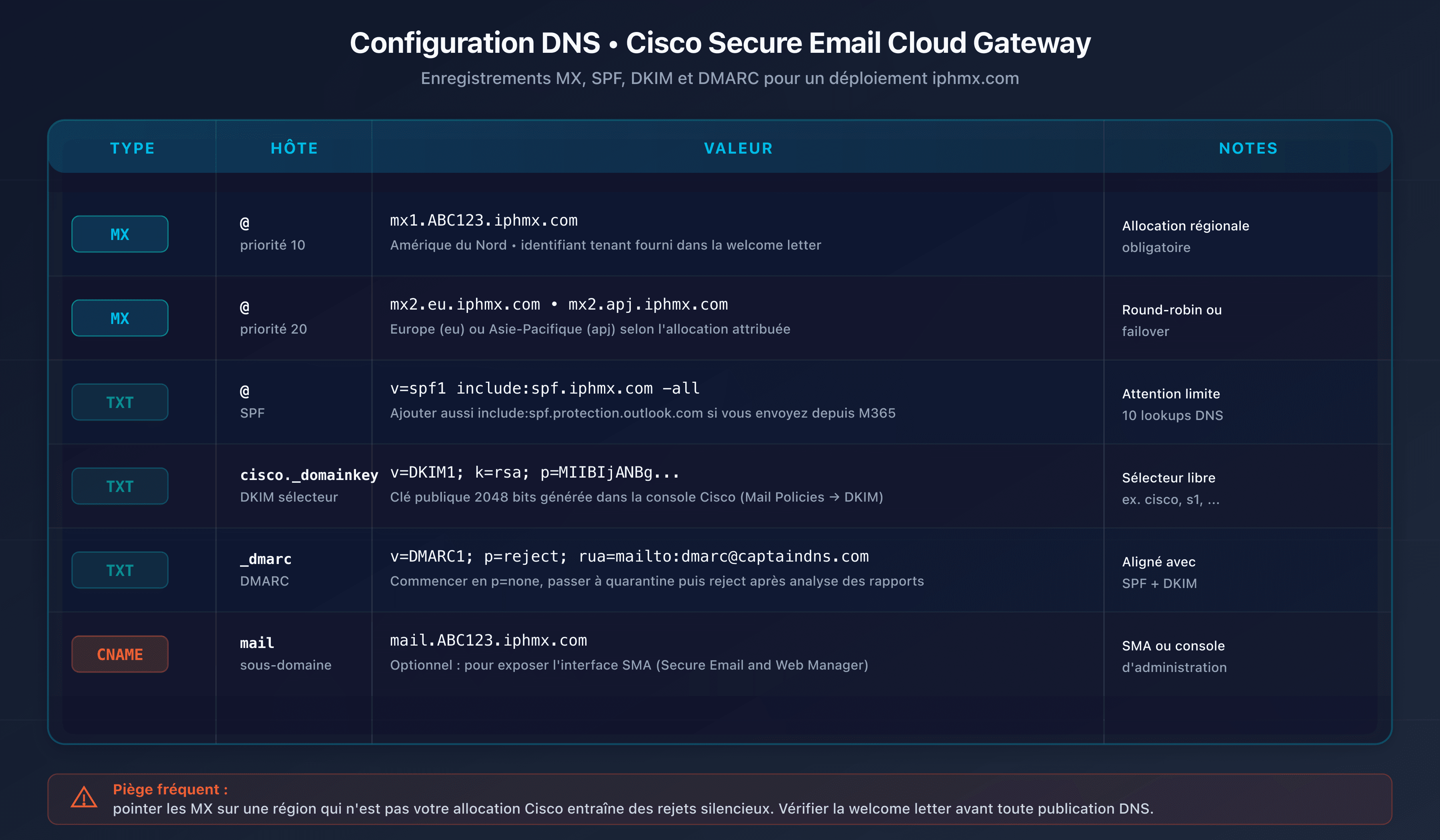

🔧 Configuration DNS complète pour cisco secure email cloud gateway

Une erreur dans un enregistrement MX, un include SPF pointant vers la mauvaise région, une clé DKIM publiée à un mauvais sélecteur : ces défauts transforment un déploiement CES en incident de production. Voici la configuration DNS détaillée pour Cloud Gateway (le cas d'usage principal en 2026), avec une mention des spécificités pour une ESA self-hosted, et les pièges à éviter.

Enregistrements MX ces : format iphmx.com et allocation régionale

Pour Cisco Secure Email Cloud Gateway, les enregistrements MX doivent pointer vers des hôtes iphmx.com correspondant précisément à l'allocation régionale attribuée dans la welcome letter Cisco. Le format est prévisible :

| Région | MX primaire (exemple) | MX secondaire (exemple) |

|---|---|---|

| Amérique du Nord | mx1.ABC123.iphmx.com | mx2.ABC123.iphmx.com |

| Europe | mx1.eu.iphmx.com (variable) | mx2.eu.iphmx.com (variable) |

| Asie-Pacifique | mx1.apj.iphmx.com (variable) | mx2.apj.iphmx.com (variable) |

ABC123 correspond à un identifiant tenant unique. Les hôtes exacts sont fournis par Cisco lors du provisioning. Les deux MX sont généralement configurés avec la même priorité (10) pour un équilibrage round-robin, ou des priorités légèrement différentes (10 et 20) selon les recommandations Cisco au moment du déploiement.

Pour vérifier les MX actuels d'un domaine, utilisez la commande :

dig MX captaindns.com +short

Le résultat attendu après déploiement Cloud Gateway ressemble à :

10 mx1.ABC123.iphmx.com.

10 mx2.ABC123.iphmx.com.

Règles impératives :

- Supprimez tous les anciens MX du domaine avant la bascule CES. Un MX résiduel vers Microsoft 365 ou Exchange laisse une porte d'entrée directe qui contourne CES.

- Utilisez uniquement les hôtes correspondant à votre allocation régionale (NA, EU ou APJ). Pointer vers la mauvaise région génère des rejets silencieux côté CES, car les datacenters distants ne reconnaissent pas votre domaine tenant.

- Baissez le TTL à 300 secondes (5 minutes) plusieurs jours avant la bascule pour permettre un rollback rapide en cas d'incident.

Cas particulier ESA self-hosted : pour les clients qui exploitent encore des appliances ESA on-premise, les MX ne pointent pas vers iphmx.com mais vers les IP publiques des appliances (ou un FQDN DNS pointant dessus). La configuration DNS est entièrement à la charge du client : il doit exposer un reverse DNS cohérent sur chaque IP d'appliance, gérer le SPF autour de ces mêmes IP, et publier lui-même les clés DKIM. Cisco ne fournit pas d'include SPF managé dans ce mode, contrairement à CES où spf.iphmx.com est clé en main.

Configuration SPF ces : include:spf.iphmx.com

Quand Cisco Secure Email Cloud Gateway relaye vos emails sortants, ses adresses IP doivent figurer dans votre enregistrement SPF pour que les destinataires valident l'authentification. Cisco fournit un include dédié :

v=spf1 include:spf.iphmx.com ~all

Cet include résout vers les blocs IP opérés par Cisco pour le relayage sortant depuis votre région. Pour les allocations européennes, Cisco peut pointer vers une variante régionale comme spf.eu.iphmx.com ; vérifiez la welcome letter pour la syntaxe exacte.

Contrairement à Proofpoint qui propose son Hosted SPF Service avec macros RFC 7208 pour contourner la limite des 10 lookups, Cisco n'offre pas de mécanisme équivalent de résolution dynamique côté serveur. Chaque include spf.iphmx.com consomme typiquement 2 à 3 lookups internes. Pour une organisation qui empile Microsoft 365, Google Workspace, Salesforce, HubSpot et Cisco, la barre des 10 lookups devient un vrai risque de PermError SPF.

Trois stratégies pour éviter le PermError avec Cisco :

- Hiérarchiser les includes strictement nécessaires et retirer les services tiers non critiques

- Utiliser un SPF flattener tiers (Valimail, Scrutinizer, Red Sift) qui aplatit dynamiquement les IP autorisées et respecte la limite

- Déléguer les sous-domaines transactionnels à un domaine dédié avec son propre SPF

Vérifiez votre SPF avec le vérificateur approprié avant et après la bascule, en surveillant particulièrement le compteur de lookups.

~all ou -all ? Avec une politique DMARC p=reject en place, ~all (softfail) est suffisant : c'est DMARC qui dicte le rejet. Sans DMARC ou avec p=none, préférez -all (hardfail) pour une protection stricte au niveau SPF.

Configuration DKIM : signature AsyncOS en 2048 bits

Cisco Secure Email permet de signer les emails sortants avec DKIM directement via AsyncOS. La configuration se fait dans la console d'administration :

- Créer un profil de signature DKIM dans AsyncOS (Mail Policies > Signing Profiles)

- Définir un sélecteur explicite, par exemple

cisco20260420pour identifier la rotation - Choisir une taille de clé de 2048 bits (taille recommandée par la RFC 8301 et supportée par tous les récepteurs modernes)

- Générer la paire de clés et copier le TXT record fourni par AsyncOS

- Publier l'enregistrement TXT dans le DNS à l'emplacement

cisco20260420._domainkey.captaindns.com - Activer le profil de signature dans la politique de flux sortant correspondante

Pour vérifier la publication DKIM :

dig TXT cisco20260420._domainkey.captaindns.com +short

Le résultat doit contenir la clé publique au format v=DKIM1; k=rsa; p=MIGfMA0GCS.... Certains fournisseurs DNS ne supportent pas nativement les enregistrements TXT de plus de 255 caractères (la clé publique 2048 bits dépasse cette limite). Il faut alors découper la valeur en chaînes concaténées entre guillemets, une syntaxe supportée par BIND, PowerDNS et la plupart des résolveurs modernes.

Rotation DKIM : une rotation annuelle est recommandée. AsyncOS permet de coexister deux profils en parallèle pendant la phase de rotation pour éviter toute interruption. Déployez la nouvelle clé, attendez la propagation complète (48 heures minimum), basculez la signature active, puis retirez l'ancienne clé après une semaine de stabilité.

DMARC : vérification entrante et publication sortante

Cisco Secure Email agit comme vérificateur DMARC entrant : pour chaque message reçu, AsyncOS consulte l'enregistrement DMARC du domaine expéditeur et applique la politique déclarée (none, quarantine, reject). Cette fonction est activée par défaut dans la plupart des déploiements modernes. Vous pouvez consulter les logs AsyncOS pour voir les résultats DMARC par message et ajuster les actions selon votre tolérance.

Pour la partie émetteur, Cisco Secure Email signe vos emails via DKIM et aligne le Return-Path sur votre domaine, ce qui permet l'alignement SPF et DKIM pour DMARC. En revanche, Cisco n'offre pas de module managé DMARC comparable à Proofpoint Email Fraud Defense ou Mimecast DMARC Analyzer. Pour piloter votre progression p=none vers p=quarantine puis p=reject, vous devrez utiliser un outil tiers (Valimail, dmarcian, EasyDMARC, Red Sift) ou les outils CaptainDNS pour analyser les rapports agrégés RUA.

Exemple d'enregistrement DMARC initial en mode surveillance :

v=DMARC1; p=none; rua=mailto:dmarc@captaindns.com; ruf=mailto:dmarc-forensic@captaindns.com; fo=1;

La progression standard après déploiement Cisco :

- p=none pendant 2 à 4 semaines, analyse des rapports pour identifier toutes les sources d'envoi légitimes

- p=quarantine avec

pct=10puis montée progressive à 100 %, surveillance des faux positifs - p=reject comme politique cible finale

TTL et fenêtre de bascule

Baissez les TTL des MX, SPF et DKIM à 300 secondes (5 minutes) au minimum 72 heures avant la bascule. Cette précaution permet un rollback rapide si un incident est détecté dans les premières heures. Une fois la bascule validée et stable pendant 7 jours, remontez les TTL à leur valeur habituelle (3600 secondes ou plus) pour réduire la charge sur vos serveurs DNS.

Prévoyez une fenêtre de maintenance le week-end ou pendant une période de faible trafic, et coordonnez la bascule avec votre équipe de support pour surveiller activement les rapports de non-livraison (NDR) dans les 48 premières heures.

🛡️ Écosystème cisco : securex, cisco xdr et splunk

CES, ESA et ETD ne fonctionnent pas isolément dans l'écosystème Cisco Secure. L'intégration avec les autres produits sécurité est un argument commercial fort, mais elle a été bousculée en 2024 par l'EOL de SecureX et son remplacement par Cisco XDR.

De securex (eol juillet 2024) à cisco xdr

Cisco SecureX, plateforme d'orchestration lancée en 2020, a atteint son End of Life le 31 juillet 2024. Elle agrégeait alertes et télémétrie Email, Firewall, Endpoint et Umbrella dans une console unique, avec playbooks d'automatisation et API SOAR. Les clients ont été invités à basculer vers Cisco XDR, la plateforme Extended Detection and Response lancée en 2023, reprenant les capacités SecureX avec un périmètre élargi (détection cross-domain plus profonde, ML, intégration de sources tierces) et une structure commerciale distincte : trois niveaux d'abonnement (Essentials, Advantage, Premier) qui s'ajoutent aux licences Cisco Secure Email.

L'intégration CES + ETD vers Cisco XDR est l'argument phare pour corréler email, endpoint et réseau. La console XDR affiche les alertes email, permet d'orchestrer des actions cross-produit (bloquer un domaine dans Email et Umbrella simultanément) et applique des playbooks d'investigation. C'est l'un des vrais différenciateurs de Cisco face à Proofpoint ou Mimecast quand l'environnement est Cisco-centric. Pour les clients non SecureX, XDR est une dépense additionnelle à provisionner ; pour les clients historiques, c'est une migration obligatoire avec changement de contrat et reconfiguration.

Splunk : l'acquisition à 28 milliards pas encore pleinement intégrée

L'acquisition de Splunk pour 28 milliards de dollars (mars 2024) a repositionné Cisco sur le segment SIEM et observabilité. En 2026, l'intégration Splunk avec Cisco Secure Email reste partielle : des connecteurs existent pour ingérer les logs AsyncOS et ETD dans Splunk Enterprise Security, mais la fusion des consoles, des politiques et des modèles de détection est encore en construction. Les logs CES sont exploitables via connecteurs, mais l'expérience reste fragmentée entre XDR, Splunk et les consoles produits.

Talos : la threat intelligence commune

Un point d'ancrage reste stable : Cisco Talos alimente tous les produits Cisco Secure (Email, Endpoint, Firewall, Umbrella, XDR). Cette cohérence est un atout réel pour les environnements Cisco-centric, où une découverte Talos est immédiatement propagée à tous les contrôles actifs.

🚀 Les avantages de cisco secure email

Cisco Secure Email conserve sept atouts factuels en 2026 : threat intelligence Talos (600 milliards d'emails par jour), rating AAA SE Labs 2025 sur ETD, intégration native Cisco Secure (XDR, Firewall, Endpoint), flexibilité CES + ESA + ETD, prix d'entrée 1,90 dollar par utilisateur et par mois, conformité SOC 2 et ISO 27001, et support 24/7 mondial. Pourquoi 12 160 organisations utilisent-elles encore Cisco Secure Email en 2026 ? Voici les arguments factuels qui justifient le choix, sans complaisance commerciale.

- Threat intelligence Talos de premier plan. 600 milliards d'emails analysés par jour, 500+ contributeurs élargis, 185+ partenariats industriels. Les découvertes zero-day régulières (y compris sur des produits concurrents comme Microsoft Exchange) attestent de la qualité de la recherche. Argument fort pour un CISO qui valorise la profondeur des flux de renseignement.

- Rating AAA SE Labs sur ETD en 2025, proche de 100 % de détection avec un taux de faux positifs bas. Valide le modèle API post-livraison, à nuancer comme indicateur de laboratoire.

- Intégration native dans l'écosystème Cisco Secure. Pour une organisation déjà équipée Secure Firewall, Secure Endpoint et Umbrella, la corrélation CES + ETD + XDR apporte une valeur opérationnelle réelle. Un IoC détecté sur un poste peut déclencher un blocage simultané dans Email et Umbrella.

- Modèle de déploiement flexible CES + ESA + ETD. Peu de fournisseurs couvrent simultanément SaaS gateway, on-premise et API post-livraison. CES reste le cas principal ; ESA et ETD traitent les cas spécifiques (souveraineté, M365 API).

- Tarification d'entrée accessible. CES et ESA démarrent autour de 1,90 dollar par utilisateur et par mois selon UnderDefense. Bundles complets (Essentials, Advantage, Premier) entre 5 et 7 dollars par utilisateur et par mois, comparable à Mimecast et inférieur à Proofpoint (médian ~87 000 dollars par an selon Vendr).

- Conformité et certifications : SOC 2, ISO 27001, FedRAMP Moderate. Résidence des données configurable par région CES (US, Europe, APAC) avec options de souveraineté européenne.

- Support professionnel à grande échelle : réseau mondial d'intégrateurs partenaires et support 24/7. Maillage plus dense qu'Abnormal ou Mimecast dans certaines géographies.

⚠️ Limites et inconvénients à connaître

Les signaux de déclin stratégique sont multiples et factuels. Ce bloc documente les limites relevées par les analystes, clients et chiffres publics.

- Retrait du Gartner Magic Quadrant Email Security 2024 et 2025. Le MQ publié le 16 décembre 2024 n'inclut pas Cisco, le rapport 2025 confirme l'absence. Proofpoint le mentionne explicitement en commercial. Signal le plus marquant de la trajectoire déclinante sur ce segment.

- Part de marché marginale (0,06 à 0,11 %) face à Proofpoint (24 % Frost Radar), Microsoft Defender et Mimecast (42 000 organisations). La question de l'investissement R&D est légitime pour un prospect sans historique Cisco.

- Interface admin AsyncOS datée. Les retours G2, Capterra et TrustRadius évoquent une console dense héritée d'Ironport. Mail Policies, Content Filters, SMTP Routes demandent une expertise spécifique. L'expérience accuse son âge face à Mimecast post-2023 ou Abnormal API-native.

- Cadence d'innovation perçue en retrait depuis le pivot Splunk/XDR. Annonces plus rares que chez Proofpoint (Nexus AI, Adaptive Email Security issu de Tessian) ou Mimecast (Attune, Mihra en 2025-2026). La communication se concentre sur l'intégration XDR plus que sur les innovations email natives.

- Nombreuses annonces End of Sale et End of Life en 2024-2025. Phishing Defense fin de vente le 13 mars 2025, Intelligent MultiScan EOL le 4 septembre 2025, Secure Email Premier EOL le 4 novembre 2025, Secure Awareness EOL le 4 novembre 2025. Migrations SKU à chaud avec charge projet non négligeable.

- Fragmentation de gamme complexe : CES, ESA, ETD, plus les bundles Essentials/Advantage/Premier, plus les SKU legacy en EOL. Documentation touffue, devis complexes pour les partenaires, frein pour une PME sans architecte dédié.

- Pas d'équivalent Hosted SPF RFC 7208. Contrairement à Proofpoint, Cisco laisse le client gérer la limite des 10 lookups SPF. Point de friction opérationnel pour une organisation multi-ESP.

- Absence de module DMARC managé équivalent. Mimecast propose DMARC Analyzer, Proofpoint Email Fraud Defense. Cisco n'offre pas d'équivalent managé. Pilotage DMARC à la charge du client avec outils tiers ou CaptainDNS.

🔒 La zero-day critique de décembre 2025

La CVE-2025-20393 est l'événement de sécurité majeur de Cisco Secure Email en 2025. Zero-day critique, exploitation active, acteur étatique présumé : l'affaire illustre à la fois la sophistication des attaquants et la vulnérabilité structurelle des interfaces de quarantaine exposées sur Internet.

Découverte, nature et exploitation

Cisco a été alerté le 10 décembre 2025 par Talos Research d'une RCE non authentifiée critique affectant la fonction Spam Quarantine d'AsyncOS. Score CVSS 10.0, le maximum, reflétant la facilité d'exploitation, l'impact (exécution de code arbitraire root à distance) et l'absence de prérequis d'authentification. La vulnérabilité est référencée CVE-2025-20393, advisory Cisco cisco-sa-sma-attack-N9bf4. Aucun contournement : la mitigation passe par le patch et le retrait de l'exposition publique de l'interface Spam Quarantine.

Un attaquant distant peut exécuter des commandes système avec les privilèges root sur l'appliance ou l'instance. L'exploitation requiert que l'interface Spam Quarantine soit activée et exposée sur Internet (pas la configuration par défaut moderne mais fréquent sur les configurations historiques). Une RCE root sur une plateforme email signifie lecture du trafic en transit, exfiltration des archives, pivot vers le réseau interne via le management, et persistance via backdoors. Scénario catastrophique pour une organisation ciblée. Ces comme ESA sont affectées : elles partagent AsyncOS, donc la vulnérabilité touche les deux modes de déploiement, même si les tenants CES sont patchés en masse par Cisco.

Acteur uat-9686 et inscription au catalogue kev

Talos a attribué la campagne à l'acteur UAT-9686, lié à la Chine avec une confiance modérée. Exploitation active observée dès fin novembre 2025, plusieurs semaines avant la divulgation publique, sur des organisations stratégiques. Le cycle observé : scan automatisé des interfaces Spam Quarantine exposées, fingerprinting AsyncOS, RCE, implant initial, mouvement latéral, persistance. IoC publiés par Talos : hashes d'implants, domaines C2, motifs réseau.

La CISA a inscrit CVE-2025-20393 au catalogue Known Exploited Vulnerabilities (KEV) avec échéance de mitigation au 24 décembre 2025 pour les agences fédérales. La plupart des polices cyber-assurance exigent désormais une posture conforme aux échéances KEV, ce qui transforme l'advisory Cisco en obligation contractuelle implicite.

Leçons et mitigations durables

Au-delà du patch immédiat, la CVE-2025-20393 porte plusieurs leçons : retirer l'exposition publique des interfaces de quarantaine et de management (VPN ou reverse proxy avec authentification forte), auditer les versions d'AsyncOS dans toute l'infrastructure (les appliances ESA non patchées sont le risque le plus élevé), mettre en place un monitoring comportemental sur les plateformes Cisco Secure Email, intégrer les IoC Talos dans le SIEM et effectuer une recherche rétrospective sur plusieurs mois, et évaluer la pertinence du maintien des appliances ESA face à CES dont le patching est assuré par Cisco en continu.

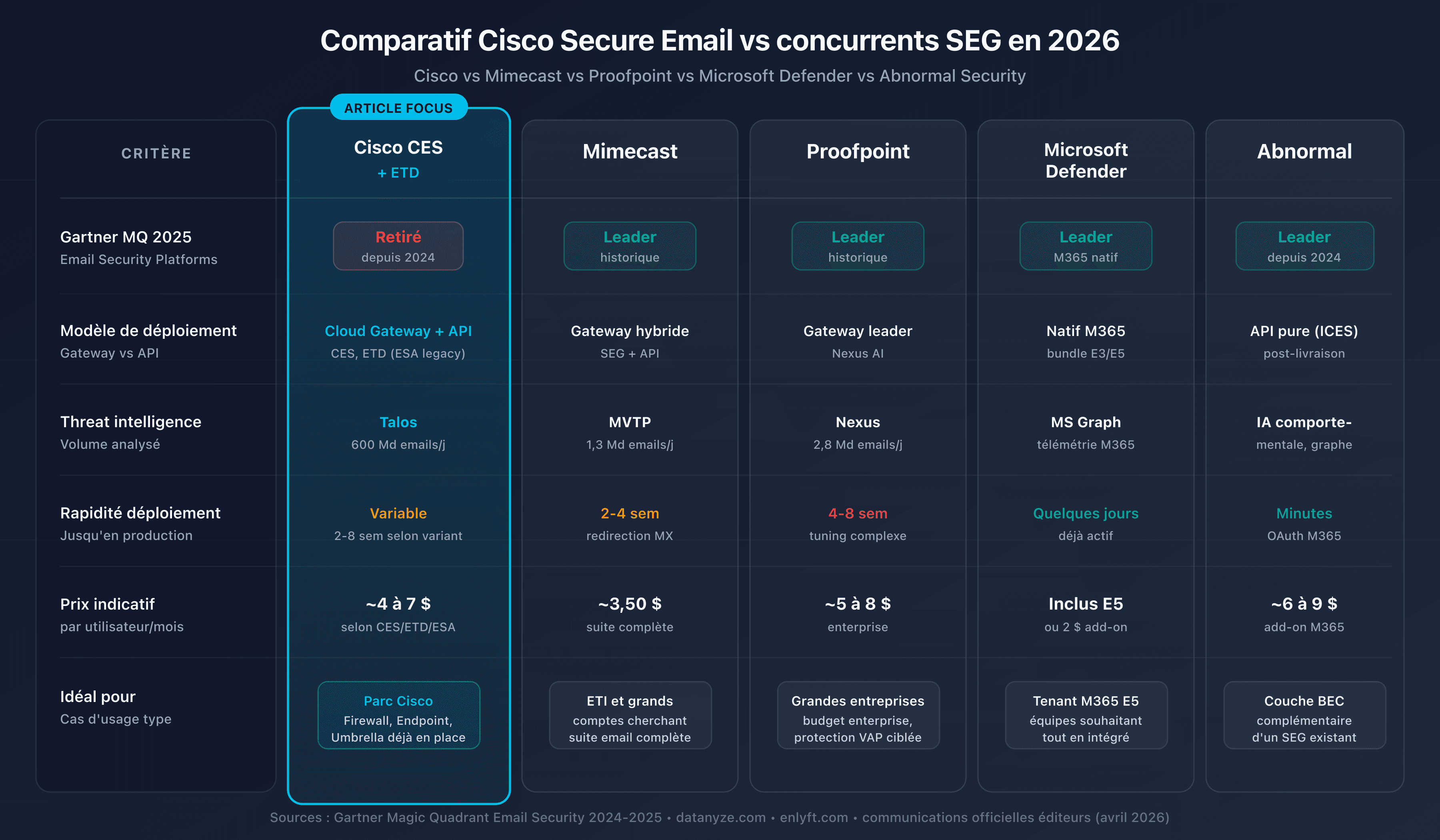

🔄 Comparatif : ces face à mimecast, proofpoint, microsoft defender et abnormal

En 2026, CES est le seul acteur majeur du segment absent du Gartner Magic Quadrant Email Security 2024-2025, face à quatre Leaders officiels (Proofpoint, Mimecast, Microsoft Defender, Abnormal). Comment Cisco Secure Email Cloud Gateway se positionne-t-il en 2026 face à la concurrence ? Ce comparatif oppose CES (le SaaS Cisco, cible d'un nouveau déploiement) aux principales alternatives du segment gateway et API. L'ESA on-premise n'est pas comparée ligne à ligne puisqu'elle ne concurrence plus activement les SaaS modernes du marché.

| Critère | Cisco CES + ETD | Mimecast | Proofpoint | Microsoft Defender O365 | Abnormal Security |

|---|---|---|---|---|---|

| Modèle | Gateway SaaS (CES) + API (ETD) | Gateway + API | Gateway + API (Adaptive) | Natif M365 | API-only |

| Gartner MQ 2024-2025 | Absent | Leader | Leader | Leader | Leader |

| Threat intel | Talos (600 Md/jour) | 24 T signaux/an, 42 k orgs | Nexus (4,5 T/an) | Native M365 | Attune 1.0 (1 Md signaux) |

| Part de marché email | 0,06 à 0,11 % | significative | 24 % Frost | référence M365 | croissante |

| Prix entrée | 1,90 $/u/mois | 3,50 à 8 $/u/mois | ~87 k$/an médian | moins de 2 €/u/mois (E5) | 36 à 80 $/u/an |

| DMARC managé | Non | DMARC Analyzer | Email Fraud Defense | Non | Partenariat Valimail |

| Sandboxing | AMP | Oui | TAP + Predictive | Oui (Safe Attachments) | Non |

| Forces | Écosystème Cisco, Talos | Tout-en-un, archivage | Threat intel haut de gamme, VAP | Intégration native M365 | BEC/VEC, déploiement rapide |

| Faiblesses | Déclin Gartner, UI datée | Tarif opaque | Post-Thoma Bravo, EchoSpoofing | Dépendance M365 | Post-delivery, pas de sandbox |

Mimecast : le tout-en-un pour le mid-market

Mimecast est une alternative naturelle pour les clients Cisco mid-market qui cherchent un SEG complet avec archivage, continuité email et DMARC Analyzer intégrés. Le positionnement Leader Gartner MQ 2024-2025, les 42 000 organisations clientes et la richesse fonctionnelle (suite TTP, CyberGraph, Human Risk Management) font de Mimecast une cible de migration courante depuis Cisco. Le tarif (3,50 à 8 dollars par utilisateur et par mois) est comparable à Cisco mais avec un périmètre fonctionnel plus large.

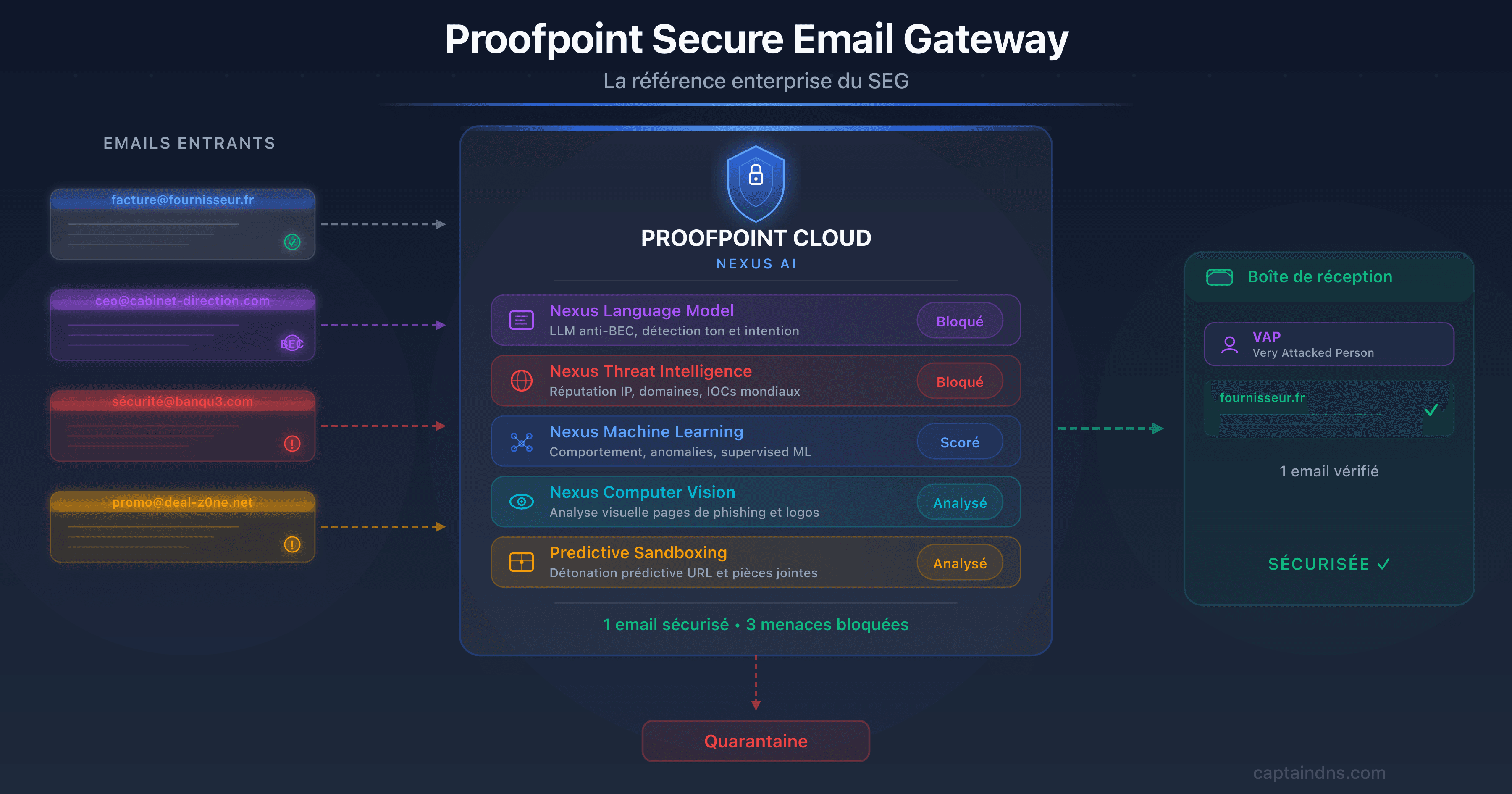

Proofpoint : la référence enterprise

Proofpoint est l'alternative haut de gamme pour les organisations qui veulent la meilleure threat intelligence du marché. Présent chez 87 des Fortune 100, classé #1 Execution dans le Gartner MQ, Proofpoint cible les grandes entreprises des secteurs financier, santé et gouvernement. Le Hosted SPF Service et Email Fraud Defense sont deux différenciateurs forts face à Cisco. Le tarif premium (médian autour de 87 000 dollars par an) est un ticket d'entrée élevé mais cohérent avec la qualité de service.

Microsoft defender o365 : le choix natif m365

Pour une organisation full Microsoft 365, Defender for Office 365 est le choix de la simplicité et du coût. Activation native dans le tenant existant, aucun changement MX, intégration avec Purview pour la conformité, et tarification agressive (moins de 2 euros par utilisateur et par mois, voire inclus dans E5). Les lacunes historiques sur le BEC se comblent progressivement, mais pour une détection comportementale avancée, un overlay Abnormal reste pertinent.

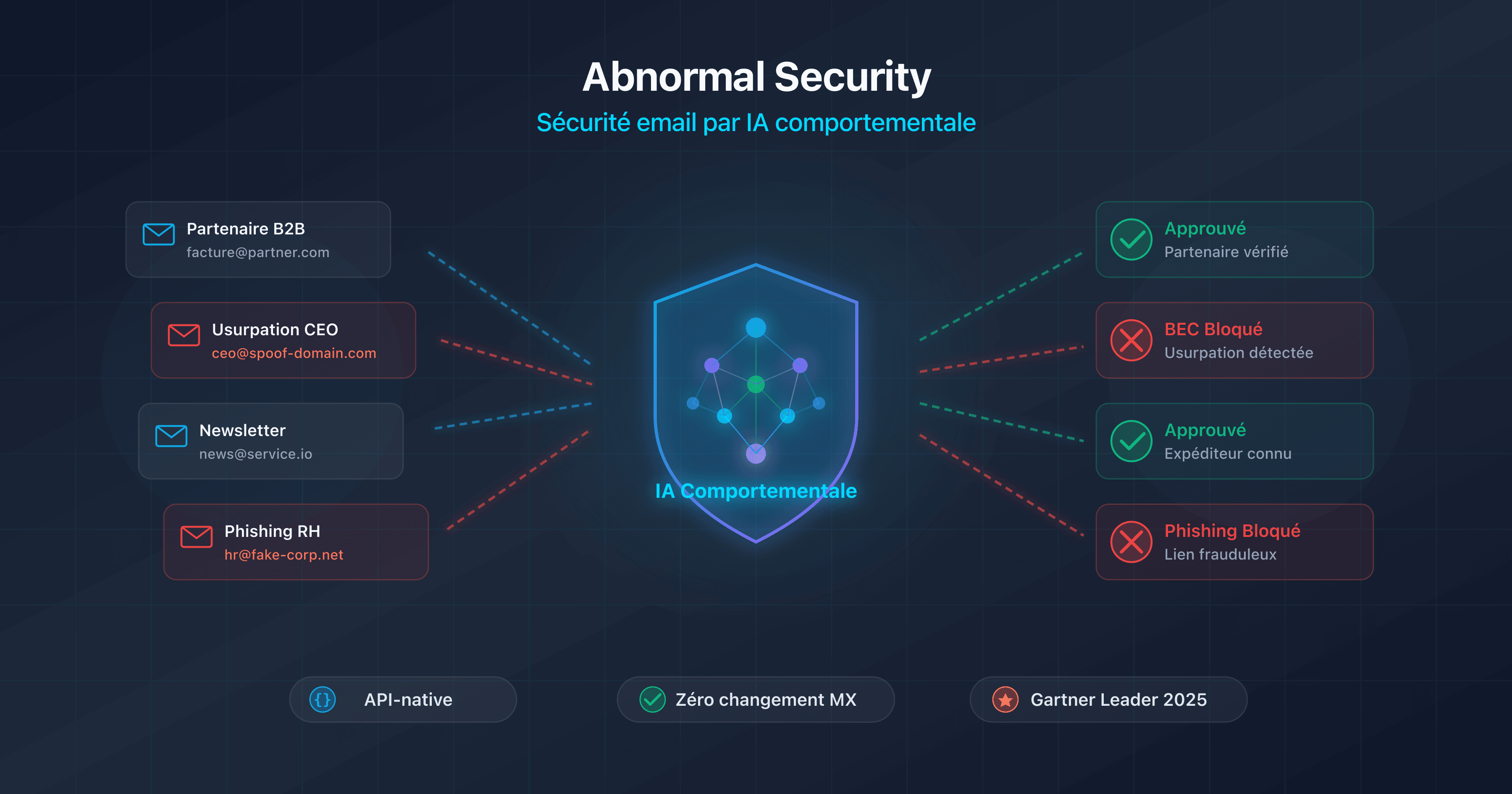

Abnormal Security : la couche comportementale

Abnormal Security est la solution ICES de référence pour la détection BEC et VEC. Déploiement API en quelques minutes, pas de changement MX, modèle fondation Attune 1.0 entraîné sur plus d'un milliard de signaux, taux de renouvellement de 99 %. Positionnée Leader Gartner et Forrester, Abnormal est souvent empilée sur Defender ou ETD pour une couverture comportementale renforcée. Les limites (pas de sandboxing, post-livraison) restent à évaluer selon le profil de menace de l'organisation.

Synthèse : ces se retrouve seul hors gartner

Parmi les cinq noms historiques du segment email enterprise, Cisco est le seul à être absent du Gartner Magic Quadrant Email Security en 2024 et 2025, qu'il s'agisse de CES ou d'ETD. Pour un client Cisco-centric avec un investissement lourd dans Secure Firewall, Secure Endpoint et Umbrella, la combinaison CES + ETD + Cisco XDR garde une cohérence opérationnelle réelle. Pour un client M365 pur sans historique Cisco, la combinaison Defender plus Abnormal domine. Pour le haut de gamme Fortune 500, Proofpoint reste incontournable.

🎯 Quand choisir cisco secure email cloud gateway ?

CES est pertinent pour les organisations Cisco-centric (Secure Firewall, Secure Endpoint, Umbrella) qui démarrent un nouveau déploiement email ou migrent depuis une ESA, avec une tolérance au risque stratégique lié à l'absence Gartner 2024-2025. Le bon SEG dépend de votre infrastructure, de votre budget, et de votre appétence au risque stratégique lié à un produit en déclin Gartner. Voici les cas où CES se justifie en priorité, où l'ESA reste acceptable malgré son statut d'héritage, où ETD vient compléter, et ceux où une alternative sera plus pertinente.

Cisco Secure Email Cloud Gateway (CES) en priorité si :

- Vous démarrez un nouveau déploiement Cisco Secure Email : CES est l'option recommandée par Cisco, avec un onboarding SaaS piloté par le portail et un impact opérationnel côté client limité à la configuration DNS et AsyncOS

- Votre organisation mid-market ou enterprise a une empreinte Cisco significative (Secure Firewall, Secure Endpoint, Umbrella, Duo) et vous voulez consolider sur un SaaS opéré par Cisco pour simplifier le TCO

- Vous migrez vers Microsoft 365 depuis Exchange on-premise et vous cherchez un SEG qui couvre la transition avec une résidence des données configurable par région (NA, EU, APJ)

- Vous voulez éliminer la charge opérationnelle d'une appliance ESA vieillissante et bénéficier du patching continu côté Cisco, notamment après l'épisode CVE-2025-20393

ESA (on-premise) uniquement dans ces cas spécifiques :

- Vous opérez un environnement air-gap ou soumis à une souveraineté stricte qui interdit tout flux email sortant vers des datacenters cloud

- Vous avez déjà investi récemment dans une flotte d'appliances (physiques ou virtuelles) et devez amortir la dépense avant migration CES

- Votre organisation est historiquement Ironport/ESA sans budget immédiat pour une migration, mais une feuille de route CES à 12-24 mois doit être considérée

ETD en complément, si :

- Vous êtes sur Microsoft 365 et voulez une couche API post-livraison dans l'écosystème Cisco, avec corrélation XDR vers Secure Endpoint et Secure Firewall

- Vous empilez ETD sur CES pour doubler la détection (gateway + API) sur les tenants M365 les plus ciblés

- Vous utilisez déjà Microsoft Defender nativement et voulez ajouter Talos sans déployer une gateway en frontal

Cisco Secure Email n'est pas le meilleur choix si :

- Vous déployez un nouveau SEG enterprise sans existant Cisco : Proofpoint, Mimecast ou la combinaison Defender plus Abnormal offrent une trajectoire produit plus lisible et des positions Gartner plus fortes

- Vous êtes une PME ou TPE sans équipe sécurité dédiée : la complexité AsyncOS et la fragmentation de gamme sont disproportionnées face à vos besoins

- Votre priorité est la détection BEC et VEC sans payload : Abnormal Security excelle sur ce segment et ETD reste un challenger sur ce créneau spécifique

- Vous êtes full Microsoft 365 sans budget pour une couche tierce : Defender O365 est suffisant pour les menaces courantes, et moins cher

- Vous accordez une priorité forte au positionnement Gartner dans vos appels d'offres : l'absence de Cisco dans le MQ 2024 et 2025 est un signal rédhibitoire pour certains comités d'achat

🖥️ Guide de déploiement cisco secure email cloud gateway

Un déploiement CES réussi repose sur une souscription pilotée par Cisco, un onboarding propre dans le portail, une allocation régionale correcte et une fenêtre de bascule MX maîtrisée. Voici les cinq étapes clés du parcours standard CES (de zéro à production), suivies d'une sous-section spécifique pour les clients qui migrent d'une ESA existante vers CES, et enfin les pièges courants.

Étape 1 : souscription et choix de la région

Le point de départ d'un projet CES est la discussion commerciale avec votre Account Manager Cisco ou partenaire intégrateur. Les éléments à cadrer avant la signature :

- Nombre de boîtes à protéger (licence par utilisateur)

- Bundle fonctionnel souhaité (Essentials, Advantage, Premier) selon les modules nécessaires (sandboxing AMP, URL filtering, DLP sortant, chiffrement sortant)

- Région d'hébergement : NA, EU ou APJ, choix qui détermine à la fois les datacenters de filtrage, la résidence des quarantaines et les hôtes MX

iphmx.com - Modèle tenant : shared (standard) ou dedicated (exigences réglementaires fortes ou volumes très importants)

- Modules complémentaires : ajout d'ETD en parallèle sur les tenants M365 ciblés, intégration XDR si vous êtes Cisco-centric

Cette étape conditionne tout le reste : une région mal choisie oblige à un nouveau provisioning et à une seconde bascule DNS, un bundle sous-dimensionné bloque certaines Mail Policies par la suite.

Étape 2 : onboarding dans le portail ces

Après la signature, Cisco provisionne le tenant dans la région choisie et envoie la welcome letter (hôtes MX exacts, credentials du portail AsyncOS, include SPF à publier, instructions de création du compte administrateur). L'administrateur configure ensuite dans le portail, dans cet ordre : RAT (domaines acceptés), SMTP Routes (destination aval, typiquement <tenant>.mail.protection.outlook.com pour M365), Mail Policies entrantes et sortantes, profils DKIM 2048 bits, Content Filters complémentaires, politiques de quarantaine. Tout cela se fait avant la bascule MX, avec CES en écoute mais sans trafic réel, pour éviter les surprises au cutover.

Étape 3 : bascule mx et préparation dns

Documentez l'état DNS actuel (MX, SPF et son compteur de lookups, sélecteurs DKIM en usage, politique DMARC et destinataires RUA/RUF) et préparez les valeurs cibles post-bascule :

- MX pointant vers les hôtes

iphmx.comde la welcome letter - SPF incluant

spf.iphmx.comen plus des includes de vos services sortants légitimes (M365, Google Workspace, ESP) - Nouveau sélecteur DKIM CES publié en parallèle du ou des sélecteurs existants

Baissez les TTL à 300 secondes au moins 72 heures avant la fenêtre de bascule pour permettre un rollback rapide. Testez la résolution DNS des nouveaux MX depuis plusieurs résolveurs (1.1.1.1, 8.8.8.8, Quad9) avant la bascule. Vérifiez que vos serveurs DNS autoritaires acceptent bien les TXT longs pour la clé DKIM 2048 bits.

Le jour J, réalisez la bascule MX pendant une fenêtre de faible trafic (week-end ou nuit) et supprimez les anciens MX (M365, Exchange, ancien SEG) pour ne pas laisser de chemin contournant CES.

Étape 4 : vérifier l'authentification dns sortante

Une fois CES en place, les emails sortants partent via les IP de relais Cisco. Vérifiez, sur des emails de test envoyés à Gmail, Outlook.com et Yahoo Mail, que SPF renvoie pass sur une IP de spf.iphmx.com, que DKIM valide avec le sélecteur CES publié, que l'alignement DMARC est effectif (SPF ou DKIM) et que le logo BIMI s'affiche correctement si vous en publiez un. Utilisez les outils CaptainDNS pour diagnostiquer tout défaut d'authentification avant que la délivrabilité ne se dégrade.

Étape 5 : vérification post-bascule et stabilisation

Surveillez activement pendant les 48 premières heures : NDR anormaux, pics de quarantaine (souvent signe d'un Mail Policy trop strict), tickets support utilisateurs, logs CES dans le portail AsyncOS, rapports DMARC agrégés pour confirmer l'alignement sur toutes les sources. Une fois la stabilité confirmée sur 7 jours, remontez les TTL à leur valeur habituelle (3600 secondes ou plus), communiquez la fin de la phase de bascule aux équipes et intégrez les logs CES à votre SIEM (Splunk, QRadar, Sentinel).

Variante : migration d'une esa on-premise vers ces

Pour un client qui exploite déjà une ESA et bascule vers CES (scénario le plus fréquent en 2026), la séquence diffère légèrement :

- Exporter la configuration AsyncOS de l'ESA (Mail Policies, Content Filters, RAT, SMTP Routes, profils DKIM, allowlist/blocklist) et la réconcilier côté portail CES, en nettoyant les règles obsolètes au passage.

- Cohabitation 30 à 60 jours : garder l'ESA active en parallèle de CES pour couvrir un rollback, en basculant par domaine pilote ou en conservant un MX de secours temporaire.

- Pièges classiques : double signature DKIM si un ancien profil reste actif sur l'ESA, conflits de filtres sortants, logs disjoints entre les deux plateformes.

- Décommissionnement de l'ESA une fois la stabilité confirmée : arrêt des appliances, reprise des licences au profit du contrat CES, archivage des configurations historiques pour audit.

Cette trajectoire ESA vers CES est celle recommandée par Cisco depuis 2020-2021 et représente aujourd'hui la majorité des projets Cisco Secure Email actifs.

Pièges courants à éviter

- Pointer les MX vers la mauvaise région CES. Les datacenters Cisco rejettent silencieusement les messages destinés à un tenant non provisionné chez eux. Vérifiez rigoureusement la welcome letter avant la bascule.

- Oublier de mettre à jour le SPF. Sans

include:spf.iphmx.comdans votre SPF, les emails sortants relayés par CES échoueront à l'authentification chez les destinataires modernes (Gmail, Outlook, Yahoo Mail). - Laisser l'interface Spam Quarantine exposée sur Internet. Vous vous exposez à la CVE-2025-20393 et à toute future zero-day sur ce composant. Placez la quarantaine derrière un reverse proxy avec authentification forte ou en VPN, particulièrement pour les clients ESA self-hosted.

- Confondre CES et ETD lors de la souscription. CES redirige les MX et filtre en frontal, ETD ne modifie pas les MX et travaille en post-livraison sur M365. Acheter l'un en pensant avoir l'autre est une erreur d'architecture fréquente chez les prospects.

- Ignorer la migration SecureX vers Cisco XDR. SecureX est EOL depuis juillet 2024 : si votre organisation s'appuyait dessus, planifiez la bascule XDR et provisionnez le budget correspondant.

- Sous-estimer les 10 lookups SPF. Sans mécanisme d'aplatissement (Valimail, Scrutinizer) ou une discipline stricte sur les includes, le cumul avec Microsoft 365, Google Workspace et quelques ESP fait rapidement sauter la limite.

📋 Plan d'action : garder ou migrer cisco secure email en 2026

Face aux signaux de déclin (absence Gartner, CVE critique, EOL en cascade), chaque client Cisco Secure Email doit se poser la question du maintien ou de la migration. Voici un plan d'action en 10 étapes pour trancher sans parti pris.

- Cartographier les SKU Cisco Email actifs : tableau exhaustif avec licences, End of Sale et End of Life. Identifier les SKU à risque dans les 12 prochains mois.

- Auditer la configuration DNS actuelle : nombre de lookups SPF, sélecteurs DKIM, politique DMARC, qualité des rapports RUA.

- Vérifier l'exposition des interfaces sensibles : appliquer le patch CVE-2025-20393, retirer l'exposition publique de la Spam Quarantine, auditer les interfaces de management.

- Évaluer la pertinence du maintien : peser l'intégration CES + ETD + XDR (si Cisco-centric), la valeur de Talos, et le TCO 3 ans face au coût d'une migration vers Proofpoint, Mimecast ou Defender + Abnormal.

- Court-lister les alternatives si migration : Proofpoint pour l'enterprise haut de gamme, Mimecast pour le mid-market tout-en-un, Defender + Abnormal pour les environnements M365-centric.

- Planifier la bascule DNS : TTL à 300 secondes 72 heures avant, valeurs MX/SPF/DKIM cibles, fenêtre week-end avec rollback documenté.

- Exporter les données avant décommissionnement : quarantaines, logs, rapports DMARC historiques, configurations AsyncOS.

- Valider la nouvelle configuration : tests SPF/DKIM/DMARC vers Gmail, Outlook, Yahoo, vérification des en-têtes Authentication-Results, alignement DMARC.

- Décommissionner les licences Cisco avec cohabitation 30 à 60 jours : ne pas couper immédiatement pour absorber les incidents post-bascule.

- Documenter la migration et former les équipes : REX détaillé, formation IT et sécurité à la nouvelle plateforme.

Vérifiez votre configuration DNS maintenant : utilisez l'outil vérificateur DKIM CaptainDNS pour valider vos sélecteurs DKIM Cisco et vos alternatives après migration.

📚 Guides passerelles email

Cette analyse fait partie de notre série sur les solutions de sécurité email enterprise :

- Mimecast Secure Email Gateway : architecture, configuration DNS, comparatif et plan d'action

- Proofpoint Secure Email Gateway : Nexus AI, TAP, EchoSpoofing 2024 et configuration DNS

- Abnormal Security : IA comportementale, déploiement API, Attune 1.0

- Cisco Secure Email Gateway (cet article) : héritage Ironport, déclin Gartner 2025 et plan de migration

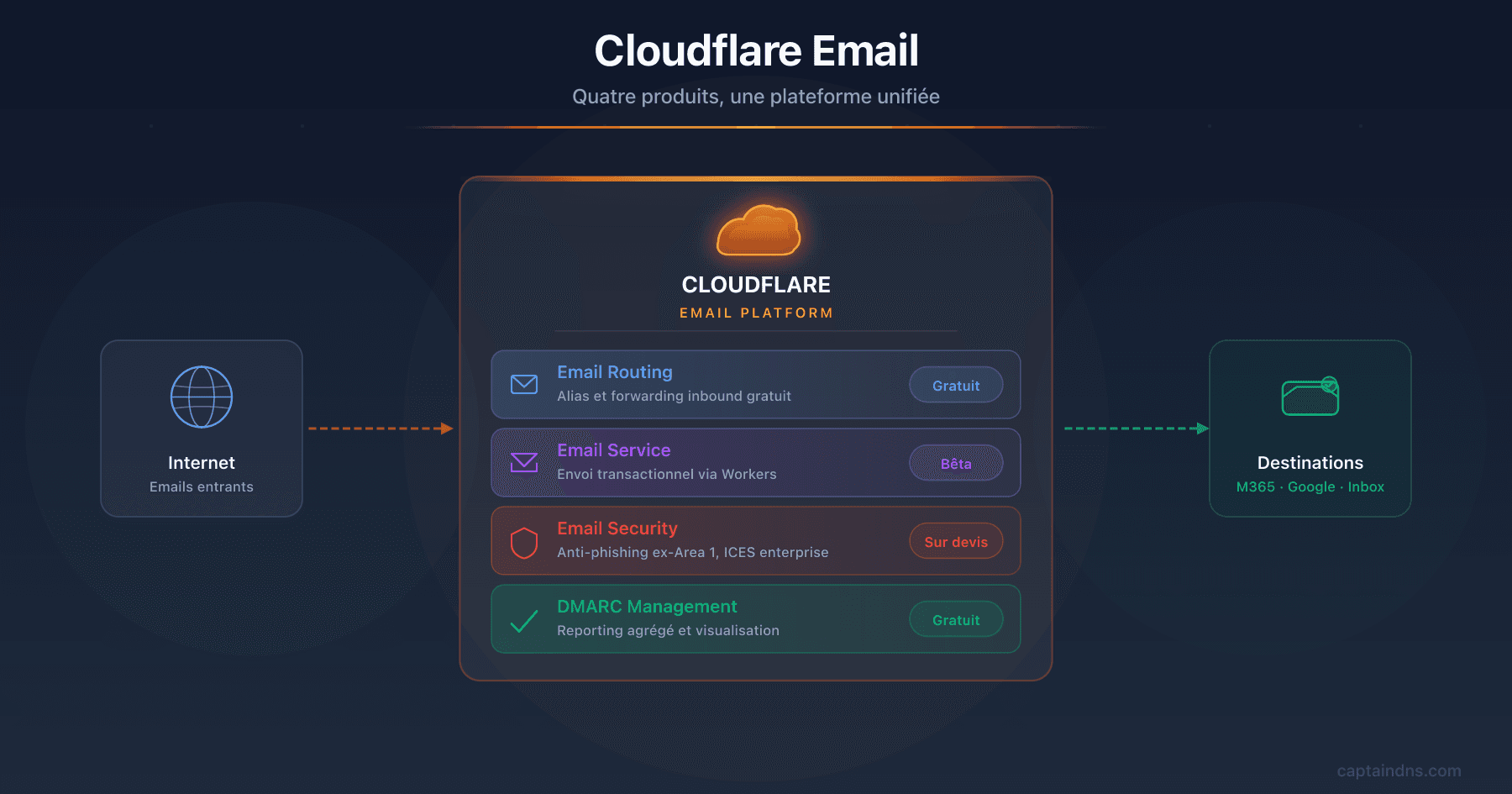

- Cloudflare Email Service : Routing, Email Service, Security (ex-Area 1) et DMARC Management

❓ FAQ

FAQ

Qu'est-ce que Cisco Secure Email en 2026 ?

Cisco Secure Email est la gamme de sécurité email de Cisco, héritière du produit Ironport racheté en janvier 2007 pour 830 millions de dollars. En 2026, elle se décline en trois produits avec une hiérarchie stratégique claire : Cisco Secure Email Cloud Gateway (CES) est l'option principale, SaaS opéré par Cisco avec redirection MX vers iphmx.com par région (NA, EU, APJ), poussée pour tout nouveau déploiement ; Cisco Secure Email Gateway (ESA) est l'appliance on-premise historique, réservée désormais aux cas de souveraineté stricte, d'air-gap ou de base installée à amortir ; Cisco Secure Email Threat Defense (ETD) est un complément API post-livraison pour Microsoft 365, souvent empilé sur CES ou Microsoft Defender.

Qu'est-ce que Cisco Secure Email Cloud Gateway (CES) et comment se déploie-t-il ?

CES est l'offre SaaS principale de Cisco Secure Email en 2026. Le déploiement suit cinq étapes : souscription auprès de Cisco avec choix de la région (NA, EU, APJ) et du modèle tenant (shared ou dedicated) ; onboarding dans le portail AsyncOS hébergé, avec configuration des SMTP Routes, de la RAT, des Mail Policies et des profils DKIM ; préparation DNS avec TTL à 300 secondes 72 heures avant la bascule ; bascule des MX vers les hôtes iphmx.com fournis dans la welcome letter et publication de l'include spf.iphmx.com ; vérification post-bascule de SPF, DKIM et DMARC sur des emails de test. L'ensemble prend typiquement 2 à 6 semaines selon la taille de l'organisation et la complexité des Mail Policies existantes.

Quelles sont les régions CES disponibles et comment choisir ?

CES opère trois grandes régions en 2026. Amérique du Nord (NA) : datacenters US, MX sous mx1.<tenant>.iphmx.com. Europe (EU) : datacenters UE (essentiellement Pays-Bas et Allemagne), MX sous mx1.<tenant>.eu.iphmx.com, pertinente pour les organisations soumises au RGPD avec exigence de résidence européenne. Asie-Pacifique-Japon (APJ) : datacenters régionaux, MX sous mx1.<tenant>.apj.iphmx.com. Chaque client est provisionné dans une seule région par défaut, ce qui détermine la résidence des données et les hôtes MX. Pour une organisation multi-régions, plusieurs tenants CES distincts peuvent être mis en place. Le choix se fait selon la localisation principale des boîtes, les exigences de souveraineté et la proximité des utilisateurs pour la latence SMTP.

Quelle différence entre Cisco Secure Email Cloud Gateway (CES) et Cisco Secure Email Threat Defense (ETD) ?

CES fonctionne en mode gateway : il redirige les MX du domaine vers iphmx.com pour filtrer 100 % du trafic entrant avant livraison, avec SMTP Routes vers le serveur email cible (M365, Google Workspace ou Exchange). ETD fonctionne en mode API via Microsoft Graph sur Microsoft 365 : aucune modification MX, analyse post-livraison avec remédiation automatique en quelques minutes. CES bloque en amont les menaces à payload (pièces jointes malveillantes, liens piégés) grâce à la sandbox AMP et au filtrage URL, ETD détecte les anomalies comportementales et BEC après livraison sur un tenant M365. Les deux peuvent coexister pour une protection renforcée, ETD complétant CES sur les menaces comportementales qui auraient passé le filtre pré-livraison.

Cisco est-il encore dans le Gartner Magic Quadrant Email Security ?

Non. Cisco est absent du Gartner Magic Quadrant Email Security Platforms publié le 16 décembre 2024, et toujours absent du rapport 2025. Proofpoint mentionne explicitement ce retrait dans ses communications commerciales. Pour Gartner, l'absence dans le MQ signifie généralement une vision stratégique jugée plus faible ou une capacité d'exécution insuffisante pour figurer parmi les acteurs prioritaires. Les Leaders du MQ 2024-2025 sont Proofpoint, Mimecast, Microsoft, Abnormal et KnowBe4.

Combien coûte Cisco Secure Email ?

Les tarifs de Cisco Secure Email démarrent autour de 1,90 dollar par utilisateur et par mois pour les offres d'entrée selon UnderDefense. Les bundles complets (Essentials, Advantage, Premier) se situent entre 5 et 7 dollars par utilisateur et par mois. Cisco ne publie pas de grille tarifaire officielle : les devis sont négociés via un partenaire intégrateur ou un Account Manager Cisco. Pour une organisation de 1 000 utilisateurs sur un bundle complet, comptez entre 60 000 et 84 000 dollars par an en licences, hors Cisco XDR qui s'ajoute si vous voulez la corrélation cross-produit.

Cisco Secure Email fonctionne-t-il avec Microsoft 365 ?

Oui. Les trois produits supportent Microsoft 365. CES redirige les MX vers iphmx.com et relaie les messages filtrés vers votre tenant M365 via une SMTP Route pointant sur <tenant>.mail.protection.outlook.com, avec un Inbound Connector EOP qui verrouille l'acceptation sur les IP de relais CES. ESA peut être configurée de la même manière en on-premise, mais la charge opérationnelle est entièrement côté client. ETD se connecte exclusivement via Microsoft Graph API à votre tenant M365 sans modification DNS. Pour Google Workspace, CES et ESA sont compatibles via Inbound Gateway settings, mais ETD ne supporte pas Google Workspace en 2026 : c'est un produit Microsoft 365 only.

Comment migrer d'une ESA Ironport vers Cisco Secure Email Cloud Gateway (CES) ?

La migration d'une ESA vers CES est la trajectoire recommandée par Cisco depuis 2020-2021 et suit cinq étapes. D'abord, demander le provisioning CES à votre Account Manager Cisco avec choix de la région (NA, EU, APJ) et recevoir la welcome letter avec les hôtes iphmx.com exacts. Ensuite, exporter la configuration AsyncOS de l'ESA (Mail Policies, Content Filters, RAT, SMTP Routes, profils DKIM) et la réconcilier côté portail CES, en nettoyant au passage les règles obsolètes. Puis baisser les TTL DNS à 300 secondes, préparer les nouveaux MX iphmx.com et l'include SPF spf.iphmx.com. Basculer les MX pendant une fenêtre de maintenance et conserver l'ESA en cohabitation pendant 30 à 60 jours pour couvrir un rollback potentiel. Vigilance sur les pièges classiques : double signature DKIM si un profil reste actif sur l'ESA, conflit de filtres sortants, logs disjoints pendant la cohabitation. Décommissionner l'ESA une fois la stabilité confirmée.

Comment migrer de Cisco vers Proofpoint, Mimecast ou Microsoft Defender ?

La migration depuis Cisco vers une alternative suit le même cadre DNS que toute bascule SEG. Préparer la configuration cible (MX du nouvel opérateur, SPF include, sélecteurs DKIM, politique DMARC), baisser les TTL à 300 secondes 72 heures à l'avance, basculer les MX pendant une fenêtre de faible trafic, surveiller activement pendant 48 heures. La différence selon la cible : vers Proofpoint, bénéficier du Hosted SPF Service et d'Email Fraud Defense managés ; vers Mimecast, exploiter DMARC Analyzer et l'archivage 99 ans ; vers Defender plus Abnormal, activer Defender nativement puis autoriser Abnormal via OAuth sur M365. Prévoyez une cohabitation de 30 à 60 jours avant de décommissionner les licences Cisco.

Qu'est-ce que la CVE-2025-20393 et faut-il s'en inquiéter ?

La CVE-2025-20393 est une zero-day critique de score CVSS 10.0 sur la fonction Spam Quarantine d'AsyncOS, signalée à Cisco le 10 décembre 2025. Il s'agit d'une RCE non authentifiée permettant à un attaquant distant d'exécuter des commandes avec les privilèges root sur l'appliance. L'exploitation active est observée depuis fin novembre 2025, attribuée par Talos à l'acteur UAT-9686 lié à la Chine. La CISA a inscrit la CVE au catalogue KEV avec échéance de mitigation au 24 décembre 2025. À faire impérativement : appliquer le patch Cisco, retirer l'exposition publique de la Spam Quarantine, intégrer les IoC Talos dans votre SIEM, et effectuer une recherche rétrospective sur plusieurs mois pour identifier d'éventuelles compromissions.

Que devient Cisco SecureX après son end of life en 2024 ?

SecureX a atteint son End of Life le 31 juillet 2024. Cisco le remplace par Cisco XDR, une plateforme Extended Detection and Response plus large mais payante avec trois niveaux d'abonnement (Essentials, Advantage, Premier). La migration SecureX vers XDR n'est pas automatique : les configurations peuvent être reprises avec des outils de migration Cisco, mais les données historiques ne sont pas transférées. Pour les clients Cisco Secure Email, l'intégration ETD vers XDR permet de corréler les alertes email avec Secure Endpoint et Secure Firewall. Il faut provisionner un budget spécifique XDR en plus des licences Email existantes.

Cisco Secure Email est-il conforme au RGPD ?

Oui. Cisco Secure Email supporte les certifications usuelles (SOC 2, ISO 27001, FedRAMP Moderate pour les agences fédérales américaines) et offre des options de résidence des données par région. Cloud Gateway dispose de datacenters européens pour une résidence en Europe, et des options de souveraineté européenne existent pour les clients soumis à des contraintes réglementaires strictes. Pour la conformité RGPD, vérifiez précisément avec votre Account Manager Cisco l'emplacement de stockage des quarantaines, des logs et des archives. Les organisations des secteurs finance, santé et service public doivent valider ces points par contrat.

📖 Glossaire

-

CES (Cisco Secure Email Cloud Gateway, anciennement Cloud Email Security) : offre SaaS principale de Cisco Secure Email en 2026. Opérée dans les datacenters Cisco par région (NA, EU, APJ), avec redirection MX vers

iphmx.com. C'est l'option par défaut pour tout nouveau déploiement et le fil conducteur de cet article. -

ESA (Email Security Appliance, désormais Cisco Secure Email Gateway) : option historique on-premise, appliance physique ou virtuelle héritière des Ironport C-Series. Pertinente uniquement pour les cas de souveraineté stricte, d'air-gap ou d'amortissement d'une base installée. Cisco oriente les nouveaux clients vers CES.

-

ETD (Email Threat Defense) : complément API post-livraison de Cisco sur Microsoft 365, via Microsoft Graph API. Fonctionne sans modification MX et s'appuie sur la threat intelligence Talos. Souvent empilé sur CES ou sur Microsoft Defender.

-

Ironport : société fondée en 2000 à San Bruno (Californie), pionnière des appliances anti-spam. Rachetée par Cisco le 4 janvier 2007 pour 830 millions de dollars. La marque a été retirée progressivement jusqu'au basculement pricelist du 26 novembre 2012. Son héritage reste visible dans le nom de domaine

iphmx.com(Ironport Hosted MX) utilisé par CES. -

AsyncOS : système d'exploitation propriétaire hérité d'Ironport, commun à CES (opéré par Cisco dans ses datacenters) et aux appliances ESA (exploitées par le client). Architecture asynchrone conçue pour traiter des volumes SMTP massifs.

-

Talos Intelligence Group : organisation de threat intelligence de Cisco, plus de 500 contributeurs élargis. Analyse 600 milliards d'emails par jour et alimente tous les produits Cisco Secure.

-

SecureX : plateforme d'orchestration sécurité de Cisco lancée en 2020, End of Life le 31 juillet 2024. Remplacée par Cisco XDR.

-

Cisco XDR : plateforme Extended Detection and Response lancée en 2023, remplaçant SecureX. Trois niveaux d'abonnement (Essentials, Advantage, Premier) avec coût additionnel aux licences Cisco Secure Email.

-

CASE (Context Adaptive Scanning Engine) : moteur anti-spam historique d'Ironport, intégré dans AsyncOS. Combine signatures, heuristiques et analyse contextuelle.

-

AMP (Advanced Malware Protection) : module de sandboxing Cisco, partage la threat intelligence avec Cisco Secure Endpoint pour une corrélation EDR-email.

-

spf.iphmx.com : include SPF standard de Cisco Secure Email Cloud Gateway. Résout vers les blocs IP opérés par Cisco pour le relayage sortant. Variantes régionales possibles selon l'allocation (

spf.eu.iphmx.com). -

UAT-9686 : acteur de menace identifié par Cisco Talos comme étant à l'origine de la campagne d'exploitation active de la CVE-2025-20393. Attribution de confiance modérée vers la Chine.