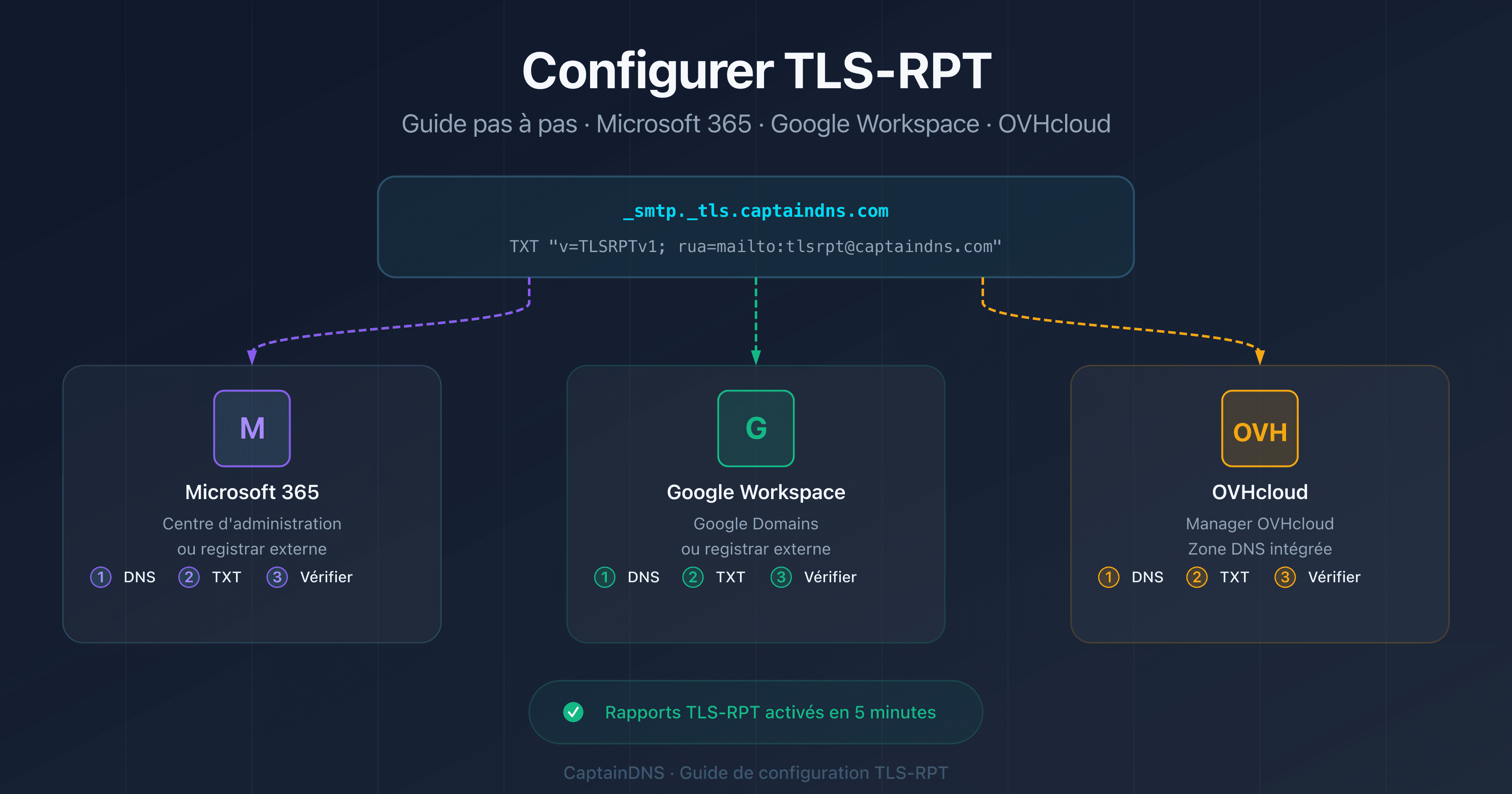

Configurer TLS-RPT : guide pas à pas pour Microsoft 365, Google Workspace et OVHcloud

Par CaptainDNS

Publié le 13 février 2026

Mis à jour le 4 mars 2026

- TLS-RPT se configure en 5 minutes : un seul enregistrement DNS TXT à publier à

_smtp._tls.captaindns.com - La procédure est identique sur Microsoft 365, Google Workspace et OVHcloud : seule l'interface de gestion DNS change

- Utilisez une adresse email dédiée (ex.

tlsrpt@captaindns.com) pour isoler les rapports du trafic courant - Combinez TLS-RPT avec MTA-STS pour une sécurité email complète : les rapports vous guident avant de passer en mode

enforce

Sans TLS-RPT, un échec de chiffrement TLS entre deux serveurs mail passe totalement inaperçu. Vous avez compris le protocole et son importance. Reste la question pratique : comment le configurer concrètement sur votre fournisseur email ?

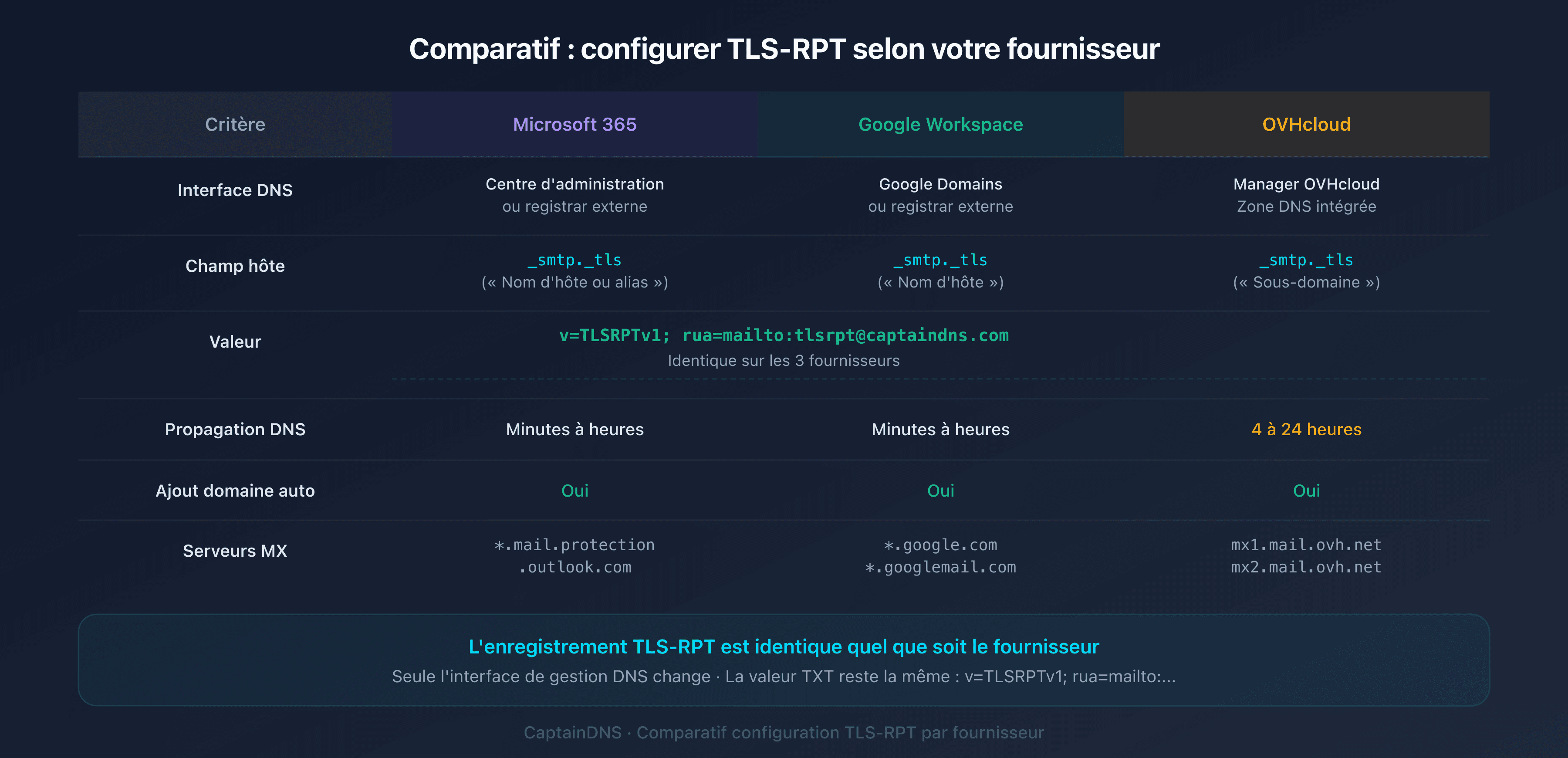

La configuration TLS-RPT suit toujours le même principe, quel que soit le fournisseur : publier un enregistrement DNS TXT à _smtp._tls.captaindns.com. Ce qui change entre Microsoft 365, Google Workspace et OVHcloud, c'est uniquement l'interface de gestion DNS. Ce tutoriel vous guide étape par étape sur chacun des trois, avec les valeurs exactes à saisir et les commandes de vérification.

Si vous découvrez TLS-RPT, commencez par le guide complet en fin d'article (voir la section Guides TLS-RPT connexes) qui explique le fonctionnement du protocole, la syntaxe de l'enregistrement et la lecture des rapports JSON.

Prérequis avant de configurer TLS-RPT

Avant de toucher à votre zone DNS, vérifiez ces trois points :

Accès à la zone DNS de votre domaine

Vous devez pouvoir créer un enregistrement TXT dans la zone DNS de votre domaine. Selon votre configuration :

- Microsoft 365 : la zone DNS est gérée soit dans le Centre d'administration Microsoft, soit chez votre registrar (OVH, Cloudflare, Gandi, etc.)

- Google Workspace : même logique, la zone DNS est chez votre registrar ou chez Google Domains

- OVHcloud : la zone DNS est dans le Manager OVHcloud

Une adresse email dédiée aux rapports

Créez une boîte email dédiée comme tlsrpt@captaindns.com ou tls-reports@captaindns.com. Les rapports TLS-RPT arrivent quotidiennement sous forme de fichiers JSON compressés (.json.gz). Une adresse dédiée évite qu'ils se mélangent à votre courrier professionnel.

Comprendre la syntaxe de base

L'enregistrement TLS-RPT est simple : v=TLSRPTv1; rua=mailto:tlsrpt@captaindns.com. Deux tags seulement : la version (v=TLSRPTv1, toujours identique) et l'adresse de réception des rapports (rua=mailto:...). Pour les détails, consultez la section syntaxe de notre guide complet.

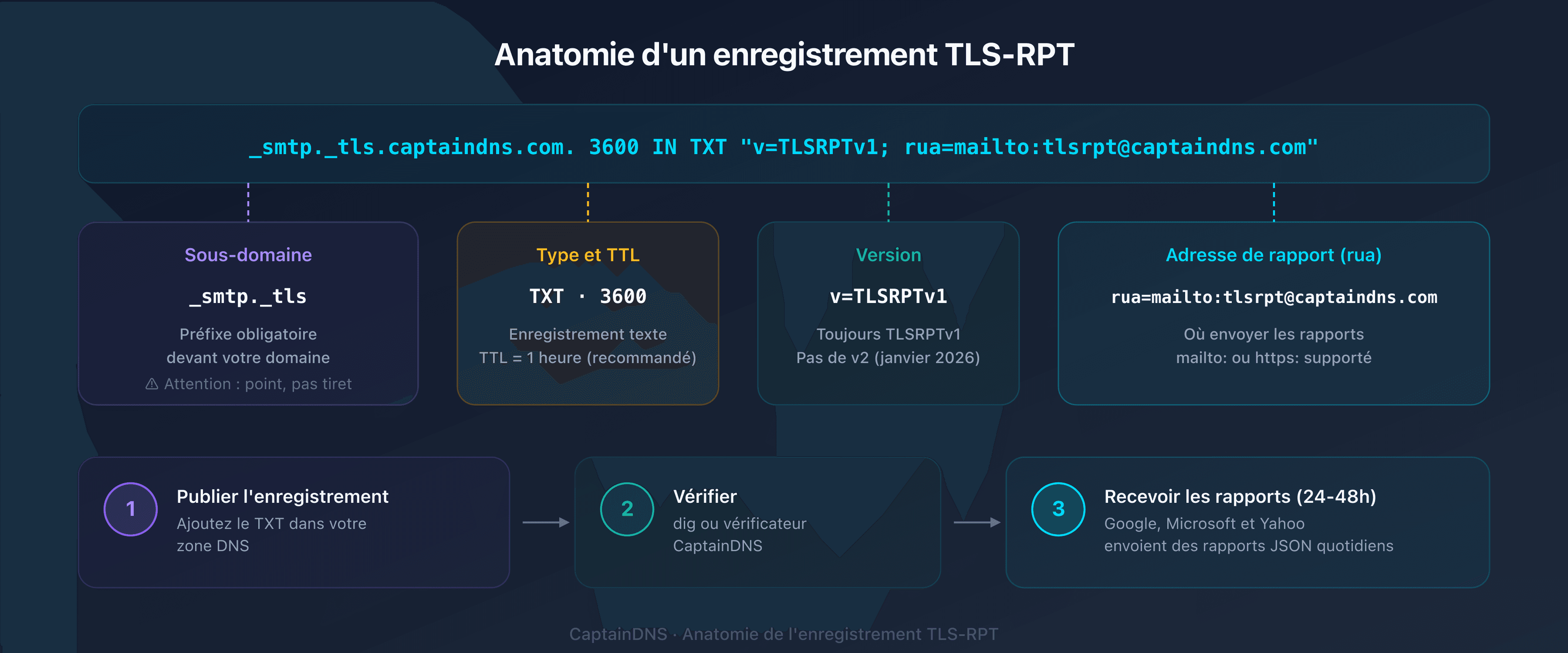

L'enregistrement TLS-RPT en 30 secondes

Quel que soit votre fournisseur, l'enregistrement à créer est toujours le même :

| Champ | Valeur |

|---|---|

| Hôte / Nom | _smtp._tls |

| Type | TXT |

| Valeur | v=TLSRPTv1; rua=mailto:tlsrpt@captaindns.com |

| TTL | 3600 (1 heure) |

Le nom complet de l'enregistrement sera _smtp._tls.captaindns.com. Certaines interfaces DNS ajoutent automatiquement le domaine : dans ce cas, saisissez uniquement _smtp._tls dans le champ hôte.

mailto: ou https: ?

TLS-RPT supporte deux types de destinations pour les rapports :

mailto:: les rapports arrivent par email en pièce jointe JSON compressée. Le plus simple à configurer.https:: les rapports sont envoyés par requête HTTP POST vers un endpoint. Adapté aux domaines à fort volume.

Pour la majorité des domaines, mailto: suffit. Vous pouvez aussi combiner les deux : rua=mailto:tlsrpt@captaindns.com,https://report.captaindns.com/tlsrpt.

Configurer TLS-RPT sur Microsoft 365

Microsoft 365 (anciennement Office 365) utilise des serveurs MX de la forme *.mail.protection.outlook.com. La configuration TLS-RPT ne dépend pas du type de MX : elle se fait dans votre zone DNS.

Étape 1 : accéder à votre zone DNS

Si votre DNS est géré par Microsoft : connectez-vous au Centre d'administration Microsoft 365, puis allez dans Paramètres > Domaines > sélectionnez votre domaine > Enregistrements DNS.

Si votre DNS est géré par un registrar externe (OVH, Cloudflare, Gandi, etc.) : connectez-vous directement à l'interface de votre registrar. Microsoft ne gère pas votre zone DNS dans ce cas.

Étape 2 : créer l'enregistrement TXT

Ajoutez un nouvel enregistrement avec ces valeurs :

| Champ | Valeur à saisir |

|---|---|

| Type | TXT |

| Hôte / Nom | _smtp._tls |

| Valeur / Contenu | v=TLSRPTv1; rua=mailto:tlsrpt@captaindns.com |

| TTL | 3600 |

Dans le Centre d'administration Microsoft, le champ hôte s'appelle « Nom d'hôte ou alias ». Saisissez _smtp._tls sans le domaine (Microsoft l'ajoute automatiquement).

Étape 3 : vérifier la configuration

Après la propagation DNS (quelques minutes à quelques heures), vérifiez votre enregistrement avec notre vérificateur TLS-RPT. Saisissez votre domaine et confirmez que le statut est « Valide ».

Vous pouvez aussi vérifier en ligne de commande :

dig TXT _smtp._tls.captaindns.com +short

Résultat attendu :

"v=TLSRPTv1; rua=mailto:tlsrpt@captaindns.com"

Configurer TLS-RPT sur Google Workspace

Google Workspace gère les emails via les MX *.google.com et *.googlemail.com. Comme pour Microsoft, la configuration TLS-RPT se fait dans votre zone DNS, pas dans la console Google Admin.

Étape 1 : accéder à votre zone DNS

Si votre DNS est géré par Google Domains : connectez-vous à Google Domains, sélectionnez votre domaine, puis DNS > Enregistrements personnalisés.

Si votre DNS est chez un registrar externe : connectez-vous à l'interface de votre registrar. La console Google Admin ne permet pas de gérer les enregistrements DNS directement.

Étape 2 : créer l'enregistrement TXT

Ajoutez un nouvel enregistrement :

| Champ | Valeur à saisir |

|---|---|

| Nom d'hôte | _smtp._tls |

| Type | TXT |

| Données | v=TLSRPTv1; rua=mailto:tlsrpt@captaindns.com |

| TTL | 3600 |

Dans Google Domains, le champ hôte se nomme « Nom d'hôte ». Saisissez _smtp._tls sans le domaine.

Étape 3 : vérifier la configuration

Utilisez la même commande de vérification :

dig TXT _smtp._tls.captaindns.com +short

Google est généralement le premier fournisseur à envoyer des rapports TLS-RPT. Attendez 24 à 48 heures après la publication de l'enregistrement pour recevoir le premier rapport depuis noreply-smtp-tls-reporting@google.com.

Configurer TLS-RPT sur OVHcloud

OVHcloud est l'un des plus grands hébergeurs européens. Si vos MX pointent vers OVHcloud (mx1.mail.ovh.net, etc.) ou si OVHcloud gère simplement votre zone DNS, la procédure est la même.

Étape 1 : accéder au Manager OVHcloud

Connectez-vous au Manager OVHcloud, puis naviguez vers Noms de domaine > sélectionnez votre domaine > onglet Zone DNS.

Étape 2 : créer l'enregistrement TXT

Cliquez sur Ajouter une entrée et sélectionnez le type TXT :

| Champ | Valeur à saisir |

|---|---|

| Sous-domaine | _smtp._tls |

| TTL | 3600 |

| Valeur | v=TLSRPTv1; rua=mailto:tlsrpt@captaindns.com |

OVHcloud ajoute automatiquement le domaine principal après le sous-domaine. L'enregistrement final sera _smtp._tls.captaindns.com.

Étape 3 : vérifier la configuration

La propagation DNS chez OVHcloud prend généralement 4 à 24 heures. Vérifiez ensuite :

dig TXT _smtp._tls.captaindns.com +short

Erreurs courantes et dépannage

Votre enregistrement est publié mais quelque chose ne fonctionne pas ? Voici les erreurs les plus fréquentes et comment les corriger.

Mauvais nom de sous-domaine

L'erreur la plus fréquente : utiliser _smtp-tls (avec un tiret) au lieu de _smtp._tls (avec un point). Le sous-domaine correct contient deux niveaux séparés par un point : _smtp et _tls.

| Incorrect | Correct |

|---|---|

_smtp-tls.captaindns.com | _smtp._tls.captaindns.com |

_smtptls.captaindns.com | _smtp._tls.captaindns.com |

smtp._tls.captaindns.com | _smtp._tls.captaindns.com |

Version incorrecte

La seule version valide est TLSRPTv1. Toute autre valeur invalide l'enregistrement :

| Incorrect | Correct |

|---|---|

v=TLSRPTv2 | v=TLSRPTv1 |

v=TLSRPT1 | v=TLSRPTv1 |

v=tlsrptv1 | v=TLSRPTv1 |

Adresse de réception inexistante

Si l'adresse email dans rua=mailto: n'existe pas ou rejette les emails, les fournisseurs cesseront d'envoyer des rapports après quelques tentatives. Vérifiez que la boîte tlsrpt@captaindns.com :

- Existe et accepte les emails

- Accepte les pièces jointes

.json.gz(pas de filtre sur les extensions) - Dispose de suffisamment d'espace (les rapports de Google peuvent faire 10-50 Ko par jour)

TTL trop élevé

Un TTL de 86400 (24 heures) signifie que toute correction mettra un jour à se propager. Commencez avec un TTL de 3600 (1 heure) pendant la phase de mise en place, puis augmentez-le une fois la configuration validée.

Pas de rapports après 48 heures

Si aucun rapport n'arrive après 2 jours :

- Vérifiez que l'enregistrement est bien publié avec

dig TXT _smtp._tls.captaindns.com +short - Vérifiez la syntaxe avec notre générateur TLS-RPT en mode vérification

- Assurez-vous que votre domaine reçoit des emails de fournisseurs compatibles (Google, Microsoft, Yahoo)

- Vérifiez le dossier spam de l'adresse de réception

Activer MTA-STS en complément de TLS-RPT

TLS-RPT seul vous donne de la visibilité, mais ne force pas le chiffrement. MTA-STS (Mail Transfer Agent Strict Transport Security, RFC 8461) comble cette lacune. Ensemble, les deux protocoles forment un duo complet :

- TLS-RPT : vous recevez les rapports sur les échecs TLS

- MTA-STS : vous imposez le chiffrement TLS aux serveurs qui vous envoient des emails

Le déploiement recommandé suit cet ordre :

- Publiez TLS-RPT (ce que vous venez de faire)

- Activez MTA-STS en mode

testing - Analysez les rapports TLS-RPT pendant 2 semaines

- Passez MTA-STS en mode

enforceune fois les rapports propres

Si vous utilisez Microsoft 365 ou Google Workspace, consultez notre guide de configuration MTA-STS par fournisseur qui couvre les mêmes environnements.

🎯 Plan d'action recommandé

- Créez une adresse dédiée : configurez

tlsrpt@captaindns.comou un alias dédié aux rapports - Publiez l'enregistrement DNS : ajoutez le TXT

_smtp._tlssur votre fournisseur (5 minutes) - Vérifiez la propagation : utilisez

digou le vérificateur TLS-RPT pour confirmer la publication - Attendez les premiers rapports : 24 à 48 heures pour recevoir les rapports de Google et Microsoft

- Activez MTA-STS : une fois TLS-RPT en place, déployez MTA-STS en mode testing pour une protection complète

FAQ

Comment configurer TLS-RPT sur Microsoft 365 ?

Ajoutez un enregistrement DNS TXT avec le nom _smtp._tls et la valeur v=TLSRPTv1; rua=mailto:tlsrpt@captaindns.com dans votre zone DNS. Si Microsoft gère votre DNS, faites-le dans le Centre d'administration Microsoft 365 sous Paramètres > Domaines. Sinon, connectez-vous à votre registrar.

Comment configurer TLS-RPT sur Google Workspace ?

La configuration est identique à tout autre fournisseur : publiez un enregistrement TXT à _smtp._tls.captaindns.com dans votre zone DNS. Google Workspace ne gère pas TLS-RPT dans la console Admin : l'enregistrement se crée chez votre registrar DNS.

Quelle adresse email utiliser pour les rapports TLS-RPT ?

Utilisez une adresse dédiée comme tlsrpt@captaindns.com ou tls-reports@captaindns.com. Évitez d'utiliser votre adresse personnelle ou une boîte partagée : les rapports arrivent quotidiennement et peuvent encombrer une boîte non dédiée.

Faut-il configurer MTA-STS avant TLS-RPT ?

Non, l'ordre inverse est recommandé. Publiez TLS-RPT d'abord pour commencer à recevoir des rapports, puis activez MTA-STS en mode testing. Les rapports TLS-RPT vous permettront de détecter d'éventuels problèmes TLS avant de passer MTA-STS en mode enforce.

Combien de temps faut-il pour recevoir les premiers rapports TLS-RPT ?

En général 24 à 48 heures après la publication de l'enregistrement DNS. Google est souvent le premier à envoyer un rapport. La fréquence est ensuite quotidienne : chaque fournisseur compatible envoie un rapport par période de 24 heures.

Peut-on utiliser le même enregistrement TLS-RPT pour plusieurs domaines ?

Non, chaque domaine nécessite son propre enregistrement TLS-RPT. Si vous gérez captaindns.com et captaindns.fr, vous devez publier un enregistrement _smtp._tls dans la zone de chaque domaine. En revanche, vous pouvez diriger tous les rapports vers la même adresse email.

Microsoft 365 envoie-t-il automatiquement des rapports TLS-RPT ?

Oui. Microsoft est l'un des principaux fournisseurs qui supportent TLS-RPT. Si un domaine qui vous envoie des emails utilise Microsoft 365 et que vous avez publié un enregistrement TLS-RPT, Microsoft enverra un rapport quotidien à votre adresse rua.

Comment vérifier que mon enregistrement TLS-RPT est correct ?

Utilisez la commande dig TXT _smtp._tls.captaindns.com +short pour vérifier la publication DNS. Pour une validation complète de la syntaxe, utilisez un validateur TLS-RPT en ligne qui vérifie la version, les URIs de reporting et les éventuelles erreurs de formatage.

📖 Glossaire

- TLS-RPT : SMTP TLS Reporting (RFC 8460), mécanisme permettant de recevoir des rapports quotidiens sur les échecs de négociation TLS lors de la livraison d'emails.

- MTA-STS : Mail Transfer Agent Strict Transport Security (RFC 8461), politique qui impose le chiffrement TLS pour la réception d'emails.

_smtp._tls: sous-domaine DNS où publier l'enregistrement TXT TLS-RPT. Le nom complet est_smtp._tls.captaindns.com.rua: Reporting URI for Aggregated reports, directive TLS-RPT qui spécifie l'adresse de réception des rapports (mailto: ou https:).- STARTTLS : extension SMTP qui permet d'initier le chiffrement TLS sur une connexion initialement en clair.

- DANE : DNS-Based Authentication of Named Entities (RFC 7672), mécanisme alternatif à MTA-STS qui utilise DNSSEC pour valider les certificats TLS.

Validez votre configuration maintenant : Utilisez notre validateur de syntaxe TLS-RPT pour vérifier que votre enregistrement _smtp._tls est correctement formaté.

📚 Guides TLS-RPT connexes

- TLS-RPT : le guide complet pour monitorer la sécurité TLS de vos emails : fonctionnement du protocole, syntaxe de l'enregistrement, lecture des rapports JSON

- Analyser et exploiter vos rapports TLS-RPT