Sécurité email : 4 outils managés gratuits pour protéger vos domaines

CaptainDNS propose quatre outils gratuits pour sécuriser vos emails : hébergement MTA-STS, hébergement BIMI, monitoring TLS-RPT et monitoring DMARC. Zéro infrastructure à gérer.

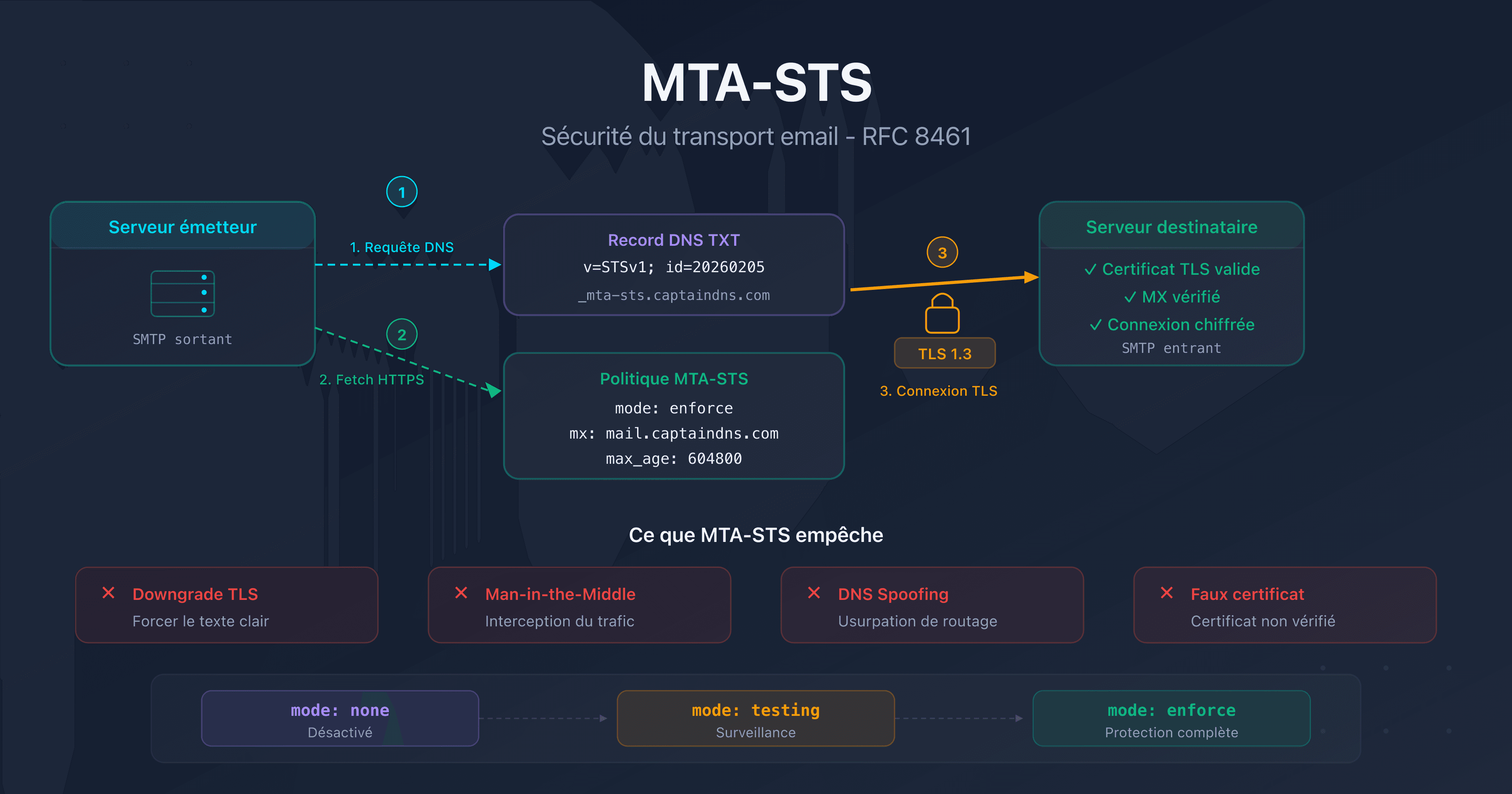

Guides et tutoriels MTA-STS : sécuriser le transport email avec le chiffrement TLS obligatoire.

9 articles

CaptainDNS propose quatre outils gratuits pour sécuriser vos emails : hébergement MTA-STS, hébergement BIMI, monitoring TLS-RPT et monitoring DMARC. Zéro infrastructure à gérer.

Le mode testing surveille, le mode enforce bloque. Ce guide détaille les quatre étapes pour déployer MTA-STS progressivement, de la première politique aux rapports TLS-RPT, jusqu'au passage en enforce.

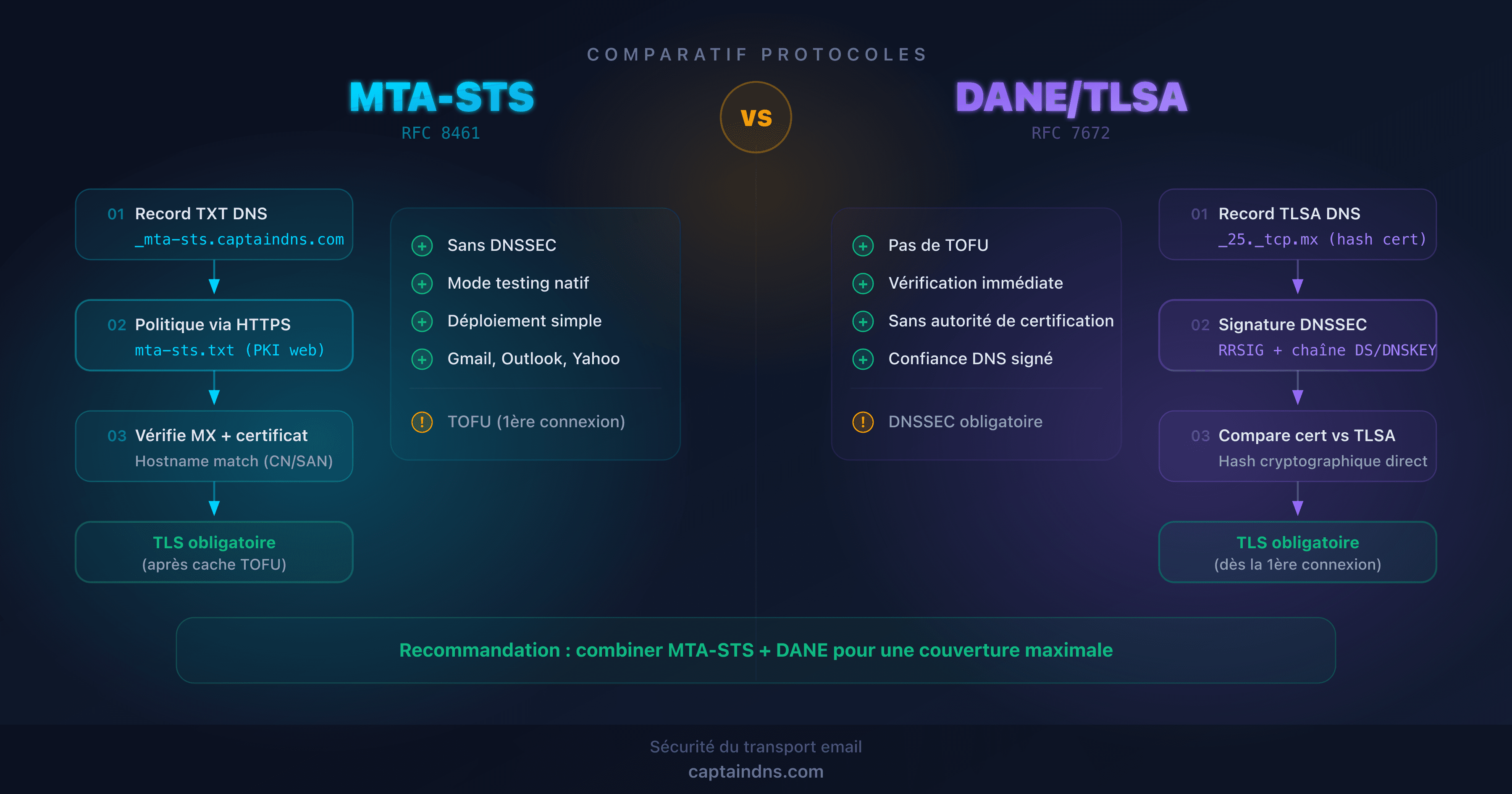

MTA-STS utilise HTTPS, DANE s'appuie sur DNSSEC. Les deux imposent le chiffrement TLS entre serveurs email, mais ne se déploient pas de la même façon. Comparaison complète pour faire le bon choix.

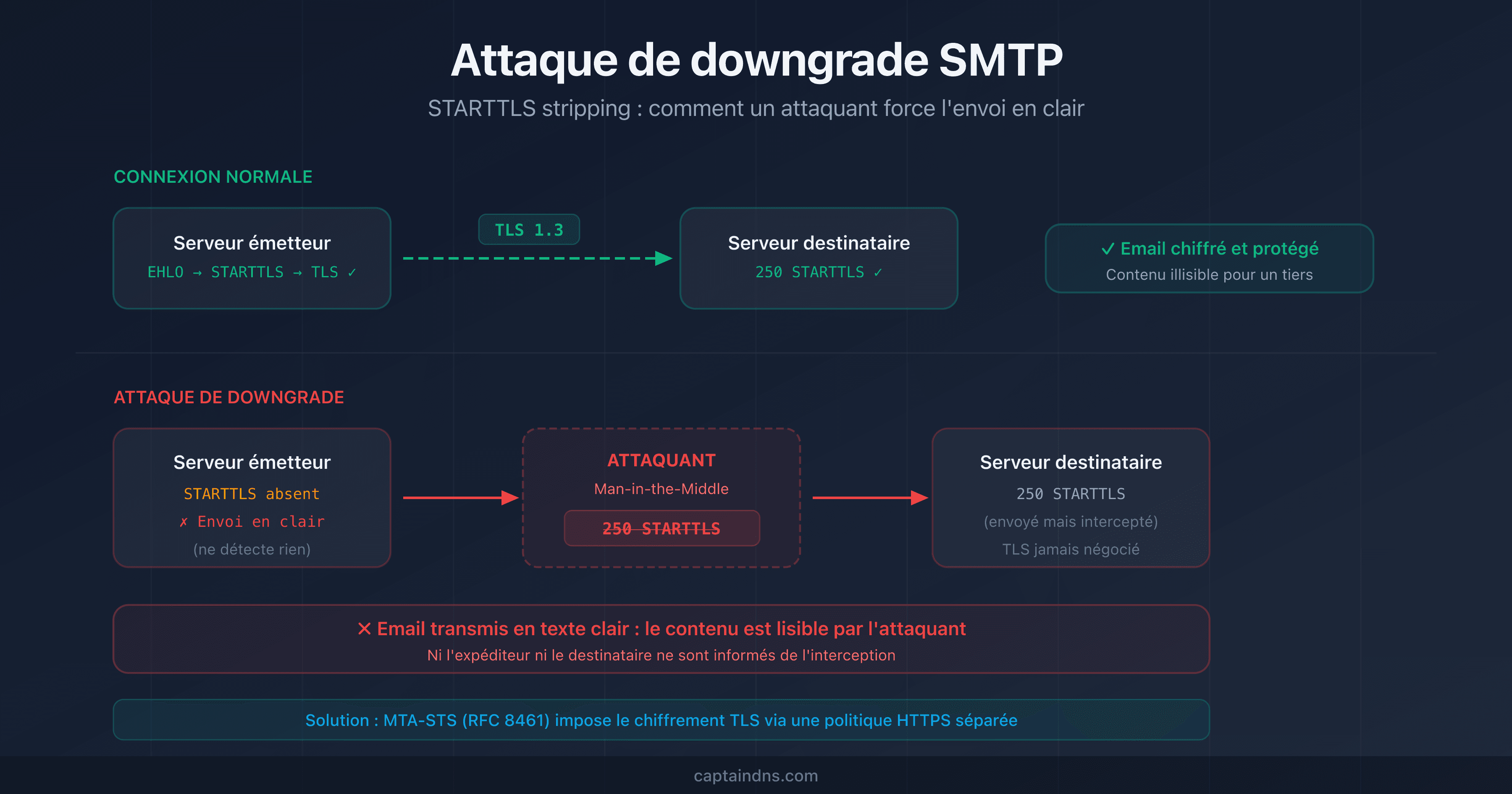

STARTTLS chiffre vos emails, mais un attaquant réseau peut supprimer cette protection. Découvrez le mécanisme des attaques de downgrade SMTP et les solutions pour les bloquer.

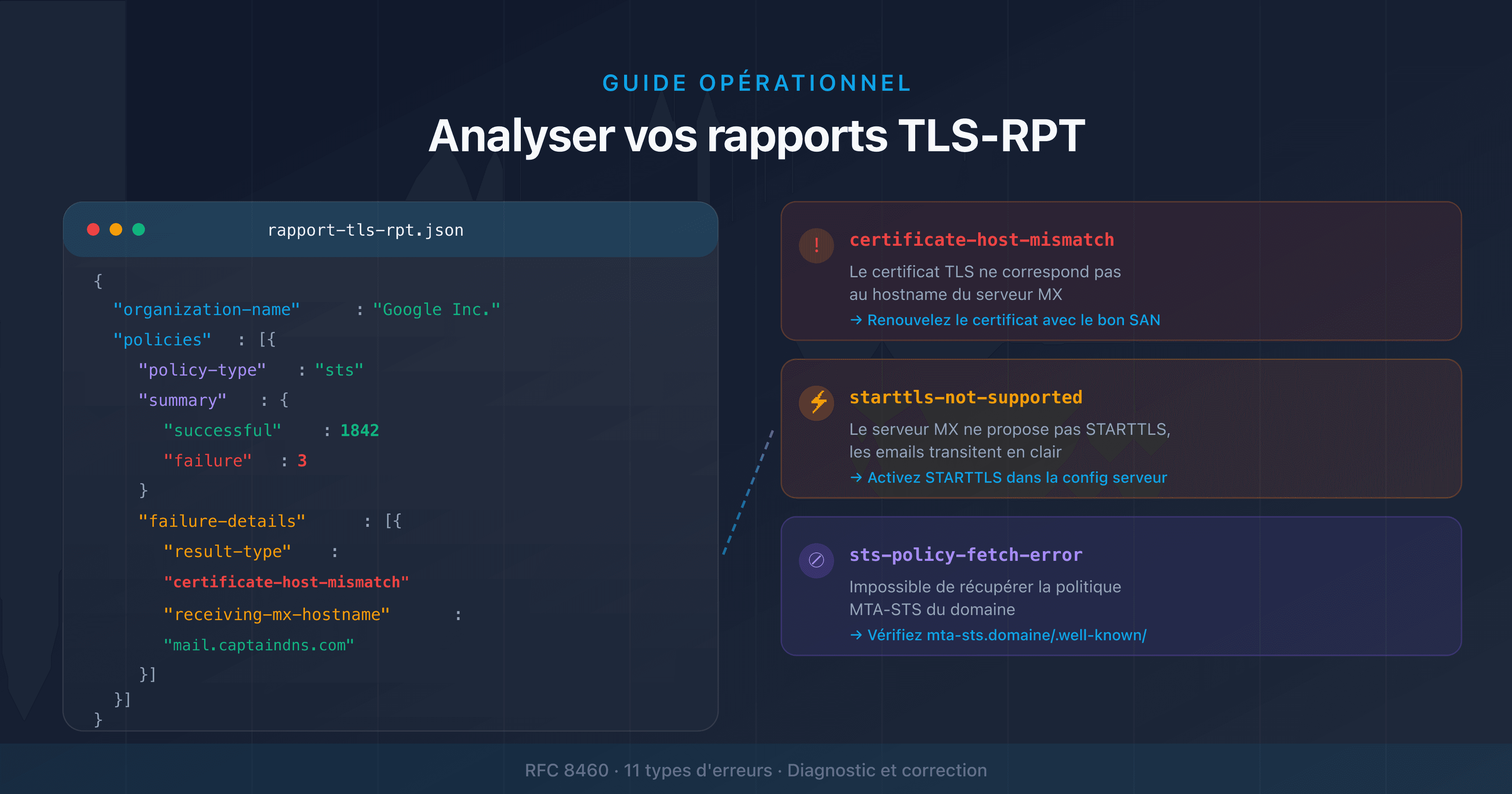

Guide pratique pour lire et exploiter les rapports TLS-RPT : structure JSON, types d'échecs, diagnostic des erreurs certificat et STARTTLS, et workflow d'analyse quotidien.

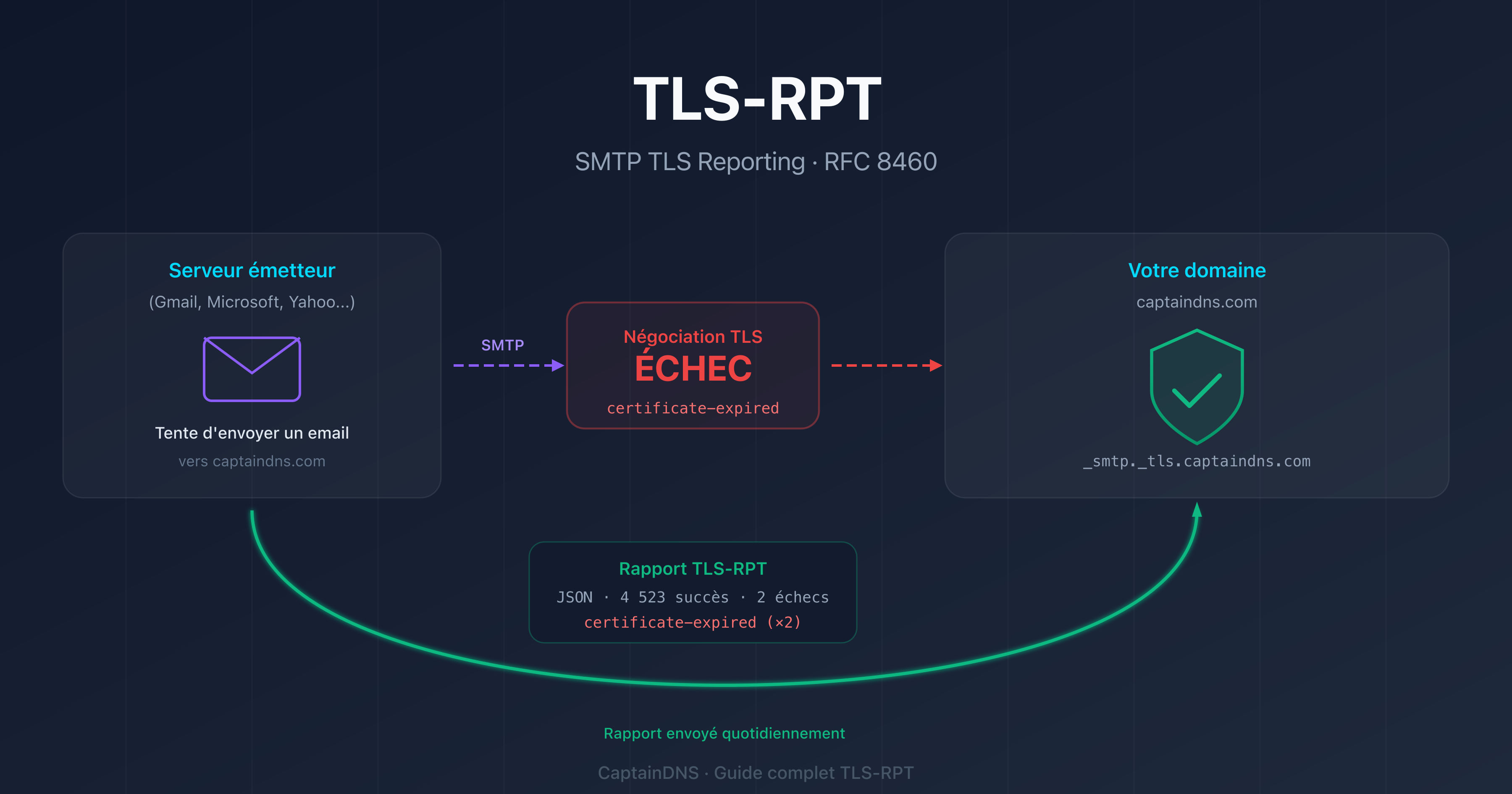

TLS-RPT (RFC 8460) vous permet de recevoir des rapports sur les échecs de chiffrement TLS de vos emails. Découvrez comment le configurer, lire les rapports et agir.

Votre politique MTA-STS est inaccessible, le certificat TLS est rejeté ou le mode enforce bloque des emails ? Ce guide de dépannage couvre les erreurs courantes et leurs solutions.

Tutoriel pas à pas pour déployer MTA-STS sur Microsoft 365, Google Workspace et Cloudflare. Patterns MX, fichier de politique, hébergement et validation inclus.

MTA-STS (RFC 8461) impose le chiffrement TLS pour la réception des emails. Découvrez comment le configurer, choisir entre testing et enforce, et valider votre déploiement.