Sécurité email : 4 outils managés gratuits pour protéger vos domaines

Par CaptainDNS

Publié le 13 mars 2026

- 4 outils managés 100 % gratuits : hébergement MTA-STS, hébergement BIMI, monitoring TLS-RPT, monitoring DMARC

- Zéro infrastructure à gérer : DNS + dashboard suffisent

- Vérification de domaine partagée : un seul record TXT pour tous les services

- Conformité aux exigences Google/Yahoo (DMARC obligatoire depuis fév. 2024)

- Configuration en 3 étapes, moins de 5 minutes par outil

Votre domaine a un record SPF. Est-ce suffisant ? Non. Il manque encore le chiffrement SMTP (MTA-STS), la détection des échecs TLS (TLS-RPT), l'analyse des rapports d'authentification (DMARC) et l'identité visuelle (BIMI). Quatre protocoles, quatre couches de protection distinctes.

Le problème : chaque protocole exige son propre serveur HTTPS, sa propre adresse de collecte ou son propre pipeline. Pour une PME gérant plusieurs domaines, le coût s'accumule vite.

CaptainDNS prend en charge toute cette infrastructure. Vous configurez quelques records DNS. Nous hébergeons les fichiers, collectons les rapports et affichons tout dans un dashboard unifié. Gratuitement, parce que la sécurité email ne devrait pas dépendre d'un budget serveur.

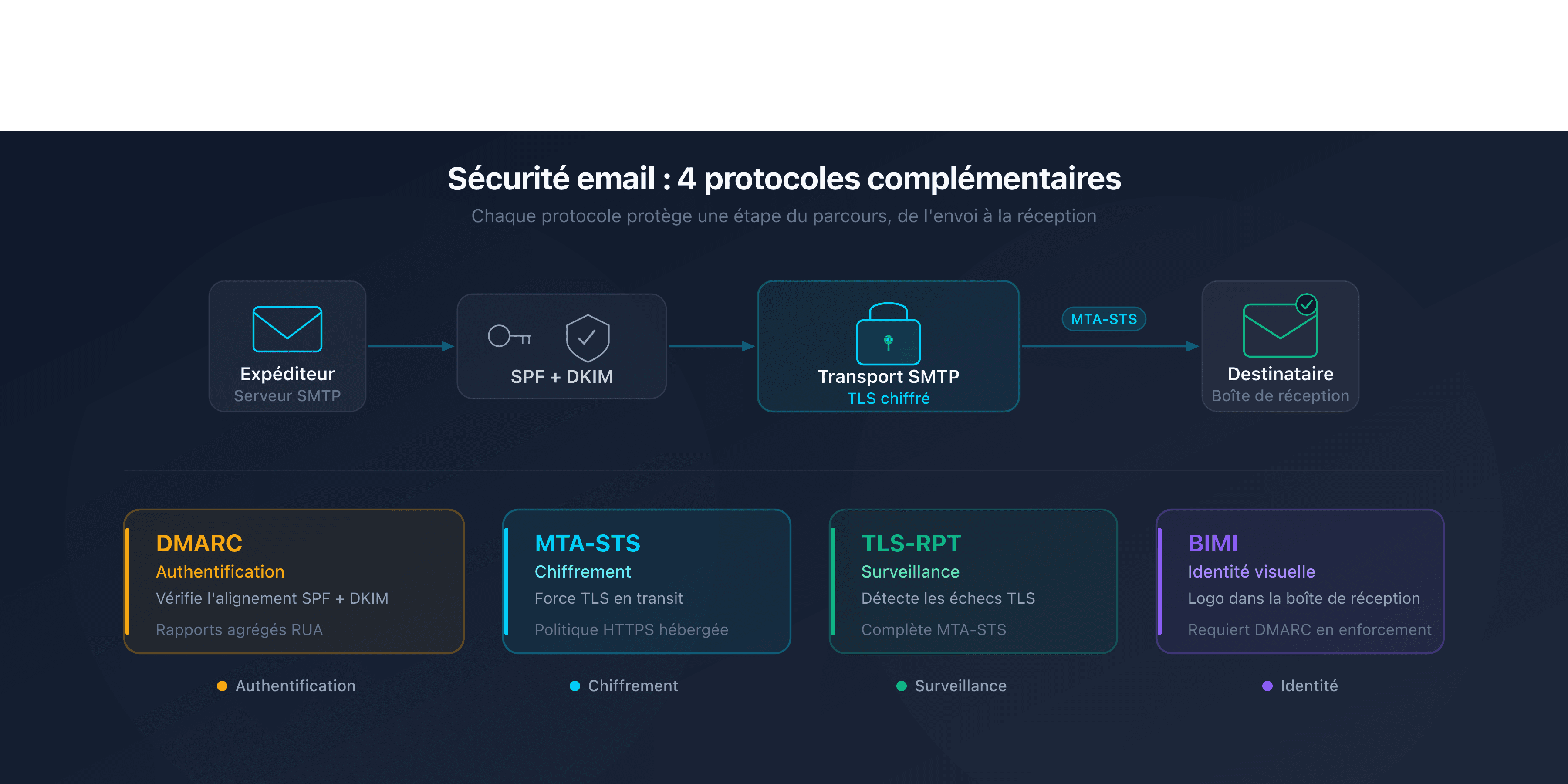

Pourquoi ces 4 protocoles sont complémentaires ?

SPF, DKIM et DMARC authentifient l'expéditeur. Ils répondent à la question : "Ce serveur a-t-il le droit d'envoyer au nom de ce domaine ?" Mais l'authentification seule ne suffit pas.

MTA-STS force le chiffrement TLS entre serveurs SMTP. Sans lui, un attaquant peut intercepter ou dégrader la connexion (attaque downgrade). TLS-RPT complète MTA-STS en signalant les échecs TLS que personne ne voit : des emails rejetés silencieusement par le serveur destinataire.

BIMI ajoute la couche de confiance visuelle. Il affiche votre logo dans la boîte de réception, mais exige un DMARC en enforcement (p=quarantine ou p=reject).

Chaque protocole comble une lacune que les autres ne couvrent pas :

- DMARC sans MTA-STS = authentification sans chiffrement garanti

- MTA-STS sans TLS-RPT = chiffrement forcé mais aucune visibilité sur les échecs

- BIMI sans DMARC en enforcement = impossible à activer

- TLS-RPT sans MTA-STS = rapports sans politique à appliquer

Les quatre ensemble forment une chaîne cohérente : authentification, chiffrement, surveillance, identité.

Hébergement MTA-STS : forcer le chiffrement SMTP

MTA-STS (RFC 8461) permet à un domaine de déclarer qu'il exige le chiffrement TLS pour recevoir des emails. Les serveurs expéditeurs qui supportent MTA-STS refusent d'envoyer en clair si la politique l'interdit.

Le déploiement classique demande un serveur HTTPS pour héberger le fichier de politique sur mta-sts.captaindns.com/.well-known/mta-sts.txt, plus un certificat TLS valide et renouvelé.

Ce que CaptainDNS gère pour vous :

- Hébergement HTTPS du fichier de politique avec certificat Let's Encrypt auto-renouvelé

- Rotation automatique de l'identifiant de politique (champ

iddu record DNS) - Transition assistée du mode

testingversenforce

Vous ajoutez deux records DNS. CaptainDNS s'occupe du reste. Aucun serveur web à configurer.

Configurer l'hébergement MTA-STS

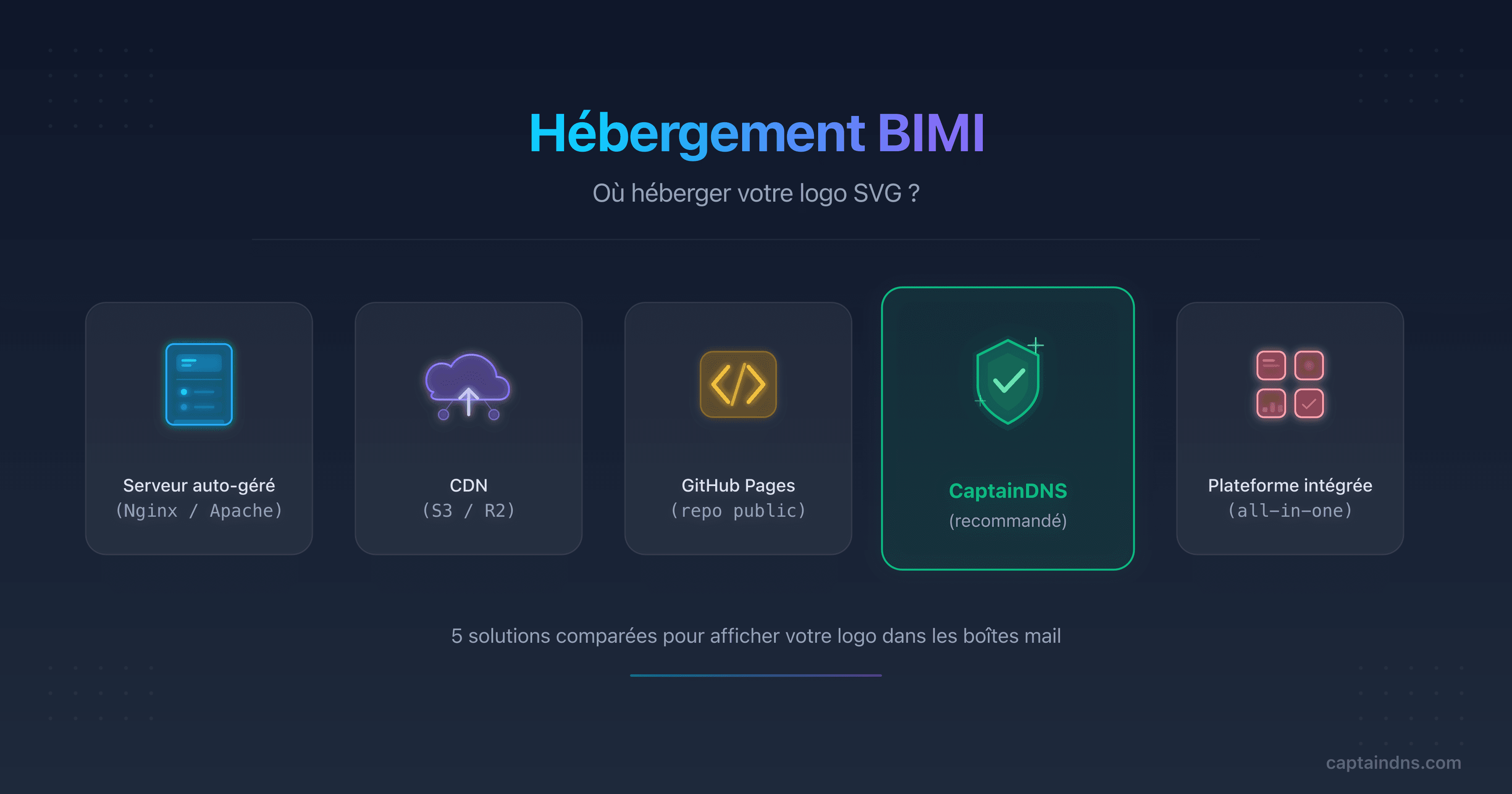

Hébergement BIMI : afficher votre logo dans les boîtes de réception

BIMI (Brand Indicators for Message Identification) affiche votre logo de marque à côté de vos emails dans les clients de messagerie compatibles. Gmail, Yahoo Mail et Apple Mail le supportent.

Héberger un logo BIMI demande un fichier SVG au format Tiny-PS servi en HTTPS avec les bons en-têtes de sécurité (CSP, Content-Type). Si vous avez un certificat VMC ou CMC, il faut aussi l'héberger et le maintenir accessible.

Ce que CaptainDNS gère pour vous :

- Hébergement HTTPS du logo SVG Tiny-PS avec en-têtes CSP conformes

- Hébergement du certificat VMC ou CMC (si vous en avez un)

- Génération automatique de l'enregistrement DNS BIMI

Prérequis : votre domaine doit avoir un DMARC en p=quarantine ou p=reject. Le monitoring DMARC de CaptainDNS vous aide à y arriver.

Monitoring TLS-RPT : détecter les échecs TLS invisibles

TLS-RPT (RFC 8460) est un mécanisme de reporting. Les serveurs destinataires envoient des rapports JSON décrivant les échecs de négociation TLS rencontrés lors de la réception d'emails pour votre domaine.

Sans TLS-RPT, ces échecs sont invisibles. Un certificat expiré, un MX mal configuré, un downgrade… aucun signal ne remonte. Des emails sont rejetés sans que personne ne s'en aperçoive.

Ce que CaptainDNS gère pour vous :

- Réception et stockage des rapports TLS-RPT

- Analyse des 9 types d'échec définis par la RFC 8460 (certificate expired, sts-policy-invalid, etc.)

- Dashboard avec historique, tendances et alertes

TLS-RPT et MTA-STS sont conçus pour fonctionner ensemble. Les rapports TLS-RPT vous confirment que votre politique MTA-STS est respectée, ou vous alertent quand elle ne l'est pas.

Monitoring DMARC : comprendre qui envoie au nom de votre domaine

Le monitoring DMARC collecte et analyse les rapports agrégés (RUA) envoyés par les fournisseurs de messagerie. Ces rapports indiquent quels serveurs envoient des emails au nom de votre domaine, et si l'authentification SPF/DKIM réussit ou échoue.

Ce que CaptainDNS gère pour vous :

- Réception et parsing des rapports DMARC agrégés

- Assistant intelligent qui détecte votre record DMARC existant et propose les modifications nécessaires

- Progression guidée de

p=none(observation) versp=quarantinepuisp=reject - Identification des sources d'envoi légitimes vs. suspectes

Depuis février 2024, Google et Yahoo exigent un record DMARC pour tout expéditeur. Au-delà de 5 000 emails/jour vers Gmail, l'alignement DMARC est obligatoire. Le monitoring vous donne la visibilité pour monter en enforcement sans casser vos flux légitimes.

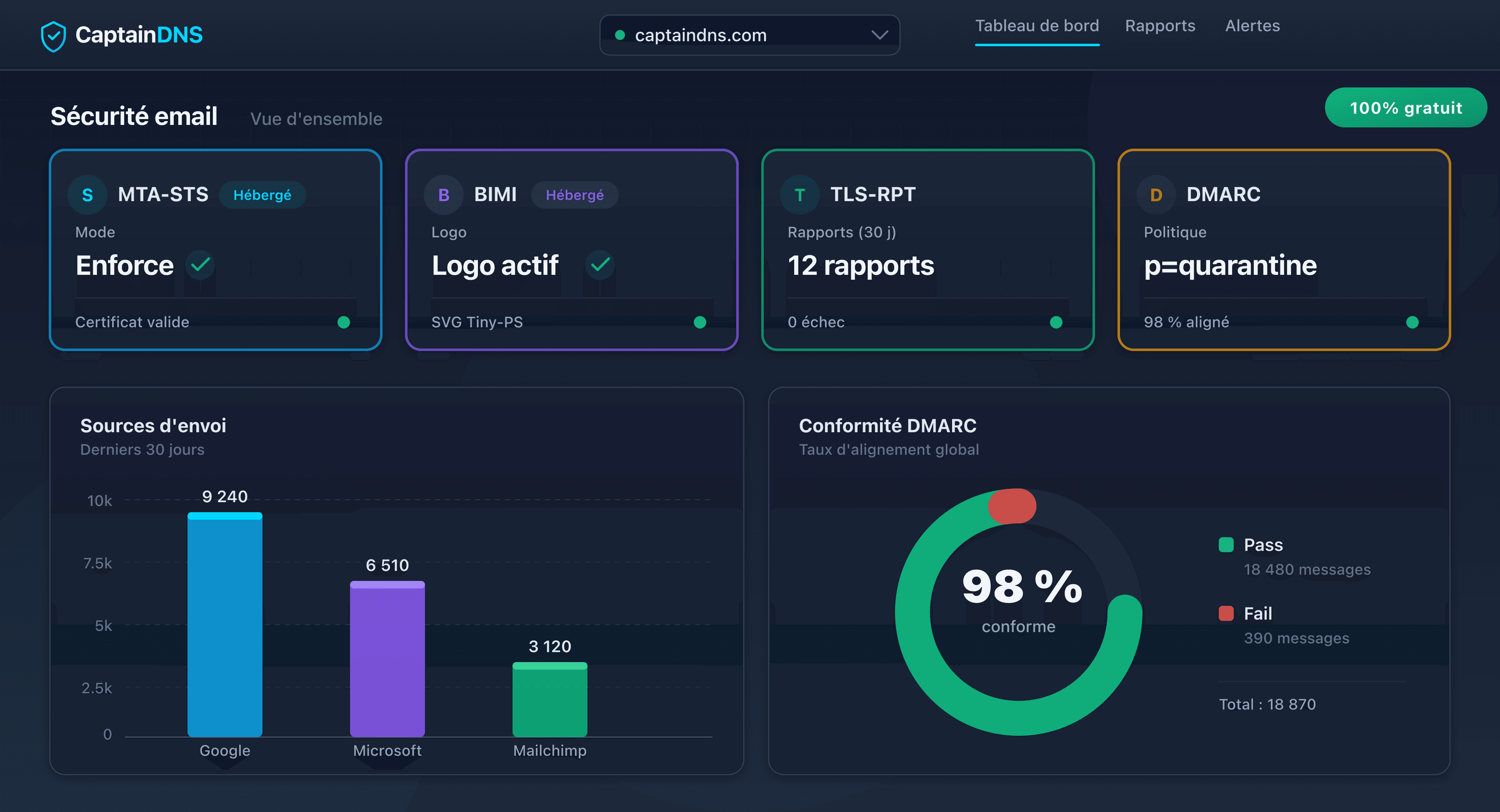

Ce qui les relie : vérification partagée et dashboard unifié

Les quatre outils partagent un mécanisme commun de vérification de domaine. Vous ajoutez un seul record TXT :

_captaindns-verify.captaindns.com. 3600 IN TXT "captaindns-verify=xxxxxxxxxxxx"

Ce record prouve que vous contrôlez le domaine. Une fois vérifié, tous les services sont activables sans re-vérification.

Le dashboard unifié regroupe l'état de chaque protocole par domaine :

- Statut de la politique MTA-STS (testing/enforce)

- Logo BIMI actif et conformité SVG

- Rapports TLS-RPT reçus et échecs détectés

- Rapports DMARC agrégés et progression de la politique

Vous pouvez gérer jusqu'à 5 domaines depuis un seul compte. Si votre portefeuille est plus large, contactez-nous pour adapter la limite.

Un seul domaine sans DMARC ou sans MTA-STS suffit à créer une brèche. La sécurité email ne vaut que si elle couvre tout votre portefeuille, domaines actifs comme domaines parqués.

Par où commencer ?

L'ordre de déploiement recommandé suit les dépendances entre protocoles :

-

DMARC monitoring : c'est le prérequis de tout le reste. Vous avez besoin de visibilité sur vos flux avant de durcir quoi que ce soit. DMARC en enforcement est aussi le prérequis de BIMI.

-

MTA-STS : une fois que DMARC est en place, sécurisez le transport. Commencez en mode

testingpour valider que tout fonctionne. -

TLS-RPT : activez-le en même temps que MTA-STS ou juste après. Les rapports TLS-RPT vous confirment que la politique MTA-STS est appliquée.

-

BIMI : dernière étape. Quand DMARC est en

p=quarantineoup=reject, hébergez votre logo pour bénéficier de l'affichage en boîte de réception.

Temps total estimé : moins de 20 minutes pour les quatre outils, hors délai de propagation DNS.

Commencez par le monitoring DMARC : c'est la fondation de toute la chaîne. Activez la collecte, identifiez vos sources d'envoi, montez progressivement vers l'enforcement. Activer le monitoring DMARC et accédez aux quatre outils en quelques minutes.

FAQ

Faut-il payer pour utiliser ces outils ?

Non. Les quatre outils (hébergement MTA-STS, hébergement BIMI, monitoring TLS-RPT et monitoring DMARC) sont gratuits. CaptainDNS héberge l'infrastructure, gère les certificats et analyse les rapports sans frais.

Combien de domaines puis-je ajouter ?

Vous pouvez gérer jusqu'à 5 domaines depuis un seul compte CaptainDNS. Si vous avez besoin de couvrir un portefeuille plus large, contactez-nous pour adapter la limite. La vérification partagée par record TXT s'applique indépendamment à chaque domaine.

Faut-il un serveur web pour héberger une politique MTA-STS ?

Non. C'est précisément ce que l'hébergement MTA-STS de CaptainDNS élimine. Vous ajoutez deux records DNS (un CNAME pour mta-sts.captaindns.com et un TXT pour _mta-sts). CaptainDNS héberge le fichier de politique en HTTPS avec un certificat Let's Encrypt auto-renouvelé.

Peut-on utiliser BIMI sans certificat VMC ?

Oui. Le mode auto-déclaré (sans certificat) affiche votre logo dans Yahoo Mail et Fastmail. Pour Gmail, un certificat CMC ou VMC est nécessaire. CaptainDNS héberge le logo SVG et le certificat si vous en avez un, mais le certificat lui-même reste à votre charge.

Qu'est-ce qu'un rapport TLS-RPT ?

Un rapport TLS-RPT est un fichier JSON envoyé par les serveurs de messagerie destinataires. Il décrit les résultats de la négociation TLS pour les emails adressés à votre domaine : succès, échecs, types d'erreur. Sans monitoring, ces rapports arrivent par email et ne sont jamais lus. CaptainDNS les collecte et les présente dans un dashboard.

Ces outils sont-ils compatibles avec mon fournisseur de messagerie existant ?

Oui. MTA-STS, BIMI, TLS-RPT et DMARC sont des standards ouverts qui fonctionnent via DNS. Ils sont compatibles avec Microsoft 365, Google Workspace, OVHcloud, Infomaniak et tout fournisseur qui supporte la configuration de records DNS personnalisés.